Внедрение WebAuthn (Passkeys) для безопасного доступа к серверам и веб-приложениям на Linux (2026 Edition)

TL;DR

- Passkeys (WebAuthn) – будущее аутентификации: Полностью устраняют пароли, предлагая беспрецедентную защиту от фишинга, перехвата и кражи учетных данных.

- Ключевая роль на Linux: Интеграция WebAuthn с SSH/PAM для серверного доступа и с веб-фреймворками для приложений критически важна для безопасности в 2026 году.

- Два основных подхода: Нативная интеграция с PAM/SSH для инфраструктуры и использование WebAuthn API в веб-приложениях, часто через IdP или кастомные библиотеки.

- Простота для пользователя, сложность для разработчика: Пользовательский опыт с Passkeys значительно лучше, но внедрение требует глубокого понимания криптографии и протокола FIDO2.

- Экономия на безопасности: Несмотря на начальные инвестиции, WebAuthn сокращает операционные расходы на поддержку, снижает риски взломов и соответствует строгим регуляторным требованиям.

- Актуальность 2026 года: Широкая поддержка браузеров и ОС, развитие кросс-платформенных Passkeys, а также ужесточение кибербезопасности делают WebAuthn стандартом де-факто.

- Обязательность надежного восстановления: Разработка четких и безопасных процедур восстановления доступа при потере Passkey является краеугольным камнем успешного внедрения.

Введение

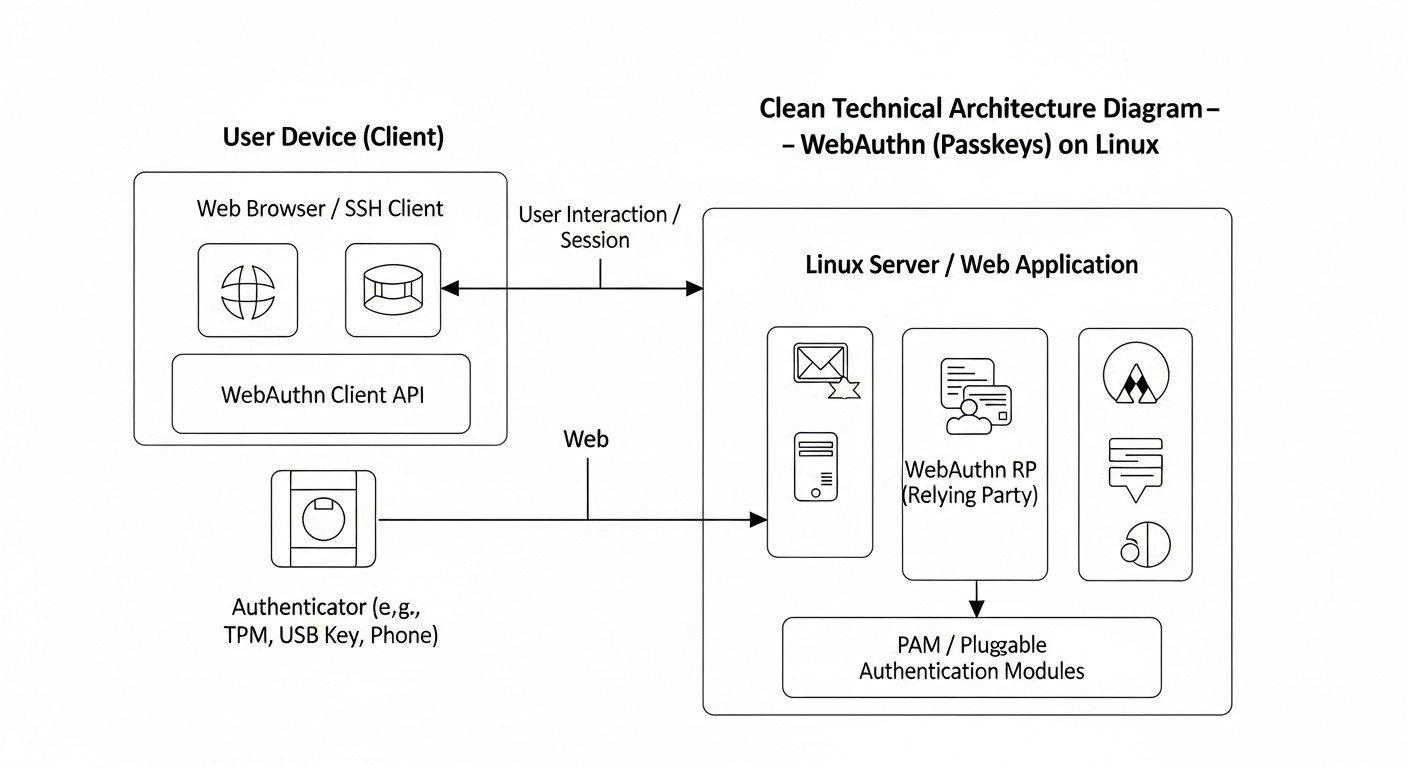

Схема: Введение

Схема: Введение

В 2026 году ландшафт кибербезопасности продолжает стремительно меняться, и традиционные методы аутентификации, основанные на паролях, становятся все более уязвимыми и неэффективными. Фишинг, перехват учетных данных, атаки методом перебора и кража паролей остаются основными векторами атак, приводящими к многомиллиардным убыткам и потере доверия. В этом контексте технология WebAuthn, известная как Passkeys, перестает быть нишевым решением и становится критически важным стандартом для обеспечения безопасного и удобного доступа к цифровым ресурсам.

Настоящая статья посвящена практическому внедрению WebAuthn (Passkeys) для защиты доступа к серверам на базе Linux и веб-приложениям. Мы рассмотрим, почему эта тема так важна именно сейчас, в 2026 году, какие конкретные проблемы она решает и для кого предназначен этот подробный гайд. В условиях, когда большинство крупных технологических компаний, таких как Google, Apple, Microsoft, уже полностью поддерживают и активно продвигают Passkeys, игнорирование этой технологии означает сознательное отставание в области безопасности.

Почему эта тема важна в 2026 году?

К 2026 году концепция "Passkeys" (сквозных ключей), построенная на базе стандарта WebAuthn, достигла зрелости и повсеместной поддержки. Многие операционные системы (Windows, macOS, Android, iOS) и веб-браузеры (Chrome, Firefox, Safari, Edge) предлагают нативную интеграцию, позволяя пользователям создавать и использовать криптографически сильные учетные данные, синхронизируемые между устройствами без необходимости запоминать или вводить пароли. Это не просто улучшение 2FA; это полное устранение паролей, что является революционным шагом в борьбе с самыми распространенными типами кибератак.

- Эскалация фишинговых атак: Фишинг стал настолько изощренным, что даже опытные пользователи могут стать его жертвами. Passkeys по своей природе устойчивы к фишингу, поскольку аутентификация привязана к конкретному домену (Origin) и не может быть обманута поддельным сайтом.

- Требования регуляторов: Многие новые и обновленные регуляторные акты (например, NIS2 в Европе, а также отраслевые стандарты) все чаще требуют использования устойчивых к фишингу методов аутентификации. Компании, не внедрившие такие решения, рискуют столкнуться со значительными штрафами и репутационными потерями.

- Усталость от паролей и 2FA: Пользователи устали от сложных паролей, необходимости их регулярной смены и неудобства традиционных методов 2FA (SMS, TOTP), которые также могут быть скомпрометированы. Passkeys предлагают бесшовный и безопасный опыт.

- Развитие экосистемы: В 2026 году доступны зрелые серверные библиотеки, готовые решения от IdP (Identity Providers) и аппаратные аутентификаторы, делающие внедрение значительно проще, чем несколько лет назад.

- Угроза квантовых компьютеров (далекая, но учитываемая): Хотя WebAuthn не является "квантовоустойчивым" в текущей реализации, его модульная природа позволяет в будущем легко обновить криптографические алгоритмы без изменения базовой архитектуры протокола, что является важным фактором для долгосрочной стратегии безопасности.

Какие проблемы решает статья?

Эта статья призвана решить ряд ключевых проблем, с которыми сталкиваются технические специалисты при рассмотрении или внедрении WebAuthn:

- Отсутствие комплексного руководства: Мы объединяем информацию по WebAuthn для SSH/PAM и для веб-приложений, предоставляя целостный взгляд на внедрение.

- Недостаток практических примеров: Мы предлагаем конкретные пошаговые инструкции, примеры кода и конфигураций для реальных сценариев.

- Сложность выбора решения: Анализируем различные подходы (нативная интеграция, IdP, кастомная разработка) с их плюсами, минусами и экономическими аспектами.

- Проблемы масштабирования и поддержки: Освещаем вопросы управления жизненным циклом Passkeys, восстановления доступа и мониторинга.

- Минимизация рисков: Выделяем типичные ошибки и способы их предотвращения, основанные на реальном опыте.

Для кого написано?

Данный гайд будет максимально полезен:

- DevOps-инженерам и системным администраторам: Для защиты доступа к серверам, системам управления конфигурациями и CI/CD пайплайнам с использованием WebAuthn через PAM и SSH.

- Backend-разработчикам (Python, Node.js, Go, PHP): Для интеграции WebAuthn в свои веб-приложения, обеспечивая безопасную и современную аутентификацию пользователей.

- Фаундерам SaaS-проектов и техническим директорам стартапов: Для понимания стратегических преимуществ WebAuthn, оценки затрат, рисков и выбора оптимального пути внедрения, что позволит выделиться на рынке за счет более высокого уровня безопасности и улучшенного пользовательского опыта.

- Всем, кто интересуется передовыми практиками кибербезопасности: Для глубокого погружения в одну из самых значимых технологий аутентификации последнего десятилетия.

Основные критерии и факторы внедрения WebAuthn

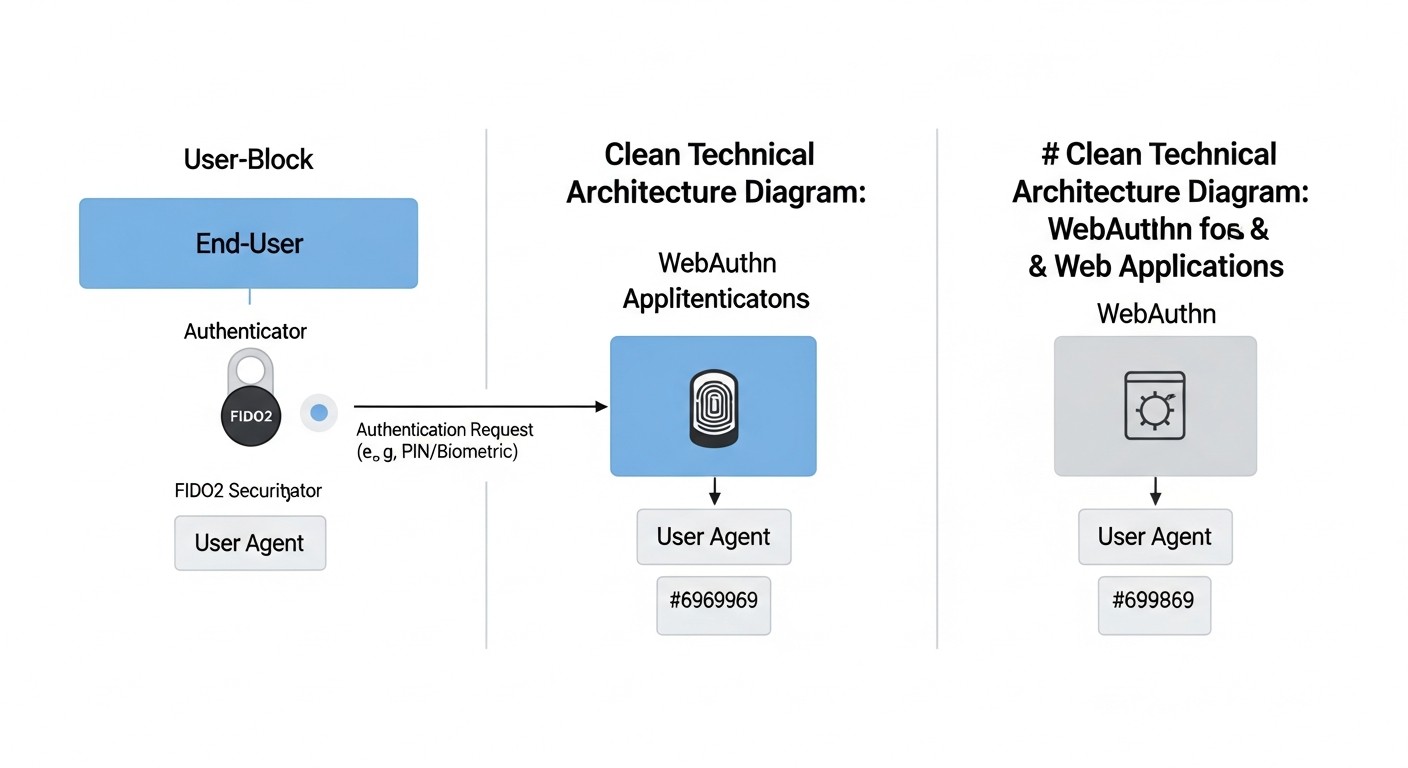

Схема: Основные критерии и факторы внедрения WebAuthn

Схема: Основные критерии и факторы внедрения WebAuthn

Выбор и успешное внедрение WebAuthn требуют тщательного анализа множества факторов. В 2026 году, когда технология достигла зрелости, важно учитывать не только базовую функциональность, но и долгосрочные перспективы, интеграцию с существующей инфраструктурой и пользовательский опыт. Ниже представлены ключевые критерии, которые необходимо оценить при планировании внедрения WebAuthn.

1. Уровень безопасности и устойчивость к угрозам

Это самый очевидный, но и самый глубокий критерий. WebAuthn по своей природе устойчив к фишингу, поскольку привязывает аутентификацию к конкретному домену (RP ID) и Origin, что делает невозможным использование перехваченных учетных данных на поддельном сайте. Однако важно оценить и другие аспекты:

- Защита от MITM-атак: Протокол FIDO2/WebAuthn использует TLS для защиты канала связи между клиентом и сервером, а также криптографические ключи, которые никогда не покидают аутентификатор.

- Защита от replay-атак: Каждый запрос аутентификации включает уникальный "challenge", который генерируется сервером и должен быть подписан аутентификатором. Это предотвращает повторное использование перехваченных ответов.

- Устойчивость к компрометации сервера: Даже если сервер базы данных будет скомпрометирован, злоумышленник получит только публичные ключи и метаданные, но не приватные ключи, которые хранятся в аутентификаторе. Это значительно снижает риск массовой компрометации учетных данных.

- Типы аттестации: Важно понимать, какой уровень доверия вы хотите иметь к аутентификатору. Базовая аттестация (None) подходит для большинства случаев, но для высокозащищенных систем может потребоваться G&D (Attestation Statement Format) или другие, подтверждающие, что аутентификатор является доверенным устройством.

- Защита от локальных атак: Некоторые аутентификаторы (например, на базе TPM или Secure Enclave) предлагают дополнительную защиту приватных ключей от извлечения даже при компрометации устройства.

2. Пользовательский опыт (User Experience)

Безопасность не должна быть в ущерб удобству. Passkeys стремятся максимально упростить процесс аутентификации. Оцените следующие аспекты:

- Простота регистрации: Насколько легко пользователю зарегистрировать свой Passkey? Требуется ли установка дополнительного ПО? Интуитивно ли понятен процесс?

- Удобство аутентификации: Процесс входа в систему должен быть быстрым и бесшовным. Идеальный сценарий – одно касание или подтверждение биометрией.

- Кросс-платформенность и синхронизация: Поддерживает ли выбранное решение синхронизацию Passkeys между устройствами пользователя (например, через iCloud Keychain, Google Password Manager, Microsoft Authenticator)? Это критически важно для Passkeys.

- Обработка ошибок и поддержка: Насколько понятны сообщения об ошибках? Легко ли пользователю получить помощь, если что-то пошло не так?

- Доступность: Учитывает ли решение потребности пользователей с ограниченными возможностями?

3. Совместимость и интеграция

WebAuthn – это стандарт, но его реализация может варьироваться. Важно убедиться, что выбранное решение будет работать в вашей экосистеме:

- Поддержка браузеров и ОС: Убедитесь, что все целевые браузеры и операционные системы ваших пользователей поддерживают WebAuthn и Passkeys. К 2026 году это уже не является большой проблемой, но тонкости могут быть.

- Аппаратные аутентификаторы: Если вы планируете использовать аппаратные ключи (YubiKey, SoloKeys), убедитесь в их совместимости с выбранной системой и простоте их выдачи/управления.

- Серверные библиотеки: Выберите зрелые, хорошо поддерживаемые библиотеки для вашего бэкенда (Python, Node.js, Go, PHP).

- Интеграция с существующими системами: Как WebAuthn будет интегрирован с вашей системой управления идентификацией (IdP), LDAP, Active Directory, PAM для SSH?

- Мобильные приложения: Если у вас есть мобильные приложения, как будет реализована аутентификация через WebAuthn/Passkeys в них? (Нативные API для Passkeys).

4. Масштабируемость и управляемость

По мере роста вашей пользовательской базы или количества защищаемых ресурсов, система аутентификации должна масштабироваться без значительного увеличения операционных расходов:

- Управление учетными данными: Как вы будете управлять тысячами или миллионами Passkeys? Нужны ли инструменты для администрирования, отзыва, восстановления?

- Мониторинг и аудит: Возможность отслеживать попытки аутентификации, выявлять аномалии и генерировать отчеты для соответствия требованиям.

- Производительность: Влияние WebAuthn на производительность сервера при большом количестве одновременных запросов. (Обычно минимально, так как криптография выполняется на клиенте).

- Простота развертывания: Насколько легко развернуть и обновить решение WebAuthn в вашей инфраструктуре?

5. Стоимость и экономическая эффективность

Внедрение любой новой технологии сопряжено с затратами. Важно оценить как прямые, так и косвенные расходы:

- Затраты на разработку: Часы разработчиков на интеграцию, тестирование, поддержку.

- Стоимость лицензий: Если вы используете сторонние IdP или коммерческие решения.

- Аппаратные затраты: Покупка физических аутентификаторов, если они требуются.

- Затраты на обучение: Обучение пользователей и службы поддержки.

- Скрытые издержки: Время на устранение проблем, поддержка старых систем аутентификации.

- Экономия: Снижение затрат на сброс паролей, обработку инцидентов безопасности, повышение продуктивности пользователей за счет более быстрого входа.

6. Восстановление доступа (Account Recovery)

Это один из самых критичных аспектов, часто недооцениваемых. Что происходит, если пользователь теряет все свои Passkeys или аутентификаторы?

- Множественные Passkeys: Рекомендуется регистрировать несколько Passkeys для одного аккаунта, используя разные устройства (например, телефон и ноутбук) или аппаратные ключи.

- Резервные методы: Должен быть предусмотрен безопасный резервный метод восстановления доступа (например, через подтвержденный email/телефон с задержкой, или через службу поддержки с усиленной верификацией). Этот метод должен быть максимально защищен от компрометации.

- Управление утерянными/украденными ключами: Возможность отзыва скомпрометированных Passkeys.

7. Соответствие регуляторным требованиям (Compliance)

В 2026 году требования к кибербезопасности становятся все строже. WebAuthn значительно упрощает соответствие таким стандартам, как:

- GDPR, CCPA: Защита персональных данных через сильную аутентификацию.

- NIST SP 800-63B: Соответствие требованиям к аутентификации высокого уровня (AAL3).

- PCI DSS: Защита данных платежных карт.

- HIPAA: Защита медицинской информации.

Каждый из этих критериев требует детального анализа и планирования, чтобы обеспечить успешное, безопасное и экономически эффективное внедрение WebAuthn в вашу инфраструктуру.

Сравнительная таблица подходов к внедрению WebAuthn

Схема: Сравнительная таблица подходов к внедрению WebAuthn

Схема: Сравнительная таблица подходов к внедрению WebAuthn

Выбор оптимального подхода к внедрению WebAuthn зависит от множества факторов: размера вашей компании, специфики приложений, бюджета, внутренних ресурсов и требуемого уровня контроля. В 2026 году существует несколько зрелых стратегий, каждая из которых имеет свои преимущества и недостатки. Ниже представлена сравнительная таблица, которая поможет вам ориентироваться в этих вариантах, учитывая актуальные характеристики и цены.

| Критерий |

Нативная интеграция SSH/PAM (Linux) |

Кастомная реализация WebAuthn для веб-приложений |

Использование Identity Provider (IdP) с WebAuthn (e.g., Auth0, Okta, Keycloak) |

Гибридный подход (PAM + IdP) |

| Типичный сценарий использования |

Доступ к серверам (SSH, sudo), внутренние системы, высокая безопасность инфраструктуры. |

SaaS-продукты, веб-сервисы с уникальными требованиями UX/безопасности, интранет-приложения. |

Крупные SaaS, корпоративные приложения, где нужен централизованный IdM, быстрый старт. |

Крупные предприятия, где есть и серверная инфраструктура, и множество веб-приложений. |

| Уровень безопасности (от фишинга) |

Высочайший (при правильной настройке). |

Высокий (при правильной реализации протокола). |

Высокий (зависит от IdP, но обычно очень надежно). |

Высочайший. |

| Сложность внедрения и разработки |

Средняя-высокая (требует глубокого понимания PAM, SSH, FIDO2). |

Высокая (требует экспертизы в криптографии, WebAuthn API, фронтенде и бэкенде). |

Низкая-средняя (интеграция через SDK/API IdP, большая часть логики уже реализована). |

Высокая (комбинация сложностей первых двух подходов). |

| Стоимость внедрения (разработка) |

~50-150 часов инженера (2026: $5,000 - $15,000). |

~200-500+ часов инженера (2026: $20,000 - $50,000+). |

~40-100 часов инженера (2026: $4,000 - $10,000). |

~200-600+ часов инженера (2026: $20,000 - $60,000+). |

| Стоимость лицензий/поддержки (годовая, 2026) |

Практически 0 (open-source), только внутренние ресурсы. |

Практически 0 (open-source библиотеки), только внутренние ресурсы. |

Auth0/Okta: от $0 (Free Tier) до $5,000 - $20,000+ за 10,000-100,000 MAU. Keycloak: 0 (open-source), но есть затраты на хостинг и администрирование. |

Комбинация вышеперечисленных, в зависимости от выбранных компонентов. |

| Пользовательский опыт (UX) |

Хороший для технических пользователей (CLI, touch/PIN), менее интуитивный для массового пользователя. |

Может быть идеальным, если хорошо спроектирован, но требует больших усилий. |

Отличный, унифицированный, с поддержкой Passkeys и кросс-девайс синхронизации. |

Отличный для веб-приложений, хороший для инфраструктуры. |

| Гибкость и кастомизация |

Высокая (полный контроль над PAM-стеком). |

Максимальная (полный контроль над всем стеком). |

Ограниченная (зависит от возможностей IdP). |

Высокая. |

| Зависимость от вендора |

Нет. |

Нет (зависимость от open-source библиотек). |

Высокая (вендор-лок). |

Средняя (для веб-приложений). |

| Управление аккаунтами и восстановление |

Ручное или через самописные скрипты/инструменты. |

Требует собственной разработки механизмов. |

Встроенные функции IdP, часто с продвинутыми опциями. |

Комбинация. |

| Время до запуска (Time-to-Market) |

Среднее. |

Долгое. |

Быстрое (для веб-приложений). |

Долгое. |

Детальный обзор каждого пункта/варианта внедрения

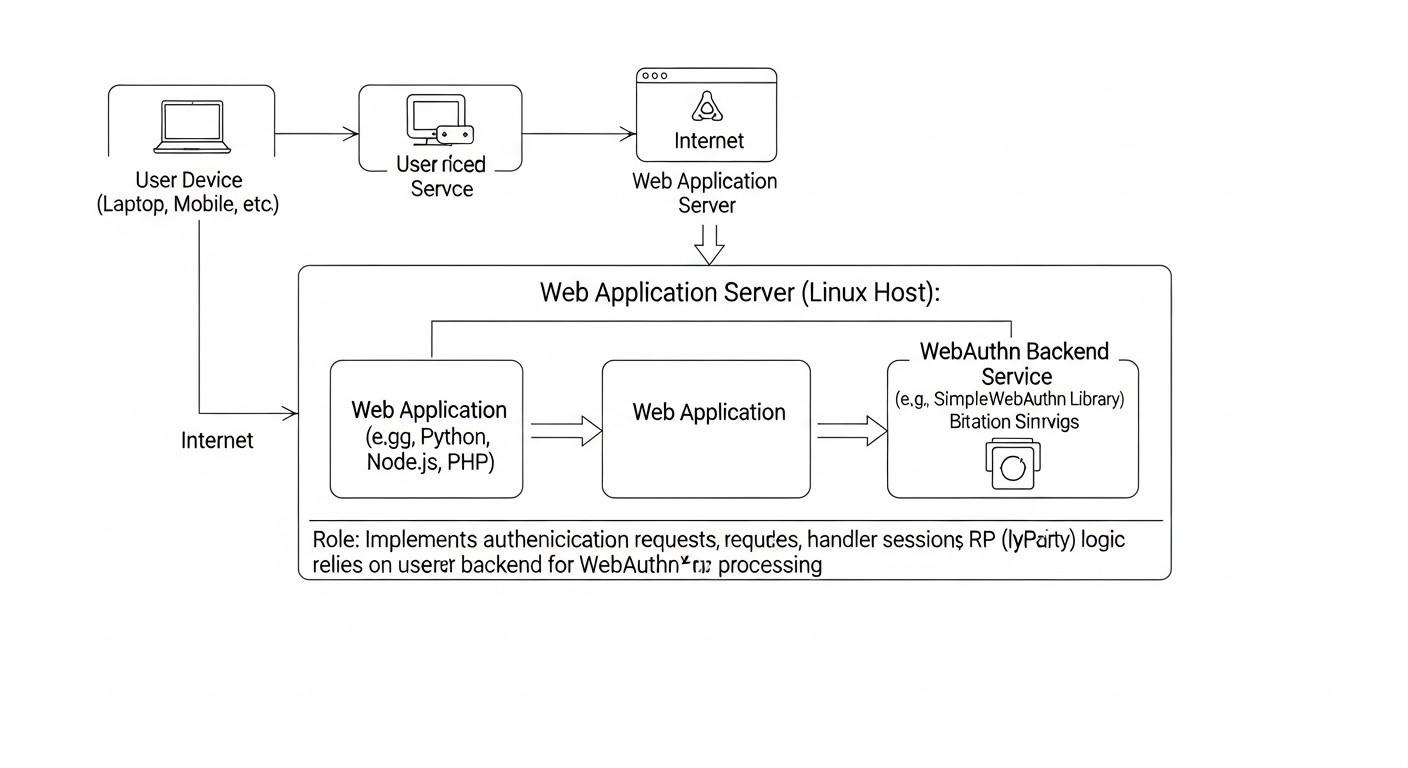

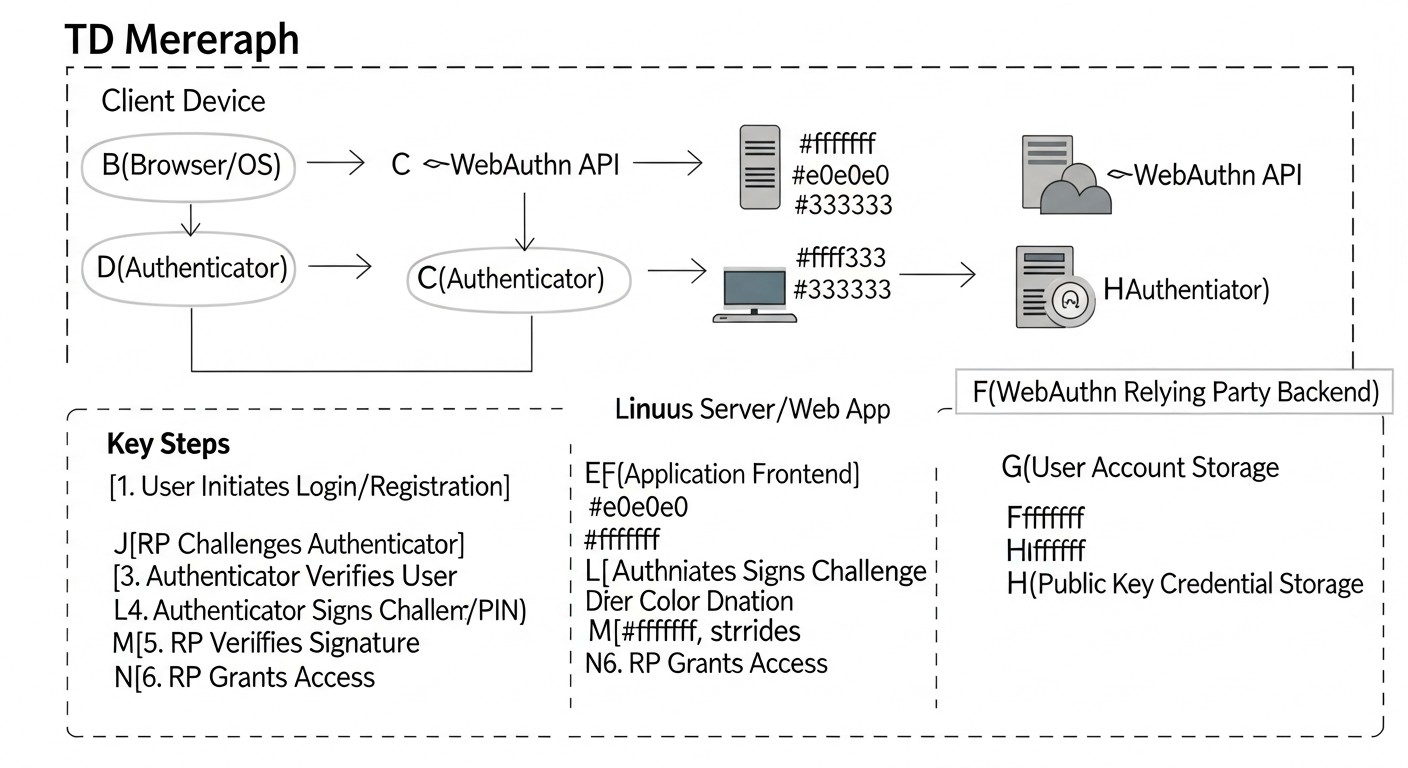

Схема: Детальный обзор каждого пункта/варианта внедрения

Схема: Детальный обзор каждого пункта/варианта внедрения

Давайте углубимся в каждый из основных подходов к внедрению WebAuthn, рассмотренных в сравнительной таблице. Это поможет вам понять нюансы, которые могут повлиять на ваше решение.

1. Нативная интеграция WebAuthn с SSH/PAM на Linux

Этот подход фокусируется на защите доступа к самой инфраструктуре, такой как серверы, рабочие станции и облачные инстансы, где традиционно используется SSH-доступ и локальная аутентификация через PAM (Pluggable Authentication Modules). В 2026 году это становится стандартом для высокозащищенных сред.

Плюсы:

- Высочайший уровень безопасности: Прямая интеграция с ядром аутентификации Linux обеспечивает контроль над каждым аспектом. Защита от фишинга и MITM-атак на уровне SSH-доступа является критически важной.

- Отсутствие внешних зависимостей: После настройки вы не зависите от сторонних сервисов или облачных провайдеров, что важно для суверенных или сильно регулируемых сред.

- Полный контроль: Вы полностью контролируете процесс регистрации ключей, их привязку к пользователям и политику безопасности. Это позволяет тонко настраивать поведение системы.

- Соответствие требованиям: Идеально подходит для соответствия строгим стандартам безопасности (NIST AAL3, PCI DSS), требующим физического аутентификатора или биометрии.

- Экономичность на масштабе: После первоначальной настройки и покупки аппаратных ключей (если используются), эксплуатационные расходы минимальны, так как нет лицензионных платежей.

Минусы:

- Сложность настройки: Требует глубоких знаний PAM, SSH и криптографических концепций FIDO2. Настройка может быть трудоемкой и подверженной ошибкам.

- Менее дружелюбный UX для нетехнических пользователей: Процесс регистрации ключа и аутентификации через CLI или в консоли может быть менее интуитивным, чем в веб-интерфейсе.

- Отсутствие кросс-девайс синхронизации: Passkeys, используемые для SSH/PAM, обычно привязаны к физическому аутентификатору (YubiKey, SoloKey) или к платформенному аутентификатору конкретной машины. Нет автоматической синхронизации, как у облачных Passkeys.

- Управление восстановлением: Механизмы восстановления доступа при потере ключа должны быть разработаны вручную, что добавляет сложности.

Для кого подходит:

DevOps-инженеры, системные администраторы, компании с высокими требованиями к безопасности инфраструктуры, государственные учреждения, финансовые организации, где доступ к серверам требует максимальной защиты. Идеально для защиты производственных сред, баз данных, систем CI/CD.

Конкретные примеры использования:

Компания "SecurHost" внедрила pam_u2f для всех SSH-доступов к своим производственным серверам. Каждый DevOps-инженер получил два аппаратных ключа YubiKey (основной и резервный). При попытке SSH-подключения к серверу, помимо ввода пароля (или без него, в зависимости от конфигурации), система требует подтверждения касанием YubiKey. Это полностью исключило возможность удаленного взлома серверов через скомпрометированные SSH-ключи или пароли, даже если они были украдены.

2. Кастомная реализация WebAuthn для веб-приложений

Этот подход предполагает самостоятельную разработку серверной и клиентской логики для поддержки WebAuthn в вашем веб-приложении. Он дает максимальную гибкость, но требует значительных инженерных ресурсов.

Плюсы:

- Максимальная гибкость и кастомизация: Вы можете полностью контролировать пользовательский интерфейс, логику регистрации и аутентификации, а также интеграцию с вашей существующей системой пользователей.

- Отсутствие вендор-лока: Вы не привязаны к конкретному поставщику услуг Identity Provider, что позволяет избежать зависимости и потенциальных будущих затрат.

- Оптимизация под специфические нужды: Возможность реализовать уникальные сценарии, которые не поддерживаются готовыми IdP-решениями.

- Полный контроль над данными: Все данные пользователей и метаданные Passkeys остаются под вашим контролем.

Минусы:

- Высокая сложность разработки: Требуется глубокое понимание спецификации WebAuthn, криптографии, а также опыт разработки безопасных веб-приложений. Это нетривиальная задача.

- Значительные затраты на разработку: Разработка, тестирование и поддержка такой системы требуют значительных инженерных ресурсов и времени. Ошибки могут привести к серьезным уязвимостям.

- Бремя обеспечения безопасности: Ответственность за корректную реализацию всех аспектов безопасности (валидация, хранение, отзыв) ложится полностью на вашу команду.

- Долгое время до запуска: По сравнению с готовыми решениями от IdP, время на разработку и внедрение будет значительно дольше.

Для кого подходит:

Крупные компании с сильной командой безопасности и разработки, которые имеют уникальные требования к аутентификации или не могут использовать сторонние сервисы по регуляторным причинам. Также подходит для нишевых SaaS-проектов, которые хотят предложить уникальный и полностью контролируемый пользовательский опыт.

Конкретные примеры использования:

Финтех-стартап "CryptoVault" разработал собственную WebAuthn-систему для защиты учетных записей своих пользователей, хранящих криптовалюту. Из-за строгих требований к безопасности и конфиденциальности, а также необходимости тонкой настройки UX для специфической аудитории, они решили не использовать сторонние IdP. Их бэкенд на Go использует библиотеку go-webauthn, а фронтенд на React.js – @simplewebauthn/browser. Это позволило им интегрировать уникальные функции, такие как многофакторная аутентификация с несколькими Passkeys и привязкой к определенным транзакциям.

3. Использование Identity Provider (IdP) с поддержкой WebAuthn

Этот подход предполагает делегирование функций аутентификации стороннему сервису (например, Auth0, Okta, Keycloak), который уже имеет встроенную поддержку WebAuthn и Passkeys.

Плюсы:

- Быстрое внедрение (Time-to-Market): Большинство IdP предлагают SDK и API, которые значительно упрощают интеграцию WebAuthn в ваши приложения. Вы можете запустить Passkeys за считанные дни или недели.

- Снижение бремени безопасности: Ответственность за корректную реализацию протокола WebAuthn, его обновление и соответствие стандартам ложится на IdP.

- Отличный пользовательский опыт: IdP обычно имеют хорошо проработанные пользовательские интерфейсы для регистрации и аутентификации, включая поддержку кросс-девайс Passkeys.

- Централизованное управление: Единая точка управления всеми пользователями и их учетными данными для нескольких приложений.

- Богатый функционал: Помимо WebAuthn, IdP предлагают множество других функций: SSO, MFA, социальные логины, управление ролями, аудит и т.д.

- Масштабируемость: IdP предназначены для работы с миллионами пользователей и обеспечивают высокую доступность.

Минусы:

- Вендор-лок: Вы становитесь зависимыми от выбранного IdP. Миграция на другого провайдера может быть сложной и дорогостоящей.

- Стоимость: Услуги IdP могут быть дорогими, особенно для больших объемов пользователей или если требуются расширенные функции. Цены в 2026 году продолжают расти.

- Ограниченная кастомизация: Хотя многие IdP предлагают возможности кастомизации UI, вы все равно ограничены их фреймворком.

- Вопросы конфиденциальности данных: Данные ваших пользователей и их метаданные Passkeys хранятся у стороннего провайдера, что может быть проблемой для некоторых компаний или в определенных юрисдикциях.

- Сложность интеграции с SSH/PAM: Большинство IdP сосредоточены на веб-аутентификации. Интеграция с SSH/PAM может потребовать дополнительных усилий или использования специализированных шлюзов.

Для кого подходит:

SaaS-компании, стартапы, средний и крупный бизнес, которые хотят быстро внедрить надежную аутентификацию, не тратя значительные ресурсы на разработку базовой функциональности. Идеально для приложений, где пользовательский опыт и скорость выхода на рынок имеют приоритет.

Конкретные примеры использования:

SaaS-платформа для управления проектами "TeamFlow" столкнулась с проблемой частых обращений в поддержку из-за утерянных паролей и фишинговых атак на своих клиентов. Они внедрили Auth0, используя его встроенную поддержку WebAuthn. Пользователи теперь могут регистрировать Passkeys со своих смартфонов или ноутбуков, получая беспарольный доступ. Это привело к сокращению числа обращений в поддержку на 40% и значительному повышению удовлетворенности клиентов.

4. Гибридный подход (PAM + IdP)

Этот подход сочетает нативную интеграцию WebAuthn для защиты инфраструктуры (SSH/PAM) с использованием IdP для веб-приложений. Он предлагает лучшее из обоих миров.

Плюсы:

- Комплексная безопасность: Защищает как внутреннюю инфраструктуру, так и внешние веб-приложения с использованием самых современных методов аутентификации.

- Оптимизированный UX: Пользователи получают отличный опыт в веб-приложениях через IdP, а технический персонал – надежный и контролируемый доступ к серверам.

- Гибкость: Вы можете выбрать наиболее подходящее решение для каждой части вашей экосистемы.

- Масштабируемость и управляемость: IdP обеспечивает централизованное управление пользователями для веб-приложений, а PAM – для серверов.

Минусы:

- Высокая общая сложность: Требует интеграции и управления двумя различными системами аутентификации, что увеличивает сложность архитектуры и поддержки.

- Потенциальное дублирование усилий: Некоторые аспекты (например, управление пользователями) могут потребовать синхронизации между IdP и локальными системами.

- Общие затраты: Сочетает затраты на разработку нативной интеграции и лицензионные платежи IdP.

Для кого подходит:

Крупные предприятия, которые имеют сложную инфраструктуру (много серверов, баз данных) и одновременно множество внутренних и внешних веб-приложений. Это решение для компаний, стремящихся к максимальной безопасности и удобству во всех аспектах своей цифровой экосистемы.

Конкретные примеры использования:

Международная консалтинговая компания "GlobalSecure" использует гибридный подход. Для своих внутренних разработчиков и системных администраторов, работающих с облачной и онпрем-инфраструктурой, внедрена аутентификация по WebAuthn через PAM для SSH-доступа. Все сотрудники используют аппаратные ключи YubiKey. Для доступа к внутренним веб-приложениям (CRM, HR-портал, системы отчётности) и внешним SaaS-продуктам, предоставляемым клиентам, используется Azure AD с поддержкой Passkeys, что обеспечивает единый вход и удобство для всех пользователей. Это позволяет компании соответствовать строгим стандартам безопасности клиентов и одновременно поддерживать высокую производительность.

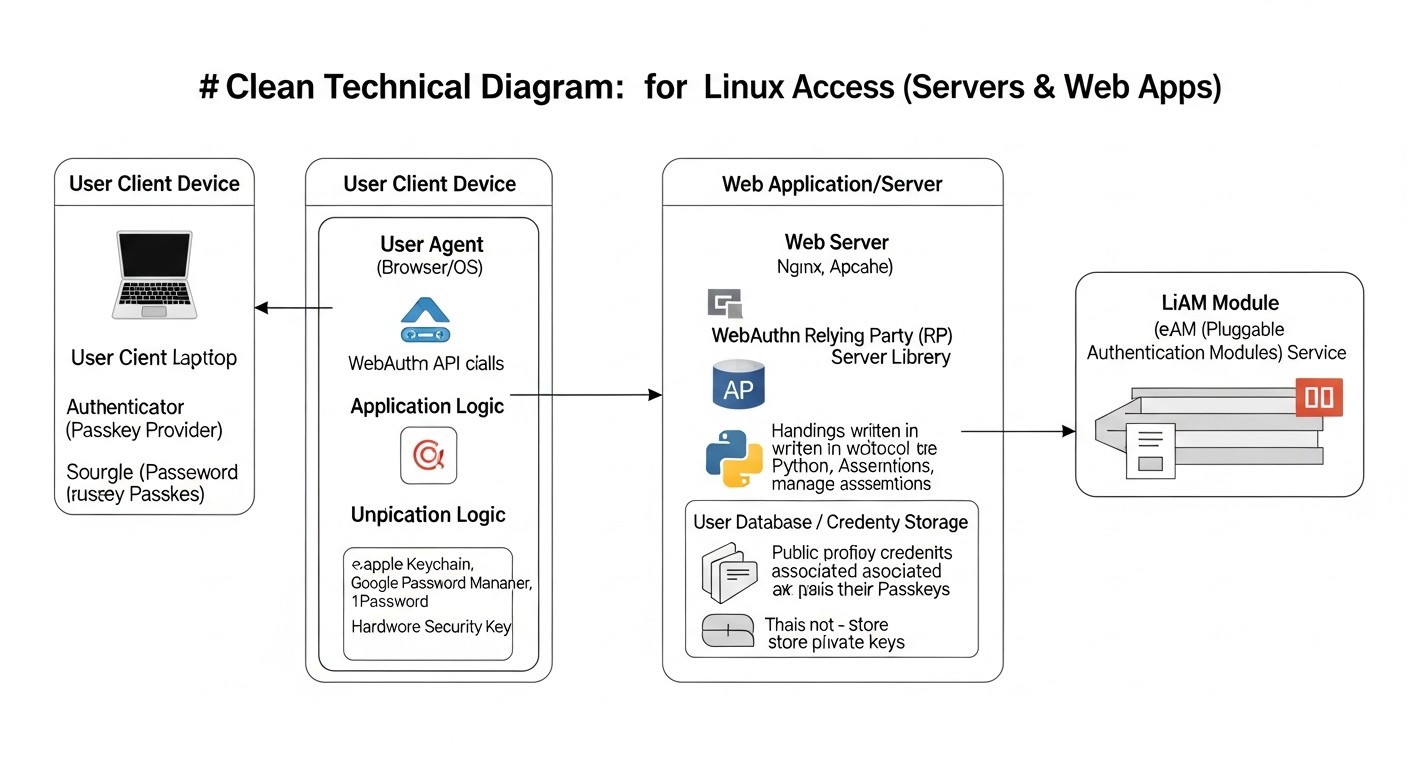

Практические советы и рекомендации по внедрению WebAuthn

Схема: Практические советы и рекомендации по внедрению WebAuthn

Схема: Практические советы и рекомендации по внедрению WebAuthn

Внедрение WebAuthn, будь то для SSH-доступа или веб-приложений, требует внимательности к деталям. Эти практические советы и примеры помогут вам избежать распространенных ошибок и обеспечить надежную работу системы.

1. Внедрение WebAuthn для SSH/PAM на Linux

Для защиты SSH-доступа на Linux мы будем использовать pam_u2f — модуль PAM, который позволяет использовать FIDO2-совместимые аутентификаторы (включая Passkeys, если они работают как CTAP2-устройства) для аутентификации в системе. В 2026 году этот модуль является зрелым решением.

Шаг 1: Установка необходимых пакетов

Убедитесь, что у вас установлены libfido2 и pam_u2f. В зависимости от вашего дистрибутива Linux, команды могут отличаться.

# Для Debian/Ubuntu (актуально для 2026 года)

sudo apt update

sudo apt install libfido2-dev libpam-u2f -y

# Для RHEL/CentOS/Fedora

sudo dnf install libfido2-devel pam_u2f -y

Шаг 2: Регистрация вашего FIDO2-ключа (Passkey)

Каждый пользователь должен зарегистрировать свой FIDO2-ключ. Этот процесс создает уникальный файл сопоставления между пользователем Linux и идентификатором ключа. Используйте утилиту pamu2fcfg.

# От имени пользователя, который будет использовать ключ

pamu2fcfg -u $(whoami) > ~/.config/Yubico/u2f_keys

# Пример содержимого ~/.config/Yubico/u2f_keys:

# username:key_handle,public_key

# user1:AQIDBAUGBwgJCgsMDQ4PEBESExQVFhcYGRobHB0eHyAhIiMkJSYnKCkqKywtLi8wMTIzNDU2Nzg5Ojs8PT4/QEFCD...

Важно: Убедитесь, что ваш FIDO2-ключ подключен, когда вы выполняете эту команду. Для Passkeys, хранящихся на платформенном аутентификаторе (например, на смартфоне), процесс может быть более сложным и требовать использования специального ПО или эмуляции USB-устройства.

Для централизованного управления ключами в корпоративной среде, можно хранить u2f_keys в централизованном каталоге (например, NFS, LDAP) и настроить pam_u2f на его использование.

Шаг 3: Настройка PAM для SSH

Отредактируйте файл конфигурации PAM для SSH. Обычно это /etc/pam.d/sshd.

sudo nano /etc/pam.d/sshd

Добавьте следующую строку в начало файла, перед любыми другими auth директивами. Это обеспечит двухфакторную аутентификацию (пароль + ключ).

# Добавить в самое начало

auth required pam_u2f.so cue [debug] authfile=/etc/Yubico/u2f_keys store_directory=/etc/Yubico

# Если вы хотите разрешить использование файла ключей в домашнем каталоге пользователя:

# auth required pam_u2f.so cue [debug]

Параметры:

cue: Запрашивает у пользователя касание ключа.debug: Полезно для отладки.authfile=/etc/Yubico/u2f_keys: Указывает на централизованный файл с ключами (если используется). Если не указан, модуль ищет ~/.config/Yubico/u2f_keys.store_directory=/etc/Yubico: Каталог для хранения метаданных.

Если вы хотите полностью беспарольный вход с FIDO2-ключом, вам потребуется более сложная настройка PAM, возможно, с использованием sufficient вместо required, но это требует тщательного планирования и резервных методов.

Шаг 4: Настройка SSH-демона

Отредактируйте файл конфигурации SSH-демона /etc/ssh/sshd_config.

sudo nano /etc/ssh/sshd_config

Убедитесь, что следующие параметры установлены:

ChallengeResponseAuthentication yes

UsePAM yes

AuthenticationMethods publickey,keyboard-interactive

AuthenticationMethods указывает, что пользователь может аутентифицироваться с помощью публичного ключа (если настроен) ИЛИ с помощью интерактивного ответа (PAM, который теперь включает U2F/FIDO2). Перезапустите SSH-демон:

sudo systemctl restart sshd

Шаг 5: Тестирование

Откройте новую сессию терминала (не закрывайте текущую, пока не убедитесь, что все работает!). Попробуйте подключиться к серверу по SSH. Вас попросят ввести пароль, а затем коснуться ключа.

ssh user@your_server_ip

Если вы используете Passkeys, синхронизированные с вашим смартфоном, вам может потребоваться подтвердить вход на телефоне.

2. Внедрение WebAuthn для веб-приложений (на примере Python/Node.js)

Для веб-приложений процесс включает как серверную, так и клиентскую часть. Мы рассмотрим общую логику.

Шаг 1: Выбор серверной библиотеки

Используйте зрелую и хорошо поддерживаемую библиотеку для вашего бэкенда.

- Python:

fido2 (от Yubico) или py_webauthn.

- Node.js:

@simplewebauthn/server.

- Go:

go-webauthn.

- PHP:

web-authn/web-authn.

Шаг 2: Настройка RP ID и Origin

Это критически важные параметры. rpId (Relying Party ID) – это домен, который является источником запроса аутентификации. origin – это полный URL, включая схему и порт. Они должны точно соответствовать. Для rpId обычно используется домен (например, example.com).

// Node.js (пример)

const rpId = 'your-domain.com'; // Используйте корневой домен без субдоменов, если Passkeys должны работать на всех субдоменах.

const origin = https://${rpId}; // Полный URL с HTTPS.

Шаг 3: Реализация регистрации (Enrollment)

Процесс регистрации состоит из двух этапов: запрос опций регистрации и завершение регистрации.

Серверная часть (Node.js с @simplewebauthn/server):

// 1. /api/generate-registration-options

import { generateRegistrationOptions } from '@simplewebauthn/server';

import { origin, rpId } from './config'; // Ваши RP ID и Origin

app.post('/api/generate-registration-options', async (req, res) => {

const { userId, userName } = req.body; // Получаем ID и имя пользователя

const options = await generateRegistrationOptions({

rpName: 'My Secure App', // Имя вашей компании/приложения

rpId: rpId,

userID: userId,

userName: userName,

attestationType: 'none', // Для большинства случаев достаточно

authenticatorSelection: {

authenticatorAttachment: 'cross-platform', // 'platform' для встроенных, 'cross-platform' для внешних (YubiKey)

userVerification: 'preferred', // Предпочитаем биометрию/PIN

},

timeout: 60000, // 60 секунд

// Дополнительные опции, например, excludeCredentials для предотвращения регистрации одного ключа несколько раз

excludeCredentials: await getExistingCredentialsForUser(userId),

});

// Сохраните challenge на сервере, привязанный к сессии пользователя, для последующей валидации

req.session.currentChallenge = options.challenge;

res.json(options);

});

// 2. /api/verify-registration

import { verifyRegistrationResponse } from '@simplewebauthn/server';

app.post('/api/verify-registration', async (req, res) => {

const { registrationResponse } = req.body; // Ответ от клиента

try {

const verification = await verifyRegistrationResponse({

response: registrationResponse,

expectedChallenge: req.session.currentChallenge, // Используем challenge из сессии

expectedOrigin: origin,

expectedRPID: rpId,

requireUserVerification: true, // Требуем подтверждения пользователя (PIN/биометрия)

});

const { verified, registrationInfo } = verification;

if (verified && registrationInfo) {

const { credentialID, credentialPublicKey, counter } = registrationInfo;

// Сохраните credentialID, credentialPublicKey, counter в вашей базе данных, привязанные к userId

// credentialPublicKey должен быть сохранен в формате COSE_KEY (Buffer)

// counter - для защиты от replay-атак

await saveCredentialToDatabase(userId, credentialID, credentialPublicKey, counter);

res.json({ success: true, msg: 'Passkey успешно зарегистрирован!' });

} else {

res.status(400).json({ success: false, msg: 'Ошибка регистрации Passkey.' });

}

} catch (error) {

console.error('Ошибка верификации регистрации:', error);

res.status(400).json({ success: false, msg: error.message });

}

});

Клиентская часть (JavaScript с @simplewebauthn/browser):

import { startRegistration } from '@simplewebauthn/browser';

async function registerPasskey(userId, userName) {

try {

// 1. Запрос опций регистрации у сервера

const resp = await fetch('/api/generate-registration-options', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({ userId, userName }),

});

const options = await resp.json();

// 2. Запуск процесса регистрации в браузере

const attResp = await startRegistration(options);

// 3. Отправка ответа браузера на сервер для верификации

const verificationResp = await fetch('/api/verify-registration', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({ registrationResponse: attResp }),

});

const verificationResult = await verificationResp.json();

if (verificationResult.success) {

alert('Passkey успешно зарегистрирован!');

} else {

alert('Ошибка регистрации: ' + verificationResult.msg);

}

} catch (error) {

console.error('Ошибка в процессе регистрации:', error);

alert('Произошла ошибка при регистрации Passkey.');

}

}

Шаг 4: Реализация аутентификации

Процесс аутентификации также состоит из двух этапов: запрос опций аутентификации и завершение аутентификации.

Серверная часть (Node.js с @simplewebauthn/server):

// 1. /api/generate-authentication-options

import { generateAuthenticationOptions } from '@simplewebauthn/server';

app.post('/api/generate-authentication-options', async (req, res) => {

const { userName } = req.body; // Или userId, если вы его знаете

// Получаем список credentialIDs, зарегистрированных для этого пользователя

const userCredentials = await getCredentialsByUserName(userName);

const options = await generateAuthenticationOptions({

rpId: rpId,

// Позволяем браузеру предлагать только те Passkeys, которые мы знаем

allowCredentials: userCredentials.map(cred => ({

id: cred.credentialID,

type: 'public-key',

transports: ['usb', 'nfc', 'ble', 'internal'], // Указываем возможные транспорты

})),

userVerification: 'preferred',

timeout: 60000,

});

// Сохраните challenge на сервере, привязанный к сессии пользователя

req.session.currentChallenge = options.challenge;

res.json(options);

});

// 2. /api/verify-authentication

import { verifyAuthenticationResponse } from '@simplewebauthn/server';

app.post('/api/verify-authentication', async (req, res) => {

const { authenticationResponse } = req.body;

// Получаем данные Passkey из БД по credentialID, который пришел в authenticationResponse

const credential = await getCredentialById(authenticationResponse.id);

if (!credential) {

return res.status(400).json({ success: false, msg: 'Ключ не найден.' });

}

try {

const verification = await verifyAuthenticationResponse({

response: authenticationResponse,

expectedChallenge: req.session.currentChallenge,

expectedOrigin: origin,

expectedRPID: rpId,

authenticator: {

credentialID: credential.credentialID,

credentialPublicKey: credential.credentialPublicKey,

counter: credential.counter, // Для проверки счетчика

},

requireUserVerification: true,

});

const { verified, authenticationInfo } = verification;

if (verified) {

// Обновите счетчик в БД для этого credentialID

await updateCredentialCounter(credential.credentialID, authenticationInfo.newCounter);

// Аутентификация успешна, устанавливаем сессию пользователя

req.session.userId = credential.userId;

res.json({ success: true, msg: 'Вход выполнен успешно!' });

} else {

res.status(400).json({ success: false, msg: 'Ошибка аутентификации.' });

}

} catch (error) {

console.error('Ошибка верификации аутентификации:', error);

res.status(400).json({ success: false, msg: error.message });

}

});

Клиентская часть (JavaScript с @simplewebauthn/browser):

import { startAuthentication } from '@simplewebauthn/browser';

async function authenticateWithPasskey(userName) {

try {

// 1. Запрос опций аутентификации у сервера

const resp = await fetch('/api/generate-authentication-options', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({ userName }),

});

const options = await resp.json();

// 2. Запуск процесса аутентификации в браузере

const authResp = await startAuthentication(options);

// 3. Отправка ответа браузера на сервер для верификации

const verificationResp = await fetch('/api/verify-authentication', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({ authenticationResponse: authResp }),

});

const verificationResult = await verificationResp.json();

if (verificationResult.success) {

alert('Вход выполнен успешно!');

window.location.href = '/dashboard'; // Перенаправление

} else {

alert('Ошибка входа: ' + verificationResult.msg);

}

} catch (error) {

console.error('Ошибка в процессе аутентификации:', error);

alert('Произошла ошибка при входе с Passkey.');

}

}

3. Общие рекомендации для обоих подходов

- Резервные ключи: Всегда поощряйте пользователей регистрировать несколько Passkeys или иметь резервный метод аутентификации. Это критически важно для восстановления доступа.

- Жизненный цикл ключей: Разработайте процедуры для отзыва утерянных/скомпрометированных ключей и их замены.

- Логирование: Тщательно логируйте все события, связанные с регистрацией и аутентификацией. Это поможет в отладке и аудите безопасности.

- Обучение пользователей: Объясните пользователям, как работают Passkeys, почему они безопаснее и как ими пользоваться. Это снизит количество обращений в поддержку.

- HTTPS везде: WebAuthn строго требует HTTPS. Убедитесь, что ваш сайт или API доступны только по защищенному соединению.

- Тестирование: Проводите всестороннее тестирование на различных устройствах, браузерах и аутентификаторах.

Эти рекомендации и примеры кода дают прочную основу для начала работы с WebAuthn. Помните, что безопасность – это непрерывный процесс, и ваша реализация должна регулярно пересматриваться и обновляться.

Типичные ошибки при внедрении WebAuthn

Схема: Типичные ошибки при внедрении WebAuthn

Схема: Типичные ошибки при внедрении WebAuthn

Внедрение такой сложной технологии, как WebAuthn, сопряжено с определенными подводными камнями. Основываясь на опыте 2026 года, мы выделили наиболее частые ошибки, которые допускают разработчики и администраторы, и предлагаем пути их предотвращения.

1. Неправильная конфигурация RP ID и Origin

Ошибка: Использование некорректного rpId (Relying Party ID) или origin. Например, установка rpId на полный домен с субдоменом (app.example.com) вместо корневого (example.com), или несоответствие протокола (HTTP вместо HTTPS).

Последствия: WebAuthn не будет работать. Браузер отклонит запросы аутентификации/регистрации из-за несоответствия. Это фундаментальная ошибка, которая нарушает безопасность протокола, так как rpId – это привязка к источнику. Если rpId настроен как app.example.com, то Passkey не будет работать для sub.app.example.com, что может быть неожиданным поведением.

Как избежать:

- Всегда используйте корневой домен для

rpId, если вы хотите, чтобы Passkeys работали на всех субдоменах. Например, для app.example.com и test.example.com используйте example.com как rpId.

origin должен точно соответствовать текущему URL, включая схему (https://) и порт.- Внимательно читайте документацию к вашей серверной библиотеке WebAuthn, так как она может иметь свои нюансы в обработке этих параметров.

- Используйте только HTTPS. WebAuthn строго запрещен для HTTP.

2. Отсутствие или неадекватные механизмы восстановления доступа

Ошибка: Предположение, что пользователи никогда не потеряют свой Passkey или все свои аутентификаторы. Непредоставление безопасного и понятного способа восстановления доступа.

Последствия: Блокировка пользователей, потеря данных, огромная нагрузка на службу поддержки, негативный пользовательский опыт и потенциальный отказ от использования WebAuthn.

Как избежать:

- Множественные Passkeys: Поощряйте пользователей регистрировать несколько Passkeys на разных устройствах (смартфон, ноутбук, аппаратный ключ) или иметь несколько аппаратных ключей.

- Резервные коды: Предоставляйте пользователям возможность сгенерировать одноразовые резервные коды, которые можно сохранить в безопасном месте.

- Задержка восстановления: Внедрите процедуру восстановления доступа, которая включает задержку (например, 24-48 часов) перед активацией нового метода, чтобы дать пользователю время отреагировать, если запрос на восстановление был инициирован злоумышленником.

- Усиленная верификация: Для восстановления через службу поддержки требуйте многофакторную верификацию личности пользователя (например, ответы на секретные вопросы, подтверждение по видеосвязи, идентификация по документам).

- Постепенный переход: На начальных этапах сохраняйте традиционные методы 2FA как резервные, пока пользователи не привыкнут к Passkeys.

3. Неправильная валидация ответов аутентификатора на сервере

Ошибка: Неполная или некорректная валидация всех полей, возвращаемых аутентификатором (например, challenge, origin, rpId, signature, counter, userVerification).

Последствия: Уязвимости к replay-атакам, подделке аутентификации, обходу безопасности. Это одна из самых серьезных ошибок, так как она может полностью скомпрометировать систему аутентификации.

Как избежать:

- Используйте проверенные библиотеки: Всегда полагайтесь на зрелые, хорошо протестированные серверные библиотеки WebAuthn, которые реализуют все необходимые проверки согласно спецификации FIDO2.

- Проверяйте

challenge: Убедитесь, что challenge, полученный в ответе аутентификации, соответствует тому, который вы изначально отправили и сохранили в сессии пользователя (и который является криптографически случайным и одноразовым).

- Проверяйте

origin и rpId: Они должны точно соответствовать вашим ожидаемым значениям.

- Проверяйте

signature: Подпись должна быть действительной и выполнена публичным ключом, зарегистрированным для данного Passkey.

- Проверяйте

counter: Убедитесь, что значение счетчика, возвращаемое аутентификатором, больше предыдущего сохраненного значения. Это защищает от replay-атак.

- Проверяйте

userVerification: Если вы требуете подтверждения пользователя (PIN/биометрия), убедитесь, что флаг uv установлен в ответе.

4. Игнорирование жизненного цикла Passkeys и управления ими

Ошибка: Отсутствие механизмов для просмотра, отзыва или обновления зарегистрированных Passkeys для пользователя.

Последствия: Сложности для пользователей, которые хотят удалить старый ключ, или для администраторов, которым нужно отозвать скомпрометированный ключ. Это может привести к "мертвым" ключам, которые продолжают предоставлять доступ, или к невозможности управлять безопасностью.

Как избежать:

- Панель управления ключами: Предоставьте пользователям в их профиле возможность просматривать свои зарегистрированные Passkeys, давать им понятные имена и удалять их.

- Административная панель: Администраторы должны иметь возможность принудительно отзывать Passkeys для любого пользователя в случае инцидента безопасности.

- Автоматический отзыв: Рассмотрите возможность автоматического отзыва Passkeys, которые не использовались в течение длительного времени, или при определенных событиях (например, после восстановления аккаунта через резервный метод).

5. Плохое информирование и обучение пользователей

Ошибка: Внедрение WebAuthn без адекватного объяснения пользователям, что это такое, как это работает, почему это безопаснее и как этим пользоваться.

Последствия: Растерянность пользователей, сопротивление новой технологии, увеличение количества обращений в поддержку с вопросами "что это за окно?" или "куда делся мой пароль?".

Как избежать:

- Подробные гайды: Создайте понятные пошаговые инструкции и FAQ для пользователей.

- Интуитивный UX: Дизайн интерфейса для регистрации и аутентификации должен быть максимально простым и понятным.

- Объясняющие тексты: Добавляйте краткие пояснения в UI, когда пользователь сталкивается с WebAuthn-запросом.

- Каналы поддержки: Убедитесь, что служба поддержки обучена работе с WebAuthn и может оперативно отвечать на вопросы пользователей.

- Преимущества: Акцентируйте внимание на преимуществах (удобство, безопасность, отсутствие паролей), чтобы стимулировать принятие.

Избегая этих распространенных ошибок, вы сможете обеспечить более гладкое, безопасное и успешное внедрение WebAuthn в вашу инфраструктуру и приложения.

Чеклист для практического применения WebAuthn

Чтобы обеспечить успешное и безопасное внедрение WebAuthn (Passkeys) для вашей инфраструктуры и веб-приложений, следуйте этому пошаговому алгоритму. Этот чеклист охватывает ключевые этапы от планирования до запуска и поддержки.

Этап 1: Планирование и архитектура

- Определить цель внедрения:

- Защита SSH-доступа к серверам?

- Беспарольный вход для веб-приложений?

- Соответствие регуляторным требованиям (NIST, PCI DSS)?

- Улучшение UX и снижение нагрузки на поддержку?

- Выбрать подход к внедрению:

- Нативная интеграция SSH/PAM?

- Кастомная реализация для веб-приложений?

- Использование Identity Provider (IdP)?

- Гибридный подход?

- Определить

rpId и origin стратегию:

- Выбрать корневой домен для

rpId, если требуется поддержка субдоменов.

- Убедиться, что

origin всегда использует HTTPS.

- Спроектировать механизмы восстановления доступа:

- Предусмотреть регистрацию нескольких Passkeys.

- Определить резервные методы (например, резервные коды, подтверждение по email/SMS с задержкой).

- Разработать процедуру восстановления через службу поддержки.

- Спланировать управление жизненным циклом Passkeys:

- Механизмы для просмотра, переименования, отзыва и удаления ключей пользователями.

- Административные инструменты для отзыва ключей.

- Оценить совместимость:

- Целевые браузеры и операционные системы пользователей.

- Поддерживаемые аппаратные аутентификаторы (если применимо).

Этап 2: Реализация и разработка

- Для SSH/PAM (если выбран этот подход):

- Установить

libfido2 и pam_u2f.

- Настроить регистрацию ключей с

pamu2fcfg (локально или централизованно).

- Сконфигурировать

/etc/pam.d/sshd для использования pam_u2f.so.

- Настроить

/etc/ssh/sshd_config (ChallengeResponseAuthentication yes, UsePAM yes).

- Протестировать SSH-доступ с FIDO2-ключом.

- Для веб-приложений (если выбран этот подход):

- Выбрать и интегрировать серверную библиотеку WebAuthn (например,

py_webauthn, @simplewebauthn/server).

- Реализовать эндпоинты для генерации опций регистрации (

GET /register/options).

- Реализовать эндпоинты для верификации ответа регистрации (

POST /register/verify).

- Реализовать эндпоинты для генерации опций аутентификации (

GET /login/options).

- Реализовать эндпоинты для верификации ответа аутентификации (

POST /login/verify).

- Разработать клиентскую JavaScript-логику для взаимодействия с WebAuthn API браузера (например, с

@simplewebauthn/browser).

- Обеспечить надежное хранение метаданных Passkeys (

credentialID, credentialPublicKey, counter) в вашей базе данных.

- Для IdP-интеграции (если выбран этот подход):

- Зарегистрироваться у выбранного IdP (Auth0, Okta, Keycloak).

- Настроить домен IdP и ваше приложение в его панели управления.

- Включить поддержку WebAuthn/Passkeys в настройках IdP.

- Интегрировать SDK/API IdP в ваше веб-приложение для перенаправления на страницы аутентификации IdP.

- Настроить callback URL для возврата пользователя после успешной аутентификации.

- Обеспечить HTTPS: Убедиться, что все связанные с WebAuthn эндпоинты доступны только по HTTPS.

Этап 3: Тестирование и развертывание

- Провести всестороннее тестирование:

- Тестирование регистрации и аутентификации на различных браузерах (Chrome, Firefox, Safari, Edge).

- Тестирование на различных платформах (Windows, macOS, Android, iOS).

- Тестирование с различными аутентификаторами (платформенные, кросс-платформенные, аппаратные ключи).

- Тестирование сценариев потери ключа и восстановления доступа.

- Тестирование на предмет ошибок валидации (неправильный

challenge, rpId и т.д.).

- Разработать документацию для пользователей:

- Пошаговые инструкции по регистрации и использованию Passkeys.

- FAQ по распространенным вопросам и проблемам.

- Инструкции по восстановлению доступа.

- Обучить службу поддержки:

- Как работает WebAuthn.

- Как помогать пользователям с регистрацией/аутентификацией.

- Процедуры восстановления доступа.

- Внедрить логирование и мониторинг:

- Логировать все события регистрации и аутентификации.

- Мониторить аномальные попытки входа или частые ошибки.

- Постепенное развертывание:

- Начать с пилотной группы пользователей.

- Постепенно расширять доступность для всех пользователей.

- Изначально предлагать WebAuthn как опцию, а не обязательный метод, чтобы пользователи могли привыкнуть.

Расчет стоимости и экономика внедрения WebAuthn

Схема: Расчет стоимости и экономика внедрения WebAuthn

Схема: Расчет стоимости и экономика внедрения WebAuthn

Внедрение WebAuthn, как и любой другой технологической инновации, требует инвестиций. Однако в 2026 году эти инвестиции не только оправданы с точки зрения безопасности, но и приносят значительную экономическую выгоду. Важно рассмотреть как прямые, так и скрытые расходы, а также потенциальную экономию.

Примеры расчетов для разных сценариев (2026 год)

Сценарий 1: Малый стартап (1000 пользователей, кастомная реализация для веб-приложения)

Малый стартап с ограниченным бюджетом и сильной технической командой может решить разработать собственную реализацию WebAuthn для своего веб-приложения, чтобы избежать ежемесячных платежей IdP и иметь полный контроль.

- Затраты на разработку (initial dev cost):

- Оценка: 300 часов инженера (Backend + Frontend + QA).

- Ставка инженера (в среднем по рынку 2026 года): $120/час.

- Итого: 300 $120 = $36,000.

- Затраты на аппаратные ключи (опционально):

- Если стартап решает выдавать аппаратные ключи (например, YubiKey FIDO2) топ-менеджменту (10 человек).

- Стоимость YubiKey 5 Series (2026): ~$60/шт.

- Итого: 10 $60 = $600.

- Затраты на поддержку и обслуживание (ежегодно):

- Поддержка библиотеки, исправление багов, обновления, мониторинг: ~80 часов/год.

- Итого: 80 $120 = $9,600/год.

- Скрытые расходы: Время на обучение команды, тестирование, разработка механизмов восстановления.

Общая оценка TCO за 3 года: $36,000 (разработка) + $600 (железо) + 3 $9,600 (поддержка) = $65,400.

Сценарий 2: Средний SaaS-проект (50,000 пользователей, IdP-решение)

Средний SaaS-проект, для которого важны скорость внедрения, масштабируемость и сокращение операционных расходов на поддержку аутентификации, скорее всего, выберет IdP.

- Затраты на интеграцию (initial integration cost):

- Оценка: 80 часов инженера (интеграция SDK, настройка IdP).

- Ставка инженера: $120/час.

- Итого: 80 $120 = $9,600.

- Стоимость лицензий IdP (ежегодно, 2026):

- Например, Auth0 Enterprise Tier или Okta Workforce Identity для 50,000 MAU.

- Оценка: $1,500 - $3,000 в месяц.

- Итого: $18,000 - $36,000/год. (Возьмем среднее $27,000/год).

- Затраты на поддержку (ежегодно):

- Мониторинг, незначительные изменения конфигурации, взаимодействие с поддержкой IdP: ~40 часов/год.

- Итого: 40 $120 = $4,800/год.

Общая оценка TCO за 3 года: $9,600 (интеграция) + 3 $27,000 (лицензии) + 3 $4,800 (поддержка) = $105,000.

Сценарий 3: Крупное предприятие (10,000 сотрудников, гибридный подход)

Крупное предприятие с внутренней инфраструктурой и множеством приложений будет использовать гибридный подход: PAM для серверов и IdP для веб-приложений.

- Затраты на внедрение PAM/SSH (initial dev cost):

- Оценка: 120 часов инженера (планирование, настройка, тестирование, документация).

- Ставка инженера: $150/час.

- Итого: 120 $150 = $18,000.

- Затраты на аппаратные ключи:

- Выдача 10,000 сотрудникам по 1 YubiKey (основной) + 1,000 резервных ключей для пула.

- Стоимость YubiKey 5 Series (2026): ~$60/шт.

- Итого: (10,000 + 1,000) $60 = $660,000.

- Затраты на интеграцию IdP (initial integration cost):

- Оценка: 160 часов инженера (интеграция с корпоративным IdP, настройка SSO для множества приложений).

- Ставка инженера: $150/час.

- Итого: 160 $150 = $24,000.

- Стоимость лицензий IdP (ежегодно):

- Для 10,000 внутренних пользователей.

- Оценка: $5,000 - $10,000 в месяц.

- Итого: $60,000 - $120,000/год. (Возьмем среднее $90,000/год).

- Затраты на поддержку (ежегодно):

- Поддержка PAM: ~60 часов/год.

- Поддержка IdP: ~80 часов/год.

- Итого: (60+80) $150 = $21,000/год.

Общая оценка TCO за 3 года: $18,000 (PAM) + $660,000 (железо) + $24,000 (IdP интеграция) + 3 $90,000 (IdP лицензии) + 3 $21,000 (поддержка) = $1,005,000.

Скрытые расходы

- Обучение персонала: Время, потраченное на обучение IT-команды, службы поддержки и конечных пользователей.

- Разработка процедур: Создание документации по эксплуатации, процедур восстановления, инструкций для пользователей.

- Временная двойная поддержка: Поддержание старых систем аутентификации параллельно с WebAuthn на переходный период.

- Непредвиденные проблемы: Время на устранение сложностей интеграции, багов, проблем совместимости.

- Аудит и соответствие: Затраты на внешние аудиты для подтверждения соответствия стандартам безопасности.

Как оптимизировать затраты

- Постепенное внедрение: Начните с самых критичных систем или небольшой группы пользователей.

- Использование Open-Source: Для SSH/PAM это практически бесплатно. Для веб-приложений можно использовать Keycloak (self-hosted IdP), что снизит лицензионные платежи, но увеличит затраты на хостинг и администрирование.

- Обучение "изнутри": Используйте внутренних экспертов для обучения команды и пользователей, создавая внутренние ресурсы.

- Автоматизация: Автоматизируйте процессы регистрации и отзыва ключей, чтобы снизить ручную работу.

- Тщательное планирование: Детальное планирование архитектуры и интеграции с самого начала позволяет избежать дорогостоящих переделок.

- Минимизация аппаратных ключей: Если это возможно, полагайтесь на Passkeys, синхронизируемые через облачные сервисы (iCloud Keychain, Google Password Manager), чтобы избежать массовой закупки физических устройств.

Таблица с примерами расчетов (Сводка TCO за 3 года)

| Показатель |

Малый стартап (Кастом) |

Средний SaaS (IdP) |

Крупное предприятие (Гибрид) |

| Количество пользователей/сотрудников |

1,000 |

50,000 |

10,000 |

| Начальные затраты на разработку/интеграцию |

$36,000 |

$9,600 |

$42,000 |

| Затраты на аппаратные ключи (единовременно) |

$600 |

$0 (обычно не выдаются IdP) |

$660,000 |

| Ежегодные лицензии IdP |

$0 |

$27,000 |

$90,000 |

| Ежегодные затраты на поддержку |

$9,600 |

$4,800 |

$21,000 |

| Общий TCO за 3 года |

$65,400 |

$105,000 |

$1,005,000 |

Экономический эффект: Помимо прямых затрат, важно учитывать экономию. WebAuthn значительно сокращает количество инцидентов безопасности, связанных с фишингом и кражей учетных данных, что экономит миллионы долларов на расследованиях, восстановлении и репутационных потерях. Сокращается нагрузка на службу поддержки по сбросу паролей. Повышается продуктивность пользователей за счет более быстрого и удобного входа. В 2026 году эти преимущества перевешивают начальные инвестиции, делая WebAuthn не просто "хорошей практикой", а необходимостью для любого ответственного бизнеса.

Кейсы и примеры успешного внедрения WebAuthn

Схема: Кейсы и примеры успешного внедрения WebAuthn

Схема: Кейсы и примеры успешного внедрения WebAuthn

Рассмотрим несколько реалистичных сценариев, демонстрирующих практическое применение WebAuthn (Passkeys) в различных типах организаций. Эти примеры иллюстрируют, как технология решает конкретные проблемы безопасности и улучшает пользовательский опыт.

Кейс 1: Защита внутренних серверов DevOps-команды крупной IT-компании

Проблема:

Крупная IT-компания "TechGiant" с более чем 500 DevOps-инженерами и системными администраторами столкнулась с растущим риском компрометации SSH-ключей. Несмотря на использование сложных паролей и традиционного 2FA (TOTP), постоянно существовала угроза фишинга или утечки ключей через зараженные рабочие станции. Аудиты безопасности регулярно указывали на необходимость усиления аутентификации для доступа к производственным серверам и критической инфраструктуре.

Компания также столкнулась с проблемой управления сотнями тысяч SSH-ключей, их ротацией и отзывом, что требовало значительных операционных ресурсов и было источником ошибок.

Решение:

"TechGiant" приняла решение внедрить WebAuthn для всех SSH-доступов, используя аппаратные FIDO2-ключи YubiKey в качестве основного метода аутентификации. Была выбрана нативная интеграция с PAM (Pluggable Authentication Modules) на всех Linux-серверах. Каждый инженер получил два аппаратных ключа (основной и резервный).

- Централизованная регистрация: Разработана внутренняя утилита на Python, которая позволяла инженерам регистрировать свои YubiKey через веб-интерфейс. Утилита генерировала записи для

u2f_keys, которые затем автоматически синхронизировались с централизованным LDAP-каталогом и распределялись на все серверы через Ansible.

- Конфигурация PAM: Файл

/etc/pam.d/sshd был настроен таким образом, чтобы требовать как успешной аутентификации по публичному SSH-ключу, так и подтверждения через YubiKey. Это обеспечило двухфакторную аутентификацию, устойчивую к фишингу.

- Беспарольный sudo: Для повышения удобства и безопасности,

sudo также был настроен на использование FIDO2-ключа вместо пароля, что сократило количество вводимых паролей.

- Процедуры восстановления: В случае потери обоих ключей, инженер должен был пройти усиленную процедуру верификации личности через HR и службу безопасности, после чего его старые ключи отзывались, и выдавались новые.

Результаты:

- Нулевой показатель фишинга: За 18 месяцев после внедрения не было зафиксировано ни одного успешного фишингового инцидента, связанного с доступом к серверам.

- Сокращение операционных расходов: Управление SSH-ключами стало значительно проще, так как приватные части ключей никогда не покидают аппаратный аутентификатор. Отпала необходимость в регулярной ротации SSH-ключей и сложной инфраструктуре их распространения.

- Улучшение соответствия: Компания легко прошла аудиты на соответствие стандартам NIST SP 800-63B (AAL3) и PCI DSS, что было критично для ее бизнес-операций.

- Повышение доверия: Сотрудники оценили повышенный уровень безопасности и удобство, так как им не нужно было запоминать сложные пароли для

sudo.

Кейс 2: Внедрение Passkeys для SaaS-платформы онлайн-образования

Проблема:

SaaS-платформа "EduSync" с миллионами студентов и преподавателей сталкивалась с высокой нагрузкой на службу поддержки из-за сброса паролей (более 10,000 запросов в месяц) и частыми жалобами на медленный и неудобный процесс входа. Кроме того, имели место инциденты компрометации учетных записей из-за использования слабых паролей и фишинга, что подрывало доверие к платформе.

Решение:

"EduSync" решила внедрить Passkeys для своих пользователей, используя готовое решение Identity Provider (IdP) – Auth0, который уже предлагал нативную поддержку WebAuthn. Это позволило быстро интегрировать технологию без значительных затрат на разработку собственной системы аутентификации.

- Быстрая интеграция: Команда разработчиков "EduSync" использовала SDK Auth0 для интеграции Passkeys в свой веб-интерфейс на React и мобильные приложения на React Native. Интеграция заняла всего 3 недели.

- Бесшовный UX: Пользователи теперь могли регистрировать Passkeys со своих смартфонов (через iCloud Keychain или Google Password Manager) или ноутбуков. Процесс входа стал максимально простым – достаточно было подтвердить вход биометрией или PIN-кодом на своем устройстве.

- Гибкие опции: На переходный период сохранялась возможность входа по паролю с 2FA, но Passkeys активно продвигались как основной и рекомендуемый метод.

- Управление Passkeys: В пользовательском профиле "EduSync" была добавлена секция, где студенты и преподаватели могли просматривать свои зарегистрированные Passkeys, давать им понятные имена и отзывать их при необходимости.

- Централизованное управление: Auth0 предоставил единую панель для управления всеми пользователями и их учетными данными, включая Passkeys, что значительно упростило администрирование.

Результаты:

- Сокращение запросов на сброс паролей: Количество обращений в службу поддержки по вопросам сброса паролей сократилось на 65% в течение 6 месяцев.

- Улучшение пользовательского опыта: Скорость входа в систему сократилась в среднем на 70%, что привело к росту удовлетворенности пользователей и снижению оттока.

- Повышение безопасности: Значительно уменьшилось число скомпрометированных учетных записей, связанных с фишингом.

- Масштабируемость: Система аутентификации легко масштабируется вместе с ростом пользовательской базы платформы, не требуя дополнительных усилий от команды "EduSync".

- Быстрый Time-to-Market: Благодаря готовому решению от IdP, "EduSync" смогла быстро внедрить передовую технологию аутентификации, опередив конкурентов.

Эти кейсы демонстрируют, что WebAuthn – это не просто теоретическая концепция, а мощный практический инструмент, способный решить реальные проблемы безопасности и удобства в различных бизнес-сценариях.

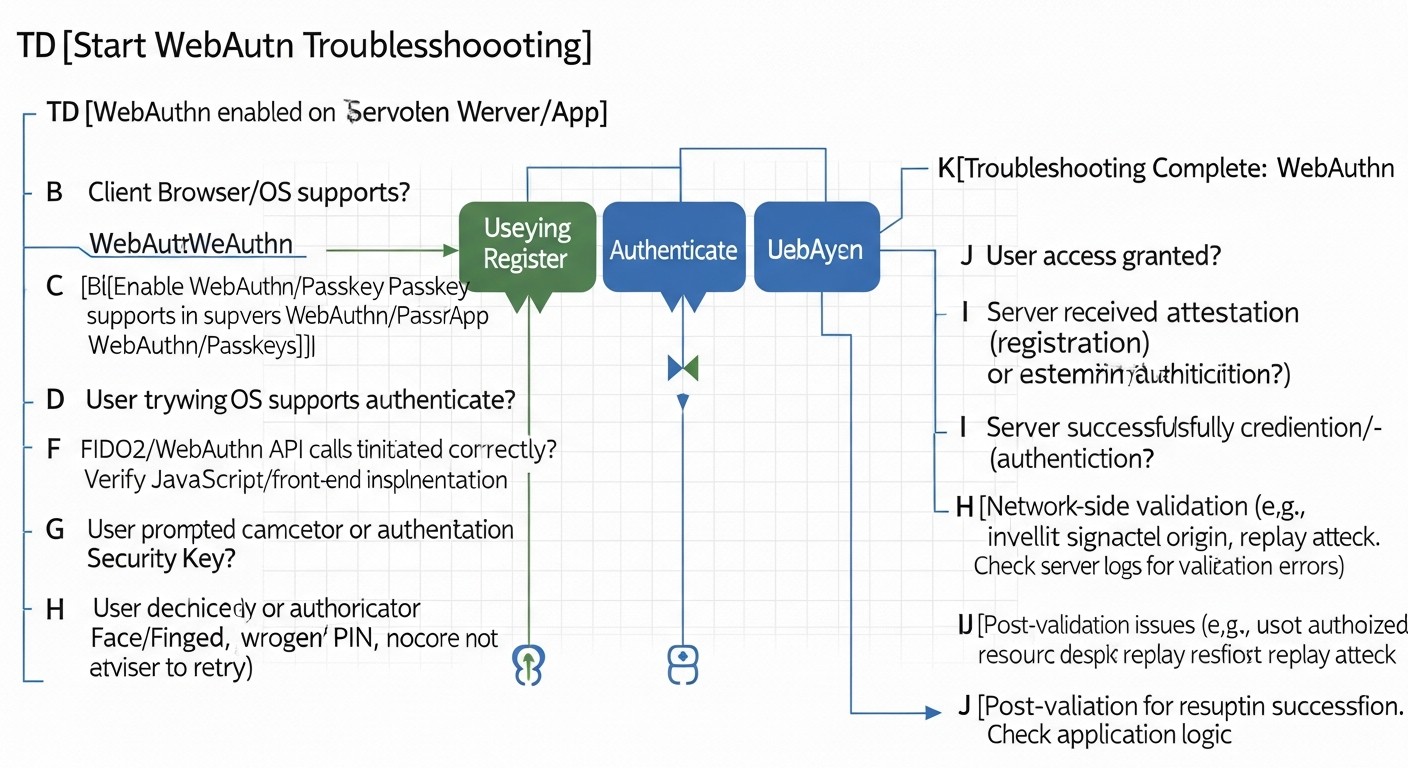

Troubleshooting: Решение проблем с WebAuthn

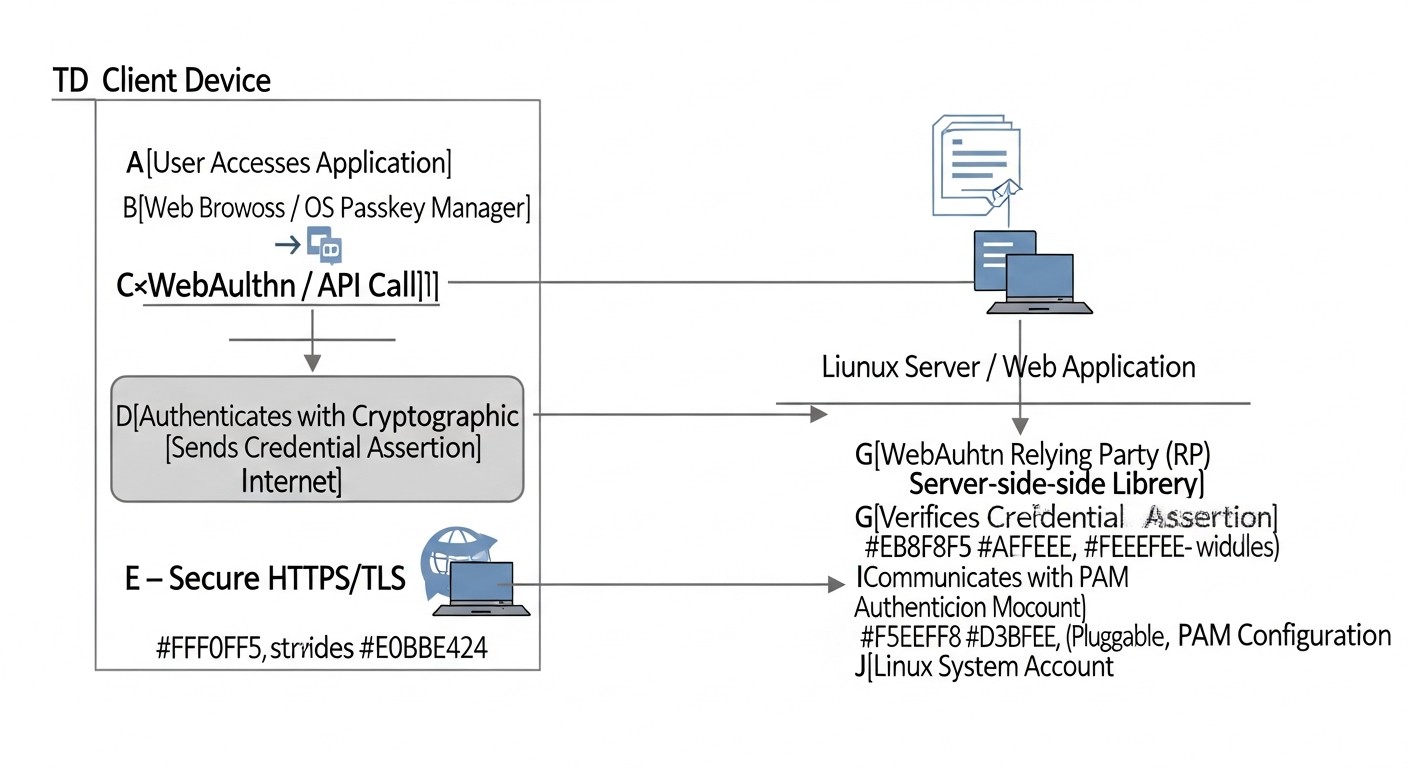

Схема: Troubleshooting: Решение проблем с WebAuthn

Схема: Troubleshooting: Решение проблем с WebAuthn

Внедрение WebAuthn, несмотря на стандартизацию, может столкнуться с рядом проблем. Здесь мы собрали типичные ситуации и методы их диагностики и решения, актуальные для 2026 года.

1. "Authenticator not recognized" или "No compatible authenticator found"

Описание: Браузер или операционная система не могут обнаружить или взаимодействовать с подключенным аутентификатором (например, YubiKey) или платформенным аутентификатором (например, встроенным сканером отпечатков пальцев).

Возможные причины и решения:

- Физическое подключение: Убедитесь, что аппаратный ключ правильно вставлен в USB-порт и не поврежден. Попробуйте другой порт.

- USB-драйверы: На Linux убедитесь, что у вас установлены необходимые

udev правила для FIDO-устройств. Обычно они поставляются с пакетами libfido2 или pam_u2f, но могут потребовать ручной настройки.

# Пример файла udev-правил для YubiKey (может быть в /etc/udev/rules.d/70-u2f.rules)

# KERNEL=="hidraw*", SUBSYSTEM=="hidraw", ATTRS{idVendor}=="1050", TAG+="uaccess"

После изменения правил: sudo udevadm control --reload-rules && sudo udevadm trigger.

- Поддержка браузера/ОС: Убедитесь, что ваш браузер и операционная система достаточно новые для полной поддержки WebAuthn и Passkeys. К 2026 году это редкость, но старые версии могут быть проблемой.

- Блокировка сторонними расширениями: Некоторые расширения браузера (например, блокировщики рекламы, VPN) могут мешать работе WebAuthn. Попробуйте отключить их или использовать режим инкогнито.

- Повреждение аутентификатора: Редко, но аутентификатор может быть поврежден. Попробуйте другой ключ, если есть.

- Настройки безопасности ОС: На некоторых ОС (особенно корпоративных) могут быть политики, блокирующие доступ к USB-устройствам или биометрическим сенсорам.

2. "rpId mismatch error" или "The RP ID is not valid"

Описание: Ошибка, указывающая на несоответствие между rpId, ожидаемым сервером, и rpId, который браузер пытается использовать.

Возможные причины и решения:

3. "The request is not allowed by the user agent or the platform in the current context" (SecurityError)

Описание: Общая ошибка безопасности, указывающая, что браузер или платформа запретили операцию WebAuthn.

Возможные причины и решения:

4. SSH-аутентификация с FIDO2-ключом не работает

Описание: После настройки pam_u2f вы не можете войти по SSH или вас не просят коснуться ключа.

Возможные причины и решения:

5. "The credential was registered with a different RP ID"

Описание: При попытке аутентификации Passkey, который был зарегистрирован на одном rpId, используется на другом rpId.

Возможные причины и решения:

- Разные RP ID: Passkeys строго привязаны к

rpId. Если вы изменили rpId для своего приложения, старые Passkeys работать не будут. Пользователям придется регистрировать новые.

- Разработка/Тестирование: При переходе с тестового домена на продакшн,

rpId изменится. Убедитесь, что вы регистрируете новые Passkeys на продакшн-домене.

6. Проблемы с обновлением счетчика (Counter)

Описание: Серверная верификация завершается неудачей из-за того, что счетчик, возвращенный аутентификатором, не больше предыдущего сохраненного значения.

Возможные причины и решения:

- Неправильное сохранение счетчика: Убедитесь, что вы корректно сохраняете и обновляете значение

authenticator.counter в своей базе данных после каждой успешной аутентификации.

- Replay-атака: Это может быть индикатором реальной replay-атаки. Тщательно расследуйте.

- Сброс аутентификатора: Если аутентификатор был сброшен или клонирован, счетчик может быть некорректным.

Когда обращаться в поддержку

- Проблемы с IdP: Если вы используете Auth0, Okta или другой IdP и сталкиваетесь с ошибками, не связанными с вашей интеграцией (например, проблемы с их API, недоступность сервиса).

- Проблемы с аппаратными ключами: Если вы подозреваете, что сам аппаратный ключ неисправен (не реагирует, не определяется ОС) и вы исключили проблемы с драйверами/портами.

- Непонятные криптографические ошибки: Если серверные библиотеки WebAuthn выдают ошибки, связанные с криптографией или подписями, и вы не можете найти решение в документации или сообществе.

Тщательное логирование и пошаговая отладка – ваши лучшие друзья при решении проблем с WebAuthn. Используйте инструменты разработчика браузера, системные логи Linux и документацию библиотек.

FAQ: Часто задаваемые вопросы по WebAuthn (Passkeys)

Что такое Passkeys?

Passkeys (сквозные ключи) – это новый стандарт аутентификации, основанный на WebAuthn и протоколе FIDO2, который позволяет пользователям входить в веб-сайты и приложения без паролей. Вместо пароля используется пара криптографических ключей: публичный ключ хранится на сервере, а приватный – на устройстве пользователя (смартфон, ноутбук, аппаратный ключ) и защищен биометрией или PIN-кодом. Passkeys устойчивы к фишингу и синхронизируются между устройствами пользователя через облачные сервисы (например, iCloud Keychain, Google Password Manager), делая вход бесшовным и безопасным.

Чем WebAuthn лучше традиционного 2FA?

WebAuthn (Passkeys) превосходит традиционное 2FA (двухфакторную аутентификацию) по нескольким параметрам. Во-первых, оно полностью устраняет пароли, тогда как 2FA лишь дополняет их. Во-вторых, WebAuthn по своей природе устойчиво к фишингу, поскольку аутентификация привязана к конкретному домену. Традиционные методы 2FA, такие как SMS-коды или даже TOTP, могут быть перехвачены или обмануты с помощью изощренных фишинговых атак. WebAuthn также предлагает значительно лучший пользовательский опыт, так как часто требует лишь одного действия (например, касания датчика отпечатка пальца) для входа.

Можно ли использовать WebAuthn без аппаратного ключа?

Да, абсолютно. В 2026 году большинство реализаций Passkeys опираются на "платформенные аутентификаторы" – это встроенные в ваше устройство средства безопасности, такие как сканеры отпечатков пальцев, системы распознавания лица (Face ID, Windows Hello) или PIN-коды устройства. Приватные ключи хранятся в защищенной области устройства (например, TPM, Secure Enclave) и могут быть синхронизированы между вашими устройствами через облачные сервисы, создавая Passkey. Аппаратные ключи (вроде YubiKey) являются "кросс-платформенными аутентификаторами" и по-прежнему остаются отличным выбором для дополнительной безопасности или в корпоративных средах, но не являются обязательными.

Как обеспечить восстановление доступа при потере ключа?

Восстановление доступа – критический аспект. Рекомендуется регистрировать несколько Passkeys для одной учетной записи, используя разные устройства. Например, один Passkey на смартфоне, другой на ноутбуке и, возможно, аппаратный ключ. Кроме того, необходимо предусмотреть безопасные резервные методы восстановления, такие как одноразовые резервные коды, которые пользователь может распечатать и хранить в надежном месте. Для критически важных систем можно реализовать процедуру восстановления через службу поддержки с усиленной верификацией личности, включающей задержку перед активацией доступа.

Совместим ли WebAuthn со старыми браузерами?

К 2026 году WebAuthn поддерживается подавляющим большинством современных браузеров (Chrome, Firefox, Safari, Edge) и операционных систем. Однако старые версии браузеров или ОС могут не иметь полной поддержки. При внедрении WebAuthn обычно рекомендуется предлагать его как опцию, сохраняя традиционные методы (пароль + 2FA) для пользователей, чьи устройства или браузеры не поддерживают эту технологию. Постепенный переход и информирование пользователей о необходимости обновления ПО – ключ к успеху.

Нужно ли хранить что-то на сервере?

Да, на сервере хранится публичная часть Passkey (credentialPublicKey), а также его уникальный идентификатор (credentialID) и счетчик использования (counter). Приватный ключ никогда не покидает аутентификатор пользователя. Сервер использует публичный ключ для проверки криптографической подписи, созданной приватным ключом аутентификатора, подтверждая личность пользователя. Важно надежно хранить эти данные в вашей базе данных, привязанные к учетной записи пользователя.

Как WebAuthn защищает от фишинга?

WebAuthn защищает от фишинга, привязывая аутентификацию к конкретному домену (rpId) и источнику (origin). Когда вы регистрируете Passkey для example.com, аутентификатор генерирует подпись, которая работает только для этого домена. Если злоумышленник создает фишинговый сайт examp1e.com, ваш Passkey не будет работать на нем, потому что домен не совпадает. Браузер и аутентификатор проверяют это соответствие, предотвращая передачу учетных данных на поддельный ресурс.

Каковы риски внедрения WebAuthn?

Основные риски связаны не с самой технологией WebAuthn, а с ее некорректным внедрением. Это включает: неправильную валидацию ответов аутентификатора (уязвимость к replay-атакам), отсутствие адекватных механизмов восстановления доступа (блокировка пользователей), плохой пользовательский опыт (непринятие технологии), а также игнорирование жизненного цикла ключей (невозможность отзыва скомпрометированных ключей). Также существует риск, что пользователи потеряют все свои аутентификаторы без резервных копий.

Какова роль IdP в WebAuthn?

Identity Providers (IdP) такие как Auth0, Okta или Keycloak, упрощают внедрение WebAuthn, беря на себя большую часть сложности. Они предоставляют готовые API и SDK для интеграции, управляют серверной логикой WebAuthn, хранят метаданные Passkeys и обеспечивают централизованное управление пользователями. IdP также предлагают дополнительные функции, такие как единый вход (SSO), другие методы MFA, аудит и аналитику, что значительно ускоряет развертывание и снижает нагрузку на команду разработки.

Можно ли использовать один ключ для нескольких сервисов?

Да, один физический FIDO2-ключ (например, YubiKey) может использоваться для регистрации Passkeys на множестве различных сервисов. Каждый сервис будет иметь свой уникальный rpId, и ключ будет генерировать уникальные пары ключей для каждого из них. Что касается Passkeys, синхронизируемых через облачные сервисы (например, iCloud Keychain), они также предназначены для использования на нескольких сервисах, обеспечивая бесшовный вход с любого вашего устройства, поддерживающего синхронизацию.

Заключение

В 2026 году внедрение WebAuthn (Passkeys) перестало быть просто "хорошей практикой" и стало необходимым условием для обеспечения надежной безопасности цифровых активов и комфортного пользовательского опыта. Устранение паролей, устойчивость к фишингу и бесшовная кросс-платформенная аутентификация делают Passkeys краеугольным камнем современной стратегии кибербезопасности.

Как мы подробно рассмотрели, существуют различные пути внедрения: от нативной интеграции с SSH/PAM для защиты критической инфраструктуры на Linux до использования мощных Identity Providers (IdP) или кастомной разработки для веб-приложений. Каждый подход имеет свои преимущества и недостатки, и выбор оптимального решения зависит от специфических требований вашей организации, бюджета и имеющихся ресурсов.

Итоговые рекомендации:

- Не откладывайте внедрение: Угрозы, связанные с паролями, только растут. Чем раньше вы начнете переход на WebAuthn, тем быстрее сможете защитить своих пользователей и инфраструктуру.

- Начните с пилота: Внедряйте WebAuthn постепенно, начиная с небольшой группы пользователей или менее критичных систем. Это позволит вам отработать процессы и собрать обратную связь.

- Приоритет безопасности и UX: Убедитесь, что ваша реализация WebAuthn не только безопасна (правильная валидация, защита от replay-атак), но и удобна для конечных пользователей. Плохой UX может саботировать все усилия.

- Планируйте восстановление доступа: Это самый важный аспект, который часто недооценивают. Убедитесь, что у пользователей есть четкие и безопасные пути восстановления доступа в случае потери всех Passkeys.

- Инвестируйте в обучение: Обучите как свою техническую команду, так и конечных пользователей. Понимание того, как работают Passkeys и почему они безопаснее, значительно повысит их принятие.