Caddy: Современный веб-сервер и обратный прокси для VPS и Docker в 2026 году

TL;DR

- Автоматический HTTPS "из коробки": Caddy самостоятельно получает и обновляет SSL/TLS-сертификаты от Let's Encrypt или других ACME-провайдеров, значительно упрощая развертывание защищенных сайтов.

- Простота конфигурации: Интуитивно понятный Caddyfile позволяет настроить сложный стек одной строкой или несколькими декларативными блоками, минимизируя время на развертывание и обслуживание.

- Поддержка HTTP/3 и современных протоколов: Caddy является одним из пионеров в поддержке HTTP/3 (QUIC), TLS 1.3 и других передовых веб-технологий, обеспечивая высокую производительность и безопасность.

- Идеален для микросервисов и Docker: Благодаря своей легковесности, API для динамической конфигурации и отличной интеграции с Docker и Kubernetes, Caddy выступает как мощный обратный прокси и шлюз API.

- Высокая производительность и надежность: Написанный на Go, Caddy демонстрирует впечатляющую производительность и стабильность даже при высоких нагрузках, потребляя при этом минимум ресурсов.

- Универсальное решение: Подходит для статических сайтов, веб-приложений (Python, Node.js, Go, PHP), API, балансировки нагрузки и управления доступом, заменяя собой несколько инструментов.

- Экономия времени и ресурсов: Автоматизация рутинных задач по управлению сертификатами и простой синтаксис конфигурации снижают операционные издержки и повышают продуктивность DevOps-команд.

Введение: Почему Caddy – это ваш выбор в 2026 году

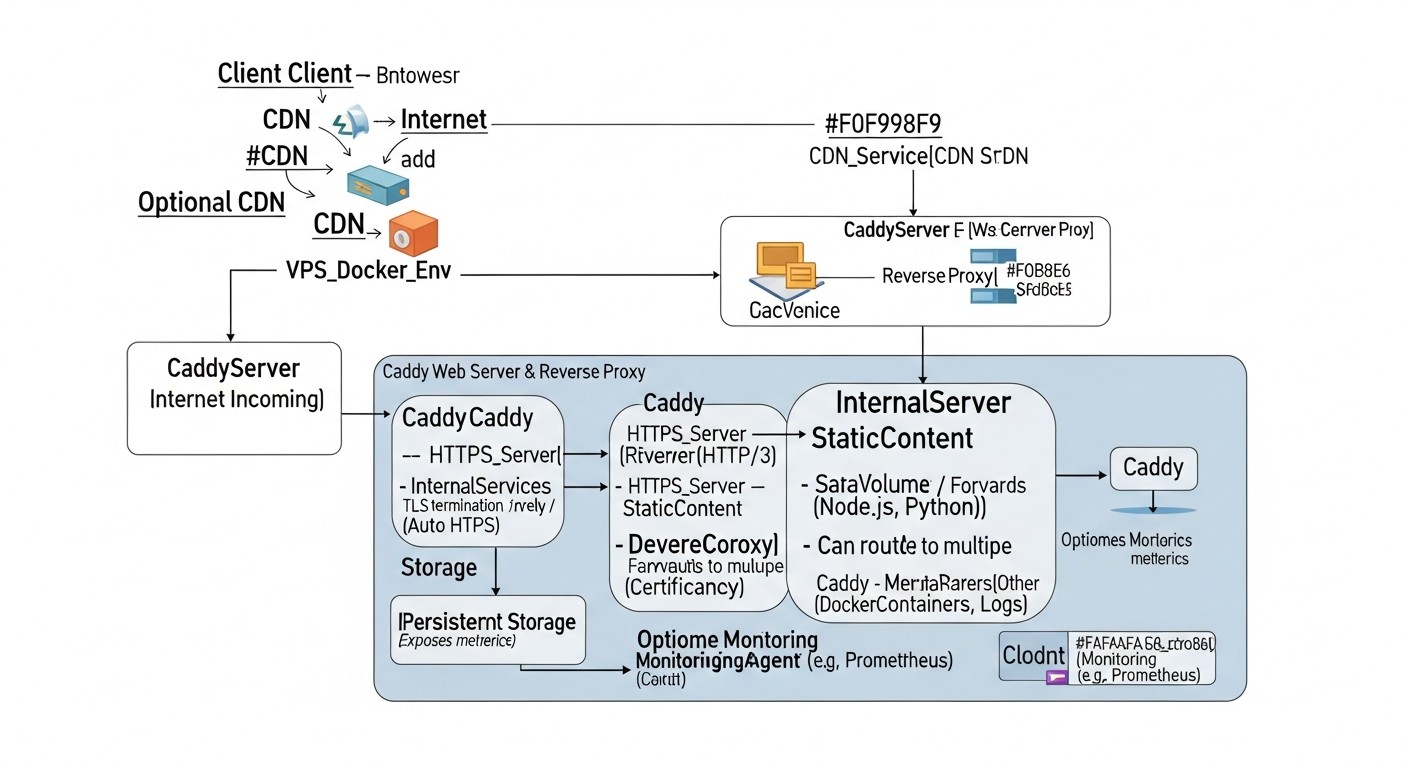

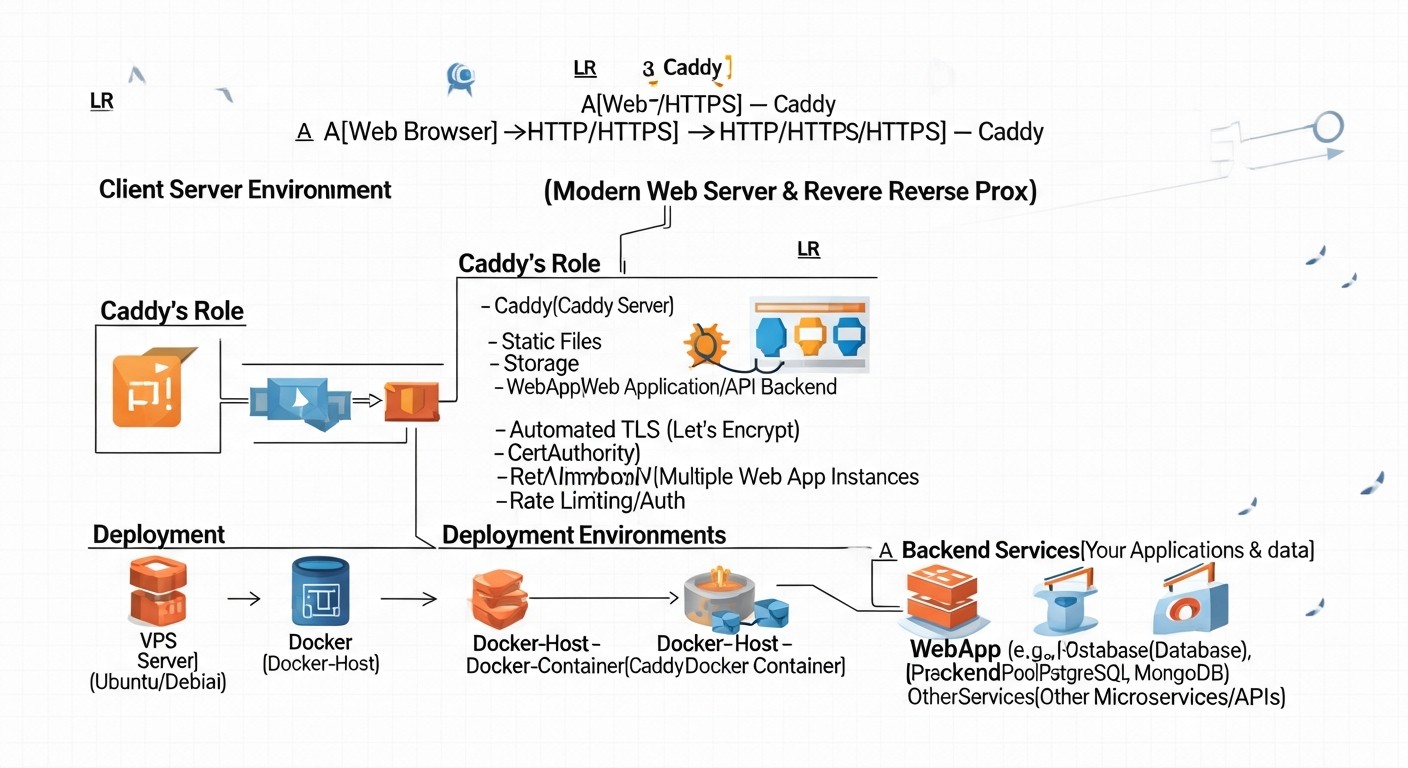

Схема: Введение: Почему Caddy – это ваш выбор в 2026 году

Схема: Введение: Почему Caddy – это ваш выбор в 2026 году

В стремительно развивающемся мире веб-технологий 2026 года, где безопасность, производительность и простота развертывания стали не просто желательными, а абсолютно необходимыми требованиями, выбор правильного веб-сервера и обратного прокси играет критическую роль. Традиционные решения, такие как Nginx и Apache, десятилетиями доминировали на рынке, но их конфигурация, особенно в части управления SSL/TLS-сертификатами, часто требует значительных усилий и глубоких знаний. Именно здесь на сцену выходит Caddy – современный, мощный и удивительно простой в использовании веб-сервер, который кардинально меняет правила игры.

Caddy, написанный на Go, с самого начала разрабатывался с учетом современных реалий: автоматизация, контейнеризация, HTTP/3 и безопасность "из коробки". Он устраняет головную боль, связанную с ручным получением и обновлением SSL-сертификатов, делая HTTPS стандартом, а не опцией, требующей дополнительной настройки. Это не просто веб-сервер; это интеллектуальный шлюз, который может служить обратным прокси, балансировщиком нагрузки, файловым сервером и даже сервером для статических сайтов, все это с минимальной конфигурацией.

Эта статья адресована широкому кругу технических специалистов: от DevOps-инженеров, ищущих способы оптимизировать свои CI/CD-пайплайны и упростить управление инфраструктурой, до Backend-разработчиков, желающих быстро и надежно развернуть свои приложения на Python, Node.js, Go или PHP. Фаундеры SaaS-проектов и технические директора стартапов найдут здесь практические рекомендации по снижению операционных издержек и повышению безопасности своих платформ. Системные администраторы оценят простоту обслуживания и мощные возможности автоматизации. Мы рассмотрим Caddy не только как технологию, но и как стратегический инструмент, который поможет вашей команде сосредоточиться на разработке продукта, а не на борьбе с инфраструктурой.

В 2026 году, когда угрозы безопасности становятся все изощреннее, а пользователи ожидают мгновенной загрузки контента, Caddy предлагает элегантное решение, которое соответствует этим вызовам. Он изначально поддерживает HTTP/3, TLS 1.3 и другие передовые протоколы, обеспечивая максимальную производительность и защиту данных. Его интеграция с Docker и Kubernetes делает его идеальным выбором для облачных и микросервисных архитектур, позволяя развертывать приложения с автоматическим HTTPS в считанные минуты. Мы погрузимся в детали его работы, рассмотрим практические примеры, типичные ошибки и экономические выгоды, чтобы вы могли принять обоснованное решение о внедрении Caddy в ваш стек.

Основные критерии выбора веб-сервера и обратного прокси

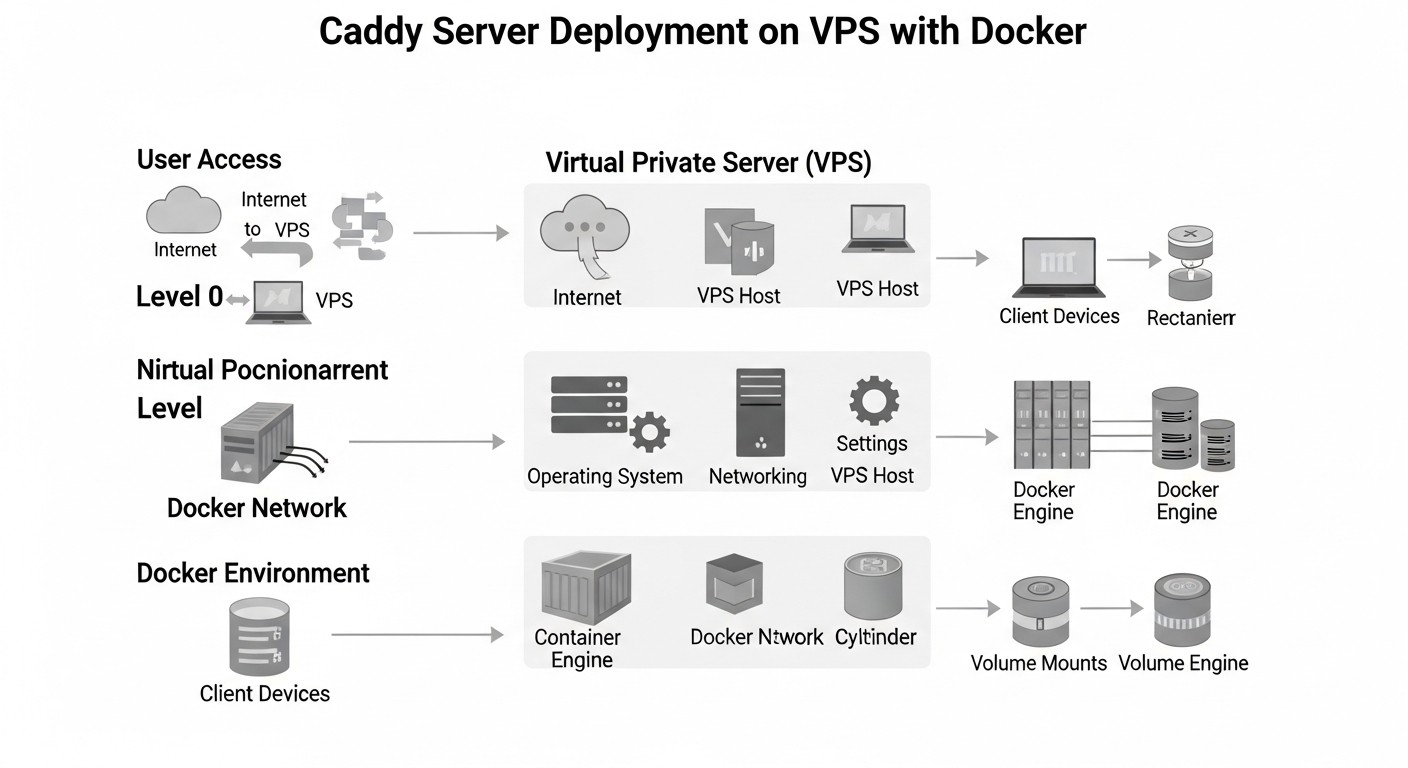

Схема: Основные критерии выбора веб-сервера и обратного прокси

Схема: Основные критерии выбора веб-сервера и обратного прокси

Выбор подходящего веб-сервера или обратного прокси – это не просто техническое решение, это стратегический шаг, который влияет на безопасность, производительность, масштабируемость и операционные расходы вашего проекта. В 2026 году, когда требования к инфраструктуре постоянно растут, важно учитывать ряд ключевых критериев. Рассмотрим каждый из них подробно, объясняя его важность и методы оценки.

Почему важно: В 2026 году HTTPS является стандартом де-факто для любого веб-ресурса. Поисковые системы понижают в выдаче сайты без SSL, браузеры предупреждают пользователей о небезопасном соединении, а законодательство о защите данных (GDPR, CCPA) требует шифрования трафика. Ручное получение, установка и регулярное обновление сертификатов Let's Encrypt или других ACME-провайдеров – трудоемкий и подверженный ошибкам процесс. Автоматизация этого процесса критически важна для снижения операционных издержек и обеспечения непрерывной безопасности.

Как оценивать: Ищите решения, которые интегрируют ACME-клиент непосредственно в ядро, автоматически обрабатывают все этапы – от проверки домена до обновления сертификата. Возможность использования различных ACME-провайдеров (Let's Encrypt, ZeroSSL) и поддержка wildcard-сертификатов будет большим плюсом. Оцените, сколько строк конфигурации или команд требуется для включения HTTPS. Чем меньше, тем лучше.

Почему важно: Сложная и многословная конфигурация увеличивает вероятность ошибок, замедляет развертывание и усложняет обслуживание. В условиях DevOps, где скорость и повторяемость операций имеют первостепенное значение, декларативный и интуитивно понятный синтаксис конфигурации позволяет командам быстрее внедрять изменения и снижает порог входа для новых инженеров.

Как оценивать: Сравните объем и сложность конфигурационных файлов для типовых задач (например, статический сайт, обратный прокси для одного приложения, балансировка нагрузки). Оцените наличие встроенных механизмов проверки синтаксиса и форматирования. Наличие четкой документации и активного сообщества также является показателем простоты обслуживания.

Почему важно: Скорость загрузки сайта напрямую влияет на пользовательский опыт, конверсию и SEO. Поддержка современных протоколов, таких как HTTP/3 (QUIC), TLS 1.3, Brotli-сжатие, значительно повышает производительность и безопасность соединения. HTTP/3, в частности, уменьшает задержки и улучшает надежность передачи данных, что особенно актуально для мобильных пользователей и сетей с высокой задержкой.

Как оценивать: Проверяйте встроенную поддержку HTTP/3 и TLS 1.3 без необходимости установки дополнительных модулей или сложной настройки. Оцените возможности по кэшированию, сжатию (gzip, Brotli), мультиплексированию запросов. Ищите бенчмарки производительности для различных сценариев нагрузки и сравнивайте потребление ресурсов (CPU, RAM).

Почему важно: Веб-сервер является первой линией обороны вашего приложения. Уязвимости в нем могут привести к компрометации данных, DoS-атакам и другим серьезным последствиям. Решение должно иметь надежные настройки безопасности по умолчанию, минимизируя необходимость ручной настройки и снижая риск человеческой ошибки.

Как оценивать: Ищите автоматическую поддержку TLS 1.3, HSTS (HTTP Strict Transport Security), sane defaults для шифров. Оцените встроенные механизмы защиты от распространенных атак (например, rate limiting, блокировка вредоносных запросов). Проверьте, насколько активно проект реагирует на обнаруженные уязвимости и выпускает обновления безопасности.

Почему важно: В 2026 году Docker, Kubernetes и облачные платформы являются стандартом для развертывания приложений. Веб-сервер должен быть легко интегрируем в эти экосистемы, предлагая минимальный размер образа, быструю загрузку, возможность динамической конфигурации через API и хорошую поддержку в оркестраторах.

Как оценивать: Проверьте наличие официальных Docker-образов, их размер и частоту обновлений. Оцените, насколько легко интегрировать конфигурацию в Docker Compose или Kubernetes Ingress/Service. Наличие API для динамического управления конфигурацией без перезапуска процесса является ключевым преимуществом для облачных сред.

Почему важно: Каждый проект уникален, и требования могут меняться. Веб-сервер должен быть достаточно гибким, чтобы адаптироваться к различным сценариям использования – от простого статического сайта до сложного API-шлюза с балансировкой нагрузки и авторизацией. Возможность расширения функционала через плагины или модули позволяет избежать привязки к конкретному решению и адаптировать его под специфические нужды.

Как оценивать: Изучите доступные плагины или модули для таких задач, как аутентификация, кэширование, логирование, интеграция с внешними сервисами. Оцените, насколько легко создавать собственные расширения, если это необходимо. Проверьте, поддерживает ли решение различные бэкенды приложений (FastCGI, SCGI, reverse proxy) и протоколы.

Почему важно: Активное сообщество и качественная документация – это ваша страховка от "зависаний" в процессе разработки и эксплуатации. Возможность быстро найти ответы на вопросы, примеры конфигураций и получить помощь от других пользователей или разработчиков проекта значительно сокращает время на решение проблем.

Как оценивать: Посмотрите на активность на GitHub, форумах, Stack Overflow. Оцените качество официальной документации: ее полноту, актуальность, наличие примеров и руководств. Проверьте, как часто выпускаются новые версии и насколько оперативно устраняются баги.

Почему важно: TCO включает не только прямые затраты на лицензии (если они есть), но и косвенные: время инженеров на настройку и обслуживание, риски простоев из-за ошибок, затраты на обучение персонала. Решение, которое упрощает эксплуатацию и автоматизирует рутинные задачи, в конечном итоге оказывается более выгодным, даже если его прямая стоимость выше.

Как оценивать: Сравните время, необходимое для развертывания и настройки типового проекта с каждым из решений. Оцените, сколько часов в месяц будет тратиться на обслуживание (обновление сертификатов, патчи безопасности, мониторинг). Учтите, что решения с открытым исходным кодом, такие как Caddy, не имеют прямых лицензионных платежей, но требуют инвестиций в обучение и поддержку.

Сравнительная таблица: Caddy против конкурентов

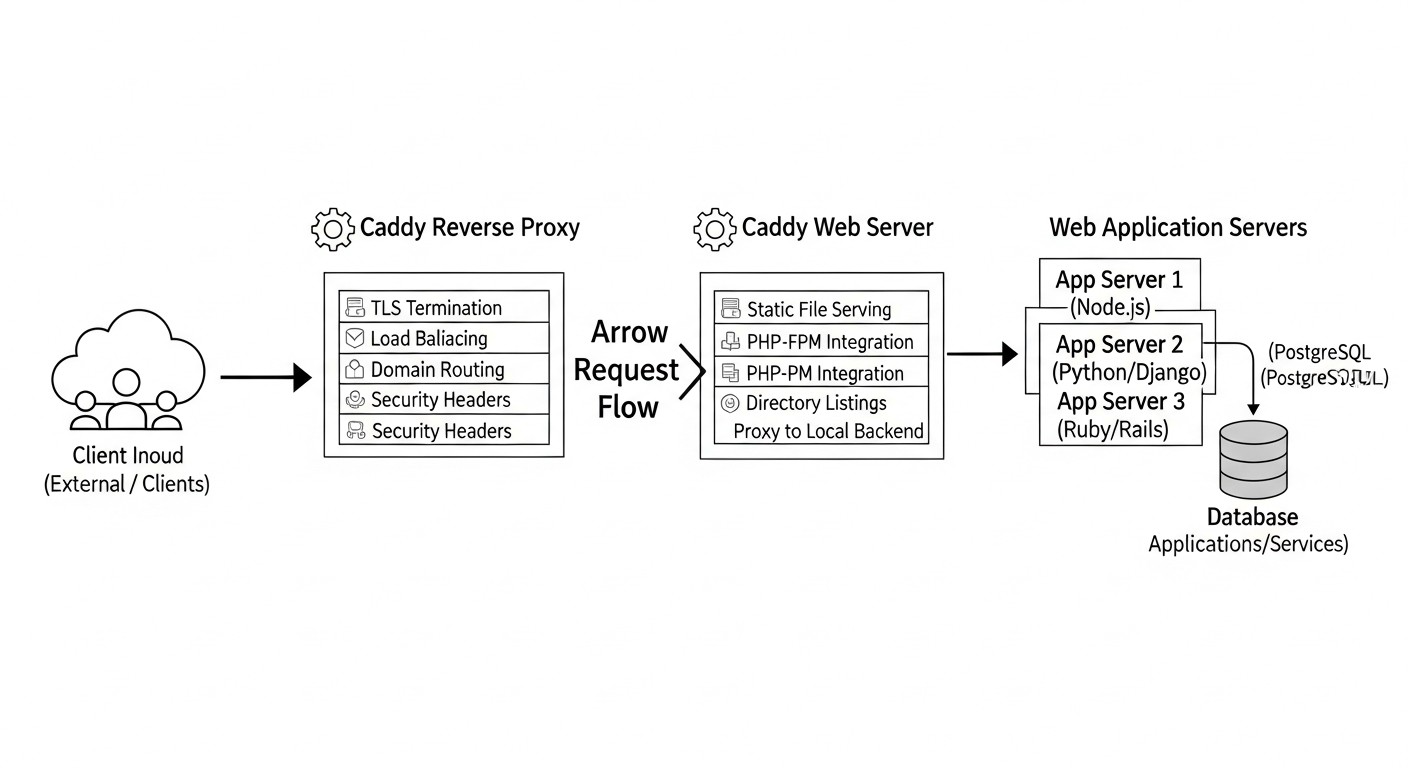

Схема: Сравнительная таблица: Caddy против конкурентов

Схема: Сравнительная таблица: Caddy против конкурентов

Для принятия информированного решения важно понимать, как Caddy позиционируется относительно других популярных веб-серверов и обратных прокси. В этой таблице мы сравним Caddy с его основными конкурентами – Nginx, Apache, Traefik и Envoy – по ключевым критериям, актуальным для 2026 года. Данные отражают текущие возможности и тенденции.

| Критерий |

Caddy |

Nginx (Open Source) |

Apache HTTP Server |

Traefik |

Envoy Proxy |

| Автоматический HTTPS (ACME) |

Встроенный, полностью автоматический (Let's Encrypt, ZeroSSL). |

Через внешние скрипты (Certbot) или плагины. |

Через внешние скрипты (Certbot) или модули (mod_md). |

Встроенный, автоматический, динамический. |

Не имеет, только проксирование TLS-трафика. |

| Поддержка HTTP/3 (QUIC) |

Встроенная, по умолчанию активна. |

Доступно в Nginx 1.25+, требует сборки с QUIC. |

Экспериментальная поддержка через mod_http3. |

Встроенная, активна с версии 2.x. |

Поддержка QUIC в активной разработке. |

| Сложность конфигурации |

Очень низкая (Caddyfile), декларативная, интуитивная. |

Средняя/Высокая, императивная, многословная. |

Высокая, XML-подобная, многословная, .htaccess. |

Низкая/Средняя (YAML/TOML), декларативная, динамическая. |

Очень высокая (JSON/YAML), сложная, мощная. |

| Интеграция с Docker/K8s |

Отличная, легкие образы, API для динамики. |

Хорошая, но конфигурация статична или требует перезагрузки. |

Средняя, образы больше, менее динамичен. |

Отличная, создан для K8s, динамическая конфигурация. |

Отличная, но требует контроллера (Istio/Ambassador). |

| Производительность (2026) |

Высокая, эффективное использование ресурсов Go. |

Очень высокая, оптимизированный C-код. |

Средняя/Высокая, зависит от модулей и конфигурации. |

Высокая, Go-ориентированная. |

Очень высокая, C++-ориентированная. |

| Динамическая конфигурация (API) |

Встроенный REST API для runtime-изменений без перезапуска. |

Только через внешние инструменты или перезагрузку. |

Только через перезагрузку. |

Встроенный API, Watchers для K8s/Docker. |

Встроенный xDS API, мощная динамика. |

| Расширяемость (плагины/модули) |

Хорошая, модульная архитектура Go. |

Отличная, богатая экосистема модулей C. |

Отличная, огромное количество модулей. |

Хорошая, но менее гибкая, чем Nginx/Apache. |

Очень хорошая, фильтры, WebAssembly. |

| Основной язык разработки |

Go |

C |

C |

Go |

C++ |

| Цена (лицензии/поддержка) |

Бесплатно (Open Source), коммерческая поддержка от авторов. |

Бесплатно (Open Source), Nginx Plus (коммерческая). |

Бесплатно (Open Source), коммерческая поддержка от вендоров. |

Бесплатно (Open Source), Traefik Enterprise (коммерческая). |

Бесплатно (Open Source), коммерческая поддержка от вендоров. |

Ключевые выводы из сравнения:

Caddy выделяется своей непревзойденной простотой и автоматизацией, особенно в части HTTPS. Он идеален для тех, кто хочет быстро развернуть современные веб-приложения с минимальными усилиями и получить HTTP/3 "из коробки". Его динамическая конфигурация и легковесность делают его отличным выбором для контейнеризированных сред и микросервисов, особенно когда Nginx Plus или Traefik Enterprise не вписываются в бюджет.

Nginx остается королем производительности и гибкости для статических конфигураций и высоконагруженных систем, где каждая миллисекунда на счету, а инженеры хорошо знакомы с его синтаксисом. Однако его автоматизация HTTPS требует внешних инструментов, а динамическая конфигурация без перезапуска доступна только в коммерческой версии.

Apache HTTP Server – это ветеран, предлагающий огромную гибкость и богатство модулей, но его конфигурация часто бывает сложной и многословной, а производительность может уступать Nginx и Caddy в определенных сценариях. Он по-прежнему популярен для традиционных LAMP-стеков и хостинга.

Traefik – прямой конкурент Caddy в мире динамических прокси для Docker и Kubernetes. Он также предлагает автоматический HTTPS и динамическую конфигурацию. Основное отличие – Traefik изначально больше ориентирован на обнаружение сервисов (service discovery), в то время как Caddy более универсален как веб-сервер и имеет более простой Caddyfile для базовых задач.

Envoy Proxy – это высокопроизводительный, программируемый прокси-серксис, разработанный для облачных нативных приложений и service mesh. Он невероятно мощен и гибок, но его конфигурация чрезвычайно сложна и обычно требует использования контроллера (например, Istio) для управления. Это решение для очень крупных и сложных распределенных систем, а не для рядового VPS или малого/среднего SaaS.

В целом, для большинства DevOps-инженеров, Backend-разработчиков и фаундеров SaaS-проектов, которые ценят простоту, безопасность и скорость развертывания, Caddy предлагает наиболее сбалансированное и современное решение. Он позволяет сосредоточиться на разработке продукта, а не на борьбе с инфраструктурой.

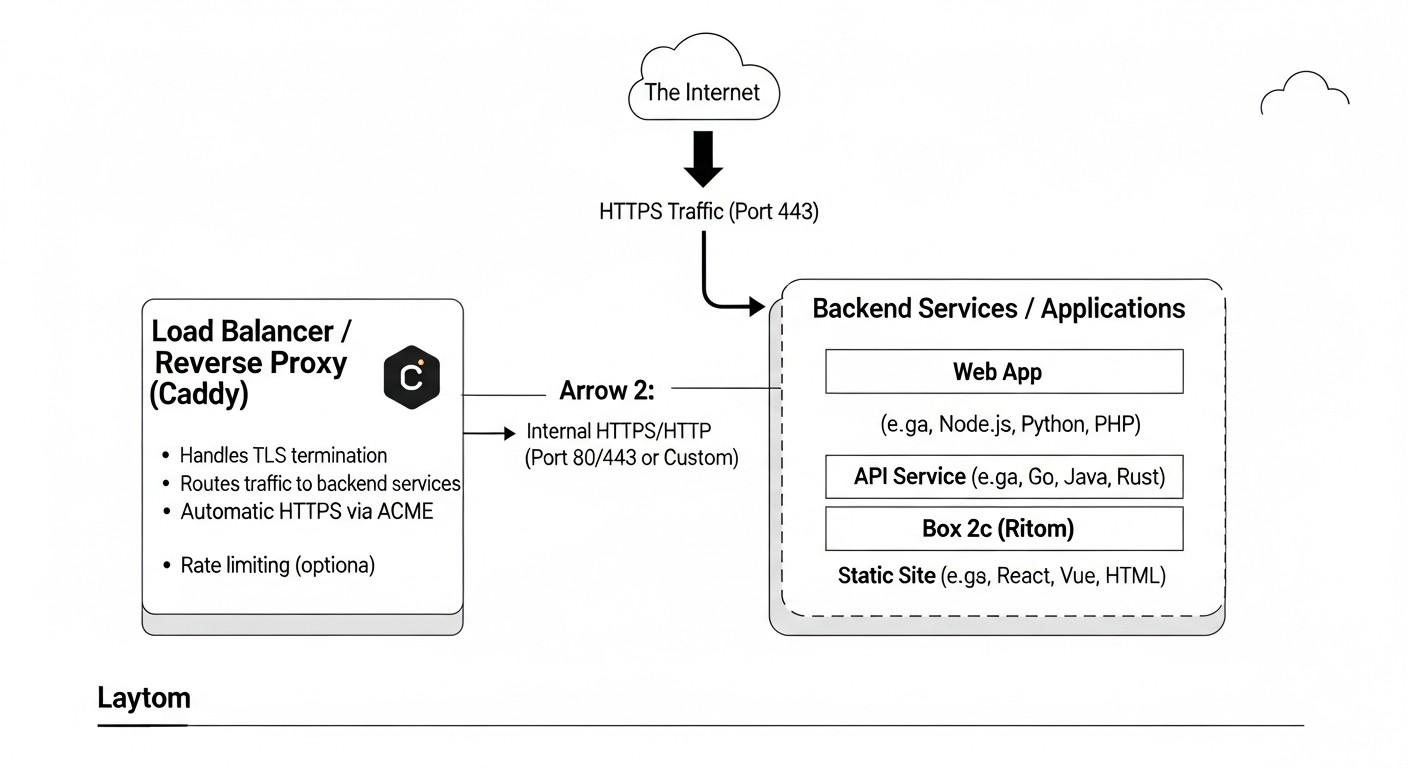

Детальный обзор ключевых возможностей Caddy

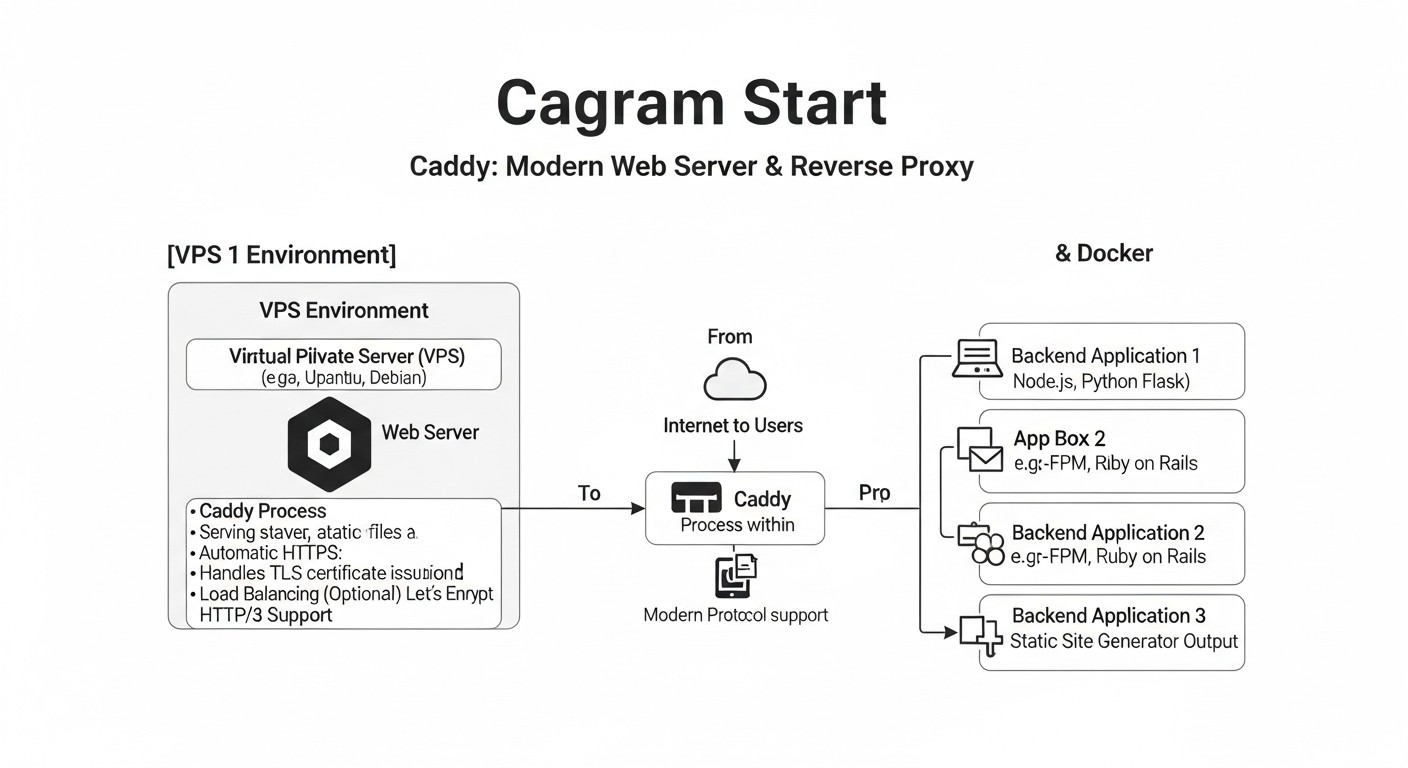

Схема: Детальный обзор ключевых возможностей Caddy

Схема: Детальный обзор ключевых возможностей Caddy

Caddy – это не просто еще один веб-сервер; это целостная платформа, разработанная для упрощения веб-инфраструктуры. Его архитектура и набор функций позволяют ему быть одновременно статическим файловым сервером, обратным прокси, балансировщиком нагрузки и шлюзом API. Давайте углубимся в его ключевые возможности, которые делают его таким привлекательным в 2026 году.

Одной из самых революционных особенностей Caddy является его встроенная, полностью автоматизированная система управления HTTPS. Caddy был первым веб-сервером, который сделал автоматический HTTPS своим стандартом. Это означает, что при первом запуске Caddy для нового домена, он самостоятельно:

- Идентифицирует домен, для которого требуется сертификат.

- Использует протокол ACME (Automated Certificate Management Environment) для связи с центром сертификации (по умолчанию Let's Encrypt).

- Выполняет проверку владения доменом (обычно HTTP-01 или DNS-01).

- Получает и устанавливает TLS-сертификат.

- Настраивает сервер для использования этого сертификата.

- Автоматически обновляет сертификат до истечения срока его действия, устраняя необходимость в Cron-заданиях или ручном вмешательстве.

Плюсы:

- Непревзойденная простота: Для включения HTTPS достаточно указать доменное имя в конфигурации. Никаких ручных команд Certbot, никаких Cron-заданий.

- Повышенная безопасность: Всегда актуальные сертификаты и использование современных TLS-протоколов (TLS 1.3 по умолчанию).

- Экономия времени: Инженеры освобождаются от рутинной и подверженной ошибкам задачи управления сертификатами.

- Поддержка Wildcard-сертификатов: С помощью DNS-провайдеров Caddy может получать и управлять wildcard-сертификатами (.example.com).

Минусы:

- Требует доступа к портам 80 и 443 для проверки HTTP-01. Для DNS-01 – к API DNS-провайдера.

- В случае неправильной настройки или проблем с DNS, автоматизация может временно не сработать.

Для кого подходит: Для всех! От индивидуальных разработчиков, развертывающих личные проекты, до крупных SaaS-компаний, которым нужна надежная и автоматизированная система управления SSL для тысяч доменов. Это особенно ценно для микросервисных архитектур, где каждый сервис может иметь свой домен или поддомен.

Caddyfile – это высокоуровневый, человекочитаемый язык конфигурации, который является одной из визитных карточек Caddy. В отличие от императивных, часто многословных конфигураций Nginx или Apache, Caddyfile использует декларативный подход, позволяя описать желаемое состояние сервера с минимумом кода. Он настолько прост, что даже новичок может настроить работающий веб-сервер с HTTPS за несколько минут.

Пример Caddyfile для статического сайта:

example.com {

root /var/www/html

file_server

}

Эта простая конфигурация делает две вещи: обслуживает файлы из /var/www/html для домена example.com и автоматически настраивает HTTPS для него.

Плюсы:

- Простота и читаемость: Легко понять, что делает каждый блок конфигурации.

- Быстрое развертывание: Минимальное количество строк для сложных задач.

- Меньше ошибок: Декларативный синтаксис снижает вероятность опечаток и логических ошибок.

- Модульность: Поддержка импорта других Caddyfile, что удобно для больших проектов.

Минусы:

- Для очень сложных, низкоуровневых настроек может потребоваться использование JSON-конфигурации, которая более мощная, но менее читаемая.

- Некоторым инженерам, привыкшим к Nginx, может потребоваться время на переключение мышления.

Для кого подходит: Для всех, кто ценит скорость и простоту. Особенно полезно для стартапов, где каждый час инженера на счету, и для DevOps-команд, которые хотят сократить время на развертывание и поддержку инфраструктуры.

Caddy отлично справляется с ролью обратного прокси, направляя входящие запросы к одному или нескольким бэкенд-сервисам. Это делает его идеальным выбором для микросервисных архитектур, API-шлюзов и веб-приложений. Он поддерживает различные стратегии балансировки нагрузки и способен работать с динамически изменяющимися бэкендами.

Пример Caddyfile для обратного прокси с балансировкой нагрузки:

api.example.com {

reverse_proxy /api/ backend_service_1:8080 backend_service_2:8080 {

lb_policy round_robin

health_uri /health

health_interval 5s

}

}

Плюсы:

- Простая настройка: Несколько строк для полноценного обратного прокси с балансировкой.

- Поддержка HTTP/2 и HTTP/3: Caddy может проксировать запросы, используя современные протоколы как на клиентской, так и на серверной стороне.

- Различные стратегии балансировки: Round Robin, Least Connections, Random, IP Hash.

- Проверки здоровья (Health Checks): Автоматическое удаление неисправных бэкендов из пула.

- WebSocket и HTTP/2 Push: Полная поддержка современных протоколов.

Минусы:

- Для очень сложных сценариев маршрутизации и трансформации запросов может потребоваться более детальная JSON-конфигурация или написание собственных плагинов.

Для кого подходит: Backend-разработчики, которым нужен простой способ развернуть свои API и микросервисы. DevOps-инженеры, управляющие кластерами Docker/Kubernetes, где Caddy может служить как Ingress-контроллер или Sidecar-прокси.

Caddy, написанный на Go, обладает всеми преимуществами языка для контейнеризированных сред: минимальный размер бинарного файла, высокая производительность, низкое потребление ресурсов и отсутствие внешних зависимостей. Это делает его идеальным для использования в Docker-контейнерах и кластерах Kubernetes.

Плюсы:

- Легкие Docker-образы: Официальные образы Caddy очень компактны, что ускоряет загрузку и развертывание.

- Быстрый запуск: Caddy запускается почти мгновенно, что критично для масштабирования в облачных средах.

- Динамическая конфигурация: Через API Caddy можно изменять конфигурацию "на лету" без перезапуска контейнера, что идеально для Service Discovery в Kubernetes.

- Удобство в Docker Compose: Простая интеграция Caddyfile в Docker Compose.

Минусы:

- Для полностью динамического обнаружения сервисов в Kubernetes может потребоваться дополнительная логика или плагины, хотя Caddy API позволяет реализовать это достаточно просто.

Для кого подходит: DevOps-инженеры и системные администраторы, активно использующие Docker и Kubernetes. Caddy может служить как Ingress-контроллер, Sidecar-прокси для отдельных сервисов или API Gateway для всего кластера.

Caddy является одним из пионеров в поддержке самых современных веб-протоколов. Он был одним из первых веб-серверов, предложивших полноценную поддержку HTTP/3 (на основе QUIC) и TLS 1.3 "из коробки" и по умолчанию. Это значительно улучшает производительность и безопасность веб-приложений.

HTTP/3 (QUIC): Этот протокол, работающий поверх UDP, решает многие проблемы HTTP/2 и TCP, такие как "head-of-line blocking" и медленный старт соединения. Он обеспечивает более быструю загрузку страниц, особенно в условиях нестабильной сети или высокой задержки, что критично для мобильных пользователей.

TLS 1.3: Новейшая версия протокола безопасности, которая предлагает улучшенную производительность (уменьшенное количество "рукопожатий") и усиленную криптографию. Caddy использует TLS 1.3 по умолчанию, обеспечивая максимальный уровень защиты.

Плюсы:

- Максимальная производительность: Снижение задержек и ускорение загрузки контента.

- Улучшенная безопасность: Использование новейших стандартов шифрования.

- Конкурентное преимущество: Ваши пользователи получают лучший опыт, а поисковые системы ценят современные технологии.

- Простота активации: В Caddy эти функции активны по умолчанию и не требуют дополнительной настройки.

Минусы:

- Некоторые устаревшие клиенты или сетевые устройства могут не поддерживать HTTP/3, но Caddy автоматически откатывается до HTTP/2 или HTTP/1.1.

Для кого подходит: Любой проект, стремящийся к максимальной производительности и безопасности. Особенно важен для SaaS-проектов, медиа-платформ, мобильных приложений и всех, кто работает с глобальной аудиторией.

В совокупности эти возможности делают Caddy чрезвычайно мощным, гибким и простым в использовании инструментом, который способен удовлетворить самые строгие требования современной веб-инфраструктуры.

Практические советы и рекомендации по работе с Caddy

Схема: Практические советы и рекомендации по работе с Caddy

Схема: Практические советы и рекомендации по работе с Caddy

Внедрение нового инструмента в инфраструктуру всегда требует практических знаний. Здесь мы собрали пошаговые инструкции, типовые конфигурации и советы, основанные на реальном опыте, которые помогут вам быстро и эффективно начать работу с Caddy на VPS или в Docker.

На VPS (Linux):

Самый надежный способ установки Caddy на Linux – это использование официального репозитория. Это гарантирует своевременные обновления и корректную настройку системных сервисов.

# 1. Установить необходимые пакеты

sudo apt install -y debian-keyring debian-archive-keyring apt-transport-https

# 2. Добавить ключ GPG Caddy

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/gpg.key' | sudo gpg --dearmor -o /usr/share/keyrings/caddy-stable-archive-keyring.gpg

# 3. Добавить репозиторий Caddy

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/debian.deb.txt' | sudo tee /etc/apt/sources.list.d/caddy-stable.list

# 4. Обновить список пакетов и установить Caddy

sudo apt update

sudo apt install caddy

После установки Caddy будет запущен как системный сервис (systemd), и его конфигурационный файл будет находиться по пути /etc/caddy/Caddyfile, а корневая директория для статических файлов по умолчанию – /usr/share/caddy.

В Docker:

Использование Caddy в Docker – это самый распространенный и рекомендуемый сценарий, особенно для микросервисов. Официальные образы Caddy доступны на Docker Hub.

# Запуск Caddy для обслуживания статических файлов из текущей директории

docker run -p 80:80 -p 443:443 \

-v $PWD/Caddyfile:/etc/caddy/Caddyfile \

-v $PWD/html:/srv \

-v caddy_data:/data \

caddy/caddy:latest

Здесь:

-p 80:80 -p 443:443: Пробрасываем порты HTTP и HTTPS.-v $PWD/Caddyfile:/etc/caddy/Caddyfile: Монтируем ваш Caddyfile.-v $PWD/html:/srv: Монтируем директорию со статическими файлами.-v caddy_data:/data: Монтируем именованный том для хранения сертификатов и других данных Caddy. Это критически важно для сохранения сертификатов при перезапуске контейнера.

Это самый простой и часто используемый сценарий. Предположим, у вас есть домен mysite.com, и вы хотите разместить статические HTML-файлы из директории /var/www/mysite.

# Caddyfile: /etc/caddy/Caddyfile

mysite.com {

# Указываем корневую директорию для файлов

root /var/www/mysite

# Включаем сервер статических файлов

file_server

# Включаем сжатие Gzip или Brotli

encode gzip brotli

# Устанавливаем заголовки безопасности

header {

Strict-Transport-Security "max-age=31536000; includeSubDomains; preload"

X-Content-Type-Options "nosniff"

X-Frame-Options "DENY"

Referrer-Policy "strict-origin-when-cross-origin"

}

# Логирование доступа

log {

output file /var/log/caddy/access.log {

roll_size 10mb

roll_keep 5

}

format json

}

}

После сохранения файла перезапустите Caddy: sudo systemctl reload caddy (для VPS) или перезапустите Docker-контейнер.

Предположим, ваше Node.js или Python-приложение слушает на порту 3000 на том же сервере.

# Caddyfile: /etc/caddy/Caddyfile

app.mysite.com {

# Проксируем все запросы на локальный порт 3000

reverse_proxy localhost:3000

# Включаем логирование

log {

output file /var/log/caddy/app_access.log

}

}

Для Docker-контейнеров, где Caddy и ваше приложение находятся в одной сети Docker Compose:

# Caddyfile: /etc/caddy/Caddyfile

app.mysite.com {

# 'backend_service' - это имя вашего сервиса в Docker Compose

reverse_proxy backend_service:3000

}

Caddyfile очень гибок в работе с несколькими доменами. Просто добавьте новый блок для каждого домена:

# Основной сайт

mysite.com {

root /var/www/mysite

file_server

encode gzip brotli

}

# Блог на поддомене

blog.mysite.com {

root /var/www/blog

file_server

encode gzip brotli

# Дополнительные заголовки, если нужны

}

# API-сервис

api.mysite.com {

reverse_proxy localhost:8080

# Настройка CORS для API

header {

Access-Control-Allow-Origin ""

Access-Control-Allow-Methods "GET, POST, OPTIONS"

Access-Control-Allow-Headers "Content-Type, Authorization"

}

}

Это мощный паттерн для локальной разработки и продакшн-развертывания. Создайте docker-compose.yml:

version: '3.8'

services:

caddy:

image: caddy/caddy:latest

restart: unless-stopped

ports:

- "80:80"

- "443:443"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile:ro

- ./public:/srv:ro # Директория для статики

- caddy_data:/data # Для сертификатов

networks:

- app_network

backend:

image: my-backend-app:latest # Ваш образ бэкенда

restart: unless-stopped

environment:

- PORT=8000

networks:

- app_network

volumes:

caddy_data:

networks:

app_network:

external: true # Или internal, если сеть только для compose

Ваш Caddyfile для этого сценария:

# Caddyfile

my-app.com {

# Обслуживание статики из /srv

root /srv

file_server

# Проксирование API-запросов на бэкенд-сервис

handle /api/ {

reverse_proxy backend:8000

}

}

Запустите: docker-compose up -d. Caddy автоматически получит сертификаты для my-app.com и будет проксировать запросы к backend.

Хорошие логи критически важны для отладки и мониторинга. Caddy поддерживает различные форматы и места вывода логов.

# Глобальные настройки логов (применяются ко всем сайтам, если не переопределены)

{

log {

output file /var/log/caddy/caddy.log {

roll_size 100mb

roll_keep 10

roll_zip true

}

format json # Или console, common_log

level INFO # DEBUG, INFO, WARN, ERROR, FATAL

}

}

# Логи для конкретного сайта

mysite.com {

log {

output file /var/log/caddy/mysite_access.log {

roll_size 50mb

}

format json {

# Дополнительные поля в JSON-логе

fields {

request>headers>User-Agent delete

resp_headers>Set-Cookie delete

}

}

}

# ... остальная конфигурация сайта

}

Рекомендуется использовать формат JSON для логов доступа, так как он легко парсится системами централизованного логирования (ELK Stack, Grafana Loki).

Caddy упрощает настройку редиректов, например, с www на без www или с HTTP на HTTPS (хотя Caddy делает это автоматически по умолчанию).

# Редирект с www на без www

www.example.com {

redir https://example.com{uri} permanent

}

# Основной сайт

example.com {

root /var/www/example

file_server

}

# Редирект старого URL на новый

old-page.com {

redir https://new-site.com/new-path{uri} permanent

}

Caddy по умолчанию перенаправляет HTTP-трафик на HTTPS, так что явный redir для этого обычно не требуется, если вы просто указываете доменное имя.

После установки через пакетный менеджер Caddy обычно управляется через systemd:

sudo systemctl start caddy: Запустить Caddy.sudo systemctl stop caddy: Остановить Caddy.sudo systemctl restart caddy: Перезапустить Caddy.sudo systemctl reload caddy: Применить изменения конфигурации без полной остановки сервиса (рекомендуется).sudo systemctl status caddy: Проверить статус Caddy.sudo journalctl -u caddy --since "1 hour ago": Просмотреть логи Caddy.

Эти практические советы помогут вам быстро освоить Caddy и эффективно использовать его в ваших проектах, будь то на VPS или в контейнеризированных средах.

Типичные ошибки при использовании Caddy и как их избежать

Схема: Типичные ошибки при использовании Caddy и как их избежать

Схема: Типичные ошибки при использовании Caddy и как их избежать

Несмотря на простоту Caddy, как и любой мощный инструмент, он имеет свои нюансы. Опыт показывает, что некоторые ошибки повторяются чаще других. Знание этих подводных камней поможет вам избежать часов отладки и обеспечить стабильную работу вашей инфраструктуры.

Ошибка: Caddy не может прочитать Caddyfile, сертификаты или обслуживаемые статические файлы, потому что у пользователя, под которым он запущен (обычно caddy или www-data), нет необходимых прав доступа.

Последствия: Ошибки 500/403 при доступе к сайту, невозможность запуска Caddy, отсутствие автоматического HTTPS.

Как избежать:

Ошибка: Caddy не может получить SSL-сертификат, так как проверка домена через ACME-протокол завершается неудачей. Чаще всего это связано с неправильными DNS-записями или блокировкой портов.

Последствия: Сайт доступен только по HTTP (если не настроен принудительный редирект), браузеры выдают предупреждения о небезопасном соединении.

Как избежать:

- Убедитесь, что A/AAAA-записи DNS правильно указывают на IP-адрес вашего сервера. Используйте

dig или nslookup для проверки:

dig +short example.com A

- Проверьте, что порты 80 и 443 открыты на вашем файрволе (например,

ufw allow 80/tcp, ufw allow 443/tcp). Caddy использует порт 80 для HTTP-01 проверки владения доменом.

- Для wildcard-сертификатов (

.example.com) убедитесь, что вы настроили Caddy для использования DNS-провайдера (например, Cloudflare, Route 53) и предоставили ему необходимые API-ключи. Это требует плагина Caddy и настройки через JSON или Caddyfile с соответствующим синтаксисом.

- Проверьте логи Caddy (

sudo journalctl -u caddy) на наличие ошибок ACME.

Ошибка: Caddy не может запуститься, потому что порты 80 или 443 уже заняты другим процессом (например, другим веб-сервером Nginx/Apache, запущенным Docker-контейнером).

Последствия: Caddy не запускается, выдает ошибку "address already in use".

Как избежать:

- Перед запуском Caddy убедитесь, что другие сервисы, использующие порты 80 и 443, остановлены или перенастроены на другие порты.

- Используйте

sudo lsof -i :80 и sudo lsof -i :443, чтобы узнать, какой процесс занимает порты.

- Если вы используете Caddy в Docker, убедитесь, что порты 80/443 на хосте не заняты, или проксируйте их через другой порт, если Caddy не является единственным публичным сервисом.

Ошибка: Попытка применить слишком много директив или использовать их в неправильном порядке, что приводит к неожиданному поведению или ошибкам.

Последствия: Неправильная маршрутизация, неработающие функции, ошибки 500, увеличенное время отладки.

Как избежать:

Ошибка: Запуск Caddy в Docker без привязки тома для директории /data внутри контейнера, где хранятся сертификаты и другие важные данные.

Последствия: При каждом перезапуске контейнера Caddy теряет ранее полученные сертификаты и пытается получить их заново. Это может привести к превышению лимитов Let's Encrypt и временной блокировке получения сертификатов для вашего домена.

Как избежать:

Ошибка: Непросмотр логов Caddy при возникновении проблем.

Последствия: Длительная и неэффективная отладка, упущенные предупреждения о приближающемся истечении срока действия сертификатов или проблемах с бэкендами.

Как избежать:

Избегая этих распространенных ошибок, вы сможете значительно повысить надежность и эффективность вашей инфраструктуры на Caddy.

Чеклист для практического применения Caddy

Чтобы обеспечить плавное и безопасное развертывание Caddy, следуйте этому пошаговому алгоритму. Он охватывает все основные аспекты от подготовки до мониторинга.

- Подготовка инфраструктуры:

- [ ] Выбран VPS или настроена среда Docker/Kubernetes.

- [ ] Получено доменное имя (например,

example.com).

- [ ] DNS-записи (A/AAAA) для домена или поддоменов указывают на IP-адрес вашего сервера.

- [ ] Проверена доступность портов 80 и 443 на сервере (файрвол, облачные группы безопасности).

- Установка Caddy:

- [ ] Выполнить установку Caddy согласно выбранному методу (пакетный менеджер для VPS или Docker-образ).

- [ ] Убедиться, что Caddy установлен и может быть запущен (

caddy version).

- Создание/Редактирование Caddyfile:

- [ ] Создать или открыть

/etc/caddy/Caddyfile (для VPS) или создать Caddyfile в директории проекта (для Docker Compose).

- [ ] Указать доменное имя для вашего сайта (например,

example.com).

- [ ] Настроить корневую директорию для статических файлов (

root /path/to/your/site) или цель для обратного прокси (reverse_proxy backend:port).

- [ ] Добавить директиву

file_server для статических сайтов.

- [ ] Добавить директивы для сжатия (

encode gzip brotli).

- [ ] Включить HTTP-заголовки безопасности (

header { Strict-Transport-Security ... }).

- [ ] Настроить логирование доступа (

log { output file ... }).

- Проверка конфигурации Caddyfile:

- [ ] Выполнить

caddy validate --config /etc/caddy/Caddyfile (для VPS) или docker run --rm -v $PWD/Caddyfile:/etc/caddy/Caddyfile caddy/caddy:latest caddy validate --config /etc/caddy/Caddyfile (для Docker).

- [ ] Убедиться, что нет синтаксических ошибок.

- Запуск Caddy:

- [ ] Для VPS:

sudo systemctl reload caddy (если уже запущен) или sudo systemctl start caddy.

- [ ] Для Docker:

docker-compose up -d или docker run ... с правильными монтированиями томов (особенно для /data).

- [ ] Проверить статус Caddy:

sudo systemctl status caddy или docker ps.

- Верификация HTTPS и функциональности:

- [ ] Открыть ваш домен в браузере (

https://example.com).

- [ ] Убедиться, что сайт загружается по HTTPS и отображается значок "замочка".

- [ ] Проверить действительность SSL-сертификата (кликнув на замок в браузере).

- [ ] Проверить работу всех URL, особенно тех, которые проксируются или используют редиректы.

- [ ] Использовать онлайн-инструменты, такие как SSL Labs SSL Test, для оценки качества TLS-конфигурации.

- Настройка мониторинга и логирования:

- [ ] Убедиться, что логи Caddy пишутся в указанные файлы.

- [ ] Настроить ротацию логов (встроено в Caddy или использовать

logrotate).

- [ ] Интегрировать логи Caddy с вашей системой централизованного логирования (ELK, Loki) для продакшн-среды.

- [ ] Настроить мониторинг доступности Caddy и его бэкендов (Prometheus, Grafana, UptimeRobot).

- Резервное копирование:

- [ ] Сделать резервную копию Caddyfile.

- [ ] Сделать резервную копию директории с данными Caddy (

/var/lib/caddy или смонтированный том) для сохранения сертификатов.

- Обеспечение безопасности:

- [ ] Убедиться, что файрвол разрешает только необходимые входящие соединения (80, 443).

- [ ] Регулярно обновлять Caddy до последней стабильной версии.

- [ ] Проводить периодический аудит конфигурации Caddyfile на предмет избыточности или уязвимостей.

- Документирование:

- [ ] Задокументировать конфигурацию Caddyfile, используемые порты, DNS-записи и инструкции по развертыванию.

Расчет стоимости / Экономика использования Caddy

Схема: Расчет стоимости / Экономика использования Caddy

Схема: Расчет стоимости / Экономика использования Caddy

Когда речь заходит о выборе инфраструктурного компонента, стоимость владения (Total Cost of Ownership, TCO) является ключевым фактором. Caddy, будучи открытым исходным кодом, сам по себе бесплатен, но его использование приносит значительную экономию через снижение операционных издержек и повышение эффективности. Давайте разберем, как Caddy влияет на экономику проекта в 2026 году.

Caddy распространяется по лицензии Apache 2.0, что означает отсутствие прямых лицензионных платежей. Однако вам потребуется инфраструктура для его запуска. Основные статьи расходов:

- Виртуальный приватный сервер (VPS) или облачные инстансы: Стоимость VPS может варьироваться от $5/месяц за базовый инстанс (1 vCPU, 1-2 GB RAM) до сотен долларов за мощные машины. Для большинства SaaS-проектов на старте достаточно VPS за $10-30/месяц.

- Доменное имя: ~$10-15 в год.

- DNS-сервис: Многие регистраторы предоставляют бесплатно, продвинутые сервисы (например, Cloudflare Enterprise) могут стоить от $20/месяц и выше.

- Мониторинг и логирование: Базовые решения могут быть бесплатными (Prometheus+Grafana), но для больших объемов данных и расширенных функций могут потребоваться платные SaaS-сервисы (Datadog, New Relic, Logz.io) от $50/месяц.

- CDN (Content Delivery Network): Если ваш проект имеет глобальную аудиторию, CDN может стоить от $20/месяц до тысяч долларов, в зависимости от объема трафика.

Примерные расчеты для разных сценариев (цены 2026 года, ориентировочные):

| Компонент |

Малый проект (личный блог/MVP SaaS) |

Средний проект (растущий SaaS/API) |

Крупный проект (высоконагруженный SaaS) |

| VPS/Облачные инстансы |

$5-15/мес (1 vCPU, 1-2GB RAM) |

$30-100/мес (2-4 vCPU, 4-8GB RAM, несколько инстансов) |

$200-1000+/мес (кластер K8s, мощные инстансы) |

| Доменное имя |

$12/год |

$12/год |

$12/год |

| DNS-сервис |

Бесплатно (регистратор) |

Бесплатно/До $20/мес (Cloudflare Pro) |

$50-200+/мес (Cloudflare Enterprise) |

| Мониторинг/Логирование |

Бесплатно (Prometheus/Grafana) |

$50-200/мес (Logz.io, Datadog) |

$500-2000+/мес |

| CDN |

Не требуется/Бесплатно (Cloudflare Free) |

$20-100/мес |

$300-5000+/мес |

| Итоговая инфраструктура (мес) |

$5-15 |

$100-400 |

$1000-8000+ |

Истинная экономия от Caddy проявляется в снижении косвенных расходов:

- Время инженеров (самый дорогой ресурс):

- Управление SSL/TLS: С Caddy это практически нулевые затраты. Автоматический HTTPS устраняет необходимость в ручной настройке Certbot, Cron-заданиях, отслеживании сроков действия. Для Nginx/Apache эта задача может занимать от нескольких минут до нескольких часов в месяц на домен, особенно при наличии множества доменов или wildcard-сертификатов.

- Конфигурация: Простой Caddyfile позволяет инженерам быстрее настраивать новые хосты, менять маршрутизацию или добавлять новые функции. Сложная конфигурация Nginx/Apache требует больше времени на написание, отладку и проверку.

- Отладка: Понятные логи и простой синтаксис сокращают время на поиск и устранение неисправностей.

- Риски простоев и потери репутации:

- Истекший SSL-сертификат приводит к недоступности сайта и потере доверия пользователей. Автоматизация Caddy сводит этот риск к минимуму.

- Ошибки в конфигурации могут привести к падению сервера. Простота Caddyfile снижает вероятность таких ошибок.

- Обучение и адаптация новых сотрудников:

- Низкий порог входа Caddy позволяет новым инженерам быстрее освоиться с инфраструктурой, что сокращает затраты на обучение.

- Консолидация сервисов: Caddy может заменить несколько инструментов (веб-сервер, обратный прокси, балансировщик нагрузки), что упрощает стек и снижает сложность.

- Эффективное использование ресурсов: Caddy, написанный на Go, обладает высокой производительностью при низком потреблении памяти и CPU. Это позволяет запускать больше сервисов на одном VPS или использовать менее мощные (и более дешевые) инстансы в облаке.

- Ускорение Time-to-Market: Быстрое развертывание новых функций и сервисов с автоматическим HTTPS позволяет стартапам быстрее выводить продукты на рынок и получать обратную связь, что напрямую влияет на потенциальный доход.

- Использование бесплатных ACME-провайдеров: Caddy по умолчанию работает с Let's Encrypt, который предоставляет сертификаты бесплатно, что экономит $50-200 в год на платных SSL-сертификатах для каждого домена.

Пример расчета экономии времени инженера (гипотетический SaaS-проект с 50 доменами):

- Nginx/Apache: Ручное обновление сертификатов (или настройка Certbot) для 50 доменов, каждый из которых требует внимания раз в 3 месяца. Пусть это занимает в среднем 15 минут на домен (проверка, запуск скрипта, перезагрузка).

- Ежемесячно: (50 доменов 15 мин) / 3 месяца = 250 мин/мес = ~4.17 часа/мес.

- Годовые затраты: 4.17 часа 12 месяцев $75/час (средняя ставка DevOps) = $3753.

- Caddy: Практически 0 минут/мес на управление сертификатами.

- Экономия: ~$3753 в год только на управлении сертификатами. А если учесть время на отладку, первоначальную настройку и обучение, экономия может быть в 2-3 раза выше.

В итоге, хотя Caddy не имеет прямой стоимости, он является мощным инструментом для снижения операционных расходов, повышения эффективности команды и ускорения разработки. Для DevOps-инженеров, фаундеров SaaS и технических директоров, которые смотрят на TCO, Caddy представляет собой чрезвычайно выгодное вложение.

Кейсы и примеры использования Caddy в реальных проектах

Схема: Кейсы и примеры использования Caddy в реальных проектах

Схема: Кейсы и примеры использования Caddy в реальных проектах

Теория – это хорошо, но реальные примеры использования Caddy демонстрируют его гибкость и мощь в различных сценариях. Рассмотрим несколько кейсов, которые иллюстрируют, как Caddy может быть применен для решения конкретных задач.

Описание проекта: Небольшой, но быстрорастущий SaaS-проект с бэкендом на Node.js (API) и фронтендом на React (статические файлы). Все развернуто в Docker Compose на одном VPS. Требования: автоматический HTTPS, проксирование API, обслуживание статики, легкая масштабируемость.

Проблема: Использование Nginx требовало отдельного контейнера с Certbot для SSL, сложной конфигурации и ручного обновления сертификатов. Это отнимало много времени у единственного DevOps-инженера.

Решение с Caddy:

Использован docker-compose.yml с тремя сервисами: caddy, backend (Node.js API) и frontend (nginx для статики React-приложения, хотя Caddy мог бы сам обслуживать).

# docker-compose.yml

version: '3.8'

services:

caddy:

image: caddy/caddy:latest

restart: unless-stopped

ports:

- "80:80"

- "443:443"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile:ro

- caddy_data:/data

networks:

- my_app_network

backend:

build: ./backend # Dockerfile для Node.js API

restart: unless-stopped

environment:

- PORT=8080

networks:

- my_app_network

frontend:

build: ./frontend # Dockerfile для Nginx со статикой React

restart: unless-stopped

networks:

- my_app_network

volumes:

caddy_data:

networks:

my_app_network:

# Определите, если нужна внешняя сеть

Caddyfile для этого сценария:

# Caddyfile

my-saas.com {

# Проксируем все запросы к /api на бэкенд

handle /api/ {

reverse_proxy backend:8080

}

# Обслуживаем статику с фронтенда для всех остальных запросов

handle {

reverse_proxy frontend:80

}

# Включаем логирование

log {

output file /var/log/caddy/access.log {

roll_size 10mb

roll_keep 5

}

format json

}

}

Результаты:

- Автоматический HTTPS настроен за считанные минуты.

- Значительно упрощена конфигурация и обслуживание.

- DevOps-инженер смог сосредоточиться на более важных задачах.

- Высокая производительность и надежность благодаря HTTP/3 и TLS 1.3.

- Легкое масштабирование: для увеличения мощности бэкенда достаточно добавить еще один инстанс

backend в Docker Compose и Caddy автоматически начнет балансировать нагрузку между ними.

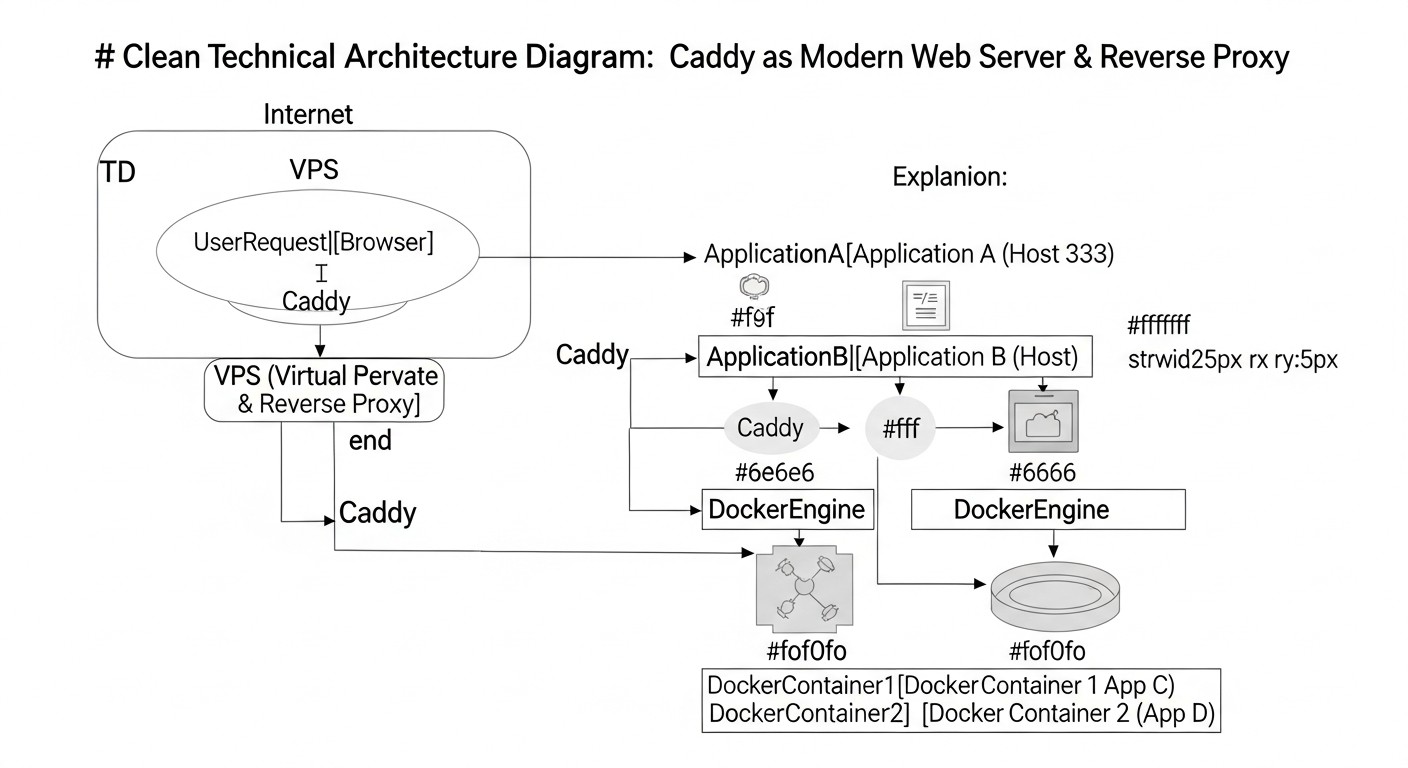

Описание проекта: Крупный SaaS-проект с микросервисной архитектурой, развернутый в кластере Kubernetes. Требовалась простая и надежная система для маршрутизации внешнего трафика к внутренним сервисам, с автоматическим HTTPS и поддержкой HTTP/3.

Проблема: Nginx Ingress Controller был слишком сложен в настройке для управления сертификатами и требовал дополнительных ресурсов для Cert-Manager. Команда искала более легковесную и автоматизированную альтернативу.

Решение с Caddy:

Caddy был развернут как Ingress-контроллер. Хотя у Caddy нет нативного Ingress-контроллера как у Nginx или Traefik, его API динамической конфигурации позволяет легко интегрировать его с оператором, который отслеживает ресурсы Ingress и обновляет конфигурацию Caddy.

Пример YAML для развертывания Caddy (упрощенно):

# caddy-deployment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: caddy-ingress

namespace: default

spec:

replicas: 2

selector:

matchLabels:

app: caddy

template:

metadata:

labels:

app: caddy

spec:

containers:

- name: caddy

image: caddy/caddy:latest

ports:

- containerPort: 80

- containerPort: 443

- containerPort: 2019 # Caddy Admin API

volumeMounts:

- name: caddy-config

mountPath: /etc/caddy

- name: caddy-data

mountPath: /data

volumes:

- name: caddy-config

configMap:

name: caddy-config

- name: caddy-data

persistentVolumeClaim:

claimName: caddy-pvc

---

apiVersion: v1

kind: Service

metadata:

name: caddy-ingress-svc

namespace: default

spec:

type: LoadBalancer # Или NodePort/ClusterIP с внешним LB

ports:

- name: http

port: 80

targetPort: 80

- name: https

port: 443

targetPort: 443

selector:

app: caddy

Конфигурация Caddyfile может быть изначально минимальной, а затем динамически обновляться через API, когда создаются новые Ingress-ресурсы, или использоваться со специальным Caddy-оператором.

Результаты:

- Упрощено управление HTTPS для всех сервисов в кластере.

- Сокращено количество компонентов (не нужен Cert-Manager).

- Производительность улучшилась за счет HTTP/3.

- Высокая надежность и отказоустойчивость благодаря развертыванию нескольких инстансов Caddy.

- DevOps-команда получила более простой инструмент для управления внешним трафиком.

Описание проекта: Несколько личных блогов, портфолио и небольших статических сайтов, управляемых одним системным администратором на одном VPS. Требования: простота развертывания, низкие затраты, автоматический HTTPS для каждого сайта.

Проблема: Поддержка Nginx для каждого сайта с ручной настройкой SSL через Certbot для каждого домена была трудоемкой и подверженной ошибкам. Истекающие сертификаты были постоянной головной болью.

Решение с Caddy:

Caddy был установлен на VPS через пакетный менеджер. Все сайты были сконфигурированы в одном /etc/caddy/Caddyfile.

# /etc/caddy/Caddyfile

# Глобальные опции

{

email [email protected] # Для уведомлений Let's Encrypt

log {

output file /var/log/caddy/global_access.log

format json

}

}

myblog.com {

root /var/www/myblog

file_server

encode gzip brotli

}

portfolio.net {

root /var/www/portfolio

file_server

}

static-app.org {

root /var/www/static-app

file_server

# Дополнительные заголовки, если нужно

header {

Cache-Control "public, max-age=3600"

}

}

Результаты:

- Все сайты получили HTTPS автоматически и без ручного вмешательства.

- Конфигурация стала значительно проще и быстрее.

- Время, затрачиваемое на обслуживание, сократилось практически до нуля.

- Системный администратор получил спокойствие от автоматизации рутинных задач.

- Высокая производительность и безопасность для всех статических ресурсов.

Эти кейсы демонстрируют, что Caddy является универсальным и эффективным решением для широкого круга задач, от простых статических сайтов до сложных микросервисных архитектур, значительно упрощая жизнь инженерам и повышая надежность проектов.

Troubleshooting: Решение проблем с Caddy

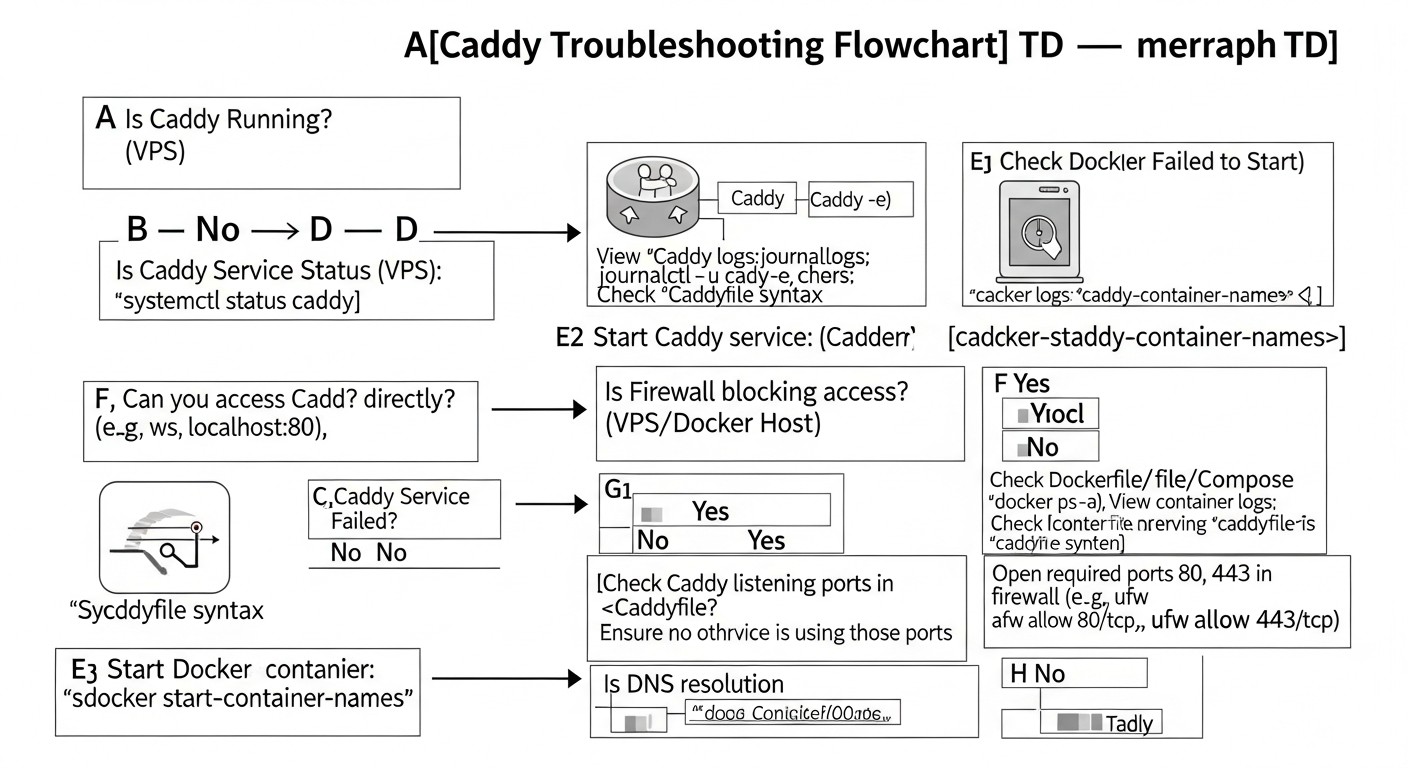

Схема: Troubleshooting: Решение проблем с Caddy

Схема: Troubleshooting: Решение проблем с Caddy

Даже самый простой инструмент может столкнуться с проблемами. Знание типичных ошибок и методов их диагностики поможет вам быстро восстановить работоспособность Caddy. Здесь мы рассмотрим наиболее частые проблемы и их решения.

Симптомы:

sudo systemctl status caddy показывает "failed" или "inactive".docker logs caddy_container показывает ошибки при запуске.- Сообщение "address already in use".

Диагностика и решение:

- Проверка синтаксиса Caddyfile: Всегда начинайте с этого.

caddy validate --config /etc/caddy/Caddyfile

Если вы используете JSON-конфигурацию:

caddy validate --config /path/to/config.json

Исправьте все ошибки, указанные валидатором.

- Проверка логов Caddy:

sudo journalctl -u caddy --since "5 minutes ago" # Для systemd

docker logs my_caddy_container # Для Docker

Ищите сообщения об ошибках, таких как "permission denied", "address already in use", "config error".

- Конфликт портов: Если видите "address already in use", проверьте, какой процесс занимает порты 80 и 443:

sudo ss -tulpn | grep :80

sudo ss -tulpn | grep :443

Остановите конфликтующий сервис или перенастройте Caddy на другие порты (если это возможно, но для публичных сайтов лучше использовать 80/443).

- Права доступа: Убедитесь, что у пользователя Caddy есть права на чтение Caddyfile и на запись в директорию данных (

/var/lib/caddy или смонтированный том). См. раздел "Типичные ошибки".

Симптомы:

- Браузер показывает предупреждение "Ваше соединение не защищено" или "NET::ERR_CERT_DATE_INVALID".

- Сайт доступен только по HTTP, а по HTTPS не загружается или выдает ошибку.

- Caddy в логах жалуется на ошибки ACME.

Диагностика и решение:

- Проверка DNS-записей: Убедитесь, что A/AAAA-записи вашего домена указывают на IP-адрес сервера Caddy.

dig +short example.com A

- Проверка открытых портов: ACME-проверка (HTTP-01) требует доступа к порту 80. Убедитесь, что порты 80 и 443 открыты на файрволе.

sudo ufw status # Если используете UFW

Если вы используете облачный провайдер (AWS, GCP, Azure), проверьте Security Groups или Network Security Groups.

- Логи Caddy (уровень DEBUG): Временно установите уровень логирования Caddy на

DEBUG в глобальных опциях Caddyfile:

{

debug

}

Перезагрузите Caddy и посмотрите логи. Ищите подробные сообщения от ACME-клиента. Частые ошибки: "too many certificates already issued", "rate limit exceeded" (это означает, что вы слишком часто пытались получить сертификат), "invalid response from ACME server".

- Проверка прав доступа к директории данных: Убедитесь, что Caddy может записывать сертификаты в свою директорию данных (

/var/lib/caddy или смонтированный том в Docker).

- Wildcard-сертификаты: Если вы запрашиваете wildcard-сертификат (

.example.com), убедитесь, что настроен DNS-провайдер в Caddyfile и предоставлены необходимые API-ключи. HTTP-01 проверка не работает для wildcard.

- Использование

openssl: Проверьте, какой сертификат выдает Caddy:

openssl s_client -connect example.com:443 -servername example.com | openssl x509 -noout -text

Убедитесь, что доменное имя в сертификате соответствует вашему.

Симптомы:

- Caddy работает, но при доступе к проксированному приложению вы видите ошибку 502 Bad Gateway.

- В логах Caddy сообщения типа "dial tcp 127.0.0.1:8080: connect: connection refused" или "context deadline exceeded".

Диагностика и решение:

- Проверка доступности бэкенда: Самая частая причина – бэкенд-приложение не запущено или слушает на другом порту/адресе.

# На сервере Caddy, если бэкенд локально

curl http://localhost:8080/ # Или ваш_IP:порт

Если бэкенд в Docker Compose:

docker-compose logs my_backend_service

Убедитесь, что бэкенд доступен и отвечает.

- Правильный адрес и порт в

reverse_proxy: Убедитесь, что вы указали правильный IP-адрес или имя хоста и порт бэкенда. В Docker Compose используйте имя сервиса (backend_service:8080).

- Файрвол бэкенда: Если бэкенд запущен на другом сервере или имеет собственный файрвол, убедитесь, что он разрешает входящие соединения с сервера Caddy на порт бэкенда.

- Проблемы с сетью Docker: Если Caddy и бэкенд в разных сетях Docker, убедитесь, что они могут общаться. Проверьте, что оба контейнера находятся в одной сети Docker.

- Таймауты: Если бэкенд отвечает медленно, Caddy может выдать таймаут. Увеличьте таймаут в директиве

reverse_proxy:

reverse_proxy localhost:8080 {

transport http {

read_timeout 30s

write_timeout 30s

}

}

Симптомы:

- При доступе к статическим файлам вы видите 404 Not Found или 403 Forbidden.

- Caddy в логах указывает на проблемы с доступом к файлам.

Диагностика и решение:

- Правильная корневая директория (

root): Убедитесь, что директива root в Caddyfile указывает на правильный путь к вашим статическим файлам.

root /var/www/html

Звездочка root важна, так как она указывает, что корневая директория применяется ко всем запросам, если не указано иное.

- Права доступа к файлам: Убедитесь, что у пользователя Caddy (обычно

caddy) есть права на чтение файлов и выполнение для директорий.

sudo chown -R caddy:caddy /var/www/html

sudo chmod -R 755 /var/www/html # 755 для директорий, 644 для файлов

- Директива

file_server: Убедитесь, что вы включили директиву file_server в блоке сайта. Без нее Caddy не будет пытаться обслуживать файлы.

example.com {

root /var/www/html

file_server

}

- Индексные файлы: Если вы ожидаете, что

/ будет обслуживать index.html, убедитесь, что index.html существует в корневой директории. Caddy по умолчанию ищет index.html.

Симптомы:

- Сертификат истекает, хотя Caddy должен был его обновить.

- В логах Caddy нет упоминаний об успешном обновлении или есть ошибки, связанные с ACME.

Диагностика и решение:

- Проверка логов Caddy: Установите уровень

DEBUG и перезагрузите Caddy. Ищите ошибки, связанные с ACME, DNS или файрволом, которые могли помешать проверке домена.

- Доступность портов 80/443: Для HTTP-01 проверки, Caddy должен иметь возможность получить доступ к порту 80. Убедитесь, что он открыт.

- Доступность директории данных: Caddy должен иметь права на запись в свою директорию данных, чтобы сохранить обновленные сертификаты.

- Лимиты Let's Encrypt: Если вы часто перезапускаете Caddy без сохранения данных или меняете конфигурацию доменов, вы можете столкнуться с ограничениями Let's Encrypt на количество запросов. В этом случае придется подождать.

- Сброс состояния ACME: В крайнем случае, можно удалить директорию

/data/acme (или /var/lib/caddy/acme) и перезапустить Caddy. Это заставит его запросить новые сертификаты с нуля (но будьте осторожны с лимитами).

При отладке всегда начинайте с проверки логов Caddy, они – ваш лучший друг. Увеличение уровня логирования до DEBUG может предоставить ценную информацию, но не забывайте вернуть его на INFO или WARN в продакшн.

Часто задаваемые вопросы (FAQ) о Caddy

Выбор между Caddy и Nginx зависит от ваших приоритетов. Caddy выделяется простотой, автоматическим HTTPS, встроенной поддержкой HTTP/3 и удобством в контейнеризированных средах. Он идеален для стартапов, SaaS-проектов и DevOps-команд, которые ценят скорость развертывания и минимум ручного труда. Nginx остается выбором для проектов с очень специфическими, низкоуровневыми требованиями к производительности или для тех, у кого уже есть глубокая экспертиза в его конфигурации. Для большинства современных веб-приложений Caddy будет более эффективным и экономичным решением.

Да, безусловно. Caddy, написанный на Go, демонстрирует отличную производительность и стабильность даже под высокой нагрузкой. Его архитектура эффективно использует многоядерные процессоры, а встроенная поддержка HTTP/3 и TLS 1.3 обеспечивает максимальную скорость и безопасность. Многие крупные компании и SaaS-проекты успешно используют Caddy в продакшене. Важно правильно настроить Caddy (например, кэширование, балансировка нагрузки) и обеспечить достаточные ресурсы для сервера.

Да, Caddy поддерживает wildcard-сертификаты (например, .example.com). Для их получения требуется ACME-проверка типа DNS-01, так как HTTP-01 не может подтвердить владение всем поддоменам. Вам нужно будет использовать плагин Caddy для вашего DNS-провайдера (например, Cloudflare, AWS Route 53) и предоставить Caddy API-ключи для управления DNS-записями. Конфигурация добавляется в Caddyfile или JSON-конфигурацию, указывая домен с wildcard и используемый плагин DNS.

Caddy может эффективно обслуживать статические файлы с помощью директивы file_server. Он автоматически устанавливает правильные MIME-типы и поддерживает условные запросы (If-Modified-Since, ETag). Для кэширования на стороне клиента Caddy позволяет добавлять HTTP-заголовки Cache-Control и Expires. Для кэширования на стороне сервера можно использовать плагины или интегрировать Caddy с внешними кэширующими прокси, такими как Varnish, или CDN.

Абсолютно. Caddy широко используется в продакшн-средах по всему миру. Его стабильность, безопасность, автоматизация и производительность делают его отличным выбором для широкого спектра задач, от небольших блогов до сложных микросервисных архитектур. Команда разработчиков Caddy активно поддерживает проект, регулярно выпуская обновления безопасности и новые функции.

Caddy изначально разработан с акцентом на безопасность: он использует TLS 1.3 по умолчанию, автоматически устанавливает HSTS и имеет разумные настройки шифров. Для дополнительной безопасности: используйте файрвол для ограничения доступа к портам; запускайте Caddy от непривилегированного пользователя; регулярно обновляйте Caddy; используйте директивы для ограничения скорости запросов (rate limiting) и настройки других HTTP-заголовков безопасности (CSP, X-Frame-Options); избегайте раскрытия служебной информации в ошибках.

Да, можно. Если каждый экземпляр Caddy обслуживает разные домены или слушает на разных портах, это не вызовет проблем. Для разных доменов Caddy сам по себе может управлять множеством сайтов в одном экземпляре. Если же вы хотите запустить несколько отдельных экземпляров Caddy, убедитесь, что они используют разные порты (особенно для Admin API, который по умолчанию на 2019) и разные директории для хранения данных (сертификатов).

Да, Caddy полностью поддерживает WebSockets. При использовании Caddy как обратного прокси, он автоматически обнаруживает и проксирует WebSocket-соединения без какой-либо дополнительной конфигурации. Это делает его идеальным для современных веб-приложений, использующих WebSockets для интерактивной коммуникации в реальном времени.

Метод обновления Caddy зависит от способа его установки:

- Для установки через пакетный менеджер (apt, yum): Используйте стандартные команды обновления системы (

sudo apt update && sudo apt upgrade caddy).

- Для Docker: Обновите образ Caddy (

docker pull caddy/caddy:latest) и перезапустите контейнер. Убедитесь, что ваш том для данных смонтирован, чтобы не потерять сертификаты.

- Для ручной установки: Скачайте новый бинарный файл с официального сайта и замените старый, затем перезапустите Caddy.

Всегда проверяйте changelog перед обновлением на мажорную версию.

Да, Caddy отлично подходит для роли API Gateway. Благодаря своим возможностям обратного прокси, балансировки нагрузки, маршрутизации на основе путей/заголовков, а также встроенной поддержке HTTPS и HTTP/3, он может эффективно направлять запросы к различным микросервисам. С помощью Caddy API можно даже динамически добавлять/удалять маршруты, что делает его гибким решением для управления API.

Caddy не имеет встроенной директивы rate_limit, как Nginx, но эту функциональность можно реализовать с помощью плагинов или комбинируя несколько директив. Например, можно использовать директиву ip_filter или написать свой плагин. На 2026 год существуют сторонние плагины или можно использовать внешний WAF (Web Application Firewall) или специализированный API Gateway для более сложных сценариев ограничения скорости.

Да, Caddy поддерживает HTTP/2 Server Push. Вы можете использовать директиву push в Caddyfile, чтобы указать ресурсы, которые должны быть отправлены клиенту вместе с основным запросом, до того, как клиент сам их запросит. Это может значительно ускорить загрузку страниц, уменьшая количество "круговых" запросов. Однако, с появлением HTTP/3 и его улучшенной обработкой множественных потоков, необходимость в явном Server Push стала менее острой.

Заключение: Ваш путь к современному веб-стеку с Caddy

В 2026 году, когда требования к веб-инфраструктуре стали беспрецедентно высокими в части безопасности, производительности и простоты эксплуатации, Caddy не просто соответствует этим требованиям, но и устанавливает новые стандарты. Мы подробно рассмотрели его ключевые особенности: автоматический HTTPS, интуитивно понятный Caddyfile, мощные возможности обратного прокси и балансировки нагрузки, идеальную интеграцию с Docker и Kubernetes, а также передовую поддержку HTTP/3 и TLS 1.3.

Caddy – это не просто альтернатива Nginx или Apache; это современная философия построения веб-инфраструктуры, которая ставит во главу угла автоматизацию и простоту. Он освобождает DevOps-инженеров и разработчиков от рутины управления SSL-сертификатами, позволяя им сосредоточиться на создании ценности для бизнеса. Фаундеры SaaS-проектов и технические директора оценят значительное снижение операционных издержек и ускорение Time-to-Market, что является критически важным фактором успеха в динамичном мире стартапов.

Мы проанализировали Caddy в сравнении с конкурентами, выделили его сильные стороны, разобрали типовые ошибки и предложили практические решения. Чеклист поможет вам плавно внедрить Caddy в свой проект, а раздел по экономике показал, как инвестиции в Caddy приносят не только технологические, но и финансовые выгоды.

Итоговые рекомендации:

- Начните с малого: Попробуйте Caddy для своего личного проекта, тестового стенда или небольшого статического сайта. Вы быстро оцените его простоту.

- Контейнеризируйте: Для большинства новых проектов используйте Caddy в Docker или Kubernetes. Это обеспечивает максимальную гибкость и повторяемость.

- Доверяйте автоматизации: Позвольте Caddy самостоятельно управлять HTTPS. Это одна из его сильнейших сторон.

- Изучайте Caddyfile: Понимание Caddyfile – ключ к эффективной работе с Caddy. Его синтаксис прост, но мощен.

- Будьте в курсе: Следите за обновлениями Caddy и активно участвуйте в сообществе. Проект постоянно развивается.

Следующие шаги для читателя:

- Посетите официальный сайт Caddy: caddyserver.com – ознакомьтесь с последними новостями и документацией.

- Разверните свой первый сайт с Caddy: Следуйте инструкциям по установке и базовой конфигурации из этой статьи.

- Экспериментируйте с функциями: Попробуйте настроить обратный прокси, балансировку нагрузки, различные заголовки безопасности.

- Поделитесь опытом: Расскажите о своем опыте использования Caddy в сообществах разработчиков.

Caddy – это больше, чем просто веб-сервер. Это ваш надежный партнер в создании быстрой, безопасной и легко управляемой веб-инфраструктуры будущего. Откройте для себя мощь и простоту Caddy уже сегодня!

Поделиться этой записью:

caddy: современный веб-сервер и обратный прокси для vps и docker