Развёртывание Headscale на VPS: создание собственной приватной Mesh-сети (VPN)

TL;DR

В данном руководстве мы развернём Headscale — open-source реализацию управляющего сервера Tailscale — на виртуальном сервере (VPS) под управлением Ubuntu 24.04/Debian 12. В результате вы получите собственную mesh-сеть, где все ваши устройства (ноутбуки, серверы, смартфоны) соединены напрямую через WireGuard без сторонних посредников. Мы настроим автоматический TLS через Caddy, разберём конфигурацию ACL для безопасности и обеспечим отказоустойчивость системы с помощью регулярных бэкапов. Это решение идеально подходит для тех, кто ценит приватность и хочет иметь полный контроль над своей сетевой инфраструктурой в 2026 году.

- Технология: WireGuard + Headscale (Control Plane).

- Сложность: Средняя (требуются базовые навыки работы с терминалом).

- Время настройки: 40-60 минут.

- Результат: Безопасная сеть с доступом к внутренним ресурсам из любой точки мира.

1. Что мы настраиваем и зачем: Эволюция VPN в 2026 году

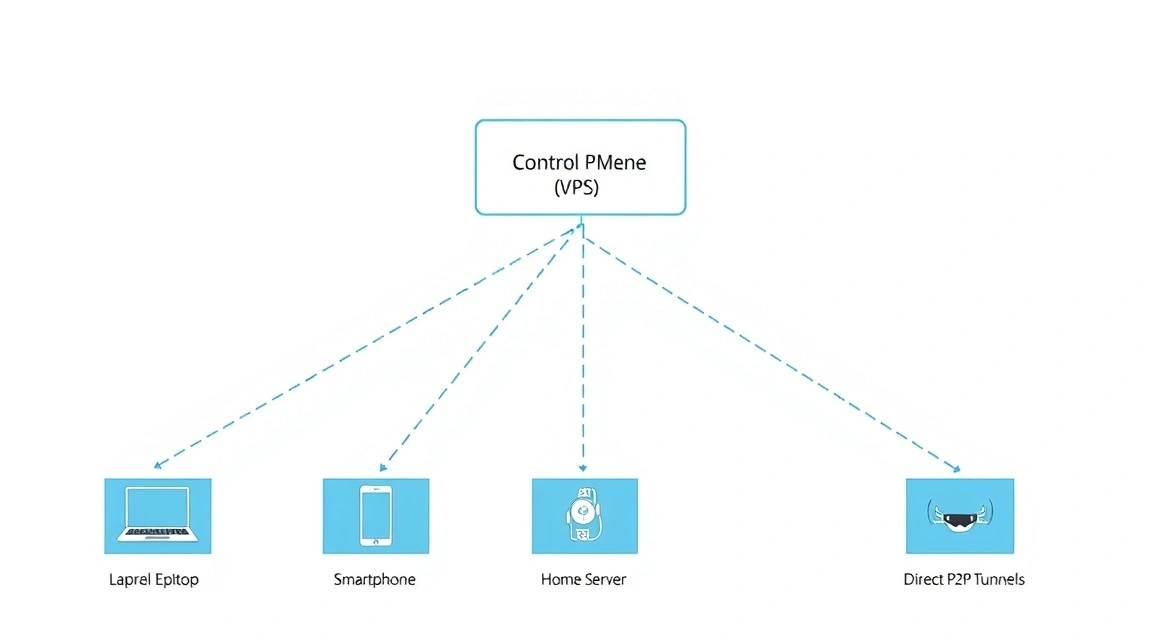

Схема: 1. Что мы настраиваем и зачем: Эволюция VPN в 2026 году

Схема: 1. Что мы настраиваем и зачем: Эволюция VPN в 2026 году

Традиционные VPN-решения (OpenVPN, классический WireGuard) работают по топологии "Звезда" (Star). Все клиенты подключаются к центральному серверу, и весь трафик проходит через него. Это создает "узкое горлышко": если сервер находится в Германии, а два клиента в Японии, их трафик всё равно пойдет через Европу, создавая огромные задержки.

Mesh-сети (Ячеистые сети) решают эту проблему. В такой сети устройства соединяются напрямую друг с другом (point-to-point). Управляющий сервер нужен только для того, чтобы помочь устройствам "найти" друг друга за NAT и обменяться ключами шифрования. Tailscale популяризировал этот подход, используя протокол WireGuard, но их управляющий сервер является проприетарным и облачным.

Headscale — это полностью открытая реализация сервера управления Tailscale. Устанавливая его на свой VPS, вы получаете:

- Полную приватность: логи подключений и ключи хранятся только у вас.

- Отсутствие ограничений на количество устройств (в бесплатной версии Tailscale есть лимиты).

- Возможность настройки собственных правил доступа (ACL).

- Поддержку MagicDNS — обращение к устройствам по именам, а не по IP.

В 2026 году, когда вопросы цифрового суверенитета стоят особенно остро, self-hosted Mesh-VPN становится стандартом для разработчиков и малого бизнеса.

2. Какой VPS-конфиг нужен под Headscale

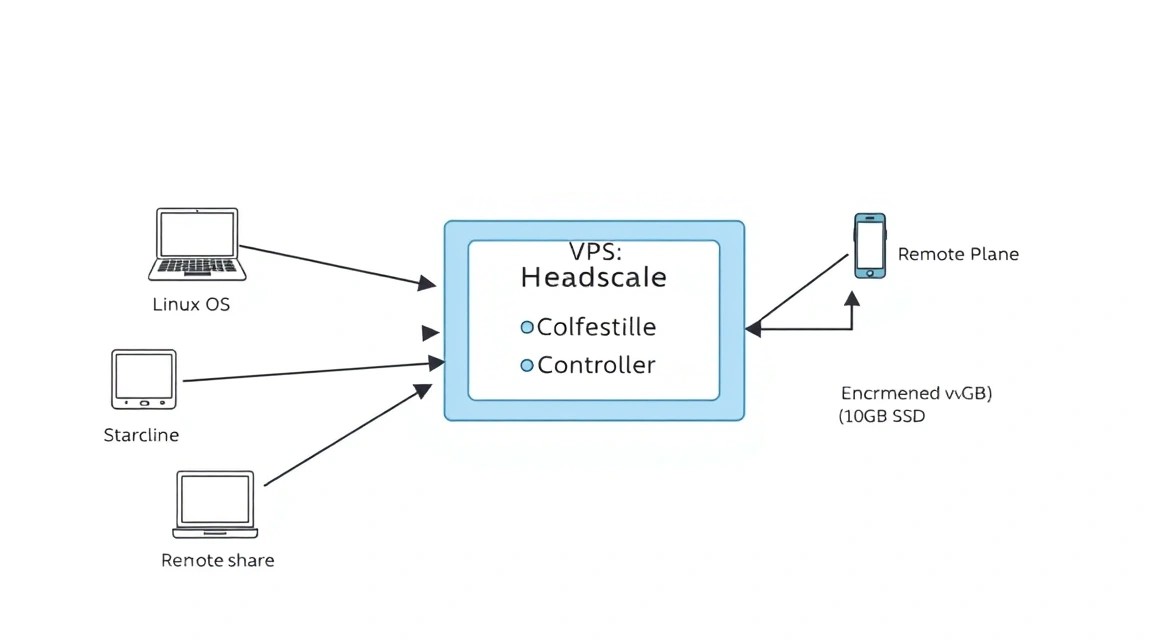

Схема: 2. Какой VPS-конфиг нужен под Headscale

Схема: 2. Какой VPS-конфиг нужен под Headscale

Headscale — крайне нетребовательное к ресурсам приложение. Поскольку он выполняет роль только "координатора" (Control Plane), а не проксирует через себя весь трафик (в большинстве случаев), вам не нужны мощные процессоры. Однако стабильность сети напрямую зависит от аптайма и сетевой связности вашего провайдера.

| Параметр |

Минимальные требования |

Рекомендуемые (для команд) |

| Процессор (vCPU) |

1 ядро |

2 ядра |

| Оперативная память (RAM) |

1 GB |

2-4 GB |

| Диск (NVMe SSD) |

10 GB |

40 GB |

| Пропускная способность |

100 Mbps |

1 Gbps |

| ОС |

Ubuntu 24.04 / Debian 12 |

Ubuntu 24.04 LTS |

Для стабильной работы в Европе или США мы рекомендуем использовать Valebyte. Для персонального использования идеально подойдет тариф VPS-1 (1 vCPU / 2 GB RAM / 30 GB NVMe) всего за несколько долларов в месяц. Если вы планируете использовать Headscale как Exit Node (выходной узел для интернета) для всей семьи или небольшой компании, лучше выбрать VPS-2 от Valebyte, чтобы иметь запас по оперативной памяти для кэширования и сетевого стека.

Важно: Выбирайте локацию сервера максимально близко к вашему основному местоположению, чтобы минимизировать задержку при установке первичного соединения между узлами.

3. Подготовка сервера: Безопасность и база

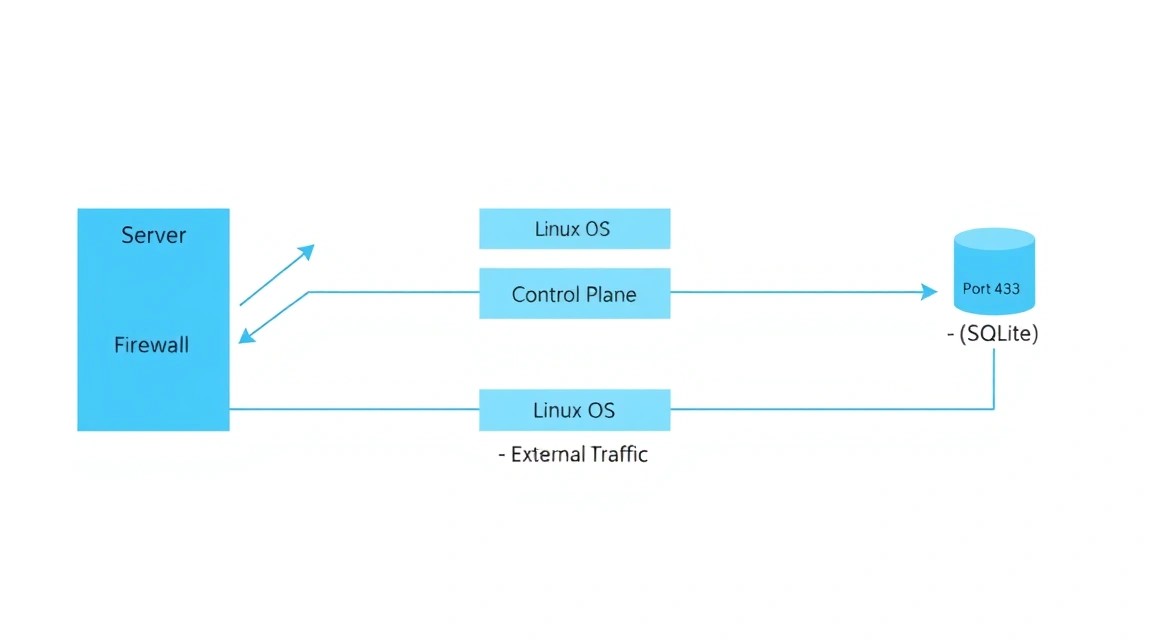

Схема: 3. Подготовка сервера: Безопасность и база

Схема: 3. Подготовка сервера: Безопасность и база

Прежде чем устанавливать Headscale, необходимо базово защитить наш сервер. Мы предполагаем, что у вас есть чистый сервер с Ubuntu 24.04.

Обновим систему и установим необходимые утилиты:

sudo apt update && sudo apt upgrade -y

sudo apt install -y curl wget git vim ufw software-properties-common

Настроим межсетевой экран (Firewall). Headscale требует открытия порта для координации (обычно 8080 или 443 через прокси) и порта для WireGuard (если вы будете использовать встроенный DERP-сервер):

# Разрешаем SSH (обязательно!)

sudo ufw allow ssh

# Разрешаем HTTP/HTTPS для Caddy

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw allow 443/udp

# Включаем Firewall

sudo ufw enable

Рекомендуется создать отдельного пользователя с правами sudo и отключить вход по паролю для SSH, используя только ключи. Это стандарт индустрии в 2026 году для предотвращения брутфорс-атак.

4. Установка Headscale: Пошаговый алгоритм

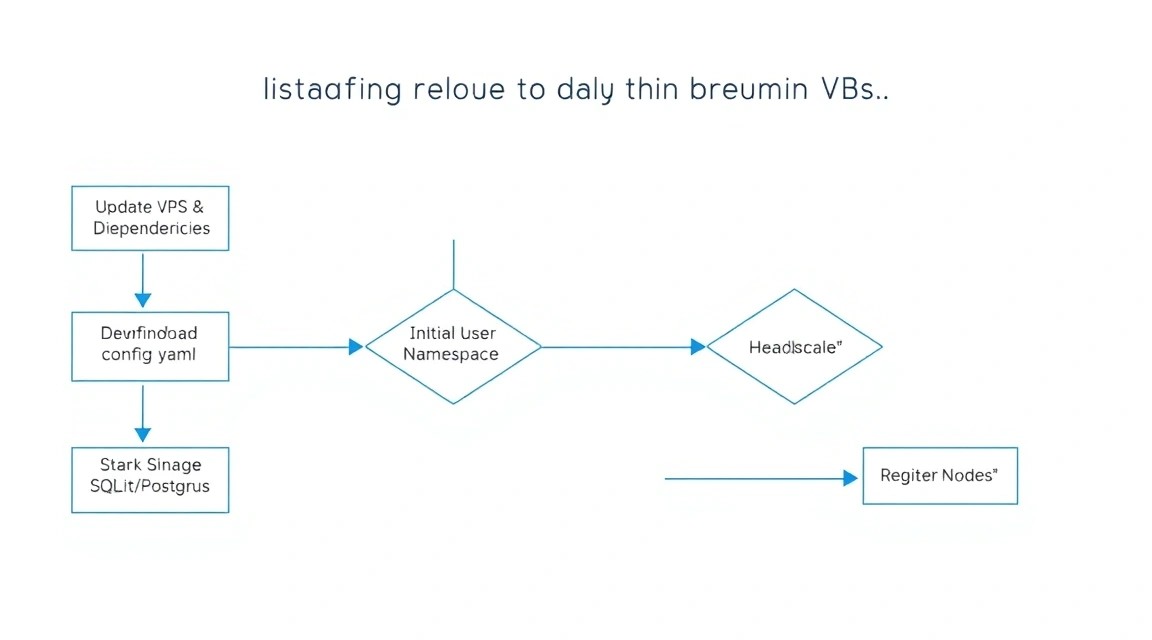

Схема: 4. Установка Headscale: Пошаговый алгоритм

Схема: 4. Установка Headscale: Пошаговый алгоритм

Мы будем использовать Docker для развертывания, так как это значительно упрощает процесс обновления и изоляции зависимостей. Установим Docker и Docker Compose:

# Установка Docker

curl -fsSL https://get.docker.com -o get-docker.sh

sudo sh get-docker.sh

Создадим структуру директорий для проекта:

mkdir -p ~/headscale/config

mkdir -p ~/headscale/data

cd ~/headscale

Создадим пустой файл базы данных SQLite (Headscale использует её по умолчанию):

touch ./data/db.sqlite

Теперь создадим файл docker-compose.yaml. Мы будем использовать актуальный образ Headscale версии 0.23+ (актуально на 2026 год):

version: '3.8'

services:

headscale:

image: headscale/headscale:latest

container_name: headscale

volumes:

- ./config:/etc/headscale

- ./data:/var/lib/headscale

ports:

- "127.0.0.1:8080:8080"

command: headscale serve

restart: always

Обратите внимание, что мы пробрасываем порт 8080 на 127.0.0.1. Это сделано для того, чтобы Headscale не был доступен напрямую извне, а работал только через наш Reverse Proxy (Caddy), который обеспечит шифрование.

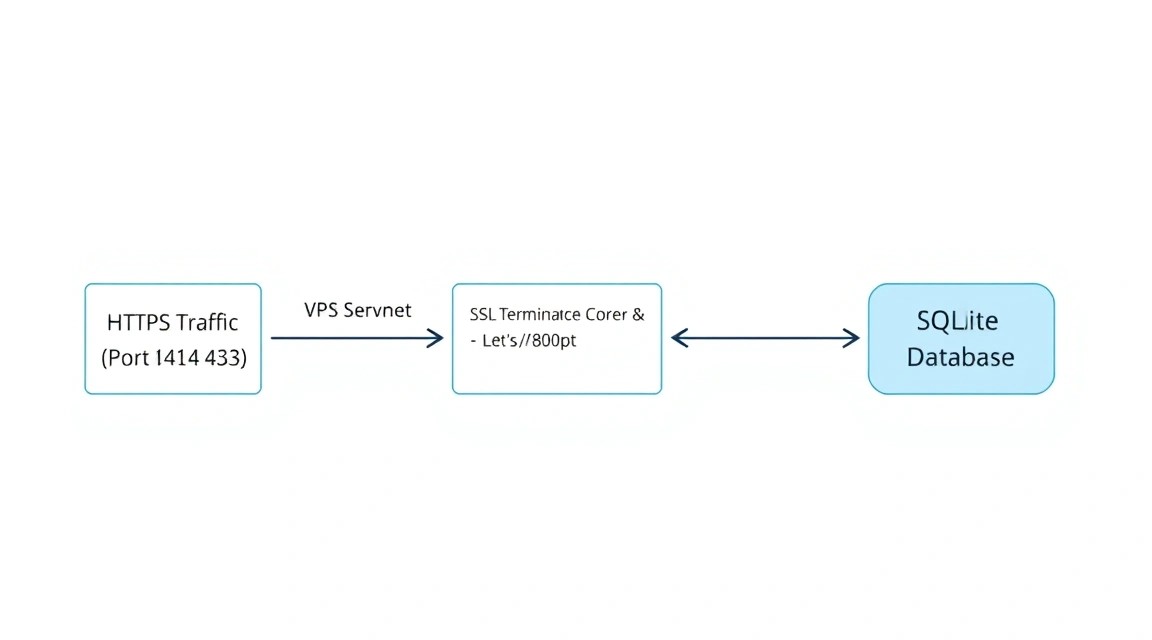

5. Настройка Reverse Proxy и SSL (Caddy)

Схема: 5. Настройка Reverse Proxy и SSL (Caddy)

Схема: 5. Настройка Reverse Proxy и SSL (Caddy)

Headscale должен работать через HTTPS. Самый простой способ получить и автоматически продлевать SSL-сертификаты от Let's Encrypt — использовать Caddy.

Добавим сервис Caddy в наш docker-compose.yaml:

caddy:

image: caddy:latest

container_name: caddy

restart: always

ports:

- "80:80"

- "443:443"

- "443:443/udp"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile

- caddy_data:/data

- caddy_config:/config

volumes:

caddy_data:

caddy_config:

Создадим файл Caddyfile в директории ~/headscale. Замените vpn.yourdomain.com на ваш реальный домен (он должен быть направлен на IP вашего VPS от Valebyte):

vpn.yourdomain.com {

reverse_proxy headscale:8080

}

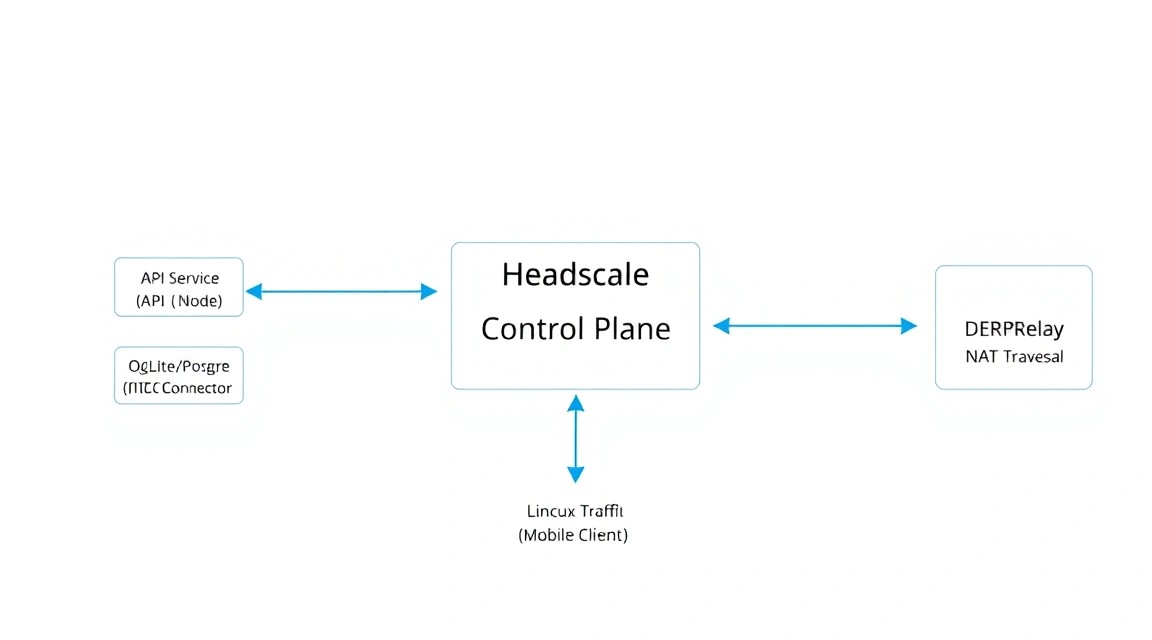

6. Глубокая конфигурация Headscale

Схема: 6. Глубокая конфигурация Headscale

Схема: 6. Глубокая конфигурация Headscale

Теперь нам нужно создать основной конфигурационный файл config.yaml в папке ./config. Вы можете скачать шаблон из официального репозитория, но вот ключевые параметры, которые необходимо изменить:

# Скачиваем дефолтный конфиг

wget https://raw.githubusercontent.com/juanfont/headscale/main/config-example.yaml -O ./config/config.yaml

Отредактируйте ./config/config.yaml, обратив внимание на следующие строки:

server_url: https://vpn.yourdomain.com — ваш внешний URL.listen_addr: 0.0.0.0:8080 — адрес внутри контейнера.ip_prefixes: - 100.64.0.0/10 — стандартный диапазон Tailscale.magic_dns: true — включение внутреннего DNS.

После настройки запустите контейнеры:

sudo docker compose up -d

Проверьте логи, чтобы убедиться, что всё запустилось корректно:

sudo docker compose logs -f headscale

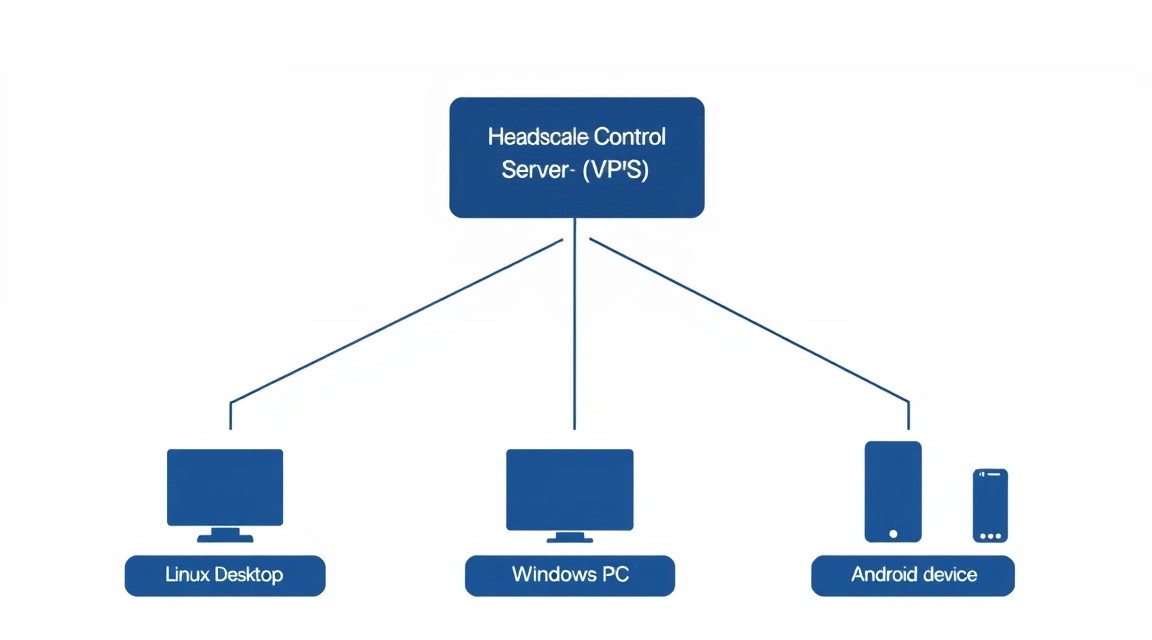

7. Подключение клиентов (Linux, Windows, Android)

Схема: 7. Подключение клиентов (Linux, Windows, Android)

Схема: 7. Подключение клиентов (Linux, Windows, Android)

Для подключения устройств вам понадобится официальный клиент Tailscale. Однако по умолчанию он пытается подключиться к облаку Tailscale. Нам нужно перенаправить его на наш Headscale.

Создание пользователя (User)

В Headscale устройства группируются по пользователям. Создадим первого пользователя "admin":

sudo docker exec headscale headscale users create admin

Подключение Linux-клиента

# Устанавливаем Tailscale

curl -fsSL https://tailscale.com/install.sh | sh

# Авторизуемся в нашем Headscale

tailscale up --login-server https://vpn.yourdomain.com

Команда выведет уникальную ссылку. Откройте её (или скопируйте код) и выполните на сервере команду регистрации:

sudo docker exec headscale headscale nodes register --user admin --key [ВАШ_КЛЮЧ_ИЗ_ССЫЛКИ]

Подключение Windows/macOS

Для Windows нужно запустить Tailscale и в браузере перейти по адресу вашей панели управления, либо использовать специальные параметры реестра для смены LoginURL. В 2026 году в клиенте Tailscale достаточно зажать клавишу Alt при клике на иконку в трее, чтобы выбрать пункт "Change Server".

Подключение Android/iOS

В мобильном приложении нужно 3 раза быстро нажать на логотип "Tailscale" в меню настроек. Это откроет скрытое поле "Server URL", куда нужно ввести https://vpn.yourdomain.com.

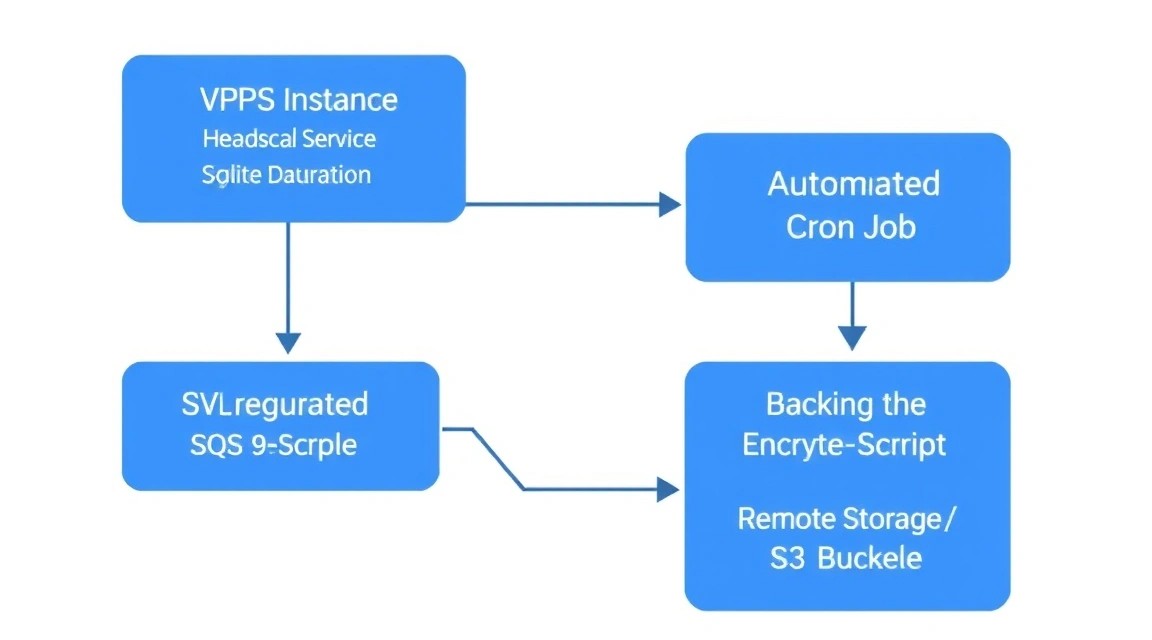

8. Бэкапы и обслуживание системы

Схема: 8. Бэкапы и обслуживание системы

Схема: 8. Бэкапы и обслуживание системы

Ваш Headscale сервер теперь является критической точкой инфраструктуры. Если вы потеряете базу данных, вам придется перенастраивать все клиенты заново.

Что нужно бэкапить:

~/headscale/data/db.sqlite (самое важное).~/headscale/config/config.yaml.- Приватные ключи сервера (находятся в

./config).

Пример простого скрипта бэкапа (backup.sh):

#!/bin/bash

BACKUP_DIR="/backups/headscale"

TIMESTAMP=$(date +"%Y%m%d_%H%M%S")

mkdir -p $BACKUP_DIR

# Останавливаем контейнер для целостности БД

docker stop headscale

cp ~/headscale/data/db.sqlite $BACKUP_DIR/db_$TIMESTAMP.sqlite

docker start headscale

# Удаляем старые бэкапы (старше 30 дней)

find $BACKUP_DIR -type f -mtime +30 -delete

Рекомендуется настроить отправку этих бэкапов на внешнее хранилище или другой VPS от Valebyte для максимальной безопасности.

9. Troubleshooting + FAQ

Какая ошибка → что проверить → как фиксить

Проблема: Клиенты не видят друг друга (ping не проходит).

Решение: Проверьте статус узлов командой headscale nodes list. Убедитесь, что на клиентах не включен жесткий Firewall, блокирующий UDP-трафик WireGuard. Попробуйте выполнить tailscale ping [IP_адрес] для диагностики пути.

Проблема: Caddy не может получить SSL-сертификат.

Решение: Убедитесь, что порты 80 и 443 открыты в ufw и ваш домен действительно указывает на IP вашего VPS. Проверьте лимиты Let's Encrypt.

Какой Valebyte конфиг минимально подойдёт?

Для Headscale на 10-20 устройств достаточно самого базового тарифа VPS-1. Headscale потребляет около 50-100 МБ оперативной памяти. Основной ресурс, который может потребоваться при активном использовании — это сетевой трафик, если вы используете сервер как Exit Node.

Что выбрать — VPS или dedicated для этой задачи?

Для управляющего сервера Headscale VPS — идеальный выбор. Выделенный сервер (Dedicated) будет избыточен, так как 99% времени процессор будет простаивать. Dedicated стоит рассматривать только если вы планируете развернуть на этой же машине мощный DERP-релей для тысяч одновременно подключенных устройств с огромным трафиком.

Можно ли скрыть сам факт использования VPN?

Поскольку Headscale использует WireGuard, его трафик можно идентифицировать с помощью DPI. Однако, благодаря Mesh-структуре, большая часть трафика идет напрямую между вашими устройствами, что затрудняет блокировку всей сети. Для обхода глубокого анализа пакетов в 2026 году часто используют связку с Shadowsocks или VLESS.

Как обновить Headscale?

Достаточно выполнить:

docker compose pull

docker compose up -d

Docker сам обновит образ до последней версии и перезапустит контейнер с сохранением всех данных.

10. Выводы и следующие шаги

Мы успешно развернули Headscale на VPS, настроили автоматический SSL и подключили первые устройства. Теперь у вас есть собственная, полностью подконтрольная Mesh-сеть, которая работает быстрее и стабильнее традиционных VPN.

Ваши следующие шаги:

- Настройте ACL (Access Control Lists) в

config.yaml, чтобы разграничить доступ между устройствами (например, запретить смартфону доступ к серверу бэкапов).

- Поднимите собственный DERP-сервер (Relay), если ваши устройства часто находятся за строгими корпоративными Firewall.

- Настройте Exit Node на сервере Valebyte, чтобы выходить в интернет через IP сервера, когда вы находитесь в публичном Wi-Fi.

Если вы ещё не выбрали сервер для вашего Headscale, обратите внимание на планы VPS от Valebyte. Высокая скорость NVMe дисков и отличная связность в Европе обеспечат моментальную установку соединений в вашей новой Mesh-сети.