Guía Práctica" class="internal-post-link">Cómo configurar el escaneo de puertos a través de VPN

Introducción al tema del artículo:

El escaneo de puertos es una herramienta importante para garantizar la seguridad de la red e identificar posibles vulnerabilidades. A menudo, los usuarios desean escanear puertos a través de una VPN para aumentar la seguridad de sus datos y garantizar la confidencialidad al trabajar en la red. En este artículo, veremos cómo configurar correctamente el escaneo de puertos a través de una VPN para lograr la máxima eficiencia y seguridad.

Justificación de la relevancia:

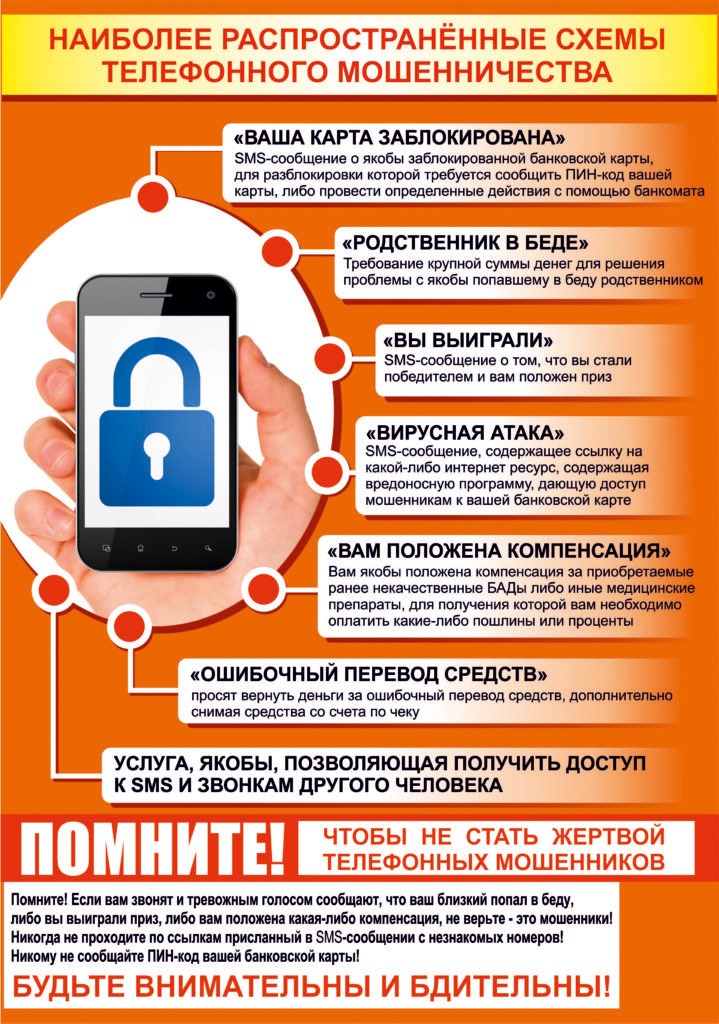

En el mundo moderno, cuando las amenazas a la ciberseguridad se vuelven cada vez más serias, el escaneo de puertos a través de una VPN se está convirtiendo en un paso obligatorio para garantizar la seguridad tanto para usuarios individuales como para empresas. La configuración incorrecta del escaneo de puertos puede tener graves consecuencias, por lo que es importante saber cómo hacerlo correctamente.

Planteamiento del objetivo y las tareas del artículo:

El objetivo de este artículo es informar a los lectores sobre cómo configurar el escaneo de puertos a través de una VPN, garantizando la máxima seguridad y confidencialidad de los datos. Veremos los pasos y recomendaciones básicos para la configuración, así como ejemplos prácticos y consejos.

Conceptos y términos básicos

Definición de términos clave:

— Escaneo de puertos: proceso de verificación de puertos abiertos en dispositivos en la red para identificar vulnerabilidades.

— VPN (Red Privada Virtual): tecnología que proporciona una conexión segura y confidencial a través de una red abierta, como Internet.

Breve descripción general de la base teórica:

El escaneo de puertos permite determinar qué puertos están abiertos en los dispositivos en la red, lo que puede ayudar a identificar puntos vulnerables y garantizar la seguridad. El uso de una VPN al escanear puertos permite cifrar la conexión y garantizar la confidencialidad de los datos.

Contexto e historia del problema:

Con el aumento del número de ataques cibernéticos y amenazas a la ciberseguridad, el uso de VPN se está volviendo cada vez más común para garantizar la seguridad y la confidencialidad al trabajar en Internet.

Descripción general del estado actual del problema

Descripción del estado actual de las cosas:

En el mundo moderno, cada vez más usuarios se enfrentan a la necesidad de garantizar la seguridad de sus datos al escanear puertos. El uso de una VPN puede aumentar significativamente el nivel de seguridad y confidencialidad.

Análisis de soluciones o enfoques existentes:

Existen muchos programas y servicios que le permiten escanear puertos a través de una VPN. Algunos de ellos ofrecen funciones adicionales, como la detección de vulnerabilidades y los informes de los resultados del escaneo.

Principales desafíos y dificultades:

Uno de los principales desafíos al configurar el escaneo de puertos a través de una VPN es elegir la herramienta adecuada y la configuración correcta para lograr resultados óptimos.

Metodología

Descripción del enfoque o método de investigación:

Para configurar el escaneo de puertos a través de una VPN, es necesario seguir ciertos pasos, como elegir un programa para escanear, configurar el servidor y el cliente VPN y verificar cuidadosamente los resultados.

Descripción de las herramientas y tecnologías utilizadas:

Para escanear puertos, puede utilizar herramientas como Nmap o Angry IP Scanner, y para instalar una VPN, servicios populares como OpenVPN o NordVPN.

Criterios de evaluación y análisis:

Al evaluar la eficacia del escaneo de puertos a través de una VPN, se debe tener en cuenta la velocidad de escaneo, la precisión de los resultados y el nivel de seguridad de los datos procesados.

Parte principal

Exposición detallada del material:

Para comenzar a configurar el escaneo de puertos a través de una VPN, debe elegir la herramienta adecuada para el escaneo y el servicio VPN adecuado. Luego, debe configurar la conexión entre el escáner y el dispositivo de destino a través de la VPN y comenzar el escaneo.

Ejemplos, ilustraciones y casos prácticos:

Por ejemplo, si usa Nmap para escanear puertos a través de una VPN, puede especificar la dirección IP del dispositivo de destino y los puertos para escanear, y luego iniciar el escaneo a través del servidor VPN.

Análisis y discusión de los aspectos principales:

Es importante configurar correctamente el escaneo de puertos a través de una VPN para garantizar la seguridad y confidencialidad de los datos. Debe prestar atención a la elección de las herramientas, la configuración del servidor y el cliente VPN, así como al análisis de los resultados del escaneo.

Recomendaciones prácticas

Consejos sobre la aplicación del material presentado:

— Elija herramientas confiables y probadas para escanear puertos y servicios VPN.

— Realice escaneos de puertos regulares a través de una VPN para garantizar la seguridad de la red.

— Analice los resultados del escaneo y tome medidas para eliminar las vulnerabilidades detectadas.

Recomendaciones para solucionar el problema en cuestión:

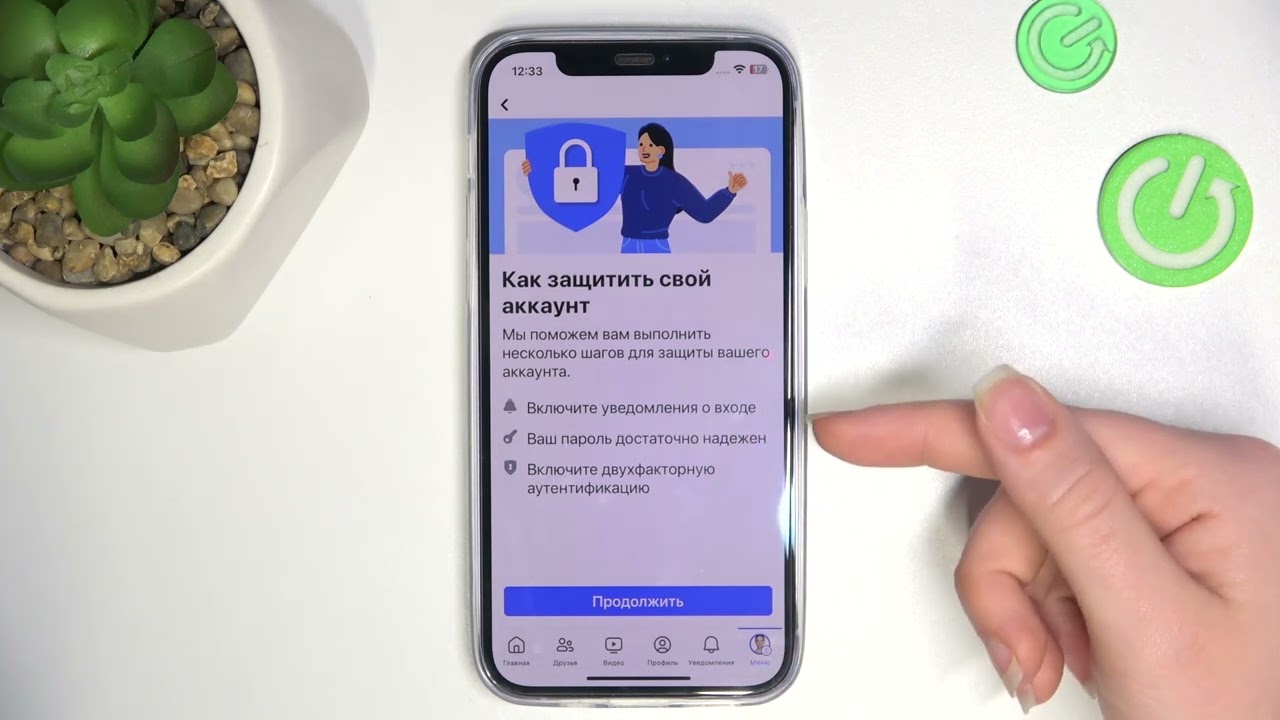

— Use una VPN al escanear puertos para garantizar la confidencialidad de los datos.

— Configure el servidor y el cliente VPN correctamente para garantizar una conexión segura.

— Realice escaneos de puertos regularmente y analice los resultados para identificar vulnerabilidades.

Posibles escenarios de uso:

El escaneo de puertos a través de una VPN se puede utilizar tanto para usuarios individuales como para organizaciones para garantizar la seguridad de la red e identificar vulnerabilidades.

Ventajas y desventajas

Descripción general de las fortalezas y debilidades de las soluciones propuestas:

— Ventajas: mayor nivel de seguridad, confidencialidad de los datos, capacidad para detectar vulnerabilidades.

— Desventajas: costos de usar servicios VPN pagos, posible ralentización de la velocidad de escaneo.

Posibles riesgos y limitaciones:

Al escanear puertos a través de una VPN, existe el riesgo de sobrecargar la red, filtrar datos o configurar incorrectamente, lo que puede provocar vulnerabilidades.

Conclusión

Resumen:

La configuración del escaneo de puertos a través de una VPN es un paso importante para garantizar la seguridad y la confidencialidad de los datos en la red. Debe seguir las recomendaciones de configuración y usar herramientas confiables.

Principales conclusiones:

— El escaneo de puertos a través de una VPN ayuda a garantizar la seguridad y la confidencialidad de los datos.

— La configuración correcta de la VPN y la elección de las herramientas son aspectos clave al escanear puertos a través de una VPN.

Perspectivas para futuras investigaciones o desarrollos:

Las futuras investigaciones podrían centrarse en mejorar los métodos de escaneo de puertos a través de una VPN y desarrollar nuevas herramientas para un trabajo más eficiente en la red.

Teniendo en cuenta los materiales anteriores, el lector podrá obtener una comprensión completa de cómo configurar el escaneo de puertos a través de una VPN y garantizar la seguridad de sus datos en Internet.