Seguridad del Servidor [ES]

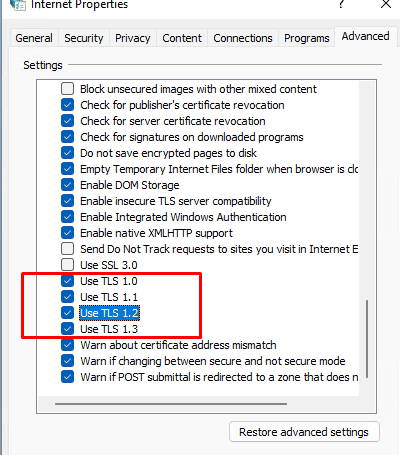

Cómo Deshabilitar TLS Antiguo en tu Servidor: Guía Paso a Paso

«`html ¿Cómo deshabilitar las versiones antiguas de TLS en un servidor? En nuestros días, la seguridad de las redes y…

Leer Más

Cómo proteger tu servidor contra ataques de phishing: guía completa

¿Cómo proteger un servidor contra ataques de phishing? Los ataques de phishing son una de las amenazas más comunes en…

Leer Más

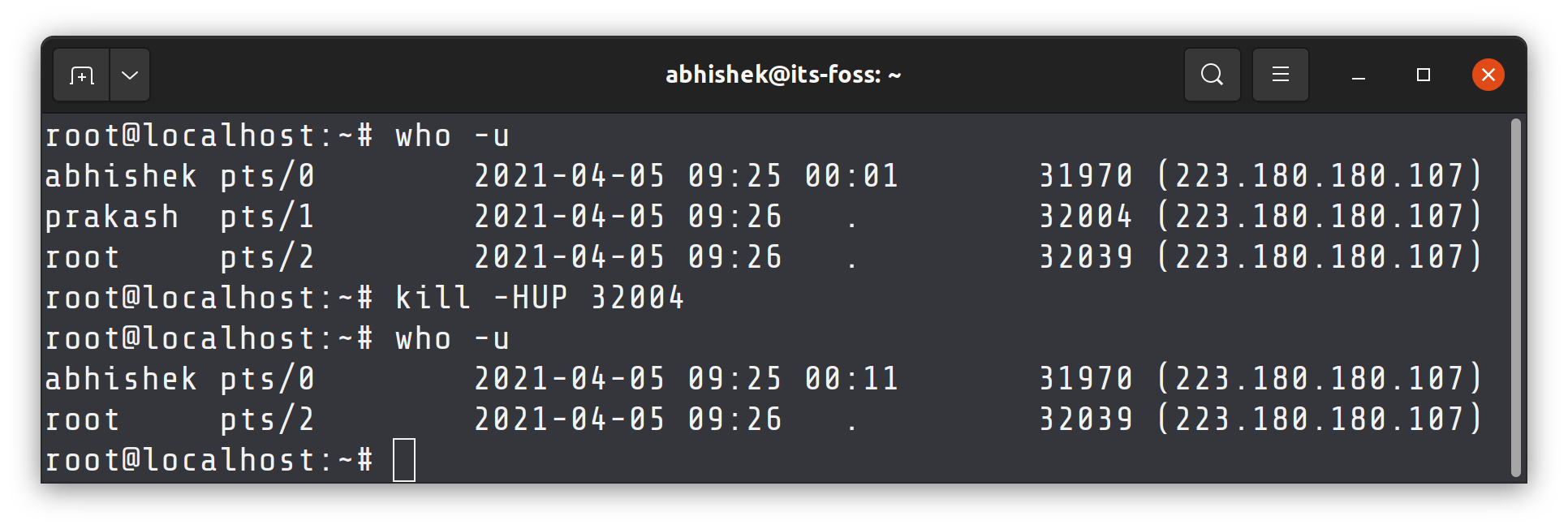

SSH: Cómo Configurar Cierre de Sesión Automático por Inactividad

¿Cómo habilitar el cierre de sesión automático para SSH? SSH (Secure Shell) — es un protocolo de red criptográfico que…

Leer Más

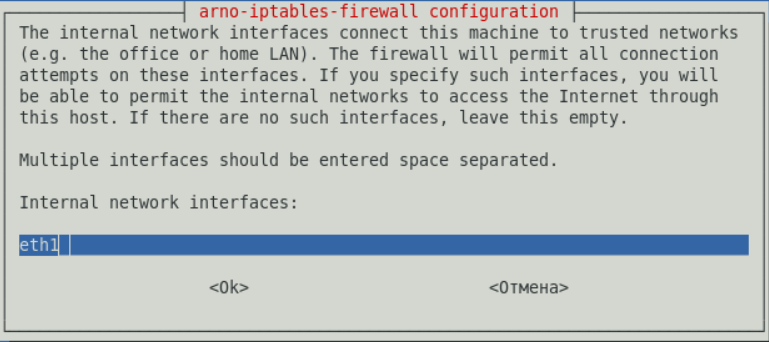

Cómo configurar iptables para proteger tu servidor: Guía práctica

¿Cómo configurar iptables para proteger un servidor? Bienvenido/a a nuestra guía sobre cómo configurar iptables para asegurar tu servidor. Iptables…

Leer Más

Cómo proteger tu servidor contra scripts maliciosos: Guía completa

¿Cómo proteger un servidor de scripts maliciosos? Mantener la seguridad del servidor es importante para cualquier propietario de un recurso…

Leer Más

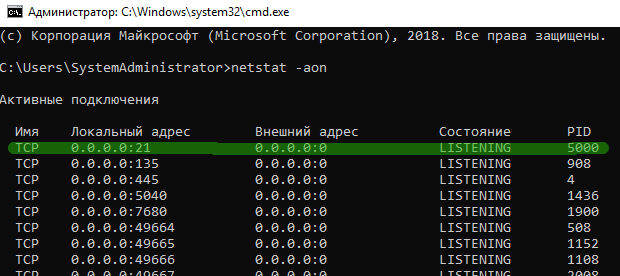

Cómo Descubrir Qué Puertos Está Escuchando Tu Servidor: Guía Completa

¿Cómo saber qué puertos está escuchando el servidor? Saber qué puertos está escuchando el servidor puede mejorar significativamente la seguridad…

Leer Más

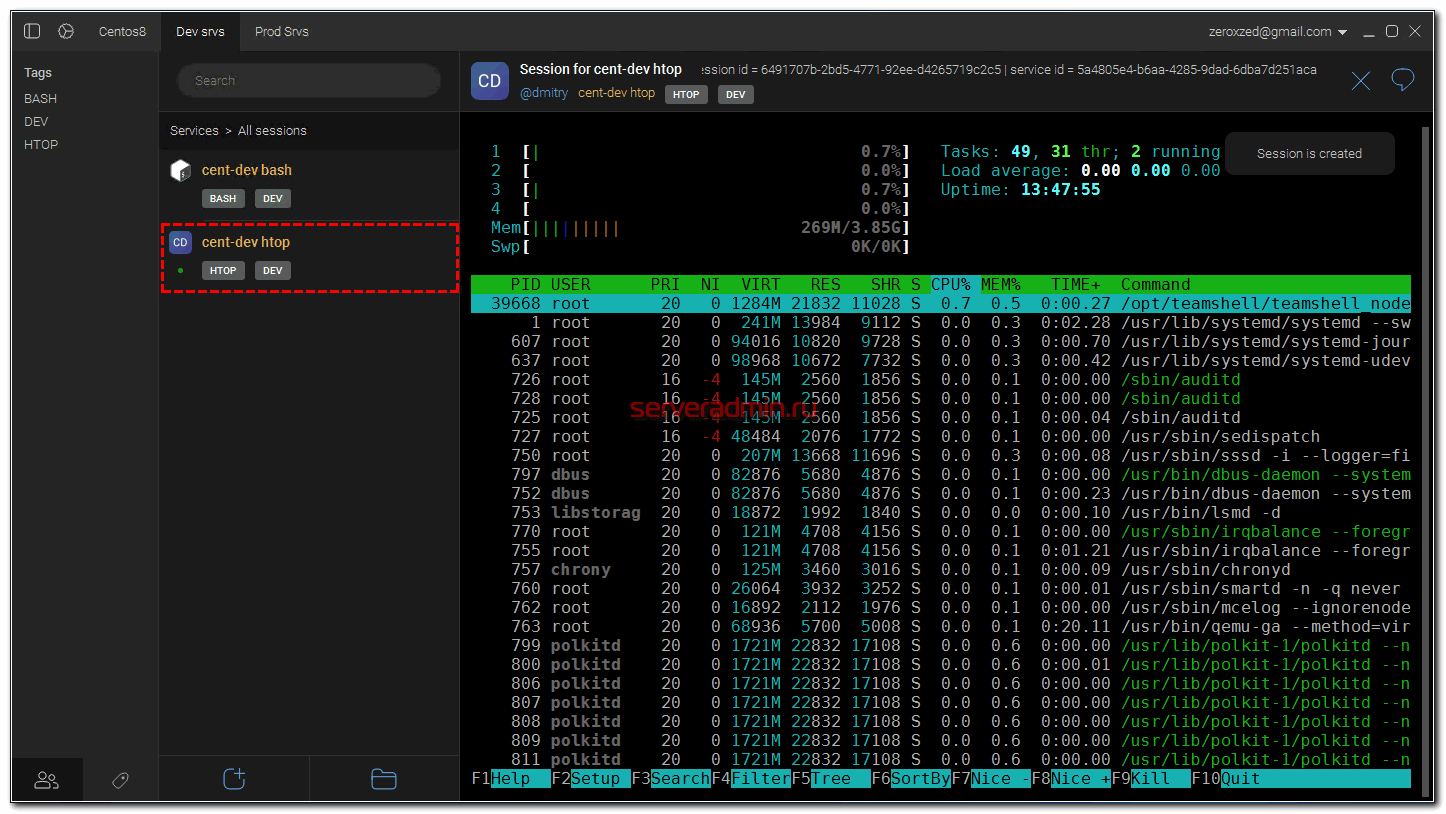

Herramientas de Monitoreo de Seguridad: ¿Cuáles son las Mejores para Proteger tu Red?

¿Qué herramientas de monitorización de seguridad utilizar? La seguridad en el mundo moderno juega un papel fundamental, especialmente en el…

Leer Más

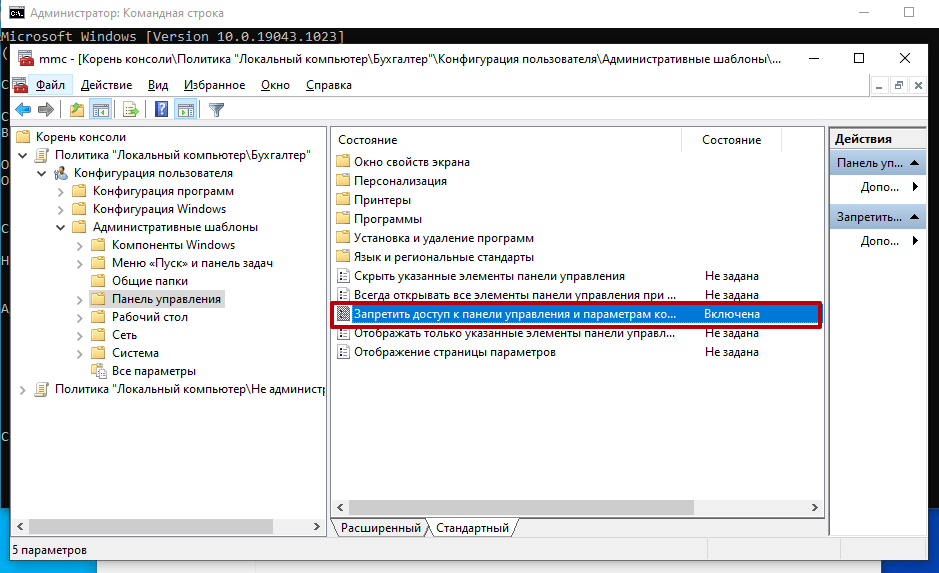

Cómo Proteger tu Panel de Control del Servidor: Guía de Acceso Restringido

«`html ¿Cómo restringir el acceso al panel de control del servidor? ¿Cómo restringir el acceso al panel de control del…

Leer Más

Cómo Configurar el Registro Completo de Conexiones SSH: Guía Paso a Paso

¿Cómo configurar el registro de todas las conexiones SSH? SSH (Secure Shell) es uno de los protocolos más populares para…

Leer Más

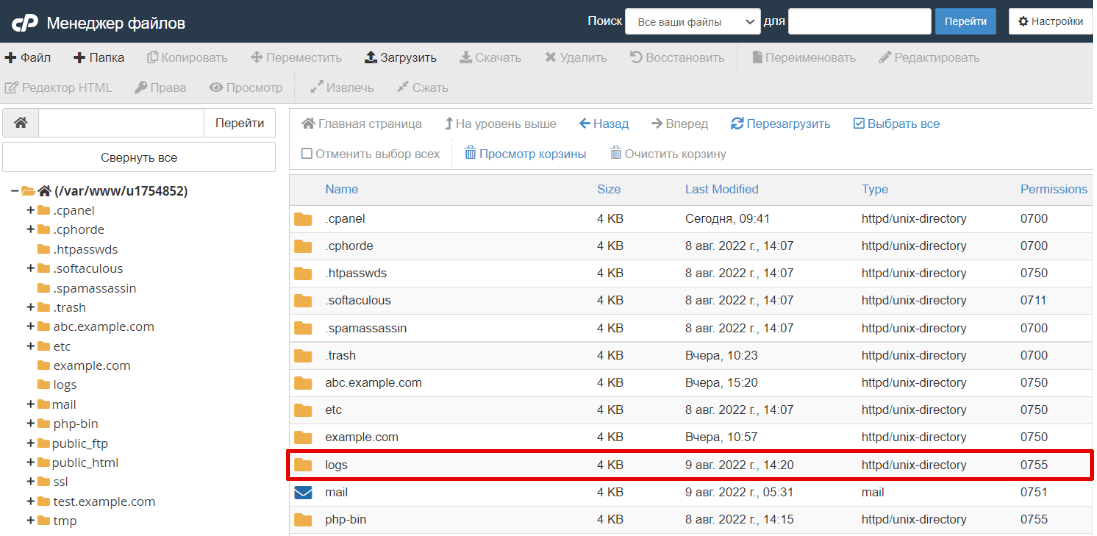

Monitoreo de Logs en Servidores: ¿Qué Registros son Esenciales?

¿Qué logs hay que monitorizar en el servidor? Los logs son una parte fundamental de cualquier servidor. Contienen información valiosa…

Leer MásBuscar

Entradas Recientes

- Cómo medir la velocidad del disco duro en tu VDS Windows: Guía práctica. 18.11.2025

- Cómo Instalar y Configurar Correctamente Fail2ban en un VPS Ubuntu: Guía Paso a Paso 18.11.2025

- Cómo Configurar Alertas de Nagios en tu Servidor Dedicado: Guía Paso a Paso 17.11.2025

- Cómo Monitorizar los Procesos Activos en tu VPS Linux Ubuntu en 2025: Guía Actualizada 17.11.2025

- Cómo Monitorizar el Espacio Libre en Disco de tu VDS Fácilmente con un Script 16.11.2025

Categorías

- Copias de seguridad [ES] (17)

- Copias de seguridad y recuperación [ES] (37)

- Copias de seguridad y recuperación de datos [ES] (37)

- Copias de seguridad y restauración [ES] (18)

- Guías y Manuales [ES] (1)

- Monitoreo y Administración [ES] (1)

- Monitoreo y administración de servidores [ES] (3)

- Monitoreo y Administración del Servidor [ES] (3)

- Monitoreo y gestión de servidores [ES] (1)

- Monitoreo y gestión de servidores [ES] (61)

- Monitoreo y Gestión del Servidor [ES] (6)

- Monitoreo y Gestión Servidor [ES] (1)

- Monitorización y administración del servidor [ES] (1)

- Monitorización y gestión de servidores [ES] (29)

- Monitorización y gestión del servidor [ES] (15)

- Rendimiento y optimización [ES] (29)

- Respaldo y Recuperación [ES] (41)

- Seguridad del Servidor [ES] (107)

- Seguridad en Internet [ES] (6)

- Seguridad en línea [ES] (6)

- Server Security [ES] (21)

- Software y herramientas [ES] (8)

- Soporte técnico [ES] (34)

- Soporte Técnico y Problemas [ES] (2)

- Soporte Técnico y Resolución [ES] (10)

- Soporte técnico y resolución de problemas [ES] (18)

- Soporte técnico y solución de problemas [ES] (77)

- Soporte y Resolución [ES] (4)

- Soporte y Solución [ES] (9)

- Soporte y Solución de Problemas [ES] (3)

- Supervisión y gestión de servidores [ES] (2)

- Supervisión y gestión del servidor [ES] (1)

- VPS and virtualization [ES] (22)

- VPS VDS RDP [ES] (104)

- VPS y virtualización [ES] (179)

- VPS, VDS, RDP [ES] (3)

- Бэкапы и восстановление данных [ES] (21)

- Интернет безопасность [ES] (5)

- Мониторинг и управление сервером [RU] [ES] (66)

- Программное обеспечение и инструменты [ES] (5)

- Производительность и оптимизация [ES] (1)

- Техническая поддержка и устранение проблем [ES] (45)