info

¿Necesitas un servidor para esta guía? Ofrecemos servidores dedicados y VPS en más de 50 países con configuración instantánea.

¿Necesitas un VPS para esta guía?

Explore otras opciones de servidores dedicados en

Caddy: Servidor web moderno y proxy inverso para VPS y Docker en 2026

TL;DR

- HTTPS automático "listo para usar": Caddy obtiene y renueva automáticamente los certificados SSL/TLS de Let's Encrypt u otros proveedores ACME, simplificando significativamente el despliegue de sitios seguros.

- Facilidad de configuración: El intuitivo Caddyfile permite configurar una pila compleja con una sola línea o varios bloques declarativos, minimizando el tiempo de despliegue y mantenimiento.

- Soporte para HTTP/3 y protocolos modernos: Caddy es uno de los pioneros en el soporte de HTTP/3 (QUIC), TLS 1.3 y otras tecnologías web avanzadas, garantizando un alto rendimiento y seguridad.

- Ideal para microservicios y Docker: Gracias a su ligereza, API para configuración dinámica y excelente integración con Docker y Kubernetes, Caddy actúa como un potente proxy inverso y puerta de enlace API.

- Alto rendimiento y fiabilidad: Escrito en Go, Caddy demuestra un rendimiento y una estabilidad impresionantes incluso bajo cargas elevadas, consumiendo un mínimo de recursos.

- Solución universal: Adecuado para sitios estáticos, aplicaciones web (Python, Node.js, Go, PHP), API, balanceo de carga y gestión de acceso, reemplazando varias herramientas.

- Ahorro de tiempo y recursos: La automatización de tareas rutinarias de gestión de certificados y una sintaxis de configuración sencilla reducen los costes operativos y aumentan la productividad de los equipos DevOps.

Introducción: Por qué Caddy es su elección en 2026

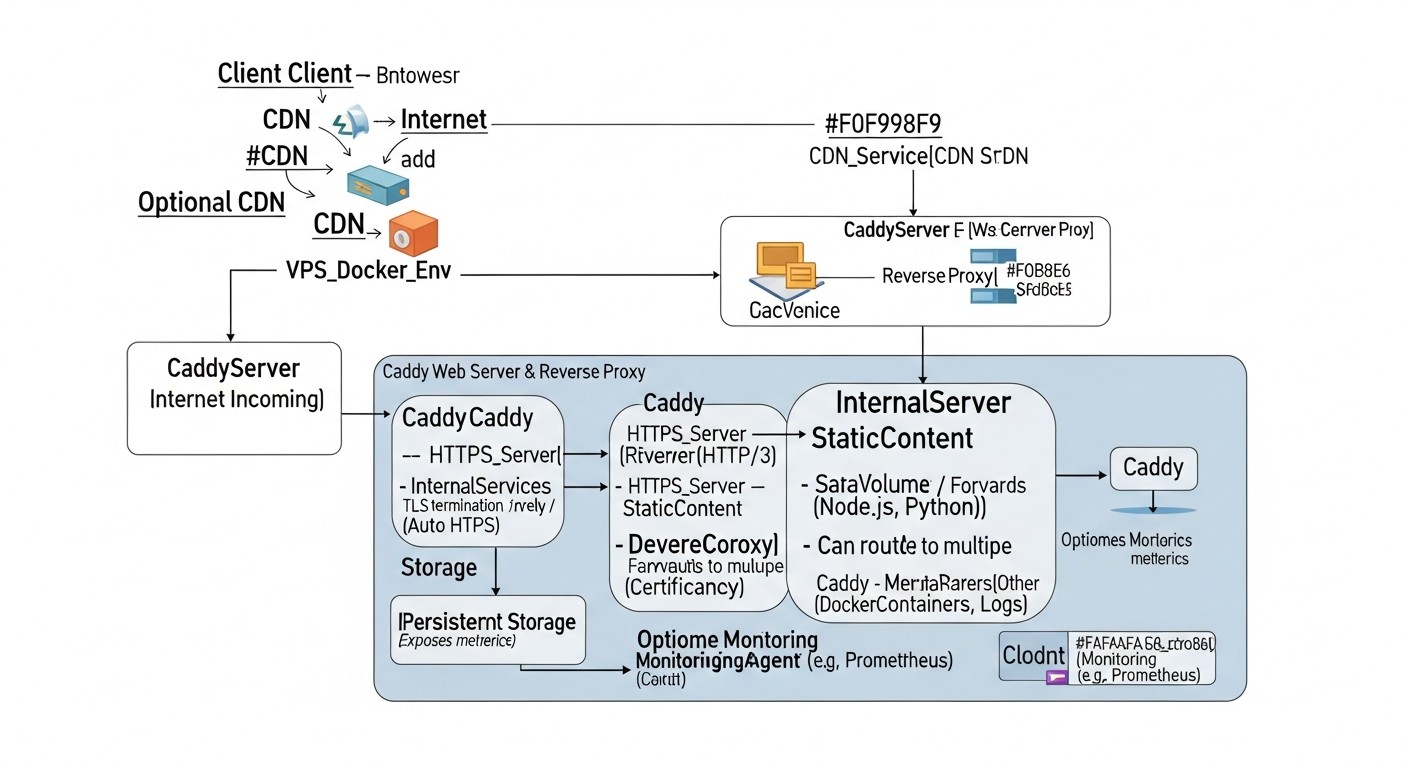

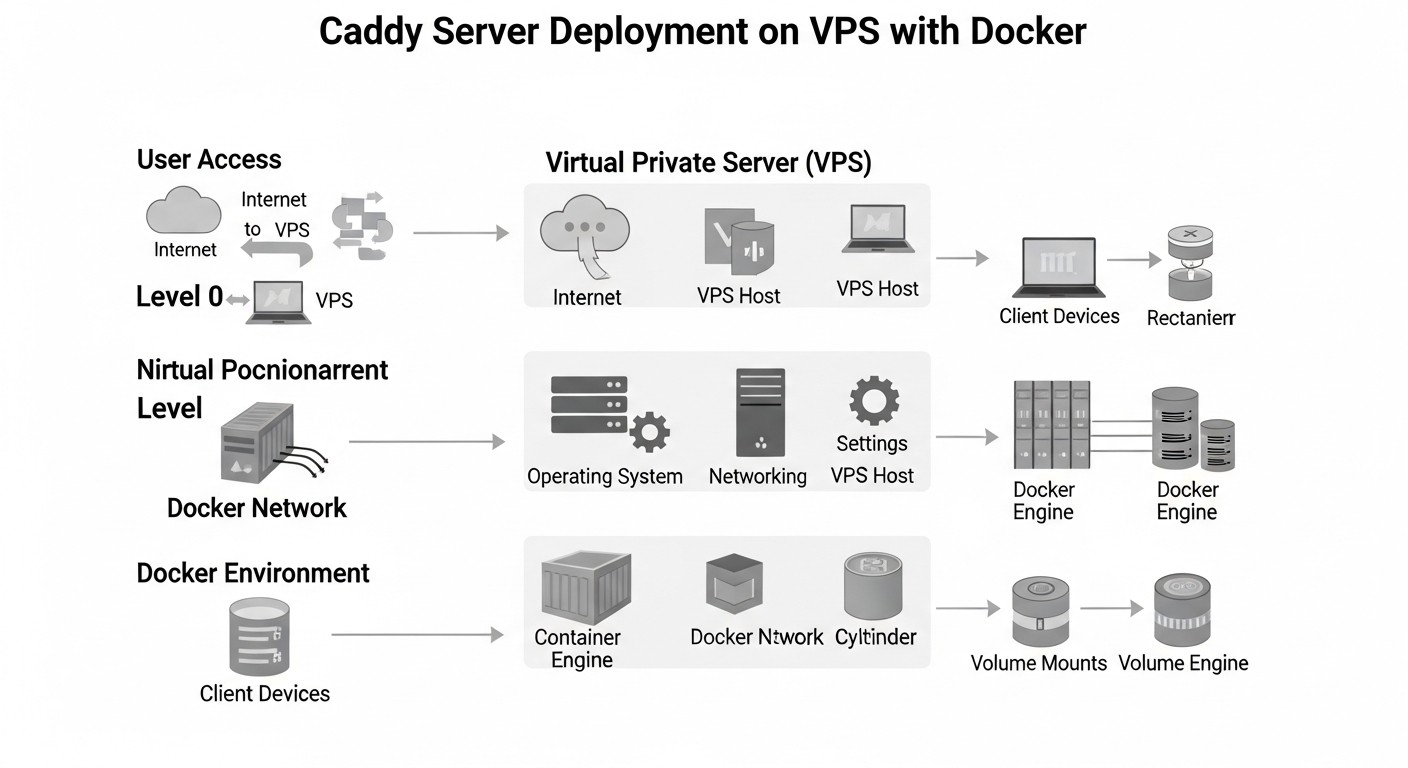

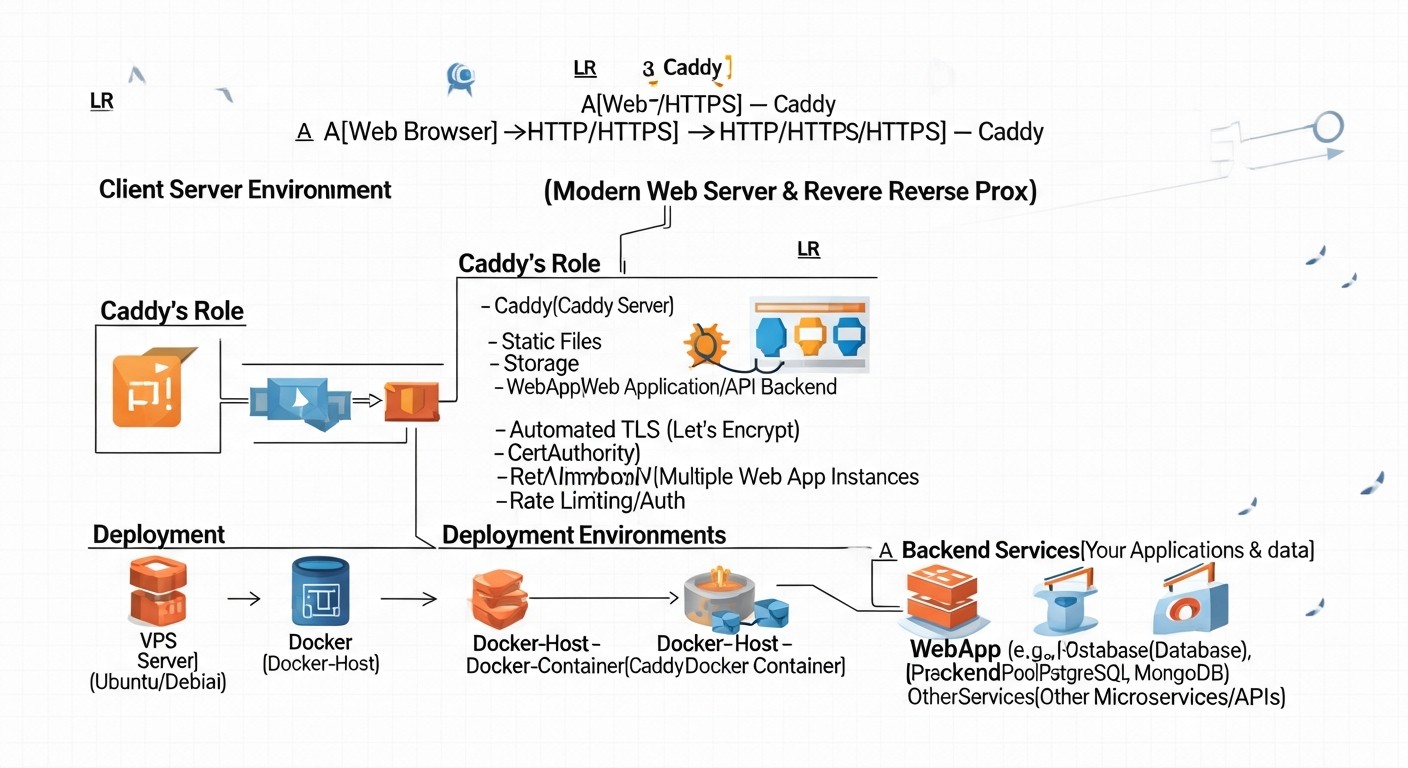

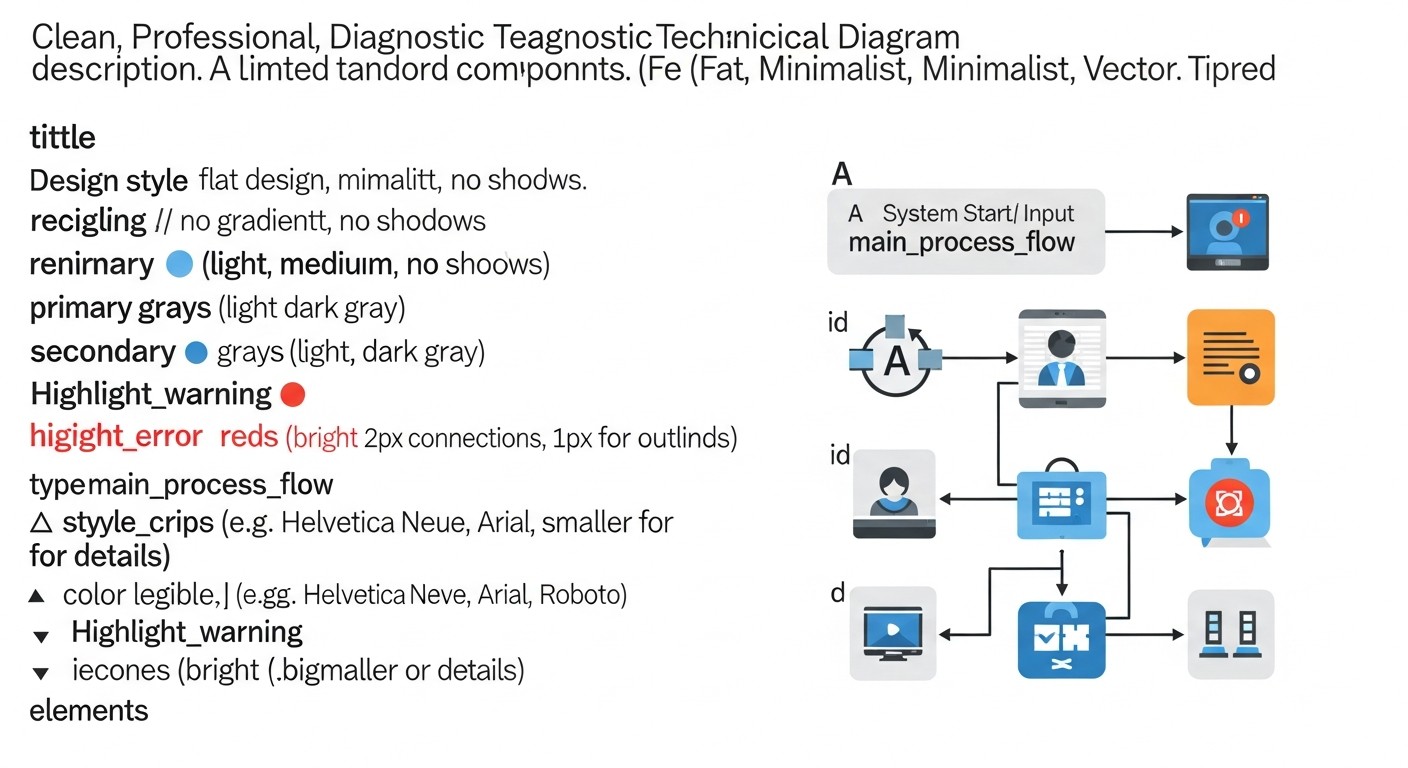

Diagrama: Introducción: Por qué Caddy es su elección en 2026

Diagrama: Introducción: Por qué Caddy es su elección en 2026

En el mundo de las tecnologías web en rápida evolución de 2026, donde la seguridad, el rendimiento y la facilidad de despliegue se han convertido en requisitos no solo deseables, sino absolutamente necesarios, la elección del servidor web y proxy inverso adecuados juega un papel crítico. Las soluciones tradicionales, como Nginx y Apache, han dominado el mercado durante décadas, pero su configuración, especialmente en la gestión de certificados SSL/TLS, a menudo requiere un esfuerzo significativo y conocimientos profundos. Es aquí donde entra en escena Caddy, un servidor web moderno, potente y sorprendentemente fácil de usar que cambia radicalmente las reglas del juego.

Caddy, escrito en Go, fue desarrollado desde el principio teniendo en cuenta las realidades modernas: automatización, contenerización, HTTP/3 y seguridad "listo para usar". Elimina el dolor de cabeza asociado con la obtención y renovación manual de certificados SSL, haciendo de HTTPS un estándar, no una opción que requiere configuración adicional. No es solo un servidor web; es una puerta de enlace inteligente que puede servir como proxy inverso, equilibrador de carga, servidor de archivos e incluso servidor para sitios estáticos, todo ello con una configuración mínima.

Este artículo está dirigido a una amplia gama de especialistas técnicos: desde ingenieros DevOps que buscan formas de optimizar sus pipelines CI/CD y simplificar la gestión de la infraestructura, hasta desarrolladores Backend que desean desplegar sus aplicaciones en Python, Node.js, Go o PHP de forma rápida y fiable. Los fundadores de proyectos SaaS y los directores técnicos de startups encontrarán aquí recomendaciones prácticas para reducir los costes operativos y mejorar la seguridad de sus plataformas. Los administradores de sistemas apreciarán la facilidad de mantenimiento y las potentes capacidades de automatización. Consideraremos a Caddy no solo como una tecnología, sino como una herramienta estratégica que ayudará a su equipo a centrarse en el desarrollo del producto, en lugar de luchar con la infraestructura.

En 2026, cuando las amenazas de seguridad se vuelven cada vez más sofisticadas y los usuarios esperan una carga instantánea de contenido, Caddy ofrece una solución elegante que responde a estos desafíos. Soporta de forma nativa HTTP/3, TLS 1.3 y otros protocolos avanzados, garantizando el máximo rendimiento y protección de datos. Su integración con Docker y Kubernetes lo convierte en una opción ideal para arquitecturas de nube y microservicios, permitiendo desplegar aplicaciones con HTTPS automático en cuestión de minutos. Nos sumergiremos en los detalles de su funcionamiento, examinaremos ejemplos prácticos, errores comunes y beneficios económicos para que pueda tomar una decisión informada sobre la implementación de Caddy en su pila.

Criterios clave para elegir un servidor web y proxy inverso

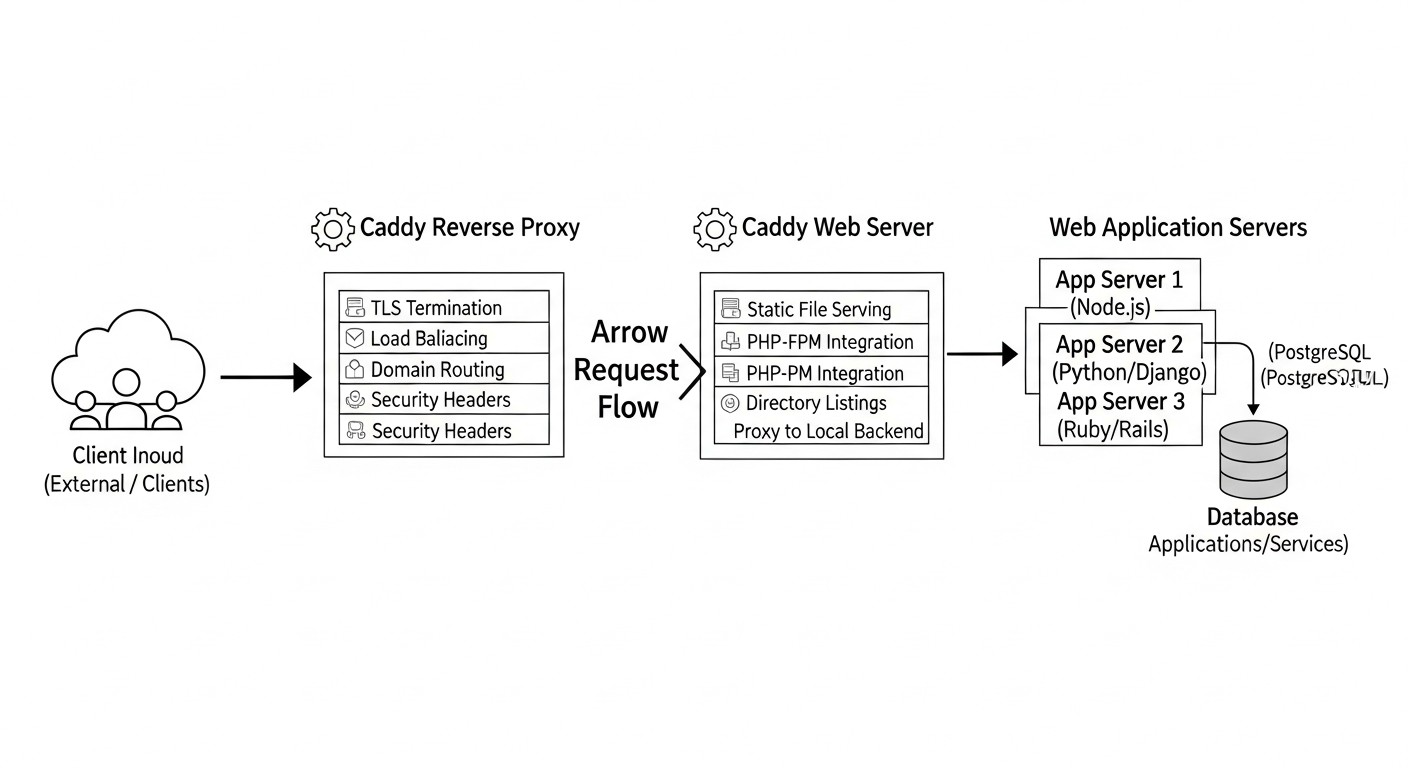

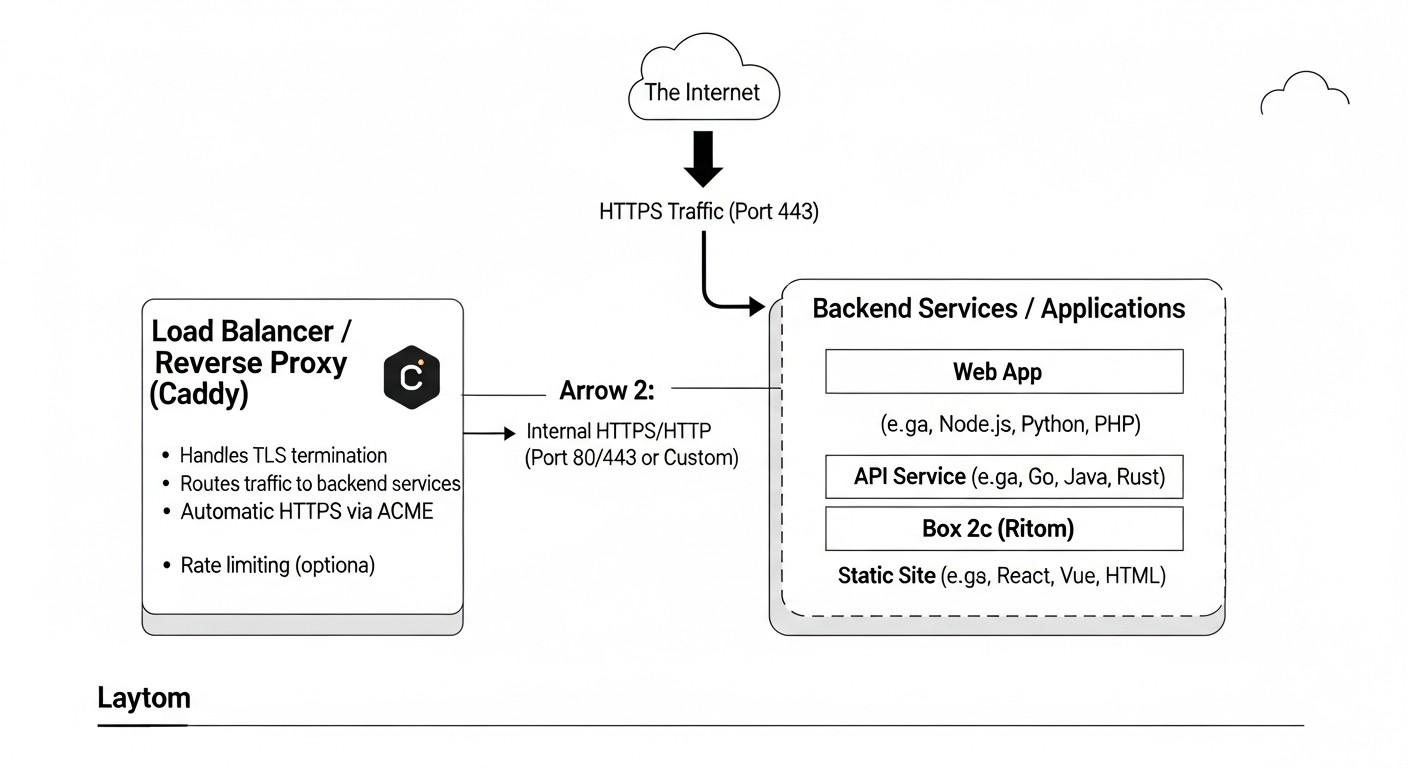

Diagrama: Criterios clave para elegir un servidor web y proxy inverso

Diagrama: Criterios clave para elegir un servidor web y proxy inverso

La elección del servidor web o proxy inverso adecuado no es solo una decisión técnica, es un paso estratégico que afecta la seguridad, el rendimiento, la escalabilidad y los costes operativos de su proyecto. En 2026, cuando los requisitos de infraestructura crecen constantemente, es importante considerar una serie de criterios clave. Examinaremos cada uno de ellos en detalle, explicando su importancia y métodos de evaluación.

Por qué es importante: En 2026, HTTPS es el estándar de facto para cualquier recurso web. Los motores de búsqueda degradan los sitios sin SSL, los navegadores advierten a los usuarios sobre conexiones inseguras, y la legislación de protección de datos (GDPR, CCPA) exige el cifrado del tráfico. La obtención, instalación y renovación manual y regular de certificados de Let's Encrypt u otros proveedores ACME es un proceso laborioso y propenso a errores. La automatización de este proceso es fundamental para reducir los costes operativos y garantizar la seguridad continua.

Cómo evaluar: Busque soluciones que integren un cliente ACME directamente en el núcleo, que manejen automáticamente todas las etapas, desde la verificación del dominio hasta la renovación del certificado. La capacidad de usar diferentes proveedores ACME (Let's Encrypt, ZeroSSL) y el soporte para certificados wildcard será una gran ventaja. Evalúe cuántas líneas de configuración o comandos se requieren para habilitar HTTPS. Cuanto menos, mejor.

Por qué es importante: Una configuración compleja y prolija aumenta la probabilidad de errores, ralentiza el despliegue y dificulta el mantenimiento. En un entorno DevOps, donde la velocidad y la repetibilidad de las operaciones son primordiales, una sintaxis de configuración declarativa e intuitiva permite a los equipos implementar cambios más rápidamente y reduce la barrera de entrada para nuevos ingenieros.

Cómo evaluar: Compare el volumen y la complejidad de los archivos de configuración para tareas típicas (por ejemplo, un sitio estático, un proxy inverso para una aplicación, balanceo de carga). Evalúe la presencia de mecanismos integrados de verificación de sintaxis y formato. La existencia de documentación clara y una comunidad activa también es un indicador de la facilidad de mantenimiento.

Por qué es importante: La velocidad de carga de un sitio web influye directamente en la experiencia del usuario, la conversión y el SEO. El soporte de protocolos modernos como HTTP/3 (QUIC), TLS 1.3 y la compresión Brotli mejora significativamente el rendimiento y la seguridad de la conexión. HTTP/3, en particular, reduce la latencia y mejora la fiabilidad de la transmisión de datos, lo cual es especialmente relevante para usuarios móviles y redes con alta latencia.

Cómo evaluar: Verifique el soporte integrado para HTTP/3 y TLS 1.3 sin necesidad de instalar módulos adicionales o configuraciones complejas. Evalúe las capacidades de almacenamiento en caché, compresión (gzip, Brotli) y multiplexación de solicitudes. Busque benchmarks de rendimiento para diferentes escenarios de carga y compare el consumo de recursos (CPU, RAM).

Por qué es importante: El servidor web es la primera línea de defensa de su aplicación. Las vulnerabilidades en él pueden llevar a la compromiso de datos, ataques DoS y otras consecuencias graves. La solución debe tener configuraciones de seguridad robustas por defecto, minimizando la necesidad de configuración manual y reduciendo el riesgo de error humano.

Cómo evaluar: Busque soporte automático para TLS 1.3, HSTS (HTTP Strict Transport Security), valores predeterminados seguros para cifrados. Evalúe los mecanismos de protección integrados contra ataques comunes (por ejemplo, limitación de velocidad, bloqueo de solicitudes maliciosas). Verifique la actividad del proyecto en la respuesta a vulnerabilidades descubiertas y la publicación de actualizaciones de seguridad.

Por qué es importante: En 2026, Docker, Kubernetes y las plataformas en la nube son el estándar para el despliegue de aplicaciones. El servidor web debe ser fácilmente integrable en estos ecosistemas, ofreciendo un tamaño de imagen mínimo, arranque rápido, capacidad de configuración dinámica a través de API y un buen soporte en orquestadores.

Cómo evaluar: Verifique la disponibilidad de imágenes Docker oficiales, su tamaño y frecuencia de actualizaciones. Evalúe la facilidad de integrar la configuración en Docker Compose o Kubernetes Ingress/Service. La presencia de una API para la gestión dinámica de la configuración sin reiniciar el proceso es una ventaja clave para los entornos de nube.

Por qué es importante: Cada proyecto es único y los requisitos pueden cambiar. El servidor web debe ser lo suficientemente flexible para adaptarse a diversos escenarios de uso, desde un simple sitio estático hasta una compleja puerta de enlace API con balanceo de carga y autorización. La capacidad de extender la funcionalidad a través de plugins o módulos permite evitar la dependencia de una solución específica y adaptarla a necesidades particulares.

Cómo evaluar: Examine los plugins o módulos disponibles para tareas como autenticación, almacenamiento en caché, registro, integración con servicios externos. Evalúe la facilidad para crear sus propias extensiones, si es necesario. Verifique si la solución soporta diferentes backends de aplicaciones (FastCGI, SCGI, reverse proxy) y protocolos.

Por qué es importante: Una comunidad activa y una documentación de calidad son su seguro contra los "bloqueos" en el proceso de desarrollo y operación. La capacidad de encontrar rápidamente respuestas a preguntas, ejemplos de configuración y obtener ayuda de otros usuarios o desarrolladores del proyecto reduce significativamente el tiempo de resolución de problemas.

Cómo evaluar: Observe la actividad en GitHub, foros, Stack Overflow. Evalúe la calidad de la documentación oficial: su exhaustividad, actualidad, presencia de ejemplos y guías. Verifique la frecuencia de lanzamiento de nuevas versiones y la rapidez con la que se corrigen los errores.

Por qué es importante: El TCO incluye no solo los costes directos de licencias (si las hay), sino también los indirectos: tiempo de los ingenieros en configuración y mantenimiento, riesgos de inactividad debido a errores, costes de formación del personal. Una solución que simplifica la operación y automatiza las tareas rutinarias resulta, en última instancia, más rentable, incluso si su coste directo es mayor.

Cómo evaluar: Compare el tiempo necesario para el despliegue y la configuración de un proyecto típico con cada una de las soluciones. Estime cuántas horas al mes se dedicarán al mantenimiento (renovación de certificados, parches de seguridad, monitorización). Tenga en cuenta que las soluciones de código abierto, como Caddy, no tienen pagos de licencia directos, pero requieren inversión en formación y soporte.

Tabla comparativa: Caddy vs. la competencia

Diagrama: Tabla comparativa: Caddy vs. la competencia

Diagrama: Tabla comparativa: Caddy vs. la competencia

Para tomar una decisión informada, es crucial entender cómo se posiciona Caddy en relación con otros servidores web populares y proxies inversos. En esta tabla, compararemos Caddy con sus principales competidores – Nginx, Apache, Traefik y Envoy – según criterios clave relevantes para el año 2026. Los datos reflejan las capacidades y tendencias actuales.

| Criterio |

Caddy |

Nginx (Open Source) |

Apache HTTP Server |

Traefik |

Envoy Proxy |

| HTTPS Automático (ACME) |

Integrado, completamente automático (Let's Encrypt, ZeroSSL). |

Mediante scripts externos (Certbot) o plugins. |

Mediante scripts externos (Certbot) o módulos (mod_md). |

Integrado, automático, dinámico. |

No lo tiene, solo proxy de tráfico TLS. |

| Soporte HTTP/3 (QUIC) |

Integrado, activo por defecto. |

Disponible en Nginx 1.25+, requiere compilación con QUIC. |

Soporte experimental a través de mod_http3. |

Integrado, activo desde la versión 2.x. |

Soporte QUIC en desarrollo activo. |

| Complejidad de configuración |

Muy baja (Caddyfile), declarativa, intuitiva. |

Media/Alta, imperativa, verbosa. |

Alta, similar a XML, verbosa, .htaccess. |

Baja/Media (YAML/TOML), declarativa, dinámica. |

Muy alta (JSON/YAML), compleja, potente. |

| Integración con Docker/K8s |

Excelente, imágenes ligeras, API para dinámica. |

Buena, pero la configuración es estática o requiere reinicio. |

Media, imágenes más grandes, menos dinámico. |

Excelente, diseñado para K8s, configuración dinámica. |

Excelente, pero requiere un controlador (Istio/Ambassador). |

| Rendimiento (2026) |

Alto, uso eficiente de los recursos de Go. |

Muy alto, código C optimizado. |

Medio/Alto, depende de los módulos y la configuración. |

Alto, orientado a Go. |

Muy alto, orientado a C++. |

| Configuración dinámica (API) |

API REST integrada para cambios en tiempo de ejecución sin reiniciar. |

Solo a través de herramientas externas o reinicio. |

Solo a través de reinicio. |

API integrada, Watchers para K8s/Docker. |

API xDS integrada, potente dinámica. |

| Extensibilidad (plugins/módulos) |

Buena, arquitectura modular de Go. |

Excelente, rico ecosistema de módulos C. |

Excelente, gran cantidad de módulos. |

Buena, pero menos flexible que Nginx/Apache. |

Muy buena, filtros, WebAssembly. |

| Lenguaje de desarrollo principal |

Go |

C |

C |

Go |

C++ |

| Precio (licencias/soporte) |

Gratis (Open Source), soporte comercial de los autores. |

Gratis (Open Source), Nginx Plus (comercial). |

Gratis (Open Source), soporte comercial de los proveedores. |

Gratis (Open Source), Traefik Enterprise (comercial). |

Gratis (Open Source), soporte comercial de los proveedores. |

Conclusiones clave de la comparación:

Caddy destaca por su inigualable simplicidad y automatización, especialmente en lo que respecta a HTTPS. Es ideal para quienes desean desplegar rápidamente aplicaciones web modernas con un esfuerzo mínimo y obtener HTTP/3 "de fábrica". Su configuración dinámica y ligereza lo convierten en una excelente opción para entornos contenerizados y microservicios, sobre todo cuando Nginx Plus o Traefik Enterprise no se ajustan al presupuesto.

Nginx sigue siendo el rey del rendimiento y la flexibilidad para configuraciones estáticas y sistemas de alta carga, donde cada milisegundo cuenta y los ingenieros están familiarizados con su sintaxis. Sin embargo, su automatización HTTPS requiere herramientas externas, y la configuración dinámica sin reinicio solo está disponible en la versión comercial.

Apache HTTP Server es un veterano que ofrece una enorme flexibilidad y una gran cantidad de módulos, pero su configuración a menudo es compleja y verbosa, y su rendimiento puede ser inferior al de Nginx y Caddy en ciertos escenarios. Sigue siendo popular para pilas LAMP tradicionales y alojamiento.

Traefik es un competidor directo de Caddy en el mundo de los proxies dinámicos para Docker y Kubernetes. También ofrece HTTPS automático y configuración dinámica. La principal diferencia es que Traefik está más orientado al descubrimiento de servicios (service discovery) desde el principio, mientras que Caddy es más versátil como servidor web y tiene un Caddyfile más simple para tareas básicas.

Envoy Proxy es un proxy de alto rendimiento y programable, diseñado para aplicaciones nativas de la nube y service mesh. Es increíblemente potente y flexible, pero su configuración es extremadamente compleja y generalmente requiere el uso de un controlador (por ejemplo, Istio) para su gestión. Es una solución para sistemas distribuidos muy grandes y complejos, no para un VPS común o un SaaS pequeño/mediano.

En general, para la mayoría de los ingenieros DevOps, desarrolladores Backend y fundadores de proyectos SaaS que valoran la simplicidad, la seguridad y la velocidad de despliegue, Caddy ofrece la solución más equilibrada y moderna. Permite centrarse en el desarrollo del producto, en lugar de luchar con la infraestructura.

Análisis detallado de las características clave de Caddy

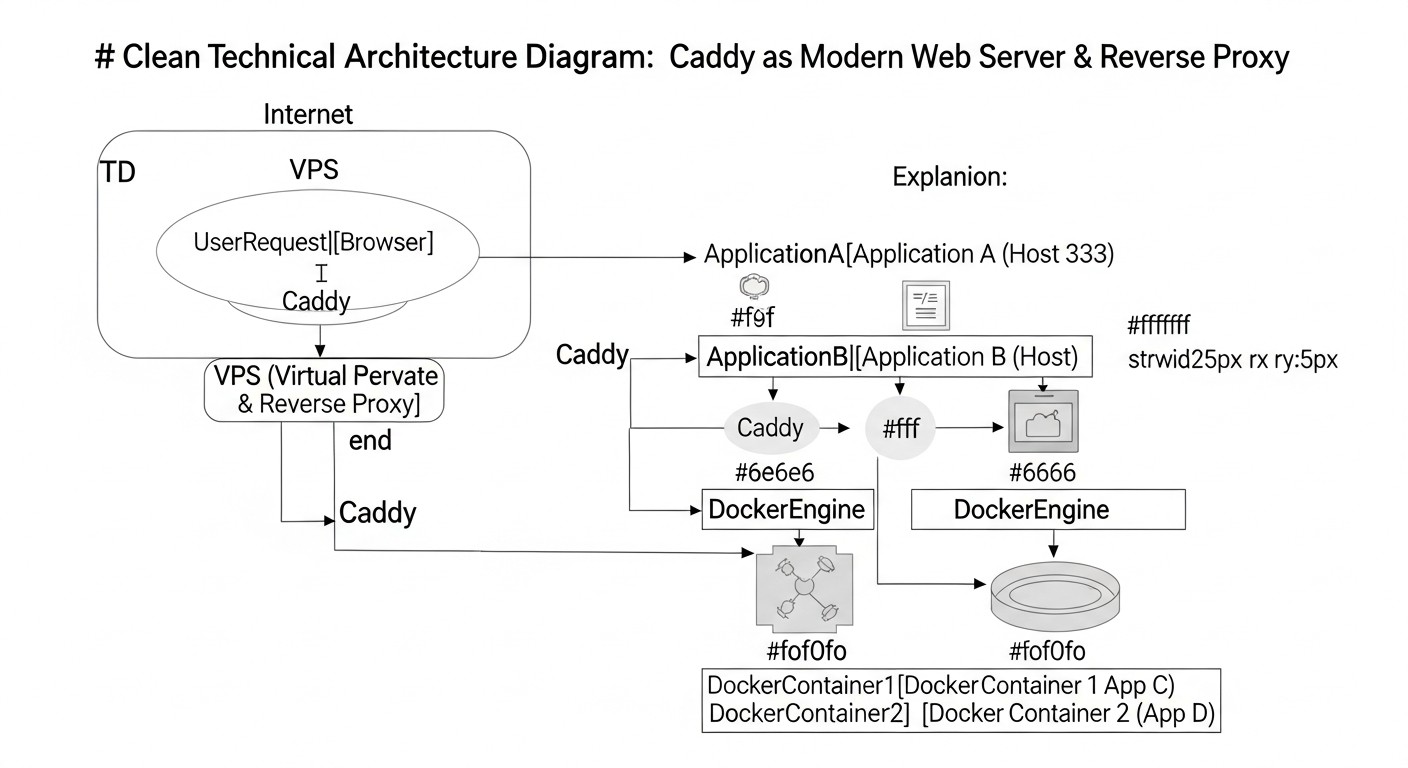

Diagrama: Análisis detallado de las características clave de Caddy

Diagrama: Análisis detallado de las características clave de Caddy

Caddy no es simplemente otro servidor web; es una plataforma integral diseñada para simplificar la infraestructura web. Su arquitectura y conjunto de funciones le permiten ser simultáneamente un servidor de archivos estáticos, un proxy inverso, un balanceador de carga y una puerta de enlace API. Profundicemos en sus características clave que lo hacen tan atractivo en 2026.

Una de las características más revolucionarias de Caddy es su sistema de gestión HTTPS integrado y totalmente automatizado. Caddy fue el primer servidor web en establecer el HTTPS automático como su estándar. Esto significa que cuando Caddy se inicia por primera vez para un nuevo dominio, automáticamente:

- Identifica el dominio para el que se requiere un certificado.

- Utiliza el protocolo ACME (Automated Certificate Management Environment) para comunicarse con la autoridad de certificación (por defecto Let's Encrypt).

- Realiza la verificación de la propiedad del dominio (normalmente HTTP-01 o DNS-01).

- Obtiene e instala el certificado TLS.

- Configura el servidor para usar este certificado.

- Renueva automáticamente el certificado antes de su vencimiento, eliminando la necesidad de tareas Cron o intervención manual.

Ventajas:

- Simplicidad inigualable: Para habilitar HTTPS, basta con especificar el nombre de dominio en la configuración. Sin comandos manuales de Certbot, sin tareas Cron.

- Seguridad mejorada: Certificados siempre actualizados y uso de protocolos TLS modernos (TLS 1.3 por defecto).

- Ahorro de tiempo: Los ingenieros se liberan de la tarea rutinaria y propensa a errores de la gestión de certificados.

- Soporte para certificados Wildcard: Con la ayuda de los proveedores de DNS, Caddy puede obtener y gestionar certificados wildcard (.example.com).

Desventajas:

- Requiere acceso a los puertos 80 y 443 para la verificación HTTP-01. Para DNS-01, acceso a la API del proveedor de DNS.

- En caso de configuración incorrecta o problemas con el DNS, la automatización podría no funcionar temporalmente.

Para quién es adecuado: ¡Para todos! Desde desarrolladores individuales que implementan proyectos personales hasta grandes empresas SaaS que necesitan un sistema de gestión SSL fiable y automatizado para miles de dominios. Esto es especialmente valioso para arquitecturas de microservicios, donde cada servicio puede tener su propio dominio o subdominio.

Caddyfile es un lenguaje de configuración de alto nivel, legible por humanos, que es una de las señas de identidad de Caddy. A diferencia de las configuraciones imperativas, a menudo prolijas, de Nginx o Apache, Caddyfile utiliza un enfoque declarativo, permitiendo describir el estado deseado del servidor con un mínimo de código. Es tan simple que incluso un principiante puede configurar un servidor web funcional con HTTPS en cuestión de minutos.

Ejemplo de Caddyfile para un sitio estático:

example.com {

root /var/www/html

file_server

}

Esta configuración simple hace dos cosas: sirve archivos desde /var/www/html para el dominio example.com y configura automáticamente HTTPS para él.

Ventajas:

- Simplicidad y legibilidad: Fácil de entender lo que hace cada bloque de configuración.

- Despliegue rápido: Mínimo número de líneas para tareas complejas.

- Menos errores: La sintaxis declarativa reduce la probabilidad de errores tipográficos y lógicos.

- Modularidad: Soporte para importar otros Caddyfile, lo cual es conveniente para grandes proyectos.

Desventajas:

- Para configuraciones muy complejas y de bajo nivel, puede ser necesario utilizar la configuración JSON, que es más potente pero menos legible.

- Algunos ingenieros acostumbrados a Nginx pueden necesitar tiempo para cambiar su forma de pensar.

Para quién es adecuado: Para todos los que valoran la velocidad y la simplicidad. Especialmente útil para startups, donde cada hora de un ingeniero cuenta, y para equipos DevOps que desean reducir el tiempo de implementación y soporte de la infraestructura.

Caddy se desempeña excelentemente como proxy inverso, dirigiendo las solicitudes entrantes a uno o varios servicios de backend. Esto lo convierte en una opción ideal para arquitecturas de microservicios, puertas de enlace API y aplicaciones web. Soporta diversas estrategias de balanceo de carga y es capaz de trabajar con backends que cambian dinámicamente.

Ejemplo de Caddyfile para proxy inverso con balanceo de carga:

api.example.com {

reverse_proxy /api/ backend_service_1:8080 backend_service_2:8080 {

lb_policy round_robin

health_uri /health

health_interval 5s

}

}

Ventajas:

- Configuración sencilla: Pocas líneas para un proxy inverso completo con balanceo.

- Soporte para HTTP/2 y HTTP/3: Caddy puede proxyar solicitudes utilizando protocolos modernos tanto en el lado del cliente como en el del servidor.

- Diversas estrategias de balanceo: Round Robin, Least Connections, Random, IP Hash.

- Comprobaciones de salud (Health Checks): Eliminación automática de backends defectuosos del pool.

- WebSocket y HTTP/2 Push: Soporte completo para protocolos modernos.

Desventajas:

- Para escenarios muy complejos de enrutamiento y transformación de solicitudes, puede ser necesaria una configuración JSON más detallada o la escritura de plugins propios.

Para quién es adecuado: Desarrolladores de backend que necesitan una forma sencilla de implementar sus API y microservicios. Ingenieros de DevOps que gestionan clusters de Docker/Kubernetes, donde Caddy puede servir como controlador Ingress o proxy Sidecar.

Caddy, escrito en Go, posee todas las ventajas del lenguaje para entornos contenerizados: tamaño mínimo del binario, alto rendimiento, bajo consumo de recursos y ausencia de dependencias externas. Esto lo hace ideal para su uso en contenedores Docker y clusters de Kubernetes.

Ventajas:

- Imágenes Docker ligeras: Las imágenes oficiales de Caddy son muy compactas, lo que acelera la descarga y el despliegue.

- Inicio rápido: Caddy se inicia casi instantáneamente, lo cual es crítico para la escalabilidad en entornos de nube.

- Configuración dinámica: A través de la API de Caddy se puede modificar la configuración "sobre la marcha" sin reiniciar el contenedor, lo cual es ideal para Service Discovery en Kubernetes.

- Comodidad en Docker Compose: Fácil integración de Caddyfile en Docker Compose.

Desventajas:

- Para un descubrimiento de servicios completamente dinámico en Kubernetes, puede ser necesaria lógica adicional o plugins, aunque la API de Caddy permite implementarlo de forma bastante sencilla.

Para quién es adecuado: Ingenieros de DevOps y administradores de sistemas que utilizan activamente Docker y Kubernetes. Caddy puede servir como controlador Ingress, proxy Sidecar para servicios individuales o API Gateway para todo el cluster.

Caddy es uno de los pioneros en el soporte de los protocolos web más modernos. Fue uno de los primeros servidores web en ofrecer soporte completo para HTTP/3 (basado en QUIC) y TLS 1.3 "listo para usar" y por defecto. Esto mejora significativamente el rendimiento y la seguridad de las aplicaciones web.

HTTP/3 (QUIC): Este protocolo, que funciona sobre UDP, resuelve muchos problemas de HTTP/2 y TCP, como el "head-of-line blocking" y el inicio lento de la conexión. Proporciona una carga de páginas más rápida, especialmente en condiciones de red inestable o alta latencia, lo cual es crítico para los usuarios móviles.

TLS 1.3: La versión más reciente del protocolo de seguridad, que ofrece un rendimiento mejorado (menor número de "handshakes") y criptografía reforzada. Caddy utiliza TLS 1.3 por defecto, garantizando el máximo nivel de protección.

Ventajas:

- Máximo rendimiento: Reducción de latencias y aceleración de la carga de contenido.

- Seguridad mejorada: Uso de los estándares de cifrado más recientes.

- Ventaja competitiva: Sus usuarios obtienen una mejor experiencia, y los motores de búsqueda valoran las tecnologías modernas.

- Facilidad de activación: En Caddy, estas funciones están activas por defecto y no requieren configuración adicional.

Desventajas:

- Algunos clientes o dispositivos de red obsoletos pueden no soportar HTTP/3, pero Caddy automáticamente retrocede a HTTP/2 o HTTP/1.1.

Para quién es adecuado: Cualquier proyecto que busque el máximo rendimiento y seguridad. Especialmente importante para proyectos SaaS, plataformas multimedia, aplicaciones móviles y todos aquellos que trabajan con una audiencia global.

En conjunto, estas características hacen de Caddy una herramienta extremadamente potente, flexible y fácil de usar, capaz de satisfacer los requisitos más estrictos de la infraestructura web moderna.

Consejos prácticos y recomendaciones para trabajar con Caddy

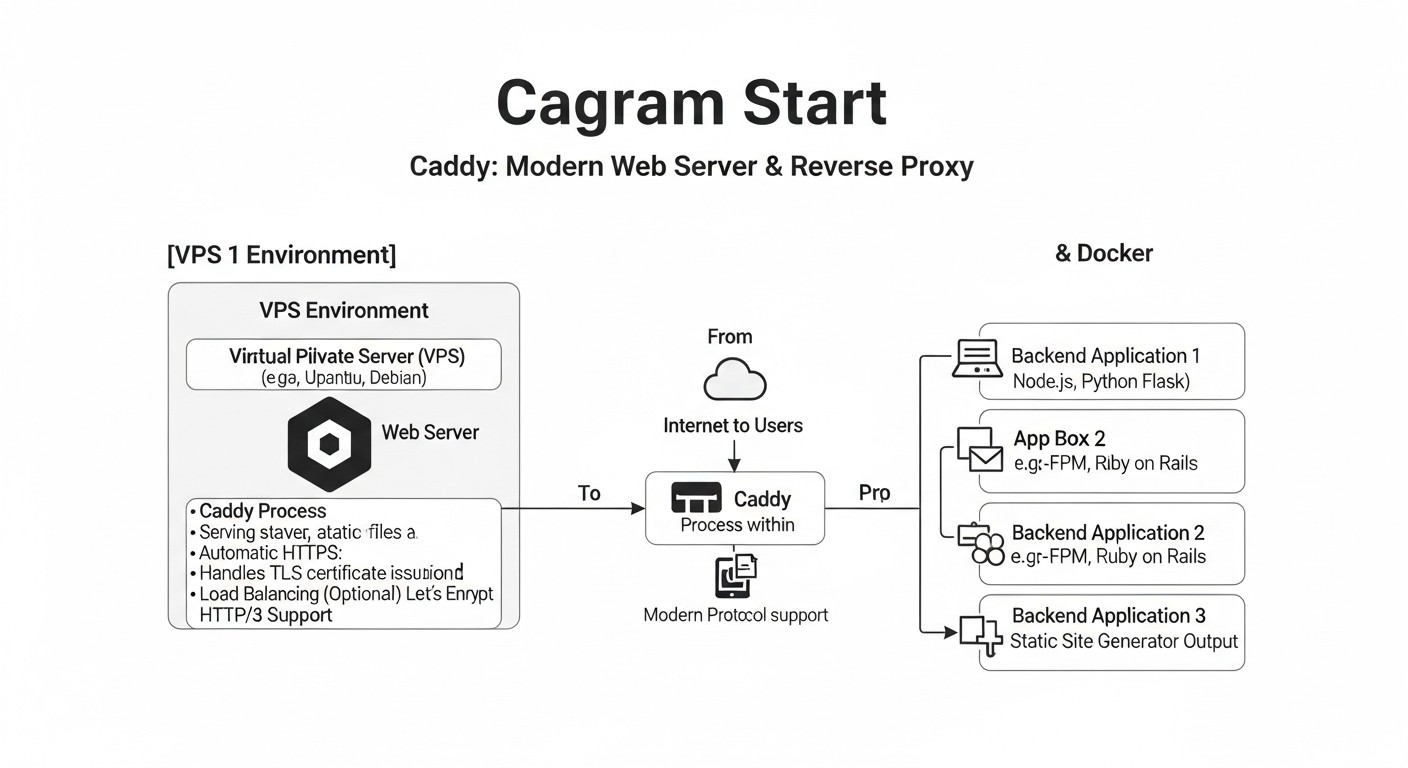

Esquema: Consejos prácticos y recomendaciones para trabajar con Caddy

Esquema: Consejos prácticos y recomendaciones para trabajar con Caddy

La implementación de una nueva herramienta en la infraestructura siempre requiere conocimientos prácticos. Aquí hemos recopilado instrucciones paso a paso, configuraciones típicas y consejos basados en la experiencia real, que le ayudarán a empezar a trabajar con Caddy de forma rápida y eficaz en un VPS o en Docker.

En un VPS (Linux):

La forma más fiable de instalar Caddy en Linux es utilizando el repositorio oficial. Esto garantiza actualizaciones oportunas y una configuración correcta de los servicios del sistema.

# 1. Instalar los paquetes necesarios

sudo apt install -y debian-keyring debian-archive-keyring apt-transport-https

# 2. Añadir la clave GPG de Caddy

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/gpg.key' | sudo gpg --dearmor -o /usr/share/keyrings/caddy-stable-archive-keyring.gpg

# 3. Añadir el repositorio de Caddy

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/debian.deb.txt' | sudo tee /etc/apt/sources.list.d/caddy-stable.list

# 4. Actualizar la lista de paquetes e instalar Caddy

sudo apt update

sudo apt install caddy

Después de la instalación, Caddy se ejecutará como un servicio del sistema (systemd), y su archivo de configuración se encontrará en la ruta /etc/caddy/Caddyfile, mientras que el directorio raíz predeterminado para los archivos estáticos será /usr/share/caddy.

En Docker:

El uso de Caddy en Docker es el escenario más común y recomendado, especialmente para microservicios. Las imágenes oficiales de Caddy están disponibles en Docker Hub.

# Ejecutar Caddy para servir archivos estáticos desde el directorio actual

docker run -p 80:80 -p 443:443 \

-v $PWD/Caddyfile:/etc/caddy/Caddyfile \

-v $PWD/html:/srv \

-v caddy_data:/data \

caddy/caddy:latest

Aquí:

-p 80:80 -p 443:443: Mapeamos los puertos HTTP y HTTPS.-v $PWD/Caddyfile:/etc/caddy/Caddyfile: Montamos su Caddyfile.-v $PWD/html:/srv: Montamos el directorio con archivos estáticos.-v caddy_data:/data: Montamos un volumen con nombre para almacenar certificados y otros datos de Caddy. Esto es críticamente importante para preservar los certificados al reiniciar el contenedor.

Este es el escenario más simple y de uso frecuente. Supongamos que tiene un dominio mysite.com y desea alojar archivos HTML estáticos desde el directorio /var/www/mysite.

# Caddyfile: /etc/caddy/Caddyfile

mysite.com {

# Especificamos el directorio raíz para los archivos

root * /var/www/mysite

# Habilitamos el servidor de archivos estáticos

file_server

# Habilitamos la compresión Gzip o Brotli

encode gzip brotli

# Establecemos encabezados de seguridad

header {

Strict-Transport-Security "max-age=31536000; includeSubDomains; preload"

X-Content-Type-Options "nosniff"

X-Frame-Options "DENY"

Referrer-Policy "strict-origin-when-cross-origin"

}

# Registro de acceso

log {

output file /var/log/caddy/access.log {

roll_size 10mb

roll_keep 5

}

format json

}

}

Después de guardar el archivo, reinicie Caddy: sudo systemctl reload caddy (para VPS) o reinicie el contenedor Docker.

Supongamos que su aplicación Node.js o Python está escuchando en el puerto 3000 en el mismo servidor.

# Caddyfile: /etc/caddy/Caddyfile

app.mysite.com {

# Hacemos proxy de todas las solicitudes al puerto local 3000

reverse_proxy localhost:3000

# Habilitamos el registro

log {

output file /var/log/caddy/app_access.log

}

}

Para contenedores Docker, donde Caddy y su aplicación están en la misma red de Docker Compose:

# Caddyfile: /etc/caddy/Caddyfile

app.mysite.com {

# 'backend_service' - este es el nombre de su servicio en Docker Compose

reverse_proxy backend_service:3000

}

Caddyfile es muy flexible para trabajar con múltiples dominios. Simplemente añada un nuevo bloque para cada dominio:

# Sitio principal

mysite.com {

root * /var/www/mysite

file_server

encode gzip brotli

}

# Blog en un subdominio

blog.mysite.com {

root * /var/www/blog

file_server

encode gzip brotli

# Encabezados adicionales, si son necesarios

}

# Servicio API

api.mysite.com {

reverse_proxy localhost:8080

# Configuración de CORS para la API

header {

Access-Control-Allow-Origin "*"

Access-Control-Allow-Methods "GET, POST, OPTIONS"

Access-Control-Allow-Headers "Content-Type, Authorization"

}

}

Este es un patrón potente para el desarrollo local y el despliegue en producción. Cree un docker-compose.yml:

version: '3.8'

services:

caddy:

image: caddy/caddy:latest

restart: unless-stopped

ports:

- "80:80"

- "443:443"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile:ro

- ./public:/srv:ro # Directorio para estáticos

- caddy_data:/data # Para certificados

networks:

- app_network

backend:

image: my-backend-app:latest # Su imagen de backend

restart: unless-stopped

environment:

- PORT=8000

networks:

- app_network

volumes:

caddy_data:

networks:

app_network:

external: true # O internal, si la red es solo para compose

Su Caddyfile para este escenario:

# Caddyfile

my-app.com {

# Servir estáticos desde /srv

root * /srv

file_server

# Proxy de solicitudes API al servicio de backend

handle /api/* {

reverse_proxy backend:8000

}

}

Ejecute: docker-compose up -d. Caddy obtendrá automáticamente los certificados para my-app.com y hará proxy de las solicitudes a backend.

Los buenos logs son críticamente importantes para la depuración y el monitoreo. Caddy soporta varios formatos y ubicaciones de salida de logs.

# Configuración global de logs (se aplica a todos los sitios, a menos que se sobrescriba)

{

log {

output file /var/log/caddy/caddy.log {

roll_size 100mb

roll_keep 10

roll_zip true

}

format json # O console, common_log

level INFO # DEBUG, INFO, WARN, ERROR, FATAL

}

}

# Logs para un sitio específico

mysite.com {

log {

output file /var/log/caddy/mysite_access.log {

roll_size 50mb

}

format json {

# Campos adicionales en el log JSON

fields {

request>headers>User-Agent delete

resp_headers>Set-Cookie delete

}

}

}

# ... el resto de la configuración del sitio

}

Se recomienda utilizar el formato JSON para los logs de acceso, ya que es fácilmente parseable por sistemas de logging centralizado (ELK Stack, Grafana Loki).

Caddy simplifica la configuración de redirecciones, por ejemplo, de www a sin www o de HTTP a HTTPS (aunque Caddy lo hace automáticamente por defecto).

# Redirección de www a sin www

www.example.com {

redir https://example.com{uri} permanent

}

# Sitio principal

example.com {

root * /var/www/example

file_server

}

# Redirección de URL antigua a nueva

old-page.com {

redir https://new-site.com/new-path{uri} permanent

}

Caddy redirige el tráfico HTTP a HTTPS por defecto, por lo que un redir explícito para esto generalmente no es necesario si simplemente especifica el nombre de dominio.

Después de la instalación a través del gestor de paquetes, Caddy se gestiona normalmente a través de systemd:

sudo systemctl start caddy: Iniciar Caddy.sudo systemctl stop caddy: Detener Caddy.sudo systemctl restart caddy: Reiniciar Caddy.sudo systemctl reload caddy: Aplicar cambios de configuración sin detener completamente el servicio (recomendado).sudo systemctl status caddy: Comprobar el estado de Caddy.sudo journalctl -u caddy --since "1 hour ago": Ver los logs de Caddy.

Estos consejos prácticos le ayudarán a dominar Caddy rápidamente y a utilizarlo eficazmente en sus proyectos, ya sea en un VPS o en entornos contenerizados.

Errores comunes al usar Caddy y cómo evitarlos

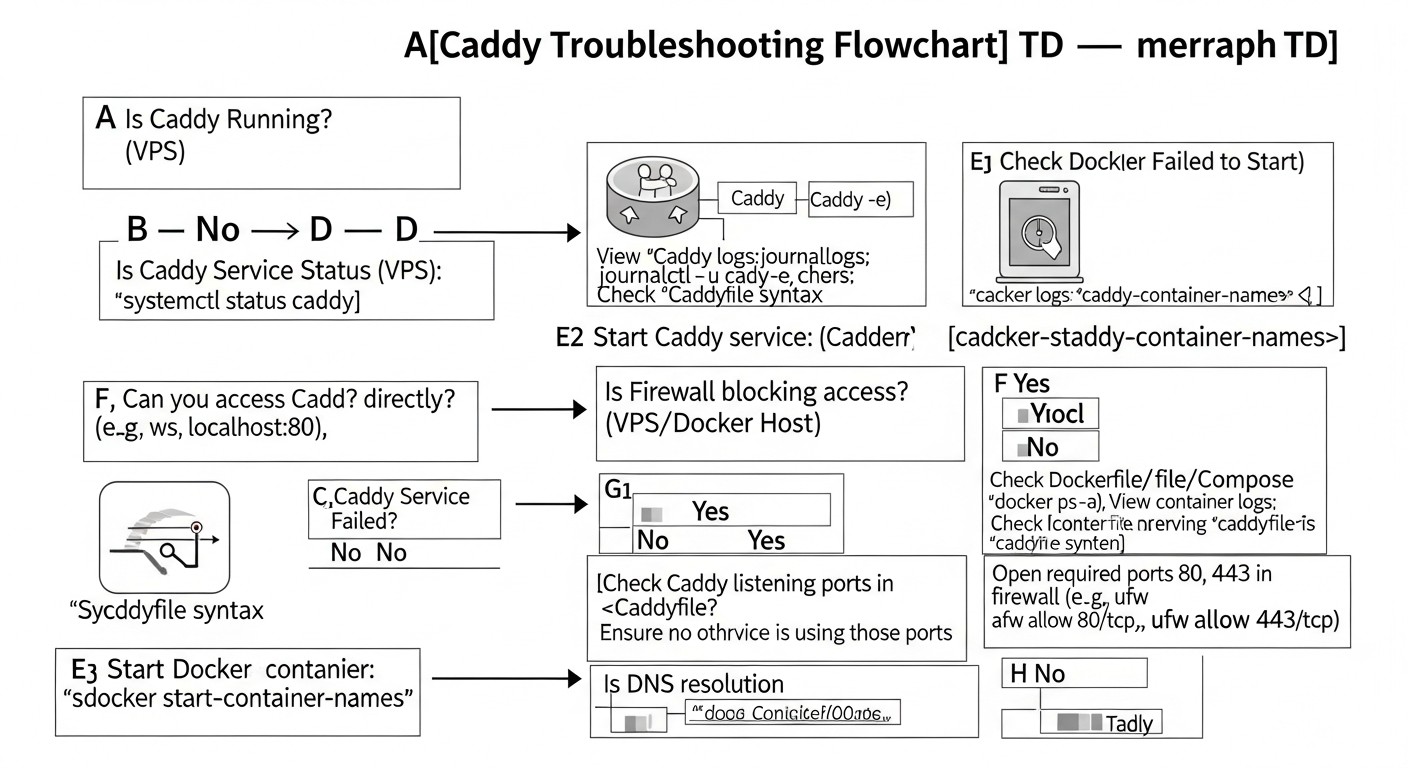

Diagrama: Errores comunes al usar Caddy y cómo evitarlos

Diagrama: Errores comunes al usar Caddy y cómo evitarlos

A pesar de la simplicidad de Caddy, como cualquier herramienta potente, tiene sus matices. La experiencia demuestra que algunos errores se repiten más que otros. Conocer estos escollos le ayudará a evitar horas de depuración y a garantizar el funcionamiento estable de su infraestructura.

Error: Caddy no puede leer el Caddyfile, los certificados o los archivos estáticos servidos porque el usuario bajo el cual se ejecuta (normalmente caddy o www-data) no tiene los permisos de acceso necesarios.

Consecuencias: Errores 500/403 al acceder al sitio, imposibilidad de iniciar Caddy, ausencia de HTTPS automático.

Cómo evitarlo:

Error: Caddy no puede obtener un certificado SSL porque la verificación del dominio a través del protocolo ACME falla. Con mayor frecuencia, esto se debe a registros DNS incorrectos o al bloqueo de puertos.

Consecuencias: El sitio solo es accesible por HTTP (si no se configura una redirección forzada), los navegadores emiten advertencias sobre una conexión insegura.

Cómo evitarlo:

- Asegúrese de que los registros DNS A/AAAA apunten correctamente a la dirección IP de su servidor. Use

dig o nslookup para verificar:

dig +short example.com A

- Verifique que los puertos 80 y 443 estén abiertos en su firewall (por ejemplo,

ufw allow 80/tcp, ufw allow 443/tcp). Caddy usa el puerto 80 para la verificación de propiedad del dominio HTTP-01.

- Para certificados wildcard (

.example.com), asegúrese de haber configurado Caddy para usar un proveedor de DNS (por ejemplo, Cloudflare, Route 53) y de haberle proporcionado las claves API necesarias. Esto requiere un plugin de Caddy y configuración a través de JSON o Caddyfile con la sintaxis correspondiente.

- Revise los logs de Caddy (

sudo journalctl -u caddy) en busca de errores ACME.

Error: Caddy no puede iniciarse porque los puertos 80 o 443 ya están ocupados por otro proceso (por ejemplo, otro servidor web Nginx/Apache, un contenedor Docker en ejecución).

Consecuencias: Caddy no se inicia, emite el error "address already in use".

Cómo evitarlo:

- Antes de iniciar Caddy, asegúrese de que otros servicios que utilizan los puertos 80 y 443 estén detenidos o reconfigurados para usar otros puertos.

- Use

sudo lsof -i :80 y sudo lsof -i :443 para averiguar qué proceso está ocupando los puertos.

- Si usa Caddy en Docker, asegúrese de que los puertos 80/443 en el host no estén ocupados, o proxylos a través de otro puerto si Caddy no es el único servicio público.

Error: Intentar aplicar demasiadas directivas o usarlas en un orden incorrecto, lo que lleva a un comportamiento inesperado o errores.

Consecuencias: Enrutamiento incorrecto, funciones que no funcionan, errores 500, mayor tiempo de depuración.

Cómo evitarlo:

Error: Ejecutar Caddy en Docker sin vincular un volumen para el directorio /data dentro del contenedor, donde se almacenan los certificados y otros datos importantes.

Consecuencias: Con cada reinicio del contenedor, Caddy pierde los certificados obtenidos anteriormente e intenta obtenerlos de nuevo. Esto puede llevar a exceder los límites de Let's Encrypt y a un bloqueo temporal en la obtención de certificados para su dominio.

Cómo evitarlo:

Error: No revisar los logs de Caddy cuando surgen problemas.

Consecuencias: Depuración prolongada e ineficaz, advertencias pasadas por alto sobre la próxima caducidad de certificados o problemas con los backends.

Cómo evitarlo:

Evitando estos errores comunes, podrá aumentar significativamente la fiabilidad y eficiencia de su infraestructura con Caddy.

Lista de verificación para la aplicación práctica de Caddy

Para garantizar una implementación fluida y segura de Caddy, siga este algoritmo paso a paso. Cubre todos los aspectos principales, desde la preparación hasta la monitorización.

- Preparación de la infraestructura:

- [ ] VPS seleccionado o entorno Docker/Kubernetes configurado.

- [ ] Nombre de dominio obtenido (por ejemplo,

example.com).

- [ ] Registros DNS (A/AAAA) para el dominio o subdominios apuntan a la dirección IP de su servidor.

- [ ] Verificada la disponibilidad de los puertos 80 y 443 en el servidor (firewall, grupos de seguridad en la nube).

- Instalación de Caddy:

- [ ] Realizar la instalación de Caddy según el método elegido (gestor de paquetes para VPS o imagen Docker).

- [ ] Asegurarse de que Caddy esté instalado y pueda iniciarse (

caddy version).

- Creación/Edición del Caddyfile:

- [ ] Crear o abrir

/etc/caddy/Caddyfile (para VPS) o crear un Caddyfile en el directorio del proyecto (para Docker Compose).

- [ ] Especificar el nombre de dominio para su sitio (por ejemplo,

example.com).

- [ ] Configurar el directorio raíz para archivos estáticos (

root /path/to/your/site) o el destino para el proxy inverso (reverse_proxy backend:port).

- [ ] Añadir la directiva

file_server para sitios estáticos.

- [ ] Añadir directivas para compresión (

encode gzip brotli).

- [ ] Habilitar encabezados de seguridad HTTP (

header { Strict-Transport-Security ... }).

- [ ] Configurar el registro de acceso (

log { output file ... }).

- Verificación de la configuración del Caddyfile:

- [ ] Ejecutar

caddy validate --config /etc/caddy/Caddyfile (para VPS) o docker run --rm -v $PWD/Caddyfile:/etc/caddy/Caddyfile caddy/caddy:latest caddy validate --config /etc/caddy/Caddyfile (para Docker).

- [ ] Asegurarse de que no haya errores de sintaxis.

- Inicio de Caddy:

- [ ] Para VPS:

sudo systemctl reload caddy (si ya está en ejecución) o sudo systemctl start caddy.

- [ ] Para Docker:

docker-compose up -d o docker run ... con los montajes de volumen correctos (especialmente para /data).

- [ ] Verificar el estado de Caddy:

sudo systemctl status caddy o docker ps.

- Verificación de HTTPS y funcionalidad:

- [ ] Abrir su dominio en el navegador (

https://example.com).

- [ ] Asegurarse de que el sitio se carga por HTTPS y se muestra el icono del "candado".

- [ ] Verificar la validez del certificado SSL (haciendo clic en el candado del navegador).

- [ ] Verificar el funcionamiento de todas las URL, especialmente las que se proxy o usan redirecciones.

- [ ] Usar herramientas en línea, como SSL Labs SSL Test, para evaluar la calidad de la configuración TLS.

- Configuración de monitorización y logging:

- [ ] Asegurarse de que los logs de Caddy se escriben en los archivos especificados.

- [ ] Configurar la rotación de logs (integrado en Caddy o usar

logrotate).

- [ ] Integrar los logs de Caddy con su sistema de logging centralizado (ELK, Loki) para el entorno de producción.

- [ ] Configurar la monitorización de la disponibilidad de Caddy y sus backends (Prometheus, Grafana, UptimeRobot).

- Copia de seguridad:

- [ ] Hacer una copia de seguridad del Caddyfile.

- [ ] Hacer una copia de seguridad del directorio de datos de Caddy (

/var/lib/caddy o el volumen montado) para conservar los certificados.

- Garantizar la seguridad:

- [ ] Asegurarse de que el firewall solo permita las conexiones entrantes necesarias (80, 443).

- [ ] Actualizar Caddy regularmente a la última versión estable.

- [ ] Realizar auditorías periódicas de la configuración del Caddyfile en busca de redundancias o vulnerabilidades.

- Documentación:

- [ ] Documentar la configuración del Caddyfile, los puertos utilizados, los registros DNS y las instrucciones de implementación.

Cálculo de costos / Economía del uso de Caddy

Diagrama: Cálculo de costos / Economía del uso de Caddy

Diagrama: Cálculo de costos / Economía del uso de Caddy

Cuando se trata de elegir un componente de infraestructura, el costo total de propiedad (Total Cost of Ownership, TCO) es un factor clave. Caddy, al ser de código abierto, es gratuito en sí mismo, pero su uso genera un ahorro significativo al reducir los costos operativos y aumentar la eficiencia. Analicemos cómo Caddy afecta la economía de un proyecto en 2026.

Caddy se distribuye bajo la licencia Apache 2.0, lo que significa que no hay pagos de licencia directos. Sin embargo, necesitará infraestructura para ejecutarlo. Los principales elementos de gasto son:

- Servidor privado virtual (VPS) o instancias en la nube: El costo de un VPS puede variar desde $5/mes por una instancia básica (1 vCPU, 1-2 GB RAM) hasta cientos de dólares por máquinas potentes. Para la mayoría de los proyectos SaaS al inicio, un VPS de $10-30/mes es suficiente.

- Nombre de dominio: ~$10-15 al año.

- Servicio DNS: Muchos registradores lo ofrecen de forma gratuita; los servicios avanzados (por ejemplo, Cloudflare Enterprise) pueden costar desde $20/mes en adelante.

- Monitoreo y registro (logging): Las soluciones básicas pueden ser gratuitas (Prometheus+Grafana), pero para grandes volúmenes de datos y funciones avanzadas, pueden requerirse servicios SaaS de pago (Datadog, New Relic, Logz.io) desde $50/mes.

- CDN (Content Delivery Network): Si su proyecto tiene una audiencia global, un CDN puede costar desde $20/mes hasta miles de dólares, dependiendo del volumen de tráfico.

Cálculos aproximados para diferentes escenarios (precios de 2026, orientativos):

| Componente |

Proyecto pequeño (blog personal/MVP SaaS) |

Proyecto mediano (SaaS/API en crecimiento) |

Proyecto grande (SaaS de alta carga) |

| VPS/Instancias en la nube |

$5-15/mes (1 vCPU, 1-2GB RAM) |

$30-100/mes (2-4 vCPU, 4-8GB RAM, varias instancias) |

$200-1000+/mes (clúster K8s, instancias potentes) |

| Nombre de dominio |

$12/año |

$12/año |

$12/año |

| Servicio DNS |

Gratuito (registrador) |

Gratuito/Hasta $20/mes (Cloudflare Pro) |

$50-200+/mes (Cloudflare Enterprise) |

| Monitoreo/Registro (logging) |

Gratuito (Prometheus/Grafana) |

$50-200/mes (Logz.io, Datadog) |

$500-2000+/mes |

| CDN |

No requerido/Gratuito (Cloudflare Free) |

$20-100/mes |

$300-5000+/mes |

| Infraestructura total (mes) |

$5-15 |

$100-400 |

$1000-8000+ |

El verdadero ahorro de Caddy se manifiesta en la reducción de los costos indirectos:

- Tiempo de los ingenieros (el recurso más caro):

- Gestión de SSL/TLS: Con Caddy, esto es prácticamente un costo cero. El HTTPS automático elimina la necesidad de configuración manual de Certbot, tareas Cron y seguimiento de fechas de vencimiento. Para Nginx/Apache, esta tarea puede llevar desde unos pocos minutos hasta varias horas al mes por dominio, especialmente con múltiples dominios o certificados wildcard.

- Configuración: El sencillo Caddyfile permite a los ingenieros configurar nuevos hosts, cambiar el enrutamiento o añadir nuevas funciones más rápidamente. Una configuración compleja de Nginx/Apache requiere más tiempo para escribir, depurar y verificar.

- Depuración: Los logs claros y la sintaxis sencilla reducen el tiempo de búsqueda y resolución de problemas.

- Riesgos de inactividad y pérdida de reputación:

- Un certificado SSL caducado provoca la inaccesibilidad del sitio y la pérdida de confianza de los usuarios. La automatización de Caddy minimiza este riesgo.

- Los errores de configuración pueden provocar la caída del servidor. La simplicidad de Caddyfile reduce la probabilidad de tales errores.

- Formación y adaptación de nuevos empleados:

- El bajo umbral de entrada de Caddy permite a los nuevos ingenieros familiarizarse más rápidamente con la infraestructura, lo que reduce los costos de formación.

- Consolidación de servicios: Caddy puede reemplazar varias herramientas (servidor web, proxy inverso, balanceador de carga), lo que simplifica la pila y reduce la complejidad.

- Uso eficiente de los recursos: Caddy, escrito en Go, ofrece un alto rendimiento con bajo consumo de memoria y CPU. Esto permite ejecutar más servicios en un solo VPS o utilizar instancias menos potentes (y más baratas) en la nube.

- Aceleración del Time-to-Market: El rápido despliegue de nuevas funciones y servicios con HTTPS automático permite a las startups lanzar productos al mercado más rápidamente y obtener retroalimentación, lo que afecta directamente los ingresos potenciales.

- Uso de proveedores ACME gratuitos: Caddy funciona por defecto con Let's Encrypt, que proporciona certificados de forma gratuita, lo que ahorra $50-200 al año en certificados SSL de pago por cada dominio.

Ejemplo de cálculo del ahorro de tiempo del ingeniero (proyecto SaaS hipotético con 50 dominios):

- Nginx/Apache: Actualización manual de certificados (o configuración de Certbot) para 50 dominios, cada uno de los cuales requiere atención una vez cada 3 meses. Supongamos que esto toma un promedio de 15 minutos por dominio (verificación, ejecución de script, reinicio).

- Mensual: (50 dominios 15 min) / 3 meses = 250 min/mes = ~4.17 horas/mes.

- Costo anual: 4.17 horas 12 meses $75/hora (tarifa promedio de DevOps) = $3753.

- Caddy: Prácticamente 0 minutos/mes en la gestión de certificados.

- Ahorro: ~$3753 al año solo en la gestión de certificados. Y si se considera el tiempo de depuración, configuración inicial y formación, el ahorro puede ser 2 o 3 veces mayor.

En resumen, aunque Caddy no tiene un costo directo, es una herramienta potente para reducir los gastos operativos, aumentar la eficiencia del equipo y acelerar el desarrollo. Para los ingenieros DevOps, fundadores de SaaS y directores técnicos que consideran el TCO, Caddy representa una inversión extremadamente rentable.

Casos y ejemplos de uso de Caddy en proyectos reales

Diagrama: Casos y ejemplos de uso de Caddy en proyectos reales

Diagrama: Casos y ejemplos de uso de Caddy en proyectos reales

La teoría es buena, pero los ejemplos reales de uso de Caddy demuestran su flexibilidad y potencia en diversos escenarios. Analicemos algunos casos que ilustran cómo Caddy puede aplicarse para resolver tareas específicas.

Descripción del proyecto: Un proyecto SaaS pequeño pero de rápido crecimiento con un backend en Node.js (API de Node.js) y un frontend en React (archivos estáticos). Todo desplegado en Docker Compose en un único VPS. Requisitos: HTTPS automático, proxy de API, servicio de archivos estáticos, fácil escalabilidad.

Problema: El uso de Nginx requería un contenedor separado con Certbot para SSL, una configuración compleja y la actualización manual de certificados. Esto consumía mucho tiempo del único ingeniero DevOps.

Solución con Caddy:

Se utilizó docker-compose.yml con tres servicios: caddy, backend (API de Node.js) y frontend (nginx para los archivos estáticos de la aplicación React, aunque Caddy podría servirlos por sí mismo).

# docker-compose.yml

version: '3.8'

services:

caddy:

image: caddy/caddy:latest

restart: unless-stopped

ports:

- "80:80"

- "443:443"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile:ro

- caddy_data:/data

networks:

- my_app_network

backend:

build: ./backend # Dockerfile para Node.js API

restart: unless-stopped

environment:

- PORT=8080

networks:

- my_app_network

frontend:

build: ./frontend # Dockerfile para Nginx con estáticos de React

restart: unless-stopped

networks:

- my_app_network

volumes:

caddy_data:

networks:

my_app_network:

# Определите, если нужна внешняя сеть

Caddyfile para este escenario:

# Caddyfile

my-saas.com {

# Проксируем все запросы к /api на бэкенд

handle /api/ {

reverse_proxy backend:8080

}

# Обслуживаем статику с фронтенда для всех остальных запросов

handle {

reverse_proxy frontend:80

}

# Включаем логирование

log {

output file /var/log/caddy/access.log {

roll_size 10mb

roll_keep 5

}

format json

}

}

Resultados:

- HTTPS automático configurado en cuestión de minutos.

- Configuración y mantenimiento significativamente simplificados.

- El ingeniero DevOps pudo concentrarse en tareas más importantes.

- Alto rendimiento y fiabilidad gracias a HTTP/3 y TLS 1.3.

- Fácil escalabilidad: para aumentar la potencia del backend, basta con añadir otra instancia de

backend en Docker Compose y Caddy comenzará automáticamente a equilibrar la carga entre ellas.

Descripción del proyecto: Un gran proyecto SaaS con arquitectura de microservicios, desplegado en un clúster de Kubernetes. Se requería un sistema simple y fiable para enrutar el tráfico externo a los servicios internos, con HTTPS automático y soporte para HTTP/3.

Problema: El controlador Ingress de Nginx era demasiado complejo de configurar para la gestión de certificados y requería recursos adicionales para Cert-Manager. El equipo buscaba una alternativa más ligera y automatizada.

Solución con Caddy:

Caddy fue desplegado como controlador Ingress. Aunque Caddy no tiene un controlador Ingress nativo como Nginx o Traefik, su API de configuración dinámica permite integrarlo fácilmente con un operador que monitorea los recursos Ingress y actualiza la configuración de Caddy.

Ejemplo de YAML para el despliegue de Caddy (simplificado):

# caddy-deployment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: caddy-ingress

namespace: default

spec:

replicas: 2

selector:

matchLabels:

app: caddy

template:

metadata:

labels:

app: caddy

spec:

containers:

- name: caddy

image: caddy/caddy:latest

ports:

- containerPort: 80

- containerPort: 443

- containerPort: 2019 # Caddy Admin API

volumeMounts:

- name: caddy-config

mountPath: /etc/caddy

- name: caddy-data

mountPath: /data

volumes:

- name: caddy-config

configMap:

name: caddy-config

- name: caddy-data

persistentVolumeClaim:

claimName: caddy-pvc

---

apiVersion: v1

kind: Service

metadata:

name: caddy-ingress-svc

namespace: default

spec:

type: LoadBalancer # Или NodePort/ClusterIP с внешним LB

ports:

- name: http

port: 80

targetPort: 80

- name: https

port: 443

targetPort: 443

selector:

app: caddy

La configuración de Caddyfile puede ser inicialmente mínima y luego actualizarse dinámicamente a través de la API cuando se crean nuevos recursos Ingress, o utilizarse con un operador Caddy especial.

Resultados:

- Gestión de HTTPS simplificada para todos los servicios en el clúster.

- Reducción del número de componentes (no se necesita Cert-Manager).

- Rendimiento mejorado gracias a HTTP/3.

- Alta fiabilidad y tolerancia a fallos gracias al despliegue de múltiples instancias de Caddy.

- El equipo de DevOps obtuvo una herramienta más sencilla para gestionar el tráfico externo.

Descripción del proyecto: Varios blogs personales, portafolios y pequeños sitios estáticos, gestionados por un único administrador de sistemas en un VPS. Requisitos: facilidad de despliegue, bajos costos, HTTPS automático para cada sitio.

Problema: El mantenimiento de Nginx para cada sitio con configuración manual de SSL a través de Certbot para cada dominio era laborioso y propenso a errores. Los certificados caducados eran un dolor de cabeza constante.

Solución con Caddy:

Caddy fue instalado en el VPS a través del gestor de paquetes. Todos los sitios fueron configurados en un único /etc/caddy/Caddyfile.

# /etc/caddy/Caddyfile

# Глобальные опции

{

email [email protected] # Для уведомлений Let's Encrypt

log {

output file /var/log/caddy/global_access.log

format json

}

}

myblog.com {

root /var/www/myblog

file_server

encode gzip brotli

}

portfolio.net {

root /var/www/portfolio

file_server

}

static-app.org {

root /var/www/static-app

file_server

# Дополнительные заголовки, если нужно

header {

Cache-Control "public, max-age=3600"

}

}

Resultados:

- Todos los sitios obtuvieron HTTPS automáticamente y sin intervención manual.

- La configuración se volvió significativamente más sencilla y rápida.

- El tiempo dedicado al mantenimiento se redujo prácticamente a cero.

- El administrador de sistemas obtuvo tranquilidad gracias a la automatización de tareas rutinarias.

- Alto rendimiento y seguridad para todos los recursos estáticos.

Estos casos demuestran que Caddy es una solución universal y eficaz para una amplia gama de tareas, desde simples sitios estáticos hasta complejas arquitecturas de microservicios, simplificando significativamente la vida de los ingenieros y aumentando la fiabilidad de los proyectos.

Troubleshooting: Solución de problemas con Caddy

Diagrama: Troubleshooting: Solución de problemas con Caddy

Diagrama: Troubleshooting: Solución de problemas con Caddy

Incluso la herramienta más sencilla puede encontrarse con problemas. Conocer los errores típicos y los métodos para diagnosticarlos le ayudará a restaurar rápidamente la funcionalidad de Caddy. Aquí examinaremos los problemas más frecuentes y sus soluciones.

Síntomas:

sudo systemctl status caddy muestra "failed" o "inactive".docker logs caddy_container muestra errores al iniciar.- Mensaje "address already in use".

Diagnóstico y solución:

- Verificación de la sintaxis de Caddyfile: Empiece siempre por aquí.

caddy validate --config /etc/caddy/Caddyfile

Si utiliza una configuración JSON:

caddy validate --config /path/to/config.json

Corrija todos los errores indicados por el validador.

- Verificación de los logs de Caddy:

sudo journalctl -u caddy --since "5 minutes ago" # Para systemd

docker logs my_caddy_container # Para Docker

Busque mensajes de error como "permission denied", "address already in use", "config error".

- Conflicto de puertos: Si ve "address already in use", compruebe qué proceso está ocupando los puertos 80 y 443:

sudo ss -tulpn | grep :80

sudo ss -tulpn | grep :443

Detenga el servicio en conflicto o reconfigure Caddy para usar otros puertos (si es posible, pero para sitios públicos es mejor usar 80/443).

- Permisos de acceso: Asegúrese de que el usuario de Caddy tenga permisos de lectura para Caddyfile y de escritura para el directorio de datos (

/var/lib/caddy o un volumen montado). Consulte la sección "Errores típicos".

Síntomas:

- El navegador muestra una advertencia "Su conexión no es privada" o "NET::ERR_CERT_DATE_INVALID".

- El sitio solo es accesible por HTTP, y por HTTPS no carga o muestra un error.

- Caddy se queja de errores ACME en los logs.

Diagnóstico y solución:

- Verificación de registros DNS: Asegúrese de que los registros A/AAAA de su dominio apunten a la dirección IP del servidor Caddy.

dig +short example.com A

- Verificación de puertos abiertos: La verificación ACME (HTTP-01) requiere acceso al puerto 80. Asegúrese de que los puertos 80 y 443 estén abiertos en el firewall.

sudo ufw status # Si utiliza UFW

Si utiliza un proveedor de nube (AWS, GCP, Azure), verifique los Security Groups o Network Security Groups.

- Logs de Caddy (nivel DEBUG): Establezca temporalmente el nivel de logging de Caddy en

DEBUG en las opciones globales de Caddyfile:

{

debug

}

Reinicie Caddy y revise los logs. Busque mensajes detallados del cliente ACME. Errores comunes: "too many certificates already issued", "rate limit exceeded" (esto significa que ha intentado obtener un certificado con demasiada frecuencia), "invalid response from ACME server".

- Verificación de permisos de acceso al directorio de datos: Asegúrese de que Caddy pueda escribir certificados en su directorio de datos (

/var/lib/caddy o un volumen montado en Docker).

- Certificados Wildcard: Si solicita un certificado wildcard (

.example.com), asegúrese de que el proveedor de DNS esté configurado en Caddyfile y de que se hayan proporcionado las claves API necesarias. La verificación HTTP-01 no funciona para wildcards.

- Uso de

openssl: Verifique qué certificado emite Caddy:

openssl s_client -connect example.com:443 -servername example.com | openssl x509 -noout -text

Asegúrese de que el nombre de dominio en el certificado coincida con el suyo.

Síntomas:

- Caddy funciona, pero al acceder a la aplicación proxy, ve un error 502 Bad Gateway.

- En los logs de Caddy, mensajes como "dial tcp 127.0.0.1:8080: connect: connection refused" o "context deadline exceeded".

Diagnóstico y solución:

- Verificación de la disponibilidad del backend: La causa más común es que la aplicación backend no esté iniciada o esté escuchando en un puerto/dirección diferente.

# En el servidor Caddy, si el backend es local

curl http://localhost:8080/ # O su_IP:puerto

Si el backend está en Docker Compose:

docker-compose logs my_backend_service

Asegúrese de que el backend esté disponible y responda.

- Dirección y puerto correctos en

reverse_proxy: Asegúrese de haber especificado la dirección IP o el nombre de host y el puerto correctos del backend. En Docker Compose, use el nombre del servicio (backend_service:8080).

- Firewall del backend: Si el backend se ejecuta en otro servidor o tiene su propio firewall, asegúrese de que permita las conexiones entrantes desde el servidor Caddy al puerto del backend.

- Problemas con la red de Docker: Si Caddy y el backend están en diferentes redes de Docker, asegúrese de que puedan comunicarse. Verifique que ambos contenedores estén en la misma red de Docker.

- Tiempos de espera (Timeouts): Si el backend responde lentamente, Caddy puede generar un tiempo de espera. Aumente el tiempo de espera en la directiva

reverse_proxy:

reverse_proxy localhost:8080 {

transport http {

read_timeout 30s

write_timeout 30s

}

}

Síntomas:

- Al acceder a archivos estáticos, ve 404 Not Found o 403 Forbidden.

- Caddy indica problemas de acceso a archivos en los logs.

Diagnóstico y solución:

- Directorio raíz correcto (

root): Asegúrese de que la directiva root en Caddyfile apunte a la ruta correcta de sus archivos estáticos.

root /var/www/html

El asterisco root es importante, ya que indica que el directorio raíz se aplica a todas las solicitudes, a menos que se especifique lo contrario.

- Permisos de acceso a archivos: Asegúrese de que el usuario de Caddy (normalmente

caddy) tenga permisos de lectura para los archivos y de ejecución para los directorios.

sudo chown -R caddy:caddy /var/www/html

sudo chmod -R 755 /var/www/html # 755 para directorios, 644 para archivos

- Directiva

file_server: Asegúrese de haber incluido la directiva file_server en el bloque del sitio. Sin ella, Caddy no intentará servir archivos.

example.com {

root /var/www/html

file_server

}

- Archivos de índice: Si espera que

/ sirva index.html, asegúrese de que index.html exista en el directorio raíz. Caddy busca index.html por defecto.

Síntomas:

- El certificado caduca, aunque Caddy debería haberlo renovado.

- En los logs de Caddy no hay menciones de una renovación exitosa o hay errores relacionados con ACME.

Diagnóstico y solución:

- Verificación de los logs de Caddy: Establezca el nivel

DEBUG y reinicie Caddy. Busque errores relacionados con ACME, DNS o el firewall que puedan haber impedido la verificación del dominio.

- Disponibilidad de los puertos 80/443: Para la verificación HTTP-01, Caddy debe poder acceder al puerto 80. Asegúrese de que esté abierto.

- Disponibilidad del directorio de datos: Caddy debe tener permisos de escritura en su directorio de datos para guardar los certificados renovados.

- Límites de Let's Encrypt: Si reinicia Caddy con frecuencia sin guardar los datos o cambia la configuración de los dominios, puede encontrarse con las limitaciones de Let's Encrypt en el número de solicitudes. En este caso, tendrá que esperar.

- Restablecimiento del estado ACME: En casos extremos, puede eliminar el directorio

/data/acme (o /var/lib/caddy/acme) y reiniciar Caddy. Esto le obligará a solicitar nuevos certificados desde cero (pero tenga cuidado con los límites).

Al depurar, empiece siempre por revisar los logs de Caddy, son su mejor amigo. Aumentar el nivel de logging a DEBUG puede proporcionar información valiosa, pero no olvide volver a establecerlo en INFO o WARN en producción.

Preguntas Frecuentes (FAQ) sobre Caddy

La elección entre Caddy y Nginx depende de sus prioridades. Caddy destaca por su simplicidad, HTTPS automático, soporte integrado para HTTP/3 y facilidad en entornos contenedorizados. Es ideal para startups, proyectos SaaS y equipos DevOps que valoran la velocidad de despliegue y un mínimo de trabajo manual. Nginx sigue siendo la opción para proyectos con requisitos de rendimiento muy específicos y de bajo nivel, o para aquellos que ya tienen una profunda experiencia en su configuración. Para la mayoría de las aplicaciones web modernas, Caddy será una solución más eficiente y económica.

Sí, absolutamente. Caddy, escrito en Go, demuestra un excelente rendimiento y estabilidad incluso bajo alta carga. Su arquitectura utiliza eficazmente los procesadores multinúcleo, y el soporte integrado para HTTP/3 y TLS 1.3 garantiza la máxima velocidad y seguridad. Muchas grandes empresas y proyectos SaaS utilizan Caddy con éxito en producción. Es importante configurar Caddy correctamente (por ejemplo, almacenamiento en caché, balanceo de carga) y proporcionar suficientes recursos al servidor.

Sí, Caddy soporta certificados wildcard (por ejemplo, .example.com). Para obtenerlos, se requiere una verificación ACME de tipo DNS-01, ya que HTTP-01 no puede confirmar la propiedad de todos los subdominios. Deberá usar un plugin de Caddy para su proveedor de DNS (por ejemplo, Cloudflare, AWS Route 53) y proporcionar a Caddy las claves API para administrar los registros DNS. La configuración se añade en el Caddyfile o en la configuración JSON, especificando el dominio con wildcard y el plugin DNS utilizado.

Caddy puede servir archivos estáticos de manera eficiente utilizando la directiva file_server. Establece automáticamente los tipos MIME correctos y soporta solicitudes condicionales (If-Modified-Since, ETag). Para el almacenamiento en caché del lado del cliente, Caddy permite añadir encabezados HTTP Cache-Control y Expires. Para el almacenamiento en caché del lado del servidor, se pueden usar plugins o integrar Caddy con proxies de caché externos, como Varnish, o CDN.

Absolutamente. Caddy es ampliamente utilizado en entornos de producción en todo el mundo. Su estabilidad, seguridad, automatización y rendimiento lo convierten en una excelente opción para una amplia gama de tareas, desde pequeños blogs hasta complejas arquitecturas de microservicios. El equipo de desarrolladores de Caddy mantiene activamente el proyecto, lanzando regularmente actualizaciones de seguridad y nuevas funciones.

Caddy está diseñado desde el principio con un enfoque en la seguridad: utiliza TLS 1.3 por defecto, establece automáticamente HSTS y tiene configuraciones de cifrado sensatas. Para seguridad adicional: use un firewall para restringir el acceso a los puertos; ejecute Caddy con un usuario sin privilegios; actualice Caddy regularmente; use directivas para limitar la velocidad de las solicitudes (rate limiting) y configurar otros encabezados de seguridad HTTP (CSP, X-Frame-Options); evite revelar información sensible en los errores.

Sí, es posible. Si cada instancia de Caddy sirve diferentes dominios o escucha en diferentes puertos, no causará problemas. Para diferentes dominios, Caddy por sí mismo puede gestionar múltiples sitios en una sola instancia. Si desea ejecutar varias instancias separadas de Caddy, asegúrese de que utilicen puertos diferentes (especialmente para la API de administración, que por defecto es 2019) y diferentes directorios para almacenar datos (certificados).

Sí, Caddy soporta completamente WebSockets. Al usar Caddy como proxy inverso, detecta y proxy automáticamente las conexiones WebSocket sin ninguna configuración adicional. Esto lo hace ideal para aplicaciones web modernas que utilizan WebSockets para la comunicación interactiva en tiempo real.

El método de actualización de Caddy depende de cómo se haya instalado:

- Para instalaciones a través de un gestor de paquetes (apt, yum): Use los comandos estándar de actualización del sistema (

sudo apt update && sudo apt upgrade caddy).

- Para Docker: Actualice la imagen de Caddy (

docker pull caddy/caddy:latest) y reinicie el contenedor. Asegúrese de que su volumen de datos esté montado para no perder los certificados.

- Para instalación manual: Descargue el nuevo archivo binario del sitio web oficial y reemplace el antiguo, luego reinicie Caddy.

Siempre revise el changelog antes de actualizar a una versión mayor.

Sí, Caddy es excelente para el rol de API Gateway. Gracias a sus capacidades de proxy inverso, balanceo de carga, enrutamiento basado en rutas/encabezados, así como el soporte integrado para HTTPS y HTTP/3, puede dirigir eficazmente las solicitudes a varios microservicios. Con la API de Caddy, incluso se pueden añadir/eliminar rutas dinámicamente, lo que lo convierte en una solución flexible para la gestión de API.

Caddy no tiene una directiva rate_limit incorporada como Nginx, pero esta funcionalidad se puede implementar usando plugins o combinando varias directivas. Por ejemplo, se puede usar la directiva ip_filter o escribir un plugin propio. Para 2026, existen plugins de terceros o se puede usar un WAF (Web Application Firewall) externo o un API Gateway especializado para escenarios más complejos de limitación de velocidad.

Sí, Caddy soporta HTTP/2 Server Push. Puede usar la directiva push en el Caddyfile para especificar los recursos que deben enviarse al cliente junto con la solicitud principal, antes de que el cliente los solicite por sí mismo. Esto puede acelerar significativamente la carga de páginas, reduciendo el número de solicitudes "de ida y vuelta". Sin embargo, con la aparición de HTTP/3 y su manejo mejorado de múltiples flujos, la necesidad de un Server Push explícito se ha vuelto menos apremiante.

Conclusión: Su camino hacia una pila web moderna con Caddy

En 2026, cuando los requisitos para la infraestructura web se han vuelto sin precedentes en términos de seguridad, rendimiento y facilidad de operación, Caddy no solo cumple con estos requisitos, sino que también establece nuevos estándares. Hemos examinado en detalle sus características clave: HTTPS automático, el intuitivo Caddyfile, potentes capacidades de proxy inverso y balanceo de carga, integración ideal con Docker y Kubernetes, así como soporte avanzado para HTTP/3 y TLS 1.3.

Caddy no es solo una alternativa a Nginx o Apache; es una filosofía moderna para construir infraestructura web que prioriza la automatización y la simplicidad. Libera a los ingenieros y desarrolladores de DevOps de la rutina de gestionar certificados SSL, permitiéndoles centrarse en la creación de valor para el negocio. Los fundadores de proyectos SaaS y los directores técnicos apreciarán la reducción significativa de los costos operativos y la aceleración del Time-to-Market, un factor crítico para el éxito en el dinámico mundo de las startups.

Hemos analizado Caddy en comparación con sus competidores, destacando sus puntos fuertes, abordando errores comunes y ofreciendo soluciones prácticas. Una lista de verificación le ayudará a implementar Caddy sin problemas en su proyecto, y la sección de economía mostró cómo las inversiones en Caddy aportan beneficios no solo tecnológicos, sino también financieros.

Recomendaciones finales:

- Empiece poco a poco: Pruebe Caddy para su proyecto personal, entorno de prueba o un pequeño sitio estático. Rápidamente apreciará su simplicidad.

- Contenerice: Para la mayoría de los proyectos nuevos, use Caddy en Docker o Kubernetes. Esto proporciona máxima flexibilidad y repetibilidad.

- Confíe en la automatización: Permita que Caddy gestione HTTPS automáticamente. Esta es una de sus mayores fortalezas.

- Estudie el Caddyfile: Comprender el Caddyfile es clave para trabajar eficazmente con Caddy. Su sintaxis es sencilla pero potente.

- Manténgase informado: Siga las actualizaciones de Caddy y participe activamente en la comunidad. El proyecto está en constante evolución.

Próximos pasos para el lector:

- Visite el sitio web oficial de Caddy: caddyserver.com – familiarícese con las últimas noticias y documentación.

- Despliegue su primer sitio con Caddy: Siga las instrucciones de instalación y configuración básica de este artículo.

- Experimente con las funciones: Intente configurar un proxy inverso, balanceo de carga, varios encabezados de seguridad.

- Comparta su experiencia: Hable sobre su experiencia usando Caddy en las comunidades de desarrolladores.

Caddy es más que un simple servidor web. Es su socio confiable en la creación de una infraestructura web rápida, segura y fácil de gestionar para el futuro. ¡Descubra el poder y la simplicidad de Caddy hoy mismo!

¿Te fue útil esta guía?

Caddy: moderno servidor web y proxy inverso para VPS y Docker