eBPF y Falco para la seguridad de Linux en VPS y servidores dedicados: Detección de amenazas en tiempo real

TL;DR

- eBPF — una revolución: Permite ejecutar código de usuario de forma segura y eficiente en el kernel de Linux, proporcionando una visibilidad sin precedentes de los eventos del sistema sin la sobrecarga de los módulos de kernel tradicionales.

- Falco — tu perro guardián: Una herramienta de detección de amenazas de código abierto que utiliza eBPF para monitorear llamadas al sistema y otros eventos del kernel, identificando actividades sospechosas en tiempo real.

- Una necesidad en 2026: Con la creciente complejidad de las amenazas y la proliferación de infraestructuras en la nube, las defensas tradicionales son insuficientes. eBPF+Falco proporcionan un análisis profundo y contextual de la actividad del servidor.

- Tiempo real y contexto: Falco no solo registra eventos, sino que aplica reglas basadas en patrones de comportamiento, lo que permite una reacción instantánea a anomalías como la modificación de archivos críticos o el inicio de procesos no autorizados.

- Flexibilidad y escalabilidad: Fácilmente configurable para las necesidades específicas de su infraestructura, ya sea un solo VPS o un clúster de cientos de servidores dedicados, con un impacto mínimo en el rendimiento.

- Eficiencia económica: Al ser Open Source, Falco permite reducir significativamente los costos de licenciamiento en comparación con las soluciones EDR/XDR comerciales, trasladando el enfoque a los gastos operativos y la experiencia.

- Aplicabilidad práctica: El artículo proporciona instrucciones paso a paso, ejemplos de configuración, casos de uso y recomendaciones para la implementación y operación exitosa de Falco basado en eBPF.

3. Introducción

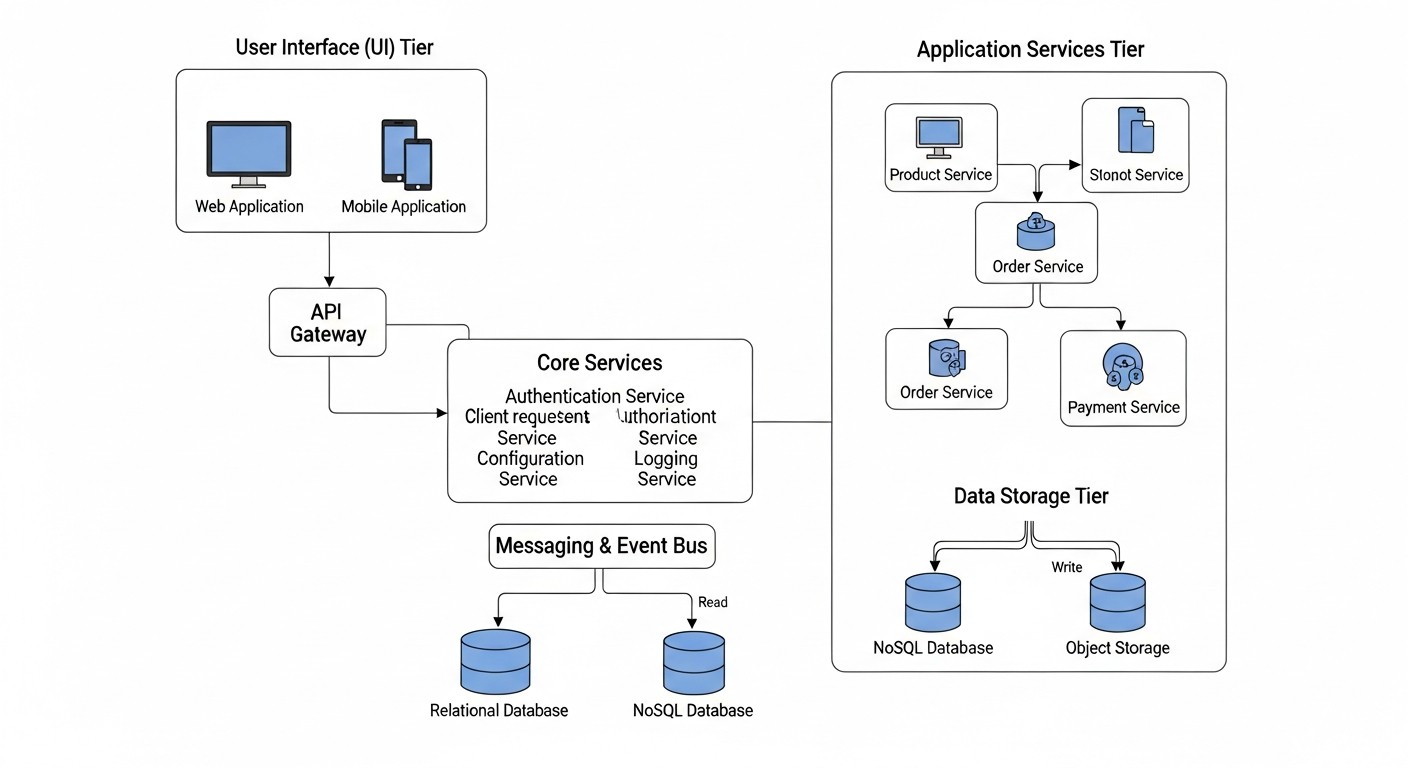

Diagrama: 3. Introducción

Diagrama: 3. Introducción

En el mundo de la tecnología de la información en rápida evolución, donde las ciberamenazas se vuelven cada vez más sofisticadas y las infraestructuras más distribuidas, los enfoques tradicionales de seguridad están quedando rápidamente obsoletos. El año 2026 dicta nuevas reglas de juego: no basta con bloquear malware conocido o monitorear el perímetro. Se requiere una visibilidad profunda y contextual de lo que sucede dentro de sus servidores, hasta el nivel de las llamadas al sistema del kernel.

Es aquí donde entran en escena eBPF (extended Berkeley Packet Filter) y Falco. Estas dos tecnologías, trabajando en tándem, representan una potente herramienta para la detección de amenazas en tiempo real, capaz de proteger sus sistemas Linux —ya sea un único VPS o una granja completa de servidores dedicados— de un amplio espectro de ataques, incluyendo exploits de día cero, amenazas persistentes avanzadas (APT) y ataques internos.

¿Por qué este tema es importante ahora, en 2026? Primero, el panorama de amenazas evoluciona constantemente. Los ataques automatizados que utilizan código polimórfico y técnicas para evadir las defensas tradicionales se están convirtiendo en la norma. Segundo, la transición a la arquitectura de microservicios y la contenerización, que se ha convertido en un estándar de facto, requiere nuevos enfoques de seguridad donde cada contenedor o servicio puede ser un punto de entrada. Tercero, los requisitos regulatorios se están endureciendo, obligando a las empresas a contar con mecanismos robustos de detección y respuesta a incidentes.

Este artículo tiene como objetivo abordar varios problemas clave que enfrentan los ingenieros DevOps, desarrolladores backend, administradores de sistemas y directores técnicos de startups:

- Visibilidad insuficiente: ¿Cómo obtener una imagen completa de lo que sucede en el servidor sin sobrecargarlo?

- Respuesta tardía: ¿Cómo detectar amenazas no post-facto, sino en el momento en que ocurren?

- Complejidad de implementación: ¿Cómo integrar potentes herramientas de seguridad sin una configuración prolongada y un alto costo?

- Altos costos generales: ¿Cómo garantizar una monitorización profunda con un impacto mínimo en el rendimiento?

Examinaremos en detalle qué es eBPF y cómo Falco utiliza su potencial para garantizar la seguridad. Aprenderá sobre los aspectos prácticos de la instalación, configuración y creación de sus propias reglas, y recibirá valiosos consejos basados en la experiencia real. El artículo está escrito para aquellos que buscan no solo conocimientos teóricos, sino soluciones concretas y aplicables para proteger sus sistemas Linux de las amenazas modernas.

4. Criterios clave y factores para elegir un sistema de seguridad

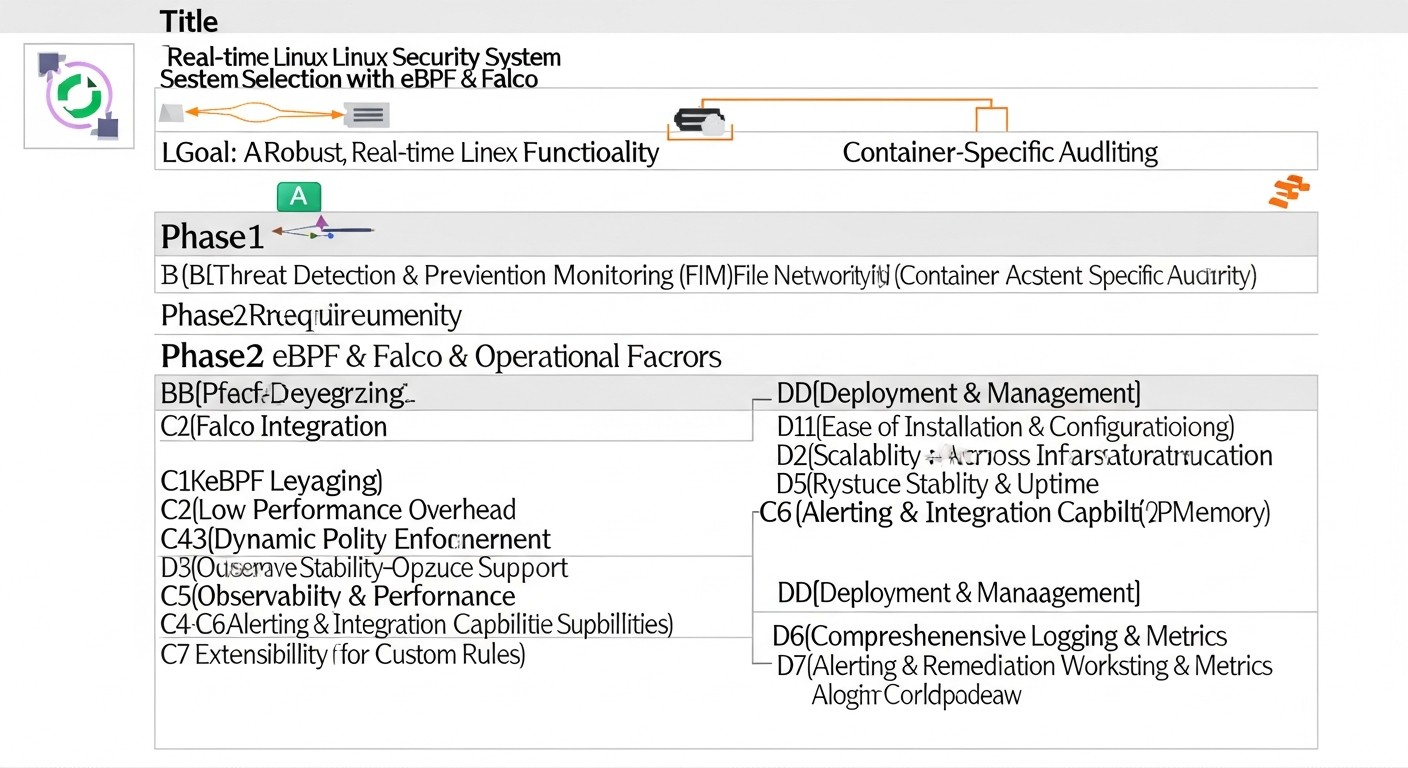

Diagrama: 4. Criterios clave y factores para elegir un sistema de seguridad

Diagrama: 4. Criterios clave y factores para elegir un sistema de seguridad

La elección e implementación de un sistema de seguridad para servidores Linux no es solo la instalación de software; es una decisión estratégica que debe basarse en una comprensión clara de las necesidades y riesgos de su infraestructura. En 2026, cuando las ciberamenazas se han vuelto aún más sofisticadas y la infraestructura más dinámica, es crucial considerar una serie de criterios clave. La evaluación correcta de estos criterios no solo determina la eficacia de la protección, sino también la estabilidad y el rendimiento general de su sistema.

4.1. Profundidad de visibilidad y detalle de eventos

Por qué es importante: Las herramientas de seguridad tradicionales a menudo operan a nivel de operaciones de archivos o paquetes de red, pasando por alto eventos de nivel inferior pero críticamente importantes. La profundidad de visibilidad determina cuán detalladamente el sistema puede rastrear la actividad en el servidor. En el contexto de eBPF y Falco, esto significa la capacidad de monitorear las llamadas al sistema (syscalls) del kernel de Linux, lo cual es fundamental para comprender cualquier acción que ocurra en el sistema.

Cómo evaluar: Evalúe qué tipos de eventos es capaz de rastrear el sistema. ¿Puede ver la creación de procesos, la ejecución de archivos, las conexiones de red, los cambios de permisos, la carga de módulos del kernel, el acceso a la memoria? Cuanto más amplio sea el espectro de eventos rastreados, más completa será la imagen de lo que está sucediendo. Falco, utilizando eBPF, proporciona acceso a cientos de llamadas al sistema y eventos, incluyendo operaciones de archivos, red, procesos, memoria y mucho más.

4.2. Detección de amenazas en tiempo real

Por qué es importante: El tiempo de reacción ante un incidente es un factor crítico. Cuanto más rápido detecte un ataque, menor será el daño que podrá causar. Los sistemas que analizan los registros post-facto son buenos para la auditoría, pero ineficaces para la protección activa. La detección en tiempo real significa que el sistema es capaz de analizar eventos en el momento en que ocurren y generar alertas o iniciar reacciones automatizadas de inmediato.

Cómo evaluar: Verifique qué tan rápido el sistema puede procesar el flujo de eventos y compararlos con las reglas. ¿Hay retrasos entre el evento y la alerta? Falco está diseñado específicamente para el análisis de eventos del kernel de baja latencia, lo que le permite detectar anomalías casi instantáneamente, antes de que un atacante pueda establecerse en el sistema o causar un daño significativo.

4.3. Baja sobrecarga de rendimiento

Por qué es importante: Cualquier agente de seguridad que se ejecute en el servidor consume recursos de CPU, RAM e I/O. Si esta sobrecarga es demasiado alta, afectará negativamente el rendimiento de la aplicación o servicio principal para el que funciona el servidor. En condiciones de alta carga en VPS o servidores dedicados, cada porcentaje de rendimiento cuenta.

Cómo evaluar: Estudie los benchmarks y los casos de uso reales. ¿Cómo se comporta el sistema bajo carga? ¿Cuánto tiempo de CPU y memoria consume? El controlador eBPF de Falco es conocido por su eficiencia. Opera en el espacio del kernel, evitando costosos cambios de contexto entre el kernel y el espacio de usuario, y realiza el filtrado de eventos al nivel más bajo, transmitiendo a Falco solo los datos relevantes. Esto asegura un impacto mínimo en el rendimiento, a menudo menos del 1-3% de CPU.

4.4. Flexibilidad y extensibilidad de las reglas

Por qué es importante: El panorama de amenazas cambia constantemente, y su sistema de seguridad debe ser capaz de adaptarse. La capacidad de crear sus propias reglas de detección, modificar las existentes e integrar nuevas fuentes de datos es crucial para protegerse contra amenazas únicas o ataques específicos a su infraestructura.

Cómo evaluar: ¿Qué tan sencillo es el lenguaje de las reglas? ¿Existe la posibilidad de utilizar condiciones lógicas complejas, datos contextuales? ¿El sistema admite plugins o fuentes de datos personalizadas? Falco utiliza una sintaxis YAML simple y potente para las reglas, permitiendo combinar múltiples condiciones, filtros y macros, lo que lo hace extremadamente flexible. Además, Falco admite plugins para recopilar datos de otras fuentes, como la API de K8s o proveedores de la nube.

4.5. Integración con herramientas existentes

Por qué es importante: Los sistemas de seguridad no deben existir en el vacío. Son parte de un ecosistema más grande de monitoreo, registro y respuesta. La capacidad de integrarse con sistemas SIEM (Splunk, ELK Stack, Graylog), sistemas de alerta (Slack, PagerDuty, Prometheus Alertmanager) y orquestación (Ansible, Terraform) simplifica significativamente la gestión de incidentes y la automatización de procesos.

Cómo evaluar: ¿Qué conectores y API proporciona el sistema? ¿Qué tan fácil es configurar el envío de eventos a su SIEM o sistema de alerta? Falco tiene mecanismos incorporados para la salida de eventos en varios formatos (JSON, Syslog) y admite la integración con herramientas populares a través de Falco Sidekick, lo que lo hace fácilmente integrable en cualquier infraestructura SOC/DevOps moderna.

4.6. Facilidad de despliegue y gestión

Por qué es importante: Una instalación y configuración complejas pueden convertirse en un serio obstáculo para la implementación, especialmente en condiciones de recursos limitados. Un sistema de seguridad requiere actualizaciones y mantenimiento regulares, por lo que la facilidad de gestión también es crítica.

Cómo evaluar: ¿Hay paquetes disponibles para las distribuciones populares de Linux? ¿Existen imágenes Docker o Helm charts listos para Kubernetes? ¿Qué tan clara es la documentación? Falco se distribuye en forma de paquetes para la mayoría de las distribuciones, imágenes Docker y Helm charts, lo que hace que su despliegue sea relativamente sencillo. La gestión de reglas y configuración también es intuitiva.

4.7. Comunidad activa y soporte

Por qué es importante: Para proyectos Open Source como Falco, una comunidad activa es la clave para el desarrollo a largo plazo, actualizaciones regulares, corrección de errores y disponibilidad de ayuda. Esto es especialmente importante al resolver tareas complejas o no estándar.

Cómo evaluar: ¿Qué tan activamente se desarrolla el proyecto en GitHub? ¿Con qué frecuencia se lanzan nuevas versiones? ¿Existen foros, chats (por ejemplo, Slack) u otros canales para comunicarse con los desarrolladores y otros usuarios? Falco, siendo un proyecto de incubación de la CNCF, cuenta con una comunidad muy activa y creciente, así como con el apoyo de la empresa Sysdig, lo que garantiza su desarrollo estable.

5. Tabla comparativa de soluciones para la detección de amenazas

Diagrama: 5. Tabla comparativa de soluciones para la detección de amenazas

Diagrama: 5. Tabla comparativa de soluciones para la detección de amenazas

Elegir la herramienta adecuada para la detección de amenazas en servidores Linux es una tarea no trivial. Existen muchas soluciones en el mercado, cada una con sus fortalezas y debilidades. Para demostrar por qué la combinación eBPF+Falco es uno de los enfoques más prometedores en 2026, la compararemos con varias alternativas populares. Los datos de la tabla reflejan el estado actual de las tecnologías y sus características aproximadas para 2026.

| Criterio |

Falco (controlador eBPF) |

Falco (Módulo del Kernel) |

Linux Auditd |

OSSEC HIDS |

Suricata (IDS/IPS) |

EDR comercial (por ejemplo, Sysdig Secure) |

| Método de detección |

Monitoreo de llamadas al sistema del kernel a través de eBPF. Análisis de comportamiento. |

Monitoreo de llamadas al sistema del kernel a través del módulo del kernel. Análisis de comportamiento. |

Monitoreo de llamadas al sistema y eventos de archivos. Reglas basadas en eventos. |

Monitoreo de logs, integridad de archivos, rootkits, eventos de red. |

Análisis profundo de paquetes de red (DPI), análisis de firmas y anomalías. |

Monitoreo integral de procesos, red, archivos, memoria, comportamiento, integración SIEM/SOAR. |

| Profundidad de visibilidad |

Excepcionalmente profunda (todas las llamadas al sistema del kernel). |

Excepcionalmente profunda (todas las llamadas al sistema del kernel). |

Profunda (llamadas al sistema, eventos de archivos). |

Media (depende de las fuentes de logs y las capacidades del agente). |

Alta (tráfico de red en L2-L7). No ve la actividad interna del host. |

Muy alta (cubre todos los aspectos del host y la red). |

| Detección en tiempo real |

Sí, con mínima latencia (milisegundos). |

Sí, con mínima latencia (milisegundos). |

Sí, pero el procesamiento de reglas puede causar latencia. |

Sí, pero la latencia depende de la frecuencia de análisis de logs. |

Sí, con mínima latencia. |

Sí, detección y respuesta instantáneas. |

| Sobrecarga (CPU/RAM) |

Muy baja (1-3% CPU, 50-100MB RAM). |

Baja (3-5% CPU, 50-100MB RAM). |

Media (5-15% CPU con alta carga, depende de las reglas). |

Baja (1-5% CPU, 30-80MB RAM). |

Alta (10-50% CPU, 200MB-1GB+ RAM en redes de alta carga). |

Media-alta (5-20% CPU, 200-500MB+ RAM). |

| Flexibilidad de las reglas |

Alta (YAML, sintaxis potente, macros, listas). |

Alta (YAML, sintaxis potente, macros, listas). |

Media (sintaxis compleja, capacidades limitadas). |

Media (XML, expresiones regulares). |

Alta (reglas de Suricata, compatibles con Snort). |

Muy alta (a menudo impulsada por ML, análisis de comportamiento, reglas personalizadas). |

| Complejidad de despliegue |

Media (requiere un kernel compatible, compilación del controlador). |

Media (requiere un kernel compatible, compilación del módulo). |

Baja (integrado en el kernel de Linux). |

Baja-media (arquitectura cliente-servidor). |

Alta (requiere configuración de red, ajuste de reglas). |

Baja-media (agente, gestión centralizada). |

| Soporte para contenedores/K8s |

Excelente (visibilidad dentro de los contenedores). |

Excelente (visibilidad dentro de los contenedores). |

Limitada (requiere configuración adicional). |

Baja (no diseñado para esto). |

Baja (ve el tráfico de red, pero no la actividad interna). |

Excelente (soluciones especializadas para K8s). |

| Costo (estimación 2026) |

Gratis (Open Source), gastos operativos ~ $5-20/servidor/mes (horas-hombre + almacenamiento de logs). |

Gratis (Open Source), gastos operativos ~ $5-20/servidor/mes. |

Gratis (integrado), gastos operativos ~ $2-10/servidor/mes. |

Gratis (Open Source), gastos operativos ~ $3-15/servidor/mes. |

Gratis (Open Source), gastos operativos ~ $10-50/servidor/mes (debido a los altos requisitos de recursos). |

Alto (licencia $50-200+/servidor/mes + gastos operativos). |

Conclusiones de la tabla:

- Falco con eBPF destaca como la mejor solución para un monitoreo profundo del kernel con una sobrecarga mínima, lo cual es crucial para VPS y servidores dedicados. Ofrece una excelente flexibilidad y visibilidad, comparable a los EDR comerciales, pero con código abierto.

- Kernel Module Falco es similar en funcionalidad, pero el controlador eBPF es preferible debido a su seguridad (sandbox) y facilidad de uso (no requiere recompilación del kernel).

- Linux Auditd es una buena base, pero su complejidad, los altos gastos generales con el registro detallado y las capacidades limitadas de las reglas lo hacen menos atractivo para la detección activa de amenazas en tiempo real en comparación con Falco.

- OSSEC HIDS es bueno para el monitoreo de la integridad de archivos y logs, pero carece de la profundidad de visibilidad a nivel de llamadas al sistema y no está diseñado para entornos de contenedores modernos.

- Suricata es una excelente herramienta para la seguridad de red, pero complementa, no reemplaza, la seguridad del host. No ve lo que sucede dentro del servidor una vez que se acepta un paquete.

- Las soluciones EDR comerciales ofrecen el conjunto de funciones más completo, incluida la respuesta automatizada y el análisis avanzado basado en ML. Sin embargo, su alto costo y naturaleza propietaria las hacen inaccesibles para muchas startups y proyectos en VPS. Falco con eBPF puede convertirse en una alternativa potente y rentable, cubriendo una parte significativa de la funcionalidad de EDR.

Así, para los ingenieros DevOps y propietarios de proyectos SaaS que trabajan con Linux en VPS y servidores dedicados, Falco con el controlador eBPF representa un equilibrio óptimo entre profundidad de detección, rendimiento, flexibilidad y costo.

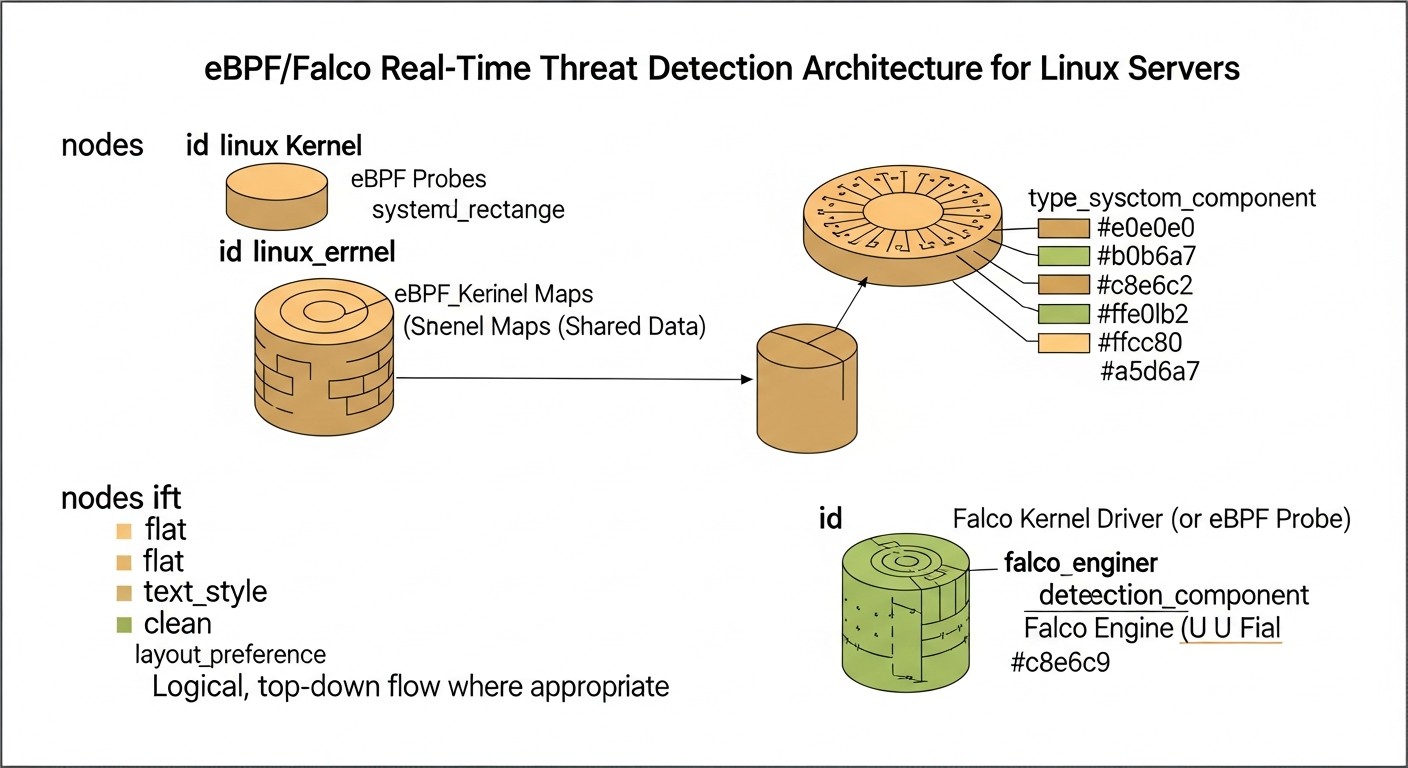

6. Visión detallada de eBPF y Falco

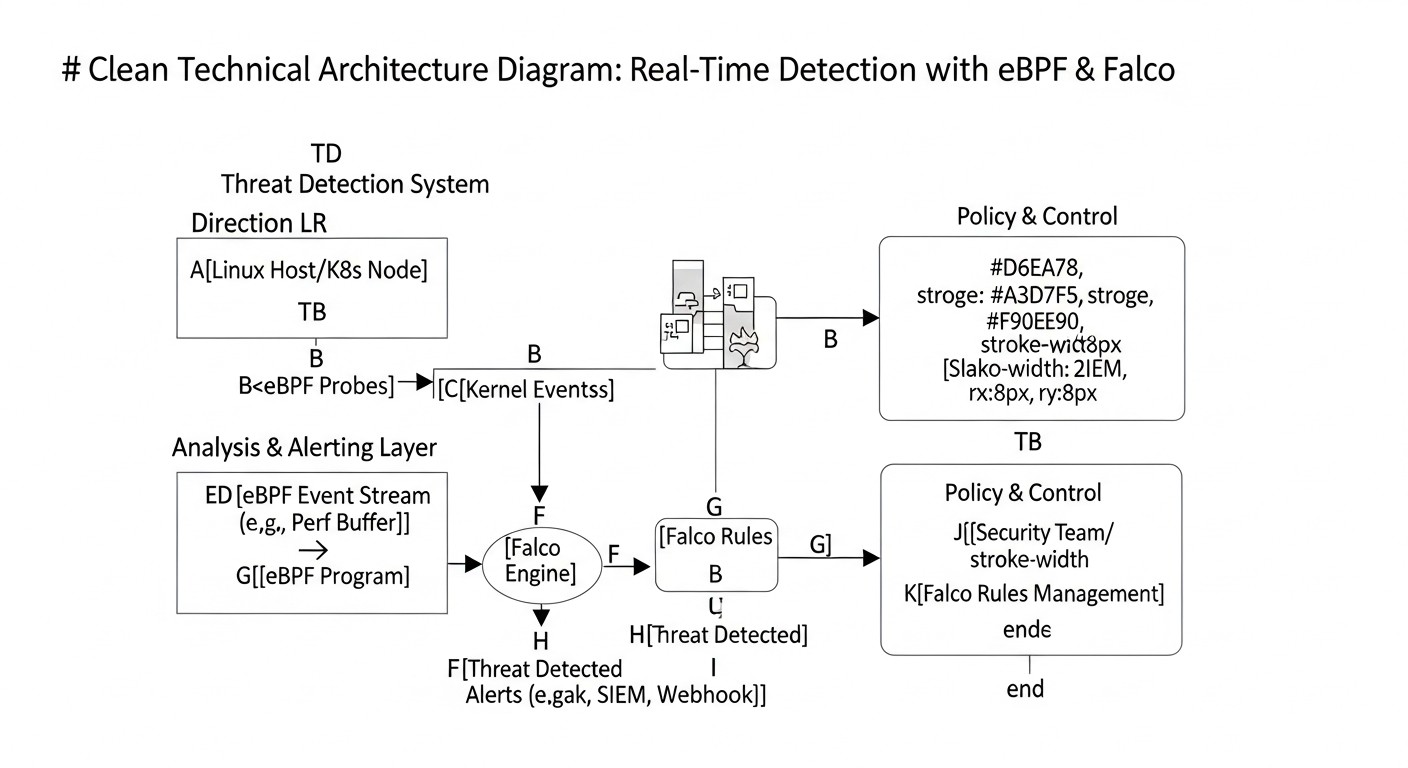

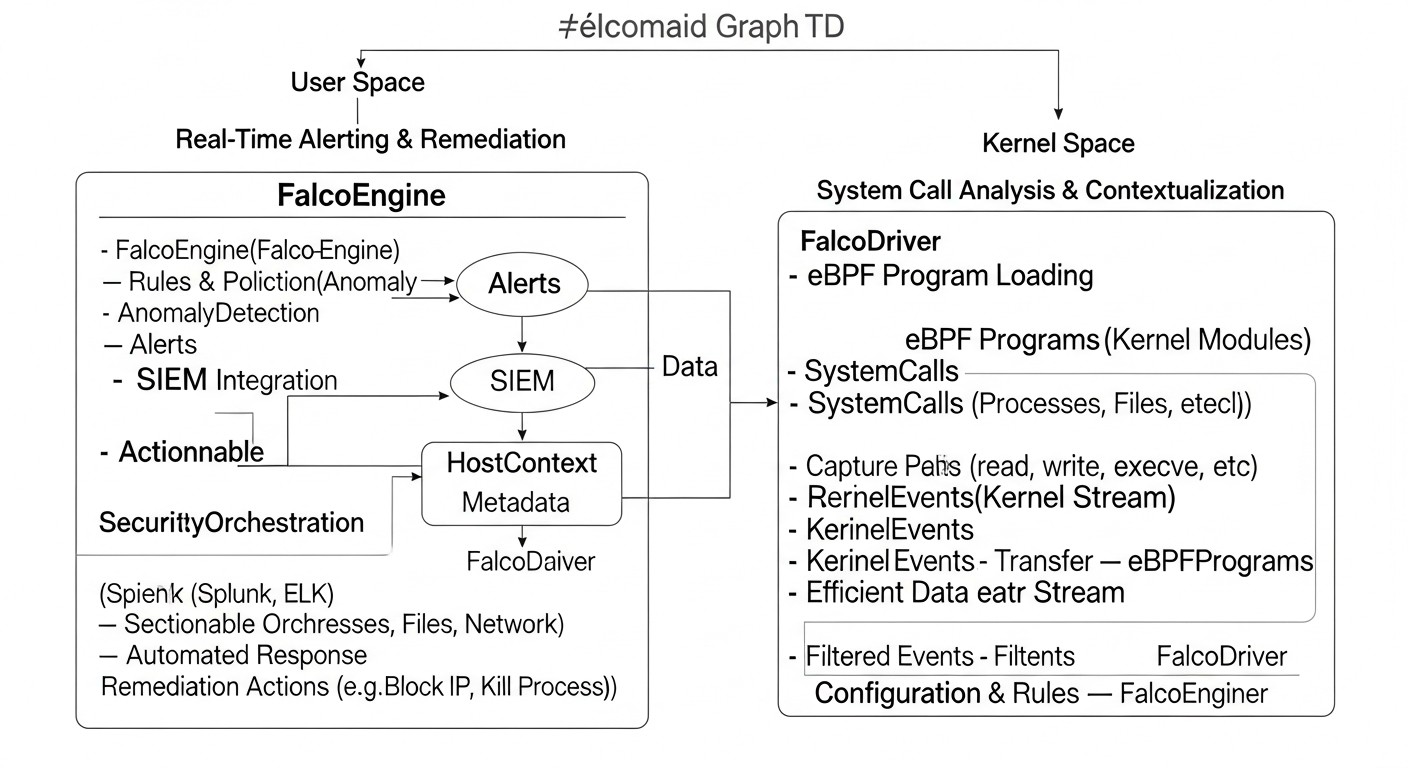

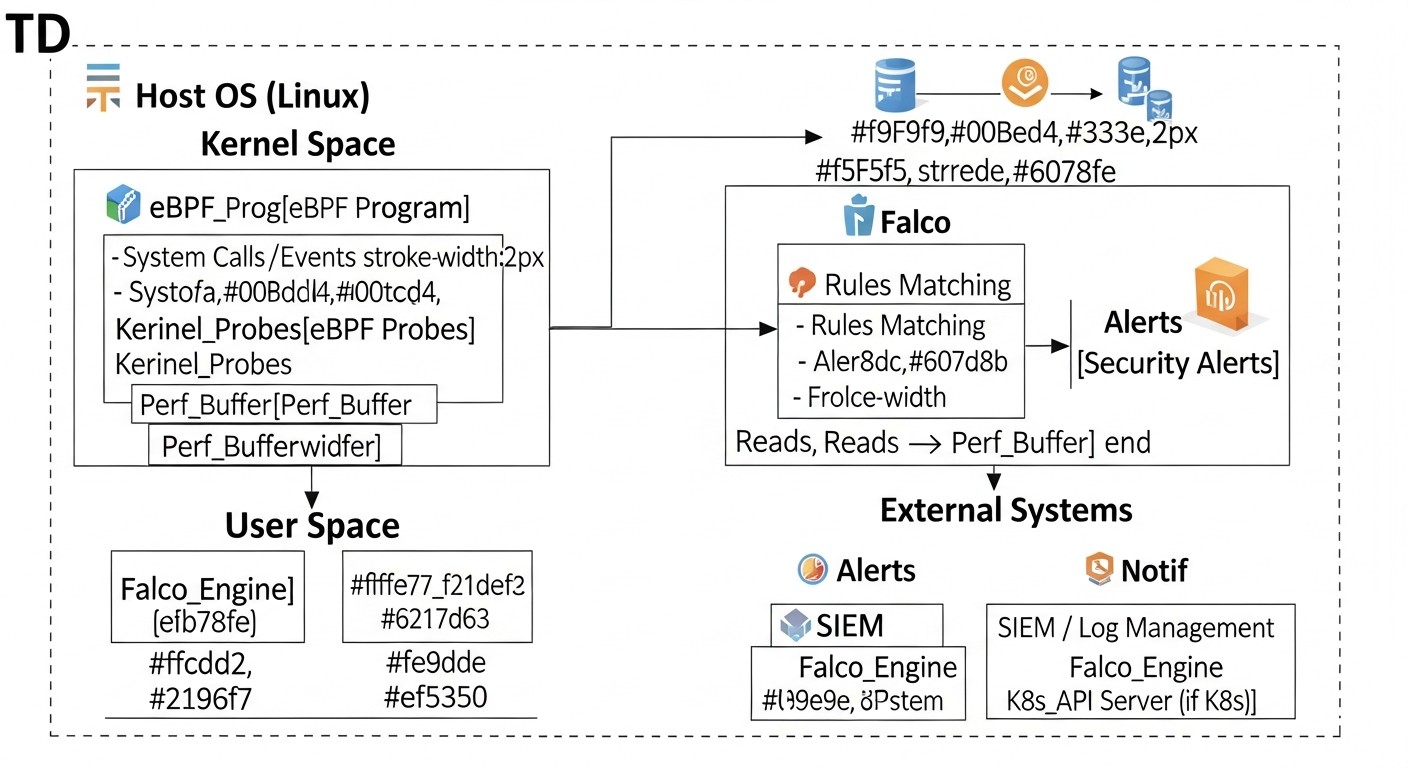

Diagrama: 6. Visión detallada de eBPF y Falco

Diagrama: 6. Visión detallada de eBPF y Falco

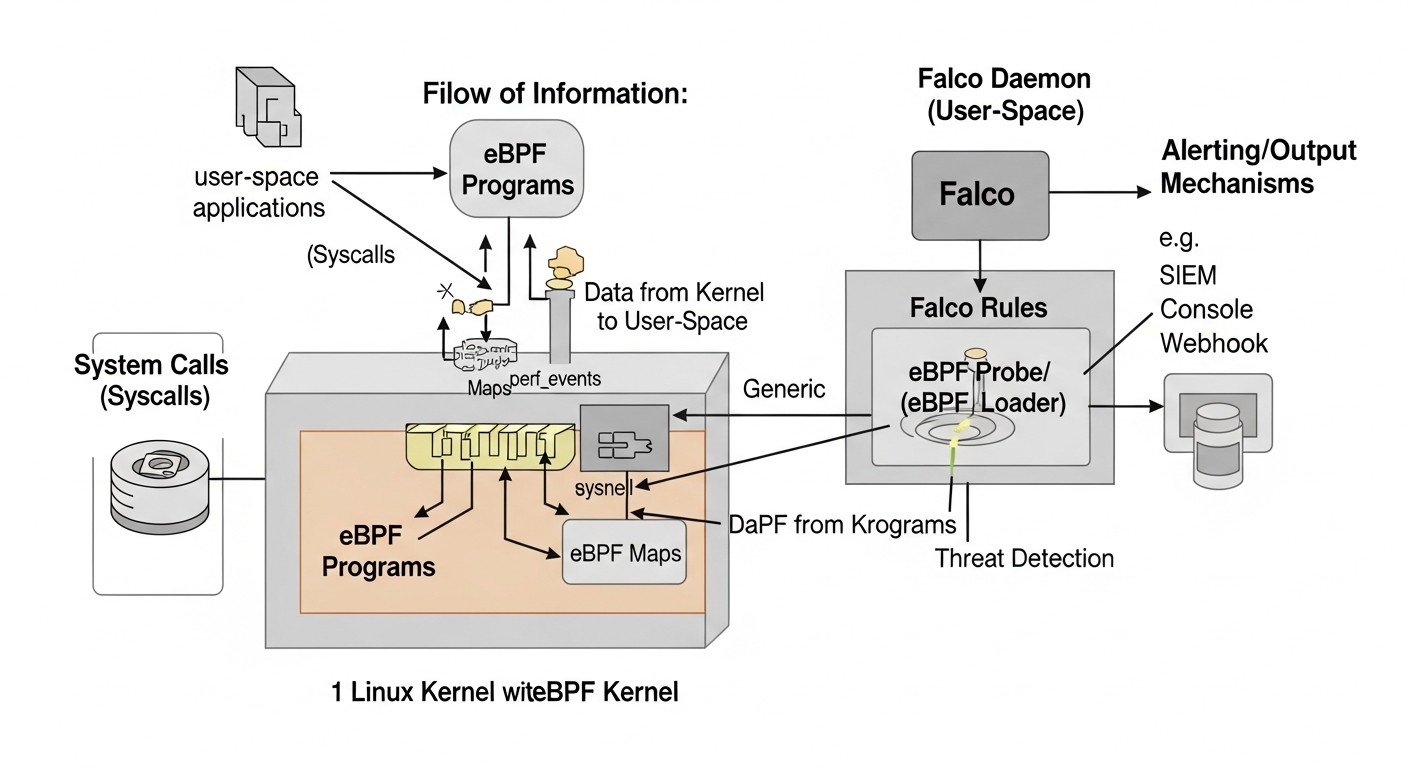

Para apreciar plenamente el poder de la combinación de eBPF y Falco, es esencial comprender profundamente cada una de estas tecnologías individualmente y cómo interactúan para crear un sistema eficaz de detección de amenazas.

6.1. ¿Qué es eBPF? (extended Berkeley Packet Filter)

eBPF no es solo una herramienta, es una tecnología revolucionaria integrada en el kernel de Linux que permite ejecutar código de usuario de forma segura y eficiente en modo privilegiado del kernel. Originalmente (en su forma antigua, BPF) estaba diseñada para filtrar paquetes de red, pero en los últimos años se ha expandido significativamente, convirtiéndose en un potente motor para resolver una amplia gama de tareas, incluyendo seguridad, trazabilidad, monitoreo y funciones de red.

Cómo funciona:

- Programa en eBPF: El desarrollador escribe un pequeño programa en C (o en otro lenguaje que compile a bytecode eBPF) que describe qué hacer cuando ocurre un evento específico.

- Vinculación a hooks del kernel: Este programa se vincula a los llamados "hooks" (ganchos) en el kernel de Linux. Estos hooks pueden ser llamadas al sistema (syscalls), puntos de trazabilidad (kprobes/uprobes), eventos de la pila de red y muchos otros.

- Verificación y compilación JIT: Antes de cargarse en el kernel, el programa eBPF pasa por una estricta verificación. El verificador garantiza que el programa es seguro (no contiene bucles infinitos, no accede a memoria no válida, siempre termina) y no provocará un fallo del kernel. Después de una verificación exitosa, el programa se compila JIT a código máquina nativo para un rendimiento máximo.

- Ejecución en el kernel: Cuando ocurre un evento al que está vinculado el programa eBPF, este se ejecuta directamente en el espacio del kernel. Esto proporciona un rendimiento sin precedentes y una baja sobrecarga, ya que no es necesario cambiar entre el espacio de usuario y el espacio del kernel.

Ventajas de eBPF para la seguridad:

- Visibilidad profunda: eBPF tiene acceso a todos los aspectos del funcionamiento del kernel, incluyendo llamadas al sistema, tráfico de red, operaciones de archivos, lo que permite obtener una imagen completa de lo que sucede.

- Seguridad: El verificador de eBPF garantiza que los programas no pueden dañar el kernel ni provocar su fallo. Los programas se ejecutan en un entorno aislado (sandbox).

- Rendimiento: La compilación JIT y la ejecución en el kernel garantizan una sobrecarga mínima, lo que permite utilizar eBPF incluso en sistemas con alta carga.

- Dinamismo: Los programas eBPF se pueden cargar y descargar sobre la marcha sin reiniciar el kernel o el sistema operativo.

- Aislamiento: Los programas eBPF no son módulos del kernel en el sentido tradicional; no modifican el código fuente del kernel y no requieren su recompilación.

Desventajas: Un alto umbral de entrada para desarrollar programas propios en eBPF, aunque para el uso de herramientas ya existentes, como Falco, esto no es un problema.

6.2. ¿Qué es Falco?

Falco es una herramienta de código abierto (Open Source) para la detección de amenazas de seguridad en tiempo real, desarrollada por Sysdig y que es un proyecto de incubación de la Cloud Native Computing Foundation (CNCF). Falco actúa como el "perro guardián" de su sistema, monitoreando constantemente su comportamiento y alertando sobre acciones sospechosas o no autorizadas.

Cómo Falco utiliza eBPF:

Falco utiliza eBPF (o un módulo del kernel si eBPF no está disponible) como su controlador principal para recopilar datos sobre las llamadas al sistema. No es un programa eBPF en sí mismo, sino que utiliza eBPF como un mecanismo eficiente para obtener eventos de bajo nivel del kernel. Falco instala una serie de programas eBPF en el kernel que interceptan las llamadas al sistema y las transmiten al espacio de usuario de Falco. Allí, estos eventos se analizan para verificar su cumplimiento con reglas predefinidas.

Arquitectura de Falco:

- Controlador (eBPF/Módulo del Kernel): Este es un componente de bajo nivel que intercepta las llamadas al sistema y otros eventos del kernel. El controlador eBPF es la opción preferida debido a su seguridad y rendimiento.

- Biblioteca libsinsp: Procesa los eventos brutos del controlador, los enriquece con información contextual (nombre del proceso, usuario, ID del contenedor, datos de red, etc.) y los normaliza a un formato unificado.

- Motor de reglas de Falco: El componente principal que recibe los eventos procesados y les aplica un conjunto de reglas escritas en YAML. Las reglas definen qué es un comportamiento "normal" y qué es "sospechoso".

- Canales de salida (Outputs): Cuando se activa una regla, Falco genera una alerta que puede enviarse a varios destinos: salida estándar, syslog, archivo, endpoint HTTP (para integración con SIEM/Slack/PagerDuty), Kafka y otros.

Ventajas de Falco:

- Detección de amenazas en tiempo real: Gracias a eBPF, Falco analiza los eventos instantáneamente.

- Análisis de comportamiento: Falco se centra en el comportamiento del sistema, no solo en las firmas. Esto permite detectar amenazas previamente desconocidas.

- Enriquecimiento contextual: Los eventos se enriquecen con un contexto rico (por ejemplo, "el proceso N, iniciado por el usuario U, en el contenedor C, ejecutó la llamada al sistema S con los argumentos A").

- Reglas flexibles: Sintaxis de reglas YAML potente y fácil de entender.

- Soporte para contenedores y Kubernetes: Falco funciona perfectamente en entornos de contenedores, asociando automáticamente los eventos con contenedores, pods y namespaces específicos de Kubernetes.

- Código abierto: Permite adaptarlo a cualquier necesidad y no pagar por licencias.

Desventajas: Requiere ciertos conocimientos para configurar las reglas e integrarse con otros sistemas. Puede generar falsos positivos (false positives) si las reglas no se configuran correctamente.

6.3. Colaboración entre eBPF y Falco

La combinación de eBPF y Falco representa una poderosa simbiosis, donde eBPF proporciona el mecanismo para obtener datos altamente detallados y de baja latencia del kernel, y Falco es el motor inteligente para su análisis e interpretación. Imagine que eBPF es un micrófono ultrasensible que escucha cada susurro en el kernel, y Falco es el experto que escucha esos susurros e identifica instantáneamente cuál de ellos es una señal de alarma.

Ejemplo: Si un atacante intenta modificar el archivo /etc/passwd, eBPF interceptará la llamada al sistema open() o write() para ese archivo. Falco recibirá este evento, lo enriquecerá con información sobre el proceso, el usuario, el contenedor y, si existe una regla, por ejemplo, "escritura no permitida en un archivo de sistema crítico", generará una alerta inmediatamente. Todo esto ocurrirá en fracciones de milisegundo, permitiéndole reaccionar rápidamente.

En 2026, cuando los ataques se vuelven cada vez más sigilosos y buscan eludir las defensas tradicionales, una visibilidad tan profunda, conductual y en tiempo real no solo es deseable, sino absolutamente necesaria para mantener la seguridad de sus sistemas Linux.

7. Consejos prácticos y recomendaciones para la implementación

Esquema: 7. Consejos prácticos y recomendaciones para la implementación

Esquema: 7. Consejos prácticos y recomendaciones para la implementación

La implementación de Falco en sus VPS y servidores dedicados no es solo la instalación de un paquete, sino un proceso que requiere una configuración e integración cuidadosas. Siguiendo estos consejos prácticos, podrá utilizar Falco de la manera más efectiva para la detección de amenazas en tiempo real.

7.1. Selección y preparación del sistema operativo

Actualización del kernel: Para utilizar el controlador eBPF de Falco, se requiere un kernel de Linux relativamente reciente. En 2026, esto significa un kernel de la versión 4.14+ (para funciones básicas) o 5.x+ (para funcionalidad completa y mejor rendimiento). Asegúrese de que su SO utilice un kernel compatible. Se recomienda utilizar versiones LTS de distribuciones como Ubuntu Server (22.04 LTS o posterior), Debian (11 o 12), CentOS Stream 9 (o RHEL 9).

Instalación de los encabezados del kernel: Para compilar el controlador eBPF (si no se proporciona en formato binario para su kernel) o el módulo del kernel, necesitará los encabezados del kernel (kernel headers). Esta es una práctica estándar.

# Para Ubuntu/Debian

sudo apt update

sudo apt install -y linux-headers-$(uname -r)

# Para CentOS/RHEL

sudo yum install -y kernel-devel-$(uname -r)

Actualización del sistema: Siempre comience con un sistema completamente actualizado para excluir vulnerabilidades conocidas y garantizar la compatibilidad.

# Para Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# Para CentOS/RHEL

sudo yum update -y

7.2. Instalación de Falco

Falco se puede instalar de varias maneras. Se recomienda utilizar los repositorios oficiales o las imágenes de Docker.

7.2.1. Instalación desde el repositorio (recomendado para hosts)

Esta es la forma más sencilla para la mayoría de las distribuciones.

# 1. Añadir la clave GPG del repositorio de Falco

curl -s https://falco.org/repo/falcosecurity-3672CE7F.asc | gpg --dearmor | sudo tee /usr/share/keyrings/falcosecurity-archive-keyring.gpg > /dev/null

# 2. Añadir el repositorio de Falco

echo "deb [signed-by=/usr/share/keyrings/falcosecurity-archive-keyring.gpg] https://download.falco.org/packages/deb stable main" | sudo tee /etc/apt/sources.list.d/falcosecurity.list

# 3. Actualizar la lista de paquetes e instalar Falco

sudo apt update

sudo apt install -y falco

# Para CentOS/RHEL (ejemplo)

# sudo dnf config-manager --add-repo https://download.falco.org/packages/rpm/falco_rpm.repo

# sudo dnf install -y falco

Después de la instalación, Falco intentará automáticamente descargar o compilar el controlador eBPF. Si esto falla, intentará usar el módulo del kernel. Puede verificar el estado del controlador de la siguiente manera:

sudo falco-driver-loader status

Si el controlador no está cargado, intente reiniciar el servicio:

sudo systemctl enable falco

sudo systemctl start falco

sudo systemctl status falco

7.2.2. Instalación usando Docker (para entornos de contenedores o bancos de pruebas)

Para ejecutar Falco en un contenedor, deberá proporcionarle acceso al kernel del host.

# Ejecutar Falco con el controlador eBPF

sudo docker run -i -t --name falco --privileged -v /var/run/docker.sock:/var/run/docker.sock \

-v /dev:/dev -v /proc:/proc:ro -v /etc:/etc:ro \

falcosecurity/falco:latest

Tenga en cuenta el flag --privileged y el montaje de directorios críticos. Esto es necesario para acceder a las llamadas al sistema y al contexto de los contenedores. En producción para Kubernetes, se recomienda usar Helm Chart.

7.3. Configuración básica de Falco

El archivo de configuración principal de Falco se encuentra en /etc/falco/falco.yaml. Parámetros importantes:

json_output: true: Recomendado para la integración con sistemas SIEM, ya que JSON es fácil de parsear.priority: debug: Establezca el nivel de registro. Para producción, normalmente info o warning.file_output.enabled: true y file_output.filename: /var/log/falco/events.json: Habilita la salida de eventos a un archivo. Ideal para la recopilación de logs por agregadores de logs.http_output.enabled: true y http_output.url: Configuración del endpoint HTTP para enviar alertas (por ejemplo, a Falco Sidekick o directamente a un SIEM).

# /etc/falco/falco.yaml

json_output: true

priority: info

file_output:

enabled: true

filename: /var/log/falco/events.json

http_output:

enabled: true

url: "http://localhost:2801/" # Ejemplo de URL para Falco Sidekick u otro manejador

# Habilitar/deshabilitar conjuntos de reglas

rules_file:

- /etc/falco/falco_rules.yaml

- /etc/falco/falco_rules.local.yaml # Para sus reglas personalizadas

- /etc/falco/k8s_audit_rules.yaml # Si usa K8s

Después de cambiar la configuración, reinicie Falco:

sudo systemctl restart falco

7.4. Creación y prueba de reglas personalizadas

Falco viene con un amplio conjunto de reglas predefinidas, pero para amenazas específicas y su infraestructura, es probable que necesite las suyas propias. Créelas en un archivo separado, por ejemplo, /etc/falco/falco_rules.local.yaml.

Ejemplo de una regla simple: Detección de escritura en directorios críticos del sistema.

# /etc/falco/falco_rules.local.yaml

- rule: Write to Sensitive Directory

desc: Detects writes to sensitive system directories outside of expected package management.

condition: >

(evt.type=write or evt.type=open and evt.arg.flags contains O_WRONLY) and

(fd.name startswith "/etc/" or fd.name startswith "/bin/" or

fd.name startswith "/sbin/" or fd.name startswith "/usr/bin/" or

fd.name startswith "/usr/sbin/") and

not proc.name in (package_management_binaries) and

not user.name in (root_users) # Excluimos a root si no es deseable

output: >

Sensitive directory write detected (user=%user.name client_ip=%client.ip process=%proc.name command=%proc.cmdline file=%fd.name)

priority: WARNING

tags: [host, filesystem, privileged, MITRE_T1003]

Prueba de reglas: Utilice la utilidad falco --validate para verificar la sintaxis de sus reglas y falco -r /path/to/my_rules.yaml para ejecutar Falco con un conjunto específico de reglas en modo de prueba.

# Verificación de la sintaxis de todas las reglas

sudo falco --validate

# Ejecutar Falco en modo interactivo con reglas personalizadas

# (abra otra terminal y realice acciones sospechosas)

sudo falco -c /etc/falco/falco.yaml -r /etc/falco/falco_rules.local.yaml

Macros y listas útiles: Falco permite crear macros (condiciones reutilizables) y listas (conjuntos de valores), lo que simplifica enormemente las reglas y evita la duplicación.

# Ejemplo de macro para llamadas al sistema de escritura

- macro: write_syscalls

condition: >

evt.type in (write, pwrite, pwritev, writev) or

(evt.type=open and evt.arg.flags contains O_WRONLY)

# Ejemplo de lista para procesos legítimos de gestión de paquetes

- list: package_management_binaries

items: [apt, apt-get, dpkg, yum, dnf, rpm, zypper]

7.5. Integración con sistemas de alerta y SIEM

Para un sistema de seguridad completo, Falco debe integrarse con su proceso de gestión de incidentes. Se recomienda utilizar Falco Sidekick.

Falco Sidekick: Es un servidor proxy ligero que recibe alertas de Falco a través de HTTP y las reenvía a varios sistemas de destino: Slack, PagerDuty, Grafana Loki, Elasticsearch, Splunk, Prometheus, Webhooks y muchos otros. Esto le evita la necesidad de configurar cada integración directamente en falco.yaml.

Instale Falco Sidekick en una máquina separada o en un contenedor, y luego configure http_output.url en falco.yaml con la dirección de su Sidekick.

# Ejemplo de ejecución de Falco Sidekick en Docker

sudo docker run -d --name falco-sidekick -p 2801:2801 falcosecurity/falco-sidekick:latest

Luego, configure Sidekick a través de sus variables de entorno para enviar a los sistemas deseados (por ejemplo, SLACK_WEBHOOK_URL, ELASTICSEARCH_HOSTS).

7.6. Monitoreo de Falco

Como cualquier componente crítico, Falco requiere monitoreo. Rastree su estado, consumo de recursos y el número de alertas generadas. El exportador de Prometheus para Falco Sidekick o las métricas integradas de Falco pueden ayudar en esto.

# Verificar el estado del servicio

sudo systemctl status falco

# Ver los logs de Falco

sudo journalctl -u falco -f

# Verificar las métricas de Falco (si el exportador de Prometheus está habilitado)

curl http://localhost:8765/metrics # Puerto predeterminado para el exportador de Prometheus de Falco Sidekick

Estas recomendaciones le ayudarán a desplegar y configurar Falco de manera efectiva, convirtiéndolo en un defensor confiable para sus servidores Linux en 2026.

8. Errores comunes al trabajar con Falco y eBPF

Diagrama: 8. Errores comunes al trabajar con Falco y eBPF

Diagrama: 8. Errores comunes al trabajar con Falco y eBPF

La implementación de cualquier nueva tecnología conlleva ciertas dificultades, y Falco con eBPF no es una excepción. Conocer los errores comunes le ayudará a evitarlos y a hacer que el proceso de implementación sea más fluido y eficaz. Los errores aquí pueden conducir no solo a falsos positivos o amenazas no detectadas, sino también a problemas de rendimiento o estabilidad del sistema.

8.1. Ignorar o deshabilitar completamente las reglas estándar

Error: Muchos usuarios, buscando el minimalismo o evitando el ruido, deshabilitan completamente o reducen significativamente el conjunto de reglas estándar de Falco. A veces, esto se hace para "empezar de cero" y crear solo sus propias reglas.

Cómo evitarlo: Las reglas estándar de Falco (falco_rules.yaml, falco_rules.local.yaml, k8s_audit_rules.yaml, etc.) están diseñadas por expertos en seguridad y cubren una amplia gama de ataques comunes y actividades sospechosas. En lugar de deshabilitarlas, estúdielas. Deshabilite o modifique solo aquellas reglas que generen demasiados falsos positivos en su entorno específico, y solo después de un análisis exhaustivo. Utilice el mecanismo de excepciones (exceptions) en las reglas para ignorar selectivamente la actividad legítima.

Ejemplos reales de consecuencias: Omisión de ataques básicos, como intentos de modificar archivos críticos, ejecutar comandos desde directorios inusuales o establecer conexiones de red sospechosas. Uno de nuestros clientes deshabilitó la regla "Launch Suspicious Network Tool" para evitar alertas de su herramienta de monitoreo legítima. Al final, cuando un atacante usó nc para la exfiltración de datos, Falco permaneció en silencio.

8.2. Reglas excesivamente amplias o estrechas (False Positives/Negatives)

Error: Crear reglas que son demasiado generales y se activan con cualquier actividad (lo que lleva a "ruido" e ignorar las alertas), o demasiado específicas y omiten ataques ligeramente modificados.

Cómo evitarlo: Desarrolle reglas de forma iterativa. Comience con reglas más amplias, luego redúzcalas, agregando excepciones para la actividad legítima. Utilice falco --list-events y falco --list-fields para comprender los campos disponibles y sus valores. Pruebe las reglas en un entorno de prueba, simulando tanto actividades legítimas como maliciosas. Utilice macros y listas para gestionar la complejidad y la reutilización de condiciones.

Ejemplos reales de consecuencias:

- Reglas amplias: "Ejecución de cualquier script" genera miles de alertas al día de los pipelines de CI/CD, utilidades del sistema y aplicaciones. Los ingenieros dejan de prestar atención a Falco, y las amenazas reales se pierden en el flujo de ruido.

- Reglas estrechas: Una regla que solo se activa con

/bin/bash -c "rm -rf /", omitirá /usr/bin/python -c "import os; os.system('rm -rf /')". Los atacantes cambian constantemente sus métodos.

8.3. Monitoreo insuficiente del propio Falco y su controlador

Error: Después de instalar Falco, los usuarios olvidan monitorear su estado, consumo de recursos o el estado del controlador eBPF.

Cómo evitarlo: Integre Falco en su sistema de monitoreo general. Monitoree el estado del servicio Falco (systemctl status falco), utilice el exportador de Prometheus de Falco Sidekick para recopilar métricas (número de eventos procesados, número de reglas activadas, latencia). Revise regularmente los logs de Falco en busca de errores del controlador o problemas de análisis de reglas. Asegúrese de que el controlador eBPF esté activo y funcionando correctamente (falco-driver-loader status).

Ejemplos reales de consecuencias: El controlador eBPF puede dejar de funcionar después de una actualización del kernel o debido a una incompatibilidad, dejando el sistema sin protección. Observamos un caso en el que, después de una actualización automática del kernel en un VPS, Falco dejó de recibir eventos, pero nadie lo notó durante una semana hasta que ocurrió un incidente que Falco debería haber detectado.

8.4. Falta de integración con sistemas de alerta y respuesta

Error: Falco genera alertas, pero estas simplemente se escriben en un archivo de log que nadie lee, o se envían a un sistema que no está integrado en el flujo de trabajo del equipo.

Cómo evitarlo: Falco debe integrarse con su SIEM (Splunk, ELK, Graylog), sistema de alerta (Slack, PagerDuty, Prometheus Alertmanager) o plataforma SOAR. Utilice Falco Sidekick para simplificar estas integraciones. Defina un proceso claro de respuesta a incidentes para cada tipo de alerta de Falco.

Ejemplos reales de consecuencias: Falco detecta un ataque, pero la alerta se pierde en el flujo de logs o llega a un correo electrónico que se revisa una vez al día. Esto anula todos los beneficios de la detección en tiempo real. En un caso, una alerta sobre un intento de fuerza bruta SSH fue enviada a un canal general de Slack, pero debido a la falta de un propietario claro o una respuesta automática, fue ignorada hasta que el atacante obtuvo acceso.

8.5. Comprensión insuficiente del contexto de los eventos y campos de Falco

Error: Intentar escribir reglas sin una comprensión profunda de qué campos están disponibles para cada evento, sus valores y cómo se relacionan con las llamadas al sistema.

Cómo evitarlo: Estudie la documentación de Falco sobre eventos y campos. Utilice el comando falco --list-events para ver todos los eventos disponibles y falco --list-fields para ver todos los campos disponibles. Ejecute Falco en modo interactivo (falco -A) y genere eventos de prueba para ver qué campos se llenan y qué valores toman en su entorno. Esto ayudará a crear reglas más precisas y efectivas.

Ejemplos reales de consecuencias: Creación de reglas que nunca se activan porque se utilizan campos inexistentes o valores incorrectos. Por ejemplo, intentar filtrar por proc.container.id cuando el proceso no se ejecuta en un contenedor, o esperar el campo file.hash, que Falco no proporciona por defecto. Esto lleva a una falsa sensación de seguridad.

8.6. Uso de versiones de kernel obsoletas o no optimizadas

Error: Ejecutar Falco con el controlador eBPF en kernels de Linux muy antiguos o kernels con configuraciones no estándar, lo que puede provocar problemas de compatibilidad, rendimiento o la falta de algunas funciones de eBPF.

Cómo evitarlo: En 2026, se recomienda utilizar kernels de la versión 5.x y superiores para obtener el máximo rendimiento y estabilidad de eBPF. Asegúrese de que el kernel esté compilado con las opciones eBPF necesarias (por ejemplo, CONFIG_BPF_SYSCALL, CONFIG_BPF_JIT). Actualice regularmente el kernel a las últimas versiones estables para recibir correcciones de errores y mejoras de rendimiento de eBPF.

Ejemplos reales de consecuencias: Problemas con la carga del controlador eBPF, funcionamiento inestable de Falco, mayor consumo de recursos debido a un compilador JIT eBPF no optimizado, incapacidad de utilizar algunas funciones avanzadas de eBPF que aparecieron en kernels más nuevos.

9. Lista de verificación para la aplicación práctica de Falco

Esta lista de verificación le ayudará a sistematizar el proceso de implementación y operación de Falco en sus servidores Linux, garantizando un enfoque integral de la seguridad.

- Planificación y evaluación preliminar:

- Identifique los activos y datos críticos en los servidores.

- Identifique las principales amenazas relevantes para su infraestructura (por ejemplo, exploits web, amenazas internas, fuerza bruta).

- Evalúe la versión actual del kernel de Linux en sus servidores (se requiere 4.14+ para eBPF, se recomienda 5.x+).

- Asigne un entorno de prueba para la implementación piloto de Falco.

- Preparación del sistema operativo:

- Actualice el SO a la última versión estable (

sudo apt upgrade -y / sudo yum update -y).

- Instale los encabezados del kernel (

linux-headers-$(uname -r) / kernel-devel-$(uname -r)).

- Asegúrese de que las utilidades necesarias (curl, gpg, make, gcc) estén instaladas.

- Instalación de Falco:

- Agregue el repositorio oficial de Falco y la clave GPG.

- Instale Falco desde el repositorio (

sudo apt install falco / sudo dnf install falco).

- Verifique el estado del controlador (

sudo falco-driver-loader status). Asegúrese de que se esté utilizando el controlador eBPF.

- Habilite e inicie el servicio Falco (

sudo systemctl enable falco && sudo systemctl start falco).

- Verifique los logs de Falco en busca de errores (

sudo journalctl -u falco -f).

- Configuración básica de Falco (

/etc/falco/falco.yaml):

- Habilite

json_output: true para facilitar el análisis de alertas.

- Establezca

priority: info o warning para producción.

- Configure la salida a un archivo (

file_output.enabled: true, filename: /var/log/falco/events.json).

- Conecte el archivo para reglas personalizadas (

falco_rules.local.yaml).

- Desarrollo y ajuste de reglas:

- Estudie las reglas estándar de Falco para comprender la lógica.

- Cree el archivo

/etc/falco/falco_rules.local.yaml para sus reglas personalizadas.

- Comience con reglas simples y específicas para su entorno (por ejemplo, prohibir la ejecución de

nc o wget desde /tmp).

- Utilice

falco --validate para verificar la sintaxis de las reglas.

- Pruebe las reglas en un entorno de prueba: simule ataques y acciones legítimas para identificar falsos positivos y omisiones.

- Utilice macros y listas para mejorar la legibilidad y la capacidad de gestión de las reglas.

- Amplíe gradualmente el conjunto de reglas, cubriendo más amenazas potenciales.

- Agregue excepciones a las reglas para la actividad legítima, para minimizar los falsos positivos (por ejemplo, para procesos de CI/CD).

- Integración con sistemas de alerta y SIEM:

- Despliegue Falco Sidekick (en Docker o en un host separado).

- Configure

http_output.url en falco.yaml para enviar alertas a Falco Sidekick.

- Configure Falco Sidekick para enviar alertas a su sistema SIEM (Elasticsearch, Splunk, Graylog) y sistema de alerta (Slack, PagerDuty, Telegram).

- Asegúrese de que las alertas lleguen a los canales correctos y contengan toda la información necesaria.

- Monitoreo y mantenimiento de Falco:

- Configure el monitoreo del estado del servicio Falco (

systemctl status falco) y el consumo de recursos (CPU, RAM).

- Integre las métricas de Falco (a través del exportador de Prometheus de Falco Sidekick) en su sistema de monitoreo (Prometheus/Grafana).

- Revise regularmente los logs de Falco en busca de errores o advertencias.

- Planifique actualizaciones regulares de Falco y sus reglas.

- Realice auditorías periódicas de las reglas para verificar su relevancia y eficacia.

- Capacitación del equipo y procesos de respuesta:

- Capacite al equipo de DevOps/seguridad en el uso de Falco y la interpretación de sus alertas.

- Desarrolle procedimientos claros de respuesta para diferentes tipos de incidentes detectados por Falco.

- Realice simulacros regulares de respuesta a incidentes.

- Documentación:

- Mantenga la documentación sobre la instalación, configuración, reglas personalizadas y procesos de respuesta.

- Escalabilidad:

- A medida que la infraestructura crece, considere la gestión centralizada de Falco y sus reglas (por ejemplo, a través de GitOps, Ansible).

- Optimice Falco para operar en clústeres de Kubernetes (utilizando Helm Chart).

10. Cálculo de costos / Economía

Diagrama: 10. Cálculo de costos / Economía

Diagrama: 10. Cálculo de costos / Economía

Uno de los argumentos clave a favor de Falco es su eficiencia económica. Al ser un proyecto Open Source, Falco no requiere pagos directos de licencia. Sin embargo, esto no significa "gratis". En 2026, cuando el costo de los incidentes de seguridad ha aumentado significativamente y el trabajo de ingenieros cualificados se ha vuelto más caro, es importante considerar el costo total de propiedad (TCO).

La economía de Falco se compone de los siguientes elementos principales:

- Recursos del servidor: CPU, RAM, I/O, tráfico de red, consumidos por el agente Falco.

- Almacenamiento y procesamiento de logs: Costo del sistema SIEM, almacenamiento de logs, CPU para su parsing y análisis.

- Recursos humanos: Tiempo de los ingenieros para la instalación, configuración, desarrollo de reglas, monitoreo, ajuste y respuesta a incidentes.

- Tiempo de inactividad/daños por incidentes: Reducción de riesgos y prevención de incidentes costosos.

10.1. Ejemplos de cálculos para diferentes escenarios (año 2026)

Escenario 1: Pequeña startup (10 VPS, 8GB RAM, 4 vCPU cada uno)

- Tipo de servidores: VPS en la nube (por ejemplo, DigitalOcean, Hetzner, AWS EC2 t3.medium).

- Costo de VPS: ~$40/mes por VPS = $400/mes por 10 VPS.

- Recursos de Falco:

- CPU: ~2% de 4 vCPU = ~0.08 vCPU por VPS. Total: 0.8 vCPU.

- RAM: ~100MB por VPS. Total: 1GB.

- Disco: ~10GB para logs de Falco (si se almacenan localmente antes de enviar).

Gastos adicionales en recursos: Prácticamente nulos, Falco se integra fácilmente en los recursos existentes. Es posible que se requiera una actualización de 1-2 VPS al siguiente plan si ya estaban operando al límite. Supongamos, $20/mes.

- Almacenamiento y procesamiento de logs:

- Opción A (mínima): Logs de Falco en archivo, luego Filebeat/Promtail los envía a Grafana Loki.

- Grafana Cloud Loki (100GB/mes): ~$50/mes.

- O Loki autoalojado (en un VPS separado): $20/mes por VPS + $10/mes por disco.

- Opción B (media): Logs de Falco en Elasticsearch/OpenSearch.

- AWS OpenSearch Service (mínimo): ~$150/mes.

Supongamos, $50/mes para Loki.

- Recursos humanos (ingeniero DevOps/SRE, $150/hora):

- Instalación y configuración inicial (10 VPS, reglas): 20 horas = $3000 (una sola vez).

- Mantenimiento mensual, ajuste de reglas, respuesta: 10 horas/mes = $1500/mes.

- TOTAL (Escenario 1):

- Una sola vez: $3000

- Mensual: $20 (recursos adicionales) + $50 (logs) + $1500 (recursos humanos) = $1570/mes.

Compare esto con un EDR comercial ($50-100/servidor/mes): $500-$1000/mes solo por licencias, más los mismos recursos humanos.

Escenario 2: Empresa mediana (50 servidores dedicados, 32GB RAM, 16 vCPU cada uno)

- Tipo de servidores: Servidores dedicados o instancias potentes (por ejemplo, AWS EC2 m6i.xlarge).

- Costo de los servidores: ~$200/mes por servidor = $10000/mes por 50 servidores.

- Recursos de Falco:

- CPU: ~1% de 16 vCPU = ~0.16 vCPU por servidor. Total: 8 vCPU.

- RAM: ~100MB por servidor. Total: 5GB.

Gastos adicionales en recursos: Insignificantes, Falco escala bien. Supongamos, $50/mes.

- Almacenamiento y procesamiento de logs (centralizado):

- AWS OpenSearch Service/Elastic Cloud (clúster medio): ~$500-1000/mes.

- Falco Sidekick para agregación y envío.

Supongamos, $700/mes.

- Recursos humanos (ingeniero de seguridad/DevOps, $180/hora):

- Instalación, configuración y desarrollo de reglas inicial: 40 horas = $7200 (una sola vez).

- Mantenimiento mensual, ajuste, respuesta: 20 horas/mes = $3600/mes.

- TOTAL (Escenario 2):

- Una sola vez: $7200

- Mensual: $50 (recursos adicionales) + $700 (logs) + $3600 (recursos humanos) = $4350/mes.

EDR comercial: $50-100/servidor/mes = $2500-$5000/mes solo por licencias, más los mismos recursos humanos e infraestructura para la recolección de logs.

10.2. Costos ocultos

- Capacitación: Tiempo para capacitar al equipo en el uso de Falco y eBPF. Puede ser significativo si el equipo no tiene experiencia.

- Integración: Desarrollo de integraciones personalizadas si Falco Sidekick no cubre todas las necesidades.

- Tiempo de inactividad: Si Falco está configurado incorrectamente, puede causar problemas de rendimiento o falsos positivos que requieran investigación.

- Pérdida de beneficios: Si Falco no está configurado correctamente, puede pasar por alto un ataque, lo que resultaría en pérdidas significativamente mayores.

10.3. Cómo optimizar los costos

- Automatización: Utilice Ansible, Terraform o Helm para automatizar el despliegue de Falco y la gestión de reglas. Esto reducirá el tiempo de los ingenieros.

- Centralización de logs: Utilice sistemas eficientes y escalables de recolección y análisis de logs (Loki, OpenSearch) para reducir el costo de almacenamiento y procesamiento.

- Ajuste de reglas: El ajuste regular de las reglas para minimizar los falsos positivos reducirá el tiempo dedicado a investigar el "ruido".

- Uso de la comunidad: La participación activa en la comunidad Falco ayudará a encontrar soluciones a los problemas más rápidamente y a compartir experiencias, lo que ahorrará tiempo en el desarrollo independiente.

- Uso eficiente de los recursos: El monitoreo del consumo de recursos de Falco permitirá reaccionar rápidamente a las anomalías y optimizar la configuración.

Tabla con ejemplos de cálculos

| Indicador |

Pequeña startup (10 VPS) |

Empresa mediana (50 servidores dedicados) |

| Recursos adicionales del servidor (mes.) |

~$20 |

~$50 |

| Almacenamiento/procesamiento de logs (mes.) |

~$50 (Loki) |

~$700 (OpenSearch) |

| Recursos humanos (mes.) |

~$1500 |

~$3600 |

| TOTAL MENSUAL |

~$1570 |

~$4350 |

| Costos únicos (recursos humanos) |

~$3000 |

~$7200 |

| Comparación con EDR comercial (solo licencias/mes.) |

~$500 - $1000 |

~$2500 - $5000 |

Como se desprende de los cálculos, incluso teniendo en cuenta los costos de recursos humanos e infraestructura para los logs, Falco con eBPF ofrece una solución significativamente más económica en comparación con los sistemas EDR comerciales, especialmente a gran escala. La inversión principal aquí es la experiencia y el tiempo de su equipo, lo que, en última instancia, conduce a una comprensión más profunda de su propia infraestructura y al fortalecimiento de las competencias internas en seguridad.

11. Casos y ejemplos de uso

Diagrama: 11. Casos y ejemplos de uso

Diagrama: 11. Casos y ejemplos de uso

La teoría es buena, pero los casos de uso reales de Falco con eBPF demuestran su valor práctico en una amplia variedad de escenarios. Los ejemplos que se presentan a continuación se basan en la experiencia generalizada de implementaciones en proyectos e infraestructuras SaaS reales.

11.1. Caso 1: Detección de un ataque a un servidor web (WordPress/Nginx)

Escenario: Un pequeño proyecto SaaS utiliza un VPS con Nginx y WordPress. Un atacante descubre una vulnerabilidad en un plugin de WordPress que permite subir un script de shell al directorio /tmp e intentar ejecutarlo para obtener control total sobre el sistema.

Problema: Los WAF tradicionales pueden pasar por alto un script de shell modificado. El antivirus del servidor puede estar desactualizado o no detectar un nuevo malware. Los logs de Nginx mostrarán la solicitud POST, pero no sus consecuencias.

Solución con Falco y eBPF:

- Regla "Unexpected Executable in /tmp": Falco monitoriza los intentos de ejecución de archivos en el directorio

/tmp que no son utilidades del sistema conocidas.

- Regla "Write to Sensitive Directory": Falco detecta intentos de escritura en directorios críticos del sistema (

/etc, /bin, /usr/bin) por procesos que no pertenecen a gestores de paquetes.

- Regla "Spawn Shell from Web Server": Falco detecta el inicio de un shell interactivo (bash, sh) por parte del usuario del servidor web (nginx, www-data).

Desarrollo del ataque y detección:

- El atacante sube

evil.php a /tmp a través de una vulnerabilidad en WordPress. Falco puede detectar una escritura inusual en /tmp si esto no es típico para el servidor web.

- El atacante intenta ejecutar

evil.php u otro script subido. Falco se activa inmediatamente con "Unexpected Executable in /tmp", ya que el servidor web no debería ejecutar scripts desde /tmp.

- Si el script se ejecuta con éxito e intenta obtener un reverse shell o modificar archivos del sistema (por ejemplo, añadir un nuevo usuario a

/etc/passwd), se activarán "Spawn Shell from Web Server" y "Write to Sensitive Directory".

Resultado: Falco envía inmediatamente una alerta a Slack y SIEM. El equipo de seguridad recibe los detalles: proceso Nginx (user=www-data), ruta del archivo (/tmp/evil.php), argumentos del comando (php /tmp/evil.php). El ingeniero aísla rápidamente el VPS, analiza el ataque y restaura el sistema, minimizando el daño. El tiempo de reacción se reduce de horas a minutos.

11.2. Caso 2: Detección de amenazas internas y acceso no autorizado

Escenario: Un empleado de DevOps, con acceso a los servidores de producción, intenta acceder a datos confidenciales para los que no tiene permiso directo, o realizar cambios no autorizados en la configuración para eludir las políticas internas.

Problema: El empleado tiene acceso legítimo por SSH. Los sistemas de monitorización tradicionales pueden no detectar un comportamiento "inusual" si se realiza a través de utilidades estándar.

Solución con Falco y eBPF:

- Regla "Access Sensitive Files by Unauthorized User": Falco monitoriza los intentos de acceso (lectura, escritura) a archivos que contienen datos confidenciales (por ejemplo,

/etc/shadow, bases de datos de configuración, secretos en /var/lib/my_app/secrets) por parte de usuarios que no pertenecen a la lista de grupos autorizados.

- Regla "Change System Configuration": Detecta cambios en archivos de configuración que no deberían editarse manualmente (por ejemplo,

/etc/ssh/sshd_config, /etc/sudoers) o no a través de un sistema de gestión de configuración (Ansible, Terraform).

- Regla "Run Uncommon Privileged Command": Detecta el uso de comandos que requieren privilegios elevados (

sudo, chattr, setcap) o utilidades poco comunes (strace, debugfs) fuera de las operaciones planificadas.

Desarrollo del ataque y detección:

- El empleado inicia sesión por SSH. Falco detecta un inicio de sesión legítimo.

- El empleado intenta leer

/etc/shadow. Se activa "Access Sensitive Files by Unauthorized User", ya que el usuario no es root ni miembro del grupo shadow.

- El empleado intenta modificar

/etc/sudoers para concederse más privilegios. Se activa "Change System Configuration", ya que es una modificación directa de un archivo crítico.

- El empleado ejecuta

strace -p para analizar un proceso crítico en ejecución. Se activa "Run Uncommon Privileged Command".

Resultado: Falco alerta inmediatamente sobre la actividad sospechosa, proporcionando el contexto completo: quién (usuario), qué (comando, archivo), desde dónde (dirección IP de la sesión SSH). El equipo de seguridad recibe una alerta detallada que permite bloquear rápidamente el acceso del empleado, investigar y prevenir la fuga de datos o cambios no autorizados. Esto demuestra cómo Falco puede complementar los sistemas tradicionales de control de acceso y auditoría.

11.3. Caso 3: Monitorización de contenedores en Kubernetes

Escenario: Una aplicación SaaS está desplegada en Kubernetes. Uno de los contenedores con un microservicio ha sido comprometido, y el atacante intenta usarlo para moverse lateralmente por el clúster o lanzar un minero de criptomonedas.

Problema: Las herramientas de seguridad de host tradicionales ven los contenedores como procesos, pero no pueden vincular fácilmente la actividad a un pod/namespace específico. Los IDS de red ven el tráfico, pero no la lógica interna del contenedor.

Solución con Falco y eBPF:

- Regla "Container Spawning Privileged Process": Detecta el inicio de procesos con privilegios elevados (por ejemplo,

setuid, setgid) dentro de un contenedor que no debería hacerlo.

- Regla "Network Connection to K8s API Server": Detecta intentos de un contenedor de establecer una conexión de red con el servidor API de K8s, si esto no está permitido para el microservicio dado.

- Regla "Unexpected Outbound Connection": Detecta conexiones de red salientes desde el contenedor a direcciones IP o puertos externos que no forman parte del comportamiento esperado de la aplicación (por ejemplo, a pools de minería).

- Regla "Write to Container Root Filesystem": Detecta intentos de escritura en el sistema de archivos raíz del contenedor, si este debería ser de solo lectura.

Desarrollo del ataque y detección:

- El atacante utiliza una vulnerabilidad en el microservicio para ejecutar un comando dentro del contenedor.

- Intento de establecer un reverse shell a una IP externa: Se activará "Unexpected Outbound Connection", ya que el microservicio no debería establecer tales conexiones. Falco proporcionará el contexto: nombre del pod, namespace, ID del contenedor, dirección IP de destino.

- Intento de acceso al servidor API de K8s desde el contenedor comprometido: Se activará "Network Connection to K8s API Server".

- Lanzamiento de un minero de criptomonedas: Esto generalmente implica el inicio de un nuevo proceso que establece conexiones salientes a un pool de minería. Falco detectará "Unexpected Outbound Connection" y, posiblemente, "Container Spawning Privileged Process" o "Unexpected Executable in /tmp" (si el minero se ha descargado en un directorio temporal).

Resultado: Falco, operando en los nodos de Kubernetes, proporciona alertas detalladas con un rico contexto de Kubernetes (nombre del pod, namespace, etiquetas, uid/gid del contenedor). Esto permite al equipo de seguridad identificar rápidamente el pod comprometido, aislarlo (por ejemplo, eliminando el pod) y llevar a cabo una investigación utilizando los datos de Falco. Falco se convierte en un componente crítico para la seguridad en tiempo de ejecución en entornos nativos de la nube.

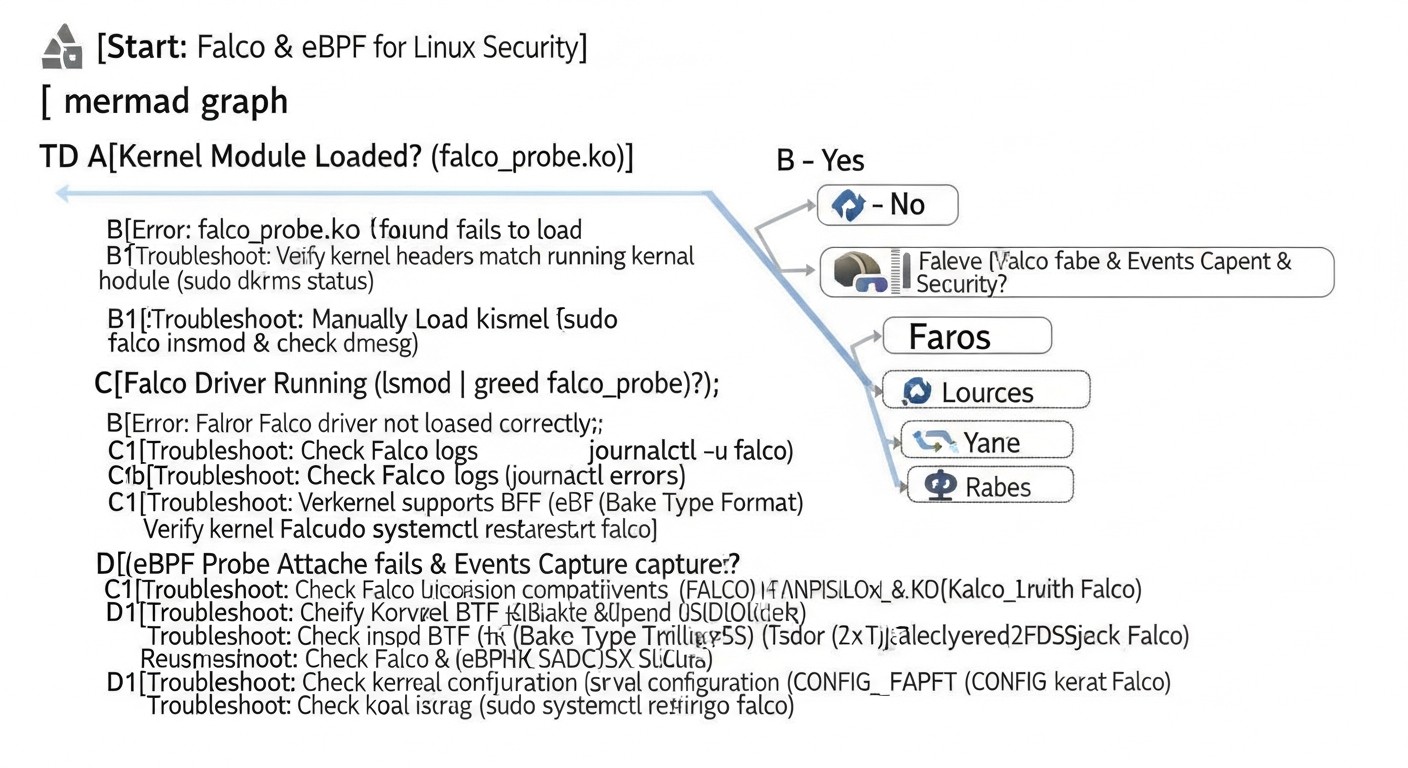

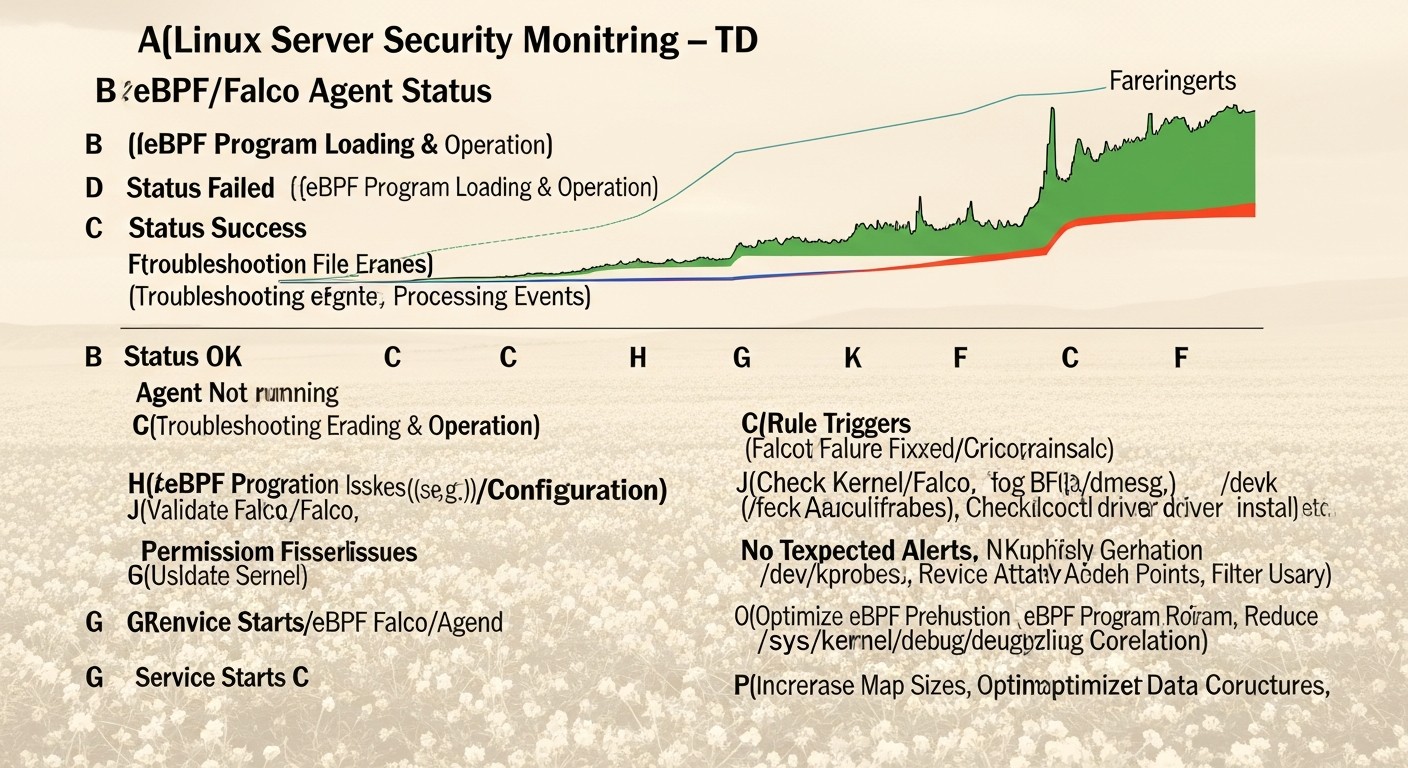

13. Solución de problemas (troubleshooting)

Diagrama: 13. Solución de problemas (troubleshooting)

Diagrama: 13. Solución de problemas (troubleshooting)

Incluso los sistemas más fiables a veces fallan o se comportan de forma inesperada. Trabajar con Falco y eBPF, especialmente en diferentes versiones del kernel y distribuciones de Linux, puede ir acompañado de problemas específicos. Aquí hay una lista de problemas típicos y pasos para su diagnóstico y solución.

13.1. Falco no se inicia o no recibe eventos

Síntomas:

sudo systemctl status falco muestra que el servicio no está activo o está en estado de fallo.- Los logs de Falco (

sudo journalctl -u falco -f) contienen errores relacionados con el controlador o el kernel.

- Falco se inicia, pero no genera ninguna alerta, incluso para acciones obvias.

Posibles causas y soluciones:

- Problemas con el controlador de Falco (eBPF/módulo del kernel):

- Incompatibilidad del kernel: Su kernel puede ser demasiado antiguo o tener una configuración no estándar. Verifique la versión del kernel (

uname -r) y asegúrese de que sea compatible con Falco.

- Faltan los encabezados del kernel: Para compilar el controlador, se necesitan los encabezados. Instálelos:

# Ubuntu/Debian

sudo apt install -y linux-headers-$(uname -r)

# CentOS/RHEL

sudo yum install -y kernel-devel-$(uname -r)

- Error al cargar el controlador: Intente reinstalar el controlador manualmente:

sudo falco-driver-loader unload

sudo falco-driver-loader install

sudo systemctl restart falco

Verifique el estado: sudo falco-driver-loader status. Asegúrese de que muestre eBPF probe is loaded o Kernel module is loaded. Si Falco no puede cargar el controlador eBPF, intentará usar el módulo del kernel.

- SELinux/AppArmor: Estos sistemas pueden bloquear la carga del controlador. Desactívelos temporalmente para el diagnóstico (si es posible en un entorno de prueba) o verifique sus logs (

sudo ausearch -c falco para SELinux, sudo dmesg | grep DENIED para AppArmor).

- Errores en la configuración de Falco (

falco.yaml) o en las reglas:

- Sintaxis YAML incorrecta. Verifique:

sudo falco --validate.

- Las reglas son demasiado específicas y no se activan para las acciones de prueba. Inicie Falco en modo de auditoría:

sudo falco -A y vea qué eventos detecta.

- Los archivos de reglas no están disponibles o están especificados incorrectamente. Verifique las rutas en

rules_file.

- Problemas de permisos: Asegúrese de que el usuario bajo el cual se ejecuta Falco (normalmente

falco) tenga los permisos necesarios para /dev/falco, /dev/sysdig* o para los mapas eBPF.

13.2. Demasiados falsos positivos (False Positives)

Síntomas:

- Alertas constantes sobre actividad legítima, saturando los canales de alerta.

- Es difícil distinguir las amenazas reales del comportamiento normal del sistema.

Posibles causas y soluciones:

- Reglas excesivamente amplias:

- Ajuste de reglas: Agregue excepciones (

and not ...) a las condiciones de las reglas para procesos, usuarios, directorios o archivos legítimos. Por ejemplo, si apt se activa constantemente en "Write to Sensitive Directory", agregue and not proc.name in (package_management_binaries).

- Use macros y listas: Esto ayudará a gestionar la complejidad y aplicar excepciones de forma centralizada.

- Aumento de la especificidad: En lugar de "cualquier escritura en /etc", use "escritura en /etc/passwd y no proc.name=useradd".

- Contexto insuficiente:

- Asegúrese de que Falco reciba suficiente información contextual (ID del contenedor, nombre de usuario, nombre del proceso). Esto permitirá crear reglas más precisas.

- Nivel de prioridad incorrecto: Algunas reglas pueden ser demasiado agresivas para el nivel

INFO o WARNING. Baje su prioridad o desactívelas si no son críticas.

13.3. Problemas de rendimiento

Síntomas:

- Alto consumo de CPU o RAM por el proceso

falco.

- Ralentización notable de las aplicaciones en el servidor después de instalar Falco.

Posibles causas y soluciones:

- Excesiva cantidad de reglas o reglas muy complejas:

- Optimización de reglas: Simplifique reglas complejas, use macros. Elimine reglas no utilizadas.

- Evite las expresiones regulares: Las expresiones regulares pueden consumir muchos recursos. Use

contains, startswith, endswith, =, in, not in, siempre que sea posible.

- Limite la recopilación de datos: Si usa plugins, asegúrese de que solo recopilen los datos necesarios.

- Versión del kernel y eBPF:

- Los kernels más antiguos pueden tener un compilador JIT de eBPF menos optimizado. Actualice el kernel a una versión más reciente (5.x+).

- Alta carga del sistema:

- En sistemas con muy alta carga, Falco puede consumir más recursos. Asegúrese de tener suficiente CPU/RAM.

- Considere la posibilidad de usar reglas más "ligeras" o la agregación de eventos a un nivel superior.

13.4. Las alertas no llegan a SIEM/sistema de alertas

Síntomas:

- Falco genera alertas localmente (en archivos de log), pero no aparecen en Slack, PagerDuty, Elasticsearch, etc.

Posibles causas y soluciones:

- Problemas con Falco Sidekick (u otro manejador HTTP):

- URL incorrecta: Verifique

http_output.url en falco.yaml. Asegúrese de que la dirección IP y el puerto de Falco Sidekick (u otro manejador) sean accesibles desde el servidor Falco.

- Falco Sidekick no está iniciado/no es accesible: Verifique el estado del servicio Falco Sidekick. Asegúrese de que su puerto esté abierto en el firewall.

- Errores de configuración de Falco Sidekick: Verifique los logs de Falco Sidekick. Es posible que no pueda conectarse al sistema de destino (Slack, Elasticsearch) debido a tokens incorrectos, URL o problemas de red.

- Problemas de red/firewall:

- Asegúrese de que el tráfico de Falco a Falco Sidekick (o de Falco Sidekick al sistema de destino) no esté bloqueado por el firewall (

iptables, ufw, Security Groups en la nube).

- Verifique la conexión de red usando

ping, curl o telnet.

13.5. Comandos de diagnóstico

sudo systemctl status falco: Verificación del estado del servicio.sudo journalctl -u falco -f: Visualización de los logs de Falco en tiempo real.sudo falco --validate: Verificación de la sintaxis de las reglas.sudo falco -A: Inicio de Falco en modo de auditoría para ver todos los eventos.sudo falco-driver-loader status: Verificación del estado del controlador.lsmod | grep falco: Verificación de si el módulo del kernel de Falco está cargado (si no se usa eBPF).dmesg | grep falco: Visualización de mensajes del kernel relacionados con Falco.ss -tulnp | grep falco: Verificación de si Falco está escuchando en algún puerto (si el servidor HTTP está configurado).

Cuándo contactar al soporte (o a la comunidad)

Si después de seguir todos estos pasos el problema no se resuelve, no dude en buscar ayuda:

- Falco Community Slack: Canal

#falco en CNCF Slack. Proporcione la mayor cantidad de información posible: versión de Falco, versión del kernel, distribución del SO, logs, configuración, pasos para reproducir el problema.

- GitHub Issues: Si está seguro de haber encontrado un error en Falco o en su controlador, cree un issue en el repositorio oficial de GitHub.

Recuerde que una descripción detallada del problema y la provisión de logs relevantes aceleran significativamente el proceso de diagnóstico y solución.

14. FAQ: Preguntas frecuentes

¿Qué es eBPF y en qué se diferencia de los módulos de kernel tradicionales?

eBPF es una tecnología que permite ejecutar código de usuario de forma segura en el espacio del kernel de Linux. A diferencia de los módulos de kernel tradicionales, los programas eBPF pasan por una estricta verificación antes de cargarse, lo que garantiza su seguridad y previene fallos del kernel. Funcionan en un entorno aislado (sandbox), no requieren la recompilación del kernel y pueden cargarse/descargarse sobre la marcha. Esto proporciona un alto rendimiento y flexibilidad sin los riesgos inherentes a los módulos convencionales.

¿Por qué necesito Falco si ya tengo Auditd?

Linux Auditd es una potente herramienta de auditoría de seguridad integrada en el kernel. Sin embargo, Falco ofrece una serie de ventajas: un lenguaje de reglas más simple y flexible (YAML frente a la compleja sintaxis de Auditd), una profunda integración con entornos de contenedores (contexto de Kubernetes), así como amplias capacidades de integración con SIEM y sistemas de alerta "listos para usar" a través de Falco Sidekick. Falco también se centra en el análisis de comportamiento en tiempo real, no solo en el registro de eventos.

¿Cómo afecta Falco al rendimiento del servidor?

Gracias al uso del controlador eBPF, Falco garantiza una sobrecarga de rendimiento muy baja. Los programas eBPF se ejecutan directamente en el kernel, minimizando los cambios de contexto y transmitiendo al espacio de usuario de Falco solo los eventos relevantes. En la mayoría de los escenarios, el consumo de CPU de Falco es del 1-3% y el de RAM es de 50-100 MB. Esto lo hace ideal para su uso en VPS y servidores dedicados, donde cada recurso cuenta.

¿Puede Falco proteger contra ataques de día cero?

Sí, Falco es capaz de detectar ataques de día cero gracias a su enfoque conductual. En lugar de depender de firmas de amenazas conocidas, Falco analiza el comportamiento del sistema a nivel de llamadas al sistema. Si un ataque (incluso desconocido) implica acciones anómalas, como escribir en archivos críticos desde un proceso inusual, ejecutar archivos ejecutables no autorizados o crear conexiones de red inusuales, Falco podrá detectarlo y generar una alerta.

¿Se puede usar Falco para la prevención activa de amenazas (IPS)?

Falco es principalmente una herramienta de detección de amenazas (IDS). Genera alertas, pero por sí mismo no bloquea la actividad. Sin embargo, mediante la integración con plataformas SOAR o scripts personalizados, se puede configurar una respuesta automatizada basada en las alertas de Falco, por ejemplo, el bloqueo de una dirección IP, el aislamiento de un contenedor o la finalización de un proceso. De esta manera, Falco puede formar parte de un sistema de prevención.

¿Con qué frecuencia se deben actualizar Falco y sus reglas?

Se recomienda actualizar Falco regularmente a las últimas versiones estables para recibir correcciones de errores, mejoras de rendimiento y nuevas funcionalidades. Las reglas de Falco también deben actualizarse, ya que el equipo de Falco Security añade constantemente nuevas reglas para detectar amenazas actuales. Además, es necesario revisar y ajustar regularmente sus reglas personalizadas, adaptándolas a los cambios en su infraestructura y a los nuevos vectores de ataque.

¿Cómo funciona Falco en entornos de contenedores (Docker, Kubernetes)?

Falco se integra perfectamente con entornos de contenedores. Se ejecuta en el host (o como un DaemonSet en Kubernetes) y utiliza eBPF para monitorear todas las llamadas al sistema que ocurren en ese host, incluidas las que provienen de los contenedores. Falco enriquece automáticamente los eventos con información contextual de Kubernetes (nombre del pod, namespace, ID del contenedor, etiquetas), lo que permite crear reglas específicas para contenedores y clústeres.

¿Necesito otras herramientas de seguridad si tengo Falco?

Falco es una potente herramienta para la seguridad en tiempo de ejecución (Runtime Security) en el host, pero no es una panacea. Complementa, no reemplaza, otras capas de protección: firewalls (WAF, de red), antivirus, escáneres de vulnerabilidades, sistemas de gestión de parches, herramientas de control de acceso y sistemas SIEM. Una estrategia de seguridad integral siempre incluye una defensa en profundidad.

¿Puedo escribir mis propias reglas para Falco?

Sí, esta es una de las características clave de Falco. Puede crear sus propias reglas, macros y listas utilizando una sintaxis YAML sencilla y clara. Esto le permite adaptar Falco a las necesidades específicas de su infraestructura y protegerse contra amenazas únicas que pueden no estar cubiertas por las reglas estándar. La documentación de Falco contiene una guía detallada sobre la creación de reglas.

¿Cuáles son los requisitos mínimos del kernel de Linux para Falco con eBPF?

Para usar el controlador eBPF de Falco, se requiere un kernel de Linux versión 4.14 o posterior. Sin embargo, para un rendimiento óptimo y acceso a todas las funciones de eBPF, se recomienda usar kernels de la versión 5.x y superiores. Si el controlador eBPF no se puede cargar, Falco intentará automáticamente usar un controlador más antiguo, pero aún efectivo, basado en un módulo del kernel, que es compatible con un rango más amplio de versiones de kernel.

15. Conclusión

En el contexto de un panorama de ciberamenazas cada vez más complejo en 2026, donde las herramientas de protección tradicionales ya no pueden hacer frente a la dinámica de los ataques y la complejidad de las infraestructuras distribuidas, eBPF y Falco representan no solo otras herramientas, sino un cambio fundamental en el enfoque de la seguridad de los sistemas Linux. Hemos examinado cómo eBPF proporciona una visibilidad sin precedentes en el kernel con una sobrecarga mínima, y cómo Falco, utilizando este poder, transforma los eventos brutos del sistema en alertas de amenazas significativas en tiempo real.

Esta combinación permite a los ingenieros de DevOps, desarrolladores backend, administradores de sistemas y fundadores de proyectos SaaS obtener un análisis profundo y conductual de la actividad en sus VPS y servidores dedicados. Desde la detección de exploits de día cero y amenazas internas hasta la monitorización de contenedores en Kubernetes, Falco con eBPF proporciona una capa de protección crucial que antes solo estaba disponible en costosas soluciones EDR comerciales.

Hemos desglosado en detalle los principales criterios de selección, comparado Falco con alternativas, proporcionado instrucciones paso a paso para la instalación y configuración, y compartido valiosos consejos para la creación de reglas y la integración con sistemas existentes. El análisis económico ha demostrado que, a pesar de la necesidad de invertir en recursos humanos e infraestructura para los logs, Falco sigue siendo una solución significativamente más rentable a largo plazo, especialmente a escala.

Recomendaciones finales:

- No posponga la implementación: Las amenazas no esperan. Comience con una implementación piloto de Falco en algunos servidores no críticos.

- Utilice eBPF: Siempre dé preferencia al controlador eBPF de Falco debido a su seguridad y rendimiento. Actualice el kernel si es necesario.

- Invierta en experiencia: Sus ingenieros son su principal activo. Capacítelos en el trabajo con Falco y eBPF; esto se amortizará con creces.

- El ajuste es un proceso: No espere un funcionamiento perfecto de inmediato. Ajuste continuamente las reglas para minimizar los falsos positivos y maximizar la detección de amenazas reales.

- Intégrese: Falco debe integrarse en su ecosistema de monitorización, alerta y respuesta. Falco Sidekick es su mejor aliado aquí.

- No olvide la defensa en profundidad: Falco es una potente capa de protección, pero funciona mejor en combinación con otras herramientas de seguridad.

Próximos pasos para el lector:

- Analice su infraestructura actual e identifique los puntos más críticos a proteger.

- Comience instalando Falco en un VPS de prueba, utilizando las recomendaciones de este artículo.

- Estudie las reglas estándar e intente crear algunas propias, específicas para sus aplicaciones.

- Configure la integración con su sistema de alerta favorito (Slack, PagerDuty).

- Participe activamente en la comunidad Falco, comparta su experiencia y aprenda de los demás.

La implementación de Falco con eBPF no es solo un paso hacia la mejora de la seguridad, es una inversión en la resiliencia y fiabilidad de su infraestructura en el futuro. Le permitirá no solo detectar amenazas, sino también comprender profundamente lo que sucede en sus sistemas, dándole control y confianza en el mundo digital de 2026.