eBPF и Falco для безопасности Linux на VPS и выделенных серверах: Обнаружение угроз в реальном времени

TL;DR

- eBPF — это революция: Позволяет безопасно и эффективно выполнять пользовательский код в ядре Linux, предоставляя беспрецедентную видимость системных событий без накладных расходов традиционных модулей ядра.

- Falco — ваш сторожевой пес: Инструмент обнаружения угроз с открытым исходным кодом, использующий eBPF для мониторинга системных вызовов и других событий ядра, выявляя подозрительные действия в реальном времени.

- Необходимость в 2026 году: С ростом сложности угроз и повсеместным распространением облачных инфраструктур, традиционные средства защиты недостаточны. eBPF+Falco обеспечивают глубокий, контекстный анализ активности сервера.

- Реальное время и контекст: Falco не просто логирует события, а применяет к ним правила, основанные на поведенческих паттернах, что позволяет мгновенно реагировать на аномалии, такие как изменение критических файлов или запуск несанкционированных процессов.

- Гибкость и масштабируемость: Легко настраивается под специфические нужды вашей инфраструктуры, будь то один VPS или кластер из сотен выделенных серверов, с минимальным влиянием на производительность.

- Экономическая эффективность: Будучи Open Source, Falco позволяет значительно снизить затраты на лицензирование по сравнению с коммерческими EDR/XDR решениями, перенося фокус на операционные расходы и экспертизу.

- Практическая применимость: Статья предоставляет пошаговые инструкции, примеры конфигураций, кейсы и рекомендации для успешного внедрения и эксплуатации Falco на базе eBPF.

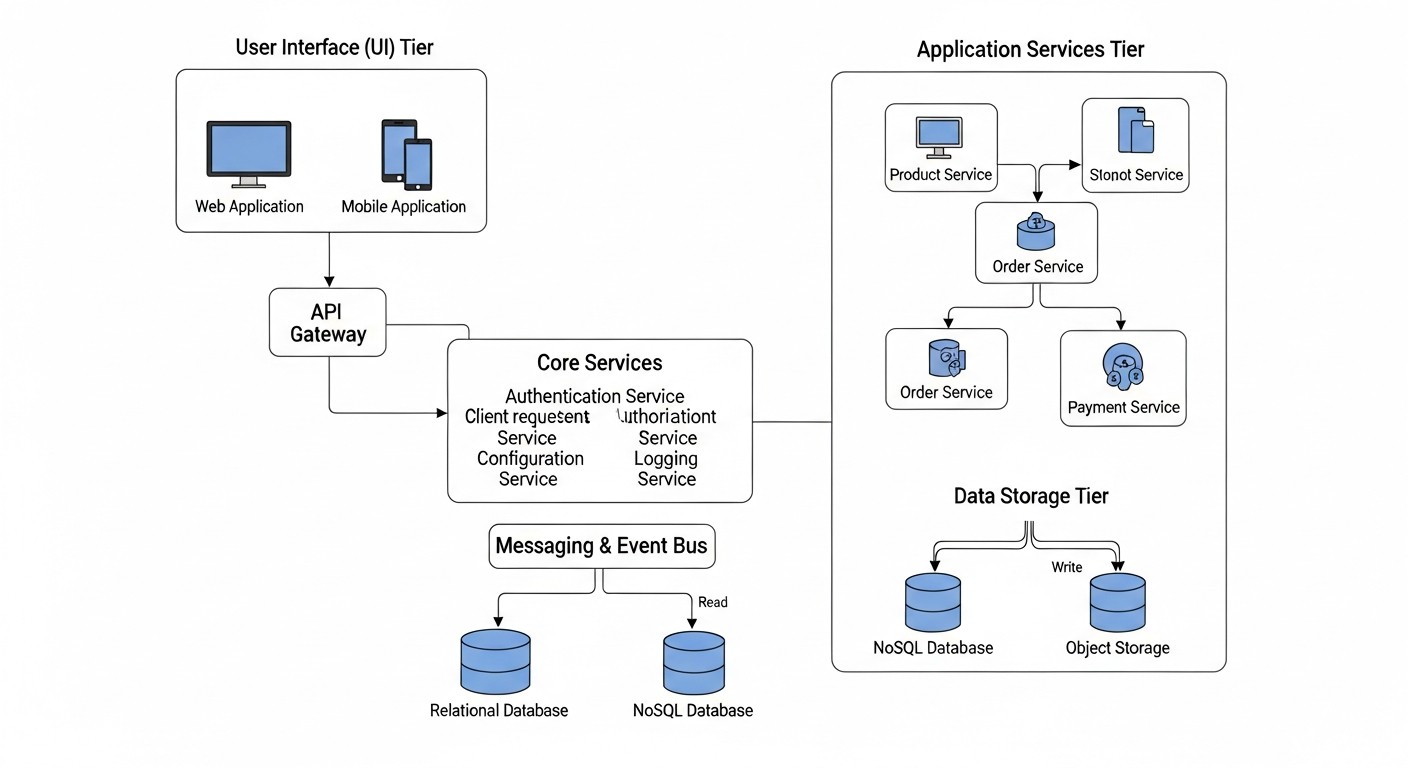

3. Введение

Схема: 3. Введение

Схема: 3. Введение

В стремительно развивающемся мире информационных технологий, где киберугрозы становятся всё более изощрёнными, а инфраструктуры — всё более распределёнными, традиционные подходы к обеспечению безопасности стремительно устаревают. 2026 год диктует новые правила игры: недостаточно просто блокировать известные вредоносы или мониторить периметр. Необходима глубокая, контекстно-зависимая видимость того, что происходит внутри ваших серверов, вплоть до уровня системных вызовов ядра.

Именно здесь на сцену выходят eBPF (extended Berkeley Packet Filter) и Falco. Эти две технологии, работая в тандеме, представляют собой мощный инструмент для обнаружения угроз в реальном времени, способный защитить ваши Linux-системы — будь то одиночный VPS или целая ферма выделенных серверов — от широкого спектра атак, включая эксплойты нулевого дня, продвинутые постоянные угрозы (APT) и инсайдерские атаки.

Почему эта тема важна именно сейчас, в 2026 году? Во-первых, ландшафт угроз постоянно эволюционирует. Автоматизированные атаки, использующие полиморфный код и техники обхода традиционных средств защиты, становятся нормой. Во-вторых, переход к микросервисной архитектуре и контейнеризации, который стал стандартом де-факто, требует новых подходов к безопасности, где каждый контейнер или сервис может быть точкой входа. В-третьих, регуляторные требования ужесточаются, обязывая компании иметь надёжные механизмы обнаружения и реагирования на инциденты.

Данная статья призвана решить несколько ключевых проблем, с которыми сталкиваются DevOps-инженеры, backend-разработчики, системные администраторы и технические директора стартапов:

- Недостаточная видимость: Как получить полную картину происходящего на сервере, не перегружая его?

- Запоздалое реагирование: Как обнаруживать угрозы не постфактум, а в момент их возникновения?

- Сложность внедрения: Как интегрировать мощные средства безопасности без длительной настройки и высокой стоимости?

- Высокие накладные расходы: Как обеспечить глубокий мониторинг с минимальным влиянием на производительность?

Мы подробно рассмотрим, что такое eBPF и как Falco использует его потенциал для обеспечения безопасности. Вы узнаете о практических аспектах установки, настройки и создания собственных правил, а также получите ценные советы, основанные на реальном опыте. Статья написана для тех, кто ищет не просто теоретические знания, а конкретные, применимые решения для защиты своих Linux-систем от современных угроз.

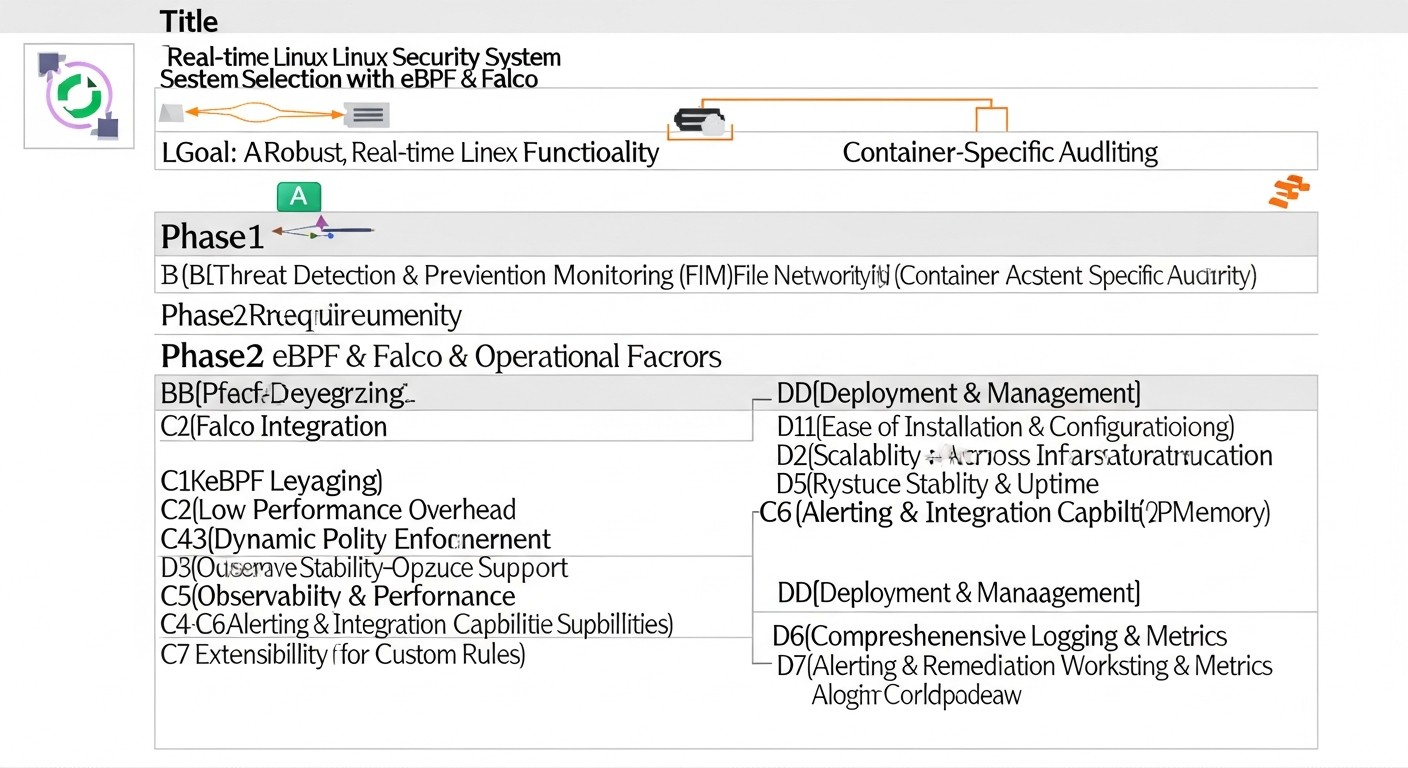

4. Основные критерии и факторы выбора системы безопасности

Схема: 4. Основные критерии и факторы выбора системы безопасности

Схема: 4. Основные критерии и факторы выбора системы безопасности

Выбор и внедрение системы безопасности для Linux-серверов — это не просто установка софта; это стратегическое решение, которое должно основываться на чётком понимании потребностей и рисков вашей инфраструктуры. В 2026 году, когда киберугрозы стали еще более изощренными, а инфраструктура — более динамичной, крайне важно учитывать ряд ключевых критериев. От их правильной оценки зависит не только эффективность защиты, но и общая стабильность и производительность вашей системы.

4.1. Глубина видимости и детализация событий

Почему важен: Традиционные средства безопасности часто работают на уровне файловых операций или сетевых пакетов, упуская из виду более низкоуровневые, но критически важные события. Глубина видимости определяет, насколько детально система может отслеживать активность на сервере. В контексте eBPF и Falco это означает способность мониторить системные вызовы (syscalls) ядра Linux, что является фундаментом для понимания любых действий, происходящих в системе.

Как оценивать: Оцените, какие типы событий система способна отслеживать. Может ли она видеть создание процессов, выполнение файлов, сетевые соединения, изменение прав доступа, загрузку модулей ядра, доступ к памяти? Чем шире спектр отслеживаемых событий, тем полнее картина происходящего. Falco, используя eBPF, предоставляет доступ к сотням системных вызовов и событий, включая операции с файлами, сетью, процессами, памятью и многое другое.

4.2. Обнаружение угроз в реальном времени

Почему важен: Время реакции на инцидент является критическим фактором. Чем быстрее вы обнаружите атаку, тем меньше ущерба она сможет нанести. Системы, которые анализируют логи постфактум, хороши для аудита, но неэффективны для активной защиты. Обнаружение в реальном времени означает, что система способна анализировать события в момент их возникновения и немедленно генерировать оповещения или запускать автоматизированные реакции.

Как оценивать: Проверьте, насколько быстро система может обрабатывать поток событий и сопоставлять их с правилами. Есть ли задержки между событием и оповещением? Falco специально разработан для низколатентного анализа событий ядра, что позволяет ему обнаруживать аномалии практически мгновенно, до того, как злоумышленник успеет закрепиться в системе или нанести значительный ущерб.

4.3. Низкие накладные расходы на производительность

Почему важен: Любой агент безопасности, работающий на сервере, потребляет ресурсы CPU, RAM и I/O. Если эти накладные расходы слишком велики, это негативно скажется на производительности основного приложения или сервиса, ради которого сервер и работает. В условиях высокой нагрузки на VPS или выделенных серверах, каждый процент производительности на счету.

Как оценивать: Изучите бенчмарки и реальные кейсы использования. Как система ведет себя под нагрузкой? Сколько процессорного времени и памяти она потребляет? eBPF-драйвер Falco известен своей эффективностью. Он работает в пространстве ядра, избегая дорогостоящих переключений контекста между ядром и пользовательским пространством, и выполняет фильтрацию событий на самом низком уровне, передавая в Falco только релевантные данные. Это обеспечивает минимальное влияние на производительность, часто менее 1-3% CPU.

4.4. Гибкость и расширяемость правил

Почему важен: Ландшафт угроз постоянно меняется, и ваша система безопасности должна быть способна адаптироваться. Возможность создавать собственные правила обнаружения, модифицировать существующие и интегрировать новые источники данных критически важна для защиты от уникальных угроз или специфических атак на вашу инфраструктуру.

Как оценивать: Насколько прост язык правил? Есть ли возможность использовать сложные логические условия, контекстные данные? Поддерживает ли система плагины или кастомные источники данных? Falco использует простой и мощный YAML-синтаксис для правил, позволяя комбинировать множество условий, фильтров и макросов, что делает его чрезвычайно гибким. Кроме того, Falco поддерживает плагины для сбора данных из других источников, например, из K8s API или облачных провайдеров.

4.5. Интеграция с существующими инструментами

Почему важен: Системы безопасности не должны существовать в вакууме. Они являются частью более крупной экосистемы мониторинга, логирования и реагирования. Возможность интеграции с SIEM-системами (Splunk, ELK Stack, Graylog), системами оповещения (Slack, PagerDuty, Prometheus Alertmanager) и оркестрации (Ansible, Terraform) значительно упрощает управление инцидентами и автоматизацию процессов.

Как оценивать: Какие коннекторы и API предоставляет система? Насколько легко настроить отправку событий в вашу SIEM или систему оповещения? Falco имеет встроенные механизмы вывода событий в различные форматы (JSON, Syslog) и поддерживает интеграцию с популярными инструментами через Falco Sidekick, что делает его легко встраиваемым в любую современную инфраструктуру SOC/DevOps.

4.6. Простота развертывания и управления

Почему важен: Сложная установка и конфигурация могут стать серьезным препятствием для внедрения, особенно в условиях ограниченных ресурсов. Системе безопасности требуется регулярное обновление и обслуживание, поэтому простота управления также критична.

Как оценивать: Доступны ли пакеты для популярных дистрибутивов Linux? Есть ли готовые Docker-образы или Helm-чарты для Kubernetes? Насколько понятна документация? Falco поставляется в виде пакетов для большинства дистрибутивов, Docker-образов и Helm-чартов, что делает его развертывание относительно простым. Управление правилами и конфигурацией также интуитивно понятно.

4.7. Активное сообщество и поддержка

Почему важен: Для Open Source проектов, таких как Falco, активное сообщество является залогом долгосрочного развития, регулярных обновлений, исправлений ошибок и доступности помощи. Это особенно важно при решении сложных или нестандартных задач.

Как оценивать: Насколько активно развивается проект на GitHub? Как часто выходят новые версии? Есть ли форумы, чаты (например, Slack) или другие каналы для общения с разработчиками и другими пользователями? Falco, будучи инкубационным проектом CNCF, имеет очень активное и растущее сообщество, а также поддержку от компании Sysdig, что гарантирует его стабильное развитие.

5. Сравнительная таблица решений для обнаружения угроз

Схема: 5. Сравнительная таблица решений для обнаружения угроз

Схема: 5. Сравнительная таблица решений для обнаружения угроз

Выбор подходящего инструмента для обнаружения угроз на Linux-серверах — задача нетривиальная. На рынке существует множество решений, каждое со своими сильными и слабыми сторонами. Чтобы продемонстрировать, почему связка eBPF+Falco является одним из наиболее перспективных подходов в 2026 году, мы сравним её с несколькими популярными альтернативами. Данные в таблице отражают актуальное состояние технологий и их примерные характеристики на 2026 год.

| Критерий |

Falco (eBPF-драйвер) |

Falco (Kernel Module) |

Linux Auditd |

OSSEC HIDS |

Suricata (IDS/IPS) |

Коммерческий EDR (например, Sysdig Secure) |

| Метод обнаружения |

Мониторинг системных вызовов ядра через eBPF. Поведенческий анализ. |

Мониторинг системных вызовов ядра через модуль ядра. Поведенческий анализ. |

Мониторинг системных вызовов и файловых событий. Правила на основе событий. |

Мониторинг логов, целостности файлов, руткитов, сетевых событий. |

Глубокий анализ сетевых пакетов (DPI), сигнатурный и аномалийный анализ. |

Комплексный мониторинг процессов, сети, файлов, памяти, поведения, SIEM/SOAR интеграция. |

| Глубина видимости |

Исключительно глубокая (все системные вызовы ядра). |

Исключительно глубокая (все системные вызовы ядра). |

Глубокая (системные вызовы, файловые события). |

Средняя (зависит от источников логов и возможностей агента). |

Высокая (сетевой трафик на L2-L7). Не видит внутреннюю активность хоста. |

Очень высокая (охватывает все аспекты хоста и сети). |

| Обнаружение в реальном времени |

Да, с минимальной задержкой (миллисекунды). |

Да, с минимальной задержкой (миллисекунды). |

Да, но обработка правил может вызывать задержки. |

Да, но задержки зависят от частоты парсинга логов. |

Да, с минимальной задержкой. |

Да, мгновенное обнаружение и реагирование. |

| Накладные расходы (CPU/RAM) |

Очень низкие (1-3% CPU, 50-100MB RAM). |

Низкие (3-5% CPU, 50-100MB RAM). |

Средние (5-15% CPU при высокой нагрузке, зависит от правил). |

Низкие (1-5% CPU, 30-80MB RAM). |

Высокие (10-50% CPU, 200MB-1GB+ RAM на высоконагруженных сетях). |

Средние-высокие (5-20% CPU, 200-500MB+ RAM). |

| Гибкость правил |

Высокая (YAML, мощный синтаксис, макросы, списки). |

Высокая (YAML, мощный синтаксис, макросы, списки). |

Средняя (сложный синтаксис, ограниченные возможности). |

Средняя (XML, регулярные выражения). |

Высокая (Suricata rules, Snort-совместимые). |

Очень высокая (часто ML-driven, поведенческий анализ, кастомные правила). |

| Сложность развертывания |

Средняя (требуется совместимое ядро, сборка драйвера). |

Средняя (требуется совместимое ядро, сборка модуля). |

Низкая (встроен в ядро Linux). |

Низкая-средняя (клиент-серверная архитектура). |

Высокая (требуется настройка сети, тюнинг правил). |

Низкая-средняя (агент, централизованное управление). |

| Поддержка контейнеров/K8s |

Отличная (видимость внутри контейнеров). |

Отличная (видимость внутри контейнеров). |

Ограниченная (требуется дополнительная настройка). |

Низкая (не предназначен для этого). |

Низкая (видит сетевой трафик, но не внутреннюю активность). |

Отличная (специализированные решения для K8s). |

| Стоимость (оценка 2026) |

Бесплатно (Open Source), операционные расходы ~ $5-20/сервер/мес (человекочасы + хранение логов). |

Бесплатно (Open Source), операционные расходы ~ $5-20/сервер/мес. |

Бесплатно (встроен), операционные расходы ~ $2-10/сервер/мес. |

Бесплатно (Open Source), операционные расходы ~ $3-15/сервер/мес. |

Бесплатно (Open Source), операционные расходы ~ $10-50/сервер/мес (из-за высоких требований к ресурсам). |

Высокая (лицензия $50-200+/сервер/мес + операционные расходы). |

Выводы из таблицы:

- Falco с eBPF выделяется как лучшее решение для глубокого мониторинга ядра с минимальными накладными расходами, что критически важно для VPS и выделенных серверов. Он предлагает отличную гибкость и видимость, сравнимую с коммерческими EDR, но с открытым исходным кодом.

- Kernel Module Falco аналогичен по функционалу, но eBPF-драйвер предпочтительнее из-за его безопасности (песочница) и простоты использования (не требует пересборки ядра).

- Linux Auditd является хорошей базой, но его сложность, высокие накладные расходы при детальном логировании и ограниченные возможности правил делают его менее привлекательным для активного обнаружения угроз в реальном времени по сравнению с Falco.

- OSSEC HIDS хорош для мониторинга целостности файлов и логов, но ему не хватает глубины видимости на уровне системных вызовов и он не предназначен для современных контейнерных сред.

- Suricata — отличный инструмент для сетевой безопасности, но он дополняет, а не заменяет хостовую безопасность. Он не видит, что происходит внутри сервера после того, как пакет принят.

- Коммерческие EDR-решения предлагают наиболее полный набор функций, включая автоматизированное реагирование и продвинутую аналитику на базе ML. Однако их высокая стоимость и проприетарный характер делают их недоступными для многих стартапов и проектов на VPS. Falco с eBPF может стать мощной и экономически эффективной альтернативой, покрывающей значительную часть функционала EDR.

Таким образом, для DevOps-инженеров и владельцев SaaS-проектов, работающих с Linux на VPS и выделенных серверах, Falco с eBPF-драйвером представляет собой оптимальный баланс между глубиной обнаружения, производительностью, гибкостью и стоимостью.

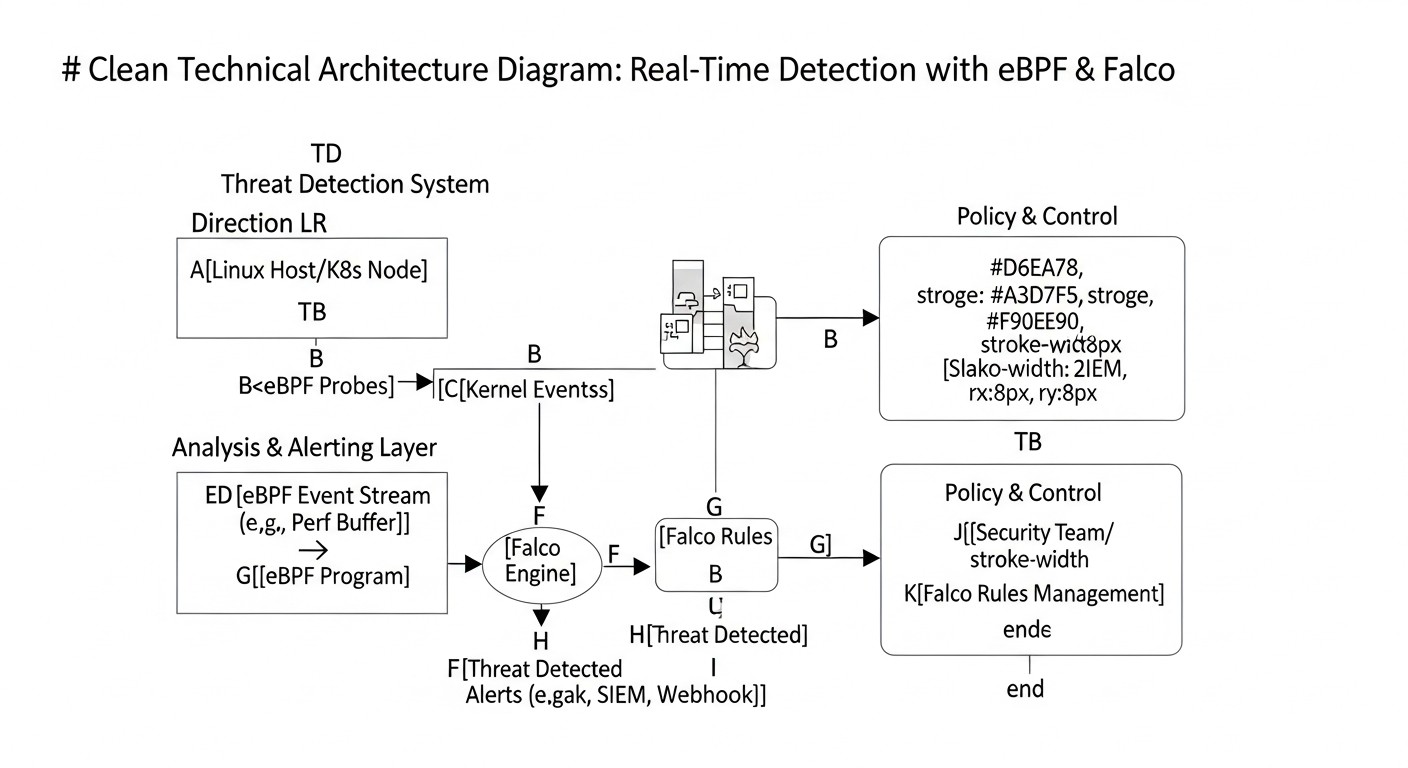

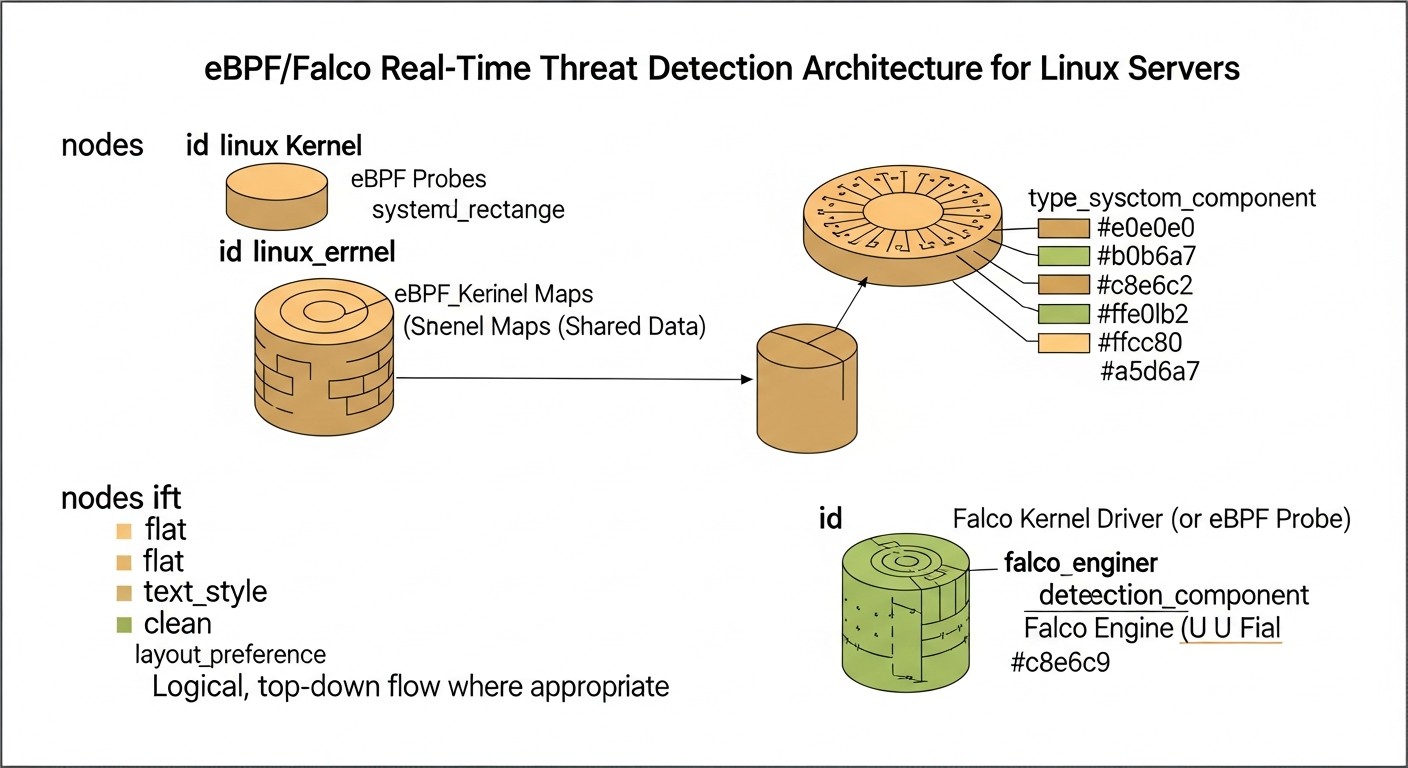

6. Детальный обзор eBPF и Falco

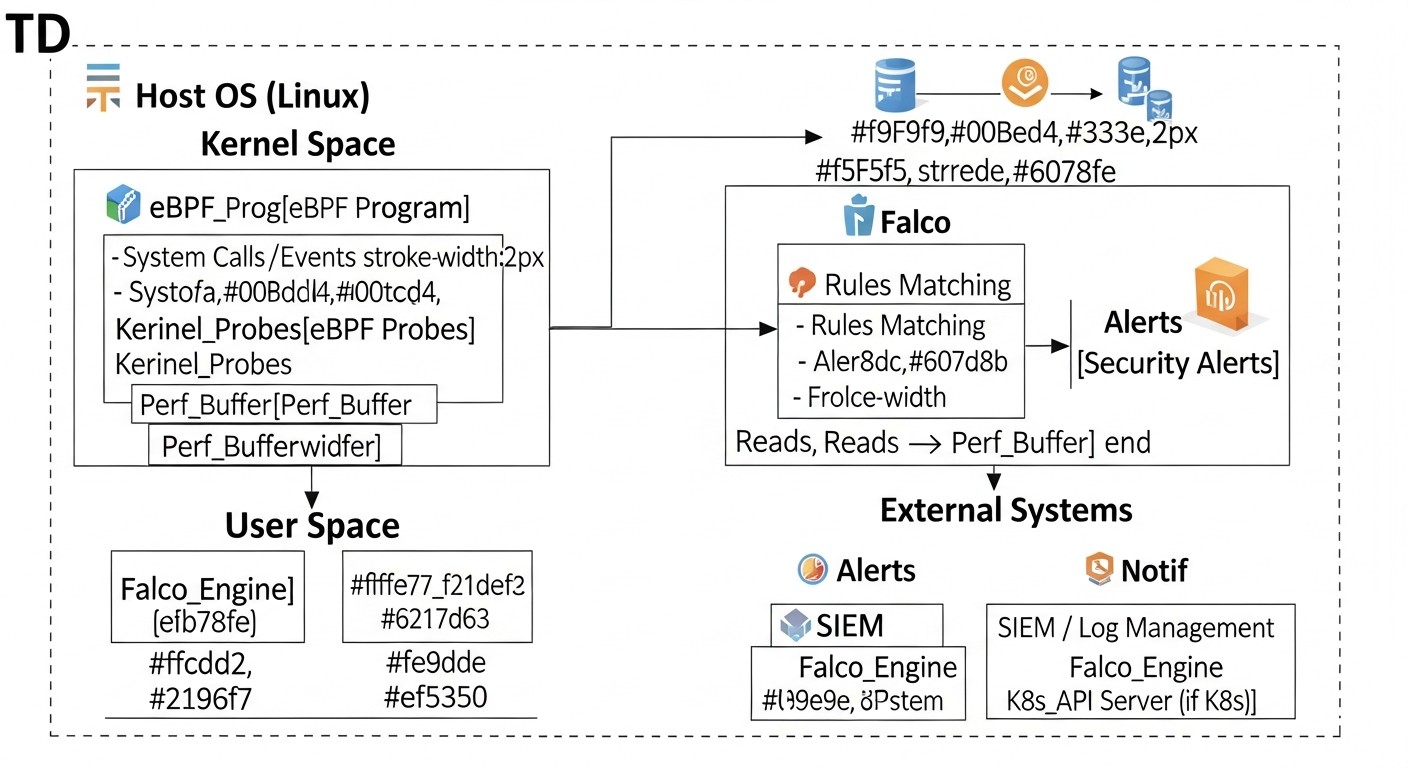

Схема: 6. Детальный обзор eBPF и Falco

Схема: 6. Детальный обзор eBPF и Falco

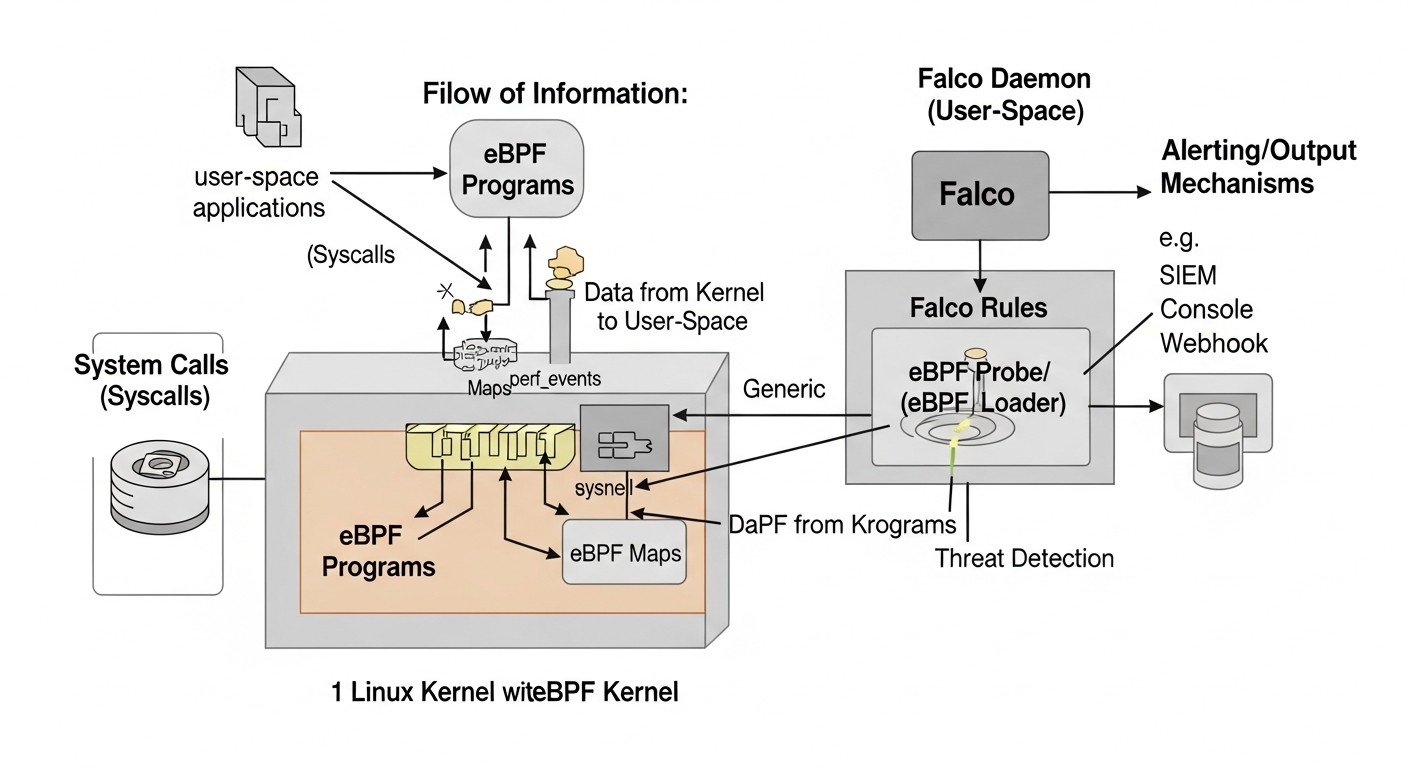

Чтобы в полной мере оценить мощь связки eBPF и Falco, необходимо глубоко понять каждую из этих технологий по отдельности и то, как они взаимодействуют для создания эффективной системы обнаружения угроз.

6.1. Что такое eBPF? (extended Berkeley Packet Filter)

eBPF — это не просто инструмент, это революционная технология, встроенная в ядро Linux, которая позволяет безопасно и эффективно выполнять пользовательский код в привилегированном режиме ядра. Изначально (в своей старой форме, BPF) она была предназначена для фильтрации сетевых пакетов, но за последние годы значительно расширилась, превратившись в мощный движок для решения широкого спектра задач, включая безопасность, трассировку, мониторинг и сетевые функции.

Как это работает:

- Программа на eBPF: Разработчик пишет небольшую программу на C (или другом языке, компилируемом в eBPF байткод), которая описывает, что нужно делать при возникновении определенного события.

- Привязка к хукам ядра: Эта программа привязывается к так называемым "хукам" (hooks) в ядре Linux. Эти хуки могут быть системными вызовами (syscalls), точками трассировки (kprobes/uprobes), событиями сетевого стека и многими другими.

- Верификация и JIT-компиляция: Перед загрузкой в ядро, eBPF-программа проходит строгую верификацию. Верификатор гарантирует, что программа безопасна (не содержит бесконечных циклов, не обращается к недопустимой памяти, всегда завершается) и не приведет к краху ядра. После успешной верификации, программа JIT-компилируется в нативный машинный код для максимальной производительности.

- Выполнение в ядре: Когда происходит событие, к которому привязана eBPF-программа, она выполняется непосредственно в пространстве ядра. Это обеспечивает беспрецедентную производительность и низкие накладные расходы, поскольку нет необходимости переключаться между пользовательским и ядерным пространством.

Преимущества eBPF для безопасности:

- Глубокая видимость: eBPF имеет доступ ко всем аспектам работы ядра, включая системные вызовы, сетевой трафик, файловые операции, что позволяет получить полную картину происходящего.

- Безопасность: Верификатор eBPF гарантирует, что программы не могут повредить ядро или вызвать его сбой. Программы работают в песочнице.

- Производительность: JIT-компиляция и выполнение в ядре обеспечивают минимальные накладные расходы, что позволяет использовать eBPF даже на высоконагруженных системах.

- Динамичность: eBPF-программы можно загружать и выгружать на лету без перезагрузки ядра или операционной системы.

- Изоляция: eBPF-программы не являются модулями ядра в традиционном смысле, они не вносят изменений в исходный код ядра и не требуют его перекомпиляции.

Недостатки: Высокий порог входа для разработки собственных программ на eBPF, хотя для использования уже готовых инструментов, таких как Falco, это не является проблемой.

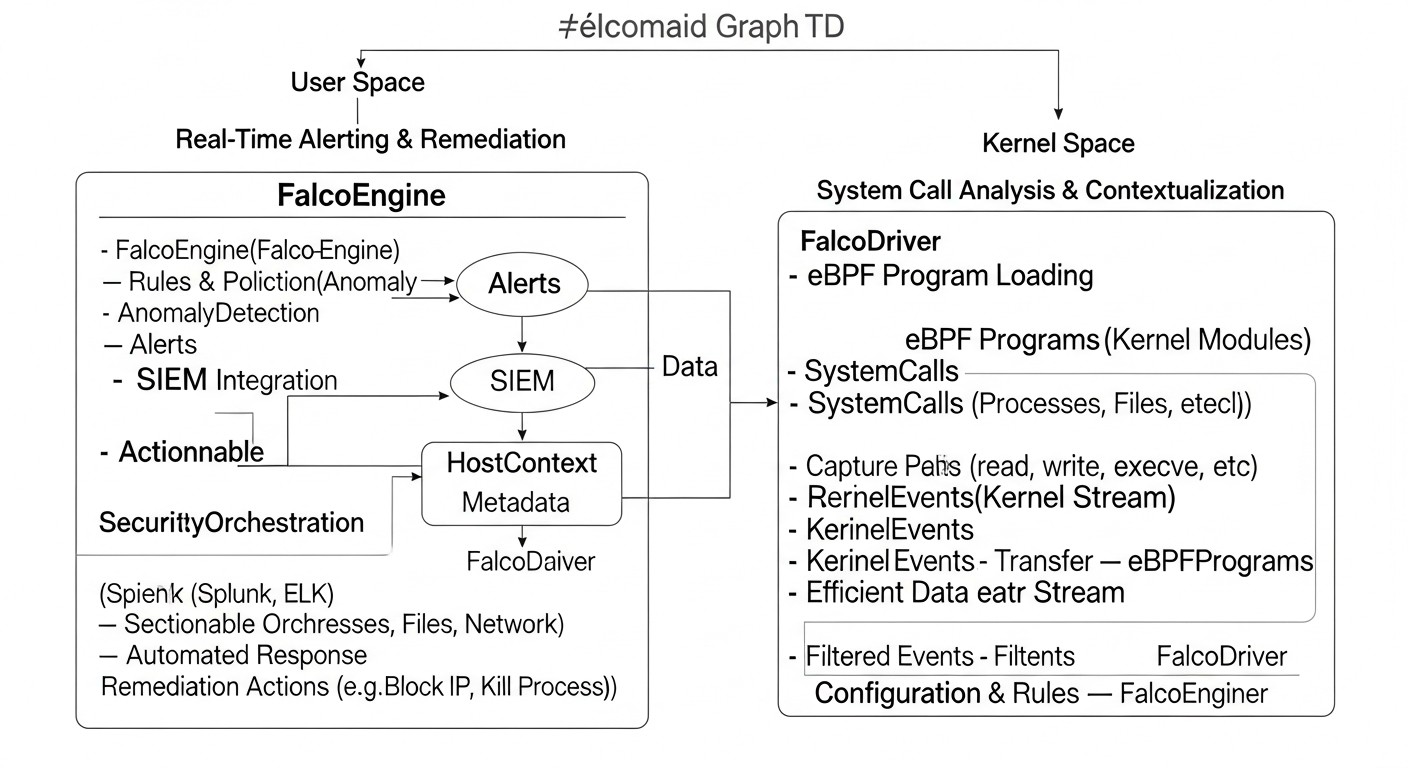

6.2. Что такое Falco?

Falco — это Open Source инструмент для обнаружения угроз безопасности в реальном времени, разработанный Sysdig и являющийся инкубационным проектом Cloud Native Computing Foundation (CNCF). Falco выступает в роли "сторожевого пса" вашей системы, постоянно отслеживая её поведение и предупреждая о подозрительных или несанкционированных действиях.

Как Falco использует eBPF:

Falco использует eBPF (или модуль ядра, если eBPF недоступен) в качестве своего основного драйвера для сбора данных о системных вызовах. Он не сам является eBPF-программой, а использует eBPF как эффективный механизм для получения низкоуровневых событий из ядра. Falco устанавливает серию eBPF-программ в ядро, которые перехватывают системные вызовы и передают их в пользовательское пространство Falco. Там эти события анализируются на соответствие заранее определённым правилам.

Архитектура Falco:

- Драйвер (eBPF/Kernel Module): Это низкоуровневый компонент, который перехватывает системные вызовы и другие события ядра. eBPF-драйвер является предпочтительным вариантом благодаря своей безопасности и производительности.

- Библиотека libsinsp: Обрабатывает сырые события от драйвера, обогащает их контекстной информацией (имя процесса, пользователь, ID контейнера, сетевые данные и т.д.) и нормализует в единый формат.

- Движок правил Falco: Основной компонент, который принимает обработанные события и применяет к ним набор правил, написанных на YAML. Правила определяют, что является "нормальным" поведением, а что — "подозрительным".

- Выходные каналы (Outputs): При срабатывании правила Falco генерирует оповещение, которое может быть отправлено в различные места: стандартный вывод, syslog, файл, HTTP-эндпоинт (для интеграции с SIEM/Slack/PagerDuty), Kafka и другие.

Преимущества Falco:

- Обнаружение угроз в реальном времени: Благодаря eBPF, Falco анализирует события мгновенно.

- Поведенческий анализ: Falco фокусируется на поведении системы, а не только на сигнатурах. Это позволяет обнаруживать ранее неизвестные угрозы.

- Контекстное обогащение: События обогащаются богатым контекстом (например, "процесс N, запущенный пользователем U, в контейнере C, выполнил системный вызов S с аргументами A").

- Гибкие правила: Мощный и простой для понимания YAML-синтаксис правил.

- Поддержка контейнеров и Kubernetes: Falco прекрасно работает в контейнерных средах, автоматически ассоциируя события с конкретными контейнерами, подами и неймспейсами Kubernetes.

- Открытый исходный код: Позволяет адаптировать его под любые нужды и не платить за лицензии.

Недостатки: Требует определенных знаний для настройки правил и интеграции с другими системами. Может генерировать ложные срабатывания (false positives) при неправильной настройке правил.

6.3. Совместная работа eBPF и Falco

Связка eBPF и Falco представляет собой мощный симбиоз, где eBPF предоставляет механизм для получения высокодетализированных и низколатентных данных из ядра, а Falco — интеллектуальный движок для их анализа и интерпретации. Представьте, что eBPF — это сверхчувствительный микрофон, который слышит каждый шорох в ядре, а Falco — это эксперт, который слушает эти шорохи и мгновенно определяет, какой из них является сигналом тревоги.

Пример: Если злоумышленник пытается изменить файл /etc/passwd, eBPF перехватит системный вызов open() или write() для этого файла. Falco получит это событие, обогатит его информацией о процессе, пользователе, контейнере, и, если существует правило, например, "недопустимая запись в критический системный файл", немедленно сгенерирует оповещение. Все это произойдет за доли миллисекунды, позволяя вам оперативно отреагировать.

В 2026 году, когда атаки становятся все более незаметными и нацелены на обход традиционных средств защиты, такая глубокая, поведенческая и реального времени видимость становится не просто желательной, а абсолютно необходимой для поддержания безопасности ваших Linux-систем.

7. Практические советы и рекомендации по внедрению

Схема: 7. Практические советы и рекомендации по внедрению

Схема: 7. Практические советы и рекомендации по внедрению

Внедрение Falco на ваших VPS и выделенных серверах — это не просто установка пакета, а процесс, требующий внимательной настройки и интеграции. Следуя этим практическим советам, вы сможете максимально эффективно использовать Falco для обнаружения угроз в реальном времени.

7.1. Выбор и подготовка операционной системы

Актуальность ядра: Для использования eBPF-драйвера Falco требуется относительно свежее ядро Linux. В 2026 году это означает ядро версии 4.14+ (для базовых функций) или 5.x+ (для полного функционала и лучшей производительности). Убедитесь, что ваша ОС использует поддерживаемое ядро. Рекомендуется использовать LTS-версии дистрибутивов, таких как Ubuntu Server (22.04 LTS или новее), Debian (11 или 12), CentOS Stream 9 (или RHEL 9).

Установка заголовков ядра: Для сборки eBPF-драйвера (если он не поставляется в бинарном виде для вашего ядра) или модуля ядра, вам понадобятся заголовки ядра (kernel headers). Это стандартная практика.

# Для Ubuntu/Debian

sudo apt update

sudo apt install -y linux-headers-$(uname -r)

# Для CentOS/RHEL

sudo yum install -y kernel-devel-$(uname -r)

Обновление системы: Всегда начинайте с полностью обновленной системы, чтобы исключить известные уязвимости и обеспечить совместимость.

# Для Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# Для CentOS/RHEL

sudo yum update -y

7.2. Установка Falco

Falco можно установить несколькими способами. Рекомендуется использовать официальные репозитории или Docker-образы.

7.2.1. Установка из репозитория (рекомендуется для хостов)

Это самый простой способ для большинства дистрибутивов.

# 1. Добавление репозитория Falco GPG ключа

curl -s https://falco.org/repo/falcosecurity-3672CE7F.asc | gpg --dearmor | sudo tee /usr/share/keyrings/falcosecurity-archive-keyring.gpg > /dev/null

# 2. Добавление репозитория Falco

echo "deb [signed-by=/usr/share/keyrings/falcosecurity-archive-keyring.gpg] https://download.falco.org/packages/deb stable main" | sudo tee /etc/apt/sources.list.d/falcosecurity.list

# 3. Обновление списка пакетов и установка Falco

sudo apt update

sudo apt install -y falco

# Для CentOS/RHEL (пример)

# sudo dnf config-manager --add-repo https://download.falco.org/packages/rpm/falco_rpm.repo

# sudo dnf install -y falco

После установки Falco автоматически попытается загрузить или собрать eBPF-драйвер. Если это не удастся, он попытается использовать модуль ядра. Проверить статус драйвера можно так:

sudo falco-driver-loader status

Если драйвер не загружен, попробуйте перезапустить службу:

sudo systemctl enable falco

sudo systemctl start falco

sudo systemctl status falco

7.2.2. Установка с использованием Docker (для контейнерных сред или тестовых стендов)

Для запуска Falco в контейнере вам потребуется предоставить ему доступ к ядру хоста.

# Запуск Falco с eBPF-драйвером

sudo docker run -i -t --name falco --privileged -v /var/run/docker.sock:/var/run/docker.sock \

-v /dev:/dev -v /proc:/proc:ro -v /etc:/etc:ro \

falcosecurity/falco:latest

Обратите внимание на флаг --privileged и монтирование критических директорий. Это необходимо для доступа к системным вызовам и контексту контейнеров. В продакшене для Kubernetes рекомендуется использовать Helm Chart.

7.3. Базовая конфигурация Falco

Основной файл конфигурации Falco находится по адресу /etc/falco/falco.yaml. Важные параметры:

json_output: true: Рекомендуется для интеграции с SIEM-системами, так как JSON легко парсится.priority: debug: Установите уровень логирования. Для продакшена обычно info или warning.file_output.enabled: true и file_output.filename: /var/log/falco/events.json: Включение вывода событий в файл. Отлично подходит для сбора логов лог-агрегаторами.http_output.enabled: true и http_output.url: Настройка HTTP-эндпоинта для отправки оповещений (например, в Falco Sidekick или прямо в SIEM).

# /etc/falco/falco.yaml

json_output: true

priority: info

file_output:

enabled: true

filename: /var/log/falco/events.json

http_output:

enabled: true

url: "http://localhost:2801/" # Пример URL для Falco Sidekick или другого обработчика

# Включение/отключение наборов правил

rules_file:

- /etc/falco/falco_rules.yaml

- /etc/falco/falco_rules.local.yaml # Для ваших кастомных правил

- /etc/falco/k8s_audit_rules.yaml # Если используете K8s

После изменения конфигурации перезапустите Falco:

sudo systemctl restart falco

7.4. Создание и тестирование собственных правил

Falco поставляется с обширным набором готовых правил, но для специфических угроз и вашей инфраструктуры вам, скорее всего, понадобятся собственные. Создавайте их в отдельном файле, например, /etc/falco/falco_rules.local.yaml.

Пример простого правила: Обнаружение записи в критически важные системные директории.

# /etc/falco/falco_rules.local.yaml

- rule: Write to Sensitive Directory

desc: Detects writes to sensitive system directories outside of expected package management.

condition: >

(evt.type=write or evt.type=open and evt.arg.flags contains O_WRONLY) and

(fd.name startswith "/etc/" or fd.name startswith "/bin/" or

fd.name startswith "/sbin/" or fd.name startswith "/usr/bin/" or

fd.name startswith "/usr/sbin/") and

not proc.name in (package_management_binaries) and

not user.name in (root_users) # Исключаем root, если это нежелательно

output: >

Sensitive directory write detected (user=%user.name client_ip=%client.ip process=%proc.name command=%proc.cmdline file=%fd.name)

priority: WARNING

tags: [host, filesystem, privileged, MITRE_T1003]

Тестирование правил: Используйте утилиту falco --validate для проверки синтаксиса ваших правил и falco -r /path/to/my_rules.yaml для запуска Falco с конкретным набором правил в тестовом режиме.

# Проверка синтаксиса всех правил

sudo falco --validate

# Запуск Falco в интерактивном режиме с кастомными правилами

# (откройте другой терминал и выполните подозрительные действия)

sudo falco -c /etc/falco/falco.yaml -r /etc/falco/falco_rules.local.yaml

Полезные макросы и списки: Falco позволяет создавать макросы (многократно используемые условия) и списки (наборы значений), что значительно упрощает правила и предотвращает дублирование.

# Пример макроса для системных вызовов записи

- macro: write_syscalls

condition: >

evt.type in (write, pwrite, pwritev, writev) or

(evt.type=open and evt.arg.flags contains O_WRONLY)

# Пример списка для легитимных процессов управления пакетами

- list: package_management_binaries

items: [apt, apt-get, dpkg, yum, dnf, rpm, zypper]

7.5. Интеграция с системами оповещения и SIEM

Для полноценной системы безопасности Falco должен быть интегрирован с вашим процессом управления инцидентами. Рекомендуется использовать Falco Sidekick.

Falco Sidekick: Это легковесный прокси-сервер, который принимает оповещения от Falco через HTTP и пересылает их в различные целевые системы: Slack, PagerDuty, Grafana Loki, Elasticsearch, Splunk, Prometheus, Webhooks и многие другие. Это избавляет вас от необходимости настраивать каждую интеграцию напрямую в falco.yaml.

Установите Falco Sidekick на отдельной машине или в контейнере, а затем настройте http_output.url в falco.yaml на адрес вашего Sidekick.

# Пример запуска Falco Sidekick в Docker

sudo docker run -d --name falco-sidekick -p 2801:2801 falcosecurity/falco-sidekick:latest

Затем настройте Sidekick через его переменные окружения для отправки в нужные системы (например, SLACK_WEBHOOK_URL, ELASTICSEARCH_HOSTS).

7.6. Мониторинг самого Falco

Как и любой критический компонент, Falco требует мониторинга. Отслеживайте его статус, потребление ресурсов и количество генерируемых оповещений. Prometheus-экспортер для Falco Sidekick или встроенные метрики Falco могут помочь в этом.

# Проверка статуса службы

sudo systemctl status falco

# Просмотр логов Falco

sudo journalctl -u falco -f

# Проверка метрик Falco (если включен Prometheus-экспортер)

curl http://localhost:8765/metrics # Порт по умолчанию для Falco Sidekick Prometheus-экспортера

Эти рекомендации помогут вам эффективно развернуть и настроить Falco, превратив его в надежного защитника ваших Linux-серверов в 2026 году.

8. Типичные ошибки при работе с Falco и eBPF

Схема: 8. Типичные ошибки при работе с Falco и eBPF

Схема: 8. Типичные ошибки при работе с Falco и eBPF

Внедрение любой новой технологии сопряжено с определенными трудностями, и Falco с eBPF не исключение. Знание типичных ошибок поможет вам избежать их и сделать процесс внедрения более гладким и эффективным. Ошибки здесь могут привести не только к ложным срабатываниям или пропущенным угрозам, но и к проблемам с производительностью или стабильностью системы.

8.1. Игнорирование или полное отключение стандартных правил

Ошибка: Многие пользователи, стремясь к минимализму или избегая шума, полностью отключают или значительно сокращают набор стандартных правил Falco. Иногда это делается для того, чтобы "начать с нуля" и создать только свои правила.

Как избежать: Стандартные правила Falco (falco_rules.yaml, falco_rules.local.yaml, k8s_audit_rules.yaml и т.д.) разработаны экспертами по безопасности и покрывают широкий спектр распространенных атак и подозрительных действий. Вместо того чтобы отключать их, изучите их. Отключайте или модифицируйте только те правила, которые дают слишком много ложных срабатываний в вашей конкретной среде, и только после тщательного анализа. Используйте механизм исключений (exceptions) в правилах, чтобы точечно игнорировать легитимную активность.

Реальные примеры последствий: Пропуск базовых атак, таких как попытки изменения критических файлов, запуск команд из необычных директорий или выполнение подозрительных сетевых соединений. Один из наших клиентов отключил правило "Launch Suspicious Network Tool", чтобы избежать оповещений от своего легитимного инструмента мониторинга. В итоге, когда злоумышленник использовал nc для эксфильтрации данных, Falco молчал.

8.2. Чрезмерно широкие или узкие правила (False Positives/Negatives)

Ошибка: Создание правил, которые либо слишком общие и срабатывают на любую активность (что приводит к "шуму" и игнорированию оповещений), либо слишком специфичные и пропускают чуть измененные атаки.

Как избежать: Разрабатывайте правила итеративно. Начните с более широких правил, затем сужайте их, добавляя исключения для легитимной активности. Используйте falco --list-events и falco --list-fields для понимания доступных полей и их значений. Тестируйте правила в тестовой среде, имитируя как легитимные, так и вредоносные действия. Используйте макросы и списки для управления сложностью и повторным использованием условий.

Реальные примеры последствий:

- Широкие правила: "Запуск любого скрипта" приводит к тысячам оповещений в день от CI/CD пайплайнов, системных утилит и приложений. Инженеры перестают обращать внимание на Falco, и реальные угрозы теряются в потоке шума.

- Узкие правила: Правило, срабатывающее только на

/bin/bash -c "rm -rf /", пропустит /usr/bin/python -c "import os; os.system('rm -rf /')". Злоумышленники постоянно меняют свои методы.

8.3. Недостаточный мониторинг самого Falco и его драйвера

Ошибка: Установив Falco, пользователи забывают мониторить его работоспособность, потребление ресурсов или статус драйвера eBPF.

Как избежать: Интегрируйте Falco в вашу общую систему мониторинга. Отслеживайте статус службы Falco (systemctl status falco), используйте Prometheus-экспортер Falco Sidekick для сбора метрик (количество обработанных событий, количество сработавших правил, задержка). Регулярно проверяйте логи Falco на предмет ошибок драйвера или проблем с парсингом правил. Убедитесь, что eBPF-драйвер активен и работает корректно (falco-driver-loader status).

Реальные примеры последствий: Драйвер eBPF может перестать работать после обновления ядра или из-за несовместимости, оставляя систему без защиты. Мы наблюдали случай, когда после автоматического обновления ядра на VPS Falco перестал получать события, но никто не заметил этого в течение недели, пока не произошел инцидент, который должен был быть обнаружен Falco.

8.4. Отсутствие интеграции с системами оповещения и реагирования

Ошибка: Falco генерирует оповещения, но они либо просто пишутся в лог-файл, который никто не читает, либо отправляются в систему, которая не интегрирована в рабочий процесс команды.

Как избежать: Falco должен быть интегрирован с вашим SIEM (Splunk, ELK, Graylog), системой оповещения (Slack, PagerDuty, Prometheus Alertmanager) или SOAR-платформой. Используйте Falco Sidekick для упрощения этих интеграций. Определите четкий процесс реагирования на инциденты для каждого типа оповещений Falco.

Реальные примеры последствий: Falco обнаруживает атаку, но оповещение о ней теряется в потоке логов или приходит на почту, которую проверяют раз в день. Это сводит на нет все преимущества обнаружения в реальном времени. В одном случае, оповещение о попытке SSH-брутфорса было отправлено в общий канал Slack, но из-за отсутствия четкого владельца или автоматического реагирования, оно было проигнорировано до тех пор, пока злоумышленник не получил доступ.

8.5. Недостаточное понимание контекста событий и полей Falco

Ошибка: Попытки писать правила без глубокого понимания того, какие поля доступны для каждого события, их значений и как они связаны с системными вызовами.

Как избежать: Изучите документацию Falco по событиям и полям. Используйте команду falco --list-events для просмотра всех доступных событий и falco --list-fields для просмотра всех доступных полей. Запускайте Falco в интерактивном режиме (falco -A) и генерируйте тестовые события, чтобы увидеть, какие поля заполняются и какие значения они принимают в вашей среде. Это поможет создавать более точные и эффективные правила.

Реальные примеры последствий: Создание правил, которые никогда не срабатывают, потому что используются несуществующие поля или неверные значения. Например, попытка фильтровать по proc.container.id, когда процесс не запущен в контейнере, или ожидание поля file.hash, которого Falco по умолчанию не предоставляет. Это приводит к ложному чувству безопасности.

8.6. Использование устаревших или неоптимизированных версий ядра

Ошибка: Запуск Falco с eBPF-драйвером на очень старых ядрах Linux или ядрах с нестандартными конфигурациями, что может привести к проблемам совместимости, производительности или отсутствию некоторых функций eBPF.

Как избежать: В 2026 году рекомендуется использовать ядра версии 5.x и выше для максимальной производительности и стабильности eBPF. Убедитесь, что ядро собрано с необходимыми опциями eBPF (например, CONFIG_BPF_SYSCALL, CONFIG_BPF_JIT). Регулярно обновляйте ядро до последних стабильных версий, чтобы получать исправления ошибок и улучшения производительности eBPF.

Реальные примеры последствий: Проблемы с загрузкой eBPF-драйвера, нестабильная работа Falco, повышенное потребление ресурсов из-за неоптимизированного eBPF JIT-компилятора, отсутствие возможности использовать некоторые продвинутые функции eBPF, которые появились в более новых ядрах.

9. Чеклист для практического применения Falco

Этот чеклист поможет вам систематизировать процесс внедрения и эксплуатации Falco на ваших Linux-серверах, обеспечивая комплексный подход к безопасности.

- Планирование и предварительная оценка:

- Определите критически важные активы и данные на серверах.

- Выявите основные угрозы, актуальные для вашей инфраструктуры (например, веб-эксплойты, инсайдерские угрозы, брутфорс).

- Оцените текущую версию ядра Linux на ваших серверах (необходима 4.14+ для eBPF, 5.x+ рекомендуется).

- Выделите тестовую среду для пилотного внедрения Falco.

- Подготовка операционной системы:

- Обновите ОС до последней стабильной версии (

sudo apt upgrade -y / sudo yum update -y).

- Установите заголовки ядра (

linux-headers-$(uname -r) / kernel-devel-$(uname -r)).

- Убедитесь, что необходимые утилиты (curl, gpg, make, gcc) установлены.

- Установка Falco:

- Добавьте официальный репозиторий Falco и GPG-ключ.

- Установите Falco из репозитория (

sudo apt install falco / sudo dnf install falco).

- Проверьте статус драйвера (

sudo falco-driver-loader status). Убедитесь, что используется eBPF-драйвер.

- Включите и запустите службу Falco (

sudo systemctl enable falco && sudo systemctl start falco).

- Проверьте логи Falco на ошибки (

sudo journalctl -u falco -f).

- Базовая конфигурация Falco (

/etc/falco/falco.yaml):

- Включите

json_output: true для удобства парсинга оповещений.

- Установите

priority: info или warning для продакшена.

- Настройте вывод в файл (

file_output.enabled: true, filename: /var/log/falco/events.json).

- Подключите файл для кастомных правил (

falco_rules.local.yaml).

- Разработка и тюнинг правил:

- Изучите стандартные правила Falco для понимания логики.

- Создайте файл

/etc/falco/falco_rules.local.yaml для ваших кастомных правил.

- Начните с простых правил, специфичных для вашей среды (например, запрет запуска

nc или wget из /tmp).

- Используйте

falco --validate для проверки синтаксиса правил.

- Тестируйте правила в тестовой среде: имитируйте атаки и легитимные действия, чтобы выявить ложные срабатывания и пропуски.

- Используйте макросы и списки для повышения читаемости и управляемости правил.

- Постепенно расширяйте набор правил, покрывая все больше потенциальных угроз.

- Добавляйте исключения в правила для легитимной активности, чтобы минимизировать ложные срабатывания (например, для процессов CI/CD).

- Интеграция с системами оповещения и SIEM:

- Разверните Falco Sidekick (в Docker или на отдельном хосте).

- Настройте

http_output.url в falco.yaml для отправки оповещений в Falco Sidekick.

- Сконфигурируйте Falco Sidekick для отправки оповещений в вашу SIEM-систему (Elasticsearch, Splunk, Graylog) и систему оповещения (Slack, PagerDuty, Telegram).

- Убедитесь, что оповещения приходят в нужные каналы и содержат всю необходимую информацию.

- Мониторинг и обслуживание Falco:

- Настройте мониторинг статуса службы Falco (

systemctl status falco) и потребления ресурсов (CPU, RAM).

- Интегрируйте метрики Falco (через Falco Sidekick Prometheus-экспортер) в вашу систему мониторинга (Prometheus/Grafana).

- Регулярно просматривайте логи Falco на предмет ошибок или предупреждений.

- Планируйте регулярные обновления Falco и его правил.

- Проводите периодический аудит правил на актуальность и эффективность.

- Обучение команды и процессы реагирования:

- Обучите команду DevOps/безопасности работе с Falco и интерпретации его оповещений.

- Разработайте четкие процедуры реагирования на различные типы инцидентов, обнаруженных Falco.

- Проводите регулярные учения по реагированию на инциденты.

- Документация:

- Вести документацию по установке, конфигурации, кастомным правилам и процессам реагирования.

- Масштабирование:

- При росте инфраструктуры рассмотрите централизованное управление Falco и его правилами (например, через GitOps, Ansible).

- Оптимизируйте Falco для работы в кластерах Kubernetes (используя Helm Chart).

10. Расчет стоимости / Экономика

Схема: 10. Расчет стоимости / Экономика

Схема: 10. Расчет стоимости / Экономика

Один из ключевых аргументов в пользу Falco — это его экономическая эффективность. Будучи Open Source проектом, Falco не требует прямых лицензионных платежей. Однако это не означает "бесплатно". В 2026 году, когда стоимость инцидентов безопасности значительно возросла, а квалифицированный труд инженеров стал дороже, важно учитывать полную стоимость владения (TCO).

Экономика Falco складывается из следующих основных компонентов:

- Ресурсы сервера: CPU, RAM, I/O, сетевой трафик, потребляемые агентом Falco.

- Хранение и обработка логов: Стоимость SIEM-системы, хранилища логов, CPU для их парсинга и анализа.

- Человеческие ресурсы: Время инженеров на установку, настройку, разработку правил, мониторинг, тюнинг и реагирование на инциденты.

- Время простоя/ущерб от инцидентов: Снижение рисков и предотвращение дорогостоящих инцидентов.

10.1. Примеры расчетов для разных сценариев (2026 год)

Сценарий 1: Небольшой стартап (10 VPS, 8GB RAM, 4 vCPU каждый)

- Тип серверов: Облачные VPS (например, DigitalOcean, Hetzner, AWS EC2 t3.medium).

- Стоимость VPS: ~$40/мес за VPS = $400/мес за 10 VPS.

- Ресурсы Falco:

- CPU: ~2% от 4 vCPU = ~0.08 vCPU на VPS. Общее: 0.8 vCPU.

- RAM: ~100MB на VPS. Общее: 1GB.

- Диск: ~10GB для логов Falco (если хранятся локально до отправки).

Дополнительные расходы на ресурсы: Практически нулевые, Falco легко вписывается в существующие ресурсы. Возможно, потребуется апгрейд 1-2 VPS на следующий тариф, если они и так работали на пределе. Допустим, $20/мес.

- Хранение и обработка логов:

- Вариант A (минимальный): Логи Falco в файл, затем Filebeat/Promtail отправляет в Grafana Loki.

- Grafana Cloud Loki (100GB/мес): ~$50/мес.

- Либо self-hosted Loki (на отдельном VPS): $20/мес за VPS + $10/мес за диск.

- Вариант B (средний): Логи Falco в Elasticsearch/OpenSearch.

- AWS OpenSearch Service (минимум): ~$150/мес.

Допустим, $50/мес для Loki.

- Человеческие ресурсы (инженер DevOps/SRE, $150/час):

- Начальная установка и настройка (10 VPS, правила): 20 часов = $3000 (единовременно).

- Ежемесячное обслуживание, тюнинг правил, реагирование: 10 часов/мес = $1500/мес.

- ИТОГО (Сценарий 1):

- Единовременно: $3000

- Ежемесячно: $20 (доп. ресурсы) + $50 (логи) + $1500 (чел. ресурсы) = $1570/мес.

Сравните это с коммерческим EDR ($50-100/сервер/мес): $500-$1000/мес только за лицензии, плюс те же человеческие ресурсы.

Сценарий 2: Средняя компания (50 выделенных серверов, 32GB RAM, 16 vCPU каждый)

- Тип серверов: Выделенные серверы или мощные инстансы (например, AWS EC2 m6i.xlarge).

- Стоимость серверов: ~$200/мес за сервер = $10000/мес за 50 серверов.

- Ресурсы Falco:

- CPU: ~1% от 16 vCPU = ~0.16 vCPU на сервер. Общее: 8 vCPU.

- RAM: ~100MB на сервер. Общее: 5GB.

Дополнительные расходы на ресурсы: Незначительны, Falco хорошо масштабируется. Допустим, $50/мес.

- Хранение и обработка логов (централизованно):

- AWS OpenSearch Service/Elastic Cloud (средний кластер): ~$500-1000/мес.

- Falco Sidekick для агрегации и отправки.

Допустим, $700/мес.

- Человеческие ресурсы (инженер по безопасности/DevOps, $180/час):

- Начальная установка, настройка, разработка правил: 40 часов = $7200 (единовременно).

- Ежемесячное обслуживание, тюнинг, реагирование: 20 часов/мес = $3600/мес.

- ИТОГО (Сценарий 2):

- Единовременно: $7200

- Ежемесячно: $50 (доп. ресурсы) + $700 (логи) + $3600 (чел. ресурсы) = $4350/мес.

Коммерческий EDR: $50-100/сервер/мес = $2500-$5000/мес только за лицензии, плюс те же человеческие ресурсы и инфраструктура для сбора логов.

10.2. Скрытые расходы

- Обучение: Время на обучение команды работе с Falco и eBPF. Может быть значительным, если у команды нет опыта.

- Интеграция: Разработка кастомных интеграций, если Falco Sidekick не покрывает все потребности.

- Время простоя: Если Falco настроен некорректно, он может вызвать проблемы с производительностью или ложные срабатывания, требующие расследования.

- Упущенная выгода: Если Falco не настроен должным образом, он может пропустить атаку, что приведет к значительно большим потерям.

10.3. Как оптимизировать затраты

- Автоматизация: Используйте Ansible, Terraform или Helm для автоматизации развертывания Falco и управления правилами. Это сократит время инженеров.

- Централизация логов: Используйте эффективные и масштабируемые системы сбора и анализа логов (Loki, OpenSearch) для снижения стоимости хранения и обработки.

- Тюнинг правил: Регулярный тюнинг правил для минимизации ложных срабатываний сократит время, затрачиваемое на расследование "шума".

- Использование сообщества: Активное участие в сообществе Falco поможет быстрее находить решения проблем и делиться опытом, что сэкономит время на самостоятельную разработку.

- Грамотное использование ресурсов: Мониторинг потребления ресурсов Falco позволит оперативно реагировать на аномалии и оптимизировать конфигурацию.

Таблица с примерами расчетов

| Показатель |

Небольшой стартап (10 VPS) |

Средняя компания (50 выделенных серверов) |

| Дополнительные ресурсы сервера (мес.) |

~$20 |

~$50 |

| Хранение/обработка логов (мес.) |

~$50 (Loki) |

~$700 (OpenSearch) |

| Человеческие ресурсы (мес.) |

~$1500 |

~$3600 |

| ИТОГО ЕЖЕМЕСЯЧНО |

~$1570 |

~$4350 |

| Единовременные затраты (чел. ресурсы) |

~$3000 |

~$7200 |

| Сравнение с коммерческим EDR (только лицензии/мес.) |

~$500 - $1000 |

~$2500 - $5000 |

Как видно из расчетов, даже с учетом затрат на человеческие ресурсы и инфраструктуру для логов, Falco с eBPF предлагает значительно более экономичное решение по сравнению с коммерческими EDR-системами, особенно на больших масштабах. Основная инвестиция здесь — это экспертиза и время вашей команды, что, в конечном итоге, приводит к более глубокому пониманию вашей собственной инфраструктуры и усилению внутренних компетенций по безопасности.

11. Кейсы и примеры использования

Схема: 11. Кейсы и примеры использования

Схема: 11. Кейсы и примеры использования

Теория — это хорошо, но реальные кейсы использования Falco с eBPF демонстрируют его практическую ценность в самых различных сценариях. Приведенные ниже примеры основаны на обобщенном опыте внедрений в реальных SaaS-проектах и инфраструктурах.

11.1. Кейс 1: Обнаружение атаки на веб-сервер (WordPress/Nginx)

Сценарий: Небольшой SaaS-проект использует VPS с Nginx и WordPress. Злоумышленник обнаруживает уязвимость в плагине WordPress, позволяющую загрузить шелл-скрипт в директорию /tmp и попытаться его выполнить для получения полного контроля над системой.

Проблема: Традиционные WAF могут пропустить модифицированный шелл-скрипт. Антивирус на сервере может быть неактуален или не обнаружить новый вредонос. Логи Nginx покажут POST-запрос, но не его последствия.

Решение с Falco и eBPF:

- Правило "Unexpected Executable in /tmp": Falco отслеживает попытки выполнения файлов в директории

/tmp, которые не являются известными системными утилитами.

- Правило "Write to Sensitive Directory": Falco обнаруживает попытки записи в критически важные системные директории (

/etc, /bin, /usr/bin) процессами, не относящимися к пакетным менеджерам.

- Правило "Spawn Shell from Web Server": Falco детектирует запуск интерактивной оболочки (bash, sh) из-под пользователя веб-сервера (nginx, www-data).

Ход атаки и обнаружение:

- Злоумышленник загружает

evil.php в /tmp через уязвимость в WordPress. Falco может обнаружить необычную запись в /tmp, если это нетипично для веб-сервера.

- Злоумышленник пытается выполнить

evil.php или другой загруженный скрипт. Falco немедленно срабатывает на "Unexpected Executable in /tmp", так как веб-сервер не должен выполнять скрипты из /tmp.

- Если скрипт успешно запускается и пытается получить реверс-шелл или изменить системные файлы (например, добавить нового пользователя в

/etc/passwd), сработает "Spawn Shell from Web Server" и "Write to Sensitive Directory".

Результат: Фалько немедленно отправляет оповещение в Slack и SIEM. Команда безопасности получает детали: процесс Nginx (user=www-data), путь к файлу (/tmp/evil.php), аргументы команды (php /tmp/evil.php). Инженер быстро изолирует VPS, анализирует атаку и восстанавливает систему, минимизируя ущерб. Время реакции сокращается с часов до минут.

11.2. Кейс 2: Выявление инсайдерской угрозы и несанкционированного доступа

Сценарий: Сотрудник DevOps, имеющий доступ к продакшен-серверам, пытается получить доступ к конфиденциальным данным, к которым у него нет прямого разрешения, или внести несанкционированные изменения в конфигурацию, чтобы обойти внутренние политики.

Проблема: У сотрудника есть легитимный доступ по SSH. Традиционные системы мониторинга могут не заметить "необычное" поведение, если оно осуществляется через стандартные утилиты.

Решение с Falco и eBPF:

- Правило "Access Sensitive Files by Unauthorized User": Falco отслеживает попытки доступа (чтение, запись) к файлам, содержащим конфиденциальные данные (например,

/etc/shadow, базы данных конфигурации, секреты в /var/lib/my_app/secrets) со стороны пользователей, не входящих в список разрешенных групп.

- Правило "Change System Configuration": Обнаруживает изменения в файлах конфигурации, которые не должны редактироваться вручную (например,

/etc/ssh/sshd_config, /etc/sudoers) или не через систему управления конфигурацией (Ansible, Terraform).

- Правило "Run Uncommon Privileged Command": Детектирует использование команд, требующих повышенных привилегий (

sudo, chattr, setcap) или редко используемых утилит (strace, debugfs) вне запланированных операций.

Ход атаки и обнаружение:

- Сотрудник логинится по SSH. Falco видит легитимный вход.

- Сотрудник пытается прочитать

/etc/shadow. Срабатывает "Access Sensitive Files by Unauthorized User", так как пользователь не является root или членом группы shadow.

- Сотрудник пытается изменить

/etc/sudoers, чтобы предоставить себе больше привилегий. Срабатывает "Change System Configuration", так как это прямое изменение критического файла.

- Сотрудник запускает

strace -p для анализа работающего критического процесса. Срабатывает "Run Uncommon Privileged Command".

Результат: Falco немедленно сигнализирует о подозрительной активности, предоставляя полный контекст: кто (пользователь), что (команда, файл), откуда (IP-адрес SSH-сессии). Команда безопасности получает детализированное оповещение, которое позволяет оперативно заблокировать доступ сотрудника, провести расследование и предотвратить утечку данных или несанкционированные изменения. Это демонстрирует, как Falco может дополнить традиционные системы контроля доступа и аудита.

11.3. Кейс 3: Мониторинг контейнеров в Kubernetes

Сценарий: SaaS-приложение развернуто в Kubernetes. Один из контейнеров с микросервисом скомпрометирован, и злоумышленник пытается использовать его для горизонтального перемещения по кластеру или запуска майнера криптовалюты.

Проблема: Традиционные средства безопасности хоста видят контейнеры как процессы, но не могут легко привязать активность к конкретному поду/неймспейсу. Сетевые IDS видят трафик, но не внутреннюю логику контейнера.

Решение с Falco и eBPF:

- Правило "Container Spawning Privileged Process": Обнаруживает запуск процессов с повышенными привилегиями (например,

setuid, setgid) внутри контейнера, который не должен этого делать.

- Правило "Network Connection to K8s API Server": Детектирует попытки контейнера установить сетевое соединение с K8s API-сервером, если это не разрешено для данного микросервиса.

- Правило "Unexpected Outbound Connection": Обнаруживает исходящие сетевые соединения из контейнера к внешним IP-адресам или портам, которые не являются частью ожидаемого поведения приложения (например, к пулам майнинга).

- Правило "Write to Container Root Filesystem": Детектирует попытки записи в корневую файловую систему контейнера, если она должна быть read-only.

Ход атаки и обнаружение:

- Злоумышленник использует уязвимость в микросервисе, чтобы выполнить команду внутри контейнера.

- Попытка установить реверс-шелл на внешний IP: Сработает "Unexpected Outbound Connection", так как микросервис не должен устанавливать такие соединения. Falco предоставит контекст: имя пода, неймспейс, ID контейнера, IP-адрес назначения.

- Попытка доступа к K8s API-серверу из скомпрометированного контейнера: Сработает "Network Connection to K8s API Server".

- Запуск майнера криптовалюты: Это обычно включает запуск нового процесса, который устанавливает исходящие соединения к пулу майнинга. Falco обнаружит "Unexpected Outbound Connection" и, возможно, "Container Spawning Privileged Process" или "Unexpected Executable in /tmp" (если майнер загружен во временную директорию).

Результат: Falco, работая на узлах Kubernetes, предоставляет детализированные оповещения с богатым контекстом Kubernetes (имя пода, неймспейс, метки, uid/gid контейнера). Это позволяет команде безопасности быстро идентифицировать скомпрометированный под, изолировать его (например, путем удаления пода) и провести расследование, используя данные Falco. Falco становится критически важным компонентом для Runtime Security в облачных нативных средах.

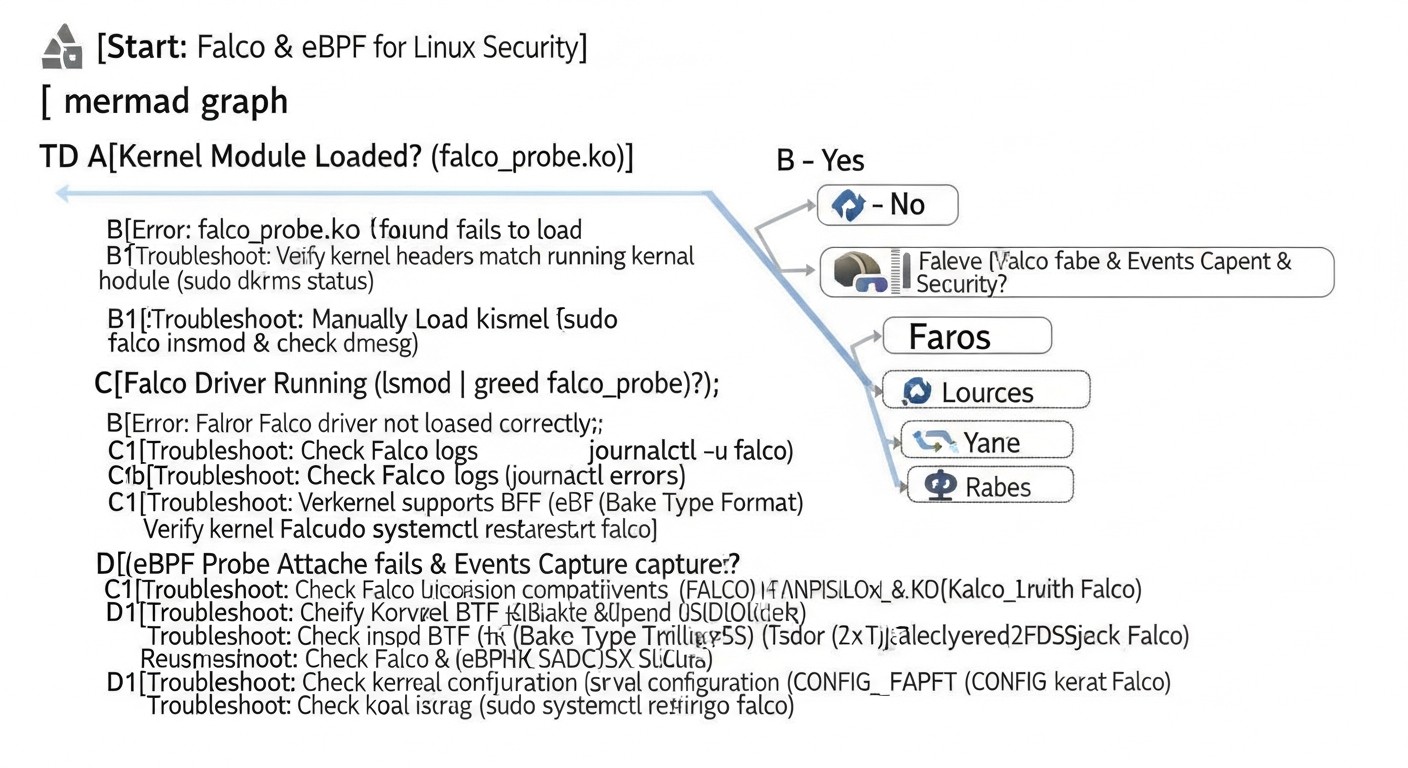

13. Troubleshooting (решение проблем)

Схема: 13. Troubleshooting (решение проблем)

Схема: 13. Troubleshooting (решение проблем)

Даже самые надежные системы иногда дают сбои или ведут себя не так, как ожидалось. Работа с Falco и eBPF, особенно на разных версиях ядра и дистрибутивах Linux, может сопровождаться специфическими проблемами. Вот список типичных проблем и шагов по их диагностике и решению.

13.1. Falco не запускается или не получает события

Симптомы:

sudo systemctl status falco показывает, что служба не активна или находится в состоянии сбоя.- Логи Falco (

sudo journalctl -u falco -f) содержат ошибки, связанные с драйвером или ядром.

- Falco запускается, но не генерирует никаких оповещений, даже на очевидные действия.

Возможные причины и решения:

- Проблемы с драйвером Falco (eBPF/kernel module):

- Несовместимость ядра: Ваше ядро может быть слишком старым или иметь нестандартную конфигурацию. Проверьте версию ядра (

uname -r) и убедитесь, что она поддерживается Falco.

- Отсутствуют заголовки ядра: Для сборки драйвера необходимы заголовки. Установите их:

# Ubuntu/Debian

sudo apt install -y linux-headers-$(uname -r)

# CentOS/RHEL

sudo yum install -y kernel-devel-$(uname -r)

- Ошибка загрузки драйвера: Попробуйте вручную переустановить драйвер:

sudo falco-driver-loader unload

sudo falco-driver-loader install

sudo systemctl restart falco

Проверьте статус: sudo falco-driver-loader status. Убедитесь, что он показывает eBPF probe is loaded или Kernel module is loaded. Если Falco не может загрузить eBPF-драйвер, он попытается использовать модуль ядра.

- SELinux/AppArmor: Эти системы могут блокировать загрузку драйвера. Временно отключите их для диагностики (если возможно в тестовой среде) или проверьте их логи (

sudo ausearch -c falco для SELinux, sudo dmesg | grep DENIED для AppArmor).

- Ошибки в конфигурации Falco (

falco.yaml) или правилах:

- Неправильный синтаксис YAML. Проверьте:

sudo falco --validate.

- Правила слишком специфичны и не срабатывают на тестовые действия. Запустите Falco в режиме аудита:

sudo falco -A и посмотрите, какие события он видит.

- Файлы правил недоступны или указаны неверно. Проверьте пути в

rules_file.

- Проблемы с разрешениями: Убедитесь, что у пользователя, под которым запускается Falco (обычно

falco), есть необходимые права доступа к /dev/falco, /dev/sysdig* или к eBPF-картам.

13.2. Слишком много ложных срабатываний (False Positives)

Симптомы:

- Постоянные оповещения о легитимной активности, забивающие каналы оповещения.

- Сложно отличить реальные угрозы от нормального поведения системы.

Возможные причины и решения:

- Чрезмерно широкие правила:

- Тюнинг правил: Добавьте исключения (

and not ...) в условия правил для легитимных процессов, пользователей, директорий или файлов. Например, если apt постоянно срабатывает на "Write to Sensitive Directory", добавьте and not proc.name in (package_management_binaries).

- Используйте макросы и списки: Это поможет управлять сложностью и применять исключения централизованно.

- Повышение специфичности: Вместо "любой write в /etc" используйте "write в /etc/passwd и не proc.name=useradd".

- Недостаточный контекст:

- Убедитесь, что Falco получает достаточно контекстной информации (ID контейнера, имя пользователя, имя процесса). Это позволит создавать более точные правила.

- Неправильный уровень приоритета: Некоторые правила могут быть слишком агрессивными для уровня

INFO или WARNING. Понизьте их приоритет или отключите, если они не критичны.

13.3. Проблемы с производительностью

Симптомы:

- Высокое потребление CPU или RAM процессом

falco.

- Заметное замедление работы приложений на сервере после установки Falco.

Возможные причины и решения:

- Чрезмерное количество правил или очень сложные правила:

- Оптимизация правил: Упростите сложные правила, используйте макросы. Удалите неиспользуемые правила.

- Избегайте регулярных выражений: Регулярные выражения могут быть ресурсоемкими. Используйте

contains, startswith, endswith, =, in, not in, где это возможно.

- Ограничьте сбор данных: Если вы используете плагины, убедитесь, что они собирают только необходимые данные.

- Версия ядра и eBPF:

- Более старые ядра могут иметь менее оптимизированный JIT-компилятор eBPF. Обновите ядро до более новой версии (5.x+).

- Высокая нагрузка на систему:

- На очень высоконагруженных системах Falco может потреблять больше ресурсов. Убедитесь, что у вас достаточно CPU/RAM.

- Рассмотрите возможность использования более "легких" правил или агрегации событий на более высоком уровне.

13.4. Оповещения не доходят до SIEM/системы оповещения

Симптомы:

- Falco генерирует оповещения локально (в лог-файлы), но они не появляются в Slack, PagerDuty, Elasticsearch и т.д.

Возможные причины и решения:

- Проблемы с Falco Sidekick (или другим обработчиком HTTP):

- Неправильный URL: Проверьте

http_output.url в falco.yaml. Убедитесь, что IP-адрес и порт Falco Sidekick (или другого обработчика) доступны с сервера Falco.

- Falco Sidekick не запущен/недоступен: Проверьте статус службы Falco Sidekick. Убедитесь, что его порт открыт в файрволе.

- Ошибки конфигурации Falco Sidekick: Проверьте логи Falco Sidekick. Возможно, он не может подключиться к целевой системе (Slack, Elasticsearch) из-за неправильных токенов, URL-адресов или проблем с сетью.

- Проблемы с сетью/файрволом:

- Убедитесь, что трафик от Falco до Falco Sidekick (или от Falco Sidekick до целевой системы) не блокируется файрволом (

iptables, ufw, Security Groups в облаке).

- Проверьте сетевое соединение с помощью

ping, curl или telnet.

13.5. Диагностические команды

sudo systemctl status falco: Проверка статуса службы.sudo journalctl -u falco -f: Просмотр логов Falco в реальном времени.sudo falco --validate: Проверка синтаксиса правил.sudo falco -A: Запуск Falco в режиме аудита для просмотра всех событий.sudo falco-driver-loader status: Проверка статуса драйвера.lsmod | grep falco: Проверка, загружен ли модуль ядра Falco (если не используется eBPF).dmesg | grep falco: Просмотр сообщений ядра, связанных с Falco.ss -tulnp | grep falco: Проверка, слушает ли Falco на каких-либо портах (если настроен HTTP-сервер).

Когда обращаться в поддержку (или сообщество)

Если после выполнения всех этих шагов проблема не решена, не стесняйтесь обращаться за помощью:

- Falco Community Slack: Канал

#falco в CNCF Slack. Предоставьте как можно больше информации: версия Falco, версия ядра, дистрибутив ОС, логи, конфигурация, шаги для воспроизведения проблемы.

- GitHub Issues: Если вы уверены, что нашли баг в самом Falco или его драйвере, создайте issue в официальном репозитории на GitHub.

Помните, что детальное описание проблемы и предоставление релевантных логов значительно ускоряет процесс диагностики и решения.

14. FAQ: Часто задаваемые вопросы

Что такое eBPF и чем он отличается от традиционных модулей ядра?

eBPF — это технология, позволяющая безопасно выполнять пользовательский код в пространстве ядра Linux. В отличие от традиционных модулей ядра, eBPF-программы проходят строгую верификацию перед загрузкой, что гарантирует их безопасность и предотвращает сбои ядра. Они работают в песочнице, не требуют перекомпиляции ядра и могут загружаться/выгружаться на лету. Это обеспечивает высокую производительность и гибкость без рисков, присущих обычным модулям.

Зачем мне Falco, если у меня уже есть Auditd?

Linux Auditd — это мощный инструмент для аудита безопасности, встроенный в ядро. Однако Falco предлагает ряд преимуществ: более простой и гибкий язык правил (YAML против сложного синтаксиса Auditd), глубокая интеграция с контейнерными средами (Kubernetes-контекст), а также широкие возможности интеграции с SIEM и системами оповещения "из коробки" через Falco Sidekick. Falco также фокусируется на поведенческом анализе в реальном времени, а не только на логировании событий.

Как Falco влияет на производительность сервера?

Благодаря использованию eBPF-драйвера, Falco обеспечивает очень низкие накладные расходы на производительность. eBPF-программы выполняются непосредственно в ядре, минимизируя переключения контекста и передавая в пользовательское пространство Falco только релевантные события. В большинстве сценариев, потребление CPU Falco составляет 1-3%, а RAM — 50-100 МБ. Это делает его идеальным для использования на VPS и выделенных серверах, где каждый ресурс на счету.

Может ли Falco защитить от атак нулевого дня?

Да, Falco способен обнаруживать атаки нулевого дня благодаря своему поведенческому подходу. Вместо того чтобы полагаться на сигнатуры известных угроз, Falco анализирует поведение системы на уровне системных вызовов. Если атака (даже неизвестная) включает в себя аномальные действия, такие как запись в критические файлы из необычного процесса, запуск несанкционированных исполняемых файлов или создание необычных сетевых соединений, Falco сможет это обнаружить и сгенерировать оповещение.

Можно ли использовать Falco для активного предотвращения угроз (IPS)?

Falco в первую очередь является инструментом обнаружения угроз (IDS). Он генерирует оповещения, но сам по себе не блокирует активность. Однако, с помощью интеграции с SOAR-платформами или кастомными скриптами, можно настроить автоматизированное реагирование на основе оповещений Falco, например, блокировку IP-адреса, изоляцию контейнера или завершение процесса. Таким образом, Falco может стать частью системы предотвращения.

Как часто нужно обновлять Falco и его правила?

Рекомендуется регулярно обновлять Falco до последних стабильных версий, чтобы получать исправления ошибок, улучшения производительности и новые функции. Правила Falco также следует обновлять, так как команда Falco Security постоянно добавляет новые правила для обнаружения актуальных угроз. Кроме того, необходимо регулярно пересматривать и тюнинговать ваши кастомные правила, адаптируя их к изменениям в вашей инфраструктуре и новым векторам атак.

Как Falco работает в контейнерных средах (Docker, Kubernetes)?

Falco отлично интегрируется с контейнерными средами. Он запускается на хосте (или как DaemonSet в Kubernetes) и использует eBPF для мониторинга всех системных вызовов, происходящих на этом хосте, включая те, что исходят из контейнеров. Falco автоматически обогащает события контекстной информацией Kubernetes (имя пода, неймспейс, ID контейнера, метки), что позволяет создавать правила, специфичные для контейнеров и кластеров.

Нужны ли мне другие средства безопасности, если у меня есть Falco?

Falco — это мощный инструмент для Runtime Security на хосте, но он не является панацеей. Он дополняет, а не заменяет другие слои защиты: фаерволы (WAF, сетевые), антивирусы, сканеры уязвимостей, системы управления патчами, средства управления доступом и SIEM-системы. Комплексная стратегия безопасности всегда включает многослойную защиту.

Могу ли я написать свои собственные правила для Falco?

Да, это одна из ключевых особенностей Falco. Вы можете создавать собственные правила, макросы и списки, используя простой и понятный YAML-синтаксис. Это позволяет адаптировать Falco под специфические потребности вашей инфраструктуры и защититься от уникальных угроз, которые могут быть не покрыты стандартными правилами. Документация Falco содержит подробное руководство по созданию правил.

Каковы минимальные требования к ядру Linux для Falco с eBPF?

Для использования eBPF-драйвера Falco требуется ядро Linux версии 4.14 или новее. Однако для оптимальной производительности и доступа ко всем функциям eBPF рекомендуется использовать ядра версии 5.x и выше. Если eBPF-драйвер не может быть загружен, Falco автоматически попытается использовать более старый, но все еще эффективный драйвер на основе модуля ядра, который поддерживается более широким диапазоном версий ядер.

15. Заключение

В условиях постоянно усложняющегося ландшафта киберугроз 2026 года, где традиционные средства защиты уже не справляются с динамикой атак и сложностью распределенных инфраструктур, eBPF и Falco представляют собой не просто очередные инструменты, а фундаментальный сдвиг в подходе к безопасности Linux-систем. Мы рассмотрели, как eBPF предоставляет беспрецедентную видимость в ядро с минимальными накладными расходами, а Falco, используя эту мощь, трансформирует сырые системные события в осмысленные оповещения об угрозах в реальном времени.

Эта связка позволяет DevOps-инженерам, backend-разработчикам, системным администраторам и фаундерам SaaS-проектов получить глубокий, поведенческий анализ активности на их VPS и выделенных серверах. От обнаружения эксплойтов нулевого дня и инсайдерских угроз до мониторинга контейнеров в Kubernetes — Falco с eBPF обеспечивает критически важный слой защиты, который ранее был доступен только в дорогостоящих коммерческих EDR-решениях.

Мы подробно разобрали основные критерии выбора, сравнили Falco с альтернативами, предоставили пошаговые инструкции по установке и настройке, а также поделились ценными советами по созданию правил и интеграции с существующими системами. Анализ экономики показал, что, несмотря на необходимость инвестиций в человеческие ресурсы и инфраструктуру для логов, Falco остается значительно более экономически эффективным решением в долгосрочной перспективе, особенно на масштабе.

Итоговые рекомендации:

- Не откладывайте внедрение: Угрозы не ждут. Начните с пилотного внедрения Falco на нескольких некритичных серверах.

- Используйте eBPF: Всегда отдавайте предпочтение eBPF-драйверу Falco из-за его безопасности и производительности. Обновите ядро, если это необходимо.

- Инвестируйте в экспертизу: Ваши инженеры — ваш главный актив. Обучайте их работе с Falco и eBPF, это окупится сторицей.

- Тюнинг — это процесс: Не ожидайте идеальной работы сразу. Постоянно тюнингуйте правила, чтобы минимизировать ложные срабатывания и максимизировать обнаружение реальных угроз.

- Интегрируйтесь: Falco должен быть интегрирован в вашу экосистему мониторинга, оповещения и реагирования. Falco Sidekick — ваш лучший друг здесь.

- Не забывайте про многослойность: Falco — мощный слой защиты, но он работает лучше всего в сочетании с другими инструментами безопасности.

Следующие шаги для читателя:

- Проанализируйте вашу текущую инфраструктуру и определите наиболее критичные точки для защиты.

- Начните с установки Falco на тестовый VPS, используя рекомендации из этой статьи.

- Изучите стандартные правила и попытайтесь создать несколько собственных, специфичных для ваших приложений.

- Настройте интеграцию с вашей любимой системой оповещения (Slack, PagerDuty).

- Активно участвуйте в сообществе Falco, делитесь своим опытом и учитесь у других.

Внедрение Falco с eBPF — это не просто шаг к улучшению безопасности, это инвестиция в устойчивость и надежность вашей инфраструктуры в будущем. Это позволит вам не только обнаруживать угрозы, но и глубоко понимать, что происходит в ваших системах, давая вам контроль и уверенность в цифровом мире 2026 года.