Оркестрация Docker-контейнеров без Kubernetes: Swarm, Nomad и альтернативы для VPS и выделенных серверов

TL;DR: Краткое резюме для занятых

- Kubernetes — не панацея: Для большинства малых и средних проектов на VPS или выделенных серверах K8s избыточен по сложности и ресурсам. Существуют более простые, но мощные альтернативы.

- Docker Swarm — выбор по умолчанию: Встроенный в Docker, прост в освоении и настройке, идеален для тех, кто уже использует Docker. Отлично подходит для масштабирования Docker-приложений на нескольких узлах.

- HashiCorp Nomad — универсальный оркестратор: Гибкий, легкий и мощный инструмент, способный оркестрировать не только Docker, но и другие типы рабочих нагрузок (Java, Go, бинарники). Идеален для гетерогенных сред и продвинутых пользователей.

- CapRover/Dokku — PaaS на собственном сервере: Эти решения превращают ваш VPS в Heroku-подобную платформу, значительно упрощая деплой и управление веб-приложениями, но менее гибки в низкоуровневой настройке.

- Критерии выбора: Принимайте решение, исходя из сложности проекта, размера команды, бюджета, требований к масштабируемости, гибкости и совместимости с существующей инфраструктурой.

- 2026 год: Актуальность этих решений только растет, поскольку стоимость облачных PaaS-сервисов продолжает увеличиваться, а VPS и выделенные серверы становятся еще более мощными и доступными.

- Экономия и контроль: Использование альтернативных оркестраторов позволяет значительно сократить операционные расходы и получить полный контроль над вашей инфраструктурой, избегая вендор-лока.

1. Введение: Почему эта тема важна в 2026 году

В 2026 году мир разработки программного обеспечения продолжает стремительно развиваться, и контейнеризация с Docker стала де-факто стандартом для упаковки и доставки приложений. Однако, когда речь заходит об оркестрации этих контейнеров, многие команды, особенно на ранних стадиях развития стартапов или при работе с проектами среднего размера, по-прежнему сталкиваются с дилеммой. Kubernetes, безусловно, является мощным и универсальным инструментом, но его сложность, высокий порог входа, значительные требования к ресурсам и операционные издержки часто становятся неподъемными для небольших команд, SaaS-проектов с ограниченным бюджетом или разработчиков, использующих VPS и выделенные серверы.

Мы наблюдаем устойчивый тренд: многие фаундеры SaaS, DevOps-инженеры и бэкенд-разработчики ищут более легковесные, простые в управлении и экономически выгодные решения для оркестрации Docker-контейнеров. Облачные провайдеры продолжают наращивать стоимость своих управляемых сервисов Kubernetes, что делает самостоятельное развертывание и управление инфраструктурой на VPS или выделенных серверах всё более привлекательным с точки зрения TCO (Total Cost of Ownership). Цель этой статьи — не отвергнуть Kubernetes, а показать, что для большинства сценариев, где нет необходимости в тысячах подов, сложной мультитенантности или гибридных облаках, существуют зрелые, стабильные и гораздо более простые в освоении и эксплуатации альтернативы.

Эта статья адресована DevOps-инженерам, которые ищут эффективные решения для управления контейнерами; бэкенд-разработчикам (Python, Node.js, Go, PHP), которым нужно быстро и надежно деплоить свои приложения; фаундерам SaaS-проектов, стремящимся оптимизировать затраты и ускорить Time-to-Market; системным администраторам, желающим упростить рутину; и техническим директорам стартапов, которые принимают стратегические решения по стеку технологий. Мы рассмотрим, какие проблемы решают альтернативные оркестраторы, как они помогают снизить операционную нагрузку, уменьшить расходы и при этом обеспечить необходимый уровень доступности и масштабируемости для ваших приложений в реалиях 2026 года.

В мире, где каждый доллар на счету, а время инженера — самый ценный ресурс, выбор правильного инструмента для оркестрации критически важен. Мы глубоко погрузимся в Docker Swarm, HashiCorp Nomad и другие интересные альтернативы, предоставим конкретные примеры, расчеты и рекомендации, основанные на реальном опыте. Наша цель — дать вам полную картину, чтобы вы могли принять обоснованное решение, которое будет отвечать потребностям вашего проекта сегодня и в ближайшем будущем.

2. Основные критерии выбора оркестратора

Выбор подходящего оркестратора — это стратегическое решение, которое повлияет на архитектуру, операционные издержки и даже культуру вашей команды. В 2026 году, когда на рынке представлено множество зрелых решений, важно оценивать их по ряду ключевых критериев, которые выходят за рамки простого списка функций.

2.1. Сложность развертывания и управления

Этот критерий оценивает, насколько легко установить, настроить и поддерживать оркестратор. Для малых команд и стартапов, где каждый инженер на счету, низкий порог входа и простота повседневного управления являются критически важными. Сложные системы требуют больше времени на обучение, больше усилий на дебаггинг и больше ресурсов на мониторинг. Например, Kubernetes, при всей своей мощи, известен своей крутой кривой обучения и требует глубоких знаний для эффективной эксплуатации. Альтернативы часто предлагают более простой синтаксис конфигурации и меньше компонентов для обслуживания.

2.2. Масштабируемость и отказоустойчивость

Насколько легко система может быть расширена для обработки растущей нагрузки? Как она ведет себя при сбоях отдельных узлов или компонентов? Масштабируемость может быть горизонтальной (добавление большего количества узлов) или вертикальной (увеличение ресурсов одного узла). Отказоустойчивость включает в себя автоматическое восстановление после сбоев, репликацию сервисов и самовосстановление. Для SaaS-проектов, где простой означает потерю клиентов и дохода, эти параметры имеют первостепенное значение. Важно понимать, как оркестратор распределяет нагрузку, обеспечивает балансировку и гарантирует, что ваше приложение останется доступным даже при частичных сбоях.

2.3. Гибкость и поддержка различных рабочих нагрузок

Может ли оркестратор запускать только Docker-контейнеры, или он также поддерживает другие типы рабочих нагрузок, такие как виртуальные машины, бинарники, Java-архивы, WebAssembly? Для многих проектов Docker-контейнеры являются основным форматом, но в более сложных или гетерогенных средах может потребоваться оркестрация неконтейнерных приложений. Гибкость также относится к возможности интеграции с различными системами хранения данных, сетями и CI/CD-пайплайнами. Чем более универсален инструмент, тем шире спектр задач, которые он может решить без необходимости внедрения дополнительных решений.

2.4. Экосистема и сообщество

Насколько активно развивается проект? Доступна ли обширная документация, туториалы, плагины и интеграции? Размер и активность сообщества напрямую влияют на доступность поддержки, скорость исправления ошибок и появление новых функций. Зрелая экосистема также означает наличие готовых решений для мониторинга, логирования, безопасности и CI/CD. Отсутствие активного сообщества может привести к проблемам с поиском решений, устареванию документации и медленному развитию продукта, что особенно рискованно для долгосрочных проектов.

2.5. Стоимость владения (TCO)

TCO включает не только прямые затраты на серверы и лицензии (если применимо), но и скрытые расходы: время инженеров на обучение, развертывание, обслуживание, дебаггинг и мониторинг. Более сложная система, даже если она бесплатна, может оказаться дороже в эксплуатации из-за высоких требований к квалификации персонала и времени, затрачиваемому на ее поддержку. Для стартапов с ограниченным бюджетом оптимизация TCO является приоритетом. Это также включает в себя затраты на инструменты мониторинга, логирования и другие вспомогательные сервисы.

2.6. Безопасность

Как оркестратор обеспечивает изоляцию контейнеров, управление секретами, сетевую безопасность и контроль доступа? В 2026 году вопросы кибербезопасности стоят остро как никогда. Важно, чтобы выбранное решение предлагало надежные механизмы для защиты ваших приложений и данных. Это включает в себя ролевое управление доступом (RBAC), шифрование трафика, управление уязвимостями и интеграцию с существующими системами безопасности.

2.7. Опыт команды и кривая обучения

Насколько хорошо ваша текущая команда знакома с выбранной технологией? Каков будет порог входа для новых членов команды? Если команда уже имеет опыт работы с Docker, то Docker Swarm будет естественным выбором. Если есть опыт с HashiCorp-стеком, то Nomad будет проще. Оценка кривой обучения поможет избежать длительных простоев и ошибок на этапе внедрения. Иногда проще выбрать менее мощный, но более знакомый инструмент, чем тратить месяцы на освоение чего-то нового и сложного.

Тщательный анализ этих критериев позволит вам выбрать оркестратор, который наилучшим образом соответствует текущим и будущим потребностям вашего проекта, а также возможностям вашей команды.

3. Сравнительная таблица оркестраторов (2026)

Для наглядности сравним Docker Swarm, HashiCorp Nomad и CapRover по ключевым параметрам, актуальным для 2026 года, с учетом типичных сценариев использования на VPS и выделенных серверах. Цены и характеристики являются ориентировочными и могут варьироваться в зависимости от провайдера и конкретной конфигурации.

| Критерий | Docker Swarm | HashiCorp Nomad | CapRover |

|---|---|---|---|

| Сложность развертывания | Очень низкая (docker swarm init) |

Средняя (установка бинарника, конфиг) | Очень низкая (docker run) |

| Сложность управления | Низкая (docker service команды) |

Средняя (HCL, CLI, UI) | Низкая (Web UI, CLI) |

| Масштабируемость | Хорошая (тысячи сервисов на сотнях узлов) | Отличная (десятки тысяч задач на тысячах узлов) | Средняя (несколько десятков приложений на узле) |

| Отказоустойчивость | Встроенная (менеджеры, воркеры) | Встроенная (серверы, клиенты) | Базовая (Docker Compose, репликация ограничена) |

| Поддержка рабочих нагрузок | Только Docker-контейнеры | Docker, QEMU, Java, raw бинарники, WebAssembly | Docker-контейнеры (веб-приложения, базы данных) |

| Экосистема/Сообщество | Большое, но менее активное, чем K8s | Активное, интегрировано с HashiCorp стеком | Активное, но нишевое |

| Стоимость владения (TCO) | Низкая (минимальные накладные расходы) | Средняя (требует больше знаний) | Очень низкая (быстрый старт, мало обслуживания) |

| Минимальные ресурсы (Manager/Server) | 1 vCPU, 1 GB RAM | 2 vCPU, 2 GB RAM | 2 vCPU, 2 GB RAM |

| Лицензирование | MIT (бесплатно) | Mozilla Public License 2.0 (бесплатно) | MIT (бесплатно) |

| Средняя стоимость VPS (2026, 4 vCPU, 8 GB RAM) | ~15-20 USD/мес. | ~15-20 USD/мес. | ~15-20 USD/мес. |

| Примеры провайдеров (2026) | Hetzner, DigitalOcean, Vultr | Hetzner, DigitalOcean, Vultr, AWS EC2, GCP Compute | Hetzner, DigitalOcean, Vultr, Contabo |

| Управление секретами | Встроенное (Docker Secrets) | Встроенное (Vault, Consul) | Basic (ENV vars, Docker Secrets через UI) |

| Встроенный балансировщик | Да (Ingress Network, VIPs) | Да (Client-side load balancing, Consul Connect) | Да (Nginx/Traefik) |

Как видно из таблицы, каждое решение имеет свои сильные стороны и целевую аудиторию. Docker Swarm привлекает простотой и нативной интеграцией с Docker. Nomad предлагает несравненную гибкость и производительность для сложных, гетерогенных сред. CapRover же выступает как "готовая PaaS" для тех, кому нужен быстрый и удобный деплой веб-приложений.

4. Детальный обзор Docker Swarm, HashiCorp Nomad и CapRover

Теперь углубимся в каждое из выбранных решений, чтобы понять их архитектуру, преимущества, недостатки и идеальные сценарии использования.

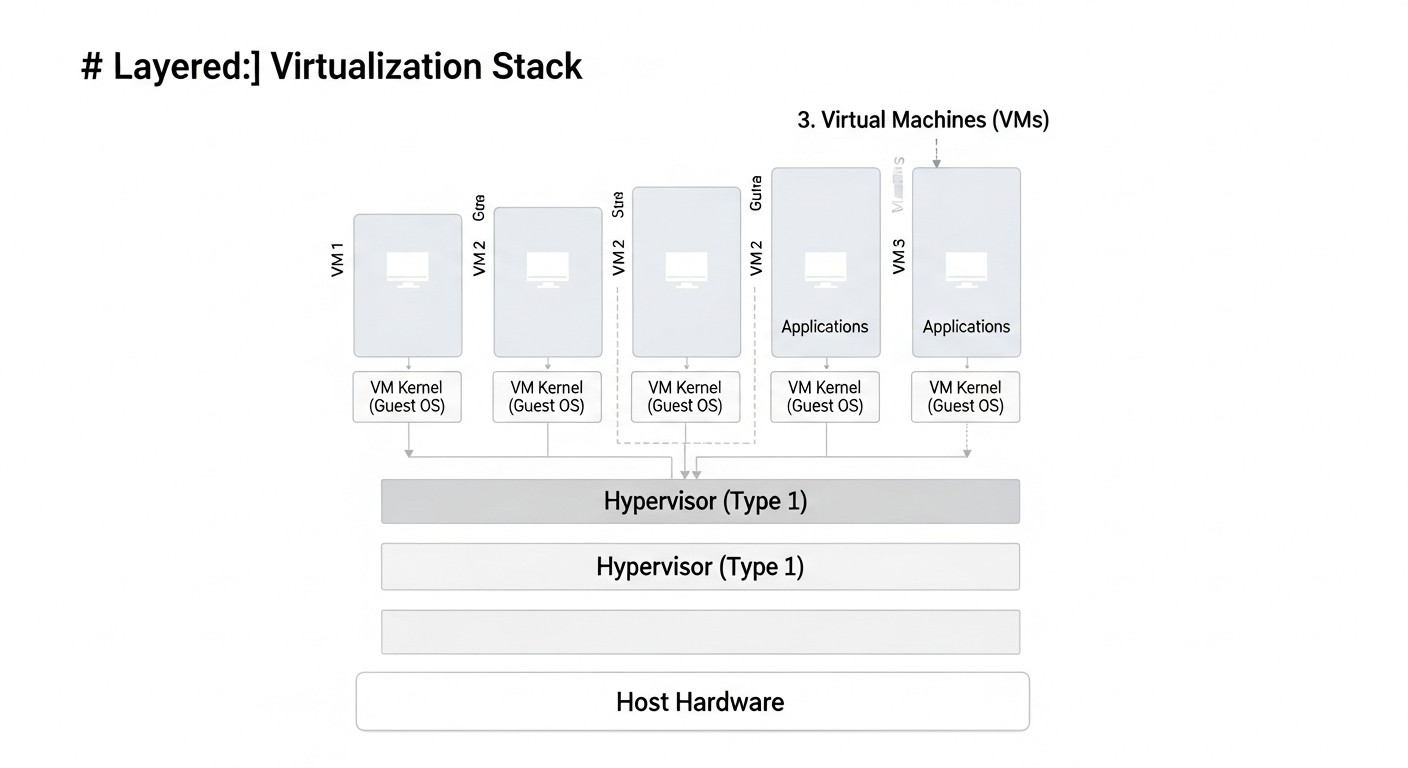

4.1. Docker Swarm: Простота и интеграция

Docker Swarm — это нативный инструмент оркестрации, встроенный прямо в Docker Engine. Он позволяет объединять несколько Docker-хостов в единый кластер, или "рой" (swarm), и развертывать на нем контейнеризованные приложения как сервисы. Swarm был разработан с акцентом на простоту использования и минимальный порог входа для тех, кто уже знаком с Docker CLI. Его архитектура состоит из двух типов узлов: менеджеров (manager nodes) и воркеров (worker nodes). Менеджеры отвечают за поддержание состояния кластера, планирование задач и управление конфигурацией, используя протокол Raft для обеспечения консистентности. Воркеры выполняют контейнеры, назначенные им менеджерами.

Плюсы:

- Простота и низкий порог входа: Если вы умеете работать с Docker Compose, вы мгновенно освоите Swarm. Команды интуитивно понятны и расширяют привычный Docker CLI (

docker service create,docker stack deploy). Развертывание кластера занимает считанные минуты. - Нативная интеграция с Docker: Отсутствие дополнительных агентов или сложных компонентов. Swarm активируется одной командой

docker swarm init. - Высокая производительность: Swarm имеет очень низкие накладные расходы и способен эффективно управлять тысячами сервисов. Протокол Raft обеспечивает быструю репликацию состояния кластера.

- Встроенные возможности: Включает в себя балансировку нагрузки (Ingress Network), управление секретами (Docker Secrets), автоматическое восстановление сервисов и горизонтальное масштабирование.

- Сетевое взаимодействие: Использует оверлейные сети для связи между контейнерами на разных узлах, что упрощает сетевую конфигурацию распределенных приложений.

Минусы:

- Менее богатая функциональность по сравнению с Kubernetes: Отсутствуют некоторые продвинутые функции, такие как автоматическое обнаружение сервисов (DNS-SRV-записи), сложные стратегии деплоя (канареечные, сине-зеленые из коробки), или детальное управление ресурсами на уровне подов.

- Меньшая гибкость для не-Docker рабочих нагрузок: Swarm ориентирован исключительно на Docker-контейнеры. Если вам нужно оркестрировать VM, бинарники или другие типы задач, Swarm не подойдет.

- Сообщество: Хотя сообщество Docker огромно, специфическое сообщество Swarm менее активно, чем у Kubernetes или Nomad, что может затруднить поиск специфических решений для очень сложных кейсов.

- Сетевые ограничения: В некоторых сложных сетевых конфигурациях или при необходимости глубокой интеграции с внешними балансировщиками могут возникать ограничения.

Для кого подходит:

- Фаундеры SaaS-проектов: Для быстрого развертывания MVP и первых версий продукта с минимальными затратами времени и ресурсов.

- Бэкенд-разработчики: Для деплоя микросервисных приложений на Docker без необходимости осваивать сложный инструментарий.

- Небольшие и средние команды: Которым нужна надежная, но простая в управлении платформа для контейнеров на VPS или выделенных серверах.

- Проекты с ограниченным бюджетом: Где каждый доллар на серверы и время инженеров имеет значение.

Примеры использования: Веб-приложения (Node.js, Python, PHP) с базами данных (PostgreSQL, MongoDB), очереди сообщений (Redis, RabbitMQ), кэши, микросервисы. Например, SaaS-платформа для управления проектами, состоящая из 5-7 микросервисов, базы данных и кэша, запущенная на кластере из 3-5 VPS.

4.2. HashiCorp Nomad: Гибкость и производительность

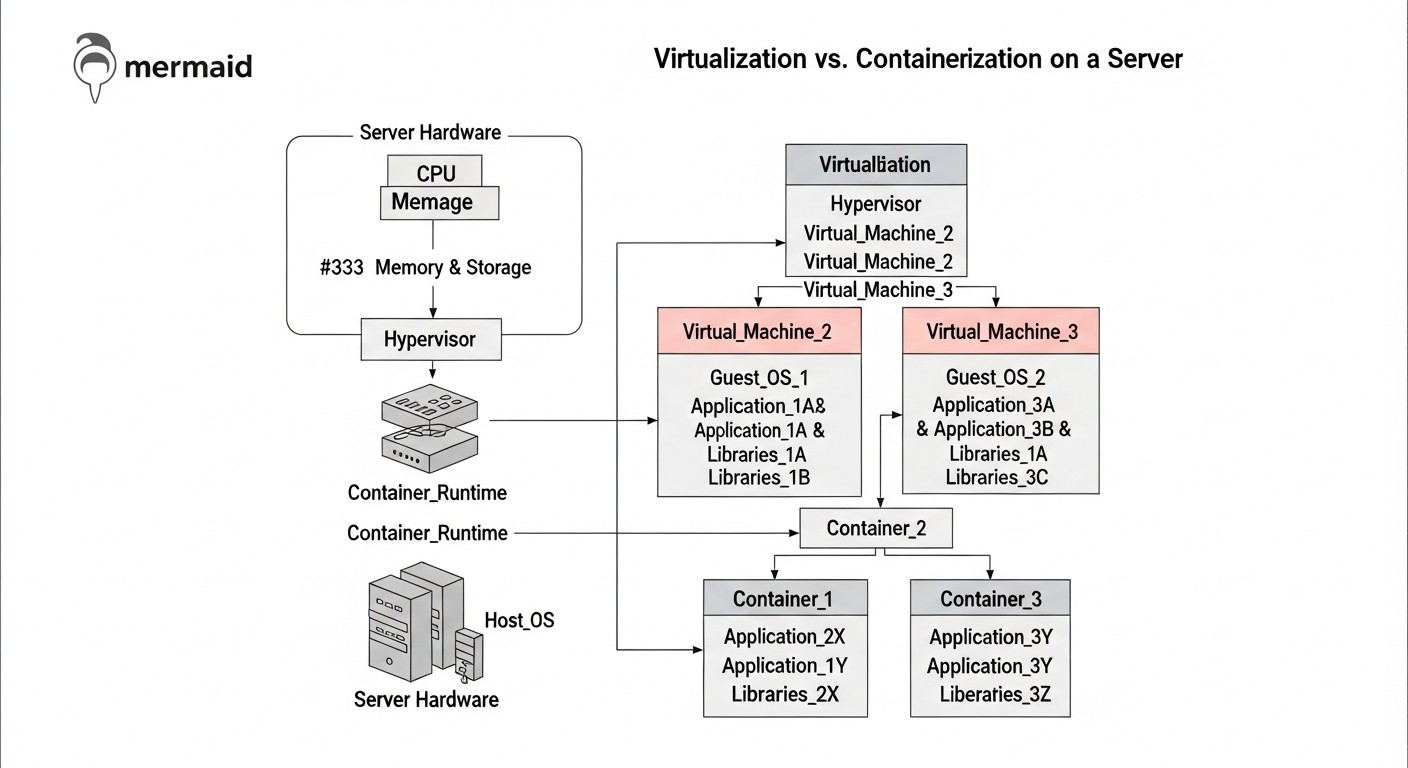

HashiCorp Nomad — это простой, гибкий и высокопроизводительный планировщик рабочих нагрузок, разработанный компанией HashiCorp. В отличие от Docker Swarm, Nomad является более универсальным оркестратором, способным запускать не только Docker-контейнеры, но и виртуальные машины, Java-приложения, бинарники, а также задачи WebAssembly. Он интегрируется с другими продуктами HashiCorp, такими как Consul для обнаружения сервисов и Vault для управления секретами, создавая мощную и целостную платформу. Архитектура Nomad также состоит из серверов (аналоги менеджеров) и клиентов (аналоги воркеров), использующих протокол Raft для консистентности.

Плюсы:

- Гибкость рабочих нагрузок: Главное преимущество Nomad — его способность оркестрировать практически любой тип приложения. Это делает его идеальным для гетерогенных сред, где сосуществуют контейнеры и традиционные приложения.

- Легковесность и производительность: Бинарник Nomad очень мал, имеет низкие накладные расходы на CPU и RAM. Он способен планировать десятки тысяч задач в секунду на тысячах узлов, что делает его одним из самых производительных планировщиков.

- Простота конфигурации: Конфигурация задач описывается на языке HCL (HashiCorp Configuration Language), который интуитивно понятен и читабелен. Это позволяет легко определить требования к ресурсам, политики перезапуска и другие параметры.

- Интеграция с HashiCorp стеком: Бесшовная интеграция с Consul для обнаружения сервисов и Vault для безопасного хранения секретов значительно расширяет возможности Nomad, предоставляя комплексное решение для инфраструктуры.

- Отказоустойчивость: Встроенные механизмы планирования, самовосстановления и репликации обеспечивают высокую доступность приложений.

- Активное сообщество и развитие: Проект активно развивается, имеет большое и поддерживающее сообщество, что гарантирует своевременные обновления и поддержку.

Минусы:

- Выше порог входа, чем у Swarm: Хотя Nomad проще Kubernetes, он требует освоения HCL и понимания концепций HashiCorp (задания, группы задач, драйверы).

- Требует дополнительных инструментов: Для полноценной функциональности, такой как обнаружение сервисов и управление секретами, настоятельно рекомендуется использовать Consul и Vault, что добавляет сложности в развертывании и управлении.

- Меньшая "известность" по сравнению с Kubernetes: Несмотря на свою мощь, Nomad менее распространен, чем Kubernetes, что может затруднить поиск готовых решений или найм специалистов с опытом.

- Отсутствие встроенного Ingress: В отличие от Swarm, Nomad не имеет встроенного Ingress-контроллера, что требует настройки внешнего балансировщика (Nginx, Traefik) или использования Consul Connect.

Для кого подходит:

- DevOps-инженеры: Которым нужна максимальная гибкость в оркестрации различных типов рабочих нагрузок.

- Крупные стартапы и средние компании: С гетерогенной средой, где используются не только Docker, но и другие технологии.

- Пользователи HashiCorp стека: Которые уже используют Consul, Vault или Terraform и хотят расширить свою инфраструктуру.

- Проекты с высокими требованиями к производительности: Где критична скорость планирования задач и низкие накладные расходы.

Примеры использования: Распределенные системы обработки данных, игровые серверы, CI/CD-пайплайны, микросервисы, а также миграция устаревших приложений, упакованных в бинарники или JAR-файлы, на современную платформу. Например, компания, использующая Nomad для оркестрации Docker-контейнеров для своего фронтенда и бэкенда, а также для запуска Java-сервисов и нескольких legacy-бинарников на одном кластере.

4.3. CapRover: PaaS на собственном сервере

CapRover — это open-source PaaS (Platform as a Service), которая позволяет быстро развертывать, масштабировать и управлять веб-приложениями на собственном VPS или выделенном сервере. По сути, CapRover превращает ваш сервер в аналог Heroku или Netlify, но под вашим полным контролем. Он использует Docker, Nginx и Let's Encrypt под капотом, предоставляя удобный веб-интерфейс (GUI) и CLI для управления приложениями. CapRover значительно упрощает процесс деплоя, автоматизирует SSL-сертификаты, балансировку нагрузки и мониторинг.

Плюсы:

- Максимальная простота развертывания приложений: Деплой приложения сводится к загрузке

tar-архива, указанию Git-репозитория или Docker-образа через веб-интерфейс. CapRover сам собирает Docker-образ, запускает его и настраивает прокси. - PaaS-подобный опыт: Идеально подходит для разработчиков, которым не хочется разбираться в тонкостях Docker, Nginx, SSL и оркестрации. Фокус на коде, а не на инфраструктуре.

- Автоматизация SSL: Встроенная интеграция с Let's Encrypt автоматически выдает и обновляет SSL-сертификаты для ваших доменов.

- Балансировка нагрузки и прокси: Автоматически настраивает Nginx для проксирования запросов к вашим приложениям и базовой балансировки.

- Поддержка баз данных: Позволяет развертывать популярные базы данных (PostgreSQL, MongoDB, Redis) как сервисы из одного клика.

- Низкие требования к ресурсам: Может работать на одном VPS с минимальными характеристиками.

Минусы:

- Ограниченная гибкость: CapRover — это высокоуровневая абстракция. Если вам нужен глубокий контроль над Docker-конфигурацией, сетевыми настройками или специфическими опциями оркестрации, CapRover может оказаться слишком ограничивающим.

- Меньшая масштабируемость: Хотя CapRover поддерживает запуск нескольких экземпляров одного приложения на одном сервере, его возможности по горизонтальному масштабированию на нескольких узлах значительно уступают Swarm или Nomad. Он больше подходит для монолитных или микросервисных приложений, работающих на одном или нескольких связанных VPS.

- Менее развитые функции оркестрации: Не является полноценным оркестратором в том же смысле, что Swarm или Nomad. Фокус на PaaS-функционале, а не на управлении сложными распределенными системами.

- Привязка к CapRover: Выстраивание инфраструктуры вокруг CapRover может создать некоторую степень вендор-лока (хотя это open-source решение).

Для кого подходит:

- Бэкенд-разработчики: Которым нужно быстро деплоить свои веб-приложения и API без глубокого погружения в DevOps.

- Фаундеры SaaS-проектов: Для быстрой проверки гипотез, запуска MVP и прототипов, где скорость деплоя важнее максимальной гибкости.

- Фрилансеры и небольшие студии: Для хостинга множества клиентских проектов на одном или нескольких серверах.

- Образовательные проекты и личные портфолио: Где важна простота и доступность.

Примеры использования: Хостинг веб-сайтов на Node.js, Python Flask/Django, PHP Laravel/Symfony, Ruby on Rails; бэкенды для мобильных приложений; простые API-сервисы; блоги и CMS-системы. Например, разработчик, который хочет быстро запустить 5-7 различных веб-сервисов (блог, портфолио, API для мобильного приложения) на одном мощном VPS, не тратя время на настройку Nginx и SSL для каждого.

5. Практические советы и рекомендации по внедрению

Внедрение любого оркестратора требует не только понимания его функций, но и следования лучшим практикам. Вот конкретные шаги и рекомендации для Docker Swarm, HashiCorp Nomad и CapRover.

5.1. Общие рекомендации для всех оркестраторов

- Используйте приватный Docker Registry: Для хранения ваших образов. Это может быть Docker Hub, GitLab Registry, GitHub Packages или собственный Harbor. Никогда не полагайтесь на ручную сборку образов на продакшн-серверах.

- Версионируйте свои конфигурации: Все конфигурационные файлы (

docker-compose.ymlдля Swarm,.nomad-файлы для Nomad,captain-definitionдля CapRover) должны храниться в системе контроля версий (Git). - Настройте мониторинг и логирование: Это не опция, а необходимость. Используйте Prometheus/Grafana, ELK-стек или коммерческие решения (Datadog, New Relic) для сбора метрик и логов.

- Автоматизируйте деплой: Интегрируйте оркестратор с вашим CI/CD-пайплайном (GitLab CI, GitHub Actions, Jenkins). Автоматический деплой уменьшает количество ошибок и ускоряет процесс.

- Резервное копирование: Регулярно создавайте резервные копии данных (базы данных, постоянные тома) и конфигураций оркестратора.

5.2. Практические советы для Docker Swarm

Инициализация кластера (3 менеджера, N воркеров):

На первом узле (manager1):

docker swarm init --advertise-addr <IP_manager1> --listen-addr <IP_manager1>:2377

# Сохраните команду для присоединения воркеров и других менеджеров

На других узлах-менеджерах (manager2, manager3) используйте команду, полученную после docker swarm init, для присоединения как менеджер:

docker swarm join --token <MANAGER_TOKEN> <IP_manager1>:2377

На узлах-воркерах:

docker swarm join --token <WORKER_TOKEN> <IP_manager1>:2377

Развертывание стека приложений: Используйте docker-compose.yml версии 3.x, который Swarm понимает как "стек".

# docker-stack.yml

version: '3.8'

services:

web:

image: myapp/web:1.0.0

ports:

- "80:80"

deploy:

replicas: 3

update_config:

parallelism: 1

delay: 10s

restart_policy:

condition: on-failure

networks:

- app_net

secrets:

- db_password

db:

image: postgres:14

volumes:

- db_data:/var/lib/postgresql/data

environment:

POSTGRES_PASSWORD_FILE: /run/secrets/db_password

deploy:

placement:

constraints:

- node.labels.type == database # Пример размещения

networks:

- app_net

secrets:

db_password:

file: ./db_password.txt # Файл с паролем для секрета

volumes:

db_data:

networks:

app_net:

driver: overlay

attachable: true

Деплой:

echo "your_super_secret_password" > db_password.txt # Создаем файл секрета

docker stack deploy -c docker-stack.yml myapp_stack

Обновление сервиса: Просто измените образ в docker-stack.yml и повторно выполните команду docker stack deploy. Swarm автоматически выполнит rolling update.

docker stack deploy -c docker-stack.yml myapp_stack --with-registry-auth # Если используете приватный реестр

5.3. Практические советы для HashiCorp Nomad

Установка и запуск: Загрузите бинарник Nomad, поместите его в /usr/local/bin. Создайте конфигурационный файл /etc/nomad.d/server.hcl (для сервера) или /etc/nomad.d/client.hcl (для клиента).

Пример server.hcl:

# /etc/nomad.d/server.hcl

data_dir = "/opt/nomad/data"

bind_addr = "0.0.0.0"

server {

enabled = true

bootstrap_expect = 3 # Количество серверов в кластере

}

client {

enabled = true # Серверы также могут быть клиентами

}

telemetry {

prometheus_metrics = true

disable_hostname = true

}

Запуск Nomad как сервиса systemd:

sudo systemctl enable nomad

sudo systemctl start nomad

Развертывание Docker-приложения:

# web-app.nomad

job "web-app" {

datacenters = ["dc1"]

type = "service"

group "web" {

count = 3

network {

port "http" {

to = 80

}

}

task "app" {

driver = "docker"

config {

image = "myapp/web:1.0.0"

ports = ["http"]

}

resources {

cpu = 250 # 250 MHz

memory = 256 # 256 MB

}

service {

name = "web-app"

tags = ["web"]

port = "http"

check {

type = "http"

path = "/"

interval = "10s"

timeout = "2s"

}

}

}

}

}

Деплой:

nomad run web-app.nomad

Интеграция с Consul: Для обнаружения сервисов, Nomad автоматически регистрирует сервисы в Consul, если Consul запущен в той же сети.

# Добавьте в job-файл

service {

name = "web-app"

tags = ["web", "v1"]

port = "http"

check {

type = "http"

path = "/"

interval = "10s"

timeout = "2s"

}

}

5.4. Практические советы для CapRover

Установка CapRover на чистый VPS:

# Убедитесь, что Docker установлен

docker run -p 80:80 -p 443:443 -p 3000:3000 -e NODE_ENV=production -e SERVER_IP_ADDRESS="<YOUR_SERVER_IP>" --name caprover --restart=always -d caprover/caprover

Затем перейдите в браузере по http://<YOUR_SERVER_IP>:3000, чтобы завершить настройку (установить пароль и домен).

Деплой приложения через CLI:

# Установить CapRover CLI

npm install -g caprover

# Инициализировать проект (в корне вашего приложения)

caprover init

# Деплой

caprover deploy

Пример captain-definition (в корне вашего проекта):

{

"schemaVersion": 2,

"templateId": "node-express",

"variables": [],

"dockerfileLines": [

"FROM node:18-alpine",

"WORKDIR /usr/src/app",

"COPY package*.json ./",

"RUN npm install",

"COPY . .",

"EXPOSE 3000",

"CMD [\"npm\", \"start\"]"

]

}

Развертывание базы данных: Через веб-интерфейс CapRover: "Apps" -> "One-Click Apps/Databases" -> выберите PostgreSQL/MongoDB/Redis, установите. CapRover предоставит переменные окружения для подключения к приложению.

Эти практические рекомендации помогут вам быстрее начать работу и избежать распространенных ошибок.

6. Типичные ошибки при использовании альтернативных оркестраторов

Даже с относительно простыми инструментами можно совершить ошибки, которые приведут к простоям, потере данных или проблемам с безопасностью. Вот пять наиболее распространенных ошибок и способы их избежать.

6.1. Игнорирование отказоустойчивости менеджеров/серверов

Ошибка: Запуск кластера Swarm или Nomad с одним узлом-менеджером/сервером.

Последствия: Если этот единственный узел выйдет из строя, весь кластер перестанет функционировать. Вы не сможете деплоить новые сервисы, обновлять существующие или даже восстановить кластер без потери данных состояния.

Как избежать: Всегда развертывайте нечетное количество узлов-менеджеров (3 или 5) для обеспечения кворума и отказоустойчивости. Для Swarm это docker swarm init на первом, затем docker swarm join --token <token> <ip> на остальных. Для Nomad это настройка bootstrap_expect в конфигурации сервера.

Пример из практики: Стартап запустил свой MVP на Swarm с одним менеджером на VPS. При плановом обновлении ОС VPS был перезагружен, и менеджер не смог запуститься из-за поврежденного диска. Весь сервис был недоступен в течение 8 часов, пока не восстановили узел из бэкапа, потеряв часть данных о состоянии кластера.

6.2. Отсутствие постоянного хранения данных (Persistent Storage)

Ошибка: Запуск баз данных, очередей сообщений или других сервисов, требующих сохранения данных, без настройки постоянных томов (volumes).

Последствия: При перезапуске контейнера или его переносе на другой узел все данные, записанные внутри контейнера, будут потеряны.

Как избежать: Всегда используйте Docker Volumes для Swarm/CapRover или плагины CSI (Container Storage Interface) для Nomad, чтобы гарантировать сохранение данных независимо от жизненного цикла контейнера. Убедитесь, что тома бэкапируются.

Пример из практики: Разработчик запустил PostgreSQL в Docker Swarm, забыв привязать volume. После обновления образа сервиса и его перезапуска база данных "обнулилась", что привело к потере всех пользовательских данных за месяц. Восстановление из старого бэкапа заняло несколько часов и привело к недовольству клиентов.

6.3. Игнорирование безопасности и управления секретами

Ошибка: Хранение чувствительных данных (паролей к БД, API-ключей) прямо в файлах конфигурации или в переменных окружения, доступных всем.

Последствия: Утечка этих данных может привести к компрометации системы, несанкционированному доступу и серьезным нарушениям безопасности.

Как избежать: Используйте встроенные механизмы управления секретами: Docker Secrets для Swarm, HashiCorp Vault (в связке с Nomad), или переменные окружения, которые передаются безопасно (как в CapRover). Никогда не коммитьте секреты в Git.

Пример из практики: В конфигурационном файле docker-compose.yml для Swarm были жестко закодированы пароли к базе данных. Этот файл попал в публичный репозиторий GitHub. Злоумышленники обнаружили его и получили доступ к продакшн-базе данных, что привело к утечке персональных данных пользователей.

6.4. Отсутствие мониторинга и логирования

Ошибка: Развертывание приложений без централизованной системы сбора логов и метрик.

Последствия: Вы не сможете оперативно обнаруживать проблемы, диагностировать причины сбоев, отслеживать производительность или масштабировать ресурсы. Проблемы будут обнаруживаться только после жалоб пользователей.

Как избежать: Внедрите стек мониторинга (Prometheus+Grafana) и централизованное логирование (ELK-стек, Loki+Grafana, Logtail). Настройте алерты для критических метрик.

Пример из практики: SaaS-приложение на Nomad начало медленно работать по ночам. Без мониторинга и агрегированных логов команда не могла понять причину. Оказалось, что фоновые задачи потребляли слишком много ресурсов, приводя к деградации производительности. Проблема была решена только после внедрения Prometheus и анализа метрик CPU/RAM.

6.5. Неправильное обновление или откат

Ошибка: Выполнение обновлений без тестирования, без стратегии rolling update или без возможности быстрого отката к предыдущей версии.

Последствия: Неудачное обновление может привести к длительному простою, неработоспособности приложения или потере данных.

Как избежать: Всегда используйте функции rolling update, предоставляемые оркестратором (deploy.update_config в Swarm, update блок в Nomad). Проводите обновления поэтапно, отслеживая метрики. Убедитесь, что у вас есть возможность быстро откатить изменения до стабильной версии.

Пример из практики: Команда решила обновить версию бэкенда на Swarm, но новый образ содержал критическую ошибку. Поскольку не была настроена политика rolling update с проверкой состояния, все экземпляры сервиса обновились одновременно и упали. Приложение было недоступно более часа, пока вручную не откатили образ до предыдущей версии.

7. Чеклист для практического применения

Прежде чем запускать ваш проект в продакшн с одним из этих оркестраторов, пройдитесь по следующему чеклисту. Он поможет вам убедиться, что вы учли все критически важные аспекты.

- Выбор оркестратора: Определен ли наиболее подходящий оркестратор (Swarm, Nomad, CapRover) на основе критериев сложности, масштабируемости и опыта команды?

- Планирование архитектуры: Разработана ли схема кластера (количество узлов-менеджеров/серверов, воркеров/клиентов), сетевая топология и стратегия хранения данных?

- Подготовка серверов: Установлена ли актуальная версия Docker (для Swarm/CapRover) или бинарник Nomad на всех узлах? Открыты ли необходимые порты в файрволе?

- Инициализация кластера: Кластер успешно инициализирован и все узлы корректно присоединены (3+ менеджера/сервера для отказоустойчивости)?

- Конфигурация приложений: Все приложения контейнеризированы и имеют корректные файлы конфигурации (

docker-stack.yml,.nomad,captain-definition)? - Постоянное хранение данных: Для всех сервисов, требующих сохранения данных (БД, кэши), настроены Docker Volumes или другие механизмы постоянного хранения?

- Управление секретами: Чувствительные данные (пароли, API-ключи) хранятся и передаются безопасно через Docker Secrets, Vault или другие защищенные методы?

- Сетевая конфигурация: Настроены ли оверлейные сети (Swarm), Consul Connect (Nomad) или прокси-серверы (CapRover) для обеспечения связи между сервисами?

- Мониторинг и логирование: Внедрена ли централизованная система мониторинга (Prometheus/Grafana) и сбора логов (ELK/Loki) с настроенными алертами?

- CI/CD-пайплайн: Автоматизирован ли процесс сборки Docker-образов и деплоя приложений через CI/CD?

- Резервное копирование: Настроены ли регулярные бэкапы данных и конфигураций кластера? Проверена ли возможность восстановления?

- Безопасность: Применены ли базовые принципы безопасности (минимальные привилегии, сегментация сети, регулярные обновления ОС)?

- Тестирование: Проведено ли нагрузочное тестирование и тестирование отказоустойчивости кластера и приложений?

- Документация: Вся инфраструктура и процессы задокументированы?

- План аварийного восстановления (DRP): Есть ли четкий план действий на случай серьезного сбоя или катастрофы?

8. Расчет стоимости и экономика эксплуатации

Один из ключевых факторов при выборе оркестратора для VPS и выделенных серверов — это экономия. Kubernetes, особенно в управляемых облачных сервисах, может быть очень дорогим. Альтернативы позволяют значительно сократить расходы, но важно учитывать не только прямые, но и скрытые затраты.

8.1. Примеры расчетов для разных сценариев (цены 2026 года)

Предположим, у нас есть три сценария для SaaS-проекта, активно развивающегося в 2026 году, с ежемесячной нагрузкой, требующей от 2 до 8 vCPU и от 4 до 16 GB RAM.

Сценарий 1: Малый SaaS-проект (MVP/ранний этап)

- Требования: 1-2 бэкенд-сервиса, БД, кэш. Пиковая нагрузка до 50 req/s.

- Инфраструктура: 2 VPS (1 менеджер/сервер, 1 воркер/клиент)

- Характеристики VPS (каждый): 2 vCPU, 4 GB RAM, 80 GB SSD

- Провайдер: Hetzner Cloud / DigitalOcean (цены 2026 года)

- Стоимость 1 VPS: ~8 USD/мес.

| Пункт затрат | Docker Swarm | HashiCorp Nomad | CapRover |

|---|---|---|---|

| Стоимость VPS (2 узла) | 16 USD/мес. | 16 USD/мес. | 16 USD/мес. |

| Доп. ПО/Лицензии | 0 USD | 0 USD | 0 USD |

| Мониторинг/Логирование (OSS) | 0 USD (Prometheus/Grafana) | 0 USD (Prometheus/Grafana) | 0 USD (Встроенный/Prometheus) |

| Итого прямые затраты в месяц | 16 USD | 16 USD | 16 USD |

| Время инженера на настройку (первично) | 0.5 дня (40 USD) | 1.5 дня (120 USD) | 0.5 дня (40 USD) |

| Время инженера на поддержку (ежемесячно) | 1 час (10 USD) | 2 часа (20 USD) | 0.5 часа (5 USD) |

Вывод: На ранних этапах все решения очень доступны. CapRover и Swarm требуют минимальных затрат времени инженера, что критично для стартапов.

Сценарий 2: Средний SaaS-проект (рост)

- Требования: 5-7 микросервисов, БД, кэш, очередь. Пиковая нагрузка до 500 req/s.

- Инфраструктура: 5 VPS (3 менеджера/сервера, 2 воркера/клиента)

- Характеристики VPS (каждый): 4 vCPU, 8 GB RAM, 160 GB SSD

- Провайдер: Hetzner Cloud / DigitalOcean / Vultr

- Стоимость 1 VPS: ~15 USD/мес.

| Пункт затрат | Docker Swarm | HashiCorp Nomad | CapRover (ограничено) |

|---|---|---|---|

| Стоимость VPS (5 узлов) | 75 USD/мес. | 75 USD/мес. | 75 USD/мес. |

| Доп. ПО/Лицензии | 0 USD | 0 USD (Consul/Vault OSS) | 0 USD |

| Мониторинг/Логирование (OSS) | 0 USD | 0 USD | 0 USD |

| Итого прямые затраты в месяц | 75 USD | 75 USD | 75 USD |

| Время инженера на настройку (первично) | 1 день (80 USD) | 3 дня (240 USD) | 2 дня (160 USD) |

| Время инженера на поддержку (ежемесячно) | 4 часа (40 USD) | 8 часов (80 USD) | 6 часов (60 USD) |

Вывод: Прямые затраты остаются схожими. Nomad становится дороже за счет времени инженера на настройку и поддержку его экосистемы (Consul, Vault). CapRover на этом масштабе может быть менее эффективен из-за ограничений в оркестрации.

Сценарий 3: Крупный SaaS-проект (стабильный рост)

- Требования: 15+ микросервисов, распределенная БД, очереди, кэши, несколько типов задач. Пиковая нагрузка до 5000 req/s.

- Инфраструктура: 10 выделенных серверов (3 менеджера/сервера, 7 воркеров/клиентов)

- Характеристики сервера (каждый): 8 vCPU, 16 GB RAM, 500 GB NVMe SSD

- Провайдер: Hetzner Dedicated / OVH / Contabo

- Стоимость 1 сервера: ~50 USD/мес.

| Пункт затрат | Docker Swarm | HashiCorp Nomad | CapRover (не рекомендуется) |

|---|---|---|---|

| Стоимость серверов (10 узлов) | 500 USD/мес. | 500 USD/мес. | Не рекомендуется |

| Доп. ПО/Лицензии | 0 USD | 0 USD (Consul/Vault OSS) | Не рекомендуется |

| Мониторинг/Логирование (OSS) | 0 USD | 0 USD | Не рекомендуется |

| Итого прямые затраты в месяц | 500 USD | 500 USD | N/A |

| Время инженера на настройку (первично) | 3 дня (240 USD) | 7 дней (560 USD) | N/A |

| Время инженера на поддержку (ежемесячно) | 8 часов (80 USD) | 20 часов (200 USD) | N/A |

Вывод: На этом масштабе прямые затраты на инфраструктуру сравнимы. Однако, Nomad требует значительно больше времени инженера на управление и поддержку сложной экосистемы. CapRover не предназначен для такого масштаба и сложности.

8.2. Скрытые расходы

- Время инженера: Самый большой скрытый расход. Время, потраченное на изучение, настройку, дебаггинг, мониторинг. Более сложные системы требуют более квалифицированных и высокооплачиваемых инженеров.

- Ошибки и простои: Каждая ошибка в конфигурации или сбой системы приводит к простою, который влечет за собой потерю дохода и репутационный ущерб.

- Безопасность: Необходимость внедрения дополнительных инструментов безопасности, аудитов и регулярных обновлений.

- Обучение: Затраты на обучение новых сотрудников работе с выбранным стеком.

- Износ оборудования: На выделенных серверах могут быть расходы на замену вышедших из строя компонентов.

8.3. Как оптимизировать затраты

- Выбирайте простоту: Для большинства задач Swarm или CapRover будут более экономичными за счет низких операционных издержек.

- Автоматизируйте: Инвестируйте в CI/CD и инфраструктуру как код (IaC) с Terraform или Ansible, чтобы сократить ручной труд и минимизировать ошибки.

- Оптимизируйте ресурсы: Регулярно анализируйте потребление ресурсов ваших сервисов и масштабируйте их эффективно. Не переплачивайте за простаивающие vCPU или RAM.

- Используйте OSS: Активно используйте открытое программное обеспечение для мониторинга, логирования и других вспомогательных задач.

- Мониторинг TCO: Регулярно пересчитывайте TCO, включая зарплаты инженеров, чтобы убедиться, что выбранное решение остается экономически выгодным.

9. Кейсы и примеры использования

Реальные примеры помогут лучше понять, как эти оркестраторы применяются на практике и какие результаты дают.

9.1. Кейс 1: Docker Swarm для SaaS-платформы средней нагрузки

Компания: "TaskFlow Analytics" — стартап, предлагающий SaaS-платформу для аналитики задач и проектов.

Проблема: Изначально приложение было монолитным и деплоилось вручную на одном VPS. С ростом числа пользователей возникли проблемы с масштабируемостью, отказоустойчивостью и сложностью обновлений. Kubernetes казался избыточным для команды из 3 разработчиков.

Решение: Переход на микросервисную архитектуру с оркестрацией на Docker Swarm. Развернут кластер из 5 VPS (3 менеджера, 2 воркера) на Hetzner Cloud. Приложение было разделено на 6 микросервисов (API Gateway, User Service, Project Service, Analytics Service, Notification Service, Background Workers), плюс PostgreSQL и Redis. Все деплоились как Docker-стеки через GitLab CI.

Результаты (2026):

- Снижение TCO: Ежемесячные затраты на инфраструктуру составили около 75 USD (5 VPS по 15 USD). Время на управление инфраструктурой сократилось с 15 часов/мес. до 4 часов/мес.

- Повышение доступности: Благодаря отказоустойчивости Swarm (3 менеджера) и репликации сервисов, доступность сервиса выросла до 99.99%.

- Ускорение деплоя: Время от коммита до продакшна сократилось с 30 минут до 5 минут благодаря CI/CD и rolling updates.

- Простота масштабирования: Добавление нового экземпляра микросервиса теперь занимает одну команду

docker service scale <service>=<N>.

Вывод: Docker Swarm оказался идеальным решением для "TaskFlow Analytics", предоставив необходимую масштабируемость и отказоустойчивость при минимальных операционных издержках и легкости освоения для команды.

9.2. Кейс 2: HashiCorp Nomad для гетерогенной среды финтех-стартапа

Компания: "CryptoPulse" — финтех-стартап, разрабатывающий платформу для высокочастотного трейдинга криптовалютами.

Проблема: Платформа включала в себя высокопроизводительные сервисы на Go (для обработки данных в реальном времени), ML-модели на Python (в Docker-контейнерах) и несколько legacy-сервисов на Java, которые не были контейнеризированы. Нужен был единый оркестратор, способный управлять всеми этими типами рабочих нагрузок с минимальными задержками и максимальной эффективностью.

Решение: Развертывание кластера HashiCorp Nomad на 10 выделенных серверах (3 сервера Nomad, 7 клиентов Nomad) на OVHcloud. Для обнаружения сервисов использовался Consul, для управления секретами — Vault. Go-сервисы запускались как raw-бинарники, ML-модели как Docker-контейнеры, а Java-сервисы — через Java-драйвер Nomad.

Результаты (2026):

- Единая платформа: Все рабочие нагрузки (Docker, Java, Go-бинарники) управляются из единой панели Nomad, что значительно упростило операционную деятельность.

- Высокая производительность: Низкие накладные расходы Nomad и его эффективный планировщик позволили достичь задержек в обработке данных менее 10 мс, что критично для трейдинга.

- Гибкость: Возможность легко добавлять новые типы рабочих нагрузок или мигрировать существующие без изменения базовой инфраструктуры.

- Надежность: Благодаря интеграции с Consul и Vault, платформа получила надежное обнаружение сервисов и безопасное управление секретами.

Вывод: Nomad стал оптимальным выбором для "CryptoPulse" благодаря своей универсальности и способности эффективно оркестрировать разнообразные и требовательные к производительности рабочие нагрузки, обеспечивая при этом высокую надежность и безопасность.

9.3. Кейс 3: CapRover для портфолио фрилансера и мелких клиентских проектов

Разработчик: Алексей, фрилансер-разработчик на Node.js и React.

Проблема: Алексей постоянно разрабатывал небольшие веб-приложения для клиентов, а также собственные пет-проекты и портфолио. Каждый раз ему приходилось вручную настраивать Nginx, SSL, Docker Compose и CI/CD, что отнимало много времени. Нужен был простой способ быстро деплоить и управлять десятками небольших приложений.

Решение: Установка CapRover на один мощный выделенный сервер (16 vCPU, 32 GB RAM, 1 TB NVMe SSD) от Contabo. Все клиентские проекты и личные приложения развертывались через веб-интерфейс CapRover или его CLI, используя captain-definition. Автоматически настраивались субдомены, SSL-сертификаты и прокси.

Результаты (2026):

- Мгновенный деплой: Время деплоя нового приложения сократилось до 1-2 минут, включая настройку домена и SSL.

- Экономия времени: Алексей перестал тратить время на ручную настройку инфраструктуры, сосредоточившись на разработке. Экономия до 20 часов в месяц.

- Упрощение управления: Все приложения управляются через единый, интуитивно понятный веб-интерфейс.

- Низкие затраты: Один мощный сервер стоимостью около 60 USD/мес. смог без проблем хостить более 30 различных веб-приложений и баз данных.

Вывод: CapRover стал идеальным решением для Алексея, позволив ему быстро и эффективно управлять множеством небольших проектов, значительно упростив его DevOps-задачи и сосредоточившись на разработке.

10. Инструменты и ресурсы для эффективной работы

Для эффективной работы с оркестраторами необходим набор дополнительных инструментов и полезных ресурсов. В 2026 году экосистема вокруг Docker и инструментов HashiCorp продолжает развиваться, предоставляя разработчикам и DevOps-инженерам мощные средства для мониторинга, CI/CD, безопасности и отладки.

10.1. Утилиты для работы и управления

- Portainer: Универсальный GUI для управления Docker (включая Swarm). Предоставляет удобный веб-интерфейс для мониторинга кластера, управления сервисами, образами, томами и сетями. Особенно полезен для команд, предпочитающих визуальное управление.

https://www.portainer.io/ - Consul (для Nomad): Service Mesh и Service Discovery от HashiCorp. Крайне рекомендуется для использования с Nomad для автоматического обнаружения сервисов, их регистрации и обеспечения безопасной коммуникации между ними.

https://www.consul.io/ - Vault (для Nomad): Инструмент для управления секретами от HashiCorp. Позволяет безопасно хранить, получать и управлять доступом к чувствительным данным (пароли, API-ключи, токены) для приложений, запущенных в Nomad.

https://www.vaultproject.io/ - Traefik: Современный Edge Router и Reverse Proxy. Отлично интегрируется как с Docker Swarm, так и с Nomad (через Consul), автоматически обнаруживая сервисы и настраивая маршрутизацию и SSL-сертификаты (через Let's Encrypt).

https://traefik.io/ - Caddy: Альтернативный HTTP/2 веб-сервер с автоматическим HTTPS. Проще в настройке, чем Nginx, и может использоваться как обратный прокси для приложений.

https://caddyserver.com/

10.2. Мониторинг и логирование

- Prometheus: Система мониторинга с открытым исходным кодом, предназначенная для сбора метрик. Поддерживает динамическое обнаружение целей (через Docker, Consul).

https://prometheus.io/ - Grafana: Инструмент для визуализации данных и создания дашбордов. Идеально подходит для отображения метрик, собранных Prometheus, а также логов из Loki.

https://grafana.com/ - Loki: Горизонтально масштабируемая, высокодоступная, мультитенентная система агрегации логов. Разработана Grafana Labs как "Prometheus для логов". Отлично интегрируется с Grafana.

https://grafana.com/oss/loki/ - cAdvisor: Агент для мониторинга ресурсов контейнеров. Встроен в Docker, но может быть запущен как отдельный контейнер для экспорта метрик в Prometheus.

- Node Exporter: Экспортер метрик системного уровня (CPU, RAM, диск, сеть) для Prometheus.

https://github.com/prometheus/node_exporter

10.3. CI/CD-инструменты

- GitLab CI/CD: Встроенная в GitLab система CI/CD, очень мощная и гибкая. Позволяет автоматизировать сборку образов, тестирование и деплой в Swarm, Nomad или CapRover.

https://docs.gitlab.com/ee/ci/ - GitHub Actions: Аналогичная система от GitHub. Популярна для проектов, размещенных на GitHub.

https://github.com/features/actions - Jenkins: Классический, но по-прежнему мощный и гибкий сервер автоматизации. Требует больше усилий на настройку, но предоставляет максимальный контроль.

https://www.jenkins.io/ - Drone CI: Контейнерно-ориентированная CI/CD-платформа. Проста в настройке и отлично подходит для Docker-ориентированных проектов.

https://www.drone.io/

10.4. Полезные ссылки и документация

- Официальная документация Docker Swarm:

https://docs.docker.com/engine/swarm/ - Официальная документация HashiCorp Nomad:

https://www.nomadproject.io/docs/ - Официальная документация CapRover:

https://caprover.com/docs/ - Блоги и статьи по DevOps: Рекомендуется следить за такими ресурсами, как Martin Fowler, The New Stack, HashiCorp Blog, Docker Blog для получения актуальных новостей и лучших практик.

Использование этих инструментов и ресурсов значительно упростит вашу работу, повысит эффективность и надежность вашей инфраструктуры.

11. Troubleshooting: Решение типичных проблем

Даже при самой тщательной настройке проблемы неизбежны. Умение быстро диагностировать и устранять неполадки — ключевой навык для любого DevOps-инженера. Вот типичные проблемы и подходы к их решению.

11.1. Проблемы с Docker Swarm

- Сервис не запускается или постоянно перезапускается:

- Диагностика: Проверьте логи сервиса:

docker service logs <service_name>. Посмотрите статус сервиса:docker service ps <service_name>. - Возможные причины: Ошибка в коде приложения, неправильные переменные окружения, нехватка ресурсов (CPU/RAM), недоступность внешних зависимостей (БД, кэш).

- Решение: Изучите логи, проверьте конфигурацию сервиса (

docker service inspect <service_name>), убедитесь, что узел имеет достаточно ресурсов (docker node inspect <node_id>).

- Диагностика: Проверьте логи сервиса:

- Узел-менеджер вышел из строя/потерял кворум:

- Диагностика:

docker node lsпокажет статус узлов. Если большинство менеджеров недоступно, кластер потеряет кворум. - Возможные причины: Сбой сервера, проблемы с сетью, повреждение данных Swarm.

- Решение: Если доступно нечетное количество менеджеров (например, 2 из 3), восстановите вышедший из строя узел или принудительно удалите его из кластера (

docker swarm leave --forceна вышедшем из строя, затемdocker node rm --force <node_id>с рабочего менеджера). Если кластер полностью потерял кворум, может потребоваться восстановление данных Swarm из бэкапа или принудительный реинициализация (docker swarm init --force-new-cluster).

- Диагностика:

- Проблемы с сетью/доступностью сервисов:

- Диагностика: Проверьте оверлейные сети:

docker network ls,docker network inspect <network_name>. Проверьте, что порты открыты:netstat -tulnp. - Возможные причины: Ошибки в конфигурации сети, проблемы с файрволом, конфликты IP-адресов.

- Решение: Убедитесь, что порты Swarm (2377, 7946 TCP/UDP, 4789 UDP) открыты между узлами. Проверьте, что сервисы правильно публикуют порты.

- Диагностика: Проверьте оверлейные сети:

11.2. Проблемы с HashiCorp Nomad

- Задача не планируется/зависает:

- Диагностика:

nomad job status <job_name>,nomad alloc status <alloc_id>. Проверьте логи клиента Nomad:journalctl -u nomad.service. - Возможные причины: Нехватка ресурсов на клиентах, ошибки в HCL-файле задания, проблемы с драйвером (Docker не запущен), недоступность клиента.

- Решение: Проверьте, что клиенты Nomad запущены и доступны (

nomad node status). Убедитесь, что у клиентов достаточно CPU/RAM. Проверьте синтаксис HCL.

- Диагностика:

- Проблемы с интеграцией Consul/Vault:

- Диагностика: Проверьте логи Nomad, Consul и Vault. Убедитесь, что все сервисы запущены и могут общаться друг с другом.

- Возможные причины: Неправильная конфигурация ACL, проблемы с сетью, некорректные токены или политики.

- Решение: Проверьте конфигурацию Consul (

client_addr,retry_join). Убедитесь, что Nomad имеет правильные токены для доступа к Vault и Consul.

- Высокая загрузка CPU/RAM на клиентах:

- Диагностика: Используйте

nomad node status -verbose <node_id>для просмотра использования ресурсов задачами. Мониторинг через Prometheus/Grafana. - Возможные причины: Приложения потребляют больше ресурсов, чем ожидалось; некорректно настроены лимиты ресурсов в задании.

- Решение: Оптимизируйте приложения. Увеличьте лимиты ресурсов в HCL-файле задания. Рассмотрите добавление новых клиентов Nomad.

- Диагностика: Используйте

11.3. Проблемы с CapRover

- Приложение недоступно по домену:

- Диагностика: Проверьте логи приложения через веб-интерфейс CapRover. Убедитесь, что DNS-записи (A-запись для домена/субдомена) указывают на IP вашего сервера CapRover.

- Возможные причины: Неправильные DNS-записи, ошибка в

captain-definition, приложение не слушает на правильном порту, проблемы с SSL. - Решение: Убедитесь, что приложение слушает на порту, указанном в

captain-definition(обычно 80 или 3000). Проверьте статус SSL-сертификата в CapRover UI.

- Деплой не удается:

- Диагностика: Внимательно изучите логи деплоя в CapRover UI.

- Возможные причины: Ошибка в

Dockerfileилиcaptain-definition, нехватка места на диске, проблемы с зависимостями (npm installне проходит). - Решение: Исправьте ошибки в Dockerfile/captain-definition. Убедитесь, что на сервере достаточно свободного места.

11.4. Диагностические команды (общие)

sudo systemctl status <service_name>: Проверка статуса системного сервиса (Docker, Nomad).sudo journalctl -u <service_name> -f: Просмотр логов системного сервиса в реальном времени.df -h: Проверка свободного места на диске.free -h: Проверка использования оперативной памяти.htop/top: Мониторинг использования CPU и RAM процессами.netstat -tulnp: Проверка открытых портов и слушающих процессов.

11.5. Когда обращаться в поддержку

Если вы исчерпали все свои возможности по диагностике и решению проблемы, не стесняйтесь обращаться за помощью:

- Официальные форумы/GitHub Issues: Для Swarm, Nomad и CapRover есть активные сообщества на GitHub и/или официальные форумы, где можно задать вопрос.

- Stack Overflow: Для общих вопросов по Docker, сетям или Linux.

- Провайдер VPS/выделенных серверов: Если проблема связана с аппаратным обеспечением, сетью на уровне датацентра или базовой операционной системой сервера.

- Консалтинг: Для сложных, критических проблем, которые требуют экспертных знаний, можно привлечь внешних специалистов.

Помните, что детальное описание проблемы, предоставление логов и шагов воспроизведения значительно ускоряют процесс получения помощи.

12. FAQ: Часто задаваемые вопросы

12.1. Почему бы просто не использовать Kubernetes?

Kubernetes — мощный, но сложный инструмент. Для большинства малых и средних проектов на VPS или выделенных серверах его сложность, высокий порог входа и значительные требования к ресурсам часто избыточны. Альтернативы, такие как Docker Swarm или HashiCorp Nomad, предлагают достаточную функциональность для оркестрации контейнеров, обеспечивая при этом гораздо более простую настройку, управление и низкие операционные издержки. Это позволяет командам сосредоточиться на разработке продукта, а не на управлении инфраструктурой.

12.2. В чем основное различие между Docker Swarm и HashiCorp Nomad?

Основное различие в их универсальности и подходе к оркестрации. Docker Swarm нативно интегрирован с Docker Engine и предназначен исключительно для оркестрации Docker-контейнеров. Он прост в освоении для тех, кто уже знаком с Docker. HashiCorp Nomad — это более универсальный планировщик, который может оркестрировать не только Docker-контейнеры, но и VM, Java-приложения, raw-бинарники и WebAssembly. Nomad более гибок и производителен, но требует освоения HCL и часто используется в связке с Consul и Vault, что добавляет сложности в настройке.

12.3. Какие ограничения у CapRover по сравнению с Swarm или Nomad?

CapRover — это PaaS-подобное решение, ориентированное на максимальное упрощение деплоя веб-приложений. Его основные ограничения заключаются в меньшей гибкости и масштабируемости. Он не является полноценным оркестратором для сложных распределенных систем, как Swarm или Nomad. CapRover лучше всего подходит для одного сервера или нескольких, но не для крупномасштабных кластеров. Он предоставляет высокоуровневую абстракцию, что хорошо для простоты, но ограничивает низкоуровневый контроль над Docker и сетевыми настройками.

12.4. Как обеспечить высокую доступность кластера без Kubernetes?

Высокая доступность достигается за счет развертывания нечетного количества узлов-менеджеров (для Swarm) или серверов (для Nomad) — обычно 3 или 5. Это обеспечивает кворум и позволяет кластеру продолжать работу даже при выходе из строя одного или двух узлов. Кроме того, необходимо реплицировать сервисы, чтобы при падении одного экземпляра его функции мог взять на себя другой. Для хранения состояния кластера Swarm и Nomad используют Raft-консенсус, обеспечивающий устойчивость к сбоям.

12.5. Как управлять постоянным хранением данных (Persistent Storage)?

Для постоянного хранения данных в Docker Swarm используются Docker Volumes, которые могут быть локальными или сетевыми (NFS, Ceph, GlusterFS через плагины). В Nomad также можно использовать локальные тома или интегрировать CSI-плагины для работы с различными системами хранения. Для баз данных часто рекомендуется использовать отдельные выделенные серверы или управляемые сервисы БД, а не запускать их как контейнеры на тех же узлах, что и приложения, для лучшей изоляции и производительности.

12.6. Как безопасно хранить секреты?

Docker Swarm имеет встроенную функцию Docker Secrets, которая позволяет безопасно передавать секреты в контейнеры. HashiCorp Nomad отлично интегрируется с HashiCorp Vault, который является индустриальным стандартом для управления секретами. Для CapRover можно использовать переменные окружения, которые безопасно передаются в контейнеры, или интегрировать внешние сервисы управления секретами. Главное — никогда не хранить чувствительные данные в открытом виде в файлах конфигурации или системе контроля версий.

12.7. Какие инструменты мониторинга и логирования рекомендуются?

Для мониторинга метрик стандартным выбором является Prometheus в связке с Grafana для визуализации. Prometheus может собирать метрики с Docker-демона, Node Exporter для системных метрик и cAdvisor для метрик контейнеров. Для централизованного логирования рекомендуется Loki (от Grafana Labs) или ELK-стек (Elasticsearch, Logstash, Kibana). Эти решения позволяют агрегировать логи со всех узлов и контейнеров, облегчая диагностику проблем.

12.8. Можно ли интегрировать эти оркестраторы с CI/CD?

Да, безусловно. Все эти оркестраторы отлично интегрируются с популярными CI/CD-системами, такими как GitLab CI/CD, GitHub Actions или Jenkins. Процесс обычно включает сборку Docker-образа, его тестирование, пуш в приватный реестр, а затем деплой обновленного образа в кластер с помощью соответствующих команд (docker stack deploy для Swarm, nomad run для Nomad, caprover deploy для CapRover CLI). Это позволяет автоматизировать весь процесс доставки кода от разработки до продакшна.

12.9. Как настраивается сеть между контейнерами на разных узлах?

Docker Swarm использует оверлейные сети (Overlay Networks), которые позволяют контейнерам на разных узлах общаться друг с другом так, будто они находятся в одной локальной сети. Nomad может использовать различные сетевые драйверы, но часто полагается на Consul Connect (Service Mesh) для обеспечения безопасной и эффективной связи между сервисами. CapRover использует Nginx как обратный прокси для маршрутизации трафика к приложениям и Docker-сети для внутренней связи.

12.10. Насколько безопасны эти решения?

Все рассмотренные решения являются зрелыми и включают в себя функции безопасности. Docker Swarm имеет Docker Secrets и сетевую изоляцию. Nomad интегрируется с Vault для управления секретами и Consul для безопасной коммуникации. CapRover автоматизирует SSL через Let's Encrypt. Однако конечная безопасность сильно зависит от правильной конфигурации: регулярные обновления, настройка файрволов, управление доступом (RBAC), сканирование образов на уязвимости и следование лучшим практикам безопасности являются обязательными.

13. Заключение: Итоговые рекомендации и следующие шаги

В 2026 году ландшафт оркестрации контейнеров продолжает предлагать широкий спектр решений, выходящих за рамки вездесущего Kubernetes. Для DevOps-инженеров, бэкенд-разработчиков, фаундеров SaaS-проектов и системных администраторов, работающих с VPS и выделенными серверами, Docker Swarm, HashiCorp Nomad и CapRover представляют собой мощные, но значительно более простые и экономически выгодные альтернативы. Они позволяют достичь высокой доступности, масштабируемости и автоматизации без избыточной сложности и высоких операционных издержек, присущих крупномасштабным Kubernetes-кластерам.

Итоговые рекомендации:

- Для максимальной простоты и быстрого старта: Если ваш проект полностью основан на Docker-контейнерах, и вы цените низкий порог входа, Docker Swarm — ваш выбор. Он идеально подходит для микросервисных приложений на небольших и средних кластерах.

- Для гибкости и универсальности: Если ваша среда гетерогенна, и вам нужно оркестрировать не только Docker, но и другие типы рабочих нагрузок (Java, Go, бинарники), а также требуется высокая производительность и интеграция с продвинутыми инструментами, выбирайте HashiCorp Nomad. Будьте готовы инвестировать больше времени в изучение его экосистемы (Consul, Vault).

- Для PaaS-подобного опыта и веб-приложений: Если ваша основная задача — быстро деплоить и управлять множеством веб-приложений с минимальным погружением в инфраструктуру, CapRover предоставит вам Heroku-подобный опыт на собственном сервере, автоматизируя SSL и прокси.

Помните, что выбор оркестратора — это не только техническое, но и стратегическое решение, которое должно соответствовать размеру вашей команды, ее опыту, бюджету проекта и требованиям к масштабируемости. Нет универсального "лучшего" решения; есть только наиболее подходящее для ваших конкретных нужд.

Следующие шаги для читателя:

- Начните с малого: Выберите один из оркестраторов и разверните его на тестовом VPS. Попробуйте задеплоить простое приложение.

- Изучите документацию: Глубоко погрузитесь в официальную документацию выбранного инструмента.

- Практикуйтесь: Создайте свой CI/CD-пайплайн для автоматического деплоя. Настройте мониторинг и логирование.

- Тестируйте отказоустойчивость: Имитируйте сбои узлов, чтобы понять, как система реагирует и как быстро восстанавливается.

- Применяйте лучшие практики: Всегда используйте постоянное хранение данных, безопасно управляйте секретами и автоматизируйте все, что можно.

Мир контейнеризации и оркестрации постоянно меняется, но фундаментальные принципы надежной и эффективной инфраструктуры остаются неизменными. Используя знания из этой статьи, вы сможете построить мощную и экономичную платформу для своих приложений, которая будет актуальна и в 2026 году, и далеко за его пределами.