Защита VPS и выделенных серверов от DDoS-атак: Практическое руководство по стратегиям и инструментам

TL;DR

- Комплексный подход критичен: Эффективная защита требует комбинации сетевых фильтров, WAF, CDN и специализированных сервисов. Один инструмент не справится со всем спектром атак.

- Проактивный мониторинг — ваш лучший друг: Не ждите атаки. Настройте детальный мониторинг трафика, загрузки ресурсов и аномалий, чтобы обнаружить угрозу на ранней стадии.

- Знайте свои уязвимости: Проводите регулярные аудиты безопасности и пентесты. Понимайте, какие части вашей инфраструктуры наиболее уязвимы, и укрепляйте их.

- Гибридные решения — оптимальный выбор для 2026 года: Комбинация облачных DDoS-митигаторов и локальных средств защиты (iptables, Nginx, Fail2Ban) обеспечивает максимальную гибкость и отказоустойчивость.

- Стоимость защиты — это инвестиция, а не расход: Простой из-за DDoS-атаки может обойтись в десятки и сотни тысяч долларов. Заранее заложенный бюджет на защиту окупается многократно.

- Регулярное тестирование и обучение: Имитируйте атаки, чтобы проверить эффективность вашей защиты и обучить команду реагированию на инциденты.

- Автоматизация и AI: Используйте автоматизированные системы и AI-driven решения для быстрой и эффективной реакции на новые типы атак, минимизируя человеческий фактор.

Введение

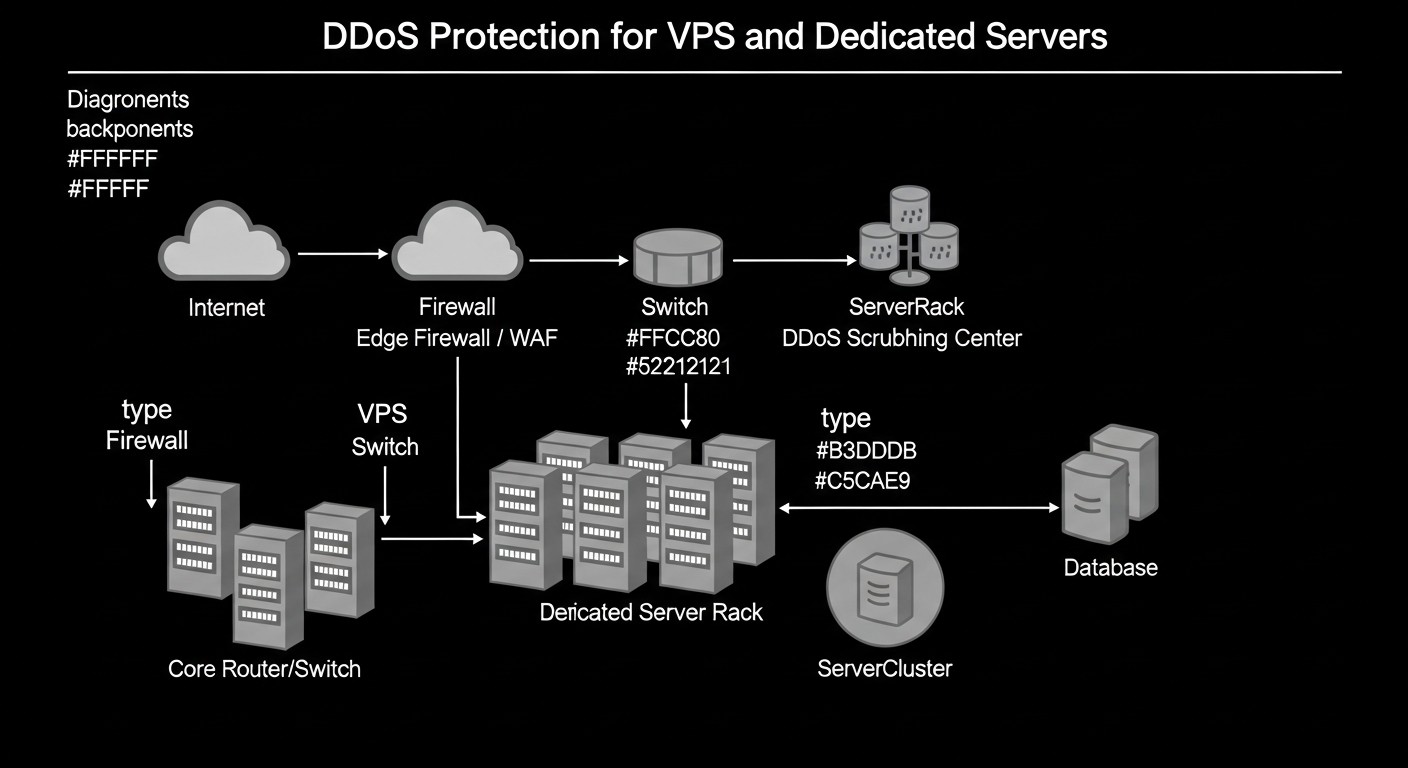

Схема: Введение

Схема: Введение

В мире, где цифровая инфраструктура является фундаментом практически любого бизнеса, доступность сервисов становится не просто важной характеристикой, а критическим показателем выживаемости на рынке. К 2026 году угроза распределенных атак типа "отказ в обслуживании" (DDoS) достигла беспрецедентного уровня сложности и масштаба. Если десять лет назад DDoS-атаки ассоциировались преимущественно с хактивизмом или конкурентной борьбой, то сегодня это обыденный инструмент киберпреступников, вымогателей и даже государственных акторов.

Почему эта тема важна именно сейчас? Прогресс в технологиях, таких как IoT, 5G и облачные вычисления, привел к экспоненциальному росту количества подключенных устройств и объемов генерируемого трафика. Это, с одной стороны, открывает новые возможности для бизнеса, а с другой — предоставляет злоумышленникам колоссальные ресурсы для организации атак. Ботнеты, состоящие из миллионов скомпрометированных устройств, способны генерировать трафик в терабиты в секунду, легко парализуя даже хорошо защищенные ресурсы. Стоимость аренды такого ботнета на черном рынке упала до минимума, делая DDoS-атаки доступными для широкого круга лиц.

Проблемы, которые решает данная статья, многогранны: от понимания современных векторов атак и оценки рисков до выбора оптимальных стратегий защиты и практического внедрения инструментов. Мы не будем ограничиваться теорией, а погрузимся в конкретные конфигурации, реальные кейсы и экономические аспекты, которые помогут вам принять взвешенные решения.

Эта статья написана для широкой аудитории технических специалистов, которые сталкиваются с необходимостью обеспечения непрерывности работы своих онлайн-сервисов. Если вы DevOps-инженер, ответственный за развертывание и эксплуатацию инфраструктуры, или Backend-разработчик, стремящийся к созданию отказоустойчивых приложений, вы найдете здесь ценные рекомендации. Фаундеры SaaS-проектов и Технические директора стартапов получат понимание того, как эффективно аллоцировать бюджет на безопасность и какие риски стоит учитывать при масштабировании. Системные администраторы найдут практические команды и конфигурации для укрепления своих серверов. Мы стремимся предоставить экспертный, но понятный контент, который можно немедленно применить на практике.

Наша цель — не просто рассказать о DDoS-защите, а дать вам исчерпывающее руководство, которое позволит построить многоуровневую, адаптивную и экономически эффективную систему защиты, способную противостоять угрозам 2026 года и далее.

Основные критерии и факторы выбора защиты

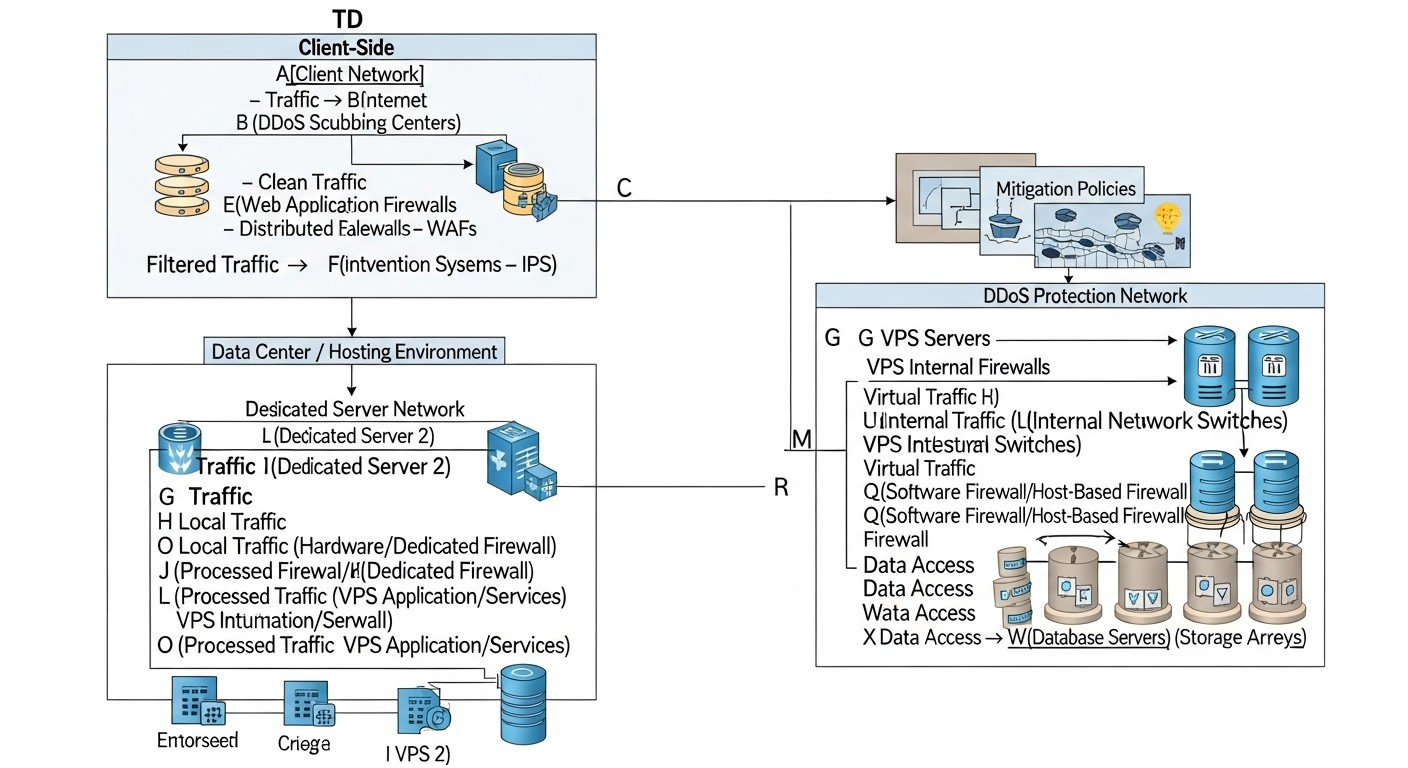

Схема: Основные критерии и факторы выбора защиты

Схема: Основные критерии и факторы выбора защиты

Выбор оптимальной стратегии и инструментов для защиты от DDoS-атак — это не задача "одного размера для всех". Он зависит от множества факторов, которые необходимо тщательно проанализировать. Неправильный выбор может привести к неоправданным расходам, ложному чувству безопасности или, что еще хуже, к полной неспособности противостоять реальной угрозе. Вот ключевые критерии, которые следует учитывать:

1. Тип и вектор атаки

Прежде чем защищаться, нужно понять, от чего именно. DDoS-атаки делятся на несколько основных категорий, каждая из которых требует своего подхода:

- Объемные атаки (Volumetric Attacks): Цель — перегрузить пропускную способность канала или ресурсы сервера огромным объемом трафика. Примеры: UDP-флуд, ICMP-флуд, SYN-флуд. Они измеряются в Гбит/с или Мpps (миллионах пакетов в секунду).

- Атаки на протоколы (Protocol Attacks): Цель — исчерпать ресурсы сетевого оборудования или серверов, эксплуатируя уязвимости в протоколах (слой 3/4 OSI). Примеры: SYN-флуд (как объемная, так и протокольная), Fragmented Packet Attack, Smurf Attack.

- Атаки на приложения (Application-Layer Attacks): Цель — вывести из строя конкретное приложение или сервис, имитируя легитимные запросы, которые требуют больших вычислительных ресурсов. Примеры: HTTP-флуд, Slowloris, SQL-инъекции (через DDoS-вектор), XML-RPC флуд. Эти атаки сложнее обнаружить, так как они выглядят как обычный трафик.

Почему это важно: Разные типы атак требуют разных методов митигации. Облачные провайдеры DDoS-защиты эффективны против объемных атак. Для атак на приложения нужны Web Application Firewalls (WAF) и продвинутая логика фильтрации. Оценивайте, какие типы атак наиболее вероятны для вашего сервиса, исходя из его архитектуры и бизнес-логики.

Как оценивать: Проведите анализ угроз. Какие протоколы и порты открыты? Какие приложения наиболее критичны и ресурсоемки? Есть ли у вас история атак? Если нет, изучите статистику по вашей отрасли.

2. Масштаб и интенсивность потенциальных атак

Насколько мощной может быть атака, нацеленная на ваш ресурс? Это один из самых важных вопросов, определяющих выбор решения.

- Пропускная способность: Ваш канал связи и каналы вашего провайдера. Если у вас 1 Гбит/с, а атака составляет 10 Гбит/с, то без внешней помощи вы будете недоступны.

- Пакеты в секунду (PPS): Даже небольшой объем трафика, но состоящий из миллионов мелких пакетов, может перегрузить маршрутизаторы и сетевые интерфейсы.

- Ресурсы сервера: CPU, RAM, I/O диска. Атаки на приложения часто направлены на исчерпание этих ресурсов, а не пропускной способности.

Почему это важно: Многие хостинг-провайдеры предлагают базовую защиту до 1-5 Гбит/с. Этого может быть достаточно для небольшого сайта, но совершенно недостаточно для популярного SaaS-проекта. Специализированные сервисы DDoS-защиты способны отфильтровывать трафик до нескольких Тбит/с.

Как оценивать: Анализируйте максимально возможную нагрузку, которую ваш сервер может выдержать. Изучите отчеты о крупнейших DDoS-атаках за последние годы (например, атаки на Google, Amazon, или игровые сервисы) и оцените риски для вашей ниши. Помните, что к 2026 году атаки в 1-2 Тбит/с уже не являются чем-то экстраординарным.

3. Расположение инфраструктуры и географическая распределенность

Где находятся ваши серверы и где находятся ваши пользователи?

- Локальная защита: Применяется непосредственно на сервере или на уровне дата-центра. Эффективна для атак малого и среднего масштаба, а также для защиты от атак на приложения.

- Облачная защита: Трафик сначала направляется через сеть провайдера DDoS-защиты, где он фильтруется, а затем чистый трафик поступает на ваш сервер. Идеально для объемных атак и глобально распределенных сервисов.

Почему это важно: Если ваш основной трафик идет из Европы, а провайдер DDoS-защиты имеет точки присутствия (PoP) только в Азии, это может добавить нежелательную задержку. Для глобальных сервисов критически важна распределенная сеть PoP у провайдера защиты.

Как оценивать: Определите географию вашей целевой аудитории. Есть ли у вас несколько дата-центров или вы используете CDN? Чем ближе точка очистки трафика к источнику атаки и к вашим пользователям, тем лучше.

4. Бюджет и экономическая эффективность

Защита от DDoS — это инвестиция, а не просто расход. Но бюджеты всегда ограничены.

- Стоимость решения: Ежемесячная плата, оплата за использованный трафик, стоимость настройки и поддержки.

- Стоимость простоя: Потеря выручки, ущерб репутации, потеря клиентов, штрафы по SLA.

Почему это важно: Дешевые решения могут не обеспечить достаточного уровня защиты, а дорогие могут быть избыточными для небольшого проекта. Важно найти баланс между риском простоя и затратами на защиту. К 2026 году многие провайдеры перешли на более гибкие модели ценообразования, включая оплату по факту атаки или адаптивное ценообразование.

Как оценивать: Рассчитайте потенциальный ущерб от часа простоя вашего сервиса. Это поможет определить максимальный бюджет, который вы готовы выделить на защиту. Включите в расчет не только прямые убытки, но и репутационные, которые могут быть гораздо выше.

5. Сложность внедрения и управления

Насколько легко интегрировать решение в существующую инфраструктуру и управлять им?

- DNS-интеграция: Большинство облачных решений требуют изменения DNS-записей для перенаправления трафика.

- BGP-анонсирование: Для более продвинутых решений (например, для защиты целой подсети) может потребоваться BGP-анонсирование.

- API и автоматизация: Возможность автоматического управления и интеграции с CI/CD.

- Наличие экспертизы: Есть ли у вашей команды достаточные знания для настройки и поддержки выбранного решения?

Почему это важно: Сложное решение, которое никто не умеет настраивать или поддерживать, бесполезно. Простота управления и наличие хорошей документации или поддержки очень важны, особенно для стартапов с ограниченными ресурсами.

Как оценивать: Оцените уровень технической подготовки вашей команды. Предпочитаете ли вы "коробочные" решения или готовы к глубокой кастомизации? Изучите документацию и доступные API у потенциальных провайдеров.

6. Задержка (Latency) и производительность

Любое промежуточное звено в цепи обработки трафика может увеличить задержку.

- Дополнительные хопы: Облачные решения добавляют дополнительные сетевые узлы между пользователем и сервером.

- Время обработки: Фильтрация трафика требует вычислительных ресурсов и времени.

Почему это важно: Для некоторых приложений (онлайн-игры, стриминг, финансовые транзакции) минимальная задержка критична. Избыточная задержка может ухудшить пользовательский опыт и привести к потере клиентов.

Как оценивать: Изучите архитектуру сети провайдера защиты. Есть ли у них глобальная сеть PoP? Как они оптимизируют маршрутизацию? Проведите тесты задержки до и после интеграции решения.

7. Качество поддержки и SLA

Что произойдет, когда атака начнется, и вам понадобится помощь?

- Доступность поддержки: 24/7, время ответа, каналы связи (телефон, чат, тикеты).

- Уровень экспертизы: Насколько квалифицирована команда поддержки в вопросах DDoS-митигации?

- SLA (Service Level Agreement): Гарантии по времени аптайма, времени ответа на инцидент, времени восстановления.

Почему это важно: Во время атаки каждая секунда на счету. Надежная и быстрая поддержка может спасти ваш бизнес. Четкие SLA дают уверенность в том, что провайдер несет ответственность за свою работу.

Как оценивать: Почитайте отзывы о поддержке провайдера. Уточните детали SLA, особенно в части реагирования на DDoS-инциденты. Есть ли у них выделенная команда по безопасности?

Сравнительная таблица решений для DDoS-защиты (2026)

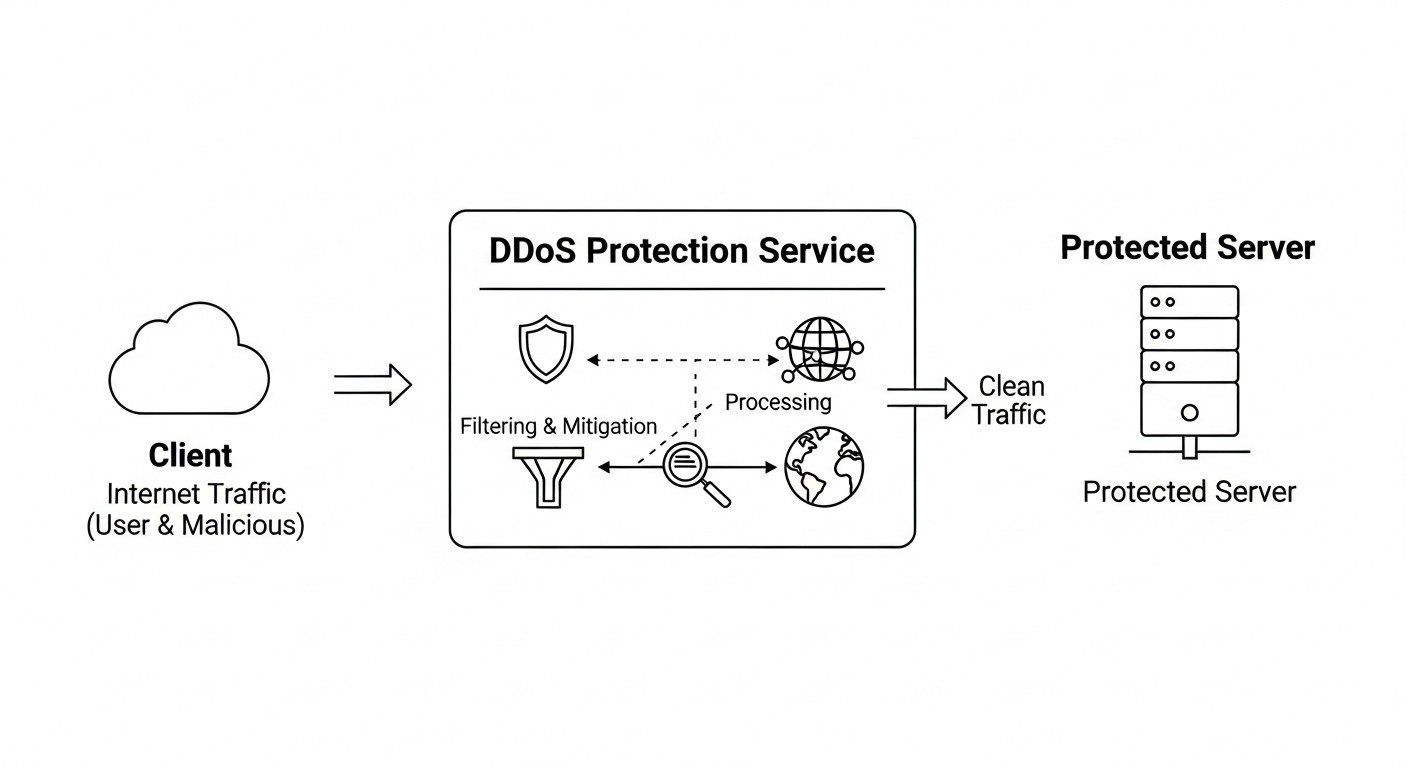

Схема: Сравнительная таблица решений для DDoS-защиты (2026)

Схема: Сравнительная таблица решений для DDoS-защиты (2026)

Для наглядности и облегчения выбора мы составили сравнительную таблицу актуальных подходов и решений по защите от DDoS-атак, учитывая реалии и технологии 2026 года. Цены и характеристики являются ориентировочными и могут варьироваться в зависимости от конкретного провайдера и объема услуг.

| Критерий |

Локальная защита (iptables, Nginx, Fail2Ban) |

DDoS-защита от хостинг-провайдера (базовая) |

Облачные DDoS-митигаторы (CDN-like, L3/L4) |

Облачные DDoS-митигаторы (Enterprise, L7) |

Гибридные решения (On-Prem + Cloud) |

BGP Flowspec / Scrubbing Centers |

| Типы атак (основное покрытие) |

L3/L4 (частично), L7 (базово) |

L3/L4 (объемные, протокольные) |

L3/L4 (объемные, протокольные) |

L3/L4, L7 (сложные, адаптивные) |

L3/L4, L7 (комплексное) |

L3/L4 (объемные, протокольные) |

| Макс. объем атаки (ориентир) |

До 1-2 Гбит/с, 0.5-1 Мpps |

До 5-20 Гбит/с, 1-5 Мpps |

До 1-5 Тбит/с, 50-100 Мpps |

До 5-10 Тбит/с, 100-200 Мpps+ |

До 5-10 Тбит/с+, 200 Мpps+ |

До 5-10 Тбит/с+, 200 Мpps+ |

| Сложность внедрения |

Высокая (требует глубоких знаний Linux/сетей) |

Низкая (часто "из коробки" или активация) |

Средняя (изменение DNS, возможна интеграция API) |

Средняя-Высокая (DNS, WAF-правила, API) |

Высокая (интеграция двух систем) |

Очень высокая (требует BGP, взаимодействия с провайдером) |

| Задержка (Latency) |

Минимальная (нет доп. хопов) |

Минимальная (нет доп. хопов) |

Низкая-Средняя (зависит от PoP и маршрутизации) |

Низкая-Средняя (зависит от PoP, WAF-логики) |

Низкая-Средняя (оптимизируется) |

Низкая-Средняя (зависит от расположения scrubbing center) |

| Стоимость (ориентир 2026, USD/мес) |

0-100 (только время инженера) |

0-300 (включено в тариф или доп. опция) |

200-2000 (базовые тарифы), + за трафик/атаки |

1000-10000+ (фиксированная + по использованию) |

1500-15000+ (сумма компонентов) |

От 5000+ (зависит от объема трафика и SLA) |

| Уровень кастомизации |

Высокий (полный контроль) |

Низкий (ограниченные настройки) |

Средний (настройка правил, WAF) |

Высокий (детальная настройка WAF, кастомные правила) |

Очень высокий (полный контроль над локальной частью) |

Средний (через провайдера, BGP-правила) |

| Требуемая экспертиза |

Высокая (сеть, OS, безопасность) |

Низкая (базовые знания) |

Средняя (DNS, HTTP, базовая безопасность) |

Высокая (сеть, безопасность, WAF-правила) |

Очень высокая (интеграция, мониторинг) |

Очень высокая (BGP, сетевая архитектура) |

| Ключевые преимущества |

Дешево, полный контроль, быстро для L7 |

Просто, базовый уровень защиты, часто бесплатно |

Масштабируемость, L3/L4 защита, глобальное покрытие |

Комплексная L7 защита, AI-фильтрация, SLA |

Оптимальный баланс, максимальная гибкость |

Защита целых подсетей, очень высокая мощность |

| Недостатки |

Не масштабируется, не защищает от объемных атак |

Ограниченная мощность, часто нет L7 |

Возможна доп. задержка, стоимость, не всегда L7 |

Высокая стоимость, доп. задержка |

Высокая сложность, высокая стоимость |

Очень высокая стоимость, высокая сложность, требует провайдера |

Детальный обзор каждого пункта/варианта

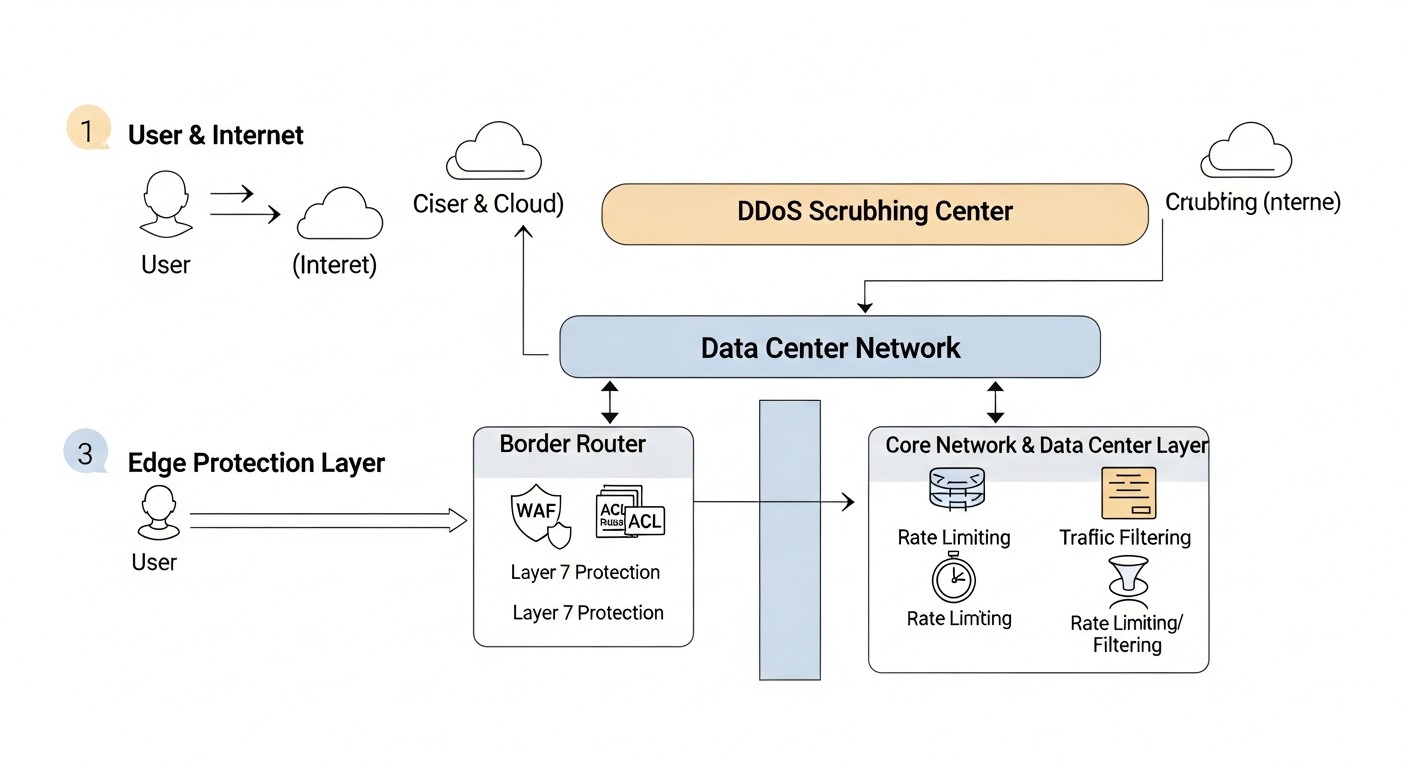

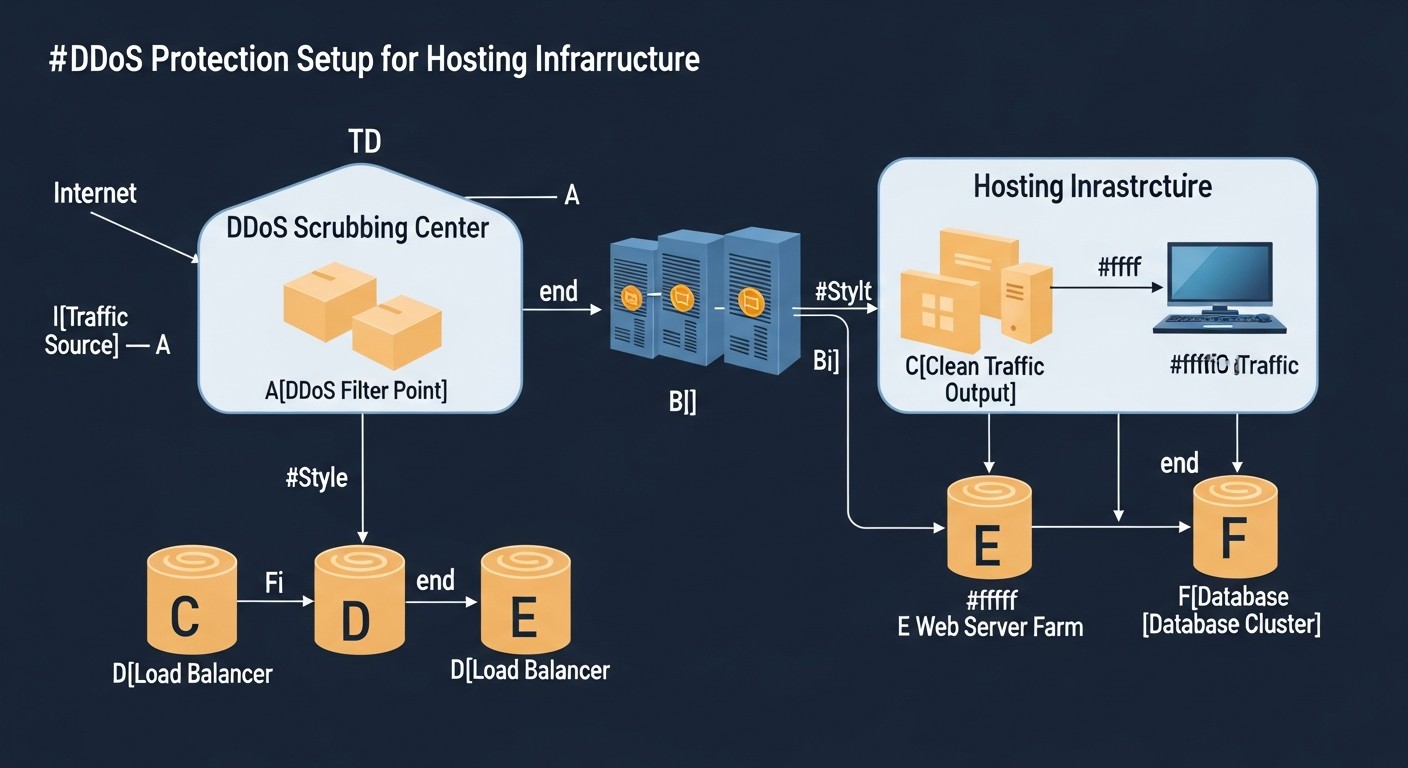

Схема: Детальный обзор каждого пункта/варианта

Схема: Детальный обзор каждого пункта/варианта

Теперь рассмотрим каждый из упомянутых в таблице вариантов защиты более подробно, чтобы вы могли глубже понять их особенности, преимущества и недостатки.

1. Локальная защита (iptables, Nginx, Fail2Ban)

Это основа любой системы защиты, которую можно и нужно реализовывать непосредственно на сервере или VPS. Она не требует дополнительных внешних сервисов, что делает ее крайне привлекательной с точки зрения затрат, но при этом накладывает серьезные ограничения на масштабирование и объем атак, которые она способна выдержать.

Плюсы:

- Экономичность: Практически нулевые прямые затраты, кроме времени ваших инженеров на настройку.

- Полный контроль: Вы полностью контролируете правила и логику фильтрации, можете адаптировать их под специфику вашего приложения.

- Низкая задержка: Трафик не проходит через сторонние узлы, что минимизирует задержку.

- Эффективность против L7 атак: Nginx и Fail2Ban могут быть очень эффективны против низкочастотных атак на приложения, которые имитируют легитимный трафик.

Минусы:

- Неэффективность против объемных атак: Если атака превышает пропускную способность вашего сетевого канала или возможности CPU сервера по обработке пакетов, локальная защита бессильна. Трафик просто "забьет" канал до того, как доберется до ваших фильтров.

- Сложность настройки и поддержки: Требует глубоких знаний сетевых протоколов, Linux-систем, Nginx и регулярного обновления правил.

- Ограниченная масштабируемость: Каждый сервер нужно настраивать индивидуально, что сложно при большом количестве инстансов.

- Высокая нагрузка на сервер: Фильтрация трафика, особенно на L7, потребляет значительные ресурсы CPU и RAM, что может привести к деградации производительности при сильной атаке.

Для кого подходит: Небольшие проекты, стартапы с ограниченным бюджетом, тестовые среды, а также как первый эшелон защиты для более крупных систем, дополняющий облачные решения. Идеально для защиты от сканирования портов, brute-force атак и базовых HTTP-флудов.

Примеры использования: Защита SSH от подбора паролей (Fail2Ban), блокировка подозрительных IP-адресов на уровне файрвола (iptables), ограничение числа запросов с одного IP на веб-сервере (Nginx).

2. DDoS-защита от хостинг-провайдера (базовая)

Многие хостинг-провайдеры и провайдеры VPS/выделенных серверов (например, OVHcloud, Hetzner, Scaleway) предлагают базовую встроенную DDoS-защиту. Она обычно активируется автоматически при обнаружении аномального трафика или может быть включена вручную.

Плюсы:

- Простота: Часто не требует настройки со стороны клиента, активируется "из коробки" или одной кнопкой.

- Интеграция: Полностью интегрирована в инфраструктуру провайдера, что обеспечивает минимальную задержку.

- Экономичность: Часто включена в стоимость тарифа или доступна за небольшую доплату.

- Эффективность против объемных атак: Способна отфильтровывать объемные атаки до нескольких десятков Гбит/с, предотвращая перегрузку канала до вашего сервера.

Минусы:

- Ограниченная мощность: Максимальный объем атак, который может быть отфильтрован, обычно ниже, чем у специализированных облачных сервисов. Для очень крупных атак ее может быть недостаточно.

- Ограниченный контроль: У вас мало или совсем нет возможности влиять на логику фильтрации, настраивать правила под свои нужды.

- Не всегда эффективна против L7 атак: Базовая защита часто ориентирована на L3/L4 и может пропускать сложные атаки на приложения.

- Риск ложных срабатываний: Автоматические системы могут ошибочно заблокировать легитимный трафик.

Для кого подходит: Небольшие и средние веб-сайты, блоги, корпоративные порталы, где риск очень крупных атак невелик, или как первый эшелон защиты перед специализированными облачными решениями. Отличный вариант для стартапов на ранних стадиях.

Примеры использования: Блог на WordPress, небольшой интернет-магазин, корпоративный сайт-визитка.

3. Облачные DDoS-митигаторы (CDN-like, L3/L4)

Это специализированные сервисы, которые выступают в роли прокси между вашими пользователями и серверами. Трафик сначала идет через их глобальную сеть точек присутствия (PoP), где очищается от вредоносных пакетов, а затем чистый трафик направляется на ваш сервер. Примеры: Cloudflare (базовые планы), Sucuri, Akamai (базовые услуги).

Плюсы:

- Высокая масштабируемость: Способны поглощать и фильтровать атаки в сотни Гбит/с и даже Тбит/с благодаря огромной пропускной способности своей сети.

- Глобальное покрытие: Распределенная сеть PoP минимизирует задержку для пользователей по всему миру.

- Эффективность против объемных атак: Идеально подходят для отражения L3/L4 атак, предотвращая их достижение вашей инфраструктуры.

- Дополнительные функции: Часто включают CDN для ускорения доставки контента, базовый WAF, SSL/TLS-шифрование.

Минусы:

- Возможная задержка: Хотя сеть PoP глобальна, трафик все равно проходит через дополнительные узлы, что может незначительно увеличить задержку.

- Стоимость: Начинается от относительно доступных тарифов, но может быстро расти при сильных или частых атаках (оплата за трафик) или для расширенных функций.

- Зависимость от провайдера: Вы доверяете свою защиту стороннему сервису.

- Не всегда идеальны для L7: Базовые планы могут иметь ограниченные возможности по фильтрации сложных атак на приложения.

Для кого подходит: Средние и крупные веб-сайты, интернет-магазины, SaaS-приложения, которым требуется защита от объемных атак и глобальное распределение трафика. Отличный выбор для проектов, которые уже сталкивались с DDoS-атаками.

Примеры использования: Новостные порталы, крупные блоги, e-commerce проекты, SaaS-платформы.

4. Облачные DDoS-митигаторы (Enterprise, L7)

Это премиальные версии облачных сервисов (например, Cloudflare Enterprise, Akamai Prolexic, AWS Shield Advanced, Google Cloud Armor Enterprise). Они предлагают комплексную защиту, включая продвинутый WAF, AI-driven аналитику, кастомные правила и выделенную поддержку.

Плюсы:

- Максимальная защита: Способны противостоять самым сложным и масштабным атакам, включая продвинутые L7 атаки, которые имитируют поведение реальных пользователей.

- AI-driven аналитика: Используют машинное обучение для обнаружения новых векторов атак и адаптивной фильтрации.

- Кастомные правила WAF: Позволяют настроить очень детальные правила фильтрации на уровне приложений.

- Гарантированное SLA и поддержка: Предоставляют высокий уровень поддержки и гарантии доступности сервиса.

- Проактивная защита: Часто включают функции проактивного мониторинга и уведомления о потенциальных угрозах.

Минусы:

- Очень высокая стоимость: Это самые дорогие решения, которые могут стоить тысячи и десятки тысяч долларов в месяц.

- Сложность настройки: Для максимальной эффективности требуется глубокая настройка WAF и правил безопасности, что требует квалифицированной команды.

- Возможная задержка: Продвинутая фильтрация на L7 может добавить некоторую задержку из-за более глубокого анализа трафика.

Для кого подходит: Крупные корпорации, финансовые учреждения, игровые сервисы, критически важные SaaS-платформы, которым требуется бескомпромиссная защита и которые могут позволить себе значительные инвестиции в безопасность. Проекты, для которых простой в несколько минут означает миллионные убытки.

Примеры использования: Банковские системы, крупные стриминговые платформы, высоконагруженные API-сервисы, международные e-commerce гиганты.

5. Гибридные решения (On-Prem + Cloud)

Этот подход сочетает локальные средства защиты (например, физические файрволы, WAF-устройства или программные решения на серверах) с облачными DDoS-митигаторами. Локальные средства обрабатывают часть трафика и защищают от низкочастотных атак, а при сильной атаке трафик перенаправляется в облако.

Плюсы:

- Максимальная гибкость: Позволяет использовать преимущества обоих подходов, адаптируясь к типу и масштабу атаки.

- Оптимизация затрат: В обычное время используются более дешевые локальные ресурсы, облачные сервисы активируются только при необходимости (по запросу или автоматически).

- Улучшенная производительность: Чистый трафик обрабатывается локально с минимальной задержкой.

- Комплексная защита: Эффективен против всех типов атак, от объемных до сложных L7.

Минусы:

- Высокая сложность: Требует сложной интеграции, настройки и мониторинга обеих систем, а также механизмов переключения трафика (например, через BGP или DNS).

- Высокая стоимость: Суммируются затраты на локальное оборудование/ПО и на облачные сервисы.

- Требуемая экспертиза: Нужна очень квалифицированная команда для проектирования, внедрения и поддержки такого решения.

Для кого подходит: Крупные предприятия, операторы связи, провайдеры хостинга, государственные учреждения, которым требуется максимальная надежность и гибкость, а также возможность быстрого масштабирования защиты. Это решение для тех, кто не может позволить себе компромиссов в безопасности.

Примеры использования: Дата-центры, крупные телеком-операторы, критическая государственная инфраструктура.

6. BGP Flowspec / Scrubbing Centers

Это продвинутые методы, используемые в основном крупными предприятиями, интернет-провайдерами (ISP) и операторами связи. BGP Flowspec позволяет динамически распространять правила фильтрации по сети, а scrubbing centers — это специализированные центры очистки трафика, куда перенаправляется весь трафик при атаке.

Плюсы:

- Очень высокая мощность: Scrubbing centers способны обрабатывать трафик в десятки Тбит/с.

- Защита на уровне сети: Фильтрация происходит до того, как трафик достигнет вашего сервера или даже вашего дата-центра.

- Быстрое реагирование: BGP Flowspec позволяет мгновенно применять правила фильтрации на маршрутизаторах по всей сети.

- Защита целых подсетей: Может защищать не только отдельные IP, но и целые диапазоны адресов.

Минусы:

- Очень высокая стоимость: Это одно из самых дорогих решений, доступное в основном крупным игрокам.

- Высокая сложность: Требует глубоких знаний BGP, сетевой архитектуры и тесного взаимодействия с интернет-провайдером.

- Зависимость от провайдера: Полностью зависит от возможностей вашего ISP или специализированного провайдера scrubbing services.

- Возможная задержка: Трафик направляется в удаленный scrubbing center, что может увеличить задержку.

Для кого подходит: Интернет-провайдеры, крупные корпорации с собственной автономной системой (AS), дата-центры, государственные организации. Это решение для тех, кто владеет собственной сетевой инфраструктурой и имеет высокий уровень сетевой экспертизы.

Примеры использования: Защита магистральных сетей, крупных облачных платформ, критически важной национальной инфраструктуры.

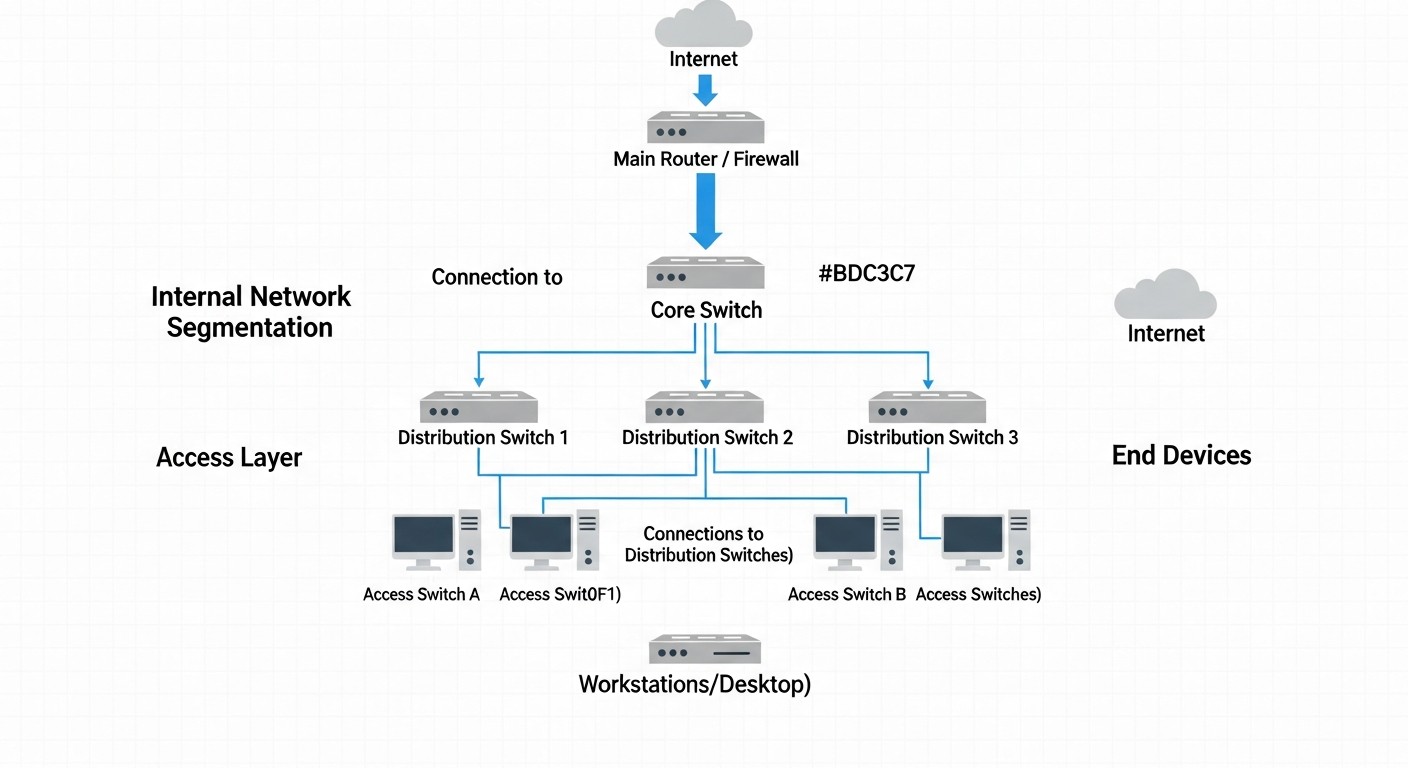

Практические советы и рекомендации по внедрению

Схема: Практические советы и рекомендации по внедрению

Схема: Практические советы и рекомендации по внедрению

Теперь, когда мы рассмотрели различные варианты, давайте перейдем к конкретным шагам и конфигурациям, которые помогут вам защитить ваш VPS или выделенный сервер.

1. Укрепление операционной системы и сети

Базовая защита начинается с самого сервера. Эти меры эффективны против сканирования, некоторых типов флуда и попыток эксплуатации уязвимостей.

1.1. Настройка файрвола (iptables/nftables)

Используйте файрвол для блокировки нежелательного трафика и ограничения доступа к портам. Пример базовой конфигурации для Linux (для Ubuntu/Debian, используйте ufw для упрощения):

# Очистка текущих правил

sudo iptables -F

sudo iptables -X

sudo iptables -Z

sudo iptables -t nat -F

sudo iptables -t nat -X

sudo iptables -t mangle -F

sudo iptables -t mangle -X

# Политика по умолчанию: DROP все, кроме разрешенного

sudo iptables -P INPUT DROP

sudo iptables -P FORWARD DROP

sudo iptables -P OUTPUT ACCEPT

# Разрешить уже установленные соединения и связанные

sudo iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

# Разрешить localhost

sudo iptables -A INPUT -i lo -j ACCEPT

# Разрешить SSH (порт 22) - замените на ваш порт SSH

sudo iptables -A INPUT -p tcp --dport 22 -m conntrack --ctstate NEW -j ACCEPT

# Разрешить HTTP (порт 80) и HTTPS (порт 443)

sudo iptables -A INPUT -p tcp --dport 80 -m conntrack --ctstate NEW -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 443 -m conntrack --ctstate NEW -j ACCEPT

# Разрешить ICMP (ping) - опционально

sudo iptables -A INPUT -p icmp --icmp-type echo-request -j ACCEPT

# Защита от SYN-флуда (ограничение новых соединений)

sudo iptables -A INPUT -p tcp --syn -m limit --limit 1/s --limit-burst 3 -j ACCEPT

sudo iptables -A INPUT -p tcp --syn -j DROP # Дропаем все остальные

# Сохранение правил (для Debian/Ubuntu)

sudo apt install iptables-persistent -y

sudo netfilter-persistent save

sudo netfilter-persistent reload

Важно: Всегда тестируйте правила на тестовом сервере и будьте осторожны, чтобы не заблокировать себе доступ.

1.2. Оптимизация сетевых параметров ядра (sysctl)

Некоторые параметры ядра Linux могут помочь в борьбе с DDoS, особенно с SYN-флудом.

# Откройте /etc/sysctl.conf

sudo nano /etc/sysctl.conf

# Добавьте или измените следующие строки:

net.ipv4.tcp_syncookies = 1 # Включить SYN-cookies для защиты от SYN-флуда

net.ipv4.tcp_max_syn_backlog = 8192 # Увеличить очередь для SYN-запросов

net.ipv4.tcp_synack_retries = 1 # Уменьшить число SYN-ACK ретрансляций

net.ipv4.tcp_max_tw_buckets = 200000 # Увеличить количество TIME_WAIT сокетов

net.ipv4.tcp_tw_reuse = 1 # Разрешить повторное использование TIME_WAIT сокетов

net.ipv4.tcp_fin_timeout = 30 # Уменьшить время ожидания закрытия соединения

net.ipv4.ip_local_port_range = 1024 65535 # Расширить диапазон локальных портов

net.ipv4.icmp_echo_ignore_all = 1 # Игнорировать ICMP echo запросы (ping) - опционально

net.ipv4.conf.all.rp_filter = 1 # Включить защиту от спуфинга IP-адресов

net.ipv4.conf.default.rp_filter = 1

net.ipv4.conf.all.accept_source_route = 0 # Отключить Source Routing

net.ipv4.conf.default.accept_source_route = 0

net.ipv4.conf.all.send_redirects = 0 # Отключить ICMP редиректы

net.ipv4.conf.default.send_redirects = 0

# Примените изменения

sudo sysctl -p

2. Установка и настройка Fail2Ban

Fail2Ban сканирует логи сервера (SSH, веб-сервер, почтовый сервер) и автоматически блокирует IP-адреса, которые проявляют подозрительную активность (например, многократные неудачные попытки входа).

# Установка Fail2Ban

sudo apt update

sudo apt install fail2ban -y

# Создание локального конфигурационного файла

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

# Редактирование jail.local (пример для SSH)

sudo nano /etc/fail2ban/jail.local

# В секции [DEFAULT]

# bantime = 1h # Время блокировки IP-адреса (1 час)

# findtime = 10m # Время, за которое нужно обнаружить maxretry попыток (10 минут)

# maxretry = 5 # Количество неудачных попыток до блокировки (5 попыток)

# ignoreip = 127.0.0.1/8 ::1 192.168.1.0/24 # Список IP, которые не будут блокироваться

# Включите нужные "jail" (например, sshd)

# [sshd]

# enabled = true

# port = ssh

# filter = sshd

# logpath = /var/log/auth.log

# maxretry = 5

# Перезапуск Fail2Ban

sudo systemctl restart fail2ban

sudo systemctl enable fail2ban

3. Настройка веб-сервера (Nginx) для защиты от L7 атак

Nginx может быть очень эффективен в фильтрации HTTP-флуда и других L7 атак.

3.1. Ограничение скорости запросов

Используйте директивы limit_req и limit_conn для ограничения количества запросов и одновременных соединений с одного IP-адреса.

# В http-блоке

http {

# Ограничение скорости запросов: 10 запросов в секунду с IP, очередь 20 запросов

limit_req_zone $binary_remote_addr zone=one:10m rate=10r/s;

# Ограничение числа одновременных соединений: 5 соединений с IP

limit_conn_zone $binary_remote_addr zone=per_ip:10m;

server {

listen 80;

server_name your_domain.com;

# Применение ограничений

limit_req zone=one burst=20 nodelay;

limit_conn per_ip 5;

# Дополнительные настройки для защиты

client_max_body_size 10m; # Ограничение размера тела запроса

client_body_timeout 10s; # Таймаут на чтение тела запроса

client_header_timeout 10s; # Таймаут на чтение заголовков

location / {

# ... ваш основной конфиг ...

}

# Блокировка известных User-Agent ботов (пример)

if ($http_user_agent ~ "badbot|spider|scanner") {

return 403;

}

# Блокировка по рефереру (если не ожидаете внешних ссылок)

# if ($http_referer !~ "^(http://your_domain.com|https://your_domain.com)") {

# return 403;

# }

}

}

3.2. Использование Cloudflare (или другого CDN/DDoS-сервиса)

Для объемных атак и продвинутых L7 атак, Nginx на одном сервере не справится. Интеграция с Cloudflare (или аналогичным сервисом) — это мастхэв.

- Измените DNS-записи: Направьте A-записи вашего домена на IP-адреса Cloudflare.

- Настройте WAF-правила: В панели Cloudflare настройте WAF для блокировки подозрительных запросов, CAPTCHA для ботов, правила для защиты от конкретных уязвимостей.

- Включите "Under Attack Mode": При сильной атаке активируйте этот режим для усиленной фильтрации.

- Ограничьте доступ к серверу: Убедитесь, что ваш Nginx настроен принимать соединения только от IP-адресов Cloudflare. Это предотвратит обход Cloudflare злоумышленниками.

# В http-блоке Nginx (для Cloudflare)

# Добавьте список IP-адресов Cloudflare (актуальный список можно найти на их сайте)

# Пример (в 2026 году список может быть длиннее и измениться):

# set_real_ip_from 103.21.244.0/22;

# set_real_ip_from 103.22.200.0/22;

# ...

# real_ip_header CF-Connecting-IP; # Используйте заголовок Cloudflare для реального IP

# real_ip_recursive on;

# Если у вас есть только один Cloudflare IP для вашего сервера, можно использовать:

# allow 172.64.0.0/13; # Пример диапазона Cloudflare IP

# allow 103.21.244.0/22; # ... и другие

# deny all; # Блокировать все остальные

Личный опыт: В одном из наших проектов, когда объемная атака превысила 50 Гбит/с, локальные Nginx-фильтры и даже базовая защита провайдера не справились. Переход на Cloudflare Enterprise с тонкой настройкой WAF позволил не только отбить атаку, но и выявить новые паттерны поведения ботов, которые мы затем использовали для превентивной блокировки.

4. Мониторинг и оповещения

Вы не можете защититься от того, о чем не знаете. Настройте комплексный мониторинг.

- Мониторинг трафика: Используйте

vnstat, iftop, netdata или Grafana + Prometheus для отслеживания входящего и исходящего трафика. Ищите аномальные пики.

- Мониторинг ресурсов сервера: CPU, RAM, дисковый I/O, количество открытых соединений (

netstat -an | grep :80 | wc -l).

- Мониторинг логов: Централизованный сбор логов (ELK Stack, Loki) и анализ на предмет подозрительной активности.

- Системы оповещения: Настройте оповещения (Slack, Telegram, email, SMS) при превышении пороговых значений по трафику, нагрузке на CPU, количеству ошибок 5xx.

5. Разработка плана реагирования на инциденты

Что делать, когда атака уже началась? Четкий план действий сократит время простоя.

- Определите ответственных: Кто за что отвечает?

- Шаги эскалации: К кому обращаться, если проблема не решается на первом уровне?

- Контакты провайдеров: Быстрый доступ к контактам вашего хостинг-провайдера и провайдера DDoS-защиты.

- Шаблоны сообщений: Заранее подготовленные сообщения для клиентов о временных неполадках.

- Процедура переключения: Как быстро переключить трафик на резервный сервер или активировать усиленную защиту?

Пример из практики: Во время масштабной DDoS-атаки на игровой сервер, команда не имела четкого плана. Часть инженеров пыталась настраивать iptables, другая — связывалась с хостингом, третья — пыталась найти сторонний сервис. В результате, вместо 15-20 минут простоя, сервер был недоступен более 2 часов. После этого был разработан и отработан детальный план, который сократил время реакции на 80%.

Типичные ошибки при организации DDoS-защиты

Схема: Типичные ошибки при организации DDoS-защиты

Схема: Типичные ошибки при организации DDoS-защиты

Даже опытные инженеры могут допускать ошибки в процессе организации DDoS-защиты. Знание этих ловушек поможет вам избежать дорогостоящих простоев и укрепить свою инфраструктуру.

1. Игнорирование проблемы или надежда на "пронесет"

Ошибка: Многие стартапы и даже устоявшиеся компании откладывают внедрение полноценной DDoS-защиты, считая ее избыточной или слишком дорогой, пока не столкнутся с первой атакой. Распространенное заблуждение: "Мы слишком маленькие, чтобы нас атаковали".

Как избежать: Примите тот факт, что DDoS-атака — это не вопрос "если", а вопрос "когда". В 2026 году атаки стали настолько дешевыми и простыми в организации, что атаковать могут кого угодно, даже ради забавы или мелкой конкурентной борьбы. Включите бюджет на DDoS-защиту в начальный этап планирования инфраструктуры. Проведите оценку рисков и потенциального ущерба от простоя.

Реальные примеры последствий: Небольшой SaaS-проект, предоставляющий аналитику, был атакован конкурентами. Не имея никакой защиты, проект был недоступен 48 часов. Убытки составили не только прямую потерю выручки (~$5000), но и потерю 30% подписчиков из-за недоверия к надежности сервиса, что в долгосрочной перспективе вылилось в сотни тысяч долларов.

2. Полагаться только на один уровень защиты

Ошибка: Вера в то, что один инструмент или один провайдер (например, только Cloudflare или только iptables) обеспечит полную защиту от всех типов атак.

Как избежать: Внедряйте многоуровневую, эшелонированную защиту. Используйте облачные сервисы для объемных L3/L4 атак, а локальные средства (Nginx, Fail2Ban) и WAF для защиты от L7 атак и специфических уязвимостей. Гибридный подход — это золотой стандарт 2026 года. Ваш хостинг-провайдер может иметь базовую защиту, но она, скорее всего, не спасет от мощной атаки.

Реальные примеры последствий: Крупный e-commerce сайт полагался только на базовую DDoS-защиту своего хостинг-провайдера. Когда злоумышленники начали сложную L7 атаку, имитирующую активность покупателей и перегружающую базу данных, базовая защита пропустила весь трафик, так как он выглядел "легитимным". Сайт упал, что привело к потере миллионов долларов продаж в пиковый сезон.

3. Неправильная настройка DNS и обход защиты

Ошибка: После подключения к облачному DDoS-митигатору (например, Cloudflare) многие забывают скрыть реальный IP-адрес своего сервера. Злоумышленники могут легко найти его с помощью различных инструментов (например, Shodan, Censys, старые DNS-записи, SSL-сертификаты, почтовые записи MX) и атаковать напрямую, минуя вашу защиту.

Как избежать: Убедитесь, что все DNS-записи (A, AAAA, MX, TXT, SRV) указывают на прокси-серверы вашего DDoS-провайдера, а не на реальный IP вашего сервера. Если необходимо иметь прямые записи (например, для почты), используйте разные IP-адреса или подсети, или убедитесь, что ваш почтовый сервер также защищен. Настройте файрвол на сервере так, чтобы он принимал трафик только от IP-адресов вашего DDoS-провайдера.

Реальные примеры последствий: Разработчик SaaS-платформы подключил Cloudflare, но забыл обновить MX-запись, которая указывала на реальный IP сервера. Атакующие быстро обнаружили этот IP и направили весь трафик напрямую, полностью обойдя Cloudflare. Ущерб от простоя и последующей ручной настройки файрвола составил несколько дней работы.

4. Отсутствие мониторинга и плана реагирования

Ошибка: Надеяться, что защита будет работать сама по себе, и не иметь системы мониторинга и четкого плана действий на случай атаки. Отсутствие мониторинга приводит к позднему обнаружению, а отсутствие плана — к хаотичным и неэффективным действиям.

Как избежать: Внедрите комплексную систему мониторинга трафика, загрузки ресурсов сервера и логов. Настройте автоматические оповещения при аномалиях. Разработайте и регулярно обновляйте план реагирования на инциденты, который включает четкие роли, шаги, контакты и процедуры эскалации. Проводите регулярные тренировки по плану реагирования.

Реальные примеры последствий: Медицинский портал, обрабатывающий конфиденциальные данные, был атакован. Из-за отсутствия адекватного мониторинга, администраторы узнали об атаке только через несколько часов от пользователей. Отсутствие плана привело к панике и неспособности быстро восстановить работу, что повлекло за собой не только репутационные потери, но и потенциальные штрафы за нарушение SLA и GDPR.

5. Недостаточное тестирование защиты

Ошибка: Внедрить защиту и никогда ее не тестировать. Часто защита может быть настроена неправильно или иметь "слепые зоны", которые обнаруживаются только во время реальной атаки.

Как избежать: Регулярно проводите тестирование вашей DDoS-защиты. Это может быть как контролируемое стресс-тестирование с использованием легитимных инструментов (например, ApacheBench, Siege, k6), так и найм специализированных компаний для имитации реальных DDoS-атак. Начните с небольших атак и постепенно увеличивайте их интенсивность. Анализируйте результаты, выявляйте слабые места и корректируйте конфигурацию.

Реальные примеры последствий: Финтех-стартап вложил значительные средства в корпоративный DDoS-митигатор, но никогда не тестировал его. Во время первой же серьезной атаки выяснилось, что WAF был настроен слишком агрессивно, блокируя часть легитимных пользователей, а также имелись проблемы с пропускной способностью до сервера после очистки трафика. Это привело к значительному простою и необходимости срочной перенастройки в боевом режиме, что всегда чревато новыми ошибками.

6. Забывать про L7 атаки, фокусируясь только на L3/L4

Ошибка: Многие инженеры считают, что "если Cloudflare защищает от объемных атак, то мы в безопасности". Однако Cloudflare (и другие сервисы) в базовых планах могут пропускать сложные L7 атаки, которые медленно, но верно исчерпывают ресурсы приложения.

Как избежать: Помните, что L7 атаки часто более изощренные и нацелены на конкретные уязвимости в вашем приложении (например, ресурсоемкие запросы к базе данных, медленные API-эндпоинты). Используйте WAF (Web Application Firewall) как часть вашего облачного решения или как отдельный компонент. Регулярно анализируйте логи вашего веб-сервера и приложения на предмет аномальных паттернов запросов. Оптимизируйте производительность приложения, чтобы оно могло выдерживать большую нагрузку.

Реальные примеры последствий: Игровой сервер был защищен от объемных атак, но хакеры обнаружили уязвимость в API, позволяющую отправлять многократно повторяющиеся запросы на создание сессии, что перегружало базу данных аутентификации. Хотя объем трафика был небольшим, сервер постоянно падал из-за нехватки ресурсов базы данных. Проблема была решена только после внедрения кастомных WAF-правил, которые блокировали этот специфический паттерн запросов.

Чеклист для практического применения DDoS-защиты

Чтобы систематизировать процесс внедрения и обеспечения DDoS-защиты, используйте следующий пошаговый алгоритм.

- Оцените риски и угрозы:

- Определите, какие типы DDoS-атак наиболее вероятны для вашего сервиса (L3/L4 объемные, L7 на приложения).

- Оцените максимальный объем трафика и PPS, которые ваша инфраструктура может выдержать без защиты.

- Рассчитайте потенциальный ущерб от простоя (финансовый, репутационный).

- Выберите стратегию защиты:

- Определите, какое решение подходит вам лучше всего: локальное, от хостинг-провайдера, облачное (L3/L4, L7 Enterprise), гибридное.

- Если VPS/выделенный сервер, рассмотрите облачное решение (CDN-like) как основной эшелон.

- Укрепите сервер на уровне ОС:

- Настройте файрвол (iptables/nftables) для блокировки нежелательных портов и ограничения трафика.

- Оптимизируйте сетевые параметры ядра (sysctl) для защиты от SYN-флуда и других сетевых атак.

- Установите и настройте Fail2Ban для защиты от brute-force атак на SSH, FTP, веб-серверы и т.д.

- Настройте веб-сервер (Nginx/Apache):

- Используйте директивы ограничения скорости запросов (

limit_req) и соединений (limit_conn).

- Применяйте базовые правила для блокировки известных User-Agent ботов или аномальных запросов.

- Ограничьте размер тела запроса и таймауты.

- Интегрируйте облачную DDoS-защиту (если выбрано):

- Измените DNS-записи (A, AAAA) для домена, чтобы трафик проходил через вашего провайдера защиты (например, Cloudflare).

- Убедитесь, что реальный IP вашего сервера не раскрыт ни в каких публичных источниках (DNS, SSL-сертификаты, логи).

- Настройте файрвол сервера так, чтобы он принимал соединения только от IP-адресов вашего облачного провайдера защиты.

- Настройте Web Application Firewall (WAF):

- Включите и настройте WAF-правила у вашего облачного провайдера или установите отдельный WAF (например, ModSecurity для Nginx).

- Создайте кастомные правила для защиты от специфических L7 атак, нацеленных на ваше приложение.

- Внедрите систему мониторинга:

- Настройте мониторинг сетевого трафика (входящего/исходящего), PPS.

- Мониторинг ресурсов сервера (CPU, RAM, Disk I/O, количество соединений).

- Централизованный сбор и анализ логов (веб-сервера, приложения, файрвола).

- Настройте систему оповещений:

- Установите пороговые значения для всех ключевых метрик (трафик, CPU, ошибки 5xx).

- Настройте оповещения (email, Slack, Telegram) при превышении порогов.

- Разработайте и отработайте план реагирования на инциденты:

- Определите роли и обязанности команды при DDoS-атаке.

- Создайте четкий пошаговый алгоритм действий (эскалация, контакты провайдеров, переключение на резервные системы).

- Регулярно проводите тренировки по плану реагирования.

- Проводите регулярное тестирование защиты:

- Инициируйте контролируемые стресс-тесты или наймите специализированные компании для пентестов.

- Анализируйте результаты, выявляйте слабые места и оптимизируйте настройки.

- Автоматизируйте и используйте AI:

- По возможности автоматизируйте активацию усиленных режимов защиты или переключения трафика.

- Используйте AI-driven решения для адаптивной защиты от новых и мутирующих атак.

- Регулярно обновляйте ПО и правила:

- Обновляйте операционную систему, веб-сервер, приложения, Fail2Ban и другие компоненты.

- Пересматривайте и обновляйте правила файрвола и WAF в соответствии с новыми угрозами и изменениями в инфраструктуре.

Расчет стоимости / Экономика DDoS-защиты

Схема: Расчет стоимости / Экономика DDoS-защиты

Схема: Расчет стоимости / Экономика DDoS-защиты

Вопрос стоимости DDoS-защиты часто становится камнем преткновения. Однако рассматривать эти затраты нужно не как расход, а как инвестицию в непрерывность бизнеса. Стоимость простоя из-за DDoS-атаки может многократно превысить затраты на превентивные меры.

1. Примеры расчетов для разных сценариев (2026 год)

Давайте рассмотрим несколько типичных сценариев и оценим примерные затраты на DDoS-защиту, учитывая актуальные цены 2026 года.

Сценарий 1: Небольшой стартап/блог (бюджет ограничен)

- Инфраструктура: 1-2 VPS, трафик до 100-200 Мбит/с.

- Риски: Случайные атаки, мелкие конкуренты, скрипт-кидди.

- Решение:

- Локальная защита: iptables, Nginx rate limiting, Fail2Ban. (Бесплатно, только время инженера ~0-50 USD/мес, если аутсорс)

- Базовая защита от хостинг-провайдера: Часто включена в тариф или небольшая доплата. (0-50 USD/мес)

- Cloudflare Free/Pro: Для L3/L4 защиты и базового WAF. (Free/20 USD/мес)

- Итоговая ежемесячная стоимость: ~0 - 70 USD

- Ожидаемый уровень защиты: Отличная защита от L7 атак малого масштаба, средняя от объемных атак до 5-10 Гбит/с.

Сценарий 2: Средний e-commerce проект/SaaS-платформа (растущий бизнес)

- Инфраструктура: 5-10 серверов (VPS/Dedicated), трафик до 1-5 Гбит/с.

- Риски: Целенаправленные атаки конкурентов, вымогательство, активные L7 атаки.

- Решение:

- Локальная защита: Как база на каждом сервере. (Время инженера ~100-200 USD/мес)

- Cloudflare Business/Enterprise Lite: Продвинутая L3/L4 и L7 защита, CDN, WAF с кастомными правилами. (200 - 1000 USD/мес, зависит от трафика и функций)

- Мониторинг: Prometheus + Grafana + оповещения. (Стоимость инстанса/сервиса ~50-100 USD/мес)

- Итоговая ежемесячная стоимость: ~350 - 1300 USD

- Ожидаемый уровень защиты: Высокая защита от объемных атак до 100-200 Гбит/с и сложных L7 атак.

Сценарий 3: Крупная корпорация/финансовый сервис (критически важная инфраструктура)

- Инфраструктура: Десятки выделенных серверов, собственная AS, трафик до 10-50 Гбит/с.

- Риски: Государственные атаки, APT-группы, многотерабитные атаки, сложные L7 атаки с использованием AI.

- Решение:

- Гибридная защита: On-Premise (аппаратные WAF/файрволы) + Cloudflare Enterprise / Akamai Prolexic / AWS Shield Advanced. (On-Prem оборудование: 500-2000 USD/мес амортизация + Cloud: 5000 - 30000+ USD/мес, в зависимости от объема трафика и SLA)

- BGP Flowspec / Scrubbing Center: Интеграция с ISP или специализированным провайдером. (От 5000 - 20000+ USD/мес)

- Выделенная команда безопасности: 24/7 мониторинг и реагирование. (Зарплата инженеров: 10000 - 30000 USD/мес)

- Пентесты и аудит: Регулярное тестирование. (Ежегодно 10000 - 50000 USD)

- Итоговая ежемесячная стоимость: ~20000 - 80000+ USD

- Ожидаемый уровень защиты: Максимальная защита от любых типов атак, с быстрым реагированием и гарантированным SLA.

2. Скрытые расходы

Помимо прямой стоимости сервисов, есть и другие затраты:

- Время инженеров: Настройка, мониторинг, реагирование на инциденты. Это может быть значительной частью бюджета, особенно для небольших команд.

- Обучение: Обучение команды новым инструментам и методологиям.

- Издержки на производительность: Некоторые решения (особенно WAF на L7) могут добавлять задержку или потреблять ресурсы, что может потребовать увеличения мощности серверов.

- Непредвиденные расходы: Оплата за "перелимит" трафика во время очень сильных атак, если ваш тариф не включает безлимит.

- Ущерб от ложных срабатываний: Если защита слишком агрессивна, она может блокировать легитимных пользователей, что приводит к потере выручки и репутации.

3. Как оптимизировать затраты

- Начните с базового: Для стартапов начните с локальной защиты и бесплатного/дешевого облачного решения (Cloudflare Free/Pro). По мере роста бизнеса и рисков, масштабируйте защиту.

- Используйте гибридный подход: Он позволяет сэкономить, используя более дорогие облачные решения только при необходимости.

- Оптимизируйте приложение: Чем более производительно ваше приложение, тем больше нагрузки оно может выдержать, снижая зависимость от внешних митигаторов для L7 атак.

- Используйте CDN: Распределите статический контент по CDN, чтобы снизить нагрузку на ваш сервер и уменьшить объем трафика, который нужно фильтровать.

- Договаривайтесь с провайдерами: Для крупных объемов трафика и долгосрочных контрактов всегда есть возможность получить индивидуальные условия и скидки.

- Регулярный аудит: Проводите аудит текущих затрат на безопасность. Возможно, некоторые функции или сервисы вам больше не нужны или есть более экономичные аналоги.

Таблица с примерами расчетов (усредненные значения 2026)

| Компонент защиты |

Месячная стоимость (USD) |

Комментарий |

| Локальная защита (время инженера) |

50 - 500 |

Настройка iptables, Nginx, Fail2Ban. Зависит от сложности и количества серверов. |

| Базовая от хостинга |

0 - 300 |

Часто включена или доступна как доп. опция. |

| Cloudflare Pro |

20 - 200 |

Зависит от трафика и доп. функций. |

| Cloudflare Business |

200 - 1500 |

Продвинутый WAF, SLA, расширенная аналитика. Зависит от трафика. |

| Cloudflare Enterprise / Akamai Prolexic / AWS Shield Adv. |

5000 - 30000+ |

Высочайший уровень защиты, кастомные правила, выделенная поддержка. |

| BGP Flowspec / Scrubbing Service |

5000 - 20000+ |

Для защиты целых подсетей, очень высокие объемы. |

| Мониторинг (Prometheus/Grafana/Netdata) |

50 - 300 |

Стоимость инстансов для мониторинга или облачных сервисов. |

| Пентесты / Аудиты (годовой бюджет) |

800 - 4000 |

Разделено на месяцы. Средняя стоимость небольшого аудита. |

| Команда безопасности (часть зарплаты) |

500 - 5000+ |

Часть зарплаты DevOps/SysAdmin, отвечающего за безопасность. |

Как видно из таблицы, разброс цен огромен, и он напрямую коррелирует с уровнем требуемой защиты и масштабом бизнеса. Эффективное управление бюджетом подразумевает постоянный анализ рисков и адаптацию стратегии защиты под текущие нужды, а не "одноразовую" покупку.

Кейсы и примеры из реальной практики

Схема: Кейсы и примеры из реальной практики

Схема: Кейсы и примеры из реальной практики

Теория важна, но реальные кейсы показывают, как принципы DDoS-защиты работают на практике, какие проблемы возникают и как они решаются.

Кейс 1: Малый SaaS-проект и "стартовая" DDoS-атака

Проект:

Analytics SaaS для малого бизнеса, работающий на одном VPS (8 CPU, 16GB RAM) с Nginx, Node.js API и PostgreSQL. Ежедневная аудитория до 5000 уникальных пользователей. Бюджет на безопасность минимальный.

Проблема:

После запуска агрессивной маркетинговой кампании проект привлек внимание мелкого конкурента, который заказал DDoS-атаку. Атака представляла собой комбинацию SYN-флуда (до 5 Гбит/с) и HTTP GET-флуда на API-эндпоинты (до 10000 запросов в секунду).

Изначальное состояние защиты:

Только базовая защита от хостинг-провайдера (до 2 Гбит/с) и минимальные настройки iptables на сервере.

Ход атаки и последствия:

Сервер мгновенно перестал отвечать. Канал связи хостинг-провайдера был переполнен, и даже SSH-доступ был затруднен. Попытки вручную настроить iptables или Nginx были бесполезны, так как трафик не доходил до сервера в достаточном объеме. Простой составил 3 часа, что привело к потере десятков регистраций и серьезному удару по репутации.

Принятое решение:

- Экстренное подключение к Cloudflare Pro: Изменили DNS-записи, чтобы весь трафик шел через Cloudflare. Это позволило отфильтровать объемный SYN-флуд.

- Настройка WAF в Cloudflare: Для борьбы с HTTP GET-флудом настроили правила WAF, которые требовали CAPTCHA для подозрительных запросов и блокировали IP-адреса, генерирующие слишком много запросов к API.

- Усиление локальной защиты: После восстановления доступа, на сервере были настроены более агрессивные правила Nginx (

limit_req, limit_conn) и Fail2Ban для защиты SSH и других сервисов.

- Скрытие реального IP: Убедились, что реальный IP сервера нигде не "светится", и файрвол настроен принимать трафик только от Cloudflare.

Результаты:

После внедрения Cloudflare Pro и усиления локальной защиты, проект успешно пережил еще несколько атак аналогичного масштаба без единого простоя. Стоимость Cloudflare Pro (20 USD/мес) оказалась ничтожной по сравнению с потерями от простоя. Команда получила бесценный опыт и понимание необходимости многоуровневой защиты.

Кейс 2: Крупный игровой сервер и сложная гибридная атака

Проект:

Популярный многопользовательский онлайн-шутер, работающий на кластере выделенных серверов в нескольких дата-центрах. Пиковый онлайн до 50 000 игроков. Чувствительность к задержке.

Проблема:

Во время пикового сезона сервер подвергся сложной гибридной атаке, включающей:

- Объемный UDP-флуд (до 500 Гбит/с) на игровые порты.

- SYN-флуд на TCP-порты (до 50 Мpps).

- L7 атаки на авторизационный API и матчмейкинг-сервер, имитирующие легитимные запросы, но с аномальной частотой и паттернами.

Изначальное состояние защиты:

Использовался гибридный подход: базовая защита от дата-центра (до 200 Гбит/с), Cloudflare Enterprise для веб-части и авторизационного API, а также аппаратные файрволы (Juniper SRX) с настроенными правилами на каждом сервере для игрового трафика.

Ход атаки и последствия:

Первые две волны (UDP и SYN-флуд) были успешно отбиты дата-центром и Cloudflare. Однако L7 атака на API начала вызывать задержки и ошибки в авторизации, а также приводила к зависаниям матчмейкинга. Часть игрового трафика (UDP) также страдала из-за перегрузки маршрутизаторов дата-центра, поскольку аппаратные файрволы не успевали обрабатывать такой объем.

Принятое решение:

- Активация режима "Under Attack" в Cloudflare Enterprise: Усиленная фильтрация L7 трафика, применение более агрессивных правил CAPTCHA и JS-челленджей.

- Тонкая настройка WAF-правил в Cloudflare: Идентификация аномальных паттернов запросов к API (например, слишком частые запросы на создание сессии с одного IP или User-Agent) и создание кастомных правил для их блокировки.

- Взаимодействие с дата-центром: Временное перенаправление всего игрового UDP-трафика через специализированный scrubbing center провайдера дата-центра (использование BGP Flowspec для анонсирования маршрутов). Это позволило отфильтровать основной объем UDP-флуда до достижения серверов.

- Оптимизация API: В ходе атаки были выявлены "тяжелые" API-эндпоинты. Разработчики оперативно внедрили кеширование и оптимизировали запросы к базе данных для снижения нагрузки.

Результаты:

Благодаря многоуровневому подходу и оперативной реакции команды, атака была полностью отражена в течение 40 минут. Игровой процесс был нарушен, но критического простоя не произошло. Этот кейс показал, что даже при наличии "премиум" защиты, требуется постоянный мониторинг, гибкость в настройках и готовность к оперативному взаимодействию с провайдерами.

Кейс 3: Фаундер SaaS-проекта и непредвиденные расходы

Проект:

Молодой SaaS-проект для управления проектами, работающий на AWS (EC2, RDS, S3). Использовался AWS Shield Standard (бесплатный) и базовые Security Groups. Месячный бюджет на инфраструктуру около 1000 USD.

Проблема:

Проект столкнулся с атакой, которая генерировала около 20 Гбит/с трафика, нацеленного на веб-сервер и API. Атака длилась 6 часов.

Изначальное состояние защиты:

AWS Shield Standard обеспечивает защиту от самых распространенных L3/L4 атак, но не гарантирует защиту от всех типов атак и не включает защиту L7. Security Groups были настроены стандартно.

Ход атаки и последствия:

AWS Shield Standard частично отфильтровал трафик, но значительная часть все равно дошла до EC2 инстансов, перегрузив их. Автомасштабирование сработало, и были запущены дополнительные инстансы, чтобы справиться с нагрузкой. Однако это привело к колоссальному увеличению счетов за трафик и использование EC2.

Принятое решение:

- Анализ счетов: За 6 часов атаки счет за трафик и дополнительные EC2 инстансы вырос на 2500 USD. Это стало шоком для фаундера.

- Переключение на AWS Shield Advanced: Фаундер принял решение инвестировать в AWS Shield Advanced (3000 USD/мес), который покрывает расходы на масштабирование EC2/ELB во время DDoS-атак и предоставляет доступ к команде реагирования на инциденты (DRT).

- Настройка AWS WAF: В рамках Shield Advanced был настроен AWS WAF с правилами для защиты от L7 атак, нацеленных на API проекта.

- Оптимизация архитектуры: Была проведена ревизия архитектуры, внедрено больше кеширования, и критические API-эндпоинты были дополнительно защищены на уровне приложения.

Результаты:

Хотя первый инцидент привел к значительным непредвиденным расходам, инвестиции в AWS Shield Advanced и WAF окупились в долгосрочной перспективе. Проект получил надежную защиту и перестал беспокоиться о "сюрпризах" в счетах. Этот кейс подчеркивает важность не только технической готовности, но и финансового планирования для DDoS-защиты.

Troubleshooting: Решение проблем с DDoS-защитой

Схема: Troubleshooting: Решение проблем с DDoS-защитой

Схема: Troubleshooting: Решение проблем с DDoS-защитой

Даже при наличии надежной защиты, проблемы могут возникнуть. Важно уметь быстро диагностировать их и принимать меры. Вот типичные проблемы и подходы к их решению.

1. Типичные проблемы и их решения

Проблема: Сервер недоступен, но мониторинг не показывает пиков трафика

- Возможные причины:

- Ложная блокировка файрволом/Fail2Ban легитимного трафика (включая ваш IP).

- Проблемы с DNS-записями (неправильно направлен трафик).

- Проблемы с сетевым оборудованием провайдера (не DDoS).

- Низкочастотная L7 атака, которая не вызывает объемного трафика, но перегружает приложение.

- Диагностика:

- Попробуйте подключиться к серверу по SSH с другого IP-адреса.

- Проверьте логи файрвола (

/var/log/syslog, /var/log/auth.log для Fail2Ban).

- Проверьте DNS-записи домена с помощью

dig или онлайн-инструментов.

- Проверьте логи веб-сервера (Nginx/Apache) и приложения на предмет аномальных запросов или ошибок.

- Мониторинг ресурсов сервера (CPU, RAM, количество соединений) может показать перегрузку без пика трафика.

- Решение:

- Временно отключите/сбросьте файрвол (если есть доступ по SSH). Добавьте свой IP в whitelist.

- Исправьте DNS-записи.

- Свяжитесь с хостинг-провайдером для проверки сетевой доступности.

- Проанализируйте логи приложения, оптимизируйте "тяжелые" запросы, настройте WAF.

Проблема: Сервер недоступен, мониторинг показывает пики трафика, но облачная защита не сработала

- Возможные причины:

- Реальный IP-адрес сервера скомпрометирован, и атака идет напрямую, минуя облачную защиту.

- Атака превышает возможности вашего тарифного плана облачной защиты.

- Неправильная настройка облачной защиты (например, WAF-правила слишком мягкие).

- Атака нового, неизвестного типа, которую автоматические системы не смогли распознать.

- Диагностика:

- Проверьте логи доступа к серверу: откуда идет трафик? Если IP-адреса не принадлежат вашему облачному провайдеру защиты, значит, IP скомпрометирован.

- Проверьте панель управления облачной защиты: активировался ли режим "Under Attack", есть ли уведомления об атаке?

- Сравните объем атаки с возможностями вашего тарифного плана.

- Решение:

- Срочно смените IP-адрес сервера (если это возможно у вашего хостинг-провайдера) и убедитесь, что новый IP не раскрыт. Настройте файрвол, чтобы он принимал трафик только от вашего облачного провайдера.

- Свяжитесь с поддержкой облачного провайдера: Обсудите повышение тарифного плана или активацию усиленной защиты.

- Усильте WAF-правила: Активируйте более агрессивные настройки, включите CAPTCHA/JS-челленджи.

Проблема: Ложные срабатывания защиты (легитимные пользователи блокируются)

- Возможные причины:

- Слишком агрессивные правила файрвола/WAF.

- Fail2Ban блокирует легитимных пользователей (например, из-за неправильной настройки).

- Автоматические системы облачной защиты ошибочно классифицируют "хороший" трафик как "плохой".

- Диагностика:

- Проверьте логи файрвола/Fail2Ban на предмет блокировки легитимных IP.

- Проанализируйте логи WAF в панели управления облачного провайдера: какие правила срабатывают и на какой трафик?

- Соберите обратную связь от пользователей: какие IP-адреса были заблокированы, когда это произошло?

- Решение:

- Ослабьте или уточните правила файрвола/WAF. Добавьте в whitelist IP-адреса или диапазоны, с которых приходят легитимные пользователи.

- Пересмотрите настройки Fail2Ban (

maxretry, findtime, bantime).

- Свяжитесь с поддержкой облачного провайдера для тонкой настройки правил или исключений.

2. Диагностические команды

Эти команды помогут вам быстро получить информацию о состоянии сервера и сети:

3. Когда обращаться в поддержку

Не стесняйтесь обращаться за помощью. Это не признак слабости, а разумный подход к управлению инцидентами.

- Хостинг-провайдер:

- Если сервер полностью недоступен по сети, и вы не можете получить к нему доступ по SSH.

- Если вы наблюдаете объемные атаки, превышающие пропускную способность вашего канала.

- Если вы подозреваете, что атака идет на инфраструктуру самого дата-центра, а не только на ваш сервер.

- Провайдер облачной DDoS-защиты (Cloudflare, Akamai, AWS Shield):

- Если атака продолжается, несмотря на активную защиту.

- Если вы наблюдаете ложные срабатывания, и не можете самостоятельно настроить правила.

- При необходимости тонкой настройки WAF для специфических L7 атак.

- Если вам требуется помощь в анализе векторов атаки и разработке контрмер.

- Разработчики приложения:

- При L7 атаках, которые перегружают приложение, но не сетевой канал.

- Если мониторинг показывает высокую нагрузку на базу данных, CPU или другие компоненты приложения.

- Для оптимизации "тяжелых" запросов или внедрения кеширования.

Важно: При обращении в поддержку всегда предоставляйте максимально полную информацию: точное время начала атаки, тип атаки (если известен), скриншоты мониторинга, логи, IP-адреса атакующих (если есть), а также все предпринятые вами действия.

Часто задаваемые вопросы (FAQ)

1. Какая разница между VPS и выделенным сервером в контексте DDoS-защиты?

Основное отличие заключается в ресурсах и изоляции. VPS делит аппаратные ресурсы с другими пользователями на физическом сервере. Выделенный сервер предоставляет вам эксклюзивный доступ ко всем физическим ресурсам. В контексте DDoS, выделенный сервер обычно имеет более широкий сетевой канал и большую вычислительную мощность, что позволяет ему выдерживать более мощные атаки без внешней помощи. Однако, если атака превышает возможности канала дата-центра, оба типа серверов могут пострадать. Защита от хостинг-провайдера на выделенном сервере может быть более мощной, но для обоих типов критически важна облачная защита.

2. Можно ли полностью защититься от всех видов DDoS-атак?

Полностью защититься от всех видов DDoS-атак невозможно. Цель защиты — не предотвратить атаку, а минимизировать ее воздействие и обеспечить непрерывность сервиса. Современные атаки постоянно эволюционируют, и задача состоит в том, чтобы иметь многоуровневую, адаптивную систему, способную быстро реагировать на новые угрозы. Даже крупнейшие компании мира сталкиваются с DDoS-атаками, но их системы позволяют быстро их отражать.

3. Что такое L7 атаки, и почему они так опасны?

L7 атаки (Application-Layer Attacks) нацелены на уровень приложения (HTTP, HTTPS, DNS, SMTP). Они имитируют легитимные запросы, но с целью исчерпать вычислительные ресурсы сервера или приложения. Они опасны, потому что их сложнее отличить от обычного трафика, и они могут быть очень эффективны даже при небольшом объеме трафика, если нацелены на "тяжелые" или уязвимые эндпоинты приложения. Для борьбы с ними требуются Web Application Firewalls (WAF) и продвинутая логика анализа запросов.

4. Как долго длится типичная DDoS-атака?

Продолжительность DDoS-атак сильно варьируется. Некоторые атаки могут длиться всего несколько минут или часов, представляя собой "быстрые" всплески. Другие могут продолжаться днями или даже неделями, особенно если это целенаправленная кампания. Средняя продолжительность атаки, по данным за 2025-2026 годы, составляет от 4 до 12 часов, но встречаются и гораздо более длительные инциденты.

5. Что такое "реальный IP" и почему его нужно скрывать?

"Реальный IP" — это прямой IP-адрес вашего сервера, который не проходит через посредника (например, облачную DDoS-защиту). Если злоумышленники узнают этот IP, они могут направить атаку непосредственно на него, полностью обойдя вашу облачную защиту. Скрытие реального IP-адреса означает, что все публичные DNS-записи (A, AAAA, MX и т.д.) должны указывать на IP-адреса вашего провайдера DDoS-защиты, а ваш файрвол должен быть настроен так, чтобы принимать трафик только от этого провайдера.

6. Могу ли я использовать только бесплатные инструменты для защиты?

Для небольших проектов с ограниченным бюджетом использование бесплатных инструментов (iptables, Nginx, Fail2Ban, Cloudflare Free) является хорошим стартом. Они обеспечивают базовый уровень защиты от распространенных, не очень мощных атак. Однако для серьезных угроз и объемных атак они будут недостаточны. Бесплатные решения не предоставляют гарантий SLA, расширенной аналитики и специализированной поддержки, что критично для бизнеса.

7. Как часто нужно тестировать свою DDoS-защиту?

Рекомендуется проводить тестирование DDoS-защиты не реже одного раза в квартал или после каждого значительного изменения в инфраструктуре или конфигурации защиты. Это может быть как внутреннее стресс-тестирование, так и найм внешних экспертов для имитации реальных атак. Регулярное тестирование помогает выявить "слепые зоны" и убедиться, что ваша система готова к реальной угрозе.

8. Что такое CDN, и помогает ли он от DDoS?

CDN (Content Delivery Network) — это сеть серверов, распределенных по всему миру, которые кешируют и доставляют статический контент (изображения, видео, CSS, JS) пользователям из ближайшей точки. CDN помогает от DDoS косвенно, снижая нагрузку на ваш основной сервер, так как большая часть трафика обрабатывается CDN. Некоторые CDN (например, Cloudflare) также включают в себя функции DDoS-защиты, фильтруя трафик до того, как он достигнет вашего сервера, что делает их комплексным решением.

9. Мой хостинг-провайдер заявляет о "безлимитной" DDoS-защите. Это правда?

Заявления о "безлимитной" DDoS-защите часто вводят в заблуждение. Хотя провайдер может иметь большую пропускную способность, "безлимитная" защита обычно означает, что они будут стараться отфильтровать трафик до определенного порога (например, 10-50 Гбит/с) или до тех пор, пока это не начнет влиять на других клиентов. Для очень мощных атак (сотни Гбит/с и выше) их базовой защиты может быть недостаточно, и они могут предложить вам перейти на платные, более мощные решения или даже отключить ваш сервер. Всегда уточняйте детали SLA и максимальные объемы атак, которые они реально могут отфильтровать.

10. Что делать, если мой сервер уже под атакой, и я ничего не настроил?

Если ваш сервер уже под атакой и у вас нет настроенной защиты, действуйте быстро:

- Свяжитесь с хостинг-провайдером: Они могут иметь базовые средства для временной митигации или предложить перенос на защищенный IP.

- Активируйте Cloudflare (или аналогичный сервис): Быстро измените DNS-записи, чтобы трафик пошел через Cloudflare. Это может занять до 30-60 минут для распространения DNS, но это самый быстрый способ получить объемную защиту.

- Ограничьте доступ по IP: Если вы знаете IP-адреса атакующих, временно заблокируйте их через файрвол (iptables). Это временная мера.

- Переведите сайт в "режим обслуживания": Если это возможно, покажите заглушку, чтобы снизить нагрузку на приложение и дать время на настройку защиты.

Главное — не паниковать и действовать методично. После атаки обязательно проведите анализ и внедрите постоянную защиту.

Заключение

В условиях постоянно растущей сложности и масштабов DDoS-атак, к 2026 году защита VPS и выделенных серверов перестала быть просто опцией — это неотъемлемая часть любой ответственной стратегии по обеспечению непрерывности бизнеса. Мы прошли путь от базовых принципов укрепления операционной системы до сложных гибридных решений и экономических аспектов, показав, что эффективная защита требует комплексного, многоуровневого подхода.

Ключевой вывод из этого руководства: нет "серебряной пули" или универсального решения. Успех в противостоянии DDoS-атакам заключается в комбинации технических мер (файрволы, WAF, облачные митигаторы), проактивного мониторинга, четкого плана реагирования на инциденты и регулярного тестирования. Инвестиции в DDoS-защиту — это не расход, а стратегическое вложение, которое окупается многократно, предотвращая репутационные и финансовые потери.

Для DevOps-инженеров и системных администраторов это означает постоянное обучение и адаптацию к новым угрозам, освоение продвинутых инструментов и техник. Для фаундеров и CTO — это понимание рисков, адекватное планирование бюджета и создание культуры безопасности внутри команды. Не стоит ждать первой атаки, чтобы осознать ее важность. Готовность — это ваш главный актив.

Следующие шаги для читателя:

- Проведите аудит: Оцените текущее состояние вашей инфраструктуры и уровня DDoS-защиты.

- Разработайте стратегию: Используя критерии и сравнительную таблицу из этой статьи, выберите оптимальный набор решений для вашего проекта.

- Внедрите и настройте: Примените практические советы по укреплению сервера и интеграции с облачными сервисами.

- Настройте мониторинг и оповещения: Будьте в курсе состояния вашей системы 24/7.

- Создайте и отработайте план реагирования: Подготовьте вашу команду к действиям в случае атаки.

- Регулярно тестируйте и обновляйте: Мир угроз постоянно меняется, и ваша защита должна меняться вместе с ним.

Помните, что безопасность — это непрерывный процесс, а не конечная точка. Будьте бдительны, обучайтесь и защищайте свои сервисы, чтобы они оставались доступными для ваших пользователей в любое время.