eBPF para DevOps: monitoreo avanzado y seguridad de la infraestructura Linux en 2026

TL;DR

- eBPF es un cambio de juego: Permite ejecutar programas de forma segura y eficiente en el kernel de Linux, abriendo oportunidades sin precedentes para el monitoreo y la seguridad.

- Visibilidad profunda sin sobrecarga: Proporciona telemetría detallada a nivel de kernel (red, sistema de archivos, llamadas al sistema) con un impacto mínimo en el rendimiento.

- Revolución en la pila de red: Con eBPF se pueden implementar funciones de red de alto rendimiento, como balanceo de carga (XDP), firewalls y enrutamiento avanzado, directamente en el kernel.

- Seguridad inigualable: Permite crear políticas de seguridad dinámicas, detectar anomalías y prevenir ataques a nivel de kernel, superando significativamente a los LSM tradicionales.

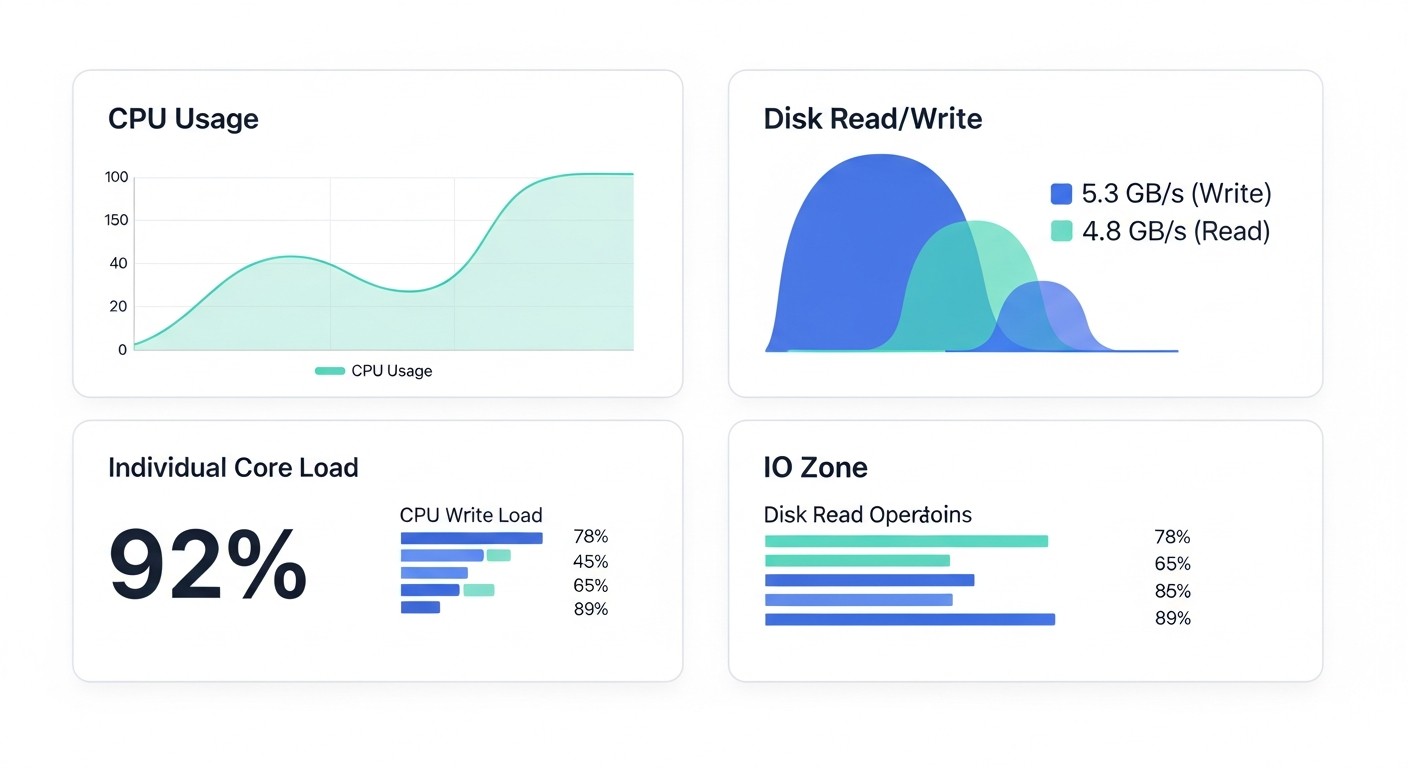

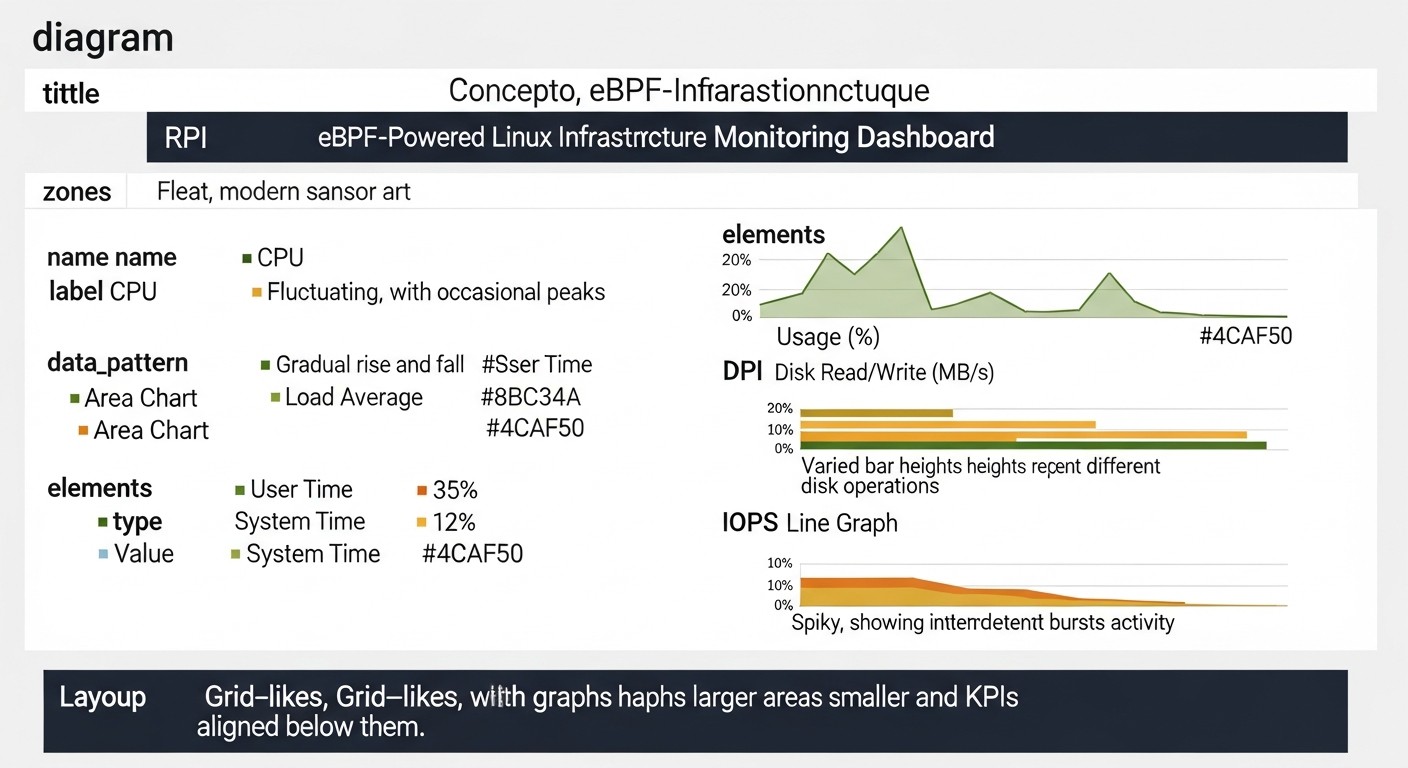

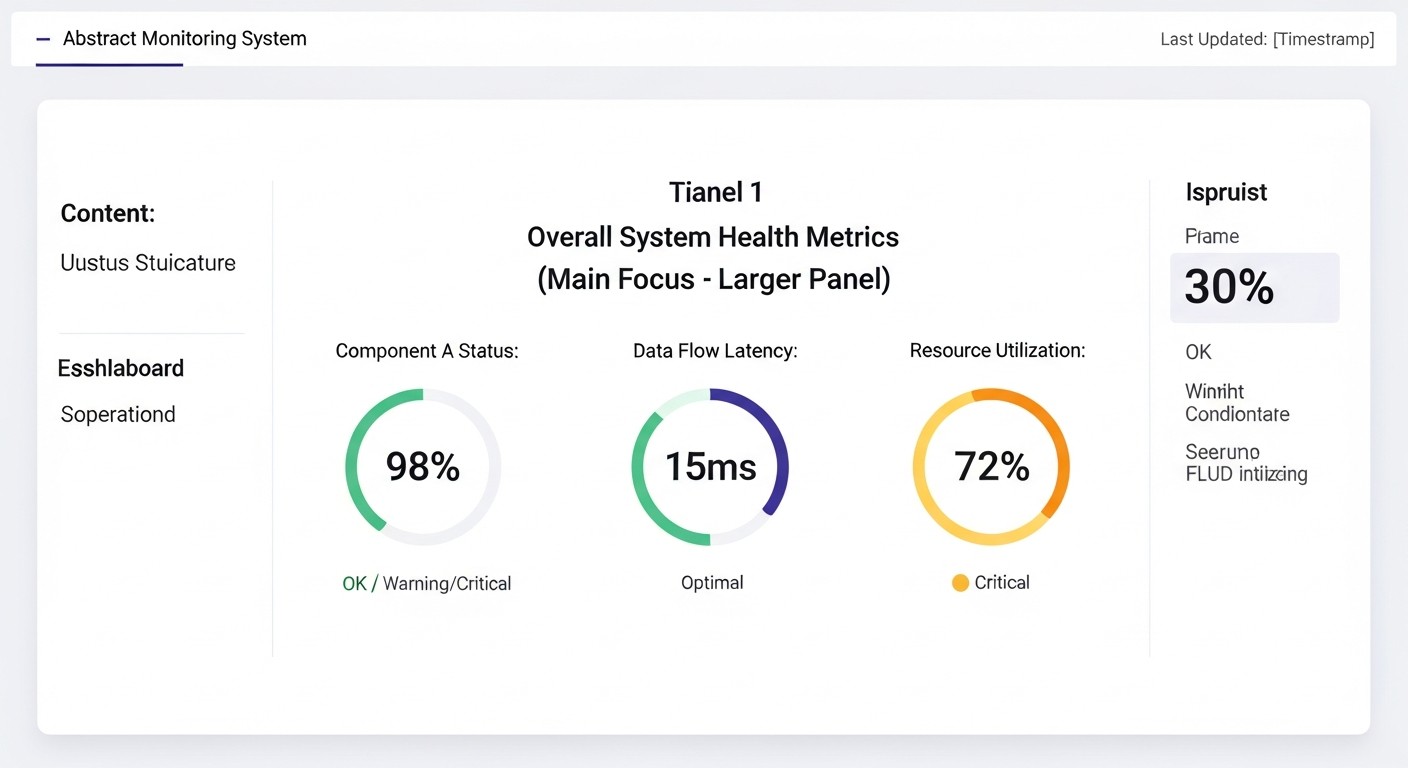

- Integración con el stack de DevOps: Las herramientas eBPF modernas se integran fácilmente con Prometheus, Grafana, OpenTelemetry, permitiendo el uso de dashboards y alertas familiares.

- El ecosistema madura: Para 2026, el conjunto de herramientas eBPF se ha convertido en un estándar de facto para entornos de nube y contenedores, ofreciendo soluciones tanto de código abierto como comerciales.

- Imprescindible para la infraestructura del futuro: Dominar eBPF es fundamental para los ingenieros de DevOps que buscan la máxima eficiencia, seguridad y observabilidad en sus sistemas Linux.

Introducción

En el panorama de la infraestructura de TI moderna, que cambia rápidamente, donde los microservicios, contenedores y arquitecturas sin servidor se han convertido en la norma, los enfoques tradicionales de monitoreo y seguridad a menudo resultan ineficaces o demasiado intensivos en recursos. Los métodos antiguos, basados en la recopilación de logs, utilidades del sistema y agentes de espacio de usuario, sufren de una alta sobrecarga, falta de detalle o latencias críticas para sistemas de alta carga. En 2026, cuando la escala de la infraestructura se mide en miles de nodos y la velocidad de respuesta a los incidentes determina la viabilidad del negocio, la necesidad de soluciones más avanzadas se ha vuelto más apremiante que nunca.

Es aquí donde entra en escena eBPF (extended Berkeley Packet Filter), una tecnología que en los últimos años ha revolucionado el mundo de Linux. Concebido inicialmente como una herramienta para filtrar paquetes de red, eBPF ha evolucionado hasta convertirse en un mecanismo potente, seguro y de alto rendimiento que permite ejecutar programas de usuario directamente en el kernel de Linux. Esto abre oportunidades sin precedentes para una introspección profunda, monitoreo y gestión dinámica del comportamiento del sistema, sin requerir modificaciones del código del kernel y sin añadir una sobrecarga significativa.

¿Por qué es importante este tema ahora, en 2026? Porque eBPF ya ha superado la fase de investigación experimental y se ha convertido en una herramienta madura y ampliamente utilizada en el arsenal de las principales empresas tecnológicas. Proyectos como Cilium, Falco, bpftrace han demostrado su enorme potencial en seguridad de red, observabilidad y análisis de rendimiento. Los proveedores de la nube están integrando activamente eBPF en sus plataformas, y la comunidad de desarrolladores continúa expandiendo sus capacidades, convirtiéndolo en una parte integral de las futuras soluciones de infraestructura.

Este artículo está dirigido a una amplia gama de especialistas técnicos: ingenieros de DevOps que buscan formas de mejorar la eficiencia y fiabilidad de sus plataformas; desarrolladores backend en Python, Node.js, Go, PHP, para quienes el diagnóstico profundo y la optimización del rendimiento son importantes; fundadores de proyectos SaaS que buscan crear productos escalables y seguros; administradores de sistemas que necesitan herramientas potentes para gestionar sistemas Linux complejos; y directores técnicos de startups que están formulando la estrategia de desarrollo de su infraestructura. Analizaremos cómo eBPF resuelve problemas clave relacionados con la visibilidad, la seguridad y el rendimiento, y proporcionaremos ejemplos concretos y recomendaciones basadas en la experiencia de implementación real.

Nuestro objetivo no es solo hablar sobre las capacidades de eBPF, sino también proporcionar una guía práctica que le ayude a integrar esta tecnología en su infraestructura. Evitaremos la jerga de marketing y nos centraremos en datos concretos, ejemplos de código y casos reales para que pueda aplicar los conocimientos adquiridos de inmediato. Prepárese para sumergirse en el mundo del kernel de Linux y descubrir un nuevo nivel de control y eficiencia con eBPF.

Criterios clave y factores de elección de soluciones eBPF

La elección e implementación de soluciones eBPF no es solo una decisión técnica, sino un paso estratégico que puede cambiar radicalmente el enfoque del monitoreo y la seguridad de su infraestructura. Para una selección exitosa, es necesario basarse en una serie de criterios clave que ayudarán a evaluar la aplicabilidad y eficacia de las diversas herramientas y enfoques de eBPF.

1. Profundidad y granularidad de la observabilidad (Observability Depth and Granularity)

Este criterio determina cuán detallada es la información que puede obtener sobre el funcionamiento de su sistema. eBPF permite "mirar" dentro del kernel, proporcionando datos sobre conexiones de red, llamadas al sistema, operaciones de archivos, el funcionamiento del planificador y mucho más, lo que no es accesible con métodos tradicionales sin una sobrecarga significativa. Es importante evaluar:

- Qué tipos de eventos puede rastrear el kernel: Kprobes, Uprobes, Tracepoints, XDP, TC.

- Cuán detallada es la información: Captura de argumentos de llamadas al sistema, pilas de llamadas completas, metadatos de paquetes de red.

- Capacidad de agregación y filtrado: ¿Puede configurar la recopilación solo de los datos necesarios para evitar el "ruido de información" y reducir la carga de procesamiento?

Por qué es importante: La observabilidad profunda y granular es crítica para el diagnóstico rápido de problemas complejos de rendimiento, la búsqueda de cuellos de botella y la comprensión del comportamiento real de las aplicaciones en producción. Sin ella, corre el riesgo de pasar horas adivinando, en lugar de obtener datos precisos.

Cómo evaluar: Estudie la documentación de la herramienta, vea ejemplos de su uso para escenarios específicos (por ejemplo, seguimiento de latencias de lectura de disco para un proceso determinado, análisis de retransmisiones de red para un contenedor específico). Realice pruebas piloto en un entorno no crítico.

2. Rendimiento y sobrecarga (Performance and Overhead)

Una de las principales ventajas de eBPF es su capacidad para funcionar con un impacto mínimo en el rendimiento del sistema. Los programas eBPF se ejecutan en el kernel, evitando los cambios de contexto entre el kernel y el espacio de usuario, lo que reduce significativamente la sobrecarga en comparación con los agentes tradicionales. Sin embargo, incluso los programas eBPF pueden no ser óptimos. Al evaluar, considere:

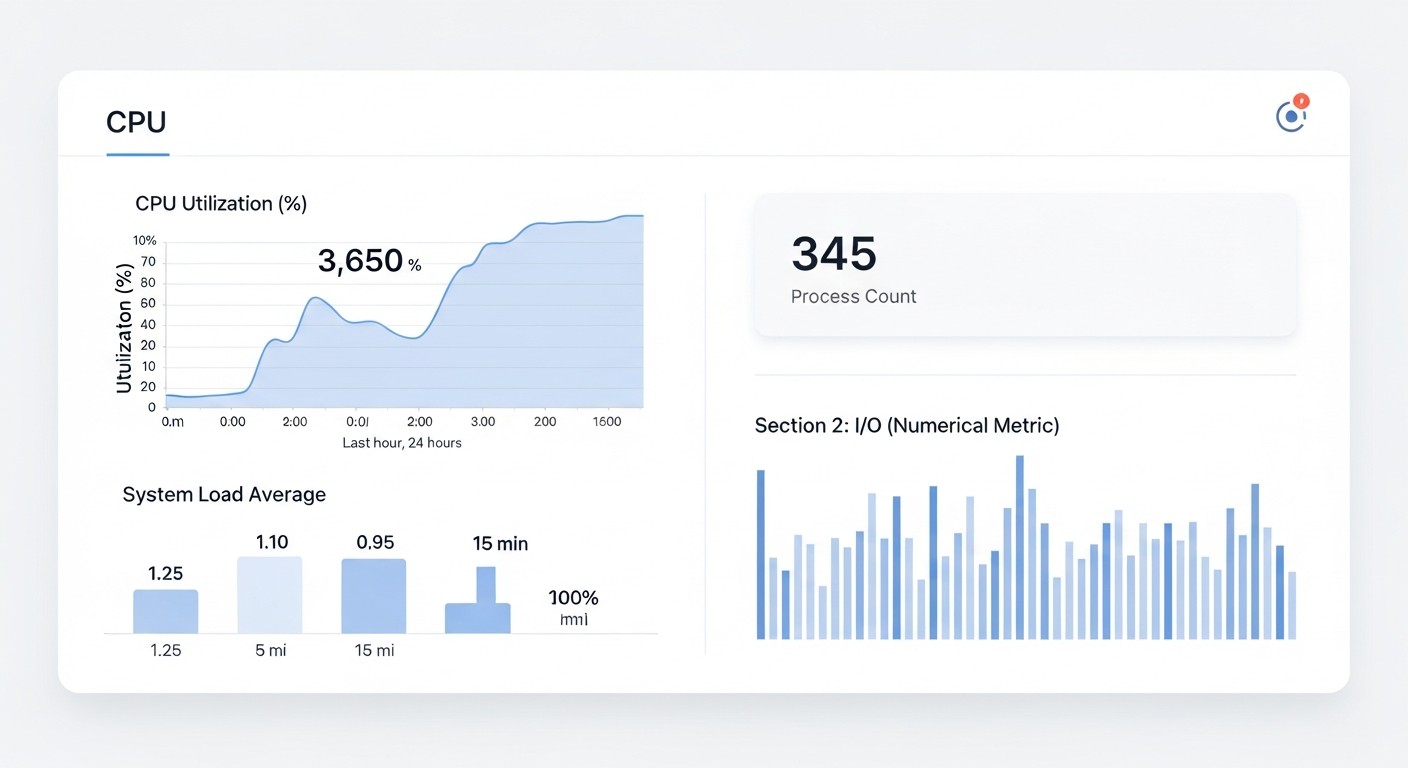

- Consumo promedio de CPU/RAM: Especialmente bajo alta carga.

- Impacto en la latencia: Cómo el monitoreo eBPF afecta las latencias de las solicitudes de red o las llamadas al sistema.

- Escalabilidad: Qué tan bien funciona la solución en un gran número de nodos y con una alta intensidad de eventos.

Por qué es importante: En sistemas de alta carga, incluso una pequeña sobrecarga adicional puede provocar fallos en cascada o la degradación del servicio. eBPF debe ser su aliado, no otra fuente de problemas.

Cómo evaluar: Asegúrese de realizar pruebas de estrés con el monitoreo eBPF habilitado. Compare las métricas de rendimiento (CPU utilization, network latency, disk I/O) antes y después de la implementación. Utilice herramientas de benchmarking como iperf3, fio, sysbench.

3. Capacidades de seguridad y prevención de amenazas (Security Capabilities and Threat Prevention)

eBPF ofrece capacidades únicas para implementar políticas de seguridad dinámicas y detectar amenazas directamente en el kernel. Esto permite reaccionar a las anomalías de manera más rápida y efectiva que los sistemas IDS/IPS tradicionales que operan en el espacio de usuario. Aspectos clave:

- Detección de anomalías: Capacidad para identificar llamadas al sistema, conexiones de red y operaciones de archivos sospechosas.

- Prevención de amenazas: Capacidad para bloquear o modificar acciones no deseadas (por ejemplo, prohibir la ejecución de programas específicos, modificar paquetes de red).

- Integración con SIEM/SOAR: Qué tan fácil puede una solución eBPF enviar datos de incidentes a los sistemas de seguridad existentes.

- Contextualización de eventos: Capacidad para vincular eventos del kernel con contenedores, procesos y usuarios específicos.

Por qué es importante: En 2026, los ciberataques son cada vez más sofisticados. La protección a nivel de kernel es la última línea de defensa, capaz de detener ataques que eluden las medidas tradicionales.

Cómo evaluar: Verifique la eficacia con la que la solución detecta y previene tipos de ataques conocidos (por ejemplo, intentos de escalada de privilegios, inyección de rootkits, acceso no autorizado a archivos). Estudie el conjunto de reglas de seguridad predefinidas y la posibilidad de personalizarlas.

4. Madurez del ecosistema y soporte de la comunidad (Ecosystem Maturity and Community Support)

Aunque eBPF es relativamente joven, su ecosistema se desarrolla a una velocidad fenomenal. Elegir una solución madura con una comunidad activa garantiza soporte a largo plazo, disponibilidad de documentación, ejemplos e integraciones listas para usar. Qué considerar:

- Actividad en GitHub: Número de commits, estrellas, contribuidores, issues abiertos y cerrados.

- Documentación: Disponibilidad de documentación exhaustiva y actualizada, tutoriales.

- Soporte: Disponibilidad de soporte comercial (si es importante para su SLA), foros activos, canales de Slack.

- Integraciones: Compatibilidad con su stack de monitoreo actual (Prometheus, Grafana, OpenTelemetry, Fluentd, Kafka).

Por qué es importante: Trabajar con una nueva tecnología siempre conlleva desafíos. Una comunidad sólida y una buena documentación simplifican significativamente el aprendizaje, la implementación y la resolución de problemas.

Cómo evaluar: Visite los repositorios de los proyectos, verifique las fechas de los últimos commits, la actividad en las discusiones. Intente hacer una pregunta en la comunidad y evalúe la velocidad y calidad de la respuesta. Estudie la hoja de ruta del proyecto.

5. Facilidad de desarrollo y despliegue (Ease of Development and Deployment)

Incluso la tecnología más potente es inútil si no se puede implementar y mantener fácilmente. Los programas eBPF se escriben en C, pero existen herramientas de alto nivel (bpftrace, BCC, libbpf) que simplifican este proceso. Evalúe:

- Umbral de entrada para el desarrollo: Qué tan difícil es escribir y depurar su propio programa eBPF.

- Herramientas de despliegue: Soporte para Kubernetes (DaemonSets, Helm charts), Ansible, Terraform.

- Gestión de la configuración: Qué tan fácil es modificar y actualizar las políticas o programas eBPF.

- Disponibilidad de soluciones listas para usar: ¿Existen "aplicaciones" eBPF listas para usar que se puedan emplear "tal cual" para tareas típicas?

Por qué es importante: La prototipación y el despliegue rápidos, así como la facilidad de mantenimiento, influyen directamente en el TCO (Total Cost of Ownership) y la velocidad de respuesta a las necesidades del negocio.

Cómo evaluar: Intente desplegar la solución elegida en un entorno de prueba. Intente crear un programa eBPF personalizado simple o modificar uno existente. Evalúe la facilidad de uso de las herramientas CLI y la API.

Una evaluación cuidadosa de estos criterios le permitirá elegir la solución eBPF que mejor se adapte a las necesidades de su infraestructura, proporcionando un equilibrio óptimo entre rendimiento, seguridad y capacidad de gestión.

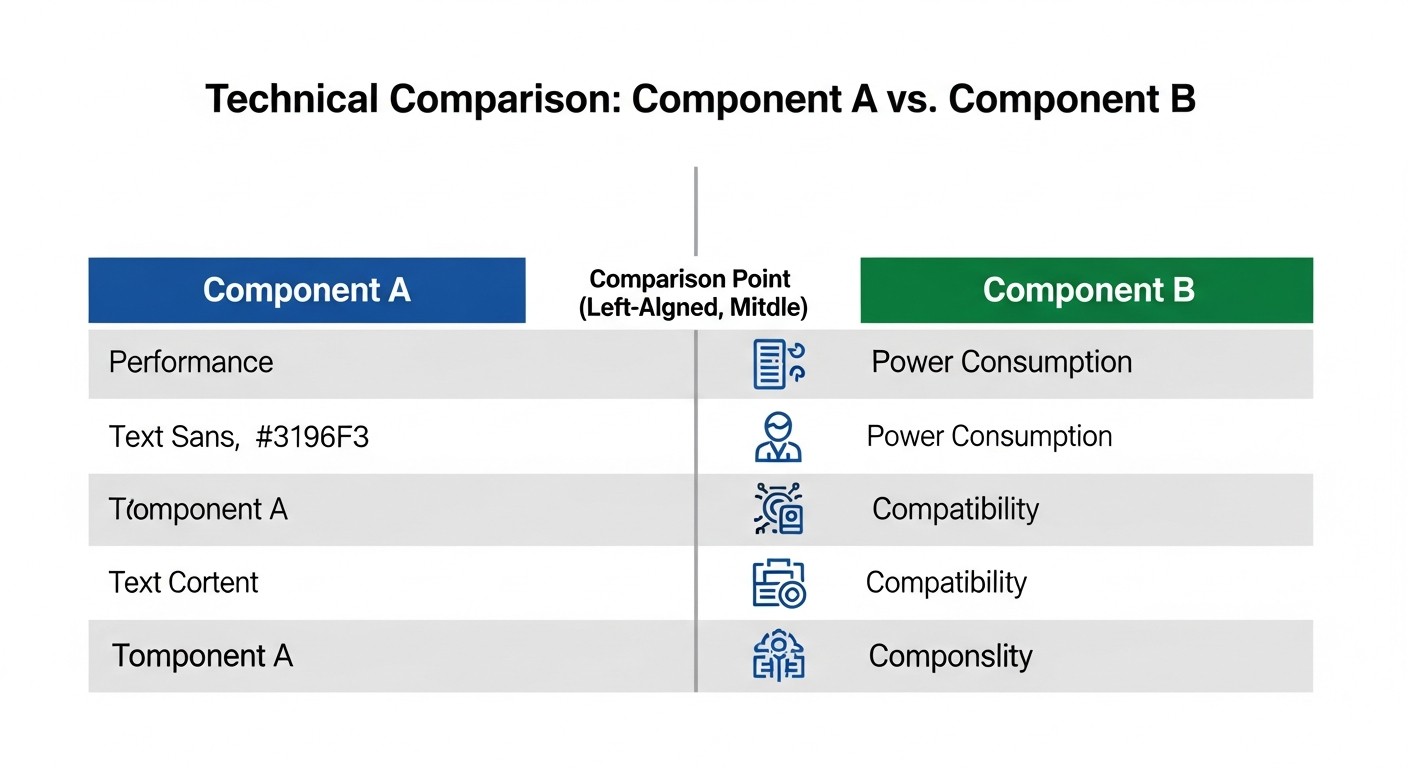

Tabla comparativa: eBPF vs. Enfoques tradicionales

Para una mejor comprensión de las ventajas de eBPF, comparémoslo con las herramientas tradicionales de monitoreo y seguridad que dominaron las infraestructuras Linux antes de la proliferación activa de eBPF. Nos centraremos en las características clave relevantes para el año 2026, considerando la madurez de ambas categorías.

| Criterio | Agentes Tradicionales (Prometheus Node Exporter, Metricbeat, Auditd, Snort) | Soluciones eBPF (Cilium, Falco, Tracee, bpftrace, BCC) | Comentarios (Relevante para 2026) |

|---|---|---|---|

| Profundidad de visibilidad | Limitada al espacio de usuario, llamadas al sistema, registros. A menudo requiere módulos de kernel adicionales o ptrace con alta sobrecarga. |

Visibilidad sin precedentes a nivel de kernel: llamadas al sistema, paquetes de red, operaciones de archivos, planificador, sin modificación del kernel. | eBPF proporciona contexto y detalles inaccesibles desde el user-space, lo cual es crítico para sistemas distribuidos complejos. |

| Sobrecarga (Overhead) | Alta: cambio de contexto entre el kernel y el espacio de usuario, copia de datos, análisis de registros. CPU 5-15%, RAM 100-500MB+ por agente. | Mínima: ejecución en el kernel, sin cambios de contexto. CPU 0.1-2%, RAM 10-100MB por nodo (depende de la complejidad de los programas). | El verificador de eBPF garantiza seguridad y eficiencia, previniendo bucles infinitos y acceso a memoria no autorizada. |

| Velocidad de reacción a eventos | Retrasos: los eventos deben ser registrados, leídos por el agente, procesados y enviados. A menudo segundos, a veces decenas de segundos. | Instantánea: procesamiento de eventos directamente en el kernel, posibilidad de bloqueo o modificación en tiempo real. Milisegundos. | Crítico para la seguridad (prevención de ataques) y el monitoreo de alta frecuencia (análisis de micro-ráfagas de red). |

| Facilidad de despliegue/gestión | Requiere la instalación y configuración de agentes en cada host, gestión de archivos de configuración. Pueden surgir conflictos de dependencias. | A menudo se despliega como un DaemonSet en Kubernetes, utilizando APIs estándar. Gestión unificada de políticas. | En 2026, las herramientas eBPF cuentan con orquestadores y CLI maduros que simplifican la gestión. |

| Funciones de seguridad | Detección (IDS), auditoría (Auditd), firewalls (iptables, nftables). A menudo reactivos, no preventivos a nivel de kernel. | Seguridad preventiva a nivel de kernel (hooks tipo LSM), políticas dinámicas, prevención de ataques, segmentación de red. | eBPF permite crear un firewall "inteligente" que opera en XDP, o bloquear dinámicamente llamadas al sistema sospechosas. |

| Funcionalidad de red | Firewalls tradicionales (iptables), enrutamiento en el espacio de usuario. Limitaciones de rendimiento y flexibilidad. | Procesamiento de red de alto rendimiento (XDP), balanceo de carga avanzado, service mesh, cifrado transparente. | Proyectos como Cilium reemplazan completamente kube-proxy y proporcionan Service Mesh sin sidecars, reduciendo significativamente la sobrecarga. |

| Costo (TCO, 2026) | Licencias para agentes comerciales (por ejemplo, Datadog, Splunk) desde $100-$500/mes por nodo. Altos costos de ingenieros para soporte. | La mayoría de las soluciones son Open Source. Soporte comercial (Cilium Enterprise, Isovalent) desde $50-$250/mes por nodo (para grandes instalaciones). Menores costos de ingenieros a largo plazo debido a la estandarización. | El TCO de eBPF es menor gracias al Open Source, menores requisitos de recursos y la unificación de herramientas. |

| Complejidad del desarrollo de soluciones personalizadas | Requiere conocimientos profundos de OS, C/C++, trabajo con APIs del sistema, soporte para diferentes versiones del kernel. | Requiere comprensión de eBPF, C, pero existen wrappers de alto nivel (bpftrace, Go/Rust con libbpf) y compiladores (BCC) para simplificarlo. | El umbral de entrada para escribir programas eBPF simples ha disminuido gracias a las herramientas, pero para tareas complejas aún se necesitan expertos. |

Como se desprende de la tabla, eBPF ofrece ventajas significativas en comparación con los enfoques tradicionales, especialmente en términos de rendimiento, profundidad de visibilidad y velocidad de reacción. En 2026, a medida que las infraestructuras se vuelven cada vez más dinámicas y distribuidas, estas ventajas se vuelven críticamente importantes. La transición a soluciones orientadas a eBPF permite no solo optimizar los costos, sino también aumentar significativamente la fiabilidad y seguridad de todo el sistema.

Análisis detallado de los aspectos clave de eBPF

eBPF no es solo una herramienta, sino un paradigma completo para interactuar con el kernel de Linux. Su poder se manifiesta en diversas áreas, desde la monitorización fina del rendimiento hasta la creación de mecanismos de seguridad avanzados. Profundicemos en los aspectos clave que hacen de eBPF una herramienta tan revolucionaria.

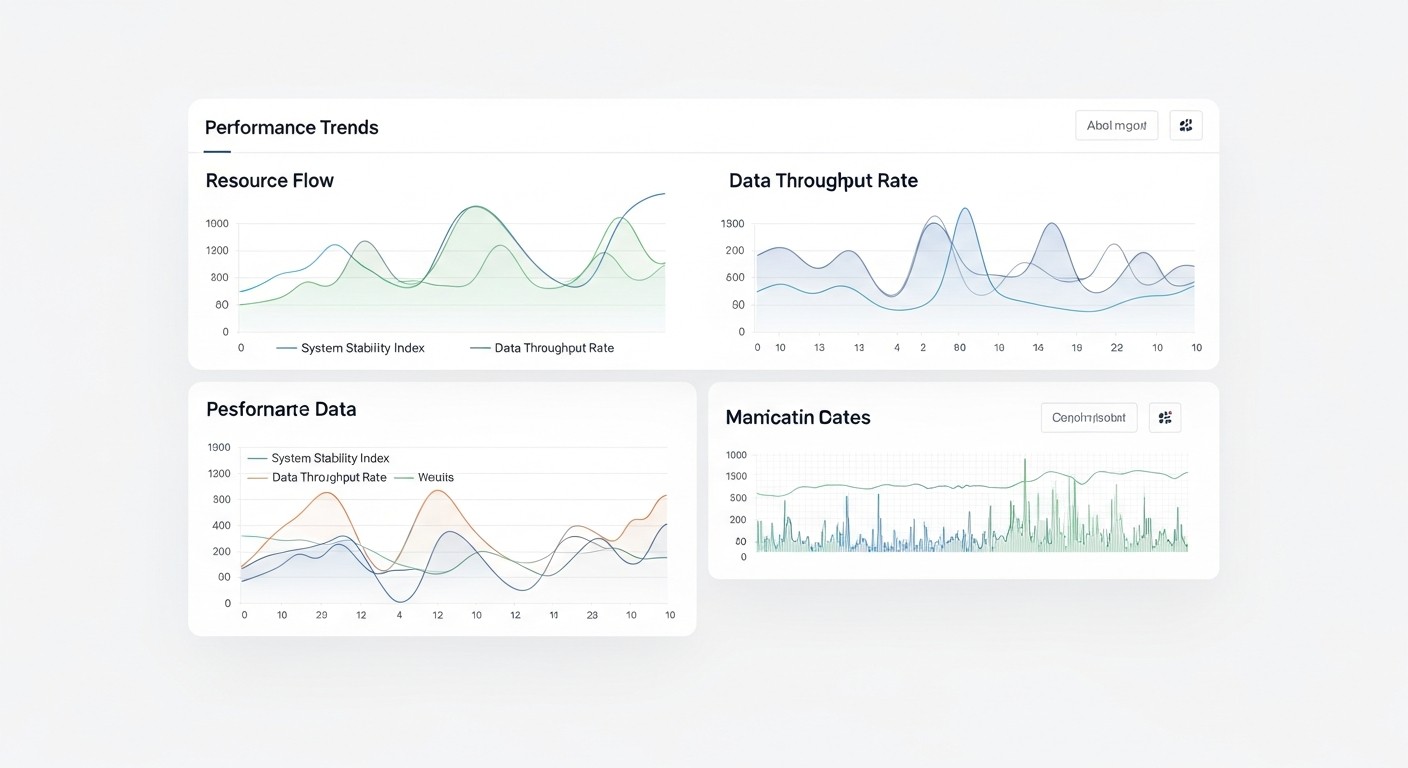

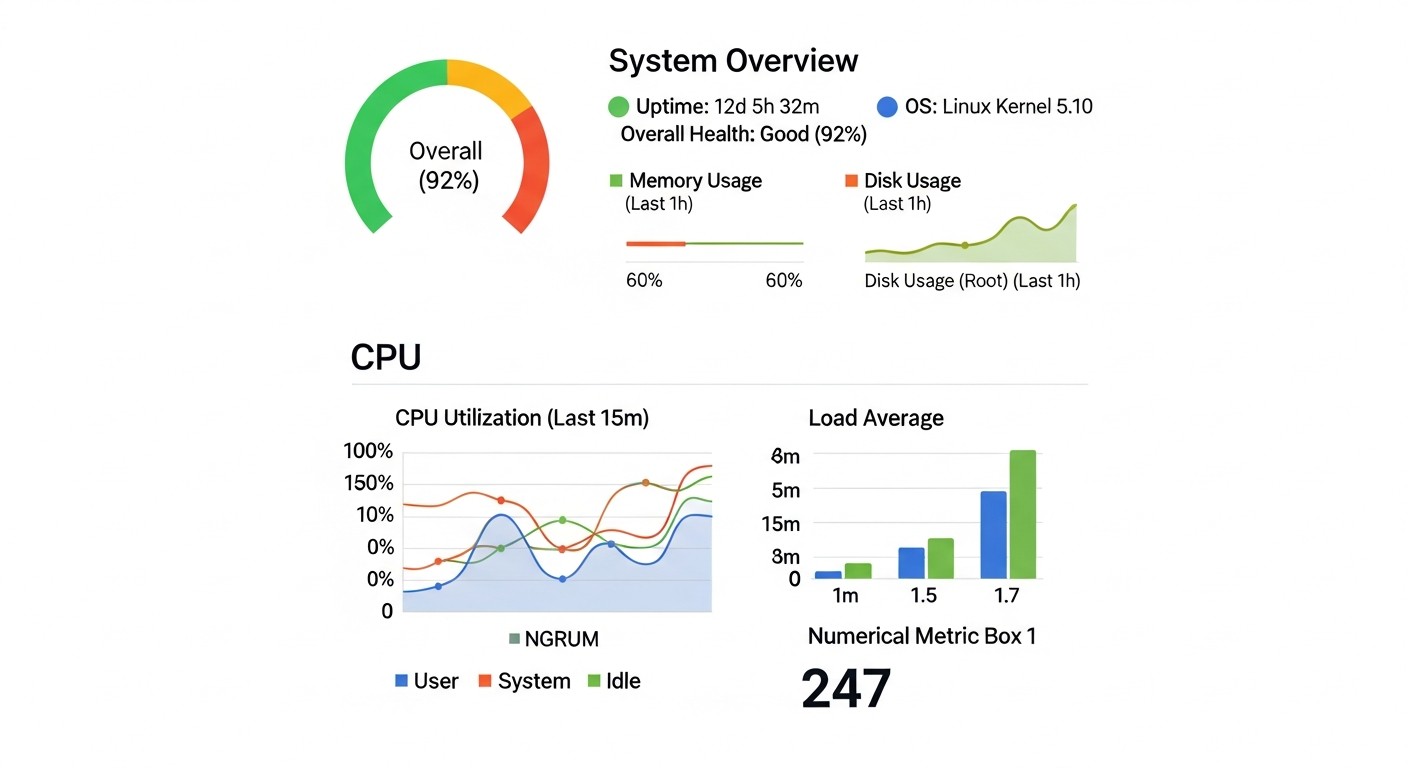

1. eBPF para la monitorización profunda del rendimiento y la observabilidad

Las herramientas de monitorización tradicionales a menudo están limitadas por lo que pueden ver desde el espacio de usuario. Se basan en /proc, sysfs, strace o módulos de kernel personalizados, que o bien tienen una sobrecarga alta o requieren un reinicio. eBPF cambia radicalmente este panorama. Permite adjuntar programas de forma segura a varios puntos en el kernel (kprobes, uprobes, tracepoints, perf events) y recopilar datos sobre llamadas al sistema, operaciones de red, acceso a archivos, uso de CPU, bloqueos y mucho más.

- Ventajas:

- Sobrecarga mínima: Los programas eBPF se ejecutan en el kernel sin cambio de contexto, lo que garantiza la recopilación de datos con un impacto mínimo en el rendimiento. Esto permite monitorizar sistemas de alta carga sin temor a la degradación.

- Detalle inigualable: Posibilidad de obtener el contexto completo de los eventos: quién invocó una llamada al sistema, con qué argumentos, qué archivos fueron afectados, qué paquete de red fue enviado/recibido.

- Dinamismo: Los programas se pueden cargar, descargar y actualizar sin reiniciar el kernel o los servicios. Esto es ideal para entornos de nube dinámicos.

- Fuente única de verdad: Todos los datos se recopilan directamente del kernel, eliminando discrepancias entre diferentes herramientas.

- Desventajas:

- Alta barrera de entrada: Escribir programas eBPF complejos requiere un conocimiento profundo del kernel de Linux, C y las especificidades de la máquina virtual eBPF.

- Dependencia de la versión del kernel: Aunque

libbpfy CO-RE (Compile Once – Run Everywhere) han mejorado significativamente la situación, algunos programas pueden requerir adaptación a versiones específicas del kernel o distribuciones. - Procesamiento de grandes volúmenes de datos: La monitorización profunda genera enormes volúmenes de datos, que requieren sistemas potentes para su almacenamiento, procesamiento y análisis.

- Para quién es adecuado:

- Ingenieros DevOps y SRE para la búsqueda de cuellos de botella de rendimiento en producción, diagnóstico de servicios "flapping".

- Desarrolladores backend para perfilar sus aplicaciones, comprender la interacción con el SO y optimizar las llamadas al sistema.

- Equipos dedicados a la computación de alto rendimiento y sistemas de baja latencia.

- Ejemplos de uso específicos:

- Monitorización de latencias de solicitudes HTTP a nivel TCP/IP, identificación de problemas con retransmits o slow start.

- Análisis del uso de CPU por pilas de llamadas para cada proceso o función.

- Seguimiento de operaciones de archivo (read/write latency) para archivos o directorios específicos, identificación de cuellos de botella de disco.

- Diagnóstico de problemas con el planificador (scheduler latency) y escasez de recursos.

2. eBPF para la funcionalidad de red y Service Mesh

La pila de red de Linux siempre ha sido un componente complejo y críticamente importante. eBPF simplifica y acelera radicalmente muchas operaciones de red, permitiendo implementar funcionalidades que antes requerían configuraciones complejas de iptables, demonios de usuario o incluso soluciones de hardware.

- Ventajas:

- Procesamiento de paquetes de alto rendimiento: Con XDP (eXpress Data Path), eBPF puede procesar paquetes de red en la etapa más temprana de recepción, antes de que lleguen a la pila de red tradicional. Esto permite crear firewalls ultrarrápidos, balanceadores de carga y protección DDoS.

- Enrutamiento y balanceo inteligentes: eBPF puede modificar dinámicamente el enrutamiento y el balanceo de carga basándose en el contenido de los paquetes o el estado de los servicios, sorteando las limitaciones de

kube-proxyen Kubernetes e implementando Service Mesh más eficientes sin sidecars. - Seguridad de red transparente: Permite implementar políticas de firewall, cifrado (WireGuard) y segmentación de red directamente en el kernel, garantizando la seguridad a nivel L3/L4/L7 sin modificar las aplicaciones.

- Service Mesh simplificado: Proyectos como Cilium utilizan eBPF para crear un Service Mesh completo que procesa el tráfico a nivel del kernel, eliminando la necesidad de sidecars proxy (Envoy) y reduciendo significativamente las latencias y el consumo de recursos.

- Desventajas:

- Complejidad de configuración para principiantes: Aunque las herramientas simplifican el proceso, la comprensión de la pila de red de Linux y los hooks de eBPF sigue siendo necesaria.

- Dependencia de la versión del kernel: Para algunas funciones de red avanzadas se requieren versiones relativamente recientes del kernel de Linux.

- Conflictos potenciales: Los programas eBPF mal escritos pueden interrumpir el funcionamiento de la red.

- Para quién es adecuado:

- Ingenieros DevOps y SRE que gestionan grandes clústeres de Kubernetes.

- Equipos que desarrollan servicios de red de alta carga.

- Ingenieros de red que buscan soluciones más flexibles y de mayor rendimiento que las tradicionales.

- Ejemplos de uso específicos:

- Implementación de Kubernetes Service Mesh con Cilium, que proporciona políticas de red, balanceo de carga y observabilidad sin sidecars.

- Creación de un firewall de alto rendimiento para la protección contra ataques DDoS utilizando XDP.

- Cifrado transparente del tráfico entre servicios en un clúster utilizando eBPF y WireGuard.

- Enrutamiento dinámico del tráfico basado en encabezados HTTP para pruebas A/B o despliegues canary.

3. eBPF para seguridad avanzada y prevención de amenazas

La capacidad de ejecutar programas en el kernel abre horizontes sin precedentes para la seguridad. eBPF puede actuar como un «guardián» que controla cada llamada al sistema, cada operación de red y cada acceso al sistema de archivos, reaccionando a actividades sospechosas en tiempo real.

- Ventajas:

- Protección preventiva: eBPF puede bloquear o modificar acciones maliciosas antes de que causen daño, a diferencia de los sistemas reactivos que solo detectan incidentes después de que ocurren.

- Contexto de seguridad profundo: Capacidad de vincular las acciones del kernel con el contexto del espacio de usuario (procesos, contenedores, usuarios), lo que permite determinar con precisión el origen y la naturaleza de la amenaza.

- Detección de rootkits y evasiones: Los programas eBPF son difíciles de engañar, ya que operan al mismo nivel que el kernel y pueden detectar intentos de ocultar procesos o archivos.

- Microsegmentación y aislamiento: Posibilidad de crear políticas detalladas de seguridad de red y sistema para cada aplicación o contenedor, reduciendo significativamente la superficie de ataque.

- Auditoría de llamadas al sistema con baja sobrecarga: Una alternativa a

auditd, que genera una enorme cantidad de registros y tiene una alta sobrecarga. eBPF permite recopilar solo los eventos necesarios con un impacto mínimo.

- Desventajas:

- Complejidad en el desarrollo de políticas: La creación de políticas de seguridad efectivas que no bloqueen operaciones legítimas requiere una comprensión profunda tanto del comportamiento del sistema como de las amenazas potenciales.

- Potencial de abuso: El poder de eBPF significa que los programas mal escritos o maliciosos pueden causar daños graves al sistema. Es por eso que existe un verificador de eBPF.

- Requiere especialistas cualificados: Para la implementación y el soporte de soluciones de seguridad eBPF se necesitan ingenieros con experiencia en el kernel de Linux y seguridad.

- Para quién es adecuado:

- Equipos de seguridad (SecOps) que buscan medios de protección avanzados.

- Ingenieros DevOps responsables de la seguridad de la infraestructura.

- Organizaciones con altos requisitos de cumplimiento y protección de datos.

- Ejemplos de uso específicos:

- Uso de Falco para la detección de llamadas al sistema sospechosas (por ejemplo, intento de modificar archivos del sistema desde un contenedor sin los permisos adecuados).

- Bloqueo del inicio de archivos ejecutables desconocidos o no autorizados.

- Monitorización del acceso a datos confidenciales y alerta sobre intentos no autorizados.

- Prevención de ataques de "cadena de suministro" mediante el control de la actividad de los procesos iniciados desde imágenes de confianza.

Cada uno de estos aspectos de eBPF representa un área de conocimiento separada y profunda, pero su combinación convierte a eBPF en una herramienta universal para resolver los problemas más apremiantes de las infraestructuras Linux modernas. En 2026, a medida que la complejidad de los sistemas sigue creciendo y los requisitos de rendimiento y seguridad se vuelven cada vez más estrictos, eBPF se convierte no solo en una opción, sino en una necesidad para aquellos que buscan la excelencia en DevOps.

Consejos prácticos y recomendaciones para la implementación de eBPF

La implementación de eBPF en una infraestructura existente puede parecer una tarea compleja, pero con el enfoque correcto y una integración gradual, traerá dividendos significativos. A continuación, se presentan consejos prácticos e instrucciones paso a paso, basados en experiencia real.

1. Empiece poco a poco: Monitoreo y observabilidad

La forma más segura y menos arriesgada de empezar con eBPF es usarlo para monitoreo y observabilidad. Esto no afecta directamente el funcionamiento del sistema, solo recopila datos.

Instrucciones paso a paso: Monitoreo de latencias de red con bpftrace

- Instale

bpftrace: Asegúrese de que su kernel sea compatible con eBPF (Linux 4.9+). Para la mayoría de las distribuciones modernas, la instalación es sencilla.# Para Ubuntu/Debian sudo apt update sudo apt install -y bpftrace # Para CentOS/RHEL sudo yum install -y bpftrace - Explore los puntos de rastreo disponibles:

sudo bpftrace -l 'kprobe:tcp_sendmsg' sudo bpftrace -l 'tracepoint:syscalls:sys_enter_write' - Escriba un script sencillo para medir las latencias de las conexiones TCP: Este script rastreará el tiempo entre el envío de un paquete y la recepción de una confirmación (ACK) a nivel del kernel.

#!/usr/local/bin/bpftrace kprobe:tcp_sendmsg { @start[comm] = nsecs; } kprobe:tcp_recvmsg /@start[comm]/ { $latency = nsecs - @start[comm]; printf("TCP Latency for %s: %d ns\n", comm, $latency); delete(@start[comm]); }Guárdelo como

tcp_latency.bt. - Ejecute el script:

sudo bpftrace tcp_latency.btVerá la salida de las latencias para diferentes procesos. Esto le dará una idea de cómo su servicio interactúa con la red a bajo nivel.

- Integración con Prometheus/Grafana: Para producción, utilice herramientas como Prometheus Node Exporter con textfile collector o exportadores eBPF especializados para recopilar estas métricas y visualizarlas en Grafana. Por ejemplo, se pueden usar scripts BCC que exportan datos en formato Prometheus.

2. Utilice herramientas y bibliotecas preexistentes

No intente escribir todo desde cero. El ecosistema eBPF ofrece muchas soluciones y bibliotecas listas para usar que simplifican significativamente el desarrollo y la implementación.

- BCC (BPF Compiler Collection): Un conjunto de herramientas y bibliotecas en Python/Lua para escribir programas eBPF. Ideal para prototipos rápidos y la creación de herramientas personalizadas.

- bpftrace: Un lenguaje de alto nivel para el rastreo, que permite escribir potentes scripts eBPF en pocas líneas.

- libbpf y CO-RE (Compile Once – Run Everywhere): Un enfoque moderno para crear aplicaciones eBPF más estables y portátiles, escritas en C/Go/Rust.

- Cilium/Hubble: Para tareas de red y Service Mesh.

- Falco/Tracee: Para seguridad y auditoría de llamadas al sistema.

3. Pruebe en un entorno aislado

Antes de desplegar soluciones eBPF en producción, asegúrese de realizar pruebas exhaustivas en un entorno aislado (staging, dev). Esto ayudará a identificar posibles conflictos o problemas de rendimiento.

- Utilice máquinas virtuales o contenedores (por ejemplo, con Vagrant, Docker, Kind).

- Simule carga real con herramientas como

k6,JMeter,wrk. - Monitoree el consumo de recursos (CPU, RAM, I/O) con herramientas tradicionales para asegurarse de que la sobrecarga de eBPF sea mínima.

- Verifique la funcionalidad de los programas eBPF, asegurándose de que recopilen los datos correctos o apliquen las políticas deseadas.

4. Implementación gradual: "Canary Deployment" para eBPF

En lugar de desplegar eBPF en toda la infraestructura de una vez, comience con una pequeña parte. Esto minimiza los riesgos.

- Selección del grupo de prueba: Elija algunos servidores no críticos o un pequeño clúster de Kubernetes para el primer despliegue.

- Monitoreo: Monitoree cuidadosamente las métricas de rendimiento y estabilidad de estos nodos.

- Expansión: Aumente gradualmente el número de nodos donde se ejecuta eBPF hasta cubrir toda la infraestructura.

5. Integración con la pila existente

eBPF no debe ser una herramienta aislada. Integre sus datos en su pila actual de monitoreo, registro y alertas.

- Prometheus/Grafana: La mayoría de las herramientas eBPF pueden exportar métricas en formato Prometheus.

- OpenTelemetry: Algunas soluciones eBPF ya soportan la exportación de trazas y métricas a través de OpenTelemetry.

- Fluentd/Kafka: Para la transmisión de eventos de seguridad o registros detallados.

- Alertmanager: Configure alertas basadas en anomalías detectadas por programas eBPF.

# Ejemplo de configuración de Prometheus para recopilar métricas de un exportador eBPF

scrape_configs:

- job_name: 'ebpf-metrics'

static_configs:

- targets: ['ebpf-exporter.monitoring.svc.cluster.local:9100']

labels:

env: production

app: ebpf-observability

relabel_configs:

- source_labels: [__address__]

regex: '(.):9100'

target_label: instance

replacement: $1

6. Formación y intercambio de conocimientos

eBPF es una tecnología potente pero compleja. Invierta en la formación del equipo, realice seminarios internos y comparta experiencias.

- Designe "campeones" de eBPF en el equipo que profundizarán sus conocimientos y los compartirán.

- Utilice los recursos de la sección "Herramientas y recursos" para el autoaprendizaje.

- Participe en la comunidad eBPF (foros, Slack, conferencias).

7. Gestión de versiones del kernel

Recuerde que eBPF está estrechamente relacionado con el kernel de Linux. Planifique las actualizaciones del kernel y pruebe las soluciones eBPF en las nuevas versiones.

- Utilice distribuciones con un ciclo de actualización del kernel más predecible (por ejemplo, versiones LTS de Ubuntu, RHEL).

- Implemente pruebas automatizadas para verificar la compatibilidad de los programas eBPF después de una actualización del kernel.

- Considere el uso de CO-RE (Compile Once – Run Everywhere) para crear programas más resistentes a los cambios del kernel.

Siguiendo estas recomendaciones, podrá implementar eBPF de manera efectiva y segura en su práctica DevOps, mejorando significativamente el nivel de monitoreo, seguridad y rendimiento de su infraestructura Linux.

Errores comunes al trabajar con eBPF

Como cualquier tecnología potente, eBPF requiere un enfoque cuidadoso y reflexivo. Un uso incorrecto puede llevar no solo a la ineficiencia, sino también a graves problemas de estabilidad y seguridad del sistema. A continuación, se presentan los errores más comunes que encuentran los ingenieros al implementar eBPF.

1. Ignorar el verificador de eBPF y sus limitaciones

Error: Intentar escribir programas eBPF demasiado complejos que no pasan la verificación del verificador, o ignorar las razones por las que el verificador rechaza el programa.

Consecuencias: El programa no se carga y el desarrollador dedica horas a la depuración, intentando comprender por qué un código "simple" no funciona. En el peor de los casos, los intentos de eludir el verificador pueden provocar inestabilidad del kernel.

Cómo evitarlo:

- Recuerde siempre que los programas eBPF deben ser deterministas, no tener bucles infinitos, no acceder a áreas de memoria no válidas y finalizar en un número limitado de instrucciones.

- Comience con programas simples, complicándolos gradualmente.

- Lea atentamente los mensajes de error del verificador; proporcionan pistas claras sobre el problema (por ejemplo, "program too large", "loop detected", "invalid memory access").

- Utilice herramientas de alto nivel (

bpftrace,BCC) que generen código eBPF correcto, o bibliotecas modernas (libbpf) con soporte CO-RE que simplifiquen la gestión de memoria y registros.

Ejemplo real: Una vez, un equipo intentó escribir un programa eBPF para rastrear todas las operaciones de archivo, pero olvidó el tamaño máximo del programa. El verificador lo rechazaba constantemente con el error "program too large". Tuvieron que rediseñar el programa para que realizara tareas más específicas y utilizara mapas eBPF para la agregación de datos, en lugar de intentar procesar todo en un solo programa.

2. Recopilación excesiva de datos y alta sobrecarga

Error: Intentar recopilar "todos" los datos del kernel, conectándose a todos los puntos de rastreo posibles y sin filtrar la información. Esto conduce a una alta sobrecarga, a pesar de la eficiencia de eBPF.

Consecuencias: Degradación del rendimiento del sistema, desbordamiento de búferes de mapas eBPF, pérdida de datos valiosos, alta carga en los sistemas de almacenamiento y análisis de logs/métricas.

Cómo evitarlo:

- Principio de suficiencia mínima: Recopile solo los datos que realmente necesita para resolver un problema específico.

- Filtrado a nivel de kernel: Utilice las capacidades de eBPF para filtrar eventos directamente en el kernel. Por ejemplo, rastree las llamadas al sistema solo para un PID, CGroup o puerto de red específico.

- Agregación de datos: Agregue datos en mapas eBPF en el kernel antes de transferirlos al espacio de usuario. Por ejemplo, en lugar de enviar cada evento de "apertura de archivo", puede contar el número de aperturas por segundo para cada proceso.

- Monitoreo de eBPF en sí: Monitoree las métricas de uso de CPU y memoria por parte de los programas eBPF para reaccionar rápidamente al aumento de la sobrecarga.

3. Pruebas insuficientes y despliegue en producción sin "canario"

Error: Desplegar programas eBPF nuevos o modificados directamente en producción sin pruebas previas en un entorno aislado o sin utilizar una estrategia de "canary deployment".

Consecuencias: Inestabilidad del sistema, caída de servicios, kernel panic (aunque raro, posible con errores muy graves o bugs en el kernel), problemas de rendimiento que pueden afectar a todo el clúster.

Cómo evitarlo:

- Comience siempre con un entorno de prueba (dev/staging) lo más parecido posible a producción.

- Utilice la estrategia de "canary deployment": despliegue eBPF en un pequeño subconjunto de nodos, monitoree cuidadosamente su estado y solo después escale.

- Realice pruebas de carga con los programas eBPF habilitados para asegurarse de una sobrecarga mínima.

- Utilice pruebas automatizadas que verifiquen el correcto funcionamiento de los programas eBPF y su impacto en el sistema.

4. Gestión incorrecta del ciclo de vida de los programas eBPF

Error: Cargar múltiples programas eBPF que compiten por los mismos puntos de rastreo, u olvidar descargar programas innecesarios.

Consecuencias: Conflictos entre programas, comportamiento impredecible del sistema, mayor consumo de recursos del kernel, fugas de memoria en el kernel (en caso de descarga incorrecta).

Cómo evitarlo:

- Utilice un enfoque centralizado para la gestión de programas eBPF, especialmente en Kubernetes (DaemonSets, operadores).

- Documente qué programas están cargados, a qué puntos están adjuntos y para qué se utilizan.

- Asegúrese de que los programas se descarguen correctamente al detener un servicio o al actualizar.

- Utilice herramientas como

bpftoolpara inspeccionar los programas y mapas eBPF cargados:sudo bpftool prog show sudo bpftool map show

5. Ignorar las versiones del kernel y CO-RE

Error: Desarrollar un programa eBPF que esté rígidamente vinculado a una versión o configuración específica del kernel, lo que provoca problemas de compatibilidad al actualizar el sistema.

Consecuencias: El programa deja de funcionar después de una actualización del kernel, requiriendo una recompilación o modificación del código. Esto aumenta los costos operativos y reduce la flexibilidad de la infraestructura.

Cómo evitarlo:

- Utilice CO-RE (Compile Once – Run Everywhere): Este es un enfoque moderno que permite que los programas eBPF se adapten a diferentes versiones del kernel sin recompilación, utilizando información sobre los tipos del kernel.

- Dependencia de

libbpf: Utilicelibbpfcomo base para sus aplicaciones eBPF, ya que proporciona una abstracción confiable sobre las llamadas de bajo nivel al kernel. - Pruebas en diferentes kernels: Si su infraestructura es heterogénea, pruebe los programas eBPF en las diferentes versiones del kernel utilizadas en su entorno.

- Actualización justificada del kernel: Planifique y pruebe las actualizaciones del kernel, considerando su impacto en los programas eBPF.

Evitando estos errores comunes, podrá aprovechar al máximo el potencial de eBPF, minimizando los riesgos y asegurando un funcionamiento estable y seguro de su infraestructura Linux.

Lista de verificación para la aplicación práctica de eBPF

Esta lista de verificación le ayudará a estructurar el proceso de implementación y uso de eBPF en su práctica DevOps, asegurando un enfoque sistemático y minimizando los riesgos.

Fase 1: Planificación y Preparación

- Defina objetivos específicos: Formule claramente qué problemas desea resolver con eBPF (por ejemplo, "reducir el tiempo de respuesta del servicio X en un 15%", "detectar acceso no autorizado a los archivos Y").

- Evalúe la infraestructura actual:

- Versión del kernel de Linux en sus servidores (mínimo 4.9 para funciones básicas, 5.x+ para avanzadas).

- Distribución utilizada (disponibilidad de paquetes, compiladores necesarios).

- Disponibilidad de un clúster de Kubernetes (si se planea usar eBPF en contenedores).

- Seleccione las áreas objetivo: Monitoreo de rendimiento, seguridad de red, auditoría de llamadas al sistema, Service Mesh. No intente abarcarlo todo a la vez.

- Investigue soluciones existentes: Estudie las herramientas eBPF existentes (Cilium, Falco, Tracee, bpftrace, BCC) y elija las que mejor se adapten a sus objetivos.

- Evalúe los recursos del equipo: ¿Hay especialistas en el equipo con experiencia en el kernel de Linux, C/Go/Rust, o está dispuesto a invertir en capacitación?

- Asigne un entorno de prueba: Prepare un entorno aislado (VM, clúster de desarrollo de Kubernetes) para experimentos y pruebas.

Fase 2: Implementación y Pruebas

- Instale las herramientas necesarias: Despliegue las soluciones eBPF seleccionadas (por ejemplo, Cilium como CNI en Kubernetes, Falco como DaemonSet).

# Ejemplo de instalación de Cilium en Kubernetes helm repo add cilium https://helm.cilium.io/ helm install cilium cilium/cilium --version 1.15.5 \ --namespace kube-system \ --set kubeProxyReplacement=strict \ --set hubble.enabled=true \ --set hubble.ui.enabled=true - Comience con el monitoreo (solo lectura): Primero, utilice las herramientas eBPF solo para la recopilación de datos, sin un impacto activo en el sistema (por ejemplo, scripts de

bpftrace, Hubble para visibilidad de red). - Realice pruebas de carga: Ejecute pruebas de rendimiento con los programas eBPF habilitados para evaluar su impacto real en el sistema (CPU, RAM, latencia).

- Monitoreo de estabilidad: Monitoree cuidadosamente los logs del kernel (

dmesg), las métricas del sistema y la estabilidad de las aplicaciones en el entorno de prueba. - Configure integraciones: Conecte las métricas y eventos de eBPF a su sistema de monitoreo existente (Prometheus, Grafana), registro (Fluentd, ELK) y alertas (Alertmanager).

# Ejemplo: Hubble UI kubectl port-forward -n kube-system svc/hubble-ui 8080:80 # Abra http://localhost:8080 en el navegador - Utilice "Canary Deployment": Despliegue eBPF en un pequeño segmento de la infraestructura de producción, monitoreando constantemente su comportamiento.

Fase 3: Optimización y Escalado

- Optimice los programas eBPF: Revise sus scripts y configuraciones personalizadas para minimizar la sobrecarga, utilizando el filtrado y la agregación de datos a nivel del kernel.

- Desarrolle políticas de seguridad: Comience con políticas simples y no bloqueantes (por ejemplo, con

Falcoen modo de auditoría), luego pase gradualmente a medidas preventivas. - Documente la implementación: Cree documentación sobre la arquitectura de las soluciones eBPF, su configuración, los procesos de despliegue y la resolución de problemas.

- Capacite al equipo: Realice capacitaciones y seminarios internos para el equipo de DevOps y desarrolladores sobre cómo trabajar con eBPF.

- Planifique las actualizaciones del kernel: Considere la compatibilidad con eBPF al planificar las actualizaciones del kernel de Linux. Utilice CO-RE para garantizar la portabilidad.

- Automatice: Integre el despliegue y la gestión de soluciones eBPF en su pipeline de CI/CD (por ejemplo, con Helm, Terraform, Ansible).

- Auditoría regular: Revise periódicamente las políticas y programas eBPF para asegurarse de su relevancia y eficacia.

- Interactúe con la comunidad: Participe en discusiones, haga preguntas y comparta su experiencia con la comunidad eBPF.

Cálculo de costos / Economía de la implementación de eBPF

La evaluación de la eficiencia económica de la implementación de eBPF es un proceso complejo que va más allá de los costos directos de las licencias. En la mayoría de los casos, las herramientas eBPF son de código abierto (Open Source), pero esto no significa la ausencia de TCO (Costo Total de Propiedad). Es necesario considerar los costos ocultos, el ahorro potencial y el retorno de la inversión (ROI).

Ejemplos de cálculos para diferentes escenarios (año 2026)

Escenario 1: Pequeña startup (10-20 servidores/máquinas virtuales, clúster de Kubernetes de 5-10 nodos)

- Objetivo: Mejorar la observabilidad y la seguridad básica.

- Herramientas utilizadas:

bpftracepara trazado ad-hoc,Falcopara seguridad,Ciliumpara CNI y políticas de red en Kubernetes. Todas de código abierto (Open Source). - Costos directos: ~$0 en licencias.

- Costos ocultos:

- Tiempo de ingeniería para estudio e implementación: 1-2 ingenieros 2-4 semanas (formación, piloto, configuración). Aproximadamente $10,000 - $20,000 (con un salario promedio de $2000-2500/semana).

- Infraestructura para la recopilación/análisis de datos: Aumento del volumen de datos para Prometheus/Grafana, ELK. Adicionales $50-$150/mes en recursos en la nube.

- Soporte: Tiempo para la resolución de problemas, actualización. 0.5 ingenieros 1 semana/mes = $1,000/mes.

- TCO total (primer año): ~$22,000 - $35,000 (incluyendo la implementación inicial y 10 meses de soporte).

- Ahorro/ROI:

- Reducción del tiempo medio de resolución (MTTR) en un 20-30%.

- Aumento de la seguridad, reducción de riesgos de incidentes.

- Ausencia de necesidad de agentes de monitoreo comerciales (ahorro de $500-$1000/mes).

Escenario 2: Empresa mediana (100-200 servidores/VM, clúster de Kubernetes de 30-50 nodos)

- Objetivo: Migración completa a Service Mesh orientado a eBPF, seguridad avanzada, monitoreo centralizado.

- Herramientas utilizadas:

Cilium Enterprise(para soporte comercial y funciones avanzadas),Falcocon reglas personalizadas,OpenTelemetry+ exportadores eBPF. - Costos directos:

- Licencias de Cilium Enterprise (por ejemplo, Isovalent): $100-$150/nodo/mes 50 nodos = $5,000-$7,500/mes, o $60,000-$90,000/año.

- Posiblemente, cursos/consultoría de pago: $5,000-$15,000.

- Costos ocultos:

- Tiempo de ingeniería para estudio e implementación: 2-3 ingenieros 1-2 meses. Aproximadamente $16,000 - $48,000.

- Infraestructura para la recopilación/análisis de datos: Aumento significativo, $500-$1500/mes en recursos en la nube.

- Soporte: 1 ingeniero 1 semana/mes = $2,000/mes.

- TCO total (primer año): ~$100,000 - $180,000.

- Ahorro/ROI:

- Reducción del MTTR en un 30-50%.

- Eliminación de la necesidad de Sidecar-proxy (Envoy) para Service Mesh (ahorro de CPU/RAM en cada pod, hasta un 15-20% de los recursos del clúster).

- Reemplazo de costosos agentes de monitoreo/seguridad comerciales (ahorro de $5,000-$15,000/mes).

- Aumento significativo del nivel de seguridad y cumplimiento normativo (compliance).

Costos ocultos

- Tiempo de los ingenieros: El mayor elemento de gasto. Formación, desarrollo de programas eBPF personalizados, configuración, depuración, soporte.

- Infraestructura para datos: eBPF genera una gran cantidad de datos de alta granularidad. Estos deben ser almacenados, procesados y visualizados. Esto requiere recursos adicionales para Prometheus, Grafana, Loki, ClickHouse, la pila ELK.

- Consultoría y formación: Para implementaciones complejas, puede ser necesaria experiencia externa o cursos especializados.

- Soporte del kernel: Garantizar una versión actualizada del kernel de Linux y probar las soluciones eBPF después de sus actualizaciones.

- Herramientas CI/CD: Integración de programas y políticas eBPF en pipelines automatizados.

Cómo optimizar los costos

- Empiece con Open Source: Utilice soluciones de código abierto (Cilium, Falco, bpftrace) hasta que surja una necesidad real de soporte comercial o funciones avanzadas.

- Implementación gradual: Empiece poco a poco, resuelva problemas específicos. Esto permitirá a su equipo dominar gradualmente la tecnología y reducirá las inversiones iniciales.

- Capacite al equipo: Las inversiones en conocimiento dentro del equipo se amortizarán más rápido que la contratación constante de consultores externos.

- Optimización de la recopilación de datos: Utilice el filtrado y la agregación a nivel del kernel para evitar la recopilación de datos redundantes. Esto reducirá la carga en los backends de monitoreo y almacenamiento.

- Utilice soluciones prefabricadas: No escriba todo desde cero. Utilice aplicaciones y bibliotecas eBPF listas para usar.

- Automatización: Automatice el despliegue, la actualización y la gestión de las soluciones eBPF para reducir el trabajo manual.

Tabla con ejemplos de cálculos (valores hipotéticos para 2026)

| Partida de gastos/ahorros | Pequeña startup (hasta 20 nodos) | Empresa mediana (hasta 50 nodos) | Gran empresa (más de 100 nodos) |

|---|---|---|---|

| Licencias de soluciones eBPF (año) | $0 (Código Abierto) | $60,000 - $90,000 (Cilium Enterprise) | $150,000 - $300,000+ |

| Tiempo de ingeniería (implementación, 1 vez) | $10,000 - $20,000 | $16,000 - $48,000 | $50,000 - $150,000 |

| Tiempo de ingeniería (soporte, año) | $10,000 - $15,000 | $24,000 - $36,000 | $50,000 - $100,000 |

| Infraestructura para datos (año) | $600 - $1,800 | $6,000 - $18,000 | $12,000 - $60,000 |

| Consultoría/Formación (1 vez) | $0 - $2,000 | $5,000 - $15,000 | $10,000 - $30,000 |

| TOTAL TCO (1er año) | $20,600 - $38,800 | $111,000 - $207,000 | $272,000 - $640,000+ |

| Ahorro potencial (año) | $6,000 - $12,000 (agentes) | $60,000 - $180,000 (agentes, recursos de Service Mesh) | $120,000 - $500,000+ |

| Beneficios intangibles | Reducción del MTTR, aumento de la seguridad, cumplimiento normativo (compliance), ventaja competitiva, innovación. | ||

La implementación de eBPF es una inversión que, aunque requiere costos iniciales de formación e integración, a largo plazo genera ahorros significativos mediante la optimización de recursos, la reducción de costos operativos, el aumento de la seguridad y la aceleración de la respuesta a incidentes. Para infraestructuras grandes, donde el costo de cada porcentaje de CPU o RAM se cuenta en decenas de miles de dólares al año, eBPF puede proporcionar un ROI medido en cientos de por ciento.

Casos y ejemplos de uso de eBPF en proyectos reales

La teoría está bien, pero los ejemplos reales de uso de eBPF demuestran su verdadero poder y aplicabilidad en diversos escenarios. A continuación se presentan varios casos realistas, inspirados en la experiencia de empresas que utilizan activamente eBPF en 2026.

Caso 1: Optimización del rendimiento y la seguridad de la red en un clúster de Kubernetes de un gran e-commerce

Problema: Un gran proyecto de e-commerce se enfrentó a problemas de rendimiento y seguridad de la red en su clúster de Kubernetes, compuesto por más de 500 nodos. El tradicional kube-proxy causaba latencias significativas debido a iptables, y los proxies sidecar para Service Mesh (basados en Envoy) consumían hasta el 25% de los recursos de CPU y RAM en los pods, lo que resultaba en altos costes operativos y complejidad de gestión. Además, se requería una seguridad de red más granular entre los microservicios.

Solución con eBPF: El equipo de DevOps decidió implementar Cilium como CNI y Service Mesh. Cilium, construido completamente sobre eBPF, reemplazó a kube-proxy y eliminó la necesidad de proxies sidecar de Envoy.

- Reemplazo de

kube-proxy: Cilium conkubeProxyReplacement=strictse encargó del procesamiento del tráfico de servicios, utilizando mapas eBPF para el enrutamiento y el balanceo de carga directamente en el kernel. Esto eliminó el cuello de botella deiptables. - Service Mesh sin sidecars: Cilium Layer 7 Policy Enforcement y Observability permitieron implementar la funcionalidad de Service Mesh (balanceo de carga, políticas, métricas, trazabilidad) sin desplegar contenedores adicionales en cada pod.

- Políticas de red avanzadas: Se utilizaron Cilium Network Policies para la microsegmentación, controlando el tráfico entre miles de microservicios basándose en sus identificadores (Service Identity) y etiquetas de Kubernetes. Se configuraron políticas que prohibían el acceso directo de servicios públicos a bases de datos, evitando los gateways API.

- Observabilidad con Hubble: La herramienta Hubble (basada en eBPF, parte de Cilium) proporcionó una visibilidad detallada del tráfico de red en tiempo real, incluyendo métricas de latencia, ancho de banda y errores a nivel L3/L4/L7. Esto permitió diagnosticar rápidamente problemas de interacción de red entre microservicios.

Resultados:

- Reducción de costes: Reducción del consumo de CPU y RAM en el clúster en un 18% gracias a la eliminación de los sidecars de Envoy, lo que resultó en un ahorro anual de aproximadamente $150,000 en recursos de la nube.

- Aumento del rendimiento: El tiempo medio de respuesta de la red disminuyó entre un 10 y un 12% debido a un procesamiento de paquetes más eficiente en el kernel.

- Refuerzo de la seguridad: Se implementó una microsegmentación estricta, lo que redujo significativamente la superficie de ataque y los riesgos de movimiento lateral de atacantes dentro del clúster.

- Mejora del MTTR: Gracias a Hubble, el tiempo para diagnosticar problemas de red se redujo de horas a minutos.

Caso 2: Detección de anomalías y prevención de amenazas en la infraestructura crítica de una empresa fintech

Problema: Una empresa fintech, que trabaja con datos confidenciales, necesitaba una protección reforzada para sus servidores Linux contra amenazas avanzadas, incluyendo rootkits, exploits de día cero y acceso no autorizado a datos. Los HIDS (Host Intrusion Detection Systems) tradicionales y auditd tenían una alta sobrecarga y a menudo pasaban por alto anomalías sutiles, generando demasiados registros para un análisis efectivo.

Solución con eBPF: Se decidió implementar Falco para la monitorización de llamadas al sistema y Tracee para una introspección y auditoría más profundas.

- Falco para la detección de amenazas: Falco se desplegó como un DaemonSet en todos los nodos de Kubernetes e interactuó directamente con el kernel a través de eBPF. Se configuraron reglas personalizadas para detectar:

- Intentos de modificar archivos del sistema (

/etc/passwd,/bin) por procesos sin los permisos adecuados. - Ejecución de archivos desde directorios sospechosos (por ejemplo,

/tmp) o con argumentos inusuales. - Acceso no autorizado a archivos confidenciales (por ejemplo, claves API, datos de clientes).

- Creación de conexiones de red desde contenedores a los que no se les permite por política.

- Intentos de modificar archivos del sistema (

- Tracee para auditoría profunda y forense: Tracee se utilizó para registrar trazas detalladas de llamadas al sistema en caso de que se activaran alertas de Falco. Esto permitió realizar análisis post-incidente con un contexto completo, incluyendo argumentos de llamadas, pilas de llamadas y metadatos de procesos.

- Integración con SIEM: Los eventos de Falco y Tracee se enviaron a un sistema SIEM centralizado (Splunk), donde se analizaron y correlacionaron con otras fuentes de datos.

Resultados:

- Alta precisión de detección: Falco pudo identificar varios intentos de acceso no autorizado y actividad sospechosa que habían sido pasados por alto por los HIDS anteriores.

- Reducción de falsos positivos: Gracias a la granularidad de eBPF y la capacidad de filtrado a nivel de kernel, el número de falsos positivos se redujo significativamente, lo que permitió al equipo de seguridad centrarse en amenazas reales.

- Respuesta rápida: Las alertas de Falco se activaron en milisegundos, permitiendo una respuesta rápida a los incidentes.

- Análisis forense profundo: Tracee proporcionó información exhaustiva para el análisis de las causas raíz de los incidentes, lo que aceleró significativamente las investigaciones.

- Sobrecarga mínima: Ambas herramientas funcionaron con un impacto mínimo en el rendimiento de los servidores (menos del 1% de CPU).

Caso 3: Diagnóstico de problemas de rendimiento "flotantes" en una plataforma SaaS

Problema: Una plataforma SaaS en Go y Node.js se enfrentaba ocasionalmente a problemas de rendimiento "flotantes": latencias aleatorias en la API, respuestas lentas de las bases de datos, que eran extremadamente difíciles de diagnosticar. Las herramientas APM tradicionales mostraban una visión general, pero no proporcionaban un contexto lo suficientemente profundo a nivel de kernel para entender por qué una solicitud específica a veces se "colgaba".

Solución con eBPF: El equipo de SRE decidió utilizar BCC (BPF Compiler Collection) y bpftrace para el rastreo y perfilado dinámico.

- Perfilado dinámico de CPU: Con la herramienta

profilede BCC, se obtuvieron pilas de llamadas del kernel y del espacio de usuario, lo que permitió identificar las funciones que consumían la mayor cantidad de CPU durante las cargas pico.sudo /usr/share/bcc/tools/profile -F 99 -f -p $(pgrep node) 10Esto ayudó a detectar bloqueos inesperados en el kernel, causados por una E/S no óptima.

- Monitorización de latencias de llamadas al sistema: Los scripts

execsnoop,opensnoop,writesnoopde BCC se utilizaron para rastrear las latencias en las llamadas al sistema relacionadas con operaciones de archivos y el inicio de procesos. Se descubrió que uno de los microservicios generaba demasiados archivos pequeños, lo que provocaba una alta sobrecarga de E/S.sudo /usr/share/bcc/tools/opensnoop -T -n node - Rastreo de latencias de red: Con la ayuda de

tcplifey scriptsbpftracepersonalizados, se rastrearon las latencias a nivel TCP para conexiones de red específicas, lo que ayudó a identificar problemas con el hardware o la configuración de red que solo se manifestaban bajo ciertas cargas. - Rastreo personalizado: Para las aplicaciones Go, se escribieron

uprobesconbpftracepara rastrear las llamadas a funciones específicas dentro de la aplicación y vincularlas con la actividad del kernel. Esto permitió comprender cómo los problemas internos del runtime de Go (por ejemplo, pausas de GC) se correlacionaban con los eventos del sistema.

Resultados:

- Diagnóstico preciso: Se identificaron y eliminaron varios problemas "flotantes" que antes eran invisibles para las herramientas APM, incluyendo operaciones de archivo no óptimas y bloqueos de red.

- Optimización del código: Los desarrolladores pudieron optimizar el código de las aplicaciones, reduciendo el número de llamadas al sistema innecesarias y mejorando la interacción con el kernel.

- Reducción del MTTR: El tiempo para diagnosticar y resolver problemas complejos de rendimiento se redujo en un promedio del 50%.

- Detección proactiva: El equipo ahora utiliza herramientas eBPF para auditar regularmente el rendimiento, identificando problemas potenciales antes de que se vuelvan críticos.

Estos casos demuestran cómo eBPF permite resolver una amplia gama de tareas, desde mejorar la eficiencia de la infraestructura hasta reforzar la seguridad, proporcionando a los ingenieros un control y una visibilidad sin precedentes en el nivel más bajo del sistema.

Herramientas y recursos para trabajar con eBPF

El ecosistema eBPF está en constante evolución, y para 2026, existen numerosas herramientas, bibliotecas y recursos maduros que simplifican significativamente el desarrollo, la implementación y el uso de aplicaciones eBPF.

1. Utilidades y bibliotecas principales

- BCC (BPF Compiler Collection):

- Descripción: Un conjunto de herramientas y bibliotecas que permite escribir programas eBPF en Python y Lua. Incluye utilidades listas para usar para el rastreo (

execsnoop,opensnoop,biolatency,tcplifey muchas otras). - Para quién: Ideal para prototipado rápido, análisis ad-hoc y la creación de herramientas de monitoreo simples y personalizadas.

- Enlace: https://github.com/iovisor/bcc

- Descripción: Un conjunto de herramientas y bibliotecas que permite escribir programas eBPF en Python y Lua. Incluye utilidades listas para usar para el rastreo (

- bpftrace:

- Descripción: Un lenguaje de rastreo de alto nivel, inspirado en DTrace y SystemTap. Permite escribir potentes scripts eBPF en pocas líneas para el diagnóstico de rendimiento y seguridad.

- Para quién: SRE, ingenieros DevOps, desarrolladores que necesitan un diagnóstico rápido y flexible sin una inmersión profunda en el código C de eBPF.

- Enlace: https://github.com/iovisor/bpftrace

- libbpf & BPF CO-RE (Compile Once – Run Everywhere):

- Descripción: Una biblioteca de bajo nivel para trabajar con eBPF, que proporciona una API estable para cargar, gestionar e interactuar con programas eBPF. CO-RE permite crear aplicaciones eBPF que funcionan en diferentes versiones del kernel sin necesidad de recompilación.

- Para quién: Desarrolladores que crean aplicaciones eBPF listas para producción en C/C++, Go, Rust.

- Enlaces: https://github.com/libbpf/libbpf, https://nakryiko.com/posts/bpf-core-link/

- bpftool:

- Descripción: La utilidad oficial de línea de comandos para inspeccionar y gestionar programas y mapas eBPF cargados en el kernel. Forma parte del kernel de Linux.

- Para quién: Todos los que trabajan con eBPF, para depurar y comprender el estado del subsistema eBPF.

- Enlace: Generalmente se instala con el kernel, la documentación está disponible a través de

man bpftool.

2. Herramientas de monitoreo y prueba basadas en eBPF

- Cilium & Hubble:

- Descripción: Cilium es un CNI (Container Network Interface) para Kubernetes que proporciona seguridad de red, observabilidad y Service Mesh basado en eBPF. Hubble es una plataforma de observabilidad para Cilium, que ofrece una visibilidad profunda del tráfico de red.

- Para quién: Ingenieros DevOps, SRE, ingenieros de red que trabajan con Kubernetes.

- Enlace: https://cilium.io/

- Falco:

- Descripción: Una herramienta para la detección de amenazas de seguridad en tiempo real, que utiliza eBPF para monitorear las llamadas al sistema. Permite identificar actividades sospechosas y generar alertas.

- Para quién: Equipos de seguridad (SecOps), ingenieros DevOps, administradores de sistemas.

- Enlace: https://falco.org/

- Tracee:

- Descripción: Una herramienta para la auditoría y el rastreo de eventos del sistema Linux en tiempo real. Utiliza eBPF para recopilar datos sobre llamadas al sistema, eventos de red, operaciones de archivos y mucho más.

- Para quién: SecOps, investigadores de seguridad, para análisis forense y auditorías profundas.

- Enlace: https://github.com/aquasecurity/tracee

- Pixie:

- Descripción: Una plataforma de observabilidad nativa de Kubernetes que utiliza eBPF para la recopilación automática de telemetría (métricas, logs, trazas) sin necesidad de modificar el código de las aplicaciones.

- Para quién: Desarrolladores, ingenieros DevOps, SRE que necesitan observabilidad "out-of-the-box" para microservicios.

- Enlace: https://pixie.ai/

- Parca:

- Descripción: Un perfilador de acción continua basado en eBPF, que recopila datos sobre el consumo de CPU y memoria para todo el sistema con una sobrecarga mínima.

- Para quién: Desarrolladores, SRE, para la optimización del rendimiento de aplicaciones e infraestructura.

- Enlace: https://www.parca.dev/

3. Enlaces útiles y documentación

- eBPF.io:

- Descripción: El sitio web oficial de eBPF, que contiene amplia documentación, tutoriales, noticias y una lista de proyectos.

- Enlace: https://ebpf.io/

- Awesome eBPF:

- Descripción: Una lista curada de recursos, proyectos, ejemplos y artículos de eBPF.

- Enlace: https://github.com/zoidbergwill/awesome-ebpf

- Linux Kernel Documentation (eBPF):

- Descripción: La documentación oficial del kernel de Linux sobre eBPF, que contiene detalles de implementación de bajo nivel y API.

- Enlace: https://www.kernel.org/doc/html/latest/bpf/index.html

- Cursos y libros:

- "Learning eBPF" de O'Reilly (2023-2024): Una excelente introducción a eBPF para profesionales.

- "BPF Performance Tools" de Brendan Gregg (2019): Aunque el libro es más antiguo, contiene conceptos fundamentales y ejemplos de uso de BCC.

- Cursos en línea de Linux Foundation, Isovalent, Aquasec sobre eBPF y su aplicación.

- Blogs y comunidades:

- Blog de Cilium (Isovalent): Actualizaciones regulares y artículos profundos sobre eBPF en Kubernetes.

- Blog de Brendan Gregg: Pionero en el rastreo de rendimiento, muchos artículos sobre eBPF.

- Canal de Slack de eBPF: Una comunidad activa para discutir preguntas y obtener ayuda.

Utilizando este amplio conjunto de herramientas y recursos, podrá dominar eBPF de manera efectiva, implementarlo en su infraestructura y resolver las tareas más complejas de monitoreo, seguridad y optimización.

Troubleshooting: solución de problemas típicos con eBPF

Trabajar con eBPF, especialmente en las etapas iniciales, puede ir acompañado de una serie de problemas específicos. Conocer los errores típicos y los métodos para diagnosticarlos le ayudará a encontrar soluciones rápidamente y a mantener la estabilidad del sistema.

1. Los programas eBPF no se cargan o no funcionan

Problema: Está intentando cargar un programa eBPF, pero recibe un error o el programa simplemente no produce ninguna salida.

Comandos de diagnóstico:

- Verificación de la versión del kernel: eBPF requiere un kernel de Linux versión 4.9+ para funciones básicas y 5.x+ para las más avanzadas.

uname -r - Verificación de la habilitación de eBPF en el kernel: Asegúrese de que el kernel esté compilado con soporte para BPF.

grep -i bpf /boot/config-$(uname -r) # Salida esperada: CONFIG_BPF=y, CONFIG_BPF_SYSCALL=y, CONFIG_BPF_JIT=y etc. - Mensajes del verificador: Si el programa no se carga, el verificador de eBPF en el kernel muestra un mensaje de error. Esto suele ser visible en

dmesgo en la salida de la utilidad que utiliza para la carga (por ejemplo,bpftrace,bcc).sudo dmesg | grep -i bpfBusque mensajes como "bpf: failed to load program", "bpf: R0 invalid mem access", "bpf: loop detected".

- Verificación de permisos: La carga de programas eBPF requiere

CAP_BPFoCAP_SYS_ADMIN. Asegúrese de que su utilidad o contenedor tenga los privilegios necesarios.# Para un contenedor en Kubernetes apiVersion: v1 kind: Pod metadata: name: ebpf-privileged spec: containers: - name: ebpf-app image: your-ebpf-image securityContext: privileged: true # O usar las capacidades CAP_BPF, CAP_SYS_ADMIN - Uso de

bpftool: Verifique si los programas y mapas están cargados.sudo bpftool prog show sudo bpftool map show

Solución: Actualice el kernel, corrija el código del programa eBPF según los requisitos del verificador, asegúrese de tener los permisos necesarios.

2. Alta sobrecarga o degradación del rendimiento

Problema: Después de activar el monitoreo o las políticas de eBPF, nota un aumento en el consumo de CPU, memoria o un incremento en las latencias.

Comandos de diagnóstico:

- Monitoreo de métricas del sistema: Utilice herramientas estándar (

top,htop, Prometheus) para monitorear CPU, RAM, I/O. - Verificación de la intensidad de eventos: Un programa eBPF puede generar demasiados eventos, sobrecargando los búferes o el espacio de usuario.

- Análisis del código eBPF: Verifique si el programa contiene bucles ineficientes (aunque el verificador debería detectarlos), accesos demasiado frecuentes a los mapas o una copia excesiva de datos al espacio de usuario.

Solución:

- Filtrado a nivel del kernel: Refine las condiciones de filtrado en el programa eBPF para recopilar solo datos relevantes.

- Agregación en mapas: Utilice mapas eBPF para agregar datos en el kernel, en lugar de enviar cada evento al espacio de usuario.

- Limitación de frecuencia: Para algunos tipos de eventos, se puede implementar la limitación de frecuencia directamente en el programa eBPF.

- Optimización del código: Reescriba las secciones ineficientes del código eBPF.

- Cambio de puntos de conexión: A veces, cambiar a otro punto de rastreo (por ejemplo, de kprobe a tracepoint) puede reducir la sobrecarga.

3. Conflictos entre programas eBPF o con otras herramientas

Problema: Varios programas eBPF adjuntos al mismo punto pueden entrar en conflicto, o una solución eBPF puede entrar en conflicto con herramientas existentes (por ejemplo, iptables, otros CNI).

Comandos de diagnóstico:

- Verificación de programas cargados:

sudo bpftool prog showPreste atención a

attach_typeyattach_point. Si varios programas están adjuntos al mismo punto, esto puede ser una fuente de conflicto. - Registros de aplicaciones: Revise los registros de las herramientas eBPF (Cilium, Falco) en busca de errores o advertencias de conflictos.

dmesg: Los mensajes del kernel pueden indicar problemas.

Solución:

- Priorización: Algunos puntos de conexión (por ejemplo, XDP) permiten especificar la prioridad para los programas.

- Coordinación: Si utiliza varias soluciones eBPF, asegúrese de que sean compatibles y no compitan por los mismos recursos. Por ejemplo, Cilium puede reemplazar a

kube-proxy, por lo que no debe ejecutarlo simultáneamente con otras soluciones que intenten gestionariptables. - Aislamiento: Si es posible, utilice Cgroups o namespaces para aislar los programas eBPF.

- Actualización: Asegúrese de que todos los componentes (kernel, herramientas eBPF) tengan versiones actualizadas, ya que los errores de compatibilidad se corrigen con frecuencia.

4. Problemas de conectividad de red al usar eBPF CNI (Cilium)

Problema: Después de desplegar Cilium, los pods no pueden comunicarse entre sí o con servicios externos.

Comandos de diagnóstico:

- Estado de Cilium:

cilium statusVerifique el estado de los agentes, las versiones, el estado de los endpoints.

- Registros de Cilium:

kubectl logs -n kube-system -l k8s-app=cilium --tail 100Busque errores relacionados con eBPF, políticas de red, reemplazo de kube-proxy.

cilium endpoint get: Verifique el estado de los endpoints de red para los pods.cilium endpoint getcilium monitor/hubble observe: Utilice para rastrear el tráfico de red en tiempo real.cilium monitor --type drop hubble observe --follow --type l3 l4 --podEsto mostrará qué paquetes se descartan y por qué razón (por ejemplo, debido a una política de red).

- Verificación de políticas de red: Asegúrese de que sus CiliumNetworkPolicies no estén bloqueando el tráfico legítimo.

kubectl get cnp kubectl describe cnp

Solución:

- Desactivación de políticas: Desactive temporalmente las políticas de red para verificar si el problema reside en ellas.

- Modo de depuración: Habilite un registro más detallado para Cilium.

- Verificación de la configuración de

kubeProxyReplacement: Asegúrese de que cumpla con sus requisitos y no entre en conflicto con otros componentes. - Actualización: Asegúrese de que Cilium y el kernel de Linux tengan versiones compatibles.

Cuándo contactar al soporte

No dude en buscar ayuda de la comunidad o del soporte comercial en los siguientes casos:

- Ha agotado todos los métodos de diagnóstico conocidos y no puede encontrar la causa del problema.

- El problema está relacionado con errores profundos en el kernel de Linux o en el propio framework eBPF.

- El problema causa una degradación crítica del servicio en producción y no tiene tiempo para investigar por su cuenta.

- Necesita ayuda con la optimización de programas eBPF para escenarios específicos y de alta carga.

Las comunidades activas (Slack, GitHub Issues) para Cilium, Falco, bpftrace y otros proyectos eBPF suelen ser muy receptivas y pueden ofrecer consejos valiosos.

FAQ: Preguntas frecuentes sobre eBPF

¿Qué es eBPF en palabras sencillas?

eBPF (extended Berkeley Packet Filter) es una tecnología en el kernel de Linux que permite ejecutar de forma segura programas de usuario directamente en el kernel. Imagine que tiene un "superpoder" para observar y controlar todo lo que sucede en el sistema operativo, sin necesidad de reiniciarlo o cambiar el código fuente del kernel. Esto hace que eBPF sea increíblemente potente para funciones de monitoreo, seguridad y red.

¿Qué tan seguro es ejecutar programas en el kernel con eBPF?

eBPF es muy seguro. Cada programa eBPF pasa por una estricta verificación por parte de un "verificador" especial del kernel antes de cargarse. El verificador garantiza que el programa no contenga bucles infinitos, no acceda a áreas de memoria no válidas y no cause una falla del kernel. Esta es una diferencia clave de eBPF con respecto a los módulos de kernel tradicionales, que pueden ser peligrosos si se escriben incorrectamente.

¿Es necesario recompilar el kernel para usar eBPF?

No, en la gran mayoría de los casos, no es necesario recompilar el kernel. El soporte para eBPF está integrado en los kernels estándar de Linux, a partir de la versión 4.9. Para usar eBPF, basta con tener un kernel moderno e instalar las utilidades necesarias del espacio de usuario.

¿Qué lenguajes de programación se utilizan para escribir programas eBPF?

Los propios programas eBPF se escriben en un subconjunto de C y se compilan en bytecode eBPF. Sin embargo, existen herramientas y bibliotecas de alto nivel que simplifican significativamente este proceso. Por ejemplo, BCC permite escribir programas en Python, y bpftrace utiliza su propio lenguaje más sencillo. Los frameworks modernos con libbpf soportan Go, Rust, C/C++.

¿Puede eBPF reemplazar a los agentes de monitoreo tradicionales?

En muchos casos, sí. eBPF puede recopilar métricas y eventos con una sobrecarga mucho menor y mayor detalle que los agentes que operan en el espacio de usuario. No reemplaza completamente las herramientas APM para el monitoreo de la lógica de negocio, pero se convierte en un potente complemento, proporcionando un contexto profundo a nivel de infraestructura. Muchas soluciones APM modernas ya utilizan eBPF.

¿Se puede usar eBPF para prevenir ataques, no solo para detectarlos?

Sí, esta es una de las ventajas clave de eBPF. No solo puede detectar actividad sospechosa, sino también prevenirla activamente, bloqueando llamadas al sistema no deseadas, modificando paquetes de red o restringiendo el acceso a recursos. Esto permite crear políticas de seguridad dinámicas y altamente efectivas.

¿Cómo afecta eBPF a Service Mesh en Kubernetes?

eBPF revoluciona Service Mesh, permitiendo implementar su funcionalidad (enrutamiento, balanceo, políticas, observabilidad) sin el uso de proxies sidecar tradicionales (como Envoy). Soluciones como Cilium utilizan eBPF para procesar el tráfico a nivel del kernel, reduciendo significativamente las latencias y el consumo de recursos del clúster, simplificando la gestión y el despliegue.

¿Cuál es el umbral de entrada para dominar eBPF?

Para el uso básico de herramientas eBPF listas para usar (por ejemplo, bpftrace, Falco), el umbral de entrada es relativamente bajo. Para escribir programas eBPF propios y complejos, se requiere un conocimiento profundo del kernel de Linux, C y las especificidades de la máquina virtual eBPF, lo que representa un umbral más alto. Sin embargo, con el desarrollo de bibliotecas y frameworks, este umbral disminuye constantemente.

¿Cómo interactúa eBPF con Prometheus y Grafana?

Las herramientas eBPF a menudo proporcionan exportadores que convierten los datos eBPF recopilados al formato de métricas de Prometheus. Estas métricas pueden luego visualizarse en Grafana, permitiendo el uso de paneles de control familiares para mostrar telemetría profunda desde el kernel.

¿Qué riesgos están asociados con el uso de eBPF?

Los principales riesgos están relacionados con la escritura o configuración incorrecta de los programas eBPF, lo que puede llevar a una alta sobrecarga, conflictos con otros componentes del sistema o incluso (en casos raros, debido a errores en el kernel) a la inestabilidad del sistema. Sin embargo, gracias al verificador de eBPF y la madurez de las herramientas, estos riesgos son significativamente menores que con el uso de módulos de kernel tradicionales.

Conclusión

Para 2026, eBPF se ha consolidado definitivamente como una de las tecnologías clave que definen el futuro de las infraestructuras Linux. Hemos visto cómo esta potente y flexible plataforma transforma los enfoques de monitoreo, seguridad y redes, ofreciendo un nivel sin precedentes de visibilidad y control a nivel del kernel, manteniendo al mismo tiempo una sobrecarga mínima y un alto grado de seguridad.

eBPF no es solo un paso evolutivo, sino un cambio fundamental en el paradigma de trabajo con el sistema operativo. Permite a los ingenieros DevOps, desarrolladores y administradores de sistemas resolver las tareas más complejas que antes parecían irresolubles o requerían compromisos entre rendimiento y funcionalidad. Desde el diagnóstico profundo de problemas "flotantes" hasta la creación de firewalls de red ultrarrápidos y Service Mesh sin sidecars, eBPF proporciona un conjunto de herramientas que se vuelve crítico para cualquier entorno moderno de nube o contenedores.

Hemos revisado los criterios clave para la selección de soluciones eBPF, las hemos comparado con enfoques tradicionales, profundizado en los detalles de su aplicación para monitoreo, redes y seguridad, y también hemos proporcionado consejos prácticos y listas de verificación para la implementación. El análisis económico ha demostrado que, a pesar de la inversión inicial en capacitación e integración, eBPF aporta un ROI significativo gracias a la optimización de recursos, la reducción de costos operativos y el aumento de la resiliencia de la infraestructura frente a las amenazas.

Recomendaciones finales

- No ignore eBPF: Si trabaja con infraestructura Linux, eBPF debe formar parte de su pila tecnológica. Estudie sus capacidades y siga el desarrollo del ecosistema.

- Empiece poco a poco: No intente reconstruir toda la infraestructura en un solo día. Comience utilizando herramientas eBPF listas para monitoreo y diagnóstico, luego expanda gradualmente el ámbito de aplicación.

- Invierta en conocimiento: eBPF es un tema profundo. La capacitación del equipo, el estudio de la documentación y la participación en la comunidad se pagarán con creces.

- Utilice soluciones listas para usar: Para la mayoría de las tareas, existen proyectos Open Source maduros (Cilium, Falco, bpftrace) que simplifican significativamente la implementación. Escriba programas personalizados solo para necesidades únicas.

- Pruebe a fondo: Realice siempre pruebas exhaustivas de las soluciones eBPF en un entorno aislado antes de implementarlas en producción.

Próximos pasos para el lector

- Visite ebpf.io: Este es su recurso central para aprender eBPF.

- Instale