Protección de VPS y servidores dedicados contra ataques DDoS: Guía práctica de estrategias y herramientas

TL;DR

- El enfoque integral es crítico: La protección efectiva requiere una combinación de filtros de red, WAF, CDN y servicios especializados. Una sola herramienta no podrá manejar todo el espectro de ataques.

- El monitoreo proactivo es tu mejor amigo: No esperes un ataque. Configura un monitoreo detallado del tráfico, la carga de recursos y las anomalías para detectar una amenaza en una etapa temprana.

- Conoce tus vulnerabilidades: Realiza auditorías de seguridad y pruebas de penetración regularmente. Comprende qué partes de tu infraestructura son más vulnerables y refuérzalas.

- Las soluciones híbridas son la elección óptima para 2026: La combinación de mitigadores DDoS basados en la nube y medios de protección locales (iptables, Nginx, Fail2Ban) proporciona la máxima flexibilidad y tolerancia a fallos.

- El costo de la protección es una inversión, no un gasto: El tiempo de inactividad debido a un ataque DDoS puede costar decenas y cientos de miles de dólares. Un presupuesto de protección establecido de antemano se amortiza muchas veces.

- Pruebas y capacitación regulares: Simula ataques para verificar la efectividad de tu protección y capacitar al equipo en la respuesta a incidentes.

- Automatización e IA: Utiliza sistemas automatizados y soluciones impulsadas por IA para una respuesta rápida y efectiva a nuevos tipos de ataques, minimizando el factor humano.

Introducción

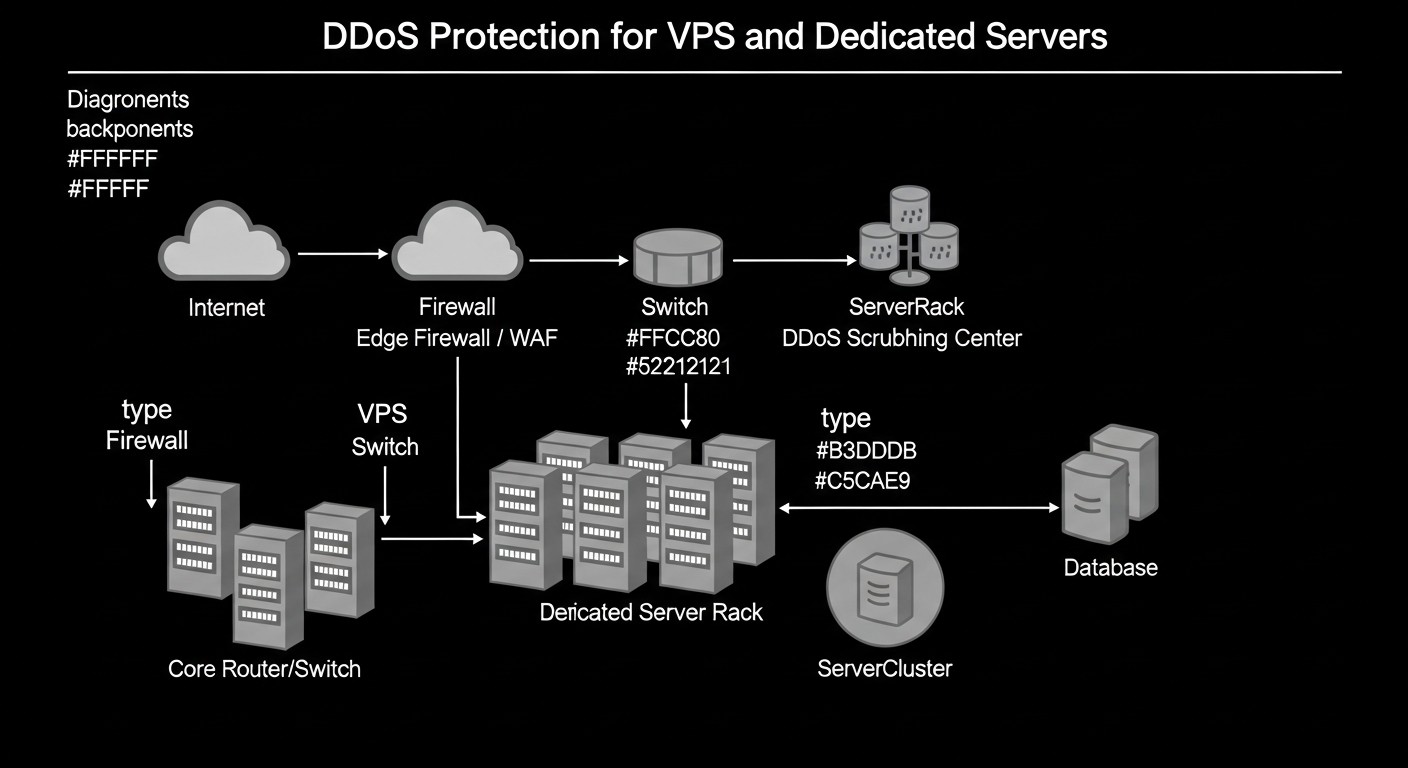

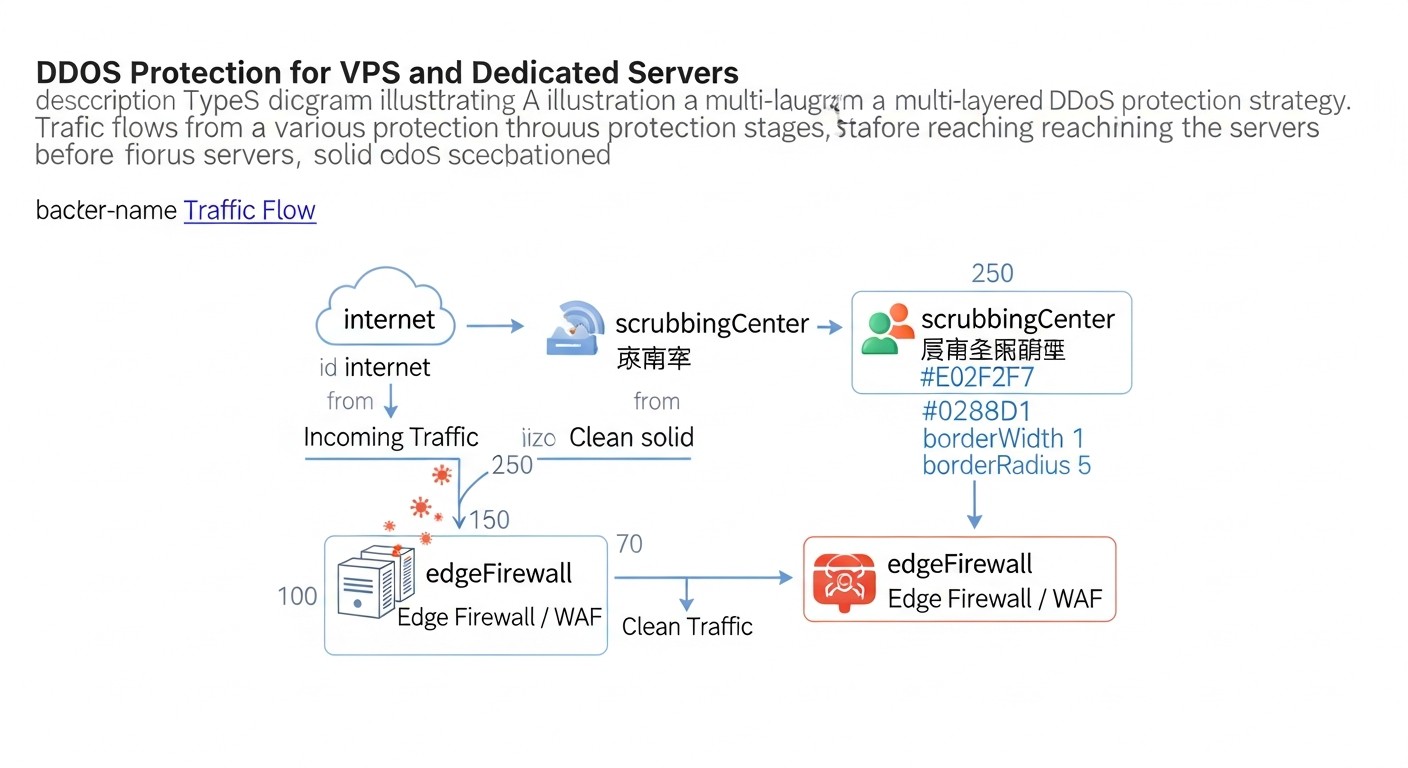

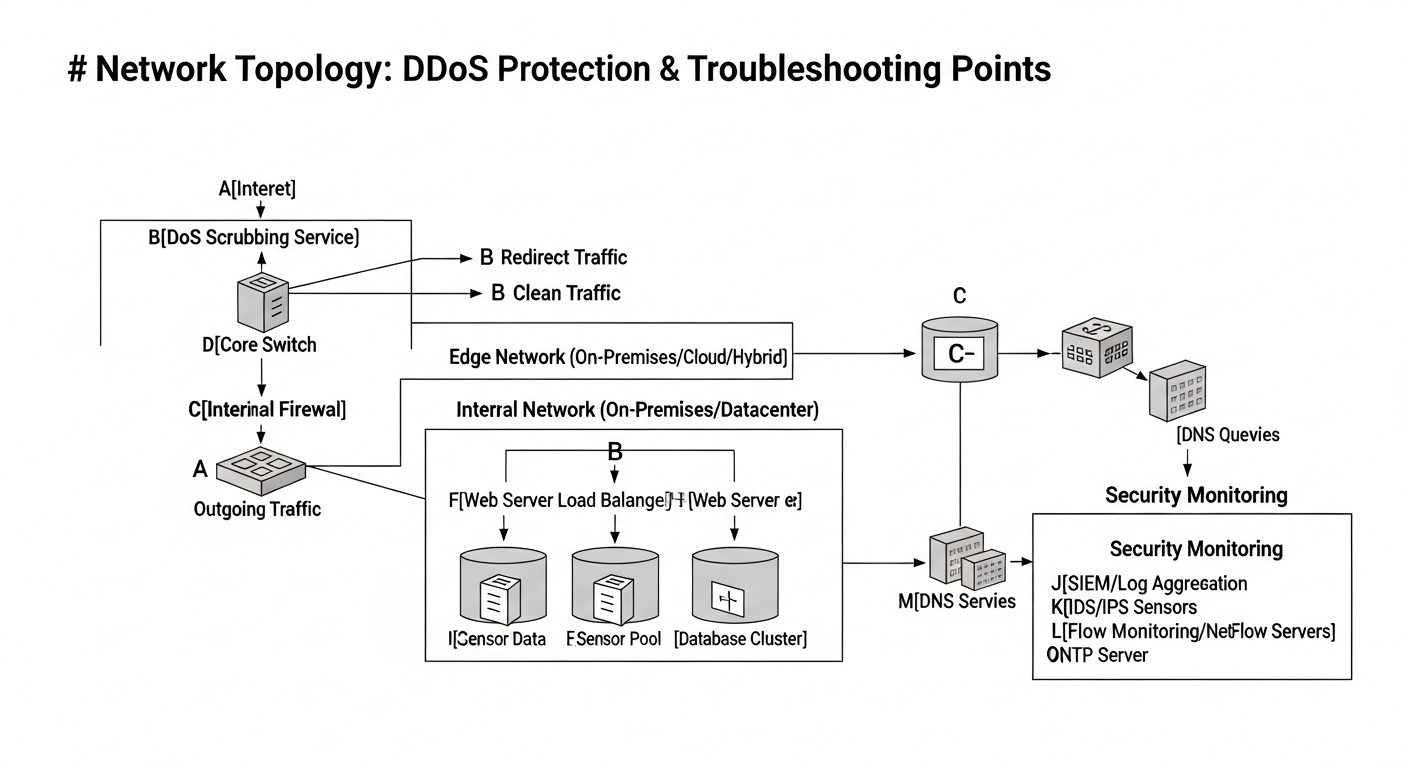

Diagrama: Introducción

Diagrama: Introducción

En un mundo donde la infraestructura digital es la base de prácticamente cualquier negocio, la disponibilidad de los servicios se convierte no solo en una característica importante, sino en un indicador crítico de supervivencia en el mercado. Para 2026, la amenaza de los ataques distribuidos de denegación de servicio (DDoS) ha alcanzado un nivel sin precedentes de complejidad y escala. Si hace diez años los ataques DDoS se asociaban principalmente con el hacktivismo o la competencia, hoy son una herramienta común para ciberdelincuentes, extorsionadores e incluso actores estatales.

¿Por qué este tema es importante precisamente ahora? El progreso tecnológico, como el IoT, 5G y la computación en la nube, ha llevado a un crecimiento exponencial en el número de dispositivos conectados y el volumen de tráfico generado. Esto, por un lado, abre nuevas oportunidades de negocio y, por otro, proporciona a los atacantes recursos colosales para organizar ataques. Las botnets, que consisten en millones de dispositivos comprometidos, son capaces de generar tráfico de terabits por segundo, paralizando fácilmente incluso recursos bien protegidos. El costo de alquilar una botnet de este tipo en el mercado negro ha caído a un mínimo, haciendo que los ataques DDoS sean accesibles para una amplia gama de personas.

Los problemas que aborda este artículo son multifacéticos: desde la comprensión de los vectores de ataque modernos y la evaluación de riesgos hasta la elección de estrategias de protección óptimas y la implementación práctica de herramientas. No nos limitaremos a la teoría, sino que profundizaremos en configuraciones específicas, casos reales y aspectos económicos que le ayudarán a tomar decisiones informadas.

Este artículo está escrito para una amplia audiencia de especialistas técnicos que se enfrentan a la necesidad de garantizar la continuidad de sus servicios en línea. Si eres un ingeniero DevOps responsable del despliegue y la operación de la infraestructura, o un desarrollador Backend que busca crear aplicaciones tolerantes a fallos, aquí encontrarás recomendaciones valiosas. Los fundadores de proyectos SaaS y los directores técnicos de startups comprenderán cómo asignar eficazmente el presupuesto de seguridad y qué riesgos deben tenerse en cuenta al escalar. Los administradores de sistemas encontrarán comandos y configuraciones prácticas para fortalecer sus servidores. Nos esforzamos por proporcionar contenido experto, pero comprensible, que pueda aplicarse inmediatamente en la práctica.

Nuestro objetivo no es solo hablar sobre la protección DDoS, sino brindarle una guía completa que le permita construir un sistema de protección multinivel, adaptativo y económicamente eficiente, capaz de resistir las amenazas de 2026 y más allá.

Criterios clave y factores para elegir la protección

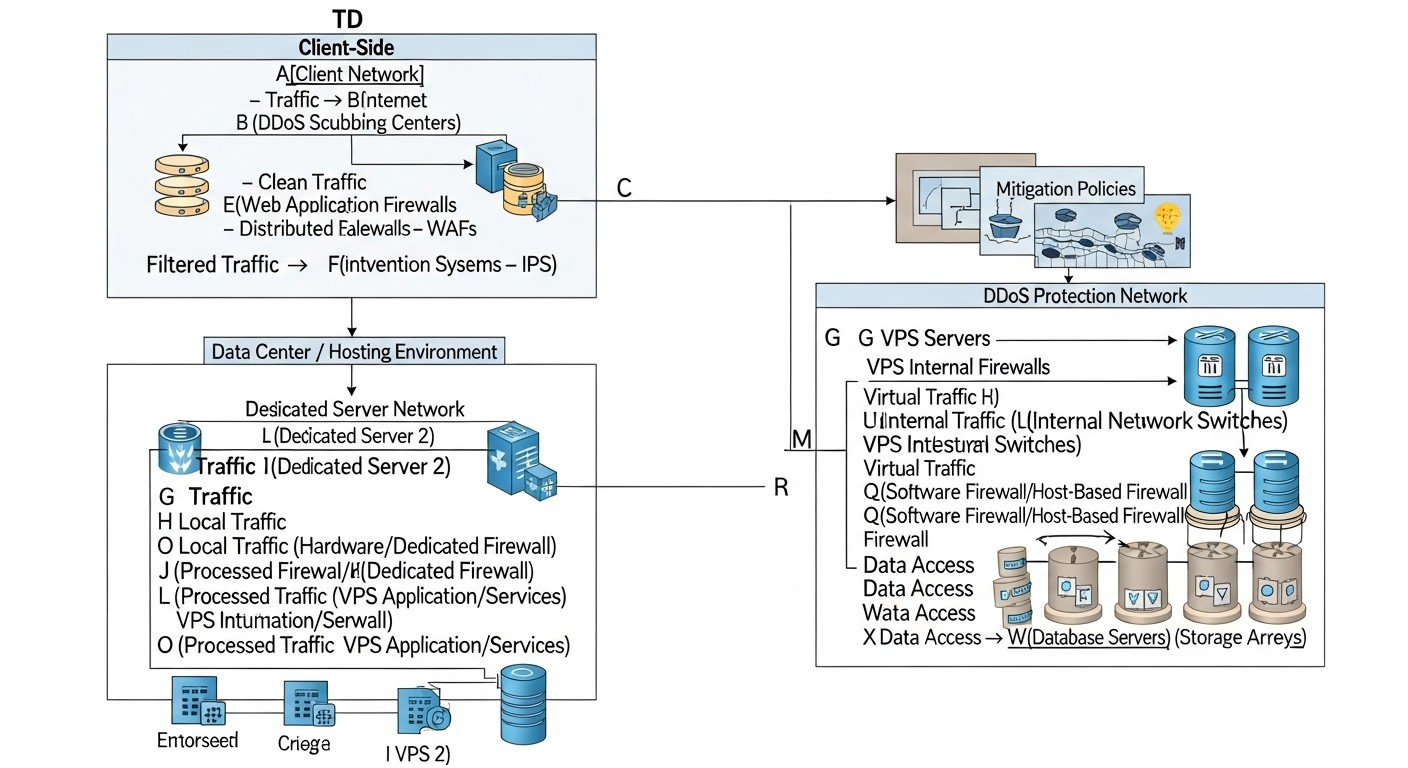

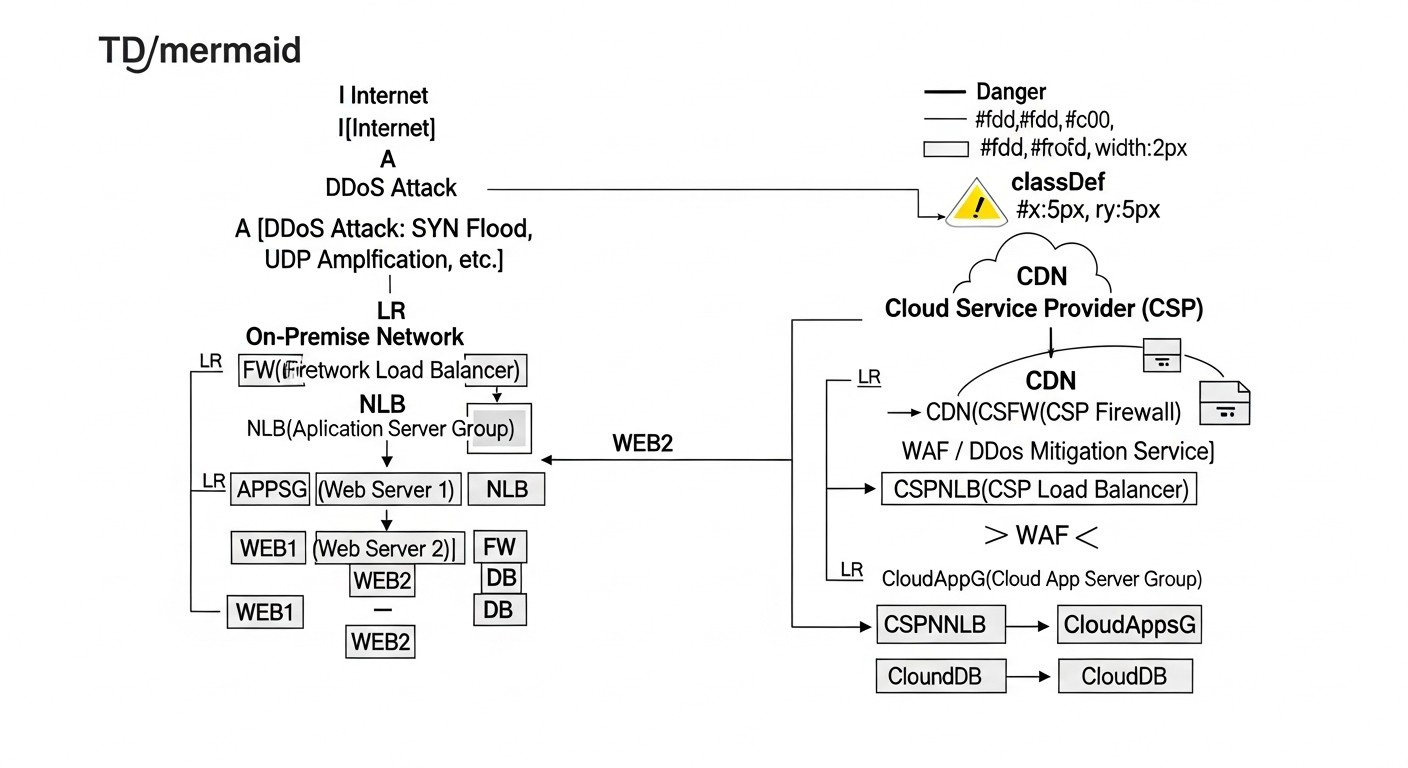

Esquema: Criterios clave y factores para elegir la protección

Esquema: Criterios clave y factores para elegir la protección

La elección de la estrategia y las herramientas óptimas para la protección contra ataques DDoS no es una tarea de "talla única". Depende de una multitud de factores que deben analizarse cuidadosamente. Una elección incorrecta puede llevar a gastos injustificados, una falsa sensación de seguridad o, lo que es peor, a una incapacidad total para resistir una amenaza real. Estos son los criterios clave a considerar:

1. Tipo y vector de ataque

Antes de protegerse, es necesario entender de qué exactamente. Los ataques DDoS se dividen en varias categorías principales, cada una de las cuales requiere un enfoque diferente:

- Ataques volumétricos (Volumetric Attacks): Objetivo: sobrecargar el ancho de banda del canal o los recursos del servidor con un enorme volumen de tráfico. Ejemplos: inundación UDP, inundación ICMP, inundación SYN. Se miden en Gbit/s o Mpps (millones de paquetes por segundo).

- Ataques de protocolo (Protocol Attacks): Objetivo: agotar los recursos del equipo de red o de los servidores, explotando vulnerabilidades en los protocolos (capa 3/4 OSI). Ejemplos: inundación SYN (tanto volumétrica como de protocolo), Fragmented Packet Attack, Smurf Attack.

- Ataques de capa de aplicación (Application-Layer Attacks): Objetivo: inhabilitar una aplicación o servicio específico, imitando solicitudes legítimas que requieren grandes recursos computacionales. Ejemplos: inundación HTTP, Slowloris, inyecciones SQL (a través de un vector DDoS), inundación XML-RPC. Estos ataques son más difíciles de detectar, ya que parecen tráfico normal.

Por qué es importante: Diferentes tipos de ataques requieren diferentes métodos de mitigación. Los proveedores de protección DDoS en la nube son efectivos contra ataques volumétricos. Para los ataques a aplicaciones, se necesitan Web Application Firewalls (WAF) y una lógica de filtrado avanzada. Evalúe qué tipos de ataques son más probables para su servicio, basándose en su arquitectura y lógica de negocio.

Cómo evaluar: Realice un análisis de amenazas. ¿Qué protocolos y puertos están abiertos? ¿Qué aplicaciones son las más críticas y que consumen más recursos? ¿Tiene un historial de ataques? Si no, estudie las estadísticas de su sector.

2. Escala e intensidad de los ataques potenciales

¿Cuán potente puede ser un ataque dirigido a su recurso? Esta es una de las preguntas más importantes que determinan la elección de la solución.

- Ancho de banda: Su canal de comunicación y los canales de su proveedor. Si tiene 1 Gbit/s y el ataque es de 10 Gbit/s, estará inaccesible sin ayuda externa.

- Paquetes por segundo (PPS): Incluso un pequeño volumen de tráfico, pero que consta de millones de paquetes pequeños, puede sobrecargar los enrutadores y las interfaces de red.

- Recursos del servidor: CPU, RAM, I/O de disco. Los ataques a aplicaciones a menudo tienen como objetivo agotar estos recursos, no el ancho de banda.

Por qué es importante: Muchos proveedores de hosting ofrecen protección básica de hasta 1-5 Gbit/s. Esto puede ser suficiente para un sitio web pequeño, pero completamente insuficiente para un proyecto SaaS popular. Los servicios especializados de protección DDoS son capaces de filtrar tráfico de hasta varios Tbit/s.

Cómo evaluar: Analice la carga máxima posible que su servidor puede soportar. Estudie los informes sobre los mayores ataques DDoS de los últimos años (por ejemplo, ataques a Google, Amazon o servicios de juegos) y evalúe los riesgos para su nicho. Recuerde que para 2026, los ataques de 1-2 Tbit/s ya no serán algo extraordinario.

3. Ubicación de la infraestructura y distribución geográfica

¿Dónde están sus servidores y dónde están sus usuarios?

- Protección local: Se aplica directamente en el servidor o a nivel del centro de datos. Es efectiva para ataques de pequeña y mediana escala, así como para la protección contra ataques a aplicaciones.

- Protección en la nube: El tráfico se dirige primero a través de la red del proveedor de protección DDoS, donde se filtra, y luego el tráfico limpio llega a su servidor. Ideal para ataques volumétricos y servicios distribuidos globalmente.

Por qué es importante: Si su tráfico principal proviene de Europa y el proveedor de protección DDoS solo tiene puntos de presencia (PoP) en Asia, esto puede añadir una latencia indeseada. Para los servicios globales, una red distribuida de PoP por parte del proveedor de protección es críticamente importante.

Cómo evaluar: Determine la geografía de su público objetivo. ¿Tiene varios centros de datos o utiliza una CDN? Cuanto más cerca esté el punto de limpieza de tráfico de la fuente del ataque y de sus usuarios, mejor.

4. Presupuesto y eficiencia económica

La protección DDoS es una inversión, no solo un gasto. Pero los presupuestos siempre son limitados.

- Costo de la solución: Tarifa mensual, pago por el tráfico utilizado, costo de configuración y soporte.

- Costo del tiempo de inactividad: Pérdida de ingresos, daño a la reputación, pérdida de clientes, multas por SLA.

Por qué es importante: Las soluciones baratas pueden no proporcionar un nivel de protección suficiente, y las caras pueden ser excesivas para un proyecto pequeño. Es importante encontrar un equilibrio entre el riesgo de inactividad y los costos de protección. Para 2026, muchos proveedores han adoptado modelos de precios más flexibles, incluyendo el pago por ataque o precios adaptativos.

Cómo evaluar: Calcule el daño potencial de una hora de inactividad de su servicio. Esto le ayudará a determinar el presupuesto máximo que está dispuesto a asignar a la protección. Incluya en el cálculo no solo las pérdidas directas, sino también las reputacionales, que pueden ser mucho mayores.

5. Complejidad de implementación y gestión

¿Qué tan fácil es integrar la solución en la infraestructura existente y gestionarla?

- Integración DNS: La mayoría de las soluciones en la nube requieren cambios en los registros DNS para redirigir el tráfico.

- Anuncio BGP: Para soluciones más avanzadas (por ejemplo, para proteger una subred completa) puede ser necesario el anuncio BGP.

- API y automatización: Capacidad de gestión automática e integración con CI/CD.

- Disponibilidad de experiencia: ¿Tiene su equipo los conocimientos suficientes para configurar y mantener la solución elegida?

Por qué es importante: Una solución compleja que nadie sabe configurar o mantener es inútil. La facilidad de gestión y la disponibilidad de buena documentación o soporte son muy importantes, especialmente para startups con recursos limitados.

Cómo evaluar: Evalúe el nivel de preparación técnica de su equipo. ¿Prefiere soluciones "listas para usar" o está dispuesto a una personalización profunda? Estudie la documentación y las API disponibles de los proveedores potenciales.

6. Latencia y rendimiento

Cualquier eslabón intermedio en la cadena de procesamiento de tráfico puede aumentar la latencia.

- Saltos adicionales: Las soluciones en la nube añaden nodos de red adicionales entre el usuario y el servidor.

- Tiempo de procesamiento: El filtrado de tráfico requiere recursos computacionales y tiempo.

Por qué es importante: Para algunas aplicaciones (juegos en línea, streaming, transacciones financieras), la latencia mínima es crítica. Una latencia excesiva puede empeorar la experiencia del usuario y llevar a la pérdida de clientes.

Cómo evaluar: Estudie la arquitectura de red del proveedor de protección. ¿Tienen una red global de PoP? ¿Cómo optimizan el enrutamiento? Realice pruebas de latencia antes y después de la integración de la solución.

7. Calidad del soporte y SLA

¿Qué sucede cuando comienza un ataque y necesita ayuda?

- Disponibilidad del soporte: 24/7, tiempo de respuesta, canales de comunicación (teléfono, chat, tickets).

- Nivel de experiencia: ¿Cuán calificado está el equipo de soporte en cuestiones de mitigación DDoS?

- SLA (Acuerdo de Nivel de Servicio): Garantías de tiempo de actividad, tiempo de respuesta a incidentes, tiempo de recuperación.

Por qué es importante: Durante un ataque, cada segundo cuenta. Un soporte fiable y rápido puede salvar su negocio. Los SLA claros brindan la confianza de que el proveedor es responsable de su trabajo.

Cómo evaluar: Lea las reseñas sobre el soporte del proveedor. Aclare los detalles del SLA, especialmente en lo que respecta a la respuesta a incidentes DDoS. ¿Tienen un equipo de seguridad dedicado?

Tabla comparativa de soluciones de protección DDoS (2026)

Esquema: Tabla comparativa de soluciones de protección DDoS (2026)

Esquema: Tabla comparativa de soluciones de protección DDoS (2026)

Para mayor claridad y facilitar la elección, hemos elaborado una tabla comparativa de los enfoques y soluciones actuales para la protección contra ataques DDoS, teniendo en cuenta las realidades y tecnologías de 2026. Los precios y las características son orientativos y pueden variar en función del proveedor específico y el volumen de servicios.

| Criterio |

Protección local (iptables, Nginx, Fail2Ban) |

Protección DDoS del proveedor de hosting (básica) |

Mitigadores DDoS en la nube (tipo CDN, L3/L4) |

Mitigadores DDoS en la nube (Empresarial, L7) |

Soluciones híbridas (On-Prem + Nube) |

BGP Flowspec / Centros de depuración |

| Tipos de ataques (cobertura principal) |

L3/L4 (parcialmente), L7 (básico) |

L3/L4 (volumétricos, de protocolo) |

L3/L4 (volumétricos, de protocolo) |

L3/L4, L7 (complejos, adaptativos) |

L3/L4, L7 (integral) |

L3/L4 (volumétricos, de protocolo) |

| Volumen máx. de ataque (orientativo) |

Hasta 1-2 Gbit/s, 0.5-1 Mpps |

Hasta 5-20 Gbit/s, 1-5 Mpps |

Hasta 1-5 Tbit/s, 50-100 Mpps |

Hasta 5-10 Tbit/s, 100-200 Mpps+ |

Hasta 5-10 Tbit/s+, 200 Mpps+ |

Hasta 5-10 Tbit/s+, 200 Mpps+ |

| Complejidad de implementación |

Alta (requiere conocimientos profundos de Linux/redes) |

Baja (a menudo "listo para usar" o activación) |

Media (cambio de DNS, posible integración API) |

Media-Alta (DNS, reglas WAF, API) |

Alta (integración de dos sistemas) |

Muy alta (requiere BGP, interacción con el proveedor) |

| Latencia |

Mínima (sin saltos adicionales) |

Mínima (sin saltos adicionales) |

Baja-Media (depende del PoP y el enrutamiento) |

Baja-Media (depende del PoP, lógica WAF) |

Baja-Media (se optimiza) |

Baja-Media (depende de la ubicación del centro de depuración) |

| Costo (orientativo 2026, USD/mes) |

0-100 (solo tiempo de ingeniero) |

0-300 (incluido en la tarifa o opción adicional) |

200-2000 (tarifas básicas), + por tráfico/ataques |

1000-10000+ (fija + por uso) |

1500-15000+ (suma de componentes) |

Desde 5000+ (depende del volumen de tráfico y SLA) |

| Nivel de personalización |

Alto (control total) |

Bajo (configuración limitada) |

Medio (configuración de reglas, WAF) |

Alto (configuración detallada de WAF, reglas personalizadas) |

Muy alto (control total sobre la parte local) |

Medio (a través del proveedor, reglas BGP) |

| Experiencia requerida |

Alta (red, SO, seguridad) |

Baja (conocimientos básicos) |

Media (DNS, HTTP, seguridad básica) |

Alta (red, seguridad, reglas WAF) |

Muy alta (integración, monitoreo) |

Muy alta (BGP, arquitectura de red) |

| Ventajas clave |

Barato, control total, rápido para L7 |

Sencillo, nivel básico de protección, a menudo gratuito |

Escalabilidad, protección L3/L4, cobertura global |

Protección L7 integral, filtrado por IA, SLA |

Equilibrio óptimo, máxima flexibilidad |

Protección de subredes completas, muy alta potencia |

| Desventajas |

No escalable, no protege contra ataques volumétricos |

Potencia limitada, a menudo sin L7 |

Posible latencia adicional, costo, no siempre L7 |

Alto costo, latencia adicional |

Alta complejidad, alto costo |

Costo muy alto, alta complejidad, requiere proveedor |

Análisis detallado de cada punto/opción

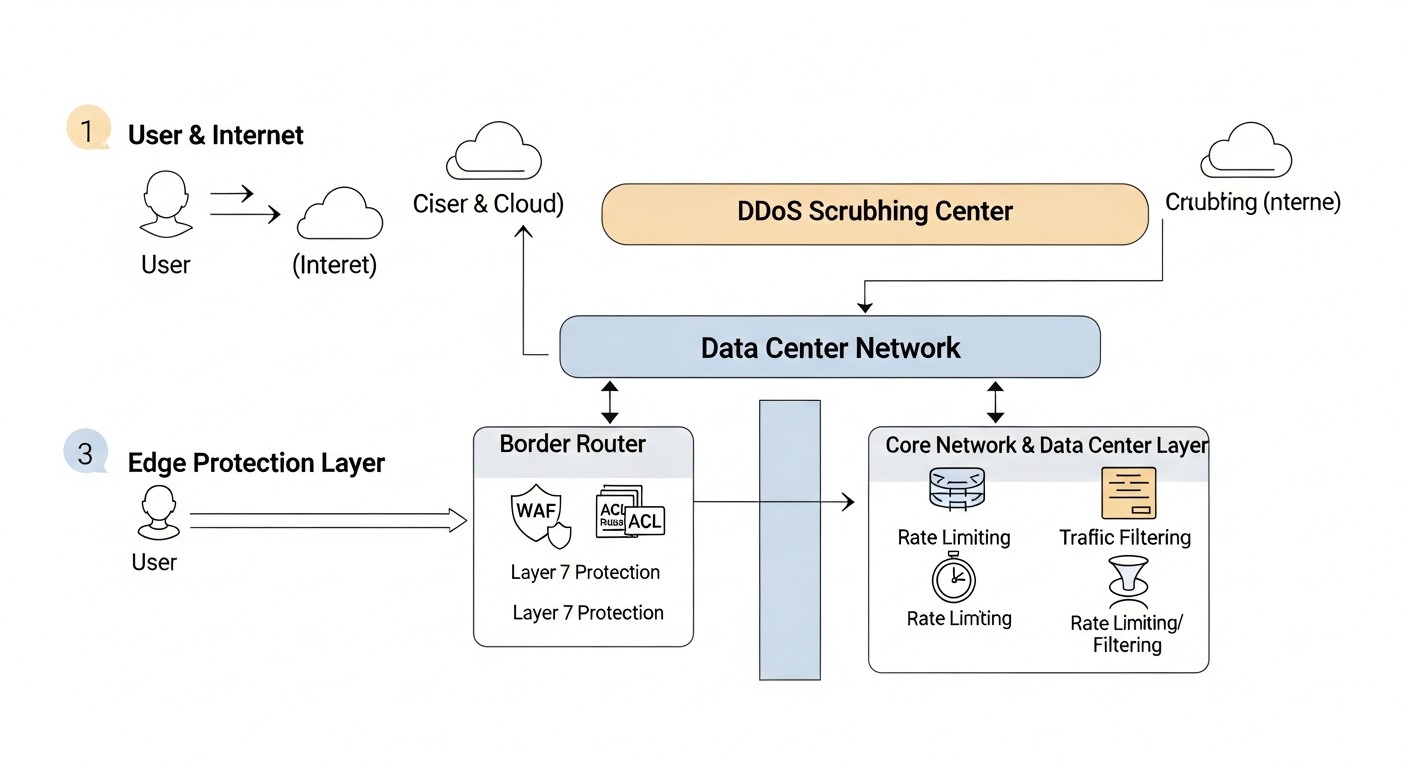

Esquema: Análisis detallado de cada punto/opción

Esquema: Análisis detallado de cada punto/opción

Ahora, examinemos cada una de las opciones de protección mencionadas en la tabla con más detalle, para que pueda comprender mejor sus características, ventajas y desventajas.

1. Protección local (iptables, Nginx, Fail2Ban)

Esta es la base de cualquier sistema de protección que puede y debe implementarse directamente en el servidor o VPS. No requiere servicios externos adicionales, lo que la hace muy atractiva en términos de costos, pero impone serias limitaciones en cuanto a la escalabilidad y el volumen de ataques que puede soportar.

Ventajas:

- Rentabilidad: Prácticamente cero costos directos, aparte del tiempo de sus ingenieros para la configuración.

- Control total: Usted controla completamente las reglas y la lógica de filtrado, pudiendo adaptarlas a las especificidades de su aplicación.

- Baja latencia: El tráfico no pasa por nodos de terceros, lo que minimiza la latencia.

- Eficacia contra ataques L7: Nginx y Fail2Ban pueden ser muy efectivos contra ataques de baja frecuencia a aplicaciones que imitan tráfico legítimo.

Desventajas:

- Ineficacia contra ataques volumétricos: Si el ataque excede el ancho de banda de su canal de red o la capacidad de la CPU del servidor para procesar paquetes, la protección local es ineficaz. El tráfico simplemente "colapsará" el canal antes de llegar a sus filtros.

- Complejidad de configuración y mantenimiento: Requiere un conocimiento profundo de protocolos de red, sistemas Linux, Nginx y una actualización regular de las reglas.

- Escalabilidad limitada: Cada servidor debe configurarse individualmente, lo cual es complejo con un gran número de instancias.

- Alta carga en el servidor: El filtrado de tráfico, especialmente en L7, consume recursos significativos de CPU y RAM, lo que puede llevar a una degradación del rendimiento durante un ataque fuerte.

Para quién es adecuado: Proyectos pequeños, startups con presupuesto limitado, entornos de prueba, y también como primera línea de defensa para sistemas más grandes, complementando soluciones en la nube. Ideal para la protección contra escaneo de puertos, ataques de fuerza bruta y ataques HTTP flood básicos.

Ejemplos de uso: Protección SSH contra ataques de fuerza bruta (Fail2Ban), bloqueo de direcciones IP sospechosas a nivel de firewall (iptables), limitación del número de solicitudes desde una misma IP en el servidor web (Nginx).

2. Protección DDoS del proveedor de hosting (básica)

Muchos proveedores de hosting y de servidores VPS/dedicados (por ejemplo, OVHcloud, Hetzner, Scaleway) ofrecen protección DDoS básica integrada. Esta se activa automáticamente al detectar tráfico anómalo o puede habilitarse manualmente.

Ventajas:

- Simplicidad: A menudo no requiere configuración por parte del cliente, se activa "de fábrica" o con un solo botón.

- Integración: Totalmente integrada en la infraestructura del proveedor, lo que garantiza una latencia mínima.

- Rentabilidad: A menudo incluida en el costo de la tarifa o disponible por un pequeño cargo adicional.

- Eficacia contra ataques volumétricos: Capaz de filtrar ataques volumétricos de hasta varias decenas de Gbit/s, evitando la sobrecarga del canal hacia su servidor.

Desventajas:

- Potencia limitada: El volumen máximo de ataques que puede filtrar suele ser menor que el de los servicios en la nube especializados. Para ataques muy grandes, puede ser insuficiente.

- Control limitado: Usted tiene poca o ninguna capacidad para influir en la lógica de filtrado o configurar reglas según sus necesidades.

- No siempre es eficaz contra ataques L7: La protección básica a menudo se centra en L3/L4 y puede dejar pasar ataques complejos a aplicaciones.

- Riesgo de falsos positivos: Los sistemas automáticos pueden bloquear erróneamente el tráfico legítimo.

Para quién es adecuado: Sitios web pequeños y medianos, blogs, portales corporativos, donde el riesgo de ataques muy grandes es bajo, o como primera línea de defensa antes de soluciones en la nube especializadas. Una excelente opción para startups en etapas tempranas.

Ejemplos de uso: Un blog en WordPress, una pequeña tienda en línea, un sitio web corporativo de presentación.

3. Mitigadores DDoS en la nube (CDN-like, L3/L4)

Estos son servicios especializados que actúan como proxy entre sus usuarios y sus servidores. El tráfico primero pasa por su red global de puntos de presencia (PoP), donde se limpia de paquetes maliciosos, y luego el tráfico limpio se dirige a su servidor. Ejemplos: Cloudflare (planes básicos), Sucuri, Akamai (servicios básicos).

Ventajas:

- Alta escalabilidad: Capaces de absorber y filtrar ataques de cientos de Gbit/s e incluso Tbit/s gracias a la enorme capacidad de su red.

- Cobertura global: Una red PoP distribuida minimiza la latencia para usuarios de todo el mundo.

- Eficacia contra ataques volumétricos: Ideales para repeler ataques L3/L4, evitando que lleguen a su infraestructura.

- Funciones adicionales: A menudo incluyen CDN para acelerar la entrega de contenido, WAF básico, cifrado SSL/TLS.

Desventajas:

- Posible latencia: Aunque la red PoP es global, el tráfico sigue pasando por nodos adicionales, lo que puede aumentar ligeramente la latencia.

- Costo: Comienza con tarifas relativamente asequibles, pero puede aumentar rápidamente con ataques fuertes o frecuentes (pago por tráfico) o para funciones avanzadas.

- Dependencia del proveedor: Usted confía su protección a un servicio de terceros.

- No siempre ideales para L7: Los planes básicos pueden tener capacidades limitadas para filtrar ataques complejos a aplicaciones.

Para quién es adecuado: Sitios web medianos y grandes, tiendas en línea, aplicaciones SaaS que requieren protección contra ataques volumétricos y distribución global de tráfico. Una excelente opción para proyectos que ya han experimentado ataques DDoS.

Ejemplos de uso: Portales de noticias, blogs grandes, proyectos de e-commerce, plataformas SaaS.

4. Mitigadores DDoS en la nube (Enterprise, L7)

Estas son versiones premium de servicios en la nube (por ejemplo, Cloudflare Enterprise, Akamai Prolexic, AWS Shield Advanced, Google Cloud Armor Enterprise). Ofrecen protección integral, incluyendo WAF avanzado, análisis impulsado por IA, reglas personalizadas y soporte dedicado.

Ventajas:

- Máxima protección: Capaces de resistir los ataques más complejos y a gran escala, incluyendo ataques L7 avanzados que imitan el comportamiento de usuarios reales.

- Análisis impulsado por IA: Utilizan aprendizaje automático para detectar nuevos vectores de ataque y filtrado adaptativo.

- Reglas WAF personalizadas: Permiten configurar reglas de filtrado muy detalladas a nivel de aplicación.

- SLA y soporte garantizados: Ofrecen un alto nivel de soporte y garantías de disponibilidad del servicio.

- Protección proactiva: A menudo incluyen funciones de monitoreo proactivo y notificaciones sobre posibles amenazas.

Desventajas:

- Costo muy elevado: Estas son las soluciones más caras, que pueden costar miles y decenas de miles de dólares al mes.

- Complejidad de configuración: Para una máxima eficacia, se requiere una configuración profunda del WAF y de las reglas de seguridad, lo que exige un equipo cualificado.

- Posible latencia: El filtrado avanzado en L7 puede añadir cierta latencia debido a un análisis más profundo del tráfico.

Para quién es adecuado: Grandes corporaciones, instituciones financieras, servicios de juegos, plataformas SaaS de misión crítica que requieren una protección inquebrantable y pueden permitirse inversiones significativas en seguridad. Proyectos para los cuales un tiempo de inactividad de unos pocos minutos significa pérdidas millonarias.

Ejemplos de uso: Sistemas bancarios, grandes plataformas de streaming, servicios API de alta carga, gigantes internacionales del e-commerce.

5. Soluciones híbridas (On-Prem + Cloud)

Este enfoque combina medios de protección locales (por ejemplo, firewalls físicos, dispositivos WAF o soluciones de software en servidores) con mitigadores DDoS en la nube. Los medios locales procesan parte del tráfico y protegen contra ataques de baja frecuencia, y en caso de un ataque fuerte, el tráfico se redirige a la nube.

Ventajas:

- Máxima flexibilidad: Permite aprovechar las ventajas de ambos enfoques, adaptándose al tipo y escala del ataque.

- Optimización de costos: En tiempos normales se utilizan recursos locales más económicos, los servicios en la nube se activan solo cuando es necesario (bajo demanda o automáticamente).

- Rendimiento mejorado: El tráfico limpio se procesa localmente con mínima latencia.

- Protección integral: Eficaz contra todo tipo de ataques, desde volumétricos hasta complejos L7.

Desventajas:

- Alta complejidad: Requiere una integración, configuración y monitoreo complejos de ambos sistemas, así como mecanismos de conmutación de tráfico (por ejemplo, a través de BGP o DNS).

- Costo elevado: Se suman los costos de hardware/software local y de los servicios en la nube.

- Experiencia requerida: Se necesita un equipo altamente cualificado para el diseño, implementación y soporte de dicha solución.

Para quién es adecuado: Grandes empresas, operadores de telecomunicaciones, proveedores de hosting, instituciones gubernamentales que requieren máxima fiabilidad y flexibilidad, así como la capacidad de escalar rápidamente la protección. Esta es una solución para aquellos que no pueden permitirse compromisos en seguridad.

Ejemplos de uso: Centros de datos, grandes operadores de telecomunicaciones, infraestructura estatal crítica.

6. BGP Flowspec / Scrubbing Centers

Estos son métodos avanzados utilizados principalmente por grandes empresas, proveedores de servicios de Internet (ISP) y operadores de telecomunicaciones. BGP Flowspec permite distribuir dinámicamente reglas de filtrado a través de la red, y los scrubbing centers son centros especializados de limpieza de tráfico, a donde se redirige todo el tráfico en caso de un ataque.

Ventajas:

- Potencia muy alta: Los scrubbing centers son capaces de procesar tráfico de decenas de Tbit/s.

- Protección a nivel de red: El filtrado ocurre antes de que el tráfico llegue a su servidor o incluso a su centro de datos.

- Respuesta rápida: BGP Flowspec permite aplicar instantáneamente reglas de filtrado en los enrutadores de toda la red.

- Protección de subredes completas: Puede proteger no solo IPs individuales, sino también rangos completos de direcciones.

Desventajas:

- Costo muy elevado: Esta es una de las soluciones más caras, disponible principalmente para grandes actores.

- Alta complejidad: Requiere un conocimiento profundo de BGP, arquitectura de red y una estrecha interacción con el proveedor de servicios de Internet.

- Dependencia del proveedor: Depende completamente de las capacidades de su ISP o de un proveedor especializado de servicios de scrubbing.

- Posible latencia: El tráfico se dirige a un scrubbing center remoto, lo que puede aumentar la latencia.

Para quién es adecuado: Proveedores de servicios de Internet, grandes corporaciones con su propio sistema autónomo (AS), centros de datos, organizaciones gubernamentales. Esta es una solución para aquellos que poseen su propia infraestructura de red y tienen un alto nivel de experiencia en redes.

Ejemplos de uso: Protección de redes troncales, grandes plataformas en la nube, infraestructura nacional crítica.

Consejos prácticos y recomendaciones para la implementación

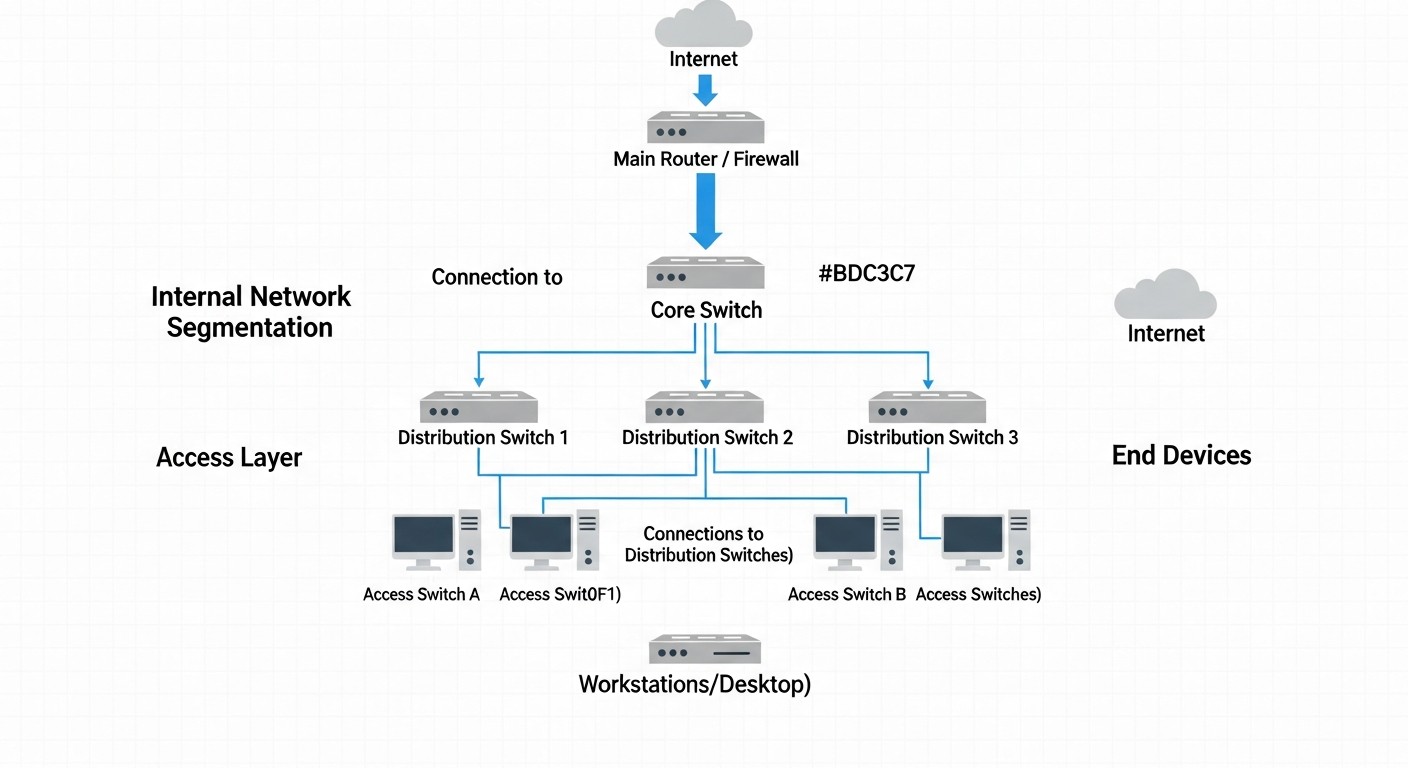

Diagrama: Consejos prácticos y recomendaciones para la implementación

Diagrama: Consejos prácticos y recomendaciones para la implementación

Ahora que hemos revisado las diferentes opciones, pasemos a los pasos y configuraciones específicos que le ayudarán a proteger su VPS o servidor dedicado.

1. Fortalecimiento del sistema operativo y la red

La protección básica comienza con el propio servidor. Estas medidas son efectivas contra el escaneo, algunos tipos de inundación (flood) y los intentos de explotación de vulnerabilidades.

1.1. Configuración del firewall (iptables/nftables)

Utilice un firewall para bloquear el tráfico no deseado y restringir el acceso a los puertos. Ejemplo de configuración básica para Linux (para Ubuntu/Debian, use ufw para simplificar):

# Очистка текущих правил

sudo iptables -F

sudo iptables -X

sudo iptables -Z

sudo iptables -t nat -F

sudo iptables -t nat -X

sudo iptables -t mangle -F

sudo iptables -t mangle -X

# Политика по умолчанию: DROP все, кроме разрешенного

sudo iptables -P INPUT DROP

sudo iptables -P FORWARD DROP

sudo iptables -P OUTPUT ACCEPT

# Разрешить уже установленные соединения и связанные

sudo iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

# Разрешить localhost

sudo iptables -A INPUT -i lo -j ACCEPT

# Разрешить SSH (порт 22) - замените на ваш порт SSH

sudo iptables -A INPUT -p tcp --dport 22 -m conntrack --ctstate NEW -j ACCEPT

# Разрешить HTTP (порт 80) и HTTPS (порт 443)

sudo iptables -A INPUT -p tcp --dport 80 -m conntrack --ctstate NEW -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 443 -m conntrack --ctstate NEW -j ACCEPT

# Разрешить ICMP (ping) - опционально

sudo iptables -A INPUT -p icmp --icmp-type echo-request -j ACCEPT

# Защита от SYN-флуда (ограничение новых соединений)

sudo iptables -A INPUT -p tcp --syn -m limit --limit 1/s --limit-burst 3 -j ACCEPT

sudo iptables -A INPUT -p tcp --syn -j DROP # Дропаем все остальные

# Сохранение правил (для Debian/Ubuntu)

sudo apt install iptables-persistent -y

sudo netfilter-persistent save

sudo netfilter-persistent reload

Importante: Siempre pruebe las reglas en un servidor de prueba y tenga cuidado de no bloquear su propio acceso.

1.2. Optimización de los parámetros de red del kernel (sysctl)

Algunos parámetros del kernel de Linux pueden ayudar a combatir los DDoS, especialmente el SYN-flood.

# Abra /etc/sysctl.conf

sudo nano /etc/sysctl.conf

# Agregue o modifique las siguientes líneas:

net.ipv4.tcp_syncookies = 1 # Habilitar SYN-cookies para protección contra SYN-flood

net.ipv4.tcp_max_syn_backlog = 8192 # Aumentar la cola para solicitudes SYN

net.ipv4.tcp_synack_retries = 1 # Reducir el número de retransmisiones SYN-ACK

net.ipv4.tcp_max_tw_buckets = 200000 # Aumentar el número de sockets TIME_WAIT

net.ipv4.tcp_tw_reuse = 1 # Permitir la reutilización de sockets TIME_WAIT

net.ipv4.tcp_fin_timeout = 30 # Reducir el tiempo de espera para el cierre de la conexión

net.ipv4.ip_local_port_range = 1024 65535 # Ampliar el rango de puertos locales

net.ipv4.icmp_echo_ignore_all = 1 # Ignorar solicitudes ICMP echo (ping) - opcional

net.ipv4.conf.all.rp_filter = 1 # Habilitar la protección contra suplantación de IP

net.ipv4.conf.default.rp_filter = 1

net.ipv4.conf.all.accept_source_route = 0 # Deshabilitar Source Routing

net.ipv4.conf.default.accept_source_route = 0

net.ipv4.conf.all.send_redirects = 0 # Deshabilitar redirecciones ICMP

net.ipv4.conf.default.send_redirects = 0

# Aplicar los cambios

sudo sysctl -p

2. Instalación y configuración de Fail2Ban

Fail2Ban escanea los logs del servidor (SSH, servidor web, servidor de correo) y bloquea automáticamente las direcciones IP que muestran actividad sospechosa (por ejemplo, múltiples intentos fallidos de inicio de sesión).

# Instalación de Fail2Ban

sudo apt update

sudo apt install fail2ban -y

# Creación de un archivo de configuración local

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

# Edición de jail.local (ejemplo para SSH)

sudo nano /etc/fail2ban/jail.local

# En la sección [DEFAULT]

# bantime = 1h # Tiempo de bloqueo de la dirección IP (1 hora)

# findtime = 10m # Tiempo en el que se deben detectar los intentos de maxretry (10 minutos)

# maxretry = 5 # Número de intentos fallidos antes del bloqueo (5 intentos)

# ignoreip = 127.0.0.1/8 ::1 192.168.1.0/24 # Lista de IPs que no serán bloqueadas

# Habilite las "jails" necesarias (por ejemplo, sshd)

# [sshd]

# enabled = true

# port = ssh

# filter = sshd

# logpath = /var/log/auth.log

# maxretry = 5

# Reiniciar Fail2Ban

sudo systemctl restart fail2ban

sudo systemctl enable fail2ban

3. Configuración del servidor web (Nginx) para protección contra ataques L7

Nginx puede ser muy eficaz en la filtración de HTTP-flood y otros ataques L7.

3.1. Limitación de la velocidad de las solicitudes

Utilice las directivas limit_req y limit_conn para limitar el número de solicitudes y conexiones simultáneas desde una misma dirección IP.

# En el bloque http

http {

# Limitación de la velocidad de las solicitudes: 10 solicitudes por segundo por IP, cola de 20 solicitudes

limit_req_zone $binary_remote_addr zone=one:10m rate=10r/s;

# Limitación del número de conexiones simultáneas: 5 conexiones por IP

limit_conn_zone $binary_remote_addr zone=per_ip:10m;

server {

listen 80;

server_name your_domain.com;

# Aplicación de las limitaciones

limit_req zone=one burst=20 nodelay;

limit_conn per_ip 5;

# Configuraciones adicionales para la protección

client_max_body_size 10m; # Límite del tamaño del cuerpo de la solicitud

client_body_timeout 10s; # Tiempo de espera para leer el cuerpo de la solicitud

client_header_timeout 10s; # Tiempo de espera para leer las cabeceras

location / {

# ... su configuración principal ...

}

# Bloqueo de User-Agents de bots conocidos (ejemplo)

if ($http_user_agent ~ "badbot|spider|scanner") {

return 403;

}

# Bloqueo por referer (si no espera enlaces externos)

# if ($http_referer !~ "^(http://your_domain.com|https://your_domain.com)") {

# return 403;

# }

}

}

3.2. Uso de Cloudflare (u otro servicio CDN/DDoS)

Para ataques de gran volumen y ataques L7 avanzados, Nginx en un solo servidor no será suficiente. La integración con Cloudflare (o un servicio similar) es imprescindible.

- Cambie los registros DNS: Dirija los registros A de su dominio a las direcciones IP de Cloudflare.

- Configure las reglas WAF: En el panel de Cloudflare, configure el WAF para bloquear solicitudes sospechosas, CAPTCHA para bots, y reglas para proteger contra vulnerabilidades específicas.

- Active el "Modo Bajo Ataque": En caso de un ataque fuerte, active este modo para una filtración mejorada.

- Restrinja el acceso al servidor: Asegúrese de que su Nginx esté configurado para aceptar conexiones solo de las direcciones IP de Cloudflare. Esto evitará que los atacantes eludan Cloudflare.

# En el bloque http de Nginx (para Cloudflare)

# Agregue la lista de direcciones IP de Cloudflare (la lista actual se puede encontrar en su sitio web)

# Ejemplo (en 2026 la lista podría ser más larga y cambiar):

# set_real_ip_from 103.21.244.0/22;

# set_real_ip_from 103.22.200.0/22;

# ...

# real_ip_header CF-Connecting-IP; # Use la cabecera de Cloudflare para la IP real

# real_ip_recursive on;

# Si solo tiene una IP de Cloudflare para su servidor, puede usar:

# allow 172.64.0.0/13; # Ejemplo de rango de IP de Cloudflare

# allow 103.21.244.0/22; # ... y otras

# deny all; # Bloquear todas las demás

Experiencia personal: En uno de nuestros proyectos, cuando un ataque de gran volumen superó los 50 Gbit/s, los filtros locales de Nginx e incluso la protección básica del proveedor no fueron suficientes. La transición a Cloudflare Enterprise con una configuración WAF detallada permitió no solo repeler el ataque, sino también identificar nuevos patrones de comportamiento de bots que luego utilizamos para el bloqueo preventivo.

4. Monitoreo y alertas

No puede protegerse de lo que no conoce. Configure un monitoreo integral.

- Monitoreo de tráfico: Utilice

vnstat, iftop, netdata o Grafana + Prometheus para rastrear el tráfico entrante y saliente. Busque picos anómalos.

- Monitoreo de recursos del servidor: CPU, RAM, I/O de disco, número de conexiones abiertas (

netstat -an | grep :80 | wc -l).

- Monitoreo de logs: Recopilación centralizada de logs (ELK Stack, Loki) y análisis de actividad sospechosa.

- Sistemas de alerta: Configure alertas (Slack, Telegram, email, SMS) cuando se superen los umbrales de tráfico, carga de CPU, número de errores 5xx.

5. Desarrollo de un plan de respuesta a incidentes

¿Qué hacer cuando el ataque ya ha comenzado? Un plan de acción claro reducirá el tiempo de inactividad.

- Defina los responsables: ¿Quién es responsable de qué?

- Pasos de escalada: ¿A quién contactar si el problema no se resuelve en el primer nivel?

- Contactos de proveedores: Acceso rápido a los contactos de su proveedor de hosting y proveedor de protección DDoS.

- Plantillas de mensajes: Mensajes preestablecidos para clientes sobre interrupciones temporales.

- Procedimiento de conmutación: ¿Cómo cambiar rápidamente el tráfico a un servidor de respaldo o activar una protección mejorada?

Ejemplo práctico: Durante un ataque DDoS a gran escala en un servidor de juegos, el equipo no tenía un plan claro. Parte de los ingenieros intentaba configurar iptables, otra se comunicaba con el hosting, y una tercera intentaba encontrar un servicio externo. Como resultado, en lugar de 15-20 minutos de inactividad, el servidor estuvo inaccesible durante más de 2 horas. Posteriormente, se desarrolló y practicó un plan detallado que redujo el tiempo de respuesta en un 80%.

Errores comunes en la organización de la protección DDoS

Diagrama: Errores comunes en la organización de la protección DDoS

Diagrama: Errores comunes en la organización de la protección DDoS

Incluso los ingenieros experimentados pueden cometer errores al organizar la protección DDoS. Conocer estas trampas le ayudará a evitar costosos tiempos de inactividad y a fortalecer su infraestructura.

1. Ignorar el problema o esperar que "pase desapercibido"

Error: Muchas startups e incluso empresas consolidadas posponen la implementación de una protección DDoS completa, considerándola excesiva o demasiado costosa, hasta que se enfrentan al primer ataque. Una idea errónea común es: "Somos demasiado pequeños para ser atacados".

Cómo evitarlo: Acepte el hecho de que un ataque DDoS no es una cuestión de "si", sino de "cuándo". En 2026, los ataques se han vuelto tan baratos y fáciles de organizar que cualquiera puede ser atacado, incluso por diversión o por una pequeña competencia. Incluya un presupuesto para la protección DDoS en la fase inicial de planificación de la infraestructura. Realice una evaluación de riesgos y del daño potencial por el tiempo de inactividad.

Ejemplos reales de consecuencias: Un pequeño proyecto SaaS que ofrecía análisis fue atacado por la competencia. Sin ninguna protección, el proyecto estuvo inaccesible durante 48 horas. Las pérdidas no solo incluyeron la pérdida directa de ingresos (~$5000), sino también la pérdida del 30% de los suscriptores debido a la desconfianza en la fiabilidad del servicio, lo que a largo plazo se tradujo en cientos de miles de dólares.

2. Confiar únicamente en un nivel de protección

Error: Creer que una sola herramienta o un solo proveedor (por ejemplo, solo Cloudflare o solo iptables) proporcionará una protección completa contra todo tipo de ataques.

Cómo evitarlo: Implemente una protección multicapa y escalonada. Utilice servicios en la nube para ataques volumétricos L3/L4, y herramientas locales (Nginx, Fail2Ban) y WAF para protegerse contra ataques L7 y vulnerabilidades específicas. Un enfoque híbrido es el estándar de oro en 2026. Su proveedor de hosting puede tener una protección básica, pero es probable que no lo salve de un ataque potente.

Ejemplos reales de consecuencias: Un gran sitio de comercio electrónico dependía únicamente de la protección DDoS básica de su proveedor de hosting. Cuando los atacantes lanzaron un complejo ataque L7, imitando la actividad de los compradores y sobrecargando la base de datos, la protección básica dejó pasar todo el tráfico, ya que parecía "legítimo". El sitio se cayó, lo que resultó en la pérdida de millones de dólares en ventas durante la temporada alta.

3. Configuración incorrecta de DNS y elusión de la protección

Error: Después de conectarse a un mitigador DDoS en la nube (por ejemplo, Cloudflare), muchos olvidan ocultar la dirección IP real de su servidor. Los atacantes pueden encontrarla fácilmente utilizando diversas herramientas (por ejemplo, Shodan, Censys, registros DNS antiguos, certificados SSL, registros de correo MX) y atacar directamente, eludiendo su protección.

Cómo evitarlo: Asegúrese de que todos los registros DNS (A, AAAA, MX, TXT, SRV) apunten a los servidores proxy de su proveedor de DDoS, y no a la IP real de su servidor. Si es necesario tener registros directos (por ejemplo, para el correo), utilice diferentes direcciones IP o subredes, o asegúrese de que su servidor de correo también esté protegido. Configure el firewall en el servidor para que acepte tráfico solo de las direcciones IP de su proveedor de DDoS.

Ejemplos reales de consecuencias: Un desarrollador de una plataforma SaaS conectó Cloudflare, pero olvidó actualizar el registro MX, que apuntaba a la IP real del servidor. Los atacantes descubrieron rápidamente esta IP y dirigieron todo el tráfico directamente, eludiendo completamente Cloudflare. El daño por el tiempo de inactividad y la posterior configuración manual del firewall ascendió a varios días de trabajo.

4. Falta de monitoreo y plan de respuesta

Error: Esperar que la protección funcione por sí sola y no tener un sistema de monitoreo ni un plan de acción claro en caso de ataque. La falta de monitoreo conduce a una detección tardía, y la falta de un plan, a acciones caóticas e ineficaces.

Cómo evitarlo: Implemente un sistema integral de monitoreo de tráfico, carga de recursos del servidor y registros. Configure alertas automáticas para anomalías. Desarrolle y actualice regularmente un plan de respuesta a incidentes que incluya roles claros, pasos, contactos y procedimientos de escalada. Realice simulacros regulares del plan de respuesta.

Ejemplos reales de consecuencias: Un portal médico que procesaba datos confidenciales fue atacado. Debido a la falta de monitoreo adecuado, los administradores se enteraron del ataque solo varias horas después, a través de los usuarios. La ausencia de un plan provocó pánico e incapacidad para restaurar rápidamente el servicio, lo que conllevó no solo pérdidas de reputación, sino también posibles multas por incumplimiento de SLA y GDPR.

5. Pruebas de protección insuficientes

Error: Implementar la protección y nunca probarla. A menudo, la protección puede estar mal configurada o tener "puntos ciegos" que solo se descubren durante un ataque real.

Cómo evitarlo: Realice pruebas regulares de su protección DDoS. Esto puede incluir pruebas de estrés controladas utilizando herramientas legítimas (por ejemplo, ApacheBench, Siege, k6), así como la contratación de empresas especializadas para simular ataques DDoS reales. Comience con ataques pequeños y aumente gradualmente su intensidad. Analice los resultados, identifique los puntos débiles y ajuste la configuración.

Ejemplos reales de consecuencias: Una startup fintech invirtió significativamente en un mitigador DDoS corporativo, pero nunca lo probó. Durante el primer ataque serio, se descubrió que el WAF estaba configurado de forma demasiado agresiva, bloqueando a algunos usuarios legítimos, y también había problemas con el ancho de banda al servidor después de la limpieza del tráfico. Esto llevó a un tiempo de inactividad significativo y a la necesidad de una reconfiguración urgente en modo de producción, lo que siempre conlleva nuevos errores.

6. Olvidar los ataques L7, centrándose solo en L3/L4

Error: Muchos ingenieros creen que "si Cloudflare protege contra ataques volumétricos, estamos seguros". Sin embargo, Cloudflare (y otros servicios) en sus planes básicos pueden dejar pasar ataques L7 complejos que, lenta pero seguramente, agotan los recursos de la aplicación.

Cómo evitarlo: Recuerde que los ataques L7 suelen ser más sofisticados y se dirigen a vulnerabilidades específicas de su aplicación (por ejemplo, consultas a bases de datos que consumen muchos recursos, puntos finales de API lentos). Utilice un WAF (Web Application Firewall) como parte de su solución en la nube o como un componente separado. Analice regularmente los registros de su servidor web y aplicación en busca de patrones de solicitud anómalos. Optimice el rendimiento de la aplicación para que pueda soportar una mayor carga.

Ejemplos reales de consecuencias: Un servidor de juegos estaba protegido contra ataques volumétricos, pero los hackers descubrieron una vulnerabilidad en la API que permitía enviar solicitudes repetidas para crear sesiones, lo que sobrecargaba la base de datos de autenticación. Aunque el volumen de tráfico era pequeño, el servidor se caía constantemente debido a la falta de recursos de la base de datos. El problema se resolvió solo después de implementar reglas WAF personalizadas que bloqueaban este patrón de solicitudes específico.

Lista de verificación para la aplicación práctica de la protección DDoS

Para sistematizar el proceso de implementación y aseguramiento de la protección DDoS, utilice el siguiente algoritmo paso a paso.

- Evalúe los riesgos y amenazas:

- Determine qué tipos de ataques DDoS son más probables para su servicio (volumétricos L3/L4, L7 a aplicaciones).

- Evalúe el volumen máximo de tráfico y PPS que su infraestructura puede soportar sin protección.

- Calcule el daño potencial por el tiempo de inactividad (financiero, reputacional).

- Elija una estrategia de protección:

- Determine qué solución se adapta mejor a usted: local, del proveedor de hosting, en la nube (L3/L4, L7 Enterprise), híbrida.

- Si es un VPS/servidor dedicado, considere una solución en la nube (tipo CDN) como el escalón principal.

- Fortalezca el servidor a nivel del SO:

- Configure el firewall (iptables/nftables) para bloquear puertos no deseados y limitar el tráfico.

- Optimice los parámetros de red del kernel (sysctl) para protegerse contra SYN-flood y otros ataques de red.

- Instale y configure Fail2Ban para protegerse contra ataques de fuerza bruta en SSH, FTP, servidores web, etc.

- Configure el servidor web (Nginx/Apache):

- Utilice directivas de limitación de velocidad de solicitudes (

limit_req) y conexiones (limit_conn).

- Aplique reglas básicas para bloquear bots User-Agent conocidos o solicitudes anómalas.

- Limite el tamaño del cuerpo de la solicitud y los tiempos de espera.

- Integre la protección DDoS en la nube (si se elige):

- Cambie los registros DNS (A, AAAA) para el dominio, de modo que el tráfico pase a través de su proveedor de protección (por ejemplo, Cloudflare).

- Asegúrese de que la IP real de su servidor no esté expuesta en ninguna fuente pública (DNS, certificados SSL, registros).

- Configure el firewall del servidor para que acepte conexiones solo de las direcciones IP de su proveedor de protección en la nube.

- Configure el Firewall de Aplicaciones Web (WAF):

- Habilite y configure las reglas WAF con su proveedor de la nube o instale un WAF separado (por ejemplo, ModSecurity para Nginx).

- Cree reglas personalizadas para protegerse contra ataques L7 específicos dirigidos a su aplicación.

- Implemente un sistema de monitoreo:

- Configure el monitoreo del tráfico de red (entrante/saliente), PPS.

- Monitoreo de los recursos del servidor (CPU, RAM, E/S de disco, número de conexiones).

- Recopilación y análisis centralizado de registros (servidor web, aplicación, firewall).

- Configure un sistema de alertas:

- Establezca umbrales para todas las métricas clave (tráfico, CPU, errores 5xx).

- Configure alertas (correo electrónico, Slack, Telegram) cuando se superen los umbrales.

- Desarrolle y practique un plan de respuesta a incidentes:

- Defina los roles y responsabilidades del equipo durante un ataque DDoS.

- Cree un algoritmo de acciones paso a paso claro (escalada, contactos de proveedores, cambio a sistemas de respaldo).

- Realice simulacros regulares del plan de respuesta.

- Realice pruebas de protección regulares:

- Inicie pruebas de estrés controladas o contrate empresas especializadas para pruebas de penetración.

- Analice los resultados, identifique los puntos débiles y optimice la configuración.

- Automatice y utilice IA:

- Si es posible, automatice la activación de modos de protección mejorados o el cambio de tráfico.

- Utilice soluciones basadas en IA para una protección adaptativa contra ataques nuevos y mutantes.

- Actualice regularmente el software y las reglas:

- Actualice el sistema operativo, el servidor web, las aplicaciones, Fail2Ban y otros componentes.

- Revise y actualice las reglas del firewall y WAF de acuerdo con las nuevas amenazas y los cambios en la infraestructura.

Cálculo de costos / Economía de la protección DDoS

Esquema: Cálculo de costos / Economía de la protección DDoS

Esquema: Cálculo de costos / Economía de la protección DDoS

La cuestión del costo de la protección DDoS a menudo se convierte en un obstáculo. Sin embargo, estos gastos deben verse no como un costo, sino como una inversión en la continuidad del negocio. El costo del tiempo de inactividad debido a un ataque DDoS puede superar con creces los costos de las medidas preventivas.

1. Ejemplos de cálculos para diferentes escenarios (año 2026)

Veamos algunos escenarios típicos y estimemos los costos aproximados de la protección DDoS, considerando los precios actuales de 2026.

Escenario 1: Pequeña startup/blog (presupuesto limitado)

- Infraestructura: 1-2 VPS, tráfico de hasta 100-200 Mbit/s.

- Riesgos: Ataques aleatorios, pequeños competidores, script kiddies.

- Solución:

- Protección local: iptables, Nginx rate limiting, Fail2Ban. (Gratis, solo tiempo de ingeniero ~0-50 USD/mes, si es subcontratado)

- Protección básica del proveedor de hosting: A menudo incluida en la tarifa o con un pequeño recargo. (0-50 USD/mes)

- Cloudflare Free/Pro: Para protección L3/L4 y WAF básico. (Free/20 USD/mes)

- Costo mensual total: ~0 - 70 USD

- Nivel de protección esperado: Excelente protección contra ataques L7 de pequeña escala, media contra ataques volumétricos de hasta 5-10 Gbit/s.

Escenario 2: Proyecto de e-commerce/plataforma SaaS mediano (negocio en crecimiento)

- Infraestructura: 5-10 servidores (VPS/Dedicated), tráfico de hasta 1-5 Gbit/s.

- Riesgos: Ataques dirigidos de competidores, extorsión, ataques L7 activos.

- Solución:

- Protección local: Como base en cada servidor. (Tiempo de ingeniero ~100-200 USD/mes)

- Cloudflare Business/Enterprise Lite: Protección L3/L4 y L7 avanzada, CDN, WAF con reglas personalizadas. (200 - 1000 USD/mes, depende del tráfico y las funciones)

- Monitorización: Prometheus + Grafana + alertas. (Costo de instancia/servicio ~50-100 USD/mes)

- Costo mensual total: ~350 - 1300 USD

- Nivel de protección esperado: Alta protección contra ataques volumétricos de hasta 100-200 Gbit/s y ataques L7 complejos.

Escenario 3: Gran corporación/servicio financiero (infraestructura crítica)

- Infraestructura: Decenas de servidores dedicados, AS propio, tráfico de hasta 10-50 Gbit/s.

- Riesgos: Ataques estatales, grupos APT, ataques multiterabit, ataques L7 complejos con uso de IA.

- Solución:

- Protección híbrida: On-Premise (WAF/firewalls de hardware) + Cloudflare Enterprise / Akamai Prolexic / AWS Shield Advanced. (Equipo On-Prem: 500-2000 USD/mes amortización + Nube: 5000 - 30000+ USD/mes, dependiendo del volumen de tráfico y SLA)

- BGP Flowspec / Scrubbing Center: Integración con ISP o proveedor especializado. (Desde 5000 - 20000+ USD/mes)

- Equipo de seguridad dedicado: Monitorización y respuesta 24/7. (Salario de ingenieros: 10000 - 30000 USD/mes)

- Pentesting y auditoría: Pruebas regulares. (Anual 10000 - 50000 USD)

- Costo mensual total: ~20000 - 80000+ USD

- Nivel de protección esperado: Máxima protección contra cualquier tipo de ataque, con respuesta rápida y SLA garantizado.

2. Costos ocultos

Además del costo directo de los servicios, existen otros gastos:

- Tiempo de ingenieros: Configuración, monitorización, respuesta a incidentes. Esto puede ser una parte significativa del presupuesto, especialmente para equipos pequeños.

- Capacitación: Capacitación del equipo en nuevas herramientas y metodologías.

- Costos de rendimiento: Algunas soluciones (especialmente WAF en L7) pueden añadir latencia o consumir recursos, lo que podría requerir un aumento en la capacidad de los servidores.

- Gastos imprevistos: Pago por "exceso de límite" de tráfico durante ataques muy fuertes, si su tarifa no incluye tráfico ilimitado.

- Daños por falsos positivos: Si la protección es demasiado agresiva, puede bloquear a usuarios legítimos, lo que lleva a la pérdida de ingresos y reputación.

3. Cómo optimizar los costos

- Empiece por lo básico: Para startups, comience con protección local y una solución en la nube gratuita/económica (Cloudflare Free/Pro). A medida que el negocio y los riesgos crezcan, escale la protección.

- Utilice un enfoque híbrido: Permite ahorrar utilizando soluciones en la nube más costosas solo cuando sea necesario.

- Optimice la aplicación: Cuanto más eficiente sea su aplicación, mayor carga podrá soportar, reduciendo la dependencia de mitigadores externos para ataques L7.

- Utilice CDN: Distribuya el contenido estático a través de una CDN para reducir la carga en su servidor y disminuir el volumen de tráfico que necesita ser filtrado.

- Negocie con los proveedores: Para grandes volúmenes de tráfico y contratos a largo plazo, siempre existe la posibilidad de obtener condiciones y descuentos personalizados.

- Auditoría regular: Realice auditorías de los costos de seguridad actuales. Es posible que algunas funciones o servicios ya no sean necesarios o que existan alternativas más económicas.

Tabla con ejemplos de cálculos (valores promedio 2026)

| Componente de protección |

Costo mensual (USD) |

Comentario |

| Protección local (tiempo de ingeniero) |

50 - 500 |

Configuración de iptables, Nginx, Fail2Ban. Depende de la complejidad y el número de servidores. |

| Básica del hosting |

0 - 300 |

A menudo incluida o disponible como opción adicional. |

| Cloudflare Pro |

20 - 200 |

Depende del tráfico y funciones adicionales. |

| Cloudflare Business |

200 - 1500 |

WAF avanzado, SLA, análisis extendido. Depende del tráfico. |

| Cloudflare Enterprise / Akamai Prolexic / AWS Shield Adv. |

5000 - 30000+ |

Máximo nivel de protección, reglas personalizadas, soporte dedicado. |

| BGP Flowspec / Scrubbing Service |

5000 - 20000+ |

Para protección de subredes completas, volúmenes muy altos. |

| Monitorización (Prometheus/Grafana/Netdata) |

50 - 300 |

Costo de instancias para monitorización o servicios en la nube. |

| Pentesting / Auditorías (presupuesto anual) |

800 - 4000 |

Dividido por meses. Costo promedio de una auditoría pequeña. |

| Equipo de seguridad (parte del salario) |

500 - 5000+ |

Parte del salario de un DevOps/SysAdmin responsable de la seguridad. |

Como se desprende de la tabla, la variación de precios es enorme y se correlaciona directamente con el nivel de protección requerido y la escala del negocio. Una gestión presupuestaria eficaz implica un análisis constante de los riesgos y la adaptación de la estrategia de protección a las necesidades actuales, en lugar de una compra "única".

Casos de estudio y ejemplos de la práctica real

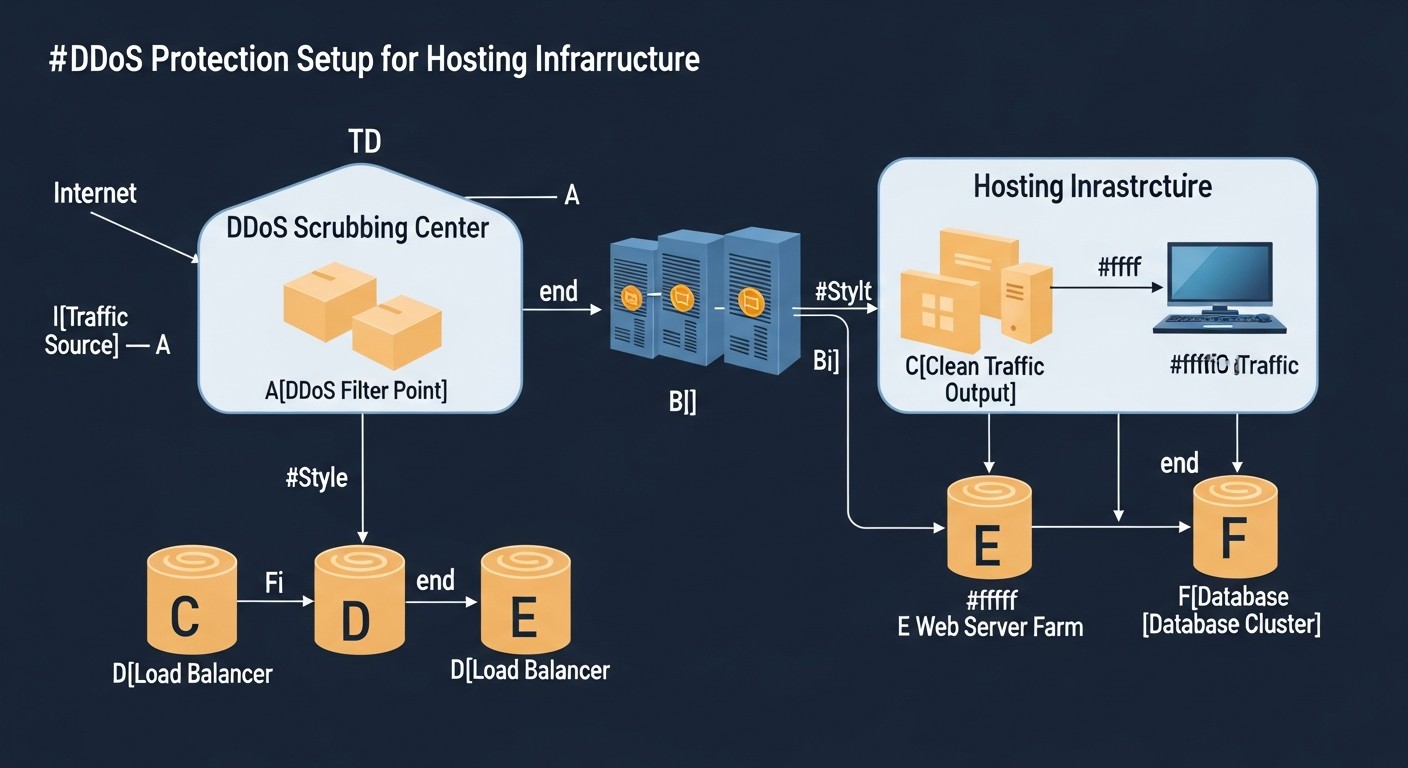

Esquema: Casos de estudio y ejemplos de la práctica real

Esquema: Casos de estudio y ejemplos de la práctica real

La teoría es importante, pero los casos reales muestran cómo los principios de la protección DDoS funcionan en la práctica, qué problemas surgen y cómo se resuelven.

Caso 1: Pequeño proyecto SaaS y ataque DDoS "inicial"

Proyecto:

SaaS de análisis para pequeñas empresas, que funciona en un único VPS (8 CPU, 16GB RAM) con Nginx, Node.js API y PostgreSQL. Audiencia diaria de hasta 5000 usuarios únicos. Presupuesto de seguridad mínimo.

Problema:

Tras el lanzamiento de una agresiva campaña de marketing, el proyecto atrajo la atención de un pequeño competidor, que encargó un ataque DDoS. El ataque consistió en una combinación de SYN-flood (hasta 5 Gbit/s) y HTTP GET-flood a los endpoints de la API (hasta 10000 solicitudes por segundo).

Estado inicial de la protección:

Solo protección básica del proveedor de hosting (hasta 2 Gbit/s) y configuraciones mínimas de iptables en el servidor.

Desarrollo del ataque y consecuencias:

El servidor dejó de responder instantáneamente. El canal de comunicación del proveedor de hosting estaba saturado, e incluso el acceso SSH se vio dificultado. Los intentos de configurar manualmente iptables o Nginx fueron inútiles, ya que el tráfico no llegaba al servidor en volumen suficiente. El tiempo de inactividad fue de 3 horas, lo que resultó en la pérdida de decenas de registros y un grave golpe a la reputación.

Decisión tomada:

- Conexión de emergencia a Cloudflare Pro: Se modificaron los registros DNS para que todo el tráfico pasara por Cloudflare. Esto permitió filtrar el SYN-flood voluminoso.

- Configuración de WAF en Cloudflare: Para combatir el HTTP GET-flood, se configuraron reglas de WAF que requerían CAPTCHA para solicitudes sospechosas y bloqueaban las direcciones IP que generaban demasiadas solicitudes a la API.

- Refuerzo de la protección local: Después de restaurar el acceso, se configuraron reglas Nginx más agresivas (

limit_req, limit_conn) y Fail2Ban en el servidor para proteger SSH y otros servicios.

- Ocultación de la IP real: Se aseguró que la IP real del servidor no fuera visible en ningún lugar y que el firewall estuviera configurado para aceptar tráfico solo de Cloudflare.

Resultados:

Después de implementar Cloudflare Pro y reforzar la protección local, el proyecto sobrevivió con éxito a varios ataques más de escala similar sin un solo tiempo de inactividad. El costo de Cloudflare Pro (20 USD/mes) resultó insignificante en comparación con las pérdidas por el tiempo de inactividad. El equipo obtuvo una experiencia invaluable y comprendió la necesidad de una protección multinivel.

Caso 2: Gran servidor de juegos y ataque híbrido complejo

Proyecto:

Popular shooter multijugador en línea, que funciona en un clúster de servidores dedicados en varios centros de datos. Pico de hasta 50 000 jugadores en línea. Sensibilidad a la latencia.

Problema:

Durante la temporada alta, el servidor sufrió un complejo ataque híbrido, que incluyó:

- UDP-flood voluminoso (hasta 500 Gbit/s) en los puertos de juego.

- SYN-flood en puertos TCP (hasta 50 Mpps).

- Ataques L7 a la API de autorización y al servidor de matchmaking, imitando solicitudes legítimas, pero con frecuencia y patrones anómalos.

Estado inicial de la protección:

Se utilizó un enfoque híbrido: protección básica del centro de datos (hasta 200 Gbit/s), Cloudflare Enterprise para la parte web y la API de autorización, así como firewalls de hardware (Juniper SRX) con reglas configuradas en cada servidor para el tráfico de juegos.

Desarrollo del ataque y consecuencias:

Las dos primeras oleadas (UDP y SYN-flood) fueron repelidas con éxito por el centro de datos y Cloudflare. Sin embargo, el ataque L7 a la API comenzó a causar retrasos y errores en la autorización, y también provocó bloqueos en el matchmaking. Parte del tráfico de juegos (UDP) también sufrió debido a la sobrecarga de los enrutadores del centro de datos, ya que los firewalls de hardware no pudieron procesar tal volumen.

Decisión tomada:

- Activación del modo "Under Attack" en Cloudflare Enterprise: Filtrado mejorado del tráfico L7, aplicación de reglas CAPTCHA y desafíos JS más agresivos.

- Ajuste fino de las reglas WAF en Cloudflare: Identificación de patrones de solicitud anómalos a la API (por ejemplo, solicitudes demasiado frecuentes para crear una sesión desde una misma IP o User-Agent) y creación de reglas personalizadas para bloquearlos.

- Interacción con el centro de datos: Redirección temporal de todo el tráfico UDP de juegos a través de un centro de depuración especializado del proveedor del centro de datos (utilizando BGP Flowspec para anunciar rutas). Esto permitió filtrar el volumen principal del UDP-flood antes de que llegara a los servidores.

- Optimización de la API: Durante el ataque, se identificaron endpoints de API "pesados". Los desarrolladores implementaron rápidamente el almacenamiento en caché y optimizaron las consultas a la base de datos para reducir la carga.

Resultados:

Gracias al enfoque multinivel y la rápida reacción del equipo, el ataque fue completamente repelido en 40 minutos. El proceso de juego se vio interrumpido, pero no hubo un tiempo de inactividad crítico. Este caso demostró que, incluso con protección "premium", se requiere monitoreo constante, flexibilidad en la configuración y preparación para una interacción operativa con los proveedores.

Caso 3: Fundador de un proyecto SaaS y gastos imprevistos

Proyecto:

Joven proyecto SaaS para la gestión de proyectos, que funciona en AWS (EC2, RDS, S3). Se utilizó AWS Shield Standard (gratuito) y Security Groups básicos. Presupuesto mensual para infraestructura de aproximadamente 1000 USD.

Problema:

El proyecto se enfrentó a un ataque que generó aproximadamente 20 Gbit/s de tráfico, dirigido al servidor web y a la API. El ataque duró 6 horas.

Estado inicial de la protección:

AWS Shield Standard proporciona protección contra los ataques L3/L4 más comunes, pero no garantiza la protección contra todos los tipos de ataques y no incluye protección L7. Los Security Groups estaban configurados de forma estándar.

Desarrollo del ataque y consecuencias:

AWS Shield Standard filtró parcialmente el tráfico, pero una parte significativa aún llegó a las instancias EC2, sobrecargándolas. El autoescalado funcionó y se lanzaron instancias adicionales para hacer frente a la carga. Sin embargo, esto llevó a un aumento colosal en las facturas por tráfico y uso de EC2.

Decisión tomada:

- Análisis de facturas: En 6 horas de ataque, la factura por tráfico y las instancias EC2 adicionales aumentó en 2500 USD. Esto fue un shock para el fundador.

- Cambio a AWS Shield Advanced: El fundador decidió invertir en AWS Shield Advanced (3000 USD/mes), que cubre los costos de escalado de EC2/ELB durante ataques DDoS y proporciona acceso al Equipo de Respuesta a Incidentes (DRT).

- Configuración de AWS WAF: Dentro de Shield Advanced, se configuró AWS WAF con reglas para proteger contra ataques L7 dirigidos a la API del proyecto.

- Optimización de la arquitectura: Se realizó una revisión de la arquitectura, se implementó más almacenamiento en caché y los endpoints críticos de la API se protegieron adicionalmente a nivel de aplicación.

Resultados:

Aunque el primer incidente generó gastos imprevistos significativos, las inversiones en AWS Shield Advanced y WAF se amortizaron a largo plazo. El proyecto obtuvo una protección confiable y dejó de preocuparse por las "sorpresas" en las facturas. Este caso subraya la importancia no solo de la preparación técnica, sino también de la planificación financiera para la protección DDoS.

Troubleshooting: Solución de problemas con la protección DDoS

Esquema: Troubleshooting: Solución de problemas con la protección DDoS

Esquema: Troubleshooting: Solución de problemas con la protección DDoS

Incluso con una protección robusta, pueden surgir problemas. Es crucial saber cómo diagnosticarlos rápidamente y tomar medidas. A continuación, se presentan problemas típicos y enfoques para su solución.

1. Problemas típicos y sus soluciones

Problema: Servidor inaccesible, pero el monitoreo no muestra picos de tráfico

- Posibles causas:

- Bloqueo falso por firewall/Fail2Ban de tráfico legítimo (incluyendo su IP).

- Problemas con los registros DNS (tráfico dirigido incorrectamente).

- Problemas con el equipo de red del proveedor (no DDoS).

- Ataque L7 de baja frecuencia que no genera tráfico voluminoso, pero sobrecarga la aplicación.

- Diagnóstico:

- Intente conectarse al servidor por SSH desde otra dirección IP.

- Revise los logs del firewall (

/var/log/syslog, /var/log/auth.log para Fail2Ban).

- Verifique los registros DNS del dominio usando

dig o herramientas en línea.

- Revise los logs del servidor web (Nginx/Apache) y de la aplicación en busca de solicitudes anómalas o errores.

- El monitoreo de los recursos del servidor (CPU, RAM, número de conexiones) puede mostrar una sobrecarga sin un pico de tráfico.

- Solución:

- Deshabilite/restablezca temporalmente el firewall (si tiene acceso SSH). Agregue su IP a la whitelist.

- Corrija los registros DNS.

- Contacte a su proveedor de hosting para verificar la accesibilidad de la red.

- Analice los logs de la aplicación, optimice las solicitudes "pesadas", configure el WAF.

Problema: Servidor inaccesible, el monitoreo muestra picos de tráfico, pero la protección en la nube no funcionó

- Posibles causas:

- La dirección IP real del servidor está comprometida y el ataque se dirige directamente, eludiendo la protección en la nube.

- El ataque supera las capacidades de su plan de protección en la nube.

- Configuración incorrecta de la protección en la nube (por ejemplo, las reglas del WAF son demasiado laxas).

- Ataque de un tipo nuevo y desconocido que los sistemas automáticos no pudieron reconocer.

- Diagnóstico:

- Revise los logs de acceso al servidor: ¿de dónde proviene el tráfico? Si las direcciones IP no pertenecen a su proveedor de protección en la nube, entonces la IP está comprometida.

- Verifique el panel de control de la protección en la nube: ¿se activó el modo "Under Attack", hay notificaciones de ataque?

- Compare el volumen del ataque con las capacidades de su plan tarifario.

- Solución:

- Cambie urgentemente la dirección IP del servidor (si es posible con su proveedor de hosting) y asegúrese de que la nueva IP no sea revelada. Configure el firewall para que solo acepte tráfico de su proveedor de la nube.

- Contacte al soporte del proveedor de la nube: Discuta la actualización del plan tarifario o la activación de protección mejorada.

- Refuerce las reglas del WAF: Active configuraciones más agresivas, incluya CAPTCHA/JS-challenges.

Problema: Falsos positivos de la protección (usuarios legítimos bloqueados)

- Posibles causas:

- Reglas de firewall/WAF demasiado agresivas.

- Fail2Ban bloquea a usuarios legítimos (por ejemplo, debido a una configuración incorrecta).

- Los sistemas automáticos de protección en la nube clasifican erróneamente el tráfico "bueno" como "malo".

- Diagnóstico:

- Revise los logs del firewall/Fail2Ban en busca de bloqueos de IP legítimas.

- Analice los logs del WAF en el panel de control del proveedor de la nube: ¿qué reglas se activan y para qué tráfico?

- Recopile comentarios de los usuarios: ¿qué direcciones IP fueron bloqueadas, cuándo ocurrió?

- Solución:

- Relaje o refine las reglas del firewall/WAF. Agregue a la whitelist direcciones IP o rangos desde los cuales provienen usuarios legítimos.

- Revise la configuración de Fail2Ban (

maxretry, findtime, bantime).

- Contacte al soporte del proveedor de la nube para un ajuste fino de las reglas o excepciones.

2. Comandos de diagnóstico

Estos comandos le ayudarán a obtener rápidamente información sobre el estado del servidor y la red:

3. Cuándo contactar al soporte

No dude en buscar ayuda. No es un signo de debilidad, sino un enfoque sensato para la gestión de incidentes.

- Proveedor de hosting:

- Si el servidor está completamente inaccesible por red y no puede acceder a él por SSH.

- Si observa ataques voluminosos que superan el ancho de banda de su canal.

- Si sospecha que el ataque se dirige a la infraestructura del propio centro de datos, y no solo a su servidor.

- Proveedor de protección DDoS en la nube (Cloudflare, Akamai, AWS Shield):

- Si el ataque continúa a pesar de la protección activa.

- Si observa falsos positivos y no puede configurar las reglas por su cuenta.

- Si necesita un ajuste fino del WAF para ataques L7 específicos.

- Si necesita ayuda para analizar los vectores de ataque y desarrollar contramedidas.

- Desarrolladores de la aplicación:

- En caso de ataques L7 que sobrecargan la aplicación, pero no el canal de red.

- Si el monitoreo muestra una alta carga en la base de datos, CPU u otros componentes de la aplicación.

- Para optimizar solicitudes "pesadas" o implementar el almacenamiento en caché.

Importante: Al contactar al soporte, siempre proporcione la información más completa posible: la hora exacta de inicio del ataque, el tipo de ataque (si se conoce), capturas de pantalla del monitoreo, logs, direcciones IP de los atacantes (si las hay), así como todas las acciones que haya tomado.

Preguntas Frecuentes (FAQ)

1. ¿Cuál es la diferencia entre un VPS y un servidor dedicado en el contexto de la protección DDoS?

La principal diferencia radica en los recursos y el aislamiento. Un VPS comparte los recursos de hardware con otros usuarios en un servidor físico. Un servidor dedicado le proporciona acceso exclusivo a todos los recursos físicos. En el contexto de DDoS, un servidor dedicado suele tener un canal de red más amplio y una mayor potencia de cálculo, lo que le permite soportar ataques más potentes sin ayuda externa. Sin embargo, si el ataque supera las capacidades del canal del centro de datos, ambos tipos de servidores pueden verse afectados. La protección del proveedor de hosting en un servidor dedicado puede ser más potente, pero para ambos tipos es crucial la protección en la nube.

2. ¿Es posible protegerse completamente de todo tipo de ataques DDoS?

Es imposible protegerse completamente de todo tipo de ataques DDoS. El objetivo de la protección no es prevenir el ataque, sino minimizar su impacto y garantizar la continuidad del servicio. Los ataques modernos evolucionan constantemente, y la tarea consiste en tener un sistema multinivel y adaptable, capaz de reaccionar rápidamente a las nuevas amenazas. Incluso las empresas más grandes del mundo se enfrentan a ataques DDoS, pero sus sistemas les permiten repelerlos rápidamente.

3. ¿Qué son los ataques L7 y por qué son tan peligrosos?

Los ataques L7 (Application-Layer Attacks) se dirigen a la capa de aplicación (HTTP, HTTPS, DNS, SMTP). Imitan solicitudes legítimas, pero con el objetivo de agotar los recursos computacionales del servidor o la aplicación. Son peligrosos porque son más difíciles de distinguir del tráfico normal, y pueden ser muy efectivos incluso con un pequeño volumen de tráfico si se dirigen a "pesados" o vulnerables puntos finales de la aplicación. Para combatirlos se requieren Web Application Firewalls (WAF) y una lógica avanzada de análisis de solicitudes.

4. ¿Cuánto dura un ataque DDoS típico?

La duración de los ataques DDoS varía mucho. Algunos ataques pueden durar solo unos minutos u horas, representando "picos" rápidos. Otros pueden continuar durante días o incluso semanas, especialmente si se trata de una campaña dirigida. La duración media de un ataque, según datos de 2025-2026, es de 4 a 12 horas, pero también se dan incidentes mucho más largos.

5. ¿Qué es una "IP real" y por qué debe ocultarse?

Una "IP real" es la dirección IP directa de su servidor, que no pasa por un intermediario (por ejemplo, la protección DDoS en la nube). Si los atacantes descubren esta IP, pueden dirigir el ataque directamente a ella, eludiendo por completo su protección en la nube. Ocultar la dirección IP real significa que todos los registros DNS públicos (A, AAAA, MX, etc.) deben apuntar a las direcciones IP de su proveedor de protección DDoS, y su firewall debe configurarse para aceptar tráfico solo de este proveedor.

6. ¿Puedo usar solo herramientas gratuitas para la protección?

Para proyectos pequeños con un presupuesto limitado, el uso de herramientas gratuitas (iptables, Nginx, Fail2Ban, Cloudflare Free) es un buen comienzo. Proporcionan un nivel básico de protección contra ataques comunes y no muy potentes. Sin embargo, para amenazas graves y ataques de gran volumen, serán insuficientes. Las soluciones gratuitas no ofrecen garantías de SLA, análisis avanzados ni soporte especializado, lo cual es crítico para el negocio.

7. ¿Con qué frecuencia debo probar mi protección DDoS?

Se recomienda realizar pruebas de protección DDoS al menos una vez por trimestre o después de cada cambio significativo en la infraestructura o configuración de la protección. Esto puede ser tanto una prueba de estrés interna como la contratación de expertos externos para simular ataques reales. Las pruebas regulares ayudan a identificar "puntos ciegos" y a asegurar que su sistema está preparado para una amenaza real.

8. ¿Qué es una CDN y ayuda contra DDoS?

Una CDN (Content Delivery Network) es una red de servidores distribuidos por todo el mundo que almacenan en caché y entregan contenido estático (imágenes, videos, CSS, JS) a los usuarios desde el punto más cercano. Una CDN ayuda contra DDoS indirectamente, reduciendo la carga en su servidor principal, ya que la mayor parte del tráfico es procesada por la CDN. Algunas CDN (por ejemplo, Cloudflare) también incluyen funciones de protección DDoS, filtrando el tráfico antes de que llegue a su servidor, lo que las convierte en una solución integral.

9. Mi proveedor de hosting afirma ofrecer protección DDoS "ilimitada". ¿Es cierto?

Las afirmaciones sobre la protección DDoS "ilimitada" a menudo son engañosas. Aunque el proveedor puede tener un gran ancho de banda, la protección "ilimitada" generalmente significa que intentarán filtrar el tráfico hasta un cierto umbral (por ejemplo, 10-50 Gbit/s) o hasta que comience a afectar a otros clientes. Para ataques muy potentes (cientos de Gbit/s o más), su protección básica puede ser insuficiente, y pueden ofrecerle pasar a soluciones de pago más potentes o incluso desconectar su servidor. Siempre aclare los detalles del SLA y los volúmenes máximos de ataques que realmente pueden filtrar.

10. ¿Qué hacer si mi servidor ya está bajo ataque y no he configurado nada?

Si su servidor ya está bajo ataque y no tiene protección configurada, actúe rápidamente:

- Contacte a su proveedor de hosting: Es posible que tengan medios básicos para una mitigación temporal o le ofrezcan una migración a una IP protegida.

- Active Cloudflare (o un servicio similar): Cambie rápidamente los registros DNS para que el tráfico pase por Cloudflare. Esto puede tardar entre 30 y 60 minutos en propagarse el DNS, pero es la forma más rápida de obtener una protección de volumen.

- Restrinja el acceso por IP: Si conoce las direcciones IP de los atacantes, bloquéelas temporalmente a través del firewall (iptables). Esta es una medida temporal.

- Ponga el sitio en "modo de mantenimiento": Si es posible, muestre una página de marcador de posición para reducir la carga en la aplicación y dar tiempo para configurar la protección.

Lo principal es no entrar en pánico y actuar metódicamente. Después del ataque, asegúrese de realizar un análisis e implementar una protección permanente.

Conclusión

En un entorno de creciente complejidad y escala de los ataques DDoS, para 2026 la protección de VPS y servidores dedicados ha dejado de ser una simple opción; es una parte integral de cualquier estrategia responsable para garantizar la continuidad del negocio. Hemos recorrido el camino desde los principios básicos de fortalecimiento del sistema operativo hasta soluciones híbridas complejas y aspectos económicos, demostrando que una protección eficaz requiere un enfoque integral y multinivel.

La conclusión clave de esta guía es: no existe una "bala de plata" ni una solución universal. El éxito en la lucha contra los ataques DDoS radica en la combinación de medidas técnicas (firewalls, WAF, mitigadores en la nube), monitoreo proactivo, un plan claro de respuesta a incidentes y pruebas regulares. La inversión en protección DDoS no es un gasto, sino una inversión estratégica que se amortiza muchas veces, previniendo pérdidas reputacionales y financieras.