Creación de una nube privada para SaaS en servidores dedicados con Proxmox VE: de la instalación a la gestión

TL;DR

- La creación de una nube privada en Proxmox VE en servidores dedicados es una solución óptima para SaaS que requieren alto rendimiento, control y costos predecibles, especialmente relevante para 2026.

- Proxmox VE ofrece una potente combinación de KVM para máquinas virtuales y LXC para contenedores, gestión de almacenamiento integrada (Ceph, ZFS) y funciones de alta disponibilidad incorporadas.

- La elección del hardware adecuado (procesadores, RAM, NVMe/SSD para Ceph) es crítica para el rendimiento y la escalabilidad, con énfasis en la redundancia y una infraestructura de red de 10/25/40/100 Gbps.

- El ahorro en nubes públicas puede alcanzar el 30-70% a largo plazo, pero requiere una inversión inicial significativa y las competencias del equipo.

- La instalación paso a paso, la configuración de red, el almacenamiento Ceph, la creación de VM/LXC, la copia de seguridad y el monitoreo son etapas clave para una implementación exitosa.

- Los errores típicos incluyen subestimar la infraestructura de red, la falta de un plan de copia de seguridad/recuperación y la ignorancia del monitoreo del rendimiento.

- Para una implementación exitosa se requieren conocimientos profundos de Linux, virtualización, redes y sistemas de almacenamiento de datos, así como pruebas y optimización constantes.

Introducción

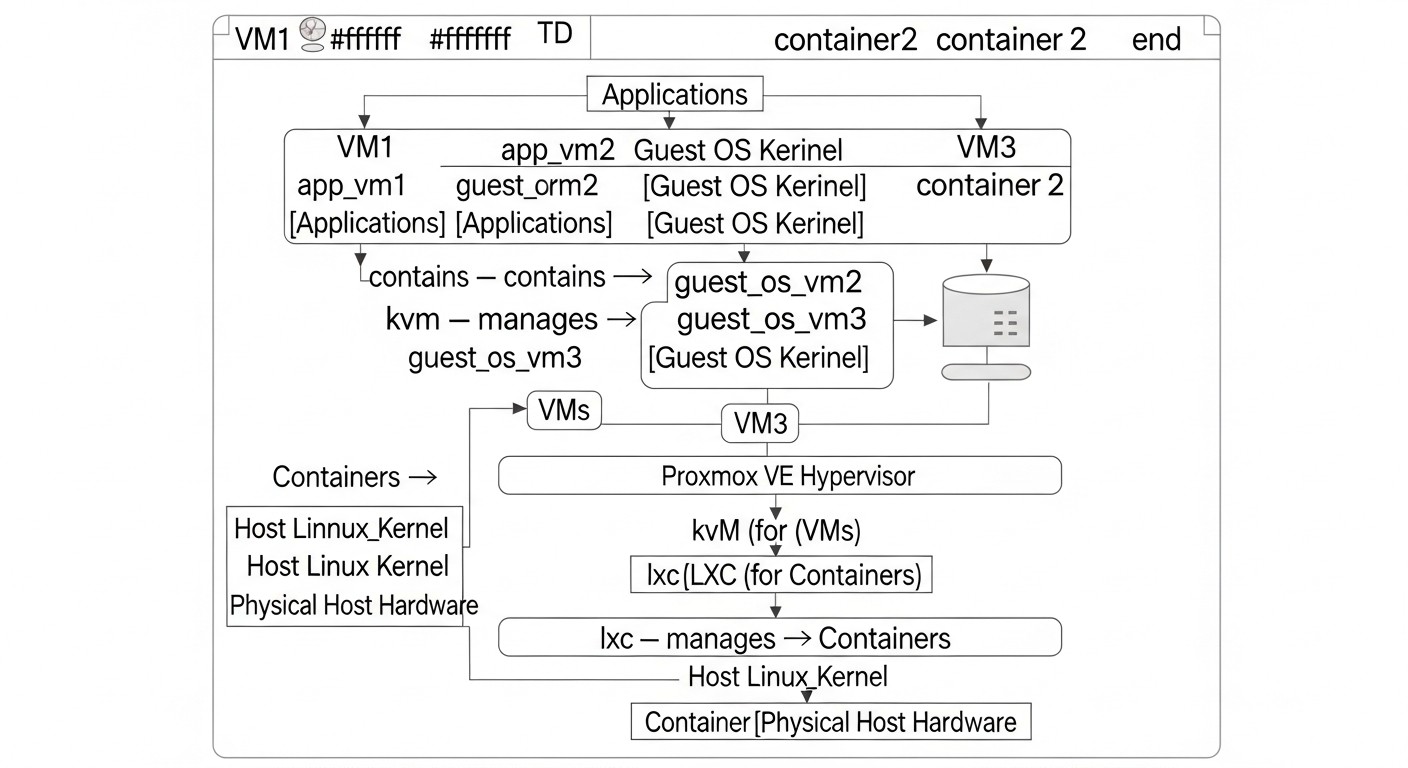

Diagrama: Introducción

Diagrama: Introducción

En el mundo en rápida evolución de los proyectos SaaS, donde cada milisegundo de latencia y cada céntimo del costo de la infraestructura importan, la elección de la plataforma de implementación adecuada se vuelve crítica. Para 2026, el mercado de servicios en la nube habrá madurado, ofreciendo una amplia gama de soluciones, desde nubes públicas totalmente gestionadas hasta servidores bare-metal. Sin embargo, para muchas empresas SaaS, especialmente aquellas que han crecido hasta una cierta escala o tienen requisitos estrictos de rendimiento, seguridad y previsibilidad de costos, la creación de su propia nube privada en servidores dedicados se convierte no solo en una alternativa, sino en una ventaja estratégica.

Este artículo está dirigido a ingenieros DevOps, desarrolladores backend, fundadores de proyectos SaaS, administradores de sistemas y directores técnicos de startups que se enfrentan a los desafíos de la escalabilidad, la optimización de costos y la garantía del máximo control sobre su infraestructura. Nos sumergiremos en el mundo de Proxmox VE, una potente plataforma de virtualización de código abierto que proporciona todas las herramientas necesarias para construir una nube privada de alto rendimiento y tolerante a fallos.

¿Por qué es importante este tema ahora, en 2026? Porque el costo de las nubes públicas, a pesar de su conveniencia, sigue aumentando, y el control sobre los datos y la infraestructura se está convirtiendo en un activo cada vez más valioso. Los requisitos regulatorios se están endureciendo, y la necesidad de personalización para cargas de trabajo específicas de aplicaciones SaaS a menudo no encaja en las ofertas estándar de la nube. La creación de una nube privada en Proxmox VE resuelve estos problemas, ofreciendo:

- Ahorro de costos: Reducción de los gastos operativos a largo plazo en comparación con las nubes públicas, especialmente con cargas de trabajo estables o crecientes.

- Control total: Desde el nivel de hardware hasta la configuración de red y el almacenamiento de datos, lo cual es crítico para la seguridad y la optimización del rendimiento.

- Alto rendimiento: Posibilidad de utilizar hardware potente sin "vecinos" ni limitaciones ocultas, características de las nubes públicas.

- Flexibilidad y personalización: Libertad para elegir sistemas operativos, topologías de red, soluciones de almacenamiento de datos y herramientas de monitoreo.

- Seguridad: Aislamiento de internet público (con la configuración adecuada) y control total sobre las políticas de seguridad.

Desglosaremos paso a paso todo el proceso: desde la selección del equipo y la instalación de Proxmox VE hasta la configuración fina de los almacenamientos Ceph, la creación de máquinas virtuales y contenedores, la garantía de alta disponibilidad, la copia de seguridad y el monitoreo. El objetivo del artículo es proporcionar no solo conocimientos teóricos, sino una guía práctica, basada en la experiencia real, con comandos, ejemplos y consejos específicos que se pueden aplicar hoy mismo para construir una infraestructura fiable y eficiente para su proyecto SaaS.

Criterios/factores clave para la selección y el diseño de una nube privada

Diagrama: Criterios/factores clave para la selección y el diseño de una nube privada

Diagrama: Criterios/factores clave para la selección y el diseño de una nube privada

Antes de sumergirnos en los detalles técnicos, es esencial definir claramente los criterios que sustentarán su decisión sobre la creación de una nube privada y su arquitectura. Subestimar cualquiera de estos factores puede llevar a errores costosos y problemas en el futuro. Analizaremos cada uno de ellos desde la perspectiva de su importancia y métodos de evaluación.

1. Rendimiento y escalabilidad (Performance & Scalability)

Este factor es la piedra angular de cualquier proyecto SaaS. Su aplicación no solo debe funcionar rápidamente ahora, sino también tener la capacidad de crecer junto con su base de usuarios.

- CPU: La elección de los procesadores (Intel Xeon E-series, D-series, Scalable o AMD EPYC) debe basarse en el tipo de carga de trabajo. Para tareas altamente paralelas con muchos hilos, se prefieren procesadores con un gran número de núcleos. Para tareas con alto rendimiento de un solo hilo (por ejemplo, bases de datos con uso limitado de núcleos), es importante una alta frecuencia de reloj. Evalúe el cTDP (Configurable Thermal Design Power) y las capacidades de turbo-boost.

- RAM: La cantidad y velocidad de la memoria RAM son críticas. Las aplicaciones SaaS suelen ser intensivas en RAM. Proxmox VE por sí mismo consume poca RAM, pero las máquinas virtuales y los contenedores la utilizarán activamente. Se recomienda usar módulos ECC RAM para garantizar la estabilidad. Evalúe la necesidad total de RAM considerando futuras cargas y la posibilidad de expansión.

- Storage I/O: La velocidad del subsistema de disco es el cuello de botella de la mayoría de los sistemas. Para una nube privada en Proxmox VE con Ceph, los discos NVMe son el estándar de facto para OSD (Object Storage Daemon). Evalúe los IOPS (Input/Output Operations Per Second) y el ancho de banda (MB/s) para lectura y escritura. Es importante entender que Ceph requiere un alto rendimiento de red entre los nodos.

- Network Throughput: La red lo une todo. Para un clúster Proxmox con Ceph, se requiere al menos 10 Gbps Ethernet para la red pública y una red dedicada de 10/25/40/100 Gbps para Ceph (clúster y replicación). Evalúe el ancho de banda, la latencia y las capacidades de tolerancia a fallos de las interfaces de red (LACP, M-LAG).

- Escalabilidad horizontal/vertical: Proxmox VE permite escalar tanto verticalmente (añadiendo recursos a un servidor existente) como horizontalmente (añadiendo nuevos nodos al clúster). Evalúe qué tipo de escalabilidad es más adecuada para su arquitectura SaaS. Para la mayoría de los SaaS modernos, se prefiere la escalabilidad horizontal.

2. Alta disponibilidad y tolerancia a fallos (High Availability & Fault Tolerance)

El tiempo de inactividad puede costarle a un proyecto SaaS reputación y dinero. Por lo tanto, la HA no es una opción, sino una necesidad.

- Clúster de Proxmox: Las capacidades de clúster integradas de Proxmox VE permiten reiniciar automáticamente las VM/LXC en otros nodos en caso de fallo de uno de ellos. Esto requiere al menos 3 nodos para el quórum.

- Redundancia de componentes: Duplicación de todos los componentes críticos: fuentes de alimentación (N+1), tarjetas de red (NIC bonding), arreglos de disco (RAID, Ceph replication).

- Copia de seguridad y recuperación (Backup & Restore): Una estrategia de copia de seguridad fiable (diaria, incremental) y pruebas regulares de recuperación de datos. Proxmox VE tiene capacidades integradas para la copia de seguridad de VM/LXC.

- Distribución geográfica (Disaster Recovery): Para una máxima tolerancia a fallos, considere la posibilidad de implementar un segundo clúster en otro centro de datos. Esta es una opción más compleja y costosa, pero protege contra un fallo total del centro de datos.

3. Seguridad (Security)

La protección de los datos de los clientes y la infraestructura es la prioridad número uno.

- Aislamiento: La virtualización proporciona aislamiento de VM/LXC entre sí. Proxmox VE tiene un firewall integrado a nivel de host y VM/LXC.

- Seguridad de red: Uso de VLAN, firewalls (hardware y software), VPN para el acceso a la gestión.

- Actualizaciones: Aplicación regular de actualizaciones de seguridad para Proxmox VE y los sistemas operativos invitados.

- Autenticación y autorización: Uso de LDAP/AD, autenticación de dos factores para acceder a la GUI de Proxmox. Restricción de derechos de acceso.

- Cifrado: Cifrado de datos en discos (LUKS) y tráfico entre nodos (IPsec/WireGuard).

4. Costo total de propiedad (TCO - Total Cost of Ownership)

Además de la inversión inicial, es necesario considerar los gastos a largo plazo.

- Gastos de capital (CAPEX): Costo de servidores, equipos de red, racks, cables. Evalúe el ciclo de vida del equipo (3-5 años).

- Gastos operativos (OPEX): Alquiler de rack/unidades, electricidad, tráfico, licencias (SO, Proxmox VE Enterprise Subscription), salarios de ingenieros, soporte de equipos.

- Costos ocultos: Tiempo de capacitación del equipo, integración, migración, tiempo de inactividad debido a errores.

- Previsibilidad: A diferencia de las nubes públicas, donde los gastos pueden ser impredecibles, una nube privada ofrece costos más estables y predecibles después de la inversión inicial.

5. Gestionabilidad y monitoreo (Manageability & Monitoring)

Gestión eficiente y detección oportuna de problemas.

- Interfaz de gestión: Proxmox VE ofrece una interfaz web intuitiva, así como una potente CLI y API para la automatización.

- Monitoreo: Integración con Prometheus, Grafana, Zabbix para la recopilación de métricas de rendimiento, estado del sistema y alertas.

- Registro (Logging): Recopilación centralizada de logs (ELK Stack, Loki) para una rápida búsqueda y análisis de problemas.

- Automatización: Uso de Ansible, Terraform para automatizar la implementación y gestión de VM/LXC.

6. Cumplimiento normativo (Compliance)

Para algunos proyectos SaaS, el cumplimiento de los estándares de la industria es críticamente importante.

- GDPR, PCI DSS, HIPAA: Una nube privada otorga un mayor control sobre dónde y cómo se almacenan los datos, lo que simplifica las auditorías y el cumplimiento de los requisitos regulatorios.

- Datos soberanos: Posibilidad de alojar datos en una jurisdicción específica.

Un análisis cuidadoso de estos criterios le permitirá tomar una decisión informada y diseñar una nube privada que satisfaga al máximo las necesidades de su proyecto SaaS en 2026 y más allá.

Tabla comparativa: Proxmox VE vs. Alternativas para SaaS (año 2026)

Diagrama: Tabla comparativa: Proxmox VE vs. Alternativas para SaaS (año 2026)

Diagrama: Tabla comparativa: Proxmox VE vs. Alternativas para SaaS (año 2026)

La elección de la infraestructura para SaaS es siempre un compromiso entre flexibilidad, costo, rendimiento y capacidad de gestión. En el año 2026, esta elección se ha vuelto aún más compleja debido a la madurez de diversas tecnologías. Presentamos una tabla comparativa que ayudará a evaluar Proxmox VE frente a alternativas populares, incluyendo tendencias actuales y referencias de precios.

| Criterio |

Proxmox VE (Nube Privada) |

Nube Pública (AWS/Azure/GCP IaaS) |

VMware vSphere (Nube Privada) |

Bare Metal (Sin Hipervisor) |

| Tipo de propiedad/gestión |

Control total, infraestructura propia. Gestión a través de Proxmox GUI/CLI. |

Infraestructura alquilada, gestión a través de la API/consola web del proveedor. |

Control total, infraestructura propia. Gestión a través de vCenter. |

Control total, infraestructura propia. Gestión a través de SSH. |

| Hipervisor |

KVM (para VM), LXC (para contenedores). Código abierto. |

Hipervisores propios de los proveedores (a menudo KVM/Xen modificado). |

ESXi. Propietario. |

No se utiliza. El SO se instala directamente. |

| Escalabilidad |

Horizontal (adición de nodos al clúster Proxmox). Más complejo que en la nube pública, pero lineal. Hasta 32-64 nodos por clúster. |

Máxima escalabilidad horizontal bajo demanda, casi instantánea. |

Horizontal (adición de nodos al clúster vSphere). Hasta 64 nodos por clúster. |

Solo vertical (actualización de hardware) o adición de nuevos servidores. |

| Alta disponibilidad (HA) |

HA integrado (reinicio de VM/LXC en un nodo activo) con quórum y almacenamiento compartido (Ceph). |

Mecanismos HA integrados a nivel de región/AZ, reinicio automático de instancias. |

HA integrado (vSphere HA), vMotion, DRS. Requiere almacenamiento compartido. |

Requiere implementación de HA a nivel de aplicación u orquestación externa (Kubernetes). |

| Costo (TCO, 5 años, para 500-1000 VM/LXC) |

Bajo/Medio. CAPEX ~250-400k USD (servidores, red). OPEX ~5-10k USD/mes (electricidad, rack, suscripción Proxmox Enterprise). Ahorro a largo plazo de hasta el 70% en comparación con la nube pública. |

Alto. OPEX ~20-50k USD/mes (dependiendo de la carga). Sin CAPEX. Altos costos de tráfico saliente. |

Alto. CAPEX ~300-500k USD (servidores, red, licencias VMware). OPEX ~8-15k USD/mes. Las licencias de VMware son muy caras. |

Medio. CAPEX ~200-350k USD. OPEX ~4-8k USD/mes. Requiere más trabajo manual y competencias. |

| Control y personalización |

Máximo control sobre hardware, red, almacenamiento, SO. Libertad total. |

Control limitado sobre la infraestructura subyacente. Personalización a nivel de instancias. |

Máximo control sobre hardware, red, almacenamiento. Libertad total. |

Máximo control. |

| Seguridad |

Control total sobre la seguridad física y lógica. Aislamiento de VM/LXC. |

Depende del proveedor y de la configuración correcta por parte del cliente. Modelo de responsabilidad compartida. |

Control total sobre la seguridad física y lógica. Aislamiento de VM. |

Control total, pero sin aislamiento a nivel de hipervisor. |

| Complejidad de gestión |

Media. Requiere competencias en Linux, virtualización, redes, Ceph. |

Baja/Media. Alto umbral de entrada en el ecosistema del proveedor, pero luego relativamente sencillo. |

Alta. Requiere conocimientos profundos de VMware. |

Media/Alta. Todo debe configurarse manualmente. |

| Almacenamiento |

Opciones flexibles: Ceph (distribuido), ZFS, LVM, NFS, iSCSI. |

Diversos tipos de almacenamiento de bloques, archivos y objetos del proveedor. |

Shared Storage (SAN/NAS), vSAN (distribuido). |

Almacenamiento local (RAID), NFS, iSCSI. |

| Licenciamiento |

Proxmox VE (AGPLv3) + Suscripción Enterprise opcional (desde ~100 EUR/año por socket de CPU). |

Pago por consumo de recursos. |

Licencias caras de VMware vSphere/vCenter. |

Licencias de SO (si no es Linux). |

Conclusiones de la tabla:

- Proxmox VE es el término medio ideal para proyectos SaaS que han superado la fase inicial y buscan una forma de reducir el OPEX, obtener control total y alto rendimiento, sin vincularse a soluciones propietarias costosas. Requiere inversiones en CAPEX y competencias del equipo, pero se amortiza a largo plazo.

- Las nubes públicas siguen siendo la opción óptima para startups y proyectos con cargas de trabajo impredecibles, donde la velocidad de despliegue y la escalabilidad instantánea son más importantes que el TCO y el control total. Sin embargo, para proyectos SaaS en crecimiento constante con grandes volúmenes de datos y tráfico, las nubes públicas a menudo se vuelven excesivamente caras.

- VMware vSphere es una solución potente pero muy costosa, que requiere inversiones significativas en licencias y competencias específicas. Se utiliza a menudo en grandes corporaciones donde ya existe un ecosistema VMware.

- Bare Metal es ideal para cargas de trabajo específicas donde la virtualización no es deseable (por ejemplo, bases de datos de alto rendimiento o computación GPU), o para proyectos donde toda la orquestación se basa en contenedores (Kubernetes) directamente en los hosts. Sin embargo, no proporciona mecanismos integrados de virtualización y HA, lo que aumenta la complejidad de la gestión.

En el año 2026, a medida que el costo de las nubes públicas sigue aumentando, y las soluciones de código abierto, como Proxmox VE, se vuelven cada vez más maduras y funcionales, la opción de construir una nube privada propia se vuelve cada vez más atractiva para proyectos SaaS responsables.

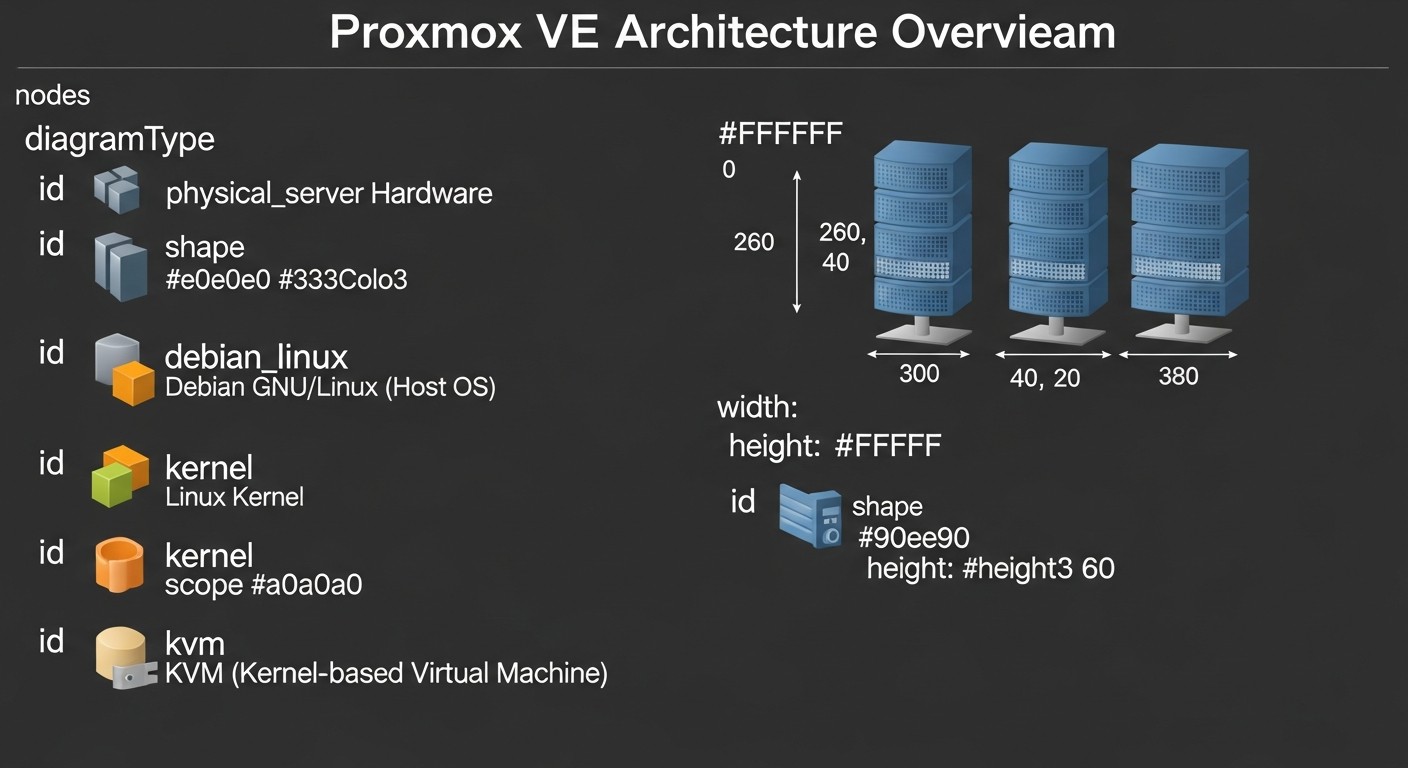

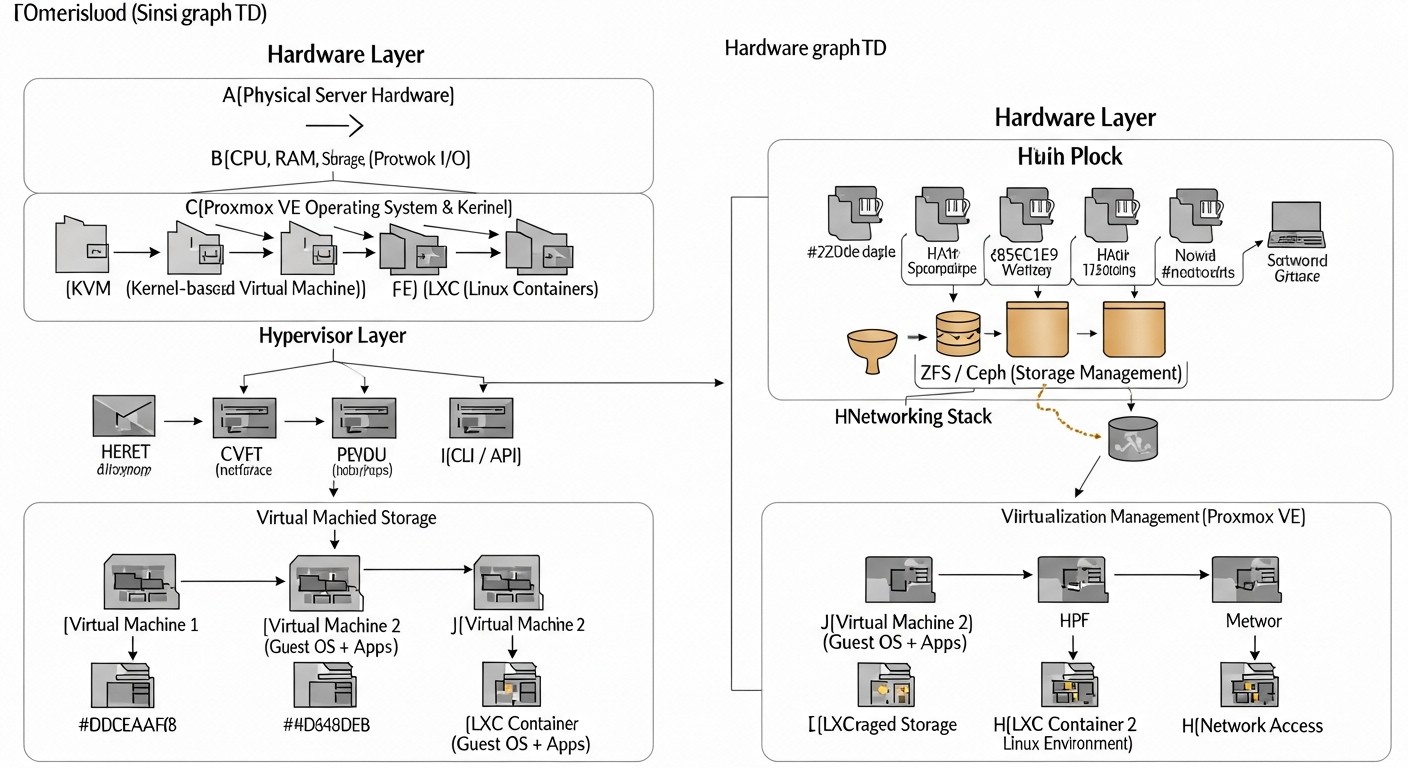

Análisis detallado de Proxmox VE y sus componentes para SaaS

Diagrama: Análisis detallado de Proxmox VE y sus componentes para SaaS

Diagrama: Análisis detallado de Proxmox VE y sus componentes para SaaS

Proxmox Virtual Environment (VE) es una solución de virtualización potente y de código abierto que combina KVM (Kernel-based Virtual Machine) para máquinas virtuales completas y LXC (Linux Containers) para la contenerización ligera. Su arquitectura y funcionalidad son ideales para crear una nube privada flexible, productiva y tolerante a fallos para SaaS.

1. KVM: Máquinas Virtuales para Alta Aislamiento y Compatibilidad

KVM es un hipervisor tipo 1 (bare-metal) integrado en el kernel de Linux. Permite ejecutar máquinas virtuales completas con su propio kernel y sistema operativo (Windows, Linux, BSD, etc.).

- Ventajas:

- Aislamiento completo: Cada VM está completamente aislada de las demás y del host, lo que garantiza la máxima seguridad y estabilidad. Esto es crítico para aplicaciones que requieren políticas de seguridad estrictas o que ejecutan software diverso.

- Amplia compatibilidad: Posibilidad de ejecutar cualquier sistema operativo, incluidas versiones específicas o software propietario, lo que puede ser importante para componentes SaaS heredados o integraciones.

- Flexibilidad de recursos: Asignación precisa de CPU, RAM, espacio en disco e interfaces de red para cada VM.

- Live Migration: Posibilidad de mover VMs en ejecución entre nodos del clúster Proxmox sin interrupción del servicio, lo que es indispensable para el mantenimiento planificado o el equilibrio de carga.

- Soporte para GPU Passthrough: Posibilidad de pasar una GPU física directamente a una VM, lo que es relevante para modelos de ML, renderizado o cálculos específicos que requieren aceleración de hardware.

- Desventajas:

- Mayor sobrecarga: Cada VM requiere su propio kernel y procesos del sistema, lo que consume más recursos (RAM, CPU) en comparación con los contenedores.

- Inicio más lento: El inicio de una VM lleva más tiempo que el de un LXC.

- Para quién es adecuado:

- Bases de datos (PostgreSQL, MySQL, MongoDB), donde se requiere el máximo aislamiento y estabilidad.

- Servicios que requieren kernels de SO específicos o versiones de bibliotecas incompatibles con el sistema host.

- Firewalls virtuales, gateways VPN, controladores de dominio.

- Cualquier componente crítico de SaaS donde el aislamiento y la fiabilidad son primordiales.

- Ejemplos de uso: Alojamiento de PostgreSQL con replicación, clúster de Kafka, ElasticSearch o agentes CI/CD dedicados.

2. LXC: Contenerización Ligera para Alta Densidad y Velocidad

LXC es un sistema de contenerización a nivel de sistema operativo que permite ejecutar entornos Linux aislados que utilizan el mismo kernel del sistema host. Esto proporciona una sobrecarga significativamente menor en comparación con las VMs.

- Ventajas:

- Baja sobrecarga: Los LXC consumen significativamente menos RAM y CPU que las VMs, ya que no emulan hardware y utilizan el kernel del host. Esto permite alojar muchas más entornos aislados en un solo servidor físico.

- Inicio rápido: Los contenedores se inician en segundos, lo que es ideal para el escalado rápido y los pipelines de CI/CD.

- Alta densidad: Posibilidad de alojar muchos contenedores en un solo host, maximizando la utilización de recursos.

- Facilidad de gestión: La gestión de LXC es similar a la gestión de VMs normales a través de la GUI/CLI de Proxmox.

- Desventajas:

- Menor aislamiento: Todos los contenedores utilizan el mismo kernel de Linux del host. Teóricamente, una vulnerabilidad en el kernel podría afectar a todos los contenedores.

- Solo Linux: No se pueden ejecutar Windows u otros sistemas operativos.

- Compatibilidad limitada: Algunas aplicaciones específicas que requieren acceso directo a recursos de hardware o versiones muy antiguas del kernel pueden no funcionar correctamente.

- Para quién es adecuado:

- Microservicios y aplicaciones stateless (gateways API, backends Node.js/Python/Go/PHP).

- Entornos de prueba y staging.

- Servidores web (Nginx, Apache), proxies de caché (Varnish).

- Cualquier aplicación diseñada con la contenerización en mente.

- Ejemplos de uso: Despliegue de contenedores Docker dentro de LXC (aunque Docker se ejecuta más a menudo directamente en VMs), aislamiento de varios servicios de backend.

3. Ceph: Almacenamiento Distribuido para Escalabilidad y Tolerancia a Fallos

Proxmox VE tiene una profunda integración con Ceph, un sistema de almacenamiento de datos distribuido y altamente escalable que une varios nodos de clúster en un único almacenamiento. Ceph proporciona almacenamiento en bloque (RBD), almacenamiento de objetos (compatible con S3) y almacenamiento de archivos (CephFS).

- Ventajas:

- Alta disponibilidad: Los datos se replican entre nodos (normalmente 3 copias), lo que garantiza la tolerancia a fallos en caso de que fallen discos individuales o nodos completos.

- Escalabilidad: Fácil adición de nuevos OSD (Object Storage Daemon) o nodos de almacenamiento para aumentar la capacidad y el rendimiento.

- Autorreparación: Ceph redistribuye y recupera automáticamente los datos en caso de fallos.

- Alto rendimiento: Al utilizar discos NVMe y una red rápida, Ceph puede proporcionar IOPS y un ancho de banda muy altos.

- Versatilidad: Admite almacenamiento en bloque (RBD) para VMs, almacenamiento de archivos (CephFS) y de objetos (RGW).

- Desventajas:

- Complejidad de configuración: Ceph es un sistema complejo que requiere un conocimiento profundo para una configuración y depuración óptimas.

- Requisitos de recursos: Ceph es muy exigente con la red (red dedicada de 10/25/40 Gbps para la red de clúster/replicación) y el rendimiento de los discos (NVMe).

- Número mínimo de nodos: Para un clúster Ceph completo, se recomiendan al menos 3 nodos.

- Para quién es adecuado:

- Cualquier proyecto SaaS que requiera almacenamiento de alta disponibilidad y escalable para VMs y contenedores.

- Proyectos con grandes volúmenes de datos que requieren flexibilidad en la gestión del almacenamiento.

- Ejemplos de uso: Almacenamiento principal para todas las VMs y LXC en un clúster Proxmox, backend para Kubernetes Persistent Volumes.

4. ZFS: Potente Sistema de Archivos para Almacenamiento Local y Copias de Seguridad

Proxmox VE es compatible con ZFS, un sistema de archivos avanzado y un gestor de volúmenes lógicos que ofrece funciones como instantáneas (snapshots), clonación, compresión, deduplicación y verificación de integridad de datos incorporada.

- Ventajas:

- Integridad de datos: ZFS utiliza sumas de verificación para todos los datos y metadatos, detectando y corrigiendo la corrupción de datos (bit rot).

- Instantáneas: Creación instantánea de instantáneas del sistema de archivos, que se pueden utilizar para revertir rápidamente a un estado anterior o crear clones.

- Uso eficiente del espacio en disco: Compresión y deduplicación de datos (aunque la deduplicación es muy exigente en RAM).

- Facilidad de gestión: La gestión de pools y datasets de ZFS es relativamente sencilla.

- Desventajas:

- Requisitos de RAM: ZFS utiliza activamente la RAM para el almacenamiento en caché (ARC), y para un buen rendimiento se requiere una cantidad significativa de memoria (mínimo 8-16 GB para pools pequeños, más para pools grandes).

- Complejidad de expansión del pool: La expansión del pool mediante la adición de discos puede no ser tan flexible como en Ceph.

- Almacenamiento local: ZFS se utiliza normalmente para el almacenamiento local en un solo nodo, no es una solución distribuida por defecto (aunque existe ZFS-on-iSCSI/NFS).

- Para quién es adecuado:

- Para almacenamiento local en nodos individuales (por ejemplo, para discos del sistema Proxmox).

- Para almacenar copias de seguridad de VMs/LXC, gracias a las instantáneas y al uso eficiente del espacio.

- Para VMs que requieren un alto rendimiento de E/S si Ceph no es la solución óptima.

- Ejemplos de uso: Instalación de Proxmox VE en ZFS RAID1, creación de un pool ZFS separado para almacenar copias de seguridad.

5. Subsistema de Red (Linux Bridge, Open vSwitch)

Proxmox VE ofrece capacidades flexibles para configurar la infraestructura de red utilizando herramientas estándar de Linux.

- Linux Bridge: Una forma sencilla y fiable de crear puentes virtuales a los que se conectan VMs/LXC. Adecuado para la mayoría de los escenarios.

- Open vSwitch (OVS): Un conmutador virtual más avanzado que ofrece funciones extendidas como VLAN, Link Aggregation (LACP), QoS y topologías de red más complejas.

- Ventajas:

- Flexibilidad: Posibilidad de crear topologías de red complejas, aislar el tráfico mediante VLAN.

- Rendimiento: Con una configuración adecuada y el uso de NIC modernas (10/25/40/100 Gbps), proporciona un alto ancho de banda.

- Bonding/Teaming: Combinación de varias interfaces de red físicas para aumentar el ancho de banda y garantizar la tolerancia a fallos.

- Desventajas:

- Complejidad: La configuración de OVS puede ser compleja para los principiantes.

- Dependencia del hardware: El rendimiento depende en gran medida de la calidad de las NIC y los controladores.

- Para quién es adecuado:

- Todos los proyectos SaaS que requieren una infraestructura de red fiable y de alto rendimiento.

- Proyectos con grandes volúmenes de tráfico entre servicios que requieren aislamiento.

- Ejemplos de uso: Creación de VLAN dedicadas para tráfico público, tráfico privado entre servicios, tráfico Ceph y tráfico de gestión de Proxmox.

6. Alta Disponibilidad (HA) y Copias de Seguridad

Proxmox VE incluye funciones HA integradas y un potente sistema de copias de seguridad.

- HA Manager: Un gestor de alta disponibilidad integrado que reinicia automáticamente las VMs/LXC en otros nodos del clúster en caso de fallo del host. Requiere almacenamiento compartido (por ejemplo, Ceph) y quórum.

- Proxmox Backup Server (PBS): Una solución especializada para la copia de seguridad de VMs/LXC de Proxmox, que ofrece deduplicación, copias de seguridad incrementales y almacenamiento eficiente.

- Ventajas:

- Reducción del tiempo de inactividad: HA minimiza el tiempo de indisponibilidad de los servicios en caso de fallos de hardware.

- Copia de seguridad eficiente: PBS ahorra significativamente espacio y acelera el proceso de copia de seguridad/restauración.

- Gestión centralizada: Todas las funciones de HA y copia de seguridad se gestionan desde la GUI unificada de Proxmox.

- Desventajas:

- Requisitos de HA: Para HA se necesita un quórum (mínimo 3 nodos) y almacenamiento compartido.

- PBS: Requiere un servidor dedicado para PBS, lo que aumenta el CAPEX.

- Para quién es adecuado:

- Todos los proyectos SaaS donde la continuidad del servicio y la integridad de los datos son críticamente importantes.

La combinación de estos componentes convierte a Proxmox VE en una herramienta extremadamente potente y flexible para construir una nube privada, capaz de satisfacer las necesidades más exigentes de los proyectos SaaS.

Consejos prácticos y recomendaciones para el despliegue de una nube privada en Proxmox VE

Esquema: Consejos prácticos y recomendaciones para el despliegue de una nube privada en Proxmox VE

Esquema: Consejos prácticos y recomendaciones para el despliegue de una nube privada en Proxmox VE

La transición de la teoría a la práctica requiere atención a los detalles. Esta sección contiene instrucciones paso a paso, comandos y mejores prácticas basadas en la experiencia real de despliegue de Proxmox VE para proyectos SaaS.

1. Selección y preparación del hardware

Su elección de hardware es la base. No escatime aquí.

- Servidores:

- Mínimo 3 servidores idénticos (para Ceph y quórum HA).

- Procesadores: Intel Xeon Scalable (Gen3/4) o AMD EPYC (Gen2/3) con un gran número de núcleos y alta frecuencia de reloj. Por ejemplo, AMD EPYC 7302P (16C/32T, 3.0GHz) o Intel Xeon Gold 6330 (28C/56T, 2.0GHz).

- RAM: Mínimo 128-256 GB de RAM ECC por nodo, preferiblemente 512 GB o 1 TB para clústeres grandes.

- Disco del sistema: 2x NVMe M.2 de 240-500 GB en RAID1 (para Proxmox OS y ZFS boot pool).

- Almacenamiento Ceph (OSD):

- Para cada nodo: mínimo 4-8 discos NVMe SSD con una capacidad de 1.92 TB a 7.68 TB. Se recomiendan discos con alto DWPD (Drive Writes Per Day) para uso empresarial. Por ejemplo, Intel D7-P5510, Samsung PM1733.

- No utilice SATA SSD para Ceph en producción; son demasiado lentos y fallan rápidamente bajo la carga de Ceph.

- Equipo de red:

- 2x NIC de 10/25 Gbps por cada servidor (por ejemplo, Mellanox ConnectX-5/6, Intel E810). Un par para la red pública/de gestión, el segundo para el tráfico de Ceph.

- 2x conmutadores de 10/25 Gbps con soporte LACP/MLAG para redundancia.

- Opcional: NIC de 1 Gbps para IPMI/BMC (Out-of-Band Management).

2. Instalación de Proxmox VE

La instalación de Proxmox VE es relativamente sencilla, pero hay matices importantes.

- Descargue la imagen: Descargue la última imagen ISO estable de Proxmox VE (versión actual para 2026, por ejemplo, Proxmox VE 8.x o 9.x).

- Cree un medio de arranque: Utilice Ventoy, Rufus o dd para crear una memoria USB de arranque.

- Instalación en el primer nodo:

- Arranque desde USB. Seleccione "Install Proxmox VE".

- En la sección "Harddisk", seleccione los discos del sistema (por ejemplo, 2x NVMe M.2) y configúrelos como ZFS (RAID1). Esto garantizará la tolerancia a fallos del sistema operativo.

- Configure los parámetros de red: hostname (por ejemplo,

pve01.your-saas.com), dirección IP, puerta de enlace, DNS. Utilice una IP estática.

- Establezca la contraseña de root y especifique un correo electrónico para notificaciones.

- Después de la instalación, reinicie.

- Configuración inicial después de la instalación:

- Instalación en los nodos restantes: Repita los pasos 3-4 para todos los demás servidores. Asegúrese de que cada uno tenga un hostname y una dirección IP únicos.

3. Configuración de red de Proxmox VE

La configuración de red correcta es crítica para el rendimiento y la estabilidad del clúster, especialmente con Ceph.

- Identificación de NIC:

ip a

# Ejemplo: eno1 (10G), eno2 (10G), enp1s0f0 (25G), enp1s0f1 (25G)

- Configuración de

/etc/network/interfaces (ejemplo para el nodo pve01):

auto lo

iface lo inet loopback

# Public/Management Network (Bonding mode 1 - active-backup for redundancy)

auto enp1s0f0 # Public NIC 1

iface enp1s0f0 inet manual

auto enp1s0f1 # Public NIC 2

iface enp1s0f1 inet manual

auto bond0

iface bond0 inet static

address 10.0.0.101/24

gateway 10.0.0.1

bond-slaves enp1s0f0 enp1s0f1

bond-mode active-backup

bond-miimon 100

bond-lacp-rate 1

bond-xmit-hash-policy layer2+3 # Si utiliza LACP (mode 4)

auto vmbr0

iface vmbr0 inet static

address 10.0.0.101/24 # IP para la gestión de Proxmox

gateway 10.0.0.1

bridge-ports bond0

bridge-stp off

bridge-fd 0

# Ceph Cluster Network (Dedicated, no gateway)

auto eno1 # Ceph NIC 1

iface eno1 inet manual

auto eno2 # Ceph NIC 2

iface eno2 inet manual

auto bond1

iface bond1 inet static

address 192.168.10.101/24 # Red dedicada para Ceph

bond-slaves eno1 eno2

bond-mode active-backup

bond-miimon 100

bond-lacp-rate 1

bond-xmit-hash-policy layer2+3

auto vmbr1

iface vmbr1 inet manual

bridge-ports bond1

bridge-stp off

bridge-fd 0

Importante: Si utiliza bond-mode 4 (LACP), asegúrese de que su conmutador esté configurado correctamente. Active-backup (bond-mode 1) es más sencillo de configurar.

- Aplicación de cambios: Después de modificar el archivo

/etc/network/interfaces, reinicie el servidor o aplique los cambios con precaución:

systemctl restart networking # Peligroso, puede interrumpir la conexión

# Es mejor reiniciar el servidor si no está seguro.

4. Creación de un clúster Proxmox VE

Unión de nodos en un clúster para gestión centralizada y HA.

- En el primer nodo (pve01):

pvecm create your-saas-cluster

- En los nodos restantes (pve02, pve03, etc.):

pvecm add pve01.your-saas.com

# Ingrese la contraseña de root para pve01 cuando se le solicite.

- Verificación del estado del clúster:

pvecm status

Debería ver todos los nodos y el estado del quórum.

5. Despliegue de Ceph en Proxmox VE

Integración de Ceph para almacenamiento distribuido.

- Instalación de paquetes Ceph en cada nodo:

apt update

apt install ceph-base ceph-mgr ceph-osd -y

- Inicialización de Ceph en el primer nodo (pve01):

- Vaya a la GUI de Proxmox > Datacenter > Ceph.

- Haga clic en "Create" para crear un monitor Ceph. Asegúrese de que el nodo pve01 esté seleccionado.

- Después de crear el monitor, vaya a "Configuration" > "Add Monitor" para añadir monitores en pve02, pve03.

- Cree OSD en cada nodo, utilizando discos NVMe. En la GUI: Datacenter > Ceph > OSD > "Create OSD". Seleccione el nodo, el disco (por ejemplo,

/dev/nvme0n1), especifique ceph_volume para la red (por ejemplo, vmbr1). Repita para todos los discos en todos los nodos.

- Cree un Ceph Manager (MGR) en cada nodo. En la GUI: Datacenter > Ceph > MGR > "Add".

- Configuración de pools Ceph (CRUSH Map):

- En la GUI: Datacenter > Ceph > Pools > "Create".

- Cree un pool para VM/LXC:

rbd-pool con Min. Size = 2, Size = 3 (3 réplicas).

- Cree un pool para caché:

cache-pool (si es necesario, con un menor número de réplicas).

- Verificación del estado de Ceph:

ceph -s

El estado debería ser HEALTH_OK.

6. Creación de Máquinas Virtuales y Contenedores LXC

Después de configurar el clúster y el almacenamiento, puede proceder al despliegue de servicios.

- Carga de plantillas/ISO:

- En la GUI: Datacenter > Storage >

local (u otro almacenamiento) > "Content".

- Cargue la imagen ISO de su SO (por ejemplo, Ubuntu Server 22.04 LTS) o una plantilla LXC (por ejemplo,

ubuntu-22.04-standard).

- Creación de VM:

- Haga clic en "Create VM" en la esquina superior derecha de la GUI.

- General: Especifique el ID, nombre de la VM.

- OS: Seleccione la imagen ISO, tipo de SO invitado.

- System: QEMU Agent, BIOS (OVMF para UEFI/Secure Boot), SCSI controller (VirtIO SCSI Single).

- Disks: Seleccione el almacenamiento Ceph RBD, especifique el tamaño del disco. Se recomienda usar

Discard y SSD Emulation para Ceph basado en NVMe.

- CPU: Asigne núcleos y sockets. Tipo de CPU:

host para el máximo rendimiento.

- Memory: Especifique la cantidad de RAM. Habilite

Ballooning Device.

- Network: Seleccione

vmbr0, modelo VirtIO (paravirtualizado).

- Inicie la VM e instale el SO. Instale

qemu-guest-agent dentro de la VM para una mejor integración con Proxmox.

- Creación de LXC:

- Haga clic en "Create CT" (Create Container) en la esquina superior derecha de la GUI.

- General: Especifique el ID, nombre del CT.

- Template: Seleccione la plantilla LXC cargada.

- Root Disk: Seleccione el almacenamiento Ceph RBD, especifique el tamaño del disco.

- CPU: Asigne núcleos.

- Memory: Especifique la cantidad de RAM.

- Network: Seleccione

vmbr0, configure una IP estática.

- Inicie el CT.

7. Configuración de Alta Disponibilidad (HA)

Para garantizar la continuidad de los servicios.

- Habilitación de HA para VM/LXC:

- En la GUI: Datacenter > HA > "Add".

- Seleccione la VM/LXC para la que desea habilitar HA.

- Configure

max_relocate y max_restart (cuántas veces intentar reubicar/reiniciar).

- Prueba de HA: Simule una falla de nodo (por ejemplo, reinicie un nodo del clúster) y asegúrese de que HA reubique/reinicie correctamente las VM/LXC en otros nodos.

8. Estrategia de copia de seguridad con Proxmox Backup Server (PBS)

Las copias de seguridad fiables son su seguro.

- Despliegue de PBS: Instale Proxmox Backup Server en un servidor físico separado o en una VM potente fuera del clúster de Proxmox.

- Adición de PBS a Proxmox VE:

- En la GUI: Datacenter > Storage > "Add" > "Proxmox Backup Server".

- Especifique la dirección IP/hostname de PBS, el puerto (8007), el nombre de usuario y la contraseña.

- Configuración de tareas de copia de seguridad:

- En la GUI: Datacenter > Backup > "Add".

- Seleccione PBS como almacenamiento.

- Configure el horario (por ejemplo, diariamente fuera del horario laboral).

- Seleccione las VM/LXC para la copia de seguridad.

- Configure las políticas de retención (pruning) en PBS para ahorrar espacio.

- Prueba de recuperación: Pruebe regularmente la recuperación de VM/LXC desde las copias de seguridad en un entorno de prueba para asegurarse de la operatividad de su estrategia.

9. Monitoreo y registro

Control constante del estado de la infraestructura.

- Prometheus + Grafana: Despliegue Prometheus para recopilar métricas de los nodos Proxmox (a través de

node_exporter), Ceph (a través de ceph_exporter) y VM/LXC. Visualice los datos en Grafana.

- ELK Stack/Loki: Configure la recopilación centralizada de logs de los nodos Proxmox y los sistemas operativos invitados utilizando rsyslog/fluentd/promtail y envíelos a Elasticsearch/Loki para su análisis.

- Alertmanager: Configure Alertmanager (parte de Prometheus) para enviar notificaciones a Slack, Telegram, Email cuando se superen los umbrales o se produzcan fallos.

Estos pasos prácticos le ayudarán a construir una nube privada fiable y de alto rendimiento en Proxmox VE, lista para las cargas de trabajo de un proyecto SaaS moderno.

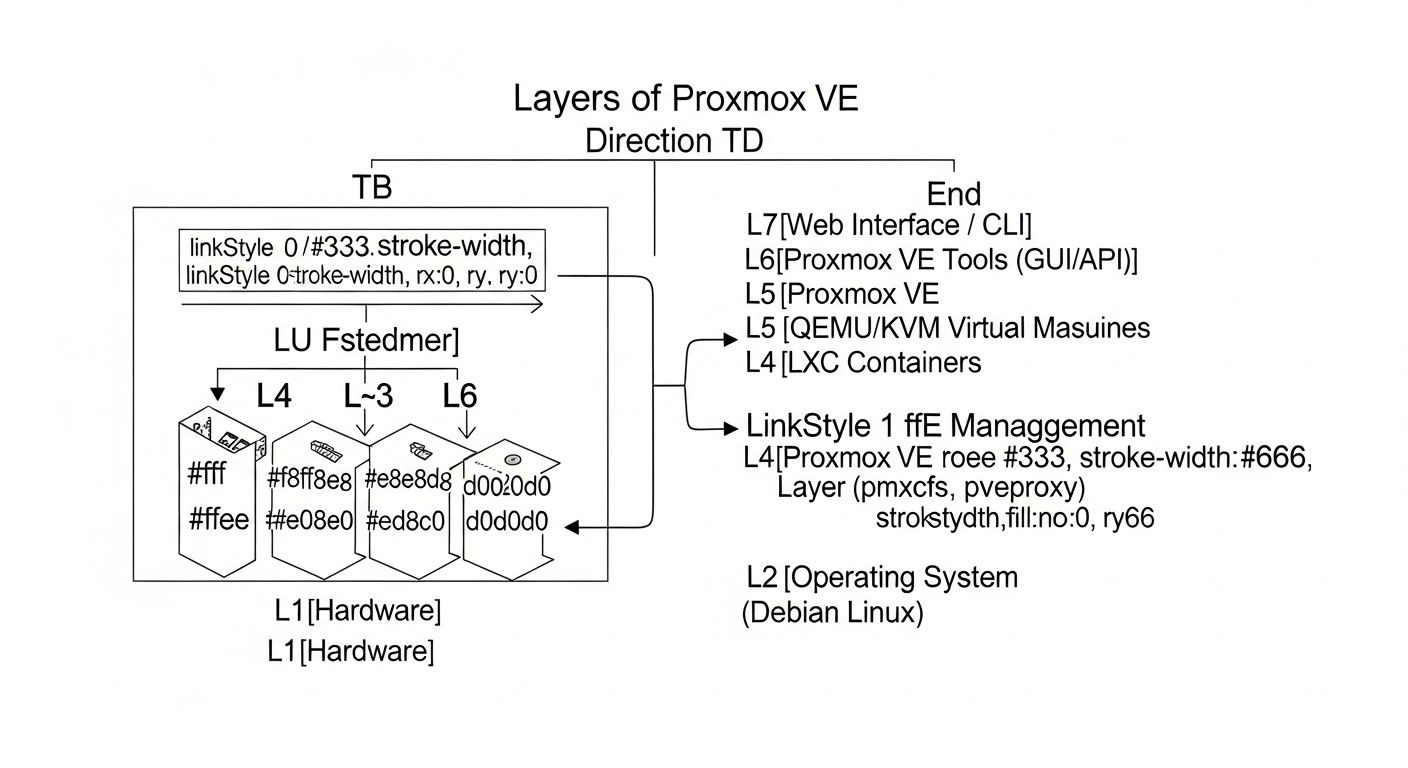

Errores comunes al crear una nube privada en Proxmox VE y cómo evitarlos

Diagrama: Errores comunes al crear una nube privada en Proxmox VE y cómo evitarlos

Diagrama: Errores comunes al crear una nube privada en Proxmox VE y cómo evitarlos

Incluso los ingenieros experimentados pueden cometer errores, especialmente cuando trabajan con sistemas distribuidos complejos. Conocer las trampas comunes le ayudará a evitar costosos tiempos de inactividad y problemas de rendimiento.

1. Subestimación de la infraestructura de red

Error: Uso de Ethernet de 1 Gbps para el tráfico de Ceph o combinación de tráfico público, de clúster y de Ceph en una única red de 10 Gbps sin la debida aislamiento.

Consecuencias:

- Bajo rendimiento de Ceph: E/S lenta para las VM, operaciones de recuperación prolongadas después de fallos.

- Congestión de la red: "cuello de botella" en la red, lo que provoca latencias y un funcionamiento inestable de todos los servicios.

- Problemas con HA: los retrasos en el intercambio de datos entre nodos pueden provocar falsos positivos de HA o la imposibilidad de migrar VM.

Cómo evitarlo:

- Red dedicada para Ceph: Utilice obligatoriamente un mínimo de 10 Gbps, y preferiblemente 25/40 Gbps Ethernet, dedicado exclusivamente al tráfico de Ceph (red de clúster y replicación). Utilice un bond separado para esta red.

- Redundancia: Duplique las interfaces de red (NIC bonding) y utilice al menos dos conmutadores físicos para cada tipo de tráfico (público/gestión, Ceph).

- VLAN: Utilice VLAN para aislar diferentes tipos de tráfico (gestión de Proxmox, tráfico público de VM, tráfico privado de VM/LXC).

- Verificación del hardware: Asegúrese de que todos los componentes (NIC, cables, conmutadores) admiten la velocidad declarada y están configurados correctamente.

2. Ignorar la estrategia de copia de seguridad y recuperación

Error: Falta de copias de seguridad regulares, no probar la recuperación, almacenar las copias de seguridad en el mismo hardware que la producción.

Consecuencias:

- Pérdida total de datos en caso de fallo de hardware, error lógico o ciberataque.

- Tiempos de inactividad prolongados debido a la imposibilidad de restaurar rápidamente los servicios.

- Pérdidas reputacionales y financieras.

Cómo evitarlo:

- Proxmox Backup Server (PBS): Utilice PBS en un servidor físico separado (o en otro centro de datos) para copias de seguridad centralizadas, deduplicadas e incrementales.

- Política 3-2-1: Mínimo 3 copias de datos, en 2 medios diferentes, 1 de las cuales está fuera del sitio (off-site).

- Pruebas regulares: Al menos una vez al trimestre, realice una restauración de prueba de VM/LXC aleatorias en un entorno aislado para verificar la funcionalidad de las copias de seguridad y el plan de recuperación.

- Monitoreo de copias de seguridad: Configure notificaciones sobre el estado de las tareas de copia de seguridad (éxito/fallo).

3. Elección incorrecta del subsistema de disco para Ceph

Error: Uso de SATA SSD o HDD para OSD en un clúster de Ceph de producción, uso de discos de clase de consumidor, RAM insuficiente para Ceph.

Consecuencias:

- Rendimiento de E/S extremadamente bajo, especialmente con cargas de trabajo mixtas.

- Desgaste rápido de los discos de clase de consumidor, fallos frecuentes.

- Problemas de estabilidad de Ceph, recuperación lenta después de fallos, lo que puede llevar a una "cascada" de fallos.

- La falta de RAM para Ceph (especialmente BlueStore) conduce a una degradación del rendimiento.

Cómo evitarlo:

- Discos NVMe: Utilice únicamente SSD NVMe empresariales con un alto DWPD (Drive Writes Per Day) para OSD.

- RAM suficiente: Para cada OSD se recomienda tener 4-8 GB de RAM. Para un servidor con 8 OSD, esto significa 32-64 GB de RAM solo para Ceph.

- Redundancia: Configure Ceph con 3 réplicas de datos (o erasure coding para volúmenes muy grandes, pero esto es más complejo y lento).

- Monitoreo SMART: Supervise los indicadores SMART de los discos para anticipar su fallo.

4. Subestimación de la necesidad de monitoreo y alertas

Error: Despliegue de infraestructura sin un sistema completo de monitoreo, alertas y registro centralizado.

Consecuencias:

- Los problemas se detectan solo cuando los usuarios los reportan.

- Tiempo prolongado para el diagnóstico y la resolución de problemas.

- Imposibilidad de anticipar problemas potenciales (por ejemplo, disco lleno, aumento de la carga).

- Operación "a ciegas", falta de datos para la optimización.

Cómo evitarlo:

- Monitoreo integral: Despliegue Prometheus + Grafana para la recopilación y visualización de métricas de hosts Proxmox, clúster de Ceph, VM/LXC invitadas, así como para el monitoreo de aplicaciones SaaS.

- Registro centralizado: Utilice ELK Stack (Elasticsearch, Logstash, Kibana) o Loki + Grafana para la recopilación y análisis de logs de todos los componentes de la infraestructura.

- Sistema de alertas: Configure Alertmanager (para Prometheus) o herramientas similares para enviar notificaciones (Slack, Telegram, PagerDuty, Email) cuando se superen los umbrales (CPU, RAM, Disk I/O, Ceph health, errores de red) o fallen los servicios.

- Paneles de control: Cree paneles de control informativos en Grafana para una visión rápida del estado de toda la infraestructura.

5. Falta de un plan de actualización y mantenimiento

Error: Retrasar las actualizaciones de Proxmox VE, sistemas operativos invitados, componentes de Ceph, ignorar el mantenimiento programado del hardware.

Consecuencias:

- Vulnerabilidades de seguridad: el software obsoleto es susceptible a exploits conocidos.

- Inestabilidad: los errores corregidos en las nuevas versiones pueden provocar fallos.

- Falta de nuevas funciones: perder mejoras de rendimiento y funcionalidad.

- Fallos de hardware: averías de equipos que podrían haberse reemplazado con antelación.

Cómo evitarlo:

- Actualizaciones regulares: Establezca un cronograma para las actualizaciones regulares de Proxmox VE y los sistemas operativos invitados. Utilice las capacidades del clúster (Live Migration) para actualizar los nodos sin tiempo de inactividad del servicio.

- Entorno de prueba: Disponga de un clúster de prueba lo más parecido posible a la producción para probar previamente todas las actualizaciones.

- Plan de mantenimiento: Desarrolle un plan de mantenimiento programado del hardware (verificación de discos, limpieza de polvo, verificación de cables).

- Documentación: Mantenga una documentación actualizada de su infraestructura para que cualquier miembro del equipo pueda entender cómo funciona y cómo mantenerla.

Al evitar estos errores comunes, mejorará significativamente la fiabilidad, el rendimiento y la capacidad de gestión de su nube privada en Proxmox VE.

Lista de verificación para la aplicación práctica: Despliegue de una nube privada Proxmox VE

Este algoritmo paso a paso le ayudará a sistematizar el proceso de creación de una nube privada, sin pasar por alto detalles importantes.

- Planificación y diseño

- [ ] Definir los requisitos de rendimiento (CPU, RAM, IOPS, Network) para las aplicaciones SaaS.

- [ ] Calcular el volumen de almacenamiento de datos necesario, considerando la replicación de Ceph (por ejemplo, capacidad 0.33 para 3 réplicas).

- [ ] Diseñar la topología de red (red pública, red de gestión, red Ceph, red interservicios).

- [ ] Seleccionar el hardware (servidores, discos NVMe, tarjetas de red de 10/25/40 Gbps, conmutadores).

- [ ] Definir la estrategia de copia de seguridad (PBS, frecuencia, políticas de retención).

- [ ] Desarrollar un plan de monitorización y alertas (Prometheus/Grafana, ELK/Loki).

- [ ] Formular un plan para garantizar la alta disponibilidad (HA para VM/LXC, redundancia de componentes).

- Preparación del hardware

- [ ] Instalar los servidores en el rack, conectar la alimentación (con redundancia de PDU).

- [ ] Conectar los cables de red a los puertos correspondientes de los conmutadores (pública, Ceph, IPMI).

- [ ] Configurar los parámetros básicos de BIOS/UEFI (habilitar la virtualización VT-x/AMD-V, configurar el orden de arranque).

- [ ] Asegurarse de que IPMI/BMC esté disponible y configurado para la gestión remota.

- Instalación de Proxmox VE

- [ ] Descargar la imagen ISO actual de Proxmox VE.

- [ ] Instalar Proxmox VE en el primer nodo (

pve01) con ZFS RAID1 en los NVMe del sistema.

- [ ] Configurar los parámetros de red (IP, puerta de enlace, DNS) durante la instalación.

- [ ] Eliminar el repositorio

pve-enterprise y añadir pve-no-subscription (si no hay suscripción).

- [ ] Actualizar todos los paquetes a la última versión (

apt update && apt dist-upgrade -y).

- [ ] Repetir la instalación para los nodos restantes (

pve02, pve03, etc.).

- Configuración de red

- [ ] Configurar

/etc/network/interfaces en cada nodo para la red pública/de gestión (bond0 en vmbr0) y la red Ceph (bond1 en vmbr1).

- [ ] Aplicar los cambios de red (preferiblemente mediante un reinicio).

- [ ] Verificar la disponibilidad de todas las interfaces de red y la corrección de las direcciones IP.

- Creación del clúster Proxmox

- [ ] Crear un clúster en el primer nodo (

pvecm create your-saas-cluster).

- [ ] Añadir los nodos restantes al clúster (

pvecm add pve01.your-saas.com).

- [ ] Verificar el estado del clúster (

pvecm status).

- Despliegue de Ceph

- [ ] Instalar los paquetes de Ceph en todos los nodos (

apt install ceph-base ceph-mgr ceph-osd).

- [ ] Inicializar los monitores Ceph en todos los nodos a través de la GUI de Proxmox.

- [ ] Crear los gestores Ceph (MGR) en todos los nodos a través de la GUI de Proxmox.

- [ ] Crear OSD en cada nodo, utilizando discos NVMe dedicados, especificando la red Ceph (

vmbr1).

- [ ] Crear pools Ceph (por ejemplo,

rbd-pool para VM/LXC) con 3 réplicas.

- [ ] Verificar el estado de Ceph (

ceph -s) — debería ser HEALTH_OK.

- Configuración de almacenamientos

- [ ] Añadir Ceph RBD como almacenamiento para VM/LXC en Datacenter > Storage.

- [ ] Si es necesario, configurar otros almacenamientos (NFS, iSCSI).

- Preparación de plantillas VM/LXC

- [ ] Descargar las imágenes ISO de SO necesarias (Ubuntu, Debian, CentOS) en el almacenamiento.

- [ ] Descargar o crear plantillas LXC (por ejemplo,

ubuntu-22.04-standard).

- Despliegue de Proxmox Backup Server (PBS)

- [ ] Instalar PBS en un servidor separado.

- [ ] Añadir PBS como almacenamiento en Proxmox VE.

- [ ] Configurar las tareas de copia de seguridad para todas las VM/LXC críticas.

- [ ] Configurar las políticas de retención (pruning) en PBS.

- Despliegue de VM/LXC y HA

- [ ] Crear VM/LXC de prueba utilizando el almacenamiento Ceph.

- [ ] Instalar

qemu-guest-agent dentro de cada VM.

- [ ] Habilitar HA para VM/LXC críticas a través de la GUI de Proxmox.

- [ ] Probar HA, simulando un fallo de nodo.

- Configuración de monitorización y registro

- [ ] Desplegar Prometheus, Grafana, Alertmanager.

- [ ] Instalar

node_exporter en todos los nodos Proxmox.

- [ ] Configurar

ceph_exporter para la monitorización de Ceph.

- [ ] Configurar la recopilación de logs en un sistema centralizado (ELK/Loki).

- [ ] Crear dashboards en Grafana y configurar alertas.

- Seguridad

- [ ] Configurar el firewall de Proxmox a nivel de host y VM/LXC.

- [ ] Habilitar la autenticación de dos factores para el acceso a la GUI de Proxmox.

- [ ] Actualizar regularmente Proxmox VE y los sistemas operativos invitados.

- [ ] Realizar una auditoría de las reglas de red y los puertos abiertos.

- Documentación y pruebas

- [ ] Crear documentación detallada de toda la infraestructura.

- [ ] Desarrollar y probar un plan de recuperación ante desastres (DRP).

- [ ] Realizar pruebas de carga y optimización del rendimiento.

Cálculo de costos / Economía de la nube privada en Proxmox VE

Esquema: Cálculo de costos / Economía de la nube privada en Proxmox VE

Esquema: Cálculo de costos / Economía de la nube privada en Proxmox VE

Uno de los argumentos clave a favor de la nube privada es el potencial ahorro de costos a largo plazo. Sin embargo, es importante entender que esto requiere una inversión inicial significativa (CAPEX) y gastos operativos continuos (OPEX). Consideremos ejemplos de cálculos para diferentes escenarios de proyectos SaaS en las condiciones del año 2026.

Componentes principales del costo

- CAPEX (Gastos de capital):

- Servidores: Procesadores, RAM, discos NVMe (de sistema y para Ceph), NIC.

- Equipo de red: Conmutadores de 10/25/40 Gbps, cables.

- Racks: Racks de servidores, PDU (Power Distribution Units).

- Proxmox Backup Server: Servidor dedicado para copias de seguridad.

- OPEX (Gastos operativos):

- Alquiler de rack/unidades: Costo de alojamiento de equipos en el centro de datos.

- Electricidad: Consumo por servidores, conmutadores.

- Tráfico: Costo del tráfico saliente (normalmente incluido en el paquete del centro de datos, pero puede ser adicional).

- Licencias: Enterprise Subscription para Proxmox VE (opcional, pero recomendado para producción), licencias de SO (Windows Server), software propietario.

- Personal: Salario de DevOps/administradores de sistemas que mantienen la infraestructura.

- Soporte de hardware: Contratos de mantenimiento de servidores (garantía, reemplazo de componentes).

Ejemplos de cálculos para diferentes escenarios SaaS (año 2026)

Escenario 1: Proyecto SaaS pequeño (15-20 VM/LXC, 500-1000 RPS)

Se asumen 3 nodos Proxmox VE, 1 PBS, 2 conmutadores.

- CAPEX (primer año):

- 3x Servidores (CPU AMD EPYC 7302P, 256GB RAM, 2x NVMe M.2 para SO, 4x 3.84TB NVMe U.2 para Ceph, 2x 25G NIC): ~15,000 USD 3 = 45,000 USD

- 1x Proxmox Backup Server (CPU Intel Xeon E-2336, 64GB RAM, 4x 16TB HDD en RAID10): ~5,000 USD

- 2x Conmutadores (24 puertos 25G): ~3,000 USD 2 = 6,000 USD

- Rack, PDU, cables: ~2,000 USD

- TOTAL CAPEX: 58,000 USD

- OPEX (mensual):

- Alquiler de 4U en CD (incluyendo 100 Mbit/s de tráfico, 1 kW de electricidad): ~400 USD

- Proxmox VE Enterprise Subscription (3 nodos, 3 años): ~150 EUR/año/socket 2 sockets/servidor 3 servidores / 12 meses = ~75 USD/mes

- Personal (parte de la tarifa de DevOps): ~1,000 USD/mes

- TOTAL OPEX: ~1,475 USD/mes

- TCO (5 años): 58,000 (CAPEX) + 1,475 60 (OPEX) = 58,000 + 88,500 = 146,500 USD

Escenario 2: Proyecto SaaS mediano (50-100 VM/LXC, 5,000-10,000 RPS)

Se asumen 5 nodos Proxmox VE, 1 PBS, 2 conmutadores.

- CAPEX (primer año):

- 5x Servidores (CPU AMD EPYC 7402P, 512GB RAM, 2x NVMe M.2 para SO, 8x 7.68TB NVMe U.2 para Ceph, 2x 25G NIC): ~25,000 USD 5 = 125,000 USD

- 1x Proxmox Backup Server (CPU Intel Xeon E-2388G, 128GB RAM, 8x 18TB HDD en RAID10): ~10,000 USD

- 2x Conmutadores (48 puertos 25G): ~5,000 USD 2 = 10,000 USD

- Rack, PDU, cables: ~3,000 USD

- TOTAL CAPEX: 148,000 USD

- OPEX (mensual):

- Alquiler de 10U en CD (incluyendo 1 Gbit/s de tráfico, 2 kW de electricidad): ~1,000 USD

- Proxmox VE Enterprise Subscription (5 nodos): ~150 EUR/año/socket 2 sockets/servidor 5 servidores / 12 meses = ~125 USD/mes

- Personal (0.5 tarifa de DevOps): ~2,500 USD/mes

- TOTAL OPEX: ~3,625 USD/mes

- TCO (5 años): 148,000 (CAPEX) + 3,625 60 (OPEX) = 148,000 + 217,500 = 365,500 USD

Comparación con la nube pública (aproximado)

- Para un proyecto SaaS pequeño (equivalente a 15-20 instancias t3.medium/large o m6g.medium/large, 5-10TB de almacenamiento en bloque, 100Mbps de tráfico) en AWS/Azure/GCP, los gastos mensuales pueden ser de ~2,000 - 4,000 USD/mes. En 5 años, esto es 120,000 - 240,000 USD.

- Ahorro con Proxmox VE: ~20% - 40%

- Para un proyecto SaaS mediano (equivalente a 50-100 instancias m6g.large/xlarge, 20-50TB de almacenamiento en bloque, 1Gbps de tráfico) en AWS/Azure/GCP, los gastos mensuales pueden ser de ~8,000 - 15,000 USD/mes. En 5 años, esto es 480,000 - 900,000 USD.

- Ahorro con Proxmox VE: ~25% - 60%

Importante: Estas cifras son aproximadas para el año 2026 y pueden variar considerablemente según el proveedor específico, la región, el uso de instancias reservadas y los descuentos. Sin embargo, la tendencia es clara: cuanto mayor sea la escala y más estable la carga, más rentable resulta la nube privada.

Costos ocultos

- Tiempo de capacitación del equipo: Si su equipo no está familiarizado con Proxmox/Ceph/Linux, se requerirá tiempo y recursos para la capacitación.

- Migración: Traslado de aplicaciones existentes desde la nube pública u otro hosting.

- Fallos imprevistos: Tiempo de inactividad y costos de recuperación en caso de incidentes graves.

- Mantenimiento de hardware: Reemplazo de componentes defectuosos, diagnóstico.

- Software: Licencias de SO (Windows), bases de datos, monitoreo, herramientas CI/CD.

Cómo optimizar los costos

- Escalado gradual: Comience con un número mínimo de nodos (3) y agréguelos a medida que crezcan las necesidades para distribuir el CAPEX.

- Optimización del hardware: Elija los componentes cuidadosamente, evitando la redundancia donde no es crítica, pero sin escatimar en elementos cruciales (NVMe para Ceph, NIC rápidos).

- Uso eficiente de los recursos: Maximice las capacidades de LXC para una alta densidad de servicios. Optimice las VM para consumir solo los recursos necesarios.

- Software de código abierto: Utilice la mayor cantidad posible de software de código abierto (Linux, PostgreSQL, Nginx, Prometheus, Grafana) para reducir los costos de licencia.

- Automatización: Invierta en la automatización de la implementación y gestión (Ansible, Terraform) para reducir los costos de personal.

- Eficiencia energética: Elija equipos energéticamente eficientes y optimice la configuración de BIOS/UEFI para reducir el consumo de energía.

Tabla con ejemplos de cálculos (simplificada)

| Indicador |

Unidad |

SaaS pequeño (3 nodos) |

SaaS mediano (5 nodos) |

SaaS grande (10 nodos) |

| CAPEX (primer año) |

USD |

58,000 |

148,000 |

320,000 |

| Servidores Proxmox |

USD |

45,000 |

125,000 |

280,000 |

| Proxmox Backup Server |

USD |

5,000 |

10,000 |

15,000 |

| Equipo de red |

USD |

6,000 |

10,000 |

20,000 |

| Otros (rack, PDU) |

USD |

2,000 |

3,000 |

5,000 |

| OPEX (mensual) |

USD |

1,475 |

3,625 |

7,500 |

| Alquiler CD |

USD |

400 |

1,000 |

2,500 |

| Suscripción Proxmox |

USD |

75 |

125 |

250 |

| Personal |

USD |

1,000 |

2,500 |

4,750 |

| TCO (5 años) |

USD |

146,500 |

365,500 |

770,000 |

| Ahorro vs. Nube Pública |

% |

20-40% |

25-60% |

40-70% |

La economía de la nube privada es un cálculo complejo, pero con el enfoque y la escala adecuados, ofrece importantes ventajas financieras, especialmente a largo plazo, y también proporciona un control sin precedentes sobre la infraestructura, lo que es un activo invaluable para cualquier proyecto SaaS.

Casos y ejemplos de uso de la nube privada en Proxmox VE para SaaS

Diagrama: Casos y ejemplos de uso de la nube privada en Proxmox VE para SaaS

Diagrama: Casos y ejemplos de uso de la nube privada en Proxmox VE para SaaS

La teoría es importante, pero los ejemplos reales demuestran el valor práctico. Consideremos algunos escenarios a los que se enfrentan los proyectos SaaS y cómo Proxmox VE ayuda a resolverlos.

Caso 1: Escalado de un backend de API de alta carga

Problema: Un proyecto SaaS de rápido crecimiento, que proporciona un servicio API para aplicaciones móviles, se enfrentó a un aumento impredecible de la carga. En la nube pública, el costo aumentaba constantemente debido a los picos de consumo, y el rendimiento se veía afectado por el "efecto del vecino ruidoso" y las limitaciones de IOPS para los discos. El equipo perdía el control sobre los gastos y experimentaba dificultades para depurar el rendimiento.

Solución con Proxmox VE:

- Infraestructura: Se implementó un clúster de 4 nodos Proxmox VE con 256 GB de RAM y 8 discos NVMe U.2 de 3.84 TB en cada uno, unidos en un clúster Ceph. Red de 25 Gbps para Ceph y 10 Gbps para tráfico público.

- Implementación:

- Los servicios de backend (Node.js/Go) se implementaron en contenedores LXC sobre Ceph RBD. Esto permitió lograr una alta densidad y un escalado rápido.

- La base de datos (PostgreSQL) se implementó en máquinas virtuales KVM dedicadas con alta prioridad y acceso directo a Ceph RBD para un rendimiento máximo de IOPS. Para HA, se configuró la replicación de PostgreSQL con conmutación automática.

- El clúster de Redis para el almacenamiento en caché también se alojó en LXC, utilizando SSD locales para una velocidad máxima.

- Optimización:

- Gracias al control total sobre el hardware, el equipo pudo ajustar finamente el kernel de Linux en los hosts Proxmox y en LXC para un rendimiento óptimo con su carga de trabajo específica.

- La red dedicada de 25 Gbps para Ceph permitió lograr IOPS consistentemente altos para la base de datos, eliminando las latencias observadas en la nube pública.

- El monitoreo con Prometheus/Grafana permitió rastrear con precisión el consumo de recursos de cada VM/LXC y escalar los servicios de manera oportuna.

Resultado: El proyecto SaaS redujo los costos operativos de infraestructura en un 45% en 18 meses. El rendimiento de la API aumentó en un 30%, y las latencias disminuyeron en un promedio del 20%. El equipo obtuvo control total sobre su infraestructura, lo que simplificó la depuración y permitió implementar nuevas funciones más rápidamente.

Caso 2: Creación de un entorno aislado para CI/CD y pruebas

Problema: Un gran proyecto SaaS con múltiples microservicios y un equipo de desarrollo activo se enfrentaba a problemas en el pipeline de CI/CD. Los agentes de CI/CD de la nube pública eran caros, y las máquinas locales de los desarrolladores no proporcionaban suficiente aislamiento y potencia. Se requería un entorno rápido, aislado y económico para ejecutar pruebas y construir artefactos.

Solución con Proxmox VE:

- Infraestructura: Se implementó un clúster Proxmox VE separado de 3 nodos con 128 GB de RAM y SSD NVMe locales en cada uno (sin Ceph, para una velocidad máxima de IO local).

- Implementación:

- Los runners de Jenkins/GitLab CI/CD se implementaron en contenedores LXC.

- Cada contenedor LXC se configuró para una clonación rápida a partir de una plantilla base. Usando la API de Proxmox y Ansible, se crearon nuevos LXC "sobre la marcha" para cada tarea de compilación y luego se destruyeron.

- Para ejecutar imágenes Docker, los agentes de Jenkins se ejecutaron en VMs KVM con Docker-Engine.

- Se configuraron diferentes VLAN para los entornos de prueba para garantizar un aislamiento completo entre los pipelines.

- Optimización:

- El uso de LXC permitió ejecutar decenas de entornos de prueba simultáneamente en un solo servidor físico, maximizando la utilización de recursos.

- Gracias a las instantáneas y la clonación rápida, la preparación de un nuevo entorno de prueba tomaba solo unos segundos.

- El control total sobre la red permitió crear topologías de prueba complejas que imitaban el entorno de producción.

Resultado: La velocidad de ejecución de los pipelines de CI/CD aumentó en un 50%. Los costos de infraestructura de CI/CD se redujeron en un 60% en comparación con el uso de agentes de nube pública. Los desarrolladores obtuvieron un entorno de prueba estable, aislado y rápido, lo que aceleró significativamente el proceso de desarrollo y mejoró la calidad del código.

Caso 3: Alojamiento de múltiples proyectos SaaS con separación de recursos

Problema: El fundador de una startup tiene varios proyectos SaaS pequeños, cada uno de los cuales requiere su propio entorno aislado. El uso de servidores dedicados separados para cada proyecto era ineficiente y costoso, y la nube pública no proporcionaba suficiente control y aislamiento. Se requería una infraestructura unificada pero aislada.

Solución con Proxmox VE:

- Infraestructura: Se implementó un clúster de 3 nodos Proxmox VE con almacenamiento Ceph.

- Implementación:

- Cada proyecto SaaS obtuvo su propio conjunto de VMs y LXC.

- Para cada proyecto, se creó un usuario separado en Proxmox con derechos de acceso limitados solo a sus VMs/LXC.

- Mediante VLAN y reglas de firewall de Proxmox, el tráfico de red entre proyectos se aisló completamente.

- Las bases de datos y los servicios críticos de cada proyecto se alojaron en VMs KVM, mientras que los microservicios menos exigentes se alojaron en LXC.

- Optimización:

- Proxmox VE permitió utilizar los recursos de manera eficiente, consolidando varios proyectos en una única infraestructura física, pero manteniendo su aislamiento completo.

- El firewall integrado de Proxmox simplificó significativamente la configuración de la seguridad de red entre proyectos.

- La copia de seguridad centralizada con PBS garantizó una protección de datos fiable para todos los proyectos.

Resultado: El fundador pudo reducir significativamente los costos de infraestructura al alojar todos sus proyectos en una única plataforma. La gestión se simplificó, y la seguridad y el aislamiento de cada proyecto SaaS fueron garantizados. Esto le permitió concentrarse en el desarrollo de productos en lugar de en la gestión de una infraestructura dispersa.

Estos casos demuestran la flexibilidad y el poder de Proxmox VE para resolver diversas tareas que enfrentan los proyectos SaaS, desde el escalado hasta la seguridad y el control de costos.

Troubleshooting: Solución de problemas comunes en la nube privada con Proxmox VE

Diagrama: Troubleshooting: Solución de problemas comunes en la nube privada con Proxmox VE

Diagrama: Troubleshooting: Solución de problemas comunes en la nube privada con Proxmox VE

En cualquier infraestructura compleja surgen problemas. Su capacidad para diagnosticarlos y resolverlos rápidamente determina la fiabilidad de su SaaS. Esta sección le ayudará a orientarse en situaciones típicas y le proporcionará comandos para el diagnóstico.

1. Problemas con el clúster de Proxmox

Síntomas:

- Los nodos del clúster "se caen" o no son visibles en la GUI.

- HA no funciona, las VM/LXC no migran en caso de fallo de un nodo.

- Error "No quorum" o "quorum lost".

Diagnóstico y solución:

- Verificación del estado del clúster:

pvecm status

Preste atención a Quorum: (debe ser yes) y a la lista de nodos. Si se pierde el quórum, es posible que demasiados nodos hayan fallado (más de la mitad). Para un clúster de 3 nodos, la pérdida de 1 nodo es aceptable, 2 no lo es.

- Verificación de la conexión de red entre nodos:

ping <IP_другого_узла>

corosync-cmapctl | grep "ring[0-9]_addr" # Проверить IP-адреса, используемые Corosync

Corosync (el corazón del clúster) utiliza el puerto 5405 UDP. Asegúrese de que el firewall no bloquee este tráfico.

- Reinicio de Corosync (¡con precaución!):

systemctl restart corosync.service

Esto puede ayudar si Corosync se ha bloqueado, pero puede empeorar la situación si se pierde el quórum.

- Recuperación del quórum (en caso de pérdida): Si solo tiene 2 nodos y uno de ellos ha caído, puede habilitar temporalmente

pvecm expected 1 en el nodo restante activo para recuperar el quórum. Esto es arriesgado y debe ser una solución temporal. Para producción, utilice siempre 3 o más nodos.

2. Problemas con el almacenamiento Ceph

Síntomas:

HEALTH_WARN o HEALTH_ERR en el estado de Ceph.- Rendimiento lento de E/S de disco para VM/LXC.

- Imposibilidad de crear/eliminar VM/LXC en el almacenamiento Ceph.

- OSD bloqueados.

Diagnóstico y solución:

- Verificación del estado general de Ceph:

ceph -s

ceph health detail

Esto mostrará el estado general del clúster, así como los detalles de los problemas (por ejemplo, 1 osd(s) down, 20 pgs degraded).

- Verificación de OSD:

ceph osd tree

ceph osd df

Asegúrese de que todos los OSD estén up e in. Si un OSD está down, verifique el nodo donde se encuentra (alimentación, discos, conexión de red).

- Verificación de Placement Groups (PGs):

ceph pg stat

ceph pg dump_stuck

Los PGs deben estar en estado active+clean. Si están degraded, unclean, stuck, esto indica problemas con la replicación o la disponibilidad de los datos.

- Verificación de la red Ceph:

ping -I vmbr1 <IP_другого_узла_в_сети_ceph> # Проверить связь по Ceph-сети

iperf3 -c <IP_другого_узла> -B <IP_своего_узла_ceph_сети> -P 8 # Тест пропускной способности

Un bajo ancho de banda o altas latencias en la red Ceph afectan significativamente el rendimiento.

- Reinicio de OSD (en caso de bloqueo):

systemctl restart ceph-osd@<ID_OSD>.service

Reemplace <ID_OSD> con el ID real del OSD problemático (por ejemplo, [email protected]).

3. Problemas de rendimiento de VM/LXC

Síntomas:

- Funcionamiento lento de las aplicaciones dentro de las VM/LXC.

- Alta carga de CPU/RAM/E/S de disco en el host Proxmox.

Diagnóstico y solución:

4. Problemas con la copia de seguridad (Proxmox Backup Server)

Síntomas:

- Las tareas de copia de seguridad terminan con un error.

- Imposibilidad de conectarse a PBS.

- Copia de seguridad o restauración lenta.

Diagnóstico y solución:

- Verificación del estado de la tarea de copia de seguridad: En la GUI de Proxmox > Datacenter > Backup > Task log.

- Verificación de la disponibilidad de PBS:

ping <IP_PBS>

telnet <IP_PBS> 8007

Asegúrese de que PBS sea accesible por red y que el puerto 8007 esté abierto.

- Verificación del servidor PBS: Conéctese a PBS por SSH y verifique su estado.

systemctl status proxmox-backup-daemon.service

proxmox-backup-manager status

- Verificación del almacenamiento en PBS: Asegúrese de que PBS tenga suficiente espacio libre y que su subsistema de disco funcione correctamente.

Cuándo contactar al soporte

- Si ha agotado todos los métodos conocidos de diagnóstico y solución, y el problema persiste.

- Si surgen errores críticos que amenazan la integridad de los datos o la disponibilidad de los servicios, y no está seguro de sus acciones.

- En caso de fallos de hardware que requieran el reemplazo de componentes (discos, RAM, CPU).

- Si tiene una suscripción de pago a Proxmox VE, no dude en ponerse en contacto con el soporte oficial.

El monitoreo regular y la documentación de su infraestructura simplificarán significativamente el proceso de búsqueda y resolución de problemas. No olvide la importancia de los entornos de prueba para reproducir y depurar problemas complejos.

FAQ: Preguntas frecuentes sobre la nube privada con Proxmox VE para SaaS

1. ¿Vale la pena usar Proxmox VE para un entorno de producción SaaS?

Respuesta: Sí, sin duda. Proxmox VE es una plataforma madura, estable y de alto rendimiento, ampliamente utilizada en entornos de producción en todo el mundo, incluidos proyectos SaaS. Sus puntos fuertes —código abierto, una potente combinación de KVM y LXC, soporte integrado para Ceph para almacenamiento distribuido y funciones de alta disponibilidad incorporadas— lo convierten en una excelente opción para proyectos que requieren control, rendimiento y costos predecibles. Sin embargo, para una implementación exitosa se requieren competencias en Linux, virtualización y redes.

2. ¿Cuál es el número mínimo de nodos requerido para un clúster de Proxmox con Ceph HA?

Respuesta: Para garantizar una alta disponibilidad (HA) completa y un funcionamiento estable del clúster Ceph, se recomienda un mínimo de 3 nodos. Esto es necesario para mantener el quórum (mayoría de votos) en el clúster y asegurar la replicación de datos en Ceph (normalmente 3 copias). En un clúster de 3 nodos, el fallo de uno de ellos no provocará la pérdida del quórum ni la indisponibilidad de los datos.

3. ¿Puedo ejecutar contenedores Docker directamente en Proxmox VE?

Respuesta: Técnicamente es posible, pero no se recomienda para producción. Proxmox VE es un hipervisor, no una plataforma de orquestación de contenedores. La mejor práctica es ejecutar contenedores Docker dentro de contenedores LXC ligeros o, más comúnmente, dentro de máquinas virtuales KVM completas. Esto proporciona una mejor aislamiento, seguridad y capacidad de gestión, y permite utilizar las herramientas habituales de Docker/Kubernetes sin interferir directamente con el sistema host de Proxmox.

4. ¿Es necesaria una suscripción de pago a Proxmox VE Enterprise Subscription?

Respuesta: Proxmox VE es completamente funcional y gratuito sin suscripción. Sin embargo, la Enterprise Subscription proporciona acceso a repositorios estables con actualizaciones verificadas y, lo más importante, a soporte técnico profesional. Para un entorno de producción SaaS, donde el tiempo de inactividad es crítico, la disponibilidad de soporte oficial es un factor importante que justifica el costo de la suscripción. También ayuda a mantener el desarrollo de Proxmox VE.

5. ¿Qué almacenamiento es mejor usar para VM en Proxmox VE: Ceph o ZFS/LVM locales?

Respuesta: Para la mayoría de los proyectos SaaS que requieren escalabilidad y alta disponibilidad, el almacenamiento distribuido Ceph en discos NVMe es preferible. Permite que las VM migren entre nodos (Live Migration) y proporciona tolerancia a fallos de datos. ZFS/LVM locales son adecuados para discos del sistema de Proxmox, para VM que no requieren HA y migración, o para tareas específicas donde se necesita el máximo rendimiento local (por ejemplo, almacenamiento en caché).

6. ¿Cómo garantizar la seguridad de una nube privada Proxmox VE?

Respuesta: La seguridad incluye varios niveles: seguridad física del centro de datos, aislamiento de red (VLAN, firewalls), actualizaciones regulares de Proxmox VE y de los sistemas operativos invitados, uso de contraseñas seguras y autenticación de dos factores para el acceso a la GUI, segregación de privilegios, cifrado de datos en discos (LUKS) y del tráfico entre nodos. También es crucial tener una estrategia sólida de copia de seguridad y recuperación para minimizar los riesgos de pérdida de datos.

7. ¿Se puede usar GPU Passthrough con Proxmox VE para tareas de ML?

Respuesta: Sí, Proxmox VE soporta GPU Passthrough (VT-d/IOMMU) para máquinas virtuales KVM. Esto permite pasar una GPU física directamente a la VM, lo cual es crítico para tareas de aprendizaje automático, renderizado u otros cálculos que requieren aceleración de hardware. La configuración requiere conocimientos específicos y soporte por parte del hardware (BIOS/UEFI, placa base, GPU).

8. ¿Cómo monitorear una nube privada en Proxmox VE?

Respuesta: Se recomienda utilizar una combinación de Prometheus para la recopilación de métricas y Grafana para su visualización. Instale node_exporter en cada nodo Proxmox, ceph_exporter para el clúster Ceph, así como exportadores para sus aplicaciones. Para el registro centralizado, utilice ELK Stack (Elasticsearch, Logstash, Kibana) o Loki. Configure Alertmanager para las alertas de eventos críticos.

9. ¿Qué es Proxmox Backup Server (PBS) y por qué es importante?

Respuesta: Proxmox Backup Server es una solución especializada para la copia de seguridad de VM y LXC, desarrollada por el equipo de Proxmox. Ofrece deduplicación de datos en el lado del cliente, copias de seguridad incrementales, cifrado y una gestión eficiente de versiones. PBS ahorra significativamente espacio en disco y acelera el proceso de copia de seguridad/restauración en comparación con los métodos habituales, lo que lo hace indispensable para una protección de datos fiable en un entorno de producción.

10. ¿Qué habilidades son necesarias para gestionar una nube privada en Proxmox VE?

Respuesta: Una gestión exitosa requiere un conocimiento profundo de Linux (Debian), los fundamentos de la virtualización (KVM, LXC), tecnologías de red (bonding, VLAN, firewalls), sistemas de almacenamiento de datos (Ceph, ZFS), así como la comprensión de los principios de alta disponibilidad. Se valoran las habilidades en el uso de herramientas de automatización (Ansible, Terraform) y monitoreo (Prometheus, Grafana). Este conjunto de competencias suele corresponder al nivel de un ingeniero DevOps experimentado o un administrador de sistemas.

La creación de una nube privada para SaaS en servidores dedicados con Proxmox VE no es solo una solución técnica, sino una inversión estratégica en el futuro de su proyecto. Para 2026, cuando la madurez de las tecnologías y el aumento del costo de las nubes públicas han alcanzado un punto crítico, Proxmox VE ofrece una alternativa convincente que permite obtener control total sobre la infraestructura, optimizar costos y garantizar un rendimiento y seguridad sin precedentes.

Hemos recorrido el camino desde los requisitos fundamentales y la selección de hardware hasta un análisis detallado de los componentes de Proxmox VE, instrucciones paso a paso para el despliegue, análisis de errores comunes, cálculo económico y revisión de casos reales. Ha comprobado que Proxmox VE, con su potente conjunto de funciones — KVM para virtualización, LXC para contenerización, Ceph integrado para almacenamiento distribuido y herramientas de HA incorporadas — es la plataforma ideal para construir una infraestructura flexible, escalable y tolerante a fallos.

La creación de una nube privada es un camino que requiere esfuerzo, pero se recompensa con control total, estabilidad, alto rendimiento y ahorros significativos a largo plazo. Proxmox VE proporciona todas las herramientas necesarias para que este camino sea exitoso y lleve su proyecto SaaS a nuevas alturas.