В мире, где каждый день появляются новости об утечках данных, вопрос безопасного хранения паролей переходит из разряда «хорошей практики» в категорию критической необходимости, особенно для тех, кто управляет серверами, VPS и хостингом. Настроить безопасное хранение паролей означает внедрить многоуровневую систему, включающую использование уникальных и сложных паролей/парольных фраз, обязательное применение менеджеров паролей, активацию многофакторной аутентификации (MFA) для всех возможных сервисов, а также, для инфраструктурных задач, применение специализированных систем управления секретами, таких как HashiCorp Vault или Ansible Vault. Это не просто защита личных аккаунтов, а краеугольный камень стабильности и безопасности всей управляемой вами инфраструктуры.

Как технические специалисты, мы прекрасно понимаем, что один скомпрометированный пароль может открыть злоумышленникам двери не только к личному аккаунту, но и к целым кластерам серверов, базам данных, системам управления панелями хостинга и критически важным API. Ставки невероятно высоки, и именно поэтому нам нужно подходить к этому вопросу с максимальной серьезностью и арсеналом проверенных инструментов.

Почему безопасное хранение паролей — это не просто "хорошая практика", а необходимость для сисадмина?

Для среднестатистического пользователя утечка пароля может означать кражу аккаунта в соцсети или почте. Для сисадмина последствия куда более катастрофичны:

- Доступ к серверной инфраструктуре: Скомпрометированный пароль от SSH, панели управления VPS (вроде ISPmanager, cPanel, VestaCP) или облачного провайдера (AWS, Azure, Google Cloud) позволяет злоумышленникам получить полный контроль над вашими машинами.

- Утечка конфиденциальных данных: Пароли к базам данных, API-ключам, системам мониторинга или бэкапа могут привести к краже клиентских данных, интеллектуальной собственности или критической информации о проектах.

- Финансовые потери: Несанкционированный доступ может быть использован для запуска майнеров, рассылки спама, организации DDoS-атак, что напрямую бьет по вашим счетам за ресурсы и репутации.

- Нарушение SLA и доверия: Любая утечка или простой из-за взлома подрывает доверие клиентов и партнеров, а также может привести к штрафам за несоблюдение соглашений об уровне обслуживания (SLA).

Поэтому наш подход к паролям должен быть системным, многогранным и постоянно обновляемым.

Основы надежной гигиены паролей

Начнем с базовых, но критически важных принципов, которые должен соблюдать каждый.

1. Уникальность и сложность: фундамент безопасности

Это золотое правило, о котором почему-то до сих пор забывают. Использование одного и того же пароля для нескольких сервисов — это все равно что использовать один ключ для всех дверей в вашем доме и на работе. Если ключ украдут, все двери будут открыты.

- Уникальность: Каждый сервис, каждый сервер, каждая база данных должны иметь свой уникальный пароль. Без исключений.

- Сложность и энтропия: Забудьте о "сложных" паролях вроде

Password123!. Современные GPU-фермы и облачные ресурсы способны перебирать миллионы комбинаций в секунду. Вместо этого сосредоточьтесь на энтропии. Длинная парольная фраза, состоящая из случайных слов (например,«РыжийКотБежитПоКрыше_1984!»), гораздо надежнее короткого, но "сложного" набора символов.

"Through 20 years of effort, we've successfully trained everyone to use passwords that are hard for humans to remember, but easy for computers to guess."

— xkcd, "Password Strength"

Оптимальная длина пароля для критически важных систем должна быть не менее 16 символов, а лучше 20-24. Используйте комбинации строчных и заглавных букв, цифр и специальных символов. Проверяйте свои пароли на предмет утечек с помощью сервисов вроде Have I Been Pwned.

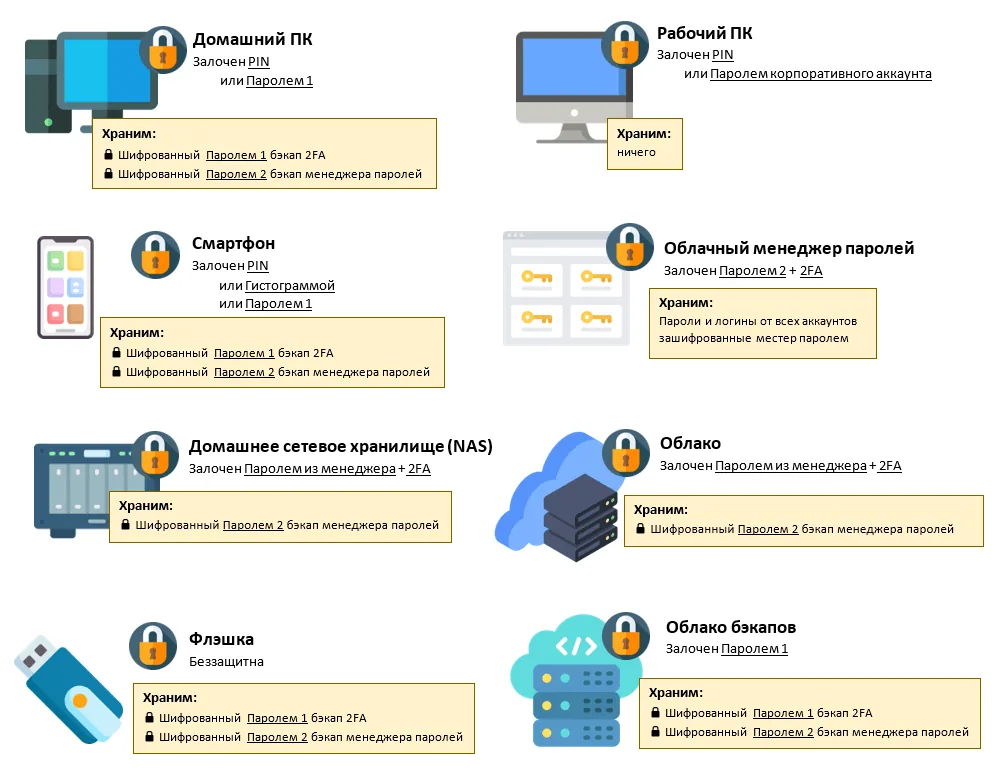

2. Менеджеры паролей: ваш цифровой сейф

Запоминать десятки и сотни уникальных, сложных паролей невозможно. Именно здесь на помощь приходят менеджеры паролей. Это не просто хранилища, а полноценные инструменты для генерации, хранения и автоматического заполнения учетных данных. Они избавляют вас от необходимости придумывать пароли и запоминать их.

Типы менеджеров паролей:

- Облачные/Кроссплатформенные: Bitwarden, 1Password, LastPass. Удобны для личного использования и небольших команд, синхронизируются между устройствами. Bitwarden особенно популярен благодаря открытому исходному коду и возможности самостоятельного хостинга (Vaultwarden), что позволяет полностью контролировать данные.

- Десктопные/Офлайн: KeePass (и его форки, как KeePassXC). Хранят базу паролей локально в зашифрованном файле. Вы контролируете файл, но синхронизация между устройствами требует ручных усилий или использования сторонних облачных хранилищ. Идеален для максимального контроля и параноиков.

- Командной строки (CLI):

pass(password-store). Это простой, но мощный инструмент, который использует GnuPG для шифрования паролей в текстовых файлах. Интегрируется с Git для версионирования и синхронизации.

Пример использования pass:

pass — отличный выбор для сисадминов, работающих преимущественно в терминале. Он хранит каждый пароль в отдельном GPG-зашифрованном файле, что позволяет легко управлять ими с помощью стандартных утилит.

# Инициализация хранилища (если еще не сделано)

pass init <ВАШ_GPG_ID>

# Добавление нового пароля

pass generate services/valebyte/ssh_root 24

# или

pass insert services/valebyte/db_main

# Введите пароль вручную

# Просмотр пароля

pass services/valebyte/ssh_root

# Копирование пароля в буфер обмена (автоматически очистится через 45 секунд)

pass -c services/valebyte/db_main

# Список всех паролей

pass

Благодаря интеграции с Git, можно легко синхронизировать хранилище между несколькими машинами, что делает его крайне удобным для командной работы или использования на разных серверах.

3. Двухфакторная аутентификация (2FA/MFA): второй эшелон обороны

Даже самый сложный пароль может быть скомпрометирован. Здесь на помощь приходит 2FA/MFA, требующая подтверждения вашей личности с помощью второго фактора (то, что вы знаете + то, что у вас есть или то, кем вы являетесь). Это обязательный элемент безопасности для всех критически важных сервисов.

Основные типы MFA:

- TOTP (Time-based One-Time Password): Одноразовые коды, генерируемые приложением (Google Authenticator, Authy, FreeOTP) каждые 30-60 секунд. Широко поддерживается большинством сервисов.

- FIDO2/WebAuthn (U2F-ключи): Физические USB-ключи (YubiKey, SoloKey), обеспечивающие криптографическую аутентификацию. Считаются одним из самых надежных методов.

- SMS-коды: Коды, отправляемые на телефон. Удобно, но менее безопасно из-за уязвимостей, таких как SIM-свопинг. Используйте только если нет других вариантов.

- Push-уведомления: Подтверждение входа через мобильное приложение (например, Microsoft Authenticator, Duo Mobile).

Внедрение 2FA для SSH на сервере:

Для доступа к вашим VPS и серверам по SSH настоятельно рекомендуем использовать 2FA. Один из популярных способов — модуль PAM libpam-google-authenticator.

# Установка на Debian/Ubuntu

sudo apt update

sudo apt install libpam-google-authenticator

# Запуск конфигурации для пользователя (от имени пользователя)

google-authenticator

# Ответьте на вопросы:

# - Do you want authentication tokens to be time-based (y/n)? y

# - ... (вам будет показан QR-код и коды восстановления)

# - Do you want to update the "~/.google_authenticator" file (y/n)? y

# - Do you want to disallow multiple uses of the same authentication token (y/n)? y

# - Do you want to enable rate-limiting (y/n)? y

# Редактирование конфигурации PAM для SSH

sudo nano /etc/pam.d/sshd

# Добавьте строку в начале файла:

# auth required pam_google_authenticator.so

# Редактирование конфигурации SSH

sudo nano /etc/ssh/sshd_config

# Убедитесь, что эти параметры установлены:

# ChallengeResponseAuthentication yes

# UsePAM yes

# PasswordAuthentication no # Рекомендуется отключить, если вы используете SSH-ключи + 2FA

# KbdInteractiveAuthentication yes # Для корректной работы 2FA через PAM

# Перезапуск SSH-сервиса

sudo systemctl restart sshd

Теперь при подключении по SSH, после ввода пароля (или использования SSH-ключа), система запросит TOTP-код из вашего аутентификатор-приложения.

4. Регулярное обновление и мониторинг

Пароли не вечны. Хотя некоторые эксперты утверждают, что если пароль очень сложный и уникальный, его не нужно менять часто, мы, как сисадмины, всегда должны быть начеку.

Защитите свои данные: выберите надежный VPS для безопасного хранения паролей

Надежная инфраструктура — основа безопасности. Разместите свои приложения и данные на наших VPS-серверах. — from €4.49/mo.

Выбрать VPS-план →- Периодическое обновление: Раз в 6-12 месяцев для критически важных аккаунтов. Если есть подозрение на компрометацию, меняйте немедленно.

- Мониторинг утечек: Подпишитесь на уведомления от сервисов вроде Have I Been Pwned, чтобы быть в курсе, если ваши email-адреса или пароли были обнаружены в публичных утечках.

- Политики компании: Если вы работаете в команде, убедитесь, что у вас есть четкая политика смены паролей и реагирования на инциденты.

Продвинутые методы управления секретами для инфраструктуры

Для управления секретами в автоматизированных системах, CI/CD пайплайнах, микросервисах и облачных средах обычные менеджеры паролей уже не подходят. Здесь требуются специализированные инструменты.

Когда менеджер паролей не справляется: централизованные хранилища секретов

Эти системы предназначены для безопасного хранения, динамической выдачи и аудита доступа к секретам в масштабах всей инфраструктуры.

- HashiCorp Vault: Золотой стандарт в индустрии. Позволяет хранить API-ключи, токены, пароли к базам данных, генерировать динамические секреты (например, временные учетные данные для баз данных), управлять сертификатами. Vault поддерживает различные методы аутентификации (LDAP, GitHub, Kubernetes, AWS IAM) и имеет мощную систему политик доступа.

- Облачные решения:

- AWS Secrets Manager / AWS Parameter Store: Интегрированы с экосистемой AWS, позволяют ротировать секреты автоматически, использовать их в Lambda-функциях, ECS/EKS и других сервисах.

- Azure Key Vault: Аналогичное решение для Azure, хранит ключи, секреты и сертификаты.

- Google Cloud Secret Manager: Сервис для хранения секретов в GCP.

- Kubernetes Secrets: Встроенный механизм Kubernetes для хранения секретов. Однако, по умолчанию они хранятся в Base64 (не зашифрованы в покое). Для production-сред рекомендуется использовать внешние решения, такие как Sealed Secrets, External Secrets Operator или интеграцию с HashiCorp Vault.

Использование таких систем позволяет не хранить секреты в репозиториях кода, переменных окружения или файлах конфигурации, значительно повышая безопасность.

Конфигурационное управление и Ansible Vault

При использовании систем управления конфигурацией, таких как Ansible, Puppet или Chef, часто возникает необходимость хранить чувствительные данные (пароли пользователей, ключи API) внутри репозиториев. Для этого существуют специальные механизмы шифрования.

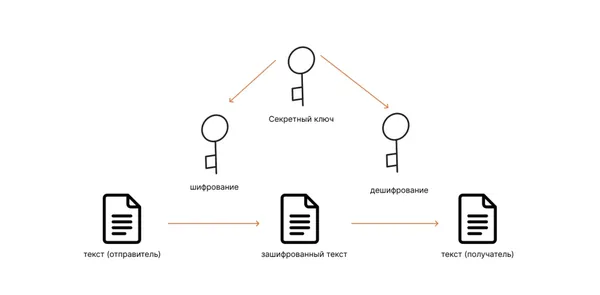

Ansible Vault: Позволяет шифровать отдельные файлы или переменные в ваших Ansible-плейбуках, защищая их от несанкционированного доступа. Дешифровка происходит только во время выполнения плейбука с помощью пароля Vault.

# Пример зашифрованного файла group_vars/all/vault.yml

# Зашифрован с помощью 'ansible-vault encrypt group_vars/all/vault.yml'

---

# !vault |

# $ANSIBLE_VAULT;1.1;AES256

# 6137396634353036666466393566373863373138383230633038313834373634623730303138613134653631

# 3731303233303632363539343732633737306236613337376435343864613233393930333237396639366632

# 386538353330393237343232663936313761333731613032333433610a316231363732313337333534313262

# 3338336230353139363065303637333566353434313035393239333937396434373463326135313532393632

# 3537333633333335373262333132303964393666326164343831363630323931323732623636653834313437

# 3339323331663037306262343865373035353531363533363237343461626533316130636531303934323632

# 3334353336373539303737636532353139396162303035613337313666303037326162393331353232396365

# 6131356363386663363130383737353134373631343632393863303934393338393539393131353239353164

# 3666653333373434333633333935323237336534393933393836333366366138663830303134303463323031

# 3936343537343463333431393439376635303239326436313735363462316430313238386133333566386661

# 3332386465343539316538303437613732383439633630666164333361363466363138373361666465373462

# 3130313939633635393532333664396537323933306466663863393264663065626235653133353837336230

# 3465316531323436363736653531383133303861343130643639356633346536646430356532343163353866

# 6463323465323532353037326639343463373664363239326264666539313831393631346330353130366639

# 3464366630383536353937393436323538373363343236303233306232383939663733653966366565353835

# 3666383039656434333738323637363732303533356438313635326532653064353730306239336330356535

# 38333333383061326435373231363534343039643439373939356238336233356133306136613061

db_password: "$ANSIBLE_VAULT;1.1;AES256;61373966343530366664663935663738633731383832306330383138343736346237303031386131346536313731303233303632363539343732633737306236613337376435343864613233393930333237396639366632386538353330393237343232663936313761333731613032333433610a316231363732313337333534313262333833623035313936306530363733356635343431059293979d474c32a515296257363333353732623331323039643936663261643438313636303239313237326236366538343134373339323331663037306262343865373035353531363533363237343461626533316130636531303934323632333435333637353930373763653235313939616230303561333731366630303732616239333135323239636561313563633866633631303837373531343736313436323938633039343933383935393931313532393531643666653333373434333633333935323237336534393933393836333366366138663830303134303463323031393634353734346333343139343937663530323932643631373536346231643031323838613333356638666133323864653435393165383034376137323834396336306661643333613634663631383733616664653734623130313939633635393532333664396537323933306466663863393264663065626235653133353837336230346531653132343636373665353138313330386134313064363935663334653664643035653234316335386664633234653235323530373266393434633736643632393262646665393138313936313463303531303666393464366630383536353937393436323538373363343236303233306232383939663733653966366565353835366638303965643433373832363736373230353335643831363532653265306435373030623933633035653538333333383061326435373231363534343039643439373939356238336233356133306136613061"

Это позволяет хранить чувствительные данные в Git-репозитории, не боясь их компрометации, так как они зашифрованы.

SSH-ключи с парольной фразой: золотой стандарт для доступа к серверам

Для доступа к VPS и серверам SSH-ключи с парольной фразой являются наиболее безопасным и удобным методом. Пароль к ключу (парольная фраза) используется для его расшифровки, а сам ключ затем используется для аутентификации на сервере.

- Генерация ключей: Используйте

ssh-keygen -t ed25519 -a 100для создания современного и надежного ключа с большим количеством раундов KDF. - Сильная парольная фраза: Ключ должен быть защищен длинной и уникальной парольной фразой. Это критично. Если ваш приватный ключ украдут, без парольной фразы он будет бесполезен.

- SSH-агент: Используйте

ssh-agentдля кэширования расшифрованного ключа в памяти, чтобы не вводить парольную фразу при каждом подключении. Это удобно и безопасно, так как ключ хранится только в памяти и не записывается на диск в расшифрованном виде. - Запрет парольной аутентификации: На всех ваших серверах отключайте вход по паролю для SSH, оставляя только аутентификацию по ключам (плюс 2FA, как было описано выше).

Не забывайте о физической безопасности и здравом смысле

Все технические меры будут бесполезны, если мы забываем о базовых принципах безопасности:

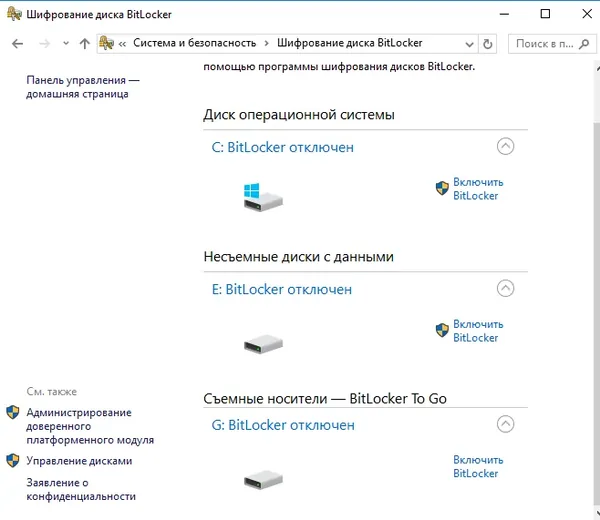

- Защита рабочего места: Ваш рабочий компьютер — это точка доступа ко всем вашим секретам. Он должен быть защищен надежным паролем, заблокирован при отсутствии, и на нем должно быть установлено актуальное антивирусное ПО.

- Бдительность к фишингу: Никогда не вводите пароли на сайтах, в чьей подлинности вы не уверены. Всегда проверяйте URL.

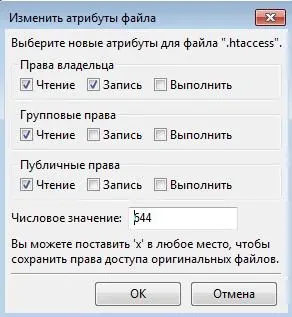

- Принцип наименьших привилегий (Least Privilege): Предоставляйте доступ к секретам и системам только тем пользователям и процессам, которым это абсолютно необходимо, и только на тот срок, который требуется.

- Регулярные аудиты: Периодически пересматривайте, кто имеет доступ к каким секретам, и удаляйте устаревшие или неиспользуемые учетные данные.

Выводы

Безопасное хранение паролей и управление секретами — это не одноразовая задача, а непрерывный процесс, требующий дисциплины и использования правильных инструментов. Для сисадмина, управляющего критической инфраструктурой на VPS, хостингах и выделенных серверах, это вопрос выживания и сохранения репутации.

Начните с основ: уникальные и сложные пароли, менеджер паролей и обязательная двухфакторная аутентификация. Затем переходите к продвинутым методам: централизованные хранилища секретов для автоматизированных систем и Ansible Vault для конфигурационного управления. И помните, что самые лучшие инструменты не заменят здравый смысл и постоянную бдительность. Защитите свои ключи к цифровому королевству, и ваша инфраструктура будет в безопасности.

Масштабируйте безопасность: облачные инстансы для критически важных данных

Нужна гибкость и высокая производительность? Наши облачные инстансы идеально подходят для безопасного хранения.

Начать с облака →