¿Cómo verificar el registro de conexiones SSH?

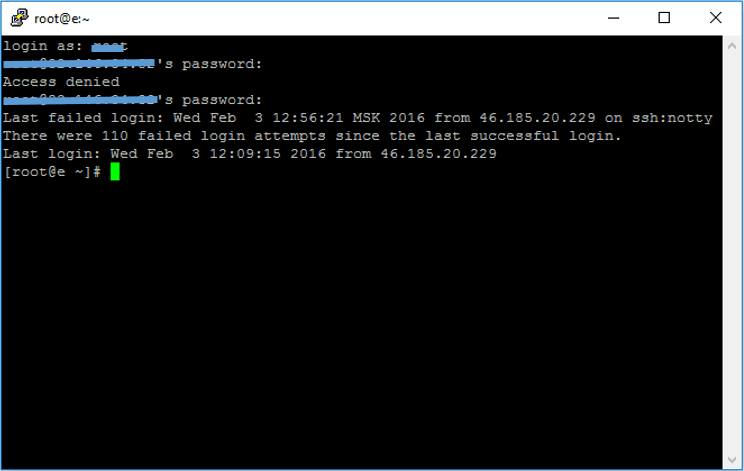

SSH (Secure Shell) – es un protocolo de transferencia segura de datos que se utiliza ampliamente para el acceso remoto a un ordenador o servidor. El registro de las conexiones SSH juega un papel importante para garantizar la seguridad de su sistema. Saber quién y cuándo se conectó a su servidor a través de SSH puede ser útil para detectar accesos no autorizados o analizar la actividad de los usuarios.

Existen varias formas de verificar el registro de conexiones SSH en un servidor. A continuación, se muestran algunas de ellas:

1. A través de los registros del sistema

La primera forma es ver los registros del sistema. Para ello, puede utilizar el comando grep para encontrar todas las entradas sobre las conexiones SSH.

Ejemplo de comando:

cat /var/log/auth.log | grep sshd

Este comando mostrará todas las líneas que contengan la palabra clave «sshd» del archivo auth.log.

2. A través de los registros de auditoría

La segunda forma es utilizar la auditoría para registrar información sobre las conexiones SSH. Este método permite un seguimiento más detallado de las acciones de los usuarios.

Ejemplo de comando para configurar la auditoría:

auditctl -w /var/log/auth.log -p wa -k sshlogs

Este comando configurará la auditoría para rastrear los cambios en el archivo /var/log/auth.log y agregar la etiqueta «sshlogs» para facilitar la búsqueda.

3. Con el uso de herramientas especializadas

La tercera forma es utilizar herramientas especializadas para monitorear los registros SSH. Estas herramientas suelen proporcionar una interfaz cómoda y funciones avanzadas de análisis de registros.

Algunas de las herramientas populares para monitorear los registros SSH incluyen fail2ban, logwatch y OSSEC.

La elección de la forma de verificar el registro de conexiones SSH depende de sus necesidades y del nivel de seguridad que desea alcanzar. Independientemente de la elección, el monitoreo y análisis regular de los registros SSH le ayudará a detectar a tiempo posibles amenazas y aumentará el nivel general de seguridad de su sistema.