Как настроить cron-задачи для мониторинга безопасности?

Мониторинг безопасности является важной частью обеспечения защиты вашей системы от возможных угроз. Один из способов обеспечения безопасности вашего сервера — это использование cron-задач для регулярного мониторинга.

Cron — это стандартный инструмент для автоматизации задач в UNIX-подобных операционных системах. Он позволяет задавать расписание выполнения определенных команд и скриптов. В этой статье мы рассмотрим, как настроить cron-задачи для мониторинга безопасности.

Шаг 1: Создание скрипта мониторинга

Первым шагом для настройки cron-задачи для мониторинга безопасности является создание скрипта, который будет выполнять необходимые действия. В этом скрипте вы можете использовать различные утилиты и команды для проверки состояния безопасности системы.

Например, вы можете создать скрипт с использованием команды chkrootkit, которая проверит систему на наличие руткитов, или использовать clamscan для сканирования системы на наличие вредоносных программ.

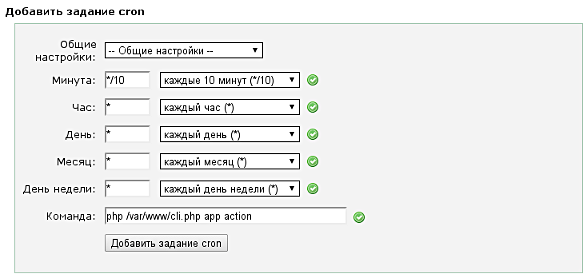

Шаг 2: Добавление задачи в cron

После создания скрипта мониторинга необходимо добавить задачу в cron. Для этого выполните команду crontab -e для редактирования cron-таблицы. Введите строку в следующем формате:

* * * * * /путь_к_скрипту/скрипт.sh

Это означает, что задача будет выполняться каждую минуту. Вы можете настроить расписание выполнения задачи, изменяя значения времени в строке. Например, строка 30 * * * * /путь_к_скрипту/скрипт.sh означает, что задача будет выполняться каждый час в 30 минут.

Шаг 3: Проверка выполнения задачи

После добавления задачи в cron необходимо убедиться, что она правильно выполняется. Для этого вы можете посмотреть логи выполнения задачи, используя команду grep cron /var/log/syslog.

Если задача выполняется успешно, вы увидите соответствующие записи в логах. В случае возникновения проблем, просмотрите логи для выявления возможных ошибок.

Заключение

Настройка cron-задач для мониторинга безопасности может помочь вам своевременно выявлять потенциальные угрозы и обеспечить безопасность вашей системы. Следуя указанным шагам, вы сможете настроить автоматизированный мониторинг, что сделает вашу систему более защищенной.