Как защитить сервер от атак brute force

[ad_1]

Что такое атака brute force?

Атака brute force – это метод взлома сервера путем перебора всех возможных комбинаций паролей. Злоумышленники могут использовать специальные программы, которые автоматически генерируют пароли и пытаются войти в систему.

Как защитить сервер от атак brute force?

1.

Используйте надежные пароли

Самый простой способ защитить сервер от атак brute force – использовать надежные пароли. Пароль должен быть длинным, содержать комбинацию букв, цифр и специальных символов. Не используйте простые пароли типа «123456» или «password».

2.

Ограничьте попытки входа

Большинство атак brute force основаны на многократных попытках ввода пароля. Ограничение количества попыток входа может существенно снизить риск успешной атаки. Настройте ваш сервер таким образом, чтобы после определенного количества неверных попыток входа пользователь был заблокирован.

3.

Используйте двухфакторную аутентификацию

Двухфакторная аутентификация – это дополнительный уровень защиты, который требует не только ввода пароля, но и подтверждения по SMS или с помощью специального приложения. Это делает процесс взлома сервера еще более сложным для злоумышленников.

4.

Обновляйте ПО

Часто атаки brute force используют уязвимости в программном обеспечении. Регулярно обновляйте все программы и плагины, установленные на вашем сервере, чтобы исключить возможность использования уязвимостей злоумышленниками.

5.

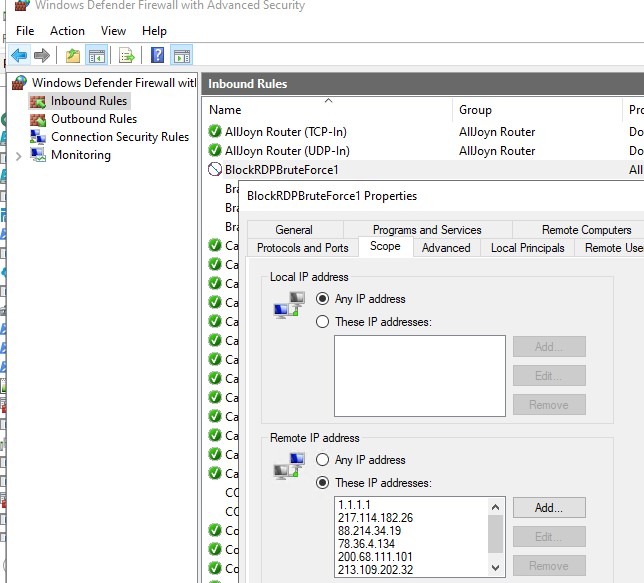

Используйте Firewall

Firewall – это программа, которая контролирует трафик на вашем сервере и блокирует подозрительные запросы. Настройте ваш Firewall таким образом, чтобы он автоматически блокировал IP-адреса, совершающие множество запросов по одному и тому же пути.

6.

Мониторинг журналов доступа

Ведите журналы доступа к серверу и регулярно анализируйте их на предмет подозрительной активности. Если вы видите множественные неудачные попытки входа в систему с одного и того же IP-адреса, возможно, это атака brute force.

Заключение

Защита сервера от атак brute force – это важная задача для любого владельца сервера. Следуя вышеуказанным рекомендациям, вы сможете существенно повысить уровень безопасности своего сервера и защитить его от потенциальных угроз. Не забывайте также регулярно обновлять свои знания в области информационной безопасности и следить за последними трендами в этой области.

[ad_2]