Безопасность Docker-контейнеров в рантайме на VPS/Dedicated: Обнаружение и предотвращение угроз в реальном времени

TL;DR

- Усиление хоста — основа: Безопасность Docker начинается с операционной системы хоста. Обновления, минимальный набор ПО, файрволлы и SELinux/AppArmor критически важны.

- Принцип наименьших привилегий: Запускайте контейнеры с минимальными правами, используйте

--read-only,--cap-drop ALL --cap-add <необходимые>,--security-opt no-new-privilegesи не используйте--privilegedбез крайней необходимости. - Мониторинг рантайма — ваш щит: Внедряйте решения для обнаружения угроз в реальном времени, такие как Falco, Sysdig Secure или eBPF-инструменты, для выявления аномальной активности.

- Сканирование образов и CI/CD: Интегрируйте сканеры уязвимостей (Trivy, Clair) в ваш CI/CD-пайплайн, чтобы предотвратить попадание скомпрометированных образов в продакшн.

- Изоляция и сегментация сети: Используйте Docker-сети для изоляции контейнеров друг от друга и от хоста, применяйте сетевые политики (Docker network policies или сторонние решения).

- Управление секретами: Никогда не храните секреты в образах. Используйте Docker Secrets, HashiCorp Vault или другие менеджеры секретов.

- Автоматизация и регулярный аудит: Автоматизируйте процессы безопасности и регулярно проводите аудит конфигураций и политик.

Введение

В стремительно развивающемся мире облачных технологий и микросервисов, Docker-контейнеры стали де-факто стандартом для развертывания приложений. К 2026 году практически любая современная инфраструктура, будь то крупный SaaS-проект, стартап или корпоративная среда, активно использует контейнеризацию. Простота развертывания, портативность и эффективность ресурсов делают Docker незаменимым инструментом для DevOps-инженеров, backend-разработчиков и системных администраторов. Однако, вместе с этими преимуществами приходят и новые вызовы, особенно в области безопасности.

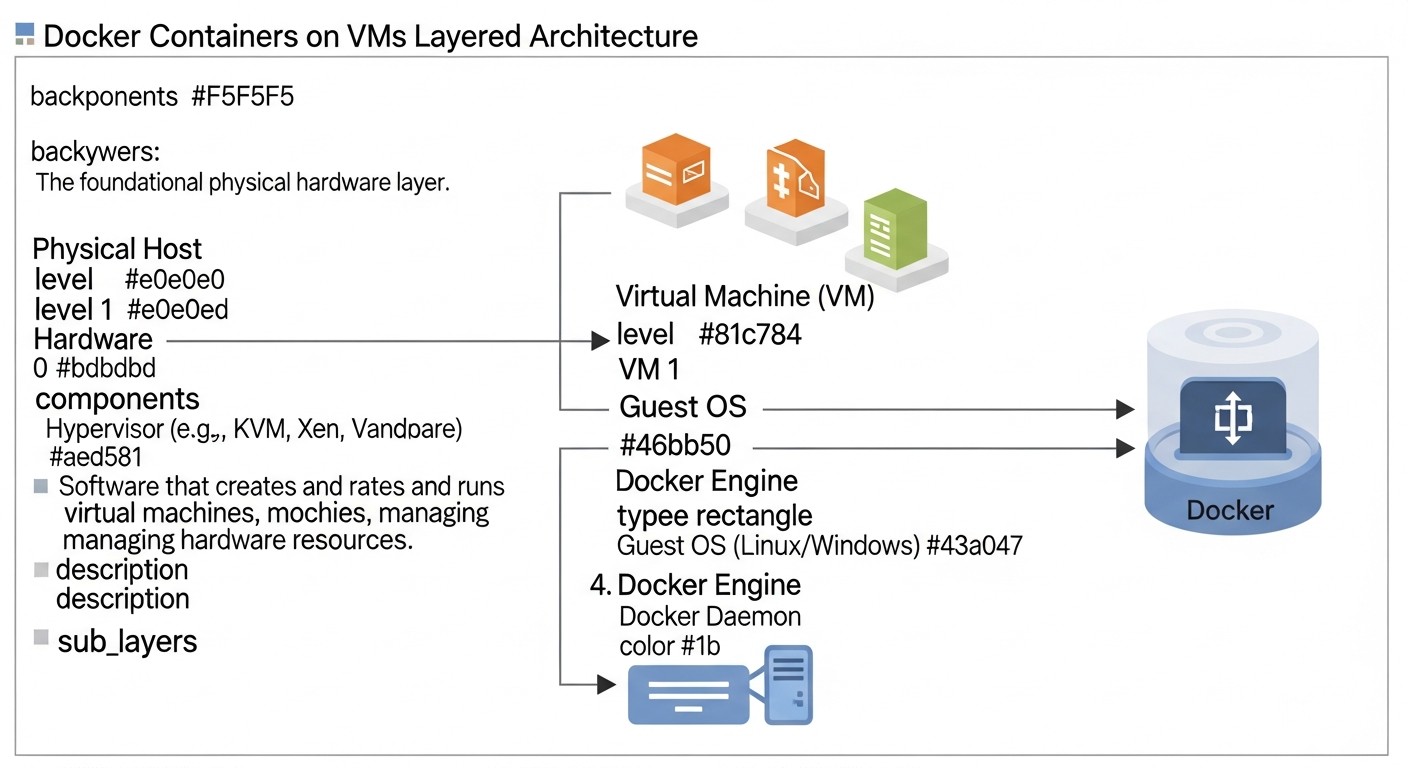

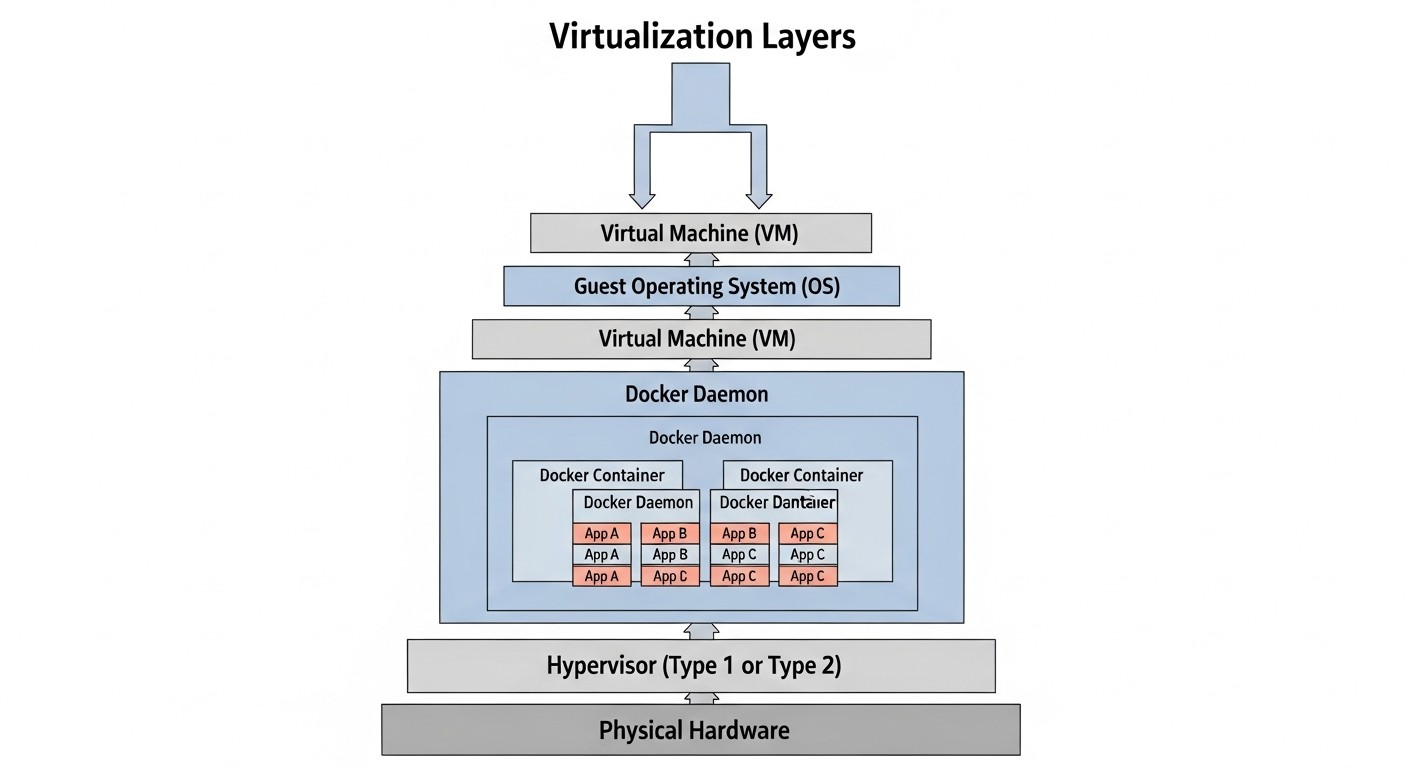

Традиционные подходы к безопасности, ориентированные на виртуальные машины или физические серверы, часто оказываются неэффективными в динамичной и быстро меняющейся контейнерной среде. Контейнеры обладают уникальными характеристиками, такими как общая операционная система хоста, высокая плотность размещения, короткий жизненный цикл и сложная сеть взаимодействия, что создает новые векторы атак. Особенно это актуально для проектов, использующих собственные VPS или выделенные серверы, где ответственность за безопасность целиком лежит на команде, а не делегируется облачному провайдеру.

Эта статья посвящена критически важному аспекту — безопасности Docker-контейнеров в рантайме. Мы не будем фокусироваться на безопасности образов на этапе сборки (хотя это не менее важно), а углубимся в методы обнаружения и предотвращения угроз, которые возникают, когда контейнер уже запущен и активно выполняет свою работу. В 2026 году угрозы стали более изощренными: это и атаки на цепочки поставок (supply chain attacks), и использование уязвимостей нулевого дня в рантайме, и сложные APT-атаки, нацеленные на скомпрометированные контейнеры для получения доступа к хост-системе или чувствительным данным.

Мы рассмотрим, почему эта тема является приоритетной, какие проблемы она решает, и для кого написан этот подробный гайд. Он предназначен для всех, кто работает с Docker в продакшене: от DevOps-инженеров, стремящихся построить надежную и безопасную инфраструктуру, до backend-разработчиков, желающих понимать риски своих приложений, и фаундеров SaaS-проектов, которые несут полную ответственность за данные своих клиентов. Цель — предоставить не просто теоретические знания, но и конкретные, применимые на практике рекомендации, команды и инструменты, которые позволят значительно повысить уровень безопасности ваших Docker-контейнеров в реальном времени.

К 2026 году мы видим, что атаки на контейнерные среды становятся все более изощренными. Злоумышленники активно ищут слабые места в конфигурациях, используют уязвимости в базовых образах, эксплуатируют неправильно настроенные политики доступа и пытаются получить доступ к хостовой системе через скомпрометированный контейнер. Без адекватных мер безопасности в рантайме, ваш Docker-хост и все запущенные на нем сервисы становятся легкой мишенью. Поэтому понимание и внедрение механизмов обнаружения и предотвращения угроз в реальном времени — это не просто "хорошая практика", а абсолютная необходимость для выживания и стабильности любого проекта.

Основные критерии и факторы безопасности Docker-контейнеров в рантайме

Эффективная безопасность Docker-контейнеров в рантайме — это многогранная задача, требующая комплексного подхода. Чтобы успешно противостоять современным угрозам, необходимо учитывать ряд ключевых критериев и факторов. Каждый из них играет свою роль в создании надежной защитной оболочки вокруг ваших приложений.

1. Принцип наименьших привилегий (Least Privilege)

Почему важен: Это фундаментальный принцип безопасности. Предоставление контейнерам только тех прав и ресурсов, которые абсолютно необходимы для их функционирования, значительно снижает поверхность атаки. Если злоумышленник скомпрометирует контейнер, объем ущерба будет ограничен его минимальными привилегиями, что затруднит горизонтальное перемещение или эскалацию прав.

Как оценивать: Проверяйте конфигурации docker run или Docker Compose на использование флагов --privileged (избегать), --cap-drop ALL --cap-add <...>, --security-opt no-new-privileges, --read-only. Оценивайте, какие системные вызовы и сетевые ресурсы действительно нужны приложению внутри контейнера. Использование пользовательских пространств имен (user namespaces) также является отличным способом изоляции.

--cap-drop ALL --cap-add: Убирает все возможности ядра, добавляя только необходимые (например,NET_BIND_SERVICEдля привязки к портам ниже 1024).--security-opt no-new-privileges: Предотвращает эскалацию привилегий внутри контейнера.--read-only: Монтирует корневую файловую систему контейнера в режиме только для чтения, что затрудняет запись вредоносного ПО.- User Namespaces: Маппинг UID/GID внутри контейнера на непривилегированные UID/GID на хосте, что значительно улучшает изоляцию.

2. Изоляция и сегментация сети

Почему важна: Сетевая изоляция предотвращает несанкционированный доступ к контейнерам и ограничивает радиус действия потенциальной атаки. Сегментация позволяет создавать логические границы между различными группами контейнеров, обеспечивая, что только авторизованный трафик может проходить между ними.

Как оценивать: Анализируйте использование Docker-сетей (docker network create), сетевых политик (если используется Orchestrator типа Kubernetes, но для VPS/Dedicated можно использовать iptables/nftables на хосте или сторонние решения). Проверяйте, какие порты открыты наружу и между контейнерами. Минимизируйте количество открытых портов и используйте только HTTPS для внешнего трафика.

- Custom Bridge Networks: Разделение контейнеров на разные виртуальные сети.

- Host Firewall (

iptables/nftables): Строгие правила для входящего/исходящего трафика хоста, включая трафик Docker-моста. - Internal DNS: Использование внутреннего DNS для разрешения имен между контейнерами вместо IP-адресов.

3. Мониторинг и обнаружение угроз в реальном времени (Runtime Threat Detection)

Почему важен: Даже при тщательной предварительной защите, новые уязвимости и атаки могут пройти незамеченными. Системы мониторинга рантайма позволяют обнаруживать аномальное поведение, подозрительные системные вызовы, изменения файлов, сетевые подключения и попытки эскалации привилегий в момент их возникновения, что критически важно для быстрой реакции.

Как оценивать: Наличие и конфигурация систем вроде Falco, Sysdig Secure, Aqua Security Runtime Protection или других eBPF-основанных решений. Оценивайте охват мониторинга (системные вызовы, файловая система, сеть, процессы), качество правил обнаружения и интеграцию с системами оповещения (SIEM, Slack, PagerDuty).

- Falco: Открытый стандарт для обнаружения угроз в облачной среде, использующий системные вызовы ядра.

- eBPF-инструменты: Современный подход для низкоуровневого мониторинга ядра без изменения кода.

- Интеграция с SIEM: Автоматическая отправка инцидентов в централизованную систему управления событиями безопасности.

4. Безопасность хост-системы

Почему важна: Docker-контейнеры используют ядро операционной системы хоста. Компрометация хоста означает компрометацию всех контейнеров. Надежная защита хост-системы является основополагающим элементом безопасности всей контейнерной инфраструктуры.

Как оценивать: Регулярность обновлений ОС, наличие файрволла (ufw, firewalld, iptables), использование SELinux/AppArmor для принудительного контроля доступа, минимальная установка пакетов, отключение ненужных сервисов, защита SSH-доступа (ключи, двухфакторная аутентификация, fail2ban). Отслеживание целостности файлов хоста (FIM).

- SELinux/AppArmor: Принудительный контроль доступа для ограничения действий процессов, включая Docker-демон и контейнеры.

- Регулярные обновления: Патчи для ядра и системных библиотек.

- CIS Benchmarks: Использование стандартов безопасности для конфигурации ОС хоста.

5. Управление секретами и чувствительными данными

Почему важно: Утечка секретов (паролей к базам данных, API-ключей, токенов) — один из самых распространенных и опасных векторов атаки. Секреты не должны храниться в образах контейнеров или передаваться через переменные окружения, которые легко могут быть скомпрометированы.

Как оценивать: Использование специализированных менеджеров секретов (Docker Secrets, HashiCorp Vault, AWS Secrets Manager, GCP Secret Manager). Проверка того, как приложение получает доступ к секретам, и что они не записываются на диск в незашифрованном виде.

- Docker Secrets: Встроенный механизм для безопасного управления секретами в Docker Swarm (может использоваться и с отдельными контейнерами, но требует ручной настройки).

- HashiCorp Vault: Мощное решение для централизованного управления секретами с динамическим созданием учетных данных.

- Env injection: Избегать передачи секретов через

-eфлаг, использовать монтирование файлов или Docker Secrets.

6. Аудит и логирование

Почему важен: Подробные логи — это глаза и уши вашей системы безопасности. Они позволяют ретроспективно анализировать инциденты, понимать, что произошло, и выявлять паттерны атак. Без адекватного логирования невозможно эффективно расследовать инциденты.

Как оценивать: Наличие централизованной системы логирования (ELK Stack, Grafana Loki, Splunk). Сбор логов от Docker-демона, контейнеров (stdout/stderr), системных логов хоста (syslog, auditd). Корректная настройка ротации логов и их защищенное хранение.

- Docker Logging Drivers: Использование

json-file,syslog,journaldили других драйверов для отправки логов. auditdна хосте: Мониторинг системных вызовов и активности на уровне ядра хоста.- Централизованный сбор: Отправка логов в агрегатор для анализа и хранения.

7. Управление уязвимостями и патчами

Почему важен: Уязвимости в программном обеспечении (как в базовых образах, так и в приложениях внутри контейнеров) являются основным вектором атак. Регулярное сканирование и своевременное применение патчей критически важны для минимизации рисков.

Как оценивать: Интеграция сканеров уязвимостей образов (Trivy, Clair, Anchore) в CI/CD. Политики регулярного обновления базовых образов и зависимостей. Наличие процесса реагирования на вновь обнаруженные уязвимости (CVE).

- Runtime Vulnerability Scanning: Некоторые инструменты могут обнаруживать уязвимости в запущенных контейнерах.

- Automated Patching: Политики для автоматического или полуавтоматического обновления базовых образов и зависимостей.

- CVE Monitoring: Подписка на уведомления о новых уязвимостях, затрагивающих используемое ПО.

Каждый из этих факторов взаимосвязан и дополняет друг друга. Игнорирование хотя бы одного из них может создать критическую брешь в вашей системе безопасности. Комплексный подход, охватывающий все эти аспекты, является залогом надежной защиты ваших Docker-контейнеров в рантайме.

Сравнительная таблица решений для Runtime Security Docker-контейнеров (2026 год)

Выбор подходящего инструмента для обеспечения безопасности Docker-контейнеров в рантайме критически важен. В 2026 году рынок предлагает как зрелые коммерческие решения, так и мощные открытые проекты, часто основанные на eBPF. Ниже представлена сравнительная таблица ключевых решений, их характеристик, примерных цен и сценариев использования.

Примечание: Цены и характеристики являются оценочными для 2026 года и могут варьироваться в зависимости от поставщика, объема использования и конкретных условий контракта.

| Критерий | Falco (Open Source) | Sysdig Secure (Commercial) | Aqua Security Runtime (Commercial) | Cilium + Tetragon (Open Source eBPF) | Open-source eBPF (DIY) | Host-based Auditd/SELinux |

|---|---|---|---|---|---|---|

| Тип решения | Runtime Security Monitor | Complete Container Security Platform | Comprehensive Cloud Native Security | Network & Security Observability (Runtime Security) | Low-level Runtime Visibility | Host-level Security Controls |

| Основной механизм | Syscall monitoring (eBPF/Kernel module) | Syscall monitoring (eBPF/Kernel module), Container Forensics | Syscall monitoring, ML-based anomaly detection, Behavioral profiling | eBPF-based network & process visibility, Policy enforcement | Raw eBPF programs, BCC tools, custom scripts | Kernel auditing, Mandatory Access Control (MAC) |

| Обнаружение угроз | Правила на основе Syscall (YAML), аномалии процессов, файловые изменения, сетевые активности. | Расширенные правила, поведенческий анализ, CVE-based threat intelligence, инцидент-респонс. | ML-driven Behavioral Profiling, File Integrity Monitoring (FIM), Network Micro-segmentation. | Обнаружение аномальных сетевых подключений, исполнений процессов, файловых операций через eBPF. | Пользовательские скрипты для мониторинга специфичных системных вызовов/событий. | Мониторинг системных вызовов, попыток доступа к файлам, изменений конфигурации. |

| Предотвращение угроз | Только обнаружение. Требует интеграции с другими инструментами для автоматического реагирования. | Автоматическое реагирование (остановка контейнера, блокировка процесса, изоляция сети). | Автоматическое карантинирование, блокировка процессов, предотвращение исполнения. | Сетевые политики (L3-L7), блокировка процессов (через Tetragon). | Требует написания собственных eBPF-программ для блокировки или интеграции с другими инструментами. | Блокировка действий по правилам SELinux/AppArmor, файрволл. |

| Сбор логов/аудит | Подробные логи событий ядра, отправка в SIEM. | Централизованный сбор всех событий, корреляция, forensic-анализ. | Полный аудит активности контейнеров, хоста и Kubernetes. | Детальные логи сетевых соединений и процессов, трассировка событий. | Сбор специфичных данных через eBPF, требует собственной обработки. | auditd логи, syslog. |

| Простота внедрения | Средняя (установка агента, настройка правил). | Высокая (SaaS-платформа, готовые агенты). | Высокая (SaaS/On-prem, комплексное решение). | Средняя/Высокая (требует глубокого понимания eBPF и сети). | Низкая (высокий порог входа, требует экспертизы в eBPF). | Средняя (требует настройки правил SELinux/AppArmor). |

| Требования к ресурсам | Низкие-Средние (зависит от количества правил и трафика). | Средние (агент на хосте). | Средние (агент на хосте). | Низкие-Средние (оптимизировано для eBPF). | Низкие (если программы написаны эффективно). | Низкие. |

| Примерная стоимость (2026) | Бесплатно (нужны ресурсы на поддержку). | От $250-$500/хост/месяц (зависит от тарифа и объема). | От $300-$600/хост/месяц (зависит от тарифа и объема). | Бесплатно (нужны ресурсы на поддержку и интеграцию). | Бесплатно (нужны ресурсы на разработку и поддержку). | Бесплатно (нужны ресурсы на настройку). |

| Целевая аудитория | DevOps с экспертизой, SMB, стартапы. | Enterprise, крупные SaaS, требовательные к безопасности. | Enterprise, финансовый сектор, государственные учреждения. | DevOps, сетевые инженеры, крупные инфраструктуры. | Исследователи, эксперты по безопасности, уникальные кейсы. | Базовый уровень защиты для всех. |

| Плюсы | Мощное ядро, гибкие правила, активное сообщество, открытый код. | Комплексность, автоматизация, удобный UI, поддержка. | Глубокий анализ поведения, соответствие нормам, предотвращение, FIM. | Высокая производительность, глубокая видимость сети и процессов, нативная интеграция с Kubernetes. | Максимальная гибкость, низкоуровневый контроль, идеален для специфичных задач. | Базовая защита, не зависит от Docker, работает на уровне ядра. |

| Минусы | Нет функций предотвращения напрямую, требует интеграции, кривая обучения. | Высокая стоимость, вендор-лок, может быть избыточным для SMB. | Высокая стоимость, сложность развертывания для небольших команд, может быть избыточным. | Сложность настройки, требует глубоких знаний eBPF, преимущественно для Kubernetes. | Высокий порог входа, требует значительных инженерных ресурсов, нет готового UI. | Сложность настройки, плохая читаемость логов, не контейнер-ориентирован. |

Детальный обзор каждого пункта/варианта

Давайте углубимся в некоторые из наиболее значимых подходов и инструментов для обеспечения безопасности Docker-контейнеров в рантайме, представленных в сравнительной таблице. Каждый из них предлагает уникальные преимущества и подходит для разных сценариев использования.

1. Falco (Runtime Security Monitor)

Falco — это открытый стандарт для обнаружения угроз в облачной среде, разработанный Sysdig и теперь являющийся частью CNCF. Он работает на уровне ядра, перехватывая системные вызовы (syscalls) и анализируя их на соответствие заранее определенным правилам. В 2026 году Falco остаётся одним из самых популярных и мощных инструментов для runtime security, благодаря своей гибкости и способности обнаруживать широкий спектр аномалий.

Плюсы:

- Глубокий уровень видимости: Falco видит каждый системный вызов, что позволяет обнаруживать даже самые низкоуровневые атаки, такие как попытки эскалации привилегий, инъекции кода или несанкционированный доступ к файлам. Он может определить, когда процесс пытается записать данные в чувствительные директории, открыть сетевое соединение с неизвестным IP или выполнить подозрительную команду.

- Гибкая система правил: Правила Falco написаны на YAML и позволяют описывать очень специфичные условия. Например, можно создать правило, которое срабатывает, если контейнер Nginx пытается выполнить команду

apt update, или если база данных пытается открыть исходящее сетевое соединение. Сообщество активно развивает и поддерживает обширную базу правил. - Независимость от среды: Falco может работать как на VPS/Dedicated серверах с Docker, так и в Kubernetes-кластерах, предоставляя унифицированный подход к runtime security. Он использует либо модуль ядра, либо eBPF-зонд для сбора данных, что обеспечивает минимальное влияние на производительность.

- Интеграция: Falco легко интегрируется с SIEM-системами, системами оповещения (Slack, PagerDuty, Email) и другими инструментами автоматизации, позволяя быстро реагировать на инциденты.

Минусы:

- Отсутствие встроенного предотвращения: Falco — это исключительно инструмент обнаружения. Он не может автоматически блокировать или останавливать подозрительные действия. Для предотвращения требуется интеграция с внешними инструментами или скриптами, которые будут реагировать на оповещения Falco.

- Кривая обучения: Написание и тонкая настройка правил Falco требует понимания системных вызовов и специфики работы контейнеров. Избежать ложных срабатываний (false positives) может быть непросто без должного опыта.

- Требует поддержки: Как и любое Open Source решение, Falco требует ресурсов на развертывание, настройку, обновление и поддержку.

Для кого подходит: Falco идеально подходит для DevOps-команд, которые имеют достаточную экспертизу в области безопасности и готовы инвестировать время в настройку и интеграцию. Это отличный выбор для SMB и стартапов, которым нужен мощный инструмент обнаружения угроз без высоких лицензионных платежей, но с возможностью построения собственного пайплайна реагирования.

Примеры использования: Обнаружение запуска обратных шеллов, попыток записи в чувствительные директории, изменения бинарных файлов, несанкционированного доступа к сокетам Docker, майнинга криптовалюты в скомпрометированном контейнере.

2. Sysdig Secure (Commercial Platform)

Sysdig Secure — это полноценная коммерческая платформа для обеспечения безопасности облачных приложений, которая включает в себя мощные возможности runtime security. В 2026 году Sysdig остается одним из лидеров рынка, предлагая глубокую видимость, обнаружение угроз на основе поведенческого анализа и автоматизированное предотвращение.

Плюсы:

- Комплексное решение: Sysdig Secure охватывает весь жизненный цикл безопасности контейнеров: от сканирования образов и соблюдения политик на этапе CI/CD до обнаружения угроз в рантайме и реагирования на инциденты. Это значительно упрощает управление безопасностью.

- Автоматизированное предотвращение: В отличие от Falco, Sysdig Secure может не только обнаруживать, но и автоматически реагировать на угрозы. Это может быть остановка скомпрометированного контейнера, блокировка подозрительного процесса, изоляция контейнера от сети или выполнение пользовательских скриптов.

- Поведенческий анализ и Threat Intelligence: Платформа использует машинное обучение для построения профилей нормального поведения контейнеров и обнаружения аномалий. Она также интегрирована с актуальными базами данных угроз (CVE, MITRE ATT&CK), что позволяет выявлять известные атаки.

- Удобный UI и Forensic Analysis: Sysdig предлагает интуитивно понятный пользовательский интерфейс для мониторинга, управления политиками и анализа инцидентов. Функции Forensic Analysis позволяют детально исследовать цепочку событий, ведущих к инциденту, что критически важно для пост-инцидентного анализа.

- Поддержка: Коммерческая поддержка, обновления и консультации от экспертов, что особенно важно для крупных организаций.

Минусы:

- Высокая стоимость: Sysdig Secure является дорогим решением, особенно для небольших компаний. Стоимость обычно рассчитывается на основе количества хостов или контейнеров, что может стать значительной статьей расходов.

- Вендор-лок: Использование коммерческой платформы означает зависимость от конкретного поставщика и его экосистемы. Миграция на другое решение может быть сложной.

- Избыточность для простых кейсов: Для небольших проектов с ограниченным количеством контейнеров функционал Sysdig Secure может быть избыточным и неоправданно дорогим.

Для кого подходит: Sysdig Secure ориентирован на крупные предприятия, SaaS-проекты с высокой степенью зрелости и строгими требованиями к безопасности, а также организации, которые нуждаются в комплексном решении "под ключ" с автоматизированным предотвращением и профессиональной поддержкой. Он идеален для команд, которым нужно быстро внедрить надежную систему безопасности без глубокой самостоятельной разработки.

Примеры использования: Автоматическое обнаружение и блокировка внедрения вредоносного ПО, предотвращение эскалации привилегий, защита от атак на цепочки поставок в рантайме, мониторинг соответствия PCI DSS или HIPAA для контейнерных приложений.

3. Open-source eBPF-решения (DIY)

eBPF (extended Berkeley Packet Filter) — это революционная технология, позволяющая запускать программы в ядре Linux без изменения его исходного кода. К 2026 году eBPF стал краеугольным камнем для многих современных инструментов observability и security. Подход "DIY eBPF" означает самостоятельную разработку или адаптацию eBPF-программ для специфических задач runtime security.

Плюсы:

- Высочайшая производительность: eBPF-программы выполняются в пространстве ядра, что обеспечивает минимальные накладные расходы и высокую скорость обработки событий. Это позволяет мониторить миллионы системных вызовов в секунду практически без влияния на производительность системы.

- Глубокая видимость и контроль: eBPF предоставляет беспрецедентный доступ к внутренним механизмам ядра, позволяя перехватывать системные вызовы, сетевые пакеты, события файловой системы и многое другое. Это дает возможность создавать очень точные и специфичные правила обнаружения.

- Гибкость и кастомизация: Вы можете написать собственные eBPF-программы для решения уникальных задач безопасности, которые не покрываются готовыми решениями. Это позволяет адаптировать защиту под конкретные угрозы и специфику вашего приложения.

- Отсутствие лицензионных платежей: Использование eBPF-инструментов, таких как BCC (BPF Compiler Collection) или libbpf-tools, является бесплатным, что снижает TCO (Total Cost of Ownership).

Минусы:

- Высокий порог входа: Разработка eBPF-программ требует глубоких знаний ядра Linux, языка C (или Rust с поддержкой eBPF) и самой архитектуры eBPF. Это сложная область, требующая специализированной экспертизы.

- Нет готового UI/Оповещений: "DIY eBPF" — это низкоуровневый подход. Вам придется самостоятельно разрабатывать механизмы для сбора, агрегации, анализа данных и отправки оповещений. Это может потребовать значительных инженерных ресурсов.

- Сложность поддержки: Поддержание и обновление кастомных eBPF-решений требует постоянного мониторинга изменений в ядре Linux и адаптации программ.

- Отсутствие предотвращения: Как и Falco, базовые eBPF-программы в основном ориентированы на обнаружение. Для предотвращения потребуется дополнительная интеграция с другими компонентами.

Для кого подходит: Этот подход идеален для исследовательских групп, крупных организаций с высококвалифицированными инженерами по безопасности, которые нуждаются в максимально глубоком и кастомизированном контроле, а также для тех, кто хочет построить уникальные решения для очень специфических угроз. Это также может быть отправной точкой для разработки собственных продуктов безопасности.

Примеры использования: Создание специализированных детекторов для атак на конкретные приложения, мониторинг уникальных паттернов доступа к файлам, трассировка выполнения функций внутри контейнера, разработка низкоуровневых фаерволов или систем предотвращения вторжений на уровне ядра.

Выбор между этими вариантами зависит от размера вашей команды, бюджета, уровня экспертизы и требований к автоматизации. Часто оптимальным решением является гибридный подход, сочетающий мощь открытых инструментов с возможностями коммерческих платформ для определенных задач.

Практические советы и рекомендации по безопасности Docker-контейнеров в рантайме

Внедрение эффективной стратегии безопасности Docker-контейнеров в рантайме требует не только понимания теории, но и конкретных практических шагов. Ниже представлены пошаговые инструкции, команды и конфигурации, которые помогут вам значительно повысить уровень защиты.

1. Усиление безопасности хост-системы

Помните: хост — это фундамент. Компрометация хоста означает компрометацию всех контейнеров.

- Регулярные обновления ОС:

Всегда поддерживайте операционную систему хоста в актуальном состоянии. Автоматические обновления с уведомлением — хороший компромисс между безопасностью и стабильностью.

sudo apt update && sudo apt upgrade -y sudo reboot # После обновления ядра - Минимальная установка ПО:

Устанавливайте на хост только абсолютно необходимое программное обеспечение. Чем меньше ПО, тем меньше поверхность атаки.

# Пример удаления ненужных пакетов sudo apt autoremove --purge apache2 postfix nginx-full -y - Настройка файрволла:

Используйте

ufw,firewalldилиiptablesдля ограничения входящего и исходящего трафика на хосте. Разрешайте только необходимые порты (SSH, HTTP/S, Docker API — только если это абсолютно необходимо и защищено).# Пример настройки UFW sudo ufw enable sudo ufw default deny incoming sudo ufw default allow outgoing sudo ufw allow ssh # Порт 22 sudo ufw allow http # Порт 80 sudo ufw allow https # Порт 443 sudo ufw status verboseДля Docker, UFW по умолчанию может конфликтовать с правилами Docker. Рассмотрите использование

DOCKER-USERцепочки вiptablesдля управления трафиком контейнеров или специализированных решений. - SELinux/AppArmor:

Включите и настройте SELinux (для CentOS/RHEL) или AppArmor (для Ubuntu/Debian) для принудительного контроля доступа. Это обеспечит дополнительный уровень изоляции для Docker-демона и контейнеров.

# Проверка статуса AppArmor на Ubuntu sudo apparmor_status # Загрузка профиля AppArmor для Docker (по умолчанию активен) # docker run --security-opt "apparmor=docker-default" ... - Защита SSH:

Используйте SSH-ключи, отключите аутентификацию по паролю, настройте двухфакторную аутентификацию (2FA) и используйте

fail2banдля блокировки брутфорс-атак.# В /etc/ssh/sshd_config PasswordAuthentication no PermitRootLogin no ChallengeResponseAuthentication no # Для 2FA # Restart SSH service sudo systemctl restart sshd

2. Запуск контейнеров с минимальными привилегиями

Это самый важный принцип для ограничения ущерба при компрометации контейнера.

- Не используйте

--privileged:Этот флаг предоставляет контейнеру все возможности ядра хоста, что равносильно запуску процесса от root на хосте. Избегайте его любой ценой. Если требуется специфический доступ, предоставьте только необходимые возможности.

- Ограничение возможностей ядра (Capabilities):

Docker по умолчанию предоставляет контейнерам набор возможностей. Отбросьте все и добавьте только те, что действительно нужны.

# Пример: Запуск Nginx с минимальными возможностями docker run --rm -d \ --cap-drop ALL \ --cap-add NET_BIND_SERVICE \ --cap-add CHOWN \ --cap-add SETGID \ --cap-add SETUID \ -p 80:80 nginx:latest --security-opt no-new-privileges:Этот флаг предотвращает эскалацию привилегий внутри контейнера через

setuidилиsetgidбинарники.docker run --rm -d \ --security-opt no-new-privileges \ -p 8080:80 my-app:latest--read-onlyфайловая система:Если контейнер не нуждается в записи на свою корневую файловую систему, сделайте ее только для чтения. Это затрудняет запись вредоносного ПО.

docker run --rm -d \ --read-only \ -v /var/log/my-app:/var/log/my-app \ my-app:latest- Использование непривилегированных пользователей (User Namespaces):

Запускайте процессы внутри контейнера от непривилегированного пользователя. В

Dockerfileиспользуйте инструкциюUSER.# Dockerfile FROM alpine:latest RUN adduser -D appuser USER appuser CMD ["echo", "Hello from appuser"]Начиная с Docker 20.10, можно настроить User Namespaces на хосте для дополнительной изоляции.

3. Внедрение Falco для Runtime Threat Detection

Установите и настройте Falco для мониторинга активности контейнеров.

- Установка Falco (на примере Ubuntu 22.04):

curl -s https://falco.org/repo/falcosecurity-3672C284.asc | gpg --dearmor | sudo tee /usr/share/keyrings/falco-archive-keyring.gpg > /dev/null echo "deb [signed-by=/usr/share/keyrings/falco-archive-keyring.gpg] https://download.falco.org/packages/deb stable main" | sudo tee /etc/apt/sources.list.d/falco-stable.list sudo apt update sudo apt -y install linux-headers-$(uname -r) # Для сборки модуля ядра sudo apt -y install falco sudo systemctl enable falco --now - Настройка правил:

Ознакомьтесь с файлами правил в

/etc/falco/falco_rules.yaml,falco_rules.local.yamlиk8s_audit_rules.yaml. Создайте собственный файл/etc/falco/falco_rules.d/my_custom_rules.yamlдля специфических правил.# Пример правила: Обнаружение запуска bash в контейнере Nginx - rule: Nginx Container Bash Executed desc: A bash shell was executed in an Nginx container. condition: container.name contains "nginx" and proc.name = "bash" and evt.type = execve output: > Nginx container (name=%container.name user=%user.name command=%proc.cmdline) had a bash shell executed. priority: WARNING tags: [container, shell]Проверьте правила:

falco -V /etc/falco/falco_rules.yaml -V /etc/falco/falco_rules.d/my_custom_rules.yaml. - Интеграция с оповещениями:

Настройте отправку оповещений Falco в Slack, PagerDuty или SIEM. Отредактируйте

/etc/falco/falco.yaml.# Пример настройки отправки в Slack json_output: true json_output_include_tags: true json_output_include_priority: true outputs: stdout: false # ... другие выходы slack: enabled: true url: "https://hooks.slack.com/services/T00000000/B00000000/XXXXXXXXXXXXXXXXXXXXXXXX" # channel: "#security-alerts" # Необязательно, если указано в webhookПосле изменения конфигурации перезапустите Falco:

sudo systemctl restart falco.

4. Сетевая изоляция

Используйте Docker-сети для разделения контейнеров.

- Создание изолированных сетей:

docker network create --driver bridge my_app_network docker network create --driver bridge my_db_network - Запуск контейнеров в специфичных сетях:

docker run --rm -d --name my-app --network my_app_network my-app:latest docker run --rm -d --name my-db --network my_db_network my-db:latest # Для связи между app и db, добавьте app в сеть db docker network connect my_db_network my-appТеперь

my-appможет обращаться кmy-dbпо имени хоста. Остальные контейнеры не имеют прямого доступа кmy-db.

5. Управление секретами

Никогда не храните секреты в образах или переменных окружения.

- Docker Secrets (для Swarm или с ручной настройкой):

Храните чувствительные данные как Docker Secrets. Для одиночных контейнеров без Swarm можно использовать монтирование временных файловых систем (

tmpfs) илиdocker composeс внешними файлами.# Пример с tmpfs и env_file # Создайте .env.secret с DB_PASSWORD=your_secret_password docker run --rm -d \ --mount type=tmpfs,destination=/run/secrets \ --env-file .env.secret \ my-app:latest # Внутри контейнера: cat /run/secrets/DB_PASSWORD - Использование HashiCorp Vault:

Для более продвинутых сценариев рассмотрите HashiCorp Vault для централизованного управления секретами.

# Пример получения секрета из Vault # Предполагаем, что Vault запущен и настроен export VAULT_ADDR='http://127.0.0.1:8200' vault login -method=token token=DB_PASSWORD=$(vault kv get -field=password secret/my-app/db) docker run --rm -d -e DB_PASSWORD=$DB_PASSWORD my-app:latest В продакшене используйте Vault Agent или Sidecar-контейнеры для автоматической инъекции секретов.

6. Регулярный аудит и сканирование

- Сканирование уязвимостей образов (CI/CD):

Интегрируйте Trivy, Clair или Anchore в ваш пайплайн сборки. Не допускайте развертывание образов с критическими уязвимостями.

# Пример сканирования образа с Trivy docker build -t my-app:latest . trivy image --severity HIGH,CRITICAL my-app:latest - Аудит конфигураций Docker:

Используйте Docker Bench for Security для автоматической проверки конфигурации Docker на соответствие рекомендациям безопасности.

docker run --rm --net host --pid host --userns host --cap-add audit_control \ -e DOCKER_CONTENT_TRUST_REPOSITORY_PASSPHRASE="" \ -v /var/lib:/var/lib \ -v /var/run/docker.sock:/var/run/docker.sock \ -v /usr/lib/systemd:/usr/lib/systemd \ -v /etc:/etc --label docker_bench_security \ docker/docker-bench-security

Применяя эти советы, вы сможете создать многоуровневую защиту для ваших Docker-контейнеров, значительно снизив риск успешных атак в реальном времени. Помните, что безопасность — это непрерывный процесс, требующий постоянного внимания и адаптации к новым угрозам.

Типичные ошибки в безопасности Docker-контейнеров в рантайме

Даже опытные команды иногда допускают ошибки, которые могут привести к серьезным последствиям. Понимание этих распространенных ошибок и знание способов их предотвращения является ключом к созданию по-настоящему безопасной контейнерной среды.

1. Запуск контейнеров с флагом --privileged

Описание ошибки: Использование флага --privileged при запуске контейнера предоставляет ему все возможности ядра хоста, а также доступ ко всем устройствам. Это равносильно запуску процесса от пользователя root на хост-системе, полностью обходя изоляцию контейнера.

Как избежать: Никогда не используйте --privileged, если это не является абсолютной необходимостью для очень специфичных задач (например, запуск Docker внутри Docker). Вместо этого, тщательно проанализируйте, какие конкретные возможности (capabilities) или устройства нужны контейнеру, и предоставьте только их с помощью флагов --cap-add и --device.

Реальный пример последствий: В 2024 году, в одном из SaaS-проектов, разработчики использовали --privileged для запуска тестового контейнера, который должен был взаимодействовать с аппаратным обеспечением. После развертывания этого контейнера в продакшене, злоумышленники обнаружили уязвимость в приложении внутри контейнера. Благодаря флагу --privileged, они смогли получить полный контроль над хост-системой, установили бэкдор и получили доступ к другим контейнерам и данным, включая персональные данные клиентов, что привело к утечке 500 000 записей и многомиллионным штрафам.

2. Отсутствие мониторинга рантайма

Описание ошибки: Команды полагаются только на безопасность на этапе сборки (сканирование образов) и сетевые файрволлы, игнорируя то, что происходит внутри контейнеров после их запуска. Это оставляет "слепое пятно" для атак, использующих уязвимости нулевого дня, сложные эксплойты или внутренние угрозы.

Как избежать: Внедрите систему мониторинга и обнаружения угроз в реальном времени, такую как Falco, Sysdig Secure или аналогичные решения на базе eBPF. Настройте правила для обнаружения аномальной активности: запуск шеллов в веб-серверах, исходящие соединения из баз данных, изменение критических файлов, эскалация привилегий.

Реальный пример последствий: Небольшой стартап использовал Docker для своего backend-сервиса. Их CI/CD сканировал образы, и все выглядело чисто. Однако, в одном из контейнеров была эксплуатирована уязвимость в сторонней библиотеке, позволяющая выполнить произвольный код. Из-за отсутствия runtime-мониторинга, вредоносный процесс, который начал майнить криптовалюту на хосте, оставался незамеченным в течение двух недель. Это привело к значительному увеличению счетов за электроэнергию и облачные ресурсы, а также к деградации производительности сервиса, что сказалось на репутации компании.

3. Использование root внутри контейнера

Описание ошибки: Запуск основного процесса контейнера от пользователя root, даже без флага --privileged, увеличивает потенциальный ущерб в случае компрометации. Если процесс root скомпрометирован, злоумышленник получает максимальные права внутри контейнера, что облегчает попытки эскалации на хост.

Как избежать: Всегда используйте инструкцию USER в Dockerfile для запуска приложений от непривилегированного пользователя. Убедитесь, что все необходимые файлы и директории имеют правильные права доступа для этого пользователя.

# ПЛОХО:

FROM alpine:latest

COPY . /app

CMD ["/app/start.sh"]

# ХОРОШО:

FROM alpine:latest

RUN adduser -D appuser && chown -R appuser:appuser /app

COPY . /app

USER appuser

CMD ["/app/start.sh"]

Реальный пример последствий: Backend-сервис, написанный на Node.js, запускался внутри контейнера от root. Через уязвимость в API, злоумышленник смог внедрить и выполнить код, который, будучи запущенным от root внутри контейнера, смог модифицировать некоторые системные файлы и установить вредоносный пакет, который перехватывал исходящие запросы к внешним API, отправляя копии чувствительных данных на сторонний сервер. Если бы приложение запускалось от непривилегированного пользователя, эти действия были бы ограничены.

4. Отсутствие сетевой изоляции между контейнерами

Описание ошибки: Все контейнеры запускаются в одной сети (например, в стандартной bridge сети Docker) без дополнительных ограничений. Это позволяет скомпрометированному контейнеру легко сканировать и атаковать другие контейнеры в той же сети, включая базы данных или другие чувствительные сервисы.

Как избежать: Создавайте отдельные Docker-сети для разных групп контейнеров (например, одна сеть для веб-серверов, другая для баз данных, третья для внутренних микросервисов). Используйте сетевые политики или файрволлы на хосте для строгого контроля трафика между сетями и контейнерами.

Реальный пример последствий: Компания использовала монолитное приложение, развернутое в нескольких Docker-контейнерах: веб-сервер, API-сервис и база данных. Все они были подключены к одной стандартной сети bridge. Злоумышленник скомпрометировал веб-сервер через уязвимость в WordPress. Поскольку все контейнеры были в одной сети, он смог легко обнаружить и получить доступ к API-сервису и базе данных, используя внутренние IP-адреса, что привело к полной компрометации всех данных приложения.

5. Хранение секретов в образах или переменных окружения

Описание ошибки: Пароли, API-ключи, токены и другие чувствительные данные "зашиваются" напрямую в Dockerfile, встраиваются в образ или передаются через переменные окружения (-e флаг) без должной защиты. Это делает их уязвимыми для извлечения при анализе образа или при получении доступа к запущенному контейнеру.

Как избежать: Используйте специализированные менеджеры секретов, такие как Docker Secrets (для Swarm), HashiCorp Vault, AWS Secrets Manager или GCP Secret Manager. Для простых случаев можно монтировать секреты как файлы из tmpfs или использовать docker compose с внешними файлами, которые не попадают в образ.

# ПЛОХО:

docker run -e DB_PASSWORD="very_secret_password" my-app:latest

# ХОРОШО (с Docker Secrets в Swarm):

echo "very_secret_password" | docker secret create db_password -

docker service create --name my-app --secret db_password my-app:latest

# ХОРОШО (для standalone, через файл):

# Создайте файл db_password.txt с паролем

docker run --rm -d \

-v /path/to/db_password.txt:/run/secrets/db_password:ro \

my-app:latest

# Внутри контейнера: cat /run/secrets/db_password

Реальный пример последствий: Разработчик, чтобы "ускорить" процесс, захардкодил ключ API платежной системы в переменные окружения Docker Compose файла, который затем был выложен в публичный репозиторий на GitHub. Несмотря на то, что файл был удален через несколько часов, история коммитов сохранила его. Злоумышленники обнаружили этот ключ и использовали его для совершения мошеннических операций, что обошлось компании в десятки тысяч долларов и серьезные проблемы с платежным провайдером.

Избегая этих распространенных ошибок, вы значительно укрепите свою позицию в борьбе с киберугрозами и обеспечите более безопасную работу ваших Docker-контейнеров в реальном времени.

Чеклист для практического применения безопасности Docker-контейнеров в рантайме

Этот чеклист поможет вам систематически внедрять и проверять меры безопасности для ваших Docker-контейнеров, работающих на VPS или выделенных серверах. Проходите по нему регулярно, чтобы убедиться в актуальности и эффективности вашей защиты.

- Безопасность Хост-системы:

- [ ] ОС обновлена: Установлены все последние патчи безопасности для ядра и операционной системы хоста.

- [ ] Минимальное ПО: На хосте установлено только абсолютно необходимое ПО, все ненужные сервисы отключены.

- [ ] Файрволл настроен: Входящий и исходящий трафик на хосте строго ограничен файрволлом (

ufw,iptables,firewalld), разрешены только необходимые порты. - [ ] SSH защищен: Используется аутентификация по ключам, отключена аутентификация по паролю, настроена 2FA, установлен

fail2ban. - [ ] SELinux/AppArmor включен: Включен и настроен для принудительного контроля доступа к Docker-демону и контейнерам.

- [ ] Docker Daemon Socket защищен: Доступ к

/var/run/docker.sockограничен, не открыт для сети.

- Конфигурация Docker-демона:

- [ ] TLS для Docker API: Docker API настроен для использования TLS-сертификатов.

- [ ] Docker Content Trust: Включен для проверки целостности образов.

- [ ] Настройка логирования: Docker-демон настроен на отправку логов в централизованную систему (

journald,syslogили драйверы логирования).

- Безопасность Контейнеров (Runtime):

- [ ] Принцип наименьших привилегий:

- [ ] Контейнеры не запускаются с флагом

--privileged. - [ ] Возможности ядра (capabilities) ограничены с помощью

--cap-drop ALL --cap-add <необходимые>. - [ ] Используется

--security-opt no-new-privileges. - [ ] Приложения внутри контейнеров запускаются от непривилегированного пользователя (инструкция

USERв Dockerfile). - [ ] Корневая файловая система контейнера монтируется в режиме только для чтения (

--read-only), если это возможно.

- [ ] Контейнеры не запускаются с флагом

- [ ] Сетевая изоляция:

- [ ] Для разных групп контейнеров используются отдельные Docker-сети (

docker network create). - [ ] Сетевые политики (на хосте или с помощью сторонних инструментов) ограничивают трафик между контейнерами.

- [ ] Контейнеры имеют доступ только к необходимым внешним ресурсам.

- [ ] Для разных групп контейнеров используются отдельные Docker-сети (

- [ ] Управление секретами:

- [ ] Секреты не хранятся в образах или открытых переменных окружения.

- [ ] Используется менеджер секретов (Docker Secrets, HashiCorp Vault или монтирование временных файлов).

- [ ] Лимиты ресурсов:

- [ ] Установлены лимиты CPU и памяти для контейнеров (

--cpu-shares,--memory), чтобы предотвратить DoS-атаки.

- [ ] Установлены лимиты CPU и памяти для контейнеров (

- [ ] Принцип наименьших привилегий:

- Мониторинг и Обнаружение Угроз:

- [ ] Система Runtime Security установлена: Внедрен Falco, Sysdig Secure, Aqua Security Runtime или аналогичное eBPF-решение.

- [ ] Правила настроены: Правила обнаружения угроз настроены для вашей среды, охватывая аномальные системные вызовы, файловые операции, сетевую активность и запуск подозрительных процессов.

- [ ] Оповещения настроены: Оповещения от системы безопасности интегрированы с вашей системой оповещения (Slack, PagerDuty, Email) или SIEM.

- [ ] Логирование централизовано: Логи контейнеров и системы безопасности собираются в централизованную систему логирования (ELK, Grafana Loki, Splunk).

- [ ]

auditdна хосте: Настроен для мониторинга критических событий на уровне ядра хоста.

- CI/CD и Жизненный Цикл:

- [ ] Сканирование образов: Сканеры уязвимостей (Trivy, Clair) интегрированы в CI/CD-пайплайн.

- [ ] Регулярное обновление образов: Базовые образы и зависимости регулярно обновляются.

- [ ] Docker Bench for Security: Регулярно запускается для аудита конфигурации Docker.

- [ ] План реагирования на инциденты: Разработан и протестирован план действий в случае обнаружения инцидента безопасности.

Регулярное прохождение по этому чеклисту (например, раз в месяц или после каждого крупного изменения инфраструктуры) поможет поддерживать высокий уровень безопасности и оперативно выявлять потенциальные уязвимости.

Расчет стоимости / Экономика безопасности Docker-контейнеров в рантайме

Обеспечение безопасности Docker-контейнеров в рантайме — это не только технический, но и экономический вопрос. Команды должны принимать решения, балансируя между уровнем защиты, сложностью внедрения и стоимостью владения. В 2026 году, когда угрозы становятся все более изощренными, инвестиции в безопасность являются необходимостью, а не роскошью.

Основные статьи расходов

- Лицензии на ПО: Стоимость коммерческих решений (Sysdig Secure, Aqua Security) может быть значительной.

- Инженерное время: Развертывание, настройка, поддержка и мониторинг как открытых, так и коммерческих решений требуют квалифицированных специалистов. Это самая большая скрытая стоимость для Open Source.

- Инфраструктура: Серверы для централизованного логирования (ELK Stack), SIEM-систем, баз данных для хранения метрик и логов.

- Обучение и сертификация: Инвестиции в повышение квалификации команды по вопросам контейнерной безопасности.

- Реагирование на инциденты: Стоимость времени простоя, восстановления, юридических издержек и ущерба репутации в случае успешной атаки.

Примеры расчетов для разных сценариев (2026 год)

Рассмотрим три типичных сценария для проекта, использующего 5 VPS/Dedicated серверов, каждый с 10-20 Docker-контейнерами.

Сценарий 1: DIY Open Source (Falco + ELK Stack)

Этот сценарий предполагает максимальное использование открытых решений и внутреннюю экспертизу.

- Лицензии ПО: $0 (Falco, Elasticsearch, Kibana, Logstash, Prometheus, Grafana - все Open Source).

- Инженерное время (развертывание):

- Установка и базовая настройка Falco на 5 хостах: 2 дня инженера L2 ($1600).

- Развертывание ELK Stack (3-5 серверов), настройка сбора логов и оповещений: 7 дней инженера L3 ($7000).

- Создание кастомных правил Falco и дашбордов Grafana/Kibana: 5 дней инженера L2/L3 ($4000).

- Инженерное время (поддержка и мониторинг, ежемесячно):

- Поддержка Falco/ELK, обновление правил, анализ логов: 0.5 FTE (Full-Time Equivalent) инженера L2 ($4000/месяц).

- Инфраструктура (ежемесячно):

- 3 VPS для ELK Stack (например, 2x 8vCPU/32GB RAM/500GB SSD, 1x 4vCPU/16GB RAM/250GB SSD): $450/месяц.

- Обучение: $1000 (курсы по Falco/eBPF).

Общая стоимость за первый год (DIY Open Source): ~$67,000

Общая стоимость за последующие годы: ~$53,400/год (без учета развертывания)

Сценарий 2: Гибридный (Falco + коммерческий SIEM/Logging)

Использование Falco для обнаружения, но делегирование сбора и анализа логов коммерческому SaaS-решению.

- Лицензии ПО:

- Falco: $0.

- Коммерческий SIEM/Logging (например, Splunk Cloud, Datadog Security): $200/хост/месяц 5 хостов = $1000/месяц (зависит от объема логов).

- Инженерное время (развертывание):

- Установка и базовая настройка Falco: 2 дня инженера L2 ($1600).

- Интеграция Falco с коммерческим SIEM/Logging: 3 дня инженера L2 ($2400).

- Создание кастомных правил Falco и дашбордов: 3 дня инженера L2/L3 ($2400).

- Инженерное время (поддержка и мониторинг, ежемесячно):

- Поддержка Falco, обновление правил, анализ оповещений в SIEM: 0.3 FTE инженера L2 ($2400/месяц).

- Инфраструктура: $0 (SIEM как SaaS).

- Обучение: $1000.

Общая стоимость за первый год (Гибридный): ~$48,200

Общая стоимость за последующие годы: ~$41,800/год

Сценарий 3: Коммерческое All-in-One решение (Sysdig Secure / Aqua Security Runtime)

Полностью коммерческая платформа, охватывающая весь спектр runtime security.

- Лицензии ПО:

- Sysdig Secure/Aqua Security (5 хостов): $350/хост/месяц 5 хостов = $1750/месяц.

- Инженерное время (развертывание):

- Установка агентов, базовая настройка политик и дашбордов: 3 дня инженера L2 ($2400).

- Инженерное время (поддержка и мониторинг, ежемесячно):

- Мониторинг оповещений, тонкая настройка политик: 0.2 FTE инженера L2 ($1600/месяц).

- Инфраструктура: $0 (SaaS-решение).

- Обучение: $500 (обучение по платформе).

Общая стоимость за первый год (Коммерческий): ~$43,100

Общая стоимость за последующие годы: ~$40,700/год

Скрытые расходы и как их оптимизировать

- Стоимость простоя: Каждый час простоя из-за инцидента безопасности может стоить тысячи или десятки тысяч долларов для SaaS-проекта. Превентивные меры и быстрое реагирование окупаются.

- Штрафы и репутация: Утечка данных ведет к огромным штрафам (GDPR, CCPA) и непоправимому ущербу для репутации. Эти затраты могут многократно превышать инвестиции в безопасность.

- Аудит и соответствие: Стоимость аудитов для соответствия стандартам (ISO 27001, SOC 2) может быть высокой. Хорошие инструменты безопасности упрощают этот процесс.

- "Технический долг" в безопасности: Откладывание инвестиций в безопасность приводит к накоплению "долга", который придется выплачивать с процентами в будущем.

Как оптимизировать затраты:

- Начните с основ: Убедитесь, что базовые практики безопасности (обновления, файрволл, принцип наименьших привилегий) внедрены бесплатно.

- Используйте Open Source разумно: Если у вас есть сильная команда DevOps/Security, Open Source решения вроде Falco могут быть очень экономичными, но будьте готовы к инвестициям в инженерное время.

- Постепенное внедрение: Не пытайтесь внедрить все сразу. Начните с критических областей и постепенно расширяйте покрытие.

- Обучение команды: Инвестиции в обучение команды окупаются, так как снижают потребность во внешних консультантах и повышают эффективность использования инструментов.

- Автоматизация: Автоматизируйте рутинные задачи по безопасности (сканирование, оповещения), чтобы снизить операционные расходы.

Таблица с примерами расчетов (Сводка)

| Показатель | DIY Open Source | Гибридный | Коммерческий All-in-One |

|---|---|---|---|

| Развертывание (первый год) | ~$12,600 | ~$6,400 | ~$2,400 |

| Лицензии/SaaS (ежегодно) | $0 | ~$12,000 | ~$21,000 |

| Поддержка/Мониторинг (ежегодно) | ~$48,000 | ~$28,800 | ~$19,200 |

| Инфраструктура (ежегодно) | ~$5,400 | $0 | $0 |

| Обучение (единовременно) | ~$1,000 | ~$1,000 | ~$500 |

| Итого за первый год | ~$67,000 | ~$48,200 | ~$43,100 |

| Итого за последующие годы | ~$53,400/год | ~$41,800/год | ~$40,700/год |

| Требуемая экспертиза | Высокая | Средняя-Высокая | Средняя |

| Сложность внедрения | Высокая | Средняя | Низкая-Средняя |

Как видно из таблицы, первоначальные инвестиции в Open Source могут быть высокими из-за инженерного времени, но в долгосрочной перспективе могут оказаться дешевле, если у вас есть команда. Коммерческие решения сокращают время на внедрение и поддержку, но требуют постоянных лицензионных платежей. Выбор зависит от вашей стратегии, бюджета и доступных ресурсов.

Кейсы и примеры применения безопасности Docker-контейнеров в рантайме

Теория и рекомендации приобретают особую ценность, когда они подкреплены реальными сценариями. Эти кейсы демонстрируют, как различные подходы к безопасности Docker-контейнеров в рантайме помогают обнаруживать и предотвращать угрозы.

Кейс 1: Защита SaaS-платформы от криптомайнинга и скрытых бэкдоров

Компания: "CloudFlow Analytics", SaaS-стартап, предоставляющий аналитические услуги. Инфраструктура состоит из 10 выделенных серверов с Docker, работающих на Ubuntu 24.04, каждый из которых запускает до 30 контейнеров (веб-серверы, API, обработчики данных, Redis, PostgreSQL).

Проблема: После того как один из разработчиков случайно включил в Dockerfile устаревший пакет с известной уязвимостью, злоумышленники получили доступ к одному из контейнеров, работающему как API-шлюз. Их целью был не прямой доступ к данным, а использование вычислительных ресурсов для скрытого майнинга криптовалюты и установки постоянного бэкдора.

Решение: "CloudFlow Analytics" внедрили комплексную стратегию:

- Falco для Runtime Monitoring: Установили Falco на каждый хост и настроили правила для обнаружения аномальной активности:

- Запуск неизвестных бинарных файлов в контейнерах, отличных от их основного процесса.

- Исходящие сетевые соединения с IP-адресами из списка известных майнинг-пулов.

- Попытки записи в системные директории или изменения

/etc/passwd. - Подозрительное использование CPU (более 90% в течение 10 минут для невычислительного сервиса).

- AppArmor для принудительного контроля: Для критически важных контейнеров (база данных, API-шлюзы) были созданы пользовательские профили AppArmor, ограничивающие доступ к файловой системе и системным вызовам до абсолютного минимума. Например, контейнеру API было запрещено выполнять любые команды, кроме своего основного исполняемого файла и нескольких утилит для логирования.

- Docker Bench for Security: Ежемесячно запускался для аудита конфигурации Docker-демона и контейнеров на предмет соблюдения рекомендаций.

- Интеграция с PagerDuty: Оповещения Falco о критических событиях отправлялись в PagerDuty для немедленной реакции дежурной команды.

Результат: Вскоре после успешной эксплуатации уязвимости, Falco обнаружил попытку загрузки и запуска бинарного файла майнера в скомпрометированном контейнере API. Одновременно сработали правила на исходящие соединения к майнинг-пулу и аномальное потребление CPU. PagerDuty немедленно оповестил DevOps-команду. Инженеры в течение 15 минут локализовали и остановили скомпрометированный контейнер, а затем провели forensic-анализ, используя логи Falco и Docker. Благодаря AppArmor, попытка установки бэкдора в системные файлы хоста была заблокирована. Компания избежала значительных финансовых потерь и ущерба репутации, а также улучшила свои процессы CI/CD, добавив более строгие политики сканирования образов.

Кейс 2: Предотвращение эскалации привилегий в финансовом сервисе

Компания: "FinTech Secure", разработчик микросервисного финансового приложения, работающего на нескольких VPS-серверах с Docker. Приложение обрабатывает платежи и чувствительные данные клиентов, поэтому требования к безопасности чрезвычайно высоки.

Проблема: Один из микросервисов, отвечающий за обработку транзакций, был написан на Go и использовал стороннюю библиотеку для работы с криптографией. В этой библиотеке была обнаружена недавно опубликованная уязвимость (CVE), позволяющая выполнить произвольный код через специально сформированный запрос. Злоумышленники попытались использовать эту уязвимость для эскалации привилегий и получения доступа к секретам, хранящимся в HashiCorp Vault.

Решение: "FinTech Secure" применили многоуровневую защиту в рантайме:

- Принцип наименьших привилегий:

- Все контейнеры запускались с

--cap-drop ALL --cap-add NET_BIND_SERVICEи--security-opt no-new-privileges. - Приложения внутри контейнеров запускались от непривилегированных пользователей (

USER appuserв Dockerfile). - Корневая файловая система большинства контейнеров была

--read-only, а для записи использовались монтированияtmpfsили именованные тома.

- Все контейнеры запускались с

- HashiCorp Vault для секретов: Секреты (API-ключи, ключи шифрования) хранились в HashiCorp Vault и инжектировались в контейнеры через Vault Agent Sidecar, что исключало их хранение в переменных окружения или файлах образа.

- Cilium + Tetragon для eBPF-мониторинга и сетевых политик: Хотя Cilium чаще используется в Kubernetes, "FinTech Secure" адаптировали его для своих VPS, используя его возможности eBPF для детального мониторинга сетевых соединений и процессов. Tetragon был настроен для:

- Мониторинга всех системных вызовов

execve,connect,open. - Обнаружения попыток изменения файлов, которые не должны изменяться.

- Блокировки (через политику) исходящих соединений из контейнера транзакций к любым IP-адресам, кроме внутреннего Vault и базы данных.

- Мониторинга всех системных вызовов

Результат: Когда злоумышленники успешно эксплуатировали CVE и попытались выполнить команду эскалации привилегий (например, chmod u+s /bin/bash), --security-opt no-new-privileges предотвратил эту попытку. Одновременно Tetragon зафиксировал аномальный системный вызов execve для chmod, который не соответствовал белому списку разрешенных команд для этого контейнера, и сгенерировал оповещение. Попытка установить исходящее соединение к внешнему управляющему серверу также была заблокирована сетевой политикой Cilium. Благодаря этим многоуровневым мерам, атака была полностью предотвращена на ранней стадии. "FinTech Secure" смог оперативно обновить уязвимую библиотеку и избежать компрометации чувствительных данных, подтвердив свою репутацию как надежного финансового сервиса.

Эти кейсы демонстрируют, что сочетание принципов наименьших привилегий, глубокого runtime-мониторинга и строгой сетевой изоляции является мощным оружием против современных угроз безопасности контейнеров.

Инструменты и ресурсы для обеспечения безопасности Docker-контейнеров в рантайме

Для эффективного обнаружения и предотвращения угроз в реальном времени необходим правильный набор инструментов и актуальные ресурсы. В 2026 году экосистема безопасности контейнеров продолжает развиваться, предлагая как зрелые open-source решения, так и мощные коммерческие платформы.

1. Утилиты для работы и мониторинга

- Falco:

- Назначение: Обнаружение угроз в реальном времени на основе системных вызовов ядра.

- Особенности: Гибкая система правил, поддержка eBPF и модуля ядра, активное сообщество.

- Применение: Основной инструмент для выявления аномальной активности в контейнерах и на хосте.

- Ссылки: Официальный сайт Falco

- Sysdig Secure:

- Назначение: Комплексная платформа безопасности для облачных нативных сред, включая runtime protection, сканирование образов и соответствие нормам.

- Особенности: Автоматизированное предотвращение, поведенческий анализ, forensic-анализ, удобный UI.

- Применение: Для организаций, которым нужно "все в одном" решение с коммерческой поддержкой.

- Ссылки: Sysdig Secure

- Aqua Security Runtime Protection:

- Назначение: Часть комплексной платформы Aqua Security, фокусируется на защите запущенных контейнеров и рабочих нагрузок.

- Особенности: ML-driven Behavioral Profiling, File Integrity Monitoring (FIM), сетевая микросегментация, предотвращение.

- Применение: Для корпоративных сред с высокими требованиями к безопасности и соответствию.

- Ссылки: Aqua Security Runtime Protection

- Cilium + Tetragon:

- Назначение: Cilium — сетевое решение на базе eBPF, Tetragon — компонент для observability и security, основанный на eBPF.

- Особенности: Высокая производительность, глубокая видимость сетевых и процессных событий на уровне ядра, возможность реализации сетевых политик и базового предотвращения.

- Применение: Для продвинутых DevOps-команд, ищущих высокопроизводительные eBPF-решения, особенно в Kubernetes, но применимо и на VPS.

- Ссылки: Cilium, Tetragon

- Docker Bench for Security:

- Назначение: Скрипт для автоматической проверки конфигурации Docker-демона и контейнеров на соответствие рекомендациям CIS Docker Benchmark.

- Особенности: Легкий в использовании, выдает отчет о найденных проблемах и рекомендации по их устранению.

- Применение: Регулярный аудит безопасности конфигурации Docker.

- Ссылки: GitHub Docker Bench for Security

- Trivy:

- Назначение: Простой и быстрый сканер уязвимостей для образов контейнеров, файловых систем и Git-репозиториев.

- Особенности: Обнаруживает уязвимости в ОС, зависимостях, секретах и misconfigurations.

- Применение: Интеграция в CI/CD-пайплайн для сканирования образов перед развертыванием.

- Ссылки: Trivy

- HashiCorp Vault:

- Назначение: Инструмент для централизованного управления секретами, шифрования как услуги и управления удостоверениями.

- Особенности: Динамическое создание учетных данных, ротация секретов, аудит доступа.

- Применение: Безопасное хранение и инъекция секретов в контейнеры.

- Ссылки: HashiCorp Vault

- ELK Stack (Elasticsearch, Logstash, Kibana):

- Назначение: Мощный стек для сбора, хранения, анализа и визуализации логов.

- Особенности: Гибкость, масштабируемость, широкие возможности поиска и агрегации данных.

- Применение: Централизованный сбор логов от Docker-демона, контейнеров и Falco для forensic-анализа и мониторинга.

- Ссылки: Elastic Stack

- Grafana Loki:

- Назначение: Система агрегации логов, вдохновленная Prometheus.

- Особенности: Индексирует только метаданные, что делает ее более легковесной и экономичной для больших объемов логов.

- Применение: Альтернатива ELK для централизованного сбора логов, особенно в связке с Grafana.

- Ссылки: Grafana Loki

- auditd:

- Назначение: Подсистема аудита ядра Linux, которая может записывать подробную информацию о системных вызовах и действиях на хосте.

- Особенности: Низкоуровневый мониторинг, настраиваемые правила.

- Применение: Дополнительный слой мониторинга для хост-системы, который может дополнять Falco.

- Ссылки: Red Hat Security Guide - System Auditing

2. Полезные ссылки и документация

- Docker Security Documentation: Официальная документация по безопасности Docker.

- Docker User Namespaces: Подробное руководство по настройке пользовательских пространств имен для улучшения изоляции.

- Sysdig Blog - Container Security Best Practices: Регулярно обновляемый источник информации о лучших практиках и новых угрозах.

- CNCF Cloud Native Security Whitepaper: Обширный документ от Cloud Native Computing Foundation по безопасности облачных нативных систем.

- CIS Docker Benchmark: Стандарты безопасности для Docker от Center for Internet Security. Обязательны к изучению.

- Kubernetes Security Checklist: Хотя и ориентирован на Kubernetes, многие принципы применимы к Docker на VPS.

- LWN.net - Linux Kernel News: Отличный ресурс для понимания последних разработок в ядре Linux, включая eBPF, что критически важно для понимания низкоуровневой безопасности.

Регулярно изучайте эти ресурсы и следите за обновлениями в мире контейнерной безопасности, чтобы ваша защита оставалась актуальной и эффективной.

Troubleshooting (решение проблем) в безопасности Docker-контейнеров в рантайме

Даже при тщательной настройке, проблемы в сфере безопасности Docker-контейнеров могут возникать. Эффективное устранение неполадок требует понимания типичных проблем и умения использовать диагностические инструменты. Ниже приведены распространенные сценарии и подходы к их решению.

1. Контейнер не запускается или работает некорректно после ужесточения безопасности

Проблема: Вы применили --cap-drop ALL, --read-only, --security-opt no-new-privileges или профиль AppArmor/SELinux, и контейнер перестал работать или выдает ошибки.

Возможные причины: Контейнеру не хватает необходимых привилегий, возможностей ядра или доступа к файловой системе.

Решение:

- Проверьте логи контейнера:

docker logsИщите сообщения об ошибках доступа, отказах в разрешении (permission denied) или нехватке возможностей (e.g., "Operation not permitted").

- Используйте

strace(если возможно):Запустите контейнер без жестких ограничений, затем войдите в него и запустите приложение с

strace, чтобы увидеть, какие системные вызовы завершаются ошибкой.docker exec -itstrace -f -o /tmp/strace.log # Затем проанализируйте /tmp/strace.log - Идентификация недостающих возможностей:

Если проблема связана с

--cap-drop ALL, попробуйте постепенно добавлять возможности (--cap-add) из списка Linux capabilities, начиная с наиболее общих (например,CAP_NET_BIND_SERVICEдля привязки к низким портам,CAP_CHOWN,CAP_SETUID,CAP_SETGIDдля изменения владельцев/прав). - Профили AppArmor/SELinux:

Если используется AppArmor/SELinux, проверьте системные логи хоста (

/var/log/syslog,journalctl -xe) на предмет сообщений о блокировке доступа. В режиме "enforcing" они будут содержать "denied" сообщения. Переключитесь в режим "complain" (aa-complain /etc/apparmor.d/docker) для сбора информации о необходимых разрешениях, затем создайте или обновите профиль. - Проверка файловой системы

--read-only:Если контейнер работает в режиме

--read-onlyи ему нужна запись, убедитесь, что все пути для записи монтируются как тома (-v /host/path:/container/pathили--mount type=tmpfs,destination=/tmp).

2. Falco генерирует слишком много ложных срабатываний (False Positives)

Проблема: Ваша система оповещений переполнена предупреждениями от Falco, которые не являются реальными угрозами.

Возможные причины: Слишком общие правила, отсутствие исключений для легитимной активности, неправильная конфигурация.

Решение:

- Тонкая настройка правил:

Отредактируйте файлы правил (

/etc/falco/falco_rules.local.yamlили ваш кастомный файл). Добавьте исключения (- condition: not (container.name = "my-legit-app" and proc.name = "my-legit-process")) или уточните условия.# Пример: Исключить запуск bash в контейнере сборки CI/CD - rule: Shell in Container desc: A shell was spawned in a container condition: > spawn_process and container and shell_procs and not user_known_shell_activities and not container.name in ("ci-build-container", "dev-debug-container") output: ... priority: WARNING - Используйте более высокие приоритеты:

Настройте отправку оповещений только для правил с высоким приоритетом (

ERROR,CRITICAL) в вашу основную систему оповещения, а низкоприоритетные логируйте для последующего анализа. - Изучите контекст:

При получении оповещения, используйте

docker inspect,docker logsи логи хоста (journalctl) для понимания контекста события. Возможно, это нормальное поведение вашего приложения, которое нужно исключить. - Falco Dry Run:

Тестируйте изменения правил в режиме "dry run" или на тестовой среде перед применением в продакшене.

3. Низкая производительность хоста после внедрения мониторинга

Проблема: Установка Falco, eBPF-инструментов или других агентов безопасности приводит к заметной деградации производительности хоста.

Возможные причины: Высокая частота событий, неоптимизированные правила, конфликты с ядром, недостаточные ресурсы.

Решение:

- Проверьте использование ресурсов агентом:

top -c # или htop # или systemd-cgtopОпределите, какой процесс потребляет больше всего CPU/памяти.

- Оптимизация правил Falco:

Убедитесь, что правила максимально специфичны и не обрабатывают слишком большой объем данных. Избегайте очень широких условий или регулярных выражений, которые могут быть ресурсоемкими.

- Использование eBPF-драйвера:

Убедитесь, что Falco использует eBPF-драйвер вместо модуля ядра (если версия ядра поддерживает). eBPF обычно более производителен. Проверьте

falco --info. - Настройка буферов:

В конфигурации Falco (

/etc/falco/falco.yaml) можно настроить размер буферов (max_evts), что может повлиять на производительность и задержку. - Мониторинг ядра:

Используйте

perfили другие инструменты для анализа производительности ядра, чтобы выявить узкие места, связанные с агентом безопасности.

4. Невозможность получить доступ к секретам из контейнера

Проблема: Контейнер не может прочитать секреты, которые были смонтированы через Docker Secrets, HashiCorp Vault или как файлы.

Возможные причины: Неправильные пути монтирования, некорректные права доступа, проблемы с аутентификацией к Vault.

Решение:

- Проверьте путь монтирования:

Убедитесь, что путь внутри контейнера, к которому обращается приложение, соответствует пути, куда смонтирован секрет. Используйте

docker inspectи ищите секциюMounts. - Права доступа к файлу секрета:

Убедитесь, что пользователь, от которого работает приложение внутри контейнера, имеет права на чтение файла секрета. Docker Secrets монтируются с правами

0444(только чтение) и принадлежатroot:root. Если приложение работает от непривилегированного пользователя, ему все равно будет доступно чтение, но запись будет запрещена. - Аутентификация Vault:

Если используете Vault, проверьте логи Vault и логи контейнера, чтобы убедиться, что аутентификация прошла успешно. Убедитесь, что токен или метод аутентификации действителен и имеет необходимые политики доступа.

- Переменные окружения:

Если секреты передаются через переменные окружения (хотя это не рекомендуется), убедитесь, что они корректно установлены (

docker inspect, секцияConfig.Env).

Когда обращаться в поддержку или к экспертам:

- Критические инциденты: Если вы подозреваете или обнаружили активную компрометацию (утечка данных, активный злоумышленник), немедленно обратитесь к специалистам по реагированию на инциденты.

- Неразрешимые проблемы с безопасностью: Если вы не можете устранить критическую уязвимость или настроить инструмент безопасности после нескольких попыток.

- Сложные вопросы eBPF/Kernel: Если вы работаете с низкоуровневыми eBPF-программами или модулями ядра и сталкиваетесь с проблемами, требующими глубоких знаний ядра Linux.

- Юридические и комплаенс-вопросы: Если вам нужна помощь в интерпретации требований безопасности или подготовке к аудиту.

Эффективное устранение неполадок в безопасности — это навык, который развивается с опытом. Не бойтесь экспериментировать в тестовой среде и документировать свои решения.

FAQ (Часто задаваемые вопросы) по безопасности Docker-контейнеров в рантайме

Что такое "безопасность в рантайме" для Docker-контейнеров?

Безопасность в рантайме относится к мерам защиты, которые применяются и мониторят контейнеры, когда они уже запущены и выполняют свою работу. Это включает обнаружение аномальной активности, предотвращение несанкционированных действий, контроль доступа к ресурсам хоста и сети, а также реагирование на угрозы в реальном времени. В отличие от безопасности на этапе сборки (сканирование образов), runtime security фокусируется на динамическом поведении контейнера.

Почему нельзя полагаться только на сканирование образов?

Сканирование образов — это важный первый шаг, но оно не может защитить от всех типов угроз. Оно выявляет известные уязвимости в пакетах и конфигурациях до запуска контейнера. Однако, оно бессильно против уязвимостей нулевого дня, сложных логических атак, вредоносного ПО, загруженного уже в запущенный контейнер, или атак, использующих легитимные, но неправильно сконфигурированные функции. Runtime security действует как дополнительный слой, обнаруживая и предотвращая угрозы, которые могут обойти статический анализ.

Какие основные угрозы для Docker-контейнеров в рантайме?

К основным угрозам относятся: эскалация привилегий (из контейнера на хост), выполнение произвольного кода, компрометация секретов, DoS-атаки, несанкционированный доступ к другим контейнерам или сервисам, майнинг криптовалюты, атаки на цепочки поставок (когда вредоносный код активируется только в рантайме), а также использование уязвимостей нулевого дня в приложении или ядре хоста.

Можно ли использовать iptables для защиты Docker-контейнеров на VPS?

Да, iptables можно и нужно использовать для защиты Docker-контейнеров на VPS. Docker по умолчанию создает свои правила iptables, но вы можете добавлять свои собственные правила в цепочку DOCKER-USER для более тонкой настройки. Например, можно ограничить исходящий трафик из определенных контейнеров или разрешить доступ к контейнерам только с определенных IP-адресов. Это отличный способ для сетевой микросегментации без сложных оркестраторов.

Что такое eBPF и почему он важен для безопасности контейнеров?

eBPF (extended Berkeley Packet Filter) — это технология ядра Linux, которая позволяет выполнять программы в изолированной "песочнице" ядра без изменения его кода. Для безопасности контейнеров eBPF критически важен, потому что он предоставляет беспрецедентную видимость и контроль над системными вызовами, сетевым трафиком и процессами с минимальными накладными расходами. Это позволяет создавать высокопроизводительные и точные инструменты для обнаружения угроз в рантайме, такие как Falco или Tetragon, без необходимости загружать модули ядра.

Как обеспечить безопасность секретов в запущенных контейнерах?

Никогда не храните секреты в образах контейнеров или открытых переменных окружения. Используйте специализированные менеджеры секретов, такие как Docker Secrets (для Docker Swarm), HashiCorp Vault, AWS Secrets Manager или GCP Secret Manager. Эти инструменты позволяют безопасно инжектировать секреты в контейнеры во время их запуска, часто в виде файлов во временной файловой системе (tmpfs), к которым имеет доступ только само приложение и которые не сохраняются на диске после остановки контейнера.

Нужен ли Falco, если я уже использую коммерческое решение вроде Sysdig Secure?

Если вы используете Sysdig Secure, то Falco, скорее всего, вам не нужен как отдельный инструмент. Sysdig Secure изначально разработан Sysdig и включает в себя все возможности Falco, а также добавляет автоматизированное предотвращение, поведенческий анализ, удобный пользовательский интерфейс, поддержку и другие функции. Falco можно рассматривать как открытое ядро, а Sysdig Secure — как полноценный продукт, построенный на этом ядре и расширяющий его функционал.

Как часто следует проводить аудит безопасности Docker-конфигураций?

Аудит безопасности Docker-конфигураций (например, с помощью Docker Bench for Security) следует проводить регулярно. Рекомендуется выполнять его после каждого значительного изменения инфраструктуры или конфигурации Docker-демона. Кроме того, хороший практикой является ежемесячный или ежеквартальный аудит, даже если не было явных изменений, чтобы убедиться, что все соответствует актуальным рекомендациям и не возникло непредвиденных проблем.

Может ли скомпрометированный контейнер повлиять на другие контейнеры на том же хосте?

Да, это одна из основных опасностей. Если контейнер скомпрометирован и не имеет должной изоляции, злоумышленник может попытаться использовать его для сканирования и атаки на другие контейнеры в той же сети. В худшем случае, если контейнер запускался с избыточными привилегиями (например, --privileged) или уязвимость в ядре позволяет "вырваться" из контейнера, злоумышленник может получить доступ к хост-системе и, следовательно, ко всем запущенным на ней контейнерам.

Что делать, если обнаружена угроза в рантайме?

При обнаружении угрозы в рантайме (например, оповещение от Falco) немедленно следуйте вашему плану реагирования на инциденты. Типичные первые шаги включают: изоляцию скомпрометированного контейнера (остановка, удаление, отключение от сети), сбор логов и данных для forensic-анализа, определение первопричины атаки, исправление уязвимости и восстановление сервиса. Важно иметь заранее определенные процедуры и ответственных лиц для каждого этапа реагирования.

Заключение

Безопасность Docker-контейнеров в рантайме — это не просто опциональная функция, а критически важный компонент любой современной инфраструктуры, особенно для проектов, развернутых на VPS или выделенных серверах. В 2026 году, когда киберугрозы становятся все более изощренными и целенаправленными, пассивный подход к безопасности уже не является достаточным. Невозможно полагаться только на сканирование образов или базовые сетевые файрволлы; необходимо внедрять активные механизмы обнаружения и предотвращения угроз, которые работают в реальном времени.