Podman и Systemd: Легковесная оркестрация контейнеров на VPS без Docker и Kubernetes в 2026 году

TL;DR

- Экономия ресурсов: Podman + Systemd предоставляет значительно меньший оверхед по сравнению с Docker и Kubernetes, идеально для экономичных VPS.

- Повышенная безопасность: Отсутствие постоянно работающего демона Docker и нативная поддержка rootless-контейнеров в Podman минимизируют поверхность атаки.

- Нативная интеграция с ОС: Systemd, как стандартный менеджер служб Linux, обеспечивает глубокую и надежную интеграцию контейнеров в жизненный цикл системы.

- Простота и предсказуемость: Управление контейнерами через привычные Systemd-юниты снижает сложность и упрощает отладку, особенно для системных администраторов.

- Масштабируемость для малых и средних проектов: Идеальное решение для одного или нескольких VPS, где полноценный Kubernetes избыточен, а Docker Compose не дает нужного уровня контроля и надежности.

- Актуальность в 2026 году: Стабильное развитие Podman и повсеместное использование Systemd делают эту связку зрелым и надежным выбором для продакшн-сред.

Введение

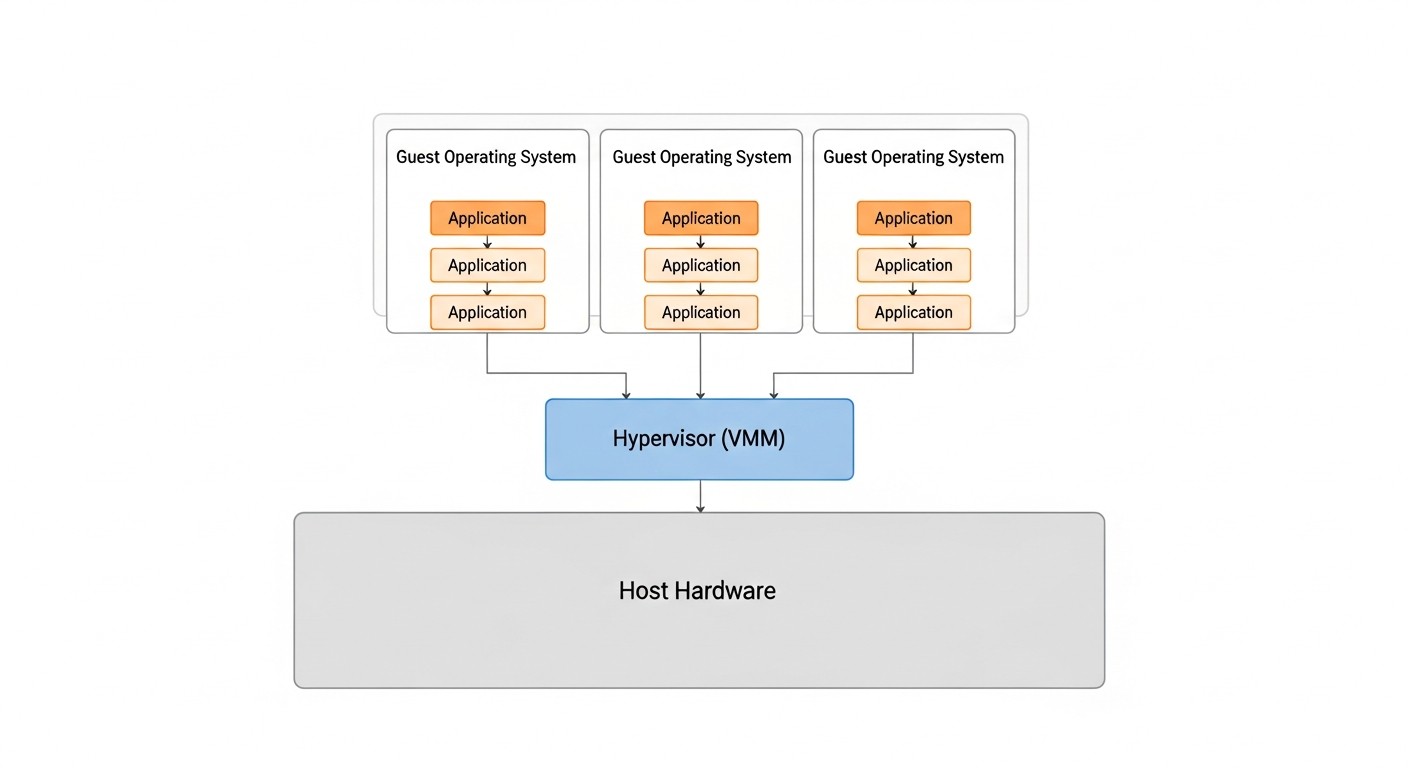

Схема: Введение

Схема: Введение

В стремительно развивающемся мире облачных технологий и микросервисов, где доминируют гиганты вроде Docker и Kubernetes, зачастую теряется из виду потребность в более легковесных и экономичных решениях. К 2026 году эта потребность только усилилась. VPS-провайдеры предлагают все более мощные, но все же ограниченные по ресурсам машины, и платить за избыточный оверхед оркестрации становится непозволительной роскошью для множества проектов.

Эта статья посвящена связке Podman и Systemd — мощному, но недооцененному дуэту, который позволяет эффективно управлять контейнерами на одном или нескольких VPS без необходимости разворачивать тяжеловесные кластеры Kubernetes или зависеть от демона Docker. Мы рассмотрим, почему этот подход становится все более актуальным для стартапов, небольших SaaS-проектов, backend-разработчиков и DevOps-инженеров, стремящихся к максимальной эффективности и экономии.

Какие проблемы решает эта статья?

- Избыточный оверхед: Docker Daemon потребляет ресурсы даже в простое, а Kubernetes требует значительных вычислительных мощностей и сложной настройки. Podman работает без демона, а Systemd нативно интегрирован в большинство Linux-дистрибутивов, минимизируя потребление.

- Сложность управления: Поднятие и поддержание Kubernetes-кластера — это отдельная специализация. Управление контейнерами через Systemd-юниты гораздо проще и понятнее для системных администраторов, привыкших к стандартным службам Linux.

- Безопасность: Модель безопасности Podman, ориентированная на rootless-контейнеры и отсутствие центрального демона, значительно снижает риски по сравнению с Docker.

- Экономия: Меньшее потребление ресурсов означает возможность использовать более дешевые VPS, что критически важно для стартапов и проектов с ограниченным бюджетом.

- Зависимость от вендора/платформы: Подход Podman+Systemd основывается на открытых стандартах (OCI) и нативных компонентах Linux, снижая зависимость от конкретных проприетарных решений или экосистем.

Для кого написано это руководство?

Это руководство предназначено для DevOps-инженеров, backend-разработчиков (особенно на Python, Node.js, Go, PHP), фаундеров SaaS-проектов, системных администраторов и технических директоров стартапов, которые ищут надежное, безопасное и экономичное решение для деплоя контейнеризированных приложений на VPS. Если вы цените простоту, эффективность и контроль над своей инфраструктурой, но при этом не готовы жертвовать преимуществами контейнеризации, то эта статья для вас.

К 2026 году Podman окончательно утвердился как полноценная и часто более предпочтительная альтернатива Docker, особенно в серверных окружениях. Его интеграция с Systemd открывает новые горизонты для эффективной и безопасной эксплуатации контейнеров, о чем мы подробно расскажем далее.

Основные критерии/факторы выбора

Схема: Основные критерии/факторы выбора

Схема: Основные критерии/факторы выбора

При выборе стратегии оркестрации контейнеров на VPS необходимо учитывать множество факторов, которые напрямую влияют на производительность, безопасность, стоимость и удобство эксплуатации. В 2026 году, когда технологии достигли определенной зрелости, эти критерии стали еще более четкими и критичными.

1. Потребление системных ресурсов (Resource Footprint)

Это, пожалуй, самый важный критерий для VPS. Каждый мегабайт оперативной памяти и каждый процент CPU, потребляемый самой системой оркестрации, означает меньше ресурсов для вашего приложения. Высокий оверхед приводит к необходимости приобретать более дорогой VPS или к деградации производительности приложения. Podman, работая без демона, и Systemd, являясь частью ядра ОС, минимизируют это потребление. Мы оцениваем его по потреблению CPU и RAM в простое, а также по влиянию на задержки при старте контейнеров.

Почему важен: Прямо влияет на стоимость инфраструктуры и производительность приложений, особенно при ограниченных ресурсах. Для SaaS-проектов это означает разницу между прибыльностью и убыточностью.

Как оценивать: Измерять потребление RAM и CPU на чистой установке после старта системы и после деплоя тестового контейнера. Инструменты: htop, free -h, top, systemd-analyze blame.

2. Безопасность (Security Posture)

В 2026 году угрозы кибербезопасности продолжают расти, и архитектура решения должна быть максимально защищенной. Отсутствие постоянно работающего демона (как в Docker) устраняет целую категорию уязвимостей. Поддержка rootless-контейнеров, когда контейнер работает от имени непривилегированного пользователя, значительно снижает потенциальный ущерб в случае компрометации. Также важны изоляция контейнеров, управление сетевыми политиками и механизмы обновления.

Почему важен: Защита данных пользователей, предотвращение несанкционированного доступа, соответствие регуляторным требованиям (GDPR, CCPA и т.д.). Одна брешь в безопасности может стоить репутации и бизнеса.

Как оценивать: Анализировать модель безопасности (демон vs. без демона), наличие и зрелость rootless-режима, механизмы изоляции (namespaces, cgroups), интеграцию с фаерволом (firewalld, nftables).

3. Простота развертывания и управления (Ease of Deployment & Management)

Время — деньги. Чем быстрее можно развернуть приложение и чем проще его поддерживать, тем эффективнее команда. Это включает в себя интуитивность конфигурации, наличие адекватной документации, легкость обновления и отладки. Для системных администраторов, привыкших к Systemd, управление контейнерами через знакомые юниты значительно упрощает жизнь.

Почему важен: Сокращает время выхода на рынок (Time-to-Market), снижает операционные расходы (OpEx), уменьшает вероятность ошибок при развертывании и обслуживании.

Как оценивать: Количество шагов для деплоя типового приложения, сложность конфигурационных файлов, доступность инструментов мониторинга и логирования, кривая обучения для новой команды.

4. Надежность и стабильность (Reliability & Stability)

Продакшн-системы должны быть стабильными и отказоустойчивыми. Это означает, что система оркестрации должна корректно обрабатывать перезапуски, сбои контейнеров, перезагрузки сервера. Systemd, как краеугольный камень большинства Linux-систем, известен своей надежностью и богатыми возможностями по управлению жизненным циклом сервисов, включая автоматические перезапуски, зависимости и таймеры.

Почему важен: Гарантирует непрерывную работу сервисов, минимизирует простои (downtime), что критически важно для SaaS-проектов и онлайн-сервисов.

Как оценивать: Тестирование при различных сценариях сбоев (остановка контейнера, перезагрузка VPS), проверка логирования и механизмов восстановления, зрелость и активность сообщества.

5. Экосистема и инструменты (Ecosystem & Tooling)

Наличие развитой экосистемы инструментов для сборки образов (Buildah), управления реестрами (Skopeo), мониторинга, CI/CD-интеграции и отладки значительно упрощает работу. Хотя Podman не имеет такой обширной экосистемы, как Docker, он совместим с большинством Docker-инструментов благодаря OCI-совместимости и активно развивается. Интеграция с Systemd добавляет мощь нативных инструментов Linux.

Почему важен: Повышает продуктивность разработчиков и DevOps-инженеров, позволяет автоматизировать рутинные задачи, упрощает интеграцию в существующие CI/CD-пайплайны.

Как оценивать: Доступность инструментов для различных этапов (сборка, деплой, мониторинг), совместимость с существующими стандартами (OCI), активность разработки и поддержки.

6. Совместимость и миграция (Compatibility & Migration)

Возможность использовать существующие Dockerfile и образы без изменений является огромным преимуществом. Также важна простота миграции с других платформ (например, с Docker Compose). Podman полностью совместим с Docker-образами и Dockerfile, что делает переход максимально безболезненным.

Почему важен: Снижает затраты на переобучение и переписывание существующих проектов, позволяет использовать уже наработанные практики и образы.

Как оценивать: Возможность запускать существующие Docker-образы, совместимость с Dockerfile, наличие инструментов для конвертации или генерации конфигураций.

7. Гибкость и кастомизация (Flexibility & Customization)

Возможность тонкой настройки поведения контейнеров, сетевых конфигураций, монтирования томов и управления ресурсами. Systemd-юниты предоставляют чрезвычайно гибкий и мощный механизм для определения всех аспектов работы сервиса, включая зависимости, cgroups, environment variables и многое другое.

Почему важен: Позволяет адаптировать решение под специфические требования проекта, оптимизировать производительность и безопасность, реализовывать сложные сценарии развертывания.

Как оценивать: Глубина настроек, доступных через конфигурационные файлы (Systemd unit files), поддержка различных сетевых режимов, возможность тонкой настройки ресурсов.

Эти критерии формируют основу для принятия обоснованного решения о выборе Podman и Systemd как стратегии оркестрации контейнеров, особенно когда речь идет о развертывании на ограниченных ресурсах VPS.

Сравнительная таблица: Podman + Systemd vs. Альтернативы (актуально на 2026 год)

Схема: Сравнительная таблица: Podman + Systemd vs. Альтернативы (актуально на 2026 год)

Схема: Сравнительная таблица: Podman + Systemd vs. Альтернативы (актуально на 2026 год)

В этой таблице мы сравним связку Podman + Systemd с наиболее распространенными альтернативами для деплоя приложений на VPS, учитывая критерии, актуальные для 2026 года. Цены на VPS являются ориентировочными и могут варьироваться в зависимости от провайдера и региона.

| Критерий |

Podman + Systemd |

Docker Compose |

K3s (один узел) |

Bare Metal (без контейнеров) |

| Основное назначение |

Легковесная оркестрация для 1-5 VPS, высокая безопасность, нативная интеграция с ОС. |

Локальная разработка, простой деплой на 1 VPS, быстрая сборка нескольких сервисов. |

Легковесный Kubernetes для малых кластеров или Edge-вычислений. |

Максимальный контроль, ручное управление зависимостями, отсутствие изоляции. |

| Потребление RAM (без нагрузки) |

~50-100 MB (только Podman runtime) |

~150-300 MB (Docker Daemon + Compose) |

~500-800 MB (K3s control plane + agent) |

~20-50 MB (только ОС) |

| Потребление CPU (без нагрузки) |

~0-1% |

~1-3% |

~3-7% |

~0% |

| Сложность настройки |

Средняя (изучение Systemd unit-файлов) |

Низкая (простой YAML) |

Высокая (концепции Kubernetes, YAML-манифесты) |

Средняя (ручная установка, конфиг веб-сервера, БД) |

| Безопасность |

Высокая (daemonless, rootless по умолчанию, Systemd изоляция) |

Средняя (единый демон, rootful по умолчанию) |

Средняя (кластерная архитектура, RBAC, но сложнее в настройке) |

Зависит от конфигурации (высокая при правильной изоляции, низкая при ее отсутствии) |

| Управление жизненным циклом |

Нативное Systemd (старт, стоп, перезапуски, зависимости) |

docker-compose up/down/restart |

Kubernetes Deployment, StatefulSet, Services |

Ручное или через Systemd unit-файлы |

| Масштабируемость |

Вертикальная на одном VPS, горизонтальная на нескольких VPS (с внешней оркестрацией) |

Ограниченная (только один VPS) |

Горизонтальная (легко добавлять узлы) |

Только вертикальная на одном VPS |

| Цена VPS (2 vCPU, 4GB RAM, 80GB SSD) |

$10-15/месяц (остается больше ресурсов для приложений) |

$15-20/месяц (нужно больше RAM для Docker Daemon) |

$20-30/месяц (значительный оверхед K3s) |

$10-15/месяц (но без преимуществ контейнеров) |

| Кривая обучения |

Средняя (Podman похож на Docker, Systemd требует понимания) |

Низкая (очень прост в освоении) |

Высокая (большое количество концепций) |

Средняя (требует глубокого понимания ОС и приложений) |

| Применимость CI/CD |

Высокая (Podman для сборки образов, Systemd для деплоя) |

Высокая (Docker Compose для сборки и деплоя) |

Высокая (kubectl, Helm) |

Низкая (скрипты, Ansible) |

| Обслуживание и обновление |

Системное (обновление Podman, Systemd) |

Обновление Docker Engine и Compose |

Обновление K3s, Kubernetes-компонентов |

Ручное обновление каждого приложения и зависимостей |

Вывод из таблицы: Podman + Systemd занимает уникальную нишу между простотой Docker Compose и мощью Kubernetes. Он предлагает значительно лучшую эффективность ресурсов и безопасность, чем Docker Compose, при этом оставаясь гораздо менее сложным и ресурсоемким, чем даже облегченный K3s. Для проектов, которым нужна надежная контейнеризация на одном или нескольких VPS без избыточного оверхеда, это идеальный выбор в 2026 году.

Детальный обзор Podman и Systemd

Схема: Детальный обзор Podman и Systemd

Схема: Детальный обзор Podman и Systemd

Для полного понимания преимуществ связки Podman и Systemd, необходимо глубоко погрузиться в функционал каждого компонента и рассмотреть, как они дополняют друг друга.

Podman: Контейнеры без демона

Podman (POD MANager) — это инструмент для управления контейнерами и образами, совместимый со стандартом OCI (Open Container Initiative). Он был разработан Red Hat как прямая замена Docker, устраняющая многие его недостатки, в первую очередь, зависимость от постоянно работающего демона.

Плюсы Podman:

- Daemonless Architecture: Главное отличие и преимущество Podman. Отсутствие центрального демона означает, что Podman не потребляет ресурсы в фоновом режиме, когда нет активных контейнеров. Каждый контейнер запускается как дочерний процесс Podman, который затем может быть передан под управление Systemd. Это значительно повышает безопасность, так как нет единой точки отказа или уязвимости, которую можно было бы использовать для контроля над всей системой.

- Rootless Containers: Podman изначально спроектирован для запуска контейнеров от имени непривилегированного пользователя. Это означает, что даже если злоумышленник скомпрометирует контейнер, он не получит root-доступ к хост-системе. Это кардинально меняет модель безопасности по сравнению с Docker, где rootless-режим появился гораздо позже и до сих пор не является дефолтным или полностью беспроблемным.

- OCI Compatibility: Podman полностью совместим со стандартами OCI для образов и рантаймов. Это означает, что вы можете использовать те же Dockerfile, те же образы из Docker Hub (или любого другого реестра), и те же команды (большинство команд Podman являются алиасами Docker). Миграция с Docker на Podman часто сводится к замене

docker на podman в скриптах.

- Pods Concept: Podman поддерживает концепцию "подов" (pods) — групп контейнеров, которые совместно используют сетевой стек и другие ресурсы, аналогично подам в Kubernetes. Это позволяет легко оркестрировать связанные сервисы (например, веб-сервер и прокси) на одном хосте, используя Systemd для управления всем подом.

- Инструменты: Помимо самого

podman, в экосистему входят Buildah для сборки образов (часто более гибкий, чем docker build) и Skopeo для работы с образами в реестрах (копирование, инспекция без скачивания).

- Cgroups v2: Podman активно использует и поддерживает Cgroups v2, что обеспечивает более эффективное и точное управление ресурсами контейнеров по сравнению с Cgroups v1, который доминировал в Docker.

Минусы Podman:

- Менее зрелая экосистема инструментов: Хотя Podman активно развивается, некоторые специфические инструменты, созданные исключительно для Docker, могут не работать напрямую или требовать адаптации. Например,

podman-compose существует, но не всегда на 100% функционально идентичен docker-compose.

- Меньшая популярность в широких кругах: Несмотря на технические преимущества, Docker остается де-факто стандартом, и найти готовые решения или экспертизу для Podman может быть сложнее, хотя ситуация быстро меняется.

- Сетевая модель: Для rootless-контейнеров сетевая модель может быть немного сложнее в настройке (например, для публикации портов ниже 1024), требуя использования утилит вроде

slirp4netns или netavark/aardvark-dns.

Для кого подходит Podman: Для тех, кто ценит безопасность, эффективность ресурсов и нативную интеграцию с Linux, особенно на VPS или в средах, где Docker-демон нежелателен. Идеален для разработчиков, системных администраторов и фаундеров стартапов, которым нужна мощная, но легкая контейнерная среда.

Systemd: Менеджер служб Linux

Systemd — это система инициализации и менеджер служб для операционных систем Linux. Он стал стандартом де-факто для большинства современных дистрибутивов, заменив старые SysVinit и Upstart. Systemd предоставляет мощный и гибкий фреймворк для управления жизненным циклом практически любого процесса или службы в системе.

Плюсы Systemd:

- Нативная интеграция с ОС: Systemd является частью ядра большинства Linux-дистрибутивов, что обеспечивает глубокую и бесшовную интеграцию. Он запускает процессы, управляет их зависимостями, мониторит их состояние и автоматически перезапускает в случае сбоев.

- Мощное управление службами: Systemd unit-файлы позволяют очень точно настраивать поведение сервисов: от команд запуска и остановки до зависимостей, ограничений ресурсов (cgroups), переменные окружения, логирование и политики перезапуска. Это делает его идеальным для управления контейнерами как обычными системными службами.

- Логирование и мониторинг:

journalctl, часть Systemd, предоставляет централизованную систему логирования для всех служб. Это значительно упрощает сбор и анализ логов контейнеров, делая отладку более эффективной.

- Таймеры и события: Systemd Timer units могут заменить

cron для запуска контейнеров по расписанию, а Path units — запускать контейнеры при изменении файлов. Это открывает широкие возможности для автоматизации.

- Изоляция и безопасность: Systemd предоставляет различные механизмы изоляции для служб, такие как

PrivateTmp, ProtectSystem, CapabilityBoundingSet, RestrictAddressFamilies и другие, которые могут быть применены к контейнерам, запускаемым через Systemd, дополнительно повышая их безопасность.

- Зрелость и надежность: Systemd — это очень зрелый и хорошо протестированный компонент Linux, который используется в миллионах продакшн-систем по всему миру. Его надежность не вызывает сомнений.

Минусы Systemd:

- Сложная кривая обучения: Для новичков Systemd может показаться сложным из-за обилия опций и тонкостей в unit-файлах. Однако, для системных администраторов это привычный инструмент.

- Философия "все в одном": Некоторые критикуют Systemd за то, что он пытается взять на себя слишком много функций, выходящих за рамки простого init-системы.

- Не предназначен для оркестрации кластеров: Systemd эффективен на одном хосте, но не предоставляет нативных механизмов для управления контейнерами на нескольких машинах. Для этого потребуется внешний инструмент (например, Ansible, Terraform).

Для кого подходит Systemd: Для всех, кто работает с Linux-серверами. Его использование для управления контейнерами является естественным продолжением его основной функции, особенно для системных администраторов, которые ценят контроль и предсказуемость.

Интеграция Podman и Systemd: Синергия

Сила связки Podman и Systemd проявляется в их синергии. Podman предоставляет легковесную и безопасную среду для запуска контейнеров, а Systemd берет на себя управление их жизненным циклом, превращая контейнеры в полноценные системные службы. Ключевым инструментом здесь является команда podman generate systemd, которая автоматически создает Systemd unit-файл для запущенного контейнера или пода.

Этот unit-файл затем можно использовать для запуска, остановки, перезапуска контейнера, обеспечения его автозапуска при загрузке системы, настройки зависимостей с другими службами (например, базой данных), управления ресурсами и сбора логов. Это позволяет управлять контейнерами точно так же, как любым другим системным сервисом, что значительно упрощает администрирование и повышает надежность. Например, можно настроить, чтобы веб-сервер в контейнере запускался только после того, как база данных в другом контейнере (или даже на хосте) будет готова.

Таким образом, Podman и Systemd вместе предлагают мощное, безопасное и эффективное решение для контейнеризации на VPS, позволяя получить многие преимущества Kubernetes (управление жизненным циклом, изоляция) без его сложности и ресурсоемкости.

Практические советы и рекомендации: Развертывание с Podman и Systemd

Схема: Практические советы и рекомендации: Развертывание с Podman и Systemd

Схема: Практические советы и рекомендации: Развертывание с Podman и Systemd

Пришло время перейти от теории к практике. Здесь мы рассмотрим пошаговые инструкции и реальные примеры конфигураций для эффективного использования Podman и Systemd на вашем VPS.

1. Установка Podman

В 2026 году Podman доступен в стандартных репозиториях большинства популярных дистрибутивов Linux. Убедитесь, что вы используете актуальную версию.

# Для Debian/Ubuntu

sudo apt update

sudo apt install -y podman

# Для CentOS/RHEL/Fedora

sudo dnf install -y podman

# Проверка установки

podman --version

Если вы планируете использовать rootless-контейнеры (что настоятельно рекомендуется), убедитесь, что ваш пользователь имеет достаточный диапазон UID/GID для создания пользовательских namespace. Обычно это настраивается автоматически при установке Podman, но иногда может потребоваться ручная настройка /etc/subuid и /etc/subgid.

# Пример /etc/subuid для пользователя user1

user1:100000:65536

# Пример /etc/subgid для пользователя user1

user1:100000:65536

Это означает, что пользователь user1 может использовать UID/GID от 100000 до 165535 внутри своих rootless-контейнеров.

2. Запуск простого контейнера (rootless)

Начнем с простого Nginx-сервера, запущенного от имени непривилегированного пользователя.

# Войдите под своим обычным пользователем (не root)

podman run --name my-nginx -p 8080:80 -d nginx:latest

# Проверить статус контейнера

podman ps

# Проверить логи

podman logs my-nginx

Теперь ваш Nginx доступен по адресу http://localhost:8080 на VPS. Если вы хотите сделать его доступным извне, убедитесь, что ваш фаервол разрешает трафик на порту 8080.

3. Генерация Systemd Unit-файла для контейнера

Самая мощная функция Podman для интеграции с Systemd — это автоматическая генерация unit-файлов. Для rootless-контейнеров unit-файлы должны быть расположены в директории ~/.config/systemd/user/.

# Остановите запущенный контейнер, чтобы Systemd мог управлять им

podman stop my-nginx

podman rm my-nginx

# Генерируем Systemd unit-файл для rootless-контейнера.

# --name: имя сервиса

# --files: создать файл .service

# --new: создать новый контейнер, если его нет (при перезапуске)

# --restart-policy: политика перезапуска

# --container-prefix: префикс для имени контейнера

podman generate systemd --name my-nginx --files --new --restart-policy=always \

--container-prefix container-my-nginx-service -f ~/.config/systemd/user/my-nginx.service

Откройте сгенерированный файл ~/.config/systemd/user/my-nginx.service. Он будет выглядеть примерно так:

# ~/.config/systemd/user/my-nginx.service

# Automatically generated by Podman.

# Do not edit this file manually, as it will be overwritten.

# Use 'podman generate systemd --help' for more information.

[Unit]

Description=Podman container-my-nginx-service.service

Documentation=man:podman-generate-systemd(1)

Wants=network-online.target

After=network-online.target

RequiresMountsFor=%t/containers

[Service]

Environment=PODMAN_SYSTEMD_UNIT=%n

Restart=on-failure

TimeoutStopSec=70

ExecStartPre=/bin/rm -f %t/%n.cid

ExecStart=/usr/bin/podman run --conmon-pidfile %t/%n.cid --cidfile %t/%n.cid --cgroups=no-conmon --sdnotify=conmon -d --replace \

--name container-my-nginx-service -p 8080:80 nginx:latest

ExecStop=/usr/bin/podman stop --ignore --cidfile %t/%n.cid

ExecStopPost=/usr/bin/podman rm --ignore --cidfile %t/%n.cid

Type=notify

NotifyAccess=all

[Install]

WantedBy=default.target

Обратите внимание на ExecStart, где Podman запускает контейнер. Restart=on-failure гарантирует автоматический перезапуск. WantedBy=default.target означает, что сервис будет запускаться при старте пользовательской сессии Systemd.

4. Управление контейнером через Systemd (rootless)

Теперь мы можем управлять контейнером как обычной пользовательской службой Systemd.

# Перезагрузить конфигурацию Systemd для пользовательских юнитов

systemctl --user daemon-reload

# Включить автозапуск сервиса при входе пользователя

systemctl --user enable my-nginx.service

# Запустить сервис

systemctl --user start my-nginx.service

# Проверить статус

systemctl --user status my-nginx.service

# Просмотреть логи

journalctl --user -u my-nginx.service

# Остановить сервис

systemctl --user stop my-nginx.service

# Отключить автозапуск

systemctl --user disable my-nginx.service

Важно: Для rootless-контейнеров, управляемых Systemd, по умолчанию служба запускается только после входа пользователя в систему. Чтобы она работала после перезагрузки VPS без необходимости ручного входа, используйте loginctl enable-linger . Это позволит пользовательским Systemd-службам работать в фоновом режиме, даже если пользователь не вошел в систему.

# Включить linger для вашего пользователя

sudo loginctl enable-linger $(whoami)

# Проверить, что linger включен

loginctl show-user $(whoami) | grep Linger

5. Развертывание Pod'а с несколькими контейнерами и Systemd

Предположим, у вас есть веб-приложение (Python/Node.js) и база данных (PostgreSQL), которые должны работать вместе. Podman может объединить их в "под".

# Создать под

podman pod create --name my-app-pod -p 80:80

# Запустить PostgreSQL в поде

podman run --pod my-app-pod --name my-db -e POSTGRES_PASSWORD=mysecretpassword -d postgres:16

# Запустить ваше веб-приложение (предполагается, что у него есть образ app:latest)

# Приложение будет доступно на порту 80 хоста

podman run --pod my-app-pod --name my-web -d my-app:latest

# Проверить под и контейнеры

podman pod ps

podman ps

Теперь сгенерируем Systemd unit-файл для всего пода:

# Останавливаем под, чтобы Systemd взял управление

podman pod stop my-app-pod

podman pod rm my-app-pod

# Генерируем unit-файл для пода

podman generate systemd --name my-app-pod --files --new --restart-policy=always \

--container-prefix pod-my-app-service -f ~/.config/systemd/user/my-app-pod.service

Файл my-app-pod.service будет содержать инструкции для запуска всех контейнеров в поде. Далее используйте systemctl --user daemon-reload, enable, start, status, journalctl, как показано выше.

6. Тонкая настройка Systemd Unit-файлов

Хотя podman generate systemd создает хороший базовый файл, его часто нужно дорабатывать.

Вы можете вручную редактировать .service файл (но помните, что podman generate перезапишет его, поэтому лучше делать это в копии или модифицировать сгенерированный файл).

Например, вы можете добавить:

Wants=db.service: Если вашему приложению нужна локальная база данных, управляемая другим Systemd unit-файлом.Requires=network-online.target: Убедитесь, что сеть доступна перед запуском.LimitCPU=, MemoryLimit=: Ограничение ресурсов на уровне Systemd (дополнительно к cgroups в Podman).User=: Если запускаете как root, можете указать конкретного пользователя.WorkingDirectory=: Указать рабочую директорию.Environment="VAR=VALUE": Добавить переменные окружения.

Пример модификации my-app-pod.service для большей надежности и безопасности:

# ~/.config/systemd/user/my-app-pod.service

# ... (оставшаяся часть файла, сгенерированная Podman) ...

[Service]

# ... (существующие параметры) ...

# Дополнительные настройки для безопасности и стабильности

# Ограничиваем доступ к файловой системе (только для чтения, кроме разрешенных)

ProtectSystem=full

ProtectHome=read-only

# Ограничиваем сетевой доступ (позволяем только IPv4/IPv6, без RAW-сокетов)

RestrictAddressFamilies=AF_INET AF_INET6

# Устанавливаем лимиты на ресурсы

MemoryMax=1G

CPUQuota=50% # Ограничиваем CPU до 50% одного ядра

# Переменные окружения для приложения, если они нужны в Systemd

Environment="APP_ENV=production"

Environment="DATABASE_HOST=localhost" # Если БД в том же поде

# Убедимся, что контейнеры запускаются после монтирования всех файловых систем

Requires=local-fs.target

After=local-fs.target

[Install]

WantedBy=default.target

После любых ручных изменений не забывайте systemctl --user daemon-reload и systemctl --user restart my-app-pod.service.

7. Использование Volume Mounts и Persistency

Для сохранения данных контейнеров (базы данных, загруженные файлы) используйте именованные тома Podman или монтирование хост-директорий. Podman автоматически учитывает эти тома при генерации Systemd unit-файлов.

# Создать именованный том

podman volume create my-db-data

# Запустить PostgreSQL, используя том

podman run --name my-db-persistent \

-v my-db-data:/var/lib/postgresql/data \

-e POSTGRES_PASSWORD=mysecretpassword -d postgres:16

# Генерировать Systemd unit

podman generate systemd --name my-db-persistent --files --new --restart-policy=always \

-f ~/.config/systemd/user/my-db-persistent.service

В сгенерированном файле будет указан параметр -v my-db-data:/var/lib/postgresql/data, обеспечивающий сохранение данных.

Эти практические советы помогут вам быстро и эффективно развернуть и управлять контейнерами на вашем VPS, используя мощь Podman и Systemd.

Типичные ошибки при работе с Podman и Systemd

Схема: Типичные ошибки при работе с Podman и Systemd

Схема: Типичные ошибки при работе с Podman и Systemd

Даже самые опытные инженеры могут столкнуться с проблемами при освоении новых инструментов. Вот список типичных ошибок при работе со связкой Podman и Systemd и способы их избежать.

1. Забыть про loginctl enable-linger для rootless-сервисов

Ошибка: Вы настроили rootless-контейнер, сгенерировали Systemd unit-файл, включили его с systemctl --user enable, но после перезагрузки VPS контейнер не запускается, пока вы не войдете в систему под своим пользователем.

Почему происходит: Пользовательские Systemd-сервисы по умолчанию запускаются только при активной сессии пользователя. При выходе или перезагрузке сервера сессия завершается, и сервисы останавливаются.

Как избежать: Используйте команду sudo loginctl enable-linger . Это позволит пользовательским Systemd-сервисам работать в фоновом режиме, даже если пользователь не вошел в систему. После этого не забудьте systemctl --user daemon-reload и systemctl --user restart .

# Пример последствия: после перезагрузки VPS контейнер не работает

systemctl --user status my-nginx.service

# Output: inactive (dead)

# Решение

sudo loginctl enable-linger $(whoami)

systemctl --user daemon-reload

systemctl --user enable my-nginx.service

systemctl --user start my-nginx.service

2. Проблемы с сетевым доступом для rootless-контейнеров

Ошибка: Контейнер запущен rootless, но не может получить доступ к внешним ресурсам или не может быть доступен извне, даже если порт проброшен.

Почему происходит: Rootless-контейнеры используют User-mode networking (например, slirp4netns), который может иметь ограничения или требовать дополнительной настройки фаервола. Порты ниже 1024 обычно требуют привилегий.

Как избежать:

- Используйте порты выше 1024 для публикации, если это возможно (например, 8080 вместо 80).

- Убедитесь, что

firewalld или ufw на хосте разрешают трафик к проброшенным портам. Для slirp4netns трафик может идти через интерфейс slirp4netns или lo.

- Проверьте, что

ip_unprivileged_port_start в sysctl не мешает (хотя для rootless это менее актуально, но стоит знать).

- Для более сложных сетевых конфигураций рассмотрите использование CNI-плагинов, настроенных для rootless-режима (например,

netavark/aardvark-dns), хотя это усложняет настройку. Для большинства VPS slirp4netns достаточно.

# Пример проверки фаервола (для firewalld)

sudo firewall-cmd --list-all

sudo firewall-cmd --zone=public --add-port=8080/tcp --permanent

sudo firewall-cmd --reload

3. Неправильное использование --new и --replace при генерации Systemd unit-файлов

Ошибка: После изменения команды podman run или образа, Systemd-сервис не обновляется, или Podman жалуется, что контейнер уже существует.

Почему происходит: podman generate systemd по умолчанию создает unit-файл для существующего контейнера. Если вы хотите, чтобы Systemd всегда запускал новый контейнер или обновлял его, нужно использовать опции.

Как избежать:

- Используйте

--new: Эта опция указывает Systemd запускать контейнер, используя команду podman run, а не podman start. Это гарантирует, что контейнер будет создан (или обновлен) с последними параметрами.

- Используйте

--replace: Внутри ExecStart (если вы используете --new), добавьте --replace к команде podman run. Это позволит Podman удалить старый контейнер с тем же именем и создать новый, если он уже существует.

# Правильная генерация для автоматического обновления/пересоздания

podman generate systemd --name my-app --files --new --restart-policy=always \

--container-prefix container-my-app-service -f ~/.config/systemd/user/my-app.service

# Убедитесь, что в ExecStart есть --replace:

# ExecStart=/usr/bin/podman run --replace ...

4. Неправильное управление томами и персистентностью данных

Ошибка: Данные базы данных или пользовательские файлы теряются при удалении/обновлении контейнера.

Почему происходит: Контейнеры по своей природе эфемерны. Если данные хранятся внутри файловой системы контейнера, они будут потеряны при его удалении.

Как избежать:

- Используйте именованные тома Podman (

podman volume create). Они управляются Podman и существуют независимо от контейнеров.

- Монтируйте хост-директории (bind mounts) с помощью

-v /path/on/host:/path/in/container. Убедитесь, что у пользователя rootless-контейнера есть необходимые права на эту директорию на хосте.

- Всегда явно указывайте тома при запуске контейнера с персистентными данными.

# Создание тома

podman volume create my-db-data

# Запуск контейнера с томом

podman run --name my-db -v my-db-data:/var/lib/postgresql/data ...

5. Игнорирование логов и статуса Systemd

Ошибка: Контейнер не запускается, но вы не знаете почему, и начинаете "тыкать" команды наугад.

Почему происходит: Недостаточное использование мощных инструментов диагностики, предоставляемых Systemd.

Как избежать: Всегда начинайте отладку с проверки статуса Systemd-сервиса и его логов.

# Проверить общий статус сервиса

systemctl --user status my-app-pod.service

# Просмотреть подробные логи сервиса

journalctl --user -u my-app-pod.service

# Просмотреть последние N строк логов контейнера напрямую

podman logs my-app-container-name

Часто проблема кроется в ошибках конфигурации внутри контейнера или в неправильно переданных переменных окружения, что легко увидеть в логах.

6. Запуск Systemd-сервисов от root, когда можно rootless

Ошибка: Все контейнеры запускаются от имени root, что увеличивает поверхность атаки.

Почему происходит: Привычка работать с Docker, который по умолчанию запускает контейнеры от root, или незнание возможностей rootless-режима в Podman.

Как избежать: Всегда старайтесь запускать контейнеры в rootless-режиме. Для этого:

- Создайте Systemd unit-файлы в

~/.config/systemd/user/.

- Управляйте ими с помощью

systemctl --user.

- Включите linger для вашего пользователя (см. ошибку 1).

Если вам действительно нужен rootful-контейнер (например, для специфических сетевых операций), тогда unit-файл должен быть в /etc/systemd/system/, и вы будете управлять им через sudo systemctl.

7. Забыть про podman system prune

Ошибка: Дисковое пространство VPS постепенно заканчивается из-за большого количества неиспользуемых образов, контейнеров и томов.

Почему происходит: В процессе разработки и деплоя создаются временные образы, остановленные контейнеры и неиспользуемые тома, которые занимают место.

Как избежать: Регулярно запускайте podman system prune (или его более точечные версии podman image prune, podman container prune, podman volume prune) для очистки неиспользуемых ресурсов.

# Просмотр занимаемого места

podman system df

# Очистка всех неиспользуемых контейнеров, образов, томов и кэша

podman system prune -a

Можно добавить эту команду в cron-задачу или Systemd-таймер, чтобы она выполнялась автоматически, например, раз в неделю.

Избегая этих распространенных ошибок, вы сможете значительно повысить стабильность, безопасность и эффективность вашей контейнерной инфраструктуры на VPS с помощью Podman и Systemd.

Чеклист для практического применения

Этот чеклист поможет вам шаг за шагом развернуть ваше приложение с использованием Podman и Systemd на VPS. Следуйте ему, чтобы обеспечить надежность и безопасность вашей инфраструктуры.

Подготовка VPS и пользователя

- Выбор и настройка VPS:

- Выберите VPS с достаточным количеством RAM (минимум 1GB для ОС + 512MB на контейнер) и CPU (1-2 ядра).

- Установите свежий дистрибутив Linux (Ubuntu Server 24.04+, CentOS Stream 9+, Debian 12+).

- Создание непривилегированного пользователя:

- Создайте нового пользователя для запуска rootless-контейнеров (например,

appuser).

- Предоставьте ему sudo-права (или настройте

sudoers для выполнения только необходимых команд, если это требуется по политике безопасности).

- Установка Podman и необходимых пакетов:

- Выполните

sudo apt install -y podman (для Debian/Ubuntu) или sudo dnf install -y podman (для RHEL/CentOS).

- Убедитесь, что установлены

slirp4netns и fuse-overlayfs для rootless-режима.

- Настройка

subuid и subgid:

- Убедитесь, что в

/etc/subuid и /etc/subgid есть записи для вашего пользователя (обычно это делает Podman при установке). Например: appuser:100000:65536.

- Включение Systemd Linger для пользователя:

- Войдите под

appuser и выполните sudo loginctl enable-linger $(whoami), чтобы пользовательские Systemd-сервисы работали после перезагрузки.

- Настройка Firewall:

- Разрешите входящий трафик на портах, которые будут использовать ваши приложения (например, 80, 443, 8080). Используйте

ufw или firewalld.

Разработка и сборка образа

- Подготовка Dockerfile:

- Убедитесь, что ваш

Dockerfile оптимизирован (многослойность, минимальный базовый образ, очистка кэша).

- Используйте

COPY --chown=appuser:appuser для файлов, чтобы они принадлежали непривилегированному пользователю внутри контейнера.

- Сборка образа с Podman:

- Используйте

podman build -t my-app:latest . для сборки образа.

- Проверьте, что образ успешно создан:

podman images.

- Публикация образа (опционально):

- Если вы используете приватный реестр, войдите в него:

podman login registry.example.com.

- Запушьте образ:

podman push my-app:latest registry.example.com/my-app:latest.

Развертывание на VPS

- Загрузка образа на VPS:

- Если не используете реестр, перенесите образ на VPS (например, через

scp или podman save/load).

- Или скачайте с реестра:

podman pull registry.example.com/my-app:latest.

- Создание Podman-контейнера или Pod'а:

- Для одного контейнера:

podman run --name my-app -p 8080:80 -d my-app:latest.

- Для нескольких контейнеров в поде:

podman pod create --name my-app-pod -p 80:80, затем podman run --pod my-app-pod ... для каждого контейнера.

- Обязательно используйте именованные тома для персистентности данных:

podman volume create my-data и -v my-data:/path/in/container.

- Генерация Systemd Unit-файла:

- Остановите контейнер/под:

podman stop my-app; podman rm my-app.

- Сгенерируйте unit-файл:

podman generate systemd --name my-app --files --new --restart-policy=always -f ~/.config/systemd/user/my-app.service.

- Для пода:

podman generate systemd --name my-app-pod --files --new --restart-policy=always -f ~/.config/systemd/user/my-app-pod.service.

- Настройка и включение Systemd-сервиса:

- Выполните

systemctl --user daemon-reload.

- Включите автозапуск:

systemctl --user enable my-app.service (или my-app-pod.service).

- Запустите сервис:

systemctl --user start my-app.service.

- Проверка статуса и логов:

- Убедитесь, что сервис запущен:

systemctl --user status my-app.service.

- Просмотрите логи:

journalctl --user -u my-app.service.

- Проверьте доступность приложения через браузер или

curl.

Поддержка и обслуживание

- Настройка автоматической очистки:

- Создайте Systemd-таймер для регулярного запуска

podman system prune -a (например, раз в неделю), чтобы избежать заполнения диска.

- Мониторинг:

- Настройте базовый мониторинг VPS (CPU, RAM, Disk I/O) и логирование приложения.

- Используйте

journalctl для агрегации логов.

- Обновление приложения:

- Соберите новый образ.

- Перенесите/запушьте его.

- Остановите Systemd-сервис:

systemctl --user stop my-app.service.

- Обновите контейнер (если использовали

--new --replace, то просто systemctl --user start my-app.service). Иначе, возможно, потребуется podman rm my-app перед стартом.

- Запустите:

systemctl --user start my-app.service.

- Резервное копирование:

- Настройте регулярное резервное копирование персистентных томов Podman или монтированных директорий.

Следуя этому чеклисту, вы сможете уверенно и безопасно развертывать и поддерживать свои приложения на VPS, используя мощь Podman и Systemd.

Расчет стоимости / Экономика Podman + Systemd на VPS

Схема: Расчет стоимости / Экономика Podman + Systemd на VPS

Схема: Расчет стоимости / Экономика Podman + Systemd на VPS

Одним из ключевых преимуществ Podman и Systemd является значительная экономия ресурсов, что напрямую транслируется в экономию средств, особенно для малых и средних проектов. Давайте рассмотрим примеры расчетов и скрытые расходы, актуальные для 2026 года.

Основные факторы стоимости VPS

- CPU: Количество виртуальных ядер.

- RAM: Объем оперативной памяти.

- SSD/NVMe Disk: Объем и тип дискового хранилища.

- Network Transfer: Объем исходящего трафика.

- IP Addresses: Количество публичных IP.

Цены на VPS продолжают снижаться, но базовые требования к ресурсам для различных систем оркестрации остаются. Чем меньше оверхед, тем более скромный (и дешевый) VPS можно выбрать.

Сценарий 1: Небольшой SaaS-Backend (API + PostgreSQL)

Предположим, у нас есть Python/Node.js/Go API и база данных PostgreSQL. Требования к приложению: ~500MB RAM для API, ~1GB RAM для PostgreSQL, 1-2 vCPU в пике.

Вариант A: Podman + Systemd

- Оверхед Podman + Systemd: ~100-200 MB RAM, ~1-2% CPU (включая Systemd и Podman runtime).

- Требуемый VPS: 2 vCPU, 2GB RAM, 50GB SSD.

- Распределение ресурсов:

- ОС + Systemd + Podman: 200 MB RAM

- PostgreSQL контейнер: 1000 MB RAM

- API контейнер: 500 MB RAM

- Буфер: 300 MB RAM

- Итого: 2000 MB RAM (2GB)

- Примерная стоимость VPS (2026 год): $10 - $15 в месяц.

- Затраты на администрирование: Средние. Systemd-юниты предсказуемы, отладка проста.

Вариант B: Docker Compose

- Оверхед Docker Daemon: ~300-500 MB RAM, ~3-5% CPU.

- Требуемый VPS: 2 vCPU, 4GB RAM, 80GB SSD.

- Распределение ресурсов:

- ОС + Docker Daemon: 500 MB RAM

- PostgreSQL контейнер: 1000 MB RAM

- API контейнер: 500 MB RAM

- Буфер: 2000 MB RAM (нужно больше из-за оверхеда)

- Итого: 4000 MB RAM (4GB)

- Примерная стоимость VPS (2026 год): $15 - $25 в месяц.

- Затраты на администрирование: Низкие (простой запуск), но потенциально выше при проблемах с демоном.

Вариант C: K3s (один узел)

- Оверхед K3s: ~800-1200 MB RAM, ~5-10% CPU.

- Требуемый VPS: 4 vCPU, 8GB RAM, 100GB SSD.

- Распределение ресурсов:

- ОС + K3s: 1200 MB RAM

- PostgreSQL контейнер: 1000 MB RAM

- API контейнер: 500 MB RAM

- Буфер: 5300 MB RAM (значительный буфер для K3s)

- Итого: 8000 MB RAM (8GB)

- Примерная стоимость VPS (2026 год): $30 - $50 в месяц.

- Затраты на администрирование: Высокие (сложность Kubernetes, YAML-манифесты).

Сценарий 2: Несколько статических сайтов + Nginx + Certbot

Развертывание нескольких веб-сайтов с Nginx и автоматическим получением SSL-сертификатов через Certbot. Каждый сайт в отдельном контейнере Nginx, Certbot как отдельный контейнер или Systemd-таймер.

Вариант A: Podman + Systemd

- Оверхед: ~100-200 MB RAM.

- Требуемый VPS: 1 vCPU, 1GB RAM, 30GB SSD.

- Распределение ресурсов:

- ОС + Systemd + Podman: 200 MB RAM

- 3 Nginx-контейнера: 3 * 50 MB = 150 MB RAM

- Certbot (запускается по расписанию): 100 MB RAM (пиковое)

- Буфер: 550 MB RAM

- Итого: 1000 MB RAM (1GB)

- Примерная стоимость VPS (2026 год): $5 - $10 в месяц.

Вариант B: Docker Compose

- Оверхед: ~300-500 MB RAM.

- Требуемый VPS: 1 vCPU, 2GB RAM, 50GB SSD.

- Распределение ресурсов:

- ОС + Docker Daemon: 500 MB RAM

- 3 Nginx-контейнера: 150 MB RAM

- Certbot: 100 MB RAM

- Буфер: 1250 MB RAM

- Итого: 2000 MB RAM (2GB)

- Примерная стоимость VPS (2026 год): $10 - $15 в месяц.

Сравнительная таблица стоимости (ориентировочно на 2026 год)

| Сценарий |

Требования приложения |

Podman + Systemd (VPS) |

Docker Compose (VPS) |

K3s (VPS) |

Экономия Podman vs. Docker |

Экономия Podman vs. K3s |

| Небольшой SaaS-Backend |

API (500MB), PostgreSQL (1GB) |

2 vCPU, 2GB RAM ($10-15/мес) |

2 vCPU, 4GB RAM ($15-25/мес) |

4 vCPU, 8GB RAM ($30-50/мес) |

$5-10/мес (33-50%) |

$20-35/мес (66-70%) |

| Несколько статичных сайтов |

3 Nginx, Certbot (суммарно ~300MB) |

1 vCPU, 1GB RAM ($5-10/мес) |

1 vCPU, 2GB RAM ($10-15/мес) |

2 vCPU, 4GB RAM ($15-25/мес) |

$5/мес (33-50%) |

$10-15/мес (50-60%) |

Скрытые расходы и как их оптимизировать

Помимо прямой стоимости VPS, существуют и другие факторы, влияющие на общую экономику проекта:

- Стоимость человеко-часов:

- K3s/Kubernetes: Высокая сложность настройки и поддержки требует высокооплачиваемых специалистов или значительного времени на обучение.

- Docker Compose: Низкая сложность настройки, но может быть менее надежным в продакшене, требуя ручного вмешательства.

- Podman + Systemd: Умеренная сложность, но для системных администраторов она ближе к привычным задачам, что снижает время на адаптацию и отладку.

- Оптимизация: Инвестируйте в обучение команды Systemd, создавайте шаблоны unit-файлов, автоматизируйте деплой с помощью Ansible/Terraform.

- Простои (Downtime Costs):

- Любая система может выйти из строя. Чем сложнее система, тем дольше может быть время восстановления. Простои напрямую влияют на доход SaaS-проекта.

- Оптимизация: Надежная конфигурация Systemd (

Restart=always, зависимости), хорошее логирование (journalctl), адекватный мониторинг.

- Стоимость хранения данных:

- Неиспользуемые образы и контейнеры занимают место.

- Оптимизация: Регулярное использование

podman system prune -a, настройка Systemd-таймера для автоматической очистки.

- Стоимость бэкапов:

- Необходимость резервного копирования персистентных данных.

- Оптимизация: Используйте простые скрипты для бэкапа Podman-томов или монтированных директорий, отправляя их в облачное хранилище (S3-совместимое).

- Стоимость сетевого трафика:

- Некоторые провайдеры тарифицируют исходящий трафик.

- Оптимизация: Минимизируйте размер образов, используйте локальные прокси-кэши, если это возможно.

Заключение по экономике: Podman + Systemd предлагает значительную прямую экономию за счет меньшего потребления ресурсов, позволяя использовать более дешевые VPS. Косвенная экономия достигается за счет снижения сложности администрирования по сравнению с Kubernetes и повышения надежности по сравнению с простым Docker Compose. Для стартапов и проектов с ограниченным бюджетом это может быть решающим фактором.

Кейсы и примеры: Реальное применение Podman + Systemd

Схема: Кейсы и примеры: Реальное применение Podman + Systemd

Схема: Кейсы и примеры: Реальное применение Podman + Systemd

Чтобы лучше проиллюстрировать практическую ценность связки Podman и Systemd, рассмотрим несколько реалистичных сценариев из практики.

Кейс 1: Малый SaaS-проект — Backend API и база данных

Описание проекта: Небольшой SaaS-проект предоставляет API для мобильного приложения. Backend написан на Python с использованием FastAPI, в качестве базы данных используется PostgreSQL. Проект только стартует, и бюджет сильно ограничен. Ожидается до 1000 запросов в секунду в пике.

Проблема: Использование полноценного Kubernetes слишком дорого и сложно для начального этапа. Docker Compose на одном VPS не обеспечивает нужной надежности и автоматического перезапуска при сбоях, а Docker Daemon потребляет слишком много ресурсов на самом дешевом VPS.

Решение с Podman + Systemd:

- Выбор VPS: Выбран VPS с 2 vCPU, 4GB RAM, 80GB NVMe SSD (стоимость ~$15/месяц).

- Контейнеры: Созданы два Dockerfile — один для FastAPI-приложения, другой для PostgreSQL.

- Подготовка окружения:

- Установлен Podman на VPS.

- Создан пользователь

app_admin для rootless-контейнеров.

- Включен

loginctl enable-linger app_admin.

- Развертывание:

- С помощью

podman pod create --name saas-backend-pod -p 443:8000 создан под, который будет слушать на 443 порту (для Nginx-прокси, который будет внутри пода).

- Внутри пода запущен контейнер PostgreSQL, использующий именованный том

saas-db-data для персистентности:

podman run --pod saas-backend-pod --name saas-db \

-v saas-db-data:/var/lib/postgresql/data \

-e POSTGRES_PASSWORD=secure_password -d postgres:16

- Запущен контейнер FastAPI-приложения, подключенный к тому же поду:

podman run --pod saas-backend-pod --name saas-api \

-e DATABASE_URL="postgresql://user:secure_password@localhost:5432/db" \

-d my-fastapi-app:latest

- Для обработки HTTPS и проксирования запросов к FastAPI, в тот же под добавлен контейнер Nginx-прокси:

podman run --pod saas-backend-pod --name saas-nginx-proxy \

-v ./nginx.conf:/etc/nginx/nginx.conf:ro \

-d nginx:latest

- Сгенерирован Systemd unit-файл для всего пода:

podman generate systemd --name saas-backend-pod --files --new --restart-policy=always \

-f ~/.config/systemd/user/saas-backend-pod.service

- Systemd-сервис включен и запущен:

systemctl --user enable --now saas-backend-pod.service.

Результаты: Приложение работает стабильно, потребление RAM на VPS составляет около 2.5GB (вместо 4GB, которые понадобились бы с Docker Compose), что оставляет большой запас для роста. Автоматические перезапуски обеспечивают высокую доступность. Затраты на инфраструктуру оказались на 25% ниже, чем при использовании Docker Compose, и на 60% ниже, чем с K3s.

Кейс 2: CI/CD-Runner на VPS

Описание проекта: Компания использует GitLab CI/CD, и ей нужен собственный, дешевый и легко управляемый CI/CD-раннер на отдельном VPS для выполнения сборок и тестов. Задачи раннера включают запуск различных контейнеров для сборки (Maven, npm, Go) и тестирования (Selenium, Playwright).

Проблема: Установка Docker на раннер создает риск безопасности (раннеры часто запускают недоверенный код), так как Docker Daemon работает от root. Использование Kubernetes-раннера избыточно и дорого для такого простого сценария. Нужен daemonless-подход.

Решение с Podman + Systemd:

- Выбор VPS: Выбран VPS с 4 vCPU, 8GB RAM, 100GB SSD (стоимость ~$20/месяц) для параллельных сборок.

- Подготовка окружения:

- Установлен Podman на VPS.

- Создан пользователь

gitlab_runner для запуска раннера.

- Включен

loginctl enable-linger gitlab_runner.

- Установка GitLab Runner:

- GitLab Runner установлен и зарегистрирован под пользователем

gitlab_runner.

- В конфигурации раннера (

~/.gitlab-runner/config.toml) указан executor = "podman".

- Управление GitLab Runner через Systemd:

- GitLab Runner поставляется с готовым Systemd unit-файлом. Он был модифицирован для запуска от имени пользователя

gitlab_runner:

# ~/.config/systemd/user/gitlab-runner.service

[Unit]

Description=GitLab Runner

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/gitlab-runner run --config /home/gitlab_runner/.gitlab-runner/config.toml --working-directory /home/gitlab_runner

Restart=always

User=gitlab_runner # Убедитесь, что runner запускается от этого пользователя

Group=gitlab_runner

Environment="PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin" # Важно для rootless Podman

[Install]

WantedBy=default.target

- Systemd-сервис включен и запущен:

systemctl --user enable --now gitlab-runner.service.

Результаты: CI/CD-раннер работает надежно, все сборки и тесты выполняются в rootless-контейнерах Podman, что значительно повышает безопасность. Оверхед минимален, и VPS используется максимально эффективно. Отсутствие Docker Daemon упрощает управление и снижает риски.

Кейс 3: Локальный Development/Staging-сервер

Описание проекта: Команда разработчиков нуждается в общем сервере для развертывания версий "staging" и "development" своих микросервисов. Каждый сервис должен быть изолирован, легко обновляем и доступен по отдельному домену/поддомену. Использование отдельного кластера K8s для staging слишком дорого, а Docker Compose не справляется с изоляцией нескольких версий одного сервиса одновременно.

Решение с Podman + Systemd:

- Выбор VPS: Мощный VPS с 8 vCPU, 16GB RAM, 200GB SSD (стоимость ~$40/месяц).

- Контейнеры: Каждый микросервис (например,

auth-service, product-service, order-service) имеет свой Dockerfile.

- Развертывание:

- Для каждой версии сервиса (например,

auth-service-dev, auth-service-staging) создается отдельный rootless-контейнер Podman.

- Используется Nginx-прокси (также в Podman-контейнере, но rootful, чтобы слушать порт 80/443), который динамически настраивается (например, через

confd или nginx-gen) для маршрутизации трафика на нужные контейнеры по поддоменам (dev.auth.example.com, staging.auth.example.com).

- Для каждого контейнера (или пода, если сервисы связаны) генерируется свой Systemd unit-файл в

~/.config/systemd/user/.

- Systemd-таймеры используются для запуска Certbot для обновления SSL-сертификатов.

Результаты: Команда получила гибкую и экономичную среду для тестирования. Каждый сервис изолирован, его можно обновлять независимо. Systemd обеспечивает автоматический перезапуск и мониторинг. Благодаря rootless-контейнерам, даже если один сервис будет скомпрометирован, другие остаются в безопасности. Это решение оказалось значительно дешевле и проще в управлении, чем развертывание нескольких K8s-кластеров или использование сложных инструментов для Docker Compose.

Troubleshooting (решение проблем)

Даже с самой надежной системой возникают проблемы. Важно знать, как быстро диагностировать и устранять неполадки при работе с Podman и Systemd. Этот раздел охватывает типичные проблемы и предлагает конкретные шаги для их решения.

1. Контейнер не запускается или сразу завершается

Симптомы: systemctl --user status my-app.service показывает "failed" или "exited". podman ps -a показывает контейнер со статусом "Exited".

Диагностика:

- Проверьте логи Systemd:

journalctl --user -u my-app.service --no-pager

Ищите сообщения об ошибках в ExecStart или в выводе приложения.

- Проверьте логи контейнера:

podman logs my-app-container-name --since 5m --details

Это покажет, что именно происходит внутри контейнера при запуске.

- Запустите контейнер вручную в интерактивном режиме:

podman run --rm -it --name temp-debug my-app:latest bash

Если контейнер запускается и вы получаете шелл, попробуйте вручную выполнить команду ENTRYPOINT/CMD вашего Dockerfile, чтобы увидеть ошибки.

Типичные причины и решения:

- Ошибка в команде

ENTRYPOINT/CMD: Исправьте Dockerfile или команду в ExecStart.

- Недостаточно ресурсов (RAM/CPU): Проверьте

podman stats и логи приложения. Увеличьте лимиты в Systemd unit-файле (MemoryMax, CPUQuota) или ресурсы VPS.

- Отсутствие необходимых файлов/переменных окружения: Проверьте монтирование томов (

-v) и переменные окружения (-e).

- Проблемы с правами доступа: Особенно для rootless-контейнеров, убедитесь, что файлы на монтированных томах имеют правильные права для пользователя внутри контейнера.

2. Проблемы с сетевым доступом к контейнеру

Симптомы: Не можете подключиться к приложению из браузера/другого сервиса, хотя контейнер запущен и его логи чистые.

Диагностика:

- Проверьте проброс портов:

podman port my-app-container-name

Убедитесь, что порт хоста (например, 8080) правильно связан с портом контейнера (например, 80).

- Проверьте фаервол хоста:

sudo firewall-cmd --list-all # для firewalld

sudo ufw status verbose # для ufw

Убедитесь, что порт, опубликованный Podman на хосте, открыт для входящих соединений.

- Проверьте, слушает ли приложение внутри контейнера нужный порт:

# Запустите временный контейнер и проверьте

podman exec my-app-container-name ss -tlnp

Убедитесь, что приложение слушает на 0.0.0.0 или на соответствующем IP.

- Проверьте

loginctl enable-linger для rootless: Если контейнер rootless, а linger не включен, он может быть недоступен после перезагрузки.

Типичные причины и решения:

- Закрыт порт на фаерволе: Откройте порт.

- Неправильный проброс портов: Исправьте команду

podman run -p в Systemd unit-файле.

- Приложение слушает на

127.0.0.1 внутри контейнера: Измените конфигурацию приложения, чтобы оно слушало на 0.0.0.0.

- Rootless-сеть: Для rootless-контейнеров

slirp4netns может иметь ограничения. Убедитесь, что используется правильный IP-адрес для доступа к контейнеру.

3. Проблемы с персистентностью данных

Симптомы: После перезапуска контейнера данные теряются.

Диагностика:

- Проверьте монтирование томов:

podman inspect my-app-container-name | grep -A 5 "Mounts"

Убедитесь, что нужный том (именованный или bind mount) привязан к правильному пути внутри контейнера.

- Проверьте, куда приложение сохраняет данные: Убедитесь, что приложение внутри контейнера записывает данные именно в монтированную директорию, а не в эфемерную файловую систему контейнера.

Типичные причины и решения:

- Том не указан: Добавьте

-v my-data:/path/in/container в команду podman run.

- Неправильный путь внутри контейнера: Исправьте путь монтирования.

- Права доступа: Убедитесь, что пользователь внутри rootless-контейнера имеет права на запись в монтированный том.

4. Systemd unit-файл не обновляется или ведет себя странно

Симптомы: Изменения в podman run не применяются, или Systemd-сервис не запускает новую версию образа.

Диагностика:

- Забыли

systemctl --user daemon-reload: После любого изменения unit-файла (даже если он был сгенерирован заново), нужно перезагрузить конфигурацию Systemd.

- Не используете

--new и --replace: Если вы хотите, чтобы Podman всегда создавал новый контейнер с последними параметрами, эти опции критичны при генерации unit-файла.

- Ручные изменения были перезаписаны: Если вы вручную редактировали сгенерированный файл, а затем повторно запустили

podman generate systemd, ваши изменения могли быть потеряны.

Типичные причины и решения:

5. Заполнение диска неиспользуемыми образами/контейнерами

Симптомы: Дисковое пространство VPS уменьшается, df -h показывает, что корень заполнен.

Диагностика:

Типичные причины и решения:

- Неиспользуемые образы:

podman image prune.

- Остановленные контейнеры:

podman container prune.

- Неиспользуемые тома:

podman volume prune.

- Все сразу:

podman system prune -a (будьте осторожны, это удалит все неиспользуемое).

- Автоматизация: Настройте Systemd-таймер для регулярного запуска

podman system prune -a.

Когда обращаться в поддержку

Если после всех этих шагов вы не можете решить проблему, и она кажется связана с самой операционной системой, ядром Linux, или очень специфическими особенностями Podman/Systemd, которые не описаны в документации, возможно, пришло время обратиться:

- В сообщество Podman/Systemd: Форумы, GitHub-репозитории, Stack Overflow.

- К провайдеру VPS: Если проблема связана с сетевой конфигурацией хоста, диском или другими аппаратными/виртуальными ресурсами VPS.

- К эксперту: Если проблема очень специфична для вашего приложения или инфраструктуры и требует глубоких знаний.

Помните, что систематический подход к отладке, начиная с логов и проверки базовых конфигураций, сэкономит вам часы времени и нервов.

FAQ (Часто задаваемые вопросы)

Что такое Podman и чем он отличается от Docker?

Podman — это менеджер контейнеров, совместимый со стандартом OCI, разработанный как прямая замена Docker. Главное отличие в том, что Podman работает без демона (daemonless), что повышает безопасность и снижает потребление ресурсов. Контейнеры Podman запускаются как обычные процессы пользователя, а не как дочерние процессы центрального демона. Podman также изначально поддерживает rootless-контейнеры, позволяя запускать их от имени непривилегированного пользователя.

Почему Systemd важен для оркестрации контейнеров с Podman?

Systemd является стандартным менеджером служб в большинстве современных Linux-дистрибутивов. Он позволяет управлять жизненным циклом контейнеров так же, как и любыми другими системными службами. Это включает автоматический запуск при старте системы, перезапуски при сбоях, управление зависимостями, логирование через journalctl и тонкую настройку ресурсов и безопасности. Systemd обеспечивает надежную и предсказуемую интеграцию контейнеров в операционную систему.

Можно ли использовать Podman и Systemd для продакшн-проектов?

Да, абсолютно. Podman и Systemd — это зрелые и стабильные технологии. Многие крупные компании и проекты используют эту связку в продакшене, особенно там, где важна экономия ресурсов, безопасность и простота управления на отдельных серверах или небольших кластерах. Red Hat активно поддерживает Podman и использует его в своих продуктах.

Могу ли я использовать существующие Dockerfile и Docker-образы с Podman?

Да, Podman полностью совместим с Dockerfile и Docker-образами. Вы можете использовать те же Dockerfile для сборки образов с помощью podman build и запускать существующие образы из Docker Hub или приватных реестров с помощью podman run. Это делает миграцию с Docker на Podman очень простой.

Как обеспечить персистентность данных для контейнеров Podman?

Для сохранения данных используйте именованные тома Podman (podman volume create) или монтирование хост-директорий (bind mounts) с помощью опции -v. Эти тома будут существовать независимо от жизненного цикла контейнера и обеспечат сохранность ваших данных даже при удалении или обновлении контейнера.

Как управлять rootless-контейнерами после перезагрузки VPS?

Для rootless-контейнеров, управляемых Systemd, необходимо включить режим "linger" для вашего пользователя с помощью команды sudo loginctl enable-linger . Это позволит пользовательским Systemd-службам запускаться и работать в фоновом режиме даже без активной пользовательской сессии после перезагрузки системы.

Нужен ли мне podman-compose, если я использую Systemd?

podman-compose полезен для локальной разработки и тестирования, так как позволяет использовать привычные docker-compose.yml файлы. Однако для продакшн-развертывания на VPS предпочтительнее использовать podman generate systemd. Эта команда создает полноценные Systemd unit-файлы, которые обеспечивают более надежную интеграцию с ОС, автоматический перезапуск и управление жизненным циклом, что критически важно для продакшн-среды.

Как обновлять контейнеры и приложения с Podman + Systemd?

Процесс обновления включает сборку нового образа (podman build), перенос его на VPS (podman push/pull или scp), затем остановку Systemd-сервиса (systemctl --user stop), возможное удаление старого контейнера (podman rm), и, наконец, запуск сервиса, который создаст новый контейнер из обновленного образа (systemctl --user start). Если вы использовали --new --replace при генерации Systemd unit-файла, достаточно просто systemctl --user restart.

Можно ли использовать Podman и Systemd для оркестрации нескольких VPS?

Podman и Systemd сами по себе не предоставляют кластерных функций для оркестрации нескольких VPS. Они отлично работают на одном хосте. Для управления контейнерами на нескольких VPS вам потребуется внешний инструмент, такой как Ansible или Terraform, который будет автоматизировать деплой и управление Systemd unit-файлами на каждом сервере.

Каковы основные преимущества Podman + Systemd по сравнению с Kubernetes?

Основные преимущества — это простота, экономия ресурсов и низкая стоимость. Kubernetes, даже в облегченных версиях типа K3s, имеет значительный оверхед и требует гораздо больше ресурсов и сложности в управлении. Podman + Systemd идеально подходит для проектов, которые не нуждаются в полнофункциональном кластере Kubernetes, но хотят получить преимущества контейнеризации на одном или нескольких VPS.

Какие инструменты использовать для мониторинга контейнеров Podman?

Для мониторинга можно использовать podman stats для просмотра текущего потребления ресурсов контейнерами. Для системного мониторинга подойдут journalctl для логов и htop/top для ресурсов хоста. Для более продвинутого мониторинга можно развернуть легковесный Prometheus + Grafana в Podman-контейнерах или использовать Netdata на хосте.

Заключение

В мире, где ресурсы зачастую ограничены, а требования к безопасности и эффективности постоянно растут, связка Podman и Systemd предлагает мощную и экономичную альтернативу традиционным решениям для оркестрации контейнеров. К 2026 году эта комбинация окончательно закрепилась как надежный и зрелый выбор для развертывания приложений на VPS, особенно для DevOps-инженеров, backend-разработчиков и фаундеров SaaS-проектов, которые ценят контроль, простоту и минимизацию затрат.

Мы подробно рассмотрели, как отсутствие демона в Podman и нативная интеграция с Systemd не только снижают потребление системных ресурсов, но и значительно повышают безопасность вашей инфраструктуры за счет использования rootless-контейнеров и надежных механизмов управления службами. Сравнительные таблицы и примеры расчетов наглядно показали, как это решение позволяет существенно экономить на стоимости VPS, что является критически важным фактором для стартапов и проектов с ограниченным бюджетом.

Практические советы, чеклисты и разделы по типичным ошибкам и их устранению призваны помочь вам быстро и эффективно освоить и внедрить этот подход в вашей работе. Вы убедились, что управление контейнерами через Systemd-юниты — это не только надежно, но и интуитивно понятно для любого, кто знаком с администрированием Linux-систем.

Итоговые рекомендации:

- Начинайте с Podman и Systemd: Если вы запускаете один или несколько сервисов на одном или нескольких VPS и не планируете масштабироваться до десятков узлов и сотен контейнеров в ближайшем будущем, эта связка будет наиболее эффективным и экономичным выбором.

- Приоритет Rootless-контейнерам: Всегда стремитесь запускать контейнеры от имени непривилегированного пользователя. Это значительно повышает безопасность вашей системы.

- Используйте

podman generate systemd: Для продакшн-развертываний это самый надежный способ интегрировать контейнеры в жизненный цикл вашей ОС.

- Автоматизируйте: Используйте Ansible, Terraform или простые Bash-скрипты для автоматизации развертывания и управления Systemd unit-файлами.

- Мониторинг и логирование: Активно используйте

journalctl для сбора логов и настройте базовый мониторинг для отслеживания состояния ваших сервисов и ресурсов VPS.

Следующие шаги для читателя:

- Практикуйтесь: Запустите тестовый VPS и попробуйте развернуть свое первое приложение, следуя чеклисту из этой статьи.

- Изучите документацию: Глубже погрузитесь в официальную документацию Podman и Systemd, чтобы освоить все тонкости и возможности.

- Экспериментируйте: Попробуйте настроить более сложные сценарии, например, с несколькими подами, пользовательскими сетями или продвинутыми политиками безопасности Systemd.

- Делитесь опытом: Вносите свой вклад в сообщество, делитесь своими наработками и помогайте другим осваивать этот мощный дуэт.

Podman и Systemd — это не просто инструменты, это философия эффективного и безопасного использования ресурсов, которая отлично вписывается в реалии современного DevOps. Примените эти знания, и вы увидите, как ваша инфраструктура станет более надежной, безопасной и, что немаловажно, значительно более экономичной.

Was this guide helpful?

podman и systemd: легковесная оркестрация контейнеров на vps без docker и kubernetes