Единая система аутентификации (SSO) для внутренних и внешних сервисов на VPS/Dedicated: Keycloak и OpenID Connect

TL;DR

- Keycloak — мощное и гибкое решение SSO с открытым исходным кодом, идеально подходящее для самостоятельного развертывания на VPS/Dedicated серверах, обеспечивающее полный контроль над данными и безопасностью.

- OpenID Connect (OIDC) — современный протокол аутентификации, построенный на OAuth 2.0, который Keycloak использует для надежной и стандартизированной идентификации пользователей в различных сервисах.

- Самостоятельное развертывание Keycloak позволяет значительно сократить операционные расходы по сравнению с облачными IDaaS-провайдерами, особенно для проектов с большим количеством пользователей или специфическими требованиями к комплаенсу.

- Интеграция с внутренними и внешними сервисами становится унифицированной и безопасной, будь то микросервисы на Python/Node.js/Go, веб-приложения на PHP, или административные панели.

- Масштабирование и высокая доступность Keycloak достигаются за счет кластеризации и использования внешней базы данных, что критически важно для растущих SaaS-проектов к 2026 году.

- Соблюдение комплаенса и безопасность данных усиливается благодаря полному контролю над инфраструктурой, что особенно ценно для компаний, работающих с чувствительными данными.

- Освоение Keycloak требует инвестиций времени, но окупается гибкостью, функциональностью и экономией в долгосрочной перспективе, предоставляя надежную основу для управления идентификацией и доступом.

Введение: Почему SSO — это не роскошь, а необходимость в 2026 году

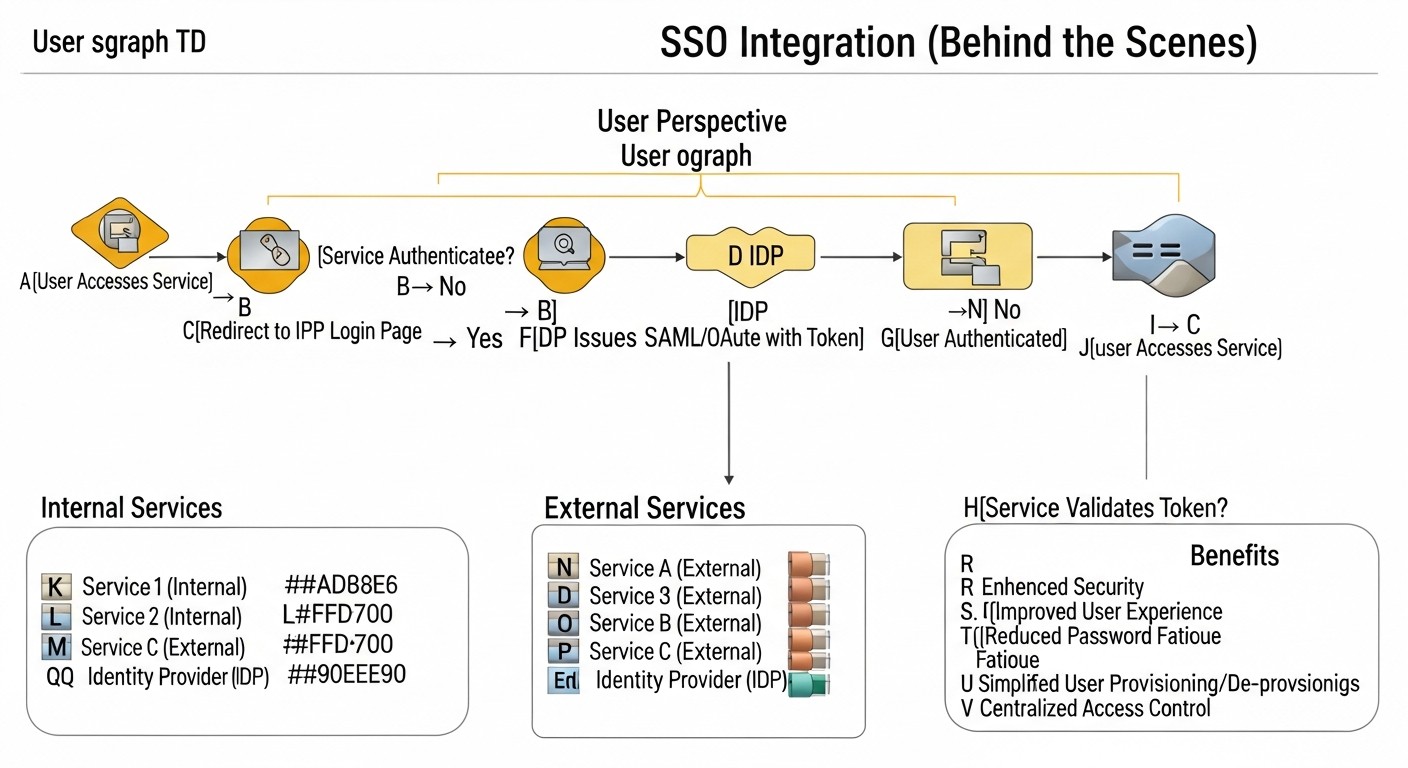

Схема: Введение: Почему SSO — это не роскошь, а необходимость в 2026 году

Схема: Введение: Почему SSO — это не роскошь, а необходимость в 2026 году

В стремительно развивающемся цифровом мире 2026 года, где количество используемых сервисов и приложений растет в геометрической прогрессии, управление аутентификацией и авторизацией становится одной из ключевых задач для любой компании. От небольших стартапов до крупных предприятий, каждый сталкивается с проблемой обеспечения безопасности, удобства и эффективности доступа к своим ресурсам. Именно здесь на сцену выходит Единая система аутентификации (Single Sign-On, SSO) — технология, которая позволяет пользователям входить в несколько независимых систем, используя один набор учетных данных.

Почему эта тема так важна именно в 2026 году? Во-первых, ландшафт киберугроз постоянно эволюционирует. Фишинговые атаки, утечки данных, брутфорс паролей — все это требует более надежных механизмов защиты, чем просто уникальный пароль для каждого сервиса. SSO, особенно в сочетании с многофакторной аутентификацией (MFA), значительно повышает общий уровень безопасности. Во-вторых, пользовательский опыт. Представьте себе DevOps-инженера или backend-разработчика, который ежедневно переключается между десятками инструментов: GitLab, Jira, Confluence, Grafana, внутренние панели управления, тестовые среды. Необходимость каждый раз вводить логин и пароль не только отнимает драгоценное время, но и приводит к "парольной усталости", заставляя пользователей выбирать простые, легко запоминающиеся (и легко взламываемые) пароли или использовать одни и те же учетные данные повсюду. SSO решает эту проблему, делая процесс входа бесшовным и менее утомительным.

Для фаундеров SaaS-проектов и технических директоров стартапов, SSO — это не просто удобство, а стратегическое преимущество. Это позволяет быстрее онбордить новых сотрудников, снижает нагрузку на службу поддержки по вопросам сброса паролей, и, что самое главное, создает профессиональный и безопасный образ для внешних клиентов, если SSO распространяется и на клиентские порталы. Системные администраторы получают централизованный контроль над доступом, упрощая управление правами и соблюдение регуляторных требований (комплаенс), которые становятся все строже.

Эта статья посвящена детальному разбору реализации SSO на базе Keycloak и протокола OpenID Connect (OIDC). Мы сфокусируемся на сценариях развертывания на VPS или выделенных серверах (Dedicated), что дает полный контроль над инфраструктурой, данными и стоимостью, в отличие от проприетарных облачных решений. Мы рассмотрим, как Keycloak, будучи мощным и гибким решением с открытым исходным кодом, позволяет построить единую систему аутентификации как для внутренних инструментов (CI/CD, мониторинг, админ-панели), так и для внешних клиентских сервисов, обеспечивая при этом высокий уровень безопасности и масштабируемости. Статья написана для тех, кто ценит практический подход, конкретные примеры и стремится к созданию надежной и эффективной IT-инфраструктуры в реалиях 2026 года.

Основные критерии и факторы выбора SSO-решения

Схема: Основные критерии и факторы выбора SSO-решения

Схема: Основные критерии и факторы выбора SSO-решения

Выбор подходящего решения для Single Sign-On (SSO) — это не просто техническое решение, а стратегическое инвестирование в безопасность, эффективность и масштабируемость вашей инфраструктуры. В 2026 году, когда киберугрозы становятся все изощреннее, а требования к пользовательскому опыту растут, важно тщательно взвесить все "за" и "против". Ниже представлены ключевые критерии, которые необходимо учитывать при выборе SSO-системы, особенно для развертывания на VPS/Dedicated серверах.

Безопасность

Безопасность является краеугольным камнем любой системы аутентификации. К 2026 году это означает не просто хранение хешей паролей, но и поддержку современных протоколов, таких как OpenID Connect (OIDC) и OAuth 2.0, SAML 2.0. Важно наличие функций многофакторной аутентификации (MFA) — поддержка TOTP, WebAuthn (FIDO2), SMS/Email OTP, а также возможность интеграции с аппаратными токенами. Решение должно предоставлять надежные механизмы для управления сессиями, защиту от CSRF, XSS и других распространенных веб-уязвимостей. Также критична возможность аудита всех событий аутентификации и авторизации, логирование попыток входа, изменений прав и других чувствительных операций. Для VPS/Dedicated это означает, что вы несете ответственность за безопасность самой ОС и сетевого окружения, но Keycloak предоставляет мощные средства для защиты на уровне приложения.

Масштабируемость и Производительность

Любой успешный проект растет, и SSO-система должна быть готова к этому росту. Масштабируемость означает способность системы обрабатывать растущее количество пользователей, одновременных запросов и интегрированных приложений без деградации производительности. Для Keycloak это реализуется через кластеризацию (поддержка множества инстансов за балансировщиком нагрузки) и использование высокопроизводительной внешней базы данных (PostgreSQL, MySQL). Важно оценить, как решение будет вести себя при пиковых нагрузках, сколько ресурсов (CPU, RAM, I/O) оно потребляет и насколько эффективно оно использует кэширование. В 2026 году, когда микросервисные архитектуры доминируют, SSO-система должна быть способна выдерживать миллионы запросов в день.

Гибкость и Возможности Интеграции

Современные IT-экосистемы состоят из множества разнородных сервисов, написанных на разных языках и использующих различные фреймворки. SSO-решение должно предоставлять широкие возможности для интеграции. Поддержка стандартных протоколов (OIDC, OAuth2, SAML) является обязательной. Keycloak здесь выигрывает, предлагая готовые адаптеры для популярных фреймворков (Spring Boot, Node.js, Python), а также стандартные SDK для универсальной интеграции. Важна также возможность интеграции с существующими системами управления пользователями, такими как LDAP/Active Directory, или собственными базами данных пользователей. Кастомизация интерфейса входа (брендирование) и возможность расширения функциональности через плагины или кастомные провайдеры — ценные бонусы.

Управляемость и Эксплуатация (Ops)

Выбор SSO-решения напрямую влияет на операционную нагрузку на DevOps и системных администраторов. Простота установки, настройки и обновления — ключевые факторы. Наличие удобного административного интерфейса (GUI) и мощного CLI (например, kcadm.sh у Keycloak) значительно упрощает повседневные задачи. Мониторинг состояния системы, логирование, возможность резервного копирования и восстановления данных — все это должно быть продумано. Для VPS/Dedicated развертывания важна хорошая документация и поддержка контейнеризации (Docker, Kubernetes) для упрощения деплоя и управления.

Комплаенс и Соответствие Регуляторным Требованиям

В 2026 году вопросы конфиденциальности данных и соответствия регуляторным требованиям (GDPR, CCPA, HIPAA и т.д.) стоят как никогда остро. SSO-система, развернутая на собственных серверах, дает полный контроль над местонахождением данных и их обработкой, что упрощает соблюдение этих требований. Возможность реализации политик хранения данных, управления согласиями пользователей, а также прозрачность в обработке персональных данных — критически важны. Keycloak позволяет настраивать эти аспекты, а владение инфраструктурой дает дополнительную уверенность в комплаенсе.

Стоимость Владения (TCO)

Стоимость владения включает не только лицензионные платежи (которых нет у Keycloak), но и затраты на инфраструктуру (VPS/Dedicated), человеческие ресурсы (время на внедрение, поддержку, обновление), а также скрытые расходы (обучение персонала, потенциальные простои из-за ошибок). Хотя Keycloak бесплатен, его развертывание и поддержка требуют квалифицированных инженеров. Важно сравнить эти затраты с расходами на проприетарные облачные IDaaS-сервисы, которые часто имеют высокие тарифы по мере роста числа пользователей. Для проектов с большим количеством пользователей или долгосрочной перспективой, TCO Keycloak часто оказывается значительно ниже.

Тщательная оценка этих критериев позволит выбрать SSO-решение, которое не только удовлетворит текущие потребности вашей компании, но и будет служить надежной основой для ее роста и развития в ближайшие годы.

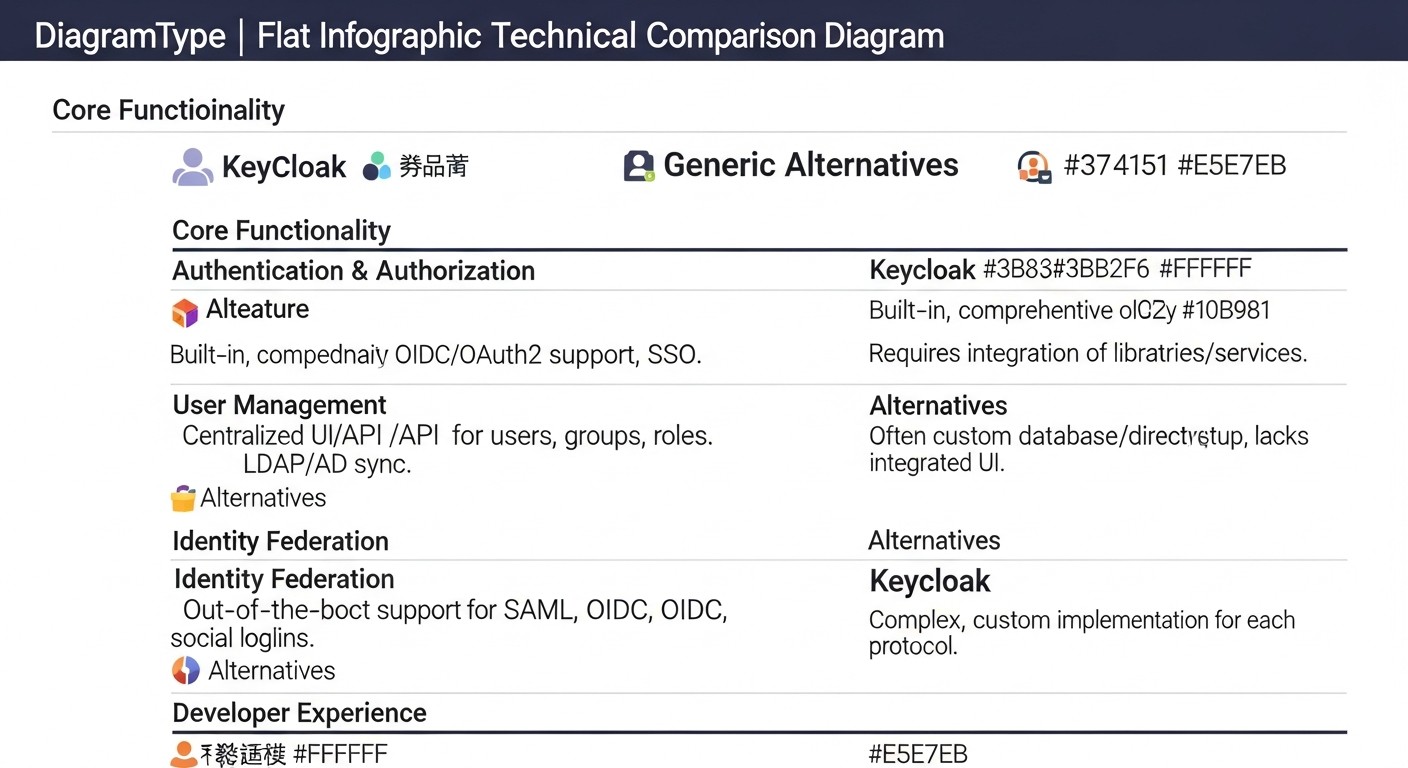

Сравнительная таблица: Keycloak vs. Альтернативы

Схема: Сравнительная таблица: Keycloak vs. Альтернативы

Схема: Сравнительная таблица: Keycloak vs. Альтернативы

Выбор системы управления идентификацией и доступом (IAM) является стратегическим решением, которое влияет на безопасность, масштабируемость и операционные расходы. В 2026 году на рынке представлено множество решений, от полностью управляемых облачных сервисов до гибких опенсорсных продуктов, развертываемых самостоятельно. Ниже представлена сравнительная таблица Keycloak с его основными конкурентами и альтернативами, с акцентом на сценарии VPS/Dedicated.

Примечание: Цены и характеристики актуальны для начала 2026 года и могут варьироваться в зависимости от региона, объемов и конкретных условий поставщика.

| Критерий |

Keycloak (Self-Hosted) |

Auth0 (Cloud IDaaS) |

Okta (Cloud IDaaS) |

Custom Solution (Самописное) |

Authelia / Dex (Self-Hosted, Lighter) |

| Модель развертывания |

VPS/Dedicated, Kubernetes (полный контроль) |

Полностью облачный (SaaS) |

Полностью облачный (SaaS) |

VPS/Dedicated, Kubernetes (полный контроль) |

VPS/Dedicated, Docker (легковесный) |

| Стоимость (ориентир 2026) |

0 USD (лицензия) + ~50-300 USD/мес (инфраструктура) + ~2000-5000 USD/мес (Ops/Dev time) |

От 250 USD/мес (Developer) до 15000+ USD/мес (Enterprise) за 10k-100k MAU |

От 150 USD/мес (Basic) до 10000+ USD/мес (Enterprise) за 10k-100k MAU |

Высокие начальные затраты (разработка) + ~50-300 USD/мес (инфраструктура) + ~3000-8000 USD/мес (Ops/Dev time) |

0 USD (лицензия) + ~30-150 USD/мес (инфраструктура) + ~1000-3000 USD/мес (Ops/Dev time) |

| Поддержка протоколов |

OpenID Connect, OAuth 2.0, SAML 2.0, LDAP, Kerberos |

OpenID Connect, OAuth 2.0, SAML 2.0, WS-Fed, LDAP, AD |

OpenID Connect, OAuth 2.0, SAML 2.0, WS-Fed, LDAP, AD |

Зависит от реализации (обычно OIDC/OAuth2) |

OpenID Connect, OAuth 2.0, LDAP |

| Многофакторная аутентификация (MFA) |

TOTP, WebAuthn (FIDO2), SMS/Email OTP, FreeOTP, Duo, YubiKey (через плагины) |

TOTP, SMS/Email OTP, Push, WebAuthn, Biometrics, Duo, YubiKey, Custom |

TOTP, SMS/Email OTP, Push, WebAuthn, Biometrics, Duo, YubiKey, Custom |

Зависит от реализации (часто TOTP, SMS/Email OTP) |

TOTP, Duo, WebAuthn (FIDO2) |

| Управление пользователями |

Встроенное, федерация с LDAP/AD, SCIM, кастомные провайдеры |

Встроенное, федерация с LDAP/AD, SCIM, социальные логины, кастомные DB |

Встроенное, федерация с LDAP/AD, SCIM, социальные логины, HR-системы |

Встроенное или интеграция с существующими |

Встроенное (легковесное), LDAP/AD |

| Гибкость и кастомизация |

Высокая (темы, плагины, SPI, API), полный контроль над данными |

Средняя (SDK, API, UI customization), ограниченный контроль над инфраструктурой |

Средняя (SDK, API, UI customization), ограниченный контроль над инфраструктурой |

Полная (но за счет разработки) |

Ограниченная (конфигурация, базовые темы) |

| Масштабируемость |

Высокая (кластеризация, внешняя DB) |

Очень высокая (облачная инфраструктура) |

Очень высокая (облачная инфраструктура) |

Зависит от архитектуры и реализации |

Средняя (кластеризация, внешняя DB, но менее зрелая) |

| Сложность внедрения/поддержки |

Высокая (требует глубоких знаний) |

Низкая-Средняя (готовые SDK, SaaS-модель) |

Низкая-Средняя (готовые SDK, SaaS-модель) |

Очень высокая (с нуля) |

Низкая-Средняя (простая конфигурация) |

| Комплаенс/Контроль данных |

Полный контроль (хостинг данных, политики) |

Зависит от провайдера (регион, сертификации) |

Зависит от провайдера (регион, сертификации) |

Полный контроль (если реализован) |

Полный контроль (хостинг данных, политики) |

Краткие выводы из сравнения:

- Keycloak: Идеален для компаний, которым нужен полный контроль над инфраструктурой и данными, высокая гибкость и кастомизация, а также возможность снизить долгосрочные операционные расходы, несмотря на более высокие начальные инвестиции в экспертизу и развертывание. Отлично подходит для VPS/Dedicated и Kubernetes-сред.

- Auth0 / Okta: Отличный выбор для компаний, которые хотят быстро внедрить SSO без необходимости управлять инфраструктурой IAM. Высокая стоимость по мере роста числа пользователей и меньший контроль над данными являются основными недостатками.

- Custom Solution: Подходит только для очень специфических требований, которые невозможно удовлетворить готовыми решениями, или для компаний с огромными ресурсами на разработку и поддержку. В большинстве случаев нецелесообразно из-за стоимости и рисков безопасности.

- Authelia / Dex: Хороший вариант для более простых сценариев, где требуется легковесный SSO для нескольких внутренних сервисов. Меньше функций, чем у Keycloak, но и проще в развертывании и поддержке. Может быть хорошим стартом для небольших команд.

Для фаундеров SaaS-проектов, CTO стартапов и DevOps-инженеров, которые ценят контроль, безопасность и экономическую эффективность в долгосрочной перспективе, Keycloak представляет собой наиболее привлекательное решение для развертывания на собственной инфраструктуре.

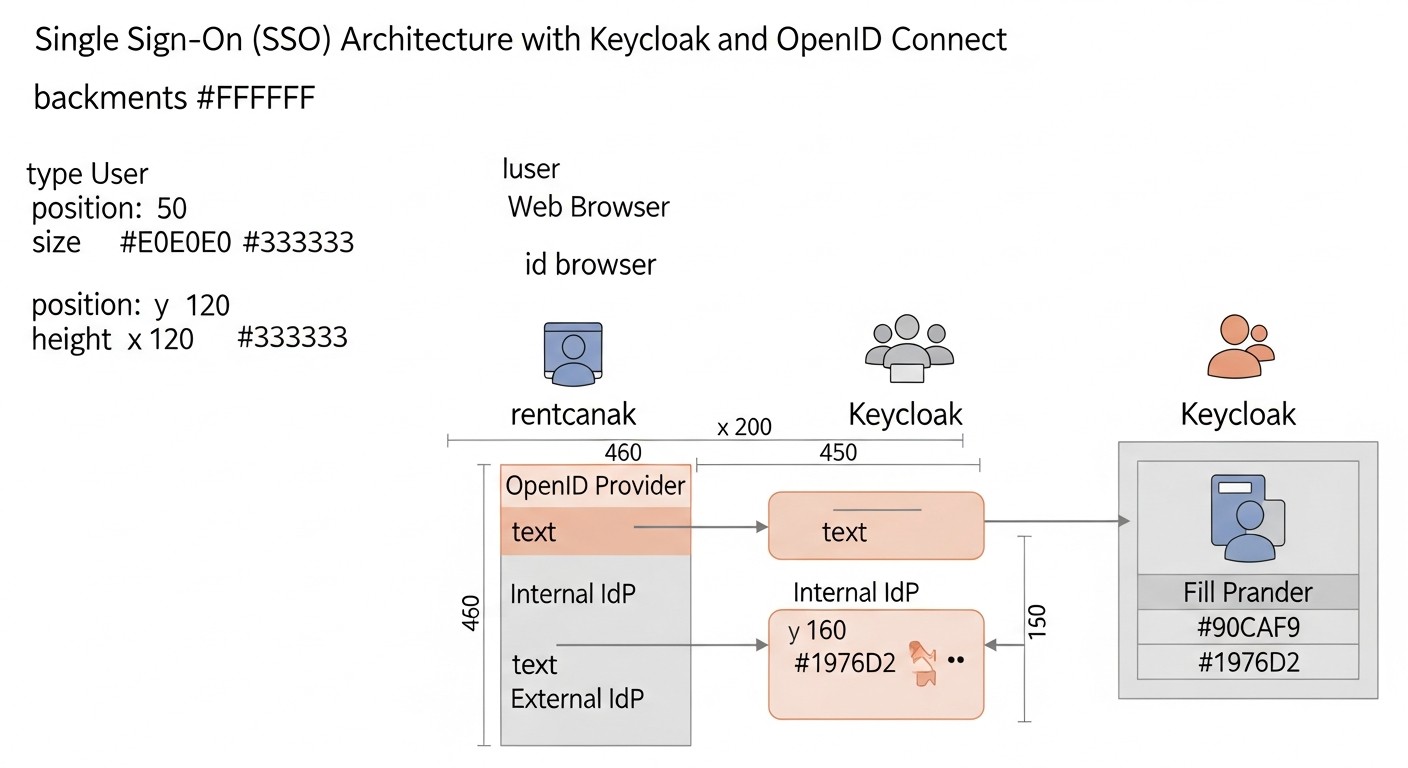

Детальный обзор Keycloak и OpenID Connect

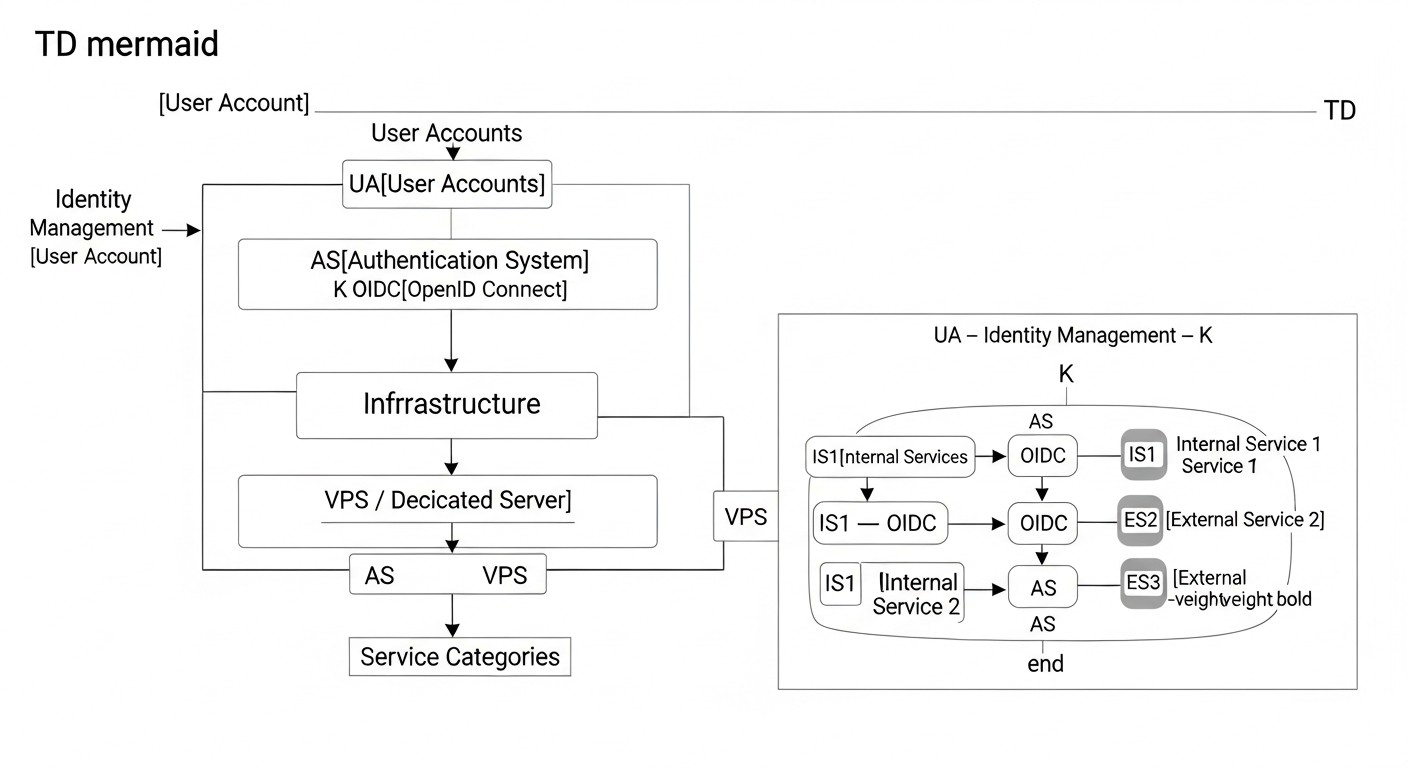

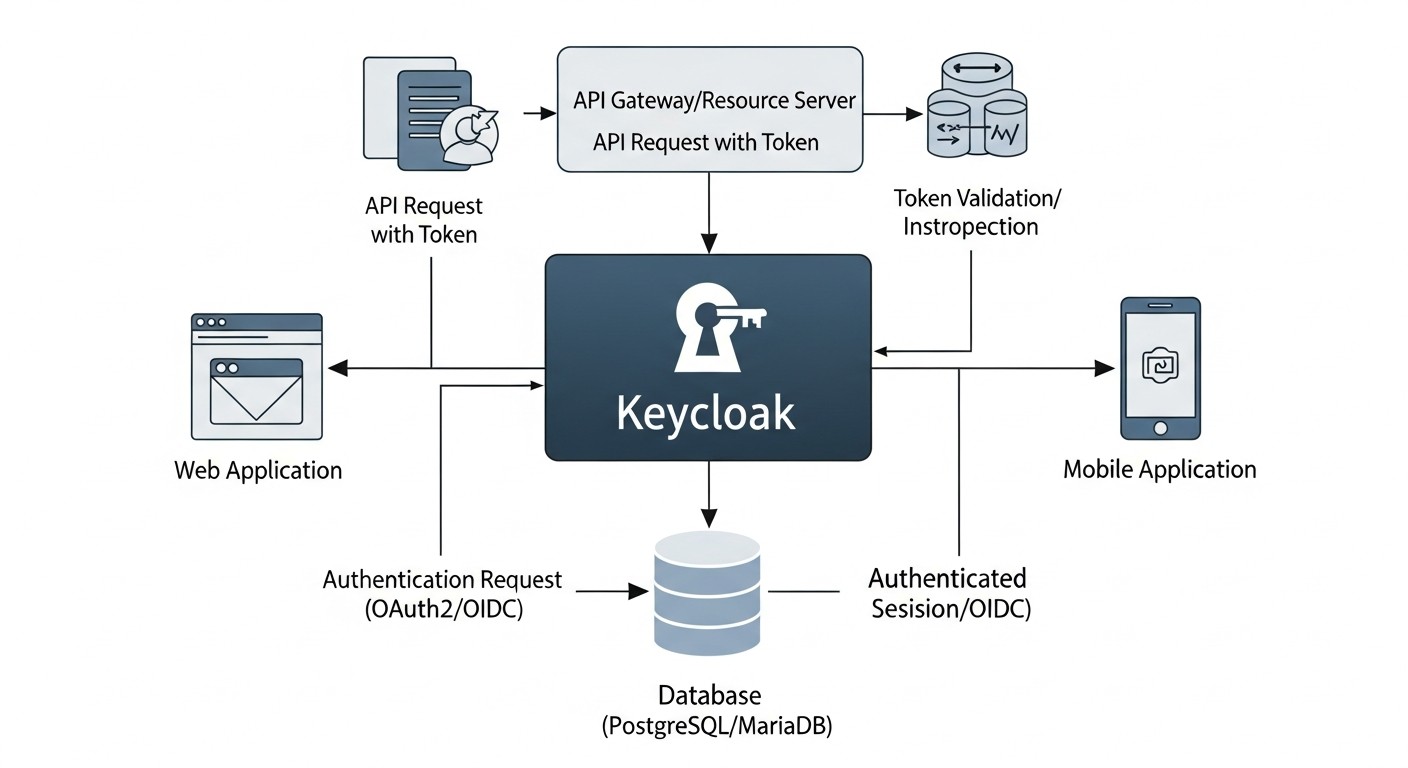

Схема: Детальный обзор Keycloak и OpenID Connect

Схема: Детальный обзор Keycloak и OpenID Connect

Чтобы эффективно использовать Keycloak для создания единой системы аутентификации, необходимо глубоко понимать его архитектуру, ключевые концепции и то, как он взаимодействует с протоколом OpenID Connect. Этот раздел посвящен детальному обзору этих компонентов.

Что такое Keycloak?

Keycloak — это open-source Identity and Access Management (IAM) решение, разработанное JBoss (часть Red Hat). Оно предоставляет функциональность Single Sign-On (SSO) для веб-приложений и RESTful сервисов, управление пользователями, федерацию идентификаторов, многофакторную аутентификацию (MFA) и многое другое. Keycloak построен на стеке Java и работает на сервере приложений WildFly, используя внутреннюю или внешнюю базу данных для хранения своих конфигураций и данных пользователей.

Ключевые концепции Keycloak:

- Реалмы (Realms): Это изолированные пространства, которые управляют набором пользователей, приложений (клиентов) и настройками аутентификации. Каждый реалм имеет свой собственный набор пользователей, ролей, клиентов и политик. Это позволяет использовать один инстанс Keycloak для нескольких независимых проектов или организаций, не смешивая их данные. Например, один реалм для внутренних сервисов компании, другой — для внешних клиентов SaaS-продукта.

- Клиенты (Clients): Клиент в Keycloak — это любое приложение или сервис, которое хочет использовать Keycloak для аутентификации пользователей. Клиенты могут быть публичными (например, SPA — Single Page Applications) или конфиденциальными (например, backend-сервисы), требующими хранения секрета клиента. Каждый клиент регистрируется в определенном реалме и настраивается с определенными протоколами (OIDC, SAML) и правами доступа.

- Пользователи (Users): Это сущности, которые аутентифицируются в Keycloak. Пользователи могут быть созданы вручную, импортированы, или синхронизированы из внешних систем, таких как LDAP или Active Directory. У каждого пользователя есть учетные данные (пароль, TOTP) и атрибуты.

- Роли (Roles): Keycloak поддерживает роли для авторизации. Роли могут быть реалмовыми (доступны всем клиентам в реалме) или клиентскими (специфичны для конкретного клиента). Роли назначаются пользователям или группам пользователей.

- Идентификационные провайдеры (Identity Providers, IdP): Keycloak может выступать как брокер для внешних IdP, таких как Google, GitHub, Facebook, или других Keycloak-инстансов, а также SAML-провайдеров. Это позволяет пользователям входить в ваши приложения, используя свои существующие учетные записи из других систем.

- Потоки аутентификации (Authentication Flows): Keycloak предоставляет гибкие потоки аутентификации, позволяя настраивать шаги, которые пользователь должен пройти для успешного входа (например, логин/пароль, затем MFA, затем согласие на доступ).

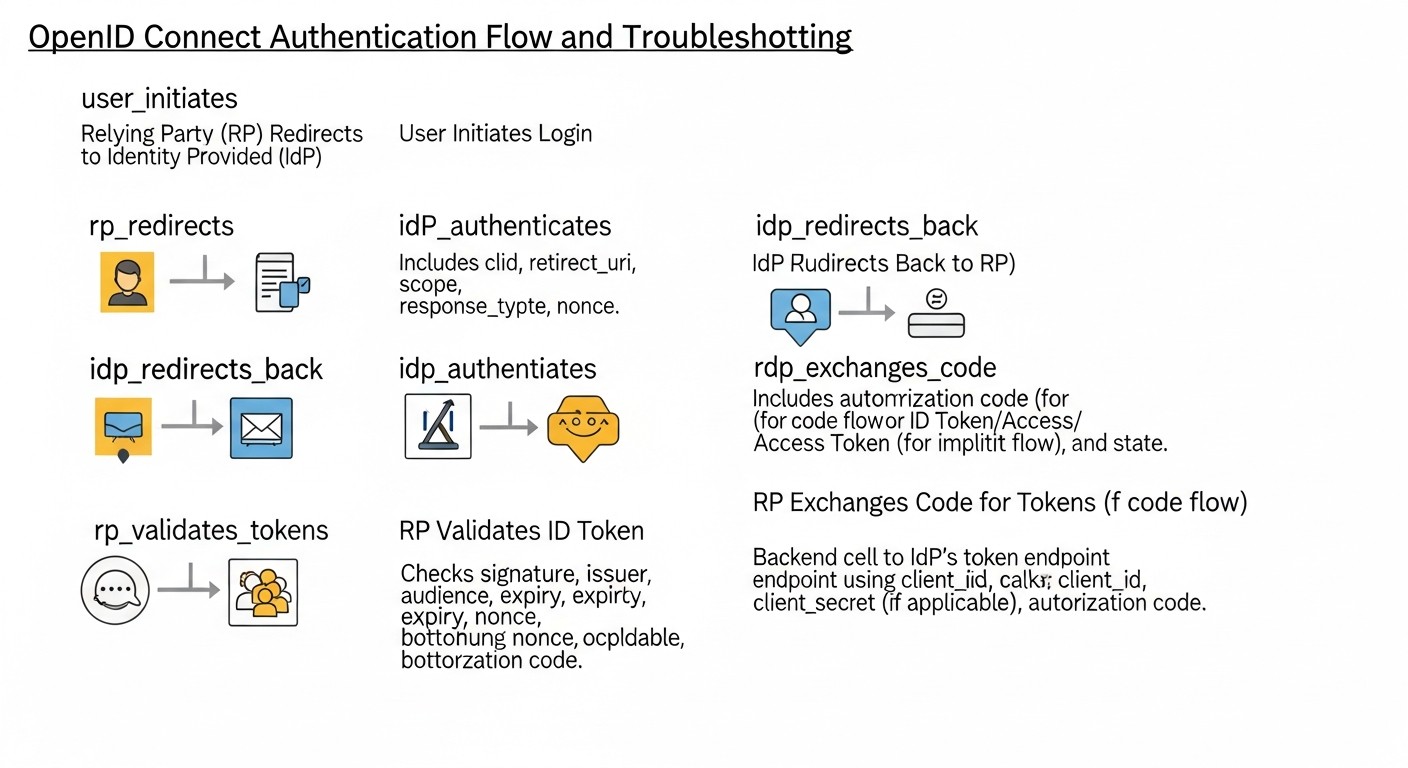

Что такое OpenID Connect (OIDC)?

OpenID Connect (OIDC) — это простой протокол идентификации, построенный поверх протокола авторизации OAuth 2.0. Он позволяет клиентам верифицировать личность конечного пользователя на основе аутентификации, выполненной сервером авторизации, а также получать базовую информацию о профиле конечного пользователя взаимосовместимым способом. OIDC — это стандарт де-факто для современной веб-аутентификации.

Ключевые особенности OIDC:

- Identity Token (ID Token): Это центральный элемент OIDC. ID Token представляет собой JSON Web Token (JWT), который содержит информацию о пользователе (например,

sub - идентификатор пользователя, name, email) и времени аутентификации. Он подписан сервером авторизации (Keycloak) и может быть верифицирован клиентом для подтверждения личности пользователя.

- Access Token: Используется клиентом для доступа к защищенным ресурсам на ресурсном сервере (API). Access Token также является JWT, но его содержимое и срок действия могут отличаться от ID Token. Он не предназначен для идентификации пользователя, а для авторизации доступа к API.

- Refresh Token: Долгоживущий токен, используемый клиентом для получения новых Access Token и ID Token после истечения срока их действия, без повторной аутентификации пользователя.

- UserInfo Endpoint: Конечная точка на сервере авторизации, которая предоставляет стандартизированный набор информации о пользователе (claims), доступ к которой осуществляется с помощью Access Token.

Потоки аутентификации OIDC, поддерживаемые Keycloak:

OIDC определяет несколько потоков (flows) для различных сценариев использования:

-

Authorization Code Flow (Поток кода авторизации):

Это наиболее безопасный и рекомендуемый поток для конфиденциальных клиентов (например, традиционных веб-приложений на стороне сервера) и публичных клиентов, которые могут надежно хранить секрет (например, мобильные приложения с PKCE). Клиент перенаправляет пользователя на Keycloak для аутентификации. После успешной аутентификации Keycloak возвращает клиенту одноразовый код авторизации через редирект. Клиент затем обменивает этот код на Access Token, ID Token и Refresh Token, делая запрос напрямую к Keycloak с использованием своего секрета клиента. Этот обмен происходит на бэкенде, что предотвращает утечку токенов в браузере.

Пример использования: Backend-приложение на Python/Django, Node.js/Express, Go/Gin, PHP/Laravel, где серверное приложение выступает в роли клиента Keycloak и может безопасно хранить секрет.

-

Implicit Flow (Неявный поток):

Ранее использовался для публичных клиентов, таких как SPA (Single Page Applications) на JavaScript. В этом потоке токены (ID Token, Access Token) возвращаются непосредственно в браузере через URL-фрагмент после аутентификации пользователя. Этот поток считается менее безопасным, так как токены могут быть перехвачены из истории браузера или через XSS-атаки. В 2026 году его использование не рекомендуется в пользу Authorization Code Flow с PKCE.

Пример использования (устаревший): SPA на Angular/React/Vue, которые получают токены напрямую.

-

Hybrid Flow (Гибридный поток):

Комбинация Authorization Code Flow и Implicit Flow. Он позволяет клиенту получать часть токенов (например, ID Token) напрямую через редирект, а другую часть (Access Token, Refresh Token) через обмен кода авторизации. Это может быть полезно для некоторых сложных сценариев, когда требуется немедленный доступ к ID Token, но при этом нужна безопасность Refresh Token. Однако, с появлением PKCE, его использование также сокращается.

Пример использования: Специфические сценарии, требующие немедленной информации о пользователе, но с сохранением возможности обновления токенов.

-

Authorization Code Flow with PKCE (Proof Key for Code Exchange):

Это рекомендуемый поток для публичных клиентов (SPA, мобильные и десктопные приложения) в 2026 году. PKCE добавляет дополнительный уровень безопасности к Authorization Code Flow, предотвращая атаки перехвата кода авторизации. Клиент генерирует секретный code_verifier и его хеш code_challenge. code_challenge отправляется вместе с запросом авторизации, а code_verifier используется при обмене кода авторизации на токены. Keycloak проверяет соответствие code_verifier и code_challenge. Это делает невозможным использование перехваченного кода авторизации без знания code_verifier.

Пример использования: Современные SPA на React, Angular, Vue, мобильные приложения, десктопные приложения.

Понимание этих потоков и концепций Keycloak критически важно для правильной и безопасной интеграции ваших сервисов. Keycloak предоставляет мощный и гибкий механизм для реализации всех этих сценариев, делая его идеальным выбором для комплексных систем аутентификации на VPS/Dedicated.

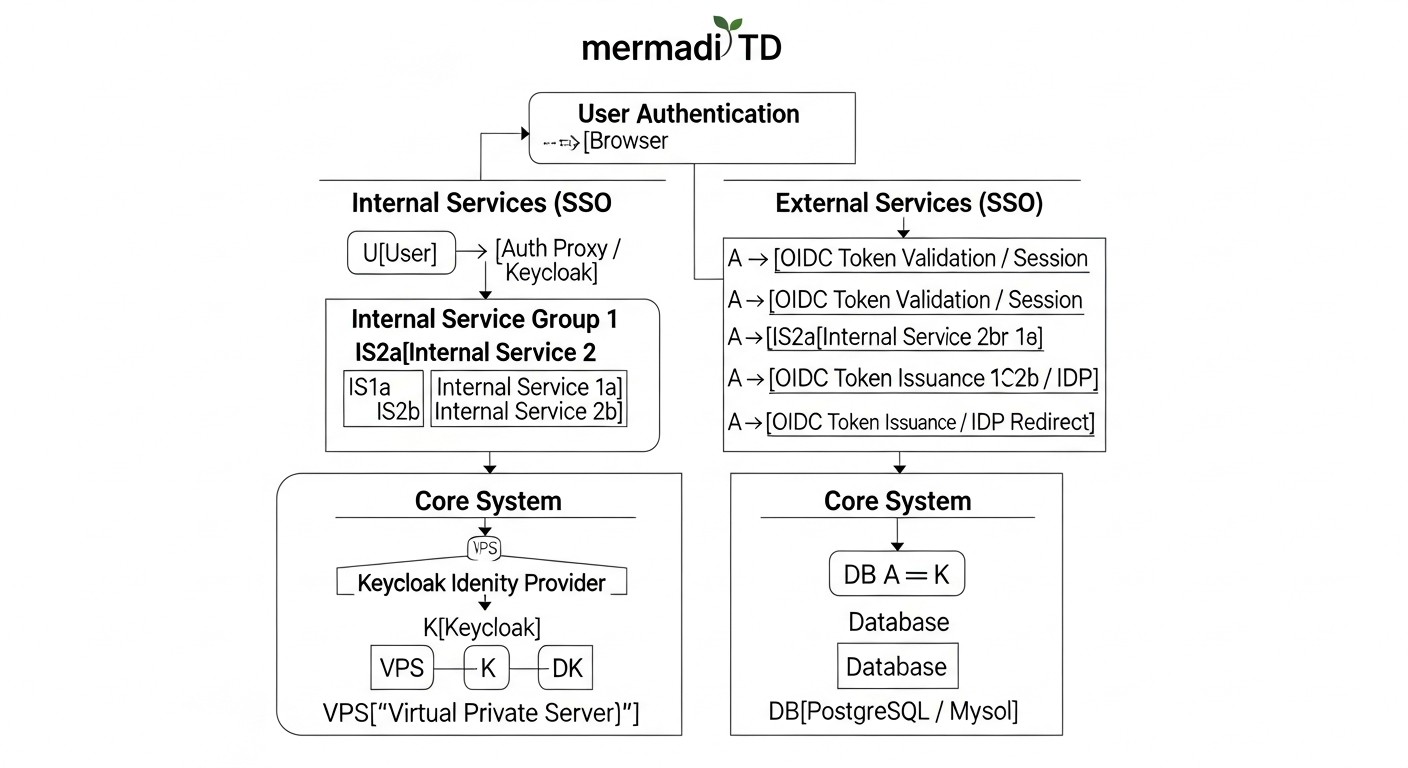

Практические советы и рекомендации по внедрению Keycloak

Схема: Практические советы и рекомендации по внедрению Keycloak

Схема: Практические советы и рекомендации по внедрению Keycloak

Внедрение Keycloak на VPS/Dedicated серверах требует систематического подхода и внимания к деталям. Этот раздел содержит пошаговые инструкции, команды и практические рекомендации, основанные на реальном опыте развертывания SSO-систем.

1. Выбор и подготовка инфраструктуры

Прежде чем приступить к установке, необходимо определиться с инфраструктурой. Для продакшн-окружения на 2026 год рекомендуется минимум 2-4 vCPU, 8-16 GB RAM и быстрый SSD для базы данных и самого Keycloak. Используйте современный дистрибутив Linux (Ubuntu 24.04 LTS, CentOS Stream 9) и убедитесь, что все пакеты обновлены.

# Обновление системы

sudo apt update && sudo apt upgrade -y

# Установка Docker и Docker Compose (рекомендуется для простоты)

sudo apt install ca-certificates curl gnupg lsb-release -y

sudo mkdir -p /etc/apt/keyrings

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /etc/apt/keyrings/docker.gpg

echo "deb [arch=$(dpkg --print-architecture) signed-by=/etc/apt/keyrings/docker.gpg] https://download.docker.com/linux/ubuntu $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list > /dev/null

sudo apt update

sudo apt install docker-ce docker-ce-cli containerd.io docker-compose-plugin -y

sudo usermod -aG docker $USER # Добавить пользователя в группу docker

# Перезагрузите сессию или выйдите/войдите для применения изменений

2. Установка Keycloak с Docker Compose

Использование Docker Compose — наиболее простой и надежный способ развертывания Keycloak вместе с базой данных. Рекомендуется использовать PostgreSQL.

# docker-compose.yml

version: '3.8'

services:

postgres:

image: postgres:15-alpine

container_name: keycloak-db

environment:

POSTGRES_DB: keycloak

POSTGRES_USER: keycloak

POSTGRES_PASSWORD: ${KC_DB_PASSWORD} # Используйте переменную окружения

volumes:

- ./postgres_data:/var/lib/postgresql/data

ports:

- "5432:5432" # Только для отладки, в продакшене лучше не открывать или ограничить доступ

restart: unless-stopped

keycloak:

image: quay.io/keycloak/keycloak:23.0.7 # Актуальная версия на начало 2026 года

container_name: keycloak

environment:

KC_DB: postgres

KC_DB_URL_HOST: postgres

KC_DB_USERNAME: keycloak

KC_DB_PASSWORD: ${KC_DB_PASSWORD}

KC_HOSTNAME: your.keycloak.domain.com # Ваше доменное имя Keycloak

KC_HOSTNAME_STRICT: "true"

KC_PROXY: edge # Важно для работы за реверс-прокси

KC_HTTP_PORT: 8080

KC_HTTPS_PORT: 8443

KEYCLOAK_ADMIN: admin

KEYCLOAK_ADMIN_PASSWORD: ${KC_ADMIN_PASSWORD} # Используйте переменную окружения

KC_FEATURES: token-exchange,admin-fine-grained-authz # Включить нужные фичи

KC_METRICS_ENABLED: "true" # Для мониторинга

KC_OPTIMIZED: "true" # Для продакшн-оптимизации

ports:

- "8080:8080" # Внутренний HTTP-порт Keycloak

- "8443:8443" # Внутренний HTTPS-порт Keycloak

depends_on:

- postgres

restart: unless-stopped

command: start --optimized --http-enabled=true --https-certificate-file=/opt/keycloak/conf/server.crt --https-certificate-key-file=/opt/keycloak/conf/server.key

volumes:

- ./certs:/opt/keycloak/conf:ro # Монтирование сертификатов SSL/TLS

Создайте файл .env в той же директории:

# .env

KC_DB_PASSWORD=your_strong_db_password

KC_ADMIN_PASSWORD=your_super_strong_admin_password

Убедитесь, что у вас есть SSL/TLS сертификаты для вашего домена your.keycloak.domain.com (например, от Let's Encrypt). Поместите server.crt и server.key в папку ./certs.

# Создание директорий

mkdir -p postgres_data certs

# Запуск Keycloak и PostgreSQL

docker compose up -d

3. Настройка Nginx в качестве реверс-прокси и SSL-терминатора

В продакшене Keycloak должен работать за реверс-прокси (Nginx, Apache, Caddy), который будет обрабатывать SSL-сертификаты и перенаправлять трафик. Это значительно упрощает управление сертификатами и повышает безопасность.

# /etc/nginx/sites-available/keycloak.conf

server {

listen 80;

server_name your.keycloak.domain.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

server_name your.keycloak.domain.com;

ssl_certificate /etc/letsencrypt/live/your.keycloak.domain.com/fullchain.pem; # Путь к вашему сертификату

ssl_certificate_key /etc/letsencrypt/live/your.keycloak.domain.com/privkey.pem; # Путь к вашему приватному ключу

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers "EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH";

ssl_prefer_server_ciphers on;

add_header X-Frame-Options "SAMEORIGIN";

add_header X-Content-Type-Options "nosniff";

add_header X-XSS-Protection "1; mode=block";

location / {

proxy_pass http://127.0.0.1:8080; # Или IP Docker контейнера, если не на том же хосте

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-Host $host;

proxy_redirect off;

proxy_buffering off; # Важно для SSE и WebSocket

proxy_read_timeout 90;

}

}

# Активация конфигурации Nginx

sudo ln -s /etc/nginx/sites-available/keycloak.conf /etc/nginx/sites-enabled/

sudo nginx -t # Проверка синтаксиса

sudo systemctl reload nginx

4. Начальная настройка Keycloak через Admin Console

После запуска Keycloak, вы сможете получить доступ к административной консоли по адресу https://your.keycloak.domain.com/admin. Войдите с учетными данными admin и KC_ADMIN_PASSWORD из вашего .env файла.

- Создание нового реалма: Настоятельно рекомендуется создать отдельный реалм для ваших приложений вместо использования Master-реалма. Например,

my-company-realm.

- Настройка SMTP: Для отправки писем с подтверждениями, сбросом паролей.

Realm Settings -> Email.

- Настройка SSL/HTTPS: Убедитесь, что Keycloak настроен на работу с HTTPS. В Docker Compose мы указали

KC_PROXY: edge, что означает, что SSL-терминация происходит на прокси, а Keycloak видит HTTPS запросы.

- Создание пользователей и групп:

Users -> Add user. Назначьте им пароли и при необходимости роли.

- Настройка MFA: В

Authentication -> Flows можно настроить обязательную MFA (например, TOTP) для определенных действий или всех пользователей.

5. Регистрация клиентов (приложений)

Для каждого сервиса, который будет использовать Keycloak, необходимо зарегистрировать клиент в соответствующем реалме.

- Перейдите в

Clients -> Create client.

- Client ID: Уникальный идентификатор вашего приложения (например,

my-webapp, admin-panel).

- Client type: Выберите

OpenID Connect.

- Access type:

confidential: Для серверных приложений, которые могут безопасно хранить секрет клиента (например, backend-сервисы, которые делают запросы к API Keycloak).public: Для JavaScript-приложений (SPA), мобильных приложений, которые не могут безопасно хранить секрет. Используйте с PKCE.

- Valid Redirect URIs: Список URL-адресов, на которые Keycloak может перенаправлять пользователя после успешной аутентификации. Например,

https://my-app.com/callback. Это критически важно для безопасности.

- Web Origins: Список доменов, с которых разрешены запросы Cross-Origin Resource Sharing (CORS). Например,

https://my-app.com.

- PKCE Code Challenge Method: Для публичных клиентов выберите

S256.

- Получите Client Secret (для конфиденциальных клиентов) из вкладки

Credentials.

6. Интеграция с приложениями

В зависимости от языка и фреймворка вашего приложения, используйте подходящие OIDC-библиотеки или адаптеры.

Пример интеграции для Node.js (backend confidential client):

// Предполагается использование Express.js и oidc-client

const express = require('express');

const { Issuer, generators } = require('openid-client');

const session = require('express-session');

const app = express();

app.use(session({

secret: 'super_secret_key_for_session', // Замените на надежный секрет

resave: false,

saveUninitialized: true

}));

async function setupOIDC() {

const issuer = await Issuer.discover('https://your.keycloak.domain.com/realms/my-company-realm');

console.log('Discovered issuer %s %O', issuer.issuer, issuer.metadata);

const client = new issuer.Client({

client_id: 'my-webapp',

client_secret: 'YOUR_CLIENT_SECRET_FROM_KEYCLOAK',

redirect_uris: ['http://localhost:3000/callback'],

response_types: ['code'],

});

app.get('/', (req, res) => {

if (!req.session.tokenSet) {

return res.send('Login with Keycloak');

}

res.send(Hello, ${req.session.tokenSet.claims().preferred_username}! Logout);

});

app.get('/login', (req, res) => {

const code_verifier = generators.codeVerifier();

const code_challenge = generators.codeChallenge(code_verifier);

req.session.code_verifier = code_verifier; // Сохраняем для последующего использования

const authUrl = client.authorizationUrl({

scope: 'openid profile email',

code_challenge,

code_challenge_method: 'S256',

});

res.redirect(authUrl);

});

app.get('/callback', async (req, res) => {

const params = client.callbackParams(req);

const tokenSet = await client.callback(

'http://localhost:3000/callback', // redirect_uri

params,

{ code_verifier: req.session.code_verifier }

);

console.log('received and validated tokens %j', tokenSet);

console.log('validated ID Token claims %j', tokenSet.claims());

req.session.tokenSet = tokenSet;

res.redirect('/');

});

app.get('/logout', (req, res) => {

req.session.destroy(() => {

const logoutUrl = client.endSessionUrl({ id_token_hint: req.session.tokenSet.id_token });

res.redirect(logoutUrl);

});

});

app.listen(3000, () => {

console.log('App listening on port 3000');

});

}

setupOIDC();

7. Мониторинг и логирование

Настройте сбор логов Keycloak (например, через Logrotate, Filebeat/Fluentd в централизованную систему логирования). Используйте Prometheus и Grafana для мониторинга производительности Keycloak. Включите метрики в Keycloak через KC_METRICS_ENABLED: "true".

8. Резервное копирование

Регулярно делайте бэкапы базы данных Keycloak. Это критически важно. Используйте pg_dump для PostgreSQL или аналогичные инструменты для других БД.

# Пример бэкапа PostgreSQL

docker exec keycloak-db pg_dump -U keycloak keycloak > keycloak_db_backup_$(date +%Y%m%d%H%M%S).sql

Следуя этим практическим советам, вы сможете успешно развернуть и настроить Keycloak, обеспечив надежную и безопасную систему SSO для ваших сервисов.

Типичные ошибки при внедрении и эксплуатации Keycloak

Схема: Типичные ошибки при внедрении и эксплуатации Keycloak

Схема: Типичные ошибки при внедрении и эксплуатации Keycloak

Внедрение сложной системы, такой как Keycloak, неизбежно сопряжено с потенциальными ошибками. Знание этих подводных камней заранее поможет избежать дорогостоящих проблем, потери времени и нарушения безопасности. Вот минимум пять типичных ошибок, с которыми сталкиваются команды при работе с Keycloak, и рекомендации по их предотвращению.

1. Использование Master-реалма для приложений

Ошибка: По умолчанию Keycloak создает реалм Master, который предназначен исключительно для администрирования самого Keycloak. Новички часто создают клиентов и пользователей в этом реалме для своих приложений.

Последствия: Смешивание административных и прикладных учетных записей создает серьезную угрозу безопасности. Если учетные данные приложения в Master-реалме будут скомпрометированы, злоумышленник потенциально может получить доступ к административной консоли Keycloak, что равносильно полному контролю над всей системой аутентификации. Это также затрудняет управление и изоляцию различных проектов.

Как избежать: Всегда создавайте новый реалм для каждого вашего проекта или группы приложений (например, internal-services, saas-customer-portal). Master-реалм должен использоваться только для учетной записи администратора Keycloak. Например, в Keycloak Admin Console, в левом верхнем углу выберите "Add realm" и создайте новый. Затем переключитесь на него для всех дальнейших настроек клиентов и пользователей.

2. Неправильная настройка реверс-прокси и SSL/TLS

Ошибка: Запуск Keycloak без реверс-прокси (напрямую открывая порты 8080/8443) или неправильная конфигурация заголовков X-Forwarded- при использовании прокси.

Последствия:

- Проблемы безопасности: Отсутствие SSL/TLS на уровне прокси означает передачу чувствительных данных в открытом виде. Прямое открытие портов Keycloak без должной защиты может привести к уязвимостям.

- Некорректные редиректы: Keycloak может генерировать ссылки с HTTP вместо HTTPS или с неправильным доменным именем, что приводит к ошибкам аутентификации и неработоспособности OIDC-потоков.

- Проблемы с IP-адресами: Keycloak будет видеть IP-адрес прокси, а не реальный IP-адрес клиента, что затрудняет аудит и предотвращение атак.

Как избежать:

- Всегда используйте Nginx, Apache или другой реверс-прокси для терминации SSL/TLS.

- Убедитесь, что в конфигурации Keycloak (например, в

docker-compose.yml) установлен параметр KC_PROXY: edge.

- Правильно настройте заголовки

X-Forwarded-For, X-Forwarded-Proto и Host в вашем реверс-прокси, как показано в разделе "Практические советы".

3. Использование Implicit Flow для SPA/мобильных приложений

Ошибка: Использование устаревшего Implicit Flow для Single Page Applications (SPA) и мобильных приложений, особенно без дополнительных мер безопасности.

Последствия: Токены (Access Token, ID Token) передаются непосредственно в URL-фрагменте, что делает их уязвимыми для перехвата через XSS-атаки, утечки в логах браузера или истории. Это серьезная угроза безопасности для публичных клиентов.

Как избежать: В 2026 году для всех публичных клиентов (SPA, мобильные, десктопные приложения) следует использовать Authorization Code Flow с PKCE (Proof Key for Code Exchange). Keycloak полностью поддерживает этот поток. При настройке клиента в Keycloak выберите Access type: public и PKCE Code Challenge Method: S256. Убедитесь, что ваша клиентская библиотека OIDC также поддерживает PKCE.

4. Недостаточная конфигурация или отсутствие резервного копирования базы данных

Ошибка: Запуск Keycloak с базой данных по умолчанию (H2) в продакшене или отсутствие регулярного резервного копирования внешней БД.

Последствия:

- Потеря данных: H2 — это встроенная база данных, предназначенная только для разработки. Она не подходит для продакшена и может привести к потере данных при перезапуске контейнера или сервера.

- Простои: В случае сбоя сервера или повреждения данных без бэкапа, вся система аутентификации будет недоступна, что приведет к простою всех зависимых сервисов. Восстановление без бэкапа практически невозможно.

Как избежать:

- Всегда используйте внешнюю, надежную базу данных для продакшена (PostgreSQL, MySQL).

- Настройте регулярное, автоматическое резервное копирование базы данных Keycloak. Используйте

pg_dump или аналогичные инструменты.

- Проверяйте работоспособность бэкапов, периодически восстанавливая их в тестовой среде.

5. Недостаточный мониторинг и логирование

Ошибка: Отсутствие централизованного сбора логов и мониторинга производительности Keycloak.

Последствия:

- Сложности с диагностикой: При возникновении проблем с аутентификацией или производительностью, без логов и метрик очень сложно понять причину и быстро устранить неисправность.

- Упущенные угрозы безопасности: Без мониторинга подозрительных активностей (например, множественных неудачных попыток входа, необычных IP-адресов) вы можете пропустить попытки взлома или компрометации.

- Проблемы с масштабированием: Без данных о нагрузке и производительности невозможно эффективно планировать масштабирование инфраструктуры Keycloak.

Как избежать:

- Настройте сбор логов Keycloak (например, через Logstash, Fluentd) в централизованную систему (ELK Stack, Grafana Loki).

- Используйте Prometheus и Grafana для сбора и визуализации метрик Keycloak (включите

KC_METRICS_ENABLED: "true"). Мониторьте CPU, RAM, I/O, количество активных сессий, задержки аутентификации.

- Настройте алерты на критические события (например, высокий процент ошибок аутентификации, падение доступности).

Избегая этих распространенных ошибок, вы значительно повысите стабильность, безопасность и управляемость вашей SSO-системы на базе Keycloak.

Чеклист для практического применения Keycloak

Этот чеклист поможет вам систематизировать процесс внедрения Keycloak, обеспечив, что вы не пропустите важные шаги и настройки. Он предназначен для DevOps-инженеров, системных администраторов и технических директоров, желающих развернуть надежное SSO-решение.

Этап 1: Планирование и Подготовка

- Определение требований:

- [ ] Определены все внутренние и внешние сервисы, требующие SSO.

- [ ] Определено количество пользователей (текущее и прогнозируемое на 1-3 года).

- [ ] Выявлены требования к комплаенсу (GDPR, HIPAA и т.д.).

- [ ] Определены требования к MFA (обязательное, опциональное, типы).

- [ ] Определены источники пользователей (LDAP, AD, существующая БД, Keycloak-only).

- Выбор инфраструктуры:

- [ ] Выбран тип сервера (VPS/Dedicated) и провайдер.

- [ ] Определены минимальные требования к CPU, RAM, Storage для Keycloak и БД.

- [ ] Выбран дистрибутив ОС (например, Ubuntu 24.04 LTS).

- [ ] Выбрана внешняя база данных (PostgreSQL рекомендуется).

- Сетевая конфигурация:

- [ ] Зарегистрировано доменное имя для Keycloak (например,

sso.yourcompany.com).

- [ ] Настроены DNS-записи (A/AAAA).

- [ ] Открыты необходимые порты на фаерволе (80, 443 для Nginx/прокси; 5432 для БД, если удаленная).

Этап 2: Развертывание Keycloak

- Подготовка сервера:

- [ ] ОС обновлена до последней версии.

- [ ] Установлены Docker и Docker Compose.

- [ ] Установлен Nginx/Apache/Caddy для реверс-прокси.

- Развертывание Keycloak и БД:

- [ ] Создан

docker-compose.yml для Keycloak и PostgreSQL.

- [ ] Создан файл

.env с надежными паролями для БД и Keycloak Admin.

- [ ] Сгенерированы и получены SSL/TLS сертификаты для домена Keycloak (например, через Certbot).

- [ ] Сертификаты смонтированы в контейнер Keycloak (или используются прокси).

- [ ] Keycloak запущен через

docker compose up -d.

- Настройка реверс-прокси:

- [ ] Nginx/Apache/Caddy настроен как реверс-прокси для Keycloak (порты 80/443).

- [ ] В конфигурации прокси установлены правильные заголовки

X-Forwarded- и Host.

- [ ] Проверена доступность Keycloak через доменное имя по HTTPS.

Этап 3: Базовая конфигурация Keycloak

- Первоначальный вход и безопасность:

- [ ] Выполнен вход в Admin Console по

https://sso.yourcompany.com/admin.

- [ ] Пароль администратора Master-реалма сменен на очень сложный.

- [ ] Для административной учетной записи Master-реалма включена MFA.

- Создание реалма:

- [ ] Создан новый реалм для приложений (например,

my-company-realm). Не используйте Master-реалм!

- Настройка реалма:

- [ ] Настроены параметры SMTP для отправки email (сброс пароля, подтверждение).

- [ ] Установлены политики паролей (длина, сложность, срок действия).

- [ ] Настроены политики сессий (время жизни, idle timeout).

- Управление пользователями и ролями:

- [ ] Созданы тестовые пользователи.

- [ ] Созданы необходимые реалмовые и клиентские роли.

- [ ] Пользователям назначены соответствующие роли.

- [ ] (Опционально) Настроена федерация пользователей с LDAP/AD или другими IdP.

- Многофакторная аутентификация (MFA):

- [ ] Настроены необходимые провайдеры MFA (TOTP, WebAuthn).

- [ ] Включена и настроена обязательная MFA для определенных групп пользователей или всех.

Этап 4: Интеграция и Тестирование

- Регистрация клиентов:

- [ ] Каждый сервис зарегистрирован как клиент в Keycloak (

Clients -> Create client).

- [ ] Выбран правильный

Access type (confidential для backend, public с PKCE для SPA/мобильных).

- [ ] Настроены

Valid Redirect URIs и Web Origins для каждого клиента.

- [ ] Для конфиденциальных клиентов сохранены

Client Secret.

- Интеграция приложений:

- [ ] Используются официальные адаптеры или надежные OIDC-библиотеки для интеграции с приложениями.

- [ ] Приложения настроены на использование Keycloak как IdP.

- [ ] Реализованы процессы входа, выхода и обновления токенов.

- Тестирование:

- [ ] Проверены все OIDC-потоки (логин, логаут, обновление токенов).

- [ ] Проверена работа MFA.

- [ ] Проверена работа ролей и разрешений.

- [ ] Проверено логирование и мониторинг.

Этап 5: Эксплуатация и Поддержка

- Мониторинг:

- [ ] Настроен сбор логов Keycloak в централизованную систему.

- [ ] Настроен мониторинг метрик Keycloak (Prometheus/Grafana).

- [ ] Установлены алерты на критические события и пороговые значения производительности.

- Резервное копирование и восстановление:

- [ ] Настроено автоматическое ежедневное резервное копирование базы данных Keycloak.

- [ ] Проверена процедура восстановления из бэкапа в тестовой среде.

- Обновления:

- [ ] Разработан план регулярного обновления Keycloak и его компонентов (ОС, Docker).

- [ ] Процедура обновления протестирована в staging-среде.

- Документация:

- [ ] Все настройки, процедуры и решения задокументированы.

- [ ] Созданы инструкции для онбординга новых сервисов/разработчиков.

Следуя этому чеклисту, вы значительно повысите шансы на успешное и безопасное внедрение Keycloak в вашей инфраструктуре.

Расчет стоимости / Экономика владения Keycloak

Схема: Расчет стоимости / Экономика владения Keycloak

Схема: Расчет стоимости / Экономика владения Keycloak

Один из ключевых аргументов в пользу самостоятельного развертывания Keycloak на VPS/Dedicated серверах по сравнению с облачными IDaaS-провайдерами (Auth0, Okta) — это экономия средств в долгосрочной перспективе. Однако "бесплатный" open-source не означает "беззатратный". Существуют явные и скрытые расходы, которые необходимо учесть при расчете общей стоимости владения (Total Cost of Ownership, TCO) Keycloak в 2026 году.

Компоненты стоимости владения Keycloak

1. Инфраструктурные расходы (Явные)

Это наиболее очевидные затраты, связанные с арендой серверов и сетевой инфраструктурой.

- VPS/Dedicated Servers: Keycloak требует минимум одного, а для высокой доступности — двух и более серверов. Для продакшн-нагрузки (до 50-100 тыс. активных пользователей) понадобится:

- Минимум 2 инстанса Keycloak: каждый 4 vCPU, 8-16 GB RAM, 100-200 GB SSD.

- 1-2 инстанса PostgreSQL (или другой БД): 4-8 vCPU, 16-32 GB RAM, 200-500 GB SSD (для данных и логов).

- 1 инстанс Load Balancer/Reverse Proxy (Nginx, HAProxy).

Ориентировочная стоимость VPS/Dedicated в 2026 году:

- Базовый VPS (4vCPU/8GB RAM): 40-70 USD/месяц.

- Средний VPS (8vCPU/16GB RAM): 80-150 USD/месяц.

- Выделенный сервер (16-32vCPU/64-128GB RAM): 200-500 USD/месяц.

Для кластера Keycloak с внешней БД и балансировщиком, общая месячная стоимость инфраструктуры может составлять от 150 до 800 USD/месяц, в зависимости от провайдера и требуемой производительности.

- Сетевые расходы: Входящий трафик обычно бесплатен, исходящий может тарифицироваться (от 0.01 до 0.05 USD за GB). Для SSO-системы трафик обычно не является основным источником затрат, если нет массивных загрузок файлов через Keycloak (чего быть не должно).

- SSL/TLS Сертификаты: Let's Encrypt предоставляет бесплатные сертификаты. Платные сертификаты (EV, Wildcard) могут стоить от 50 до 500 USD/год.

2. Человеческие ресурсы (Скрытые, но значительные)

Это самая большая "скрытая" статья расходов, которая часто недооценивается.

- Внедрение и Настройка: Время DevOps-инженера или системного архитектора на установку, базовую настройку, интеграцию с БД, реверс-прокси, SSL, начальную конфигурацию реалмов, клиентов, пользователей.

Оценка: 20-80 часов в зависимости от сложности, что при ставке 50-100 USD/час составляет 1000-8000 USD (единовременно).

- Поддержка и Обслуживание: Регулярные обновления Keycloak, ОС, БД, мониторинг, резервное копирование, устранение проблем, оптимизация производительности.

Оценка: 5-20 часов/месяц. При ставке 50-100 USD/час это 250-2000 USD/месяц.

- Разработка и Интеграция: Время разработчиков на интеграцию приложений с Keycloak (использование OIDC-библиотек, адаптеров).

Оценка: 10-40 часов на каждое приложение. При ставке 50-100 USD/час это 500-4000 USD на приложение (единовременно).

- Обучение: Время на изучение Keycloak, OIDC, лучших практик.

3. Скрытые расходы

- Простои: В случае сбоя системы SSO, все зависимые сервисы перестанут работать. Стоимость простоя может быть огромной для бизнеса. Правильное планирование HA (High Availability) и бэкапов минимизирует этот риск.

- Безопасность: Время на аудит безопасности, устранение уязвимостей, реагирование на инциденты. Хотя Keycloak сам по себе безопасен, неправильная конфигурация или уязвимости в инфраструктуре могут привести к проблемам.

- Комплаенс: Время на настройку и поддержание соответствия регуляторным требованиям.

Примеры расчетов для разных сценариев (2026 год)

Предполагаем, что средняя ставка инженера составляет 75 USD/час.

Сценарий 1: Малый стартап (до 5 000 MAU)

- Инфраструктура: 2 VPS (1 Keycloak, 1 PostgreSQL/Nginx) = ~120 USD/месяц.

- Внедрение (DevOps): 40 часов 75 USD = 3000 USD (единовременно).

- Поддержка (DevOps): 5 часов/месяц 75 USD = 375 USD/месяц.

- Интеграция (2 приложения): 2 20 часов 75 USD = 3000 USD (единовременно).

ИТОГО (первый год): 3000 (внедрение) + 3000 (интеграция) + (120 + 375) 12 (инфра + поддержка) = 6000 + 5940 = ~11 940 USD

ИТОГО (последующие годы): 5940 USD/год

Сценарий 2: Средний SaaS-проект (50 000 MAU)

- Инфраструктура (HA): 3-4 VPS (2 Keycloak, 1-2 PostgreSQL, 1 Load Balancer) = ~400 USD/месяц.

- Внедрение (DevOps/Architect): 80 часов 75 USD = 6000 USD (единовременно).

- Поддержка (DevOps): 15 часов/месяц 75 USD = 1125 USD/месяц.

- Интеграция (5 приложений): 5 30 часов 75 USD = 11 250 USD (единовременно).

ИТОГО (первый год): 6000 + 11250 + (400 + 1125) 12 = 17250 + 18300 = ~35 550 USD

ИТОГО (последующие годы): 18300 USD/год

Сравнительная таблица стоимости (годовая)

| Показатель |

Keycloak (Self-Hosted, 5k MAU) |

Auth0 (Cloud IDaaS, 5k MAU) |

Keycloak (Self-Hosted, 50k MAU) |

Auth0 (Cloud IDaaS, 50k MAU) |

| Инфраструктура |

~1440 USD |

0 USD |

~4800 USD |

0 USD |

| Лицензия/SaaS |

0 USD |

~3000 USD (Developer Pro, 5k MAU) |

0 USD |

~18000 USD (Enterprise, 50k MAU) |

| Внедрение (1й год) |

~6000 USD |

~1500 USD (меньше, т.к. SaaS) |

~17250 USD |

~5000 USD (меньше, т.к. SaaS) |

| Поддержка/Ops |

~4500 USD |

~1000 USD (меньше, т.к. SaaS) |

~13500 USD |

~3000 USD (меньше, т.к. SaaS) |

| ИТОГО (1й год) |

~11940 USD |

~5500 USD |

~35550 USD |

~26000 USD |

| ИТОГО (последующие годы) |

~5940 USD |

~4000 USD |

~18300 USD |

~21000 USD |

(Цены Auth0 взяты ориентировочно из публичных данных и могут сильно варьироваться в Enterprise сегменте, где часто применяются индивидуальные скидки и тарифы. Здесь использованы базовые оценки.)

Как оптимизировать затраты

- Автоматизация развертывания: Используйте IaC (Terraform, Ansible) для автоматизации развертывания Keycloak и его инфраструктуры. Это снизит затраты на внедрение и поддержку.

- Контейнеризация и оркестрация: Развертывание в Kubernetes позволяет более эффективно использовать ресурсы и упрощает масштабирование.

- Оптимизация базы данных: Правильная настройка PostgreSQL (индексы, кэширование) может значительно улучшить производительность и снизить требования к ресурсам.

- Обучение команды: Инвестиции в обучение инженеров Keycloak снизят зависимость от внешних консультантов и повысят эффективность внутренней поддержки.

- Мониторинг и проактивное обслуживание: Раннее выявление проблем предотвратит дорогостоящие простои.

- Выбор провайдера VPS/Dedicated: Сравните предложения разных провайдеров, но не экономьте на качестве и надежности.

Хотя Keycloak может показаться дороже в первый год для небольших проектов из-за первоначальных инвестиций в трудозатраты, его TCO становится значительно более выгодным на больших объемах пользователей и в долгосрочной перспективе (через 2-3 года), особенно для SaaS-проектов с растущей аудиторией. Кроме того, полный контроль над данными и безопасностью часто является бесценным преимуществом, которое невозможно оценить в денежном эквиваленте.

Кейсы и примеры использования Keycloak

Схема: Кейсы и примеры использования Keycloak

Схема: Кейсы и примеры использования Keycloak

Keycloak — это универсальное решение, которое может быть адаптировано для широкого спектра сценариев. Ниже представлены два реалистичных примера использования Keycloak, демонстрирующие его гибкость и преимущества для различных типов организаций.

Кейс 1: SaaS-стартап с внутренними и внешними сервисами

Компания: "CloudFlow", быстрорастущий SaaS-стартап, предоставляющий платформу для автоматизации облачных инфраструктур. У них есть веб-приложение для клиентов, административная панель для сотрудников, а также несколько внутренних микросервисов, используемых разработчиками.

Проблема:

- Для клиентов: Каждый клиентский сервис (основное приложение, портал поддержки, биллинг) имеет свою систему аутентификации, что вызывает "парольную усталость" и увеличивает число обращений в поддержку по вопросам сброса паролей.

- Для сотрудников: Разработчики и DevOps-инженеры используют GitLab, Jira, Grafana, внутренние панели управления и тестовые среды, каждая из которых требует отдельного входа. Управление доступом к этим системам разрознено и трудоемко.

- Безопасность: Отсутствие централизованной MFA. Риск утечки учетных данных из-за использования слабых или повторяющихся паролей.

- Масштабирование: По мере роста клиентской базы и числа сотрудников, управление идентификаторами становится неконтролируемым.

Решение с Keycloak:

CloudFlow развернул кластер Keycloak на своих выделенных серверах (VPS), используя PostgreSQL в качестве базы данных и Nginx как реверс-прокси с SSL-терминацией.

- Два реалма:

cloudflow-customers: Для всех внешних клиентских сервисов.cloudflow-internal: Для внутренних инструментов и сотрудников.

- Интеграция с клиентскими сервисами (реалм

cloudflow-customers):

- Основное веб-приложение (React SPA + Node.js API) использует Authorization Code Flow с PKCE. SPA получает токены от Keycloak, а Node.js API проверяет их валидность.

- Портал поддержки (Zendesk) и биллинг-система (Stripe Billing Portal) интегрированы через SAML 2.0 (Keycloak выступает как IdP).

- Настроена социальная аутентификация (Google, GitHub) для удобства клиентов.

- Включена обязательная MFA (TOTP) для всех клиентов.

- Брендирование страницы входа Keycloak под фирменный стиль CloudFlow.

- Интеграция с внутренними сервисами (реалм

cloudflow-internal):

- GitLab, Jira, Confluence, Grafana, Prometheus интегрированы через OpenID Connect или SAML 2.0 (в зависимости от поддерживаемых протоколов).

- Внутренние микросервисы (Go, Python) используют адаптеры Keycloak для OIDC, защищая свои API.

- Настроена федерация пользователей с существующим LDAP-сервером компании.

- Включена обязательная MFA (WebAuthn/FIDO2) для всех сотрудников.

- Реализована тонкая гранулярная авторизация с использованием клиентских ролей Keycloak, например, роль

devops в Grafana, admin в Jira.

- Мониторинг и безопасность:

- Логи Keycloak собираются в централизованную ELK-систему.

- Метрики Keycloak мониторятся через Prometheus и Grafana.

- Настроены алерты на подозрительную активность (многочисленные неудачные попытки входа, необычные локации).

Результаты:

- Улучшенный UX: Клиенты и сотрудники входят во все сервисы один раз.

- Повышенная безопасность: Централизованная MFA и строгие политики паролей.

- Снижение операционных расходов: Уменьшение нагрузки на техподдержку, упрощение управления пользователями и доступами.

- Масштабируемость: Система легко справляется с ростом пользователей и сервисов.

- Полный контроль: CloudFlow сохраняет полный контроль над данными пользователей и инфраструктурой, что важно для комплаенса.

Кейс 2: Крупное предприятие с легаси-системами и новыми микросервисами

Компания: "GlobalCorp", крупная финансовая организация с многолетней историей, имеющая обширный набор устаревших (легаси) приложений и активно разрабатывающая новые микросервисы.

Проблема:

- Легаси-системы: Десятки старых приложений, использующих NTLM, Kerberos, или собственную аутентификацию на базе LDAP/AD. Невозможно переписать все сразу.

- Микросервисы: Новые сервисы на Go и Java требуют современной, безопасной аутентификации и авторизации.

- Сложность управления: Управление тысячами сотрудников и их доступом к сотням приложений — кошмар для системных администраторов.

- Комплаенс: Строгие регуляторные требования к аудиту, контролю доступа и хранению данных.

- Неконсистентный UX: Разные механизмы входа для разных приложений.

Решение с Keycloak:

GlobalCorp развернула высокодоступный кластер Keycloak в своем приватном облаке/Dedicated-среде, интегрировав его с существующей инфраструктурой.

- Единый источник истины: Keycloak был настроен как брокер идентификаторов, федеративно подключенный к существующей Active Directory. Все пользователи GlobalCorp продолжают аутентифицироваться через AD, но Keycloak выступает посредником, предоставляя современные протоколы для приложений.

- Интеграция с легаси-системами:

- Для приложений, поддерживающих SAML 2.0, Keycloak выступает в роли IdP.

- Для приложений, использующих Kerberos, настроена интеграция Keycloak с KDC (Key Distribution Center) AD.

- Для самых старых приложений, которые не могут быть напрямую интегрированы, используется специализированный прокси-сервер (например, Mod_Auth_OpenIDC для Apache), который перехватывает запросы, аутентифицирует пользователя через Keycloak, а затем передает аутентифицированные данные в легаси-приложение.

- Интеграция с новыми микросервисами:

- Все новые микросервисы на Go и Java используют OpenID Connect с Authorization Code Flow для аутентификации и OAuth 2.0 для авторизации.

- Для API-шлюзов (API Gateways) используется проверка токенов Keycloak для защиты всех входящих запросов.

- Внедрена авторизация на основе ролей и политик с использованием Keycloak Authorization Services для тонкого контроля доступа к ресурсам микросервисов.

- Усиление безопасности:

- Включена обязательная MFA (с использованием аппаратных токенов YubiKey и WebAuthn) для всех сотрудников.

- Настроены адаптивные политики аутентификации, которые требуют дополнительной проверки при входе с незнакомых устройств или из подозрительных локаций.

- Все события аутентификации и авторизации логируются в SIEM-систему компании для аудита и соответствия регуляторным требованиям.

Результаты:

- Централизованное управление: Единая точка управления доступом для всех приложений, значительно упрощающая работу администраторов.

- Повышенная безопасность: Современные протоколы, MFA и детальный аудит обеспечивают высокий уровень защиты данных.

- Постепенная модернизация: Возможность интегрировать как новые, так и старые системы без необходимости полной переработки легаси-кода.

- Улучшенный UX: Единый вход для большинства систем.

- Полный комплаенс: GlobalCorp полностью контролирует свои данные и может демонстрировать соответствие всем требованиям регуляторов.

Эти кейсы демонстрируют, что Keycloak может быть успешно применен как в динамичных стартапах, так и в консервативных предприятиях, обеспечивая гибкость, безопасность и контроль над идентификацией и доступом.

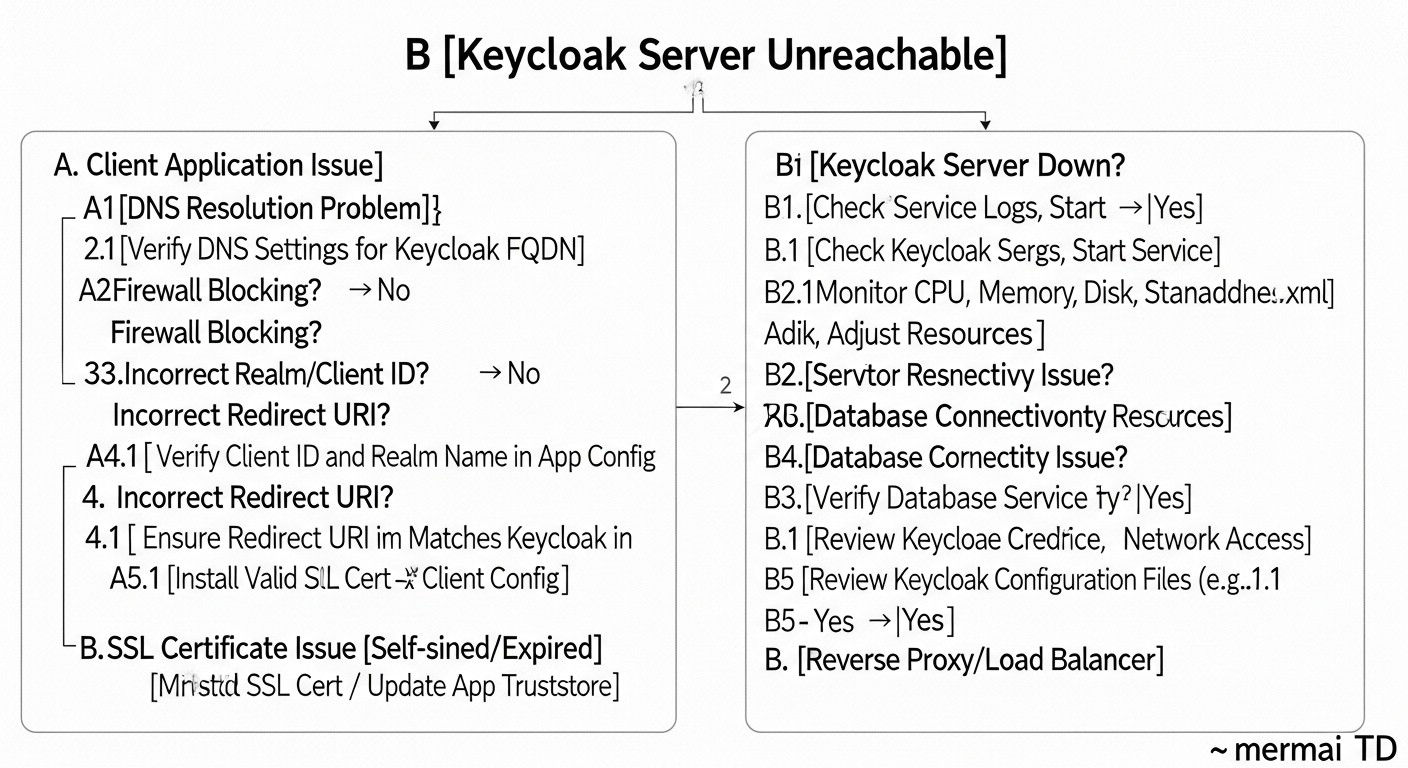

Troubleshooting: Решение типичных проблем с Keycloak

Схема: Troubleshooting: Решение типичных проблем с Keycloak

Схема: Troubleshooting: Решение типичных проблем с Keycloak

Даже при самом тщательном планировании и внедрении, при работе с Keycloak могут возникать проблемы. Знание распространенных ошибок и способов их диагностики значительно сократит время простоя и frustrace. Этот раздел посвящен типичным проблемам и методам их решения.

1. Проблемы с доступом к Admin Console или ошибками редиректа

Симптомы: Невозможно получить доступ к /admin, цикличные редиректы, ошибки "Invalid redirect URI", "Not found".

Возможные причины и решения:

- Неправильная настройка реверс-прокси (Nginx/Apache):

- Проверьте заголовки

X-Forwarded-For, X-Forwarded-Proto, Host. Они критически важны для Keycloak, чтобы правильно генерировать ссылки. Убедитесь, что proxy_set_header настроены корректно в Nginx.

- Убедитесь, что Keycloak видит HTTPS. В

docker-compose.yml для Keycloak должен быть KC_PROXY: edge.

- Проверьте, что Nginx слушает на портах 80/443 и перенаправляет на правильный внутренний порт Keycloak (обычно 8080).

- Неправильный

KC_HOSTNAME: В Keycloak Docker Compose убедитесь, что KC_HOSTNAME установлен на ваше доменное имя (например, your.keycloak.domain.com) и KC_HOSTNAME_STRICT: "true".

- Проблемы с SSL/TLS сертификатами:

- Убедитесь, что сертификаты в Nginx актуальны и правильно настроены.

- Если Keycloak сам терминирует SSL (без прокси), проверьте, что сертификаты смонтированы и Keycloak запущен с флагами

--https-certificate-file и --https-certificate-key-file.

- Firewall: Убедитесь, что порты 80 и 443 открыты на вашем VPS.

Диагностические команды:

# Проверка логов Nginx

sudo tail -f /var/log/nginx/error.log

sudo tail -f /var/log/nginx/access.log

# Проверка логов Keycloak (если в Docker)

docker compose logs keycloak -f

# Проверка доступности портов

sudo ss -tuln | grep 8080

2. Ошибки аутентификации клиента (приложения)

Симптомы: "Invalid client credentials", "Invalid redirect URI", "Invalid scope", "Access Denied".

Возможные причины и решения:

- Неправильный Client ID или Client Secret:

- Дважды проверьте

Client ID и Client Secret в вашем приложении и в настройках клиента Keycloak. Скопируйте их без лишних пробелов.

- Для публичных клиентов (SPA) не должно быть

Client Secret.

- Неверный Valid Redirect URI:

- Это самая частая ошибка. Список

Valid Redirect URIs в настройках клиента Keycloak должен ТОЧНО соответствовать URI, который ваше приложение отправляет в Keycloak. Включая протокол (HTTP/HTTPS), домен, порт и путь.

- Например, если ваше приложение отправляет

http://localhost:3000/callback, то именно такой URI должен быть в Keycloak.

- Неправильный Web Origins: Для SPA-приложений, если возникают CORS-ошибки, убедитесь, что

Web Origins в Keycloak включает домен вашего SPA.

- Неверный Scope: Убедитесь, что запрашиваемые

scope (например, openid profile email) разрешены для клиента и корректно указаны в запросе.

- Проблемы с PKCE: Если используете PKCE, убедитесь, что

code_challenge_method (S256) и code_verifier правильно генерируются и используются клиентской библиотекой.

Диагностические команды/методы:

- Логи Keycloak: Внимательно изучите логи Keycloak (

docker compose logs keycloak -f) — он обычно выдает детальные сообщения об ошибках аутентификации.

- Инструменты разработчика браузера: Проверьте вкладку "Network" на предмет редиректов и ошибок.

- JWT.io: Декодируйте полученные токены, чтобы убедиться, что они содержат ожидаемые данные и не истекли.

3. Проблемы с производительностью и масштабированием

Симптомы: Медленный вход, долгие ответы от Keycloak, высокая загрузка CPU/RAM.

Возможные причины и решения:

- Недостаточные ресурсы:

- Увеличьте CPU и RAM для контейнеров Keycloak и базы данных.

- Проверьте I/O производительность диска, особенно для базы данных.

- Неоптимизированная база данных:

- Медленные запросы к БД: Проверьте логи БД на предмет медленных запросов. Убедитесь, что на таблицах Keycloak есть необходимые индексы (Keycloak создает их автоматически, но кастомные запросы могут быть проблемой).

- Недостаточный кэш БД: Увеличьте настройки кэширования для PostgreSQL.

- Отсутствие кластеризации: Для высоких нагрузок Keycloak должен работать в кластере (несколько инстансов Keycloak за балансировщиком нагрузки).

- Убедитесь, что Keycloak настроен для работы в кластере (например, через JGroups, если не в Kubernetes).

- Используйте внешний кэш (Infinispan, Redis) для сессий и токенов.

- Проблемы с кэшированием Keycloak: Проверьте настройки кэширования в Keycloak. Неправильная конфигурация может привести к частым обращениям к БД.

Диагностические команды/методы:

- Мониторинг метрик: Используйте Prometheus и Grafana для отслеживания CPU, RAM, I/O, количества запросов, времени отклика Keycloak и БД.

- Логи Keycloak: Ищите предупреждения о производительности или ошибки.

- Мониторинг БД: Используйте инструменты мониторинга PostgreSQL для анализа производительности запросов.

4. Проблемы с федерацией пользователей (LDAP/AD)

Симптомы: Пользователи из LDAP/AD не могут войти, не видны в Keycloak.

Возможные причины и решения:

- Неправильные настройки подключения LDAP/AD:

- Хост, порт, DN, пароль: Проверьте все параметры подключения к LDAP/AD в Keycloak (User Federation -> Add User Federation).

- Base DN: Убедитесь, что

Base DN указан правильно и включает всех целевых пользователей.

- Filter: Проверьте фильтры поиска пользователей и групп.

- Проблемы с сетевым доступом: Убедитесь, что Keycloak может подключиться к LDAP/AD серверу по указанному порту (обычно 389 или 636 для LDAPS).

- Маппинг атрибутов: Убедитесь, что атрибуты LDAP/AD правильно мапятся на атрибуты пользователя Keycloak (например,

sAMAccountName на username, mail на email).

Диагностические команды/методы:

- Логи Keycloak: Сообщения об ошибках подключения к LDAP/AD или синхронизации будут видны в логах.

ldapsearch: Используйте ldapsearch с сервера Keycloak для проверки подключения к LDAP/AD и поиска пользователей.

# Пример ldapsearch

ldapsearch -x -H ldap://your.ad.server:389 -D "cn=binduser,dc=example,dc=com" -w "bindpassword" -b "dc=example,dc=com" "(sAMAccountName=testuser)"

Когда обращаться в поддержку

Поскольку Keycloak — это open-source продукт, "поддержка" обычно означает сообщество или коммерческие предложения от компаний, специализирующихся на Keycloak (например, Red Hat). Обращайтесь, если:

- Вы исчерпали все возможности самостоятельной диагностики и поиска в документации/форумах.

- Проблема связана с глубокими внутренними механизмами Keycloak, которые требуют экспертизы в Java/WildFly.

- Стоимость простоя превышает стоимость консультации эксперта.

- Вам нужна помощь с высокодоступным кластерным развертыванием или специфическими интеграциями.

Заблаговременное планирование, тщательное следование документации и активное использование инструментов мониторинга помогут минимизировать проблемы и эффективно их решать.

FAQ: Часто задаваемые вопросы о Keycloak и OIDC

1. Что такое реалм в Keycloak и зачем он нужен?

Реалм (Realm) в Keycloak — это изолированное пространство, которое управляет набором пользователей, приложений (клиентов) и настройками аутентификации/авторизации. Он действует как отдельный провайдер идентификации. Каждый реалм имеет свои собственные политики, темы, провайдеры идентификации и базу данных пользователей. Это позволяет одному инстансу Keycloak обслуживать несколько независимых организаций или проектов, обеспечивая полную изоляцию их данных и конфигураций. Например, один реалм для внутренних сотрудников, другой — для внешних клиентов SaaS-продукта.

2. Можно ли использовать Keycloak для аутентификации мобильных приложений?

Да, Keycloak идеально подходит для аутентификации мобильных приложений. Для этого используется поток OpenID Connect Authorization Code Flow с PKCE (Proof Key for Code Exchange), который обеспечивает высокий уровень безопасности, предотвращая перехват токенов. Keycloak также поддерживает различные механизмы MFA, что критически важно для защиты мобильных пользователей.

3. Как Keycloak обеспечивает многофакторную аутентификацию (MFA)?

Keycloak предоставляет гибкую систему MFA. Он поддерживает различные методы, такие как TOTP (Time-based One-Time Password, например, Google Authenticator), WebAuthn (FIDO2 для беспарольного входа и второго фактора), SMS/Email OTP (через интеграцию со сторонними сервисами). Администраторы могут настраивать обязательность MFA для всего реалма, для отдельных групп пользователей или для специфических действий, используя настраиваемые потоки аутентификации.

4. В чем разница между OpenID Connect и OAuth 2.0?

OAuth 2.0 — это протокол авторизации, который позволяет приложению получить ограниченный доступ к защищенным ресурсам пользователя без раскрытия его учетных данных. OpenID Connect (OIDC) — это протокол идентификации, построенный поверх OAuth 2.0. OIDC добавляет к OAuth 2.0 возможность верифицировать личность конечного пользователя и получать базовую информацию о его профиле (через ID Token и UserInfo Endpoint). Проще говоря, OAuth 2.0 отвечает на вопрос "Что вы можете сделать?", а OIDC — "Кто вы?".

5. Можно ли интегрировать Keycloak с существующей Active Directory или LDAP?

Да, Keycloak имеет встроенную поддержку федерации пользователей с Active Directory и LDAP-серверами. Это позволяет использовать существующие учетные записи пользователей из AD/LDAP для аутентификации через Keycloak. Keycloak может синхронизировать пользователей, группы и атрибуты, а также выступать в роли "брокера", проксируя запросы аутентификации к внешним каталогам.

6. Как обеспечить высокую доступность (HA) для Keycloak на VPS/Dedicated?

Для обеспечения HA Keycloak должен быть развернут в кластере из нескольких инстансов, работающих за балансировщиком нагрузки (например, Nginx, HAProxy). Каждый инстанс Keycloak должен использовать общую внешнюю базу данных (например, PostgreSQL) и общий кэш (например, Infinispan Cache Store или Redis). База данных также должна быть настроена для HA (репликация, отказоустойчивость). Использование Kubernetes значительно упрощает развертывание и управление HA-кластером Keycloak.

7. Могу ли я кастомизировать внешний вид страниц входа Keycloak?

Да, Keycloak предоставляет широкие возможности для кастомизации тем оформления (branding) страниц входа, регистрации, сброса пароля и других пользовательских интерфейсов. Вы можете создавать собственные темы, изменяя HTML, CSS и JavaScript, чтобы они соответствовали фирменному стилю вашей компании. Это делается через загрузку кастомных тем в Keycloak или редактирование существующих.

8. Насколько Keycloak безопасен?

Keycloak разработан с учетом безопасности и активно поддерживается Red Hat и сообществом. Он реализует все основные стандарты безопасности (OIDC, OAuth 2.0, SAML 2.0), поддерживает MFA, ролевую авторизацию, шифрование данных, защиту от XSS/CSRF атак. Однако, общая безопасность системы сильно зависит от правильной конфигурации Keycloak, безопасности базовой инфраструктуры (ОС, сеть, БД) и корректной интеграции с клиентскими приложениями. Регулярные обновления и аудит безопасности критически важны.

9. Что такое Client Secret и когда его использовать?

Client Secret — это конфиденциальный ключ, который используется для аутентификации клиента (приложения) на сервере авторизации (Keycloak) при обмене кода авторизации на токены. Он необходим для "конфиденциальных" клиентов, то есть серверных приложений, которые могут безопасно хранить этот секрет (например, бэкенд-сервисы, традиционные веб-приложения). Для "публичных" клиентов (SPA, мобильные приложения), которые не могут безопасно хранить секрет, используется Authorization Code Flow с PKCE.

10. Как происходит обновление Keycloak?

Обновление Keycloak обычно включает в себя обновление Docker-образа до новой версии. Важно сначала протестировать обновление в staging-среде. Перед обновлением рекомендуется сделать резервную копию базы данных. Keycloak обычно автоматически мигрирует схему БД при запуске новой версии, но это всегда нужно проверять. Для кластерных развертываний требуется скользящее обновление (rolling update) инстансов.

Заключение: Ваш путь к безопасному и эффективному SSO

В мире 2026 года, где цифровизация проникла во все аспекты бизнеса, а киберугрозы становятся все более изощренными, внедрение единой системы аутентификации (SSO) перестало быть просто "хорошей практикой" и стало абсолютной необходимостью. Как показала эта статья, Keycloak в сочетании с протоколом OpenID Connect представляет собой мощное, гибкое и экономически эффективное решение для построения такой системы на вашей собственной инфраструктуре VPS или Dedicated серверов.

Мы подробно рассмотрели, почему SSO так важен для DevOps-инженеров, backend-разработчиков, фаундеров SaaS-проектов, системных администраторов и CTO стартапов. От повышения безопасности и улучшения пользовательского опыта до оптимизации операционных расходов и обеспечения полного контроля над данными — преимущества Keycloak многочисленны и значительны. Сравнительная таблица показала, что, хотя Keycloak требует больших начальных инвестиций в экспертизу и развертывание, его долгосрочная стоимость владения зачастую значительно ниже, чем у проприетарных облачных IDaaS-провайдеров, особенно по мере роста вашего проекта.

Практические советы и чеклист предоставили пошаговое руководство по установке, настройке и интеграции Keycloak, а также рекомендации по обеспечению его безопасности и высокой доступности. Мы разобрали типичные ошибки, которые помогут вам избежать распространенных ловушек, и изучили реальные кейсы использования, демонстрирующие универсальность Keycloak для различных сценариев — от динамичных стартапов до крупных предприятий с легаси-системами. Обзор инструментов и ресурсов, а также раздел Troubleshooting, вооружили вас всем необходимым для успешной эксплуатации.

Итоговые рекомендации:

- Начните с малого, но правильно: Даже если вы начинаете с одного VPS, сразу закладывайте архитектуру, позволяющую масштабирование и высокую доступность. Используйте Docker Compose для простоты, но будьте готовы к Kubernetes.

- Безопасность превыше всего: Всегда используйте HTTPS, надежные пароли, MFA для администраторов и Authorization Code Flow с PKCE для публичных клиентов. Регулярно обновляйте Keycloak.

- Не экономьте на мониторинге и бэкапах: Эти инвестиции окупятся при первой же внештатной ситуации.

- Инвестируйте в знания: Keycloak — мощный, но сложный инструмент. Время, потраченное на изучение его документации и лучших практик, окупится многократно.

- Используйте реалмы: Никогда не используйте Master-реалм для ваших приложений. Создавайте отдельные реалмы для каждого логически изолированного набора сервисов или пользователей.

Следующие шаги для читателя:

- Проведите пилотный проект: Разверните Keycloak на тестовом VPS, используя

docker-compose.yml из этой статьи, и интегрируйте с одним из ваших внутренних сервисов.

- Изучите документацию: Глубоко погрузитесь в официальную документацию Keycloak, особенно разделы, касающиеся интересующих вас протоколов и потоков.

- Присоединяйтесь к сообществу: Активно участвуйте в форумах и группах Keycloak, чтобы учиться на опыте других и делиться своим.

- Автоматизируйте: Как только вы освоите базовые настройки, начните автоматизировать развертывание и конфигурацию Keycloak с помощью

kcadm.sh, Ansible или Terraform.

Внедрение Keycloak — это не просто установка нового ПО, это создание фундамента для безопасного и эффективного управления идентификацией и доступом в вашей компании. Это инвестиция, которая принесет дивиденды в виде улучшенной безопасности, повышенной производительности команды и довольных пользователей. Удачи в вашем путешествии к единой системе аутентификации!