Управление флотом VPS и выделенных серверов с помощью Terraform и Ansible: Экспертный гайд 2026

TL;DR

- Инфраструктура как код (IaC) — это не опция, а необходимость к 2026 году для эффективного управления серверным флотом.

- Terraform — ваш основной инструмент для декларативного развертывания и управления жизненным циклом VPS и выделенных серверов у различных провайдеров.

- Ansible — незаменимый помощник для идемпотентной конфигурации, автоматизации установки ПО, настройки систем и оркестрации после развертывания.

- Комбинация Terraform и Ansible обеспечивает полный цикл автоматизации: от создания инфраструктуры до ее полного конфигурирования и поддержания в актуальном состоянии.

- Особое внимание уделите управлению состоянием (Terraform State) и инвентаризации (Ansible Inventory) для предотвращения конфликтов и обеспечения консистентности.

- Экономия времени, снижение ошибок и масштабируемость — ключевые преимущества внедрения этих инструментов, окупающие первоначальные инвестиции.

- Безопасность и мониторинг должны быть встроены в процесс IaC, а не рассматриваться как отдельный этап.

Введение

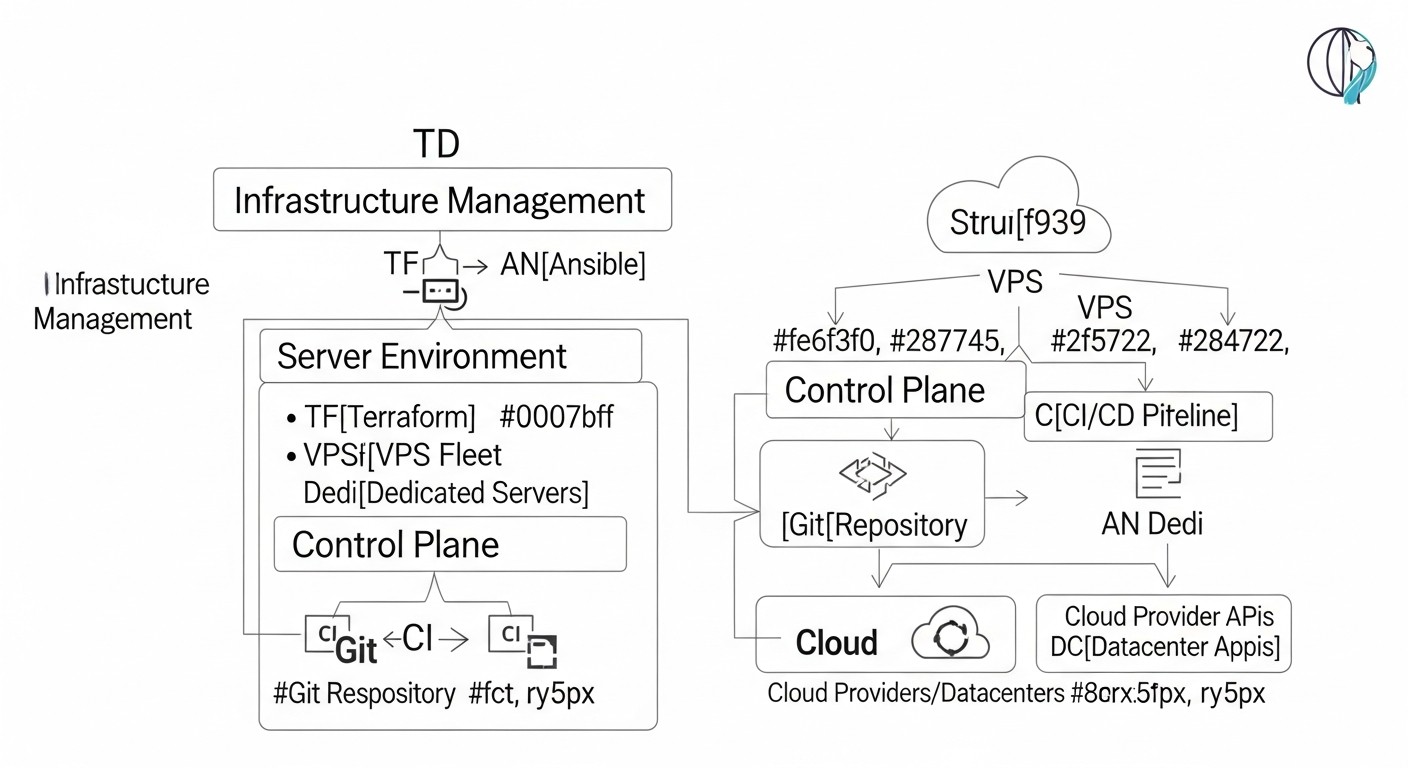

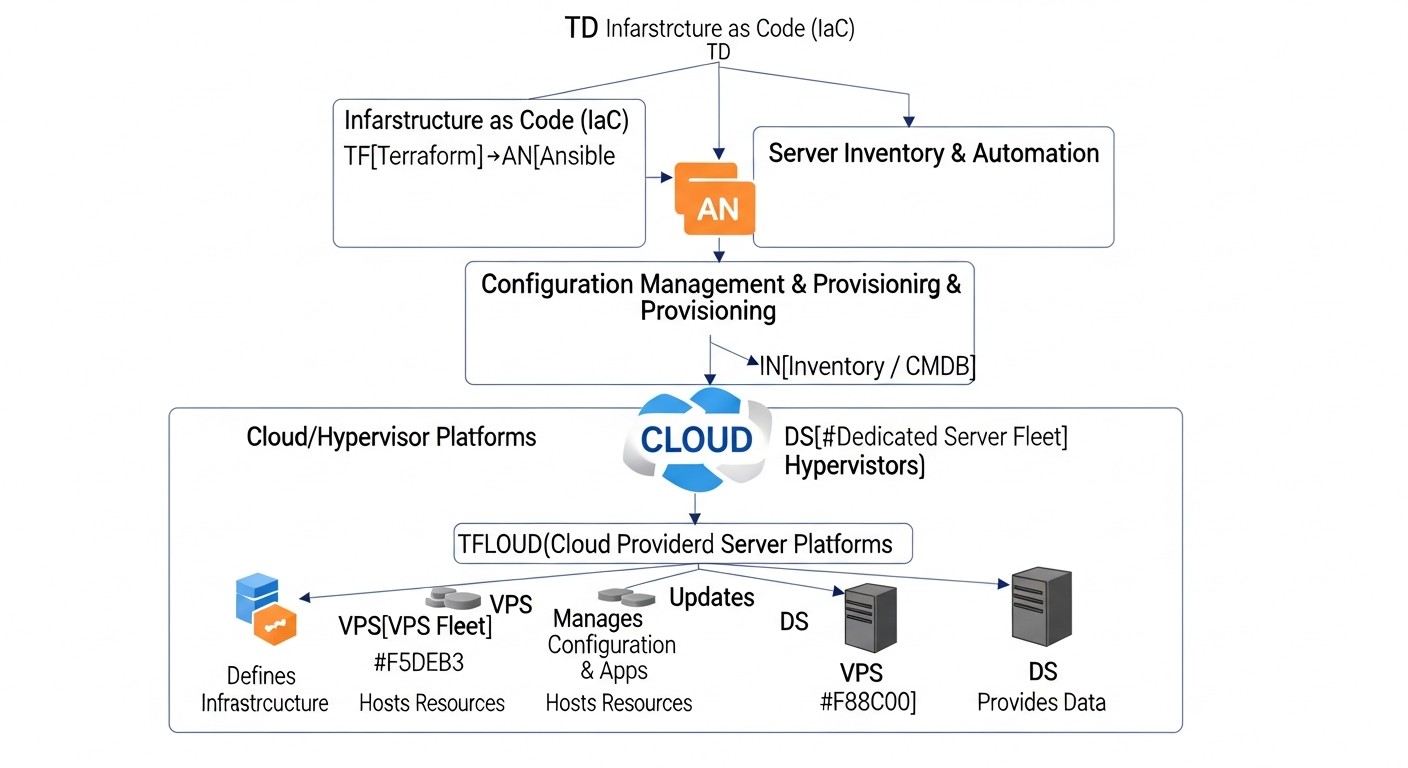

Схема: Введение

Схема: Введение

В стремительно развивающемся мире информационных технологий 2026 года, где скорость развертывания, надежность и масштабируемость являются критически важными факторами успеха любого цифрового продукта, ручное управление серверной инфраструктурой — это не просто архаизм, а прямой путь к катастрофе. Независимо от того, управляете ли вы небольшим SaaS-проектом на нескольких VPS или крупным распределенным бэкендом на десятках выделенных серверов, потребность в автоматизации становится краеугольным камнем эффективной эксплуатации. Этот гайд предназначен для DevOps-инженеров, бэкенд-разработчиков, фаундеров SaaS-проектов, системных администраторов и технических директоров стартапов, которые стремятся вывести управление своей серверной инфраструктурой на качественно новый уровень, используя мощь Infrastructure as Code (IaC).

Мы живем в эпоху, когда облачные провайдеры предлагают беспрецедентную гибкость, а выделенные серверы становятся все более доступными и производительными. Однако с ростом числа серверов и сложности конфигураций, управление ими вручную превращается в кошмар. Ошибки, вызванные человеческим фактором, неконсистентность окружений, медленное развертывание новых функций и сложность восстановления после сбоев — все это снижает конкурентоспособность и увеличивает операционные расходы. Именно здесь на сцену выходят Terraform и Ansible — два титана в мире автоматизации инфраструктуры.

Terraform, разработанный HashiCorp, позволяет декларативно описывать желаемое состояние вашей инфраструктуры — будь то VPS, выделенные серверы, сетевые ресурсы или балансировщики нагрузки — и автоматически разворачивать ее у любого провайдера, поддерживающего его плагины. Ansible, с другой стороны, является инструментом для управления конфигурациями, позволяющим идемпотентно настраивать операционные системы, устанавливать программное обеспечение, управлять службами и разворачивать приложения на уже существующей инфраструктуре.

Комбинация этих двух инструментов создает мощный синергетический эффект. Terraform берет на себя заботу о создании и управлении жизненным циклом серверов, а Ansible — о их наполнении и поддержании в актуальном состоянии. Вместе они формируют комплексное решение для IaC, которое гарантирует повторяемость, предсказуемость и масштабируемость вашей инфраструктуры. В этом гайде мы подробно рассмотрим, как эффективно использовать Terraform и Ansible для управления флотом VPS и выделенных серверов, предоставим практические примеры, раскроем типичные ошибки и поделимся экспертными рекомендациями, актуальными для 2026 года.

Основные критерии и факторы выбора инструментов для IaC

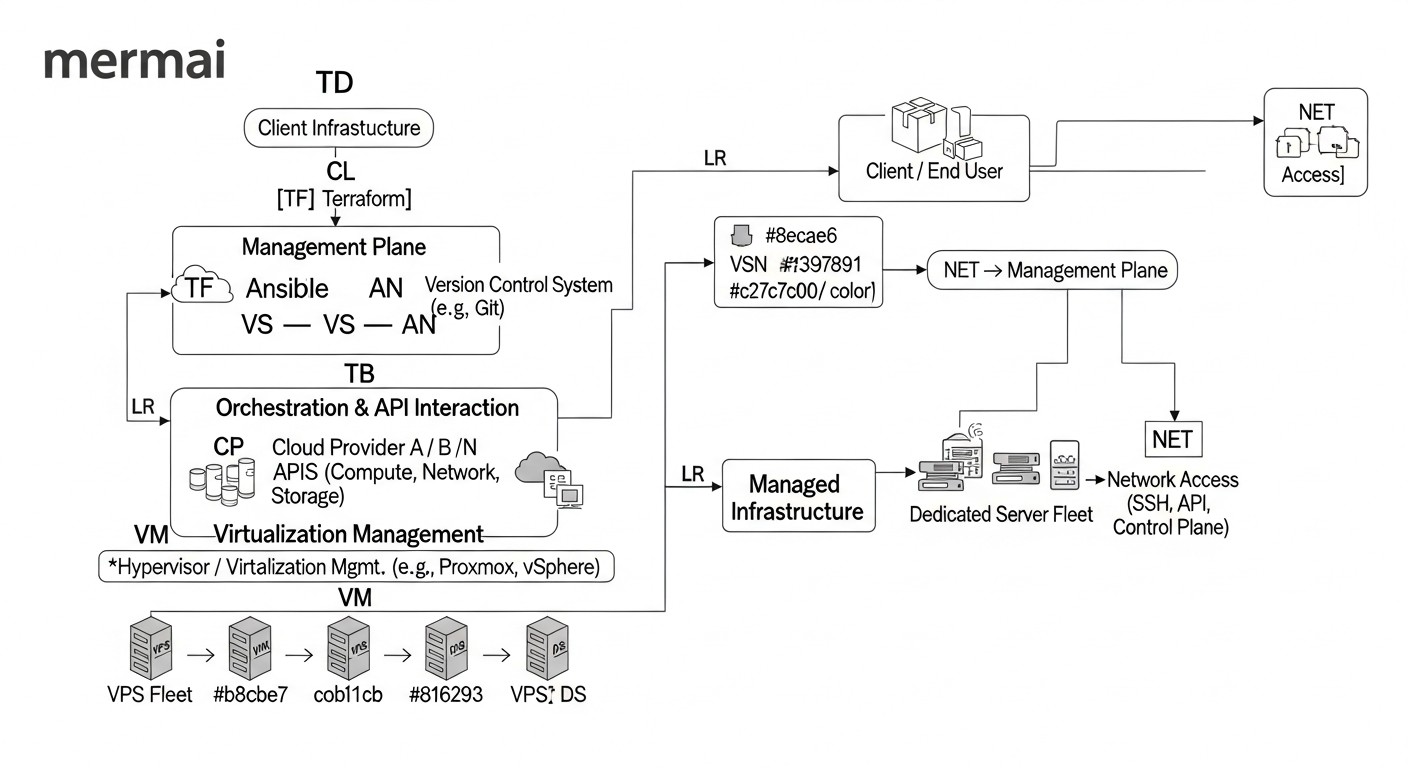

Схема: Основные критерии и факторы выбора инструментов для IaC

Схема: Основные критерии и факторы выбора инструментов для IaC

Выбор правильных инструментов для управления инфраструктурой — это стратегическое решение, которое повлияет на все аспекты работы вашей команды, от скорости разработки до надежности продакшена. К 2026 году рынок IaC-инструментов достаточно зрелый, но при этом постоянно появляются новые подходы и решения. При выборе между различными инструментами или при принятии решения о внедрении Terraform и Ansible, необходимо учитывать ряд ключевых критериев.

1. Поддержка провайдеров и платформ

Почему важен: Ваша инфраструктура может быть распределена между несколькими облачными провайдерами (AWS, GCP, Azure, DigitalOcean, Vultr) и/или включать в себя выделенные серверы в различных дата-центрах. Инструмент должен иметь широкую поддержку этих платформ, чтобы вы могли управлять всей вашей инфраструктурой из единого источника.

Как оценивать: Проверьте наличие официальных или активно поддерживаемых сообществом провайдеров (providers) для Terraform или модулей (modules) для Ansible, которые соответствуют вашим текущим и будущим потребностям. Убедитесь, что поддерживаются не только базовые функции создания/удаления серверов, но и более сложные аспекты, такие как сетевые настройки, хранилища, балансировщики нагрузки и т.д. В 2026 году многие хостинг-провайдеры предлагают свои собственные Terraform-провайдеры, что значительно упрощает интеграцию.

2. Идемпотентность

Почему важен: Идемпотентность означает, что многократное применение одной и той же операции дает тот же результат, что и однократное применение. Это критически важно для автоматизации, так как позволяет запускать скрипты конфигурации без опасения, что они сломают уже настроенную систему или приведут к нежелательным побочным эффектам. Инструменты конфигурации должны гарантировать, что система будет приведена в желаемое состояние, независимо от ее текущего статуса.

Как оценивать: Terraform по своей природе идемпотентен, так как он декларативно описывает конечное состояние и стремится к нему. Ansible также построен на принципах идемпотентности, где большинство модулей проверяют текущее состояние перед внесением изменений. При написании собственных плейбуков и ролей для Ansible всегда стремитесь к идемпотентности, используя модули, которые проверяют наличие ресурсов или состояние конфигурации перед изменением.

3. Декларативный vs. Императивный подход

Почему важен: Декларативный подход (как у Terraform) описывает что вы хотите получить, а не как это сделать. Императивный подход (чаще встречается в скриптах Bash или некоторых старых инструментах) описывает последовательность шагов. Декларативный подход легче для понимания, аудита и поддержания в долгосрочной перспективе, поскольку он фокусируется на конечном состоянии, а не на процессе его достижения. Однако, для более сложных логических операций или в случае, когда требуется точная последовательность действий, императивный подход может быть более подходящим.

Как оценивать: Terraform является ярким представителем декларативного подхода. Ansible же занимает промежуточное положение: его плейбуки декларативны в описании задач, но сами задачи выполняются последовательно, что дает ему императивные черты. Для управления инфраструктурой предпочтителен декларативный подход, для конфигурации — гибридный, который предлагает Ansible.

4. Управление состоянием (State Management)

Почему важен: Для декларативных IaC-инструментов, таких как Terraform, управление состоянием является фундаментальным. Он должен знать текущее состояние вашей инфраструктуры, чтобы определить, какие изменения необходимо применить для достижения желаемого состояния. Неправильное управление состоянием может привести к потере данных, конфликтам или некорректному развертыванию.

Как оценивать: Terraform использует файлы состояния (.tfstate) для отслеживания ресурсов. Очень важно использовать удаленное хранилище состояния (например, S3, Azure Blob Storage, Google Cloud Storage, Terraform Cloud) с блокировкой для предотвращения одновременных изменений и обеспечения целостности. Ansible не имеет концепции глобального состояния инфраструктуры в том же смысле, что и Terraform, но его инвентарь (inventory) является ключевым для отслеживания целевых узлов.

5. Безопасность и управление секретами

Почему важен: Управление инфраструктурой неизбежно связано с доступом к чувствительным данным: API-ключам провайдеров, SSH-ключам, паролям баз данных, сертификатам. Инструмент должен предоставлять надежные механизмы для безопасного хранения и использования этих секретов, минимизируя риск их утечки.

Как оценивать: Terraform интегрируется с инструментами для управления секретами, такими как HashiCorp Vault. Ansible предлагает Ansible Vault для шифрования конфиденциальных данных в плейбуках. В 2026 году также активно используются внешние менеджеры секретов (например, AWS Secrets Manager, Azure Key Vault, GCP Secret Manager) с интеграцией через провайдеров или модули.

6. Модульность и переиспользование кода

Почему важен: По мере роста сложности инфраструктуры, вам потребуется возможность разбивать конфигурации на многократно используемые компоненты. Модули, роли и шаблоны позволяют создавать абстракции, которые можно использовать для развертывания схожих сред или компонентов, сокращая объем кода и повышая его читаемость.

Как оценивать: Terraform активно использует модули для организации кода. Ansible опирается на роли для структурирования плейбуков. Эффективная модульность позволяет быстро разворачивать новые сервисы или окружения, следуя принципам DRY (Don't Repeat Yourself).

7. Сообщество и экосистема

Почему важен: Активное сообщество означает обилие готовых решений, шаблонов, провайдеров и модулей, а также быструю поддержку и исправление ошибок. Большая экосистема ускоряет разработку и упрощает решение возникающих проблем.

Как оценивать: Terraform и Ansible имеют одни из крупнейших и наиболее активных сообществ в сфере IaC и конфигурационного менеджмента. Это гарантирует доступ к обширной документации, тысячам готовых модулей и плейбуков, а также возможность получить помощь на форумах и в чатах.

8. Интеграция с CI/CD

Почему важен: Автоматизация развертывания инфраструктуры и конфигурации должна быть частью вашего общего конвейера CI/CD. Это позволяет автоматически тестировать изменения инфраструктуры, применять их в различных окружениях (dev, staging, prod) и откатываться в случае проблем.

Как оценивать: Оба инструмента прекрасно интегрируются с популярными CI/CD-системами, такими как GitLab CI/CD, GitHub Actions, Jenkins. Автоматизация запуска terraform plan/apply и ansible-playbook в рамках пайплайна является стандартной практикой.

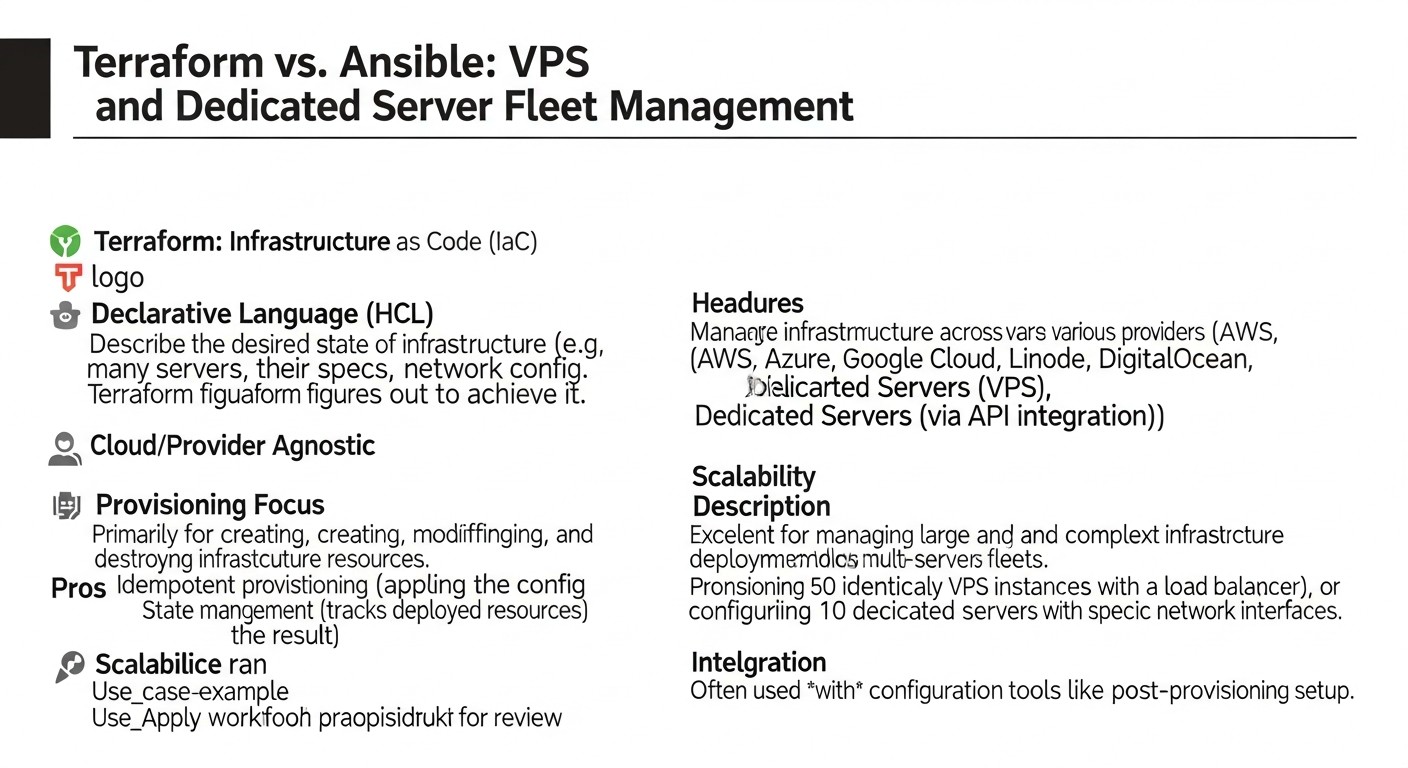

Сравнительная таблица: Terraform vs. Ansible в управлении флотом (2026 год)

Схема: Сравнительная таблица: Terraform vs. Ansible в управлении флотом (2026 год)

Схема: Сравнительная таблица: Terraform vs. Ansible в управлении флотом (2026 год)

Эта таблица предоставляет сравнительный анализ ключевых аспектов Terraform и Ansible применительно к управлению флотом VPS и выделенных серверов в контексте актуальных требований и возможностей 2026 года.

| Критерий |

Terraform (IaC-оркестратор) |

Ansible (Конфигурационный менеджер) |

Типичный Сценарий Использования |

Особенности 2026 |

Сложность Освоения |

Пример Стоимости (опционально) |

Основные Плюсы |

Основные Минусы |

| Основное назначение |

Провижининг и управление жизненным циклом инфраструктуры (IaaS, PaaS). Создание, изменение, удаление серверов, сетей, хранилищ. |

Конфигурация, оркестрация, развертывание ПО на существующей инфраструктуре. |

Создание 10 VPS на DigitalOcean, затем их настройка. |

Расширенная поддержка Serverless, Edge Computing, ИИ-инфраструктуры. |

Средняя (HCL) |

Бесплатно (Open Source), Terraform Cloud (Tiered Pricing, от $20/мес за команды). |

Мультиоблачность, декларативность, управление состоянием, модульность. |

Не управляет конфигурацией ОС напрямую, требует внешних инструментов. |

| Подход |

Декларативный (описание желаемого состояния). |

Декларативный (описание задач), но с императивными элементами (последовательность выполнения). |

Описать, что на всех серверах должен быть Nginx и PostgreSQL. |

Более интеллектуальные модули с автокоррекцией и предиктивным поведением. |

Низкая (YAML) |

Бесплатно (Open Source), Ansible Automation Platform (от $10000/год за энтерпрайз). |

Агентless, простота, идемпотентность, обширная библиотека модулей. |

Не управляет созданием инфраструктуры, зависим от SSH/WinRM. |

| Управление состоянием |

Ведет файл состояния (.tfstate), отражающий реальное состояние инфраструктуры. Критически важно для работы. |

Не имеет централизованного файла состояния. Идемпотентность достигается проверкой текущего состояния узла. |

Обеспечение, что Terraform знает, какие VPS он создал. |

Улучшенная интеграция с внешними KV-хранилищами для динамического состояния. |

Высокая (требует careful management) |

Входит в стоимость провайдера или облачного хранилища. |

Точное отслеживание ресурсов, возможность планирования изменений. |

Сложности при ручных изменениях, риск конфликтов без удаленного состояния/блокировок. |

| Механизм работы |

API-вызовы к облачным провайдерам или гипервизорам. |

Подключение по SSH (Linux) или WinRM (Windows) к целевым узлам. |

Terraform создает VPS, Ansible подключается к ним по SSH. |

Более продвинутые агенты для гибридных облаков. |

Средняя (API-концепции) |

Зависит от стоимости API-вызовов (обычно незначительна). |

Прямое взаимодействие с провайдерами, не требует агентов на целевых узлах. |

Требует валидных API-ключей и прав доступа. |

| Модульность и переиспользование |

Модули Terraform для многократного использования блоков инфраструктуры. |

Роли Ansible для структурирования и переиспользования конфигураций. |

Создать модуль "Веб-сервер" для Terraform и роль "Nginx" для Ansible. |

AI-генерируемые модули/роли на основе требований. |

Высокая (для сложных модулей) |

Бесплатно. |

Повторяемость, сокращение кода, стандартизация. |

Может привести к избыточной абстракции, если не продумано. |

| Управление секретами |

Интеграция с Vault, внешними Secret Managers. |

Ansible Vault для шифрования конфиденциальных данных. |

Сохранить API-ключ БД в Vault, использовать его в Ansible. |

Бесшовная интеграция с Hardware Security Modules (HSM) и Zero-Trust сетями. |

Средняя |

Входит в стоимость Vault или Secret Managers. |

Надежное шифрование, централизованное управление. |

Требует дополнительных инструментов или навыков. |

| Применимость для VPS/Выделенных серверов |

Идеален для создания, изменения типа, добавления дисков, удаления серверов. |

Идеален для установки ОС, настройки сети, установки ПО, развертывания приложений. |

Создание 5 серверов, а затем установка на них Docker и Kubernetes. |

Автоматизация развертывания Bare-metal серверов, включая прошивку BIOS. |

Высокая |

Стоимость серверов. |

Полный контроль над жизненным циклом инфраструктуры. |

Не может настроить ОС, пока сервер не создан. |

| Актуальные цены (2026) |

DigitalOcean Droplet (8GB RAM, 4vCPU, 160GB SSD) от $48/мес. Vultr Cloud Compute (8GB RAM, 4vCPU, 160GB SSD) от $45/мес. Выделенный сервер (32GB RAM, 8-core CPU, 2x1TB SSD) от $150/мес. |

N/A (стоимость самого инструмента) |

N/A |

Снижение цен на ресурсы благодаря оптимизации и конкуренции, рост предложений на энергоэффективные ядра. |

N/A |

N/A |

N/A |

N/A |

Детальный обзор: Terraform и Ansible для управления серверами

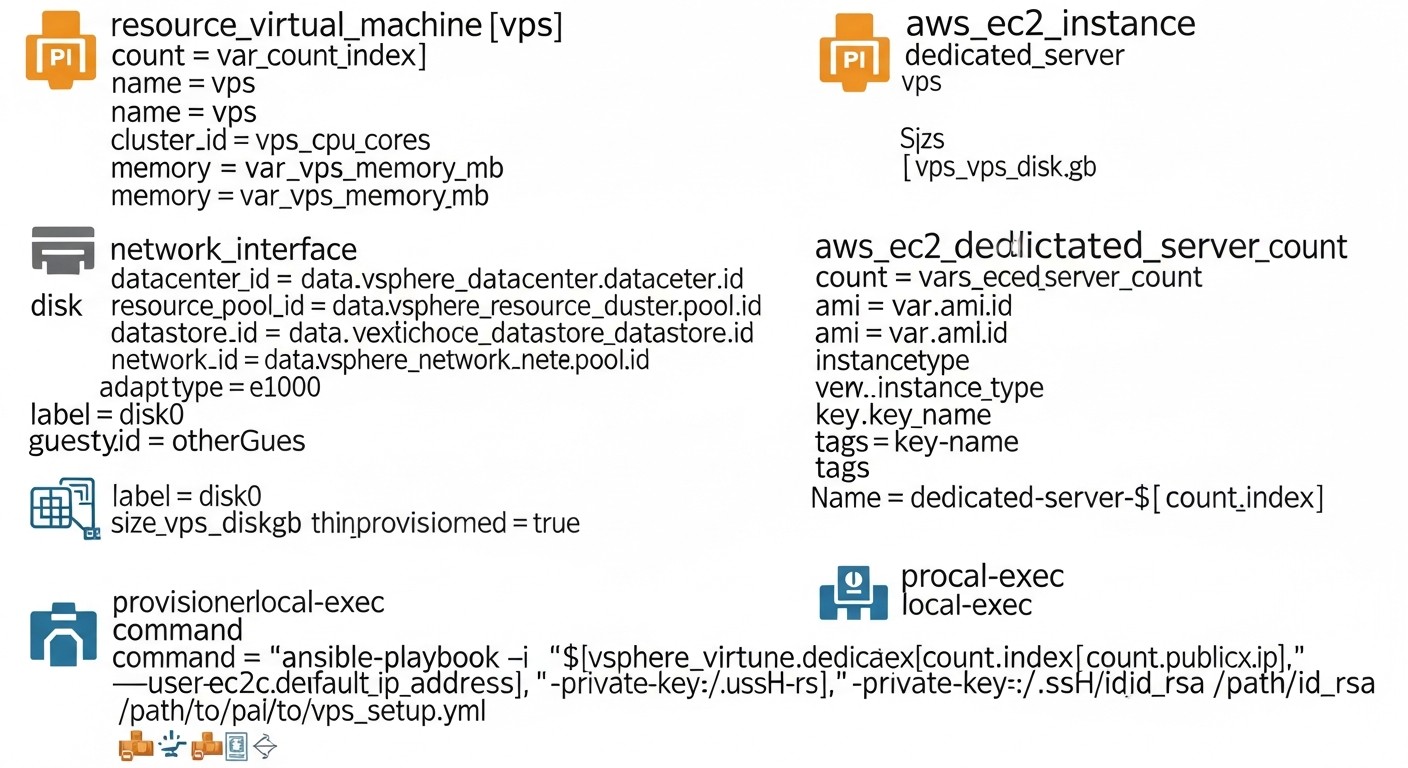

Схема: Детальный обзор: Terraform и Ansible для управления серверами

Схема: Детальный обзор: Terraform и Ansible для управления серверами

Для эффективного управления флотом серверов в 2026 году недостаточно просто знать о существовании Terraform и Ansible. Необходимо глубоко понимать их архитектуру, принципы работы и наилучшие практики использования, особенно в тандеме.

Terraform: Декларативное управление инфраструктурой

Terraform — это инструмент Infrastructure as Code, разработанный HashiCorp, который позволяет декларативно описывать и управлять вашей инфраструктурой с помощью языка конфигурации HashiCorp Configuration Language (HCL). Он работает по принципу "desired state", что означает, что вы описываете конечное состояние вашей инфраструктуры, а Terraform сам определяет, какие действия необходимо предпринять для достижения этого состояния.

Принципы работы Terraform:

- Декларативность: Вы описываете, что вы хотите, а не как это сделать. Например, вы указываете, что вам нужен VPS с 4 ГБ RAM и 2 vCPU, а Terraform обращается к API провайдера для его создания.

- Провайдеры: Terraform взаимодействует с различными облачными и локальными платформами через провайдеры. К 2026 году существуют тысячи провайдеров для всех мыслимых платформ: от AWS, Azure, GCP до DigitalOcean, Vultr, Hetzner, а также для Kubernetes, Docker, DNS-серверов и даже для некоторых аппаратных решений.

- Ресурсы: Каждый элемент инфраструктуры (сервер, сеть, диск, IP-адрес) в Terraform называется ресурсом. Вы определяете ресурсы в HCL-файлах.

- Модули: Для повторного использования и организации кода Terraform предоставляет модули. Модуль — это контейнер для нескольких ресурсов, который можно вызывать многократно с разными входными параметрами. Это позволяет создавать стандартизированные блоки инфраструктуры, например, "модуль веб-сервера" или "модуль базы данных".

- Состояние (State): Terraform ведет файл состояния (по умолчанию

terraform.tfstate), который является картой вашей реальной инфраструктуры. Этот файл критически важен, так как Terraform использует его для сравнения текущего состояния с желаемым и определения необходимых изменений. Для командной работы обязательным является использование удаленного бэкенда для хранения состояния (например, S3, Azure Blob Storage, Terraform Cloud).

Плюсы Terraform для управления флотом:

- Мультиоблачность: Единый инструмент для управления инфраструктурой у разных провайдеров.

- Декларативность и идемпотентность: Предсказуемые результаты и возможность многократного применения без побочных эффектов.

- Планирование изменений: Команда

terraform plan позволяет увидеть, какие изменения будут применены, прежде чем они будут выполнены.

- Модульность: Упрощает повторное использование кода и стандартизацию.

- Управление зависимостями: Terraform автоматически определяет зависимости между ресурсами и создает их в правильном порядке.

Минусы Terraform:

- Не управляет конфигурацией ОС: Terraform создает серверы, но не настраивает их внутреннее содержимое (установка ПО, пользователи, файлы конфигурации). Для этого нужен Ansible.

- Сложность управления состоянием: При неправильном подходе (без удаленного бэкенда и блокировок) файл состояния может стать источником проблем.

- Крутой порог входа для новичков: HCL хоть и прост, но понимание концепций IaC и управления состоянием требует времени.

Для кого подходит Terraform:

Для всех, кто занимается управлением инфраструктурой, особенно для DevOps-инженеров и системных администраторов, которым необходимо создавать, масштабировать и поддерживать серверные ресурсы в различных облачных или гибридных средах. Также незаменим для стартапов, стремящихся к быстрой и повторяемой развертке.

Ansible: Идемпотентное управление конфигурациями и оркестрация

Ansible — это простой в использовании, агентless инструмент для автоматизации ИТ, который может выполнять управление конфигурациями, развертывание приложений, оркестрацию и многие другие ИТ-задачи. Он написан на Python и использует SSH для подключения к управляемым узлам, не требуя установки агента на целевые серверы.

Принципы работы Ansible:

- Агентless: Ansible не требует установки какого-либо агента на целевые машины. Он использует стандартные протоколы, такие как SSH для Linux/Unix и WinRM для Windows.

- Плейбуки (Playbooks): Основной способ работы с Ansible — это написание плейбуков в формате YAML. Плейбук описывает набор задач, которые должны быть выполнены на определенных группах серверов.

- Модули: Ansible поставляется с огромным количеством встроенных модулей, которые выполняют конкретные задачи (например,

apt для управления пакетами, copy для копирования файлов, service для управления службами). Эти модули идемпотентны.

- Инвентарь (Inventory): Ansible использует инвентарь (обычно файл

hosts в формате INI или YAML) для определения того, какие серверы (хосты) он должен управлять, и как к ним подключаться. Инвентарь может быть статическим или динамическим (генерироваться скриптами).

- Роли (Roles): Для организации и переиспользования плейбуков Ansible предлагает концепцию ролей. Роль — это стандартизированная структура каталогов, содержащая плейбуки, переменные, шаблоны и файлы для конкретной функции (например, "роль веб-сервера", "роль базы данных").

Плюсы Ansible для управления флотом:

- Простота и низкий порог входа: YAML-синтаксис легко читается и пишется. Отсутствие агентов упрощает развертывание.

- Идемпотентность: Большинство модулей Ansible разработаны так, чтобы быть идемпотентными, обеспечивая предсказуемые результаты.

- Гибкость: Может использоваться для широкого спектра задач, от установки пакетов до сложной оркестрации.

- Обширная библиотека модулей: Тысячи готовых модулей для различных задач и платформ.

- Управление секретами: Ansible Vault позволяет шифровать конфиденциальные данные прямо в плейбуках.

Минусы Ansible:

- Зависимость от SSH/WinRM: Требует открытых портов и правильной аутентификации на целевых узлах.

- Не управляет инфраструктурой: Не может создавать или удалять VPS/выделенные серверы самостоятельно (хотя есть модули для взаимодействия с облачными API, это не его основная задача).

- Производительность: Для очень больших флотов (сотни или тысячи серверов) может быть медленнее, чем решения с агентами, так как каждое подключение по SSH требует времени.

Для кого подходит Ansible:

Идеален для DevOps-инженеров, системных администраторов и бэкенд-разработчиков, которым необходимо автоматизировать настройку серверов, развертывание приложений, управление службами и оркестрацию в уже существующей или созданной Terraform инфраструктуре. Отлично подходит для поддержания консистентности конфигураций на большом флоте серверов.

Синхрония: Terraform + Ansible

Наиболее мощный подход к управлению флотом серверов — это их совместное использование. Terraform создает и управляет жизненным циклом серверов, а Ansible конфигурирует их. Этот тандем обеспечивает полный цикл IaC:

- Terraform: Определяет и развертывает VPS или выделенные серверы, включая их сетевые настройки, фаерволы и другие инфраструктурные компоненты.

- Terraform (Output): После успешного создания инфраструктуры, Terraform может вывести IP-адреса созданных серверов, SSH-ключи или другую необходимую информацию.

- Ansible (Динамический инвентарь): Ansible может использовать эти выходные данные Terraform для автоматического создания динамического инвентаря. Это позволяет Ansible точно знать, к каким серверам подключаться и какие плейбуки применять.

- Ansible: Подключается к созданным серверам и выполняет плейбуки для установки операционной системы, настройки пользователей, установки Docker, Kubernetes, баз данных, веб-серверов и развертывания приложений.

Эта интеграция позволяет достичь максимальной автоматизации, повторяемости и надежности, минимизируя ручные операции и человеческие ошибки.

Практические советы и рекомендации по внедрению

Схема: Практические советы и рекомендации по внедрению

Схема: Практические советы и рекомендации по внедрению

Внедрение Terraform и Ansible в существующие процессы или построение новых с нуля требует не только технических знаний, но и понимания лучших практик. Вот несколько ключевых рекомендаций, основанных на многолетнем опыте.

1. Структура репозитория IaC: Монорепо или Полирепо?

Рекомендация: Для большинства средних и крупных проектов предпочтительнее монорепозиторий (монорепо) или гибридный подход.

Монорепо: Весь код Terraform и Ansible хранится в одном репозитории.

- Плюсы: Упрощает управление зависимостями, общими модулями/ролями, атомарные изменения (одно изменение затрагивает и инфраструктуру, и конфигурацию).

- Минусы: Может стать громоздким, замедление работы CI/CD для больших команд.

Полирепо: Отдельные репозитории для Terraform-кода и Ansible-кода, или даже для отдельных сервисов/окружений.

- Плюсы: Четкое разделение ответственности, меньший размер репозиториев, параллельная разработка.

- Минусы: Сложности с управлением зависимостями между репозиториями, синхронизация общих компонентов.

Практический совет 2026: Начните с монорепо для IaC. Если команда вырастет до десятков инженеров, и возникнут проблемы с производительностью CI/CD или конфликтами, рассмотрите переход к гибридному подходу, где общие модули/роли вынесены в отдельные репозитории, но основные конфигурации остаются в монорепо.

2. Управление состоянием Terraform (Terraform State)

Крайне важно: Всегда используйте удаленное хранилище состояния с блокировкой.

Примеры удаленных бэкендов:

- AWS S3 + DynamoDB: S3 для хранения состояния, DynamoDB для блокировки.

- Azure Blob Storage: Встроенная поддержка блокировки.

- Google Cloud Storage: Встроенная поддержка блокировки.

- Terraform Cloud/Enterprise: Облачный сервис от HashiCorp с централизованным управлением состоянием, переменными, секретами и CI/CD.

# Пример конфигурации S3 бэкенда для Terraform

terraform {

backend "s3" {

bucket = "my-terraform-state-bucket-2026"

key = "prod/vps-fleet/terraform.tfstate"

region = "eu-central-1"

encrypt = true

dynamodb_table = "terraform-lock-table-2026"

}

}

Совет: Разделяйте состояние по окружениям (dev, staging, prod) и по компонентам (например, prod/network.tfstate, prod/app-servers.tfstate). Это уменьшает область потенциальных ошибок и ускоряет операции.

3. Динамический инвентарь Ansible

Рекомендация: Не поддерживайте статический инвентарь вручную. Используйте выходные данные Terraform для генерации динамического инвентаря Ansible.

Как это работает:

- Terraform создает серверы и выводит их IP-адреса, имена хостов и другие метаданные.

- Скрипт (Python, Bash) или специальный плагин Ansible читает эти выходные данные Terraform.

- Скрипт генерирует инвентарь Ansible в формате JSON или YAML, группируя серверы по ролям или другим критериям.

Пример вывода Terraform:

output "web_server_ips" {

value = [for server in digitalocean_droplet.web_servers : server.ipv4_address]

}

output "db_server_ips" {

value = [for server in digitalocean_droplet.db_servers : server.ipv4_address]

}

Пример скрипта для динамического инвентаря (Python, упрощенно):

# dynamic_inventory.py

import json

import subprocess

def get_terraform_output():

result = subprocess.run(['terraform', 'output', '-json'], capture_output=True, text=True, check=True)

return json.loads(result.stdout)

def generate_ansible_inventory(tf_output):

inventory = {

"_meta": {

"hostvars": {}

},

"all": {

"hosts": []

}

}

if "web_server_ips" in tf_output and tf_output["web_server_ips"]["value"]:

inventory["web_servers"] = {"hosts": tf_output["web_server_ips"]["value"]}

inventory["all"]["hosts"].extend(tf_output["web_server_ips"]["value"])

if "db_server_ips" in tf_output and tf_output["db_server_ips"]["value"]:

inventory["db_servers"] = {"hosts": tf_output["db_server_ips"]["value"]}

inventory["all"]["hosts"].extend(tf_output["db_server_ips"]["value"])

# Добавляем hostvars, если нужно

for host_ip in inventory["all"]["hosts"]:

inventory["_meta"]["hostvars"][host_ip] = {

"ansible_user": "root",

"ansible_ssh_private_key_file": "~/.ssh/id_rsa_terraform"

}

return json.dumps(inventory, indent=4)

if __name__ == "__main__":

tf_output = get_terraform_output()

print(generate_ansible_inventory(tf_output))

Запуск: ansible-playbook -i dynamic_inventory.py playbook.yml

4. Управление секретами: Terraform и Ansible Vault

Рекомендация: Никогда не храните секреты в открытом виде в репозитории. Используйте специализированные инструменты.

- Для API-ключей провайдеров (Terraform): Используйте переменные окружения (например,

TF_VAR_do_token) или сервисы вроде HashiCorp Vault.

- Для SSH-ключей (Ansible): Используйте SSH-агент или явно указывайте путь к приватному ключу (но не храните его в репозитории).

- Для чувствительных данных в Ansible (пароли БД, API-ключи приложений): Используйте Ansible Vault.

# Создание зашифрованного файла с секретами для Ansible

ansible-vault create group_vars/all/vault.yml

# Редактирование зашифрованного файла

ansible-vault edit group_vars/all/vault.yml

# Пример содержимого vault.yml

# db_password: !vault |

# $ANSIBLE_VAULT;1.1;AES256

# 6366623631313264353438313437346132333834373539383633633939316138623735303964343130316434

# ...

Совет: Интегрируйте HashiCorp Vault с Terraform для централизованного управления всеми секретами. Terraform может получать секреты из Vault и передавать их в качестве переменных для Ansible.

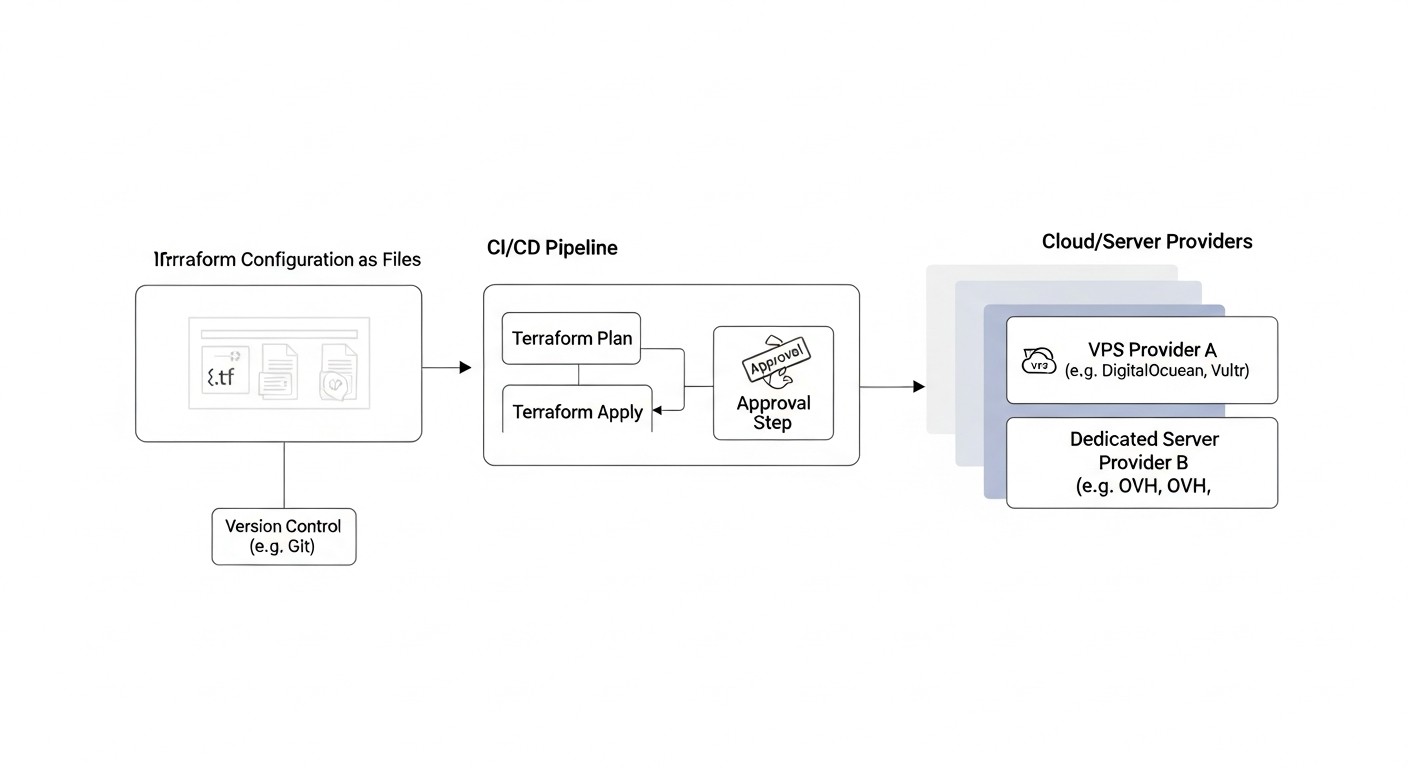

5. Использование CI/CD для IaC

Рекомендация: Автоматизируйте применение изменений инфраструктуры через CI/CD пайплайны.

- Пайплайн Terraform:

terraform initterraform validateterraform plan (сохранить план как артефакт)- Ручное подтверждение (optional)

terraform apply "tfplan"

- Пайплайн Ansible:

ansible-lint (проверка стилистики и ошибок)ansible-playbook -i dynamic_inventory.py playbook.yml --check (сухой прогон)- Ручное подтверждение (optional)

ansible-playbook -i dynamic_inventory.py playbook.yml

Пример этапа в GitLab CI/CD для Terraform:

# .gitlab-ci.yml

stages:

- validate

- plan

- apply

terraform_validate:

stage: validate

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform validate

terraform_plan:

stage: plan

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform plan -out "tfplan"

artifacts:

paths:

- tfplan

terraform_apply:

stage: apply

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform apply "tfplan"

when: manual # Ручное подтверждение для продакшена

only:

- master

6. Тестирование IaC кода

Рекомендация: Тестируйте свой код Terraform и Ansible так же, как вы тестируете код приложений.

- Terratest (Terraform): Фреймворк для написания автоматизированных тестов для инфраструктуры, развернутой с помощью Terraform.

- Ansible Lint: Для проверки синтаксиса, стиля и потенциальных ошибок в плейбуках.

- Molecule (Ansible): Фреймворк для тестирования ролей Ansible на различных дистрибутивах Linux.

# Пример запуска Ansible Lint

ansible-lint my_playbook.yml

# Пример запуска Molecule для тестирования роли

cd roles/my_web_role

molecule test

7. Использование cloud-init для начальной настройки

Рекомендация: Для максимально быстрой начальной настройки свежесозданных VPS используйте cloud-init. Terraform может передавать скрипты cloud-init в виде user_data при создании сервера.

Преимущества:

- Установка SSH-ключа для Ansible.

- Обновление пакетов.

- Установка базовых утилит (

git, htop).

- Создание первичного пользователя.

Это позволяет Ansible подключаться к серверу, который уже имеет базовую конфигурацию и необходимый SSH-доступ.

resource "digitalocean_droplet" "web_server" {

# ... другие параметры ...

user_data = <<-EOF

#cloud-config

users:

- name: ansible_user

groups: sudo

shell: /bin/bash

ssh_authorized_keys:

- ${file("~/.ssh/id_rsa.pub")}

runcmd:

- apt update

- apt upgrade -y

- apt install -y git htop curl

EOF

}

Типичные ошибки при работе с Terraform и Ansible

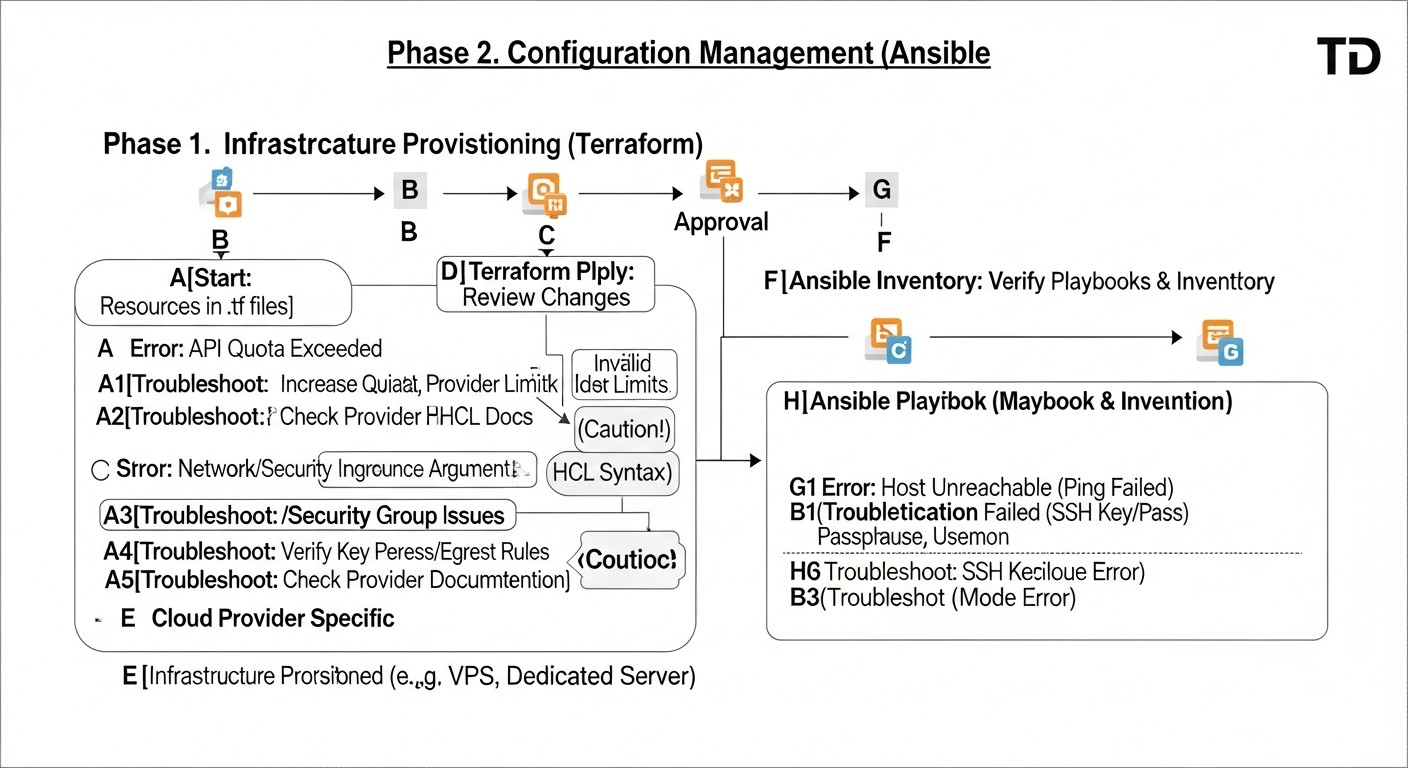

Схема: Типичные ошибки при работе с Terraform и Ansible

Схема: Типичные ошибки при работе с Terraform и Ansible

Даже опытные инженеры могут допускать ошибки при работе с IaC-инструментами. Знание наиболее распространенных проблем и способов их предотвращения значительно сэкономит время и нервы.

1. Отсутствие удаленного состояния Terraform или его неправильное использование

Ошибка: Хранение файла .tfstate локально, без блокировок, или использование одного и того же файла состояния для разных окружений/команд.

Последствия:

- Потеря состояния: Если локальный файл состояния будет утерян, Terraform потеряет информацию о вашей инфраструктуре.

- Конфликты: При одновременном запуске

terraform apply разными инженерами или CI/CD пайплайнами могут возникнуть конфликты, приводящие к некорректному изменению или удалению ресурсов.

- Неконсистентность: Разные инженеры могут иметь разные версии состояния, что приводит к непредсказуемым результатам.

Как избежать: Всегда используйте удаленный бэкенд (S3, Azure Blob Storage, GCS, Terraform Cloud) с обязательной блокировкой состояния. Разделяйте файлы состояния по окружениям (dev, staging, prod) и, возможно, по логическим компонентам (network, compute, database).

2. Ручные изменения инфраструктуры "поверх" Terraform

Ошибка: Изменение ресурсов (VPS, сетевых правил, дисков) вручную через консоль провайдера, а не через Terraform.

Последствия:

- Дрифт состояния: Реальное состояние инфраструктуры расходится с тем, что описано в

.tfstate. При следующем terraform apply Terraform попытается "откатить" ручные изменения или применить неожиданные действия.

- Потеря изменений: Ручные изменения могут быть перезаписаны при следующем применении Terraform.

- Сложность аудита: Невозможно отследить, кто и когда внес изменения.

Как избежать: Все изменения инфраструктуры должны проходить через Terraform. Если необходимо внести срочное изменение вручную, задокументируйте его и как можно скорее отразите его в Terraform-коде, используя terraform import или обновив конфигурацию вручную.

3. Отсутствие идемпотентности в плейбуках Ansible

Ошибка: Написание плейбуков, которые не проверяют текущее состояние системы перед внесением изменений. Например, выполнение apt install nginx без проверки, установлен ли Nginx уже.

Последствия:

- Ошибки: Многократное выполнение неидемпотентных задач может привести к ошибкам (например, попытка создать пользователя, который уже существует).

- Замедление: Ненужные операции тратят время.

- Непредсказуемость: Результат выполнения плейбука может зависеть от начального состояния сервера.

Как избежать: Всегда используйте модули Ansible, которые по своей природе идемпотентны (например, apt, yum, service, user, file). При написании собственных скриптов или использовании command/shell модулей, всегда добавляйте условия when или creates/removes для проверки состояния перед выполнением.

# ПЛОХО: неидемпотентно

- name: Install Nginx (bad example)

command: apt install nginx -y

# ХОРОШО: идемпотентно, Ansible модуль сам проверит

- name: Ensure Nginx is installed

ansible.builtin.apt:

name: nginx

state: present

update_cache: yes

4. Отсутствие управления секретами

Ошибка: Хранение чувствительных данных (пароли, API-ключи, SSH-ключи) в открытом виде в репозитории или в незашифрованных файлах.

Последствия:

- Утечка данных: Компрометация репозитория или файловой системы приводит к утечке всех секретов.

- Нарушение безопасности: Злоумышленники могут получить доступ к вашей инфраструктуре.

- Несоответствие стандартам: Нарушение требований безопасности и соответствия (GDPR, PCI DSS).

Как избежать: Используйте Ansible Vault для шифрования данных в плейбуках. Для Terraform используйте переменные окружения, HashiCorp Vault или облачные менеджеры секретов (AWS Secrets Manager, Azure Key Vault, GCP Secret Manager). Никогда не коммитьте секреты в Git.

5. Слишком широкие права доступа для API-ключей

Ошибка: Использование API-ключей провайдеров с полными административными правами для Terraform или Ansible.

Последствия:

- Масштаб ущерба: В случае компрометации ключа злоумышленник получает полный контроль над вашей инфраструктурой.

- Риск случайного удаления: Ошибка в Terraform-коде может привести к непреднамеренному удалению всей инфраструктуры.

Как избежать: Применяйте принцип наименьших привилегий (Least Privilege). Создавайте отдельные API-ключи или роли IAM для Terraform и Ansible с минимально необходимыми правами доступа. Например, для Terraform нужны права на создание/изменение/удаление определенных типов ресурсов, а для Ansible — только права на чтение метаданных (для динамического инвентаря) и SSH-доступ к серверам.

6. Отсутствие тестирования IaC кода

Ошибка: Развертывание изменений инфраструктуры или конфигурации без предварительного тестирования.

Последствия:

- Сбои в продакшене: Непроверенные изменения могут привести к поломке критически важных сервисов.

- Сложности отката: Откат изменений инфраструктуры может быть сложным и рискованным.

- Низкое качество: Инфраструктура становится нестабильной и ненадежной.

Как избежать: Внедрите тестирование вашего IaC-кода. Используйте terraform validate, terraform plan, ansible-lint, ansible-playbook --check, а также фреймворки типа Terratest и Molecule. Развертывайте изменения сначала в тестовых/staging окружениях, прежде чем применять их на продакшене.

7. Смешивание инфраструктурного кода и кода приложения

Ошибка: Попытка развернуть приложение и настроить инфраструктуру в одном и том же Terraform-модуле или Ansible-плейбуке без четкого разделения.

Последствия:

- Сложность: Код становится трудночитаемым, трудным для поддержки и тестирования.

- Низкая переиспользуемость: Модули/плейбуки становятся специфичными для одного приложения.

- Разделение ответственности: Разным командам может быть сложно работать с таким кодом.

Как избежать: Четко разделяйте ответственность: Terraform для инфраструктуры, Ansible для базовой конфигурации ОС и установки ПО, CI/CD для развертывания кода приложения. Используйте модули Terraform и роли Ansible для абстракции и переиспользования. Например, Terraform создает VPS и устанавливает Docker, а Ansible развертывает Docker-контейнеры с приложением.

Чеклист для практического применения

Этот чеклист поможет вам структурировать процесс внедрения и использования Terraform и Ansible для управления флотом серверов, обеспечивая последовательность и полноту шагов.

- Определите целевую инфраструктуру:

- Какие типы серверов (VPS, выделенные) вам нужны?

- У каких провайдеров они будут размещены?

- Какие сетевые ресурсы (VPC, фаерволы, балансировщики) требуются?

- Настройте окружение Terraform:

- Установите Terraform CLI (актуальная версия 1.6+ на 2026 год).

- Создайте репозиторий Git для вашего IaC-кода (например,

infrastructure-as-code).

- Инициализируйте удаленный бэкенд для состояния Terraform (S3, Azure Blob, GCS, Terraform Cloud) с блокировкой.

- Получите и настройте API-ключи для ваших провайдеров (используйте переменные окружения или Vault, не коммитьте в Git).

- Разработайте Terraform-код для инфраструктуры:

- Определите провайдеров и их конфигурацию.

- Создайте ресурсы для VPS/выделенных серверов (например,

digitalocean_droplet, aws_instance).

- Настройте сетевые правила (фаерволы, security groups) для доступа к серверам (SSH, HTTP/S).

- Используйте модули для повторения стандартных конфигураций серверов.

- Определите выходные данные (

output) Terraform: IP-адреса, имена хостов, SSH-ключи, необходимые для Ansible.

- Подготовьте базовую конфигурацию серверов через

cloud-init (если применимо):

- Встройте в

user_data Terraform-ресурсов скрипты для:

- Установки вашего публичного SSH-ключа для пользователя Ansible.

- Обновления пакетов ОС.

- Установки базовых утилит (

git, curl, htop).

- Настройте окружение Ansible:

- Установите Ansible (актуальная версия 2.15+ на 2026 год).

- Создайте основной каталог для плейбуков и ролей.

- Создайте приватный SSH-ключ, который будет использоваться Ansible для подключения к серверам (и добавьте его публичную часть в

cloud-init или Terraform).

- Настройте

ansible.cfg для общих параметров (например, путь к приватному ключу, пользователя).

- Разработайте Ansible-код для конфигурации:

- Создайте динамический инвентарь (скрипт), который будет читать выходные данные Terraform.

- Разработайте роли Ansible для различных типов серверов (например,

web_server_role, db_server_role).

- В ролях определите задачи для:

- Установки необходимого ПО (Nginx, PostgreSQL, Docker, Redis).

- Настройки фаерволов на уровне ОС (

ufw, firewalld).

- Управления службами (запуск, остановка, перезапуск).

- Копирования файлов конфигурации (используйте шаблоны Jinja2).

- Создания пользователей и групп.

- Используйте Ansible Vault для шифрования чувствительных данных.

- Интегрируйте в CI/CD пайплайн:

- Создайте пайплайн для Terraform:

init -> validate -> plan -> apply.

- Создайте пайплайн для Ansible:

lint -> check -> apply.

- Обеспечьте передачу выходных данных Terraform в Ansible пайплайн (например, через артефакты или S3).

- Настройте ручное подтверждение для этапов

apply на продакшене.

- Внедрите тестирование IaC-кода:

- Используйте

ansible-lint и ansible-playbook --check.

- Рассмотрите

Molecule для тестирования ролей Ansible.

- Рассмотрите

Terratest для интеграционного тестирования Terraform-кода.

- Мониторинг и логирование:

- Настройте мониторинг за состоянием серверов и приложений (Prometheus, Grafana, Zabbix).

- Централизуйте логи с серверов (ELK Stack, Loki).

- Убедитесь, что Terraform и Ansible логируют свои действия для аудита.

- Разработайте стратегию обновления и обслуживания:

- Регулярно обновляйте Terraform и Ansible до актуальных версий.

- Планируйте и автоматизируйте обновления ОС и ПО на серверах с помощью Ansible.

- Разработайте процесс для "дрифта конфигурации" (когда ручные изменения не соответствуют IaC).

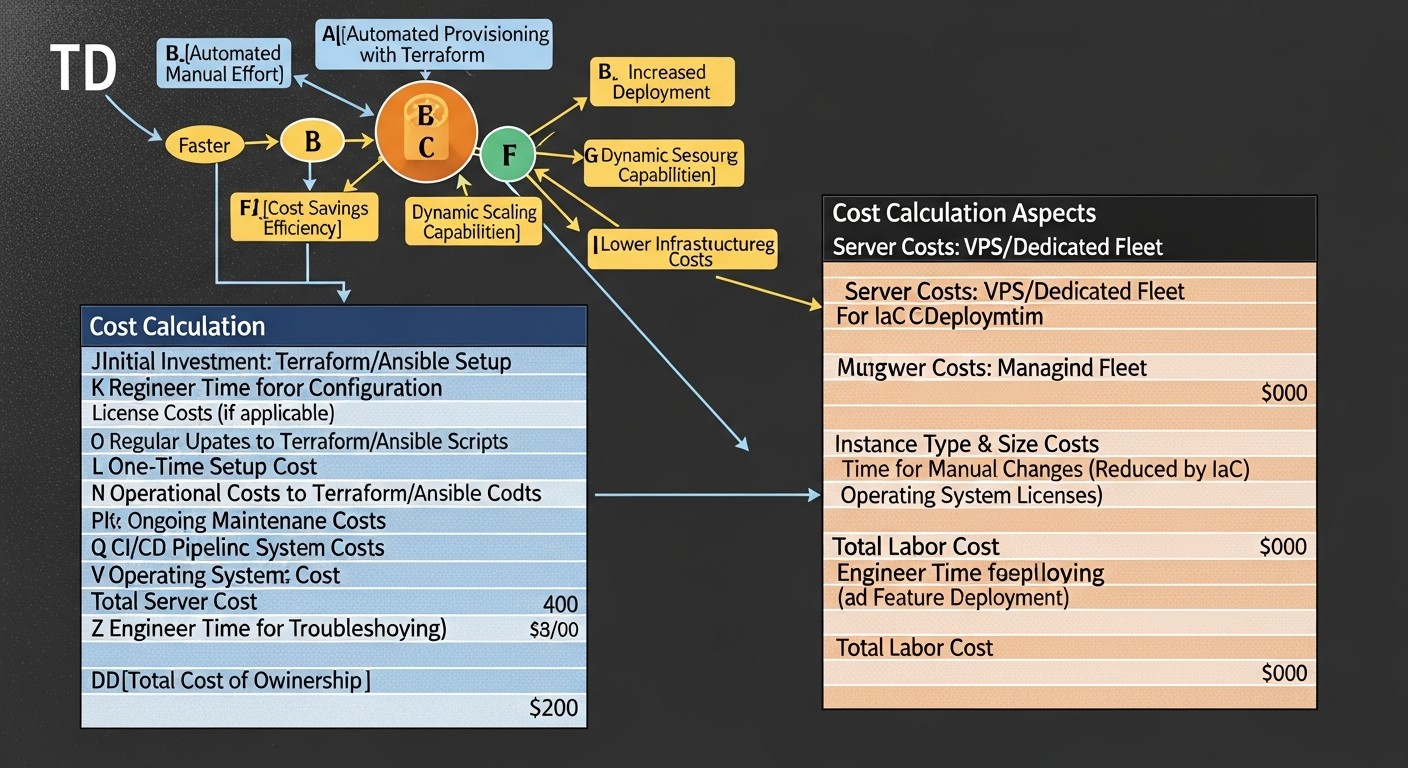

Расчет стоимости / Экономика IaC

Схема: Расчет стоимости / Экономика IaC

Схема: Расчет стоимости / Экономика IaC

Внедрение Infrastructure as Code с Terraform и Ansible — это не просто техническое решение, но и стратегическая инвестиция, которая оказывает прямое влияние на экономику проекта. К 2026 году, когда конкуренция на рынке SaaS и цифровых сервисов достигает пика, оптимизация затрат и ресурсов становится критически важной.

1. Прямые затраты на инструменты

Сами по себе Terraform и Ansible являются открытым исходным кодом и бесплатны для использования. Однако существуют платные версии и сопутствующие сервисы:

- Terraform Cloud/Enterprise: Предлагает дополнительные возможности, такие как централизованное управление состоянием, Sentinel (политики как код), частные реестры модулей, интеграции с VCS, улучшенное управление командами. Цены варьируются от бесплатных tiers для небольших команд до корпоративных решений стоимостью в десятки тысяч долларов в год. Для большинства стартапов и средних проектов достаточно бесплатной версии Terraform Cloud или самостоятельного хостинга состояния на S3/GCS/Azure Blob.

- Ansible Automation Platform (Red Hat): Коммерческая версия Ansible с расширенными возможностями: Ansible Tower/AWX (веб-интерфейс, RBAC, API), Ansible Engine, Ansible Network, Ansible Security. Стоимость начинается от $10,000-$20,000 в год для корпоративных клиентов. Для большинства задач достаточно бесплатного AWX или прямого использования Ansible CLI.

- Облачные сервисы для хранения состояния: S3, Azure Blob Storage, GCS — стоимость хранения состояния и операций чтения/записи обычно незначительна (от нескольких центов до нескольких долларов в месяц).

2. Косвенные затраты и скрытые расходы

- Время на обучение: Инженеры должны освоить HCL, YAML, принципы IaC, лучшие практики. Это инвестиция в персонал, которая быстро окупается.

- Разработка и поддержка кода: Написание модулей Terraform, ролей Ansible, скриптов динамического инвентаря, пайплайнов CI/CD. Этот код требует тестирования, рефакторинга и поддержки.

- Инфраструктура для CI/CD: Хостинг для GitLab CI/CD, GitHub Actions, Jenkins. Это могут быть как платные облачные сервисы, так и собственные серверы.

- Инструменты мониторинга и логирования: Prometheus, Grafana, ELK Stack, Loki — требуют развертывания и обслуживания.

- Управление секретами: HashiCorp Vault, облачные Secret Managers — могут иметь свои затраты на хостинг и лицензии.

3. Экономия и ROI (Return on Investment)

Основные преимущества IaC, которые приводят к экономии:

- Сокращение времени на развертывание: Новые окружения или серверы разворачиваются за минуты, а не часы или дни. Это ускоряет time-to-market для новых продуктов и функций.

- Снижение количества ошибок: Автоматизация исключает человеческий фактор, приводящий к ошибкам конфигурации. Меньше ошибок — меньше простоев и меньше времени на их устранение.

- Улучшенная масштабируемость: Легкое горизонтальное масштабирование инфраструктуры для обработки пиковых нагрузок или расширения бизнеса.

- Оптимизация использования ресурсов: Возможность быстро создавать и удалять ресурсы по требованию, избегая "зомби-серверов" и переплат. Автоматическое отключение dev/staging сред в нерабочее время.

- Улучшенная безопасность: Стандартизированные и аудируемые конфигурации, автоматическое применение патчей безопасности.

- Ускоренное восстановление после сбоев (Disaster Recovery): Возможность быстро пересоздать инфраструктуру в случае катастрофы.

- Снижение операционных расходов: Меньше ручного труда, больше времени для инженеров на стратегические задачи, а не на рутину.

Примеры расчетов для разных сценариев (2026 год)

Предположим, у нас есть стартап с командой из 3 инженеров, управляющих флотом из 20 VPS на DigitalOcean и 2 выделенных серверов для базы данных и кэша.

Сценарий 1: Ручное управление (базовый уровень)

- Зарплата инженера: $50/час (2026 год, усредненная ставка для опытного инженера в РФ/СНГ).

- Время на развертывание нового сервиса (ручное): 8 часов (создание сервера, установка ОС, настройка, деплой).

- Частота развертываний: 4 раза в месяц.

- Время на устранение ошибок (ручное): 4 часа/месяц.

- Время на ручные обновления/патчи: 6 часов/месяц.

- Потери от простоя: Допустим, 1 час простоя в месяц стоит $200.

Ежемесячные затраты: (8 4 + 4 + 6) $50/час + $200 = (32 + 4 + 6) $50 + $200 = 42 $50 + $200 = $2100 + $200 = $2300

Сценарий 2: С Terraform + Ansible (после внедрения)

- Время на развертывание нового сервиса (автоматизированное): 1 час (включая запуск пайплайна и проверку).

- Частота развертываний: 4 раза в месяц.

- Время на устранение ошибок (автоматизированное): 1 час/месяц (с учетом того, что ошибок меньше).

- Время на автоматические обновления/патчи: 1 час/месяц (только для мониторинга и запуска Ansible).

- Потери от простоя: Допустим, 0.2 часа простоя в месяц стоит $40.

- Затраты на IaC-инструменты/сервисы: $50/месяц (Terraform Cloud Team, S3/GCS).

Ежемесячные затраты: (1 4 + 1 + 1) $50/час + $40 + $50 = (4 + 1 + 1) $50 + $40 + $50 = 6 $50 + $40 + $50 = $300 + $40 + $50 = $390

Экономия в месяц: $2300 - $390 = $1910

Годовая экономия: $1910 12 = $22920

Это очень упрощенный расчет, который не учитывает первоначальные инвестиции в разработку IaC-кода (которые могут составлять несколько недель/месяцев работы инженеров), но он наглядно демонстрирует потенциал экономии операционных расходов. ROI от внедрения IaC обычно достигается в течение первых 6-12 месяцев.

Таблица с примерами расчетов для разных сценариев

| Параметр |

Ручное управление (10 серверов) |

Terraform + Ansible (10 серверов) |

Terraform + Ansible (50 серверов) |

| Количество серверов |

10 |

10 |

50 |

| Ежемесячные часы инженера (развертывание) |

40 ч. ($2000) |

5 ч. ($250) |

8 ч. ($400) |

| Ежемесячные часы инженера (обслуживание/патчи) |

20 ч. ($1000) |

3 ч. ($150) |

5 ч. ($250) |

| Ежемесячные часы инженера (устранение ошибок) |

10 ч. ($500) |

2 ч. ($100) |

3 ч. ($150) |

| Потери от простоя (оценочно) |

$500 |

$100 |

$200 |

| Затраты на IaC-инструменты/сервисы |

$0 |

$50 |

$150 |

| Итого ежемесячные затраты |

$4000 |

$650 |

$1150 |

| Экономия по сравнению с ручным |

- |

$3350 |

$2850 (на 50 серверах!) |

Примечание: Зарплата инженера $50/час, потери от простоя $200/час. Расчеты являются оценочными и служат для демонстрации принципа.

Как видно из таблицы, масштабирование с IaC дает экспоненциально большую экономию, поскольку затраты на автоматизацию растут значительно медленнее, чем затраты на ручное управление с ростом флота серверов.

Кейсы и примеры использования

Схема: Кейсы и примеры использования

Схема: Кейсы и примеры использования

Чтобы лучше понять, как Terraform и Ansible работают вместе, рассмотрим несколько реалистичных сценариев, с которыми сталкиваются современные IT-команды в 2026 году.

Кейс 1: Развертывание нового микросервисного бэкенда на VPS-хостинге

Проблема: Стартап X разрабатывает новый микросервис, который требует быстрого развертывания в отдельном окружении (например, для тестирования производительности или для нового клиента). Необходимо создать 3 VPS, настроить на них Docker, развернуть Nginx как обратный прокси и запустить 2 Docker-контейнера с микросервисами и базой данных PostgreSQL.

Решение с Terraform и Ansible:

-

Terraform: Провижининг инфраструктуры.

Результат: За считанные минуты полностью настроенное и готовое к работе окружение с микросервисами, развернутое по принципу Infrastructure as Code. При необходимости масштабирования достаточно изменить count в Terraform и запустить пайплайн.

Кейс 2: Поддержание конфигурации выделенного сервера для базы данных

Проблема: На выделенном сервере работает критически важная база данных PostgreSQL. Необходимо регулярно применять патчи безопасности, обновлять PostgreSQL до минорных версий, мониторить состояние и обеспечивать резервное копирование. Ручные операции рискованны и не повторяемы.

Решение с Terraform и Ansible:

-

Terraform: Управление жизненным циклом (опционально).

- Задача: Если выделенный сервер управляем по API (например, через провайдера вроде Hetzner Cloud Dedicated или OVHcloud), Terraform может отвечать за его первоначальное развертывание, настройки сети и добавление дисков. Если это "железный" сервер, купленный и установленный вручную, Terraform используется для управления DNS-записями, балансировщиками перед ним и т.д.

- Пример: Terraform создает запись DNS

db.example.com, указывающую на IP-адрес выделенного сервера.

-

Ansible: Автоматизация конфигурации и обслуживания.

- Задача:

- Еженедельное применение обновлений ОС.

- Ежемесячное обновление PostgreSQL.

- Установка агента мониторинга (Prometheus Node Exporter).

- Настройка Cron-задач для ежедневного бэкапа базы данных.

- Управление файлами конфигурации PostgreSQL (

postgresql.conf, pg_hba.conf).

- Оповещения о критических событиях.

- Инвентарь: Статический инвентарь для одного выделенного сервера или динамический, если он управляется Terraform.

# inventory/production

[db_servers]

db-prod.example.com ansible_host=XXX.XXX.XXX.XXX ansible_user=ansible_user

- Плейбук Ansible:

# db_maintenance_playbook.yml

- name: Database Server Maintenance

hosts: db_servers

become: yes

roles:

- os_updates # Обновление пакетов ОС

- postgresql_config # Управление конфигурацией PostgreSQL

- postgresql_backup # Настройка бэкапов через Cron

- prometheus_exporter # Установка Node Exporter для мониторинга

- security_hardening # Применение базовых настроек безопасности

Результат: Сервер базы данных всегда находится в актуальном и безопасном состоянии, с автоматизированными бэкапами и мониторингом. Рутинные задачи выполняются предсказуемо и идемпотентно. При необходимости развернуть еще один такой же сервер, процесс будет полностью автоматизирован.

Кейс 3: Смена провайдера для части флота

Проблема: Компания решила перенести часть своих веб-серверов с Vultr на Hetzner из-за лучших ценовых предложений и производительности в 2026 году. Ручной перенос 10+ серверов — это долго, дорого и чревато ошибками.

Решение с Terraform и Ansible:

-

Terraform: Миграция инфраструктуры.

- Задача: Создать аналогичные VPS на Hetzner, перенести DNS-записи.

- Процесс:

- В Terraform-коде добавляются ресурсы для Hetzner (

hetzner_cloud_server) с аналогичными параметрами, но пока без применения.

- В Terraform-коде изменяются выходные данные (

output) для включения новых IP-адресов Hetzner.

- Постепенно, по одному или группами, создаются новые серверы на Hetzner с помощью

terraform apply.

- После успешной настройки и переноса данных, DNS-записи обновляются через Terraform для переключения трафика на новые серверы.

- Старые серверы на Vultr удаляются с помощью

terraform destroy для соответствующих ресурсов.

-

Ansible: Конфигурация новых серверов и перенос данных.

- Задача: Применить ту же конфигурацию, что и на старых серверах Vultr, на новых серверах Hetzner. Возможно, выполнить миграцию данных (например, синхронизацию файлов).

- Динамический инвентарь: Автоматически обновляется с IP-адресами новых серверов Hetzner.

- Плейбук Ansible:

# migrate_playbook.yml

- name: Configure new Hetzner web servers

hosts: hetzner_web_servers # Новая группа из динамического инвентаря

become: yes

roles:

- base_config

- web_server_config # Установка Nginx, PHP-FPM, Certbot

- app_deployment # Развертывание кода приложения (pull из Git)

- data_sync # Опционально: синхронизация файлов с Vultr-серверов

Результат: Плавный, контролируемый перенос инфраструктуры между провайдерами с минимальным временем простоя, используя уже существующие и проверенные IaC-коды. Это значительно снижает риски и ускоряет процесс миграции.

Troubleshooting: Решение типичных проблем

Схема: Troubleshooting: Решение типичных проблем

Схема: Troubleshooting: Решение типичных проблем

Работа с Infrastructure as Code не всегда идет гладко. Вот список типичных проблем, с которыми вы можете столкнуться при использовании Terraform и Ansible, и способы их решения.

1. Проблемы с Terraform

1.1. Ошибка "Error acquiring state lock"

Описание: Terraform не может получить блокировку состояния, потому что кто-то другой (или другой CI/CD пайплайн) уже выполняет операцию, или предыдущая операция завершилась некорректно, оставив блокировку.

Решение:

- Убедитесь, что нет других активных операций Terraform.

- Если блокировка осталась из-за сбоя, ее можно принудительно снять с помощью

terraform force-unlock <LOCK_ID>. Будьте крайне осторожны с этой командой, используйте ее только тогда, когда уверены, что никаких других операций не выполняется, иначе это может привести к повреждению состояния.

- Проверьте логи удаленного бэкенда (например, DynamoDB для S3) на предмет информации о блокировке.

1.2. Дрифт состояния (Drift)

Описание: Реальная инфраструктура отличается от того, что описано в файле состояния Terraform (.tfstate) и в HCL-коде. Это происходит из-за ручных изменений.

Решение:

- Запустите

terraform plan, чтобы увидеть расхождения.

- Если ручные изменения должны быть сохранены, обновите ваш HCL-код, чтобы он соответствовал текущему состоянию. Затем запустите

terraform apply.

- Если ручные изменения нежелательны,

terraform apply попытается откатить их к желаемому состоянию, описанному в коде.

- Для импорта существующих ресурсов в Terraform-состояние используйте

terraform import.

- Для обнаружения дрифта можно настроить регулярные проверки (например, еженедельные

terraform plan) в CI/CD.

1.3. Ошибки аутентификации провайдера

Описание: Terraform не может аутентифицироваться у облачного провайдера.

Решение:

- Проверьте правильность API-ключей, токенов или учетных данных, которые вы используете (переменные окружения, файлы конфигурации, Vault).

- Убедитесь, что у вашего пользователя/роли IAM достаточно прав для выполнения запрашиваемых операций.

- Проверьте регион, если он указан в конфигурации провайдера.

2. Проблемы с Ansible

2.1. Ошибка "Host unreachable" / Проблемы с SSH-подключением

Описание: Ansible не может подключиться к целевому серверу по SSH.

Решение:

- Проверьте IP-адрес: Убедитесь, что IP-адрес в инвентаре верен и сервер доступен по сети (

ping <IP>).

- Доступность SSH: Проверьте, что SSH-сервер запущен на целевом хосте и порт 22 открыт (

ssh <user>@<IP>).

- SSH-ключи: Убедитесь, что приватный SSH-ключ, используемый Ansible, соответствует публичному ключу на сервере. Проверьте права на приватный ключ (

chmod 600 <key_file>).

- Пользователь: Убедитесь, что

ansible_user в инвентаре или плейбуке существует на целевом сервере и имеет права на SSH-доступ.

- Фаервол: Проверьте фаерволы на провайдере (Terraform-фаерволы) и на самом сервере (

ufw, firewalld).

2.2. Ошибка "Failed to become root" / Проблемы с Sudo

Описание: Ansible не может выполнить задачи, требующие повышенных привилегий (become: yes).

Решение:

- Убедитесь, что пользователь

ansible_user имеет права на выполнение sudo без запроса пароля (настроен NOPASSWD в /etc/sudoers).

- Если

NOPASSWD не настроен, используйте --ask-become-pass (-K) при запуске ansible-playbook для ввода пароля sudo.

- Проверьте, что на целевом сервере установлен пакет

sudo.

2.3. Неидемпотентное поведение плейбуков

Описание: Повторный запуск плейбука приводит к ошибкам или нежелательным изменениям.

Решение:

- Используйте модули: Предпочитайте встроенные модули Ansible вместо

command или shell, так как они обычно идемпотентны.

- Условия

when: Используйте условные операторы when для выполнения задач только при определенных условиях (например, when: result.rc != 0).

creates/removes: Для command/shell задач используйте creates (файл, который должен быть создан) или removes (файл, который должен быть удален), чтобы задача выполнялась только при необходимости.- Сухой прогон: Всегда запускайте плейбуки с

--check (или -C) перед реальным применением, чтобы увидеть, какие изменения будут внесены.

2.4. Проблемы с переменными и шаблонами Jinja2

Описание: Ansible не находит переменные или шаблоны Jinja2 отображаются некорректно.

Решение:

- Проверьте пути: Убедитесь, что переменные определены в правильном месте (

group_vars, host_vars, vars в плейбуке/роли).

- Приоритет переменных: Помните о порядке приоритета переменных Ansible. Переменные из

host_vars имеют более высокий приоритет, чем из group_vars.

- Синтаксис Jinja2: Проверьте синтаксис ваших шаблонов (

{{ var_name }} для переменных, {% for item in list %} для циклов).

- Отладка: Используйте модуль

debug для вывода значений переменных: - debug: var=my_variable.

3. Общие проблемы

3.1. Различия между окружениями (Dev/Staging/Prod)

Описание: Инфраструктура или конфигурация отличаются между разными окружениями, что приводит к "работает на моей машине, но не в продакшене".

Решение:

- IaC для всех окружений: Используйте Terraform и Ansible для управления всеми окружениями.

- Параметризация: Используйте переменные для различий между окружениями (например,

var.env в Terraform, group_vars/dev, group_vars/prod в Ansible).

- CI/CD: Автоматизируйте развертывание в каждом окружении через CI/CD пайплайн.

- Тестирование: Внедрите автоматическое тестирование в каждом окружении.

3.2. Медленное выполнение операций

Описание: Terraform apply или Ansible playbook занимает слишком много времени.

Решение:

- Terraform:

- Разделите состояние на более мелкие части (рабочие пространства, отдельные файлы состояния).

- Оптимизируйте запросы к API провайдера (иногда помогает обновление провайдера).

- Ansible:

- Используйте

forks в ansible.cfg для параллельного выполнения задач на нескольких хостах.

- Включите pipelining в

ansible.cfg (pipelining = True) для уменьшения количества SSH-соединений.

- Используйте

gather_facts: no, если вам не нужны факты Ansible.

- Оптимизируйте плейбуки, избегайте длительных

command/shell задач.

- Используйте

delegate_to или run_once для задач, которые нужно выполнить только один раз.

Когда обращаться в поддержку:

- Если вы столкнулись с ошибками API, которые не можете решить самостоятельно, и они не связаны с вашей конфигурацией или правами доступа, обращайтесь в поддержку вашего облачного провайдера.

- Если проблема связана с самим инструментом Terraform или Ansible (например, баг в модуле или провайдере), поищите решение на GitHub-репозиториях проекта или обратитесь к сообществу.

- Для коммерческих версий (Terraform Enterprise, Ansible Automation Platform) у вас есть прямая поддержка от HashiCorp или Red Hat.

FAQ: Часто задаваемые вопросы

Что такое Infrastructure as Code (IaC) и почему это важно?

Infrastructure as Code (IaC) — это подход к управлению инфраструктурой (серверами, сетями, хранилищами) с использованием файлов конфигурации, а не ручных процессов или интерактивных инструментов. Эти конфигурационные файлы хранятся в системе контроля версий (например, Git) и могут быть версионированы, тестированы и развернуты аналогично коду приложения. Важность IaC к 2026 году заключается в возможности автоматизации, повторяемости, масштабируемости, снижении ошибок и ускорении развертывания, что является критичным для конкурентоспособности и надежности IT-систем.

В чем основное различие между Terraform и Ansible?

Основное различие заключается в их предназначении и подходе. Terraform — это инструмент для провижининга инфраструктуры. Он декларативно описывает, что вы хотите получить (например, 5 VPS, 1 балансировщик), и управляет их жизненным циклом через API провайдеров. Ansible — это инструмент управления конфигурациями и оркестрации. Он идемпотентно описывает, как настроить уже существующую инфраструктуру (например, установить Nginx, создать пользователя, развернуть приложение), подключаясь к серверам по SSH.

Могу ли я использовать Terraform без Ansible, или наоборот?

Да, можете, но это будет менее эффективно. Terraform может выполнить начальную настройку через user_data (cloud-init), но для сложной и длительной конфигурации он не предназначен. Ansible может управлять конфигурацией серверов, созданных вручную или с помощью других инструментов, но сам не может создавать инфраструктуру. Наибольшая синергия достигается при их совместном использовании: Terraform для создания и управления серверами, Ansible для их настройки и развертывания.

Безопасно ли хранить API-ключи в Terraform-коде?

Категорически нет. Никогда не храните чувствительные данные, такие как API-ключи, токены или пароли, непосредственно в Terraform-коде или в системе контроля версий. Вместо этого используйте переменные окружения (например, TF_VAR_my_token), файлы переменных, которые игнорируются Git (.tfvars), или, что предпочтительнее для продакшена, специализированные менеджеры секретов, такие как HashiCorp Vault или облачные сервисы (AWS Secrets Manager, Azure Key Vault, GCP Secret Manager).

Как управлять секретами в Ansible?

В Ansible для управления секретами используется Ansible Vault. Он позволяет шифровать файлы или отдельные переменные в плейбуках и ролях, используя симметричное шифрование. Для расшифровки требуется пароль Vault. Этот пароль можно передавать через переменную окружения, файл или интерактивно. Это гарантирует, что конфиденциальные данные не хранятся в открытом виде в репозитории Git.

Что такое идемпотентность и почему она важна для автоматизации?

Идемпотентность — это свойство операции, которое означает, что ее многократное применение приводит к тому же результату, что и однократное. В контексте автоматизации это крайне важно, так как позволяет запускать скрипты и плейбуки много раз без риска сломать систему или создать нежелательные побочные эффекты. Идемпотентность гарантирует, что система будет приведена в желаемое состояние, независимо от ее начального статуса, что критически важно для надежности и повторяемости.

Как обеспечить, чтобы Terraform не удалил случайно мои продакшен-серверы?

Для защиты от случайного удаления продакшен-серверов используйте несколько подходов:

- Разделение состояния: Отдельные файлы состояния для dev, staging и prod.

- CI/CD с ручным подтверждением: Настройте пайплайн так, чтобы

terraform apply для продакшена требовал ручного подтверждения.

- Политики как код (Sentinel): Используйте Terraform Cloud/Enterprise с Sentinel для определения политик, запрещающих удаление определенных ресурсов или требующих одобрения.

prevent_destroy = true: Используйте мета-аргумент lifecycle в Terraform для критически важных ресурсов.- Права IAM: Используйте принцип наименьших привилегий для API-ключей, чтобы ограничить возможность удаления.

Что такое динамический инвентарь Ansible и зачем он нужен?

Динамический инвентарь Ansible — это инвентарь, который генерируется скриптом или плагином "на лету" при каждом запуске Ansible, вместо того чтобы быть статическим файлом. Он нужен для автоматического обнаружения и группировки серверов, особенно в динамических средах (облака, IaC-инфраструктура). Например, после того как Terraform создаст новые VPS, скрипт динамического инвентаря может автоматически получить их IP-адреса и добавить в инвентарь Ansible, что устраняет необходимость ручного обновления.

Как тестировать Terraform и Ansible код?

Для Terraform используйте:

terraform validate для проверки синтаксиса.terraform plan для просмотра предстоящих изменений.tflint для статического анализа.Terratest для интеграционного тестирования, развертывающего реальную инфраструктуру.

Для Ansible используйте:

ansible-lint для проверки синтаксиса и стиля.ansible-playbook --check для сухого прогона.Molecule для тестирования ролей в изолированных средах.

Какие ресурсы мне помогут в освоении Terraform и Ansible?

Начните с официальной документации Terraform (terraform.io/docs) и Ansible (docs.ansible.com). HashiCorp Learn (learn.hashicorp.com) предлагает отличные интерактивные туториалы. Для готовых решений и вдохновения используйте Terraform Registry (registry.terraform.io) и Ansible Galaxy (galaxy.ansible.com). Youtube-каналы и блоги DevOps-инженеров также содержат массу полезной информации и реальных кейсов.

Заключение

К 2026 году управление флотом VPS и выделенных серверов без Infrastructure as Code (IaC) — это не просто неэффективно, это опасно для бизнеса. Ручные операции ведут к ошибкам, задержкам, неконсистентности и, в конечном итоге, к потере конкурентоспособности. Terraform и Ansible, используемые в тандеме, представляют собой мощнейшую комбинацию инструментов, способную полностью автоматизировать жизненный цикл вашей инфраструктуры: от создания и масштабирования серверов до их детальной настройки, развертывания приложений и поддержания в актуальном состоянии.

Мы рассмотрели, как Terraform декларативно управляет ресурсами у провайдеров, обеспечивая гибкость и мультиоблачность, и как Ansible идемпотентно конфигурирует эти ресурсы, гарантируя предсказуемость и повторяемость. Ключевые аспекты, такие как управление состоянием Terraform, динамический инвентарь Ansible, безопасное обращение с секретами и глубокая интеграция с CI/CD, являются краеугольными камнями успешного внедрения этих технологий.

Внедрение этих инструментов требует первоначальных инвестиций во время и обучение, но, как показывают наши расчеты, окупаемость (ROI) достигается очень быстро за счет значительной экономии операционных расходов, сокращения времени на развертывание, минимизации ошибок и повышения общей надежности и масштабируемости вашей IT-инфраструктуры. Кейсы реального использования демонстрируют практическую применимость и гибкость этих решений для самых разнообразных задач.

Следующие шаги для читателя:

- Начните с малого: Не пытайтесь автоматизировать все сразу. Выберите небольшой, некритичный проект или окружение (например, dev-стенд) и начните с него.

- Изучите основы: Пройдите официальные туториалы по Terraform и Ansible. Поэкспериментируйте с простыми плейбуками и конфигурациями.

- Внедрите Git: Убедитесь, что весь ваш IaC-код хранится в системе контроля версий.

- Используйте удаленное состояние: Для Terraform это не обсуждается. Сразу настраивайте удаленный бэкенд с блокировкой.

- Практикуйтесь в тестировании: Начните с

terraform plan и ansible-playbook --check, затем углубляйтесь в tflint, ansible-lint и Molecule.

- Интегрируйте в CI/CD: Как только освоите основы, начните автоматизировать запуск Terraform и Ansible в вашем CI/CD пайплайне.

Мир IT постоянно меняется, но принципы автоматизации и Infrastructure as Code остаются неизменными. Освоение Terraform и Ansible не только значительно упростит вашу работу, но и сделает вас более ценным специалистом на рынке труда 2026 года. Удачи в вашем путешествии в мир автоматизации инфраструктуры!