Продвинутый Systemd для Продакшн: Надежность, Изоляция и Мониторинг Сервисов на Linux-Серверах

TL;DR

- Systemd — это не просто init-система: В 2026 году это де-факто стандарт для управления сервисами, предлагающий мощные инструменты для обеспечения надежности, безопасности и эффективного использования ресурсов в продакшн-средах.

- Надежность через автоматизацию: Используйте возможности Systemd для автоматического перезапуска, управления зависимостями, активации по сокету и таймерам для создания отказоустойчивых сервисов, минимизируя ручное вмешательство.

- Изоляция и безопасность: Внедряйте продвинутые директивы Systemd (

PrivateTmp,ProtectHome,RestrictAddressFamilies,CapabilityBoundingSet,DynamicUserи другие) для создания защищенных песочниц, значительно снижая поверхность атаки. - Мониторинг с помощью Journald и Cgroups: Централизованный сбор логов через Journald и контроль ресурсов через интеграцию с cgroups v2 позволяют эффективно отслеживать состояние сервисов и предотвращать "голодание" ресурсов.

- Оптимизация ресурсов и производительности: Применяйте

CPUQuota,MemoryLimit,IOWeightи Systemd Slices для точного управления ресурсами, предотвращая нежелательное влияние одного сервиса на другой. - Экономия и эффективность: Правильное использование Systemd снижает операционные расходы за счет уменьшения времени простоя, оптимизации использования серверных мощностей и упрощения автоматизации деплоя и управления.

- Масштабирование и оркестрация: Systemd хорошо интегрируется с современными инструментами оркестрации, такими как Ansible, Terraform и Kubernetes (через CRI-O и Kubelet), обеспечивая согласованное управление сервисами как на отдельных хостах, так и в кластерах.

Введение

В мире высоконагруженных систем и непрерывной доставки, где каждая секунда простоя стоит денег, а безопасность является не просто опцией, а критически важным требованием, управление сервисами на Linux-серверах выходит на первый план. К 2026 году Systemd окончательно закрепился в качестве доминирующей init-системы и менеджера сервисов в большинстве популярных дистрибутивов Linux. Однако для многих инженеров его потенциал все еще недооценен или используется лишь поверхностно. Systemd – это не просто инструмент для запуска демонов; это комплексная платформа для обеспечения надежности, изоляции, мониторинга и эффективного управления ресурсами, которая может значительно упростить жизнь DevOps-инженерам, бэкенд-разработчикам и системным администраторам.

Эта статья призвана раскрыть продвинутые возможности Systemd, которые выходят далеко за рамки базовых команд systemctl start/stop/enable. Мы погрузимся в мир cgroups v2 для точного управления ресурсами, рассмотрим директивы безопасности для создания изолированных песочниц, изучим механизмы активации по сокету и таймеру для оптимизации использования ресурсов и повышения отказоустойчивости, а также углубимся в тонкости мониторинга с помощью Journald. Цель — предоставить глубокие, практические знания, которые позволят вам строить более надежные, безопасные и экономически эффективные продакшн-системы.

Проблемы, которые мы решим в этой статье, включают: как обеспечить, чтобы ваш сервис всегда был запущен и автоматически восстанавливался после сбоев; как минимизировать риски безопасности, изолируя приложения друг от друга и от системы; как эффективно распределять ресурсы, чтобы один "прожорливый" процесс не "убил" весь сервер; и как получить полную картину состояния ваших сервисов через централизованный сбор логов и метрик. Этот материал будет полезен DevOps-инженерам, стремящимся к автоматизации и отказоустойчивости; бэкенд-разработчикам, желающим лучше контролировать окружение своих приложений; фаундерам SaaS-проектов, для которых стабильность и безопасность — это основа бизнеса; системным администраторам, ищущим способы оптимизации и унификации управления; и техническим директорам стартапов, которым необходимо строить масштабируемую и надежную инфраструктуру с ограниченными ресурсами.

В 2026 году, когда микросервисные архитектуры и облачные среды стали нормой, умение эффективно управлять процессами на уровне хоста остается фундаментальным. Даже при использовании контейнеров, Systemd играет ключевую роль в управлении базовыми сервисами операционной системы, а также может быть использован для запуска и управления контейнерными рабочими нагрузками вне оркестраторов, или для обеспечения дополнительного слоя защиты и мониторинга для Kubelet и других системных демонов. Понимание и мастерское владение Systemd — это инвестиция в стабильность и безопасность вашей инфраструктуры.

Основные критерии надежности, изоляции и мониторинга

При развертывании и управлении сервисами в продакшн-среде необходимо учитывать ряд ключевых критериев, которые определяют общую устойчивость, безопасность и управляемость системы. Systemd предоставляет мощный инструментарий для удовлетворения этих требований.

1. Надежность и Отказоустойчивость

Надежность сервиса в продакшн — это его способность бесперебойно выполнять свои функции в течение длительного времени, а также быстро восстанавливаться после сбоев без ручного вмешательства. Это критически важно для любого бизнеса, так как простой напрямую ведет к финансовым потерям и ущербу репутации.

- Автоматический перезапуск после сбоя: Сервис должен быть способен автоматически перезапускаться при аварийном завершении или зависании. Systemd предоставляет директивы

Restart=иRestartSec=для тонкой настройки этого поведения. - Управление зависимостями: Сервисы часто зависят друг от друга. Systemd позволяет точно определять порядок запуска и остановки, а также поведение при сбое зависимостей (например,

Requires=,After=,Wants=,PartOf=). - Активация по требованию (Socket/Path Activation): Запуск сервиса только тогда, когда он действительно нужен (например, при поступлении входящего соединения или появлении файла), позволяет экономить ресурсы и ускорять загрузку системы.

- Устойчивость к ресурсному голоданию: Сервис не должен "зависать" из-за исчерпания памяти или CPU. Systemd, интегрированный с cgroups, позволяет устанавливать лимиты и приоритеты.

- Грамотное завершение: При остановке сервиса он должен завершаться корректно, сохраняя данные и освобождая ресурсы, а не быть принудительно убитым. Systemd предоставляет директивы

KillMode=,TimeoutStopSec=.

Как оценивать: Время простоя (Downtime), Среднее время восстановления (MTTR), Количество инцидентов, связанных с сервисом.

2. Изоляция и Безопасность

Изоляция сервисов направлена на минимизацию поверхности атаки и предотвращение распространения потенциальных уязвимостей. Если один сервис скомпрометирован, это не должно приводить к компрометации всей системы или других сервисов. Безопасность — это основа доверия к любой системе.

- Ограничение файловой системы: Сервис должен иметь доступ только к тем файлам и каталогам, которые ему абсолютно необходимы. Директивы

RootDirectory=,RootImage=,ReadWritePaths=,ReadOnlyPaths=,ProtectSystem=,ProtectHome=,PrivateTmp=,PrivateDevices=. - Ограничение сетевого доступа: Сервис должен иметь возможность взаимодействовать только с разрешенными сетевыми адресами и портами. Директивы

RestrictAddressFamilies=,IPAddressDeny=,IPAddressAllow=. - Ограничение системных вызовов (seccomp): Фильтрация системных вызовов, доступных процессу, значительно уменьшает риски эксплуатации уязвимостей. Директива

SystemCallFilter=. - Ограничение привилегий и возможностей (capabilities): Запуск сервиса с минимальными привилегиями и набором Linux-возможностей (capabilities). Директивы

User=,Group=,DynamicUser=,CapabilityBoundingSet=. - Изоляция IPC (Inter-Process Communication): Предотвращение нежелательного взаимодействия между процессами через общую память или другие механизмы IPC. Директива

PrivateIPC=.

Как оценивать: Количество уязвимостей, возможность горизонтального перемещения атаки, соответствие стандартам безопасности (например, CIS Benchmarks).

3. Мониторинг и Диагностика

Эффективный мониторинг позволяет своевременно обнаруживать проблемы, анализировать производительность и планировать ресурсы. Без адекватного мониторинга невозможно обеспечить надежность и оперативно реагировать на инциденты.

- Централизованный сбор логов: Все логи сервиса должны быть доступны в одном месте, легко фильтроваться и анализироваться. Journald, встроенный в Systemd, предоставляет мощные возможности для этого.

- Метрики ресурсов: Отслеживание использования CPU, памяти, дискового ввода-вывода и сетевого трафика на уровне каждого сервиса. Systemd, через cgroups, предоставляет эти данные.

- Статус сервиса: Возможность быстро получить текущее состояние сервиса (запущен, остановлен, сбой). Команды

systemctl status,journalctl -u. - Уведомления об инцидентах: Автоматическое оповещение инженеров при возникновении критических событий или превышении пороговых значений. Интеграция с внешними системами мониторинга.

- Простота отладки: Возможность легко получить диагностическую информацию при возникновении проблем.

Как оценивать: Полнота собираемых метрик, скорость обнаружения инцидентов, Среднее время до обнаружения (MTTD), удобство анализа логов и метрик.

4. Управление Ресурсами

Эффективное управление ресурсами необходимо для предотвращения "голодания" сервисов, обеспечения стабильной производительности и оптимизации затрат на инфраструктуру. В 2026 году, когда облачные ресурсы тарифицируются по потреблению, это становится особенно актуальным.

- Ограничение CPU: Установка максимального процента CPU, который может использовать сервис. Директива

CPUQuota=. - Ограничение памяти: Установка максимального объема оперативной памяти, доступного сервису. Директива

MemoryLimit=. - Приоритеты I/O: Управление приоритетами дискового ввода-вывода для разных сервисов. Директива

IOWeight=. - Объединение сервисов в группы (Slices): Логическое объединение связанных сервисов для совместного управления ресурсами. Systemd Slices.

- Управление процессами: Предотвращение форка "зомби"-процессов и контроль над дочерними процессами.

Как оценивать: Стабильность производительности сервисов, отсутствие "голодания" ресурсов, эффективность использования аппаратных мощностей, размер счетов за облачную инфраструктуру.

Понимание этих критериев и знание того, как Systemd может помочь в их достижении, является краеугольным камнем для построения современной, надежной и безопасной продакшн-инфраструктуры.

Сравнительная таблица: Systemd против традиционных подходов

Для наглядности сравним возможности Systemd с традиционными подходами к управлению сервисами (например, SysVinit/Upstart с кастомными скриптами и простыми менеджерами процессов типа Supervisord), фокусируясь на продакшн-требованиях 2026 года. Таблица демонстрирует, почему Systemd стал стандартом де-факто.

| Критерий / Возможность | Systemd (Продвинутое использование) | SysVinit/Upstart (с кастомными скриптами) | Supervisord (Простой менеджер процессов) | Оценка (2026) |

|---|---|---|---|---|

| Надежность: Автоматический перезапуск | Встроенные Restart=, RestartSec= с гибкими стратегиями (on-failure, always, on-success, etc.). Отслеживание exit codes. |

Требует сложной логики в shell-скриптах, часто ненадежно, плохо отслеживает реальное состояние. | Встроенный авторестарт, но менее гибкий, чем Systemd. Зависит от родительского процесса Supervisord. | Systemd: 5/5 (Надежно, гибко) |

| Надежность: Управление зависимостями | Декларативное определение Requires=, After=, Wants=, PartOf=, BindsTo=. Параллельный запуск. |

Ручное управление порядком запуска через символические ссылки, склонно к race conditions. | Базовые зависимости между процессами в рамках Supervisord, но не на уровне ОС. | Systemd: 5/5 (Комплексно, отказоустойчиво) |

| Надежность: Активация по требованию (Socket/Path) | Встроенная поддержка Socket Activation (.socket), Path Activation (.path), Timer Activation (.timer). Экономия ресурсов. |

Отсутствует. Требует внешних демонов (xinetd) или кастомных решений. | Отсутствует. Сервисы всегда запущены. | Systemd: 5/5 (Уникально, эффективно) |

| Изоляция: Ограничения ФС (Sandboxing) | ProtectSystem=, ProtectHome=, PrivateTmp=, ReadOnlyPaths=, ReadWritePaths=, RootDirectory=. |

Только chroot (chroot), ограниченные возможности, требует ручных настроек. |

Нет встроенной поддержки, зависит от внешних инструментов или контейнеризации. | Systemd: 5/5 (Мощно, декларативно) |

| Изоляция: Ограничения сети/IPC/Capabilities | RestrictAddressFamilies=, PrivateIPC=, CapabilityBoundingSet=, NoNewPrivileges=, SystemCallFilter= (seccomp). |

Требует ручной настройки iptables, sysctl, libcap, seccomp — сложно и разобщенно. | Нет встроенной поддержки. | Systemd: 5/5 (Всеобъемлюще, унифицировано) |

| Мониторинг: Централизованные логи | Journald: структурированные логи, индексация, фильтрация, пересылка. Автоматический сбор stdout/stderr. | Логи в разных файлах, неструктурированные, требуют Logrotate и grep/awk для анализа. | Логи в отдельных файлах, базовый stdout/stderr capture, нет продвинутой фильтрации. | Systemd: 5/5 (Интегрировано, мощно) |

| Мониторинг: Метрики ресурсов (cgroups) | Полная интеграция с cgroups v2 для CPU, RAM, I/O, Network. Декларативные лимиты и приоритеты. | Ручная настройка cgroups (сложно), или внешние инструменты (cgget, cgroup-tools). |

Нет встроенной поддержки, только базовые метрики процессов. | Systemd: 5/5 (Нативно, точно) |

| Управление ресурсами: Лимиты и приоритеты | CPUQuota=, MemoryLimit=, IOWeight=, LimitNOFILE=, Nice=, Slices. |

Ручная настройка ulimit, nice, cgroups (сложно и разобщенно). | Базовые ulimit, nice. Нет cgroups. | Systemd: 5/5 (Детально, эффективно) |

| Управление пользователями/привилегиями | User=, Group=, DynamicUser= (автоматическое создание временных пользователей). |

su -c или ручное создание пользователей. |

user= (в конфигурации). |

Systemd: 5/5 (Безопасно, удобно) |

| Сложность конфигурации | Единый декларативный формат .service файлов. Кривая обучения для продвинутых фич. |

Shell-скрипты, много boilerplate, отсутствие единого стандарта. Высокая вероятность ошибок. | Простой INI-подобный формат, но ограниченные возможности. | Systemd: 4/5 (Мощно, но требует изучения) |

| Интеграция с ОС | Глубокая интеграция с ядром Linux (cgroups, seccomp), udev, сетью, логированием. | Базовая интеграция через вызовы ядра и утилит. | Минимальная интеграция, работает как пользовательское приложение. | Systemd: 5/5 (Бесшовно, всеобъемлюще) |

| Актуальность в 2026 году | Стандарт де-факто для Linux-серверов. Активно развивается. | Устаревший подход, используется только в legacy-системах. | Применим для очень простых случаев, но не для продакшн-систем с высокими требованиями. | Systemd: 5/5 (Ключевой элемент) |

Эта таблица наглядно демонстрирует, что Systemd не просто заменил старые init-системы, но и предоставил качественно новый уровень возможностей для управления сервисами, которые критически важны для современных продакшн-сред. Его глубокая интеграция с ядром Linux и унифицированный декларативный подход к конфигурации значительно превосходят разрозненные и часто ненадежные решения, основанные на скриптах или простых менеджерах процессов.

Детальный обзор продвинутых возможностей Systemd

Systemd — это гораздо больше, чем просто инициализационная система. Это комплексная платформа для управления сервисами, которая предоставляет широкий спектр функций для повышения надежности, безопасности, эффективности и управляемости. Рассмотрим ключевые продвинутые возможности, которые должен знать каждый DevOps-инженер и системный администратор.

1. Различные типы Unit-файлов и их применение

Systemd оперирует концепцией "юнитов" (units), которые представляют собой различные объекты, которыми управляет Systemd. Каждый тип юнита имеет свой .conf файл и специфические директивы.

.service(Сервисы): Основной тип для запуска демонов и приложений.Это самый часто используемый тип. Он описывает, как запустить, остановить, перезапустить и отслеживать конкретное приложение или демон. Продвинутые директивы включают

Type=forking/simple/oneshot/notify/idleдля определения поведения процесса,ExecStartPre/Postдля команд, выполняемых до/после основного сервиса, иRemainAfterExit=yesдля сервисов, которые выполняют задачу и завершаются, но при этом считаются "активными". Понимание этих типов критически важно для корректного управления долгоживущими и кратковременными процессами. Например,Type=notifyпозволяет сервису сигнализировать Systemd о своей готовности, что улучшает управление зависимостями..socket(Сокеты): Активация сервисов по требованию через сокеты.Socket Activation — мощная функция, позволяющая запускать сервисы только при поступлении входящего соединения на определенный сокет. Systemd "слушает" сокет, и когда приходит соединение, запускает соответствующий сервис, передавая ему уже открытый сокет. Это значительно экономит ресурсы, поскольку сервис не работает постоянно, и повышает отказоустойчивость, так как Systemd буферизует соединения во время перезапуска сервиса. Это также упрощает горячее обновление сервисов (zero-downtime deployments), так как старый процесс может быть остановлен, а новый запущен, пока Systemd продолжает принимать соединения. Используется для баз данных, веб-серверов, API-шлюзов. Например, Postfix или Nginx могут использовать активацию по сокету.

.timer(Таймеры): Замена cron для планирования задач.Timer Units предоставляют более гибкую и надежную альтернативу традиционному

cron. Они могут быть настроены на запуск в определенное время (OnCalendar=) или через определенный интервал после загрузки системы/запуска Systemd (OnBootSec=) или после последнего запуска сервиса (OnUnitActiveSec=). Преимущества: интеграция с Systemd (логирование в Journald, управление зависимостями), более точное время выполнения, возможность запускать пропущенные задачи при следующем включении системы (Persistent=true). Это идеальный инструмент для ежедневных бэкапов, очистки логов, периодической синхронизации данных..path(Пути): Активация сервисов при изменении файловой системы.Path Activation позволяет запускать сервис при изменении определенного пути в файловой системе (например, создании, изменении или удалении файла). Это полезно для задач, которые должны выполняться в ответ на файловые события, например, обработка загруженных файлов, мониторинг изменений конфигурации. Systemd отслеживает изменения с помощью inotify. Например, сервис, который обрабатывает изображения, может запускаться каждый раз, когда новый файл изображения появляется в каталоге.

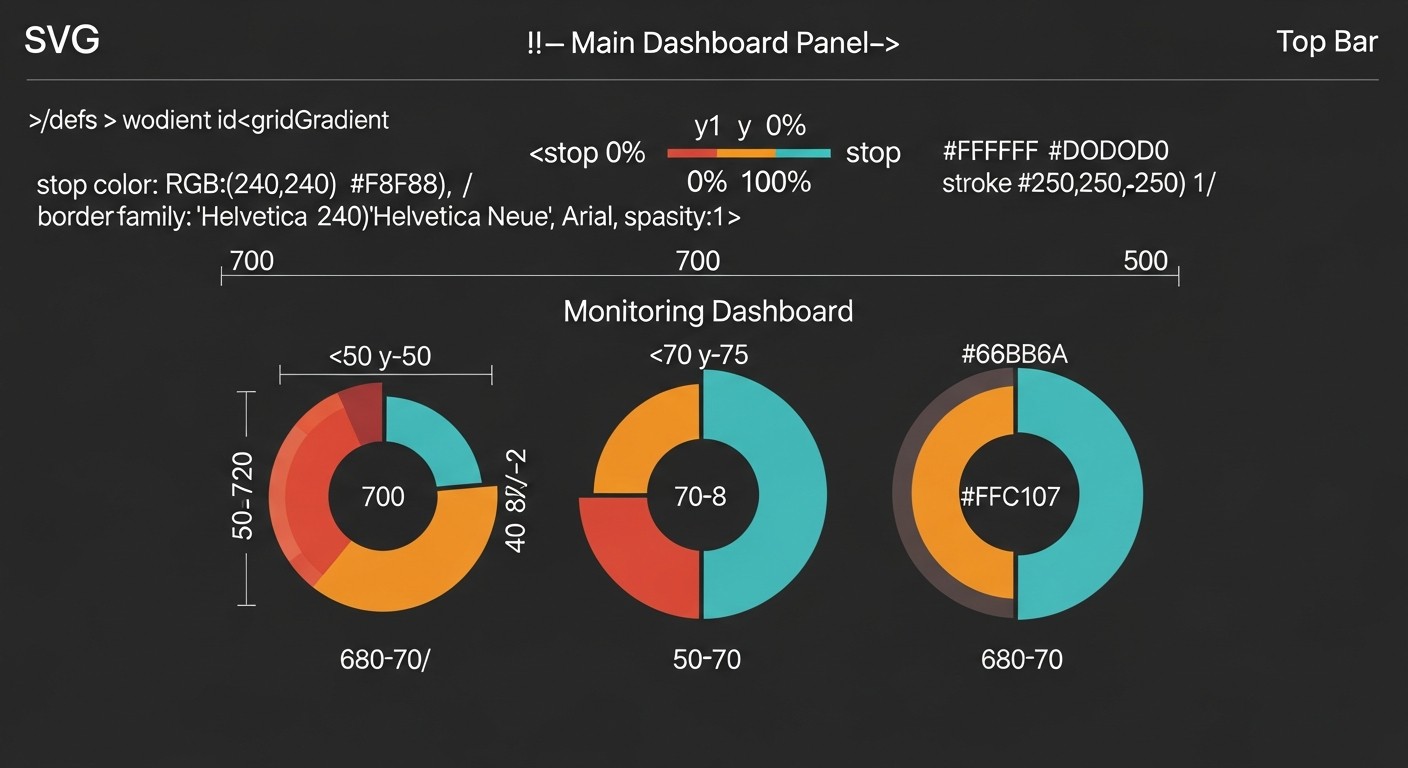

.slice(Срезы): Группировка сервисов для управления ресурсами.Slice Units используются для иерархической организации cgroups и управления ресурсами для групп сервисов. Вместо того чтобы назначать лимиты каждому сервису по отдельности, можно создать "срез" (например,

web.slice,db.slice,batch.slice) и назначить ему общие лимиты CPU, памяти, I/O. Все сервисы, входящие в этот срез, будут использовать ресурсы из общего пула, ограниченного срезом. Это позволяет предотвратить "голодание" ресурсов между критически важными группами сервисов и обеспечивает справедливое распределение. Например, можно гарантировать, что веб-серверы всегда получат 60% CPU, а фоновые задачи — 20%, даже если они пытаются использовать больше..scope(Области): Для внешних процессов, управляемых Systemd.Scope Units используются для управления группами внешних процессов, которые не были запущены непосредственно Systemd (например, пользовательские сессии, процессы, запущенные через SSH). Systemd помещает их в cgroups и может применять к ним ограничения ресурсов и отслеживать их состояние. Они автоматически создаются и удаляются Systemd. Это полезно для мониторинга и управления пользовательскими процессами или процессами, запущенными контейнерными рантаймами.

2. Управление ресурсами с помощью Cgroups v2

Systemd глубоко интегрирован с подсистемой cgroups (Control Groups) ядра Linux, особенно с cgroups v2, которая обеспечивает более унифицированный и мощный механизм для контроля ресурсов. Это позволяет точно настраивать использование CPU, памяти, дискового ввода-вывода и сети для каждого сервиса или группы сервисов.

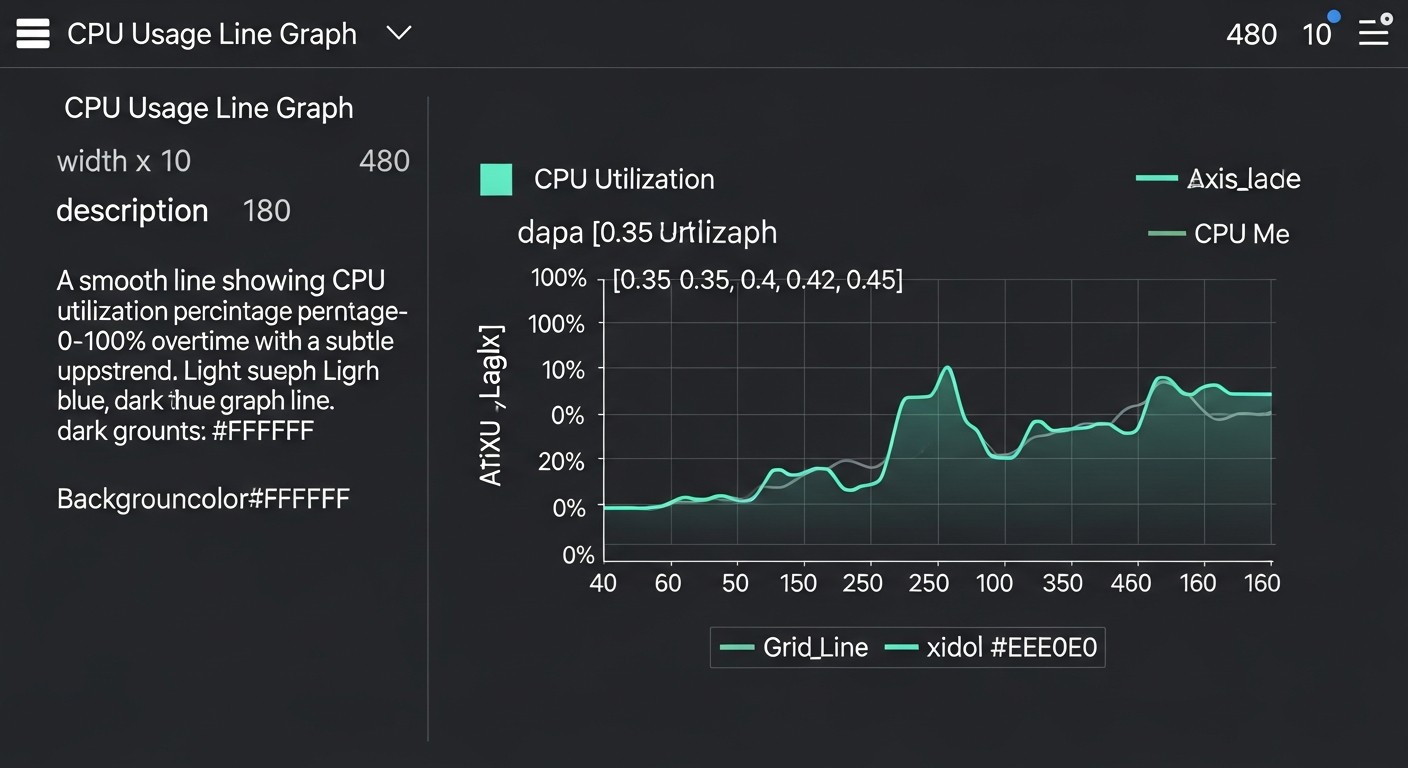

CPUQuota=: Ограничивает использование CPU сервисом. Например,CPUQuota=50%гарантирует, что сервис не будет использовать более 50% одного ядра CPU. Это предотвращает монополизацию CPU одним "прожорливым" процессом.CPUShares=/CPUWeight=: Определяет относительный вес CPU для сервиса. ЕслиCPUShares=1024(по умолчанию) и другой сервис имеетCPUShares=512, то при нехватке CPU первый сервис получит в два раза больше времени CPU.CPUWeight— это аналог для cgroups v2.MemoryLimit=: Устанавливает максимальный объем оперативной памяти, который может использовать сервис. При превышении лимита ядро начнет убивать процессы в cgroup (OOM killer), но можно настроить более мягкое поведение. Например,MemoryLimit=2G.IOWeight=/IODeviceWeight=/IOReadBandwidthMax=/IOWriteBandwidthMax=: Управляет приоритетами и лимитами дискового ввода-вывода. Это критично для предотвращения "тормозов" системы из-за интенсивной дисковой активности одного сервиса. Например,IOWeight=200для приоритетных сервисов иIOWeight=50для фоновых.TasksMax=: Ограничивает максимальное количество процессов и потоков, которые может создать сервис. Защищает от форк-бомб и исчерпания PID.

Использование Slices в сочетании с этими директивами позволяет создавать сложную, но управляемую иерархию распределения ресурсов, гарантируя стабильность критически важных сервисов.

3. Продвинутые директивы безопасности (Sandboxing)

Systemd предоставляет беспрецедентные возможности для изоляции сервисов, превращая их в подобие легких контейнеров или песочниц, что значительно повышает безопасность системы.

PrivateTmp=yes: Предоставляет сервису собственный, изолированный/tmpи/var/tmp. Это предотвращает доступ к временным файлам других сервисов и утечку данных через них.ProtectSystem=full/strict: Делает системные каталоги (/usr,/boot,/etc) доступными только для чтения или полностью скрывает их.fullделает/usr,/boot,/etcread-only;strictдобавляет к этому/sys,/procи другие важные каталоги.ProtectHome=yes/read-only: Делает домашние каталоги пользователей недоступными или доступными только для чтения. Предотвращает доступ сервиса к конфиденциальным данным пользователей.PrivateDevices=yes: Предоставляет сервису изолированное пространство имен для устройств, скрывая реальные устройства хоста. Это предотвращает несанкционированный доступ к аппаратным устройствам.NoNewPrivileges=yes: Запрещает сервису и его потомкам получать новые привилегии (например, черезsetuid/setgidпрограммы). Это мощная защита от эскалации привилегий.DynamicUser=yes: Systemd автоматически создает временного, непривилегированного пользователя и группу для сервиса при его запуске и удаляет их при остановке. Это устраняет необходимость вручную создавать системных пользователей и гарантирует, что у каждого сервиса есть свой уникальный UID/GID, минимизируя риски.CapabilityBoundingSet=: Ограничивает набор Linux-возможностей (capabilities), которые доступны процессу. Вместо запуска от root и последующего отбрасывания привилегий, можно изначально ограничить возможности. Например,CapabilityBoundingSet=~CAP_NET_ADMIN CAP_SYS_RAWIO.SystemCallFilter=/SystemCallArchitectures=: Использует seccomp для фильтрации разрешенных системных вызовов. Позволяет создать очень строгую песочницу, допуская только абсолютно необходимые системные вызовы. Например, веб-серверу может не понадобитьсяrebootилиmount.RestrictAddressFamilies=AF_UNIX AF_INET AF_INET6: Ограничивает, какие семейства сетевых адресов может использовать сервис. Например, толькоAF_UNIXдля локального взаимодействия.IPAddressAllow=/IPAddressDeny=: Базовая фильтрация IP-адресов для исходящих соединений (на уровне cgroups).RestrictSUIDSGID=yes: Запрещает выполнение SUID/SGID бинарников в пространстве имен сервиса, что является распространенным вектором атаки.

Комбинируя эти директивы, можно создать чрезвычайно безопасное окружение для каждого сервиса, значительно снизив риски компрометации.

4. Централизованное логирование с Journald

Journald — это встроенный в Systemd демон для сбора и управления логами. Он заменяет традиционные syslog-демоны и предоставляет ряд преимуществ:

- Централизованный сбор: Все логи со всех сервисов, ядра, udev и других источников собираются в единое бинарное хранилище.

- Структурированные данные: Логи хранятся не как простой текст, а как структурированные записи с метаданными (PID, UID, UNIT, SYSLOG_IDENTIFIER и т.д.), что упрощает фильтрацию и анализ.

- Сохранение логов после перезагрузки: При настройке

Storage=persistentв/etc/systemd/journald.confлоги сохраняются после перезагрузки системы. - Мощная фильтрация: Команда

journalctlпозволяет фильтровать логи по юниту, PID, времени, приоритету, полю и другим параметрам. Например,journalctl -u myapp.service --since "1 hour ago" -p err. - Пересылка логов: Journald может пересылать логи в syslog, на удаленный сервер или в другие системы агрегации логов (например, rsyslog, fluentd, vector).

- Rate-limiting: Встроенные механизмы предотвращают "спам" логами, защищая систему от перегрузки.

Journald значительно упрощает мониторинг и отладку, предоставляя единую точку доступа ко всем системным и сервисным логам.

5. DynamicUser и временные пользователи

Директива DynamicUser=yes — это относительно новая, но крайне полезная функция Systemd. Когда она включена, Systemd автоматически создает временного, непривилегированного пользователя и группу с уникальными UID/GID при каждом запуске сервиса. Эти UID/GID выбираются из диапазона, зарезервированного для динамических пользователей (обычно 61184-65534). После остановки сервиса пользователь и группа удаляются. Это имеет несколько преимуществ:

- Улучшенная безопасность: Каждый сервис работает под своим уникальным пользователем, что предотвращает конфликты UID/GID и делает невозможным доступ одного сервиса к ресурсам другого через общие UID/GID.

- Упрощенное управление: Нет необходимости вручную создавать и удалять системных пользователей и группы, управлять их UID/GID. Systemd делает это автоматически.

- Изоляция файловой системы: В сочетании с

StateDirectory=,CacheDirectory=,LogsDirectory=, Systemd может автоматически создавать и назначать права на эти каталоги для динамического пользователя, обеспечивая чистую изоляцию данных.

Это делает развертывание сервисов более чистым, безопасным и автоматизированным, особенно в сценариях, где сервисы могут запускаться и останавливаться часто или в большом количестве.

6. Переопределение Unit-файлов (Drop-in Snippets)

Systemd позволяет изменять настройки юнитов без редактирования оригинальных файлов, расположенных в /lib/systemd/system/. Это достигается с помощью "drop-in" файлов или "override" файлов.

/etc/systemd/system/my-service.service.d/override.conf: Для изменения или добавления отдельных директив создается каталог с именем<unit-name>.d, внутри которого размещаются.confфайлы. Например, дляnginx.serviceэто будет/etc/systemd/system/nginx.service.d/custom-memory.conf. В этом файле можно указать только те директивы, которые нужно изменить, например:

Systemd объединит эти настройки с оригинальным файлом.[Service] MemoryLimit=512M RestartSec=10s/etc/systemd/system/my-service.service: Можно полностью переопределить юнит, создав файл с таким же именем в/etc/systemd/system/. Это менее предпочтительно, так как затрудняет отслеживание изменений относительно оригинального юнита.

Использование drop-in файлов — лучшая практика, так как это позволяет сохранять изменения при обновлении пакетов, не затрагивая оригинальные файлы, и делает изменения легко отслеживаемыми. Команда systemctl edit my-service.service автоматически создает и открывает такой файл.

7. Шаблоны Unit-файлов (Templated Units)

Шаблонные юниты (Templated Units) позволяют запускать несколько экземпляров одного и того же сервиса с разными параметрами из одного файла шаблона. Имя шаблона заканчивается на @.service (например, [email protected]). При запуске такого сервиса, например, systemctl start [email protected], часть после @ (в данном случае instance1) становится "экземпляром" (instance name) и доступна внутри unit-файла через переменную %i.

Это чрезвычайно полезно для:

- Многоинстансных приложений: Запуск нескольких веб-серверов или worker-процессов, каждый со своей конфигурацией или портом.

- Унифицированного управления: Один шаблон для всех экземпляров, упрощает обслуживание.

- Динамического создания: Экземпляры могут быть созданы и запущены программно.

Пример: [email protected] может использовать ExecStart=/usr/bin/myapp --instance=%i --port=80%i. Тогда [email protected] будет слушать порт 8001, [email protected] — 8002 и так далее.

Освоение этих продвинутых возможностей Systemd позволяет значительно улучшить управление сервисами в продакшн, делая их более надежными, безопасными, эффективными и легко масштабируемыми. Это инвестиция в стабильность и управляемость вашей инфраструктуры.

Практические советы и рекомендации по внедрению

Переход от базового использования Systemd к продвинутому требует системного подхода и внимания к деталям. Ниже представлены конкретные шаги, команды и конфигурации, которые помогут вам максимально эффективно использовать Systemd в продакшн.

1. Структура Unit-файлов и лучшие практики

Всегда размещайте ваши кастомные unit-файлы в /etc/systemd/system/. Для переопределения системных юнитов используйте drop-in файлы в /etc/systemd/system/unit.service.d/. Используйте systemctl edit --full your-service.service для создания или редактирования полного юнита или systemctl edit your-service.service для создания drop-in файла.

Пример базового unit-файла для Python-приложения с Gunicorn:

# /etc/systemd/system/mywebapp.service

[Unit]

Description=My Web Application Gunicorn Service

After=network.target

[Service]

User=mywebapp

Group=mywebapp

WorkingDirectory=/opt/mywebapp

ExecStart=/opt/mywebapp/venv/bin/gunicorn --workers 3 --bind unix:/run/mywebapp.sock mywebapp.wsgi:application

ExecReload=/bin/kill -s HUP $MAINPID

KillMode=mixed

TimeoutStopSec=5

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Security Directives

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

NoNewPrivileges=true

CapabilityBoundingSet=

DynamicUser=true # Можно использовать вместо User/Group, если не требуется постоянный UID/GID

# Resource Control

CPUQuota=75%

MemoryLimit=512M

TasksMax=50

[Install]

WantedBy=multi-user.target

После создания/изменения unit-файла:

sudo systemctl daemon-reload

sudo systemctl enable mywebapp.service

sudo systemctl start mywebapp.service

sudo systemctl status mywebapp.service

2. Внедрение Socket Activation для экономии ресурсов и отказоустойчивости

Socket Activation позволяет запускать сервисы по требованию и обеспечивает нулевое время простоя при перезапусках. Идеально для HTTP/HTTPS сервисов, баз данных (через прокси) и любого другого сервиса, который слушает сокет.

Пример для Python-приложения с Gunicorn и Nginx:

Создайте /etc/systemd/system/mywebapp.socket:

# /etc/systemd/system/mywebapp.socket

[Unit]

Description=My Web Application Socket

[Socket]

ListenStream=/run/mywebapp.sock

SocketUser=mywebapp # Если используется DynamicUser, то это не нужно

SocketGroup=nginx # Даем Nginx доступ к сокету

SocketMode=0660

FreeBind=yes # Позволяет привязаться к адресу, который еще не существует или не настроен

ReusePort=yes # Позволяет нескольким процессам слушать один и тот же порт

[Install]

WantedBy=sockets.target

Измените mywebapp.service (уберите --bind из ExecStart, так как сокет будет передан):

# /etc/systemd/system/mywebapp.service

...

[Service]

# ... другие директивы ...

ExecStart=/opt/mywebapp/venv/bin/gunicorn --workers 3 mywebapp.wsgi:application

# ...

Requires=mywebapp.socket # Зависимость от сокета, но не от его запуска

...

В конфигурации Nginx используйте тот же путь к сокету:

# /etc/nginx/sites-available/mywebapp.conf

server {

listen 80;

server_name mywebapp.com;

location / {

proxy_pass http://unix:/run/mywebapp.sock;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

Включите и запустите сокет:

sudo systemctl daemon-reload

sudo systemctl enable mywebapp.socket

sudo systemctl start mywebapp.socket

sudo systemctl stop mywebapp.service # Сервис не нужен, пока нет запросов

sudo systemctl status mywebapp.socket

Теперь mywebapp.service будет запускаться только при первом запросе к сокету /run/mywebapp.sock.

3. Замена Cron на Timer Units

Timer Units более надежны и интегрированы с Systemd. Используйте их для всех периодических задач.

Пример: Ежедневный бэкап в 02:00 ночи.

Создайте /etc/systemd/system/mybackup.service:

# /etc/systemd/system/mybackup.service

[Unit]

Description=My Daily Backup Service

After=network.target

[Service]

Type=oneshot

ExecStart=/usr/local/bin/run_daily_backup.sh

StandardOutput=journal

StandardError=journal

User=backupuser # Или DynamicUser=yes

[Install]

WantedBy=multi-user.target

Создайте /etc/systemd/system/mybackup.timer:

# /etc/systemd/system/mybackup.timer

[Unit]

Description=Run My Daily Backup Service daily at 02:00

[Timer]

OnCalendar=-- 02:00:00

Persistent=true # Если система была выключена, запустит задачу при следующем включении

Unit=mybackup.service

[Install]

WantedBy=timers.target

Включите и запустите таймер (не сервис напрямую):

sudo systemctl daemon-reload

sudo systemctl enable mybackup.timer

sudo systemctl start mybackup.timer

sudo systemctl status mybackup.timer

sudo journalctl -u mybackup.timer # Проверить логи таймера

4. Точное управление ресурсами с Cgroups

Всегда устанавливайте лимиты ресурсов для продакшн-сервисов, чтобы предотвратить их "разрастание" и влияние на другие процессы.

Пример: Ограничение памяти и CPU для Node.js сервиса.

# /etc/systemd/system/mynodeapp.service

[Unit]

Description=My Node.js Application

After=network.target

[Service]

User=nodeapp

WorkingDirectory=/opt/mynodeapp

ExecStart=/usr/bin/node /opt/mynodeapp/app.js

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Resource Control

CPUQuota=100% # До 1 полного ядра CPU

MemoryLimit=1G # Максимум 1GB RAM

TasksMax=100 # Максимум 100 процессов/потоков

IOWeight=100 # Стандартный приоритет I/O

[Install]

WantedBy=multi-user.target

Для агрегированного управления ресурсами используйте Slices. Например, для группы веб-сервисов:

Создайте /etc/systemd/system/web.slice:

# /etc/systemd/system/web.slice

[Unit]

Description=Web Services Slice

[Slice]

CPUQuota=300% # Все веб-сервисы вместе не более 3 ядер

MemoryLimit=8G # Все веб-сервисы вместе не более 8GB RAM

IOWeight=500 # Высокий приоритет I/O для веб-сервисов

Затем в каждом unit-файле веб-сервиса укажите:

# /etc/systemd/system/mywebapp.service

[Unit]

Description=My Web Application Gunicorn Service

PartOf=web.slice # Этот сервис принадлежит срезу web.slice

[Service]

# ...

Перезагрузите Systemd и убедитесь, что slice запущен:

sudo systemctl daemon-reload

sudo systemctl start web.slice # Если slice не активируется автоматически

sudo systemctl status web.slice

5. Усиление безопасности с помощью изоляции

Всегда применяйте максимально возможные директивы безопасности для каждого сервиса, не нарушая его функциональность. Это один из самых мощных аспектов Systemd.

Пример: Максимальная изоляция для простого worker-сервиса (без сети, только ФС).

# /etc/systemd/system/myworker.service

[Unit]

Description=My Isolated Worker Service

After=network.target

[Service]

Type=exec

DynamicUser=yes

WorkingDirectory=/opt/myworker

ExecStart=/opt/myworker/worker_script.sh

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# File System Security

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

PrivateDevices=true

ReadOnlyPaths=/usr/bin:/usr/lib:/etc/ssl # Разрешить чтение только нужных системных путей

ReadWritePaths=/var/lib/myworker # Разрешить запись только в определенный каталог

StateDirectory=myworker # Автоматически создаст /var/lib/myworker с нужными правами

# Network Security

RestrictAddressFamilies=AF_UNIX # Разрешить только Unix-сокеты, если нужно

# IPAddressDeny=any # Можно запретить весь сетевой доступ, если сервис не нуждается в сети

# Process & Privilege Security

NoNewPrivileges=true

CapabilityBoundingSet= # Отбрасываем все capabilities, если не нужны

SystemCallFilter=@system-service @basic-io @file-system @process # Пример фильтрации syscalls

# SystemCallFilter=~@mount @reboot @swap # Исключить опасные syscalls

RemoveIPC=true # Удалить IPC-объекты при остановке

[Install]

WantedBy=multi-user.target

Важно: При использовании SystemCallFilter необходимо тщательно протестировать сервис, чтобы убедиться, что он не использует запрещенные системные вызовы. Начните с более общих фильтров (например, @system-service) и постепенно ужесточайте.

6. Эффективное использование Journald

Настройте Journald для сохранения логов после перезагрузки и используйте его мощные возможности фильтрации.

Убедитесь, что /etc/systemd/journald.conf содержит:

[Journal]

Storage=persistent

# SystemMaxUse=10G # Ограничить общий размер логов на диске

# MaxRetentionSec=1month # Удалять логи старше 1 месяца

Перезагрузите Journald:

sudo systemctl restart systemd-journald

Полезные команды journalctl:

journalctl -u mywebapp.service: Показать логи для конкретного сервиса.journalctl -u mywebapp.service -f: Следить за логами сервиса в реальном времени.journalctl -u mywebapp.service --since "2026-01-01 10:00:00" --until "2026-01-01 11:00:00": Логи за определенный период.journalctl -u mywebapp.service -p err..crit: Показать только ошибки и критические сообщения.journalctl -k: Логи ядра (kernel).journalctl -x: Добавить пояснения для некоторых сообщений.journalctl -o json: Вывести логи в JSON-формате для парсинга.journalctl _COMM=nginx: Показать логи по имени исполняемого файла (если не указан SYSLOG_IDENTIFIER).

7. Использование шаблонных юнитов для масштабирования

Для однотипных сервисов, которые отличаются только одним параметром (например, номер инстанса, порт, конфиг), используйте шаблонные юниты.

Пример: Несколько worker-ов с разными ID.

Создайте /etc/systemd/system/[email protected]:

# /etc/systemd/system/[email protected]

[Unit]

Description=My Worker Service Instance %i

After=network.target

[Service]

User=workeruser

WorkingDirectory=/opt/workers/worker-%i

ExecStart=/opt/workers/run_worker.sh --id=%i --config=/etc/workers/config-%i.yaml

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Security & Resources (применимо к каждому экземпляру)

PrivateTmp=true

MemoryLimit=256M

CPUQuota=25%

[Install]

WantedBy=multi-user.target

Запуск двух экземпляров:

sudo systemctl daemon-reload

sudo systemctl enable [email protected] [email protected]

sudo systemctl start [email protected] [email protected]

sudo systemctl status [email protected]

sudo journalctl -u [email protected]

Эти практические советы и примеры помогут вам начать использовать Systemd на более глубоком уровне, создавая надежные, безопасные и управляемые продакшн-сервисы.

Типичные ошибки при работе с Systemd в продакшн

Несмотря на свою мощь, Systemd имеет свои подводные камни. Ошибки в его конфигурации или непонимание принципов работы могут привести к нестабильности, проблемам с безопасностью или трудностям в отладке. Ниже приведены наиболее распространенные ошибки, с которыми сталкиваются инженеры, и способы их избежать.

1. Отсутствие или неправильная настройка директивы Restart=

Restart=Ошибка: Многие инженеры забывают указать Restart=on-failure (или другую подходящую опцию) для продакшн-сервисов, предполагая, что Systemd сам позаботится о перезапуске. Или используют Restart=always для сервисов, которые должны завершаться после выполнения задачи.

Последствия: Сервис падает и не поднимается автоматически, что приводит к простою. Если Restart=always используется для одноразовой задачи, она будет постоянно перезапускаться, потребляя ресурсы и потенциально создавая бесконечный цикл ошибок.

Как избежать: Для долгоживущих демонов, которые должны быть всегда активны, используйте Restart=on-failure или Restart=on-abnormal. Для сервисов, которые должны выполнить задачу и завершиться (например, скрипты очистки, бэкапы), используйте Type=oneshot и не указывайте Restart=, либо Restart=no. Всегда тестируйте поведение сервиса при сбое.

# Правильно для долгоживущего сервиса

[Service]

Type=simple

ExecStart=/usr/bin/my_daemon

Restart=on-failure

RestartSec=10s # Задержка перед перезапуском

# Правильно для одноразовой задачи

[Service]

Type=oneshot

ExecStart=/usr/bin/my_script.sh

RemainAfterExit=no # По умолчанию для oneshot, но можно явно указать

Restart=no # Явно указываем, что не нужно перезапускать

2. Запуск сервисов от root без необходимости

Ошибка: По привычке или незнанию многие сервисы запускаются от пользователя root, даже если им не требуются привилегии.

Последствия: Значительно увеличивается поверхность атаки. Если сервис скомпрометирован, злоумышленник получает root-доступ к системе, что может привести к полной компрометации сервера.

Как избежать: Всегда запускайте сервисы от наименее привилегированного пользователя. Используйте директивы User= и Group=. В идеале, используйте DynamicUser=yes для автоматического создания временного пользователя с минимальными привилегиями. Если сервису нужны особые возможности (например, слушать порт ниже 1024), используйте CapabilityBoundingSet= вместо запуска от root.

# Плохо

[Service]

ExecStart=/usr/bin/my_app

# Хорошо

[Service]

User=myuser

Group=mygroup

ExecStart=/usr/bin/my_app

# Еще лучше

[Service]

DynamicUser=yes

ExecStart=/usr/bin/my_app

3. Игнорирование директив безопасности (Sandboxing)

Ошибка: Неиспользование таких мощных директив, как PrivateTmp, ProtectSystem, ProtectHome, NoNewPrivileges и SystemCallFilter.

Последствия: Сервис имеет избыточный доступ к файловой системе, сетевым ресурсам и системным вызовам. Это позволяет скомпрометированному сервису читать/изменять системные файлы, получать доступ к данным других пользователей или использовать уязвимости ядра через запрещенные системные вызовы.

Как избежать: Внедряйте директивы безопасности по принципу наименьших привилегий. Начните с базовых (PrivateTmp=yes, ProtectSystem=full, ProtectHome=true, NoNewPrivileges=true) и постепенно добавляйте более строгие (PrivateDevices=yes, CapabilityBoundingSet=, SystemCallFilter=), тщательно тестируя каждую из них. Это требует глубокого понимания потребностей вашего приложения.

# Пример минимального набора для большинства веб-сервисов

[Service]

# ...

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

NoNewPrivileges=true

4. Отсутствие лимитов ресурсов (CPU, Memory, I/O)

Ошибка: Запуск сервисов без каких-либо ограничений на потребление CPU, памяти или дискового ввода-вывода.

Последствия: Один "прожорливый" или неправильно работающий сервис может легко исчерпать все ресурсы сервера, что приведет к замедлению или полному зависанию других критически важных сервисов, а также к срабатыванию OOM killer (Out-Of-Memory killer) и перезагрузке всей системы.

Как избежать: Всегда устанавливайте разумные лимиты ресурсов, исходя из ожидаемого потребления сервисом. Используйте CPUQuota=, MemoryLimit=, IOWeight=, TasksMax=. Регулярно мониторьте фактическое потребление ресурсов и корректируйте лимиты. Используйте Systemd Slices для группового управления ресурсами.

# Установка лимитов

[Service]

# ...

CPUQuota=70%

MemoryLimit=1.5G

IOWeight=150

TasksMax=200

5. Редактирование системных unit-файлов напрямую или неправильное использование override-файлов

Ошибка: Изменение файлов в /lib/systemd/system/ напрямую или создание override-файлов, которые полностью дублируют оригинал.

Последствия: При обновлении пакета ваши изменения будут потеряны или перезаписаны, что приведет к неожиданному поведению сервисов. Дублирование конфигурации затрудняет отслеживание изменений и чревато ошибками.

Как избежать: Всегда используйте /etc/systemd/system/your-service.service.d/override.conf для внесения изменений. Используйте systemctl edit your-service.service для автоматического создания и открытия такого файла. В override-файлах указывайте только те директивы, которые вы хотите изменить или добавить. Если нужно отменить директиву, которая была в оригинальном файле, используйте пустые значения (например, ExecStart= для отмены всех ExecStart, а затем свои).

# Правильный способ изменить настройки сервиса

sudo systemctl edit mywebapp.service

# Содержимое /etc/systemd/system/mywebapp.service.d/override.conf

[Service]

MemoryLimit=768M

RestartSec=8s

6. Игнорирование Journald и отсутствие централизованного логирования

Ошибка: Продолжение использования устаревших методов логирования (например, запись в отдельные файлы без ротации), игнорирование Journald.

Последствия: Сложности с поиском и анализом логов, особенно при возникновении проблем. Разрозненные логи затрудняют диагностику и мониторинг, увеличивают MTTR.

Как избежать: Всегда направляйте StandardOutput и StandardError в journal. Настройте Storage=persistent в journald.conf. Используйте journalctl для фильтрации и анализа логов. Интегрируйте Journald с вашей системой агрегации логов (Fluentd, Vector, Loki) для централизованного сбора и анализа в масштабе.

[Service]

# ...

StandardOutput=journal

StandardError=journal

7. Некорректное или недостаточное управление зависимостями

Ошибка: Неправильное использование After=, Requires=, Wants=, что приводит к сервисам, которые не запускаются, запускаются слишком рано или слишком поздно, или не завершаются корректно.

Последствия: Сервисы могут падать при старте, если их зависимости еще не готовы. Или, наоборот, система может зависнуть при выключении, если сервисы не завершаются в правильном порядке.

Как избежать:

After=: Сервис запускается после указанного юнита. Только порядок.Requires=: Сервис требует указанный юнит. Если зависимость не запускается или падает, этот сервис тоже не запустится/остановится.Wants=: Сервис желает указанный юнит. Если зависимость не запускается, этот сервис все равно попытается запуститься. Более мягкая зависимость.BindsTo=: Если зависимость останавливается, этот сервис тоже остановится. Сильная зависимость для связки жизненных циклов.PartOf=: Связывает жизненный цикл юнита с другим (например, для Slices).

systemctl list-dependencies my-service.service для визуализации. Например, веб-сервис обычно After=network.target db.service и Wants=db.service.

Избегая этих распространенных ошибок, вы значительно повысите стабильность, безопасность и управляемость вашей продакшн-инфраструктуры на базе Systemd.

Чеклист для практического применения Systemd

Перед развертыванием или обновлением сервиса в продакшн, проработайте этот чеклист. Он поможет убедиться, что вы используете Systemd максимально эффективно и безопасно.

1. Unit-файл: Основы

Путь к файлу: Юнит находится в

/etc/systemd/system/или является drop-in файлом в/etc/systemd/system/unit.service.d/.Описание: Директива

Description=содержит четкое и понятное описание сервиса.Тип сервиса: Директива

Type=правильно настроена (simple,forking,oneshot,notify,idle) в зависимости от поведения приложения.Рабочий каталог: Директива

WorkingDirectory=указывает на правильный рабочий каталог сервиса.Команда запуска: Директива

ExecStart=указывает полный путь к исполняемому файлу или скрипту.Перезапуск: Директива

Restart=on-failure(или аналогичная) настроена для долгоживущих сервисов.Задержка перезапуска: Директива

RestartSec=установлена для предотвращения "флаппинга" сервиса.Завершение: Директива

KillMode=(например,mixedилиcontrol-group) иTimeoutStopSec=настроены для корректного завершения.

2. Управление Зависимостями

После чего запускать: Директива

After=network.target(и другие необходимые юниты, например,db.service) указана.Обязательные зависимости: Директива

Requires=используется для критически важных зависимостей.Желаемые зависимости: Директива

Wants=используется для необязательных, но желаемых зависимостей.Целевой юнит: Директива

WantedBy=multi-user.target(или другой подходящий таргет) указана для автоматического запуска при загрузке.Активация по требованию: Если применимо, используются

.socket,.pathили.timerюниты для активации по требованию.

3. Изоляция и Безопасность

Привилегии пользователя: Сервис запускается от непривилегированного пользователя/группы (

User=,Group=) или сDynamicUser=yes.Временные файлы: Директива

PrivateTmp=trueвключена для изоляции временных файлов.Системные каталоги: Директива

ProtectSystem=full(илиstrict) включена для защиты системных каталогов.Домашние каталоги: Директива

ProtectHome=trueвключена для защиты домашних каталогов пользователей.Устройства: Директива

PrivateDevices=trueвключена для изоляции устройств.Новые привилегии: Директива

NoNewPrivileges=trueвключена для предотвращения эскалации привилегий.Ограничение возможностей: Директива

CapabilityBoundingSet=используется для минимизации доступных Linux-возможностей.Фильтрация системных вызовов: Директива

SystemCallFilter=(seccomp) используется для ограничения разрешенных системных вызовов (после тщательного тестирования!).Сетевой доступ: Директивы

RestrictAddressFamilies=,IPAddressAllow=/IPAddressDeny=используются для ограничения сетевого доступа, если это необходимо.Изоляция IPC: Директива

PrivateIPC=trueвключена, если сервис не нуждается в общем IPC.

4. Управление Ресурсами

Лимит CPU: Директива

CPUQuota=установлена для ограничения использования CPU.Лимит памяти: Директива

MemoryLimit=установлена для ограничения использования оперативной памяти.Приоритет I/O: Директива

IOWeight=установлена для управления приоритетом дискового ввода-вывода.Максимум задач: Директива

TasksMax=установлена для ограничения количества процессов/потоков.Группировка в Slice: Сервис включен в соответствующий

.slice(например,PartOf=web.slice) для группового управления ресурсами.

5. Мониторинг и Логирование

Логи в Journald: Директивы

StandardOutput=journalиStandardError=journalнастроены.Сохранение логов: Journald настроен на

Storage=persistentи, при необходимости, на лимиты использования диска (SystemMaxUse=,MaxRetentionSec=).Мониторинг метрик: Знаете, как получить метрики ресурсов через

systemd-cgtop,systemctl status, или внешние инструменты, интегрированные с cgroups.Оповещения: Интеграция с системой мониторинга и оповещения для критических событий сервиса (например, сбои, превышение лимитов).

6. Развертывание и Обслуживание

Перезагрузка демона: После изменения unit-файла выполняется

sudo systemctl daemon-reload.Включение сервиса: Сервис включен для автозапуска при загрузке (

sudo systemctl enable unit.service).Проверка статуса: Регулярно проверяется статус сервиса (

sudo systemctl status unit.service) и логи (journalctl -u unit.service).Тестирование: Проведено тестирование поведения сервиса при сбоях, перезапусках и под нагрузкой.

Автоматизация: Конфигурация Systemd юнитов является частью автоматизированного процесса развертывания (например, с Ansible, Terraform).

Следуя этому чеклисту, вы значительно повысите качество и надежность вашей продакшн-инфраструктуры, управляемой Systemd.

Расчет стоимости и экономическая эффективность Systemd

На первый взгляд, Systemd — это встроенный компонент Linux, который не имеет прямой стоимости. Однако его продвинутое использование в продакшн-средах оказывает значительное влияние на общую стоимость владения (TCO) инфраструктурой и экономическую эффективность проектов. Экономия достигается за счет снижения операционных расходов, повышения надежности и более эффективного использования ресурсов.

Области снижения затрат

- Снижение времени простоя (Downtime Reduction):

- Автоматическое восстановление: Директивы

Restart=on-failure,RestartSec=, а также Socket Activation, значительно сокращают время простоя, автоматически перезапуская сбойные сервисы. Каждый час простоя высоконагруженного SaaS-проекта может стоить от нескольких сотен до десятков тысяч долларов. Снижение MTTR (Mean Time To Recovery) на 30-50% за счет автоматизации Systemd приводит к прямой экономии. - Пример: SaaS-проект с доходом $500/час простоя. Если Systemd предотвращает 2 инцидента в месяц, каждый из которых мог бы длиться 1 час без автоматического восстановления, экономия составляет $1000/месяц.

- Автоматическое восстановление: Директивы

- Оптимизация использования ресурсов (Resource Optimization):

- Cgroups v2: Директивы

CPUQuota,MemoryLimit,IOWeightпозволяют точно распределять ресурсы между сервисами. Это предотвращает "голодание" ресурсов и позволяет более эффективно использовать аппаратные мощности сервера. - Socket Activation: Запуск сервисов по требованию экономит CPU и RAM для редко используемых сервисов, позволяя размещать больше сервисов на одном хосте или использовать инстансы меньшего размера.

- Пример: Если благодаря оптимизации ресурсов на 10 серверах удается использовать инстансы на один размер меньше (например, m6g.large вместо m6g.xlarge в AWS), это может сэкономить $0.086 24 30 10 = $619.2 в месяц на одних только CPU/RAM, не считая I/O.

- DynamicUser: Упрощает управление пользователями, снижая накладные расходы на администрирование безопасности.

- Cgroups v2: Директивы

- Повышение безопасности (Enhanced Security):

- Изоляция (Sandboxing): Директивы

PrivateTmp,ProtectSystem,ProtectHome,SystemCallFilter,NoNewPrivilegesсоздают изолированные песочницы для сервисов. Это значительно снижает риск горизонтального перемещения атаки в случае компрометации одного сервиса. - Снижение рисков: Стоимость утечки данных или полного захвата сервера может быть катастрофической (штрафы, потеря репутации, юридические издержки). Инвестиции в безопасность через Systemd окупаются многократно.

- Пример: Средняя стоимость утечки данных в 2026 году для SMB составляет около $150,000. Уменьшение вероятности такой утечки на 5-10% за счет продвинутой изоляции Systemd — это существенная косвенная экономия.

- Изоляция (Sandboxing): Директивы

- Упрощение администрирования и автоматизации (Simplified Administration & Automation):

- Унифицированная конфигурация: Единый декларативный формат unit-файлов упрощает управление сервисами по сравнению с разрозненными shell-скриптами.

- Централизованное логирование (Journald): Ускоряет диагностику проблем, сокращая время, затрачиваемое инженерами на поиск и анализ логов.

- Интеграция с инструментами: Systemd хорошо интегрируется с Ansible, Terraform, Puppet, что упрощает автоматизацию развертывания и управления, снижая трудозатраты DevOps-инженеров.

- Пример: Если автоматизация и упрощение отладки экономят 2 часа инженерного времени в неделю (при ставке инженера $70/час), это $560/месяц.

Скрытые расходы и как их оптимизировать

- Кривая обучения: Изучение продвинутых функций Systemd требует времени и усилий инженеров.

- Оптимизация: Инвестируйте в обучение команды, создавайте внутреннюю документацию и шаблоны unit-файлов. Начальные затраты окупятся за счет повышения эффективности.

- Сложность отладки: Иногда глубокая изоляция может усложнить отладку, так как сервисы имеют ограниченный доступ к системе.

- Оптимизация: Используйте

journalctl -xдля получения контекста. Временное ослабление директив безопасности для отладки (вoverride.conf) с последующим возвратом к строгим настройкам.

- Оптимизация: Используйте

- Потенциальное переиспользование: Некоторые функции Systemd могут дублировать возможности контейнерных оркестраторов (например, Kubernetes).

- Оптимизация: Понимайте, где Systemd дополняет, а где пересекается с другими инструментами. Systemd остается критически важным для управления базовыми сервисами хоста и для запуска контейнерных рантаймов (CRI-O, containerd) и Kubelet.

Таблица с примерами расчетов экономической эффективности (гипотетический SaaS-проект)

Предположим, у нас есть SaaS-проект, работающий на 10 серверах в облаке, с ежемесячным доходом $50,000.

| Показатель / Область | "До" Systemd (традиционные подходы) | "После" Systemd (продвинутое использование) | Экономия / Выгода в месяц | Комментарий |

|---|---|---|---|---|

| Среднее время простоя (MTTR) | 30 мин/инцидент | 10 мин/инцидент | $1,667 | 2 инцидента/мес. Снижение MTTR на 20 мин 2 инц. ($50000 / 720 часов) = $1667. |

| Количество инцидентов из-за сбоев | 4 инцидента/мес. | 2 инцидента/мес. | $2,778 | Снижение на 2 инцидента/мес. 30 мин/инц. ($50000 / 720 часов) = $2778. |

| Затраты на инстансы (Cloud Compute) | 10 x m6g.xlarge ($0.172/час) = $1238.4/мес. | 10 x m6g.large ($0.086/час) = $619.2/мес. | $619.2 | Оптимизация ресурсов позволила использовать инстансы меньшего размера. |

| Время инженеров на отладку/администрирование | 40 часов/мес. | 20 часов/мес. | $1,400 | Упрощение логирования и автоматизации. (Ставка $70/час). |

| Риски безопасности (потенциальные потери) | Высокие | Значительно ниже | Неоценимая / >$10,000 | Снижение вероятности утечки данных или компрометации. Трудно оценить в цифрах, но критически важно. |

| Общая оценочная экономия/выгода | ~$6,464.2 + (снижение рисков) | За месяц, не считая обучения. |

Эта таблица демонстрирует, что даже без прямой стоимости, Systemd является мощным инструментом для повышения экономической эффективности и снижения TCO. Инвестиции в освоение и правильное применение Systemd окупаются за счет повышения надежности, безопасности, эффективности использования ресурсов и снижения операционных расходов.

Кейсы и примеры использования Systemd в продакшн

Чтобы проиллюстрировать практическую ценность продвинутого Systemd, рассмотрим несколько реалистичных сценариев из продакшн-среды.

Кейс 1: Высоконагруженный API Gateway с Socket Activation и Resource Limits

Проблема:

Стартап "API-Hub" предоставляет критически важные API для множества клиентов. Их API Gateway (написанный на Go) запускался традиционным способом, постоянно потребляя ресурсы. При пиковых нагрузках иногда происходили задержки из-за борьбы за CPU, а при обновлениях сервиса наблюдались кратковременные перебои в обслуживании.

Решение с Systemd:

Команда DevOps решила оптимизировать работу API Gateway, используя Socket Activation и тонкую настройку cgroups Systemd.

- Socket Activation:

- Создан

api-gateway.socketюнит, который слушает порт 8080. api-gateway.serviceнастроен так, чтобы запускаться по требованию отapi-gateway.socket.- Это позволило снизить базовое потребление RAM и CPU в непиковые часы, так как сервис не работал постоянно. Systemd буферизовал входящие соединения, пока сервис перезапускался во время обновлений.

- Создан

- Resource Limits:

- В

api-gateway.serviceбыли установлены строгие лимиты ресурсов:CPUQuota=200%(не более двух ядер),MemoryLimit=2G. - Для критически важных API был создан

critical-api.sliceс более высокимIOWeight=иCPUShares=, чтобы гарантировать им приоритет.

- В

- Безопасность:

- Сервис запускался с

DynamicUser=yes,PrivateTmp=true,ProtectSystem=full,ProtectHome=true. SystemCallFilter=был настроен для разрешения только необходимых системных вызовов, значительно снижая поверхность атаки.

- Сервис запускался с

Результаты:

- Нулевое время простоя при обновлениях: Клиенты перестали замечать кратковременные перебои во время деплоя новых версий.

- Снижение затрат на инфраструктуру: В непиковые часы серверы могли обслуживать больше других сервисов, так как API Gateway не потреблял ресурсы. Удалось сократить количество инстансов API Gateway на 15% за счет более эффективного использования ресурсов.

- Повышенная стабильность: Случайные всплески нагрузки на API Gateway больше не приводили к "голоданию" ресурсов для других критически важных сервисов на том же хосте.

- Улучшенная безопасность: Риск компрометации снизился благодаря глубокой изоляции.

Кейс 2: Фоновая обработка данных с Timer Units и Resource Slices

Проблема:

Компания "Data-Flow" занимается обработкой больших объемов данных. У них есть несколько типов фоновых задач: ежедневные отчеты, еженедельная очистка старых данных и ежечасная синхронизация. Эти задачи запускались через cron. Часто возникали проблемы: cron-задачи иногда "зависали", не было централизованного логирования, и тяжелые задачи могли потреблять слишком много ресурсов, влияя на производительность продакшн-базы данных.

Решение с Systemd:

Инженеры перевели все фоновые задачи на Systemd Timer Units, объединив их в Resource Slices.

- Timer Units:

- Для каждой задачи (

daily-report.service,weekly-cleanup.service,hourly-sync.service) были созданы соответствующие.timerюниты. OnCalendar=использовался для точного планирования, аPersistent=trueгарантировал запуск пропущенных задач после перезагрузки.- Все логи задач теперь направлялись в Journald (

StandardOutput=journal), что упростило мониторинг.

- Для каждой задачи (

- Resource Slices:

- Созданы два Systemd Slice:

batch.sliceдля всех фоновых задач иpriority-batch.sliceдля критически важных задач синхронизации. batch.sliceполучилCPUQuota=300%иMemoryLimit=16G(общий лимит для всех фоновых задач).priority-batch.slice, куда входилаhourly-sync.service, получил более высокийIOWeight=иCPUShares=.- Каждая фоновая задача (

.serviceюнит) была включена в соответствующий срез с помощьюPartOf=batch.sliceилиPartOf=priority-batch.slice.

- Созданы два Systemd Slice:

- Изоляция:

- Для каждой задачи использовался

DynamicUser=yesиPrivateTmp=true. - Доступ к файловой системе был ограничен с помощью

ReadOnlyPaths=иReadWritePaths=, разрешая доступ только к необходимым данным.

- Для каждой задачи использовался

Результаты:

- Надежное выполнение задач: Задачи больше не "зависали" незамеченными, а их выполнение было стабильным. Пропущенные задачи запускались автоматически.

- Устранение ресурсных конфликтов: Фоновые задачи больше не влияли на производительность продакшн-базы данных, так как их потребление ресурсов было жестко ограничено и приоритезировано.

- Централизованный мониторинг: Все логи задач стали доступны через

journalctl, что значительно упростило отладку и аудит. - Упрощение управления: Один унифицированный подход к планированию задач вместо разрозненных записей в

crontab.

Кейс 3: Управление базовыми сервисами для хостов Kubernetes

Проблема:

Облачный провайдер "KubeCloud" развертывает кластеры Kubernetes для своих клиентов. На каждом узле кластера (worker node) работает множество системных демонов (kubelet, containerd, cni-plugins, node-exporter и т.д.). Важно было обеспечить их стабильность, безопасность и предсказуемое потребление ресурсов, чтобы избежать влияния на рабочие нагрузки клиентов.

Решение с Systemd:

Systemd был использован для управления всеми системными сервисами на узлах Kubernetes.

- Жесткие лимиты ресурсов для системных компонентов:

- Для

kubelet.service,containerd.service,node-exporter.serviceи других критически важных системных демонов были установленыCPUQuota=иMemoryLimit=. Это гарантировало, что даже при высокой нагрузке на узле, системные компоненты всегда будут иметь достаточно ресурсов для стабильной работы. - Создан

system-core.slice, куда были включены все базовые компоненты Kubernetes, чтобы управлять их общим потреблением ресурсов.

- Для

- Усиленная изоляция:

- Для каждого системного демона были применены строгие директивы безопасности:

PrivateTmp=true,ProtectSystem=full,ProtectHome=true,NoNewPrivileges=true. - Для

containerd.serviceиkubelet.serviceбыл настроенSystemCallFilter=, разрешающий только те системные вызовы, которые необходимы для их работы, что значительно уменьшило поверхность атаки на уровне хоста.

- Для каждого системного демона были применены строгие директивы безопасности:

- Аудит и мониторинг:

- Все системные логи направлялись в Journald, а затем агрегировались в централизованную систему мониторинга.

- Использовались

.timerюниты для периодической проверки состояния кластера и выполнения задач по обслуживанию узлов (например, очистка диска от старых образов).

Результаты:

- Стабильность кластера: Системные демоны на узлах работали предсказуемо, без "голодания" ресурсов, даже при высокой нагрузке от клиентских контейнеров.

- Повышенная безопасность узлов: Изоляция системных компонентов снизила риск компрометации узла через уязвимости в базовых сервисах.

- Упрощенная диагностика: Централизованные логи и метрики Systemd значительно ускорили диагностику проблем на уровне узлов.

- Унифицированное управление: Все системные сервисы управлялись единообразно через Systemd, что упростило автоматизацию развертывания узлов с помощью Ansible и Terraform.

Эти кейсы демонстрируют, что Systemd — это не просто инструмент для запуска сервисов, а полноценная платформа, способная решать сложные задачи по обеспечению надежности, безопасности и эффективности в самых требовательных продакшн-средах.

Инструменты и ресурсы для работы с Systemd

Эффективная работа с Systemd в продакшн требует не только понимания его функций, но и знания инструментов для его настройки, мониторинга и отладки, а также доступа к актуальной документации.

1. Основные CLI-утилиты Systemd

systemctl: Главная утилита для управления Systemd.systemctl status <unit>: Показать текущий статус юнита.systemctl start/stop/restart/reload <unit>: Управление состоянием юнита.systemctl enable/disable <unit>: Включить/отключить автозапуск юнита.systemctl is-active/is-enabled/is-failed <unit>: Проверить статус юнита.systemctl list-units: Список всех активных/загруженных юнитов.systemctl list-unit-files: Список всех unit-файлов и их статусов.systemctl list-dependencies <unit>: Показать дерево зависимостей юнита.systemctl show <unit>: Показать все свойства юнита, включая текущие значения директив.systemctl edit <unit>/systemctl edit --full <unit>: Удобное редактирование override-файлов или полных юнитов.systemctl daemon-reload: Перезагрузить конфигурацию Systemd после изменения unit-файлов.systemctl set-property <unit> <property>=<value>: Динамически изменять свойства юнита во время работы (например, лимиты ресурсов).

journalctl: Утилита для работы с логами Journald.journalctl -u <unit>: Показать логи для конкретного юнита.journalctl -f: Следить за логами в реальном времени.journalctl --since "1 hour ago": Логи за последний час.journalctl -p err: Показать только ошибки.journalctl -o json: Вывести логи в JSON-формате.journalctl -k: Показать логи ядра.journalctl _PID=<pid>: Показать логи по PID.

systemd-cgtop: Утилита для интерактивного мониторинга использования ресурсов cgroups.- Показывает в реальном времени потребление CPU, памяти, I/O процессами и группами cgroups (включая Systemd юниты и срезы).

- Очень полезно для быстрого выявления "прожорливых" сервисов или групп.

loginctl: Утилита для управления пользовательскими сессиями.loginctl list-sessions: Список активных сессий.loginctl show-session <id>: Детали сессии.

hostnamectl: Утилита для управления именем хоста.timedatectl: Утилита для управления системным временем и часовым поясом.

2. Мониторинг и тестирование

- Prometheus + Node Exporter:

- Node Exporter собирает метрики состояния хоста, включая информацию о cgroups, которую Systemd использует для управления ресурсами.

- Prometheus может агрегировать эти метрики, а Grafana — визуализировать их, позволяя отслеживать потребление CPU, RAM, I/O каждым Systemd юнитом.

- Это дает глубокое понимание поведения сервисов на уровне ОС.

- Loki / ELK Stack:

- Для централизованного сбора и анализа логов из Journald.

- Loki (от Grafana Labs) хорошо подходит для структурированных логов Journald, позволяя легко фильтровать и анализировать их.

- Filebeat с модулем Journald или Vector могут пересылать логи из Journald в ELK Stack (Elasticsearch, Logstash, Kibana) или другие системы.

stress-ng: Утилита для создания искусственной нагрузки на систему (CPU, RAM, I/O).- Полезно для тестирования, как ваши Systemd лимиты ресурсов работают под давлением.

stress-ng --cpu 4 --vm 2 --vm-bytes 1G --timeout 60s: Нагрузка на 4 ядра CPU и 2GB RAM в течение 60 секунд.

strace,ltrace: Для отладки проблем сSystemCallFilter.strace -f -o /tmp/syscalls.log /usr/bin/my_app: Записывает все системные вызовы, сделанные приложением и его потомками. Это помогает определить, какие системные вызовы нужны приложению и, соответственно, какие разрешить вSystemCallFilter=.

3. Инструменты автоматизации

- Ansible:

- Модуль

ansible.builtin.systemdпозволяет управлять Systemd юнитами (start, stop, enable, disable, daemon-reload) в декларативном стиле. - Используйте шаблоны (Jinja2) для генерации unit-файлов на основе переменных.

- Пример:

- name: Ensure mywebapp service is running and enabled ansible.builtin.systemd: name: mywebapp.service state: started enabled: yes daemon_reload: yes

- Модуль

- Terraform:

- Хотя Terraform сам по себе не управляет Systemd напрямую, его можно использовать для развертывания облачных инстансов и выполнения скриптов инициализации (например, через

cloud-initилиremote-exec), которые настраивают Systemd юниты. - Можно генерировать unit-файлы и копировать их на серверы.

- Хотя Terraform сам по себе не управляет Systemd напрямую, его можно использовать для развертывания облачных инстансов и выполнения скриптов инициализации (например, через

- SaltStack / Puppet / Chef:

- Аналогично Ansible, эти инструменты управления конфигурацией имеют модули для работы с Systemd, позволяя декларативно описывать состояние сервисов.

4. Полезные ссылки и документация

- Официальная документация Systemd (man pages): Самый авторитетный источник информации.

man systemd.unit: Общая информация о unit-файлах.man systemd.service: Директивы для сервисов.man systemd.socket,man systemd.timer,man systemd.path,man systemd.slice: Специфические директивы для других типов юнитов.man systemd.exec: Общие директивы, касающиеся исполнения процессов (включая безопасность и ресурсы).man systemd.resource-control: Директивы для cgroups.man journalctl: Использование Journald.

- ArchWiki Systemd: Отличный ресурс с понятными объяснениями и примерами, часто более доступный, чем man-страницы.

- Systemd by Example: Проект с множеством практических примеров unit-файлов для различных сценариев.

- Systemd for Developers (YouTube): Серия видеоуроков, которые могут быть полезны.

- Репозиторий Systemd на GitHub: Для тех, кто хочет углубиться в исходный код и развитие проекта.

Используя этот набор инструментов и ресурсов, вы сможете эффективно управлять Systemd в вашей продакшн-среде, обеспечивая высокую надежность, безопасность и управляемость сервисов.

Troubleshooting: Решение проблем с Systemd

При работе с Systemd в продакшн неизбежно возникают ситуации, когда сервисы ведут себя не так, как ожидалось. Эффективная диагностика и устранение проблем требуют систематического подхода и знания основных команд и методов. Ниже представлены типичные проблемы и способы их решения.

1. Сервис не запускается или сразу падает (failed статус)

failed статус)Признаки:

systemctl status myapp.serviceпоказываетActive: failed.- Сервис пытается запуститься несколько раз, но каждый раз падает.

Диагностика и решение:

- Проверьте логи: Это первый и самый важный шаг.

journalctl -u myapp.service --since "1 hour ago" -b -x-b: Показать логи с момента последней загрузки.-x: Добавить пояснения для некоторых сообщений, что часто дает важные подсказки.

- Проверьте команду

ExecStart:- Убедитесь, что путь к исполняемому файлу или скрипту корректен.

- Убедитесь, что все аргументы команды правильные.

- Попробуйте запустить команду

ExecStartвручную из командной строки под тем же пользователем (sudo -u <user> <command>) и в том жеWorkingDirectory, чтобы исключить проблемы с окружением.

- Проверьте права доступа:

- Убедитесь, что пользователь, от которого запускается сервис (

User=илиDynamicUser), имеет необходимые права на чтение/запись вWorkingDirectoryи другие каталоги, с которыми взаимодействует сервис. - Проверьте права на сам исполняемый файл.

- Убедитесь, что пользователь, от которого запускается сервис (

- Перезагрузите демон: Если вы недавно меняли unit-файл, убедитесь, что выполнили

sudo systemctl daemon-reload. - Проверьте зависимости: Убедитесь, что все необходимые зависимости (

Requires=,After=) запущены и активны.systemctl list-dependencies myapp.service systemctl status network.target # Пример - Проверьте переменные окружения: Убедитесь, что все необходимые переменные окружения (

Environment=,EnvironmentFile=) установлены корректно.

2. Сервис работает медленно или "подвисает" из-за ресурсного голодания

Признаки:

- Приложение отвечает с задержкой или не отвечает вовсе.

- Сервер в целом работает медленно.

- В логах нет явных ошибок, но есть сообщения о таймаутах или замедлении.

Диагностика и решение:

- Мониторинг ресурсов:

Используйтеsystemd-cgtop htop # Или topsystemd-cgtopдля просмотра потребления CPU, памяти, I/O по Systemd юнитам/срезам. Это поможет быстро выявить "прожорливый" сервис. - Проверьте лимиты ресурсов:

Убедитесь, что установленныеsystemctl show myapp.service | grep -E "CPUQuota|MemoryLimit|IOWeight|TasksMax"CPUQuota,MemoryLimit,IOWeight,TasksMaxне слишком малы для нормальной работы сервиса. Если сервис достигает лимита памяти, он может быть убит OOM killer'ом (проверьтеjournalctl -k -p errна наличие сообщений OOM). - Настройте приоритеты: Если есть конкурирующие сервисы, используйте

CPUShares=/CPUWeight=иIOWeight=, а также Systemd Slices для более тонкого управления приоритетами. - Анализ логов: Ищите в логах сервиса (

journalctl -u myapp.service) признаки замедления работы, долгих запросов к базе данных, проблем с сетью.

3. Сервис не работает после применения директив безопасности

Признаки:

- Сервис падает с ошибками доступа к файлам, сети или с ошибками системных вызовов.

- Ошибки типа "Permission denied", "Operation not permitted".

Диагностика и решение:

Это одна из самых сложных проблем, так как изоляция может быть очень строгой.

- Отключайте директивы по одной:

- Создайте override-файл (

sudo systemctl edit myapp.service). - Временно закомментируйте или установите в

no/пустое значение директивы безопасности (например,PrivateTmp=no,ProtectSystem=no,SystemCallFilter=). - Перезагрузите Systemd демон (

systemctl daemon-reload) и перезапустите сервис (systemctl restart myapp.service). - Постепенно включайте директивы обратно, пока не найдете ту, которая вызывает проблему.

- Создайте override-файл (

- Анализ логов и

strace:- Внимательно изучите логи (

journalctl -u myapp.service) на предмет ошибок доступа. - Если проблема с

SystemCallFilter=, запустите приложение сstrace, чтобы увидеть, какие системные вызовы оно делает.

Это поможет добавить необходимые системные вызовы вstrace -f -o /tmp/myapp_syscalls.log /usr/bin/my_app # Затем проанализируйте /tmp/myapp_syscalls.logSystemCallFilter=.

- Внимательно изучите логи (

- Проверьте пути: Если используется

ReadOnlyPaths=,ReadWritePaths=,StateDirectory=, убедитесь, что все необходимые пути для чтения/записи явно разрешены. - Проверьте сетевой доступ: Если сервис должен общаться по сети, убедитесь, что

RestrictAddressFamilies=иIPAddressDeny=/IPAddressAllow=не блокируют нужный трафик.

4. Socket Activation не работает

Признаки:

- Сервис не запускается при поступлении входящего соединения.

- Сокет Systemd слушает, но соединение не передается сервису.

Диагностика и решение:

- Проверьте статус сокета и сервиса:

Убедитесь, чтоsystemctl status myapp.socket systemctl status myapp.servicemyapp.socketактивен (Active: active (listening)).myapp.serviceдолжен бытьinactive (dead)до первого соединения. - Проверьте логи сокета:

Ищите ошибки при создании сокета или передаче соединений.journalctl -u myapp.socket - Проверьте связь между сокетом и сервисом:

- Убедитесь, что в

myapp.socketуказана директиваUnit=myapp.service(если имя отличается). - Убедитесь, что в

myapp.serviceнетExecStart, который пытается сам создать сокет. Сервис должен использовать сокет, переданный Systemd (обычно через файловый дескриптор 3). - Если сервис написан на Python, Node.js, Go, убедитесь, что он корректно обрабатывает переданный сокет (например, через переменную окружения

LISTEN_FDSилиSD_LISTEN_FDS).

- Убедитесь, что в

- Проверьте права доступа к сокету: Если это Unix-сокет, убедитесь, что

SocketUser=,SocketGroup=,SocketMode=настроены так, чтобы клиент (например, Nginx) мог к нему подключиться. - Firewall: Убедитесь, что файрвол (ufw, firewalld, iptables) не блокирует входящие соединения на порт, который слушает сокет.

5. Timer Unit не запускает сервис

Признаки:

- Сервис, который должен запускаться по таймеру, не запускается.