WebAssembly en el servidor: Un nuevo paradigma para microservicios de alto rendimiento y FaaS en VPS/Dedicado

TL;DR

- WebAssembly (Wasm) en 2026 se ha convertido en una tecnología clave para cargas de trabajo de servidor, ofreciendo una combinación sin precedentes de rendimiento, seguridad y portabilidad, superando a los contenedores tradicionales para muchos escenarios.

- Arranque en frío mínimo y bajo consumo de memoria hacen de Wasm ideal para FaaS y microservicios de alta carga, especialmente en VPS económicos y servidores dedicados.

- Seguridad mejorada gracias al sandbox de Wasm limita los posibles vectores de ataque, aislando los módulos entre sí y del sistema anfitrión.

- Compatibilidad multiplataforma permite ejecutar módulos Wasm en cualquier arquitectura (x86, ARM) y SO sin recompilación, simplificando el despliegue y la migración.

- Ahorro significativo de costos se logra mediante un uso más eficiente de los recursos del servidor, lo que permite alojar más servicios en la misma infraestructura.

- La ecosistema Wasm está en activo desarrollo, ofreciendo potentes runtimes (Wasmtime, Wasmer, WasmEdge), SDKs para lenguajes populares (Rust, Go, C++, Python, JavaScript) y frameworks para la creación de aplicaciones de servidor.

- Se recomienda comenzar con proyectos piloto para componentes críticos en rendimiento o seguridad, integrando Wasm gradualmente en la arquitectura existente.

Introducción

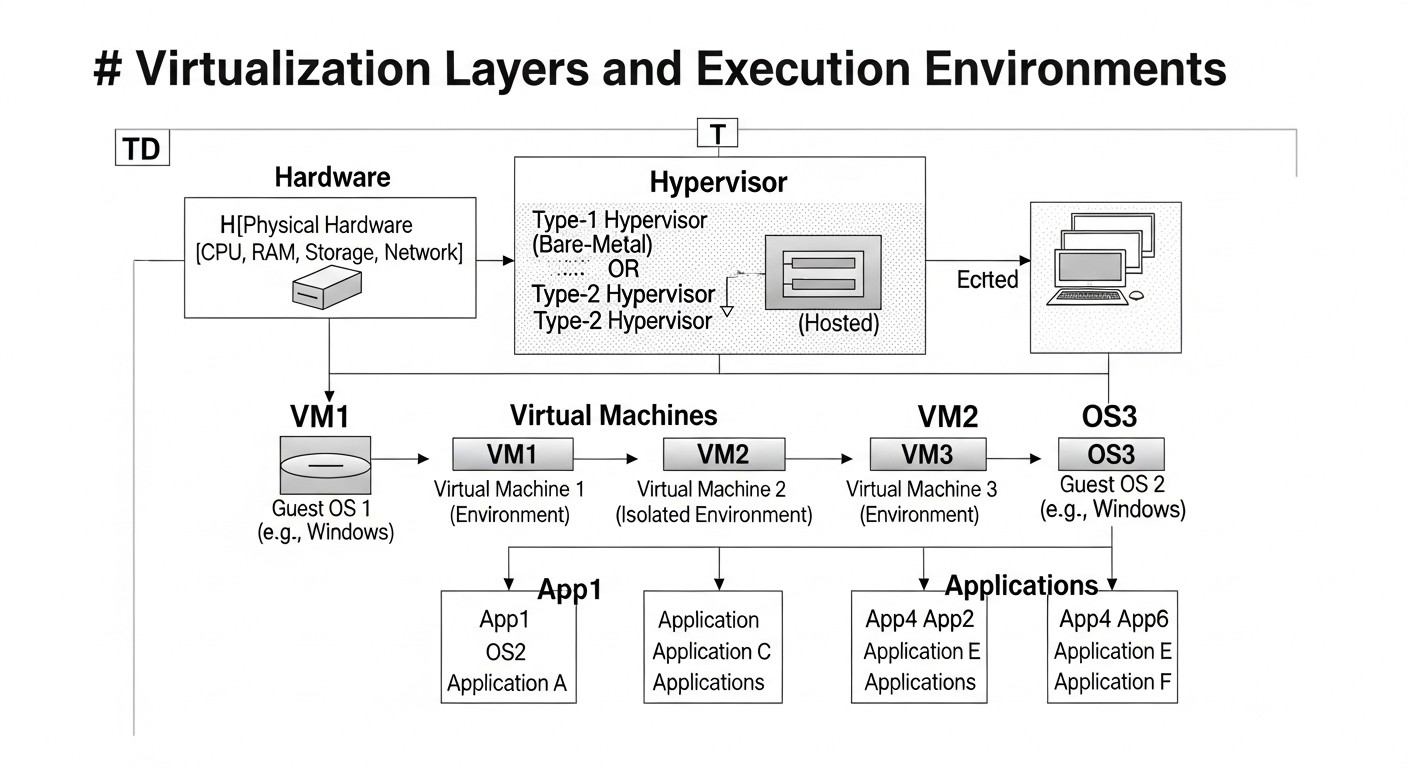

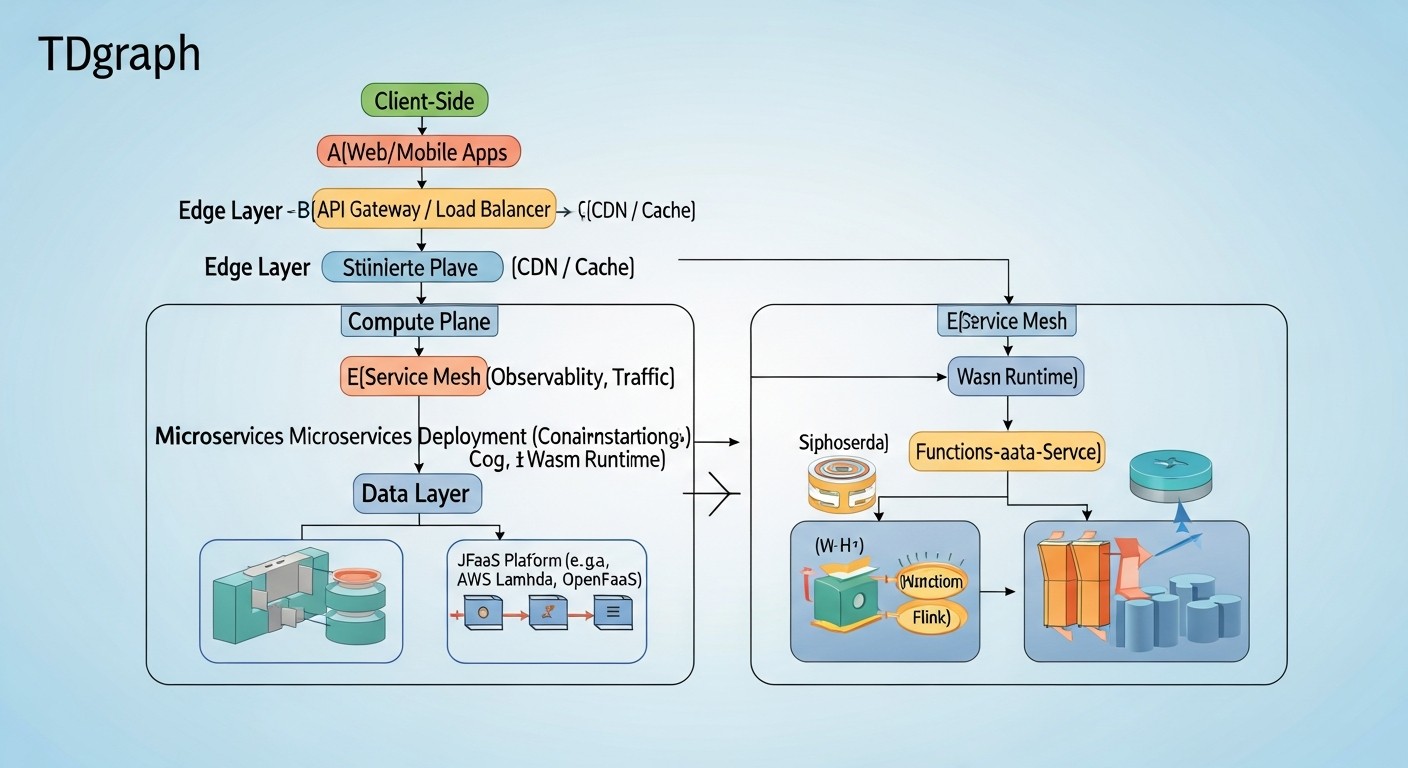

En el paisaje de tecnologías de nube y servidor en constante cambio de 2026, donde cada megabyte de memoria y milisegundo de latencia son críticos para el éxito de proyectos SaaS y microservicios escalables, emerge un nuevo actor listo para cambiar las reglas del juego: WebAssembly (Wasm) en el servidor. Lo que comenzó como una tecnología para aplicaciones web de alto rendimiento en el navegador, ahora demuestra su enorme potencial en el desarrollo backend, ofreciendo una solución para muchos de los desafíos que enfrentan los ingenieros DevOps, desarrolladores y fundadores de startups.

¿Por qué este tema es importante precisamente ahora, en 2026? Han pasado más de cinco años desde el desarrollo activo de Wasm en el servidor, y la tecnología ha pasado de la fase experimental a un estado maduro, ofreciendo runtimes estables, un rico ecosistema y patrones de uso probados. Observamos un aumento en el costo de los recursos en la nube, la complejidad de las arquitecturas de microservicios y la necesidad constante de aumentar la eficiencia. Los enfoques tradicionales, como la contenerización con Docker y la orquestación con Kubernetes, aunque siguen siendo el estándar, a menudo no pueden proporcionar el rendimiento y la economía requeridos para tareas específicas, especialmente en el contexto de FaaS (Function as a Service) y cálculos de alta carga en recursos limitados de VPS o servidores dedicados. Wasm ofrece una solución elegante, reduciendo el tiempo de arranque en frío a fracciones de milisegundo, minimizando el consumo de memoria y proporcionando un nivel de aislamiento comparable al de las máquinas virtuales, pero con un rendimiento cercano al código nativo.

Este artículo no solo tiene como objetivo hablar sobre WebAssembly en el servidor, sino también proporcionar un análisis profundo y práctico de su aplicación. Analizaremos qué problemas específicos resuelve Wasm: desde la lucha contra el "arranque en frío" en funciones sin servidor hasta la optimización del uso de recursos en VPS, donde cada céntimo cuenta. Mostraremos cómo Wasm puede convertirse en la piedra angular para la creación de microservicios de alto rendimiento y seguros, capaces de procesar millones de solicitudes por segundo, al mismo tiempo que son increíblemente flexibles y portátiles. El artículo está escrito para aquellos que buscan formas innovadoras de optimizar su infraestructura y desarrollo: para ingenieros DevOps que buscan la máxima eficiencia; para desarrolladores Backend que desean crear aplicaciones más rápidas y seguras; para fundadores de proyectos SaaS que quieren obtener una ventaja competitiva a través de la superioridad tecnológica y la reducción del TCO; para administradores de sistemas que buscan formas de simplificar el despliegue y aumentar la fiabilidad; y para directores técnicos de startups que toman decisiones estratégicas sobre la pila tecnológica.

Evitaremos el ruido de marketing y nos centraremos en hechos concretos, cifras y casos reales. Nuestro enfoque será lo más práctico posible, con instrucciones paso a paso, ejemplos de código y cálculos detallados. El objetivo es brindarle todo el conocimiento y las herramientas necesarias para que pueda evaluar con confianza y luego implementar WebAssembly en sus proyectos, abriendo una nueva paradigma de computación de alto rendimiento.

Criterios principales y factores de elección

La elección de la tecnología para cargas de trabajo de servidor es siempre un compromiso entre múltiples factores. En el contexto de microservicios de alto rendimiento y FaaS en VPS/Dedicado, cuando se trata de WebAssembly, es necesario evaluar cuidadosamente una serie de criterios clave. Comprender estos criterios le permitirá tomar una decisión informada sobre si Wasm es adecuado para sus tareas específicas y cómo se relaciona con los enfoques tradicionales.

1. Rendimiento y velocidad de ejecución (Performance & Execution Speed)

Este es, quizás, el factor más obvio y crítico. Los módulos Wasm se compilan a código máquina nativo en tiempo de ejecución o de antemano (AOT), lo que les permite alcanzar un rendimiento comparable al de los binarios nativos de C/C++/Rust. Sin embargo, es importante considerar la sobrecarga del runtime de Wasm, que, aunque mínima, existe. En 2026, los runtimes Wasm modernos, como Wasmtime y Wasmer, han alcanzado la madurez, ofreciendo compilación JIT y optimizaciones AOT que minimizan esta brecha. ¿Por qué es esto importante? Para tareas donde cada milisegundo cuenta: trading de alta frecuencia, procesamiento de datos en tiempo real, servidores de juegos, APIs de baja latencia. Se debe evaluar no solo la velocidad pura de ejecución del algoritmo, sino también el rendimiento (requests per second) y la latencia bajo carga.

2. Tiempo de "arranque en frío" (Cold Start Time)

Uno de los principales problemas de las funciones sin servidor (FaaS) es el tiempo necesario para inicializar el entorno de ejecución y lanzar la función. Los contenedores tradicionales pueden tardar cientos de milisegundos o incluso segundos. Wasm es revolucionario en este aspecto. Los módulos Wasm son extremadamente pequeños en tamaño (kilobytes, no megabytes) y no requieren la carga de todo el sistema operativo o un entorno de ejecución pesado. Esto les permite arrancar en microsegundos. ¿Por qué es esto importante? Para FaaS, donde las funciones pueden ser invocadas con poca frecuencia, pero requieren una respuesta instantánea. También es crítico para microservicios que deben escalar rápidamente hacia arriba y hacia abajo en respuesta a cargas cambiantes, sin crear demoras para el usuario.

3. Consumo de recursos (Resource Consumption: Memory & CPU)

En los VPS y servidores dedicados, cada megabyte de RAM y cada ciclo de CPU tienen su precio. Los módulos Wasm son conocidos por su consumo mínimo de recursos. Se ejecutan en un sandbox aislado con su propio volumen de memoria estrictamente limitado, lo que elimina el "inflado" de procesos. A diferencia de los contenedores, que a menudo requieren un sistema operativo completo (incluso si es una imagen ligera), el runtime de Wasm es en sí mismo un proceso ligero que puede gestionar múltiples módulos Wasm con una sobrecarga mínima. Esto permite alojar significativamente más servicios en la misma plataforma de hardware, lo que afecta directamente el ahorro de costos. Es importante evaluar el consumo de memoria pico y promedio, así como la utilización de la CPU bajo diferentes niveles de carga.

4. Seguridad y aislamiento (Security & Isolation)

Wasm fue diseñado originalmente pensando en la seguridad. Cada módulo Wasm se ejecuta en un sandbox estricto que, por defecto, no tiene acceso al sistema de archivos del host, la red u otros recursos del sistema. Todas las interacciones con el mundo exterior deben ser explícitamente permitidas y proxyadas a través de la interfaz WebAssembly System Interface (WASI). Esto reduce significativamente la superficie de ataque y hace que Wasm sea ideal para ejecutar código no confiable o para crear sistemas multiusuario donde el aislamiento es crítico. A diferencia de los contenedores, donde el aislamiento se logra a través de cgroups y namespaces del kernel de Linux (que bajo ciertas condiciones pueden ser comprometidos), Wasm proporciona aislamiento a nivel de proceso, que a menudo se considera más robusto para ciertos tipos de ataques. Se debe evaluar el modelo de seguridad, las posibilidades de fuga de datos y los posibles vectores de ataque.

5. Portabilidad y compatibilidad multiplataforma (Portability & Cross-Platform Compatibility)

Los módulos Wasm se compilan en un bytecode universal que puede ejecutarse en cualquier runtime de Wasm, independientemente de la arquitectura de la CPU (x86, ARM, RISC-V) o del sistema operativo (Linux, Windows, macOS). Esto significa que compila su código una vez y lo ejecuta en todas partes. ¿Por qué es esto importante? Para simplificar los procesos de CI/CD, la migración entre diferentes plataformas de servidor o proveedores de la nube, y para soportar entornos heterogéneos. Esto reduce los costos operativos y aumenta la flexibilidad de la arquitectura.

6. Madurez del ecosistema y herramientas de desarrollo (Ecosystem Maturity & Developer Tools)

En 2026, el ecosistema de Wasm en el servidor ha crecido significativamente. Existen runtimes estables y de alto rendimiento, como Wasmtime, Wasmer, WasmEdge, así como SDKs y compiladores para la mayoría de los lenguajes de programación populares (Rust, Go, C++, Python, JavaScript/TypeScript, .NET). Han surgido frameworks que simplifican la creación de microservicios Wasm (por ejemplo, Spin de Fermyon, WasmCloud). Sin embargo, en comparación con el ecosistema de contenedores de muchos años, Wasm aún puede ser menos maduro en algunas áreas específicas, como la monitorización, la depuración y la integración con servicios en la nube existentes. Es importante evaluar la disponibilidad de bibliotecas, frameworks, documentación y la comunidad para el lenguaje y runtime seleccionados.

7. Complejidad de implementación y curva de aprendizaje (Implementation Complexity & Learning Curve)

Aunque los conceptos de Wasm son sencillos, su implementación en pipelines de CI/CD y arquitecturas existentes requiere cierto esfuerzo y estudio. Los desarrolladores acostumbrados a Docker pueden necesitar tiempo para comprender el modelo WASI y las particularidades de la interacción de los módulos Wasm con el sistema host. Sin embargo, con la aparición de frameworks de alto nivel, como Spin, el proceso de creación y despliegue de servicios Wasm se simplifica significativamente, haciéndolo accesible incluso para equipos sin experiencia profunda en programación de bajo nivel. Se debe evaluar el tiempo necesario para la capacitación del equipo, la integración en los procesos actuales y la disponibilidad de experiencia en el mercado.

Tabla comparativa: Wasm vs. Contenedores vs. Binarios nativos

Para tomar una decisión informada sobre la elección de la tecnología, es importante tener una comprensión clara de las fortalezas y debilidades de cada enfoque. En esta tabla, compararemos WebAssembly en el servidor (utilizando runtimes modernos como Wasmtime/Wasmer), los contenedores tradicionales (Docker/rkt) y los binarios nativos (compilados directamente para el host) según criterios clave relevantes para el año 2026.

| Criterio | WebAssembly (Wasm) | Contenedores (Docker/rkt) | Binarios nativos |

|---|---|---|---|

| Tiempo de arranque en frío | < 1 ms (microsegundos) | 50-500 ms (depende de la imagen) | < 1 ms (microsegundos) |

| Consumo de RAM (mín.) | ~1-5 MB por módulo | ~20-100+ MB por contenedor | ~1-5 MB por proceso |

| Tamaño del archivo ejecutable | Decenas de KB - Varios MB | Decenas - Cientos de MB (con SO) | Varios MB - Decenas de MB |

| Rendimiento de CPU | 90-95% del nativo | 95-99% del nativo | 100% del nativo |

| Aislamiento de seguridad | Sandbox a nivel de proceso (WASI), muy alto. Sin acceso al host por defecto. | Aislamiento a nivel de kernel de Linux (cgroups/namespaces), alto, pero potencialmente menos estricto. | Ausente por defecto, depende de la configuración del SO y del usuario. |

| Portabilidad | Muy alta (Write Once, Run Anywhere) en cualquier runtime Wasm, SO, arquitectura. | Alta (Run Anywhere con Docker/runtime de contenedores), requiere la arquitectura de imagen correcta. | Baja, específica para el SO y la arquitectura de CPU. |

| Ecosistema/Herramientas | En rápido desarrollo, runtimes maduros, frameworks (Spin, WasmCloud), SDK para Rust, Go, JS, Python. | Muy madura, Docker, Kubernetes, amplio conjunto de herramientas, CI/CD. | Madura, compiladores, depuradores, perfiladores para lenguajes específicos. |

| Complejidad de desarrollo | Moderada (requiere comprensión de WASI, especificidades de compilación). | Baja (herramientas estándar, entorno familiar). | Baja (herramientas estándar, entorno familiar). |

| Escenarios típicos | FaaS, Edge Computing, microservicios de alto rendimiento, plugins, procesamiento de datos en tiempo real. | La mayoría de microservicios, monolitos, CI/CD, entornos de desarrollo, orquestación. | Componentes críticos del sistema, bases de datos de alta carga, servicios de bajo nivel, SO. |

| Costo de recursos (rel.) | Bajo (máxima densidad de alojamiento) | Medio (requiere más RAM/CPU) | Bajo (alta eficiencia, pero sin aislamiento) |

Esta tabla demuestra claramente que WebAssembly ocupa un nicho único, ofreciendo ventajas que antes eran inalcanzables dentro de una sola tecnología. Combina la portabilidad de los contenedores con el rendimiento de los binarios nativos y una seguridad de sandbox sin precedentes, minimizando al mismo tiempo el consumo de recursos. Sin embargo, la elección siempre debe basarse en los requisitos específicos del proyecto y no en seguir ciegamente las tendencias de moda.

Análisis detallado de cada punto/opción

Para una comprensión profunda del contexto y una elección informada, examinemos en detalle cada uno de los tres enfoques comparados: WebAssembly en el servidor, contenedores y binarios nativos. Profundizaremos en sus características, ventajas, desventajas y escenarios de aplicación óptima en las condiciones del año 2026.

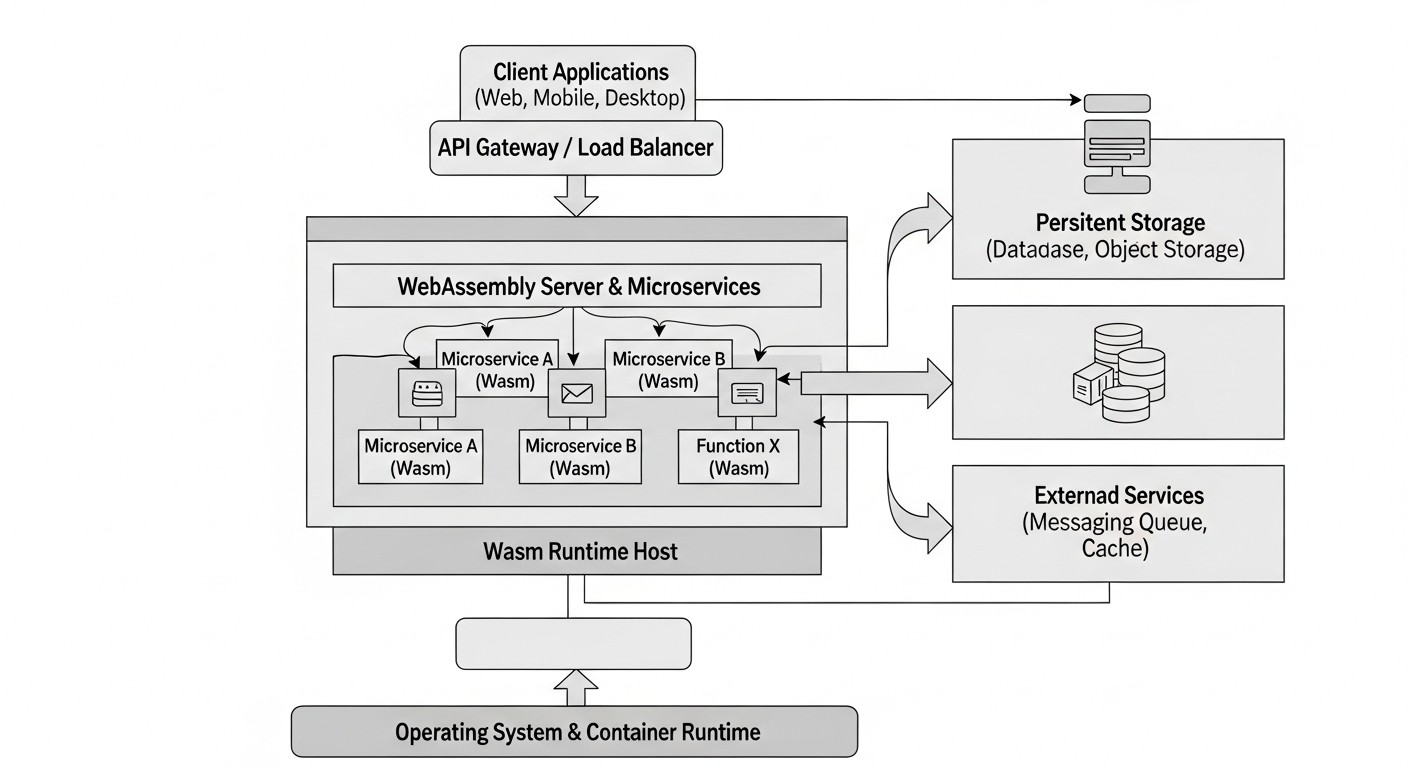

1. WebAssembly (Wasm) en el servidor

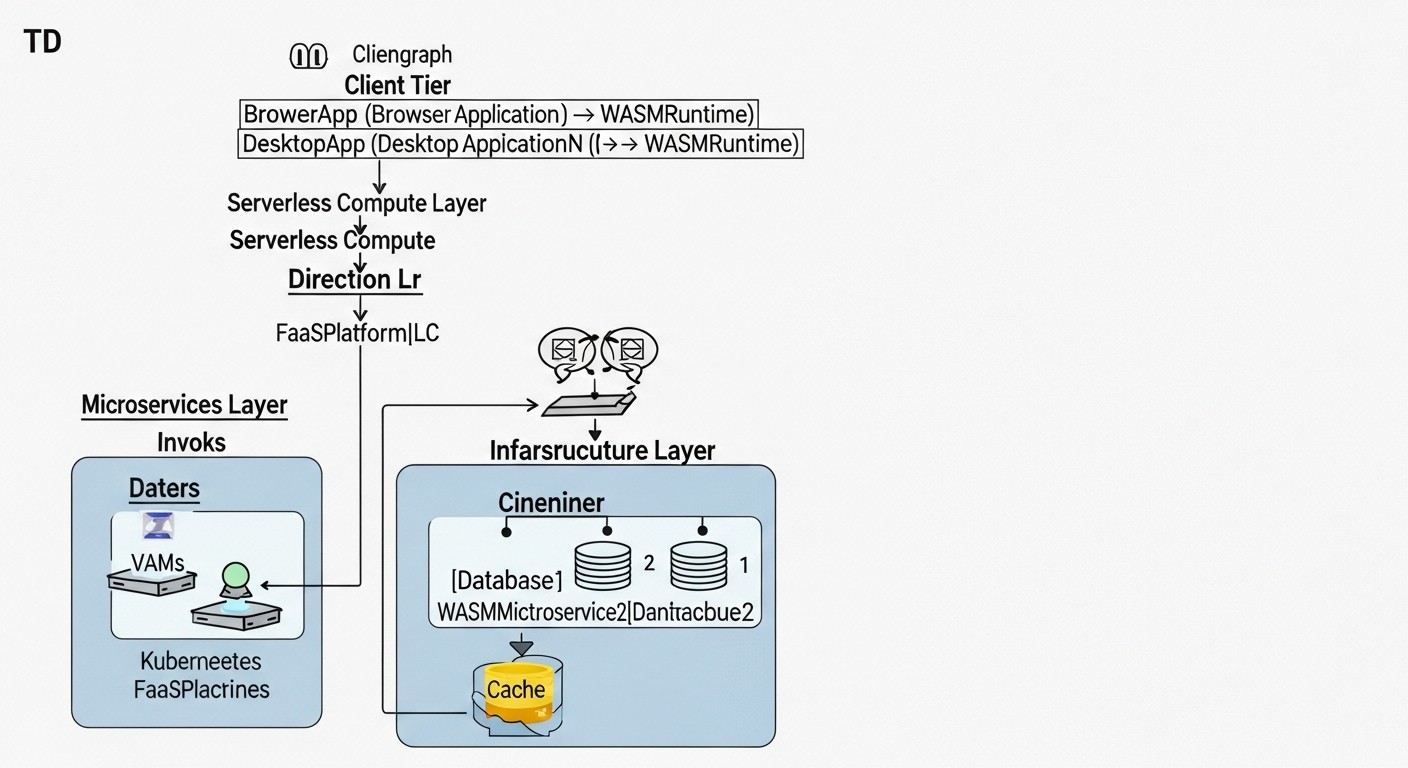

WebAssembly en el servidor, o Server-Side Wasm, representa la ejecución de módulos Wasm fuera del navegador, utilizando runtimes especializados que implementan la interfaz WebAssembly System Interface (WASI). WASI permite que los módulos Wasm interactúen con recursos del sistema, como el sistema de archivos, la red, las variables de entorno, pero solo a través de APIs seguras y claramente definidas, que son proxy por el runtime del host. Este enfoque es verdaderamente revolucionario para una serie de tareas de servidor.

Ventajas:

- Velocidad de arranque en frío increíble: Como ya se mencionó, los módulos Wasm arrancan en microsegundos. Esto los convierte en una opción ideal para FaaS, donde el "arranque en frío" es la principal fuente de latencias e ineficiencias. En lugar de esperar a que se cargue un contenedor completo, el runtime de Wasm simplemente carga y ejecuta un bytecode compacto.

- Consumo mínimo de recursos: Los módulos Wasm tienen una huella de memoria y CPU muy baja. Cada módulo se ejecuta en su propio sandbox aislado con una sobrecarga mínima. Esto permite lograr una densidad de servicios sin precedentes en un solo VPS o servidor dedicado, lo que conduce directamente a un ahorro significativo en los costos de infraestructura. Por ejemplo, en un gigabyte de RAM se pueden ejecutar cientos o incluso miles de módulos Wasm, mientras que los contenedores pueden limitarse a decenas.

- Máximo nivel de seguridad: El aislamiento a nivel de sandbox es una ventaja clave de Wasm. Un módulo no puede "escapar" de su entorno y obtener acceso no autorizado al sistema host o a otros módulos, a menos que se haya permitido explícitamente a través de WASI. Esto hace que Wasm sea ideal para ejecutar código de usuario, plugins o microservicios críticos para la seguridad.

- Verdadera portabilidad: El bytecode de Wasm es universal. Una vez compilado, puede ejecutarlo en cualquier sistema operativo y arquitectura que tenga un runtime de Wasm compatible. Esto simplifica el CI/CD, la migración y permite cambiar fácilmente entre diferentes plataformas de hardware (x86, ARM) sin recompilar ni reconstruir imágenes.

- Soporte para múltiples lenguajes: Los desarrolladores pueden usar sus lenguajes favoritos (Rust, Go, C++, Python, JavaScript/TypeScript, .NET) para compilar a Wasm, lo que reduce la barrera de entrada y permite utilizar la experiencia existente del equipo.

Desventajas:

- Ecosistema menos maduro (en comparación con los contenedores): Aunque el ecosistema está en desarrollo activo, todavía no es tan extenso y maduro como el de Docker/Kubernetes. Las herramientas para la monitorización, depuración y orquestación de servicios Wasm continúan mejorando.

- Complejidad de la depuración: La depuración de módulos Wasm puede ser más compleja que la depuración de aplicaciones nativas o contenedores, especialmente cuando se trata de lenguajes de alto nivel compilados a Wasm.

- Acceso limitado a los recursos del sistema: El modelo de seguridad de WASI, aunque es una ventaja, también puede ser una limitación. Para algunas operaciones de bajo nivel o integraciones con APIs de sistema específicas, puede requerirse trabajo adicional o el uso de "capabilities" del runtime.

- Curva de aprendizaje: Para los equipos acostumbrados a un enfoque centrado en Docker, se requerirá tiempo para dominar los nuevos conceptos de Wasm, WASI y las especificidades de los runtimes.

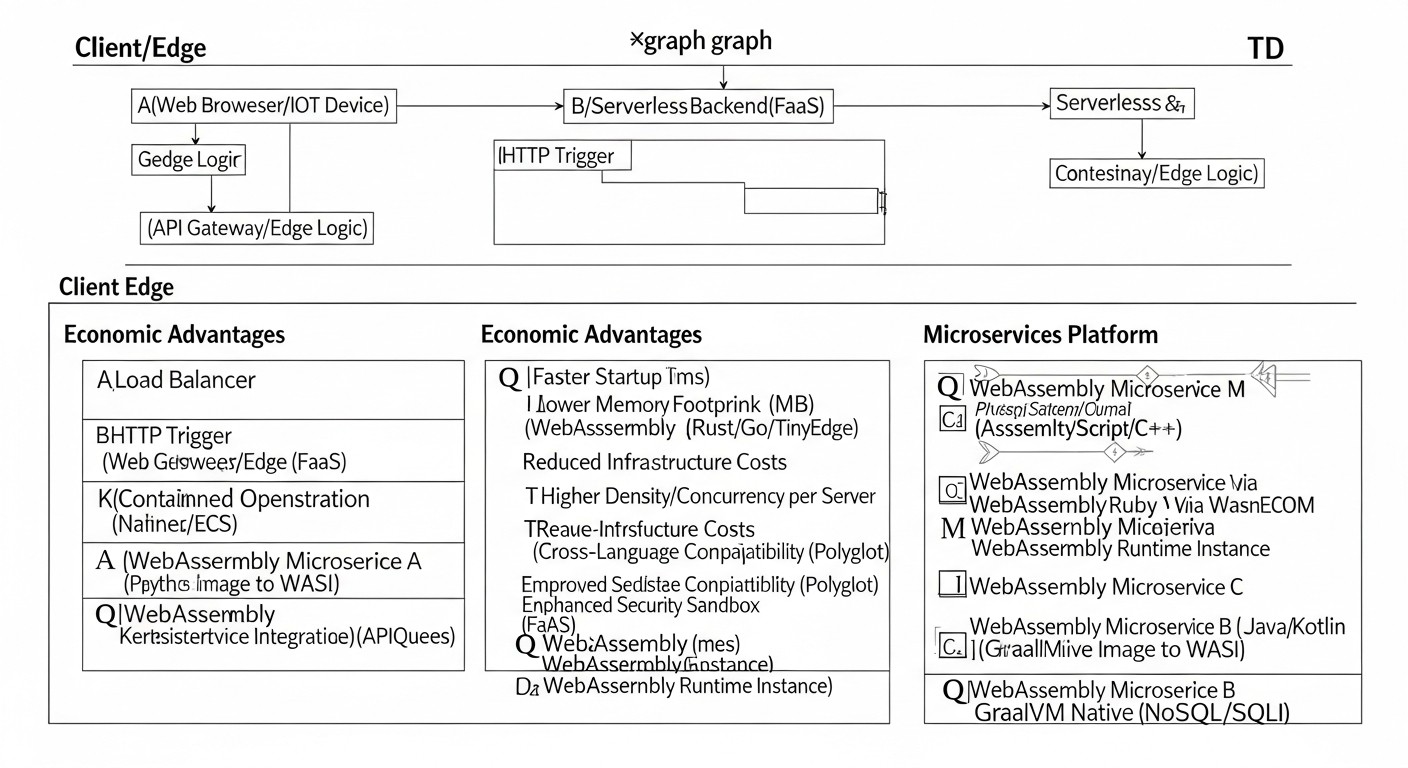

Para quién es adecuado:

Wasm es ideal para funciones sin servidor (FaaS), Edge Computing, microservicios de alto rendimiento, donde la velocidad de arranque y el bajo consumo de recursos son críticos. Es excelente para proyectos SaaS que necesitan maximizar la densidad de alojamiento en VPS/Dedicados, reducir costos y garantizar un alto nivel de seguridad para aplicaciones multi-inquilino o código de usuario (por ejemplo, plugins, scripts). También es ideal para sistemas con requisitos estrictos de latencia, como el procesamiento de transacciones financieras o datos IoT.

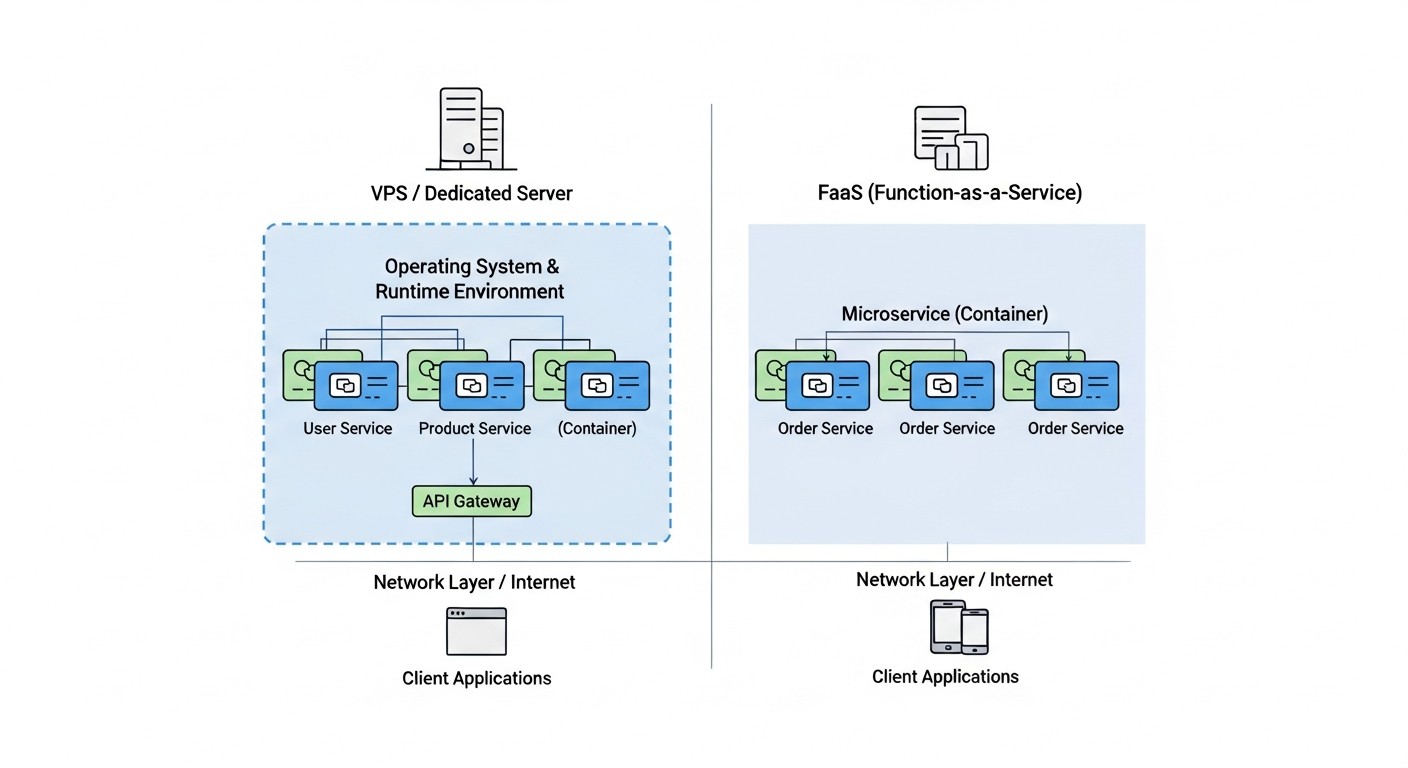

2. Contenedores (Docker/rkt)

Los contenedores se han convertido en el estándar de facto para el empaquetado y despliegue de aplicaciones. Encapsulan la aplicación y todas sus dependencias en una imagen aislada que puede ejecutarse en cualquier máquina con un runtime de contenedores. Tecnologías como Docker, Kubernetes y Open Container Initiative (OCI) han formado un ecosistema potente y maduro.

Ventajas:

- Alta madurez del ecosistema: Millones de imágenes listas, documentación extensa, una comunidad enorme, multitud de herramientas para CI/CD, monitorización, orquestación (Kubernetes, Docker Swarm). Esto reduce los riesgos y acelera el desarrollo para la mayoría de las tareas estándar.

- Entorno de ejecución predecible: Los contenedores garantizan que la aplicación funcionará de la misma manera en cualquier entorno, desde la máquina del desarrollador hasta el servidor de producción. Esto resuelve el problema de "funciona en mi máquina".

- Buen aislamiento: Los contenedores utilizan mecanismos de aislamiento del kernel de Linux (cgroups, namespaces), asegurando la separación de recursos y procesos. Esto es suficiente para la mayoría de los escenarios, aunque no tan estricto como un sandbox de Wasm.

- Amplio soporte de lenguajes y frameworks: Cualquier aplicación, escrita en cualquier lenguaje, puede ser contenerizada.

- Facilidad de orquestación: Herramientas como Kubernetes proporcionan potentes capacidades para el escalado automático, la auto-recuperación, la gestión de despliegues y actualizaciones.

Desventajas:

- Consumo significativo de recursos: Cada contenedor lleva consigo su propio sistema operativo (aunque reducido) y todas las dependencias. Esto conduce a un mayor consumo de RAM y espacio en disco en comparación con los módulos Wasm. En un VPS, esto puede llevar rápidamente a un uso excesivo de recursos y, en consecuencia, a altos costos.

- Problema del "arranque en frío": El arranque de un contenedor suele tardar cientos de milisegundos. Para FaaS, esto a menudo es inaceptable, ya que el usuario percibirá una latencia.

- Menor portabilidad: Aunque los contenedores son portátiles dentro de una misma arquitectura (por ejemplo, x86), para ejecutarse en una arquitectura ARM (por ejemplo, en Apple Silicon o AWS Graviton) se requiere la reconstrucción de la imagen. "Build once, run anywhere" funciona con reservas.

- Sobrecarga del kernel del SO: Los contenedores utilizan el mismo kernel del SO, lo que puede ser un vector de ataque ante ciertas vulnerabilidades del kernel.

Para quién es adecuado:

Los contenedores siguen siendo una excelente opción para la mayoría de los microservicios tradicionales, aplicaciones monolíticas, pipelines de CI/CD, así como para entornos de desarrollo. Son ideales para proyectos donde la madurez del ecosistema, un amplio conjunto de herramientas y las capacidades de orquestación son importantes, y donde los requisitos de arranque en frío no son críticos (por ejemplo, servicios de larga duración). Son adecuados para la mayoría de los proyectos SaaS, pero pueden ser excesivos y costosos para funciones muy pequeñas, de arranque rápido o altamente escalables en cuanto al número de instancias.

3. Binarios nativos

Los binarios nativos son archivos ejecutables compilados que se ejecutan directamente en el sistema operativo del host, sin ninguna virtualización o aislamiento adicional (aparte de los mecanismos estándar del SO).

Ventajas:

- Máximo rendimiento: Los binarios nativos ofrecen un 100% de rendimiento de CPU, ya que no hay sobrecarga de virtualización, sandbox o interpretación.

- Consumo mínimo de recursos: Se ejecutan con la cantidad mínima de memoria necesaria para el propio proceso y sus dependencias. La ausencia de capas adicionales significa que suelen consumir menos recursos que los contenedores y son comparables a Wasm.

- Arranque en frío instantáneo: Se inician prácticamente al instante, como cualquier proceso normal en el SO.

- Control total sobre el sistema: Tienen acceso directo a todos los recursos y APIs del sistema, lo que puede ser necesario para tareas muy específicas o de bajo nivel.

Desventajas:

- Falta de aislamiento: Esta es la mayor desventaja. Si un binario nativo se ve comprometido, obtiene acceso completo al sistema en el que se ejecuta (con los derechos del usuario bajo el cual se ejecuta). Esto lo hace riesgoso para ejecutar código no confiable o para entornos multi-inquilino.

- Baja portabilidad: Los binarios nativos son específicos de un sistema operativo y una arquitectura de CPU concretos. Habrá que recompilar y reconstruir para cada plataforma de destino. Esto complica el despliegue y la migración.

- Complicaciones con las dependencias: La gestión de dependencias y bibliotecas puede ser un problema, lo que lleva al "DLL Hell" o conflictos de versiones si no se utilizan compilaciones estáticas.

- Falta de estandarización del empaquetado: No existe una forma unificada de empaquetado y despliegue, como en el caso de los contenedores.

Para quién es adecuado:

Los binarios nativos son adecuados para utilidades del sistema, bases de datos de alto rendimiento, servicios de bajo nivel, componentes críticos del sistema operativo, o para aplicaciones donde es absolutamente esencial el máximo rendimiento y el control total sobre el sistema, y donde los problemas de aislamiento se resuelven a nivel del SO o del hardware. Son ideales cuando se controla todo el entorno de ejecución y no se necesita portabilidad o un aislamiento estricto entre aplicaciones en un mismo host (por ejemplo, en un servidor dedicado para un gran sistema monolítico).

En 2026, Wasm en el servidor ocupa un punto intermedio, ofreciendo una mejor combinación de rendimiento, seguridad, portabilidad y eficiencia de recursos que los contenedores, y un aislamiento y portabilidad mucho mejores que los binarios nativos, al tiempo que conserva sus ventajas en velocidad de arranque y bajo consumo de memoria. Esto lo hace extremadamente atractivo para nuevos tipos de arquitecturas y para la optimización de las existentes.

Consejos prácticos y recomendaciones para la implementación de Wasm

La implementación de una nueva tecnología, como WebAssembly en el servidor, requiere un enfoque sistemático. Aquí hemos recopilado consejos prácticos y recomendaciones paso a paso que le ayudarán a integrar Wasm con éxito en su infraestructura y procesos de desarrollo. Nos centraremos en lenguajes populares como Rust y principios generales.

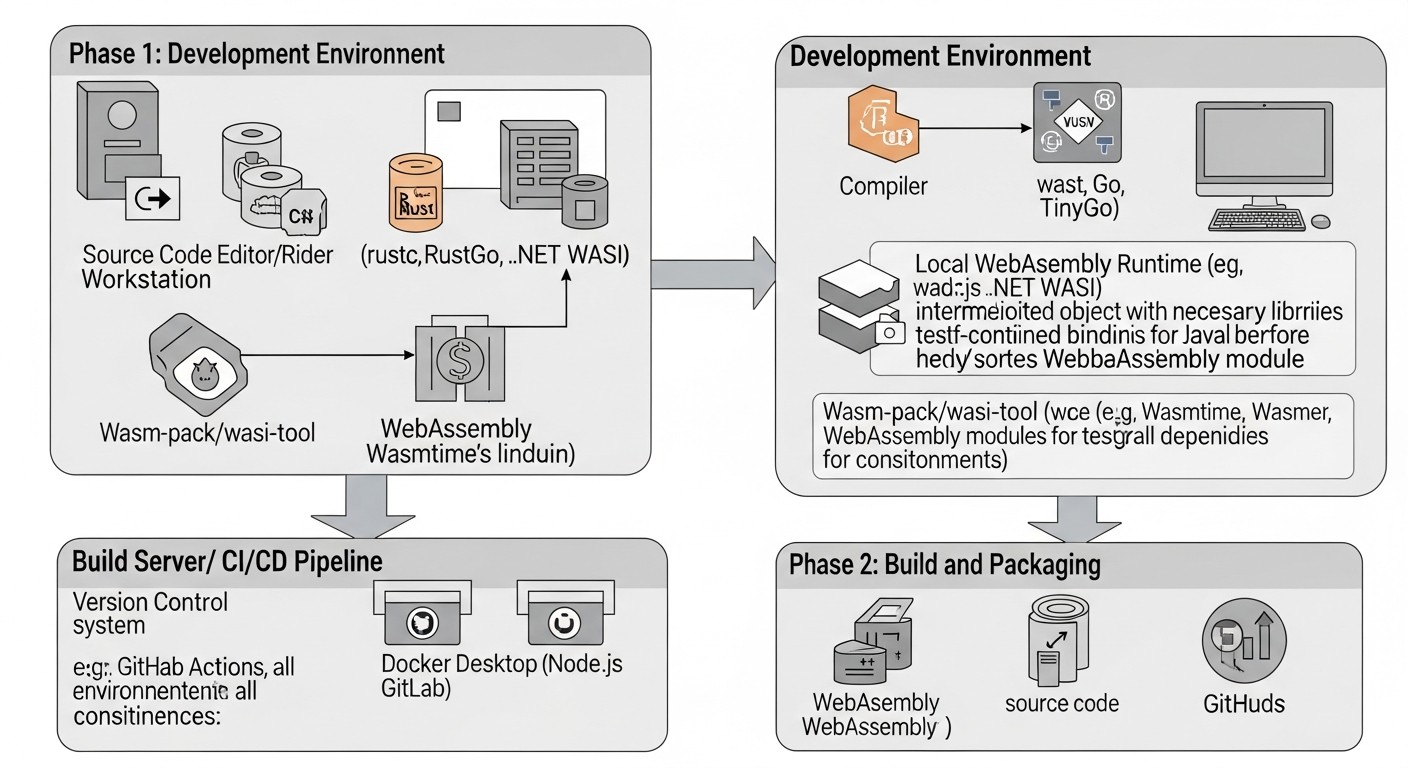

1. Elección del lenguaje y compilador

Aunque Wasm es compatible con muchos lenguajes, Rust es la opción más madura y de mayor rendimiento para Wasm del lado del servidor. Su sistema de tipos, seguridad de memoria y la ausencia de un recolector de basura permiten crear módulos Wasm muy compactos y eficientes.

# Instalación de Rust y el compilador Wasm de destino

curl --proto '=https' --tlsv1.2 -sSf https://sh.rustup.rs | sh

rustup target add wasm32-wasi

# Ejemplo de proyecto en Rust

cargo new --bin my-wasm-service

cd my-wasm-service

# Añadir a Cargo.toml:

# [dependencies]

# anyhow = "1.0" # Para manejo de errores

# reqwest = { version = "0.11", features = ["json", "blocking"], optional = true } # Ejemplo para solicitudes HTTP

# serde = { version = "1.0", features = ["derive"] }

# serde_json = "1.0"

#

# [target.wasm32-wasi]

# rustflags = ["-C", "target-feature=+atomics,+bulk-memory,+mutable-globals"] # Optimizaciones Wasm

# En src/main.rs cree una función simple

# use std::io::{self, Read, Write};

#

# fn main() -> anyhow::Result<()> {

# let mut buffer = String::new();

# io::stdin().read_to_string(&mut buffer)?;

#

# let response = format!("Hello from Wasm! Received: {}", buffer);

# io::stdout().write_all(response.as_bytes())?;

#

# Ok(())

# }

Para otros lenguajes como Go, Python, JavaScript, también existen herramientas para compilar a Wasm, pero pueden tener sus propias características y limitaciones (por ejemplo, el tamaño del binario o el rendimiento). Python y JS suelen compilarse con un runtime que incluye un intérprete, lo que aumenta el tamaño y reduce el rendimiento en comparación con Rust.

2. Elección del runtime de Wasm

En 2026, los principales actores en el mercado de runtimes de Wasm del lado del servidor son Wasmtime, Wasmer y WasmEdge. Cada uno de ellos tiene sus propias características:

- Wasmtime: Desarrollado por Bytecode Alliance, enfocado en seguridad y rendimiento. Ideal para integrar módulos Wasm en aplicaciones existentes en Rust, Go, Python, .NET.

- Wasmer: Un runtime universal con amplio soporte de lenguajes y funcionalidad, incluyendo soporte para WASI y varias extensiones de Wasm. Ofrece CLI y SDK convenientes.

- WasmEdge: Optimizado para Edge Computing, FaaS y aplicaciones blockchain. Soporta extensiones para AI/ML y operaciones de red.

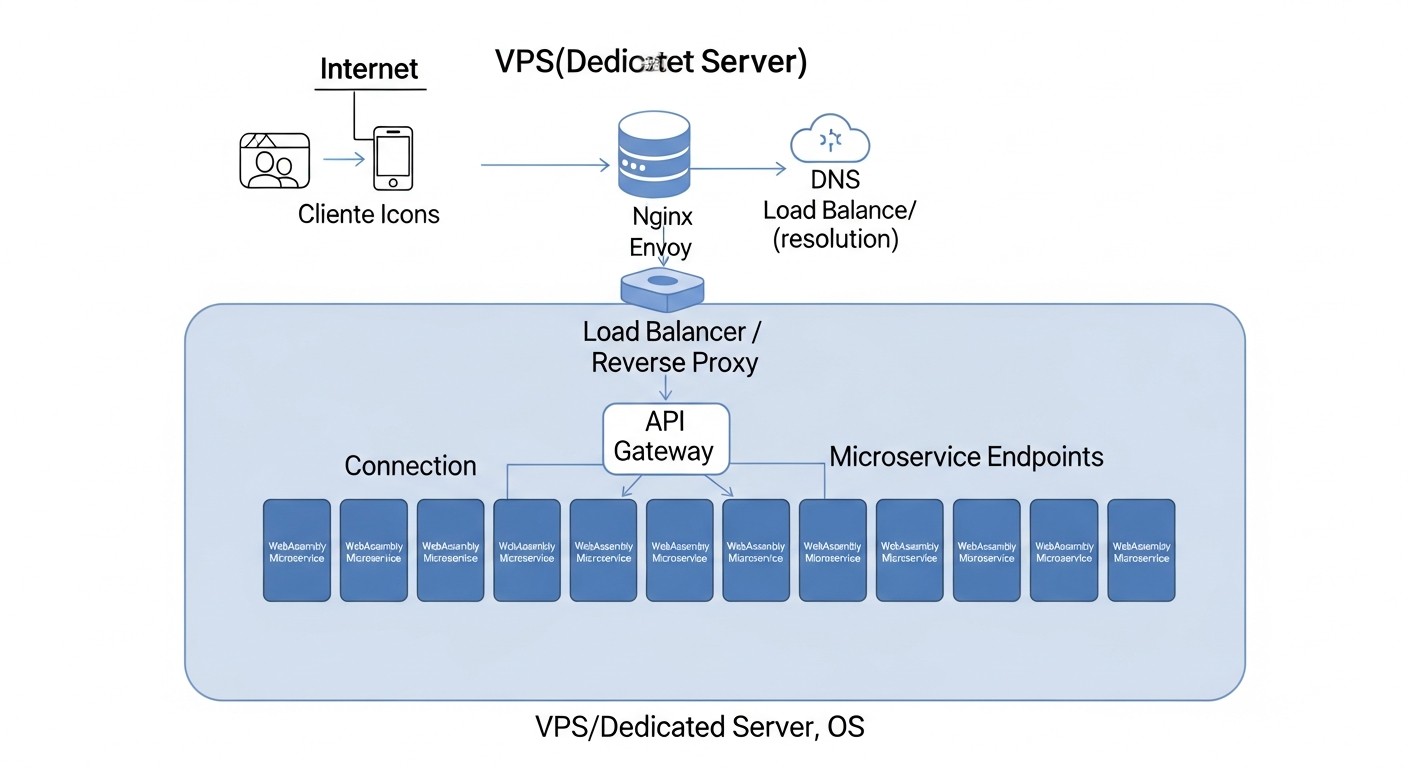

Para la mayoría de los microservicios de alto rendimiento y FaaS en VPS, Wasmtime o Wasmer serán una excelente elección. Se pueden integrar en aplicaciones host o utilizar como demonios ejecutables independientes.

# Ejemplo de ejecución de un módulo Wasm con Wasmtime (se asume que Wasmtime está instalado)

# Instalación de Wasmtime: curl https://wasmtime.dev/install.sh -sSf | bash

# Compilación de su código Rust:

# cargo build --target wasm32-wasi --release

#

# Ejecución con Wasmtime:

# wasmtime target/wasm32-wasi/release/my-wasm-service.wasm --dir .:/data --env MY_VAR=value --invoke _start < input.txt > output.txt

#

# Donde:

# --dir .:/data - da al módulo Wasm acceso al directorio actual del host como /data dentro del sandbox

# --env MY_VAR=value - pasa una variable de entorno

# --invoke _start - llama a la función _start (análogo a main para WASI)

3. Desarrollo de microservicios en Wasm

Para crear microservicios completos en Wasm, necesitará frameworks que abstraigan el trabajo con HTTP, bases de datos y otras operaciones de red.

- Spin (Fermyon): Framework para crear servicios HTTP y funciones sin servidor en Wasm. Permite manejar fácilmente solicitudes HTTP, trabajar con almacenes KV, bases de datos y colas de mensajes.

- WasmCloud: Plataforma distribuida para la orquestación de microservicios Wasm, que proporciona abstracciones para interactuar con servicios externos a través de "capabilities".

# Ejemplo de creación de un servicio HTTP con Spin (Rust)

# Instalación de Spin CLI: curl -fsSL https://developer.fermyon.com/downloads/install.sh | bash

# Creación de un nuevo proyecto Spin

spin new http-rust my-http-service

cd my-http-service

# En src/lib.rs (Spin usa lib.rs en lugar de main.rs)

# use spin_sdk::http::{Request, Response};

# use spin_sdk::http_component;

#

# #[http_component]

# fn handle_my_http_service(req: Request) -> Response {

# println!("Handling request to {:?}", req.uri());

# Response::builder()

# .status(200)

# .header("content-type", "text/plain")

# .body(format!("Hello from Spin! You requested: {}", req.uri().path()))

# .build()

# }

# Compilación y ejecución

spin build

spin up

# Ahora su servicio Wasm está disponible por HTTP, por ejemplo, en http://127.0.0.1:3000

4. Integración en CI/CD

El proceso de CI/CD para módulos Wasm es similar al de otros proyectos, pero teniendo en cuenta la plataforma de destino wasm32-wasi.

- Compilación: Su pipeline de CI debe incluir una etapa de compilación a

wasm32-wasi.# En GitLab CI/GitHub Actions # stages: # - compilación # # compilar-wasm: # etapa: compilación # imagen: rustlang/rust:latest # script: # - rustup target add wasm32-wasi # - cargo build --target wasm32-wasi --release # - cp target/wasm32-wasi/release/my-wasm-service.wasm . # artefactos: # rutas: # - my-wasm-service.wasm - Pruebas: Las pruebas automatizadas deben ejecutarse en un entorno nativo o utilizando un runtime de Wasm para pruebas de integración.

- Despliegue: El despliegue de módulos Wasm puede realizarse mediante scripts de copia simples en un VPS, o utilizando herramientas especializadas como

spin deploypara Fermyon Cloud, o a través del orquestador WasmCloud.

5. Monitorización y registro (logging)

La monitorización de los servicios Wasm ha mejorado en 2026, pero aún requiere atención:

- Registro (Logging): Los módulos Wasm que utilizan WASI pueden enviar logs a

stdout/stderr. La aplicación host o el runtime deben interceptar estos logs y enviarlos a un sistema centralizado (ELK Stack, Grafana Loki). - Métricas: Los runtimes de Wasm modernos proporcionan APIs para la recopilación de métricas (uso de memoria, CPU, número de ejecuciones, tiempo de ejecución). Intégrelos con Prometheus/Grafana.

- Tracing: Para microservicios distribuidos, utilice el tracing distribuido (OpenTelemetry), que puede integrarse en módulos Wasm a través de los SDKs correspondientes.

6. Gestión de versiones y actualizaciones

Los módulos Wasm son muy fáciles de actualizar: basta con reemplazar el archivo .wasm y reiniciar el runtime (o usar la recarga en caliente, si el runtime lo soporta). Esto simplifica las pruebas A/B y las reversiones.

Siguiendo estas recomendaciones prácticas, podrá implementar WebAssembly de manera efectiva en sus proyectos, aprovechando al máximo sus ventajas.

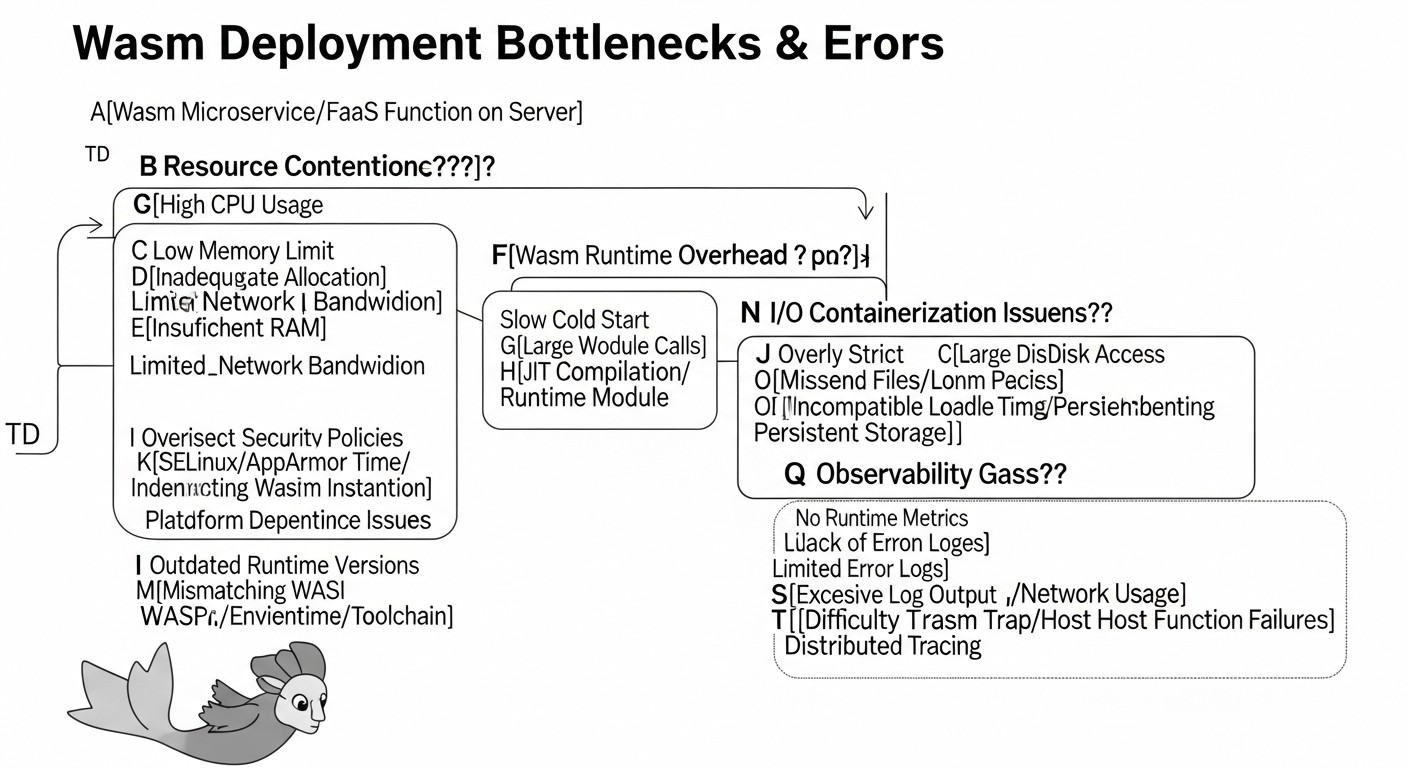

Errores comunes al trabajar con WebAssembly en el servidor

La implementación de cualquier nueva tecnología conlleva ciertos escollos. WebAssembly en el servidor no es una excepción. Conocer los errores comunes de antemano le permitirá evitar muchos problemas y ahorrar tiempo y recursos. En 2026, muchos de estos errores ya están bien documentados, pero aún se encuentran en la práctica.

1. Subestimación o malentendido del modelo de seguridad de WASI

Error: Asumir que un módulo Wasm tiene acceso automático a todos los recursos del sistema, como un proceso normal, o, por el contrario, que no puede interactuar en absoluto con el host. También es erróneo creer que el sandbox de Wasm excluye completamente todos los vectores de ataque sin requerir una auditoría de código adicional.

Cómo evitarlo: Estudie a fondo la Interfaz del Sistema WebAssembly (WASI). Recuerde que, por defecto, un módulo Wasm no tiene acceso al sistema de archivos, la red o las variables de entorno. Todas estas capacidades deben ser proporcionadas explícitamente por el runtime a través de flags (por ejemplo, --dir, --mapdir, --net, --env para Wasmtime). Siempre otorgue a los módulos Wasm los privilegios mínimos necesarios. Realice auditorías de seguridad periódicas tanto de los módulos Wasm como del runtime del host, especialmente si utiliza módulos de terceros o ejecuta código de usuario.

Ejemplo real de consecuencias: Los desarrolladores intentan conectarse a una base de datos o enviar una solicitud HTTP desde un módulo Wasm y reciben un error de "permission denied" o "host function not found", porque el runtime no fue configurado para proporcionar acceso a la red. En el peor de los casos, los privilegios excesivos otorgados al módulo pueden ser utilizados para eludir el sandbox si existen vulnerabilidades en el runtime o en el propio módulo.

2. Uso de lenguajes o bibliotecas inadecuados para la compilación a Wasm

Error: Intentar compilar a Wasm una aplicación escrita en un lenguaje con un runtime pesado (por ejemplo, lenguajes JVM o algunas bibliotecas específicas de Python), o usar bibliotecas que dependen en gran medida de llamadas al sistema específicas no compatibles con WASI.

Cómo evitarlo: Elija lenguajes que sean adecuados para la compilación a Wasm y WASI. Rust es el estándar de oro debido a su eficiencia, ausencia de recolector de basura y excelente soporte para Wasm. Go también es una buena opción. Para Python y JavaScript/TypeScript existen soluciones (por ejemplo, Pyodide, WasmEdge con QuickJS), pero suelen compilar todo el intérprete junto con el código, lo que aumenta el tamaño del módulo y reduce el rendimiento. Evite las bibliotecas que realizan llamadas directas al sistema incompatibles con WASI. Siempre verifique la compatibilidad de las dependencias con la plataforma objetivo wasm32-wasi.

Ejemplo real de consecuencias: Intentar compilar una aplicación compleja de Python con muchas dependencias a Wasm resulta en un binario de decenas o cientos de megabytes, con un inicio lento y un alto consumo de memoria, anulando completamente las ventajas de Wasm. O, por ejemplo, al compilar código C++ que utiliza APIs específicas de Linux, el módulo no podrá ejecutarse debido a la falta de las interfaces WASI correspondientes.

3. Manejo incorrecto de entrada/salida (I/O) y dependencias externas

Error: Esperar que un módulo Wasm interactúe con el mundo exterior de la misma manera que una aplicación normal, sin tener en cuenta el modelo WASI para I/O, solicitudes de red o acceso a bases de datos.

Cómo evitarlo: Recuerde que WASI proporciona un conjunto limitado de "host functions" para I/O. Para interacciones más complejas, como solicitudes HTTP, trabajo con bases de datos, colas de mensajes, necesitará usar frameworks especializados (Spin, WasmCloud) o "capabilities" del runtime que proporcionen estas funciones. De lo contrario, su módulo Wasm será "ciego" y "sordo" al mundo exterior. Si escribe en Rust, use wrappers sobre las llamadas al sistema que sean compatibles con WASI (por ejemplo, std::fs, std::net), o bibliotecas especializadas adaptadas para Wasm.

Ejemplo real de consecuencias: Un módulo Wasm, diseñado para procesar solicitudes HTTP, no puede recibirlas porque la aplicación host no proxy las solicitudes entrantes al módulo, o el módulo intenta realizar una solicitud HTTP saliente utilizando la biblioteca estándar, que no ha sido adaptada para WASI y no tiene la "host function" correspondiente en el runtime.

4. Ignorar las particularidades de la depuración y monitorización de Wasm

Error: Intentar utilizar herramientas estándar de depuración y monitorización, diseñadas para procesos nativos o contenedores, sin tener en cuenta las especificidades del sandbox de Wasm.

Cómo evitarlo: Aunque el ecosistema de herramientas para Wasm está en constante evolución, la depuración de módulos Wasm aún puede ser más compleja que para las aplicaciones nativas. Utilice el registro dentro de los módulos Wasm (a través de println! en Rust, por ejemplo, que serán interceptados por el runtime). Para una depuración más profunda, considere el uso de depuradores compatibles con Wasm (por ejemplo, los integrados en los runtimes o plugins especializados para IDE). Para la monitorización, recopile las métricas proporcionadas por el runtime de Wasm (uso de memoria, CPU, número de llamadas) y envíelas a su sistema de monitorización (Prometheus, Grafana). Asegúrese de que su runtime esté configurado para exportar estas métricas.

Ejemplo real de consecuencias: Un módulo Wasm funciona incorrectamente en producción, pero el equipo no tiene herramientas para el diagnóstico: los registros son inexistentes o incompletos, las métricas no se recopilan, y la única opción es reiniciar el módulo, lo que no resuelve el problema raíz.

5. Gestión incorrecta de la memoria y GC (para lenguajes con GC)

Error: Para lenguajes con recolector de basura (por ejemplo, Python, JavaScript), la compilación a Wasm puede resultar en un aumento significativo del tamaño del módulo y posibles problemas de rendimiento debido a la necesidad de incluir el GC en el módulo Wasm.

Cómo evitarlo: Para componentes críticos en rendimiento y tamaño, siempre priorice lenguajes sin recolector de basura, como Rust o C++. Si se ve obligado a usar lenguajes con GC, perfile cuidadosamente el uso de memoria y CPU, y esté preparado para compromisos. Explore las opciones de optimización del tamaño del binario Wasm para su lenguaje (por ejemplo, el uso de wasm-opt, stripping de símbolos). En 2026, la propuesta de Wasm GC está en desarrollo activo, lo que permitirá a los runtimes del host proporcionar una implementación común de GC, reduciendo el tamaño de los módulos y mejorando el rendimiento, pero aún no es un estándar universal.

Ejemplo real de consecuencias: Una función Wasm en Python, diseñada para una ejecución rápida, en realidad consume cientos de megabytes de memoria y tiene un alto "arranque en frío" debido a la carga de todo el intérprete de Python y su GC dentro del módulo Wasm, lo que la hace menos eficiente que una función similar en un contenedor ligero.

6. Elección incorrecta entre Wasm y contenedores tradicionales

Error: Implementación ciega de Wasm para todos los microservicios, sin considerar que para algunas tareas los contenedores pueden ser una solución más adecuada o madura.

Cómo evitarlo: Realice un análisis exhaustivo de los requisitos de cada microservicio. Wasm brilla donde son críticos el arranque en frío, el bajo consumo de memoria, la alta densidad de despliegue y el aislamiento estricto. Para servicios de larga duración y uso intensivo de recursos con requisitos de inicio moderados, o para servicios que requieren dependencias de sistema muy específicas, los contenedores pueden ser una opción más sencilla y fiable. Utilice Wasm donde ofrezca una ventaja clara, y no solo porque esté "de moda". Las arquitecturas híbridas, que combinan Wasm y contenedores, suelen ser las más eficientes en 2026.

Ejemplo real de consecuencias: Un equipo reescribe un monolito existente o un microservicio complejo a Wasm sin considerar las ventajas reales, gasta mucho tiempo en la refactorización, se enfrenta a la inmadurez de las herramientas para sus necesidades específicas y, al final, obtiene una solución que no ofrece ventajas significativas en comparación con la opción contenerizada, y a veces incluso es inferior en términos de facilidad de operación.

Lista de verificación para la aplicación práctica de WebAssembly

Antes de sumergirse en el desarrollo y despliegue, revise esta lista de verificación. Le ayudará a sistematizar el proceso y a tener en cuenta todos los aspectos importantes al implementar WebAssembly en el servidor en 2026.

- Defina los escenarios objetivo: Establezca claramente qué microservicios o funciones se beneficiarán de Wasm (FaaS, Edge Computing, APIs de alto rendimiento, plugins, procesamiento de datos en tiempo real). No intente migrar todo a la vez.

- Elija el lenguaje de programación adecuado: Para un rendimiento máximo y un tamaño de binario mínimo, considere Rust o C++. Para otros lenguajes (Go, Python, JS), evalúe las compensaciones en tamaño y rendimiento.

- Seleccione un runtime Wasm: Investigue Wasmtime, Wasmer, WasmEdge y elija el que mejor se adapte a sus requisitos de rendimiento, funcionalidad (por ejemplo, extensiones AI/ML) e integración con la aplicación host.

- Domine los fundamentos de WASI: Comprenda el modelo de seguridad e interacción de los módulos Wasm con el host a través de la Interfaz del Sistema WebAssembly. Sepa cómo proporcionar acceso al sistema de archivos, la red y las variables de entorno.

- Configure el entorno de desarrollo: Instale los compiladores, SDK, runtime de Wasm y herramientas CLI necesarios (por ejemplo,

rustup target add wasm32-wasi,spin cli). - Cree un módulo Wasm de prueba: Comience con un simple servicio o función HTTP "Hello, World" para asegurarse de que toda la cadena de herramientas funcione correctamente.

- Integre Wasm en CI/CD: Agregue pasos para la compilación a un archivo

.wasm, pruebas y empaquetado en su pipeline. Asegúrese de que los artefactos estén disponibles para el despliegue. - Defina la estrategia de despliegue: Decida cómo desplegará los módulos Wasm en VPS/Dedicado. Esto puede ser una simple copia de archivo y ejecución a través del runtime de Wasm, el uso de frameworks como Spin, o orquestadores más complejos como WasmCloud.

- Configure la monitorización y el registro: Asegúrese de que los módulos Wasm registren información en

stdout/stderr, y que el runtime del host intercepte estos registros. Integre la recopilación de métricas de rendimiento del runtime de Wasm con su sistema de monitorización (Prometheus, Grafana). - Garantice la seguridad: Siempre ejecute los módulos Wasm con privilegios mínimos. Actualice regularmente los runtimes de Wasm y verifique las dependencias en busca de vulnerabilidades.

- Realice pruebas de carga: Evalúe el rendimiento, el arranque en frío y el consumo de recursos de los servicios Wasm bajo carga real, comparándolos con las soluciones actuales.

- Planifique la escalabilidad: Piense en cómo escalará los servicios Wasm. Para FaaS, esto puede ser el lanzamiento de múltiples instancias del runtime de Wasm; para microservicios, el uso de orquestadores o balanceadores de carga.

- Capacite al equipo: Proporcione capacitación a los desarrolladores e ingenieros de DevOps sobre las especificidades del desarrollo, despliegue y operación de los servicios Wasm.

- Explore las extensiones de Wasm: En 2026, existen extensiones para Wasm (por ejemplo, Wasm Component Model, Wasm-level GC, WASI-NN para AI/ML) que pueden mejorar significativamente las capacidades de sus aplicaciones.

- Considere arquitecturas híbridas: No dude en combinar Wasm con contenedores tradicionales o binarios nativos donde esté justificado. Wasm no es una panacea, sino una poderosa adición al arsenal.

Cálculo de costos / Economía de WebAssembly en el servidor

El beneficio económico es uno de los incentivos más poderosos para la transición a WebAssembly. Gracias a un uso significativamente más eficiente de los recursos, Wasm puede reducir sustancialmente los costos operativos de infraestructura, especialmente para proyectos SaaS que se ejecutan en VPS o servidores dedicados. Veamos ejemplos de cálculos y costos ocultos, así como formas de optimización.

Ejemplos de cálculos para diferentes escenarios (válido para el año 2026)

Supongamos que tenemos un VPS con las siguientes características y costo:

- Características del VPS: 4 vCPU, 8 GB RAM, 100 GB SSD.

- Costo del VPS: $40/mes.

Compararemos el costo de alojar la misma cantidad de microservicios (por ejemplo, 1000 instancias activas de funciones FaaS o microservicios de corta duración).

Escenario 1: Contenedores tradicionales (Docker)

Supongamos que un contenedor ligero (por ejemplo, en Alpine Linux con Node.js/Python) consume en promedio 50 MB de RAM y requiere 0.1 vCPU en carga máxima, además de tener un "arranque en frío" de 150 ms. Para 1000 instancias:

- Necesidad total de RAM: 1000 instancias 50 MB/instancia = 50 000 MB = 50 GB RAM.

- Necesidad total de vCPU: 1000 instancias 0.1 vCPU/instancia = 100 vCPU.

Nuestro VPS (4 vCPU, 8 GB RAM) no podrá alojar tal cantidad de contenedores. Necesitaremos significativamente más servidores. Para 50 GB de RAM se necesitan al menos 7 VPS de este tipo (7 8 GB = 56 GB). Para 100 vCPU se necesitan 25 VPS de este tipo (25 4 vCPU = 100 vCPU). El factor limitante aquí es la CPU.

- Cantidad de VPS necesarios: 25 VPS.

- Costo total: 25 $40/mes = $1000/mes.

- Costo promedio por instancia al mes: $1000 / 1000 = $1.00.

Escenario 2: WebAssembly en el servidor

Supongamos que un módulo Wasm (en Rust) consume en promedio 5 MB de RAM y requiere 0.01 vCPU en carga máxima, además de tener un "arranque en frío" <1 ms. Para 1000 instancias:

- Necesidad total de RAM: 1000 instancias 5 MB/instancia = 5 000 MB = 5 GB RAM.

- Necesidad total de vCPU: 1000 instancias 0.01 vCPU/instancia = 10 vCPU.

Nuestro VPS (4 vCPU, 8 GB RAM) puede alojar 8 GB / 5 MB = 1600 instancias por RAM. Por CPU: 4 vCPU / 0.01 vCPU = 400 instancias. En este caso, el factor limitante es la CPU.

- Cantidad de VPS necesarios: Para 10 vCPU necesitaremos 10 / 4 = 2.5 VPS. Redondeamos a 3 VPS.

- Costo total: 3 $40/mes = $120/mes.

- Costo promedio por instancia al mes: $120 / 1000 = $0.12.

Conclusión: En este ejemplo, el uso de WebAssembly reduce el costo de infraestructura para 1000 instancias de $1000 a $120 al mes, lo que representa un ahorro del 88%. Esto permite alojar 8 veces más servicios en la misma infraestructura.

Costos ocultos

Aunque Wasm ofrece un ahorro significativo, es importante considerar los costos ocultos:

- Curva de aprendizaje: Tiempo necesario para volver a capacitar al equipo. Es una inversión en experiencia que se amortizará, pero requiere costos iniciales.

- Herramientas y ecosistema: Aunque los runtimes de Wasm son en su mayoría gratuitos, pueden ser necesarias herramientas de pago para monitoreo, depuración o frameworks especializados si no son de código abierto.

- Desarrollo y soporte: El desarrollo inicial de servicios Wasm puede llevar más tiempo debido a la especificidad de WASI y a herramientas menos maduras en comparación con Docker. El soporte de arquitecturas híbridas también requiere esfuerzos adicionales.

- Compilación no óptima: Si los módulos Wasm no están optimizados (por ejemplo, debido al uso de dependencias pesadas o lenguajes ineficientes), sus ventajas en cuanto a recursos pueden verse anuladas.

Cómo optimizar los costos

- Elija el lenguaje correcto: Priorice Rust o C++ para módulos Wasm críticos en cuanto a recursos.

- Optimice el tamaño de los módulos: Utilice

wasm-opt, elimine código no utilizado, minimice dependencias. Menor tamaño = carga más rápida = menos memoria. - Gestión eficiente de runtimes: Utilice runtimes de Wasm que puedan gestionar eficientemente el ciclo de vida de múltiples módulos, reutilizando recursos.

- Monitoreo y perfilado: Monitoree constantemente el consumo de recursos y el rendimiento para identificar "cuellos de botella" y optimizar el código.

- Arquitecturas híbridas: Utilice Wasm solo donde ofrezca el máximo beneficio, y para el resto de los servicios, continúe usando contenedores para evitar costos innecesarios de reescritura y soporte.

- Utilice funciones de compilación AOT: Algunos runtimes (por ejemplo, Wasmer) permiten precompilar módulos Wasm a código nativo, lo que puede mejorar aún más el rendimiento y reducir el tiempo de inicio, si es aplicable.

Tabla con ejemplos de cálculos (para 1000 instancias)

| Parámetro | Contenedores (Docker) | WebAssembly (Wasm) | Ahorro con Wasm |

|---|---|---|---|

| RAM por 1 instancia | 50 МБ | 5 МБ | 90% |

| CPU por 1 instancia | 0.1 vCPU | 0.01 vCPU | 90% |

| RAM total (1000 inst.) | 50 ГБ | 5 ГБ | 90% |

| CPU total (1000 inst.) | 100 vCPU | 10 vCPU | 90% |

| VPS necesarios (4vCPU/8GB) | 25 | 3 | 88% |

| Costo total VPS/mes. | $1000 | $120 | 88% |

| Costo de 1 instancia/mes. | $1.00 | $0.12 | 88% |

Estos cálculos demuestran claramente que para servicios de alta carga o altamente escalables en número de instancias, WebAssembly ofrece una potente palanca para reducir los costos operativos y aumentar la rentabilidad de los proyectos SaaS en infraestructura VPS/Dedicada.

Casos y ejemplos de uso de WebAssembly en el servidor

La teoría es excelente, pero los ejemplos reales de uso de WebAssembly en el servidor en 2026 ofrecen la mejor visión de sus capacidades y aplicabilidad. A continuación se presentan varios escenarios realistas que demuestran cómo Wasm resuelve problemas específicos de negocio e infraestructura.

Caso 1: FaaS de alto rendimiento para el procesamiento de imágenes en una plataforma SaaS

Problema: Una plataforma SaaS para la gestión de contenidos permite a los usuarios subir imágenes que luego deben ser procesadas (redimensionamiento, recorte, aplicación de marcas de agua) en varios formatos. La arquitectura existente basada en AWS Lambda con contenedores Docker se enfrenta a problemas de "arranque en frío" (hasta 500 ms) y altos costes durante las cargas pico, especialmente cuando se requiere procesar miles de imágenes simultáneamente. Se necesitaba una respuesta instantánea y una reducción de costes.

Solución con WebAssembly: El equipo reescribió las funciones de procesamiento de imágenes en Rust, compilándolas en módulos Wasm. Como entorno anfitrión, se eligió WasmEdge, desplegado en servidores dedicados (o grandes VPS) en modo de plataforma FaaS. WasmEdge fue elegido por su optimización para Edge Computing y su soporte para extensiones que podrían incluir WASI-NN en el futuro para tareas de aprendizaje automático (por ejemplo, reconocimiento de objetos en imágenes).

Soluciones específicas:

- Lenguaje: Rust con las bibliotecas

imageyphoton-rspara el procesamiento de imágenes. - Runtime Wasm: WasmEdge, configurado como un entorno gestionado para ejecutar funciones.

- Interfaz: Las funciones aceptaban datos binarios de imagen a través de

stdin/HTTP POSTy devolvían los datos procesados a través destdout/HTTP Response. - Infraestructura: Varios servidores dedicados (48 CPU, 128GB RAM cada uno), cada uno ejecutando una instancia de WasmEdge, capaz de lanzar miles de módulos Wasm en paralelo.

Resultados:

- Arranque en frío: Reducido de 500 ms a menos de 1 ms. El procesamiento de imágenes se volvió instantáneo, mejorando la experiencia del usuario.

- Coste: Los costes totales de infraestructura para el procesamiento de imágenes se redujeron en un 70% en comparación con AWS Lambda, gracias a un uso más eficiente de los recursos de los servidores dedicados y a la ausencia de pago por "arranque en frío" y duración de la ejecución.

- Rendimiento: El rendimiento aumentó en un 40%, ya que los módulos Wasm podían procesar más solicitudes por núcleo de CPU.

- Portabilidad: Posibilidad de migrar fácilmente las funciones a otra plataforma en la nube o dispositivos Edge en el futuro sin cambios en el código.

Caso 2: Plugins seguros para un sistema de gestión documental corporativo

Problema: Un gran sistema de gestión documental corporativo (ECM) necesitaba una arquitectura extensible que permitiera a desarrolladores externos crear plugins para el procesamiento de documentos (conversión de formatos, validación de metadatos, integración con servicios externos). Los problemas principales eran: garantizar la seguridad (los plugins no debían tener acceso no autorizado al sistema u otros datos), la complejidad del despliegue (cada plugin requeriría un contenedor o una VM) y el rendimiento (los plugins debían funcionar rápidamente).

Solución con WebAssembly: Los arquitectos decidieron utilizar Wasm para el aislamiento y la ejecución de plugins. La aplicación anfitriona ECM (escrita en Go) integró Wasmtime, que ejecutaba cada plugin en un sandbox separado.

Soluciones específicas:

- Lenguaje de los plugins: Los desarrolladores podían usar Rust, Go, C++ para escribir plugins, compilándolos a Wasm.

- Runtime Wasm: Wasmtime, integrado en la aplicación principal de Go del ECM.

- Interacción: El ECM proporcionaba "host functions" a través de WASI para que los plugins accedieran de forma segura a la API del sistema (por ejemplo, lectura/escritura de documentos, acceso a metadatos, registro).

- Seguridad: Cada plugin se ejecutaba con un conjunto mínimo de permisos, estrictamente controlados por Wasmtime. Por ejemplo, un plugin para la conversión de PDF solo podía leer el archivo de entrada y escribir el de salida, sin acceso a la red u otras partes del sistema de archivos.

Resultados:

- Seguridad: Se logró un alto nivel de aislamiento. Los plugins no podían acceder a datos confidenciales o recursos del anfitrión, lo que redujo significativamente los riesgos de seguridad.

- Facilidad de despliegue: El despliegue de un plugin se reducía a cargar un único archivo

.wasmen el sistema, sin necesidad de desplegar contenedores o VMs. - Rendimiento: Los plugins se ejecutaban con un rendimiento cercano al nativo, gracias a la compilación JIT de Wasmtime.

- Flexibilidad: Los desarrolladores externos tuvieron la oportunidad de crear e integrar rápidamente sus soluciones, utilizando lenguajes familiares.

Caso 3: Optimización de costes de microservicios para una startup SaaS en VPS

Problema: Una startup SaaS pequeña pero de rápido crecimiento se enfrentó al problema de los altos costes de infraestructura. Su arquitectura consistía en más de 20 microservicios en Node.js, ejecutados en contenedores Docker en varios VPS. Cada contenedor requería una cantidad significativa de memoria, lo que llevaba a la necesidad de alquilar un gran número de VPS. El "arranque en frío" de algunos servicios poco utilizados también era un problema.

Solución con WebAssembly: La startup decidió migrar gradualmente parte de sus microservicios, especialmente aquellos críticos para el rendimiento o con un alto "arranque en frío" (por ejemplo, pasarelas API, servicios de validación de datos, procesadores en segundo plano), a WebAssembly.

Soluciones específicas:

- Lenguaje: Los nuevos microservicios y las partes críticas reescritas de los antiguos se implementaron en Rust.

- Runtime/Framework Wasm: Para los microservicios HTTP se utilizó Spin de Fermyon, que permitía crear fácilmente manejadores HTTP. Para las tareas en segundo plano se utilizó Wasmtime, integrado en un despachador Go propio.

- Infraestructura: En lugar de 5 VPS a $40/mes (total $200), la startup redujo el número de VPS a 2 (total $80), aumentando significativamente la densidad de los servicios.

Resultados:

- Reducción de costes: Los gastos mensuales de infraestructura se redujeron en un 60% ($200 -> $80), lo cual es crítico para una startup con un presupuesto limitado.

- Aumento de la densidad: Ahora se ejecutaban 3-4 veces más microservicios en cada VPS, gracias al bajo consumo de recursos de los módulos Wasm.

- Mejora del rendimiento: La velocidad de respuesta de la API para los servicios migrados aumentó significativamente, y el "arranque en frío" se volvió imperceptible.

- Escalabilidad: La startup obtuvo la capacidad de escalar sus servicios de forma mucho más flexible y económica en el futuro.

Estos casos demuestran que WebAssembly en el servidor en 2026 no es solo un concepto teórico, sino una herramienta potente y probada para resolver problemas empresariales reales, ofreciendo ventajas significativas en rendimiento, seguridad y economía.

Herramientas y recursos para el desarrollo en WebAssembly

El ecosistema de WebAssembly en el servidor en 2026 se ha expandido significativamente y ofrece un rico conjunto de herramientas para el desarrollo, pruebas, monitoreo y despliegue. La elección y el uso correctos de estas herramientas son críticamente importantes para la implementación exitosa de Wasm en sus proyectos.

1. Runtimes de Wasm (Host Runtimes)

Esta es la base para ejecutar sus módulos Wasm fuera del navegador. Implementan la especificación de WebAssembly y WebAssembly System Interface (WASI).

- Wasmtime: Un runtime de alto rendimiento, seguro y ligero de Bytecode Alliance. Ideal para incrustar en otras aplicaciones (en Rust, Go, Python, .NET) y para escenarios FaaS. Se distingue por un modelo de seguridad estricto.

- Wasmer: Un runtime universal de Wasm, que soporta una multitud de lenguajes y plataformas. Ofrece una CLI conveniente, SDK para varios lenguajes y funciones avanzadas, como la compilación AOT y el almacenamiento en caché de módulos.

- WasmEdge: Optimizado para Edge Computing, FaaS, aplicaciones blockchain y tareas de IA/ML. Soporta extensiones para TensorFlow Lite y OpenVINO, lo que lo convierte en una excelente opción para la inferencia de modelos de aprendizaje automático en el borde.

- Google V8 (d8): Motor JavaScript que también incluye un motor Wasm de alto rendimiento. Puede usarse para experimentos, pero rara vez en producción para Wasm de servidor debido al tamaño y la funcionalidad de WASI.

2. Lenguajes y compiladores para Wasm

La mayoría de los lenguajes de programación modernos tienen herramientas para compilar a Wasm.

- Rust: La mejor opción para Wasm de servidor.

rustup target add wasm32-wasi: Añade el compilador objetivo para WASI.- Cargo: Gestor de paquetes y sistema de construcción estándar de Rust.

- Go: También es adecuado para Wasm.

GOOS=wasip1 GOARCH=wasm go build -o main.wasm main.go: Comando para compilar a Wasm.

- C/C++:

- Emscripten: Potente toolchain para compilar C/C++ a Wasm. Se usa principalmente para la web, pero puede generar módulos compatibles con WASI.

- Python:

- Pyodide: Puerto de CPython a WebAssembly. Principalmente para el navegador, pero puede usarse con runtimes que soporten el intérprete de Python en Wasm.

- WasmEdge Python SDK: Permite ejecutar scripts Python dentro de WasmEdge.

- JavaScript/TypeScript:

- JCO (JavaScript Component Model): Herramienta para trabajar con Wasm Component Model desde JavaScript.

- WasmEdge JavaScript SDK: Permite ejecutar scripts JavaScript dentro de WasmEdge.

- .NET:

- .NET WASM: Soporte de .NET para WebAssembly, principalmente para Blazor, pero también se está desarrollando para escenarios de servidor.

3. Frameworks y plataformas para Wasm de servidor

Estas herramientas simplifican la creación y orquestación de microservicios Wasm y FaaS.

- Spin (Fermyon): Framework para crear y ejecutar microservicios y funciones sin servidor ligeros y de alto rendimiento en Wasm. Soporta manejadores HTTP, almacenes KV, bases de datos, colas de mensajes. Tiene una CLI conveniente e integración con Fermyon Cloud.

- WasmCloud: Plataforma distribuida para construir y orquestar microservicios Wasm portátiles. Utiliza un modelo de actor y "capabilities" para una interacción segura con servicios externos.

- Suborbital: Plataforma para crear y desplegar funciones de alto rendimiento en Wasm.

- Extism: Host-SDK para incrustar Wasm en sus aplicaciones, orientado a plugins y extensibilidad.

4. Utilidades para trabajar con archivos Wasm

- Wabt (WebAssembly Binary Toolkit): Conjunto de utilidades para trabajar con archivos Wasm, incluyendo

wasm2wat(descompilador a formato de texto),wat2wasm(compilador de formato de texto),wasm-objdump,wasm-strip. - Binaryen: Compilador y conjunto de herramientas para WebAssembly, que incluye un potente optimizador

wasm-opt, que puede reducir significativamente el tamaño y mejorar el rendimiento de los módulos Wasm. - WASI-SDK: SDK para compilar aplicaciones C/C++ a Wasm, orientado a WASI.

5. Monitoreo y pruebas

- OpenTelemetry: Framework universal para la recopilación de telemetría (métricas, logs, trazas). Los SDK están disponibles para Rust, Go y otros lenguajes, permitiendo integrar el rastreo en módulos Wasm.

- Prometheus/Grafana: Herramientas estándar para la recopilación y visualización de métricas. Los runtimes de Wasm pueden exportar métricas que Prometheus puede recolectar.

- Wasm-debugger: Las herramientas de depuración de Wasm continúan evolucionando. Algunos runtimes (por ejemplo, Wasmtime) proporcionan soporte experimental para la depuración utilizando interfaces similares a GDB.

6. Enlaces útiles y documentación

- Sitio web oficial de WebAssembly: Fuente principal de información sobre la especificación.

- Sitio web oficial de WASI: Documentación sobre WebAssembly System Interface.

- Bytecode Alliance: Consorcio detrás del desarrollo de Wasm de servidor, Wasmtime, WASI y Component Model.

- Awesome Wasm: Lista curada de recursos, bibliotecas y herramientas para WebAssembly.

- Blog de Fermyon: Artículos y tutoriales regulares sobre Wasm en el servidor y Spin.

Utilizando este amplio conjunto de herramientas y recursos, podrá desarrollar, desplegar y operar de manera eficiente microservicios de alto rendimiento y seguros en WebAssembly.

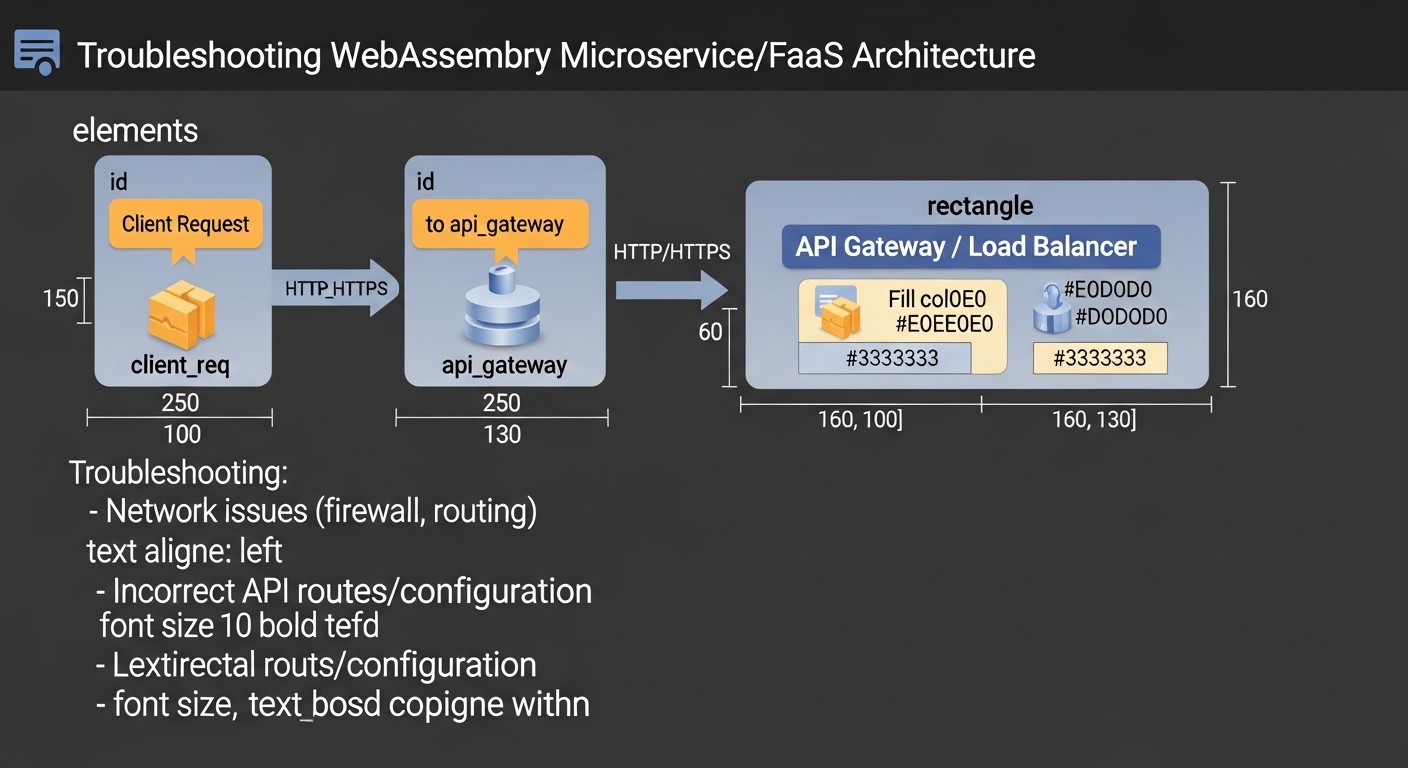

Troubleshooting: Solución de problemas con WebAssembly en el servidor

Incluso con el enfoque más cuidadoso, al trabajar con una nueva tecnología, inevitablemente surgen problemas. Esta sección le ayudará a diagnosticar y resolver las dificultades típicas que enfrentan los ingenieros de DevOps y los desarrolladores al usar WebAssembly en el servidor en 2026.

1. Problemas con la compilación del módulo Wasm

Síntoma:

Error de compilación relacionado con la plataforma de destino wasm32-wasi, o con dependencias incompatibles.

Comandos de diagnóstico:

# Para Rust:

cargo build --target wasm32-wasi --verbose

# Comprobar plataformas de destino instaladas:

rustup target list --installed

Soluciones:

- Verifique la plataforma de destino: Asegúrese de que

wasm32-wasiesté instalado (rustup target add wasm32-wasi). - Actualice la cadena de herramientas (toolchain): Las versiones obsoletas de compiladores o dependencias pueden causar problemas. Actualice Rust (

rustup update) u otros compiladores. - Verifique las dependencias: Algunas bibliotecas pueden no ser compatibles con

wasm32-wasio requerir características específicas. Busque alternativas o consulte la documentación para verificar la compatibilidad. A veces es necesario deshabilitar ciertas características enCargo.tomlo usar compilación condicional. - Tamaño de la pila: Para algunos lenguajes o funciones recursivas complejas, el tamaño de pila predeterminado puede ser insuficiente. Intente aumentarlo a través de las banderas del compilador o del tiempo de ejecución.

2. El módulo Wasm no se inicia o termina con un error

Síntoma:

El tiempo de ejecución de Wasm arroja un error al intentar iniciar el módulo, o el módulo termina instantáneamente con un código de error poco claro.

Comandos de diagnóstico:

# Ejecutar con registro detallado (para Wasmtime):

wasmtime --verbose target/wasm32-wasi/release/my-wasm-service.wasm

# Comprobar la existencia de la función _start (para WASI):

wasm-objdump -x my-wasm-service.wasm | grep _start

Soluciones:

- Verifique el punto de entrada: Para los módulos WASI, normalmente se espera la función

_start. Asegúrese de que esté presente. Si utiliza un framework (por ejemplo, Spin), este puede tener sus propios puntos de entrada. - Verifique las dependencias del host: Si el módulo se compila con "host functions" no estándar, asegúrese de que su tiempo de ejecución Wasm las admita y esté configurado correctamente.

- Error "out of memory": Si el módulo consume demasiada memoria, el tiempo de ejecución puede terminarlo. Revise su código en busca de fugas de memoria o uso ineficiente de recursos. Aumente el límite de memoria para el tiempo de ejecución si es necesario (por ejemplo,

wasmtime --wasm-memory-pages 100 ...). - Versión de WASI: Asegúrese de que la versión de WASI con la que se compiló el módulo sea compatible con la versión de WASI compatible con su tiempo de ejecución. En 2026, WASI está evolucionando activamente y puede haber incompatibilidades entre módulos antiguos y tiempos de ejecución nuevos (y viceversa).

3. Problemas con el acceso a recursos del sistema (archivos, red, variables de entorno)

Síntoma:

El módulo Wasm no puede leer un archivo, realizar una solicitud HTTP, obtener una variable de entorno, emitiendo errores como "permission denied" o "host function not found".

Comandos de diagnóstico:

# Para Wasmtime, ver permisos:

wasmtime --help | grep -- --dir

wasmtime --help | grep -- --net

wasmtime --help | grep -- --env

Soluciones:

- Concesión explícita de permisos: Recuerde la sandbox de WASI. Debe otorgar explícitamente al módulo acceso a los recursos.

- Para el sistema de archivos: Use

--dir /host/path:/guest/patho--mapdir. - Para la red: Use

--net. - Para las variables de entorno: Use

--env VAR_NAME=value.

- Para el sistema de archivos: Use

- Host functions: Asegúrese de que el código dentro del módulo Wasm utilice las abstracciones correctas para interactuar con el host (por ejemplo,

std::fsen Rust para WASI, y no llamadas directas al sistema). Si intenta hacer algo que no es compatible con WASI o su tiempo de ejecución, deberá envolverlo en una "host function" personalizada en la aplicación host. - Frameworks: Si utiliza Spin o WasmCloud, asegúrese de haber configurado correctamente sus manifiestos o configuraciones para proporcionar las "capabilities" necesarias (por ejemplo, acceso a HTTP, almacenes KV).

4. Bajo rendimiento o alto consumo de recursos

Síntoma:

El módulo Wasm funciona más lento de lo esperado o consume significativamente más RAM/CPU de lo previsto.

Comandos de diagnóstico:

# Perfilado del módulo Wasm (si el tiempo de ejecución lo soporta):

# Por ejemplo, usando perf o herramientas específicas del tiempo de ejecución.

# Algunos tiempos de ejecución proporcionan API para la recopilación de métricas.

# Análisis del tamaño del archivo Wasm:

ls -lh my-wasm-service.wasm

wasm-objdump -x my-wasm-service.wasm | less

Soluciones:

- Optimización del código: Perfile su código fuente (Rust, Go, etc.) antes de compilarlo a Wasm. Un algoritmo ineficiente seguirá siendo ineficiente en Wasm.

- Optimización del binario Wasm: Use

wasm-optde Binaryen para minimizar el tamaño y optimizar el archivo Wasm:wasm-opt -O3 -o optimized.wasm original.wasm - Elección del lenguaje: Reconsidere la elección del lenguaje. Si utiliza Python o JavaScript, su tiempo de ejecución dentro de Wasm puede ser la causa de un alto consumo de recursos. Rust o C++ serán más eficientes.

- Versión del tiempo de ejecución: Asegúrese de utilizar la última versión, la más optimizada, de su tiempo de ejecución Wasm.

- Compilación AOT: Si su tiempo de ejecución admite la compilación AOT (Ahead-of-Time), úsela. Esto puede mejorar el rendimiento de inicio y ejecución.

5. Problemas con la depuración de módulos Wasm

Síntoma:

Es difícil entender qué sucede dentro del módulo Wasm cuando funciona incorrectamente.

Soluciones:

- Registro abundante: Use

println!en Rust o funciones similares en otros lenguajes. Asegúrese de que su tiempo de ejecución Wasm capture y muestre estos registros. - Símbolos de depuración: Compile módulos Wasm con símbolos de depuración (por ejemplo,

cargo build --target wasm32-wasisin--release). Esto aumentará el tamaño, pero hará posible la depuración. - Depuradores Wasm: En 2026, están surgiendo depuradores Wasm más maduros. Investigue qué herramientas proporciona su tiempo de ejecución Wasm (por ejemplo, Wasmtime tiene soporte experimental para la depuración con DWARF).

- Pruebas: Cubra su código con pruebas unitarias y de integración en el entorno nativo antes de compilarlo a Wasm.

Cuándo contactar al soporte o a la comunidad:

- Si encuentra un error que parece ser un bug en el tiempo de ejecución de Wasm, el compilador o el framework.

- Si no puede encontrar una solución a un problema específico relacionado con la integración o el rendimiento, después de una búsqueda exhaustiva en la documentación y los foros.

- Si necesita ayuda con decisiones arquitectónicas o la elección de las mejores herramientas para su escenario.

Utilice activamente los GitHub Issues de los proyectos correspondientes (Wasmtime, Wasmer, Spin, etc.) y los foros de la comunidad (por ejemplo, Bytecode Alliance Discord). Proporcione la información más detallada posible sobre el error, la versión de las herramientas utilizadas y un ejemplo de código mínimo reproducible.

FAQ: Preguntas frecuentes sobre WebAssembly en el servidor

¿Qué es WebAssembly System Interface (WASI)?

WASI (WebAssembly System Interface) es una interfaz de sistema operativo modular que permite a los módulos Wasm interactuar de forma segura con el mundo exterior (sistema de archivos, red, variables de entorno) fuera del navegador. Proporciona un conjunto estandarizado de "host functions" (funciones de host) que el runtime de Wasm implementa, permitiendo a los módulos invocarlas sin acceso directo al kernel del SO. WASI es un componente críticamente importante para Wasm en el servidor, garantizando su seguridad y portabilidad.

¿Puede Wasm reemplazar a Docker y Kubernetes?

En 2026, Wasm no reemplaza completamente a Docker y Kubernetes, sino que los complementa y, para muchos escenarios, ofrece una alternativa más eficiente. Wasm supera a los contenedores en velocidad de arranque en frío, consumo de memoria y nivel de aislamiento, lo que lo hace ideal para FaaS, Edge Computing y microservicios de alto rendimiento. Docker y Kubernetes siguen siendo el estándar para servicios más pesados y de larga duración, monolitos y orquestaciones complejas. La solución óptima a menudo son arquitecturas híbridas, donde Wasm se utiliza para componentes críticos para el rendimiento y los contenedores para el resto.

¿Qué lenguajes de programación son los más adecuados para Wasm en el servidor?

Para WebAssembly en el servidor, la mejor opción en 2026 es Rust. Ofrece el máximo rendimiento, el tamaño binario mínimo y una estricta seguridad de memoria, lo que se alinea perfectamente con la filosofía de Wasm. Go también es una excelente opción. C/C++ se pueden usar con Emscripten o WASI-SDK. Para lenguajes con recolector de basura (Python, JavaScript, Java, .NET) existen soluciones, pero pueden resultar en módulos Wasm más grandes y un mayor consumo de recursos debido a la inclusión del runtime del lenguaje.

¿Qué tan seguro es WebAssembly en el servidor?

WebAssembly en el servidor es muy seguro gracias a su modelo de sandbox. Cada módulo Wasm se ejecuta en estricto aislamiento, sin tener acceso por defecto a los recursos del sistema del host. Todas las interacciones con el mundo exterior ocurren a través de la interfaz WASI claramente definida, donde los permisos deben ser explícitamente otorgados por el runtime del host. Esto reduce significativamente la superficie de ataque y hace que Wasm sea ideal para ejecutar código no confiable o crear entornos multi-inquilino, proporcionando un aislamiento comparable al de las máquinas virtuales, pero con una sobrecarga mucho menor.

¿Qué frameworks existen para crear microservicios Wasm?

En 2026, existen varios frameworks maduros para crear microservicios Wasm en el servidor. Los más populares incluyen Spin de Fermyon, que simplifica la creación de servicios HTTP y funciones sin servidor utilizando Wasm. WasmCloud ofrece una plataforma distribuida para la orquestación de microservicios Wasm con un modelo de actor. Extism proporciona un SDK de host para incrustar plugins Wasm en aplicaciones existentes. Estos frameworks simplifican significativamente el desarrollo y el despliegue.

¿Se puede ejecutar un módulo Wasm en una VPS normal sin configuraciones especiales?

Sí, es posible. Para ejecutar un módulo Wasm en una VPS normal, solo necesita un runtime de Wasm instalado (por ejemplo, Wasmtime o Wasmer) y el propio archivo .wasm. No se requieren configuraciones especiales del kernel o de virtualización, ya que el runtime de Wasm se ejecuta como un proceso normal del sistema operativo. Esta es una de las ventajas de Wasm: su facilidad de despliegue en cualquier sistema Linux.

¿Cómo monitorear servicios Wasm?

El monitoreo de servicios Wasm se realiza de manera similar a otras aplicaciones, pero teniendo en cuenta sus especificidades. El registro se produce a través de stdout/stderr del módulo Wasm, que son interceptados por el runtime del host y enviados a un sistema de registro centralizado (ELK, Grafana Loki). Las métricas (uso de CPU/RAM, número de llamadas, tiempo de ejecución) se recopilan a través de la API del runtime de Wasm y se integran con Prometheus/Grafana. Para sistemas distribuidos, se recomienda usar OpenTelemetry para el rastreo.

¿Cuál es la diferencia entre Wasm y FaaS (Function as a Service)?

Wasm (WebAssembly) es una tecnología de bytecode y máquina virtual. FaaS (Function as a Service) es un modelo de computación en la nube donde se ejecutan funciones pequeñas y sin servidor en respuesta a eventos. Wasm es una tecnología ideal para implementar FaaS gracias a su arranque en frío instantáneo, bajo consumo de recursos y alta aislación. Muchas plataformas FaaS en 2026 utilizan activamente o están migrando a Wasm como su entorno de ejecución base para funciones.

¿Es Wasm un reemplazo para las imágenes de Docker?

No, Wasm no es un reemplazo directo para las imágenes de Docker. Una imagen de Docker es un paquete que contiene todo lo necesario para ejecutar una aplicación, incluyendo el sistema operativo, las bibliotecas y la propia aplicación. Un módulo Wasm es un bytecode compilado de una aplicación sin SO y la mayoría de las bibliotecas del sistema. Un módulo Wasm se ejecuta dentro de un runtime de Wasm, que a su vez puede ejecutarse en un contenedor Docker. Resuelven problemas diferentes, pero pueden complementarse perfectamente, por ejemplo, un runtime de Wasm en un contenedor Docker ligero.

¿Qué limitaciones tiene WebAssembly en el servidor?

A pesar de sus muchas ventajas, Wasm en el servidor tiene limitaciones. El ecosistema, aunque se desarrolla rápidamente, aún no es tan extenso como el de los contenedores tradicionales. La depuración puede ser más compleja, y las llamadas directas al sistema de bajo nivel no son posibles sin "host functions" especiales o extensiones WASI. Además, para tareas muy específicas que requieren el máximo rendimiento y control total sobre el hardware, los binarios nativos pueden ser preferibles. Algunos lenguajes con GC pesado no siempre se compilan de manera óptima a Wasm.

Conclusión

En 2026, WebAssembly en el servidor deja de ser una tecnología de nicho o experimental y ocupa firmemente su lugar en el arsenal de ingenieros DevOps, desarrolladores Backend y arquitectos de sistemas de alto rendimiento. Como hemos comprobado, Wasm ofrece una combinación única de ventajas: un arranque en frío sin precedentes, un consumo mínimo de recursos, el más alto nivel de seguridad gracias a un sandbox estricto, verdadera portabilidad multiplataforma y un rendimiento cercano al nativo. Estas cualidades lo convierten en un candidato ideal para una amplia gama de tareas de servidor, especialmente para FaaS, Edge Computing y microservicios de alta carga, desplegados en VPS o servidores dedicados, donde cada megabyte y milisegundo son de importancia crítica para la economía y la experiencia del usuario.

Hemos examinado en detalle los principales criterios de selección, comparado Wasm con los contenedores tradicionales y los binarios nativos, presentado consejos prácticos para la implementación, errores comunes y sus soluciones, así como cálculos detallados de eficiencia económica. Casos de práctica real han demostrado cómo Wasm ya está ayudando a las empresas a reducir costos, aumentar el rendimiento y mejorar la seguridad de sus productos. El ecosistema Wasm, que incluye potentes runtimes como Wasmtime, Wasmer y WasmEdge, así como frameworks como Spin y WasmCloud, continúa desarrollándose activamente, haciendo que la tecnología sea cada vez más accesible y conveniente para una amplia gama de tareas.

Recomendaciones finales:

- Comience con proyectos piloto: No intente migrar toda la infraestructura a Wasm de una sola vez. Elija uno o dos microservicios/funciones críticos para el rendimiento o la seguridad e impleméntelos en Wasm. Esto permitirá a su equipo adquirir experiencia y evaluar los beneficios reales.

- Utilice arquitecturas híbridas: Wasm no es un reemplazo, sino un potente complemento a las tecnologías existentes. Combine Wasm con contenedores (Docker, Kubernetes) y binarios nativos, eligiendo la herramienta más adecuada para cada tarea específica.

- Invierta en capacitación: Asegúrese de que su equipo comprenda los conceptos clave de Wasm, WASI y los frameworks seleccionados. Esto reducirá la curva de aprendizaje y acelerará la implementación.

- Concéntrese en Rust: Para obtener el máximo rendimiento de Wasm en el servidor, especialmente en componentes críticos para el rendimiento, considere Rust como el lenguaje de desarrollo principal.