Gestión de una flota de VPS y servidores dedicados con Terraform y Ansible: Guía experta 2026

TL;DR

- Infraestructura como Código (IaC) no es una opción, sino una necesidad para 2026 para una gestión eficiente de la flota de servidores.

- Terraform es su herramienta principal para el despliegue declarativo y la gestión del ciclo de vida de VPS y servidores dedicados en diferentes proveedores.

- Ansible es un asistente indispensable para la configuración idempotente, la automatización de la instalación de software, la configuración de sistemas y la orquestación post-despliegue.

- La combinación de Terraform y Ansible proporciona un ciclo completo de automatización: desde la creación de la infraestructura hasta su configuración completa y mantenimiento actualizado.

- Preste especial atención a la gestión del estado (Terraform State) y al inventario (Ansible Inventory) para prevenir conflictos y asegurar la consistencia.

- Ahorro de tiempo, reducción de errores y escalabilidad son ventajas clave de la implementación de estas herramientas, que amortizan la inversión inicial.

- La seguridad y la monitorización deben integrarse en el proceso de IaC, y no considerarse como una etapa separada.

Introducción

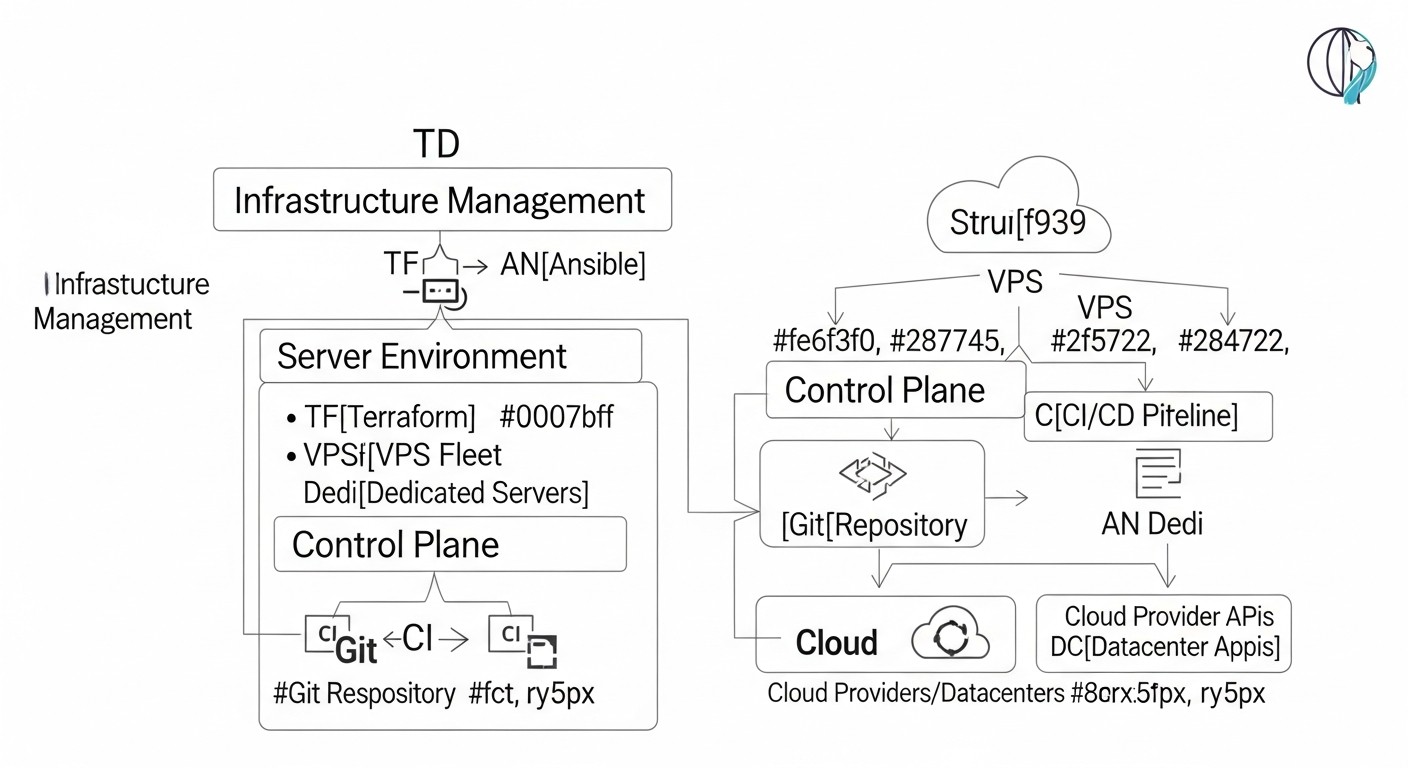

Esquema: Introducción

Esquema: Introducción

En el mundo de la tecnología de la información en rápida evolución de 2026, donde la velocidad de despliegue, la fiabilidad y la escalabilidad son factores críticos para el éxito de cualquier producto digital, la gestión manual de la infraestructura de servidores no es solo un arcaísmo, sino un camino directo al desastre. Independientemente de si gestiona un pequeño proyecto SaaS con varios VPS o un gran backend distribuido con decenas de servidores dedicados, la necesidad de automatización se convierte en la piedra angular de una operación eficiente. Esta guía está dirigida a ingenieros DevOps, desarrolladores backend, fundadores de proyectos SaaS, administradores de sistemas y directores técnicos de startups que buscan llevar la gestión de su infraestructura de servidores a un nivel cualitativamente nuevo, utilizando el poder de la Infraestructura como Código (IaC).

Vivimos en una era donde los proveedores de la nube ofrecen una flexibilidad sin precedentes, y los servidores dedicados son cada vez más accesibles y potentes. Sin embargo, con el aumento del número de servidores y la complejidad de las configuraciones, gestionarlos manualmente se convierte en una pesadilla. Errores causados por el factor humano, inconsistencia de entornos, despliegue lento de nuevas funcionalidades y la dificultad de recuperación tras fallos, todo esto reduce la competitividad y aumenta los costes operativos. Es aquí donde entran en escena Terraform y Ansible, dos gigantes en el mundo de la automatización de infraestructuras.

Terraform, desarrollado por HashiCorp, permite describir declarativamente el estado deseado de su infraestructura —ya sean VPS, servidores dedicados, recursos de red o balanceadores de carga— y desplegarla automáticamente en cualquier proveedor que admita sus plugins. Ansible, por otro lado, es una herramienta para la gestión de configuraciones que permite configurar sistemas operativos de forma idempotente, instalar software, gestionar servicios y desplegar aplicaciones en una infraestructura ya existente.

La combinación de estas dos herramientas crea un potente efecto sinérgico. Terraform se encarga de la creación y gestión del ciclo de vida de los servidores, mientras que Ansible se ocupa de su configuración y mantenimiento actualizado. Juntos, forman una solución integral de IaC que garantiza la repetibilidad, la previsibilidad y la escalabilidad de su infraestructura. En esta guía, examinaremos en detalle cómo utilizar eficazmente Terraform y Ansible para gestionar una flota de VPS y servidores dedicados, proporcionaremos ejemplos prácticos, expondremos errores comunes y compartiremos recomendaciones expertas, relevantes para el año 2026.

Criterios clave y factores de selección de herramientas para IaC

Esquema: Criterios clave y factores de selección de herramientas para IaC

Esquema: Criterios clave y factores de selección de herramientas para IaC

La elección de las herramientas adecuadas para la gestión de la infraestructura es una decisión estratégica que afectará a todos los aspectos del trabajo de su equipo, desde la velocidad de desarrollo hasta la fiabilidad de la producción. Para 2026, el mercado de herramientas IaC está bastante maduro, pero constantemente surgen nuevos enfoques y soluciones. Al elegir entre diferentes herramientas o al decidir implementar Terraform y Ansible, es necesario considerar una serie de criterios clave.

1. Soporte de proveedores y plataformas

Por qué es importante: Su infraestructura puede estar distribuida entre varios proveedores de la nube (AWS, GCP, Azure, DigitalOcean, Vultr) y/o incluir servidores dedicados en diferentes centros de datos. La herramienta debe tener un amplio soporte para estas plataformas, de modo que pueda gestionar toda su infraestructura desde una única fuente.

Cómo evaluar: Verifique la existencia de proveedores (providers) oficiales o activamente soportados por la comunidad para Terraform o módulos (modules) para Ansible que se ajusten a sus necesidades actuales y futuras. Asegúrese de que se admiten no solo las funciones básicas de creación/eliminación de servidores, sino también aspectos más complejos, como configuraciones de red, almacenamiento, balanceadores de carga, etc. En 2026, muchos proveedores de hosting ofrecen sus propios proveedores de Terraform, lo que simplifica significativamente la integración.

2. Idempotencia

Por qué es importante: La idempotencia significa que la aplicación repetida de la misma operación produce el mismo resultado que una única aplicación. Esto es crucial para la automatización, ya que permite ejecutar scripts de configuración sin temor a que rompan un sistema ya configurado o provoquen efectos secundarios no deseados. Las herramientas de configuración deben garantizar que el sistema se lleve al estado deseado, independientemente de su estado actual.

Cómo evaluar: Terraform es inherentemente idempotente, ya que describe declarativamente el estado final y se esfuerza por alcanzarlo. Ansible también se basa en principios de idempotencia, donde la mayoría de los módulos verifican el estado actual antes de realizar cambios. Al escribir sus propios playbooks y roles para Ansible, siempre busque la idempotencia, utilizando módulos que verifiquen la existencia de recursos o el estado de la configuración antes de modificarla.

3. Enfoque declarativo vs. imperativo

Por qué es importante: El enfoque declarativo (como el de Terraform) describe qué desea obtener, no cómo hacerlo. El enfoque imperativo (más común en scripts Bash o algunas herramientas antiguas) describe una secuencia de pasos. El enfoque declarativo es más fácil de entender, auditar y mantener a largo plazo, ya que se centra en el estado final, no en el proceso para alcanzarlo. Sin embargo, para operaciones lógicas más complejas o en casos donde se requiere una secuencia precisa de acciones, el enfoque imperativo puede ser más adecuado.

Cómo evaluar: Terraform es un claro representante del enfoque declarativo. Ansible, por su parte, ocupa una posición intermedia: sus playbooks son declarativos en la descripción de tareas, pero las tareas en sí se ejecutan secuencialmente, lo que le confiere características imperativas. Para la gestión de la infraestructura, se prefiere el enfoque declarativo; para la configuración, el híbrido que ofrece Ansible.

4. Gestión del estado (State Management)

Por qué es importante: Para las herramientas IaC declarativas, como Terraform, la gestión del estado es fundamental. Debe conocer el estado actual de su infraestructura para determinar qué cambios deben aplicarse para alcanzar el estado deseado. Una gestión incorrecta del estado puede provocar pérdida de datos, conflictos o un despliegue incorrecto.

Cómo evaluar: Terraform utiliza archivos de estado (.tfstate) para rastrear los recursos. Es muy importante utilizar un almacenamiento de estado remoto (por ejemplo, S3, Azure Blob Storage, Google Cloud Storage, Terraform Cloud) con bloqueo para evitar cambios simultáneos y garantizar la integridad. Ansible no tiene el concepto de estado global de la infraestructura en el mismo sentido que Terraform, pero su inventario (inventory) es clave para rastrear los nodos de destino.

5. Seguridad y gestión de secretos

Por qué es importante: La gestión de la infraestructura está inevitablemente ligada al acceso a datos sensibles: claves API de proveedores, claves SSH, contraseñas de bases de datos, certificados. La herramienta debe proporcionar mecanismos robustos para el almacenamiento y uso seguro de estos secretos, minimizando el riesgo de fugas.

Cómo evaluar: Terraform se integra con herramientas de gestión de secretos, como HashiCorp Vault. Ansible ofrece Ansible Vault para cifrar datos confidenciales en los playbooks. En 2026, también se utilizan activamente gestores de secretos externos (por ejemplo, AWS Secrets Manager, Azure Key Vault, GCP Secret Manager) con integración a través de proveedores o módulos.

6. Modularidad y reutilización de código

Por qué es importante: A medida que la complejidad de la infraestructura crece, necesitará la capacidad de dividir las configuraciones en componentes reutilizables. Los módulos, roles y plantillas permiten crear abstracciones que se pueden usar para desplegar entornos o componentes similares, reduciendo la cantidad de código y mejorando su legibilidad.

Cómo evaluar: Terraform utiliza activamente módulos para organizar el código. Ansible se basa en roles para estructurar los playbooks. Una modularidad efectiva permite desplegar rápidamente nuevos servicios o entornos, siguiendo los principios DRY (Don't Repeat Yourself).

7. Comunidad y ecosistema

Por qué es importante: Una comunidad activa significa una abundancia de soluciones listas para usar, plantillas, proveedores y módulos, así como soporte rápido y corrección de errores. Un gran ecosistema acelera el desarrollo y simplifica la resolución de problemas.

Cómo evaluar: Terraform y Ansible tienen algunas de las comunidades más grandes y activas en el ámbito de IaC y la gestión de configuración. Esto garantiza el acceso a una extensa documentación, miles de módulos y playbooks listos para usar, así como la posibilidad de obtener ayuda en foros y chats.

8. Integración con CI/CD

Por qué es importante: La automatización del despliegue de infraestructura y configuración debe ser parte de su pipeline CI/CD general. Esto permite probar automáticamente los cambios de infraestructura, aplicarlos en diferentes entornos (dev, staging, prod) y revertir en caso de problemas.

Cómo evaluar: Ambas herramientas se integran perfectamente con sistemas CI/CD populares, como GitLab CI/CD, GitHub Actions, Jenkins. La automatización de la ejecución de terraform plan/apply y ansible-playbook dentro del pipeline es una práctica estándar.

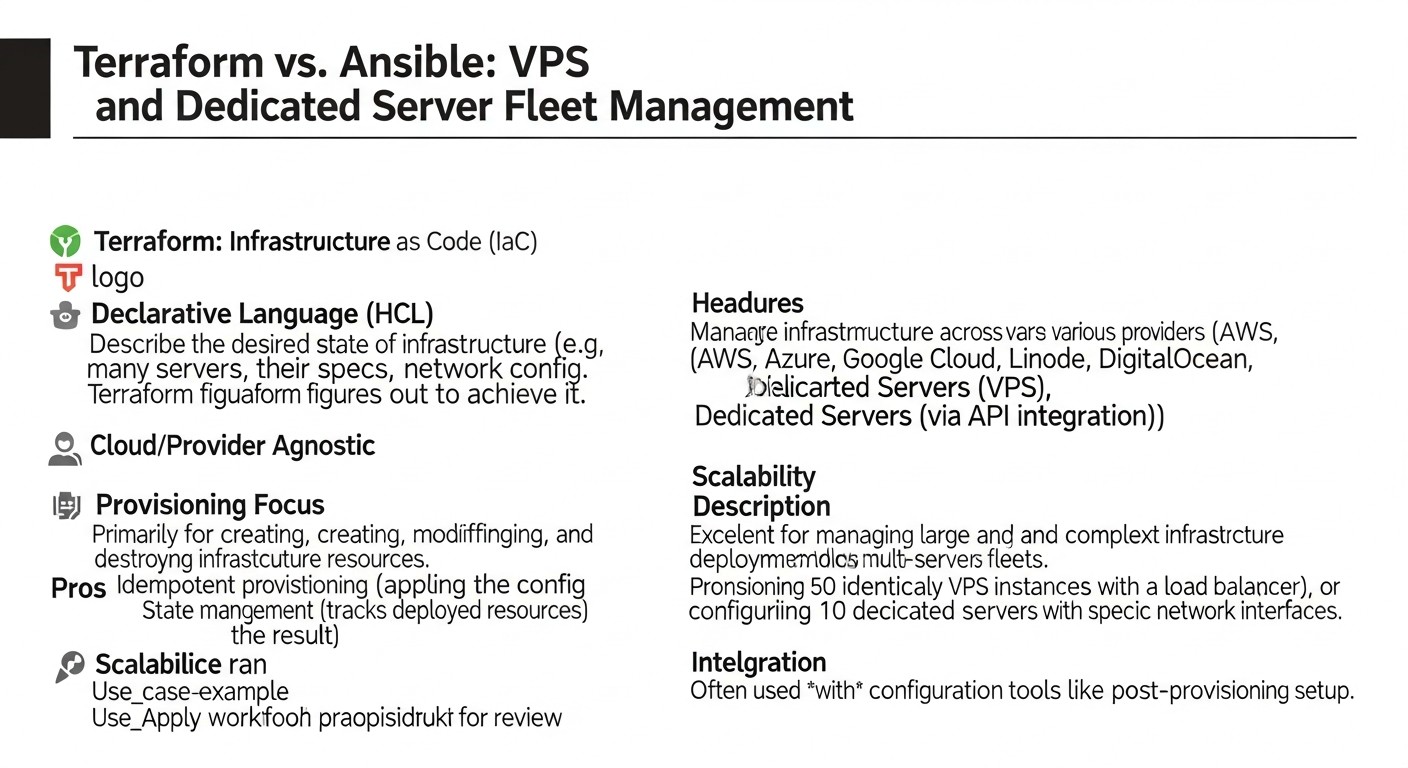

Tabla comparativa: Terraform vs. Ansible en la gestión de flotas (2026)

Esquema: Tabla comparativa: Terraform vs. Ansible en la gestión de flotas (2026)

Esquema: Tabla comparativa: Terraform vs. Ansible en la gestión de flotas (2026)

Esta tabla proporciona un análisis comparativo de los aspectos clave de Terraform y Ansible aplicados a la gestión de flotas de VPS y servidores dedicados en el contexto de los requisitos y capacidades actuales de 2026.

| Criterio |

Terraform (Orquestador de IaC) |

Ansible (Gestor de configuración) |

Escenario de uso típico |

Características 2026 |

Complejidad de aprendizaje |

Ejemplo de coste (opcional) |

Principales ventajas |

Principales desventajas |

| Propósito principal |

Aprovisionamiento y gestión del ciclo de vida de la infraestructura (IaaS, PaaS). Creación, modificación, eliminación de servidores, redes, almacenamiento. |

Configuración, orquestación, despliegue de software en infraestructura existente. |

Crear 10 VPS en DigitalOcean, luego configurarlos. |

Soporte extendido para Serverless, Edge Computing, infraestructura de IA. |

Media (HCL) |

Gratuito (Open Source), Terraform Cloud (Tiered Pricing, desde $20/mes para equipos). |

Multinube, declarativo, gestión de estado, modularidad. |

No gestiona la configuración del SO directamente, requiere herramientas externas. |

| Enfoque |

Declarativo (descripción del estado deseado). |

Declarativo (descripción de tareas), pero con elementos imperativos (secuencia de ejecución). |

Describir que todos los servidores deben tener Nginx y PostgreSQL. |

Módulos más inteligentes con autocorrección y comportamiento predictivo. |

Baja (YAML) |

Gratuito (Open Source), Ansible Automation Platform (desde $10000/año para empresas). |

Sin agente, simplicidad, idempotencia, amplia biblioteca de módulos. |

No gestiona la creación de infraestructura, depende de SSH/WinRM. |

| Gestión de estado |

Mantiene un archivo de estado (.tfstate) que refleja el estado real de la infraestructura. Crítico para el funcionamiento. |

No tiene un archivo de estado centralizado. La idempotencia se logra verificando el estado actual del nodo. |

Asegurar que Terraform sepa qué VPS ha creado. |

Integración mejorada con almacenes KV externos para estado dinámico. |

Alta (requiere careful management) |

Incluido en el coste del proveedor o del almacenamiento en la nube. |

Seguimiento preciso de recursos, posibilidad de planificar cambios. |

Complicaciones con cambios manuales, riesgo de conflictos sin estado/bloqueos remotos. |

| Mecanismo de funcionamiento |

Llamadas a la API a proveedores de nube o hipervisores. |

Conexión por SSH (Linux) o WinRM (Windows) a los nodos de destino. |

Terraform crea los VPS, Ansible se conecta a ellos por SSH. |

Agentes más avanzados para nubes híbridas. |

Media (conceptos de API) |

Depende del coste de las llamadas a la API (normalmente insignificante). |

Interacción directa con proveedores, no requiere agentes en los nodos de destino. |

Requiere claves API y permisos de acceso válidos. |

| Modularidad y reutilización |

Módulos Terraform para la reutilización de bloques de infraestructura. |

Roles Ansible para estructurar y reutilizar configuraciones. |

Crear un módulo "Servidor web" para Terraform y un rol "Nginx" para Ansible. |

Módulos/roles generados por IA basados en requisitos. |

Alta (para módulos complejos) |

Gratuito. |

Repetibilidad, reducción de código, estandarización. |

Puede llevar a una abstracción excesiva si no se planifica bien. |

| Gestión de secretos |

Integración con Vault, Secret Managers externos. |

Ansible Vault para cifrar datos confidenciales. |

Guardar la clave API de la BD en Vault, usarla en Ansible. |

Integración perfecta con Hardware Security Modules (HSM) y redes Zero-Trust. |

Media |

Incluido en el coste de Vault o Secret Managers. |

Cifrado fiable, gestión centralizada. |

Requiere herramientas o habilidades adicionales. |

| Aplicabilidad para VPS/Servidores dedicados |

Ideal para crear, cambiar tipo, añadir discos, eliminar servidores. |

Ideal para instalar SO, configurar red, instalar software, desplegar aplicaciones. |

Crear 5 servidores y luego instalar Docker y Kubernetes en ellos. |

Automatización del despliegue de servidores Bare-metal, incluyendo la actualización de BIOS. |

Alta |

Coste de los servidores. |

Control total sobre el ciclo de vida de la infraestructura. |

No puede configurar el SO hasta que el servidor no esté creado. |

| Precios actuales (2026) |

DigitalOcean Droplet (8GB RAM, 4vCPU, 160GB SSD) desde $48/mes. Vultr Cloud Compute (8GB RAM, 4vCPU, 160GB SSD) desde $45/mes. Servidor dedicado (32GB RAM, 8-core CPU, 2x1TB SSD) desde $150/mes. |

N/A (coste de la herramienta en sí) |

N/A |

Reducción de precios de recursos gracias a la optimización y la competencia, aumento de ofertas de núcleos energéticamente eficientes. |

N/A |

N/A |

N/A |

N/A |

Análisis detallado: Terraform y Ansible para la gestión de servidores

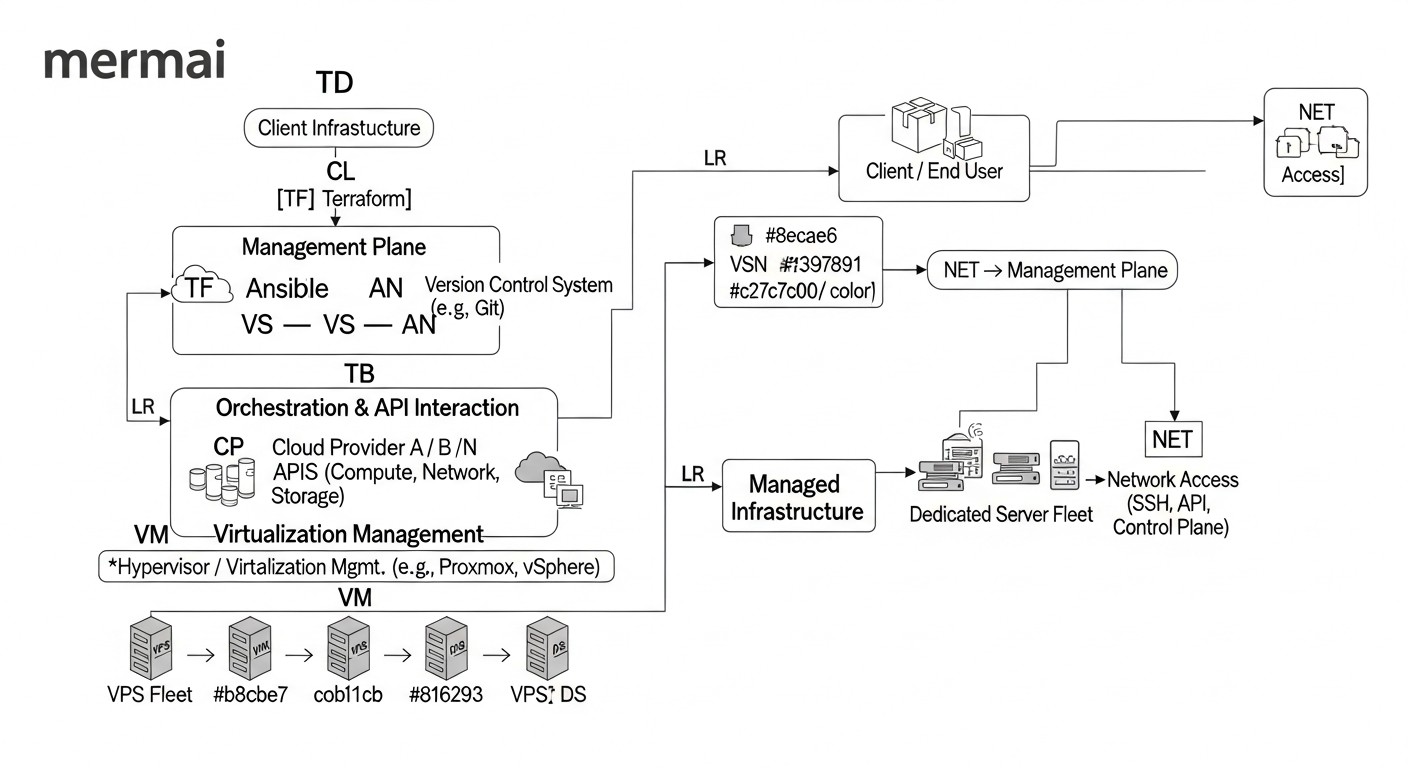

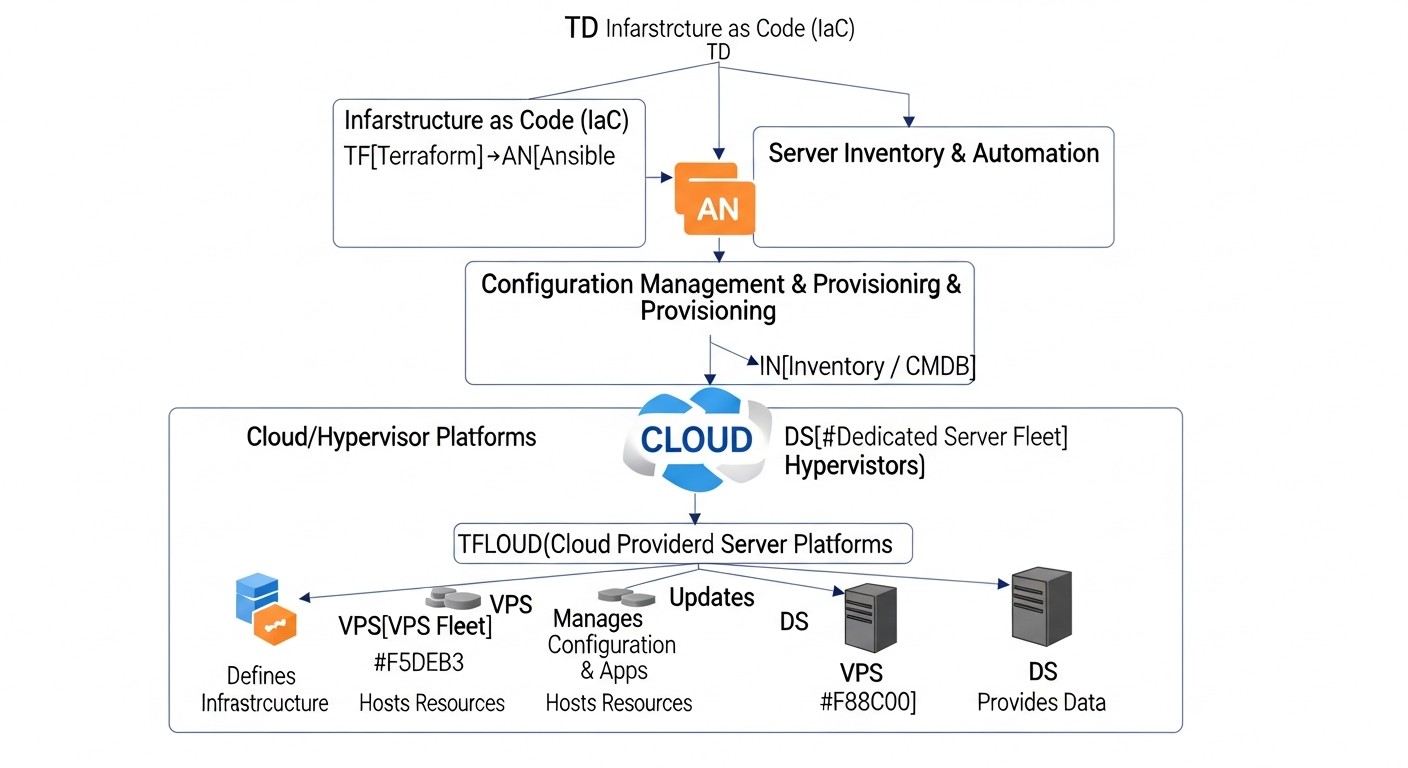

Diagrama: Análisis detallado: Terraform y Ansible para la gestión de servidores

Diagrama: Análisis detallado: Terraform y Ansible para la gestión de servidores

Para una gestión eficaz de una flota de servidores en 2026, no basta con conocer la existencia de Terraform y Ansible. Es necesario comprender profundamente su arquitectura, principios de funcionamiento y mejores prácticas de uso, especialmente en tándem.

Terraform: Gestión declarativa de la infraestructura

Terraform es una herramienta de Infrastructure as Code, desarrollada por HashiCorp, que permite describir y gestionar su infraestructura de forma declarativa utilizando el lenguaje de configuración HashiCorp Configuration Language (HCL). Funciona según el principio de "estado deseado", lo que significa que usted describe el estado final de su infraestructura y Terraform determina por sí mismo qué acciones deben tomarse para lograr ese estado.

Principios de funcionamiento de Terraform:

- Declaratividad: Usted describe qué quiere, no cómo hacerlo. Por ejemplo, usted especifica que necesita un VPS con 4 GB de RAM y 2 vCPU, y Terraform se comunica con la API del proveedor para crearlo.

- Proveedores: Terraform interactúa con diversas plataformas en la nube y locales a través de proveedores. Para 2026, existen miles de proveedores para todas las plataformas imaginables: desde AWS, Azure, GCP hasta DigitalOcean, Vultr, Hetzner, así como para Kubernetes, Docker, servidores DNS e incluso para algunas soluciones de hardware.

- Recursos: Cada elemento de la infraestructura (servidor, red, disco, dirección IP) en Terraform se denomina recurso. Usted define los recursos en archivos HCL.

- Módulos: Para la reutilización y organización del código, Terraform proporciona módulos. Un módulo es un contenedor para múltiples recursos que se puede invocar varias veces con diferentes parámetros de entrada. Esto permite crear bloques de infraestructura estandarizados, por ejemplo, un "módulo de servidor web" o un "módulo de base de datos".

- Estado (State): Terraform mantiene un archivo de estado (por defecto

terraform.tfstate), que es un mapa de su infraestructura real. Este archivo es críticamente importante, ya que Terraform lo utiliza para comparar el estado actual con el deseado y determinar los cambios necesarios. Para el trabajo en equipo, es obligatorio el uso de un backend remoto para almacenar el estado (por ejemplo, S3, Azure Blob Storage, Terraform Cloud).

Ventajas de Terraform para la gestión de flotas:

- Multinube: Una única herramienta para gestionar la infraestructura en diferentes proveedores.

- Declaratividad e idempotencia: Resultados predecibles y la posibilidad de aplicación múltiple sin efectos secundarios.

- Planificación de cambios: El comando

terraform plan permite ver qué cambios se aplicarán antes de que se ejecuten.

- Modularidad: Simplifica la reutilización del código y la estandarización.

- Gestión de dependencias: Terraform determina automáticamente las dependencias entre los recursos y los crea en el orden correcto.

Desventajas de Terraform:

- No gestiona la configuración del SO: Terraform crea servidores, pero no configura su contenido interno (instalación de software, usuarios, archivos de configuración). Para esto se necesita Ansible.

- Complejidad en la gestión del estado: Con un enfoque incorrecto (sin un backend remoto y bloqueos), el archivo de estado puede convertirse en una fuente de problemas.

- Curva de aprendizaje pronunciada para principiantes: Aunque HCL es sencillo, la comprensión de los conceptos de IaC y la gestión del estado requiere tiempo.

¿Para quién es adecuado Terraform?

Para todos aquellos involucrados en la gestión de infraestructura, especialmente para ingenieros DevOps y administradores de sistemas que necesitan crear, escalar y mantener recursos de servidor en diversos entornos de nube o híbridos. También es indispensable para startups que buscan una implementación rápida y repetible.

Ansible: Gestión de configuraciones idempotente y orquestación

Ansible es una herramienta de automatización de TI fácil de usar y sin agentes, que puede realizar gestión de configuraciones, despliegue de aplicaciones, orquestación y muchas otras tareas de TI. Está escrito en Python y utiliza SSH para conectarse a los nodos gestionados, sin requerir la instalación de un agente en los servidores de destino.

Principios de funcionamiento de Ansible:

- Sin agentes: Ansible no requiere la instalación de ningún agente en las máquinas de destino. Utiliza protocolos estándar como SSH para Linux/Unix y WinRM para Windows.

- Playbooks: La forma principal de trabajar con Ansible es escribiendo playbooks en formato YAML. Un playbook describe un conjunto de tareas que deben ejecutarse en grupos específicos de servidores.

- Módulos: Ansible viene con una gran cantidad de módulos incorporados que realizan tareas específicas (por ejemplo,

apt para la gestión de paquetes, copy para copiar archivos, service para la gestión de servicios). Estos módulos son idempotentes.

- Inventario (Inventory): Ansible utiliza un inventario (normalmente un archivo

hosts en formato INI o YAML) para definir qué servidores (hosts) debe gestionar y cómo conectarse a ellos. El inventario puede ser estático o dinámico (generado por scripts).

- Roles: Para la organización y reutilización de playbooks, Ansible ofrece el concepto de roles. Un rol es una estructura de directorios estandarizada que contiene playbooks, variables, plantillas y archivos para una función específica (por ejemplo, "rol de servidor web", "rol de base de datos").

Ventajas de Ansible para la gestión de flotas:

- Simplicidad y baja curva de aprendizaje: La sintaxis YAML es fácil de leer y escribir. La ausencia de agentes simplifica el despliegue.

- Idempotencia: La mayoría de los módulos de Ansible están diseñados para ser idempotentes, asegurando resultados predecibles.

- Flexibilidad: Puede utilizarse para una amplia gama de tareas, desde la instalación de paquetes hasta la orquestación compleja.

- Amplia biblioteca de módulos: Miles de módulos listos para diversas tareas y plataformas.

- Gestión de secretos: Ansible Vault permite cifrar datos confidenciales directamente en los playbooks.

Desventajas de Ansible:

- Dependencia de SSH/WinRM: Requiere puertos abiertos y autenticación correcta en los nodos de destino.

- No gestiona la infraestructura: No puede crear ni eliminar VPS/servidores dedicados por sí mismo (aunque existen módulos para interactuar con las API de la nube, esta no es su tarea principal).

- Rendimiento: Para flotas muy grandes (cientos o miles de servidores), puede ser más lento que las soluciones con agentes, ya que cada conexión SSH requiere tiempo.

¿Para quién es adecuado Ansible?

Ideal para ingenieros DevOps, administradores de sistemas y desarrolladores backend que necesitan automatizar la configuración de servidores, el despliegue de aplicaciones, la gestión de servicios y la orquestación en una infraestructura ya existente o creada con Terraform. Es excelente para mantener la consistencia de las configuraciones en una gran flota de servidores.

Sincronía: Terraform + Ansible

El enfoque más potente para la gestión de una flota de servidores es su uso conjunto. Terraform crea y gestiona el ciclo de vida de los servidores, mientras que Ansible los configura. Este tándem proporciona un ciclo completo de IaC:

- Terraform: Define y despliega VPS o servidores dedicados, incluyendo su configuración de red, firewalls y otros componentes de infraestructura.

- Terraform (Output): Después de crear la infraestructura con éxito, Terraform puede generar las direcciones IP de los servidores creados, claves SSH u otra información necesaria.

- Ansible (Inventario Dinámico): Ansible puede utilizar estos datos de salida de Terraform para crear automáticamente un inventario dinámico. Esto permite a Ansible saber exactamente a qué servidores conectarse y qué playbooks aplicar.

- Ansible: Se conecta a los servidores creados y ejecuta playbooks para instalar el sistema operativo, configurar usuarios, instalar Docker, Kubernetes, bases de datos, servidores web y desplegar aplicaciones.

Esta integración permite lograr la máxima automatización, repetibilidad y fiabilidad, minimizando las operaciones manuales y los errores humanos.

Consejos prácticos y recomendaciones para la implementación

Esquema: Consejos prácticos y recomendaciones para la implementación

Esquema: Consejos prácticos y recomendaciones para la implementación

La implementación de Terraform y Ansible en procesos existentes o la construcción de nuevos desde cero requiere no solo conocimientos técnicos, sino también la comprensión de las mejores prácticas. Aquí hay algunas recomendaciones clave, basadas en muchos años de experiencia.

1. Estructura del repositorio IaC: ¿Monorepo o Polirepo?

Recomendación: Para la mayoría de los proyectos medianos y grandes, es preferible un monorepositorio (monorepo) o un enfoque híbrido.

Monorepo: Todo el código de Terraform y Ansible se almacena en un solo repositorio.

- Pros: Simplifica la gestión de dependencias, módulos/roles comunes, cambios atómicos (un solo cambio afecta tanto a la infraestructura como a la configuración).

- Contras: Puede volverse engorroso, ralentización del CI/CD para equipos grandes.

Polirepo: Repositorios separados para el código de Terraform y el código de Ansible, o incluso para servicios/entornos individuales.

- Pros: Clara separación de responsabilidades, menor tamaño de los repositorios, desarrollo paralelo.

- Contras: Dificultades con la gestión de dependencias entre repositorios, sincronización de componentes comunes.

Consejo práctico 2026: Comience con un monorepo para IaC. Si el equipo crece a decenas de ingenieros y surgen problemas de rendimiento de CI/CD o conflictos, considere la transición a un enfoque híbrido, donde los módulos/roles comunes se mueven a repositorios separados, pero las configuraciones principales permanecen en el monorepo.

2. Gestión del estado de Terraform (Terraform State)

Extremadamente importante: Siempre use un almacenamiento de estado remoto con bloqueo.

Ejemplos de backends remotos:

- AWS S3 + DynamoDB: S3 para el almacenamiento del estado, DynamoDB para el bloqueo.

- Azure Blob Storage: Soporte de bloqueo integrado.

- Google Cloud Storage: Soporte de bloqueo integrado.

- Terraform Cloud/Enterprise: Servicio en la nube de HashiCorp con gestión centralizada de estado, variables, secretos y CI/CD.

# Ejemplo de configuración de backend S3 para Terraform

terraform {

backend "s3" {

bucket = "my-terraform-state-bucket-2026"

key = "prod/vps-fleet/terraform.tfstate"

region = "eu-central-1"

encrypt = true

dynamodb_table = "terraform-lock-table-2026"

}

}

Consejo: Separe el estado por entornos (dev, staging, prod) y por componentes (por ejemplo, prod/network.tfstate, prod/app-servers.tfstate). Esto reduce el alcance de posibles errores y acelera las operaciones.

3. Inventario dinámico de Ansible

Recomendación: No mantenga el inventario estático manualmente. Utilice los datos de salida de Terraform para generar un inventario dinámico de Ansible.

Cómo funciona:

- Terraform crea servidores y genera sus direcciones IP, nombres de host y otros metadatos.

- Un script (Python, Bash) o un plugin especial de Ansible lee estos datos de salida de Terraform.

- El script genera un inventario de Ansible en formato JSON o YAML, agrupando los servidores por roles u otros criterios.

Ejemplo de salida de Terraform:

output "web_server_ips" {

value = [for server in digitalocean_droplet.web_servers : server.ipv4_address]

}

output "db_server_ips" {

value = [for server in digitalocean_droplet.db_servers : server.ipv4_address]

}

Ejemplo de script para inventario dinámico (Python, simplificado):

# dynamic_inventory.py

import json

import subprocess

def get_terraform_output():

result = subprocess.run(['terraform', 'output', '-json'], capture_output=True, text=True, check=True)

return json.loads(result.stdout)

def generate_ansible_inventory(tf_output):

inventory = {

"_meta": {

"hostvars": {}

},

"all": {

"hosts": []

}

}

if "web_server_ips" in tf_output and tf_output["web_server_ips"]["value"]:

inventory["web_servers"] = {"hosts": tf_output["web_server_ips"]["value"]}

inventory["all"]["hosts"].extend(tf_output["web_server_ips"]["value"])

if "db_server_ips" in tf_output and tf_output["db_server_ips"]["value"]:

inventory["db_servers"] = {"hosts": tf_output["db_server_ips"]["value"]}

inventory["all"]["hosts"].extend(tf_output["db_server_ips"]["value"])

# Añadimos hostvars, si es necesario

for host_ip in inventory["all"]["hosts"]:

inventory["_meta"]["hostvars"][host_ip] = {

"ansible_user": "root",

"ansible_ssh_private_key_file": "~/.ssh/id_rsa_terraform"

}

return json.dumps(inventory, indent=4)

if __name__ == "__main__":

tf_output = get_terraform_output()

print(generate_ansible_inventory(tf_output))

Ejecución: ansible-playbook -i dynamic_inventory.py playbook.yml

4. Gestión de secretos: Terraform y Ansible Vault

Recomendación: Nunca almacene secretos en texto plano en el repositorio. Utilice herramientas especializadas.

- Para claves API de proveedores (Terraform): Utilice variables de entorno (por ejemplo,

TF_VAR_do_token) o servicios como HashiCorp Vault.

- Para claves SSH (Ansible): Utilice un agente SSH o especifique explícitamente la ruta a la clave privada (pero no la almacene en el repositorio).

- Para datos sensibles en Ansible (contraseñas de BD, claves API de aplicaciones): Utilice Ansible Vault.

# Creación de un archivo cifrado con secretos para Ansible

ansible-vault create group_vars/all/vault.yml

# Edición de un archivo cifrado

ansible-vault edit group_vars/all/vault.yml

# Ejemplo de contenido de vault.yml

# db_password: !vault |

# $ANSIBLE_VAULT;1.1;AES256

# 6366623631313264353438313437346132333834373539383633633939316138623735303964343130316434

# ...

Consejo: Integre HashiCorp Vault con Terraform para la gestión centralizada de todos los secretos. Terraform puede obtener secretos de Vault y pasarlos como variables a Ansible.

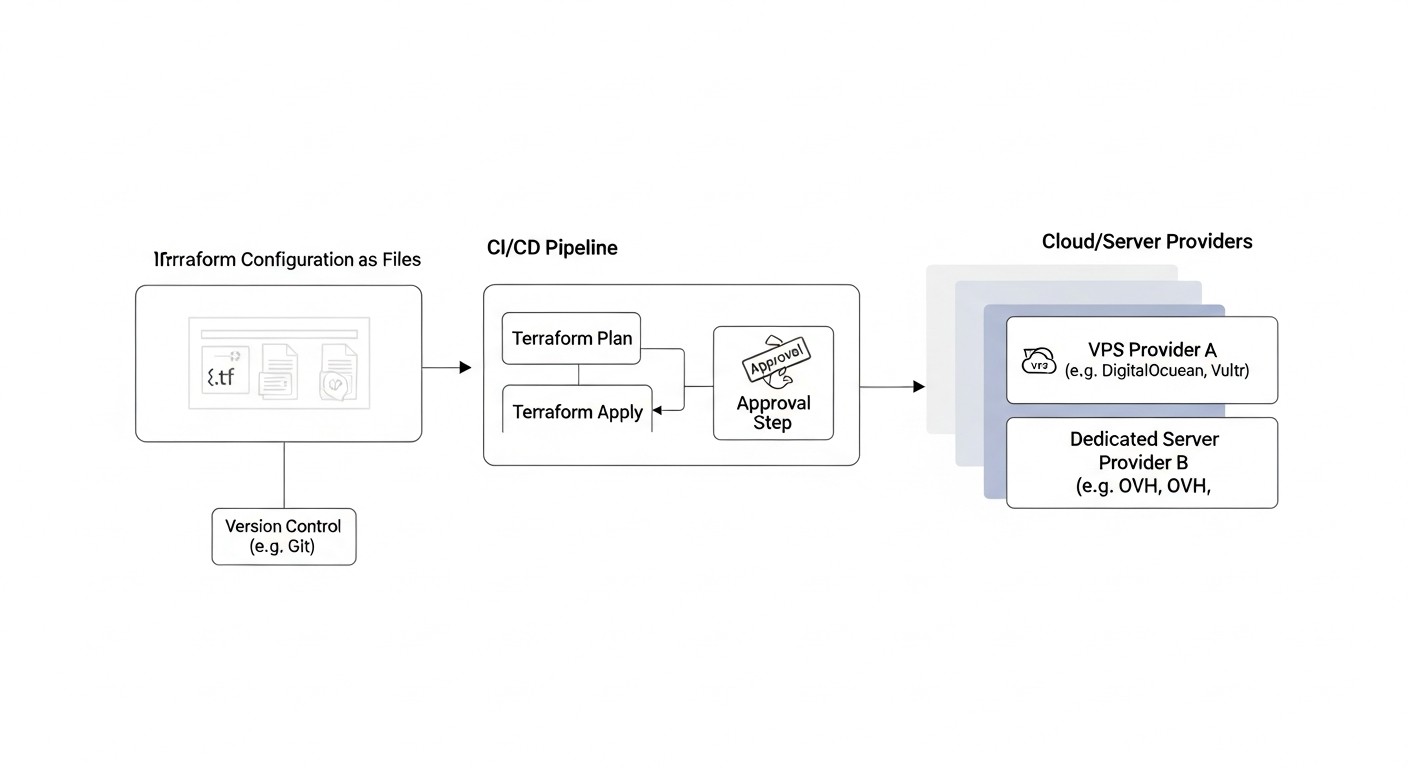

5. Uso de CI/CD para IaC

Recomendación: Automatice la aplicación de cambios de infraestructura a través de pipelines de CI/CD.

- Pipeline de Terraform:

terraform initterraform validateterraform plan (guardar el plan como artefacto)- Confirmación manual (opcional)

terraform apply "tfplan"

- Pipeline de Ansible:

ansible-lint (verificación de estilo y errores)ansible-playbook -i dynamic_inventory.py playbook.yml --check (ejecución en seco)- Confirmación manual (opcional)

ansible-playbook -i dynamic_inventory.py playbook.yml

Ejemplo de etapa en GitLab CI/CD para Terraform:

# .gitlab-ci.yml

stages:

- validate

- plan

- apply

terraform_validate:

stage: validate

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform validate

terraform_plan:

stage: plan

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform plan -out "tfplan"

artifacts:

paths:

- tfplan

terraform_apply:

stage: apply

image: registry.gitlab.com/gitlab-org/terraform-images/stable:latest

script:

- terraform init

- terraform apply "tfplan"

when: manual # Confirmación manual para producción

only:

- master

6. Pruebas de código IaC

Recomendación: Pruebe su código Terraform y Ansible de la misma manera que prueba el código de las aplicaciones.

- Terratest (Terraform): Framework para escribir pruebas automatizadas para la infraestructura desplegada con Terraform.

- Ansible Lint: Para verificar la sintaxis, el estilo y los posibles errores en los playbooks.

- Molecule (Ansible): Framework para probar roles de Ansible en varias distribuciones de Linux.

# Ejemplo de ejecución de Ansible Lint

ansible-lint my_playbook.yml

# Ejemplo de ejecución de Molecule para probar un rol

cd roles/my_web_role

molecule test

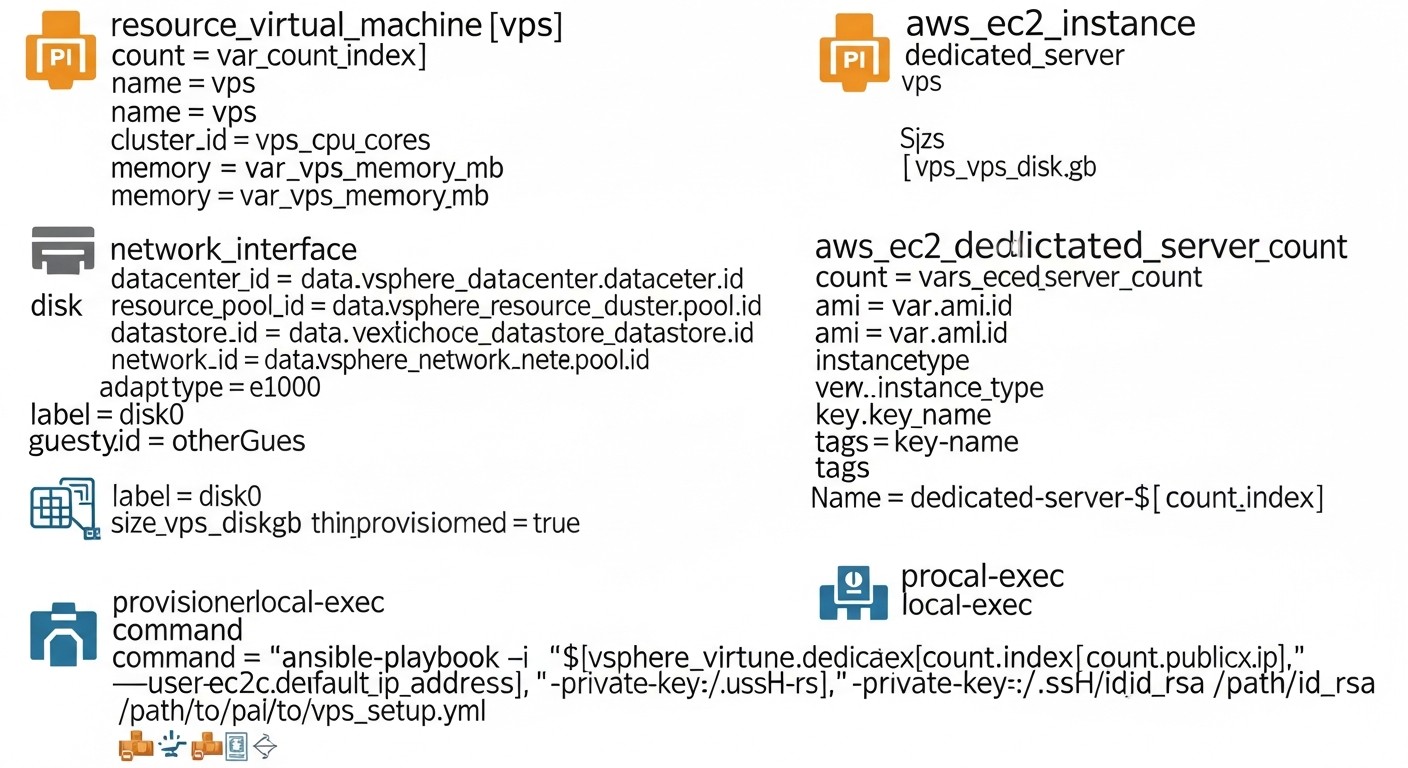

7. Uso de cloud-init para la configuración inicial

Recomendación: Para una configuración inicial lo más rápida posible de los VPS recién creados, utilice cloud-init. Terraform puede pasar scripts cloud-init como user_data al crear el servidor.

Ventajas:

- Instalación de la clave SSH para Ansible.

- Actualización de paquetes.

- Instalación de utilidades básicas (

git, htop).

- Creación del usuario primario.

Esto permite que Ansible se conecte al servidor, que ya tiene una configuración básica y el acceso SSH necesario.

resource "digitalocean_droplet" "web_server" {

# ... otros parámetros ...

user_data = <<-EOF

#cloud-config

users:

- name: ansible_user

groups: sudo

shell: /bin/bash

ssh_authorized_keys:

- ${file("~/.ssh/id_rsa.pub")}

runcmd:

- apt update

- apt upgrade -y

- apt install -y git htop curl

EOF

}

Errores comunes al trabajar con Terraform y Ansible

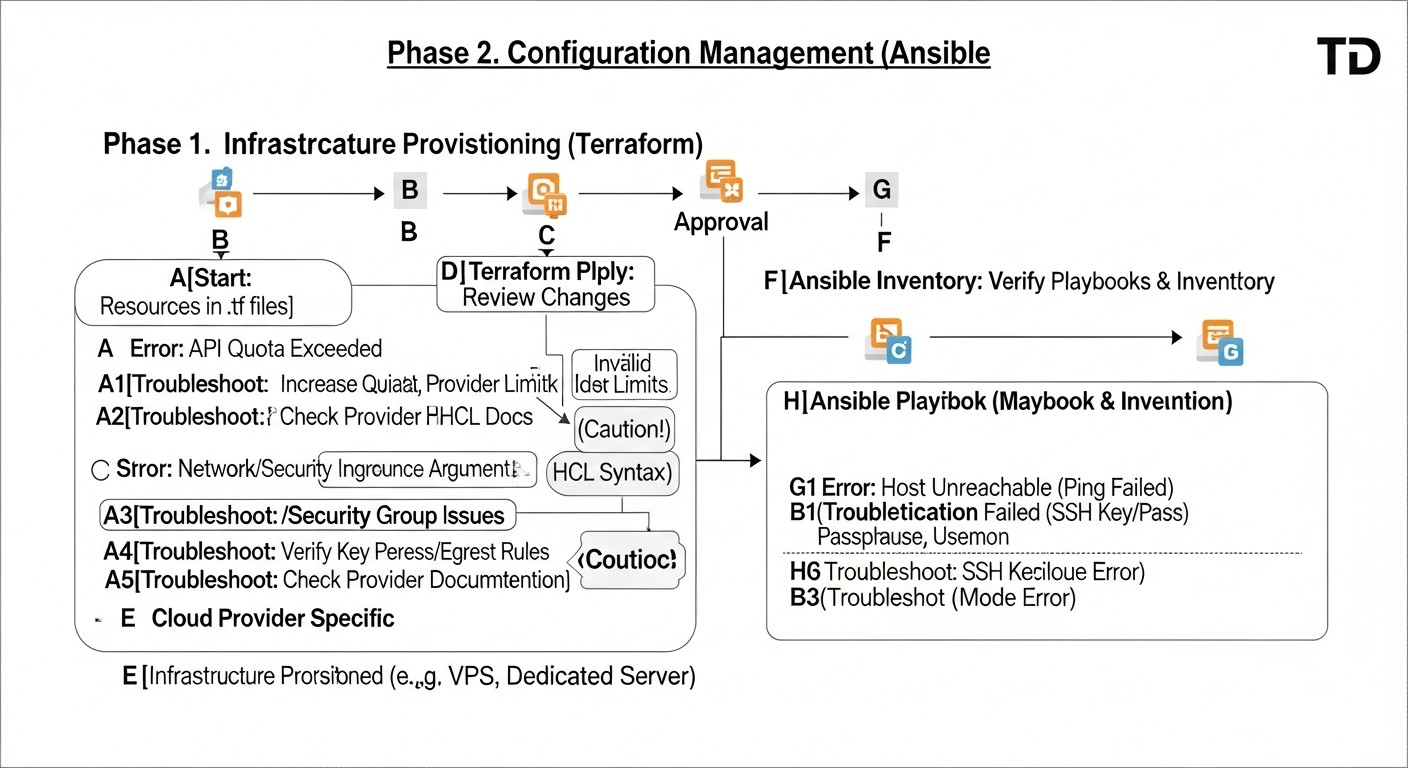

Diagrama: Errores comunes al trabajar con Terraform y Ansible

Diagrama: Errores comunes al trabajar con Terraform y Ansible

Incluso los ingenieros experimentados pueden cometer errores al trabajar con herramientas IaC. Conocer los problemas más comunes y cómo prevenirlos ahorrará mucho tiempo y esfuerzo.

1. Ausencia de estado remoto de Terraform o su uso incorrecto

Error: Almacenar el archivo .tfstate localmente, sin bloqueos, o usar el mismo archivo de estado para diferentes entornos/equipos.

Consecuencias:

- Pérdida de estado: Si el archivo de estado local se pierde, Terraform perderá información sobre su infraestructura.

- Conflictos: Al ejecutar

terraform apply simultáneamente por diferentes ingenieros o pipelines de CI/CD, pueden surgir conflictos que lleven a la modificación o eliminación incorrecta de recursos.

- Inconsistencia: Diferentes ingenieros pueden tener diferentes versiones del estado, lo que lleva a resultados impredecibles.

Cómo evitarlo: Siempre use un backend remoto (S3, Azure Blob Storage, GCS, Terraform Cloud) con bloqueo de estado obligatorio. Separe los archivos de estado por entornos (dev, staging, prod) y, posiblemente, por componentes lógicos (network, compute, database).

2. Cambios manuales en la infraestructura "sobre" Terraform

Error: Modificar recursos (VPS, reglas de red, discos) manualmente a través de la consola del proveedor, en lugar de hacerlo a través de Terraform.

Consecuencias:

- Desviación de estado: El estado real de la infraestructura difiere de lo descrito en

.tfstate. En el siguiente terraform apply, Terraform intentará "revertir" los cambios manuales o aplicar acciones inesperadas.

- Pérdida de cambios: Los cambios manuales pueden ser sobrescritos en la siguiente aplicación de Terraform.

- Dificultad de auditoría: Es imposible rastrear quién y cuándo realizó los cambios.

Cómo evitarlo: Todos los cambios en la infraestructura deben pasar por Terraform. Si es necesario realizar un cambio urgente manualmente, documéntelo y refléjelo lo antes posible en el código de Terraform, usando terraform import o actualizando la configuración manualmente.

3. Ausencia de idempotencia en los playbooks de Ansible

Error: Escribir playbooks que no verifican el estado actual del sistema antes de realizar cambios. Por ejemplo, ejecutar apt install nginx sin verificar si Nginx ya está instalado.

Consecuencias:

- Errores: La ejecución repetida de tareas no idempotentes puede provocar errores (por ejemplo, intentar crear un usuario que ya existe).

- Ralentización: Las operaciones innecesarias consumen tiempo.

- Imprevisibilidad: El resultado de la ejecución del playbook puede depender del estado inicial del servidor.

Cómo evitarlo: Siempre use módulos de Ansible que sean inherentemente idempotentes (por ejemplo, apt, yum, service, user, file). Al escribir scripts propios o usar módulos command/shell, siempre agregue condiciones when o creates/removes para verificar el estado antes de la ejecución.

# MALO: no idempotente

- name: Install Nginx (bad example)

command: apt install nginx -y

# BUENO: idempotente, el módulo de Ansible lo verificará por sí mismo

- name: Ensure Nginx is installed

ansible.builtin.apt:

name: nginx

state: present

update_cache: yes

4. Ausencia de gestión de secretos

Error: Almacenar datos sensibles (contraseñas, claves API, claves SSH) en texto plano en el repositorio o en archivos no cifrados.

Consecuencias:

- Fuga de datos: La compromiso del repositorio o del sistema de archivos conduce a la fuga de todos los secretos.

- Violación de seguridad: Los atacantes pueden obtener acceso a su infraestructura.

- Incumplimiento de estándares: Incumplimiento de los requisitos de seguridad y conformidad (GDPR, PCI DSS).

Cómo evitarlo: Use Ansible Vault para cifrar datos en los playbooks. Para Terraform, use variables de entorno, HashiCorp Vault o gestores de secretos en la nube (AWS Secrets Manager, Azure Key Vault, GCP Secret Manager). Nunca haga commit de secretos en Git.

5. Permisos de acceso demasiado amplios para las claves API

Error: Usar claves API de proveedores con permisos administrativos completos para Terraform o Ansible.

Consecuencias:

- Escala del daño: En caso de compromiso de la clave, un atacante obtiene control total sobre su infraestructura.

- Riesgo de eliminación accidental: Un error en el código de Terraform puede llevar a la eliminación involuntaria de toda la infraestructura.

Cómo evitarlo: Aplique el principio de mínimos privilegios (Least Privilege). Cree claves API o roles IAM separados para Terraform y Ansible con los permisos de acceso mínimos necesarios. Por ejemplo, para Terraform se necesitan derechos para crear/modificar/eliminar tipos de recursos específicos, y para Ansible, solo derechos para leer metadatos (para inventario dinámico) y acceso SSH a los servidores.

6. Ausencia de pruebas de código IaC

Error: Desplegar cambios en la infraestructura o configuración sin pruebas previas.

Consecuencias:

- Fallos en producción: Los cambios no probados pueden provocar la interrupción de servicios críticos.

- Dificultades de reversión: Revertir cambios en la infraestructura puede ser complejo y arriesgado.

- Baja calidad: La infraestructura se vuelve inestable y poco fiable.

Cómo evitarlo: Implemente pruebas para su código IaC. Use terraform validate, terraform plan, ansible-lint, ansible-playbook --check, así como frameworks como Terratest y Molecule. Despliegue los cambios primero en entornos de prueba/staging antes de aplicarlos en producción.

7. Mezcla de código de infraestructura y código de aplicación

Error: Intentar desplegar la aplicación y configurar la infraestructura en el mismo módulo de Terraform o playbook de Ansible sin una clara separación.

Consecuencias:

- Complejidad: El código se vuelve difícil de leer, mantener y probar.

- Baja reutilización: Los módulos/playbooks se vuelven específicos para una sola aplicación.

- Separación de responsabilidades: Puede ser difícil para diferentes equipos trabajar con dicho código.

Cómo evitarlo: Separe claramente las responsabilidades: Terraform para la infraestructura, Ansible para la configuración básica del SO y la instalación de software, CI/CD para el despliegue del código de la aplicación. Use módulos de Terraform y roles de Ansible para abstracción y reutilización. Por ejemplo, Terraform crea un VPS e instala Docker, y Ansible despliega contenedores Docker con la aplicación.

Lista de verificación para la aplicación práctica

Esta lista de verificación le ayudará a estructurar el proceso de implementación y uso de Terraform y Ansible para la gestión de su flota de servidores, asegurando la coherencia y la exhaustividad de los pasos.

- Defina la infraestructura objetivo:

- ¿Qué tipos de servidores (VPS, dedicados) necesita?

- ¿En qué proveedores se alojarán?

- ¿Qué recursos de red (VPC, firewalls, balanceadores) se requieren?

- Configure el entorno de Terraform:

- Instale Terraform CLI (versión actual 1.6+ para 2026).

- Cree un repositorio Git para su código IaC (por ejemplo,

infrastructure-as-code).

- Inicialice un backend remoto para el estado de Terraform (S3, Azure Blob, GCS, Terraform Cloud) con bloqueo.

- Obtenga y configure las claves API para sus proveedores (use variables de entorno o Vault, no las suba a Git).

- Desarrolle el código Terraform para la infraestructura:

- Defina los proveedores y su configuración.

- Cree recursos para VPS/servidores dedicados (por ejemplo,

digitalocean_droplet, aws_instance).

- Configure reglas de red (firewalls, security groups) para el acceso a los servidores (SSH, HTTP/S).

- Use módulos para replicar configuraciones estándar de servidores.

- Defina las salidas (

output) de Terraform: direcciones IP, nombres de host, claves SSH, necesarias para Ansible.

- Prepare la configuración básica de los servidores a través de

cloud-init (si aplica):

- Incorpore scripts en

user_data de los recursos de Terraform para:

- Instalar su clave SSH pública para el usuario de Ansible.

- Actualizar paquetes del SO.

- Instalar utilidades básicas (

git, curl, htop).

- Configure el entorno de Ansible:

- Instale Ansible (versión actual 2.15+ para 2026).

- Cree el directorio principal para playbooks y roles.

- Cree una clave SSH privada que Ansible usará para conectarse a los servidores (y agregue su parte pública en

cloud-init o Terraform).

- Configure

ansible.cfg para parámetros generales (por ejemplo, ruta a la clave privada, usuario).

- Desarrolle el código Ansible para la configuración:

- Cree un inventario dinámico (script) que leerá las salidas de Terraform.

- Desarrolle roles de Ansible para diferentes tipos de servidores (por ejemplo,

web_server_role, db_server_role).

- En los roles, defina tareas para:

- Instalar el software necesario (Nginx, PostgreSQL, Docker, Redis).

- Configurar firewalls a nivel de SO (

ufw, firewalld).

- Gestionar servicios (iniciar, detener, reiniciar).

- Copiar archivos de configuración (use plantillas Jinja2).

- Crear usuarios y grupos.

- Use Ansible Vault para cifrar datos sensibles.

- Integre en el pipeline de CI/CD:

- Cree un pipeline para Terraform:

init -> validate -> plan -> apply.

- Cree un pipeline para Ansible:

lint -> check -> apply.

- Asegure la transferencia de las salidas de Terraform al pipeline de Ansible (por ejemplo, a través de artefactos o S3).

- Configure la aprobación manual para las etapas

apply en producción.

- Implemente pruebas de código IaC:

- Use

ansible-lint y ansible-playbook --check.

- Considere

Molecule para probar roles de Ansible.

- Considere

Terratest para pruebas de integración de código Terraform.

- Monitoreo y registro:

- Configure el monitoreo del estado de los servidores y aplicaciones (Prometheus, Grafana, Zabbix).

- Centralice los logs de los servidores (ELK Stack, Loki).

- Asegúrese de que Terraform y Ansible registren sus acciones para auditoría.

- Desarrolle una estrategia de actualización y mantenimiento:

- Actualice regularmente Terraform y Ansible a las versiones más recientes.

- Planifique y automatice las actualizaciones del SO y del software en los servidores usando Ansible.

- Desarrolle un proceso para la "desviación de configuración" (cuando los cambios manuales no coinciden con IaC).

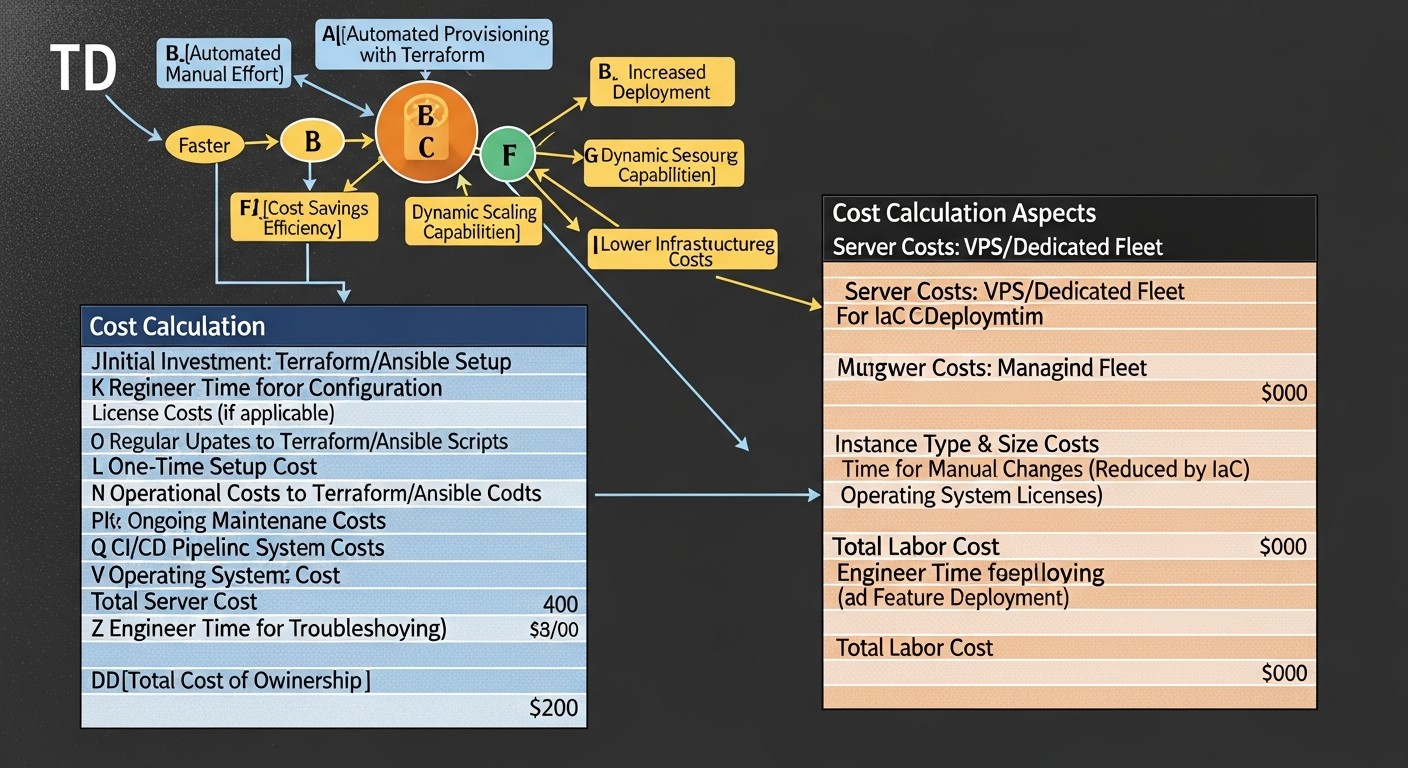

Cálculo de costos / Economía de IaC

Diagrama: Cálculo de costos / Economía de IaC

Diagrama: Cálculo de costos / Economía de IaC

La implementación de Infrastructure as Code con Terraform y Ansible no es solo una solución técnica, sino también una inversión estratégica que influye directamente en la economía del proyecto. Para 2026, cuando la competencia en el mercado de SaaS y servicios digitales alcance su punto máximo, la optimización de costos y recursos será fundamental.

1. Costos directos de herramientas

Terraform y Ansible son de código abierto y de uso gratuito. Sin embargo, existen versiones de pago y servicios asociados:

- Terraform Cloud/Enterprise: Ofrece funcionalidades adicionales como gestión centralizada del estado, Sentinel (políticas como código), registros de módulos privados, integraciones con VCS y gestión de equipos mejorada. Los precios varían desde niveles gratuitos para equipos pequeños hasta soluciones empresariales que cuestan decenas de miles de dólares al año. Para la mayoría de las startups y proyectos medianos, la versión gratuita de Terraform Cloud o el alojamiento propio del estado en S3/GCS/Azure Blob es suficiente.

- Ansible Automation Platform (Red Hat): Versión comercial de Ansible con funcionalidades extendidas: Ansible Tower/AWX (interfaz web, RBAC, API), Ansible Engine, Ansible Network, Ansible Security. El costo comienza en $10,000-$20,000 al año para clientes empresariales. Para la mayoría de las tareas, AWX gratuito o el uso directo de Ansible CLI es suficiente.

- Servicios en la nube para el almacenamiento de estado: S3, Azure Blob Storage, GCS — el costo del almacenamiento de estado y las operaciones de lectura/escritura suele ser insignificante (desde unos pocos centavos hasta unos pocos dólares al mes).

2. Costos indirectos y gastos ocultos

- Tiempo de formación: Los ingenieros deben dominar HCL, YAML, los principios de IaC y las mejores prácticas. Es una inversión en personal que se amortiza rápidamente.

- Desarrollo y soporte de código: Escritura de módulos Terraform, roles Ansible, scripts de inventario dinámico, pipelines CI/CD. Este código requiere pruebas, refactorización y soporte.

- Infraestructura para CI/CD: Alojamiento para GitLab CI/CD, GitHub Actions, Jenkins. Pueden ser servicios en la nube de pago o servidores propios.

- Herramientas de monitoreo y registro: Prometheus, Grafana, ELK Stack, Loki — requieren despliegue y mantenimiento.

- Gestión de secretos: HashiCorp Vault, Secret Managers en la nube — pueden tener sus propios costos de alojamiento y licencias.

3. Ahorro y ROI (Retorno de la Inversión)

Principales ventajas de IaC que conducen al ahorro:

- Reducción del tiempo de despliegue: Los nuevos entornos o servidores se despliegan en minutos, no en horas o días. Esto acelera el time-to-market para nuevos productos y funcionalidades.

- Reducción de errores: La automatización elimina el factor humano que conduce a errores de configuración. Menos errores significan menos tiempo de inactividad y menos tiempo para solucionarlos.

- Escalabilidad mejorada: Fácil escalado horizontal de la infraestructura para manejar cargas pico o la expansión del negocio.

- Optimización del uso de recursos: Capacidad de crear y eliminar recursos rápidamente bajo demanda, evitando "servidores zombie" y sobrepagos. Apagado automático de entornos dev/staging fuera del horario laboral.

- Seguridad mejorada: Configuraciones estandarizadas y auditables, aplicación automática de parches de seguridad.

- Recuperación acelerada ante desastres (Disaster Recovery): Capacidad de recrear rápidamente la infraestructura en caso de desastre.

- Reducción de costos operativos: Menos trabajo manual, más tiempo para que los ingenieros se centren en tareas estratégicas en lugar de la rutina.

Ejemplos de cálculos para diferentes escenarios (año 2026)

Supongamos que tenemos una startup con un equipo de 3 ingenieros que gestionan una flota de 20 VPS en DigitalOcean y 2 servidores dedicados para la base de datos y la caché.

Escenario 1: Gestión manual (nivel básico)

- Salario del ingeniero: $50/hora (año 2026, tarifa promedio para un ingeniero experimentado en Rusia/CEI).

- Tiempo para desplegar un nuevo servicio (manual): 8 horas (creación de servidor, instalación de SO, configuración, despliegue).

- Frecuencia de despliegues: 4 veces al mes.

- Tiempo para solucionar errores (manual): 4 horas/mes.

- Tiempo para actualizaciones/parches manuales: 6 horas/mes.

- Pérdidas por tiempo de inactividad: Supongamos que 1 hora de inactividad al mes cuesta $200.

Costos mensuales: (8 * 4 + 4 + 6) * $50/hora + $200 = (32 + 4 + 6) * $50 + $200 = 42 * $50 + $200 = $2100 + $200 = $2300

Escenario 2: Con Terraform + Ansible (después de la implementación)

- Tiempo para desplegar un nuevo servicio (automatizado): 1 hora (incluyendo el inicio del pipeline y la verificación).

- Frecuencia de despliegues: 4 veces al mes.

- Tiempo para solucionar errores (automatizado): 1 hora/mes (considerando que hay menos errores).

- Tiempo para actualizaciones/parches automáticos: 1 hora/mes (solo para monitoreo y ejecución de Ansible).

- Pérdidas por tiempo de inactividad: Supongamos que 0.2 horas de inactividad al mes cuestan $40.

- Costos de herramientas/servicios IaC: $50/mes (Terraform Cloud Team, S3/GCS).

Costos mensuales: (1 * 4 + 1 + 1) * $50/hora + $40 + $50 = (4 + 1 + 1) * $50 + $40 + $50 = 6 * $50 + $40 + $50 = $300 + $40 + $50 = $390

Ahorro mensual: $2300 - $390 = $1910

Ahorro anual: $1910 * 12 = $22920

Este es un cálculo muy simplificado que no tiene en cuenta la inversión inicial en el desarrollo de código IaC (que puede representar varias semanas/meses de trabajo de ingenieros), pero demuestra claramente el potencial de ahorro en costos operativos. El ROI de la implementación de IaC generalmente se logra dentro de los primeros 6-12 meses.

Tabla con ejemplos de cálculos para diferentes escenarios

| Parámetro |

Gestión manual (10 servidores) |

Terraform + Ansible (10 servidores) |

Terraform + Ansible (50 servidores) |

| Número de servidores |

10 |

10 |

50 |

| Horas mensuales de ingeniero (despliegue) |

40 h. ($2000) |

5 h. ($250) |

8 h. ($400) |

| Horas mensuales de ingeniero (mantenimiento/parches) |

20 h. ($1000) |

3 h. ($150) |

5 h. ($250) |

| Horas mensuales de ingeniero (solución de errores) |

10 h. ($500) |

2 h. ($100) |

3 h. ($150) |

| Pérdidas por tiempo de inactividad (estimado) |

$500 |

$100 |

$200 |

| Costos de herramientas/servicios IaC |

$0 |

$50 |

$150 |

| Costos mensuales totales |

$4000 |

$650 |

$1150 |

| Ahorro en comparación con el manual |

- |

$3350 |

$2850 (¡en 50 servidores!) |

Nota: Salario del ingeniero $50/hora, pérdidas por tiempo de inactividad $200/hora. Los cálculos son estimaciones y sirven para demostrar el principio.

Como se desprende de la tabla, la escalabilidad con IaC genera un ahorro exponencialmente mayor, ya que los costos de automatización crecen significativamente más lento que los costos de la gestión manual con el aumento de la flota de servidores.

Casos y ejemplos de uso

Diagrama: Casos y ejemplos de uso

Diagrama: Casos y ejemplos de uso

Para comprender mejor cómo Terraform y Ansible trabajan juntos, consideremos algunos escenarios realistas a los que se enfrentan los equipos de TI modernos en 2026.

Caso 1: Despliegue de un nuevo backend de microservicios en hosting VPS

Problema: La startup X está desarrollando un nuevo microservicio que requiere un despliegue rápido en un entorno separado (por ejemplo, para pruebas de rendimiento o para un nuevo cliente). Es necesario crear 3 VPS, configurar Docker en ellos, desplegar Nginx como proxy inverso y ejecutar 2 contenedores Docker con microservicios y una base de datos PostgreSQL.

Solución con Terraform y Ansible:

-

Terraform: Aprovisionamiento de infraestructura.

Resultado: En cuestión de minutos, un entorno de microservicios completamente configurado y listo para usar, desplegado según el principio de Infraestructura como Código. Si es necesario escalar, basta con cambiar count en Terraform y ejecutar el pipeline.

Caso 2: Mantenimiento de la configuración de un servidor dedicado para base de datos

Problema: En un servidor dedicado se ejecuta una base de datos PostgreSQL de misión crítica. Es necesario aplicar regularmente parches de seguridad, actualizar PostgreSQL a versiones menores, monitorear el estado y asegurar las copias de seguridad. Las operaciones manuales son arriesgadas y no repetibles.

Solución con Terraform y Ansible:

-

Terraform: Gestión del ciclo de vida (opcional).

- Tarea: Si el servidor dedicado es gestionable por API (por ejemplo, a través de un proveedor como Hetzner Cloud Dedicated o OVHcloud), Terraform puede ser responsable de su despliegue inicial, configuración de red y adición de discos. Si es un servidor "bare metal" comprado e instalado manualmente, Terraform se utiliza para gestionar registros DNS, balanceadores de carga delante de él, etc.

- Ejemplo: Terraform crea un registro DNS

db.example.com que apunta a la dirección IP del servidor dedicado.

-

Ansible: Automatización de configuración y mantenimiento.

- Tarea:

- Aplicación semanal de actualizaciones del SO.

- Actualización mensual de PostgreSQL.

- Instalación del agente de monitoreo (Prometheus Node Exporter).

- Configuración de tareas Cron para la copia de seguridad diaria de la base de datos.

- Gestión de archivos de configuración de PostgreSQL (

postgresql.conf, pg_hba.conf).

- Alertas sobre eventos críticos.

- Inventario: Inventario estático para un único servidor dedicado o dinámico si es gestionado por Terraform.

# inventory/production

[db_servers]

db-prod.example.com ansible_host=XXX.XXX.XXX.XXX ansible_user=ansible_user

- Playbook de Ansible:

# db_maintenance_playbook.yml

- name: Database Server Maintenance

hosts: db_servers

become: yes

roles:

- os_updates # Actualización de paquetes del SO

- postgresql_config # Gestión de la configuración de PostgreSQL

- postgresql_backup # Configuración de copias de seguridad vía Cron

- prometheus_exporter # Instalación de Node Exporter para monitoreo

- security_hardening # Aplicación de configuraciones básicas de seguridad

Resultado: El servidor de base de datos siempre se encuentra en un estado actualizado y seguro, con copias de seguridad y monitoreo automatizados. Las tareas rutinarias se ejecutan de manera predecible e idempotente. Si es necesario desplegar otro servidor idéntico, el proceso estará completamente automatizado.

Caso 3: Cambio de proveedor para parte de la flota

Problema: La empresa decidió migrar parte de sus servidores web de Vultr a Hetzner debido a mejores ofertas de precios y rendimiento en 2026. La migración manual de más de 10 servidores es un proceso largo, costoso y propenso a errores.

Solución con Terraform y Ansible:

-

Terraform: Migración de infraestructura.

- Tarea: Crear VPS similares en Hetzner, migrar registros DNS.

- Proceso:

- En el código Terraform se añaden recursos para Hetzner (

hetzner_cloud_server) con parámetros similares, pero aún sin aplicar.

- En el código Terraform se modifican los datos de salida (

output) para incluir las nuevas direcciones IP de Hetzner.

- Gradualmente, uno por uno o en grupos, se crean nuevos servidores en Hetzner utilizando

terraform apply.

- Después de una configuración y migración de datos exitosas, los registros DNS se actualizan a través de Terraform para redirigir el tráfico a los nuevos servidores.

- Los servidores antiguos en Vultr se eliminan utilizando

terraform destroy para los recursos correspondientes.

-

Ansible: Configuración de nuevos servidores y migración de datos.

- Tarea: Aplicar la misma configuración que en los servidores Vultr antiguos a los nuevos servidores Hetzner. Posiblemente, realizar la migración de datos (por ejemplo, sincronización de archivos).

- Inventario dinámico: Se actualiza automáticamente con las direcciones IP de los nuevos servidores Hetzner.

- Playbook de Ansible:

# migrate_playbook.yml

- name: Configure new Hetzner web servers

hosts: hetzner_web_servers # Nuevo grupo del inventario dinámico

become: yes

roles:

- base_config

- web_server_config # Instalación de Nginx, PHP-FPM, Certbot

- app_deployment # Despliegue del código de la aplicación (pull desde Git)

- data_sync # Opcional: sincronización de archivos con servidores Vultr

Resultado: Migración fluida y controlada de infraestructura entre proveedores con un tiempo de inactividad mínimo, utilizando códigos IaC ya existentes y probados. Esto reduce significativamente los riesgos y acelera el proceso de migración.

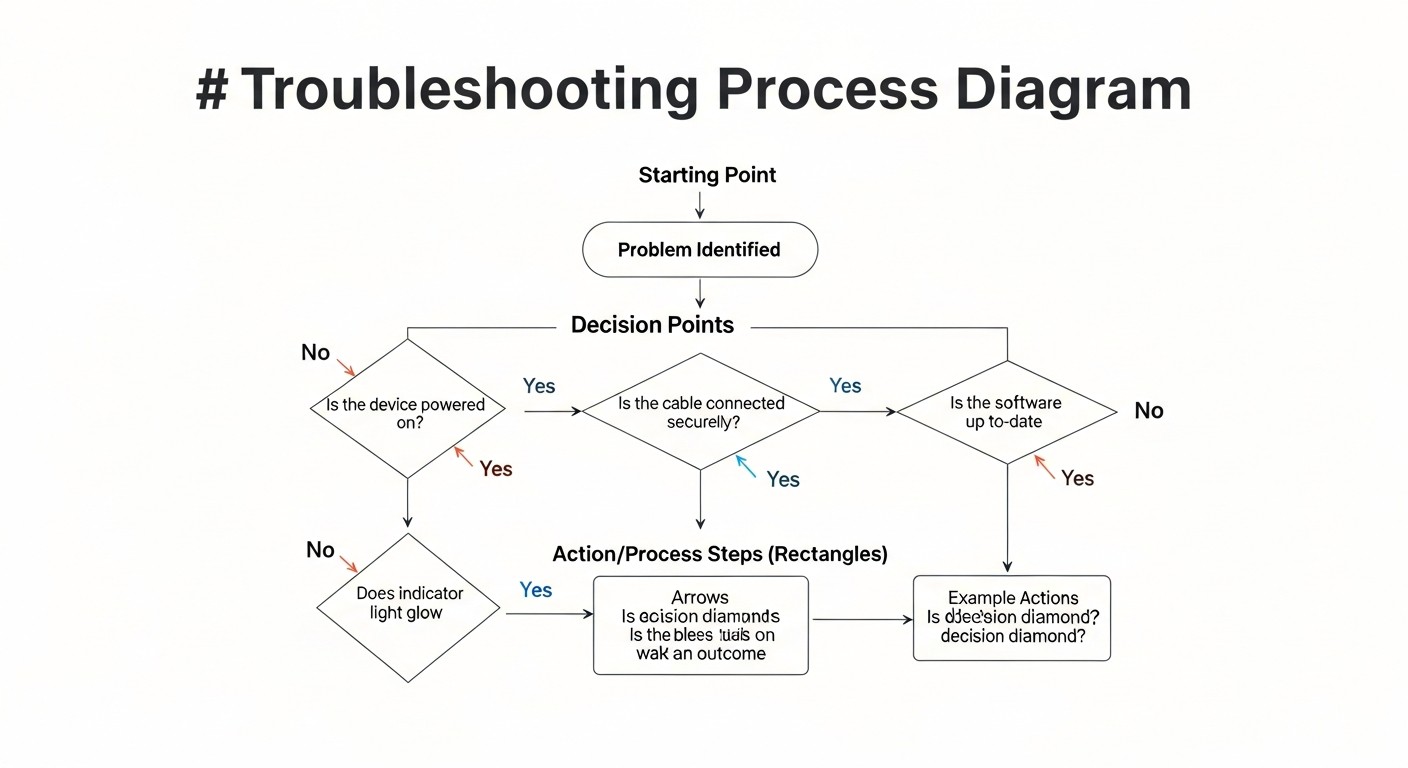

Troubleshooting: Solución de problemas comunes

Diagrama: Troubleshooting: Solución de problemas comunes

Diagrama: Troubleshooting: Solución de problemas comunes

Trabajar con Infrastructure as Code no siempre es sencillo. Aquí hay una lista de problemas comunes que puede encontrar al usar Terraform y Ansible, y cómo resolverlos.

1. Problemas con Terraform

1.1. Error "Error acquiring state lock"

Descripción: Terraform no puede adquirir el bloqueo de estado porque otra persona (u otra pipeline de CI/CD) ya está ejecutando una operación, o la operación anterior finalizó incorrectamente, dejando el bloqueo.

Solución:

- Asegúrese de que no haya otras operaciones de Terraform activas.

- Si el bloqueo persiste debido a un fallo, se puede liberar forzosamente usando

terraform force-unlock <LOCK_ID>. Tenga mucho cuidado con este comando; úselo solo cuando esté seguro de que no se están ejecutando otras operaciones, de lo contrario, podría dañar el estado.

- Verifique los registros del backend remoto (por ejemplo, DynamoDB para S3) para obtener información sobre el bloqueo.

1.2. Desviación de estado (Drift)

Descripción: La infraestructura real difiere de lo descrito en el archivo de estado de Terraform (.tfstate) y en el código HCL. Esto ocurre debido a cambios manuales.

Solución:

- Ejecute

terraform plan, para ver las discrepancias.

- Si los cambios manuales deben conservarse, actualice su código HCL para que coincida con el estado actual. Luego ejecute

terraform apply.

- Si los cambios manuales no son deseados,

terraform apply intentará revertirlos al estado deseado descrito en el código.

- Para importar recursos existentes al estado de Terraform, use

terraform import.

- Para detectar la desviación, se pueden configurar verificaciones regulares (por ejemplo, semanales

terraform plan) en CI/CD.

1.3. Errores de autenticación del proveedor

Descripción: Terraform no puede autenticarse con el proveedor de la nube.

Solución:

- Verifique la exactitud de las claves API, tokens o credenciales que está utilizando (variables de entorno, archivos de configuración, Vault).

- Asegúrese de que su usuario/rol de IAM tenga suficientes permisos para realizar las operaciones solicitadas.

- Verifique la región, si está especificada en la configuración del proveedor.

2. Problemas con Ansible

2.1. Error "Host unreachable" / Problemas de conexión SSH

Descripción: Ansible no puede conectarse al servidor de destino a través de SSH.

Solución:

- Verifique la dirección IP: Asegúrese de que la dirección IP en el inventario sea correcta y que el servidor sea accesible por red (

ping <IP>).

- Disponibilidad de SSH: Verifique que el servidor SSH esté en ejecución en el host de destino y que el puerto 22 esté abierto (

ssh <user>@<IP>).

- Claves SSH: Asegúrese de que la clave SSH privada utilizada por Ansible coincida con la clave pública en el servidor. Verifique los permisos de la clave privada (

chmod 600 <key_file>).

- Usuario: Asegúrese de que

ansible_user en el inventario o playbook exista en el servidor de destino y tenga permisos de acceso SSH.

- Firewall: Verifique los firewalls en el proveedor (firewalls de Terraform) y en el propio servidor (

ufw, firewalld).

2.2. Error "Failed to become root" / Problemas con Sudo

Descripción: Ansible no puede ejecutar tareas que requieren privilegios elevados (become: yes).

Solución:

- Asegúrese de que el usuario

ansible_user tenga permisos para ejecutar sudo sin solicitud de contraseña (configurado NOPASSWD en /etc/sudoers).

- Si

NOPASSWD no está configurado, use --ask-become-pass (-K) al ejecutar ansible-playbook para ingresar la contraseña de sudo.

- Verifique que el paquete

sudo esté instalado en el servidor de destino.

2.3. Comportamiento no idempotente de los playbooks

Descripción: La ejecución repetida de un playbook provoca errores o cambios no deseados.

Solución:

- Use módulos: Prefiera los módulos integrados de Ansible en lugar de

command o shell, ya que suelen ser idempotentes.

- Condiciones

when: Use operadores condicionales when para ejecutar tareas solo bajo ciertas condiciones (por ejemplo, when: result.rc != 0).

creates/removes: Para command/shell tareas, use creates (archivo que debe crearse) o removes (archivo que debe eliminarse), para que la tarea se ejecute solo cuando sea necesario.- Ejecución en seco: Siempre ejecute los playbooks con

--check (o -C) antes de la aplicación real, para ver qué cambios se realizarán.

2.4. Problemas con variables y plantillas Jinja2

Descripción: Ansible no encuentra variables o las plantillas Jinja2 se muestran incorrectamente.

Solución:

- Verifique las rutas: Asegúrese de que las variables estén definidas en el lugar correcto (

group_vars, host_vars, vars en el playbook/rol).

- Prioridad de las variables: Recuerde el orden de prioridad de las variables de Ansible. Las variables de

host_vars tienen mayor prioridad que las de group_vars.

- Sintaxis de Jinja2: Verifique la sintaxis de sus plantillas (

{{ var_name }} para variables, {% for item in list %} para bucles).

- Depuración: Use el módulo

debug para imprimir los valores de las variables: - debug: var=my_variable.

3. Problemas comunes

3.1. Diferencias entre entornos (Dev/Staging/Prod)

Descripción: La infraestructura o configuración difiere entre distintos entornos, lo que lleva a "funciona en mi máquina, pero no en producción".

Solución:

- IaC para todos los entornos: Use Terraform y Ansible para gestionar todos los entornos.

- Parametrización: Use variables para las diferencias entre entornos (por ejemplo,

var.env en Terraform, group_vars/dev, group_vars/prod en Ansible).

- CI/CD: Automatice la implementación en cada entorno a través de una pipeline de CI/CD.

- Pruebas: Implemente pruebas automatizadas en cada entorno.

3.2. Ejecución lenta de operaciones

Descripción: Terraform apply o el playbook de Ansible tarda demasiado.

Solución:

- Terraform:

- Divida el estado en partes más pequeñas (espacios de trabajo, archivos de estado separados).

- Optimice las solicitudes a la API del proveedor (a veces, una actualización del proveedor ayuda).

- Ansible:

- Use

forks en ansible.cfg para la ejecución paralela de tareas en múltiples hosts.

- Habilite pipelining en

ansible.cfg (pipelining = True) para reducir el número de conexiones SSH.

- Use

gather_facts: no, si no necesita los hechos de Ansible.

- Optimice los playbooks, evite tareas largas de

command/shell.

- Use

delegate_to o run_once para tareas que solo necesitan ejecutarse una vez.

Cuándo contactar al soporte:

- Si encuentra errores de API que no puede resolver por sí mismo y no están relacionados con su configuración o permisos de acceso, contacte al soporte de su proveedor de la nube.

- Si el problema está relacionado con la herramienta Terraform o Ansible en sí (por ejemplo, un error en un módulo o proveedor), busque una solución en los repositorios de GitHub del proyecto o contacte a la comunidad.

- Para versiones comerciales (Terraform Enterprise, Ansible Automation Platform) tiene soporte directo de HashiCorp o Red Hat.

FAQ: Preguntas frecuentes

¿Qué es Infrastructure as Code (IaC) y por qué es importante?

Infrastructure as Code (IaC) es un enfoque para gestionar la infraestructura (servidores, redes, almacenamiento) utilizando archivos de configuración, en lugar de procesos manuales o herramientas interactivas. Estos archivos de configuración se almacenan en un sistema de control de versiones (por ejemplo, Git) y pueden ser versionados, probados y desplegados de manera similar al código de una aplicación. La importancia de IaC para 2026 radica en la capacidad de automatización, repetibilidad, escalabilidad, reducción de errores y aceleración del despliegue, lo cual es crítico para la competitividad y fiabilidad de los sistemas de TI.

¿Cuál es la principal diferencia entre Terraform y Ansible?

La principal diferencia radica en su propósito y enfoque. Terraform es una herramienta para el aprovisionamiento de infraestructura. Describe de forma declarativa qué desea obtener (por ejemplo, 5 VPS, 1 balanceador) y gestiona su ciclo de vida a través de las API de los proveedores. Ansible es una herramienta de gestión de configuraciones y orquestación. Describe de forma idempotente cómo configurar la infraestructura ya existente (por ejemplo, instalar Nginx, crear un usuario, desplegar una aplicación), conectándose a los servidores por SSH.

¿Puedo usar Terraform sin Ansible, o viceversa?

Sí, puede, pero será menos eficiente. Terraform puede realizar la configuración inicial a través de user_data (cloud-init), pero no está diseñado para configuraciones complejas y prolongadas. Ansible puede gestionar la configuración de servidores creados manualmente o con otras herramientas, pero por sí mismo no puede crear infraestructura. La mayor sinergia se logra al usarlos conjuntamente: Terraform para crear y gestionar servidores, Ansible para configurarlos y desplegar aplicaciones.

¿Es seguro almacenar claves API en el código de Terraform?

Categóricamente no. Nunca almacene datos sensibles, como claves API, tokens o contraseñas, directamente en el código de Terraform o en el sistema de control de versiones. En su lugar, utilice variables de entorno (por ejemplo, TF_VAR_my_token), archivos de variables ignorados por Git (.tfvars), o, lo que es preferible para producción, gestores de secretos especializados como HashiCorp Vault o servicios en la nube (AWS Secrets Manager, Azure Key Vault, GCP Secret Manager).

¿Cómo gestionar secretos en Ansible?

En Ansible, para la gestión de secretos se utiliza Ansible Vault. Permite cifrar archivos o variables individuales en playbooks y roles, utilizando cifrado simétrico. Para descifrar se requiere una contraseña de Vault. Esta contraseña puede pasarse a través de una variable de entorno, un archivo o de forma interactiva. Esto garantiza que los datos confidenciales no se almacenen en texto plano en el repositorio de Git.

¿Qué es la idempotencia y por qué es importante para la automatización?

La idempotencia es una propiedad de una operación que significa que su aplicación repetida produce el mismo resultado que una sola aplicación. En el contexto de la automatización, esto es extremadamente importante, ya que permite ejecutar scripts y playbooks varias veces sin el riesgo de romper el sistema o crear efectos secundarios no deseados. La idempotencia garantiza que el sistema se llevará al estado deseado, independientemente de su estado inicial, lo cual es crucial para la fiabilidad y la repetibilidad.

¿Cómo asegurar que Terraform no elimine accidentalmente mis servidores de producción?

Para protegerse contra la eliminación accidental de servidores de producción, utilice varios enfoques:

- Separación de estados: Archivos de estado separados para dev, staging y prod.

- CI/CD con confirmación manual: Configure el pipeline para que

terraform apply para producción requiera confirmación manual.

- Políticas como código (Sentinel): Utilice Terraform Cloud/Enterprise con Sentinel para definir políticas que prohíban la eliminación de ciertos recursos o requieran aprobación.

prevent_destroy = true: Utilice el meta-argumento lifecycle en Terraform para recursos críticos.- Permisos IAM: Utilice el principio de mínimos privilegios para las claves API, a fin de limitar la capacidad de eliminación.

¿Qué es el inventario dinámico de Ansible y para qué sirve?

El inventario dinámico de Ansible es un inventario que se genera mediante un script o plugin "sobre la marcha" cada vez que se ejecuta Ansible, en lugar de ser un archivo estático. Es necesario para la detección y agrupación automática de servidores, especialmente en entornos dinámicos (nubes, infraestructura IaC). Por ejemplo, después de que Terraform cree nuevos VPS, un script de inventario dinámico puede obtener automáticamente sus direcciones IP y añadirlas al inventario de Ansible, eliminando la necesidad de actualizaciones manuales.

¿Cómo probar el código de Terraform y Ansible?

Para Terraform, utilice:

terraform validate para verificar la sintaxis.terraform plan para ver los cambios pendientes.tflint para análisis estático.Terratest para pruebas de integración que despliegan infraestructura real.

Para Ansible, utilice:

ansible-lint para verificar la sintaxis y el estilo.ansible-playbook --check para una ejecución en seco.Molecule para probar roles en entornos aislados.

¿Qué recursos me ayudarán a dominar Terraform y Ansible?

Comience con la documentación oficial de Terraform (terraform.io/docs) y Ansible (docs.ansible.com). HashiCorp Learn (learn.hashicorp.com) ofrece excelentes tutoriales interactivos. Para soluciones listas para usar e inspiración, utilice Terraform Registry (registry.terraform.io) y Ansible Galaxy (galaxy.ansible.com). Los canales de YouTube y los blogs de ingenieros DevOps también contienen mucha información útil y casos de uso reales.

Conclusión

Para 2026, la gestión de una flota de VPS y servidores dedicados sin Infrastructure as Code (IaC) no es solo ineficiente, es peligrosa para el negocio. Las operaciones manuales conducen a errores, retrasos, inconsistencias y, en última instancia, a la pérdida de competitividad. Terraform y Ansible, utilizados en tándem, representan una potente combinación de herramientas capaz de automatizar completamente el ciclo de vida de su infraestructura: desde la creación y escalado de servidores hasta su configuración detallada, despliegue de aplicaciones y mantenimiento actualizado.

Hemos examinado cómo Terraform gestiona declarativamente los recursos de los proveedores, proporcionando flexibilidad y capacidad multi-nube, y cómo Ansible configura estos recursos de forma idempotente, garantizando previsibilidad y repetibilidad. Aspectos clave como la gestión del estado de Terraform, el inventario dinámico de Ansible, el manejo seguro de secretos y la profunda integración con CI/CD, son las piedras angulares para una implementación exitosa de estas tecnologías.

La implementación de estas herramientas requiere una inversión inicial en tiempo y formación, pero, como demuestran nuestros cálculos, el retorno de la inversión (ROI) se logra muy rápidamente gracias a un ahorro significativo en costes operativos, la reducción del tiempo de despliegue, la minimización de errores y el aumento de la fiabilidad y escalabilidad general de su infraestructura de TI. Los casos de uso reales demuestran la aplicabilidad práctica y la flexibilidad de estas soluciones para una amplia variedad de tareas.

Próximos pasos para el lector:

- Empiece poco a poco: No intente automatizar todo de una vez. Elija un proyecto o entorno pequeño y no crítico (por ejemplo, un entorno de desarrollo) y empiece por ahí.

- Aprenda los fundamentos: Complete los tutoriales oficiales de Terraform y Ansible. Experimente con playbooks y configuraciones sencillas.

- Implemente Git: Asegúrese de que todo su código IaC se almacena en un sistema de control de versiones.

- Utilice el estado remoto: Para Terraform, esto es innegociable. Configure inmediatamente un backend remoto con bloqueo.

- Practique las pruebas: Empiece con

terraform plan y ansible-playbook --check, luego profundice en tflint, ansible-lint y Molecule.

- Integre en CI/CD: Una vez que domine los fundamentos, comience a automatizar la ejecución de Terraform y Ansible en su pipeline de CI/CD.

El mundo de TI está en constante cambio, pero los principios de automatización e Infrastructure as Code permanecen inalterables. Dominar Terraform y Ansible no solo simplificará significativamente su trabajo, sino que también lo convertirá en un especialista más valioso en el mercado laboral de 2026. ¡Mucha suerte en su viaje al mundo de la automatización de infraestructura!