Systemd Avanzado para Producción: Fiabilidad, Aislamiento y Monitoreo de Servicios en Servidores Linux

TL;DR

- Systemd — no es solo un sistema init: En 2026, es el estándar de facto para la gestión de servicios, ofreciendo potentes herramientas para garantizar la fiabilidad, seguridad y el uso eficiente de los recursos en entornos de producción.

- Fiabilidad a través de la automatización: Utilice las capacidades de Systemd para el reinicio automático, la gestión de dependencias, la activación por socket y temporizadores para crear servicios tolerantes a fallos, minimizando la intervención manual.

- Aislamiento y seguridad: Implemente directivas avanzadas de Systemd (

PrivateTmp,ProtectHome,RestrictAddressFamilies,CapabilityBoundingSet,DynamicUsery otras) para crear entornos aislados seguros (sandboxes), reduciendo significativamente la superficie de ataque. - Monitoreo con Journald y Cgroups: La recopilación centralizada de logs a través de Journald y el control de recursos mediante la integración con cgroups v2 permiten monitorear eficazmente el estado de los servicios y prevenir la "inanición" de recursos.

- Optimización de recursos y rendimiento: Aplique

CPUQuota,MemoryLimit,IOWeighty Systemd Slices para una gestión precisa de los recursos, evitando la influencia no deseada de un servicio sobre otro. - Ahorro y eficiencia: El uso correcto de Systemd reduce los costos operativos al disminuir el tiempo de inactividad, optimizar el uso de la capacidad del servidor y simplificar la automatización del despliegue y la gestión.

- Escalabilidad y orquestación: Systemd se integra bien con herramientas de orquestación modernas como Ansible, Terraform y Kubernetes (a través de CRI-O y Kubelet), asegurando una gestión consistente de los servicios tanto en hosts individuales como en clústeres.

Introducción

En el mundo de los sistemas de alta carga y la entrega continua, donde cada segundo de inactividad cuesta dinero y la seguridad no es solo una opción, sino un requisito crítico, la gestión de servicios en servidores Linux pasa a primer plano. Para 2026, Systemd se ha consolidado definitivamente como el sistema init y gestor de servicios dominante en la mayoría de las distribuciones populares de Linux. Sin embargo, para muchos ingenieros, su potencial aún está subestimado o se utiliza solo superficialmente. Systemd no es solo una herramienta para iniciar demonios; es una plataforma integral para garantizar la fiabilidad, el aislamiento, el monitoreo y la gestión eficiente de los recursos, lo que puede simplificar significativamente la vida de los ingenieros de DevOps, desarrolladores backend y administradores de sistemas.

Este artículo tiene como objetivo revelar las capacidades avanzadas de Systemd que van mucho más allá de los comandos básicos systemctl start/stop/enable. Nos sumergiremos en el mundo de cgroups v2 para una gestión precisa de los recursos, examinaremos las directivas de seguridad para crear entornos aislados (sandboxes), estudiaremos los mecanismos de activación por socket y temporizador para optimizar el uso de recursos y aumentar la tolerancia a fallos, y profundizaremos en las complejidades del monitoreo con Journald. El objetivo es proporcionar conocimientos profundos y prácticos que le permitan construir sistemas de producción más fiables, seguros y económicamente eficientes.

Los problemas que abordaremos en este artículo incluyen: cómo asegurar que su servicio esté siempre en ejecución y se recupere automáticamente después de fallos; cómo minimizar los riesgos de seguridad aislando las aplicaciones entre sí y del sistema; cómo distribuir eficazmente los recursos para que un proceso "glotón" no "mate" todo el servidor; y cómo obtener una imagen completa del estado de sus servicios a través de la recopilación centralizada de logs y métricas. Este material será útil para ingenieros de DevOps que buscan automatización y tolerancia a fallos; desarrolladores backend que desean un mejor control del entorno de sus aplicaciones; fundadores de proyectos SaaS para quienes la estabilidad y la seguridad son la base del negocio; administradores de sistemas que buscan formas de optimizar y unificar la gestión; y directores técnicos de startups que necesitan construir una infraestructura escalable y fiable con recursos limitados.

En 2026, cuando las arquitecturas de microservicios y los entornos en la nube se han convertido en la norma, la capacidad de gestionar eficazmente los procesos a nivel de host sigue siendo fundamental. Incluso con el uso de contenedores, Systemd desempeña un papel clave en la gestión de los servicios básicos del sistema operativo, y también puede utilizarse para iniciar y gestionar cargas de trabajo en contenedores fuera de los orquestadores, o para proporcionar una capa adicional de protección y monitoreo para Kubelet y otros demonios del sistema. Comprender y dominar Systemd es una inversión en la estabilidad y seguridad de su infraestructura.

Criterios clave de fiabilidad, aislamiento y monitoreo

Al desplegar y gestionar servicios en un entorno de producción, es necesario considerar una serie de criterios clave que determinan la estabilidad general, la seguridad y la capacidad de gestión del sistema. Systemd proporciona un potente conjunto de herramientas para satisfacer estos requisitos.

1. Fiabilidad y Tolerancia a Fallos

La fiabilidad de un servicio en producción es su capacidad para funcionar sin interrupciones durante un período prolongado, así como para recuperarse rápidamente de fallos sin intervención manual. Esto es críticamente importante para cualquier negocio, ya que el tiempo de inactividad conduce directamente a pérdidas financieras y daños a la reputación.

- Reinicio automático después de un fallo: El servicio debe ser capaz de reiniciarse automáticamente en caso de terminación anormal o bloqueo. Systemd proporciona las directivas

Restart=yRestartSec=para una configuración precisa de este comportamiento. - Gestión de dependencias: Los servicios a menudo dependen unos de otros. Systemd permite definir con precisión el orden de inicio y detención, así como el comportamiento en caso de fallo de las dependencias (por ejemplo,

Requires=,After=,Wants=,PartOf=). - Activación bajo demanda (Socket/Path Activation): Iniciar un servicio solo cuando realmente se necesita (por ejemplo, al recibir una conexión entrante o al aparecer un archivo) permite ahorrar recursos y acelerar el arranque del sistema.

- Resistencia al agotamiento de recursos: El servicio no debe "colgarse" debido al agotamiento de la memoria o la CPU. Systemd, integrado con cgroups, permite establecer límites y prioridades.

- Terminación adecuada: Al detener un servicio, este debe finalizar correctamente, guardando datos y liberando recursos, en lugar de ser terminado forzosamente. Systemd proporciona las directivas

KillMode=,TimeoutStopSec=.

Cómo evaluar: Tiempo de inactividad (Downtime), Tiempo medio de recuperación (MTTR), Número de incidentes relacionados con el servicio.

2. Aislamiento y Seguridad

El aislamiento de servicios tiene como objetivo minimizar la superficie de ataque y prevenir la propagación de posibles vulnerabilidades. Si un servicio se ve comprometido, esto no debe llevar a la compromiso de todo el sistema o de otros servicios. La seguridad es la base de la confianza en cualquier sistema.

- Restricción del sistema de archivos: El servicio debe tener acceso solo a los archivos y directorios que le son absolutamente necesarios. Directivas

RootDirectory=,RootImage=,ReadWritePaths=,ReadOnlyPaths=,ProtectSystem=,ProtectHome=,PrivateTmp=,PrivateDevices=. - Restricción del acceso a la red: El servicio debe poder interactuar solo con las direcciones de red y puertos permitidos. Directivas

RestrictAddressFamilies=,IPAddressDeny=,IPAddressAllow=. - Restricción de llamadas al sistema (seccomp): La filtración de las llamadas al sistema disponibles para un proceso reduce significativamente los riesgos de explotación de vulnerabilidades. Directiva

SystemCallFilter=. - Restricción de privilegios y capacidades (capabilities): Ejecución del servicio con privilegios mínimos y un conjunto de capacidades de Linux (capabilities). Directivas

User=,Group=,DynamicUser=,CapabilityBoundingSet=. - Aislamiento de IPC (Inter-Process Communication): Prevención de interacciones no deseadas entre procesos a través de memoria compartida u otros mecanismos IPC. Directiva

PrivateIPC=.

Cómo evaluar: Número de vulnerabilidades, posibilidad de movimiento lateral de ataque, cumplimiento de estándares de seguridad (por ejemplo, CIS Benchmarks).

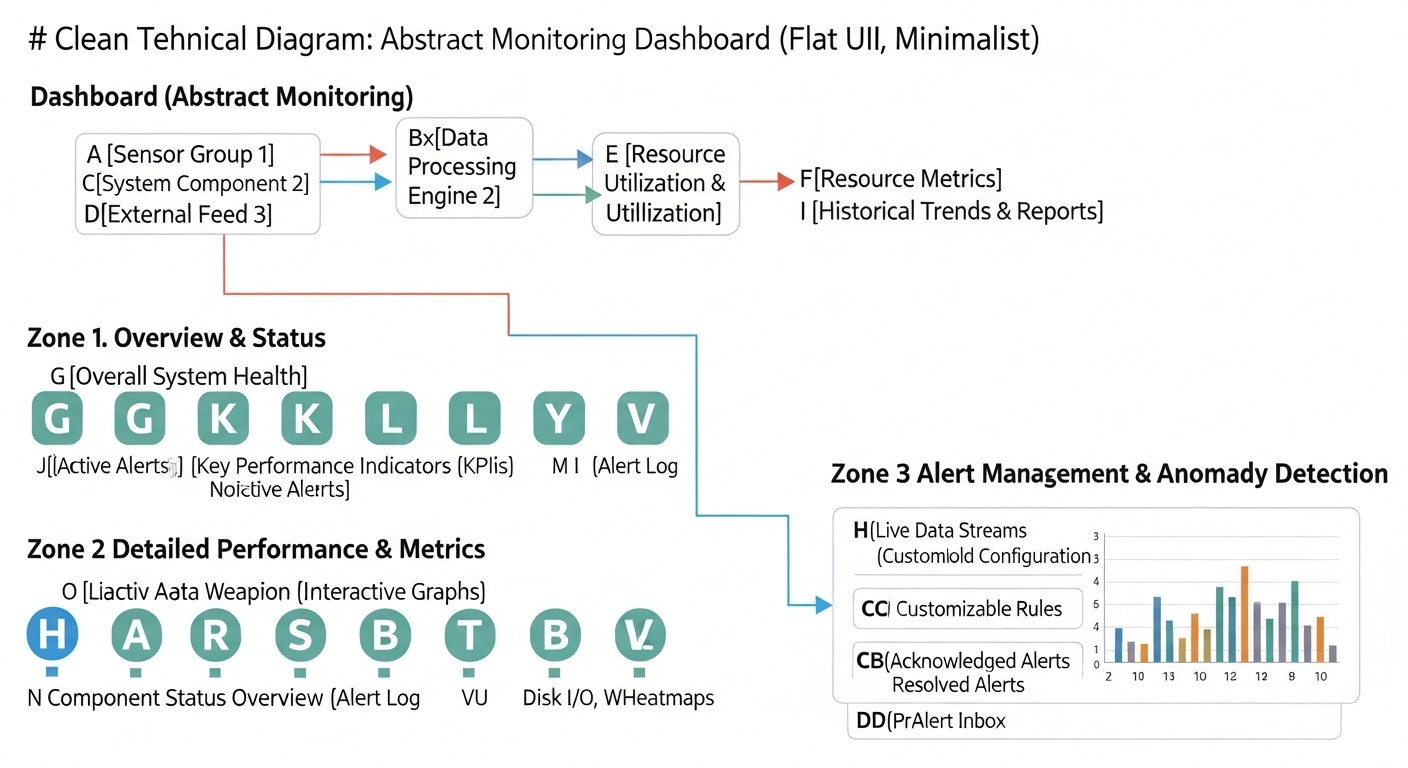

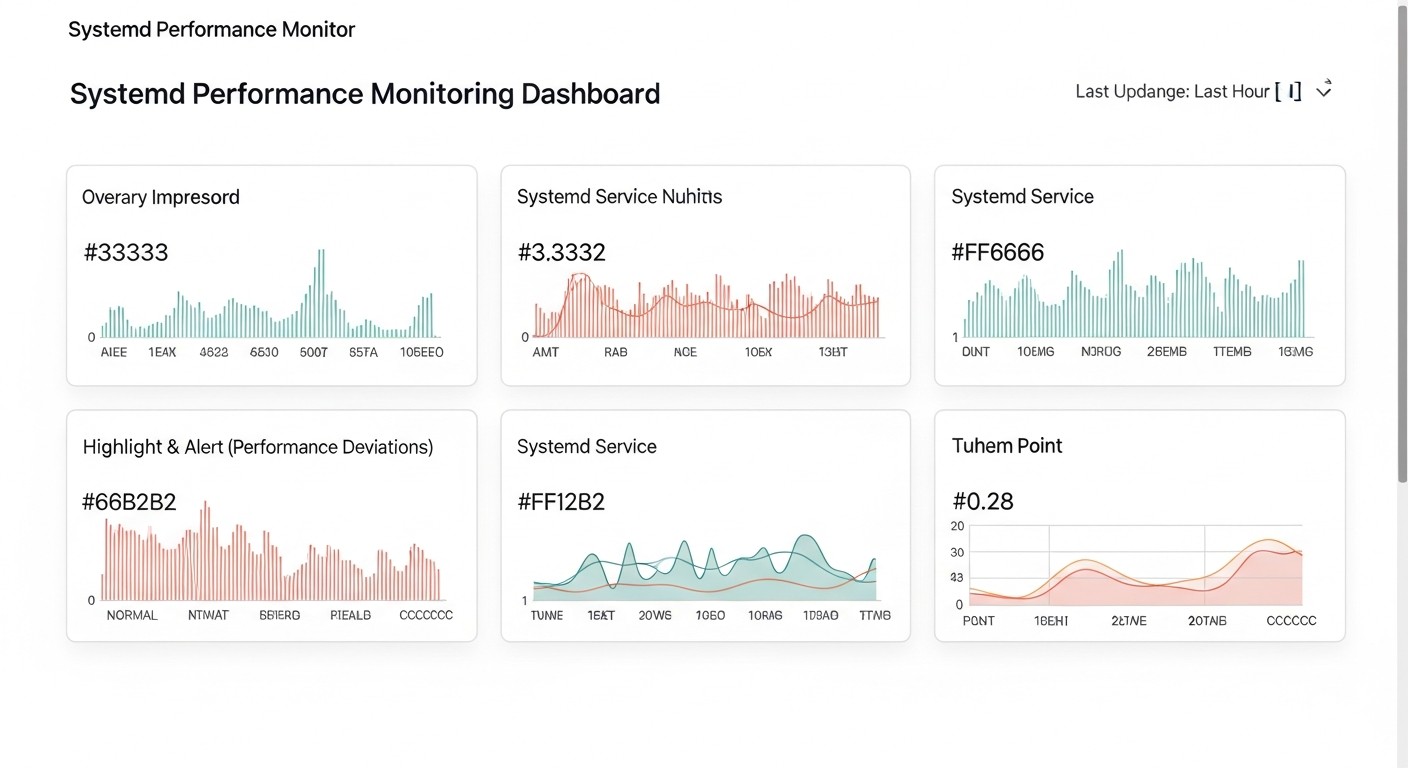

3. Monitoreo y Diagnóstico

Un monitoreo eficaz permite detectar problemas a tiempo, analizar el rendimiento y planificar los recursos. Sin un monitoreo adecuado, es imposible garantizar la fiabilidad y reaccionar rápidamente a los incidentes.

- Recopilación centralizada de logs: Todos los logs del servicio deben estar disponibles en un solo lugar, ser fácilmente filtrables y analizables. Journald, integrado en Systemd, ofrece potentes capacidades para esto.

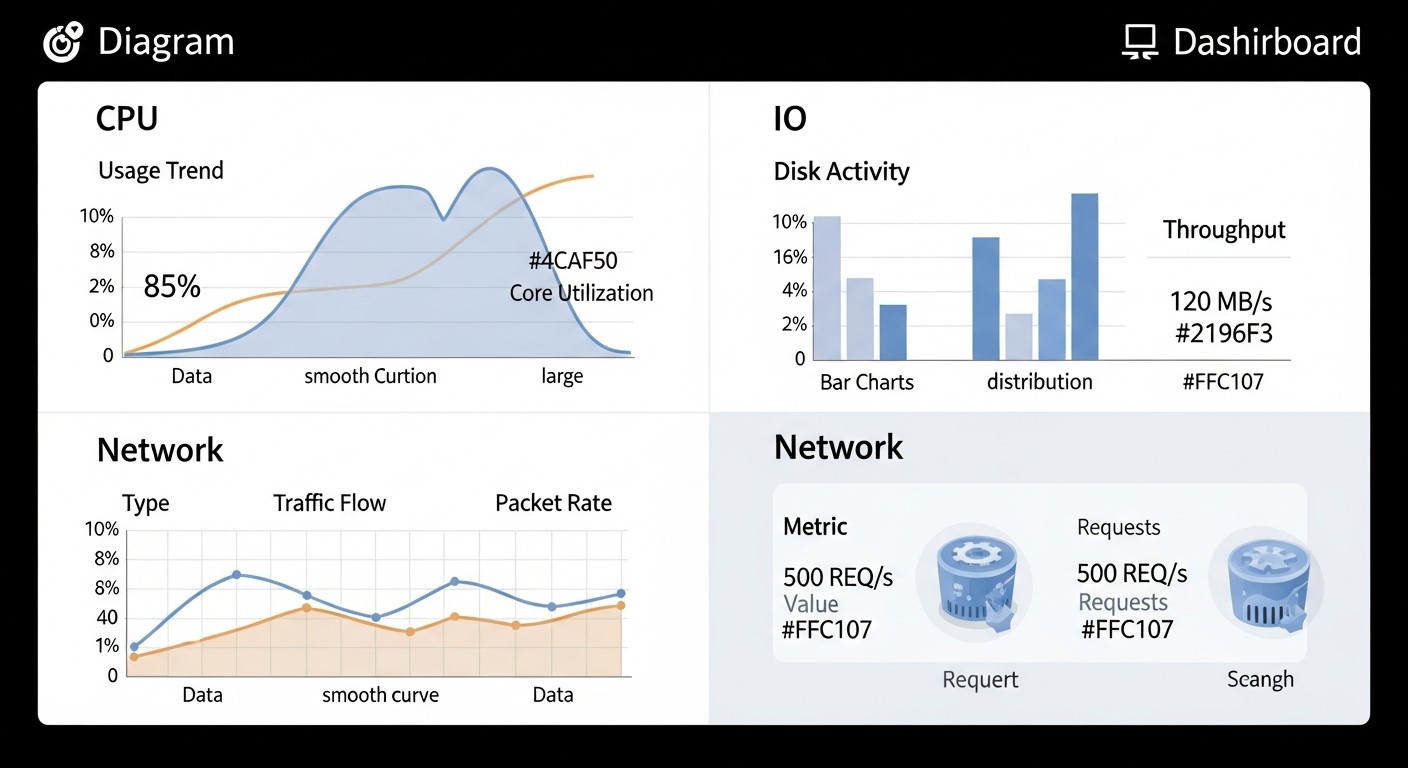

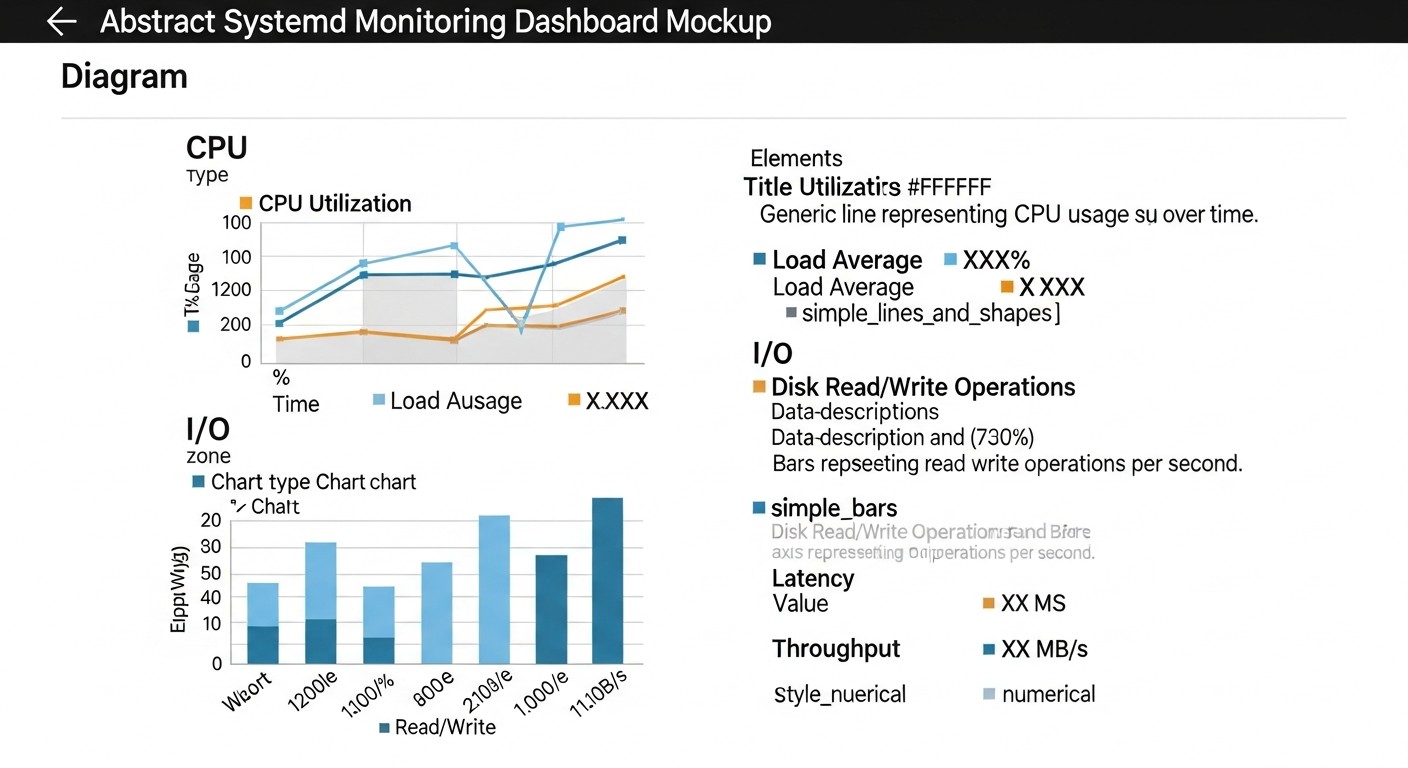

- Métricas de recursos: Seguimiento del uso de CPU, memoria, E/S de disco y tráfico de red a nivel de cada servicio. Systemd, a través de cgroups, proporciona estos datos.

- Estado del servicio: Capacidad de obtener rápidamente el estado actual del servicio (en ejecución, detenido, fallido). Comandos

systemctl status,journalctl -u. - Notificaciones de incidentes: Notificación automática a los ingenieros cuando ocurren eventos críticos o se superan los umbrales. Integración con sistemas de monitoreo externos.

- Facilidad de depuración: Capacidad de obtener fácilmente información de diagnóstico cuando surgen problemas.

Cómo evaluar: Exhaustividad de las métricas recopiladas, velocidad de detección de incidentes, Tiempo medio de detección (MTTD), facilidad de análisis de logs y métricas.

4. Gestión de Recursos

La gestión eficiente de los recursos es necesaria para prevenir el "agotamiento" de los servicios, garantizar un rendimiento estable y optimizar los costos de infraestructura. En 2026, cuando los recursos en la nube se facturan por consumo, esto se vuelve especialmente relevante.

- Restricción de CPU: Establecimiento del porcentaje máximo de CPU que un servicio puede utilizar. Directiva

CPUQuota=. - Restricción de memoria: Establecimiento del volumen máximo de memoria RAM disponible para un servicio. Directiva

MemoryLimit=. - Prioridades de E/S: Gestión de las prioridades de entrada/salida de disco para diferentes servicios. Directiva

IOWeight=. - Agrupación de servicios en grupos (Slices): Agrupación lógica de servicios relacionados para una gestión conjunta de recursos. Systemd Slices.

- Gestión de procesos: Prevención de la bifurcación de procesos "zombie" y control sobre los procesos hijos.

Cómo evaluar: Estabilidad del rendimiento de los servicios, ausencia de "agotamiento" de recursos, eficiencia en el uso de la capacidad de hardware, tamaño de las facturas de infraestructura en la nube.

Comprender estos criterios y saber cómo Systemd puede ayudar a lograrlos es la piedra angular para construir una infraestructura de producción moderna, fiable y segura.

Tabla comparativa: Systemd vs. enfoques tradicionales

Para mayor claridad, comparemos las capacidades de Systemd con los enfoques tradicionales de gestión de servicios (por ejemplo, SysVinit/Upstart con scripts personalizados y gestores de procesos simples como Supervisord), centrándonos en los requisitos de producción de 2026. La tabla demuestra por qué Systemd se ha convertido en el estándar de facto.

| Criterio / Característica | Systemd (Uso avanzado) | SysVinit/Upstart (con scripts personalizados) | Supervisord (Gestor de procesos simple) | Evaluación (2026) |

|---|---|---|---|---|

| Fiabilidad: Reinicio automático | Integrados Restart=, RestartSec= con estrategias flexibles (on-failure, always, on-success, etc.). Seguimiento de códigos de salida. |

Requiere lógica compleja en scripts shell, a menudo poco fiable, mal seguimiento del estado real. | Reinicio automático integrado, pero menos flexible que Systemd. Depende del proceso padre de Supervisord. | Systemd: 5/5 (Fiable, flexible) |

| Fiabilidad: Gestión de dependencias | Definición declarativa de Requires=, After=, Wants=, PartOf=, BindsTo=. Inicio paralelo. |

Gestión manual del orden de inicio mediante enlaces simbólicos, propenso a race conditions. | Dependencias básicas entre procesos dentro de Supervisord, pero no a nivel de SO. | Systemd: 5/5 (Completo, tolerante a fallos) |

| Fiabilidad: Activación bajo demanda (Socket/Path) | Soporte integrado para Socket Activation (.socket), Path Activation (.path), Timer Activation (.timer). Ahorro de recursos. |

Ausente. Requiere demonios externos (xinetd) o soluciones personalizadas. | Ausente. Los servicios siempre están en ejecución. | Systemd: 5/5 (Único, eficiente) |

| Aislamiento: Restricciones del sistema de archivos (Sandboxing) | ProtectSystem=, ProtectHome=, PrivateTmp=, ReadOnlyPaths=, ReadWritePaths=, RootDirectory=. |

Solo chroot (chroot), capacidades limitadas, requiere configuración manual. |

No hay soporte integrado, depende de herramientas externas o contenerización. | Systemd: 5/5 (Potente, declarativo) |

| Aislamiento: Restricciones de red/IPC/Capabilities | RestrictAddressFamilies=, PrivateIPC=, CapabilityBoundingSet=, NoNewPrivileges=, SystemCallFilter= (seccomp). |

Requiere configuración manual de iptables, sysctl, libcap, seccomp — complejo y fragmentado. | No hay soporte integrado. | Systemd: 5/5 (Integral, unificado) |

| Monitorización: Registros centralizados | Journald: registros estructurados, indexación, filtrado, reenvío. Recopilación automática de stdout/stderr. | Registros en diferentes archivos, no estructurados, requieren Logrotate y grep/awk para el análisis. | Registros en archivos separados, captura básica de stdout/stderr, sin filtrado avanzado. | Systemd: 5/5 (Integrado, potente) |

| Monitorización: Métricas de recursos (cgroups) | Integración completa con cgroups v2 para CPU, RAM, I/O, Network. Límites y prioridades declarativos. | Configuración manual de cgroups (complejo), o herramientas externas (cgget, cgroup-tools). |

No hay soporte integrado, solo métricas básicas de procesos. | Systemd: 5/5 (Nativo, preciso) |

| Gestión de recursos: Límites y prioridades | CPUQuota=, MemoryLimit=, IOWeight=, LimitNOFILE=, Nice=, Slices. |

Configuración manual de ulimit, nice, cgroups (complejo y fragmentado). | Ulimit, nice básicos. Sin cgroups. | Systemd: 5/5 (Detallado, eficiente) |

| Gestión de usuarios/privilegios | User=, Group=, DynamicUser= (creación automática de usuarios temporales). |

su -c o creación manual de usuarios. |

user= (en la configuración). |

Systemd: 5/5 (Seguro, conveniente) |

| Complejidad de la configuración | Formato declarativo unificado de archivos .service. Curva de aprendizaje para características avanzadas. |

Scripts shell, mucho boilerplate, ausencia de un estándar unificado. Alta probabilidad de errores. | Formato simple tipo INI, pero con capacidades limitadas. | Systemd: 4/5 (Potente, pero requiere estudio) |

| Integración con el SO | Profunda integración con el kernel de Linux (cgroups, seccomp), udev, red, registro. | Integración básica a través de llamadas al kernel y utilidades. | Integración mínima, funciona como una aplicación de usuario. | Systemd: 5/5 (Transparente, integral) |

| Relevancia en 2026 | Estándar de facto para servidores Linux. En desarrollo activo. | Enfoque obsoleto, utilizado solo en sistemas legacy. | Aplicable para casos muy simples, pero no para sistemas de producción con altos requisitos. | Systemd: 5/5 (Elemento clave) |

Esta tabla demuestra claramente que Systemd no solo reemplazó los antiguos sistemas init, sino que también proporcionó un nivel cualitativamente nuevo de capacidades para la gestión de servicios que son críticamente importantes para los entornos de producción modernos. Su profunda integración con el kernel de Linux y el enfoque declarativo unificado para la configuración superan significativamente las soluciones fragmentadas y a menudo poco fiables basadas en scripts o gestores de procesos simples.

Análisis detallado de las capacidades avanzadas de Systemd

Systemd es mucho más que un simple sistema de inicialización. Es una plataforma integral para la gestión de servicios que ofrece una amplia gama de funciones para mejorar la fiabilidad, seguridad, eficiencia y capacidad de gestión. A continuación, examinaremos las capacidades avanzadas clave que todo ingeniero DevOps y administrador de sistemas debe conocer.

1. Diferentes tipos de archivos Unit y su aplicación

Systemd opera con el concepto de "unidades" (units), que representan los diversos objetos que Systemd gestiona. Cada tipo de unidad tiene su propio archivo .conf y directivas específicas.

.service(Servicios): Tipo principal para ejecutar demonios y aplicaciones.Este es el tipo más utilizado. Describe cómo iniciar, detener, reiniciar y monitorear una aplicación o demonio específico. Las directivas avanzadas incluyen

Type=forking/simple/oneshot/notify/idlepara definir el comportamiento del proceso,ExecStartPre/Postpara comandos ejecutados antes/después del servicio principal, yRemainAfterExit=yespara servicios que realizan una tarea y terminan, pero que aún se consideran "activos". Comprender estos tipos es fundamental para la gestión correcta de procesos de larga duración y de corta duración. Por ejemplo,Type=notifypermite que el servicio señale a Systemd su disponibilidad, lo que mejora la gestión de dependencias..socket(Sockets): Activación de servicios bajo demanda a través de sockets.La Activación por Socket es una potente función que permite iniciar servicios solo cuando llega una conexión entrante a un socket específico. Systemd "escucha" el socket y, cuando llega una conexión, inicia el servicio correspondiente, pasándole el socket ya abierto. Esto ahorra significativamente recursos, ya que el servicio no se ejecuta constantemente, y aumenta la tolerancia a fallos, ya que Systemd almacena en búfer las conexiones durante el reinicio del servicio. También simplifica las actualizaciones en caliente de servicios (zero-downtime deployments), ya que el proceso antiguo puede detenerse y el nuevo iniciarse mientras Systemd continúa aceptando conexiones. Se utiliza para bases de datos, servidores web, pasarelas API. Por ejemplo, Postfix o Nginx pueden usar la activación por socket.

.timer(Temporizadores): Reemplazo de cron para la programación de tareas.Las Unidades de Temporizador (Timer Units) proporcionan una alternativa más flexible y fiable al tradicional

cron. Pueden configurarse para ejecutarse en un momento específico (OnCalendar=) o después de un intervalo determinado tras el arranque del sistema/inicio de Systemd (OnBootSec=) o después de la última ejecución del servicio (OnUnitActiveSec=). Ventajas: integración con Systemd (registro en Journald, gestión de dependencias), tiempo de ejecución más preciso, capacidad de ejecutar tareas omitidas en el siguiente encendido del sistema (Persistent=true). Es la herramienta ideal para copias de seguridad diarias, limpieza de registros, sincronización periódica de datos..path(Rutas): Activación de servicios al cambiar el sistema de archivos.La Activación por Ruta (Path Activation) permite iniciar un servicio cuando cambia una ruta específica en el sistema de archivos (por ejemplo, creación, modificación o eliminación de un archivo). Esto es útil para tareas que deben ejecutarse en respuesta a eventos de archivo, como el procesamiento de archivos cargados, la monitorización de cambios de configuración. Systemd rastrea los cambios usando inotify. Por ejemplo, un servicio que procesa imágenes puede iniciarse cada vez que aparece un nuevo archivo de imagen en un directorio.

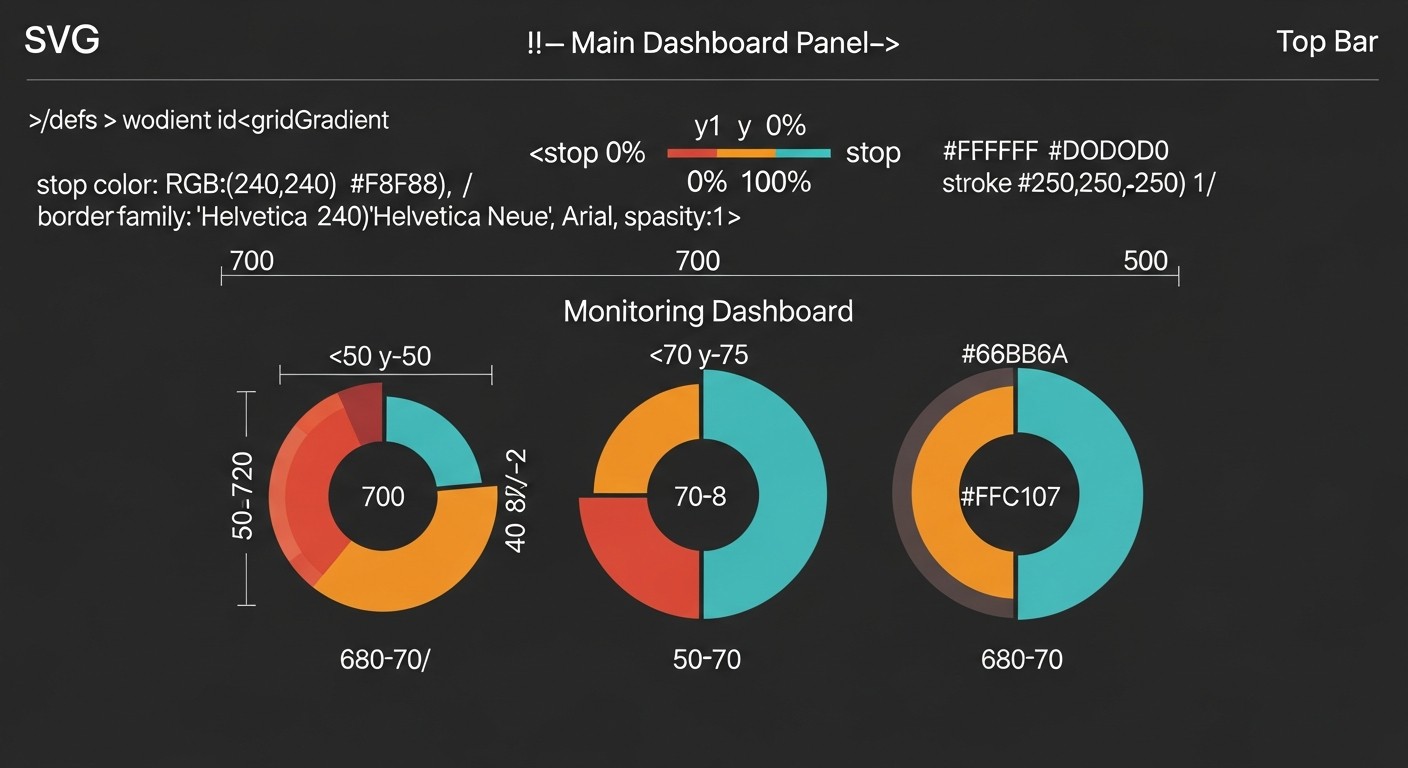

.slice(Slices): Agrupación de servicios para la gestión de recursos.Las Unidades Slice (Slice Units) se utilizan para la organización jerárquica de cgroups y la gestión de recursos para grupos de servicios. En lugar de asignar límites a cada servicio individualmente, se puede crear un "slice" (por ejemplo,

web.slice,db.slice,batch.slice) y asignarle límites generales de CPU, memoria, E/S. Todos los servicios que pertenecen a este slice utilizarán recursos de un pool común, limitado por el slice. Esto evita el "hambre" de recursos entre grupos de servicios críticos y asegura una distribución justa. Por ejemplo, se puede garantizar que los servidores web siempre reciban el 60% de la CPU y las tareas en segundo plano el 20%, incluso si intentan usar más..scope(Ámbitos): Para procesos externos gestionados por Systemd.Las Unidades Scope (Scope Units) se utilizan para gestionar grupos de procesos externos que no fueron iniciados directamente por Systemd (por ejemplo, sesiones de usuario, procesos iniciados a través de SSH). Systemd los coloca en cgroups y puede aplicarles restricciones de recursos y monitorear su estado. Se crean y eliminan automáticamente por Systemd. Esto es útil para monitorear y gestionar procesos de usuario o procesos iniciados por tiempos de ejecución de contenedores.

2. Gestión de recursos con Cgroups v2

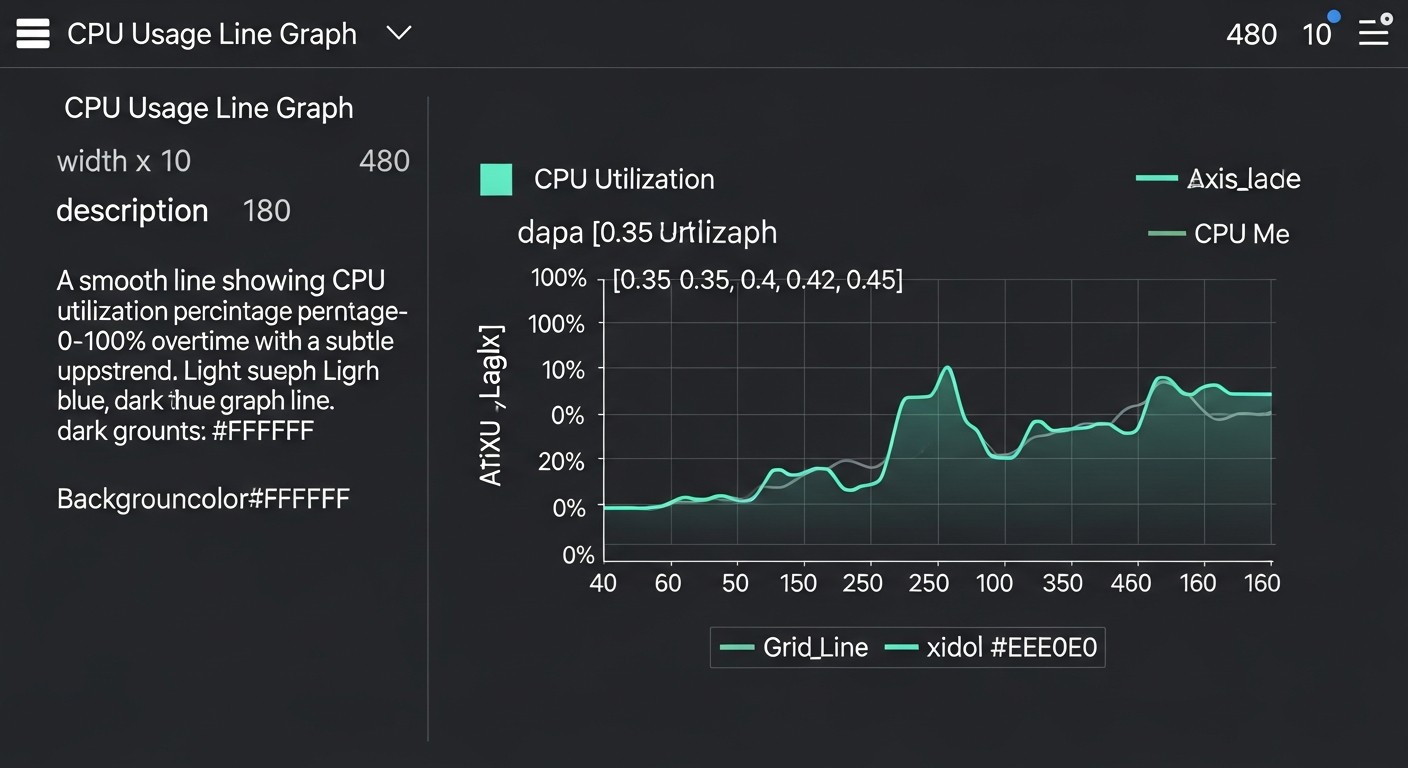

Systemd está profundamente integrado con el subsistema cgroups (Control Groups) del kernel de Linux, especialmente con cgroups v2, que proporciona un mecanismo más unificado y potente para el control de recursos. Esto permite ajustar con precisión el uso de CPU, memoria, E/S de disco y red para cada servicio o grupo de servicios.

CPUQuota=: Limita el uso de CPU por un servicio. Por ejemplo,CPUQuota=50%garantiza que el servicio no utilizará más del 50% de un núcleo de CPU. Esto evita la monopolización de la CPU por un proceso "glotón".CPUShares=/CPUWeight=: Define el peso relativo de la CPU para un servicio. SiCPUShares=1024(por defecto) y otro servicio tieneCPUShares=512, en caso de escasez de CPU, el primer servicio recibirá el doble de tiempo de CPU.CPUWeightes el equivalente para cgroups v2.MemoryLimit=: Establece la cantidad máxima de memoria RAM que puede usar un servicio. Si se excede el límite, el kernel comenzará a eliminar procesos en el cgroup (OOM killer), pero se puede configurar un comportamiento más suave. Por ejemplo,MemoryLimit=2G.IOWeight=/IODeviceWeight=/IOReadBandwidthMax=/IOWriteBandwidthMax=: Gestiona las prioridades y límites de E/S de disco. Esto es crítico para evitar la "ralentización" del sistema debido a la intensa actividad de disco de un solo servicio. Por ejemplo,IOWeight=200para servicios prioritarios yIOWeight=50para servicios en segundo plano.TasksMax=: Limita el número máximo de procesos e hilos que un servicio puede crear. Protege contra las "fork bombs" y el agotamiento de PID.

El uso de Slices en combinación con estas directivas permite crear una jerarquía de distribución de recursos compleja pero manejable, garantizando la estabilidad de los servicios críticos.

3. Directivas de seguridad avanzadas (Sandboxing)

Systemd ofrece capacidades sin precedentes para el aislamiento de servicios, convirtiéndolos en una especie de contenedores ligeros o sandboxes, lo que aumenta significativamente la seguridad del sistema.

PrivateTmp=yes: Proporciona al servicio sus propios directorios/tmpy/var/tmpaislados. Esto evita el acceso a archivos temporales de otros servicios y la fuga de datos a través de ellos.ProtectSystem=full/strict: Hace que los directorios del sistema (/usr,/boot,/etc) sean de solo lectura o los oculta completamente.fullhace que/usr,/boot,/etcsean de solo lectura;strictañade a esto/sys,/procy otros directorios importantes.ProtectHome=yes/read-only: Hace que los directorios de inicio de los usuarios sean inaccesibles o de solo lectura. Evita que el servicio acceda a datos confidenciales de los usuarios.PrivateDevices=yes: Proporciona al servicio un espacio de nombres aislado para dispositivos, ocultando los dispositivos reales del host. Esto evita el acceso no autorizado a dispositivos de hardware.NoNewPrivileges=yes: Prohíbe que el servicio y sus descendientes obtengan nuevos privilegios (por ejemplo, a través de programassetuid/setgid). Esta es una potente protección contra la escalada de privilegios.DynamicUser=yes: Systemd crea automáticamente un usuario y grupo temporal y no privilegiado para el servicio cuando se inicia y los elimina cuando se detiene. Esto elimina la necesidad de crear manualmente usuarios del sistema y garantiza que cada servicio tenga su propio UID/GID único, minimizando los riesgos.CapabilityBoundingSet=: Limita el conjunto de capacidades de Linux (capabilities) disponibles para un proceso. En lugar de ejecutarse como root y luego descartar privilegios, se pueden limitar las capacidades desde el principio. Por ejemplo,CapabilityBoundingSet=~CAP_NET_ADMIN CAP_SYS_RAWIO.SystemCallFilter=/SystemCallArchitectures=: Utiliza seccomp para filtrar las llamadas al sistema permitidas. Permite crear un sandbox muy estricto, permitiendo solo las llamadas al sistema absolutamente necesarias. Por ejemplo, un servidor web podría no necesitarrebootomount.RestrictAddressFamilies=AF_UNIX AF_INET AF_INET6: Limita qué familias de direcciones de red puede usar un servicio. Por ejemplo, soloAF_UNIXpara interacción local.IPAddressAllow=/IPAddressDeny=: Filtrado básico de direcciones IP para conexiones salientes (a nivel de cgroups).RestrictSUIDSGID=yes: Prohíbe la ejecución de binarios SUID/SGID en el espacio de nombres del servicio, lo cual es un vector de ataque común.

Combinando estas directivas, se puede crear un entorno extremadamente seguro para cada servicio, reduciendo significativamente los riesgos de compromiso.

4. Registro centralizado con Journald

Journald es un demonio integrado en Systemd para la recopilación y gestión de registros (logs). Reemplaza a los demonios syslog tradicionales y ofrece una serie de ventajas:

- Recopilación centralizada: Todos los registros de todos los servicios, el kernel, udev y otras fuentes se recopilan en un único almacenamiento binario.

- Datos estructurados: Los registros no se almacenan como texto simple, sino como entradas estructuradas con metadatos (PID, UID, UNIT, SYSLOG_IDENTIFIER, etc.), lo que simplifica la filtración y el análisis.

- Conservación de registros después del reinicio: Al configurar

Storage=persistenten/etc/systemd/journald.conf, los registros se conservan después del reinicio del sistema. - Filtrado potente: El comando

journalctlpermite filtrar registros por unidad, PID, tiempo, prioridad, campo y otros parámetros. Por ejemplo,journalctl -u myapp.service --since "1 hour ago" -p err. - Reenvío de registros: Journald puede reenviar registros a syslog, a un servidor remoto o a otros sistemas de agregación de registros (por ejemplo, rsyslog, fluentd, vector).

- Limitación de tasa (Rate-limiting): Los mecanismos integrados evitan el "spam" de registros, protegiendo el sistema de la sobrecarga.

Journald simplifica significativamente la monitorización y depuración, proporcionando un único punto de acceso a todos los registros del sistema y de los servicios.

5. DynamicUser y usuarios temporales

La directiva DynamicUser=yes es una función de Systemd relativamente nueva, pero extremadamente útil. Cuando está habilitada, Systemd crea automáticamente un usuario y grupo temporal y no privilegiado con UID/GID únicos cada vez que se inicia un servicio. Estos UID/GID se seleccionan de un rango reservado para usuarios dinámicos (normalmente 61184-65534). Después de detener el servicio, el usuario y el grupo se eliminan. Esto tiene varias ventajas:

- Seguridad mejorada: Cada servicio se ejecuta bajo su propio usuario único, lo que evita conflictos de UID/GID e imposibilita el acceso de un servicio a los recursos de otro a través de UID/GID compartidos.

- Gestión simplificada: No es necesario crear y eliminar manualmente usuarios y grupos del sistema, ni gestionar sus UID/GID. Systemd lo hace automáticamente.

- Aislamiento del sistema de archivos: En combinación con

StateDirectory=,CacheDirectory=,LogsDirectory=, Systemd puede crear y asignar automáticamente permisos a estos directorios para el usuario dinámico, asegurando un aislamiento de datos limpio.

Esto hace que el despliegue de servicios sea más limpio, seguro y automatizado, especialmente en escenarios donde los servicios pueden iniciarse y detenerse con frecuencia o en grandes cantidades.

6. Sobreescritura de archivos Unit (Drop-in Snippets)

Systemd permite modificar la configuración de las unidades sin editar los archivos originales ubicados en /lib/systemd/system/. Esto se logra mediante archivos "drop-in" o archivos de "sobrescritura".

/etc/systemd/system/my-service.service.d/override.conf: Para modificar o añadir directivas individuales, se crea un directorio con el nombre<unit-name>.d, dentro del cual se colocan los archivos.conf. Por ejemplo, paranginx.servicesería/etc/systemd/system/nginx.service.d/custom-memory.conf. En este archivo se pueden especificar solo las directivas que se desean cambiar, por ejemplo:

Systemd combinará estas configuraciones con el archivo original.[Service] MemoryLimit=512M RestartSec=10s/etc/systemd/system/my-service.service: Se puede sobrescribir completamente una unidad creando un archivo con el mismo nombre en/etc/systemd/system/. Esto es menos preferible, ya que dificulta el seguimiento de los cambios en relación con la unidad original.

El uso de archivos drop-in es la mejor práctica, ya que permite conservar los cambios al actualizar paquetes sin afectar los archivos originales, y hace que los cambios sean fácilmente rastreables. El comando systemctl edit my-service.service crea y abre automáticamente dicho archivo.

7. Plantillas de archivos Unit (Templated Units)

Las unidades de plantilla (Templated Units) permiten ejecutar múltiples instancias del mismo servicio con diferentes parámetros desde un único archivo de plantilla. El nombre de la plantilla termina en @.service (por ejemplo, [email protected]). Al iniciar un servicio de este tipo, por ejemplo, systemctl start [email protected], la parte después de @ (en este caso instance1) se convierte en la "instancia" (instance name) y está disponible dentro del archivo de unidad a través de la variable %i.

Esto es extremadamente útil para:

- Aplicaciones multi-instancia: Ejecutar varios servidores web o procesos worker, cada uno con su propia configuración o puerto.

- Gestión unificada: Una sola plantilla para todas las instancias, simplifica el mantenimiento.

- Creación dinámica: Las instancias pueden crearse y ejecutarse programáticamente.

Ejemplo: [email protected] puede usar ExecStart=/usr/bin/myapp --instance=%i --port=80%i. Entonces [email protected] escuchará el puerto 8001, [email protected] el 8002 y así sucesivamente.

Dominar estas capacidades avanzadas de Systemd permite mejorar significativamente la gestión de servicios en producción, haciéndolos más fiables, seguros, eficientes y fácilmente escalables. Es una inversión en la estabilidad y la capacidad de gestión de su infraestructura.

Consejos prácticos y recomendaciones para la implementación

La transición del uso básico de Systemd al avanzado requiere un enfoque sistemático y atención a los detalles. A continuación, se presentan pasos, comandos y configuraciones específicas que le ayudarán a utilizar Systemd de la manera más eficiente en producción.

1. Estructura de archivos Unit y mejores prácticas

Siempre coloque sus archivos unit personalizados en /etc/systemd/system/. Para anular unidades del sistema, use archivos drop-in en /etc/systemd/system/unit.service.d/. Use systemctl edit --full your-service.service para crear o editar una unidad completa o systemctl edit your-service.service para crear un archivo drop-in.

Ejemplo de archivo unit básico para una aplicación Python con Gunicorn:

# /etc/systemd/system/mywebapp.service

[Unit]

Description=My Web Application Gunicorn Service

After=network.target

[Service]

User=mywebapp

Group=mywebapp

WorkingDirectory=/opt/mywebapp

ExecStart=/opt/mywebapp/venv/bin/gunicorn --workers 3 --bind unix:/run/mywebapp.sock mywebapp.wsgi:application

ExecReload=/bin/kill -s HUP $MAINPID

KillMode=mixed

TimeoutStopSec=5

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Security Directives

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

NoNewPrivileges=true

CapabilityBoundingSet=

DynamicUser=true # Se puede usar en lugar de User/Group si no se requiere un UID/GID permanente

# Resource Control

CPUQuota=75%

MemoryLimit=512M

TasksMax=50

[Install]

WantedBy=multi-user.target

Después de crear/modificar el archivo unit:

sudo systemctl daemon-reload

sudo systemctl enable mywebapp.service

sudo systemctl start mywebapp.service

sudo systemctl status mywebapp.service

2. Implementación de Socket Activation para ahorro de recursos y tolerancia a fallos

Socket Activation permite iniciar servicios bajo demanda y garantiza un tiempo de inactividad cero durante los reinicios. Ideal para servicios HTTP/HTTPS, bases de datos (a través de proxy) y cualquier otro servicio que escuche un socket.

Ejemplo para una aplicación Python con Gunicorn y Nginx:

Cree /etc/systemd/system/mywebapp.socket:

# /etc/systemd/system/mywebapp.socket

[Unit]

Description=My Web Application Socket

[Socket]

ListenStream=/run/mywebapp.sock

SocketUser=mywebapp # Si se usa DynamicUser, esto no es necesario

SocketGroup=nginx # Damos a Nginx acceso al socket

SocketMode=0660

FreeBind=yes # Permite vincularse a una dirección que aún no existe o no está configurada

ReusePort=yes # Permite que múltiples procesos escuchen el mismo puerto

[Install]

WantedBy=sockets.target

Modifique mywebapp.service (elimine --bind de ExecStart, ya que el socket será transferido):

# /etc/systemd/system/mywebapp.service

...

[Service]

# ... otras directivas ...

ExecStart=/opt/mywebapp/venv/bin/gunicorn --workers 3 mywebapp.wsgi:application

# ...

Requires=mywebapp.socket # Dependencia del socket, pero no de su inicio

...

En la configuración de Nginx, use la misma ruta al socket:

# /etc/nginx/sites-available/mywebapp.conf

server {

listen 80;

server_name mywebapp.com;

location / {

proxy_pass http://unix:/run/mywebapp.sock;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

Habilite e inicie el socket:

sudo systemctl daemon-reload

sudo systemctl enable mywebapp.socket

sudo systemctl start mywebapp.socket

sudo systemctl stop mywebapp.service # El servicio no es necesario hasta que haya solicitudes

sudo systemctl status mywebapp.socket

Ahora mywebapp.service se iniciará solo con la primera solicitud al socket /run/mywebapp.sock.

3. Reemplazo de Cron por Timer Units

Las Timer Units son más fiables y están integradas con Systemd. Úselas para todas las tareas periódicas.

Ejemplo: Copia de seguridad diaria a las 02:00 de la madrugada.

Cree /etc/systemd/system/mybackup.service:

# /etc/systemd/system/mybackup.service

[Unit]

Description=My Daily Backup Service

After=network.target

[Service]

Type=oneshot

ExecStart=/usr/local/bin/run_daily_backup.sh

StandardOutput=journal

StandardError=journal

User=backupuser # O DynamicUser=yes

[Install]

WantedBy=multi-user.target

Cree /etc/systemd/system/mybackup.timer:

# /etc/systemd/system/mybackup.timer

[Unit]

Description=Run My Daily Backup Service daily at 02:00

[Timer]

OnCalendar=-- 02:00:00

Persistent=true # Si el sistema estaba apagado, ejecutará la tarea en el próximo encendido

Unit=mybackup.service

[Install]

WantedBy=timers.target

Habilite e inicie el temporizador (no el servicio directamente):

sudo systemctl daemon-reload

sudo systemctl enable mybackup.timer

sudo systemctl start mybackup.timer

sudo systemctl status mybackup.timer

sudo journalctl -u mybackup.timer # Verificar los logs del temporizador

4. Gestión precisa de recursos con Cgroups

Siempre establezca límites de recursos para los servicios de producción para evitar su "expansión" y el impacto en otros procesos.

Ejemplo: Limitación de memoria y CPU para un servicio Node.js.

# /etc/systemd/system/mynodeapp.service

[Unit]

Description=My Node.js Application

After=network.target

[Service]

User=nodeapp

WorkingDirectory=/opt/mynodeapp

ExecStart=/usr/bin/node /opt/mynodeapp/app.js

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Resource Control

CPUQuota=100% # Hasta 1 núcleo de CPU completo

MemoryLimit=1G # Máximo 1GB de RAM

TasksMax=100 # Máximo 100 procesos/hilos

IOWeight=100 # Prioridad de E/S estándar

[Install]

WantedBy=multi-user.target

Para la gestión agregada de recursos, use Slices. Por ejemplo, para un grupo de servicios web:

Cree /etc/systemd/system/web.slice:

# /etc/systemd/system/web.slice

[Unit]

Description=Web Services Slice

[Slice]

CPUQuota=300% # Todos los servicios web juntos no más de 3 núcleos

MemoryLimit=8G # Todos los servicios web juntos no más de 8GB de RAM

IOWeight=500 # Alta prioridad de E/S para servicios web

Luego, en cada archivo unit del servicio web, especifique:

# /etc/systemd/system/mywebapp.service

[Unit]

Description=My Web Application Gunicorn Service

PartOf=web.slice # Este servicio pertenece al slice web.slice

[Service]

# ...

Reinicie Systemd y asegúrese de que el slice esté en ejecución:

sudo systemctl daemon-reload

sudo systemctl start web.slice # Si el slice no se activa automáticamente

sudo systemctl status web.slice

5. Refuerzo de la seguridad mediante aislamiento

Siempre aplique las directivas de seguridad más estrictas posibles para cada servicio, sin comprometer su funcionalidad. Este es uno de los aspectos más potentes de Systemd.

Ejemplo: Aislamiento máximo para un servicio worker simple (sin red, solo sistema de archivos).

# /etc/systemd/system/myworker.service

[Unit]

Description=My Isolated Worker Service

After=network.target

[Service]

Type=exec

DynamicUser=yes

WorkingDirectory=/opt/myworker

ExecStart=/opt/myworker/worker_script.sh

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# File System Security

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

PrivateDevices=true

ReadOnlyPaths=/usr/bin:/usr/lib:/etc/ssl # Permitir la lectura solo de las rutas del sistema necesarias

ReadWritePaths=/var/lib/myworker # Permitir la escritura solo en un directorio específico

StateDirectory=myworker # Creará automáticamente /var/lib/myworker con los permisos correctos

# Network Security

RestrictAddressFamilies=AF_UNIX # Permitir solo sockets Unix, si es necesario

# IPAddressDeny=any # Se puede prohibir todo el acceso a la red si el servicio no necesita red

# Process & Privilege Security

NoNewPrivileges=true

CapabilityBoundingSet= # Descartamos todas las capabilities, si no son necesarias

SystemCallFilter=@system-service @basic-io @file-system @process # Ejemplo de filtrado de syscalls

# SystemCallFilter=~@mount @reboot @swap # Excluir syscalls peligrosas

RemoveIPC=true # Eliminar objetos IPC al detener

[Install]

WantedBy=multi-user.target

Importante: Al usar SystemCallFilter, es necesario probar el servicio a fondo para asegurarse de que no utiliza llamadas al sistema prohibidas. Comience con filtros más generales (por ejemplo, @system-service) y endurezca gradualmente.

6. Uso eficiente de Journald

Configure Journald para guardar los logs después de un reinicio y utilice sus potentes capacidades de filtrado.

Asegúrese de que /etc/systemd/journald.conf contenga:

[Journal]

Storage=persistent

# SystemMaxUse=10G # Limitar el tamaño total de los logs en disco

# MaxRetentionSec=1month # Eliminar logs con más de 1 mes de antigüedad

Reinicie Journald:

sudo systemctl restart systemd-journald

Comandos útiles de journalctl:

journalctl -u mywebapp.service: Mostrar logs para un servicio específico.journalctl -u mywebapp.service -f: Monitorear los logs del servicio en tiempo real.journalctl -u mywebapp.service --since "2026-01-01 10:00:00" --until "2026-01-01 11:00:00": Logs para un período específico.journalctl -u mywebapp.service -p err..crit: Mostrar solo errores y mensajes críticos.journalctl -k: Logs del kernel.journalctl -x: Añadir explicaciones para algunos mensajes.journalctl -o json: Exportar logs en formato JSON para su análisis.journalctl _COMM=nginx: Mostrar logs por nombre de archivo ejecutable (si no se especifica SYSLOG_IDENTIFIER).

7. Uso de unidades de plantilla para escalabilidad

Para servicios del mismo tipo que solo difieren en un parámetro (por ejemplo, número de instancia, puerto, configuración), use unidades de plantilla.

Ejemplo: Múltiples workers con diferentes ID.

Cree /etc/systemd/system/[email protected]:

# /etc/systemd/system/[email protected]

[Unit]

Description=My Worker Service Instance %i

After=network.target

[Service]

User=workeruser

WorkingDirectory=/opt/workers/worker-%i

ExecStart=/opt/workers/run_worker.sh --id=%i --config=/etc/workers/config-%i.yaml

Restart=on-failure

RestartSec=5s

StandardOutput=journal

StandardError=journal

# Security & Resources (aplicable a cada instancia)

PrivateTmp=true

MemoryLimit=256M

CPUQuota=25%

[Install]

WantedBy=multi-user.target

Inicio de dos instancias:

sudo systemctl daemon-reload

sudo systemctl enable [email protected] [email protected]

sudo systemctl start [email protected] [email protected]

sudo systemctl status [email protected]

sudo journalctl -u [email protected]

Estos consejos prácticos y ejemplos le ayudarán a empezar a usar Systemd a un nivel más profundo, creando servicios de producción fiables, seguros y gestionables.

Errores comunes al trabajar con Systemd en producción

A pesar de su potencia, Systemd tiene sus trampas. Errores en su configuración o la falta de comprensión de sus principios de funcionamiento pueden llevar a inestabilidad, problemas de seguridad o dificultades en la depuración. A continuación, se presentan los errores más comunes que enfrentan los ingenieros y cómo evitarlos.

1. Ausencia o configuración incorrecta de la directiva Restart=

Restart=Error: Muchos ingenieros olvidan especificar Restart=on-failure (u otra opción adecuada) para servicios de producción, asumiendo que Systemd se encargará del reinicio. O utilizan Restart=always para servicios que deben finalizar después de completar una tarea.

Consecuencias: El servicio falla y no se reinicia automáticamente, lo que provoca tiempo de inactividad. Si Restart=always se utiliza para una tarea única, esta se reiniciará continuamente, consumiendo recursos y potencialmente creando un ciclo infinito de errores.

Cómo evitarlo: Para demonios de larga duración que deben estar siempre activos, utilice Restart=on-failure o Restart=on-abnormal. Para servicios que deben completar una tarea y finalizar (por ejemplo, scripts de limpieza, copias de seguridad), utilice Type=oneshot y no especifique Restart=, o bien Restart=no. Siempre pruebe el comportamiento del servicio en caso de fallo.

# Correcto para un servicio de larga duración

[Service]

Type=simple

ExecStart=/usr/bin/my_daemon

Restart=on-failure

RestartSec=10s # Retraso antes del reinicio

# Correcto para una tarea única

[Service]

Type=oneshot

ExecStart=/usr/bin/my_script.sh

RemainAfterExit=no # Por defecto para oneshot, pero se puede especificar explícitamente

Restart=no # Indicamos explícitamente que no es necesario reiniciar

2. Ejecución de servicios como root sin necesidad

Error: Por costumbre o desconocimiento, muchos servicios se ejecutan como el usuario root, incluso si no requieren privilegios.

Consecuencias: La superficie de ataque aumenta significativamente. Si el servicio es comprometido, un atacante obtiene acceso root al sistema, lo que puede llevar a la completa comprometimiento del servidor.

Cómo evitarlo: Siempre ejecute los servicios con el usuario menos privilegiado. Utilice las directivas User= y Group=. Idealmente, utilice DynamicUser=yes para la creación automática de un usuario temporal con privilegios mínimos. Si el servicio necesita capacidades especiales (por ejemplo, escuchar un puerto por debajo de 1024), utilice CapabilityBoundingSet= en lugar de ejecutar como root.

# Mal

[Service]

ExecStart=/usr/bin/my_app

# Bien

[Service]

User=myuser

Group=mygroup

ExecStart=/usr/bin/my_app

# Aún mejor

[Service]

DynamicUser=yes

ExecStart=/usr/bin/my_app

3. Ignorar las directivas de seguridad (Sandboxing)

Error: No utilizar directivas potentes como PrivateTmp, ProtectSystem, ProtectHome, NoNewPrivileges y SystemCallFilter.

Consecuencias: El servicio tiene acceso excesivo al sistema de archivos, recursos de red y llamadas al sistema. Esto permite que un servicio comprometido lea/modifique archivos del sistema, acceda a datos de otros usuarios o explote vulnerabilidades del kernel a través de llamadas al sistema prohibidas.

Cómo evitarlo: Implemente directivas de seguridad siguiendo el principio de mínimos privilegios. Comience con las básicas (PrivateTmp=yes, ProtectSystem=full, ProtectHome=true, NoNewPrivileges=true) y añada gradualmente las más estrictas (PrivateDevices=yes, CapabilityBoundingSet=, SystemCallFilter=), probando cuidadosamente cada una de ellas. Esto requiere una comprensión profunda de las necesidades de su aplicación.

# Ejemplo de un conjunto mínimo para la mayoría de los servicios web

[Service]

# ...

PrivateTmp=true

ProtectSystem=full

ProtectHome=true

NoNewPrivileges=true

4. Ausencia de límites de recursos (CPU, Memoria, E/S)

Error: Ejecutar servicios sin ninguna restricción en el consumo de CPU, memoria o E/S de disco.

Consecuencias: Un servicio 'glotón' o mal funcionando puede agotar fácilmente todos los recursos del servidor, lo que provocará la ralentización o el bloqueo completo de otros servicios críticos, así como la activación del OOM killer (Out-Of-Memory killer) y el reinicio de todo el sistema.

Cómo evitarlo: Siempre establezca límites de recursos razonables, basándose en el consumo esperado del servicio. Utilice CPUQuota=, MemoryLimit=, IOWeight=, TasksMax=. Monitoree regularmente el consumo real de recursos y ajuste los límites. Utilice Systemd Slices para la gestión de recursos en grupo.

# Establecimiento de límites

[Service]

# ...

CPUQuota=70%

MemoryLimit=1.5G

IOWeight=150

TasksMax=200

5. Edición directa de archivos unit del sistema o uso incorrecto de archivos de anulación (override files)

Error: Modificar archivos en /lib/systemd/system/ directamente o crear archivos de anulación (override files) que duplican completamente el original.

Consecuencias: Al actualizar un paquete, sus cambios se perderán o sobrescribirán, lo que provocará un comportamiento inesperado de los servicios. La duplicación de la configuración dificulta el seguimiento de los cambios y es propensa a errores.

Cómo evitarlo: Siempre utilice /etc/systemd/system/your-service.service.d/override.conf para realizar cambios. Utilice systemctl edit your-service.service para crear y abrir automáticamente dicho archivo. En los archivos de anulación, especifique solo las directivas que desea cambiar o añadir. Si necesita anular una directiva que estaba en el archivo original, utilice valores vacíos (por ejemplo, ExecStart= para anular todos los ExecStart, y luego los suyos).

# Forma correcta de modificar la configuración de un servicio

sudo systemctl edit mywebapp.service

# Contenido de /etc/systemd/system/mywebapp.service.d/override.conf

[Service]

MemoryLimit=768M

RestartSec=8s

6. Ignorar Journald y la ausencia de registro centralizado

Error: Continuar utilizando métodos de registro obsoletos (por ejemplo, escribir en archivos separados sin rotación), ignorando Journald.

Consecuencias: Dificultades para buscar y analizar registros, especialmente cuando surgen problemas. Los registros dispersos dificultan el diagnóstico y la monitorización, aumentando el MTTR.

Cómo evitarlo: Siempre dirija StandardOutput y StandardError a journal. Configure Storage=persistent en journald.conf. Utilice journalctl para filtrar y analizar registros. Integre Journald con su sistema de agregación de registros (Fluentd, Vector, Loki) para la recopilación y el análisis centralizados a escala.

[Service]

# ...

StandardOutput=journal

StandardError=journal

7. Gestión incorrecta o insuficiente de dependencias

Error: Uso incorrecto de After=, Requires=, Wants=, lo que lleva a servicios que no se inician, se inician demasiado pronto o demasiado tarde, o no finalizan correctamente.

Consecuencias: Los servicios pueden fallar al iniciar si sus dependencias aún no están listas. O, por el contrario, el sistema puede colgarse al apagarse si los servicios no finalizan en el orden correcto.

Cómo evitarlo:

After=: El servicio se inicia después de la unidad especificada. Solo el orden.Requires=: El servicio requiere la unidad especificada. Si la dependencia no se inicia o falla, este servicio tampoco se iniciará/detendrá.Wants=: El servicio desea la unidad especificada. Si la dependencia no se inicia, este servicio intentará iniciarse de todos modos. Una dependencia más suave.BindsTo=: Si la dependencia se detiene, este servicio también se detendrá. Una dependencia fuerte para vincular los ciclos de vida.PartOf=: Vincula el ciclo de vida de una unidad con otra (por ejemplo, para Slices).

systemctl list-dependencies my-service.service para la visualización. Por ejemplo, un servicio web suele tener After=network.target db.service y Wants=db.service.

Al evitar estos errores comunes, mejorará significativamente la estabilidad, seguridad y manejabilidad de su infraestructura de producción basada en Systemd.