info

¿Necesitas un servidor para esta guía? Ofrecemos servidores dedicados y VPS en más de 50 países con configuración instantánea.

Need a server for this guide?

Deploy a VPS or dedicated server in minutes.

Sistema de inicio de sesión único (SSO) para servicios internos y externos en VPS/Dedicado: Keycloak y OpenID Connect

TL;DR

- Keycloak — una solución SSO potente y flexible de código abierto, ideal para el despliegue autónomo en servidores VPS/Dedicados, que proporciona un control total sobre los datos y la seguridad.

- OpenID Connect (OIDC) — un protocolo de autenticación moderno, construido sobre OAuth 2.0, que Keycloak utiliza para una identificación de usuarios fiable y estandarizada en diversos servicios.

- El despliegue autónomo de Keycloak permite reducir significativamente los costes operativos en comparación con los proveedores de IDaaS en la nube, especialmente para proyectos con un gran número de usuarios o requisitos de cumplimiento específicos.

- La integración con servicios internos y externos se vuelve unificada y segura, ya sean microservicios en Python/Node.js/Go, aplicaciones web en PHP, o paneles administrativos.

- La escalabilidad y alta disponibilidad de Keycloak se logran mediante la agrupación en clústeres y el uso de una base de datos externa, lo cual es críticamente importante para los proyectos SaaS en crecimiento para el año 2026.

- El cumplimiento normativo y la seguridad de los datos se refuerzan gracias al control total sobre la infraestructura, lo cual es especialmente valioso para las empresas que trabajan con datos sensibles.

- Dominar Keycloak requiere una inversión de tiempo, pero se amortiza con flexibilidad, funcionalidad y ahorro a largo plazo, proporcionando una base sólida para la gestión de identidades y accesos.

Introducción: Por qué el SSO no es un lujo, sino una necesidad en 2026

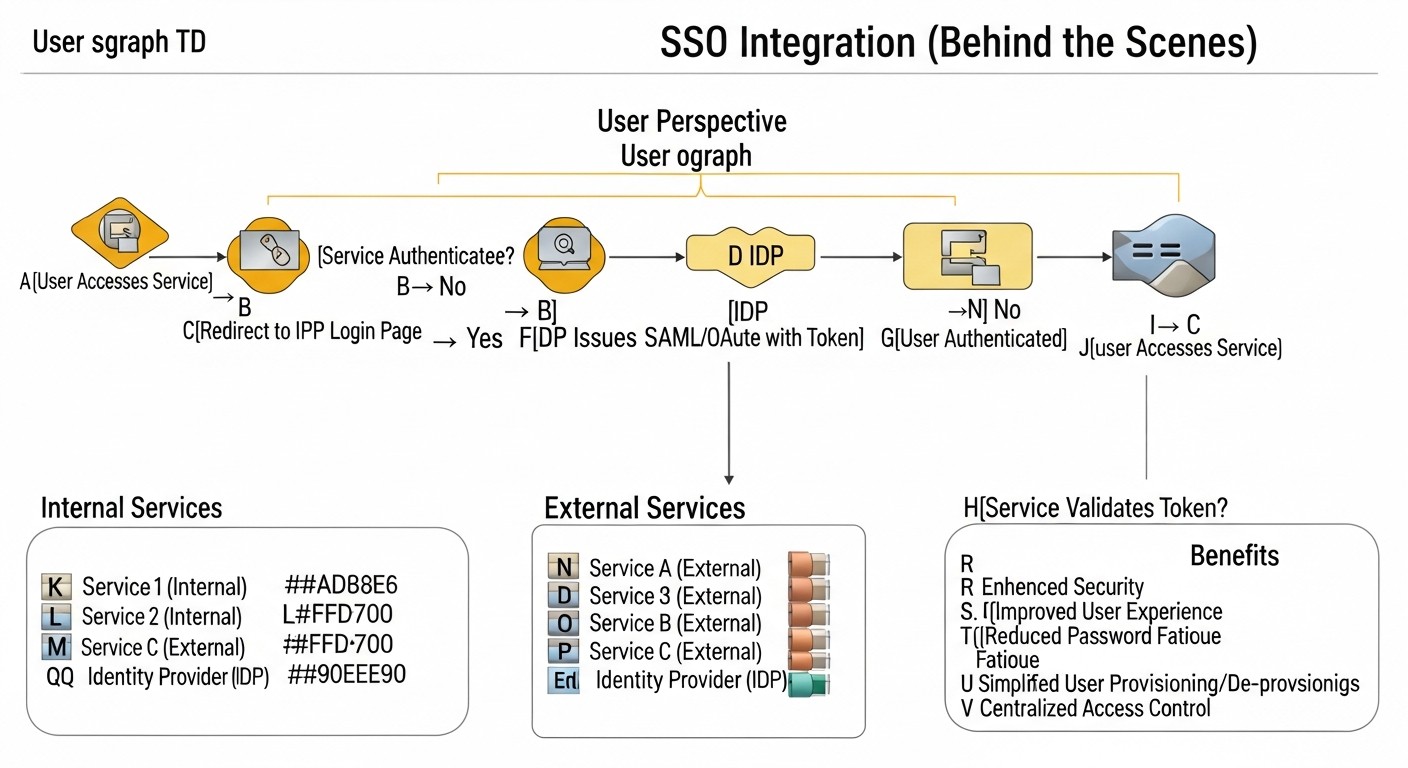

Diagrama: Introducción: Por qué el SSO no es un lujo, sino una necesidad en 2026

Diagrama: Introducción: Por qué el SSO no es un lujo, sino una necesidad en 2026

En el mundo digital en rápida evolución de 2026, donde el número de servicios y aplicaciones utilizados crece exponencialmente, la gestión de la autenticación y autorización se convierte en una de las tareas clave para cualquier empresa. Desde pequeñas startups hasta grandes corporaciones, todos se enfrentan al desafío de garantizar la seguridad, la comodidad y la eficiencia del acceso a sus recursos. Es aquí donde entra en juego el Sistema de Inicio de Sesión Único (Single Sign-On, SSO), una tecnología que permite a los usuarios iniciar sesión en múltiples sistemas independientes utilizando un único conjunto de credenciales.

¿Por qué es tan importante este tema precisamente en 2026? En primer lugar, el panorama de las ciberamenazas evoluciona constantemente. Ataques de phishing, fugas de datos, ataques de fuerza bruta a contraseñas: todo esto requiere mecanismos de protección más fiables que una simple contraseña única para cada servicio. El SSO, especialmente en combinación con la autenticación multifactor (MFA), aumenta significativamente el nivel general de seguridad. En segundo lugar, la experiencia del usuario. Imagine a un ingeniero DevOps o a un desarrollador backend que cambia diariamente entre decenas de herramientas: GitLab, Jira, Confluence, Grafana, paneles de control internos, entornos de prueba. La necesidad de introducir el nombre de usuario y la contraseña cada vez no solo consume un tiempo precioso, sino que también conduce a la "fatiga de contraseñas", lo que obliga a los usuarios a elegir contraseñas sencillas, fáciles de recordar (y fáciles de hackear) o a utilizar las mismas credenciales en todas partes. El SSO resuelve este problema, haciendo que el proceso de inicio de sesión sea fluido y menos tedioso.

Para los fundadores de proyectos SaaS y los directores técnicos de startups, el SSO no es solo una comodidad, sino una ventaja estratégica. Permite incorporar nuevos empleados más rápidamente, reduce la carga del servicio de soporte en relación con el restablecimiento de contraseñas y, lo que es más importante, crea una imagen profesional y segura para los clientes externos si el SSO se extiende también a los portales de clientes. Los administradores de sistemas obtienen un control centralizado sobre el acceso, simplificando la gestión de permisos y el cumplimiento de los requisitos reglamentarios (compliance), que son cada vez más estrictos.

Este artículo está dedicado a un análisis detallado de la implementación de SSO basada en Keycloak y el protocolo OpenID Connect (OIDC). Nos centraremos en los escenarios de despliegue en VPS o servidores dedicados (Dedicated), lo que proporciona un control total sobre la infraestructura, los datos y los costes, a diferencia de las soluciones propietarias en la nube. Examinaremos cómo Keycloak, al ser una solución potente y flexible de código abierto, permite construir un sistema de autenticación unificado tanto para herramientas internas (CI/CD, monitorización, paneles de administración) como para servicios externos de clientes, garantizando al mismo tiempo un alto nivel de seguridad y escalabilidad. El artículo está escrito para aquellos que valoran un enfoque práctico, ejemplos concretos y buscan crear una infraestructura de TI fiable y eficiente en la realidad de 2026.

Criterios clave y factores para elegir una solución SSO

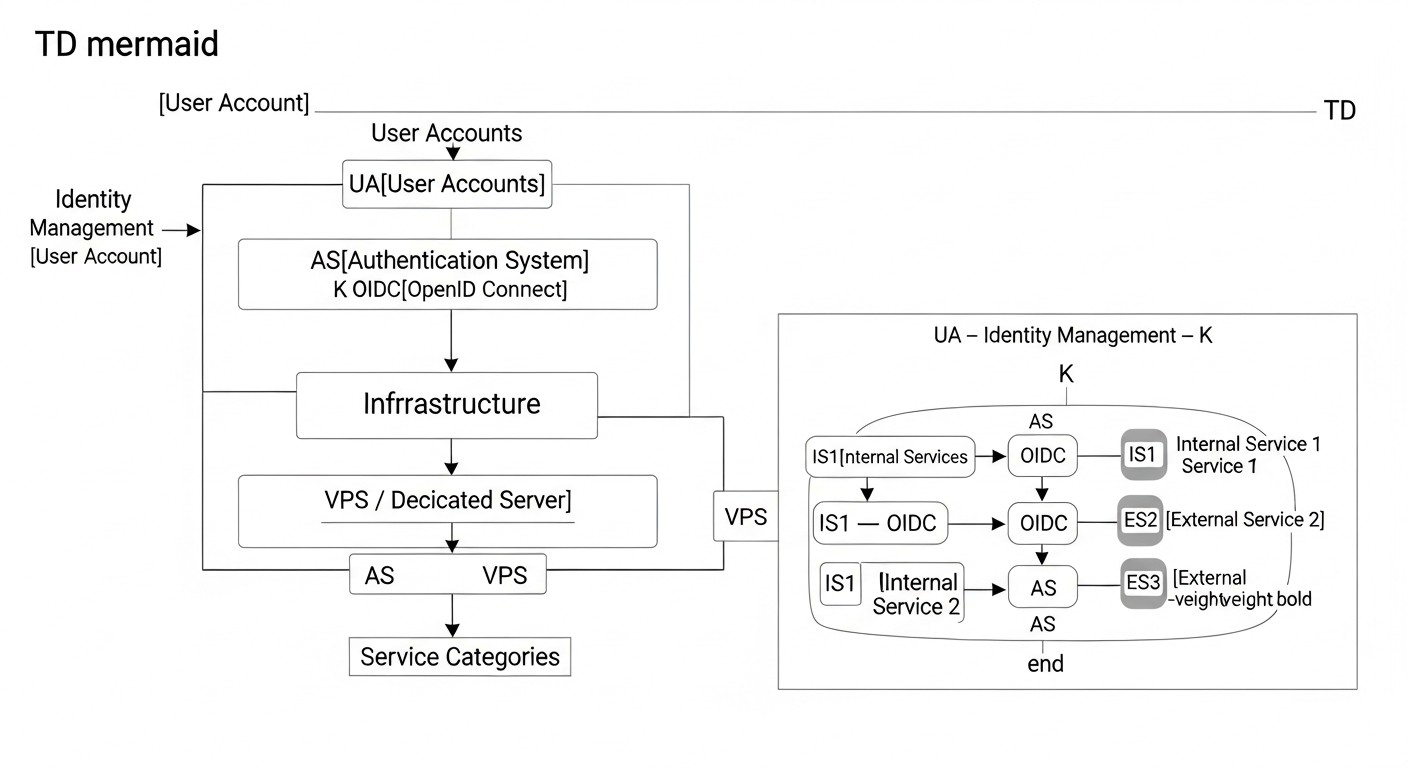

Diagrama: Criterios clave y factores para elegir una solución SSO

Diagrama: Criterios clave y factores para elegir una solución SSO

Elegir la solución adecuada de Single Sign-On (SSO) no es solo una decisión técnica, sino una inversión estratégica en la seguridad, eficiencia y escalabilidad de su infraestructura. En 2026, cuando las ciberamenazas son cada vez más sofisticadas y las exigencias de la experiencia del usuario aumentan, es importante sopesar cuidadosamente todos los pros y los contras. A continuación, se presentan los criterios clave que deben considerarse al elegir un sistema SSO, especialmente para el despliegue en servidores VPS/Dedicados.

Seguridad

La seguridad es la piedra angular de cualquier sistema de autenticación. Para 2026, esto significa no solo el almacenamiento de hashes de contraseñas, sino también el soporte de protocolos modernos como OpenID Connect (OIDC) y OAuth 2.0, SAML 2.0. Es importante la presencia de funciones de autenticación multifactor (MFA), como el soporte para TOTP, WebAuthn (FIDO2), SMS/Email OTP, así como la posibilidad de integración con tokens de hardware. La solución debe proporcionar mecanismos fiables para la gestión de sesiones, protección contra CSRF, XSS y otras vulnerabilidades web comunes. También es crítica la capacidad de auditar todos los eventos de autenticación y autorización, el registro de intentos de inicio de sesión, cambios de permisos y otras operaciones sensibles. Para VPS/Dedicado, esto significa que usted es responsable de la seguridad del propio sistema operativo y del entorno de red, pero Keycloak proporciona potentes herramientas para la protección a nivel de aplicación.

Escalabilidad y Rendimiento

Cualquier proyecto exitoso crece, y el sistema SSO debe estar preparado para este crecimiento. La escalabilidad significa la capacidad del sistema para procesar un número creciente de usuarios, solicitudes simultáneas y aplicaciones integradas sin degradación del rendimiento. Para Keycloak, esto se logra mediante la agrupación en clústeres (soporte para múltiples instancias detrás de un balanceador de carga) y el uso de una base de datos externa de alto rendimiento (PostgreSQL, MySQL). Es importante evaluar cómo se comportará la solución bajo cargas pico, cuántos recursos (CPU, RAM, I/O) consume y cuán eficientemente utiliza el almacenamiento en caché. En 2026, cuando las arquitecturas de microservicios dominan, el sistema SSO debe ser capaz de soportar millones de solicitudes al día.

Flexibilidad y Capacidades de Integración

Los ecosistemas de TI modernos constan de numerosos servicios heterogéneos, escritos en diferentes lenguajes y utilizando diversos frameworks. Una solución SSO debe ofrecer amplias capacidades de integración. El soporte para protocolos estándar (OIDC, OAuth2, SAML) es obligatorio. Keycloak destaca aquí, ofreciendo adaptadores listos para usar para frameworks populares (Spring Boot, Node.js, Python), así como SDK estándar para una integración universal. También es importante la capacidad de integración con sistemas de gestión de usuarios existentes, como LDAP/Active Directory, o bases de datos de usuarios propias. La personalización de la interfaz de inicio de sesión (branding) y la capacidad de extender la funcionalidad a través de plugins o proveedores personalizados son ventajas valiosas.

Gestionabilidad y Operaciones (Ops)

La elección de una solución SSO afecta directamente la carga operativa de los ingenieros DevOps y los administradores de sistemas. La facilidad de instalación, configuración y actualización son factores clave. La presencia de una interfaz administrativa conveniente (GUI) y una potente CLI (por ejemplo, kcadm.sh en Keycloak) simplifica significativamente las tareas diarias. El monitoreo del estado del sistema, el registro, la capacidad de copia de seguridad y recuperación de datos, todo esto debe estar bien pensado. Para el despliegue en VPS/Dedicado, es importante una buena documentación y el soporte para la contenerización (Docker, Kubernetes) para simplificar el despliegue y la gestión.

Cumplimiento Normativo y Requisitos Regulatorios

En 2026, las cuestiones de privacidad de datos y el cumplimiento de los requisitos reglamentarios (GDPR, CCPA, HIPAA, etc.) son más apremiantes que nunca. Un sistema SSO desplegado en servidores propios otorga un control total sobre la ubicación y el procesamiento de los datos, lo que simplifica el cumplimiento de estos requisitos. La capacidad de implementar políticas de retención de datos, gestionar los consentimientos de los usuarios y la transparencia en el procesamiento de datos personales son de vital importancia. Keycloak permite configurar estos aspectos, y la propiedad de la infraestructura proporciona una confianza adicional en el cumplimiento.

Costo Total de Propiedad (TCO)

El costo total de propiedad incluye no solo las tarifas de licencia (que Keycloak no tiene), sino también los costos de infraestructura (VPS/Dedicado), recursos humanos (tiempo para implementación, soporte, actualización), así como gastos ocultos (capacitación del personal, posibles tiempos de inactividad debido a errores). Aunque Keycloak es gratuito, su despliegue y soporte requieren ingenieros cualificados. Es importante comparar estos costos con los gastos de los servicios IDaaS en la nube propietarios, que a menudo tienen tarifas elevadas a medida que crece el número de usuarios. Para proyectos con un gran número de usuarios o una perspectiva a largo plazo, el TCO de Keycloak a menudo resulta ser significativamente menor.

Una evaluación cuidadosa de estos criterios permitirá elegir una solución SSO que no solo satisfaga las necesidades actuales de su empresa, sino que también sirva como una base sólida para su crecimiento y desarrollo en los próximos años.

Tabla comparativa: Keycloak vs. Alternativas

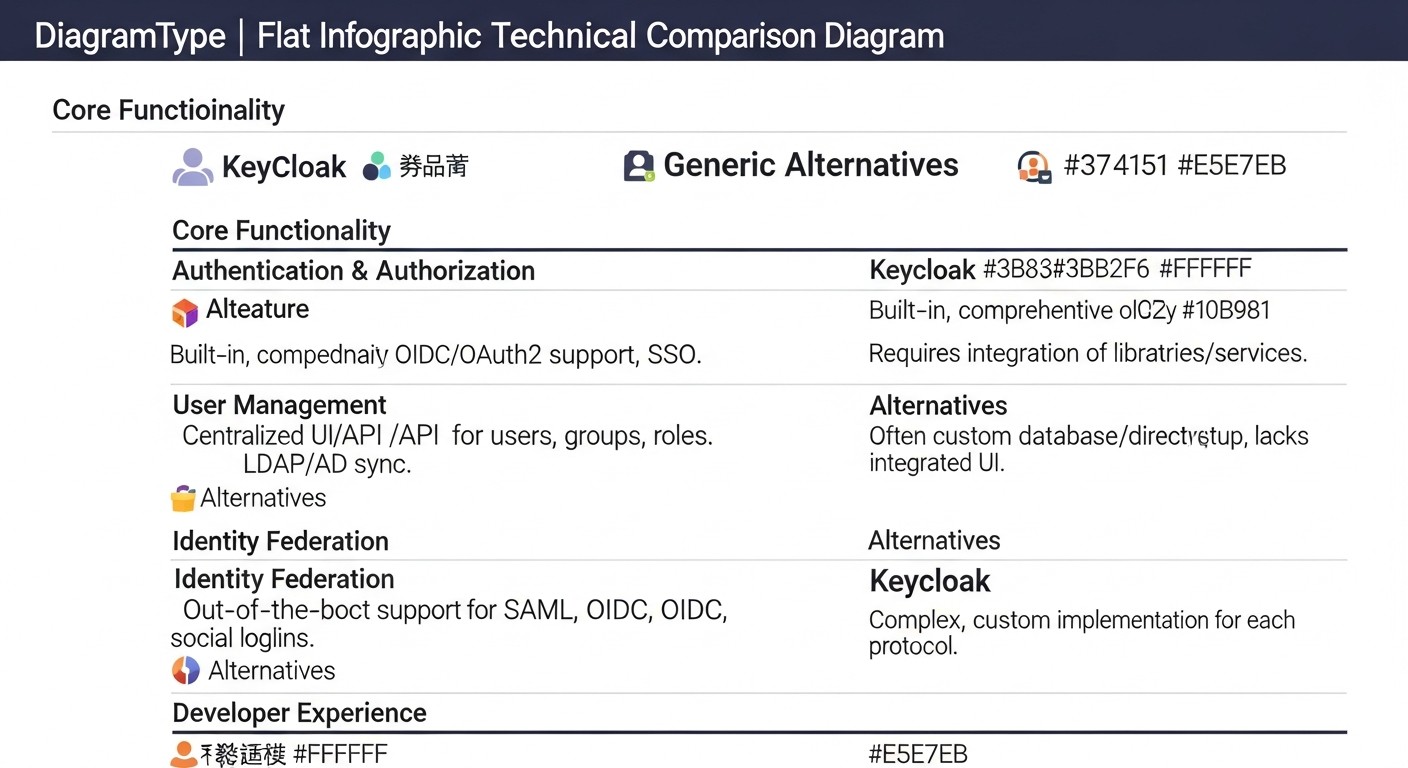

Diagrama: Tabla comparativa: Keycloak vs. Alternativas

Diagrama: Tabla comparativa: Keycloak vs. Alternativas

La elección de un sistema de gestión de identidades y accesos (IAM) es una decisión estratégica que afecta la seguridad, la escalabilidad y los costos operativos. En 2026, el mercado ofrece una multitud de soluciones, desde servicios en la nube totalmente gestionados hasta productos de código abierto flexibles que se pueden implementar de forma autónoma. A continuación, se presenta una tabla comparativa de Keycloak con sus principales competidores y alternativas, con énfasis en escenarios de VPS/Dedicado.

Nota: Los precios y características son válidos a principios de 2026 y pueden variar según la región, el volumen y las condiciones específicas del proveedor.

| Criterio |

Keycloak (Autoalojado) |

Auth0 (IDaaS en la Nube) |

Okta (IDaaS en la Nube) |

Solución Personalizada (Desarrollo Propio) |

Authelia / Dex (Autoalojado, Ligero) |

| Modelo de despliegue |

VPS/Dedicado, Kubernetes (control total) |

Totalmente en la nube (SaaS) |

Totalmente en la nube (SaaS) |

VPS/Dedicado, Kubernetes (control total) |

VPS/Dedicado, Docker (ligero) |

| Costo (estimación 2026) |

0 USD (licencia) + ~50-300 USD/mes (infraestructura) + ~2000-5000 USD/mes (tiempo de Ops/Dev) |

Desde 250 USD/mes (Developer) hasta 15000+ USD/mes (Enterprise) para 10k-100k MAU |

Desde 150 USD/mes (Basic) hasta 10000+ USD/mes (Enterprise) para 10k-100k MAU |

Altos costos iniciales (desarrollo) + ~50-300 USD/mes (infraestructura) + ~3000-8000 USD/mes (tiempo de Ops/Dev) |

0 USD (licencia) + ~30-150 USD/mes (infraestructura) + ~1000-3000 USD/mes (tiempo de Ops/Dev) |

| Soporte de protocolos |

OpenID Connect, OAuth 2.0, SAML 2.0, LDAP, Kerberos |

OpenID Connect, OAuth 2.0, SAML 2.0, WS-Fed, LDAP, AD |

OpenID Connect, OAuth 2.0, SAML 2.0, WS-Fed, LDAP, AD |

Depende de la implementación (normalmente OIDC/OAuth2) |

OpenID Connect, OAuth 2.0, LDAP |

| Autenticación multifactor (MFA) |

TOTP, WebAuthn (FIDO2), OTP por SMS/Correo electrónico, FreeOTP, Duo, YubiKey (mediante plugins) |

TOTP, OTP por SMS/Correo electrónico, Push, WebAuthn, Biometría, Duo, YubiKey, Personalizado |

TOTP, OTP por SMS/Correo electrónico, Push, WebAuthn, Biometría, Duo, YubiKey, Personalizado |

Depende de la implementación (a menudo TOTP, OTP por SMS/Correo electrónico) |

TOTP, Duo, WebAuthn (FIDO2) |

| Gestión de usuarios |

Integrado, federación con LDAP/AD, SCIM, proveedores personalizados |

Integrado, federación con LDAP/AD, SCIM, inicios de sesión sociales, bases de datos personalizadas |

Integrado, federación con LDAP/AD, SCIM, inicios de sesión sociales, sistemas de RRHH |

Integrado o integración con los existentes |

Integrado (ligero), LDAP/AD |

| Flexibilidad y personalización |

Alta (temas, plugins, SPI, API), control total sobre los datos |

Media (SDK, API, personalización de UI), control limitado sobre la infraestructura |

Media (SDK, API, personalización de UI), control limitado sobre la infraestructura |

Total (pero a costa del desarrollo) |

Limitada (configuración, temas básicos) |

| Escalabilidad |

Alta (clustering, DB externa) |

Muy alta (infraestructura en la nube) |

Muy alta (infraestructura en la nube) |

Depende de la arquitectura y la implementación |

Media (clustering, DB externa, pero menos madura) |

| Complejidad de implementación/soporte |

Alta (requiere conocimientos profundos) |

Baja-Media (SDK listos, modelo SaaS) |

Baja-Media (SDK listos, modelo SaaS) |

Muy alta (desde cero) |

Baja-Media (configuración sencilla) |

| Cumplimiento/Control de datos |

Control total (alojamiento de datos, políticas) |

Depende del proveedor (región, certificaciones) |

Depende del proveedor (región, certificaciones) |

Control total (si se implementa) |

Control total (alojamiento de datos, políticas) |

Conclusiones breves de la comparación:

- Keycloak: Ideal para empresas que necesitan control total sobre la infraestructura y los datos, alta flexibilidad y personalización, así como la capacidad de reducir los costos operativos a largo plazo, a pesar de una mayor inversión inicial en experiencia y despliegue. Excelente para entornos VPS/Dedicado y Kubernetes.

- Auth0 / Okta: Excelente opción para empresas que desean implementar rápidamente SSO sin la necesidad de gestionar la infraestructura IAM. El alto costo a medida que crece el número de usuarios y un menor control sobre los datos son las principales desventajas.

- Custom Solution: Solo es adecuado para requisitos muy específicos que no pueden ser satisfechos por soluciones listas para usar, o para empresas con enormes recursos para desarrollo y soporte. En la mayoría de los casos, no es práctico debido al costo y los riesgos de seguridad.

- Authelia / Dex: Una buena opción para escenarios más simples donde se requiere un SSO ligero para varios servicios internos. Menos funciones que Keycloak, pero también más fácil de implementar y mantener. Puede ser un buen punto de partida para equipos pequeños.

Para fundadores de proyectos SaaS, CTO de startups e ingenieros DevOps que valoran el control, la seguridad y la eficiencia económica a largo plazo, Keycloak representa la solución más atractiva para el despliegue en infraestructura propia.

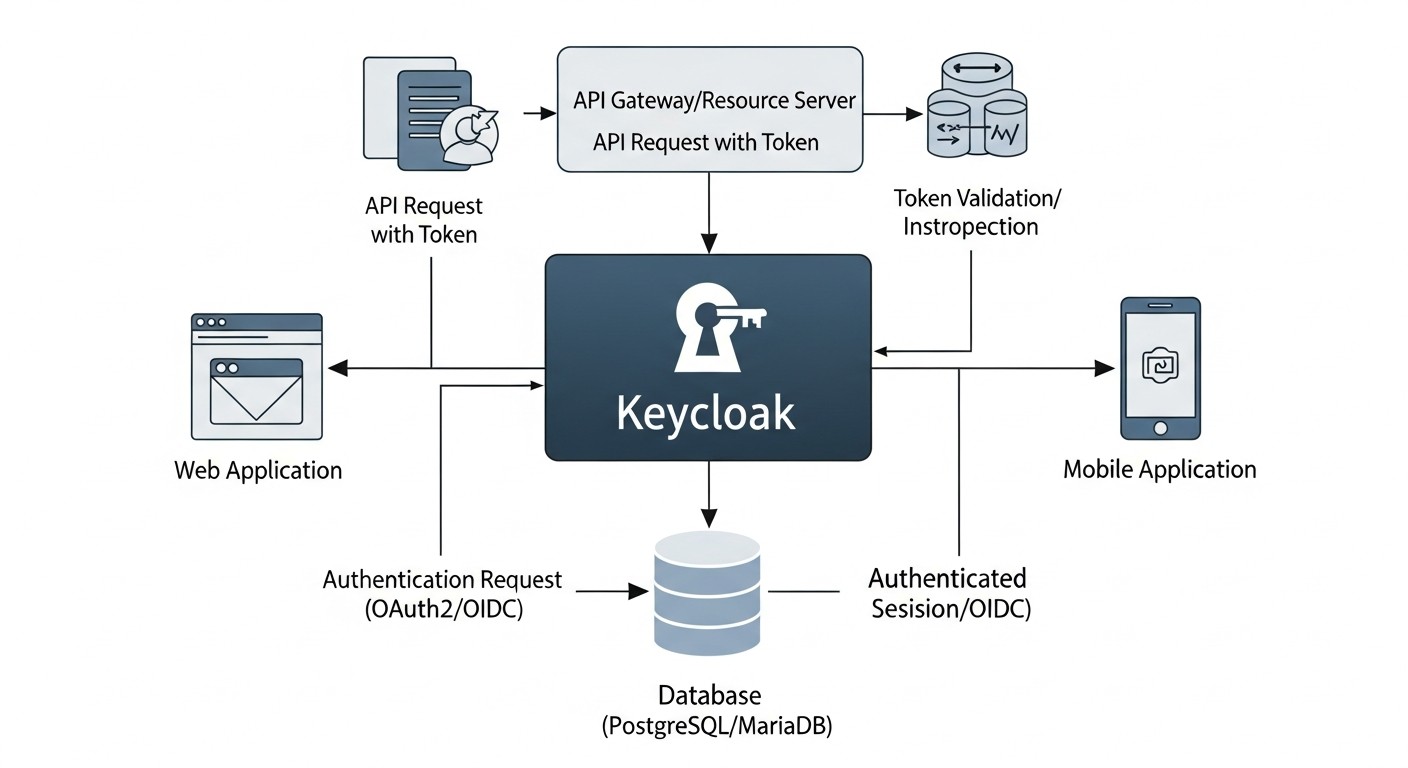

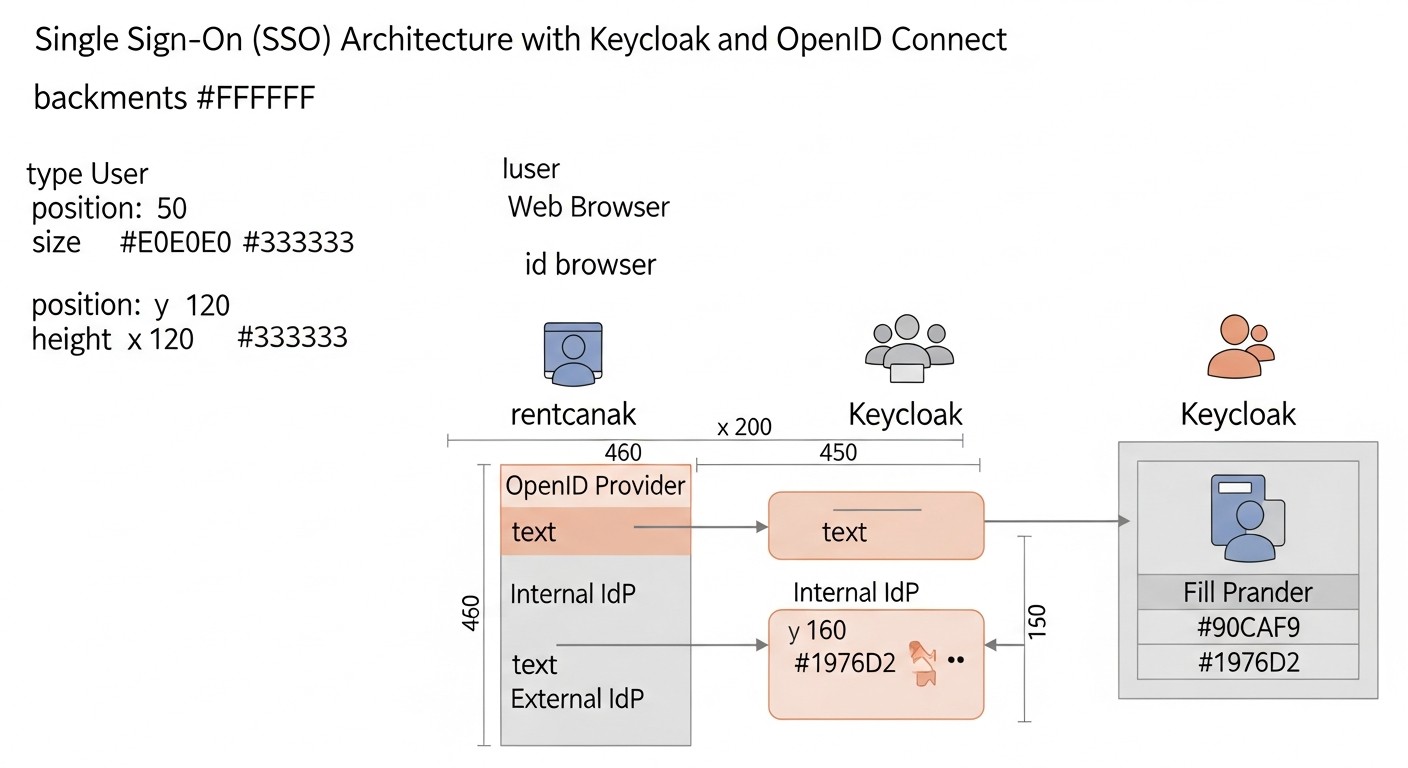

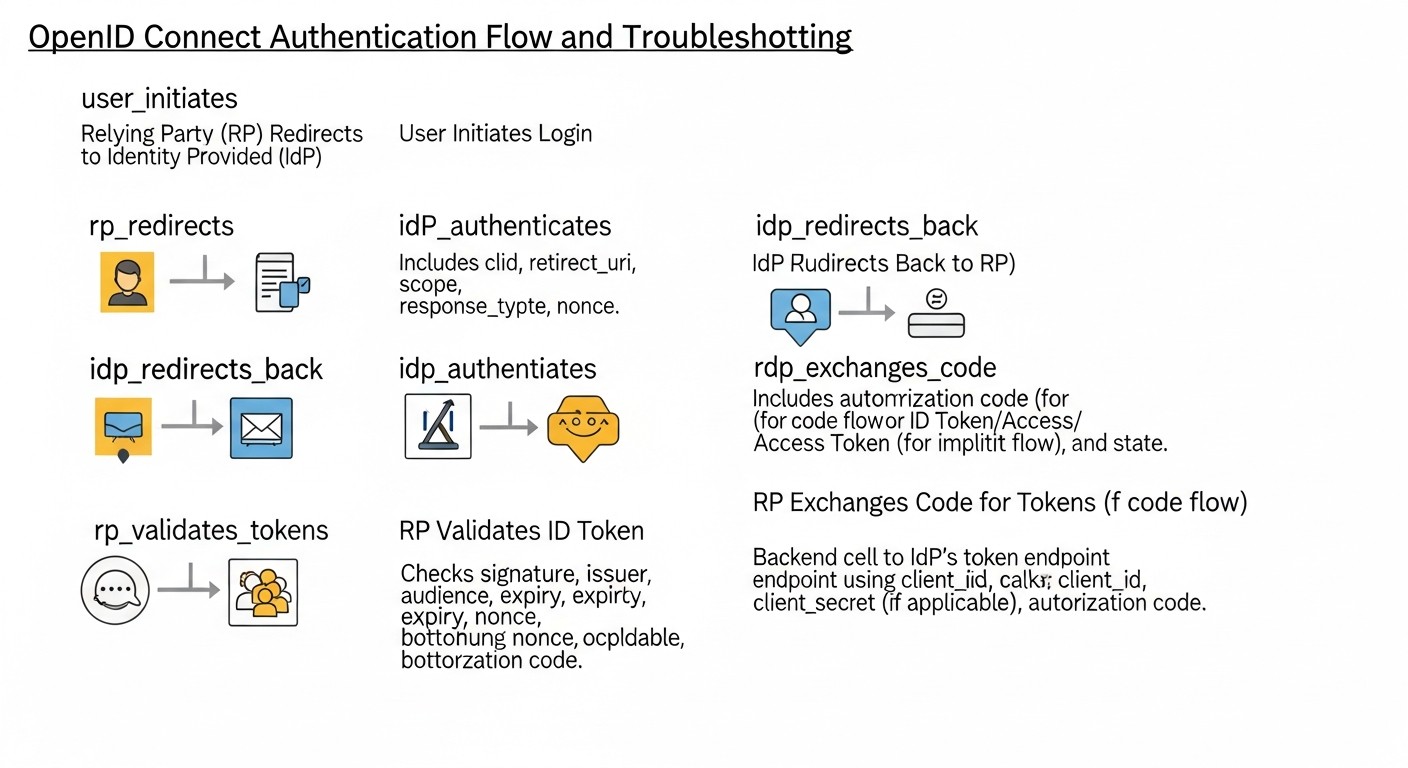

Visión general detallada de Keycloak y OpenID Connect

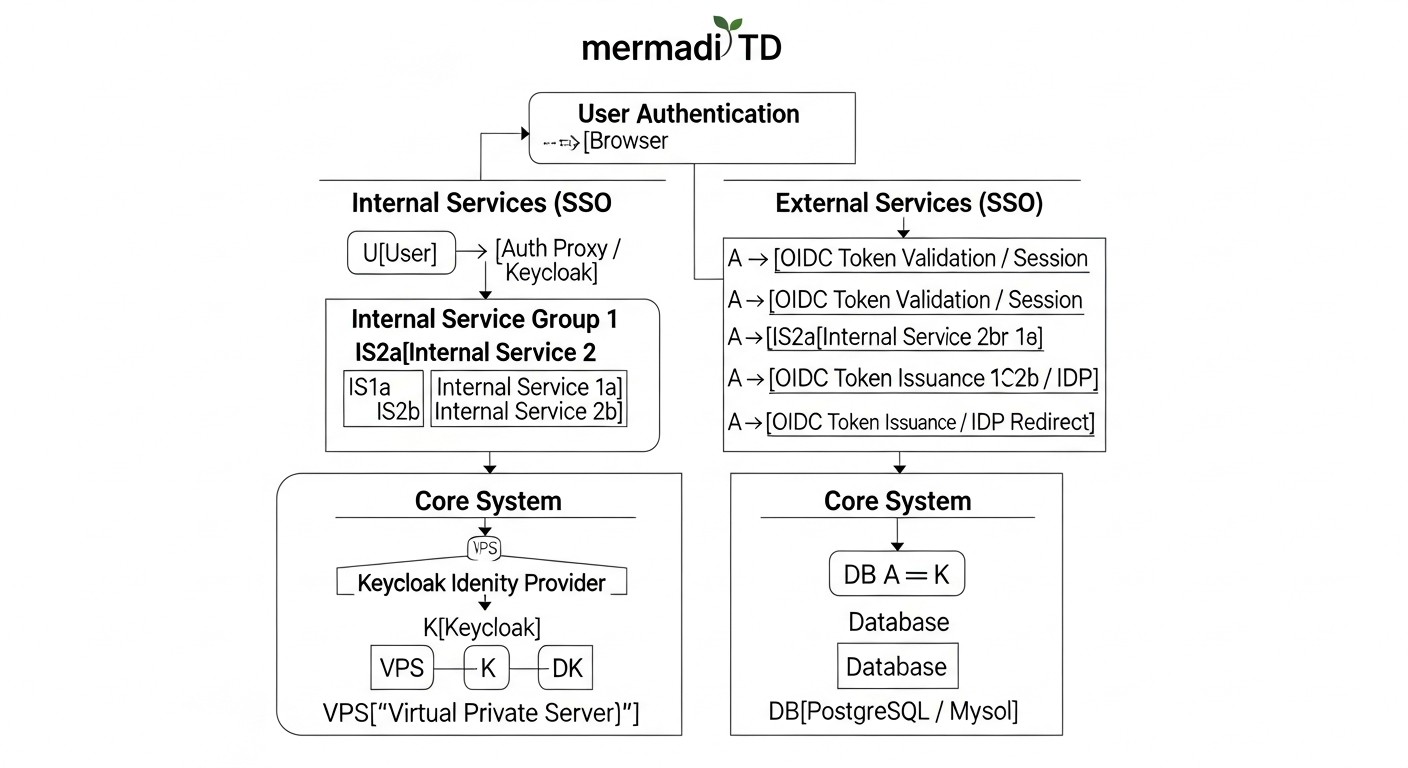

Diagrama: Visión general detallada de Keycloak y OpenID Connect

Diagrama: Visión general detallada de Keycloak y OpenID Connect

Para utilizar Keycloak de manera efectiva en la creación de un sistema de autenticación unificado, es esencial comprender a fondo su arquitectura, conceptos clave y cómo interactúa con el protocolo OpenID Connect. Esta sección se dedica a una visión general detallada de estos componentes.

¿Qué es Keycloak?

Keycloak es una solución de gestión de identidades y accesos (IAM) de código abierto, desarrollada por JBoss (parte de Red Hat). Proporciona funcionalidad de Single Sign-On (SSO) para aplicaciones web y servicios RESTful, gestión de usuarios, federación de identidades, autenticación multifactor (MFA) y mucho más. Keycloak está construido sobre la pila de Java y se ejecuta en el servidor de aplicaciones WildFly, utilizando una base de datos interna o externa para almacenar sus configuraciones y datos de usuario.

Conceptos clave de Keycloak:

- Reinos (Realms): Son espacios aislados que gestionan un conjunto de usuarios, aplicaciones (clientes) y configuraciones de autenticación. Cada reino tiene su propio conjunto de usuarios, roles, clientes y políticas. Esto permite utilizar una única instancia de Keycloak para múltiples proyectos u organizaciones independientes, sin mezclar sus datos. Por ejemplo, un reino para los servicios internos de la empresa, otro para los clientes externos de un producto SaaS.

- Clientes (Clients): Un cliente en Keycloak es cualquier aplicación o servicio que desea utilizar Keycloak para autenticar usuarios. Los clientes pueden ser públicos (por ejemplo, SPA - Single Page Applications) o confidenciales (por ejemplo, servicios de backend), requiriendo el almacenamiento de un secreto de cliente. Cada cliente se registra en un reino específico y se configura con protocolos (OIDC, SAML) y derechos de acceso determinados.

- Usuarios (Users): Son las entidades que se autentican en Keycloak. Los usuarios pueden crearse manualmente, importarse o sincronizarse desde sistemas externos como LDAP o Active Directory. Cada usuario tiene credenciales (contraseña, TOTP) y atributos.

- Roles (Roles): Keycloak soporta roles para la autorización. Los roles pueden ser de reino (disponibles para todos los clientes en el reino) o de cliente (específicos para un cliente particular). Los roles se asignan a usuarios o grupos de usuarios.

- Proveedores de Identidad (Identity Providers, IdP): Keycloak puede actuar como un intermediario para IdP externos, como Google, GitHub, Facebook, u otras instancias de Keycloak, así como proveedores SAML. Esto permite a los usuarios iniciar sesión en sus aplicaciones utilizando sus cuentas existentes de otros sistemas.

- Flujos de Autenticación (Authentication Flows): Keycloak proporciona flujos de autenticación flexibles, permitiendo configurar los pasos que un usuario debe seguir para iniciar sesión con éxito (por ejemplo, nombre de usuario/contraseña, luego MFA, luego consentimiento de acceso).

¿Qué es OpenID Connect (OIDC)?

OpenID Connect (OIDC) es un protocolo de identidad simple, construido sobre el protocolo de autorización OAuth 2.0. Permite a los clientes verificar la identidad del usuario final basándose en la autenticación realizada por un servidor de autorización, y también obtener información básica del perfil del usuario final de manera interoperable. OIDC es el estándar de facto para la autenticación web moderna.

Características clave de OIDC:

- Token de Identidad (ID Token): Es el elemento central de OIDC. El ID Token es un JSON Web Token (JWT) que contiene información sobre el usuario (por ejemplo,

sub - identificador de usuario, name, email) y el tiempo de autenticación. Está firmado por el servidor de autorización (Keycloak) y puede ser verificado por el cliente para confirmar la identidad del usuario.

- Token de Acceso: Utilizado por el cliente para acceder a recursos protegidos en el servidor de recursos (API). El Access Token también es un JWT, pero su contenido y duración pueden diferir del ID Token. No está destinado a identificar al usuario, sino a autorizar el acceso a la API.

- Token de Refresco: Un token de larga duración utilizado por el cliente para obtener nuevos Access Token e ID Token después de que expiren, sin requerir una nueva autenticación del usuario.

- Endpoint UserInfo: Un endpoint en el servidor de autorización que proporciona un conjunto estandarizado de información sobre el usuario (claims), al que se accede mediante un Access Token.

Flujos de autenticación OIDC soportados por Keycloak:

OIDC define varios flujos (flows) para diferentes escenarios de uso:

-

Authorization Code Flow (Flujo de Código de Autorización):

Este es el flujo más seguro y recomendado para clientes confidenciales (por ejemplo, aplicaciones web tradicionales del lado del servidor) y clientes públicos que pueden almacenar un secreto de forma segura (por ejemplo, aplicaciones móviles con PKCE). El cliente redirige al usuario a Keycloak para la autenticación. Después de una autenticación exitosa, Keycloak devuelve al cliente un código de autorización de un solo uso a través de una redirección. Luego, el cliente intercambia este código por un Access Token, un ID Token y un Refresh Token, realizando una solicitud directamente a Keycloak utilizando su secreto de cliente. Este intercambio ocurre en el backend, lo que evita la fuga de tokens en el navegador.

Ejemplo de uso: Aplicación backend en Python/Django, Node.js/Express, Go/Gin, PHP/Laravel, donde la aplicación del servidor actúa como cliente de Keycloak y puede almacenar el secreto de forma segura.

-

Implicit Flow (Flujo Implícito):

Anteriormente utilizado para clientes públicos, como SPA (Single Page Applications) en JavaScript. En este flujo, los tokens (ID Token, Access Token) se devuelven directamente en el navegador a través de un fragmento de URL después de la autenticación del usuario. Este flujo se considera menos seguro, ya que los tokens pueden ser interceptados desde el historial del navegador o mediante ataques XSS. En 2026, su uso no se recomienda en favor del Authorization Code Flow con PKCE.

Ejemplo de uso (obsoleto): SPA en Angular/React/Vue, que reciben los tokens directamente.

-

Hybrid Flow (Flujo Híbrido):

Una combinación de Authorization Code Flow e Implicit Flow. Permite al cliente obtener una parte de los tokens (por ejemplo, el ID Token) directamente a través de una redirección, y la otra parte (Access Token, Refresh Token) mediante el intercambio del código de autorización. Esto puede ser útil para algunos escenarios complejos donde se requiere acceso inmediato al ID Token, pero al mismo tiempo se necesita la seguridad del Refresh Token. Sin embargo, con la aparición de PKCE, su uso también está disminuyendo.

Ejemplo de uso: Escenarios específicos que requieren información inmediata sobre el usuario, pero manteniendo la posibilidad de actualizar los tokens.

-

Authorization Code Flow con PKCE (Proof Key for Code Exchange):

Este es el flujo recomendado para clientes públicos (SPA, aplicaciones móviles y de escritorio) en 2026. PKCE añade una capa adicional de seguridad al Authorization Code Flow, previniendo ataques de intercepción del código de autorización. El cliente genera un code_verifier secreto y su hash code_challenge. El code_challenge se envía junto con la solicitud de autorización, y el code_verifier se utiliza al intercambiar el código de autorización por tokens. Keycloak verifica la correspondencia entre code_verifier y code_challenge. Esto imposibilita el uso de un código de autorización interceptado sin conocer el code_verifier.

Ejemplo de uso: SPAs modernas en React, Angular, Vue, aplicaciones móviles, aplicaciones de escritorio.

Comprender estos flujos y conceptos de Keycloak es crucial para una integración correcta y segura de sus servicios. Keycloak proporciona un mecanismo potente y flexible para implementar todos estos escenarios, lo que lo convierte en una opción ideal para sistemas de autenticación complejos en VPS/Dedicated.

Consejos prácticos y recomendaciones para la implementación de Keycloak

Esquema: Consejos prácticos y recomendaciones para la implementación de Keycloak

Esquema: Consejos prácticos y recomendaciones para la implementación de Keycloak

La implementación de Keycloak en servidores VPS/Dedicados requiere un enfoque sistemático y atención a los detalles. Esta sección contiene instrucciones paso a paso, comandos y recomendaciones prácticas, basadas en la experiencia real de despliegue de sistemas SSO.

1. Selección y preparación de la infraestructura

Antes de proceder con la instalación, es necesario definir la infraestructura. Para un entorno de producción en 2026, se recomienda un mínimo de 2-4 vCPU, 8-16 GB de RAM y un SSD rápido para la base de datos y el propio Keycloak. Utilice una distribución moderna de Linux (Ubuntu 24.04 LTS, CentOS Stream 9) y asegúrese de que todos los paquetes estén actualizados.

# Actualización del sistema

sudo apt update && sudo apt upgrade -y

# Instalación de Docker y Docker Compose (recomendado para simplificar)

sudo apt install ca-certificates curl gnupg lsb-release -y

sudo mkdir -p /etc/apt/keyrings

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /etc/apt/keyrings/docker.gpg

echo "deb [arch=$(dpkg --print-architecture) signed-by=/etc/apt/keyrings/docker.gpg] https://download.docker.com/linux/ubuntu $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list > /dev/null

sudo apt update

sudo apt install docker-ce docker-ce-cli containerd.io docker-compose-plugin -y

sudo usermod -aG docker $USER # Añadir usuario al grupo docker

# Reinicie la sesión o cierre/abra sesión para aplicar los cambios

2. Instalación de Keycloak con Docker Compose

El uso de Docker Compose es la forma más sencilla y fiable de desplegar Keycloak junto con la base de datos. Se recomienda utilizar PostgreSQL.

# docker-compose.yml

version: '3.8'

services:

postgres:

image: postgres:15-alpine

container_name: keycloak-db

environment:

POSTGRES_DB: keycloak

POSTGRES_USER: keycloak

POSTGRES_PASSWORD: ${KC_DB_PASSWORD} # Utilice una variable de entorno

volumes:

- ./postgres_data:/var/lib/postgresql/data

ports:

- "5432:5432" # Solo para depuración, en producción es mejor no abrir o limitar el acceso

restart: unless-stopped

keycloak:

image: quay.io/keycloak/keycloak:23.0.7 # Versión actual a principios de 2026

container_name: keycloak

environment:

KC_DB: postgres

KC_DB_URL_HOST: postgres

KC_DB_USERNAME: keycloak

KC_DB_PASSWORD: ${KC_DB_PASSWORD}

KC_HOSTNAME: your.keycloak.domain.com # Su nombre de dominio de Keycloak

KC_HOSTNAME_STRICT: "true"

KC_PROXY: edge # Importante para operar detrás de un proxy inverso

KC_HTTP_PORT: 8080

KC_HTTPS_PORT: 8443

KEYCLOAK_ADMIN: admin

KEYCLOAK_ADMIN_PASSWORD: ${KC_ADMIN_PASSWORD} # Utilice una variable de entorno

KC_FEATURES: token-exchange,admin-fine-grained-authz # Habilitar las características necesarias

KC_METRICS_ENABLED: "true" # Para monitoreo

KC_OPTIMIZED: "true" # Para optimización de producción

ports:

- "8080:8080" # Puerto HTTP interno de Keycloak

- "8443:8443" # Puerto HTTPS interno de Keycloak

depends_on:

- postgres

restart: unless-stopped

command: start --optimized --http-enabled=true --https-certificate-file=/opt/keycloak/conf/server.crt --https-certificate-key-file=/opt/keycloak/conf/server.key

volumes:

- ./certs:/opt/keycloak/conf:ro # Montaje de certificados SSL/TLS

Cree un archivo .env en el mismo directorio:

# .env

KC_DB_PASSWORD=your_strong_db_password

KC_ADMIN_PASSWORD=your_super_strong_admin_password

Asegúrese de tener certificados SSL/TLS para su dominio your.keycloak.domain.com (por ejemplo, de Let's Encrypt). Coloque server.crt y server.key en la carpeta ./certs.

# Creación de directorios

mkdir -p postgres_data certs

# Inicio de Keycloak y PostgreSQL

docker compose up -d

3. Configuración de Nginx como proxy inverso y terminador SSL

En producción, Keycloak debe operar detrás de un proxy inverso (Nginx, Apache, Caddy) que manejará los certificados SSL y redirigirá el tráfico. Esto simplifica significativamente la gestión de certificados y mejora la seguridad.

# /etc/nginx/sites-available/keycloak.conf

server {

listen 80;

server_name your.keycloak.domain.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

server_name your.keycloak.domain.com;

ssl_certificate /etc/letsencrypt/live/your.keycloak.domain.com/fullchain.pem; # Ruta a su certificado

ssl_certificate_key /etc/letsencrypt/live/your.keycloak.domain.com/privkey.pem; # Ruta a su clave privada

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers "EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH";

ssl_prefer_server_ciphers on;

add_header X-Frame-Options "SAMEORIGIN";

add_header X-Content-Type-Options "nosniff";

add_header X-XSS-Protection "1; mode=block";

location / {

proxy_pass http://127.0.0.1:8080; # O la IP del contenedor Docker, si no está en el mismo host

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-Host $host;

proxy_redirect off;

proxy_buffering off; # Importante para SSE y WebSocket

proxy_read_timeout 90;

}

}

# Activación de la configuración de Nginx

sudo ln -s /etc/nginx/sites-available/keycloak.conf /etc/nginx/sites-enabled/

sudo nginx -t # Verificación de sintaxis

sudo systemctl reload nginx

4. Configuración inicial de Keycloak a través de la Consola de Administración

Después de iniciar Keycloak, podrá acceder a la consola de administración en https://your.keycloak.domain.com/admin. Inicie sesión con las credenciales admin y KC_ADMIN_PASSWORD de su archivo .env.

- Creación de un nuevo realm: Se recomienda encarecidamente crear un realm separado para sus aplicaciones en lugar de utilizar el realm Master. Por ejemplo,

my-company-realm.

- Configuración de SMTP: Para el envío de correos electrónicos de confirmación y restablecimiento de contraseñas.

Realm Settings -> Email.

- Configuración de SSL/HTTPS: Asegúrese de que Keycloak esté configurado para funcionar con HTTPS. En Docker Compose, especificamos

KC_PROXY: edge, lo que significa que la terminación SSL ocurre en el proxy y Keycloak ve las solicitudes HTTPS.

- Creación de usuarios y grupos:

Users -> Add user. Asígneles contraseñas y roles si es necesario.

- Configuración de MFA: En

Authentication -> Flows se puede configurar la MFA obligatoria (por ejemplo, TOTP) para acciones específicas o para todos los usuarios.

5. Registro de clientes (aplicaciones)

Para cada servicio que utilizará Keycloak, es necesario registrar un cliente en el realm correspondiente.

- Vaya a

Clients -> Create client.

- Client ID: Identificador único de su aplicación (por ejemplo,

my-webapp, admin-panel).

- Client type: Seleccione

OpenID Connect.

- Access type:

confidential: Para aplicaciones de servidor que pueden almacenar de forma segura el secreto del cliente (por ejemplo, servicios backend que realizan solicitudes a la API de Keycloak).public: Para aplicaciones JavaScript (SPA), aplicaciones móviles que no pueden almacenar el secreto de forma segura. Utilice con PKCE.

- Valid Redirect URIs: Lista de URL a las que Keycloak puede redirigir al usuario después de una autenticación exitosa. Por ejemplo,

https://my-app.com/callback. Esto es críticamente importante para la seguridad.

- Web Origins: Lista de dominios desde los que se permiten solicitudes de Cross-Origin Resource Sharing (CORS). Por ejemplo,

https://my-app.com.

- PKCE Code Challenge Method: Para clientes públicos, seleccione

S256.

- Obtenga el Client Secret (para clientes confidenciales) de la pestaña

Credentials.

6. Integración con aplicaciones

Dependiendo del lenguaje y framework de su aplicación, utilice las bibliotecas o adaptadores OIDC adecuados.

Ejemplo de integración para Node.js (cliente confidencial de backend):

// Se asume el uso de Express.js y oidc-client

const express = require('express');

const { Issuer, generators } = require('openid-client');

const session = require('express-session');

const app = express();

app.use(session({

secret: 'super_secret_key_for_session', // Reemplace con una clave secreta segura

resave: false,

saveUninitialized: true

}));

async function setupOIDC() {

const issuer = await Issuer.discover('https://your.keycloak.domain.com/realms/my-company-realm');

console.log('Discovered issuer %s %O', issuer.issuer, issuer.metadata);

const client = new issuer.Client({

client_id: 'my-webapp',

client_secret: 'YOUR_CLIENT_SECRET_FROM_KEYCLOAK',

redirect_uris: ['http://localhost:3000/callback'],

response_types: ['code'],

});

app.get('/', (req, res) => {

if (!req.session.tokenSet) {

return res.send('Login with Keycloak');

}

res.send(Hello, ${req.session.tokenSet.claims().preferred_username}! Logout);

});

app.get('/login', (req, res) => {

const code_verifier = generators.codeVerifier();

const code_challenge = generators.codeChallenge(code_verifier);

req.session.code_verifier = code_verifier; // Guardamos para uso posterior

const authUrl = client.authorizationUrl({

scope: 'openid profile email',

code_challenge,

code_challenge_method: 'S256',

});

res.redirect(authUrl);

});

app.get('/callback', async (req, res) => {

const params = client.callbackParams(req);

const tokenSet = await client.callback(

'http://localhost:3000/callback', // redirect_uri

params,

{ code_verifier: req.session.code_verifier }

);

console.log('received and validated tokens %j', tokenSet);

console.log('validated ID Token claims %j', tokenSet.claims());

req.session.tokenSet = tokenSet;

res.redirect('/');

});

app.get('/logout', (req, res) => {

req.session.destroy(() => {

const logoutUrl = client.endSessionUrl({ id_token_hint: req.session.tokenSet.id_token });

res.redirect(logoutUrl);

});

});

app.listen(3000, () => {

console.log('App listening on port 3000');

});

}

setupOIDC();

7. Monitoreo y registro

Configure la recopilación de logs de Keycloak (por ejemplo, a través de Logrotate, Filebeat/Fluentd en un sistema de logging centralizado). Utilice Prometheus y Grafana para monitorear el rendimiento de Keycloak. Habilite las métricas en Keycloak a través de KC_METRICS_ENABLED: "true".

8. Copias de seguridad

Realice copias de seguridad de la base de datos de Keycloak regularmente. Esto es críticamente importante. Utilice pg_dump para PostgreSQL o herramientas similares para otras bases de datos.

# Ejemplo de copia de seguridad de PostgreSQL

docker exec keycloak-db pg_dump -U keycloak keycloak > keycloak_db_backup_$(date +%Y%m%d%H%M%S).sql

Siguiendo estos consejos prácticos, podrá desplegar y configurar Keycloak con éxito, asegurando un sistema SSO fiable y seguro para sus servicios.

Errores comunes en la implementación y operación de Keycloak

Diagrama: Errores comunes en la implementación y operación de Keycloak

Diagrama: Errores comunes en la implementación y operación de Keycloak

La implementación de un sistema complejo como Keycloak conlleva inevitablemente errores potenciales. Conocer estos escollos de antemano ayudará a evitar problemas costosos, pérdida de tiempo y violaciones de seguridad. A continuación, se presentan al menos cinco errores comunes que los equipos encuentran al trabajar con Keycloak, junto con recomendaciones para prevenirlos.

1. Uso del reino Master para aplicaciones

Error: Por defecto, Keycloak crea el reino Master, que está destinado exclusivamente para la administración del propio Keycloak. Los principiantes a menudo crean clientes y usuarios en este reino para sus aplicaciones.

Consecuencias: La mezcla de cuentas administrativas y de aplicación crea una grave amenaza de seguridad. Si las credenciales de una aplicación en el reino Master se ven comprometidas, un atacante podría potencialmente obtener acceso a la consola de administración de Keycloak, lo que equivale a un control total sobre todo el sistema de autenticación. Esto también dificulta la gestión y el aislamiento de diferentes proyectos.

Cómo evitarlo: Siempre cree un nuevo reino para cada uno de sus proyectos o grupos de aplicaciones (por ejemplo, internal-services, saas-customer-portal). El reino Master solo debe usarse para la cuenta de administrador de Keycloak. Por ejemplo, en la Consola de administración de Keycloak, en la esquina superior izquierda, seleccione "Add realm" y cree uno nuevo. Luego, cambie a él para todas las configuraciones posteriores de clientes y usuarios.

2. Configuración incorrecta del proxy inverso y SSL/TLS

Error: Ejecutar Keycloak sin un proxy inverso (abriendo directamente los puertos 8080/8443) o una configuración incorrecta de los encabezados X-Forwarded- al usar un proxy.

Consecuencias:

- Problemas de seguridad: La ausencia de SSL/TLS a nivel de proxy significa la transmisión de datos sensibles en texto claro. Abrir directamente los puertos de Keycloak sin la protección adecuada puede llevar a vulnerabilidades.

- Redirecciones incorrectas: Keycloak puede generar enlaces con HTTP en lugar de HTTPS o con un nombre de dominio incorrecto, lo que provoca errores de autenticación y flujos OIDC inoperables.

- Problemas con las direcciones IP: Keycloak verá la dirección IP del proxy, no la dirección IP real del cliente, lo que dificulta la auditoría y la prevención de ataques.

Cómo evitarlo:

- Siempre use Nginx, Apache u otro proxy inverso para la terminación SSL/TLS.

- Asegúrese de que en la configuración de Keycloak (por ejemplo, en

docker-compose.yml) el parámetro KC_PROXY: edge esté configurado.

- Configure correctamente los encabezados

X-Forwarded-For, X-Forwarded-Proto y Host en su proxy inverso, como se muestra en la sección "Consejos prácticos".

3. Uso de Implicit Flow para aplicaciones SPA/móviles

Error: Uso del obsoleto Implicit Flow para Single Page Applications (SPA) y aplicaciones móviles, especialmente sin medidas de seguridad adicionales.

Consecuencias: Los tokens (Access Token, ID Token) se transmiten directamente en el fragmento de la URL, lo que los hace vulnerables a la interceptación a través de ataques XSS, fugas en los registros del navegador o el historial. Esta es una grave amenaza de seguridad para los clientes públicos.

Cómo evitarlo: En 2026, para todos los clientes públicos (SPA, aplicaciones móviles, de escritorio) se debe usar el Authorization Code Flow con PKCE (Proof Key for Code Exchange). Keycloak es totalmente compatible con este flujo. Al configurar el cliente en Keycloak, seleccione Access type: public y PKCE Code Challenge Method: S256. Asegúrese de que su biblioteca cliente OIDC también sea compatible con PKCE.

4. Configuración insuficiente o ausencia de copia de seguridad de la base de datos

Error: Ejecutar Keycloak con la base de datos predeterminada (H2) en producción o la ausencia de copias de seguridad regulares de la base de datos externa.

Consecuencias:

- Pérdida de datos: H2 es una base de datos integrada, diseñada solo para desarrollo. No es adecuada para producción y puede llevar a la pérdida de datos al reiniciar el contenedor o el servidor.

- Tiempos de inactividad: En caso de fallo del servidor o corrupción de datos sin una copia de seguridad, todo el sistema de autenticación no estará disponible, lo que provocará la interrupción de todos los servicios dependientes. La recuperación sin una copia de seguridad es prácticamente imposible.

Cómo evitarlo:

- Siempre use una base de datos externa y confiable para producción (PostgreSQL, MySQL).

- Configure copias de seguridad regulares y automáticas de la base de datos de Keycloak. Use

pg_dump o herramientas similares.

- Verifique la operatividad de las copias de seguridad, restaurándolas periódicamente en un entorno de prueba.

5. Monitoreo y registro insuficientes

Error: Ausencia de recopilación centralizada de registros y monitoreo del rendimiento de Keycloak.

Consecuencias:

- Dificultades de diagnóstico: Cuando surgen problemas de autenticación o rendimiento, sin registros ni métricas, es muy difícil entender la causa y solucionar rápidamente el problema.

- Amenazas de seguridad pasadas por alto: Sin monitorear actividades sospechosas (por ejemplo, múltiples intentos de inicio de sesión fallidos, direcciones IP inusuales), puede pasar por alto intentos de intrusión o compromiso.

- Problemas de escalabilidad: Sin datos de carga y rendimiento, es imposible planificar eficazmente la escalabilidad de la infraestructura de Keycloak.

Cómo evitarlo:

- Configure la recopilación de registros de Keycloak (por ejemplo, a través de Logstash, Fluentd) en un sistema centralizado (ELK Stack, Grafana Loki).

- Use Prometheus y Grafana para recopilar y visualizar métricas de Keycloak (habilite

KC_METRICS_ENABLED: "true"). Monitoree CPU, RAM, I/O, el número de sesiones activas, los retrasos de autenticación.

- Configure alertas para eventos críticos (por ejemplo, alto porcentaje de errores de autenticación, caída de disponibilidad).

Al evitar estos errores comunes, mejorará significativamente la estabilidad, seguridad y capacidad de gestión de su sistema SSO basado en Keycloak.

Lista de verificación para la aplicación práctica de Keycloak

Esta lista de verificación le ayudará a sistematizar el proceso de implementación de Keycloak, asegurando que no se pierda pasos y configuraciones importantes. Está diseñada para ingenieros DevOps, administradores de sistemas y directores técnicos que deseen implementar una solución SSO fiable.

Etapa 1: Planificación y Preparación

- Definición de requisitos:

- [ ] Se han identificado todos los servicios internos y externos que requieren SSO.

- [ ] Se ha determinado el número de usuarios (actual y proyectado para 1-3 años).

- [ ] Se han identificado los requisitos de cumplimiento (GDPR, HIPAA, etc.).

- [ ] Se han definido los requisitos de MFA (obligatorio, opcional, tipos).

- [ ] Se han determinado las fuentes de usuarios (LDAP, AD, base de datos existente, solo Keycloak).

- Selección de infraestructura:

- [ ] Se ha seleccionado el tipo de servidor (VPS/Dedicado) y el proveedor.

- [ ] Se han definido los requisitos mínimos de CPU, RAM, Storage para Keycloak y la BD.

- [ ] Se ha seleccionado la distribución del SO (por ejemplo, Ubuntu 24.04 LTS).

- [ ] Se ha seleccionado una base de datos externa (se recomienda PostgreSQL).

- Configuración de red:

- [ ] Se ha registrado un nombre de dominio para Keycloak (por ejemplo,

sso.yourcompany.com).

- [ ] Se han configurado los registros DNS (A/AAAA).

- [ ] Se han abierto los puertos necesarios en el firewall (80, 443 para Nginx/proxy; 5432 para la BD, si es remota).

Etapa 2: Despliegue de Keycloak

- Preparación del servidor:

- [ ] El SO se ha actualizado a la última versión.

- [ ] Se han instalado Docker y Docker Compose.

- [ ] Se ha instalado Nginx/Apache/Caddy para el proxy inverso.

- Despliegue de Keycloak y BD:

- [ ] Se ha creado el archivo

docker-compose.yml para Keycloak y PostgreSQL.

- [ ] Se ha creado el archivo

.env con contraseñas seguras para la BD y el Administrador de Keycloak.

- [ ] Se han generado y obtenido certificados SSL/TLS para el dominio de Keycloak (por ejemplo, a través de Certbot).

- [ ] Los certificados se han montado en el contenedor de Keycloak (o se utiliza un proxy).

- [ ] Keycloak se ha iniciado mediante

docker compose up -d.

- Configuración del proxy inverso:

- [ ] Nginx/Apache/Caddy se ha configurado como proxy inverso para Keycloak (puertos 80/443).

- [ ] En la configuración del proxy se han establecido los encabezados correctos

X-Forwarded- y Host.

- [ ] Se ha verificado la accesibilidad de Keycloak a través del nombre de dominio por HTTPS.

Etapa 3: Configuración básica de Keycloak

- Inicio de sesión inicial y seguridad:

- [ ] Se ha iniciado sesión en la Consola de Administración en

https://sso.yourcompany.com/admin.

- [ ] La contraseña del administrador del reino Master se ha cambiado a una muy compleja.

- [ ] Se ha habilitado MFA para la cuenta administrativa del reino Master.

- Creación de un reino:

- [ ] Se ha creado un nuevo reino para las aplicaciones (por ejemplo,

my-company-realm). ¡No utilice el reino Master!

- Configuración del reino:

- [ ] Se han configurado los parámetros SMTP para el envío de correos electrónicos (restablecimiento de contraseña, confirmación).

- [ ] Se han establecido las políticas de contraseñas (longitud, complejidad, caducidad).

- [ ] Se han configurado las políticas de sesión (tiempo de vida, tiempo de inactividad).

- Gestión de usuarios y roles:

- [ ] Se han creado usuarios de prueba.

- [ ] Se han creado los roles de reino y de cliente necesarios.

- [ ] Se han asignado los roles correspondientes a los usuarios.

- [ ] (Opcional) Se ha configurado la federación de usuarios con LDAP/AD u otros IdP.

- Autenticación multifactor (MFA):

- [ ] Se han configurado los proveedores de MFA necesarios (TOTP, WebAuthn).

- [ ] Se ha habilitado y configurado la MFA obligatoria para grupos de usuarios específicos o para todos.

Etapa 4: Integración y Pruebas

- Registro de clientes:

- [ ] Cada servicio se ha registrado como cliente en Keycloak (

Clients -> Create client).

- [ ] Se ha seleccionado el

Access type correcto (confidential para el backend, public con PKCE para SPA/móviles).

- [ ] Se han configurado los

Valid Redirect URIs y Web Origins para cada cliente.

- [ ] Para los clientes confidenciales se ha guardado el

Client Secret.

- Integración de aplicaciones:

- [ ] Se utilizan adaptadores oficiales o bibliotecas OIDC fiables para la integración con las aplicaciones.

- [ ] Las aplicaciones se han configurado para usar Keycloak como IdP.

- [ ] Se han implementado los procesos de inicio de sesión, cierre de sesión y actualización de tokens.

- Pruebas:

- [ ] Se han verificado todos los flujos OIDC (inicio de sesión, cierre de sesión, actualización de tokens).

- [ ] Se ha verificado el funcionamiento de MFA.

- [ ] Se ha verificado el funcionamiento de los roles y permisos.

- [ ] Se ha verificado el registro y la monitorización.

Etapa 5: Operación y Soporte

- Monitorización:

- [ ] Se ha configurado la recopilación de registros de Keycloak en un sistema centralizado.

- [ ] Se ha configurado la monitorización de métricas de Keycloak (Prometheus/Grafana).

- [ ] Se han establecido alertas para eventos críticos y umbrales de rendimiento.

- Copia de seguridad y recuperación:

- [ ] Se ha configurado la copia de seguridad diaria automática de la base de datos de Keycloak.

- [ ] Se ha verificado el procedimiento de recuperación a partir de una copia de seguridad en un entorno de prueba.

- Actualizaciones:

- [ ] Se ha desarrollado un plan para la actualización regular de Keycloak y sus componentes (SO, Docker).

- [ ] El procedimiento de actualización se ha probado en un entorno de staging.

- Documentación:

- [ ] Todas las configuraciones, procedimientos y soluciones se han documentado.

- [ ] Se han creado instrucciones para la incorporación de nuevos servicios/desarrolladores.

Siguiendo esta lista de verificación, aumentará significativamente las posibilidades de una implementación exitosa y segura de Keycloak en su infraestructura.

Cálculo de costos / Economía de propiedad de Keycloak

Esquema: Cálculo de costos / Economía de propiedad de Keycloak

Esquema: Cálculo de costos / Economía de propiedad de Keycloak

Uno de los argumentos clave a favor del despliegue autónomo de Keycloak en servidores VPS/Dedicados en comparación con los proveedores de IDaaS en la nube (Auth0, Okta) es el ahorro de costes a largo plazo. Sin embargo, el open-source "gratuito" no significa "sin costes". Existen costes explícitos e implícitos que deben tenerse en cuenta al calcular el Costo Total de Propiedad (Total Cost of Ownership, TCO) de Keycloak en 2026.

Componentes del costo de propiedad de Keycloak

1. Costes de infraestructura (Explícitos)

Estos son los costes más obvios, relacionados con el alquiler de servidores y la infraestructura de red.

- VPS/Dedicated Servers: Keycloak requiere al menos un servidor, y para alta disponibilidad, dos o más. Para cargas de producción (hasta 50-100 mil usuarios activos) se necesitará:

- Mínimo 2 instancias de Keycloak: cada una con 4 vCPU, 8-16 GB RAM, 100-200 GB SSD.

- 1-2 instancias de PostgreSQL (u otra BD): 4-8 vCPU, 16-32 GB RAM, 200-500 GB SSD (para datos y logs).

- 1 instancia de Load Balancer/Reverse Proxy (Nginx, HAProxy).

Costo estimado de VPS/Dedicado en 2026:

- VPS básico (4vCPU/8GB RAM): 40-70 USD/mes.

- VPS medio (8vCPU/16GB RAM): 80-150 USD/mes.

- Servidor dedicado (16-32vCPU/64-128GB RAM): 200-500 USD/mes.

Para un clúster de Keycloak con BD externa y balanceador de carga, el costo mensual total de la infraestructura puede oscilar entre 150 y 800 USD/mes, dependiendo del proveedor y el rendimiento requerido.

- Costes de red: El tráfico entrante suele ser gratuito, el saliente puede tener un coste (de 0.01 a 0.05 USD por GB). Para un sistema SSO, el tráfico no suele ser la principal fuente de costes, a menos que haya descargas masivas de archivos a través de Keycloak (lo cual no debería ocurrir).

- Certificados SSL/TLS: Let's Encrypt proporciona certificados gratuitos. Los certificados de pago (EV, Wildcard) pueden costar entre 50 y 500 USD/año.

2. Recursos humanos (Ocultos, pero significativos)

Esta es la partida de gastos "oculta" más grande y a menudo subestimada.

- Implementación y Configuración: Tiempo de un ingeniero DevOps o arquitecto de sistemas para la instalación, configuración básica, integración con BD, proxy inverso, SSL, configuración inicial de reinos, clientes, usuarios.

Estimación: 20-80 horas dependiendo de la complejidad, lo que a una tarifa de 50-100 USD/hora asciende a 1000-8000 USD (una sola vez).

- Soporte y Mantenimiento: Actualizaciones regulares de Keycloak, SO, BD, monitorización, copias de seguridad, resolución de problemas, optimización del rendimiento.

Estimación: 5-20 horas/mes. A una tarifa de 50-100 USD/hora, esto es 250-2000 USD/mes.

- Desarrollo e Integración: Tiempo de los desarrolladores para integrar aplicaciones con Keycloak (uso de bibliotecas OIDC, adaptadores).

Estimación: 10-40 horas por cada aplicación. A una tarifa de 50-100 USD/hora, esto es 500-4000 USD por aplicación (una sola vez).

- Formación: Tiempo para aprender Keycloak, OIDC, mejores prácticas.

3. Costes ocultos

- Tiempos de inactividad: En caso de fallo del sistema SSO, todos los servicios dependientes dejarán de funcionar. El coste del tiempo de inactividad puede ser enorme para el negocio. Una planificación adecuada de la HA (Alta Disponibilidad) y las copias de seguridad minimiza este riesgo.

- Seguridad: Tiempo para auditorías de seguridad, corrección de vulnerabilidades, respuesta a incidentes. Aunque Keycloak es seguro por sí mismo, una configuración incorrecta o vulnerabilidades en la infraestructura pueden causar problemas.

- Cumplimiento: Tiempo para configurar y mantener el cumplimiento de los requisitos reglamentarios.

Ejemplos de cálculos para diferentes escenarios (año 2026)

Suponemos que la tarifa media de un ingeniero es de 75 USD/hora.

Escenario 1: Pequeña startup (hasta 5 000 MAU)

- Infraestructura: 2 VPS (1 Keycloak, 1 PostgreSQL/Nginx) = ~120 USD/mes.

- Implementación (DevOps): 40 horas 75 USD = 3000 USD (una sola vez).

- Soporte (DevOps): 5 horas/mes 75 USD = 375 USD/mes.

- Integración (2 aplicaciones): 2 20 horas 75 USD = 3000 USD (una sola vez).

TOTAL (primer año): 3000 (implementación) + 3000 (integración) + (120 + 375) 12 (infra + soporte) = 6000 + 5940 = ~11 940 USD

TOTAL (años siguientes): 5940 USD/año

Escenario 2: Proyecto SaaS mediano (50 000 MAU)

- Infraestructura (HA): 3-4 VPS (2 Keycloak, 1-2 PostgreSQL, 1 Load Balancer) = ~400 USD/mes.

- Implementación (DevOps/Arquitecto): 80 horas 75 USD = 6000 USD (una sola vez).

- Soporte (DevOps): 15 horas/mes 75 USD = 1125 USD/mes.

- Integración (5 aplicaciones): 5 30 horas 75 USD = 11 250 USD (una sola vez).

TOTAL (primer año): 6000 + 11250 + (400 + 1125) 12 = 17250 + 18300 = ~35 550 USD

TOTAL (años siguientes): 18300 USD/año

Tabla comparativa de costes (anual)

| Indicador |

Keycloak (Self-Hosted, 5k MAU) |

Auth0 (Cloud IDaaS, 5k MAU) |

Keycloak (Self-Hosted, 50k MAU) |

Auth0 (Cloud IDaaS, 50k MAU) |

| Infraestructura |

~1440 USD |

0 USD |

~4800 USD |

0 USD |

| Licencia/SaaS |

0 USD |

~3000 USD (Developer Pro, 5k MAU) |

0 USD |

~18000 USD (Enterprise, 50k MAU) |

| Implementación (1er año) |

~6000 USD |

~1500 USD (menos, ya que es SaaS) |

~17250 USD |

~5000 USD (menos, ya que es SaaS) |

| Soporte/Ops |

~4500 USD |

~1000 USD (menos, ya que es SaaS) |

~13500 USD |

~3000 USD (menos, ya que es SaaS) |

| TOTAL (1er año) |

~11940 USD |

~5500 USD |

~35550 USD |

~26000 USD |

| TOTAL (años siguientes) |

~5940 USD |

~4000 USD |

~18300 USD |

~21000 USD |

(Los precios de Auth0 se han tomado de forma orientativa de datos públicos y pueden variar considerablemente en el segmento Enterprise, donde a menudo se aplican descuentos y tarifas individuales. Aquí se han utilizado estimaciones básicas.)

Cómo optimizar los costes

- Automatización del despliegue: Utilice IaC (Terraform, Ansible) para automatizar el despliegue de Keycloak y su infraestructura. Esto reducirá los costes de implementación y soporte.

- Contenerización y orquestación: El despliegue en Kubernetes permite un uso más eficiente de los recursos y simplifica la escalabilidad.

- Optimización de la base de datos: Una configuración adecuada de PostgreSQL (índices, caché) puede mejorar significativamente el rendimiento y reducir los requisitos de recursos.

- Formación del equipo: Invertir en la formación de ingenieros de Keycloak reducirá la dependencia de consultores externos y aumentará la eficiencia del soporte interno.

- Monitorización y mantenimiento proactivo: La detección temprana de problemas evitará costosos tiempos de inactividad.

- Elección del proveedor de VPS/Dedicado: Compare las ofertas de diferentes proveedores, pero no escatime en calidad y fiabilidad.

Aunque Keycloak puede parecer más caro el primer año para proyectos pequeños debido a la inversión inicial en mano de obra, su TCO se vuelve significativamente más ventajoso para grandes volúmenes de usuarios y a largo plazo (después de 2-3 años), especialmente para proyectos SaaS con una audiencia creciente. Además, el control total sobre los datos y la seguridad es a menudo una ventaja inestimable que no se puede cuantificar en términos monetarios.

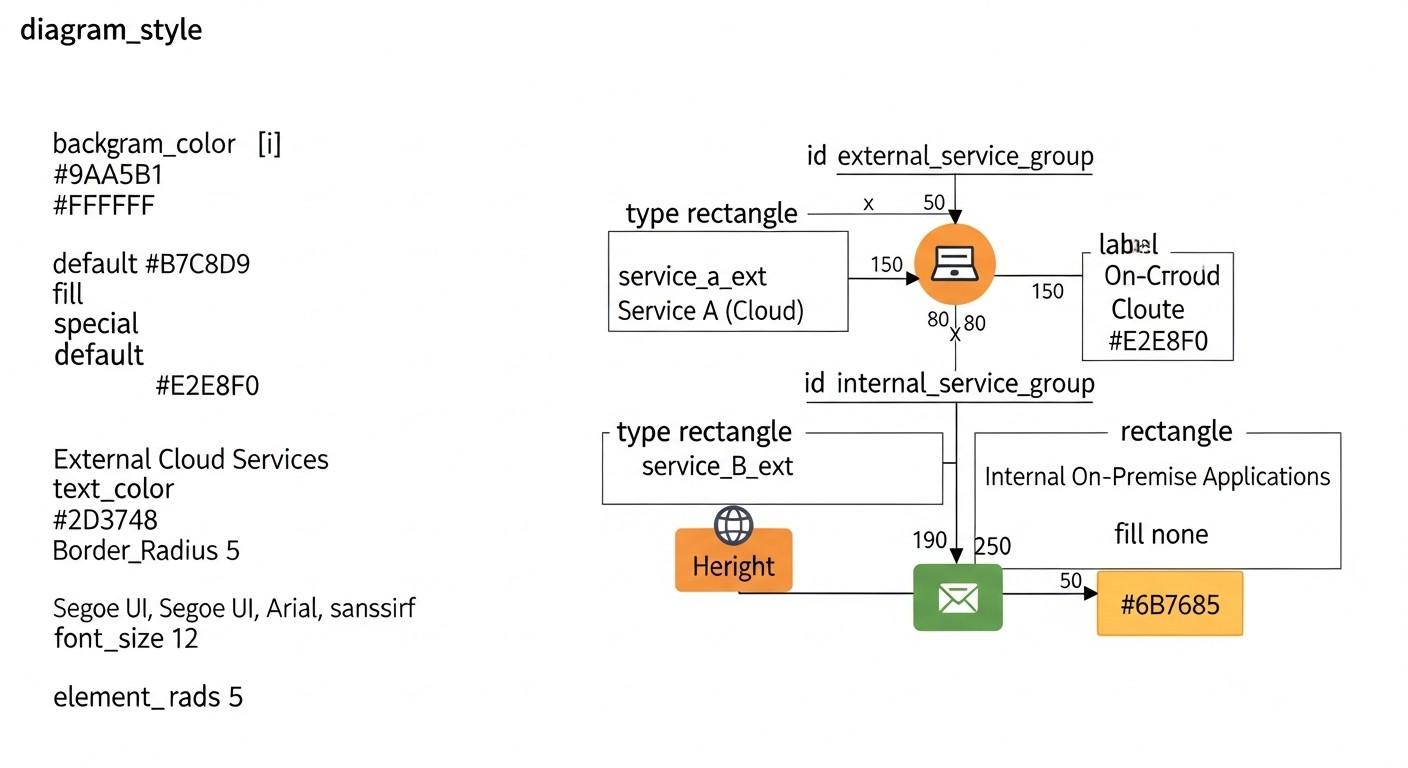

Casos y ejemplos de uso de Keycloak

Esquema: Casos y ejemplos de uso de Keycloak

Esquema: Casos y ejemplos de uso de Keycloak

Keycloak es una solución versátil que puede adaptarse a una amplia gama de escenarios. A continuación, se presentan dos ejemplos realistas de uso de Keycloak, que demuestran su flexibilidad y ventajas para diferentes tipos de organizaciones.

Caso 1: Startup SaaS con servicios internos y externos

Empresa: "CloudFlow", una startup SaaS de rápido crecimiento que proporciona una plataforma para la automatización de infraestructuras en la nube. Tienen una aplicación web para clientes, un panel de administración para empleados y varios microservicios internos utilizados por los desarrolladores.

Problema:

- Para clientes: Cada servicio de cliente (aplicación principal, portal de soporte, facturación) tiene su propio sistema de autenticación, lo que provoca "fatiga de contraseñas" y aumenta el número de solicitudes de soporte para restablecimiento de contraseñas.

- Para empleados: Los desarrolladores e ingenieros de DevOps utilizan GitLab, Jira, Grafana, paneles de control internos y entornos de prueba, cada uno de los cuales requiere un inicio de sesión independiente. La gestión del acceso a estos sistemas es dispersa y laboriosa.

- Seguridad: Falta de MFA centralizada. Riesgo de fuga de credenciales debido al uso de contraseñas débiles o repetidas.

- Escalabilidad: A medida que crece la base de clientes y el número de empleados, la gestión de identidades se vuelve incontrolable.

Solución con Keycloak:

CloudFlow desplegó un clúster de Keycloak en sus servidores dedicados (VPS), utilizando PostgreSQL como base de datos y Nginx como proxy inverso con terminación SSL.

- Dos reinos (realms):

cloudflow-customers: Para todos los servicios externos de clientes.cloudflow-internal: Para herramientas internas y empleados.

- Integración con servicios de clientes (realm

cloudflow-customers):

- La aplicación web principal (React SPA + Node.js API) utiliza Authorization Code Flow con PKCE. El SPA obtiene tokens de Keycloak, y la API de Node.js verifica su validez.

- El portal de soporte (Zendesk) y el sistema de facturación (Stripe Billing Portal) están integrados a través de SAML 2.0 (Keycloak actúa como IdP).

- Se ha configurado la autenticación social (Google, GitHub) para la comodidad de los clientes.

- Se ha habilitado la MFA obligatoria (TOTP) para todos los clientes.

- Personalización de la página de inicio de sesión de Keycloak con la identidad de marca de CloudFlow.

- Integración con servicios internos (realm

cloudflow-internal):

- GitLab, Jira, Confluence, Grafana, Prometheus están integrados a través de OpenID Connect o SAML 2.0 (dependiendo de los protocolos compatibles).

- Los microservicios internos (Go, Python) utilizan adaptadores de Keycloak para OIDC, protegiendo sus API.

- Se ha configurado la federación de usuarios con el servidor LDAP existente de la empresa.

- Se ha habilitado la MFA obligatoria (WebAuthn/FIDO2) para todos los empleados.

- Se ha implementado una autorización granular fina utilizando roles de cliente de Keycloak, por ejemplo, el rol

devops en Grafana, admin en Jira.

- Monitorización y seguridad:

- Los logs de Keycloak se recopilan en un sistema ELK centralizado.

- Las métricas de Keycloak se monitorizan a través de Prometheus y Grafana.

- Se han configurado alertas para actividades sospechosas (múltiples intentos fallidos de inicio de sesión, ubicaciones inusuales).

Resultados:

- UX mejorado: Clientes y empleados inician sesión en todos los servicios una sola vez.

- Mayor seguridad: MFA centralizada y políticas de contraseñas estrictas.

- Reducción de costes operativos: Disminución de la carga de trabajo del soporte técnico, simplificación de la gestión de usuarios y accesos.

- Escalabilidad: El sistema gestiona fácilmente el crecimiento de usuarios y servicios.

- Control total: CloudFlow mantiene un control total sobre los datos de los usuarios y la infraestructura, lo cual es importante para el cumplimiento normativo.

Caso 2: Gran empresa con sistemas legacy y nuevos microservicios

Empresa: "GlobalCorp", una gran organización financiera con una larga historia, que posee un amplio conjunto de aplicaciones obsoletas (legacy) y está desarrollando activamente nuevos microservicios.

Problema:

- Sistemas legacy: Decenas de aplicaciones antiguas que utilizan NTLM, Kerberos o autenticación propia basada en LDAP/AD. Es imposible reescribirlas todas a la vez.

- Microservicios: Los nuevos servicios en Go y Java requieren una autenticación y autorización modernas y seguras.

- Complejidad de la gestión: Gestionar miles de empleados y su acceso a cientos de aplicaciones es una pesadilla para los administradores de sistemas.

- Cumplimiento normativo: Estrictos requisitos regulatorios para la auditoría, el control de acceso y el almacenamiento de datos.

- UX inconsistente: Diferentes mecanismos de inicio de sesión para diferentes aplicaciones.

Solución con Keycloak:

GlobalCorp desplegó un clúster de Keycloak de alta disponibilidad en su nube privada/entorno dedicado, integrándolo con la infraestructura existente.

- Fuente única de verdad: Keycloak se configuró como un broker de identidades, conectado de forma federada al Active Directory existente. Todos los usuarios de GlobalCorp continúan autenticándose a través de AD, pero Keycloak actúa como intermediario, proporcionando protocolos modernos para las aplicaciones.

- Integración con sistemas legacy:

- Para las aplicaciones que soportan SAML 2.0, Keycloak actúa como IdP.

- Para las aplicaciones que utilizan Kerberos, se configuró la integración de Keycloak con el KDC (Key Distribution Center) de AD.

- Para las aplicaciones más antiguas que no pueden integrarse directamente, se utiliza un servidor proxy especializado (por ejemplo, Mod_Auth_OpenIDC para Apache) que intercepta las solicitudes, autentica al usuario a través de Keycloak y luego transmite los datos autenticados a la aplicación legacy.

- Integración con nuevos microservicios:

- Todos los nuevos microservicios en Go y Java utilizan OpenID Connect con Authorization Code Flow para autenticación y OAuth 2.0 para autorización.

- Para las pasarelas API (API Gateways) se utiliza la validación de tokens de Keycloak para proteger todas las solicitudes entrantes.

- Se ha implementado la autorización basada en roles y políticas utilizando Keycloak Authorization Services para un control de acceso granular a los recursos de los microservicios.

- Refuerzo de la seguridad:

- Se ha habilitado la MFA obligatoria (utilizando tokens de hardware YubiKey y WebAuthn) para todos los empleados.

- Se han configurado políticas de autenticación adaptativas que requieren verificación adicional al iniciar sesión desde dispositivos desconocidos o ubicaciones sospechosas.

- Todos los eventos de autenticación y autorización se registran en el sistema SIEM de la empresa para auditoría y cumplimiento de los requisitos regulatorios.

Resultados:

- Gestión centralizada: Un único punto de gestión de acceso para todas las aplicaciones, lo que simplifica significativamente el trabajo de los administradores.

- Mayor seguridad: Protocolos modernos, MFA y auditoría detallada garantizan un alto nivel de protección de datos.

- Modernización gradual: Posibilidad de integrar sistemas nuevos y antiguos sin necesidad de una reescritura completa del código legacy.

- UX mejorado: Inicio de sesión único para la mayoría de los sistemas.

- Cumplimiento normativo total: GlobalCorp controla completamente sus datos y puede demostrar el cumplimiento de todos los requisitos regulatorios.

Estos casos demuestran que Keycloak puede aplicarse con éxito tanto en startups dinámicas como en empresas conservadoras, proporcionando flexibilidad, seguridad y control sobre la identificación y el acceso.

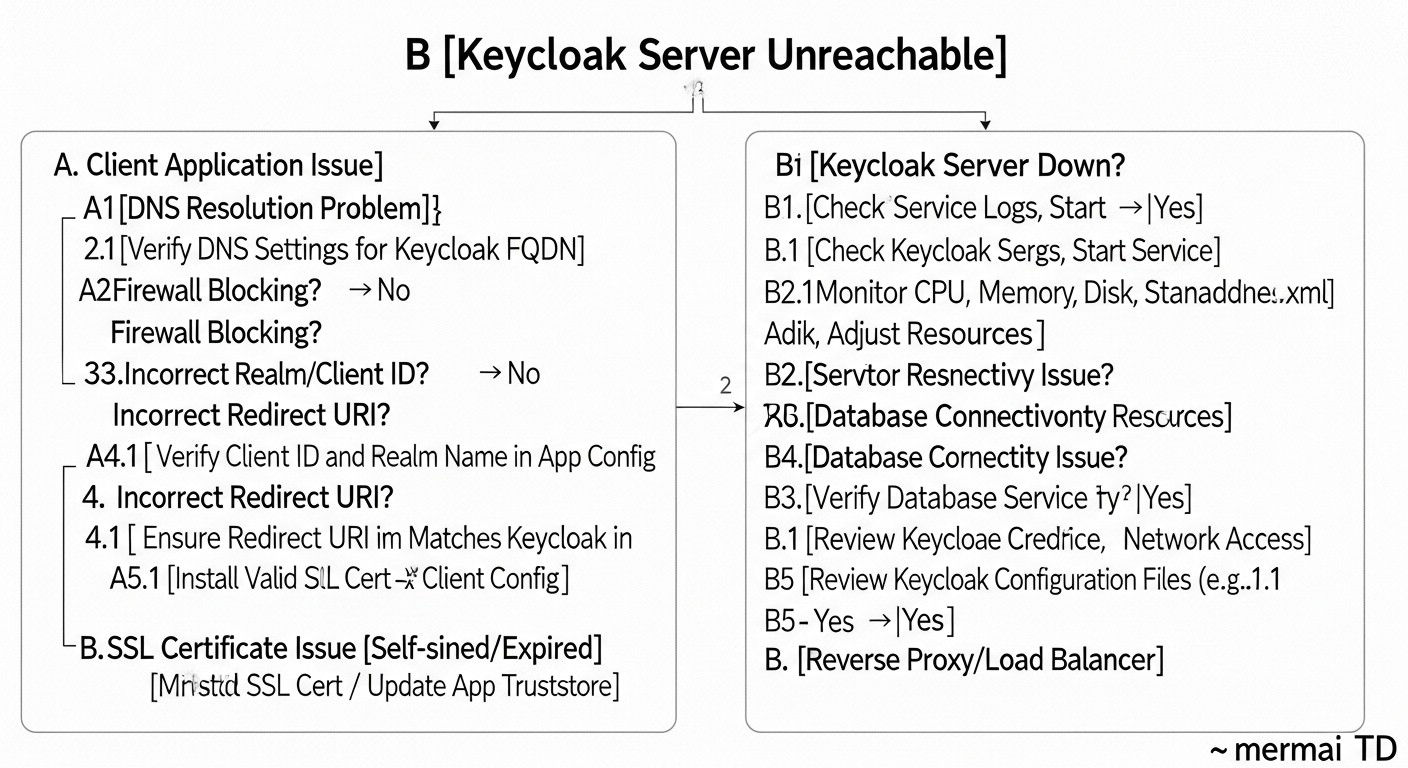

Troubleshooting: Solución de problemas comunes con Keycloak

Diagrama: Troubleshooting: Solución de problemas comunes con Keycloak

Diagrama: Troubleshooting: Solución de problemas comunes con Keycloak

Incluso con la planificación e implementación más meticulosas, pueden surgir problemas al trabajar con Keycloak. Conocer los errores comunes y cómo diagnosticarlos reducirá significativamente el tiempo de inactividad y la frustración. Esta sección se dedica a los problemas típicos y sus métodos de solución.

1. Problemas de acceso a la Admin Console o errores de redirección

Síntomas: Imposible acceder a /admin, redirecciones cíclicas, errores "Invalid redirect URI", "Not found".

Posibles causas y soluciones:

- Configuración incorrecta del proxy inverso (Nginx/Apache):

- Verifique los encabezados

X-Forwarded-For, X-Forwarded-Proto, Host. Son críticamente importantes para que Keycloak genere enlaces correctamente. Asegúrese de que proxy_set_header estén configurados correctamente en Nginx.

- Asegúrese de que Keycloak vea HTTPS. En

docker-compose.yml para Keycloak debe ser KC_PROXY: edge.

- Verifique que Nginx esté escuchando en los puertos 80/443 y redirigiendo al puerto interno correcto de Keycloak (normalmente 8080).

KC_HOSTNAME incorrecto: En Keycloak Docker Compose, asegúrese de que KC_HOSTNAME esté configurado con su nombre de dominio (por ejemplo, your.keycloak.domain.com) y KC_HOSTNAME_STRICT: "true".- Problemas con los certificados SSL/TLS:

- Asegúrese de que los certificados en Nginx estén actualizados y configurados correctamente.

- Si Keycloak termina SSL por sí mismo (sin proxy), verifique que los certificados estén montados y que Keycloak se inicie con los indicadores

--https-certificate-file y --https-certificate-key-file.

- Firewall: Asegúrese de que los puertos 80 y 443 estén abiertos en su VPS.

Comandos de diagnóstico:

# Проверка логов Nginx

sudo tail -f /var/log/nginx/error.log

sudo tail -f /var/log/nginx/access.log

# Проверка логов Keycloak (если в Docker)

docker compose logs keycloak -f

# Проверка доступности портов

sudo ss -tuln | grep 8080

2. Errores de autenticación del cliente (aplicación)

Síntomas: "Invalid client credentials", "Invalid redirect URI", "Invalid scope", "Access Denied".

Posibles causas y soluciones:

- Client ID o Client Secret incorrectos:

- Verifique dos veces

Client ID y Client Secret en su aplicación y en la configuración del cliente de Keycloak. Cópielos sin espacios adicionales.

- Para clientes públicos (SPA) no debe haber

Client Secret.

- Valid Redirect URI incorrecto:

- Este es el error más común. La lista de

Valid Redirect URIs en la configuración del cliente de Keycloak debe coincidir EXACTAMENTE con el URI que su aplicación envía a Keycloak. Incluyendo el protocolo (HTTP/HTTPS), dominio, puerto y ruta.

- Por ejemplo, si su aplicación envía

http://localhost:3000/callback, entonces ese mismo URI debe estar en Keycloak.

- Web Origins incorrecto: Para aplicaciones SPA, si ocurren errores CORS, asegúrese de que

Web Origins en Keycloak incluya el dominio de su SPA.

- Scope incorrecto: Asegúrese de que los

scope (por ejemplo, openid profile email) solicitados estén permitidos para el cliente y especificados correctamente en la solicitud.

- Problemas con PKCE: Si utiliza PKCE, asegúrese de que

code_challenge_method (S256) y code_verifier se generen y utilicen correctamente por la biblioteca cliente.

Comandos/métodos de diagnóstico:

- Registros de Keycloak: Examine cuidadosamente los registros de Keycloak (

docker compose logs keycloak -f) — normalmente proporciona mensajes detallados sobre errores de autenticación.

- Herramientas de desarrollador del navegador: Verifique la pestaña "Network" en busca de redirecciones y errores.

- JWT.io: Decodifique los tokens recibidos para asegurarse de que contengan los datos esperados y no hayan expirado.

3. Problemas de rendimiento y escalabilidad

Síntomas: Inicio de sesión lento, respuestas tardías de Keycloak, alta carga de CPU/RAM.

Posibles causas y soluciones:

- Recursos insuficientes:

- Aumente la CPU y la RAM para los contenedores de Keycloak y la base de datos.

- Verifique el rendimiento de I/O del disco, especialmente para la base de datos.

- Base de datos no optimizada:

- Consultas lentas a la BD: Verifique los registros de la BD en busca de consultas lentas. Asegúrese de que las tablas de Keycloak tengan los índices necesarios (Keycloak los crea automáticamente, pero las consultas personalizadas pueden ser un problema).

- Caché de BD insuficiente: Aumente la configuración de caché para PostgreSQL.

- Falta de clustering: Para cargas elevadas, Keycloak debe funcionar en un clúster (varias instancias de Keycloak detrás de un balanceador de carga).

- Asegúrese de que Keycloak esté configurado para funcionar en un clúster (por ejemplo, a través de JGroups, si no está en Kubernetes).

- Utilice una caché externa (Infinispan, Redis) para sesiones y tokens.

- Problemas con el almacenamiento en caché de Keycloak: Verifique la configuración de caché en Keycloak. Una configuración incorrecta puede llevar a accesos frecuentes a la BD.

Comandos/métodos de diagnóstico:

- Monitoreo de métricas: Utilice Prometheus y Grafana para monitorear CPU, RAM, I/O, número de solicitudes, tiempo de respuesta de Keycloak y la BD.

- Registros de Keycloak: Busque advertencias de rendimiento o errores.

- Monitoreo de la BD: Utilice herramientas de monitoreo de PostgreSQL para analizar el rendimiento de las consultas.

4. Problemas con la federación de usuarios (LDAP/AD)

Síntomas: Los usuarios de LDAP/AD no pueden iniciar sesión, no son visibles en Keycloak.

Posibles causas y soluciones:

- Configuración incorrecta de la conexión LDAP/AD:

- Host, puerto, DN, contraseña: Verifique todos los parámetros de conexión a LDAP/AD en Keycloak (User Federation -> Add User Federation).

- Base DN: Asegúrese de que el

Base DN esté especificado correctamente e incluya a todos los usuarios objetivo.

- Filter: Verifique los filtros de búsqueda de usuarios y grupos.

- Problemas de acceso a la red: Asegúrese de que Keycloak pueda conectarse al servidor LDAP/AD en el puerto especificado (normalmente 389 o 636 para LDAPS).

- Mapeo de atributos: Asegúrese de que los atributos LDAP/AD se mapeen correctamente a los atributos de usuario de Keycloak (por ejemplo,

sAMAccountName a username, mail a email).

Comandos/métodos de diagnóstico:

- Registros de Keycloak: Los mensajes de error de conexión o sincronización con LDAP/AD serán visibles en los registros.

ldapsearch: Utilice ldapsearch desde el servidor Keycloak para verificar la conexión a LDAP/AD y buscar usuarios.

# Пример ldapsearch

ldapsearch -x -H ldap://your.ad.server:389 -D "cn=binduser,dc=example,dc=com" -w "bindpassword" -b "dc=example,dc=com" "(sAMAccountName=testuser)"

Cuándo contactar al soporte

Dado que Keycloak es un producto de código abierto, "soporte" generalmente se refiere a la comunidad o a ofertas comerciales de empresas especializadas en Keycloak (por ejemplo, Red Hat). Contacte si:

- Ha agotado todas las opciones de autodiagnóstico y búsqueda en la documentación/foros.

- El problema está relacionado con mecanismos internos profundos de Keycloak que requieren experiencia en Java/WildFly.

- El costo del tiempo de inactividad supera el costo de una consulta con un experto.

- Necesita ayuda con una implementación de clúster de alta disponibilidad o integraciones específicas.

La planificación anticipada, el seguimiento meticuloso de la documentación y el uso activo de herramientas de monitoreo ayudarán a minimizar los problemas y a resolverlos de manera efectiva.

FAQ: Preguntas frecuentes sobre Keycloak y OIDC

1. ¿Qué es un realm en Keycloak y para qué sirve?

Un realm en Keycloak es un espacio aislado que gestiona un conjunto de usuarios, aplicaciones (clientes) y configuraciones de autenticación/autorización. Actúa como un proveedor de identidad independiente. Cada realm tiene sus propias políticas, temas, proveedores de identidad y base de datos de usuarios. Esto permite que una única instancia de Keycloak sirva a múltiples organizaciones o proyectos independientes, asegurando la completa aislación de sus datos y configuraciones. Por ejemplo, un realm para empleados internos y otro para clientes externos de un producto SaaS.

2. ¿Se puede usar Keycloak para la autenticación de aplicaciones móviles?

Sí, Keycloak es ideal para la autenticación de aplicaciones móviles. Para ello, se utiliza el flujo OpenID Connect Authorization Code Flow con PKCE (Proof Key for Code Exchange), que proporciona un alto nivel de seguridad, evitando la interceptación de tokens. Keycloak también soporta varios mecanismos MFA, lo cual es críticamente importante para proteger a los usuarios móviles.

3. ¿Cómo proporciona Keycloak la autenticación multifactor (MFA)?

Keycloak ofrece un sistema MFA flexible. Soporta varios métodos, como TOTP (Time-based One-Time Password, por ejemplo, Google Authenticator), WebAuthn (FIDO2 para inicio de sesión sin contraseña y segundo factor), SMS/Email OTP (mediante integración con servicios de terceros). Los administradores pueden configurar la obligatoriedad de MFA para todo el realm, para grupos de usuarios específicos o para acciones concretas, utilizando flujos de autenticación personalizables.

4. ¿Cuál es la diferencia entre OpenID Connect y OAuth 2.0?

OAuth 2.0 es un protocolo de autorización que permite a una aplicación obtener acceso limitado a los recursos protegidos de un usuario sin revelar sus credenciales. OpenID Connect (OIDC) es un protocolo de identificación construido sobre OAuth 2.0. OIDC añade a OAuth 2.0 la capacidad de verificar la identidad del usuario final y obtener información básica sobre su perfil (a través del ID Token y el UserInfo Endpoint). En pocas palabras, OAuth 2.0 responde a la pregunta "¿Qué puedes hacer?", y OIDC a "¿Quién eres?"

5. ¿Se puede integrar Keycloak con un Active Directory o LDAP existente?

Sí, Keycloak tiene soporte integrado para la federación de usuarios con Active Directory y servidores LDAP. Esto permite utilizar las cuentas de usuario existentes de AD/LDAP para la autenticación a través de Keycloak. Keycloak puede sincronizar usuarios, grupos y atributos, y también actuar como un "broker", proxying las solicitudes de autenticación a directorios externos.

6. ¿Cómo garantizar la alta disponibilidad (HA) para Keycloak en un VPS/Dedicado?

Para garantizar la HA, Keycloak debe desplegarse en un clúster de varias instancias, operando detrás de un balanceador de carga (por ejemplo, Nginx, HAProxy). Cada instancia de Keycloak debe utilizar una base de datos externa compartida (por ejemplo, PostgreSQL) y una caché compartida (por ejemplo, Infinispan Cache Store o Redis). La base de datos también debe configurarse para HA (replicación, tolerancia a fallos). El uso de Kubernetes simplifica significativamente el despliegue y la gestión de un clúster HA de Keycloak.

7. ¿Puedo personalizar la apariencia de las páginas de inicio de sesión de Keycloak?

Sí, Keycloak ofrece amplias posibilidades para personalizar los temas (branding) de las páginas de inicio de sesión, registro, restablecimiento de contraseña y otras interfaces de usuario. Puede crear sus propios temas, modificando HTML, CSS y JavaScript, para que coincidan con la identidad corporativa de su empresa. Esto se hace cargando temas personalizados en Keycloak o editando los existentes.

8. ¿Qué tan seguro es Keycloak?

Keycloak está diseñado pensando en la seguridad y es activamente mantenido por Red Hat y la comunidad. Implementa todos los principales estándares de seguridad (OIDC, OAuth 2.0, SAML 2.0), soporta MFA, autorización basada en roles, cifrado de datos, protección contra ataques XSS/CSRF. Sin embargo, la seguridad general del sistema depende en gran medida de la configuración correcta de Keycloak, la seguridad de la infraestructura subyacente (SO, red, BD) y la integración adecuada con las aplicaciones cliente. Las actualizaciones regulares y las auditorías de seguridad son de vital importancia.

9. ¿Qué es un Client Secret y cuándo usarlo?

Client Secret es una clave confidencial que se utiliza para autenticar al cliente (aplicación) en el servidor de autorización (Keycloak) al intercambiar un código de autorización por tokens. Es necesario para clientes "confidenciales", es decir, aplicaciones de servidor que pueden almacenar este secreto de forma segura (por ejemplo, servicios de backend, aplicaciones web tradicionales). Para clientes "públicos" (SPA, aplicaciones móviles) que no pueden almacenar el secreto de forma segura, se utiliza el Authorization Code Flow con PKCE.

10. ¿Cómo se actualiza Keycloak?