Seguridad de contenedores Docker en tiempo de ejecución en VPS/Dedicados: Detección y prevención de amenazas en tiempo real

TL;DR

- Refuerzo del host — la base: La seguridad de Docker comienza con el sistema operativo del host. Las actualizaciones, un conjunto mínimo de software, firewalls y SELinux/AppArmor son críticamente importantes.

- Principio de mínimos privilegios: Ejecute contenedores con los mínimos privilegios, use

--read-only,--cap-drop ALL --cap-add,--security-opt no-new-privilegesy no use--privilegedsin extrema necesidad. - Monitoreo en tiempo de ejecución — su escudo: Implemente soluciones de detección de amenazas en tiempo real, como Falco, Sysdig Secure o herramientas eBPF, para identificar actividad anómala.

- Escaneo de imágenes y CI/CD: Integre escáneres de vulnerabilidades (Trivy, Clair) en su pipeline de CI/CD para evitar que imágenes comprometidas lleguen a producción.

- Aislamiento y segmentación de red: Utilice redes Docker para aislar contenedores entre sí y del host, aplique políticas de red (Docker network policies o soluciones de terceros).

- Gestión de secretos: Nunca almacene secretos en las imágenes. Utilice Docker Secrets, HashiCorp Vault u otros gestores de secretos.

- Automatización y auditoría regular: Automatice los procesos de seguridad y realice auditorías regulares de configuraciones y políticas.

Introducción

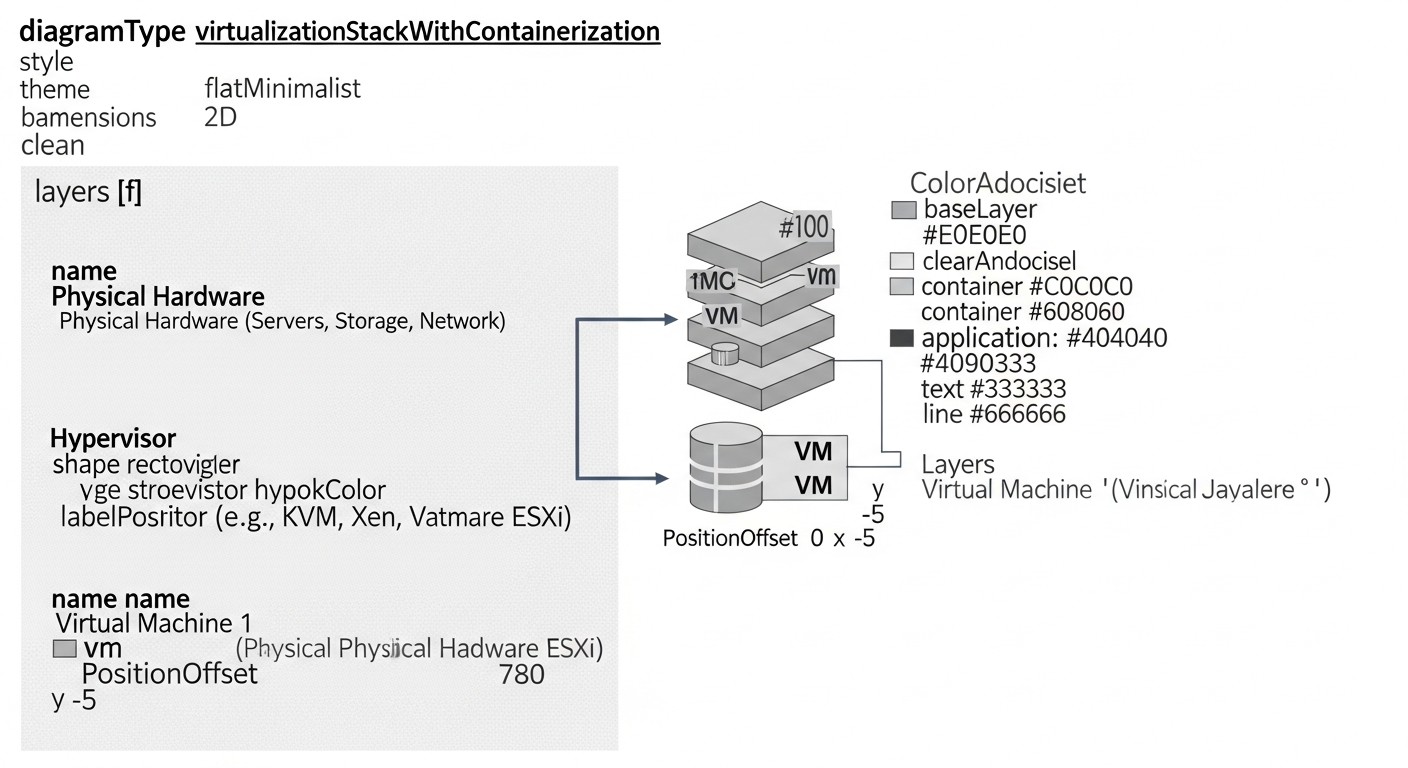

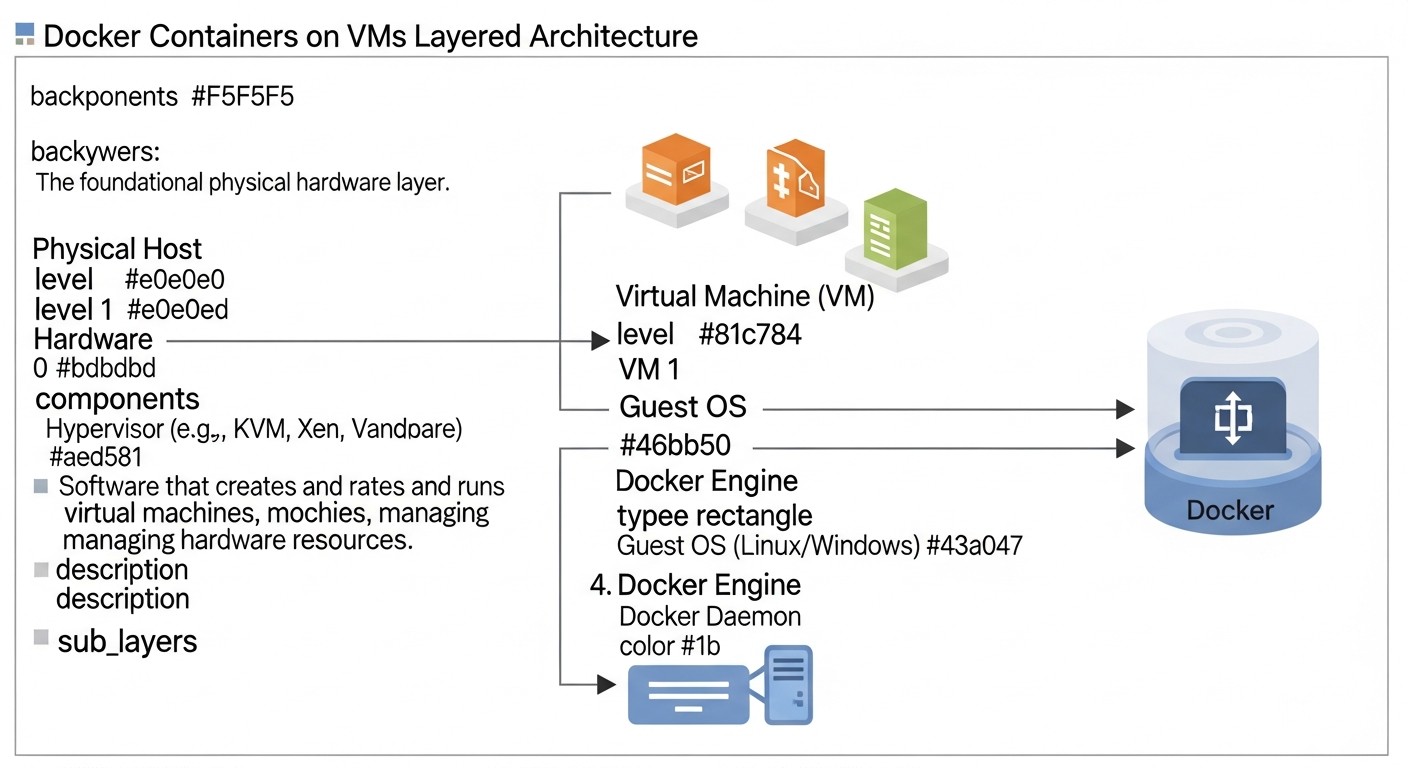

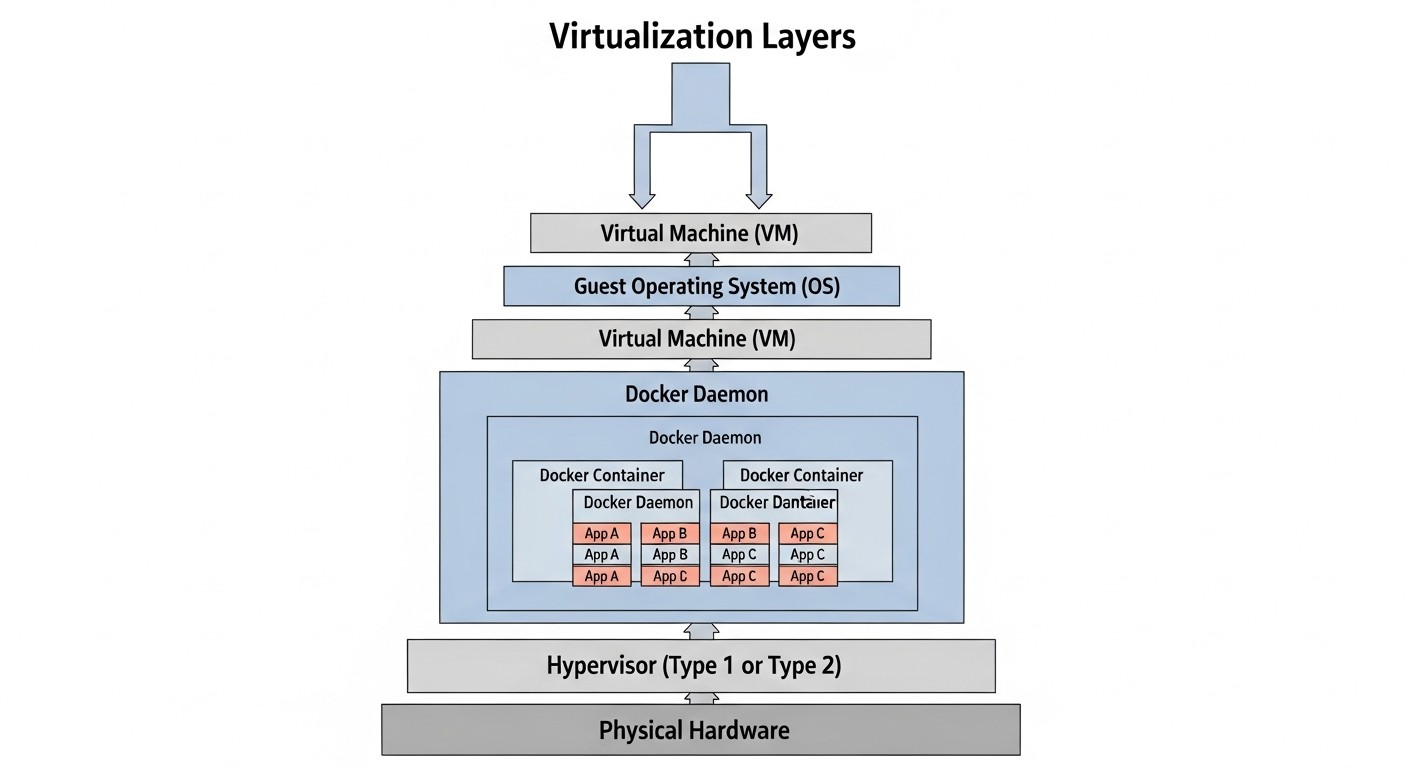

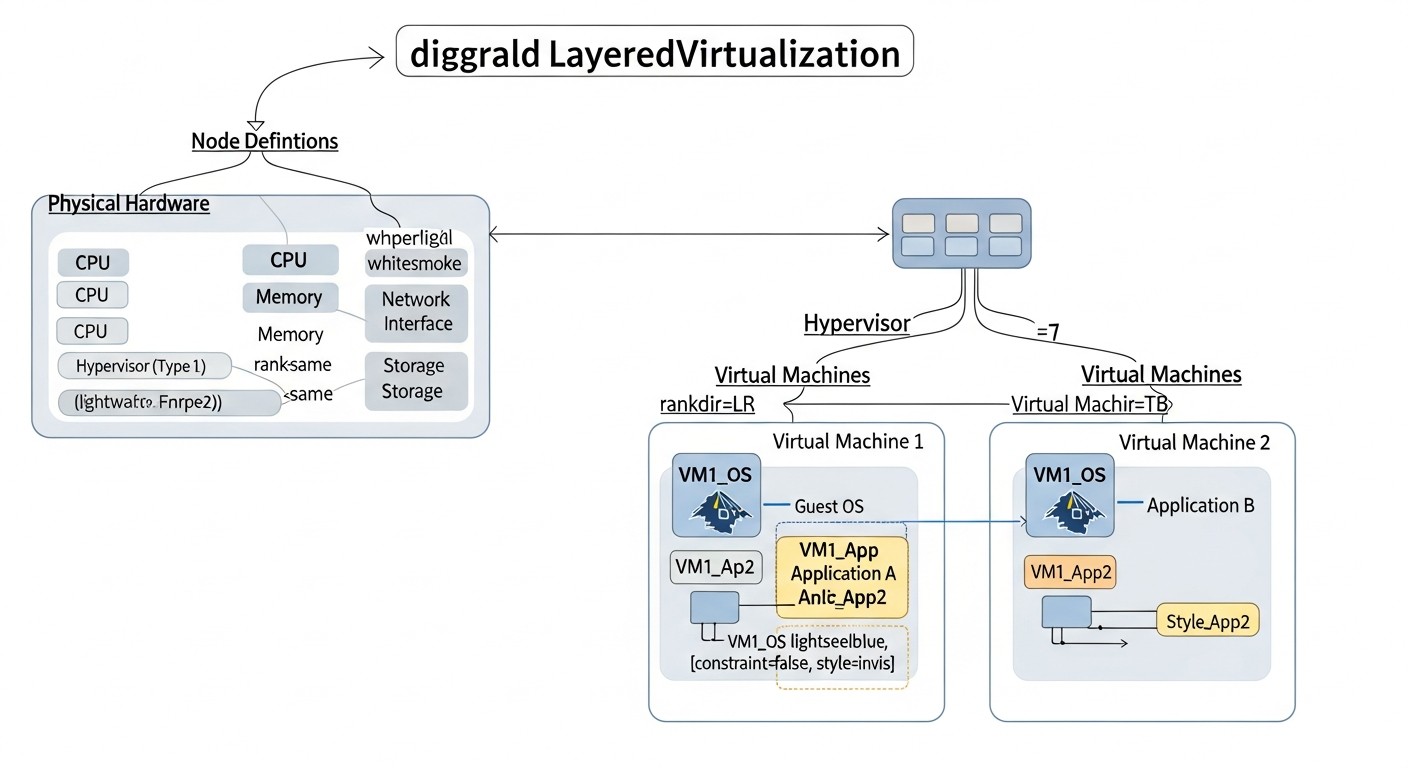

En el mundo en rápida evolución de las tecnologías en la nube y los microservicios, los contenedores Docker se han convertido en el estándar de facto para el despliegue de aplicaciones. Para 2026, prácticamente cualquier infraestructura moderna, ya sea un gran proyecto SaaS, una startup o un entorno corporativo, utiliza activamente la contenerización. La facilidad de despliegue, la portabilidad y la eficiencia de los recursos hacen de Docker una herramienta indispensable para ingenieros DevOps, desarrolladores backend y administradores de sistemas. Sin embargo, junto con estas ventajas, surgen nuevos desafíos, especialmente en el ámbito de la seguridad.

Los enfoques tradicionales de seguridad, orientados a máquinas virtuales o servidores físicos, a menudo resultan ineficaces en un entorno de contenedores dinámico y en constante cambio. Los contenedores poseen características únicas, como un sistema operativo host compartido, alta densidad de despliegue, un ciclo de vida corto y una compleja red de interacción, lo que crea nuevos vectores de ataque. Esto es especialmente relevante para proyectos que utilizan sus propios VPS o servidores dedicados, donde la responsabilidad de la seguridad recae completamente en el equipo y no se delega a un proveedor de la nube.

Este artículo se dedica a un aspecto críticamente importante: la seguridad de los contenedores Docker en tiempo de ejecución. No nos centraremos en la seguridad de las imágenes en la fase de construcción (aunque esto no es menos importante), sino que profundizaremos en los métodos de detección y prevención de amenazas que surgen cuando un contenedor ya está en funcionamiento y realizando activamente su trabajo. En 2026, las amenazas se han vuelto más sofisticadas: esto incluye ataques a la cadena de suministro (supply chain attacks), el uso de vulnerabilidades de día cero en tiempo de ejecución, y complejos ataques APT dirigidos a contenedores comprometidos para obtener acceso al sistema host o a datos sensibles.

Examinaremos por qué este tema es prioritario, qué problemas resuelve y para quién está escrita esta guía detallada. Está dirigida a todos los que trabajan con Docker en producción: desde ingenieros DevOps que buscan construir una infraestructura fiable y segura, hasta desarrolladores backend que desean comprender los riesgos de sus aplicaciones, y fundadores de proyectos SaaS que asumen la plena responsabilidad por los datos de sus clientes. El objetivo es proporcionar no solo conocimientos teóricos, sino también recomendaciones, comandos y herramientas concretas y aplicables en la práctica que permitirán aumentar significativamente el nivel de seguridad de sus contenedores Docker en tiempo real.

Para 2026, vemos que los ataques a entornos de contenedores se vuelven cada vez más sofisticados. Los atacantes buscan activamente puntos débiles en las configuraciones, utilizan vulnerabilidades en las imágenes base, explotan políticas de acceso mal configuradas e intentan obtener acceso al sistema host a través de un contenedor comprometido. Sin medidas de seguridad adecuadas en tiempo de ejecución, su host Docker y todos los servicios que se ejecutan en él se convierten en un blanco fácil. Por lo tanto, comprender e implementar mecanismos de detección y prevención de amenazas en tiempo real no es solo una "buena práctica", sino una necesidad absoluta para la supervivencia y estabilidad de cualquier proyecto.

Criterios clave y factores de seguridad de los contenedores Docker en tiempo de ejecución

La seguridad efectiva de los contenedores Docker en tiempo de ejecución es una tarea multifacética que requiere un enfoque integral. Para contrarrestar con éxito las amenazas modernas, es necesario considerar una serie de criterios y factores clave. Cada uno de ellos juega un papel en la creación de una capa de protección confiable alrededor de sus aplicaciones.

1. Principio de mínimos privilegios (Least Privilege)

Por qué es importante: Este es un principio fundamental de seguridad. Conceder a los contenedores solo los derechos y recursos que son absolutamente necesarios para su funcionamiento reduce significativamente la superficie de ataque. Si un atacante compromete un contenedor, el alcance del daño se limitará a sus privilegios mínimos, lo que dificultará el movimiento lateral o la escalada de privilegios.

Cómo evaluar: Revise las configuraciones de docker run o Docker Compose para el uso de las banderas --privileged (evitar), --cap-drop ALL --cap-add <...>, --security-opt no-new-privileges, --read-only. Evalúe qué llamadas al sistema y recursos de red son realmente necesarios para la aplicación dentro del contenedor. El uso de espacios de nombres de usuario (user namespaces) también es una excelente forma de aislamiento.

--cap-drop ALL --cap-add: Elimina todas las capacidades del kernel, agregando solo las necesarias (por ejemplo,NET_BIND_SERVICEpara enlazar a puertos por debajo de 1024).--security-opt no-new-privileges: Evita la escalada de privilegios dentro del contenedor.--read-only: Monta el sistema de archivos raíz del contenedor en modo de solo lectura, lo que dificulta la escritura de malware.- User Namespaces: Mapeo de UID/GID dentro del contenedor a UID/GID no privilegiados en el host, lo que mejora significativamente el aislamiento.

2. Aislamiento y segmentación de red

Por qué es importante: El aislamiento de red previene el acceso no autorizado a los contenedores y limita el radio de acción de un posible ataque. La segmentación permite crear límites lógicos entre diferentes grupos de contenedores, asegurando que solo el tráfico autorizado pueda pasar entre ellos.

Cómo evaluar: Analice el uso de redes Docker (docker network create), políticas de red (si se utiliza un orquestador como Kubernetes, pero para VPS/Dedicated se pueden usar iptables/nftables en el host o soluciones de terceros). Verifique qué puertos están abiertos hacia el exterior y entre contenedores. Minimice la cantidad de puertos abiertos y use solo HTTPS para el tráfico externo.

- Custom Bridge Networks: Separación de contenedores en diferentes redes virtuales.

- Host Firewall (

iptables/nftables): Reglas estrictas para el tráfico entrante/saliente del host, incluido el tráfico del puente Docker. - Internal DNS: Uso de DNS interno para la resolución de nombres entre contenedores en lugar de direcciones IP.

3. Monitoreo y detección de amenazas en tiempo real (Runtime Threat Detection)

Por qué es importante: Incluso con una protección previa cuidadosa, nuevas vulnerabilidades y ataques pueden pasar desapercibidos. Los sistemas de monitoreo en tiempo de ejecución permiten detectar comportamientos anómalos, llamadas al sistema sospechosas, cambios de archivos, conexiones de red e intentos de escalada de privilegios en el momento en que ocurren, lo cual es fundamental para una respuesta rápida.

Cómo evaluar: La presencia y configuración de sistemas como Falco, Sysdig Secure, Aqua Security Runtime Protection u otras soluciones basadas en eBPF. Evalúe la cobertura del monitoreo (llamadas al sistema, sistema de archivos, red, procesos), la calidad de las reglas de detección y la integración con sistemas de alerta (SIEM, Slack, PagerDuty).

- Falco: Estándar abierto para la detección de amenazas en entornos de nube, utilizando llamadas al sistema del kernel.

- Herramientas eBPF: Un enfoque moderno para el monitoreo de bajo nivel del kernel sin modificar el código.

- Integración con SIEM: Envío automático de incidentes a un sistema centralizado de gestión de eventos de seguridad.

4. Seguridad del sistema host

Por qué es importante: Los contenedores Docker utilizan el kernel del sistema operativo host. La compromiso del host significa el compromiso de todos los contenedores. Una protección robusta del sistema host es un elemento fundamental para la seguridad de toda la infraestructura de contenedores.

Cómo evaluar: Regularidad de las actualizaciones del SO, presencia de un firewall (ufw, firewalld, iptables), uso de SELinux/AppArmor para el control de acceso obligatorio, instalación mínima de paquetes, desactivación de servicios innecesarios, protección del acceso SSH (claves, autenticación de dos factores, fail2ban). Monitoreo de la integridad de los archivos del host (FIM).

- SELinux/AppArmor: Control de acceso obligatorio para restringir las acciones de los procesos, incluido el demonio Docker y los contenedores.

- Actualizaciones regulares: Parches para el kernel y las bibliotecas del sistema.

- CIS Benchmarks: Uso de estándares de seguridad para la configuración del SO host.

5. Gestión de secretos y datos sensibles

Por qué es importante: La fuga de secretos (contraseñas de bases de datos, claves API, tokens) es uno de los vectores de ataque más comunes y peligrosos. Los secretos no deben almacenarse en imágenes de contenedores ni transmitirse a través de variables de entorno, que pueden ser fácilmente comprometidas.

Cómo evaluar: Uso de gestores de secretos especializados (Docker Secrets, HashiCorp Vault, AWS Secrets Manager, GCP Secret Manager). Verificación de cómo la aplicación accede a los secretos y que no se escriban en disco sin cifrar.

- Docker Secrets: Mecanismo integrado para la gestión segura de secretos en Docker Swarm (también se puede usar con contenedores individuales, pero requiere configuración manual).

- HashiCorp Vault: Una potente solución para la gestión centralizada de secretos con creación dinámica de credenciales.

- Env injection: Evitar pasar secretos a través de la bandera

-e, usar el montaje de archivos o Docker Secrets.

6. Auditoría y registro (logging)

Por qué es importante: Los registros detallados son los ojos y oídos de su sistema de seguridad. Permiten analizar incidentes de forma retrospectiva, comprender lo que sucedió e identificar patrones de ataque. Sin un registro adecuado, es imposible investigar incidentes de manera efectiva.

Cómo evaluar: Presencia de un sistema de registro centralizado (ELK Stack, Grafana Loki, Splunk). Recopilación de registros del demonio Docker, contenedores (stdout/stderr), registros del sistema host (syslog, auditd). Configuración correcta de la rotación de registros y su almacenamiento seguro.

- Docker Logging Drivers: Uso de

json-file,syslog,journaldu otros drivers para enviar registros. auditden el host: Monitoreo de llamadas al sistema y actividad a nivel del kernel del host.- Recopilación centralizada: Envío de registros a un agregador para análisis y almacenamiento.

7. Gestión de vulnerabilidades y parches

Por qué es importante: Las vulnerabilidades en el software (tanto en las imágenes base como en las aplicaciones dentro de los contenedores) son el principal vector de ataque. El escaneo regular y la aplicación oportuna de parches son cruciales para minimizar los riesgos.

Cómo evaluar: Integración de escáneres de vulnerabilidades de imágenes (Trivy, Clair, Anchore) en CI/CD. Políticas de actualización regular de imágenes base y dependencias. Existencia de un proceso de respuesta a las vulnerabilidades recién descubiertas (CVE).

- Runtime Vulnerability Scanning: Algunas herramientas pueden detectar vulnerabilidades en contenedores en ejecución.

- Automated Patching: Políticas para la actualización automática o semiautomática de imágenes base y dependencias.

- CVE Monitoring: Suscripción a notificaciones sobre nuevas vulnerabilidades que afectan al software utilizado.

Cada uno de estos factores está interconectado y se complementa entre sí. Ignorar incluso uno de ellos puede crear una brecha crítica en su sistema de seguridad. Un enfoque integral que abarque todos estos aspectos es la clave para una protección confiable de sus contenedores Docker en tiempo de ejecución.

Tabla comparativa de soluciones para la seguridad en tiempo de ejecución de contenedores Docker (año 2026)

La elección de la herramienta adecuada para garantizar la seguridad de los contenedores Docker en tiempo de ejecución es crucial. En 2026, el mercado ofrece tanto soluciones comerciales maduras como potentes proyectos de código abierto, a menudo basados en eBPF. A continuación se presenta una tabla comparativa de las soluciones clave, sus características, precios estimados y escenarios de uso.

Nota: Los precios y las características son estimaciones para el año 2026 y pueden variar según el proveedor, el volumen de uso y las condiciones específicas del contrato.

| Criterio | Falco (Código Abierto) | Sysdig Secure (Comercial) | Aqua Security Runtime (Comercial) | Cilium + Tetragon (eBPF de Código Abierto) | eBPF de Código Abierto (DIY) | Auditd/SELinux basado en host |

|---|---|---|---|---|---|---|

| Tipo de solución | Runtime Security Monitor | Complete Container Security Platform | Comprehensive Cloud Native Security | Network & Security Observability (Runtime Security) | Low-level Runtime Visibility | Host-level Security Controls |

| Mecanismo principal | Syscall monitoring (eBPF/Kernel module) | Syscall monitoring (eBPF/Kernel module), Container Forensics | Syscall monitoring, ML-based anomaly detection, Behavioral profiling | eBPF-based network & process visibility, Policy enforcement | Raw eBPF programs, BCC tools, custom scripts | Kernel auditing, Mandatory Access Control (MAC) |

| Detección de amenazas | Reglas basadas en Syscall (YAML), anomalías de procesos, cambios de archivos, actividades de red. | Reglas avanzadas, análisis de comportamiento, CVE-based threat intelligence, respuesta a incidentes. | ML-driven Behavioral Profiling, File Integrity Monitoring (FIM), Network Micro-segmentation. | Detección de conexiones de red anómalas, ejecuciones de procesos, operaciones de archivos a través de eBPF. | Scripts personalizados para monitorear llamadas/eventos de sistema específicos. | Monitoreo de llamadas al sistema, intentos de acceso a archivos, cambios de configuración. |

| Prevención de amenazas | Solo detección. Requiere integración con otras herramientas para una respuesta automática. | Respuesta automática (detención de contenedor, bloqueo de proceso, aislamiento de red). | Cuarentena automática, bloqueo de procesos, prevención de ejecución. | Políticas de red (L3-L7), bloqueo de procesos (a través de Tetragon). | Requiere escribir programas eBPF propios para el bloqueo o la integración con otras herramientas. | Bloqueo de acciones según reglas de SELinux/AppArmor, firewall. |

| Recopilación de logs/auditoría | Logs detallados de eventos del kernel, envío a SIEM. | Recopilación centralizada de todos los eventos, correlación, análisis forense. | Auditoría completa de la actividad de contenedores, host y Kubernetes. | Logs detallados de conexiones de red y procesos, rastreo de eventos. | Recopilación de datos específicos a través de eBPF, requiere procesamiento propio. | Logs de auditd, syslog. |

| Facilidad de implementación | Media (instalación de agente, configuración de reglas). | Alta (plataforma SaaS, agentes listos para usar). | Alta (SaaS/On-prem, solución integral). | Media/Alta (requiere un conocimiento profundo de eBPF y redes). | Baja (alto umbral de entrada, requiere experiencia en eBPF). | Media (requiere configuración de reglas de SELinux/AppArmor). |

| Requisitos de recursos | Bajos-Medios (depende del número de reglas y del tráfico). | Medios (agente en el host). | Medios (agente en el host). | Bajos-Medios (optimizado para eBPF). | Bajos (si los programas están escritos de manera eficiente). | Bajos. |

| Costo estimado (2026) | Gratis (se requieren recursos para el soporte). | Desde $250-$500/host/mes (depende de la tarifa y el volumen). | Desde $300-$600/host/mes (depende de la tarifa y el volumen). | Gratis (se requieren recursos para el soporte y la integración). | Gratis (se requieren recursos para el desarrollo y el soporte). | Gratis (se requieren recursos para la configuración). |

| Público objetivo | DevOps con experiencia, PYMES, startups. | Empresas, grandes SaaS, exigentes en seguridad. | Empresas, sector financiero, instituciones gubernamentales. | DevOps, ingenieros de red, grandes infraestructuras. | Investigadores, expertos en seguridad, casos de uso únicos. | Nivel básico de protección para todos. |

| Ventajas | Núcleo potente, reglas flexibles, comunidad activa, código abierto. | Complejidad, automatización, UI amigable, soporte. | Análisis profundo del comportamiento, cumplimiento normativo, prevención, FIM. | Alto rendimiento, visibilidad profunda de red y procesos, integración nativa con Kubernetes. | Máxima flexibilidad, control de bajo nivel, ideal para tareas específicas. | Protección básica, no depende de Docker, funciona a nivel de kernel. |

| Desventajas | No tiene funciones de prevención directa, requiere integración, curva de aprendizaje. | Alto costo, dependencia del proveedor (vendor lock-in), puede ser excesivo para PYMES. | Alto costo, complejidad de despliegue para equipos pequeños, puede ser excesivo. | Complejidad de configuración, requiere conocimientos profundos de eBPF, principalmente para Kubernetes. | Alto umbral de entrada, requiere recursos de ingeniería significativos, no tiene UI lista para usar. | Complejidad de configuración, mala legibilidad de los logs, no orientado a contenedores. |

Análisis detallado de cada punto/opción

Profundicemos en algunos de los enfoques y herramientas más significativos para garantizar la seguridad de los contenedores Docker en tiempo de ejecución, presentados en la tabla comparativa. Cada uno de ellos ofrece ventajas únicas y es adecuado para diferentes escenarios de uso.

1. Falco (Monitor de Seguridad en Tiempo de Ejecución)

Falco es un estándar abierto para la detección de amenazas en entornos de nube, desarrollado por Sysdig y ahora parte de CNCF. Opera a nivel de kernel, interceptando llamadas al sistema (syscalls) y analizándolas para verificar el cumplimiento de reglas predefinidas. En 2026, Falco sigue siendo una de las herramientas más populares y potentes para la runtime security, gracias a su flexibilidad y capacidad para detectar una amplia gama de anomalías.

Ventajas:

- Nivel profundo de visibilidad: Falco ve cada llamada al sistema, lo que permite detectar incluso los ataques de más bajo nivel, como intentos de escalada de privilegios, inyecciones de código o acceso no autorizado a archivos. Puede determinar cuándo un proceso intenta escribir datos en directorios sensibles, abrir una conexión de red con una IP desconocida o ejecutar un comando sospechoso.

- Sistema de reglas flexible: Las reglas de Falco están escritas en YAML y permiten describir condiciones muy específicas. Por ejemplo, se puede crear una regla que se active si un contenedor Nginx intenta ejecutar el comando

apt update, o si una base de datos intenta abrir una conexión de red saliente. La comunidad desarrolla y mantiene activamente una extensa base de reglas. - Independencia del entorno: Falco puede funcionar tanto en servidores VPS/Dedicados con Docker como en clústeres de Kubernetes, proporcionando un enfoque unificado para la runtime security. Utiliza un módulo de kernel o una sonda eBPF para la recopilación de datos, lo que garantiza un impacto mínimo en el rendimiento.

- Integración: Falco se integra fácilmente con sistemas SIEM, sistemas de alerta (Slack, PagerDuty, Email) y otras herramientas de automatización, permitiendo una respuesta rápida a los incidentes.

Desventajas:

- Falta de prevención integrada: Falco es exclusivamente una herramienta de detección. No puede bloquear o detener automáticamente acciones sospechosas. Para la prevención, se requiere la integración con herramientas o scripts externos que reaccionen a las alertas de Falco.

- Curva de aprendizaje: Escribir y ajustar las reglas de Falco requiere una comprensión de las llamadas al sistema y las especificidades del funcionamiento de los contenedores. Evitar falsos positivos puede ser un desafío sin la experiencia adecuada.

- Requiere soporte: Como cualquier solución Open Source, Falco requiere recursos para su implementación, configuración, actualización y soporte.

Para quién es adecuado: Falco es ideal para equipos DevOps que tienen suficiente experiencia en seguridad y están dispuestos a invertir tiempo en la configuración e integración. Es una excelente opción para PYMES y startups que necesitan una potente herramienta de detección de amenazas sin altas tarifas de licencia, pero con la capacidad de construir su propio pipeline de respuesta.

Ejemplos de uso: Detección de ejecución de shells inversos, intentos de escritura en directorios sensibles, modificación de archivos binarios, acceso no autorizado a sockets de Docker, minería de criptomonedas en un contenedor comprometido.

2. Sysdig Secure (Plataforma Comercial)

Sysdig Secure es una plataforma comercial completa para la seguridad de aplicaciones en la nube, que incluye potentes capacidades de runtime security. En 2026, Sysdig sigue siendo uno de los líderes del mercado, ofreciendo visibilidad profunda, detección de amenazas basada en análisis de comportamiento y prevención automatizada.

Ventajas:

- Solución integral: Sysdig Secure cubre todo el ciclo de vida de la seguridad de los contenedores: desde el escaneo de imágenes y el cumplimiento de políticas en la fase de CI/CD hasta la detección de amenazas en tiempo de ejecución y la respuesta a incidentes. Esto simplifica significativamente la gestión de la seguridad.

- Prevención automatizada: A diferencia de Falco, Sysdig Secure no solo puede detectar, sino también reaccionar automáticamente a las amenazas. Esto puede incluir detener un contenedor comprometido, bloquear un proceso sospechoso, aislar un contenedor de la red o ejecutar scripts personalizados.

- Análisis de comportamiento e Inteligencia de Amenazas: La plataforma utiliza aprendizaje automático para construir perfiles de comportamiento normal de los contenedores y detectar anomalías. También está integrada con bases de datos de amenazas actualizadas (CVE, MITRE ATT&CK), lo que permite identificar ataques conocidos.

- UI intuitivo y Análisis Forense: Sysdig ofrece una interfaz de usuario intuitiva para la monitorización, gestión de políticas y análisis de incidentes. Las funciones de Análisis Forense permiten investigar detalladamente la cadena de eventos que conducen a un incidente, lo cual es crucial para el análisis post-incidente.

- Soporte: Soporte comercial, actualizaciones y consultoría de expertos, lo cual es especialmente importante para grandes organizaciones.

Desventajas:

- Alto costo: Sysdig Secure es una solución costosa, especialmente para pequeñas empresas. El costo generalmente se calcula en función del número de hosts o contenedores, lo que puede convertirse en un gasto significativo.

- Bloqueo de proveedor (Vendor Lock-in): El uso de una plataforma comercial implica dependencia de un proveedor específico y su ecosistema. La migración a otra solución puede ser compleja.

- Redundancia para casos sencillos: Para proyectos pequeños con un número limitado de contenedores, la funcionalidad de Sysdig Secure puede ser redundante e injustificadamente costosa.

Para quién es adecuado: Sysdig Secure está dirigido a grandes empresas, proyectos SaaS con un alto grado de madurez y estrictos requisitos de seguridad, así como a organizaciones que necesitan una solución integral "llave en mano" con prevención automatizada y soporte profesional. Es ideal para equipos que necesitan implementar rápidamente un sistema de seguridad robusto sin un desarrollo interno profundo.

Ejemplos de uso: Detección y bloqueo automático de la implementación de malware, prevención de escalada de privilegios, protección contra ataques a la cadena de suministro en tiempo de ejecución, monitorización del cumplimiento de PCI DSS o HIPAA para aplicaciones en contenedores.

3. Soluciones eBPF de código abierto (DIY)

eBPF (extended Berkeley Packet Filter) es una tecnología revolucionaria que permite ejecutar programas en el kernel de Linux sin modificar su código fuente. Para 2026, eBPF se ha convertido en la piedra angular de muchas herramientas modernas de observability y security. El enfoque "DIY eBPF" significa el desarrollo o adaptación independiente de programas eBPF para tareas específicas de runtime security.

Ventajas:

- Máximo rendimiento: Los programas eBPF se ejecutan en el espacio del kernel, lo que garantiza una sobrecarga mínima y una alta velocidad de procesamiento de eventos. Esto permite monitorear millones de llamadas al sistema por segundo prácticamente sin afectar el rendimiento del sistema.

- Visibilidad y control profundos: eBPF proporciona un acceso sin precedentes a los mecanismos internos del kernel, permitiendo interceptar llamadas al sistema, paquetes de red, eventos del sistema de archivos y mucho más. Esto permite crear reglas de detección muy precisas y específicas.

- Flexibilidad y personalización: Puede escribir sus propios programas eBPF para resolver tareas de seguridad únicas que no están cubiertas por soluciones listas para usar. Esto permite adaptar la protección a amenazas específicas y a la particularidad de su aplicación.

- Ausencia de tarifas de licencia: El uso de herramientas eBPF, como BCC (BPF Compiler Collection) o libbpf-tools, es gratuito, lo que reduce el TCO (Costo Total de Propiedad).

Desventajas:

- Alto umbral de entrada: El desarrollo de programas eBPF requiere un conocimiento profundo del kernel de Linux, del lenguaje C (o Rust con soporte eBPF) y de la propia arquitectura eBPF. Es un área compleja que exige experiencia especializada.

- Sin UI/Alertas predefinidas: "DIY eBPF" es un enfoque de bajo nivel. Tendrá que desarrollar sus propios mecanismos para la recopilación, agregación, análisis de datos y envío de alertas. Esto puede requerir importantes recursos de ingeniería.

- Complejidad de soporte: El mantenimiento y la actualización de soluciones eBPF personalizadas requieren un monitoreo constante de los cambios en el kernel de Linux y la adaptación de los programas.

- Falta de prevención: Al igual que Falco, los programas eBPF básicos se centran principalmente en la detección. Para la prevención, se requerirá una integración adicional con otros componentes.

Para quién es adecuado: Este enfoque es ideal para grupos de investigación, grandes organizaciones con ingenieros de seguridad altamente cualificados que necesitan un control lo más profundo y personalizado posible, así como para aquellos que desean construir soluciones únicas para amenazas muy específicas. También puede ser un punto de partida para el desarrollo de productos de seguridad propios.

Ejemplos de uso: Creación de detectores especializados para ataques a aplicaciones específicas, monitorización de patrones únicos de acceso a archivos, rastreo de la ejecución de funciones dentro de un contenedor, desarrollo de firewalls de bajo nivel o sistemas de prevención de intrusiones a nivel de kernel.

La elección entre estas opciones depende del tamaño de su equipo, presupuesto, nivel de experiencia y requisitos de automatización. A menudo, la solución óptima es un enfoque híbrido, que combina el poder de las herramientas de código abierto con las capacidades de las plataformas comerciales para tareas específicas.

Consejos prácticos y recomendaciones para la seguridad de contenedores Docker en tiempo de ejecución

La implementación de una estrategia efectiva de seguridad para contenedores Docker en tiempo de ejecución requiere no solo la comprensión de la teoría, sino también pasos prácticos concretos. A continuación, se presentan instrucciones paso a paso, comandos y configuraciones que le ayudarán a aumentar significativamente el nivel de protección.

1. Fortalecimiento de la seguridad del sistema anfitrión

Recuerde: el anfitrión es la base. La vulneración del anfitrión significa la vulneración de todos los contenedores.

- Actualizaciones regulares del SO:

Mantenga siempre el sistema operativo del anfitrión actualizado. Las actualizaciones automáticas con notificación son un buen compromiso entre seguridad y estabilidad.

sudo apt update && sudo apt upgrade -y sudo reboot # Después de la actualización del kernel - Instalación mínima de software:

Instale en el anfitrión solo el software absolutamente necesario. Cuanto menos software, menor será la superficie de ataque.

# Ejemplo de eliminación de paquetes innecesarios sudo apt autoremove --purge apache2 postfix nginx-full -y - Configuración del firewall:

Utilice

ufw,firewalldoiptablespara limitar el tráfico entrante y saliente en el anfitrión. Permita solo los puertos necesarios (SSH, HTTP/S, Docker API — solo si es absolutamente necesario y está protegido).# Ejemplo de configuración de UFW sudo ufw enable sudo ufw default deny incoming sudo ufw default allow outgoing sudo ufw allow ssh # Puerto 22 sudo ufw allow http # Puerto 80 sudo ufw allow https # Puerto 443 sudo ufw status verbosePara Docker, UFW por defecto puede entrar en conflicto con las reglas de Docker. Considere usar la cadena

DOCKER-USEReniptablespara gestionar el tráfico de los contenedores o soluciones especializadas. - SELinux/AppArmor:

Habilite y configure SELinux (para CentOS/RHEL) o AppArmor (para Ubuntu/Debian) para el control de acceso obligatorio. Esto proporcionará un nivel adicional de aislamiento para el demonio Docker y los contenedores.

# Comprobación del estado de AppArmor en Ubuntu sudo apparmor_status # Carga del perfil AppArmor para Docker (activo por defecto) # docker run --security-opt "apparmor=docker-default" ... - Protección SSH:

Utilice claves SSH, desactive la autenticación por contraseña, configure la autenticación de dos factores (2FA) y use

fail2banpara bloquear ataques de fuerza bruta.# En /etc/ssh/sshd_config PasswordAuthentication no PermitRootLogin no ChallengeResponseAuthentication no # Para 2FA # Reiniciar el servicio SSH sudo systemctl restart sshd

2. Ejecución de contenedores con privilegios mínimos

Este es el principio más importante para limitar el daño en caso de una vulneración del contenedor.

- No use

--privileged:Esta bandera otorga al contenedor todas las capacidades del kernel del anfitrión, lo que equivale a ejecutar un proceso como root en el anfitrión. Evítela a toda costa. Si se requiere un acceso específico, proporcione solo las capacidades necesarias.

- Restricción de capacidades del kernel (Capabilities):

Docker por defecto proporciona un conjunto de capacidades a los contenedores. Descarte todas y añada solo las que sean realmente necesarias.

# Ejemplo: Ejecución de Nginx con capacidades mínimas docker run --rm -d \ --cap-drop ALL \ --cap-add NET_BIND_SERVICE \ --cap-add CHOWN \ --cap-add SETGID \ --cap-add SETUID \ -p 80:80 nginx:latest --security-opt no-new-privileges:Esta bandera evita la escalada de privilegios dentro del contenedor a través de binarios

setuidosetgid.docker run --rm -d \ --security-opt no-new-privileges \ -p 8080:80 my-app:latest- Sistema de archivos

--read-only:Si el contenedor no necesita escribir en su sistema de archivos raíz, hágalo de solo lectura. Esto dificulta la escritura de software malicioso.

docker run --rm -d \ --read-only \ -v /var/log/my-app:/var/log/my-app \ my-app:latest - Uso de usuarios sin privilegios (User Namespaces):

Ejecute procesos dentro del contenedor como un usuario sin privilegios. En el

Dockerfile, use la instrucciónUSER.# Dockerfile FROM alpine:latest RUN adduser -D appuser USER appuser CMD ["echo", "Hello from appuser"]A partir de Docker 20.10, se pueden configurar User Namespaces en el anfitrión para un aislamiento adicional.

3. Implementación de Falco para la detección de amenazas en tiempo de ejecución (Runtime Threat Detection)

Instale y configure Falco para monitorear la actividad de los contenedores.

- Instalación de Falco (ejemplo en Ubuntu 22.04):

curl -s https://falco.org/repo/falcosecurity-3672C284.asc | gpg --dearmor | sudo tee /usr/share/keyrings/falco-archive-keyring.gpg > /dev/null echo "deb [signed-by=/usr/share/keyrings/falco-archive-keyring.gpg] https://download.falco.org/packages/deb stable main" | sudo tee /etc/apt/sources.list.d/falco-stable.list sudo apt update sudo apt -y install linux-headers-$(uname -r) # Para compilar el módulo del kernel sudo apt -y install falco sudo systemctl enable falco --now - Configuración de reglas:

Familiarícese con los archivos de reglas en

/etc/falco/falco_rules.yaml,falco_rules.local.yamlyk8s_audit_rules.yaml. Cree su propio archivo/etc/falco/falco_rules.d/my_custom_rules.yamlpara reglas específicas.# Ejemplo de regla: Detección de ejecución de bash en un contenedor Nginx - rule: Nginx Container Bash Executed desc: A bash shell was executed in an Nginx container. condition: container.name contains "nginx" and proc.name = "bash" and evt.type = execve output: > Nginx container (name=%container.name user=%user.name command=%proc.cmdline) had a bash shell executed. priority: WARNING tags: [container, shell]Verifique las reglas:

falco -V /etc/falco/falco_rules.yaml -V /etc/falco/falco_rules.d/my_custom_rules.yaml. - Integración con alertas:

Configure el envío de alertas de Falco a Slack, PagerDuty o SIEM. Edite

/etc/falco/falco.yaml.# Ejemplo de configuración de envío a Slack json_output: true json_output_include_tags: true json_output_include_priority: true outputs: stdout: false # ... otros salidas slack: enabled: true url: "https://hooks.slack.com/services/T00000000/B00000000/XXXXXXXXXXXXXXXXXXXXXXXX" # channel: "#security-alerts" # Opcional, si se especifica en el webhookDespués de cambiar la configuración, reinicie Falco:

sudo systemctl restart falco.

4. Aislamiento de red

Utilice redes Docker para separar los contenedores.

- Creación de redes aisladas:

docker network create --driver bridge my_app_network docker network create --driver bridge my_db_network - Ejecución de contenedores en redes específicas:

docker run --rm -d --name my-app --network my_app_network my-app:latest docker run --rm -d --name my-db --network my_db_network my-db:latest # Para la comunicación entre app y db, añada app a la red db docker network connect my_db_network my-appAhora

my-apppuede acceder amy-dbpor nombre de host. Los demás contenedores no tienen acceso directo amy-db.

5. Gestión de secretos

Nunca almacene secretos en imágenes o variables de entorno.

- Docker Secrets (para Swarm o con configuración manual):

Almacene datos sensibles como Docker Secrets. Para contenedores individuales sin Swarm, se puede usar el montaje de sistemas de archivos temporales (

tmpfs) odocker composecon archivos externos.# Ejemplo con tmpfs y env_file # Cree .env.secret con DB_PASSWORD=your_secret_password docker run --rm -d \ --mount type=tmpfs,destination=/run/secrets \ --env-file .env.secret \ my-app:latest # Dentro del contenedor: cat /run/secrets/DB_PASSWORD - Uso de HashiCorp Vault:

Para escenarios más avanzados, considere HashiCorp Vault para la gestión centralizada de secretos.

# Ejemplo de obtención de un secreto de Vault # Suponemos que Vault está en ejecución y configurado export VAULT_ADDR='http://127.0.0.1:8200' vault login -method=token token=DB_PASSWORD=$(vault kv get -field=password secret/my-app/db) docker run --rm -d -e DB_PASSWORD=$DB_PASSWORD my-app:latest En producción, utilice Vault Agent o contenedores Sidecar para la inyección automática de secretos.

6. Auditoría y escaneo regulares

- Escaneo de vulnerabilidades de imágenes (CI/CD):

Integre Trivy, Clair o Anchore en su pipeline de construcción. No permita el despliegue de imágenes con vulnerabilidades críticas.

# Ejemplo de escaneo de imagen con Trivy docker build -t my-app:latest . trivy image --severity HIGH,CRITICAL my-app:latest - Auditoría de configuraciones Docker:

Utilice Docker Bench for Security para la verificación automática de la configuración de Docker según las recomendaciones de seguridad.

docker run --rm --net host --pid host --userns host --cap-add audit_control \ -e DOCKER_CONTENT_TRUST_REPOSITORY_PASSPHRASE="" \ -v /var/lib:/var/lib \ -v /var/run/docker.sock:/var/run/docker.sock \ -v /usr/lib/systemd:/usr/lib/systemd \ -v /etc:/etc --label docker_bench_security \ docker/docker-bench-security

Aplicando estos consejos, podrá crear una protección de múltiples capas para sus contenedores Docker, reduciendo significativamente el riesgo de ataques exitosos en tiempo real. Recuerde que la seguridad es un proceso continuo que requiere atención constante y adaptación a nuevas amenazas.

Errores comunes en la seguridad de los contenedores Docker en tiempo de ejecución

Incluso los equipos experimentados a veces cometen errores que pueden tener graves consecuencias. Comprender estos errores comunes y saber cómo prevenirlos es clave para crear un entorno de contenedores verdaderamente seguro.

1. Ejecución de contenedores con la bandera --privileged

Descripción del error: El uso de la bandera --privileged al iniciar un contenedor le otorga todas las capacidades del kernel del host, así como acceso a todos los dispositivos. Esto equivale a ejecutar un proceso como el usuario root en el sistema anfitrión, eludiendo completamente el aislamiento del contenedor.

Cómo evitarlo: Nunca use --privileged a menos que sea una necesidad absoluta para tareas muy específicas (por ejemplo, ejecutar Docker dentro de Docker). En su lugar, analice cuidadosamente qué capacidades o dispositivos específicos necesita el contenedor y proporcione solo esos utilizando las banderas --cap-add y --device.

Ejemplo real de consecuencias: En 2024, en uno de los proyectos SaaS, los desarrolladores utilizaron --privileged para ejecutar un contenedor de prueba que debía interactuar con el hardware. Después de implementar este contenedor en producción, los atacantes descubrieron una vulnerabilidad en la aplicación dentro del contenedor. Gracias a la bandera --privileged, pudieron obtener control total sobre el sistema anfitrión, instalaron una puerta trasera y obtuvieron acceso a otros contenedores y datos, incluidos datos personales de clientes, lo que llevó a una fuga de 500.000 registros y multas multimillonarias.

2. Falta de monitoreo en tiempo de ejecución

Descripción del error: Los equipos confían únicamente en la seguridad en la etapa de construcción (escaneo de imágenes) y en los firewalls de red, ignorando lo que sucede dentro de los contenedores después de su lanzamiento. Esto deja un "punto ciego" para ataques que utilizan vulnerabilidades de día cero, exploits complejos o amenazas internas.

Cómo evitarlo: Implemente un sistema de monitoreo y detección de amenazas en tiempo real, como Falco, Sysdig Secure o soluciones similares basadas en eBPF. Configure reglas para detectar actividades anómalas: ejecución de shells en servidores web, conexiones salientes desde bases de datos, modificación de archivos críticos, escalada de privilegios.

Ejemplo real de consecuencias: Una pequeña startup utilizaba Docker para su servicio de backend. Su CI/CD escaneaba las imágenes y todo parecía limpio. Sin embargo, en uno de los contenedores se explotó una vulnerabilidad en una biblioteca de terceros, lo que permitía ejecutar código arbitrario. Debido a la falta de monitoreo en tiempo de ejecución, un proceso malicioso que comenzó a minar criptomonedas en el host pasó desapercibido durante dos semanas. Esto llevó a un aumento significativo en las facturas de electricidad y recursos en la nube, así como a una degradación del rendimiento del servicio, lo que afectó la reputación de la empresa.

3. Uso de root dentro del contenedor

Descripción del error: Ejecutar el proceso principal del contenedor como usuario root, incluso sin la bandera --privileged, aumenta el daño potencial en caso de compromiso. Si el proceso root se ve comprometido, un atacante obtiene los máximos privilegios dentro del contenedor, lo que facilita los intentos de escalada al host.

Cómo evitarlo: Siempre use la instrucción USER en el Dockerfile para ejecutar aplicaciones como un usuario sin privilegios. Asegúrese de que todos los archivos y directorios necesarios tengan los permisos de acceso correctos para este usuario.

# MALO:

FROM alpine:latest

COPY . /app

CMD ["/app/start.sh"]

# BUENO:

FROM alpine:latest

RUN adduser -D appuser && chown -R appuser:appuser /app

COPY . /app

USER appuser

CMD ["/app/start.sh"]

Ejemplo real de consecuencias: Un servicio de backend, escrito en Node.js, se ejecutaba dentro de un contenedor como root. A través de una vulnerabilidad en la API, un atacante pudo inyectar y ejecutar código que, al ejecutarse como root dentro del contenedor, pudo modificar algunos archivos del sistema e instalar un paquete malicioso que interceptaba las solicitudes salientes a las API externas, enviando copias de datos sensibles a un servidor de terceros. Si la aplicación se hubiera ejecutado como un usuario sin privilegios, estas acciones habrían sido limitadas.

4. Falta de aislamiento de red entre contenedores

Descripción del error: Todos los contenedores se ejecutan en la misma red (por ejemplo, en la red bridge estándar de Docker) sin restricciones adicionales. Esto permite que un contenedor comprometido escanee y ataque fácilmente otros contenedores en la misma red, incluidas bases de datos u otros servicios sensibles.

Cómo evitarlo: Cree redes Docker separadas para diferentes grupos de contenedores (por ejemplo, una red para servidores web, otra para bases de datos, una tercera para microservicios internos). Utilice políticas de red o firewalls en el host para controlar estrictamente el tráfico entre redes y contenedores.

Ejemplo real de consecuencias: Una empresa utilizaba una aplicación monolítica desplegada en varios contenedores Docker: un servidor web, un servicio API y una base de datos. Todos estaban conectados a la misma red bridge estándar. Un atacante comprometió el servidor web a través de una vulnerabilidad en WordPress. Dado que todos los contenedores estaban en la misma red, pudo descubrir y acceder fácilmente al servicio API y a la base de datos utilizando direcciones IP internas, lo que llevó a la completa exposición de todos los datos de la aplicación.

5. Almacenamiento de secretos en imágenes o variables de entorno

Descripción del error: Las contraseñas, claves API, tokens y otros datos sensibles se "codifican" directamente en el Dockerfile, se incrustan en la imagen o se pasan a través de variables de entorno (bandera -e) sin la protección adecuada. Esto los hace vulnerables a la extracción al analizar la imagen o al obtener acceso a un contenedor en ejecución.

Cómo evitarlo: Utilice gestores de secretos especializados, como Docker Secrets (para Swarm), HashiCorp Vault, AWS Secrets Manager o GCP Secret Manager. Para casos sencillos, puede montar secretos como archivos desde tmpfs o usar docker compose con archivos externos que no se incluyan en la imagen.

# MALO:

docker run -e DB_PASSWORD="very_secret_password" my-app:latest

# BUENO (con Docker Secrets en Swarm):

echo "very_secret_password" | docker secret create db_password -

docker service create --name my-app --secret db_password my-app:latest

# BUENO (para standalone, a través de archivo):

# Cree el archivo db_password.txt con la contraseña

docker run --rm -d \

-v /path/to/db_password.txt:/run/secrets/db_password:ro \

my-app:latest

# Dentro del contenedor: cat /run/secrets/db_password

Ejemplo real de consecuencias: Un desarrollador, para "acelerar" el proceso, codificó una clave API del sistema de pago en las variables de entorno de un archivo Docker Compose, que luego se subió a un repositorio público en GitHub. Aunque el archivo fue eliminado unas horas después, el historial de commits lo conservó. Los atacantes descubrieron esta clave y la utilizaron para realizar operaciones fraudulentas, lo que le costó a la empresa decenas de miles de dólares y serios problemas con el proveedor de pagos.

Al evitar estos errores comunes, fortalecerá significativamente su posición en la lucha contra las ciberamenazas y garantizará un funcionamiento más seguro de sus contenedores Docker en tiempo real.

Lista de verificación para la aplicación práctica de la seguridad de los contenedores Docker en tiempo de ejecución

Esta lista de verificación le ayudará a implementar y verificar sistemáticamente las medidas de seguridad para sus contenedores Docker que se ejecutan en VPS o servidores dedicados. Revísela regularmente para asegurarse de la relevancia y eficacia de su protección.

- Seguridad del sistema anfitrión:

- [ ] SO actualizado: Se han instalado todos los últimos parches de seguridad para el kernel y el sistema operativo del host.

- [ ] Software mínimo: Solo se ha instalado el software absolutamente necesario en el host; todos los servicios innecesarios están deshabilitados.

- [ ] Firewall configurado: El tráfico entrante y saliente en el host está estrictamente limitado por un firewall (

ufw,iptables,firewalld), solo se permiten los puertos necesarios. - [ ] SSH protegido: Se utiliza autenticación por claves, la autenticación por contraseña está deshabilitada, se ha configurado 2FA y se ha instalado

fail2ban. - [ ] SELinux/AppArmor habilitado: Habilitado y configurado para el control de acceso forzado al demonio Docker y a los contenedores.

- [ ] Socket del demonio Docker protegido: El acceso a

/var/run/docker.sockestá restringido, no está abierto a la red.

- Configuración del demonio Docker:

- [ ] TLS para la API de Docker: La API de Docker está configurada para usar certificados TLS.

- [ ] Docker Content Trust: Habilitado para verificar la integridad de las imágenes.

- [ ] Configuración de registro: El demonio Docker está configurado para enviar registros a un sistema centralizado (

journald,syslogo controladores de registro).

- Seguridad de los contenedores (tiempo de ejecución):

- [ ] Principio de los mínimos privilegios:

- [ ] Los contenedores no se ejecutan con la bandera

--privileged. - [ ] Las capacidades del kernel (capabilities) están limitadas usando

--cap-drop ALL --cap-add. - [ ] Se utiliza

--security-opt no-new-privileges. - [ ] Las aplicaciones dentro de los contenedores se ejecutan con un usuario sin privilegios (instrucción

USERen el Dockerfile). - [ ] El sistema de archivos raíz del contenedor se monta en modo de solo lectura (

--read-only), si es posible.

- [ ] Los contenedores no se ejecutan con la bandera

- [ ] Aislamiento de red:

- [ ] Se utilizan redes Docker separadas para diferentes grupos de contenedores (

docker network create). - [ ] Las políticas de red (en el host o con herramientas de terceros) restringen el tráfico entre contenedores.

- [ ] Los contenedores tienen acceso solo a los recursos externos necesarios.

- [ ] Se utilizan redes Docker separadas para diferentes grupos de contenedores (

- [ ] Gestión de secretos:

- [ ] Los secretos no se almacenan en imágenes o variables de entorno expuestas.

- [ ] Se utiliza un gestor de secretos (Docker Secrets, HashiCorp Vault o montaje de archivos temporales).

- [ ] Límites de recursos:

- [ ] Se han establecido límites de CPU y memoria para los contenedores (

--cpu-shares,--memory) para prevenir ataques DoS.

- [ ] Se han establecido límites de CPU y memoria para los contenedores (

- [ ] Principio de los mínimos privilegios:

- Monitoreo y Detección de Amenazas:

- [ ] Sistema de seguridad en tiempo de ejecución instalado: Se ha implementado Falco, Sysdig Secure, Aqua Security Runtime o una solución eBPF similar.

- [ ] Reglas configuradas: Las reglas de detección de amenazas están configuradas para su entorno, cubriendo llamadas al sistema anómalas, operaciones de archivos, actividad de red y ejecución de procesos sospechosos.

- [ ] Alertas configuradas: Las alertas del sistema de seguridad están integradas con su sistema de notificación (Slack, PagerDuty, Email) o SIEM.

- [ ] Registro centralizado: Los registros de los contenedores y del sistema de seguridad se recopilan en un sistema de registro centralizado (ELK, Grafana Loki, Splunk).

- [ ]

auditden el host: Configurado para monitorear eventos críticos a nivel del kernel del host.

- CI/CD y Ciclo de Vida:

- [ ] Escaneo de imágenes: Los escáneres de vulnerabilidades (Trivy, Clair) están integrados en el pipeline de CI/CD.

- [ ] Actualización regular de imágenes: Las imágenes base y las dependencias se actualizan regularmente.

- [ ] Docker Bench for Security: Se ejecuta regularmente para auditar la configuración de Docker.

- [ ] Plan de respuesta a incidentes: Se ha desarrollado y probado un plan de acción en caso de detección de un incidente de seguridad.

Revisar regularmente esta lista de verificación (por ejemplo, una vez al mes o después de cada cambio importante en la infraestructura) ayudará a mantener un alto nivel de seguridad y a identificar rápidamente posibles vulnerabilidades.

Cálculo de costos / Economía de la seguridad de contenedores Docker en tiempo de ejecución

Garantizar la seguridad de los contenedores Docker en tiempo de ejecución no es solo una cuestión técnica, sino también económica. Los equipos deben tomar decisiones, equilibrando el nivel de protección, la complejidad de la implementación y el costo total de propiedad. En 2026, a medida que las amenazas se vuelven más sofisticadas, la inversión en seguridad es una necesidad, no un lujo.

Principales partidas de gastos

- Licencias de software: El costo de las soluciones comerciales (Sysdig Secure, Aqua Security) puede ser significativo.

- Tiempo de ingeniería: El despliegue, la configuración, el soporte y la monitorización de soluciones tanto de código abierto como comerciales requieren especialistas cualificados. Este es el mayor costo oculto para el código abierto.

- Infraestructura: Servidores para el registro centralizado (ELK Stack), sistemas SIEM, bases de datos para almacenar métricas y registros.

- Formación y certificación: Inversión en la mejora de las cualificaciones del equipo en seguridad de contenedores.

- Respuesta a incidentes: Costo del tiempo de inactividad, recuperación, gastos legales y daño a la reputación en caso de un ataque exitoso.

Ejemplos de cálculos para diferentes escenarios (año 2026)

Consideremos tres escenarios típicos para un proyecto que utiliza 5 servidores VPS/Dedicados, cada uno con 10-20 contenedores Docker.

Escenario 1: DIY Open Source (Falco + ELK Stack)

Este escenario asume el uso máximo de soluciones de código abierto y experiencia interna.

- Licencias de software: $0 (Falco, Elasticsearch, Kibana, Logstash, Prometheus, Grafana - todo Open Source).

- Tiempo de ingeniería (despliegue):

- Instalación y configuración básica de Falco en 5 hosts: 2 días de ingeniero L2 ($1600).

- Despliegue de ELK Stack (3-5 servidores), configuración de la recopilación de registros y alertas: 7 días de ingeniero L3 ($7000).

- Creación de reglas personalizadas de Falco y paneles de Grafana/Kibana: 5 días de ingeniero L2/L3 ($4000).

- Tiempo de ingeniería (soporte y monitorización, mensual):

- Soporte de Falco/ELK, actualización de reglas, análisis de registros: 0.5 FTE (Full-Time Equivalent) de ingeniero L2 ($4000/mes).

- Infraestructura (mensual):

- 3 VPS para ELK Stack (por ejemplo, 2x 8vCPU/32GB RAM/500GB SSD, 1x 4vCPU/16GB RAM/250GB SSD): $450/mes.

- Formación: $1000 (cursos sobre Falco/eBPF).

Costo total para el primer año (DIY Open Source): ~$67,000

Costo total para años posteriores: ~$53,400/año (sin incluir el despliegue)

Escenario 2: Híbrido (Falco + SIEM/Logging comercial)

Uso de Falco para la detección, pero delegando la recopilación y el análisis de registros a una solución SaaS comercial.

- Licencias de software:

- Falco: $0.

- SIEM/Logging comercial (por ejemplo, Splunk Cloud, Datadog Security): $200/host/mes * 5 hosts = $1000/mes (depende del volumen de registros).

- Tiempo de ingeniería (despliegue):

- Instalación y configuración básica de Falco: 2 días de ingeniero L2 ($1600).

- Integración de Falco con SIEM/Logging comercial: 3 días de ingeniero L2 ($2400).

- Creación de reglas personalizadas de Falco y paneles: 3 días de ingeniero L2/L3 ($2400).

- Tiempo de ingeniería (soporte y monitorización, mensual):

- Soporte de Falco, actualización de reglas, análisis de alertas en SIEM: 0.3 FTE de ingeniero L2 ($2400/mes).

- Infraestructura: $0 (SIEM como SaaS).

- Formación: $1000.

Costo total para el primer año (Híbrido): ~$48,200

Costo total para años posteriores: ~$41,800/año

Escenario 3: Solución comercial todo en uno (Sysdig Secure / Aqua Security Runtime)

Plataforma totalmente comercial que cubre todo el espectro de la seguridad en tiempo de ejecución.

- Licencias de software:

- Sysdig Secure/Aqua Security (5 hosts): $350/host/mes * 5 hosts = $1750/mes.

- Tiempo de ingeniería (despliegue):

- Instalación de agentes, configuración básica de políticas y paneles: 3 días de ingeniero L2 ($2400).

- Tiempo de ingeniería (soporte y monitorización, mensual):

- Monitorización de alertas, ajuste fino de políticas: 0.2 FTE de ingeniero L2 ($1600/mes).

- Infraestructura: $0 (solución SaaS).

- Formación: $500 (formación en la plataforma).

Costo total para el primer año (Comercial): ~$43,100

Costo total para años posteriores: ~$40,700/año

Costos ocultos y cómo optimizarlos

- Costo del tiempo de inactividad: Cada hora de inactividad debido a un incidente de seguridad puede costar miles o decenas de miles de dólares para un proyecto SaaS. Las medidas preventivas y la respuesta rápida se amortizan.

- Multas y reputación: Una fuga de datos conlleva enormes multas (GDPR, CCPA) y un daño irreparable a la reputación. Estos costos pueden superar con creces la inversión en seguridad.

- Auditoría y cumplimiento: El costo de las auditorías para el cumplimiento de estándares (ISO 27001, SOC 2) puede ser alto. Buenas herramientas de seguridad simplifican este proceso.

- "Deuda técnica" en seguridad: Posponer las inversiones en seguridad conduce a la acumulación de una "deuda" que deberá pagarse con intereses en el futuro.

Cómo optimizar los costos:

- Empiece por lo básico: Asegúrese de que las prácticas básicas de seguridad (actualizaciones, firewall, principio de mínimos privilegios) se implementen de forma gratuita.

- Utilice Open Source de forma inteligente: Si tiene un equipo fuerte de DevOps/Seguridad, las soluciones Open Source como Falco pueden ser muy económicas, pero esté preparado para invertir tiempo de ingeniería.

- Implementación gradual: No intente implementarlo todo a la vez. Comience con las áreas críticas y amplíe gradualmente la cobertura.

- Formación del equipo: La inversión en la formación del equipo se amortiza, ya que reduce la necesidad de consultores externos y aumenta la eficacia del uso de las herramientas.

- Automatización: Automatice las tareas rutinarias de seguridad (escaneo, alertas) para reducir los costos operativos.

Tabla con ejemplos de cálculos (Resumen)

| Indicador | DIY Open Source | Híbrido | Comercial todo en uno |

|---|---|---|---|

| Despliegue (primer año) | ~$12,600 | ~$6,400 | ~$2,400 |

| Licencias/SaaS (anual) | $0 | ~$12,000 | ~$21,000 |

| Soporte/Monitorización (anual) | ~$48,000 | ~$28,800 | ~$19,200 |

| Infraestructura (anual) | ~$5,400 | $0 | $0 |

| Formación (una sola vez) | ~$1,000 | ~$1,000 | ~$500 |

| Total para el primer año | ~$67,000 | ~$48,200 | ~$43,100 |

| Total para años posteriores | ~$53,400/año | ~$41,800/año | ~$40,700/año |

| Experiencia requerida | Alta | Media-Alta | Media |

| Complejidad de implementación | Alta | Media | Baja-Media |

Como se desprende de la tabla, las inversiones iniciales en Open Source pueden ser altas debido al tiempo de ingeniería, pero a largo plazo pueden resultar más económicas si se cuenta con un equipo. Las soluciones comerciales reducen el tiempo de implementación y soporte, pero requieren pagos de licencia continuos. La elección depende de su estrategia, presupuesto y recursos disponibles.

Casos y ejemplos de aplicación de la seguridad de contenedores Docker en tiempo de ejecución

La teoría y las recomendaciones adquieren un valor especial cuando se respaldan con escenarios reales. Estos casos demuestran cómo diferentes enfoques de seguridad de contenedores Docker en tiempo de ejecución ayudan a detectar y prevenir amenazas.

Caso 1: Protección de una plataforma SaaS contra la criptominería y backdoors ocultos

Empresa: "CloudFlow Analytics", startup SaaS que ofrece servicios analíticos. La infraestructura consta de 10 servidores dedicados con Docker, ejecutándose en Ubuntu 24.04, cada uno de los cuales ejecuta hasta 30 contenedores (servidores web, API, procesadores de datos, Redis, PostgreSQL).

Problema: Después de que uno de los desarrolladores incluyera accidentalmente un paquete obsoleto con una vulnerabilidad conocida en el Dockerfile, los atacantes obtuvieron acceso a uno de los contenedores que funcionaba como puerta de enlace API. Su objetivo no era el acceso directo a los datos, sino el uso de recursos computacionales para la minería oculta de criptomonedas y la instalación de un backdoor persistente.

Solución: "CloudFlow Analytics" implementaron una estrategia integral:

- Falco para Monitoreo en Tiempo de Ejecución: Instalaron Falco en cada host y configuraron reglas para detectar actividad anómala:

- Ejecución de binarios desconocidos en contenedores, distintos de su proceso principal.

- Conexiones de red salientes a direcciones IP de la lista de pools de minería conocidos.

- Intentos de escritura en directorios del sistema o modificación de

/etc/passwd. - Uso sospechoso de CPU (más del 90% durante 10 minutos para un servicio no computacional).

- AppArmor para control de cumplimiento: Para contenedores críticos (base de datos, puertas de enlace API), se crearon perfiles personalizados de AppArmor que limitaban el acceso al sistema de archivos y a las llamadas al sistema al mínimo absoluto. Por ejemplo, al contenedor de la API se le prohibió ejecutar cualquier comando, excepto su ejecutable principal y algunas utilidades de registro.

- Docker Bench for Security: Se ejecutaba mensualmente para auditar la configuración del demonio Docker y los contenedores en cuanto al cumplimiento de las recomendaciones.

- Integración con PagerDuty: Las alertas de Falco sobre eventos críticos se enviaban a PagerDuty para la reacción inmediata del equipo de guardia.

Resultado: Poco después de la explotación exitosa de la vulnerabilidad, Falco detectó un intento de descarga y ejecución de un archivo binario de minero en el contenedor API comprometido. Simultáneamente, se activaron las reglas para las conexiones salientes a un pool de minería y el consumo anómalo de CPU. PagerDuty alertó inmediatamente al equipo de DevOps. Los ingenieros localizaron y detuvieron el contenedor comprometido en 15 minutos, y luego realizaron un análisis forense utilizando los registros de Falco y Docker. Gracias a AppArmor, el intento de instalar un backdoor en los archivos del sistema del host fue bloqueado. La empresa evitó pérdidas financieras significativas y daños a la reputación, y también mejoró sus procesos de CI/CD, añadiendo políticas de escaneo de imágenes más estrictas.

Caso 2: Prevención de la escalada de privilegios en un servicio financiero

Empresa: "FinTech Secure", desarrollador de una aplicación financiera de microservicios que se ejecuta en varios servidores VPS con Docker. La aplicación procesa pagos y datos sensibles de clientes, por lo que los requisitos de seguridad son extremadamente altos.

Problema: Uno de los microservicios, responsable del procesamiento de transacciones, fue escrito en Go y utilizaba una biblioteca de terceros para la criptografía. En esta biblioteca se descubrió una vulnerabilidad recientemente publicada (CVE) que permitía ejecutar código arbitrario a través de una solicitud especialmente diseñada. Los atacantes intentaron utilizar esta vulnerabilidad para escalar privilegios y obtener acceso a los secretos almacenados en HashiCorp Vault.

Solución: "FinTech Secure" aplicaron una protección multinivel en tiempo de ejecución:

- Principio de mínimos privilegios:

- Todos los contenedores se iniciaron con

--cap-drop ALL --cap-add NET_BIND_SERVICEy--security-opt no-new-privileges. - Las aplicaciones dentro de los contenedores se ejecutaron con usuarios no privilegiados (

USER appuseren el Dockerfile). - El sistema de archivos raíz de la mayoría de los contenedores era

--read-only, y para la escritura se utilizaron montajestmpfso volúmenes con nombre.

- Todos los contenedores se iniciaron con

- HashiCorp Vault para secretos: Los secretos (claves API, claves de cifrado) se almacenaron en HashiCorp Vault y se inyectaron en los contenedores a través de Vault Agent Sidecar, lo que eliminó su almacenamiento en variables de entorno o archivos de imagen.

- Cilium + Tetragon para monitoreo eBPF y políticas de red: Aunque Cilium se usa más comúnmente en Kubernetes, "FinTech Secure" lo adaptó para sus VPS, utilizando sus capacidades eBPF para un monitoreo detallado de conexiones de red y procesos. Tetragon se configuró para:

- Monitoreo de todas las llamadas al sistema

execve,connect,open. - Detección de intentos de modificación de archivos que no deberían modificarse.

- Bloqueo (mediante política) de conexiones salientes desde el contenedor de transacciones a cualquier dirección IP, excepto el Vault interno y la base de datos.

- Monitoreo de todas las llamadas al sistema

Resultado: Cuando los atacantes explotaron con éxito la CVE e intentaron ejecutar un comando de escalada de privilegios (por ejemplo, chmod u+s /bin/bash), --security-opt no-new-privileges impidió este intento. Simultáneamente, Tetragon registró una llamada al sistema execve anómala para chmod, que no correspondía a la lista blanca de comandos permitidos para este contenedor, y generó una alerta. El intento de establecer una conexión saliente a un servidor de control externo también fue bloqueado por la política de red de Cilium. Gracias a estas medidas multinivel, el ataque fue completamente prevenido en una etapa temprana. "FinTech Secure" pudo actualizar rápidamente la biblioteca vulnerable y evitar la compromiso de datos sensibles, confirmando su reputación como un servicio financiero confiable.

Estos casos demuestran que la combinación de principios de mínimos privilegios, monitoreo profundo en tiempo de ejecución y un estricto aislamiento de red es un arma poderosa contra las amenazas modernas a la seguridad de los contenedores.

Herramientas y recursos para la seguridad de contenedores Docker en tiempo de ejecución

Para una detección y prevención efectiva de amenazas en tiempo real, se requiere el conjunto adecuado de herramientas y recursos actualizados. En 2026, el ecosistema de seguridad de contenedores continúa evolucionando, ofreciendo tanto soluciones open-source maduras como potentes plataformas comerciales.

1. Utilidades para operación y monitoreo

- Falco:

- Propósito: Detección de amenazas en tiempo real basada en llamadas al sistema del kernel.

- Características: Sistema de reglas flexible, soporte para eBPF y módulo del kernel, comunidad activa.

- Aplicación: Herramienta principal para identificar actividad anómala en contenedores y en el host.

- Enlaces: Sitio web oficial de Falco

- Sysdig Secure:

- Propósito: Plataforma de seguridad integral para entornos nativos de la nube, incluyendo runtime protection, escaneo de imágenes y cumplimiento normativo.

- Características: Prevención automatizada, análisis de comportamiento, análisis forense, UI amigable.

- Aplicación: Para organizaciones que necesitan una solución "todo en uno" con soporte comercial.

- Enlaces: Sysdig Secure

- Aqua Security Runtime Protection:

- Propósito: Parte de la plataforma integral Aqua Security, se enfoca en la protección de contenedores en ejecución y cargas de trabajo.

- Características: ML-driven Behavioral Profiling, File Integrity Monitoring (FIM), microsegmentación de red, prevención.

- Aplicación: Para entornos corporativos con altos requisitos de seguridad y cumplimiento.

- Enlaces: Aqua Security Runtime Protection

- Cilium + Tetragon:

- Propósito: Cilium — una solución de red basada en eBPF, Tetragon — un componente para observability y security, basado en eBPF.

- Características: Alto rendimiento, visibilidad profunda de eventos de red y de procesos a nivel del kernel, capacidad para implementar políticas de red y prevención básica.

- Aplicación: Para equipos DevOps avanzados que buscan soluciones eBPF de alto rendimiento, especialmente en Kubernetes, pero también aplicable en VPS.

- Enlaces: Cilium, Tetragon

- Docker Bench for Security:

- Propósito: Script para la verificación automática de la configuración del demonio Docker y los contenedores según las recomendaciones de CIS Docker Benchmark.

- Características: Fácil de usar, genera un informe sobre los problemas encontrados y recomendaciones para su solución.

- Aplicación: Auditoría regular de seguridad de la configuración de Docker.

- Enlaces: GitHub Docker Bench for Security

- Trivy:

- Propósito: Escáner de vulnerabilidades simple y rápido para imágenes de contenedores, sistemas de archivos y repositorios Git.

- Características: Detecta vulnerabilidades en el SO, dependencias, secretos y misconfigurations.

- Aplicación: Integración en el pipeline CI/CD para escanear imágenes antes del despliegue.

- Enlaces: Trivy

- HashiCorp Vault:

- Propósito: Herramienta para la gestión centralizada de secretos, cifrado como servicio y gestión de identidades.

- Características: Creación dinámica de credenciales, rotación de secretos, auditoría de acceso.

- Aplicación: Almacenamiento seguro e inyección de secretos en contenedores.

- Enlaces: HashiCorp Vault

- ELK Stack (Elasticsearch, Logstash, Kibana):

- Propósito: Potente stack para la recopilación, almacenamiento, análisis y visualización de logs.

- Características: Flexibilidad, escalabilidad, amplias capacidades de búsqueda y agregación de datos.

- Aplicación: Recopilación centralizada de logs del demonio Docker, contenedores y Falco para análisis forense y monitoreo.

- Enlaces: Elastic Stack

- Grafana Loki:

- Propósito: Sistema de agregación de logs, inspirado en Prometheus.

- Características: Indexa solo metadatos, lo que la hace más ligera y económica para grandes volúmenes de logs.

- Aplicación: Alternativa a ELK para la recopilación centralizada de logs, especialmente en combinación con Grafana.

- Enlaces: Grafana Loki

- auditd:

- Propósito: Subsistema de auditoría del kernel de Linux que puede registrar información detallada sobre llamadas al sistema y acciones en el host.

- Características: Monitoreo de bajo nivel, reglas configurables.

- Aplicación: Capa adicional de monitoreo para el sistema host, que puede complementar a Falco.

- Enlaces: Red Hat Security Guide - System Auditing

2. Enlaces útiles y documentación

- Docker Security Documentation: Documentación oficial sobre seguridad de Docker.

- Docker User Namespaces: Guía detallada sobre la configuración de espacios de nombres de usuario para mejorar el aislamiento.

- Sysdig Blog - Container Security Best Practices: Fuente de información actualizada regularmente sobre las mejores prácticas y nuevas amenazas.

- CNCF Cloud Native Security Whitepaper: Documento extenso de Cloud Native Computing Foundation sobre la seguridad de sistemas nativos de la nube.

- CIS Docker Benchmark: Estándares de seguridad para Docker del Center for Internet Security. Obligatorios para su estudio.

- Kubernetes Security Checklist: Aunque está orientado a Kubernetes, muchos principios son aplicables a Docker en VPS.

- LWN.net - Linux Kernel News: Excelente recurso para comprender los últimos desarrollos en el kernel de Linux, incluyendo eBPF, lo cual es críticamente importante para entender la seguridad de bajo nivel.

Estudie regularmente estos recursos y manténgase al tanto de las actualizaciones en el mundo de la seguridad de contenedores para que su protección siga siendo relevante y efectiva.

Resolución de problemas (troubleshooting) en la seguridad de los contenedores Docker en tiempo de ejecución

Incluso con una configuración cuidadosa, pueden surgir problemas en la seguridad de los contenedores Docker. La resolución eficaz de problemas requiere comprender los problemas típicos y saber cómo utilizar las herramientas de diagnóstico. A continuación se presentan escenarios comunes y enfoques para su solución.

1. El contenedor no se inicia o funciona incorrectamente después de endurecer la seguridad

Problema: Ha aplicado --cap-drop ALL, --read-only, --security-opt no-new-privileges o un perfil de AppArmor/SELinux, y el contenedor ha dejado de funcionar o muestra errores.

Posibles causas: Al contenedor le faltan los privilegios necesarios, capacidades del kernel o acceso al sistema de archivos.

Solución:

- Verifique los logs del contenedor:

docker logsBusque mensajes de errores de acceso, denegaciones de permiso (permission denied) o falta de capacidades (e.g., "Operation not permitted").

- Use

strace(si es posible):Inicie el contenedor sin restricciones estrictas, luego acceda a él y ejecute la aplicación con

stracepara ver qué llamadas al sistema fallan.docker exec -itstrace -f -o /tmp/strace.log # Luego analice /tmp/strace.log - Identificación de capacidades faltantes:

Si el problema está relacionado con

--cap-drop ALL, intente agregar capacidades gradualmente (--cap-add) de la lista de Linux capabilities, comenzando con las más comunes (por ejemplo,CAP_NET_BIND_SERVICEpara enlazar a puertos bajos,CAP_CHOWN,CAP_SETUID,CAP_SETGIDpara cambiar propietarios/permisos). - Perfiles AppArmor/SELinux:

Si se utiliza AppArmor/SELinux, verifique los logs del sistema del host (

/var/log/syslog,journalctl -xe) en busca de mensajes de bloqueo de acceso. En modo "enforcing", contendrán mensajes de "denied". Cambie al modo "complain" (aa-complain /etc/apparmor.d/docker) para recopilar información sobre los permisos necesarios, luego cree o actualice el perfil. - Verificación del sistema de archivos

--read-only:Si el contenedor se ejecuta en modo

--read-onlyy necesita escribir, asegúrese de que todas las rutas de escritura estén montadas como volúmenes (-v /host/path:/container/patho--mount type=tmpfs,destination=/tmp).

2. Falco genera demasiados falsos positivos (False Positives)

Problema: Su sistema de alertas está saturado con advertencias de Falco que no son amenazas reales.

Posibles causas: Reglas demasiado generales, falta de excepciones para actividades legítimas, configuración incorrecta.

Solución:

- Ajuste fino de las reglas:

Edite los archivos de reglas (

/etc/falco/falco_rules.local.yamlo su archivo personalizado). Agregue excepciones (- condition: not (container.name = "my-legit-app" and proc.name = "my-legit-process")) o refine las condiciones.# Ejemplo: Excluir el inicio de bash en un contenedor de compilación CI/CD - rule: Shell in Container desc: A shell was spawned in a container condition: > spawn_process and container and shell_procs and not user_known_shell_activities and not container.name in ("ci-build-container", "dev-debug-container") output: ... priority: WARNING - Use prioridades más altas:

Configure el envío de alertas solo para reglas de alta prioridad (

ERROR,CRITICAL) a su sistema de alertas principal, y registre las de baja prioridad para un análisis posterior. - Examine el contexto:

Al recibir una alerta, use

docker inspect,docker logsy los logs del host (journalctl) para comprender el contexto del evento. Es posible que sea un comportamiento normal de su aplicación que deba excluirse. - Simulación de Falco (Dry Run):

Pruebe los cambios en las reglas en modo "dry run" o en un entorno de prueba antes de aplicarlos en producción.

3. Bajo rendimiento del host después de implementar la monitorización

Problema: La instalación de Falco, herramientas eBPF u otros agentes de seguridad provoca una degradación notable del rendimiento del host.

Posibles causas: Alta frecuencia de eventos, reglas no optimizadas, conflictos con el kernel, recursos insuficientes.

Solución:

- Verifique el uso de recursos por el agente:

top -c # o htop # o systemd-cgtopDetermine qué proceso consume más CPU/memoria.

- Optimización de las reglas de Falco:

Asegúrese de que las reglas sean lo más específicas posible y no procesen una cantidad excesiva de datos. Evite condiciones muy amplias o expresiones regulares que puedan consumir muchos recursos.

- Uso del controlador eBPF:

Asegúrese de que Falco utilice el controlador eBPF en lugar del módulo del kernel (si la versión del kernel lo soporta). eBPF suele ser más eficiente. Verifique

falco --info. - Configuración de búferes:

En la configuración de Falco (

/etc/falco/falco.yaml) se puede ajustar el tamaño de los búferes (max_evts), lo que puede afectar el rendimiento y la latencia. - Monitorización del kernel:

Utilice

perfu otras herramientas para analizar el rendimiento del kernel y detectar cuellos de botella relacionados con el agente de seguridad.

4. Imposibilidad de acceder a secretos desde el contenedor

Problema: El contenedor no puede leer los secretos que fueron montados a través de Docker Secrets, HashiCorp Vault o como archivos.

Posibles causas: Rutas de montaje incorrectas, permisos de acceso erróneos, problemas de autenticación con Vault.

Solución:

- Verifique la ruta de montaje:

Asegúrese de que la ruta dentro del contenedor a la que accede la aplicación coincida con la ruta donde se montó el secreto. Use

docker inspecty busque la secciónMounts. - Permisos de acceso al archivo secreto:

Asegúrese de que el usuario bajo el cual se ejecuta la aplicación dentro del contenedor tenga permisos para leer el archivo secreto. Los Docker Secrets se montan con permisos

0444(solo lectura) y pertenecen aroot:root. Si la aplicación se ejecuta como un usuario no privilegiado, aún tendrá acceso de lectura, pero la escritura estará prohibida. - Autenticación de Vault:

Si usa Vault, verifique los logs de Vault y los logs del contenedor para asegurarse de que la autenticación fue exitosa. Asegúrese de que el token o método de autenticación sea válido y tenga las políticas de acceso necesarias.

- Variables de entorno:

Si los secretos se pasan a través de variables de entorno (aunque no se recomienda), asegúrese de que estén configurados correctamente (

docker inspect, secciónConfig.Env).

Cuándo contactar al soporte o a expertos:

- Incidentes críticos: Si sospecha o ha detectado una compromiso activo (fuga de datos, atacante activo), contacte inmediatamente a especialistas en respuesta a incidentes.

- Problemas de seguridad irresolubles: Si no puede solucionar una vulnerabilidad crítica o configurar una herramienta de seguridad después de varios intentos.

- Cuestiones complejas de eBPF/Kernel: Si trabaja con programas eBPF de bajo nivel o módulos del kernel y se encuentra con problemas que requieren un conocimiento profundo del kernel de Linux.

- Cuestiones legales y de cumplimiento: Si necesita ayuda para interpretar los requisitos de seguridad o prepararse para una auditoría.

La resolución eficaz de problemas de seguridad es una habilidad que se desarrolla con la experiencia. No tema experimentar en un entorno de prueba y documentar sus soluciones.

FAQ (Preguntas frecuentes) sobre la seguridad de los contenedores Docker en tiempo de ejecución

¿Qué es la "seguridad en tiempo de ejecución" para los contenedores Docker?

La seguridad en tiempo de ejecución se refiere a las medidas de protección que se aplican y monitorean los contenedores cuando ya están en funcionamiento y realizando su trabajo. Esto incluye la detección de actividad anómala, la prevención de acciones no autorizadas, el control de acceso a los recursos del host y la red, así como la respuesta a amenazas en tiempo real. A diferencia de la seguridad en la fase de construcción (escaneo de imágenes), runtime security se enfoca en el comportamiento dinámico del contenedor.

¿Por qué no se puede confiar únicamente en el escaneo de imágenes?