Podman y Systemd: Orquestación ligera de contenedores en VPS sin Docker y Kubernetes en 2026

TL;DR

- Ahorro de recursos: Podman + Systemd ofrece una sobrecarga significativamente menor en comparación con Docker y Kubernetes, ideal para VPS económicos.

- Seguridad mejorada: La ausencia de un demonio Docker en ejecución constante y el soporte nativo de contenedores sin root en Podman minimizan la superficie de ataque.

- Integración nativa con el SO: Systemd, como gestor de servicios estándar de Linux, garantiza una integración profunda y fiable de los contenedores en el ciclo de vida del sistema.

- Simplicidad y previsibilidad: La gestión de contenedores a través de las unidades Systemd habituales reduce la complejidad y simplifica la depuración, especialmente para los administradores de sistemas.

- Escalabilidad para proyectos pequeños y medianos: Solución ideal para uno o varios VPS, donde un Kubernetes completo es excesivo, y Docker Compose no proporciona el nivel de control y fiabilidad deseado.

- Relevancia en 2026: El desarrollo estable de Podman y el uso generalizado de Systemd hacen de esta combinación una opción madura y fiable para entornos de producción.

Introducción

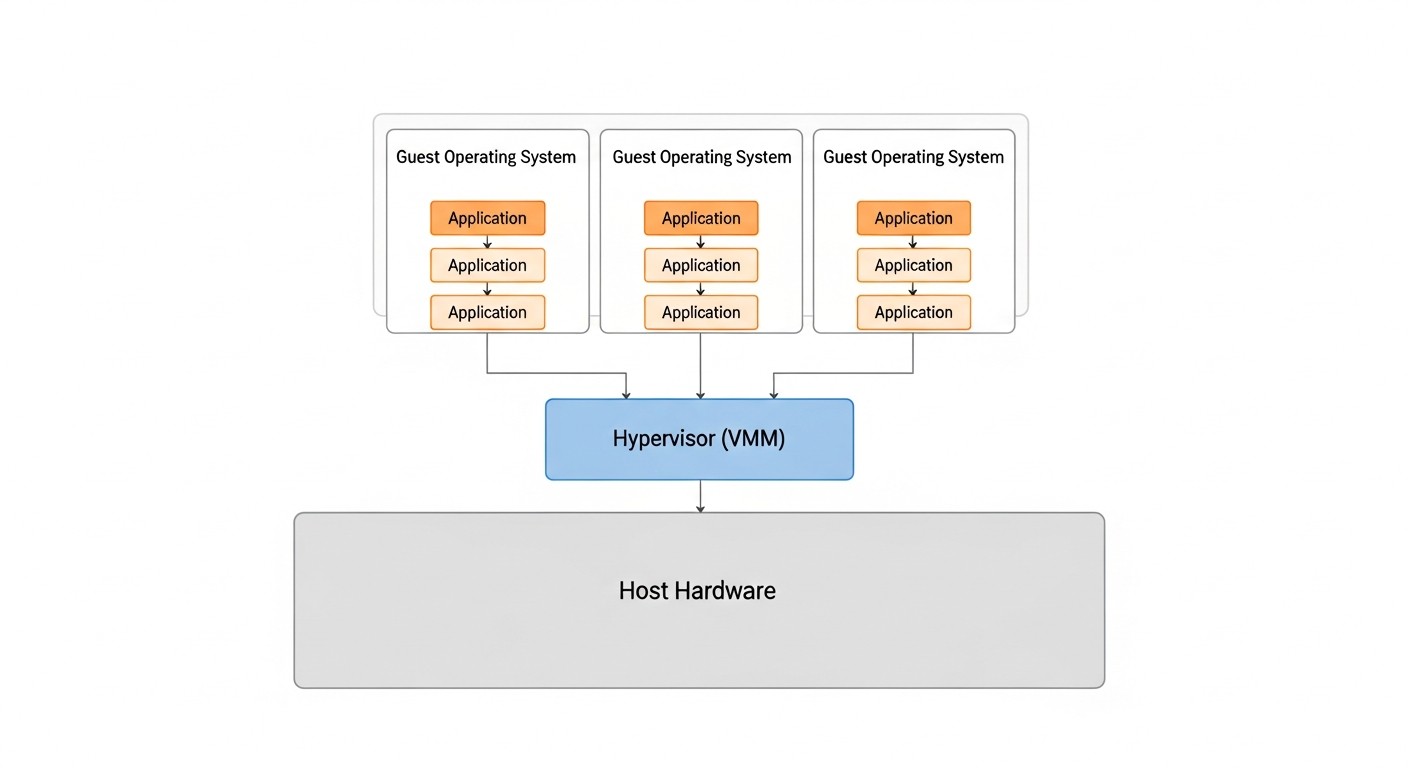

Diagrama: Introducción

Diagrama: Introducción

En el mundo en rápida evolución de las tecnologías en la nube y los microservicios, donde gigantes como Docker y Kubernetes dominan, a menudo se pierde de vista la necesidad de soluciones más ligeras y económicas. Para 2026, esta necesidad solo se ha intensificado. Los proveedores de VPS ofrecen máquinas cada vez más potentes, pero aún limitadas en recursos, y pagar por la sobrecarga excesiva de la orquestación se convierte en un lujo inaceptable para muchos proyectos.

Este artículo está dedicado a la combinación de Podman y Systemd — un dúo potente pero subestimado, que permite gestionar eficazmente contenedores en uno o varios VPS sin necesidad de desplegar clústeres pesados de Kubernetes o depender del demonio Docker. Analizaremos por qué este enfoque es cada vez más relevante para startups, pequeños proyectos SaaS, desarrolladores backend e ingenieros DevOps, que buscan la máxima eficiencia y ahorro.

¿Qué problemas resuelve este artículo?

- Sobrecarga excesiva: El demonio Docker consume recursos incluso en reposo, y Kubernetes requiere una potencia de cálculo significativa y una configuración compleja. Podman funciona sin demonio, y Systemd está integrado de forma nativa en la mayoría de las distribuciones Linux, minimizando el consumo.

- Complejidad de la gestión: Levantar y mantener un clúster de Kubernetes es una especialización aparte. La gestión de contenedores a través de las unidades Systemd es mucho más sencilla y comprensible para los administradores de sistemas acostumbrados a los servicios estándar de Linux.

- Seguridad: El modelo de seguridad de Podman, centrado en contenedores sin root y la ausencia de un demonio central, reduce significativamente los riesgos en comparación con Docker.

- Ahorro: Un menor consumo de recursos significa la posibilidad de utilizar VPS más económicos, lo cual es crucial para startups y proyectos con un presupuesto limitado.

- Dependencia del proveedor/plataforma: El enfoque Podman+Systemd se basa en estándares abiertos (OCI) y componentes nativos de Linux, reduciendo la dependencia de soluciones propietarias o ecosistemas específicos.

¿Para quién está escrita esta guía?

Esta guía está destinada a ingenieros DevOps, desarrolladores backend (especialmente en Python, Node.js, Go, PHP), fundadores de proyectos SaaS, administradores de sistemas y directores técnicos de startups, que buscan una solución fiable, segura y económica para el despliegue de aplicaciones contenerizadas en VPS. Si valoras la simplicidad, la eficiencia y el control sobre tu infraestructura, pero no estás dispuesto a sacrificar las ventajas de la contenerización, entonces este artículo es para ti.

Para 2026, Podman se ha consolidado definitivamente como una alternativa completa y a menudo más preferible a Docker, especialmente en entornos de servidor. Su integración con Systemd abre nuevos horizontes para la operación eficiente y segura de contenedores, lo cual detallaremos a continuación.

Criterios/factores clave de selección

Diagrama: Criterios/factores clave de selección

Diagrama: Criterios/factores clave de selección

Al elegir una estrategia de orquestación de contenedores en un VPS, es necesario considerar muchos factores que influyen directamente en el rendimiento, la seguridad, el coste y la facilidad de operación. En 2026, cuando las tecnologías han alcanzado una cierta madurez, estos criterios se han vuelto aún más claros y críticos.

1. Consumo de recursos del sistema (Resource Footprint)

Este es, quizás, el criterio más importante para un VPS. Cada megabyte de RAM y cada porcentaje de CPU, consumido por el propio sistema de orquestación, significa menos recursos para tu aplicación. Una sobrecarga alta lleva a la necesidad de adquirir un VPS más caro o a la degradación del rendimiento de la aplicación. Podman, al funcionar sin demonio, y Systemd, al ser parte del núcleo del SO, minimizan este consumo. Lo evaluamos por el consumo de CPU y RAM en reposo, así como por el impacto en las latencias al iniciar contenedores.

Por qué es importante: Influye directamente en el coste de la infraestructura y el rendimiento de las aplicaciones, especialmente con recursos limitados. Para proyectos SaaS, esto significa la diferencia entre la rentabilidad y la pérdida.

Cómo evaluar: Medir el consumo de RAM y CPU en una instalación limpia después de iniciar el sistema y después de desplegar un contenedor de prueba. Herramientas: htop, free -h, top, systemd-analyze blame.

2. Seguridad (Security Posture)

En 2026, las amenazas de ciberseguridad siguen creciendo, y la arquitectura de la solución debe ser lo más segura posible. La ausencia de un demonio en ejecución constante (como en Docker) elimina toda una categoría de vulnerabilidades. El soporte para contenedores sin root, donde el contenedor se ejecuta como un usuario sin privilegios, reduce significativamente el daño potencial en caso de compromiso. También son importantes el aislamiento de contenedores, la gestión de políticas de red y los mecanismos de actualización.

Por qué es importante: Protección de datos de usuarios, prevención de acceso no autorizado, cumplimiento de requisitos regulatorios (GDPR, CCPA, etc.). Una brecha de seguridad puede costar la reputación y el negocio.

Cómo evaluar: Analizar el modelo de seguridad (demonio vs. sin demonio), la disponibilidad y madurez del modo sin root, los mecanismos de aislamiento (namespaces, cgroups), la integración con el firewall (firewalld, nftables).

3. Facilidad de despliegue y gestión (Ease of Deployment & Management)

El tiempo es dinero. Cuanto más rápido se pueda desplegar una aplicación y más fácil sea mantenerla, más eficiente será el equipo. Esto incluye la intuición de la configuración, la disponibilidad de documentación adecuada, la facilidad de actualización y depuración. Para los administradores de sistemas acostumbrados a Systemd, la gestión de contenedores a través de unidades familiares simplifica significativamente la vida.

Por qué es importante: Reduce el tiempo de comercialización (Time-to-Market), disminuye los gastos operativos (OpEx), reduce la probabilidad de errores durante el despliegue y el mantenimiento.

Cómo evaluar: Número de pasos para desplegar una aplicación típica, complejidad de los archivos de configuración, disponibilidad de herramientas de monitorización y registro, curva de aprendizaje para un nuevo equipo.

4. Fiabilidad y estabilidad (Reliability & Stability)

Los sistemas de producción deben ser estables y tolerantes a fallos. Esto significa que el sistema de orquestación debe manejar correctamente los reinicios, fallos de contenedores y reinicios del servidor. Systemd, como piedra angular de la mayoría de los sistemas Linux, es conocido por su fiabilidad y sus amplias capacidades para gestionar el ciclo de vida de los servicios, incluyendo reinicios automáticos, dependencias y temporizadores.

Por qué es importante: Garantiza el funcionamiento continuo de los servicios, minimiza el tiempo de inactividad (downtime), lo cual es crucial para proyectos SaaS y servicios en línea.

Cómo evaluar: Pruebas en diferentes escenarios de fallo (parada de contenedor, reinicio de VPS), verificación de registro y mecanismos de recuperación, madurez y actividad de la comunidad.

5. Ecosistema y herramientas (Ecosystem & Tooling)

La existencia de un ecosistema desarrollado de herramientas para la construcción de imágenes (Buildah), la gestión de registros (Skopeo), la monitorización, la integración CI/CD y la depuración simplifica significativamente el trabajo. Aunque Podman no tiene un ecosistema tan extenso como Docker, es compatible con la mayoría de las herramientas de Docker gracias a la compatibilidad con OCI y se desarrolla activamente. La integración con Systemd añade la potencia de las herramientas nativas de Linux.

Por qué es importante: Aumenta la productividad de los desarrolladores e ingenieros DevOps, permite automatizar tareas rutinarias, simplifica la integración en los pipelines CI/CD existentes.

Cómo evaluar: Disponibilidad de herramientas para las diferentes etapas (construcción, despliegue, monitorización), compatibilidad con los estándares existentes (OCI), actividad de desarrollo y soporte.

6. Compatibilidad y migración (Compatibility & Migration)

La capacidad de usar Dockerfiles e imágenes existentes sin cambios es una gran ventaja. También es importante la facilidad de migración desde otras plataformas (por ejemplo, Docker Compose). Podman es totalmente compatible con las imágenes y Dockerfiles de Docker, lo que hace que la transición sea lo más fluida posible.

Por qué es importante: Reduce los costes de reentrenamiento y reescritura de proyectos existentes, permite utilizar prácticas e imágenes ya desarrolladas.

Cómo evaluar: Capacidad para ejecutar imágenes Docker existentes, compatibilidad con Dockerfile, disponibilidad de herramientas para la conversión o generación de configuraciones.

7. Flexibilidad y personalización (Flexibility & Customization)

La posibilidad de ajustar finamente el comportamiento de los contenedores, las configuraciones de red, el montaje de volúmenes y la gestión de recursos. Las unidades Systemd proporcionan un mecanismo extremadamente flexible y potente para definir todos los aspectos del funcionamiento de un servicio, incluyendo dependencias, cgroups, environment variables y mucho más.

Por qué es importante: Permite adaptar la solución a los requisitos específicos del proyecto, optimizar el rendimiento y la seguridad, e implementar escenarios de despliegue complejos.

Cómo evaluar: Profundidad de la configuración disponible a través de archivos de configuración (Systemd unit files), soporte para diferentes modos de red, posibilidad de ajustar finamente los recursos.

Estos criterios forman la base para tomar una decisión informada sobre la elección de Podman y Systemd como estrategia de orquestación de contenedores, especialmente cuando se trata de despliegues en VPS con recursos limitados.

Tabla comparativa: Podman + Systemd vs. Alternativas (válido para 2026)

Esquema: Tabla comparativa: Podman + Systemd vs. Alternativas (válido para 2026)

Esquema: Tabla comparativa: Podman + Systemd vs. Alternativas (válido para 2026)

En esta tabla compararemos la combinación de Podman + Systemd con las alternativas más comunes para el despliegue de aplicaciones en un VPS, considerando los criterios relevantes para el año 2026. Los precios de los VPS son orientativos y pueden variar según el proveedor y la región.

| Criterio |

Podman + Systemd |

Docker Compose |

K3s (un nodo) |

Bare Metal (sin contenedores) |

| Propósito principal |

Orquestación ligera para 1-5 VPS, alta seguridad, integración nativa con el SO. |

Desarrollo local, despliegue sencillo en 1 VPS, construcción rápida de múltiples servicios. |

Kubernetes ligero para clústeres pequeños o computación Edge. |

Control máximo, gestión manual de dependencias, falta de aislamiento. |

| Consumo de RAM (sin carga) |

~50-100 MB (solo Podman runtime) |

~150-300 MB (Docker Daemon + Compose) |

~500-800 MB (K3s control plane + agent) |

~20-50 MB (solo SO) |

| Consumo de CPU (sin carga) |

~0-1% |

~1-3% |

~3-7% |

~0% |

| Complejidad de configuración |

Media (aprendizaje de archivos unit de Systemd) |

Baja (YAML sencillo) |

Alta (conceptos de Kubernetes, manifiestos YAML) |

Media (instalación manual, configuración de servidor web, BD) |

| Seguridad |

Alta (daemonless, rootless por defecto, aislamiento de Systemd) |

Media (demonio único, rootful por defecto) |

Media (arquitectura de clúster, RBAC, pero más compleja de configurar) |

Depende de la configuración (alta con aislamiento correcto, baja sin él) |

| Gestión del ciclo de vida |

Systemd nativo (inicio, parada, reinicios, dependencias) |

docker-compose up/down/restart |

Kubernetes Deployment, StatefulSet, Services |

Manual o mediante archivos unit de Systemd |

| Escalabilidad |

Vertical en un solo VPS, horizontal en varios VPS (con orquestación externa) |

Limitada (solo un VPS) |

Horizontal (fácil de añadir nodos) |

Solo vertical en un solo VPS |

| Precio del VPS (2 vCPU, 4GB RAM, 80GB SSD) |

$10-15/mes (quedan más recursos para las aplicaciones) |

$15-20/mes (se necesita más RAM para Docker Daemon) |

$20-30/mes (sobrecarga significativa de K3s) |

$10-15/mes (pero sin las ventajas de los contenedores) |

| Curva de aprendizaje |

Media (Podman es similar a Docker, Systemd requiere comprensión) |

Baja (muy fácil de aprender) |

Alta (gran cantidad de conceptos) |

Media (requiere una comprensión profunda del SO y las aplicaciones) |

| Aplicabilidad CI/CD |

Alta (Podman para la construcción de imágenes, Systemd para el despliegue) |

Alta (Docker Compose para la construcción y el despliegue) |

Alta (kubectl, Helm) |

Baja (scripts, Ansible) |

| Mantenimiento y actualización |

Del sistema (actualización de Podman, Systemd) |

Actualización de Docker Engine y Compose |

Actualización de K3s, componentes de Kubernetes |

Actualización manual de cada aplicación y sus dependencias |

Conclusión de la tabla: Podman + Systemd ocupa un nicho único entre la simplicidad de Docker Compose y la potencia de Kubernetes. Ofrece una eficiencia de recursos y seguridad significativamente mejores que Docker Compose, al mismo tiempo que es mucho menos complejo y consume menos recursos que incluso un K3s ligero. Para proyectos que necesitan una contenerización fiable en uno o varios VPS sin una sobrecarga excesiva, esta es la opción ideal en 2026.

Análisis detallado de Podman y Systemd

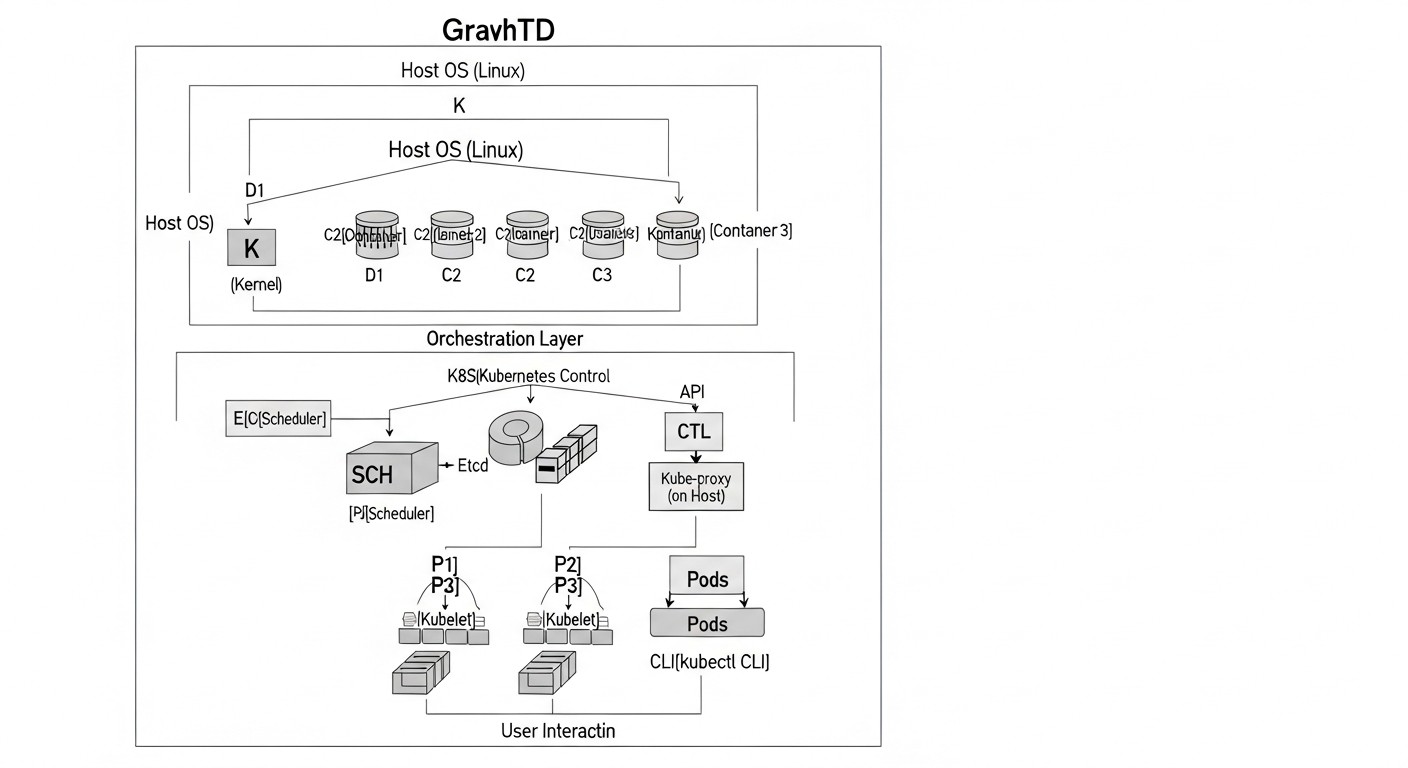

Diagrama: Análisis detallado de Podman y Systemd

Diagrama: Análisis detallado de Podman y Systemd

Para comprender completamente las ventajas de la combinación de Podman y Systemd, es necesario profundizar en la funcionalidad de cada componente y examinar cómo se complementan entre sí.

Podman: Contenedores sin demonio

Podman (POD MANager) es una herramienta para la gestión de contenedores e imágenes, compatible con el estándar OCI (Open Container Initiative). Fue desarrollado por Red Hat como un reemplazo directo de Docker, eliminando muchas de sus deficiencias, principalmente la dependencia de un demonio en ejecución constante.

Ventajas de Podman:

- Daemonless Architecture: La principal diferencia y ventaja de Podman. La ausencia de un demonio central significa que Podman no consume recursos en segundo plano cuando no hay contenedores activos. Cada contenedor se ejecuta como un proceso hijo de Podman, que luego puede ser transferido al control de Systemd. Esto aumenta significativamente la seguridad, ya que no hay un único punto de fallo o vulnerabilidad que pueda ser explotado para controlar todo el sistema.

- Rootless Containers: Podman está diseñado desde el principio para ejecutar contenedores como un usuario sin privilegios. Esto significa que incluso si un atacante compromete un contenedor, no obtendrá acceso de root al sistema anfitrión. Esto cambia drásticamente el modelo de seguridad en comparación con Docker, donde el modo sin root apareció mucho más tarde y aún no es el predeterminado o completamente libre de problemas.

- OCI Compatibility: Podman es totalmente compatible con los estándares OCI para imágenes y runtimes. Esto significa que puede usar los mismos Dockerfile, las mismas imágenes de Docker Hub (o cualquier otro registro), y los mismos comandos (la mayoría de los comandos de Podman son alias de Docker). La migración de Docker a Podman a menudo se reduce a reemplazar

docker por podman en los scripts.

- Pods Concept: Podman soporta el concepto de "pods" (grupos de contenedores que comparten la pila de red y otros recursos, de forma similar a los pods en Kubernetes). Esto permite orquestar fácilmente servicios relacionados (por ejemplo, un servidor web y un proxy) en un solo host, utilizando Systemd para gestionar todo el pod.

- Herramientas: Además de

podman, el ecosistema incluye Buildah para la construcción de imágenes (a menudo más flexible que docker build) y Skopeo para trabajar con imágenes en registros (copiar, inspeccionar sin descargar).

- Cgroups v2: Podman utiliza y soporta activamente Cgroups v2, lo que proporciona una gestión de recursos de contenedores más eficiente y precisa en comparación con Cgroups v1, que dominaba en Docker.

Desventajas de Podman:

- Ecosistema de herramientas menos maduro: Aunque Podman está en desarrollo activo, algunas herramientas específicas creadas exclusivamente para Docker pueden no funcionar directamente o requerir adaptación. Por ejemplo,

podman-compose existe, pero no siempre es 100% funcionalmente idéntico a docker-compose.

- Menor popularidad en círculos amplios: A pesar de sus ventajas técnicas, Docker sigue siendo el estándar de facto, y encontrar soluciones listas o experiencia para Podman puede ser más difícil, aunque la situación está cambiando rápidamente.

- Modelo de red: Para los contenedores sin root, el modelo de red puede ser un poco más complejo de configurar (por ejemplo, para la publicación de puertos por debajo de 1024), requiriendo el uso de utilidades como

slirp4netns o netavark/aardvark-dns.

Para quién es adecuado Podman: Para aquellos que valoran la seguridad, la eficiencia de los recursos y la integración nativa con Linux, especialmente en VPS o en entornos donde un demonio de Docker es indeseable. Ideal para desarrolladores, administradores de sistemas y fundadores de startups que necesitan un entorno de contenedores potente pero ligero.

Systemd: Gestor de servicios de Linux

Systemd es un sistema de inicio y un gestor de servicios para sistemas operativos Linux. Se ha convertido en el estándar de facto para la mayoría de las distribuciones modernas, reemplazando a los antiguos SysVinit y Upstart. Systemd proporciona un marco potente y flexible para gestionar el ciclo de vida de prácticamente cualquier proceso o servicio en el sistema.

Ventajas de Systemd:

- Integración nativa con el SO: Systemd es parte del núcleo de la mayoría de las distribuciones de Linux, lo que garantiza una integración profunda y sin fisuras. Inicia procesos, gestiona sus dependencias, monitoriza su estado y los reinicia automáticamente en caso de fallos.

- Potente gestión de servicios: Los archivos unit de Systemd permiten configurar con gran precisión el comportamiento de los servicios: desde los comandos de inicio y parada hasta las dependencias, las limitaciones de recursos (cgroups), las variables de entorno, el registro y las políticas de reinicio. Esto lo hace ideal para gestionar contenedores como servicios de sistema ordinarios.

- Registro y monitorización:

journalctl, parte de Systemd, proporciona un sistema de registro centralizado para todos los servicios. Esto simplifica significativamente la recopilación y el análisis de los registros de los contenedores, haciendo la depuración más eficiente.

- Temporizadores y eventos: Las unidades de temporizador de Systemd (Timer units) pueden reemplazar a

cron para ejecutar contenedores según un horario, y las unidades de ruta (Path units) pueden iniciar contenedores cuando los archivos cambian. Esto abre amplias posibilidades para la automatización.

- Aislamiento y seguridad: Systemd proporciona varios mecanismos de aislamiento para los servicios, como

PrivateTmp, ProtectSystem, CapabilityBoundingSet, RestrictAddressFamilies y otros, que pueden aplicarse a los contenedores ejecutados a través de Systemd, mejorando aún más su seguridad.

- Madurez y fiabilidad: Systemd es un componente de Linux muy maduro y bien probado, utilizado en millones de sistemas de producción en todo el mundo. Su fiabilidad es incuestionable.

Desventajas de Systemd:

- Curva de aprendizaje compleja: Para los principiantes, Systemd puede parecer complejo debido a la abundancia de opciones y sutilezas en los archivos unit. Sin embargo, para los administradores de sistemas es una herramienta familiar.

- Filosofía "todo en uno": Algunos critican a Systemd por intentar asumir demasiadas funciones que van más allá de un simple sistema init.

- No diseñado para la orquestación de clústeres: Systemd es eficaz en un solo host, pero no proporciona mecanismos nativos para gestionar contenedores en varias máquinas. Para ello se necesitará una herramienta externa (por ejemplo, Ansible, Terraform).

Para quién es adecuado Systemd: Para todos los que trabajan con servidores Linux. Su uso para la gestión de contenedores es una extensión natural de su función principal, especialmente para los administradores de sistemas que valoran el control y la previsibilidad.

Integración de Podman y Systemd: Sinergia

La fuerza de la combinación de Podman y Systemd se manifiesta en su sinergia. Podman proporciona un entorno ligero y seguro para ejecutar contenedores, mientras que Systemd asume la gestión de su ciclo de vida, convirtiendo los contenedores en servicios de sistema completos. La herramienta clave aquí es el comando podman generate systemd, que crea automáticamente un archivo unit de Systemd para un contenedor o pod en ejecución.

Este archivo unit se puede utilizar luego para iniciar, detener, reiniciar el contenedor, asegurar su inicio automático al arrancar el sistema, configurar dependencias con otros servicios (por ejemplo, una base de datos), gestionar recursos y recopilar registros. Esto permite gestionar los contenedores exactamente como cualquier otro servicio del sistema, lo que simplifica significativamente la administración y aumenta la fiabilidad. Por ejemplo, se puede configurar un servidor web en un contenedor para que se inicie solo después de que la base de datos en otro contenedor (o incluso en el host) esté lista.

Así, Podman y Systemd juntos ofrecen una solución potente, segura y eficiente para la contenerización en VPS, permitiendo obtener muchas de las ventajas de Kubernetes (gestión del ciclo de vida, aislamiento) sin su complejidad y consumo de recursos.

Consejos y recomendaciones prácticas: Despliegue con Podman y Systemd

Esquema: Consejos y recomendaciones prácticas: Despliegue con Podman y Systemd

Esquema: Consejos y recomendaciones prácticas: Despliegue con Podman y Systemd

Es hora de pasar de la teoría a la práctica. Aquí veremos instrucciones paso a paso y ejemplos de configuraciones reales para el uso efectivo de Podman y Systemd en su VPS.

1. Instalación de Podman

En 2026, Podman está disponible en los repositorios estándar de la mayoría de las distribuciones populares de Linux. Asegúrese de usar una versión actualizada.

# Para Debian/Ubuntu

sudo apt update

sudo apt install -y podman

# Para CentOS/RHEL/Fedora

sudo dnf install -y podman

# Verificación de la instalación

podman --version

Si planea usar contenedores sin root (lo cual es altamente recomendado), asegúrese de que su usuario tenga un rango suficiente de UID/GID para crear namespaces de usuario. Normalmente, esto se configura automáticamente al instalar Podman, pero a veces puede requerir una configuración manual de /etc/subuid y /etc/subgid.

# Ejemplo de /etc/subuid para el usuario user1

user1:100000:65536

# Ejemplo de /etc/subgid para el usuario user1

user1:100000:65536

Esto significa que el usuario user1 puede usar UID/GID desde 100000 hasta 165535 dentro de sus contenedores sin root.

2. Ejecución de un contenedor simple (sin root)

Comencemos con un servidor Nginx simple, ejecutado como un usuario sin privilegios.

# Inicie sesión con su usuario normal (no root)

podman run --name my-nginx -p 8080:80 -d nginx:latest

# Verificar el estado del contenedor

podman ps

# Verificar los logs

podman logs my-nginx

Ahora su Nginx está disponible en http://localhost:8080 en el VPS. Si desea que sea accesible desde el exterior, asegúrese de que su firewall permita el tráfico en el puerto 8080.

3. Generación de un archivo de unidad Systemd para el contenedor

La función más potente de Podman para la integración con Systemd es la generación automática de archivos de unidad. Para contenedores sin root, los archivos de unidad deben estar ubicados en el directorio ~/.config/systemd/user/.

# Detenga el contenedor en ejecución para que Systemd pueda gestionarlo

podman stop my-nginx

podman rm my-nginx

# Generamos el archivo de unidad Systemd para el contenedor sin root.

# --name: nombre del servicio

# --files: crear un archivo .service

# --new: crear un nuevo contenedor si no existe (al reiniciar)

# --restart-policy: política de reinicio

# --container-prefix: prefijo para el nombre del contenedor

podman generate systemd --name my-nginx --files --new --restart-policy=always \

--container-prefix container-my-nginx-service -f ~/.config/systemd/user/my-nginx.service

Abra el archivo generado ~/.config/systemd/user/my-nginx.service. Se verá algo así:

# ~/.config/systemd/user/my-nginx.service

# Generado automáticamente por Podman.

# No edite este archivo manualmente, ya que será sobrescrito.

# Use 'podman generate systemd --help' para más información.

[Unit]

Description=Podman container-my-nginx-service.service

Documentation=man:podman-generate-systemd(1)

Wants=network-online.target

After=network-online.target

RequiresMountsFor=%t/containers

[Service]

Environment=PODMAN_SYSTEMD_UNIT=%n

Restart=on-failure

TimeoutStopSec=70

ExecStartPre=/bin/rm -f %t/%n.cid

ExecStart=/usr/bin/podman run --conmon-pidfile %t/%n.cid --cidfile %t/%n.cid --cgroups=no-conmon --sdnotify=conmon -d --replace \

--name container-my-nginx-service -p 8080:80 nginx:latest

ExecStop=/usr/bin/podman stop --ignore --cidfile %t/%n.cid

ExecStopPost=/usr/bin/podman rm --ignore --cidfile %t/%n.cid

Type=notify

NotifyAccess=all

[Install]

WantedBy=default.target

Preste atención a ExecStart, donde Podman inicia el contenedor. Restart=on-failure garantiza un reinicio automático. WantedBy=default.target significa que el servicio se iniciará al comienzo de la sesión de usuario de Systemd.

4. Gestión del contenedor a través de Systemd (sin root)

Ahora podemos gestionar el contenedor como un servicio de usuario Systemd normal.

# Recargar la configuración de Systemd para las unidades de usuario

systemctl --user daemon-reload

# Habilitar el inicio automático del servicio al iniciar sesión el usuario

systemctl --user enable my-nginx.service

# Iniciar el servicio

systemctl --user start my-nginx.service

# Verificar el estado

systemctl --user status my-nginx.service

# Ver los logs

journalctl --user -u my-nginx.service

# Detener el servicio

systemctl --user stop my-nginx.service

# Deshabilitar el inicio automático

systemctl --user disable my-nginx.service

Importante: Para los contenedores sin root gestionados por Systemd, por defecto el servicio se inicia solo después de que el usuario inicia sesión. Para que funcione después de un reinicio del VPS sin necesidad de iniciar sesión manualmente, use loginctl enable-linger . Esto permitirá que los servicios de usuario de Systemd se ejecuten en segundo plano, incluso si el usuario no ha iniciado sesión.

# Habilitar linger para su usuario

sudo loginctl enable-linger $(whoami)

# Verificar que linger esté habilitado

loginctl show-user $(whoami) | grep Linger

5. Despliegue de un Pod con múltiples contenedores y Systemd

Supongamos que tiene una aplicación web (Python/Node.js) y una base de datos (PostgreSQL) que deben funcionar juntas. Podman puede unirlas en un "pod".

# Crear un pod

podman pod create --name my-app-pod -p 80:80

# Ejecutar PostgreSQL en el pod

podman run --pod my-app-pod --name my-db -e POSTGRES_PASSWORD=mysecretpassword -d postgres:16

# Ejecutar su aplicación web (se asume que tiene una imagen app:latest)

# La aplicación estará disponible en el puerto 80 del host

podman run --pod my-app-pod --name my-web -d my-app:latest

# Verificar el pod y los contenedores

podman pod ps

podman ps

Ahora generaremos un archivo de unidad Systemd para todo el pod:

# Detenemos el pod para que Systemd tome el control

podman pod stop my-app-pod

podman pod rm my-app-pod

# Generamos el archivo de unidad para el pod

podman generate systemd --name my-app-pod --files --new --restart-policy=always \

--container-prefix pod-my-app-service -f ~/.config/systemd/user/my-app-pod.service

El archivo my-app-pod.service contendrá instrucciones para iniciar todos los contenedores en el pod. Luego, use systemctl --user daemon-reload, enable, start, status, journalctl, como se mostró anteriormente.

6. Ajuste fino de los archivos de unidad Systemd

Aunque podman generate systemd crea un buen archivo base, a menudo necesita ser ajustado. Puede editar manualmente el archivo .service (pero recuerde que podman generate lo sobrescribirá, por lo que es mejor hacerlo en una copia o modificar el archivo generado). Por ejemplo, puede añadir:

Wants=db.service: Si su aplicación necesita una base de datos local gestionada por otro archivo de unidad Systemd.Requires=network-online.target: Asegúrese de que la red esté disponible antes de iniciar.LimitCPU=, MemoryLimit=: Limitación de recursos a nivel de Systemd (adicional a cgroups en Podman).User=: Si se ejecuta como root, puede especificar un usuario concreto.WorkingDirectory=: Especificar el directorio de trabajo.Environment="VAR=VALUE": Añadir variables de entorno.

Ejemplo de modificación de my-app-pod.service para mayor fiabilidad y seguridad:

# ~/.config/systemd/user/my-app-pod.service

# ... (resto del archivo, generado por Podman) ...

[Service]

# ... (parámetros existentes) ...

# Configuraciones adicionales para seguridad y estabilidad

# Restringimos el acceso al sistema de archivos (solo lectura, excepto los permitidos)

ProtectSystem=full

ProtectHome=read-only

# Restringimos el acceso a la red (permitimos solo IPv4/IPv6, sin sockets RAW)

RestrictAddressFamilies=AF_INET AF_INET6

# Establecemos límites de recursos

MemoryMax=1G

CPUQuota=50% # Limitamos la CPU al 50% de un núcleo

# Variables de entorno para la aplicación, si son necesarias en Systemd

Environment="APP_ENV=production"

Environment="DATABASE_HOST=localhost" # Si la BD está en el mismo pod

# Nos aseguramos de que los contenedores se inicien después de montar todos los sistemas de archivos

Requires=local-fs.target

After=local-fs.target

[Install]

WantedBy=default.target

Después de cualquier cambio manual, no olvide systemctl --user daemon-reload y systemctl --user restart my-app-pod.service.

7. Uso de Volume Mounts y Persistencia

Para preservar los datos de los contenedores (bases de datos, archivos cargados), use volúmenes con nombre de Podman o el montaje de directorios del host. Podman tiene en cuenta automáticamente estos volúmenes al generar los archivos de unidad de Systemd.

# Crear un volumen con nombre

podman volume create my-db-data

# Ejecutar PostgreSQL usando el volumen

podman run --name my-db-persistent \

-v my-db-data:/var/lib/postgresql/data \

-e POSTGRES_PASSWORD=mysecretpassword -d postgres:16

# Generar unidad Systemd

podman generate systemd --name my-db-persistent --files --new --restart-policy=always \

-f ~/.config/systemd/user/my-db-persistent.service

En el archivo generado se especificará el parámetro -v my-db-data:/var/lib/postgresql/data, asegurando la persistencia de los datos.

Estos consejos prácticos le ayudarán a desplegar y gestionar contenedores de forma rápida y eficiente en su VPS, utilizando el poder de Podman y Systemd.

Errores comunes al trabajar con Podman y Systemd

Diagrama: Errores comunes al trabajar con Podman y Systemd

Diagrama: Errores comunes al trabajar con Podman y Systemd

Incluso los ingenieros más experimentados pueden encontrar problemas al aprender nuevas herramientas. Aquí hay una lista de errores comunes al trabajar con la combinación de Podman y Systemd y cómo evitarlos.

1. Olvidar loginctl enable-linger para servicios rootless

Error: Ha configurado un contenedor rootless, ha generado un archivo unit de Systemd, lo ha habilitado con systemctl --user enable, pero después de reiniciar el VPS, el contenedor no se inicia hasta que inicie sesión con su usuario.

Por qué ocurre: Los servicios de Systemd de usuario, por defecto, solo se inician con una sesión de usuario activa. Al cerrar la sesión o reiniciar el servidor, la sesión finaliza y los servicios se detienen.

Cómo evitarlo: Use el comando sudo loginctl enable-linger . Esto permitirá que los servicios de Systemd de usuario se ejecuten en segundo plano, incluso si el usuario no ha iniciado sesión. Después de esto, no olvide systemctl --user daemon-reload y systemctl --user restart .

# Ejemplo de consecuencia: después de reiniciar el VPS, el contenedor no funciona

systemctl --user status my-nginx.service

# Output: inactive (dead)

# Solución

sudo loginctl enable-linger $(whoami)

systemctl --user daemon-reload

systemctl --user enable my-nginx.service

systemctl --user start my-nginx.service

2. Problemas con el acceso a la red para contenedores rootless

Error: El contenedor se ejecuta como rootless, pero no puede acceder a recursos externos o no puede ser accesible desde fuera, incluso si el puerto está reenviado.

Por qué ocurre: Los contenedores rootless utilizan redes en modo de usuario (por ejemplo, slirp4netns), que puede tener limitaciones o requerir configuración adicional del firewall. Los puertos por debajo de 1024 suelen requerir privilegios.

Cómo evitarlo:

- Utilice puertos superiores a 1024 para la publicación, si es posible (por ejemplo, 8080 en lugar de 80).

- Asegúrese de que

firewalld o ufw en el host permiten el tráfico a los puertos reenviados. Para slirp4netns el tráfico puede pasar a través de la interfaz slirp4netns o lo.

- Verifique que

ip_unprivileged_port_start en sysctl no interfiere (aunque para rootless es menos relevante, vale la pena saberlo).

- Para configuraciones de red más complejas, considere usar complementos CNI configurados para el modo rootless (por ejemplo,

netavark/aardvark-dns), aunque esto complica la configuración. Para la mayoría de los VPS, slirp4netns es suficiente.

# Ejemplo de verificación del firewall (para firewalld)

sudo firewall-cmd --list-all

sudo firewall-cmd --zone=public --add-port=8080/tcp --permanent

sudo firewall-cmd --reload

3. Uso incorrecto de --new y --replace al generar archivos unit de Systemd

Error: Después de cambiar el comando podman run o la imagen, el servicio Systemd no se actualiza, o Podman se queja de que el contenedor ya existe.

Por qué ocurre: podman generate systemd por defecto crea un archivo unit para un contenedor existente. Si desea que Systemd siempre inicie un contenedor nuevo o lo actualice, debe usar opciones.

Cómo evitarlo:

- Use

--new: Esta opción le indica a Systemd que inicie el contenedor usando el comando podman run, y no podman start. Esto garantiza que el contenedor se creará (o actualizará) con los últimos parámetros.

- Use

--replace: Dentro de ExecStart (si usa --new), agregue --replace al comando podman run. Esto permitirá a Podman eliminar el contenedor antiguo con el mismo nombre y crear uno nuevo, si ya existe.

# Generación correcta para actualización/recreación automática

podman generate systemd --name my-app --files --new --restart-policy=always \

--container-prefix container-my-app-service -f ~/.config/systemd/user/my-app.service

# Asegúrese de que ExecStart contenga --replace:

# ExecStart=/usr/bin/podman run --replace ...

4. Gestión incorrecta de volúmenes y persistencia de datos

Error: Los datos de la base de datos o los archivos de usuario se pierden al eliminar/actualizar el contenedor.

Por qué ocurre: Los contenedores son efímeros por naturaleza. Si los datos se almacenan dentro del sistema de archivos del contenedor, se perderán al eliminarlo.

Cómo evitarlo:

- Utilice volúmenes con nombre de Podman (

podman volume create). Son gestionados por Podman y existen independientemente de los contenedores.

- Monte directorios del host (bind mounts) usando

-v /path/on/host:/path/in/container. Asegúrese de que el usuario del contenedor rootless tenga los permisos necesarios para este directorio en el host.

- Siempre especifique explícitamente los volúmenes al iniciar un contenedor con datos persistentes.

# Creación de volumen

podman volume create my-db-data

# Inicio de contenedor con volumen

podman run --name my-db -v my-db-data:/var/lib/postgresql/data ...

5. Ignorar los logs y el estado de Systemd

Error: El contenedor no se inicia, pero no sabe por qué y empieza a probar comandos al azar.

Por qué ocurre: Uso insuficiente de las potentes herramientas de diagnóstico proporcionadas por Systemd.

Cómo evitarlo: Siempre comience la depuración verificando el estado del servicio Systemd y sus logs.

# Verificar el estado general del servicio

systemctl --user status my-app-pod.service

# Ver logs detallados del servicio

journalctl --user -u my-app-pod.service

# Ver las últimas N líneas de logs del contenedor directamente

podman logs my-app-container-name

A menudo, el problema radica en errores de configuración dentro del contenedor o en variables de entorno pasadas incorrectamente, lo cual es fácil de ver en los logs.

6. Ejecutar servicios Systemd como root cuando se puede hacer rootless

Error: Todos los contenedores se ejecutan como root, lo que aumenta la superficie de ataque.

Por qué ocurre: Hábito de trabajar con Docker, que por defecto ejecuta contenedores como root, o desconocimiento de las capacidades del modo rootless en Podman.

Cómo evitarlo: Siempre intente ejecutar contenedores en modo rootless. Para ello:

- Cree archivos unit de Systemd en

~/.config/systemd/user/.

- Adminístrelos con

systemctl --user.

- Habilite linger para su usuario (ver error 1).

Si realmente necesita un contenedor rootful (por ejemplo, para operaciones de red específicas), entonces el archivo unit debe estar en /etc/systemd/system/, y lo administrará a través de sudo systemctl.

7. Olvidar podman system prune

Error: El espacio en disco del VPS se agota gradualmente debido a la gran cantidad de imágenes, contenedores y volúmenes no utilizados.

Por qué ocurre: Durante el proceso de desarrollo y despliegue, se crean imágenes temporales, contenedores detenidos y volúmenes no utilizados que ocupan espacio.

Cómo evitarlo: Ejecute regularmente podman system prune (o sus versiones más específicas podman image prune, podman container prune, podman volume prune) para limpiar recursos no utilizados.

# Ver el espacio ocupado

podman system df

# Limpiar todos los contenedores, imágenes, volúmenes y caché no utilizados

podman system prune -a

Puede agregar este comando a una tarea cron o a un temporizador de Systemd para que se ejecute automáticamente, por ejemplo, una vez a la semana.

Al evitar estos errores comunes, podrá mejorar significativamente la estabilidad, seguridad y eficiencia de su infraestructura de contenedores en un VPS utilizando Podman y Systemd.

Lista de verificación para la aplicación práctica

Esta lista de verificación le ayudará a desplegar su aplicación paso a paso utilizando Podman y Systemd en un VPS. Sígala para garantizar la fiabilidad y seguridad de su infraestructura.

Preparación del VPS y del usuario

- Selección y configuración del VPS:

- Elija un VPS con suficiente RAM (mínimo 1GB para el SO + 512MB por contenedor) y CPU (1-2 núcleos).

- Instale una distribución de Linux reciente (Ubuntu Server 24.04+, CentOS Stream 9+, Debian 12+).

- Creación de un usuario sin privilegios:

- Cree un nuevo usuario para ejecutar contenedores sin root (por ejemplo,

appuser).

- Otórguele permisos de sudo (o configure

sudoers para ejecutar solo los comandos necesarios, si así lo requiere la política de seguridad).

- Instalación de Podman y paquetes necesarios:

- Ejecute

sudo apt install -y podman (para Debian/Ubuntu) o sudo dnf install -y podman (para RHEL/CentOS).

- Asegúrese de que estén instalados

slirp4netns y fuse-overlayfs para el modo sin root.

- Configuración de

subuid y subgid:

- Asegúrese de que en

/etc/subuid y /etc/subgid existan entradas para su usuario (normalmente Podman lo hace durante la instalación). Por ejemplo: appuser:100000:65536.

- Habilitación de Systemd Linger para el usuario:

- Inicie sesión como

appuser y ejecute sudo loginctl enable-linger $(whoami), para que los servicios Systemd del usuario funcionen después de un reinicio.

- Configuración del Firewall:

- Permita el tráfico entrante en los puertos que utilizarán sus aplicaciones (por ejemplo, 80, 443, 8080). Utilice

ufw o firewalld.

Desarrollo y construcción de la imagen

- Preparación del Dockerfile:

- Asegúrese de que su

Dockerfile esté optimizado (multicapa, imagen base mínima, limpieza de caché).

- Utilice

COPY --chown=appuser:appuser para los archivos, de modo que pertenezcan al usuario sin privilegios dentro del contenedor.

- Construcción de la imagen con Podman:

- Utilice

podman build -t my-app:latest . para construir la imagen.

- Verifique que la imagen se haya creado correctamente:

podman images.

- Publicación de la imagen (opcional):

- Si utiliza un registro privado, inicie sesión en él:

podman login registry.example.com.

- Suba la imagen:

podman push my-app:latest registry.example.com/my-app:latest.

Despliegue en el VPS

- Carga de la imagen en el VPS:

- Si no utiliza un registro, transfiera la imagen al VPS (por ejemplo, a través de

scp o podman save/load).

- O descárguela del registro:

podman pull registry.example.com/my-app:latest.

- Creación de un contenedor o Pod de Podman:

- Para un solo contenedor:

podman run --name my-app -p 8080:80 -d my-app:latest.

- Para varios contenedores en un pod:

podman pod create --name my-app-pod -p 80:80, luego podman run --pod my-app-pod ... para cada contenedor.

- Asegúrese de usar volúmenes con nombre para la persistencia de datos:

podman volume create my-data y -v my-data:/path/in/container.

- Generación del archivo de unidad de Systemd:

- Detenga el contenedor/pod:

podman stop my-app; podman rm my-app.

- Genere el archivo de unidad:

podman generate systemd --name my-app --files --new --restart-policy=always -f ~/.config/systemd/user/my-app.service.

- Para el pod:

podman generate systemd --name my-app-pod --files --new --restart-policy=always -f ~/.config/systemd/user/my-app-pod.service.

- Configuración y habilitación del servicio Systemd:

- Ejecute

systemctl --user daemon-reload.

- Habilite el inicio automático:

systemctl --user enable my-app.service (o my-app-pod.service).

- Inicie el servicio:

systemctl --user start my-app.service.

- Verificación del estado y los registros:

- Asegúrese de que el servicio esté en ejecución:

systemctl --user status my-app.service.

- Revise los registros:

journalctl --user -u my-app.service.

- Verifique la disponibilidad de la aplicación a través del navegador o

curl.

Soporte y mantenimiento

- Configuración de la limpieza automática:

- Cree un temporizador de Systemd para ejecutar regularmente

podman system prune -a (por ejemplo, una vez a la semana), para evitar que el disco se llene.

- Monitorización:

- Configure la monitorización básica del VPS (CPU, RAM, E/S de disco) y el registro de la aplicación.

- Utilice

journalctl para la agregación de registros.

- Actualización de la aplicación:

- Construya una nueva imagen.

- Transfiérala/súbala.

- Detenga el servicio Systemd:

systemctl --user stop my-app.service.

- Actualice el contenedor (si usó

--new --replace, simplemente systemctl --user start my-app.service). De lo contrario, es posible que necesite podman rm my-app antes de iniciar.

- Inicie:

systemctl --user start my-app.service.

- Copia de seguridad:

- Configure copias de seguridad regulares de los volúmenes persistentes de Podman o de los directorios montados.

Siguiendo esta lista de verificación, podrá desplegar y mantener sus aplicaciones en un VPS de forma segura y con confianza, utilizando el poder de Podman y Systemd.

Cálculo de costos / Economía de Podman + Systemd en un VPS

Diagrama: Cálculo de costos / Economía de Podman + Systemd en un VPS

Diagrama: Cálculo de costos / Economía de Podman + Systemd en un VPS

Una de las ventajas clave de Podman y Systemd es el importante ahorro de recursos, lo que se traduce directamente en un ahorro de costos, especialmente para proyectos pequeños y medianos. Veamos ejemplos de cálculos y costos ocultos, relevantes para el año 2026.

Factores principales del costo de un VPS

- CPU: Número de núcleos virtuales.

- RAM: Cantidad de memoria RAM.

- SSD/NVMe Disk: Capacidad y tipo de almacenamiento en disco.

- Network Transfer: Volumen de tráfico saliente.

- IP Addresses: Número de IPs públicas.

Los precios de los VPS siguen disminuyendo, pero los requisitos básicos de recursos para los diferentes sistemas de orquestación se mantienen. Cuanto menor sea la sobrecarga, más modesto (y barato) será el VPS que se pueda elegir.

Escenario 1: Backend SaaS pequeño (API + PostgreSQL)

Supongamos que tenemos una API en Python/Node.js/Go y una base de datos PostgreSQL. Requisitos de la aplicación: ~500MB RAM para la API, ~1GB RAM para PostgreSQL, 1-2 vCPU en pico.

Opción A: Podman + Systemd

- Sobrecarga de Podman + Systemd: ~100-200 MB RAM, ~1-2% CPU (incluyendo Systemd y el tiempo de ejecución de Podman).

- VPS requerido: 2 vCPU, 2GB RAM, 50GB SSD.

- Distribución de recursos:

- SO + Systemd + Podman: 200 MB RAM

- Contenedor PostgreSQL: 1000 MB RAM

- Contenedor API: 500 MB RAM

- Búfer: 300 MB RAM

- Total: 2000 MB RAM (2GB)

- Costo estimado del VPS (año 2026): $10 - $15 al mes.

- Costos de administración: Medios. Las unidades de Systemd son predecibles, la depuración es sencilla.

Opción B: Docker Compose

- Sobrecarga del demonio Docker: ~300-500 MB RAM, ~3-5% CPU.

- VPS requerido: 2 vCPU, 4GB RAM, 80GB SSD.

- Distribución de recursos:

- SO + Demonio Docker: 500 MB RAM

- Contenedor PostgreSQL: 1000 MB RAM

- Contenedor API: 500 MB RAM

- Búfer: 2000 MB RAM (se necesita más debido a la sobrecarga)

- Total: 4000 MB RAM (4GB)

- Costo estimado del VPS (año 2026): $15 - $25 al mes.

- Costos de administración: Bajos (arranque sencillo), pero potencialmente más altos en caso de problemas con el demonio.

Opción C: K3s (un nodo)

- Sobrecarga de K3s: ~800-1200 MB RAM, ~5-10% CPU.

- VPS requerido: 4 vCPU, 8GB RAM, 100GB SSD.

- Distribución de recursos:

- SO + K3s: 1200 MB RAM

- Contenedor PostgreSQL: 1000 MB RAM

- Contenedor API: 500 MB RAM

- Búfer: 5300 MB RAM (búfer significativo para K3s)

- Total: 8000 MB RAM (8GB)

- Costo estimado del VPS (año 2026): $30 - $50 al mes.

- Costos de administración: Altos (complejidad de Kubernetes, manifiestos YAML).

Escenario 2: Varios sitios estáticos + Nginx + Certbot

Despliegue de varios sitios web con Nginx y obtención automática de certificados SSL a través de Certbot. Cada sitio en un contenedor Nginx separado, Certbot como un contenedor separado o un temporizador de Systemd.

Opción A: Podman + Systemd

- Sobrecarga: ~100-200 MB RAM.

- VPS requerido: 1 vCPU, 1GB RAM, 30GB SSD.

- Distribución de recursos:

- SO + Systemd + Podman: 200 MB RAM

- 3 Contenedores Nginx: 3 * 50 MB = 150 MB RAM

- Certbot (se ejecuta según lo programado): 100 MB RAM (pico)

- Búfer: 550 MB RAM

- Total: 1000 MB RAM (1GB)

- Costo estimado del VPS (año 2026): $5 - $10 al mes.

Opción B: Docker Compose

- Sobrecarga: ~300-500 MB RAM.

- VPS requerido: 1 vCPU, 2GB RAM, 50GB SSD.

- Distribución de recursos:

- SO + Demonio Docker: 500 MB RAM

- 3 Contenedores Nginx: 150 MB RAM

- Certbot: 100 MB RAM

- Búfer: 1250 MB RAM

- Total: 2000 MB RAM (2GB)

- Costo estimado del VPS (año 2026): $10 - $15 al mes.

Tabla comparativa de costos (estimado para 2026)

| Escenario |

Requisitos de la aplicación |

Podman + Systemd (VPS) |

Docker Compose (VPS) |

K3s (VPS) |

Ahorro Podman vs. Docker |

Ahorro Podman vs. K3s |

| Backend SaaS pequeño |

API (500MB), PostgreSQL (1GB) |

2 vCPU, 2GB RAM ($10-15/mes) |

2 vCPU, 4GB RAM ($15-25/mes) |

4 vCPU, 8GB RAM ($30-50/mes) |

$5-10/mes (33-50%) |

$20-35/mes (66-70%) |

| Varios sitios estáticos |

3 Nginx, Certbot (total ~300MB) |

1 vCPU, 1GB RAM ($5-10/mes) |

1 vCPU, 2GB RAM ($10-15/mes) |

2 vCPU, 4GB RAM ($15-25/mes) |

$5/mes (33-50%) |

$10-15/mes (50-60%) |

Costos ocultos y cómo optimizarlos

Además del costo directo del VPS, existen otros factores que influyen en la economía general del proyecto:

- Costo de las horas-hombre:

- K3s/Kubernetes: La alta complejidad de configuración y soporte requiere especialistas bien remunerados o una cantidad significativa de tiempo de capacitación.

- Docker Compose: Baja complejidad de configuración, pero puede ser menos fiable en producción, requiriendo intervención manual.

- Podman + Systemd: Complejidad moderada, pero para los administradores de sistemas está más cerca de las tareas habituales, lo que reduce el tiempo de adaptación y depuración.

- Optimización: Invierta en la capacitación del equipo en Systemd, cree plantillas de archivos de unidad, automatice el despliegue con Ansible/Terraform.

- Tiempos de inactividad (Downtime Costs):

- Cualquier sistema puede fallar. Cuanto más complejo sea el sistema, mayor será el tiempo de recuperación. Los tiempos de inactividad afectan directamente los ingresos de un proyecto SaaS.

- Optimización: Configuración fiable de Systemd (

Restart=always, dependencias), buen registro (journalctl), monitoreo adecuado.

- Costo de almacenamiento de datos:

- Las imágenes y contenedores no utilizados ocupan espacio.

- Optimización: Uso regular de

podman system prune -a, configuración de un temporizador de Systemd para la limpieza automática.

- Costo de las copias de seguridad:

- Necesidad de realizar copias de seguridad de datos persistentes.

- Optimización: Utilice scripts sencillos para hacer copias de seguridad de volúmenes de Podman o directorios montados, enviándolos a un almacenamiento en la nube (compatible con S3).

- Costo del tráfico de red:

- Algunos proveedores cobran por el tráfico saliente.

- Optimización: Minimice el tamaño de las imágenes, utilice cachés de proxy locales si es posible.

Conclusión económica: Podman + Systemd ofrece un ahorro directo significativo gracias a un menor consumo de recursos, lo que permite utilizar VPS más económicos. El ahorro indirecto se logra al reducir la complejidad de la administración en comparación con Kubernetes y aumentar la fiabilidad en comparación con un Docker Compose simple. Para startups y proyectos con un presupuesto limitado, esto puede ser un factor decisivo.

Casos y ejemplos: Aplicación real de Podman + Systemd

Diagrama: Casos y ejemplos: Aplicación real de Podman + Systemd

Diagrama: Casos y ejemplos: Aplicación real de Podman + Systemd

Para ilustrar mejor el valor práctico de la combinación de Podman y Systemd, consideremos varios escenarios realistas de la práctica.

Caso 1: Proyecto SaaS pequeño — API de Backend y base de datos

Descripción del proyecto: Un pequeño proyecto SaaS proporciona una API para una aplicación móvil. El backend está escrito en Python usando FastAPI, y PostgreSQL se utiliza como base de datos. El proyecto recién comienza y el presupuesto es muy limitado. Se esperan hasta 1000 solicitudes por segundo en el pico.

Problema: El uso de Kubernetes completo es demasiado costoso y complejo para la etapa inicial. Docker Compose en un solo VPS no proporciona la fiabilidad necesaria ni el reinicio automático en caso de fallos, y Docker Daemon consume demasiados recursos en el VPS más económico.

Solución con Podman + Systemd:

- Elección del VPS: Se eligió un VPS con 2 vCPU, 4GB RAM, 80GB NVMe SSD (costo ~$15/mes).

- Contenedores: Se crearon dos Dockerfile: uno para la aplicación FastAPI y otro para PostgreSQL.

- Preparación del entorno:

- Podman instalado en el VPS.

- Se creó el usuario

app_admin para contenedores rootless.

- Se habilitó

loginctl enable-linger app_admin.

- Despliegue:

- Con

podman pod create --name saas-backend-pod -p 443:8000 se creó un pod que escuchará en el puerto 443 (para el proxy Nginx que estará dentro del pod).

- Dentro del pod se inició un contenedor PostgreSQL, utilizando un volumen con nombre

saas-db-data para persistencia:

podman run --pod saas-backend-pod --name saas-db \

-v saas-db-data:/var/lib/postgresql/data \

-e POSTGRES_PASSWORD=secure_password -d postgres:16

- Se inició un contenedor de la aplicación FastAPI, conectado al mismo pod:

podman run --pod saas-backend-pod --name saas-api \

-e DATABASE_URL="postgresql://user:secure_password@localhost:5432/db" \

-d my-fastapi-app:latest

- Para manejar HTTPS y proxy de solicitudes a FastAPI, se añadió un contenedor de proxy Nginx al mismo pod:

podman run --pod saas-backend-pod --name saas-nginx-proxy \

-v ./nginx.conf:/etc/nginx/nginx.conf:ro \

-d nginx:latest

- Se generó un archivo unit de Systemd para todo el pod:

podman generate systemd --name saas-backend-pod --files --new --restart-policy=always \

-f ~/.config/systemd/user/saas-backend-pod.service

- El servicio Systemd se habilitó y se inició:

systemctl --user enable --now saas-backend-pod.service.

Resultados: La aplicación funciona de manera estable, el consumo de RAM en el VPS es de aproximadamente 2.5GB (en lugar de los 4GB que se necesitarían con Docker Compose), lo que deja un amplio margen para el crecimiento. Los reinicios automáticos garantizan una alta disponibilidad. Los costos de infraestructura resultaron ser un 25% más bajos que con Docker Compose y un 60% más bajos que con K3s.

Caso 2: CI/CD-Runner en un VPS

Descripción del proyecto: La empresa utiliza GitLab CI/CD y necesita su propio CI/CD-runner, económico y fácil de gestionar, en un VPS separado para ejecutar compilaciones y pruebas. Las tareas del runner incluyen el lanzamiento de varios contenedores para compilación (Maven, npm, Go) y pruebas (Selenium, Playwright).

Problema: La instalación de Docker en el runner crea un riesgo de seguridad (los runners a menudo ejecutan código no confiable), ya que Docker Daemon se ejecuta como root. El uso de un runner de Kubernetes es excesivo y costoso para un escenario tan simple. Se necesita un enfoque sin demonio.

Solución con Podman + Systemd:

- Elección del VPS: Se eligió un VPS con 4 vCPU, 8GB RAM, 100GB SSD (costo ~$20/mes) para compilaciones paralelas.

- Preparación del entorno:

- Podman instalado en el VPS.

- Se creó el usuario

gitlab_runner para ejecutar el runner.

- Se habilitó

loginctl enable-linger gitlab_runner.

- Instalación de GitLab Runner:

- GitLab Runner se instaló y registró bajo el usuario

gitlab_runner.

- En la configuración del runner (

~/.gitlab-runner/config.toml) se especificó executor = "podman".

- Gestión de GitLab Runner a través de Systemd:

Resultados: El CI/CD-runner funciona de manera fiable, todas las compilaciones y pruebas se ejecutan en contenedores Podman rootless, lo que aumenta significativamente la seguridad. La sobrecarga es mínima y el VPS se utiliza de manera muy eficiente. La ausencia de Docker Daemon simplifica la gestión y reduce los riesgos.

Caso 3: Servidor local de Desarrollo/Staging

Descripción del proyecto: El equipo de desarrollo necesita un servidor compartido para desplegar las versiones "staging" y "development" de sus microservicios. Cada servicio debe estar aislado, ser fácilmente actualizable y accesible a través de un dominio/subdominio separado. El uso de un clúster K8s separado para staging es demasiado costoso, y Docker Compose no maneja el aislamiento de múltiples versiones de un mismo servicio simultáneamente.

Solución con Podman + Systemd:

- Elección del VPS: Un VPS potente con 8 vCPU, 16GB RAM, 200GB SSD (costo ~$40/mes).

- Contenedores: Cada microservicio (por ejemplo,

auth-service, product-service, order-service) tiene su propio Dockerfile.

- Despliegue:

- Para cada versión del servicio (por ejemplo,

auth-service-dev, auth-service-staging) se crea un contenedor Podman rootless separado.

- Se utiliza un proxy Nginx (también en un contenedor Podman, pero rootful para escuchar el puerto 80/443), que se configura dinámicamente (por ejemplo, a través de

confd o nginx-gen) para enrutar el tráfico a los contenedores deseados por subdominios (dev.auth.example.com, staging.auth.example.com).

- Para cada contenedor (o pod, si los servicios están relacionados) se genera su propio archivo unit de Systemd en

~/.config/systemd/user/.

- Se utilizan temporizadores de Systemd para ejecutar Certbot para la renovación de certificados SSL.

Resultados: El equipo obtuvo un entorno de pruebas flexible y económico. Cada servicio está aislado y puede actualizarse de forma independiente. Systemd proporciona reinicios automáticos y monitoreo. Gracias a los contenedores rootless, incluso si un servicio se ve comprometido, los demás permanecen seguros. Esta solución resultó ser significativamente más económica y fácil de gestionar que desplegar múltiples clústeres de K8s o usar herramientas complejas para Docker Compose.

Solución de problemas (troubleshooting)

Incluso con el sistema más fiable, surgen problemas. Es crucial saber cómo diagnosticar y solucionar rápidamente los problemas al trabajar con Podman y Systemd. Esta sección cubre problemas comunes y ofrece pasos específicos para resolverlos.

1. El contenedor no se inicia o se detiene inmediatamente

Síntomas: systemctl --user status my-app.service muestra "failed" o "exited". podman ps -a muestra el contenedor con el estado "Exited".

Diagnóstico:

- Verifique los registros de Systemd:

journalctl --user -u my-app.service --no-pager

Busque mensajes de error en ExecStart o en la salida de la aplicación.

- Verifique los registros del contenedor:

podman logs my-app-container-name --since 5m --details

Esto mostrará qué sucede exactamente dentro del contenedor durante el inicio.

- Inicie el contenedor manualmente en modo interactivo:

podman run --rm -it --name temp-debug my-app:latest bash

Si el contenedor se inicia y obtiene un shell, intente ejecutar manualmente el comando ENTRYPOINT/CMD de su Dockerfile para ver los errores.

Causas y soluciones típicas:

- Error en el comando

ENTRYPOINT/CMD: Corrija el Dockerfile o el comando en ExecStart.

- Recursos insuficientes (RAM/CPU): Verifique

podman stats y los registros de la aplicación. Aumente los límites en el archivo de unidad de Systemd (MemoryMax, CPUQuota) o los recursos del VPS.

- Ausencia de archivos/variables de entorno necesarios: Verifique el montaje de volúmenes (

-v) y las variables de entorno (-e).

- Problemas de permisos de acceso: Especialmente para contenedores sin root, asegúrese de que los archivos en los volúmenes montados tengan los permisos correctos para el usuario dentro del contenedor.

2. Problemas con el acceso a la red del contenedor

Síntomas: No puede conectarse a la aplicación desde el navegador/otro servicio, aunque el contenedor esté en ejecución y sus registros estén limpios.

Diagnóstico:

- Verifique el reenvío de puertos:

podman port my-app-container-name

Asegúrese de que el puerto del host (por ejemplo, 8080) esté correctamente vinculado al puerto del contenedor (por ejemplo, 80).

- Verifique el firewall del host:

sudo firewall-cmd --list-all # para firewalld

sudo ufw status verbose # para ufw

Asegúrese de que el puerto publicado por Podman en el host esté abierto para las conexiones entrantes.

- Verifique si la aplicación dentro del contenedor está escuchando en el puerto correcto:

# Inicie un contenedor temporal y verifique

podman exec my-app-container-name ss -tlnp

Asegúrese de que la aplicación esté escuchando en 0.0.0.0 o en la IP correspondiente.

- Verifique

loginctl enable-linger para rootless: Si el contenedor es rootless y linger no está habilitado, podría no estar disponible después de un reinicio.

Causas y soluciones típicas:

- Puerto cerrado en el firewall: Abra el puerto.

- Reenvío de puertos incorrecto: Corrija el comando

podman run -p en el archivo de unidad de Systemd.

- La aplicación escucha en

127.0.0.1 dentro del contenedor: Cambie la configuración de la aplicación para que escuche en 0.0.0.0.

- Red sin root: Para contenedores sin root,

slirp4netns puede tener limitaciones. Asegúrese de que se utilice la dirección IP correcta para acceder al contenedor.

3. Problemas con la persistencia de datos

Síntomas: Después de reiniciar el contenedor, los datos se pierden.

Diagnóstico:

Causas y soluciones típicas:

- Volumen no especificado: Agregue

-v my-data:/path/in/container al comando podman run.

- Ruta incorrecta dentro del contenedor: Corrija la ruta de montaje.

- Permisos de acceso: Asegúrese de que el usuario dentro del contenedor sin root tenga permisos de escritura en el volumen montado.

4. El archivo de unidad de Systemd no se actualiza o se comporta de forma extraña

Síntomas: Los cambios en podman run no se aplican, o el servicio Systemd no inicia la nueva versión de la imagen.

Diagnóstico:

- Olvidó

systemctl --user daemon-reload: Después de cualquier cambio en el archivo de unidad (incluso si fue generado de nuevo), es necesario recargar la configuración de Systemd.

- No utiliza

--new y --replace: Si desea que Podman siempre cree un nuevo contenedor con los últimos parámetros, estas opciones son críticas al generar el archivo de unidad.

- Los cambios manuales fueron sobrescritos: Si editó manualmente el archivo generado y luego ejecutó

podman generate systemd nuevamente, sus cambios podrían haberse perdido.

Causas y soluciones típicas:

5. Llenado del disco con imágenes/contenedores no utilizados

Síntomas: El espacio en disco del VPS disminuye, df -h muestra que la raíz está llena.

Diagnóstico:

Causas y soluciones típicas:

- Imágenes no utilizadas:

podman image prune.

- Contenedores detenidos:

podman container prune.

- Volúmenes no utilizados:

podman volume prune.

- Todo a la vez:

podman system prune -a (tenga cuidado, esto eliminará todo lo no utilizado).

- Automatización: Configure un temporizador de Systemd para ejecutar

podman system prune -a regularmente.

Cuándo contactar al soporte

Si después de todos estos pasos no puede resolver el problema, y parece estar relacionado con el propio sistema operativo, el kernel de Linux, o características muy específicas de Podman/Systemd que no están descritas en la documentación, quizás sea el momento de contactar:

- A la comunidad de Podman/Systemd: Foros, repositorios de GitHub, Stack Overflow.

- Al proveedor de VPS: Si el problema está relacionado con la configuración de red del host, el disco u otros recursos de hardware/virtuales del VPS.

- A un experto: Si el problema es muy específico de su aplicación o infraestructura y requiere conocimientos profundos.

Recuerde que un enfoque sistemático para la depuración, comenzando con los registros y la verificación de las configuraciones básicas, le ahorrará horas de tiempo y nervios.

FAQ (Preguntas Frecuentes)

¿Qué es Podman y en qué se diferencia de Docker?

Podman es un gestor de contenedores compatible con el estándar OCI, diseñado como un reemplazo directo de Docker. La principal diferencia es que Podman funciona sin demonio (daemonless), lo que aumenta la seguridad y reduce el consumo de recursos. Los contenedores de Podman se ejecutan como procesos de usuario normales, y no como procesos secundarios de un demonio central. Podman también soporta de forma nativa los contenedores sin root (rootless), permitiendo ejecutarlos como un usuario no privilegiado.

¿Por qué Systemd es importante para la orquestación de contenedores con Podman?

Systemd es el gestor de servicios estándar en la mayoría de las distribuciones modernas de Linux. Permite gestionar el ciclo de vida de los contenedores al igual que cualquier otro servicio del sistema. Esto incluye el inicio automático al arrancar el sistema, los reinicios en caso de fallos, la gestión de dependencias, el registro a través de journalctl y la configuración precisa de recursos y seguridad. Systemd garantiza una integración fiable y predecible de los contenedores en el sistema operativo.

¿Se pueden usar Podman y Systemd para proyectos en producción?

Sí, absolutamente. Podman y Systemd son tecnologías maduras y estables. Muchas grandes empresas y proyectos utilizan esta combinación en producción, especialmente donde la economía de recursos, la seguridad y la simplicidad de gestión son importantes en servidores individuales o pequeños clústeres. Red Hat apoya activamente Podman y lo utiliza en sus productos.

¿Puedo usar Dockerfiles e imágenes Docker existentes con Podman?

Sí, Podman es totalmente compatible con Dockerfiles e imágenes Docker. Puede usar los mismos Dockerfiles para construir imágenes con podman build y ejecutar imágenes existentes de Docker Hub o registros privados con podman run. Esto hace que la migración de Docker a Podman sea muy sencilla.

¿Cómo asegurar la persistencia de datos para los contenedores de Podman?

Para guardar datos, utilice volúmenes con nombre de Podman (podman volume create) o el montaje de directorios del host (bind mounts) con la opción -v. Estos volúmenes existirán independientemente del ciclo de vida del contenedor y asegurarán la persistencia de sus datos incluso si el contenedor se elimina o actualiza.

¿Cómo gestionar contenedores sin root (rootless) después de reiniciar un VPS?

Para los contenedores sin root (rootless) gestionados por Systemd, es necesario habilitar el modo "linger" para su usuario con el comando sudo loginctl enable-linger . Esto permitirá que los servicios de Systemd del usuario se inicien y se ejecuten en segundo plano incluso sin una sesión de usuario activa después de reiniciar el sistema.

¿Necesito podman-compose si uso Systemd?

podman-compose es útil para el desarrollo y las pruebas locales, ya que permite usar los archivos docker-compose.yml habituales. Sin embargo, para despliegues en producción en un VPS, es preferible usar podman generate systemd. Este comando crea archivos de unidad de Systemd completos que proporcionan una integración más fiable con el sistema operativo, reinicios automáticos y gestión del ciclo de vida, lo cual es crucial para un entorno de producción.

¿Cómo actualizar contenedores y aplicaciones con Podman + Systemd?

El proceso de actualización incluye la construcción de una nueva imagen (podman build), su transferencia al VPS (podman push/pull o scp), luego la detención del servicio Systemd (systemctl --user stop), la posible eliminación del contenedor antiguo (podman rm) y, finalmente, el inicio del servicio que creará un nuevo contenedor a partir de la imagen actualizada (systemctl --user start). Si utilizó --new --replace al generar el archivo de unidad de Systemd, basta con un simple systemctl --user restart.

¿Se pueden usar Podman y Systemd para orquestar múltiples VPS?

Podman y Systemd por sí mismos no proporcionan funciones de clúster para la orquestación de múltiples VPS. Funcionan excelentemente en un solo host. Para gestionar contenedores en múltiples VPS, necesitará una herramienta externa, como Ansible o Terraform, que automatizará el despliegue y la gestión de los archivos de unidad de Systemd en cada servidor.

¿Cuáles son las principales ventajas de Podman + Systemd en comparación con Kubernetes?

Las principales ventajas son la simplicidad, el ahorro de recursos y el bajo costo. Kubernetes, incluso en versiones ligeras como K3s, tiene una sobrecarga significativa y requiere muchos más recursos y complejidad de gestión. Podman + Systemd es ideal para proyectos que no necesitan un clúster de Kubernetes completo, pero quieren obtener los beneficios de la contenerización en uno o varios VPS.

¿Qué herramientas usar para monitorizar contenedores Podman?

Para la monitorización, se puede usar podman stats para ver el consumo actual de recursos de los contenedores. Para la monitorización del sistema, son adecuados journalctl para los logs y htop/top para los recursos del host. Para una monitorización más avanzada, se puede desplegar un ligero Prometheus + Grafana en contenedores Podman o usar Netdata en el host.

Conclusión

En un mundo donde los recursos suelen ser limitados y las exigencias de seguridad y eficiencia crecen constantemente, la combinación de Podman y Systemd ofrece una alternativa potente y económica a las soluciones tradicionales de orquestación de contenedores. Para 2026, esta combinación se ha consolidado definitivamente como una opción fiable y madura para el despliegue de aplicaciones en VPS, especialmente para ingenieros DevOps, desarrolladores backend y fundadores de proyectos SaaS que valoran el control, la simplicidad y la minimización de costes.

Hemos examinado en detalle cómo la ausencia de un demonio en Podman y la integración nativa con Systemd no solo reducen el consumo de recursos del sistema, sino que también aumentan significativamente la seguridad de su infraestructura mediante el uso de contenedores sin root (rootless) y mecanismos fiables de gestión de servicios. Las tablas comparativas y los ejemplos de cálculos han demostrado claramente cómo esta solución permite un ahorro sustancial en el coste de los VPS, lo cual es un factor crítico para startups y proyectos con un presupuesto limitado.

Los consejos prácticos, las listas de verificación y las secciones sobre errores comunes y su solución están diseñados para ayudarle a dominar e implementar este enfoque de forma rápida y eficaz en su trabajo. Ha comprobado que la gestión de contenedores a través de unidades de Systemd no solo es fiable, sino también intuitiva para cualquiera familiarizado con la administración de sistemas Linux.

Recomendaciones finales:

- Empiece con Podman y Systemd: Si ejecuta uno o varios servicios en uno o varios VPS y no planea escalar a decenas de nodos y cientos de contenedores en un futuro próximo, esta combinación será la opción más eficiente y económica.

- Priorice los contenedores sin root (rootless): Siempre procure ejecutar los contenedores como un usuario no privilegiado. Esto aumenta significativamente la seguridad de su sistema.

- Utilice

podman generate systemd: Para despliegues en producción, esta es la forma más fiable de integrar los contenedores en el ciclo de vida de su sistema operativo.

- Automatice: Utilice Ansible, Terraform o scripts Bash sencillos para automatizar el despliegue y la gestión de los archivos de unidad de Systemd.

- Monitorización y registro: Utilice activamente

journalctl para la recopilación de logs y configure una monitorización básica para rastrear el estado de sus servicios y los recursos del VPS.

Próximos pasos para el lector:

- Practique: Inicie un VPS de prueba e intente desplegar su primera aplicación, siguiendo la lista de verificación de este artículo.

- Estudie la documentación: Profundice en la documentación oficial de Podman y Systemd para dominar todas las sutilezas y posibilidades.

- Experimente: Intente configurar escenarios más complejos, por ejemplo, con múltiples pods, redes personalizadas o políticas de seguridad avanzadas de Systemd.

- Comparta su experiencia: Contribuya a la comunidad, comparta sus desarrollos y ayude a otros a dominar este potente dúo.

Podman y Systemd no son solo herramientas, son una filosofía de uso eficiente y seguro de los recursos que encaja perfectamente con las realidades del DevOps moderno. Aplique estos conocimientos y verá cómo su infraestructura se vuelve más fiable, segura y, lo que es más importante, significativamente más económica.

¿Te fue útil esta guía?

Podman y systemd: orquestación ligera de contenedores en vps sin docker y kubernetes